Atténuer les Vulnérabilités RADIUS : Un Guide de Renforcement de la Sécurité

Ce guide fournit une référence complète et exploitable pour les responsables informatiques, les architectes réseau et les CTO responsables de l'infrastructure WiFi d'entreprise dans les secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et du secteur public. Il couvre l'ensemble de la surface d'attaque des déploiements de serveurs RADIUS — des vulnérabilités de collision MD5 et des secrets partagés faibles au transport UDP non chiffré et aux méthodes EAP mal configurées — et propose une feuille de route de renforcement priorisée alignée sur les exigences IEEE 802.1X, PCI DSS et GDPR. Les organisations qui mettent en œuvre ces recommandations réduiront considérablement leur exposition aux attaques réseau basées sur les identifiants, respecteront leurs obligations de conformité et construiront une posture de sécurité défendable pour leur infrastructure WiFi invité et d'entreprise.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique

- Comment RADIUS Fonctionne et Où Il Présente des Failles

- L'attaque BlastRADIUS en détail

- Guide de mise en œuvre

- Phase 1 : Remédiation immédiate (Semaine 1–2)

- Phase 2 : Hygiène des secrets partagés (Semaine 2–4)

- Phase 3 : Rationalisation de la méthode EAP (Mois 1–2)

- Phase 4 : Déploiement de RadSec (Mois 2–3)

- Phase 5 : MFA pour l'accès administratif (Mois 2–3)

- Phase 6 : Intégration SIEM et alertes (Mois 3–4)

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- Modes de Défaillance Courants

- Registre des Risques

- ROI et Impact Commercial

- Quantification du Risque

- Références des coûts de mise en œuvre

- Avantages opérationnels au-delà de la sécurité

Résumé Exécutif

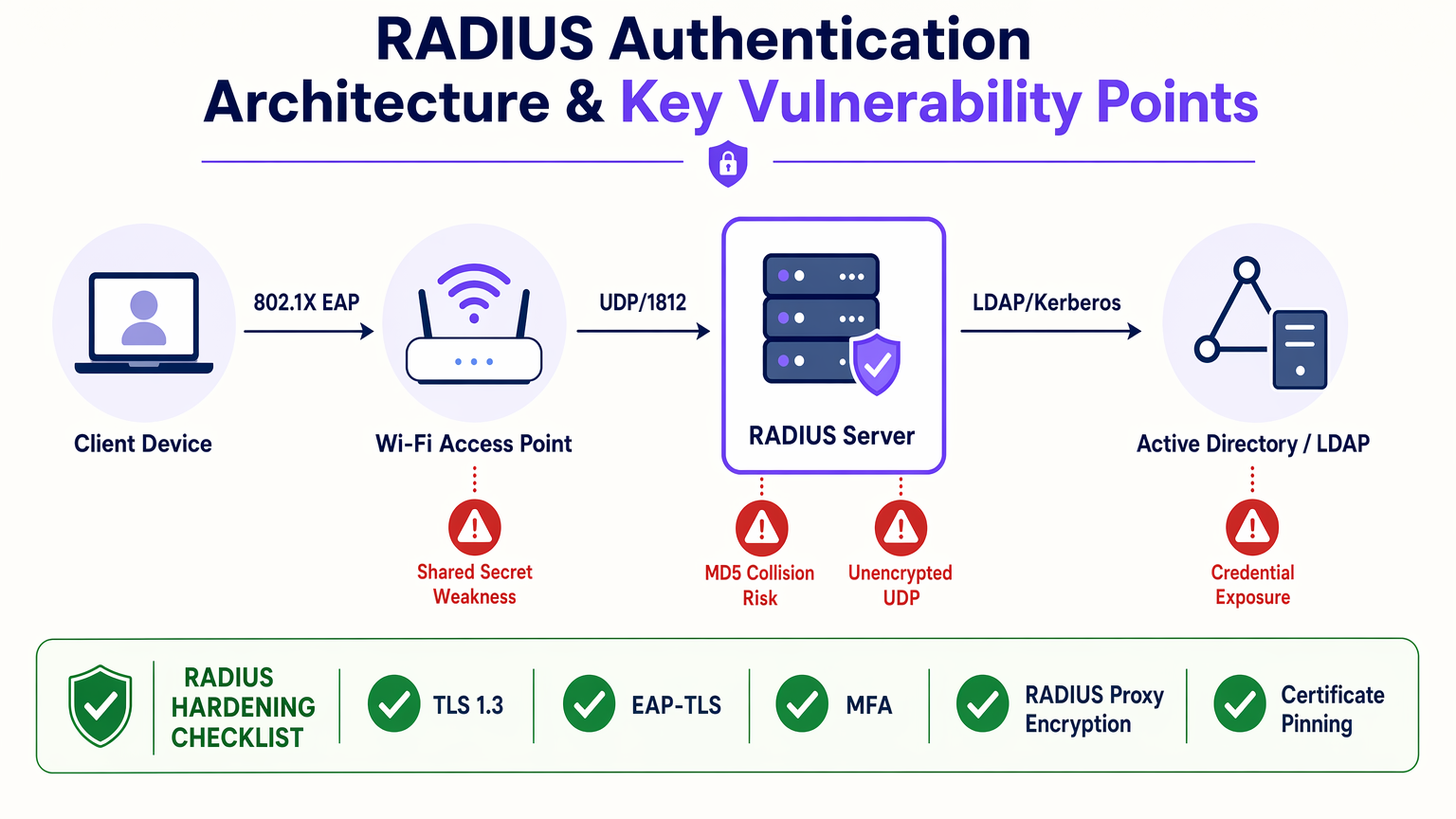

RADIUS (Remote Authentication Dial-In User Service) reste le protocole dominant pour le contrôle d'accès réseau dans les déploiements WiFi d'entreprise, sous-tendant l'authentification IEEE 802.1X dans les hôtels, les commerces de détail, les stades, les centres de conférence et les bâtiments du secteur public. Cependant, RADIUS a été conçu dans les années 1990, et plusieurs de ses décisions de conception fondamentales — la dépendance au hachage MD5, le transport UDP sans chiffrement natif et les secrets partagés statiques — sont devenues des vulnérabilités importantes dans l'environnement de menaces actuel.

En juillet 2024, la vulnérabilité BlastRADIUS (CVE-2024-3596) a démontré qu'un attaquant de type « man-in-the-middle » peut forger des réponses RADIUS Access-Accept en exploitant la faiblesse d'intégrité MD5 dans les paquets Access-Request. Cela affecte toutes les implémentations RADIUS majeures, y compris FreeRADIUS, Cisco ISE et Microsoft NPS. Les déploiements non patchés restent exposés.

Ce guide fournit une feuille de route de renforcement priorisée couvrant la gestion des correctifs, l'hygiène des secrets partagés, la sélection des méthodes EAP, le déploiement de RadSec, l'authentification multi-facteurs pour l'accès administratif et l'intégration SIEM pour la détection d'anomalies. Il est rédigé pour le professionnel de l'informatique qui doit prendre une décision défendable ce trimestre, pas l'année prochaine.

Plongée Technique

Comment RADIUS Fonctionne et Où Il Présente des Failles

RADIUS fonctionne comme un protocole client-serveur entre un serveur d'accès réseau (NAS) — généralement un point d'accès WiFi, un commutateur ou un concentrateur VPN — et un serveur RADIUS qui valide les identifiants par rapport à un magasin d'identité backend tel qu'Active Directory ou LDAP. L'échange d'authentification suit un modèle de requête-défi-réponse défini dans le RFC 2865, la comptabilité étant gérée séparément selon le RFC 2866.

Le protocole transmet les paquets d'authentification sur UDP, port 1812 pour l'authentification et port 1813 pour la comptabilité. Le secret partagé — une clé pré-partagée configurée à la fois sur le NAS et le serveur RADIUS — est utilisé pour générer le champ Response Authenticator et pour masquer l'attribut User-Password via un chiffrement XOR basé sur MD5. Ce n'est pas du chiffrement au sens moderne du terme ; c'est de l'obfuscation, et cela dépend entièrement du secret et de la force du secret partagé.

Les cinq principales classes de vulnérabilités dans un déploiement RADIUS typique sont les suivantes.

Vulnérabilités de Collision et d'Intégrité MD5. L'attaque BlastRADIUS (CVE-2024-3596) exploite l'absence de protection d'intégrité sur les paquets Access-Request. Étant donné que le NAS n'inclut pas d'attribut Message-Authenticator par défaut dans de nombreuses configurations, un attaquant en position d'intercepteur (man-in-the-middle) peut injecter un attribut forgé dans le paquet avant qu'il n'atteigne le serveur RADIUS. En exploitant les techniques de collision de préfixe choisi MD5, l'attaquant peut manipuler le paquet de telle sorte que le serveur RADIUS calcule un Response Authenticator valide pour le paquet modifié, renvoyant un Access-Accept pour une requête qui aurait dû être rejetée. La remédiation consiste à appliquer l'attribut Message-Authenticator sur tous les paquets Access-Request, ce qui fournit une protection d'intégrité HMAC-MD5 sur l'ensemble du paquet. Il s'agit d'un changement de configuration à la fois sur le NAS et le serveur RADIUS, et pas seulement d'un correctif de serveur.

Secrets Partagés Faibles ou Statiques. Le secret partagé est l'ancre cryptographique de l'échange RADIUS. S'il est court, facile à deviner ou n'a pas été renouvelé, un attaquant qui capture le trafic RADIUS — ce qui est faisable via l'usurpation d'ARP ou un périphérique réseau compromis — peut mener une attaque par force brute hors ligne contre l'attribut User-Password. Les directives du NIST SP 800-63B sur les secrets mémorisés s'appliquent ici : les secrets doivent comporter un minimum de 20 caractères, être générés aléatoirement et stockés dans un système de gestion des secrets. Pour les grandes infrastructures avec des dizaines ou des centaines de périphériques NAS, la rotation manuelle est opérationnellement irréalisable ; l'automatisation via HashiCorp Vault ou un gestionnaire de secrets comparable est l'approche correcte.

Transport UDP Non Chiffré. Le RADIUS standard sur UDP n'offre aucune confidentialité au niveau de la couche de transport. L'attribut User-Password est obscurci mais non chiffré. Tous les autres attributs — y compris le nom d'utilisateur, l'adresse IP du NAS et les métadonnées de session — sont transmis en clair. RadSec (RADIUS over TLS), défini dans le RFC 6614 et mis à jour dans le RFC 7360, résout ce problème en encapsulant le protocole RADIUS dans une session TLS 1.2 ou TLS 1.3 sur le port TCP 2083. RadSec fournit une authentification mutuelle par certificat entre le NAS et le serveur RADIUS, un chiffrement complet de la charge utile et une protection contre la relecture. C'est le transport correct pour tout trafic RADIUS qui traverse une limite de réseau non fiable.

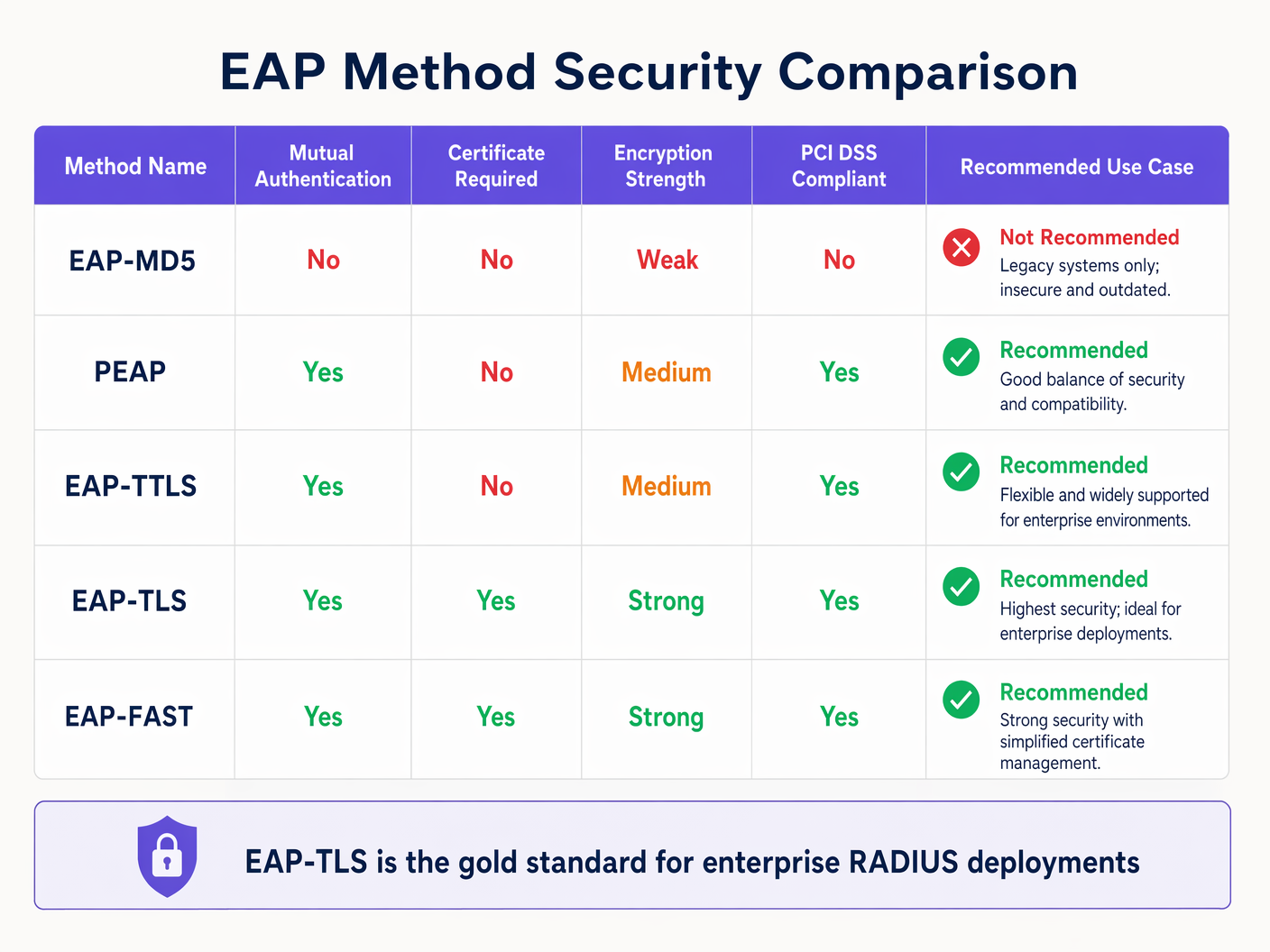

Sélection de la Méthode EAP. Le protocole d'authentification extensible (EAP) définit la méthode d'authentification interne utilisée dans le cadre 802.1X. EAP-MD5 est obsolète et doit être supprimé de tous les déploiements immédiatement — il n'offre aucune authentification mutuelle et aucune protection contre la collecte d'identifiants. PEAP (Protected EAP) et EAP-TTLS établissent un tunnel TLS à l'aide d'un certificat de serveur avant de transmettre les identifiants, offrant une authentification mutuelle et protégeant la méthode interne contre l'écoute clandestine. EAP-TLS élimine entièrement les mots de passe, exigeant que le serveur et le client présentent des certificats X.509. Il est immunisé contre le phishing et les attaques par force brute et est la méthode recommandée pour les environnements de haute sécurité.

Journalisation et Surveillance Insuffisantes. La comptabilité RADIUS enregistre chaque événement d'authentification — succès, échec, début de session, fin de session. Ces données sont précieuses sur le plan opérationnel pour la planification de la capacité et commercialement précieuses pour les analyses WiFi , mais elles sont aussi un crisource de télémétrie de sécurité critique. Les tempêtes d'authentification échouées, les authentifications provenant d'adresses MAC inattendues et les schémas d'accès en dehors des heures de bureau sont tous détectables à partir des journaux de comptabilité RADIUS. La plupart des organisations n'ingèrent pas ces données dans un SIEM, et celles qui le font n'ont souvent pas de seuils d'alerte configurés.

L'attaque BlastRADIUS en détail

BlastRADIUS a été divulguée en juillet 2024 par des chercheurs de l'Université de Boston et de l'Université de Californie à San Diego. L'attaque nécessite une position d'homme du milieu entre le NAS et le serveur RADIUS — réalisable via l'empoisonnement ARP sur un segment de réseau partagé, un routeur compromis ou un initié malveillant ayant un accès au réseau.

L'attaque se déroule comme suit : l'attaquant intercepte un paquet Access-Request du NAS. Comme le paquet ne contient pas d'attribut Message-Authenticator (le défaut dans de nombreuses configurations), l'attaquant est libre de modifier la liste d'attributs du paquet. En utilisant une collision de préfixe choisi MD5, l'attaquant fabrique un paquet modifié qui, lorsqu'il est traité par le serveur RADIUS, produit le même Response Authenticator que le paquet original. Le serveur renvoie donc un Access-Accept pour une requête qui contient des attributs contrôlés par l'attaquant — y compris un Service-Type de type Administratif, qui accorde un accès réseau complet.

L'attaque est pratique contre les déploiements PEAP et EAP-TTLS où la méthode interne utilise MSCHAPv2. Elle n'affecte pas les déploiements EAP-TLS, car l'authentification mutuelle basée sur les certificats offre une protection d'intégrité que MD5 ne peut pas compromettre.

Pour les organisations utilisant Guest WiFi en parallèle du 802.1X d'entreprise, l'instance RADIUS du réseau invité doit également être patchée, même si elle utilise MAC Authentication Bypass plutôt que EAP. Les exigences d'hygiène du secret partagé et de Message-Authenticator s'appliquent également.

Guide de mise en œuvre

Phase 1 : Remédiation immédiate (Semaine 1–2)

La première priorité est le patching. FreeRADIUS 3.2.5 et 3.0.27 incluent le correctif BlastRADIUS et appliquent Message-Authenticator par défaut. Cisco ISE 3.1 Patch 8, 3.2 Patch 4 et 3.3 Patch 1 corrigent la vulnérabilité. Microsoft a publié KB5040434 pour Windows Server 2022 NPS en juillet 2024. Vérifiez vos versions actuelles et appliquez les correctifs lors de votre prochaine fenêtre de changement planifiée.

Simultanément, auditez le firmware de vos appareils NAS. L'application de Message-Authenticator n'est efficace que si le NAS envoie également l'attribut. Vérifiez les avis de vos fournisseurs de points d'accès et de commutateurs — Aruba, Ruckus, Cisco et Juniper ont tous publié des mises à jour de firmware corrigeant BlastRADIUS. Si vous utilisez du matériel Ruckus, le guide des points d'accès sans fil Ruckus fournit un contexte pertinent pour la gestion du firmware.

Pour les problèmes d'authentification 802.1X de Windows 11 qui pourraient survenir après le correctif, la cause la plus fréquente est le rejet des connexions par le serveur NPS de la part des clients qui n'incluent pas Message-Authenticator — un comportement de sécurité correct qui peut nécessiter une reconfiguration du supplicant sur les anciens clients Windows.

Phase 2 : Hygiène des secrets partagés (Semaine 2–4)

Exportez la liste complète des clients NAS enregistrés sur votre serveur RADIUS. Pour chaque entrée, enregistrez la longueur du secret partagé et la date de sa dernière modification. Tout secret de moins de 20 caractères ou inchangé depuis plus de 24 mois doit être renouvelé immédiatement.

Pour les nouveaux secrets, utilisez un générateur cryptographiquement aléatoire — openssl rand -base64 32 produit une chaîne base64 de 44 caractères adaptée à l'utilisation comme secret partagé RADIUS. Stockez tous les secrets dans un système de gestion des secrets. Mettez en œuvre un calendrier de rotation : annuellement pour les appareils NAS à faible risque, tous les six mois pour les appareils NAS dans le périmètre PCI DSS.

Phase 3 : Rationalisation de la méthode EAP (Mois 1–2)

Auditez les méthodes EAP autorisées par votre serveur RADIUS. Désactivez EAP-MD5. Si vous utilisez PEAP-MSCHAPv2, vérifiez que la validation du certificat de serveur est appliquée sur tous les supplicants — un supplicant mal configuré qui accepte n'importe quel certificat de serveur est vulnérable aux attaques de serveurs RADIUS malveillants. Pour les environnements dans le périmètre PCI DSS, EAP-TLS est la voie recommandée. Commencez la planification PKI si vous ne disposez pas d'une infrastructure de certificats existante.

Pour la sécurisation des réseaux Guest WiFi , notez que les réseaux invités utilisent généralement l'authentification par Captive Portal plutôt que 802.1X, de sorte que le renforcement de la méthode EAP s'applique principalement aux SSID d'entreprise et du personnel.

Phase 4 : Déploiement de RadSec (Mois 2–3)

Identifiez tous les chemins de trafic RADIUS qui traversent des limites de réseau non fiables. Les scénarios courants incluent : un serveur RADIUS central desservant des propriétés hôtelières distantes via Internet ; un service RADIUS hébergé dans le cloud accessible par des appareils NAS sur site ; et des chaînes de proxy RADIUS où le trafic passe par plusieurs domaines réseau.

Pour chaque chemin identifié, configurez RadSec. Sur FreeRADIUS, cela nécessite d'activer l'écouteur tls sur le port 2083 et de configurer TLS mutuel avec des certificats de votre PKI. Sur Cisco ISE, RadSec est configuré sous Administration > Network Devices. Assurez-vous que TLS 1.2 est la version minimale ; désactivez explicitement TLS 1.0 et 1.1.

Phase 5 : MFA pour l'accès administratif (Mois 2–3)

L'interface de gestion du serveur RADIUS est une cible de grande valeur. Un attaquant qui compromet le serveur RADIUS peut modifier les politiques d'authentification, extraire les secrets partagés et rediriger le trafic d'authentification. Appliquez la MFA pour toutes les connexions administratives au serveur RADIUS et à son système d'exploitation sous-jacent. Restreignez l'accès à la gestion à un VLAN de gestion hors bande dédié. Mettez en œuvre un contrôle d'accès basé sur les rôles : les ingénieurs réseau ne devraient pas avoir les mêmes privilèges que les administrateurs de sécurité.

Phase 6 : Intégration SIEM et alertes (Mois 3–4)

Configurez votre serveur RADIUS pour qu'il transmette les journaux de comptabilité à votre SIEM en temps réel. Définissez les seuils d'alerte suivants comme référence :

| Alerte | Seuil | Gravité |

|---|---|---|

| Authentifications échouées depuis une seule adresse MAC | >5 en 60 secondes | Élevée |

| Pic du taux d'Access-Reject | >200% de la référence sur 7 jours | Moyenne |

| Authentification depuis une nouvelle adresse MAC sur le SSID d'entreprise | Première occurrence | Moyenne |

| Expiration du certificat du serveur RADIUS | 90 / 30 / 7 jours | Élevée / Critique / Critique |

| Erreurs de non-concordance du secret partagé | Toute occurrence | Élevée |

Bonnes Pratiques

Les recommandations suivantes représentent le consensus de l'IEEE 802.1X, du NIST SP 800-63B, du PCI DSS v4.0 et des avis de sécurité des fournisseurs.

Gestion des Certificats. Tout déploiement utilisant EAP-TLS ou RadSec implique des certificats X.509 dans le chemin d'authentification. L'expiration des certificats est la cause la plus fréquente de défaillance d'authentification soudaine et totale dans les déploiements WiFi d'entreprise. Mettez en œuvre une gestion automatisée du cycle de vie des certificats. Définissez des alertes de surveillance 90, 30 et 7 jours avant l'expiration. Pour les certificats de serveur RADIUS, utilisez une taille de clé minimale de 2048 bits RSA ou 256 bits ECDSA, avec des algorithmes de signature SHA-256 ou plus robustes. N'utilisez pas SHA-1.

Segmentation du Réseau. Le serveur RADIUS doit résider sur un segment de réseau de gestion dédié, isolé à la fois du réseau invité et du réseau d'entreprise général. L'accès aux ports RADIUS (UDP 1812, 1813, TCP 2083 pour RadSec) doit être restreint par une ACL de pare-feu aux adresses IP spécifiques des périphériques NAS enregistrés. Aucun accès direct à Internet aux ports RADIUS.

Redondance et Haute Disponibilité. Un serveur RADIUS unique est un point de défaillance unique pour l'ensemble de votre infrastructure de contrôle d'accès réseau. Déployez un minimum de deux serveurs RADIUS dans une configuration active-passive ou active-active. Pour les déploiements Hospitality avec des exigences de connectivité invité 24h/24 et 7j/7, l'indisponibilité du serveur RADIUS est directement équivalente à l'indisponibilité du WiFi invité — un risque de réputation et commercial.

WPA3 et 802.1X. WPA3-Enterprise impose l'utilisation du mode de sécurité 192 bits pour les déploiements gouvernementaux et de haute sécurité, nécessitant AES-256-GCMP pour le chiffrement des données et HMAC-SHA-384 pour l'authentification. Pour la plupart des déploiements d'entreprise, WPA3-Enterprise avec une sécurité standard de 128 bits est une amélioration significative par rapport à WPA2-Enterprise, en particulier en combinaison avec EAP-TLS. Les environnements Retail traitant les paiements par carte devraient considérer l'adoption de WPA3-Enterprise comme une mesure de réduction des risques PCI DSS.

Cadence des Correctifs Fournisseur. Abonnez-vous aux avis de sécurité de votre fournisseur de serveur RADIUS et de vos fournisseurs de périphériques NAS. FreeRADIUS, Cisco, Microsoft, Aruba et Ruckus publient tous des notifications CVE. Intégrez-les à votre programme de gestion des vulnérabilités avec un SLA défini : vulnérabilités critiques (CVSS ≥ 9.0) corrigées dans les 72 heures ; vulnérabilités élevées (CVSS 7.0–8.9) dans les 14 jours.

Dépannage et Atténuation des Risques

Modes de Défaillance Courants

Échecs d'Authentification Post-Correctif. Après l'application des correctifs BlastRADIUS, certains périphériques NAS peuvent échouer à s'authentifier si leur micrologiciel ne prend pas en charge Message-Authenticator. Symptômes : augmentation soudaine des réponses Access-Reject sans changement des identifiants utilisateur. Diagnostic : activez la journalisation de débogage RADIUS et recherchez les erreurs "Message-Authenticator required but not present". Résolution : mettez à jour le micrologiciel du NAS ou, à titre temporaire, configurez le serveur RADIUS pour accepter les requêtes sans Message-Authenticator provenant d'adresses IP NAS spécifiques pendant que les mises à jour du micrologiciel sont planifiées.

Échecs de Validation de Certificat en EAP-TLS. Symptômes : les clients reçoivent "Authentication Failed" sans Access-Reject correspondant dans les journaux RADIUS. Diagnostic : vérifiez la chaîne de certificats du serveur RADIUS — l'autorité de certification émettrice est-elle approuvée par le supplicant du client ? Le certificat du serveur est-il dans sa période de validité ? Résolution : assurez-vous que la chaîne de certificats complète (feuille + intermédiaire + racine) est configurée sur le serveur RADIUS. Poussez le certificat de l'autorité de certification racine vers les périphériques clients via MDM ou une stratégie de groupe.

Échecs de Handshake TLS RadSec. Symptômes : les périphériques NAS ne parviennent pas à établir des connexions RadSec après un changement de configuration. Diagnostic : vérifiez la compatibilité de la version TLS — les micrologiciels NAS plus anciens peuvent ne pas prendre en charge TLS 1.2. Vérifiez l'authentification mutuelle des certificats — les deux extrémités doivent se faire confiance mutuellement. Résolution : vérifiez la prise en charge de la version TLS dans les notes de version du micrologiciel NAS ; assurez-vous que les certificats des périphériques NAS sont émis par la même autorité de certification approuvée par le serveur RADIUS.

Non-concordance du Secret Partagé. Symptômes : toutes les authentifications d'un NAS spécifique échouent avec des erreurs "Invalid authenticator". Diagnostic : non-concordance du secret partagé entre la configuration du NAS et l'entrée client du serveur RADIUS. Résolution : ressaisissez le secret partagé des deux côtés, en vous assurant qu'il n'y a pas d'espaces de fin ou de problèmes d'encodage de caractères. Utilisez le copier-coller à partir d'un gestionnaire de secrets pour éviter les erreurs de transcription.

Registre des Risques

| Risque | Probabilité | Impact | Contrôle d'Atténuation |

|---|---|---|---|

| Exploitation de BlastRADIUS | Élevée (non corrigé) | Critique | Correctif + application de Message-Authenticator |

| Attaque par force brute du secret partagé | Moyenne | Élevée | Secrets aléatoires de 32 caractères, rotation annuelle |

| Serveur RADIUS malveillant | Moyenne | Élevée | Authentification mutuelle EAP-TLS, épinglage de certificat |

| Expiration du certificat du serveur RADIUS | Élevée | Critique | Surveillance automatisée, alertes à 90 jours |

| Credential stuffing via 802.1X | Moyenne | Élevée | Politiques de verrouillage de compte, alertes SIEM |

| Compromission du serveur RADIUS | Faible | Critique | MFA pour l'accès admin, segmentation réseau |

ROI et Impact Commercial

Quantification du Risque

L'argument financier en faveur du renforcement de RADIUS est simple lorsqu'il est mis en perspective avec les coûts des violations de données. Le coût moyen d'une violation de données au Royaume-Uni en 2024 était de 3,58 millions de livres sterling, incluant les amendes réglementaires, la remédiation, les frais juridiques et les dommages à la réputation. Pour les organisations soumises au PCI DSS — ce qui inclut pratiquement toutes les opérations Retail et Hospitality pour le traitement des paiements par carte sur WiFi — une violation du contrôle d'accès réseau qui expose les données des titulaires de carte déclenche une enquête forensique obligatoire, des amendes potentielles du système de cartes et une éventuelle suspension des privilèges de traitement des cartes.

Pour les organisations de santé , une violation du GDPR impliquant des données de patients accédées via un serveur RADIUS compromis entraîne des amendes pouvant aller jusqu'à 4 % du chiffre d'affaires annuel mondial en vertu de l'article 83(5). Le bilan d'application de l'ICO démontre que les défaillances de sécurité réseau sont traitées comme de la négligence, et non comme des accidents techniques.

Références des coûts de mise en œuvre

Les estimations de coûts suivantes sont indicatives pour un parc d'entreprise de 500 appareils :

| Activité de renforcement | Coût estimé | Calendrier |

|---|---|---|

| Patching (FreeRADIUS / NPS / ISE) | Main-d'œuvre interne uniquement | 1–2 semaines |

| Audit et rotation des secrets partagés | Main-d'œuvre interne + licence de gestionnaire de secrets (environ 2 000 £/an) | 2–4 semaines |

| Déploiement PKI EAP-TLS | 15 000 £–30 000 £ (outillage + services professionnels) | 2–3 mois |

| Implémentation RadSec | Main-d'œuvre interne + coûts des certificats (environ 1 500 £) | 4–6 semaines |

| Intégration et alertes SIEM | Dépend du SIEM existant ; 0 £–10 000 £ | 4–8 semaines |

Investissement total en renforcement pour un parc de taille moyenne : environ 20 000 £–45 000 £. Comparé à un coût de référence de violation de 3,58 millions de livres sterling, le retour sur investissement ajusté au risque est convaincant même avec des estimations de faible probabilité de violation.

Avantages opérationnels au-delà de la sécurité

Une infrastructure RADIUS renforcée offre également des avantages opérationnels. Une authentification fiable et bien surveillée réduit les tickets d'assistance liés à la connectivité WiFi. Les données de comptabilité RADIUS, lorsqu'elles sont intégrées à WiFi Analytics , offrent une visibilité au niveau de la session sur les modèles d'utilisation du réseau, les temps de présence et les types d'appareils — des données qui ont une valeur commerciale directe pour les opérateurs de sites dans les environnements de l'hôtellerie et du transport .

Pour les organisations du secteur public et de la santé , un programme documenté de renforcement RADIUS fournit des preuves de contrôles techniques pour les évaluations Cyber Essentials Plus, ISO 27001 et NHS DSPT — réduisant les frais d'audit et démontrant la diligence raisonnable aux régulateurs.

Définitions clés

RADIUS (Remote Authentication Dial-In User Service)

A client-server protocol defined in RFC 2865 that provides centralised authentication, authorisation, and accounting (AAA) for network access. RADIUS servers validate credentials submitted by network devices (NAS) against a backend identity store such as Active Directory or LDAP.

IT teams encounter RADIUS as the authentication backend for 802.1X WiFi, wired port authentication, VPN access, and network device management. It is the protocol that decides who gets on the network.

IEEE 802.1X

An IEEE standard for port-based network access control that defines the encapsulation of EAP over LAN (EAPOL). It provides an authentication framework for both wired and wireless networks, requiring devices to authenticate before being granted network access.

802.1X is the standard that makes enterprise WiFi authentication work. When a staff member connects to a corporate SSID and is prompted for credentials, 802.1X is the framework orchestrating that exchange, with RADIUS as the backend.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates for mutual authentication between the client and the RADIUS server. Both parties must present valid certificates, eliminating passwords from the authentication exchange entirely.

EAP-TLS is the gold standard for enterprise WiFi authentication. It is immune to credential phishing and brute-force attacks. The operational requirement is a PKI infrastructure to issue and manage client certificates.

RadSec (RADIUS over TLS)

A protocol defined in RFC 6614 that encapsulates RADIUS packets within a TLS session over TCP port 2083. It provides transport-layer encryption, mutual certificate authentication, and replay protection for RADIUS traffic.

RadSec is required for any RADIUS traffic that crosses an untrusted network boundary — WAN links, internet connections, or shared network infrastructure. It is the correct replacement for standard RADIUS over UDP in multi-site deployments.

BlastRADIUS (CVE-2024-3596)

A man-in-the-middle attack disclosed in July 2024 that exploits the absence of integrity protection on RADIUS Access-Request packets. Using MD5 chosen-prefix collision techniques, an attacker can forge an Access-Accept response, granting network access to an unauthenticated user.

BlastRADIUS affects all major RADIUS implementations including FreeRADIUS, Cisco ISE, and Microsoft NPS. Organisations that have not applied patches released in July 2024 remain exposed to this attack.

Message-Authenticator

A RADIUS attribute (Attribute 80) that provides HMAC-MD5 integrity protection over the entire RADIUS packet. When present in an Access-Request, it prevents the packet modification attack used in BlastRADIUS.

Enforcing Message-Authenticator on all Access-Request packets is the primary remediation for BlastRADIUS. It must be configured on both the RADIUS server (to require the attribute) and the NAS device (to include the attribute in requests).

NAS (Network Access Server)

In RADIUS terminology, the NAS is the network device — typically a WiFi access point, switch, or VPN concentrator — that acts as the RADIUS client. It intercepts connection requests from end devices and forwards authentication requests to the RADIUS server.

NAS devices are the RADIUS clients in a deployment. Shared secrets are configured per-NAS. BlastRADIUS remediation requires firmware updates on NAS devices as well as patches on the RADIUS server.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that establishes a TLS tunnel using a server-side certificate before transmitting the inner authentication method (typically MSCHAPv2). It provides mutual authentication and protects credentials from eavesdropping.

PEAP-MSCHAPv2 is the most widely deployed enterprise WiFi authentication method. It is PCI DSS compliant and operationally simpler than EAP-TLS because it does not require client certificates. However, it is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced.

Shared Secret

A pre-shared key configured on both the RADIUS server and each NAS device. It is used to generate the Response Authenticator field and to obfuscate the User-Password attribute. It is not a password for end users — it is a server-to-server authentication credential.

Weak or static shared secrets are one of the most common RADIUS vulnerabilities. An attacker who captures RADIUS traffic can conduct an offline brute-force attack against a weak shared secret. Minimum recommended length is 32 characters, randomly generated.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for organisations that process, store, or transmit cardholder data. Version 4.0, effective from March 2024, includes specific requirements for network access control and strong authentication.

Retail and hospitality organisations with WiFi-connected POS terminals are in PCI DSS scope. RADIUS server vulnerabilities that could allow unauthorised network access to cardholder data environments are a direct compliance risk.

Exemples concrets

A 350-room hotel group with 12 properties uses a centralised RADIUS server hosted in their head office data centre. Each property connects over a shared MPLS WAN. A security audit has flagged that RADIUS traffic is unencrypted over the WAN, shared secrets are 8-character strings set during initial deployment five years ago, and the RADIUS server is running FreeRADIUS 3.0.21. The group processes card payments via WiFi-connected POS terminals at their restaurant and spa facilities. What is the remediation priority and implementation sequence?

The remediation sequence should be ordered by risk severity and implementation speed. Step 1 (immediate, within 72 hours): Patch FreeRADIUS to 3.2.5 or 3.0.27. This addresses BlastRADIUS and enforces Message-Authenticator by default. Simultaneously, check access point firmware versions across all 12 properties and schedule firmware updates for any NAS devices that do not support Message-Authenticator. Step 2 (week 1–2): Rotate all shared secrets. Generate 32-character random secrets using openssl rand -base64 32 for each of the 12 property NAS registrations. Store in HashiCorp Vault or equivalent. Document the rotation date. Step 3 (month 1–2): Implement RadSec on the WAN path. Configure the FreeRADIUS server to accept RadSec connections on TCP 2083. Issue TLS certificates from an internal CA to each property's NAS devices. Update firewall rules to permit TCP 2083 from property NAS IP ranges to the RADIUS server. Disable UDP 1812/1813 from WAN-facing interfaces once RadSec is confirmed operational. Step 4 (month 2–3): For the PCI DSS-scoped POS WiFi SSID, migrate from PEAP-MSCHAPv2 to EAP-TLS. Deploy an internal PKI (Microsoft ADCS or HashiCorp Vault PKI engine). Issue client certificates to POS terminals via MDM. Update RADIUS policy to require EAP-TLS for the POS SSID. Step 5 (month 3): Integrate RADIUS accounting logs into the SIEM. Configure alerts for failed authentication spikes and certificate expiry.

A regional retail chain with 45 stores uses WPA2-Personal (pre-shared key) for staff WiFi and an open network for customer WiFi. The IT director wants to migrate staff WiFi to 802.1X authentication using Microsoft NPS as the RADIUS server, integrated with Active Directory. The stores have a mix of Aruba and Cisco access points. The chain is in PCI DSS scope. What architecture should they deploy, and what are the key configuration decisions?

The recommended architecture is 802.1X with PEAP-MSCHAPv2 as the initial EAP method, with a documented roadmap to EAP-TLS. The NPS server should be deployed in a redundant pair (primary + secondary) in the central data centre, with RADIUS proxy configuration on the access points to fail over automatically. Configuration decisions: (1) NPS Network Policy: create a policy matching the staff SSID with PEAP-MSCHAPv2, requiring group membership in an AD security group (e.g., 'WiFi-Staff-Access'). Set session timeout to 8 hours to force re-authentication. (2) Certificate: deploy an NPS server certificate from an internal Microsoft ADCS CA. Push the root CA certificate to all staff devices via Group Policy (Windows) and MDM (iOS/Android). (3) Supplicant configuration: configure Windows devices via Group Policy (Computer Configuration > Windows Settings > Security Settings > Wireless Network Policies). For iOS and Android devices, use an MDM profile. Enforce server certificate validation — do not allow users to accept arbitrary certificates. (4) Access point configuration: on Aruba, configure the RADIUS server under Authentication > Servers. Set the shared secret to a 32-character random string. Enable RadSec if the Aruba firmware supports it (AOS 8.9+). On Cisco, configure under Security > AAA > RADIUS. (5) NPS logging: enable NPS accounting logging to a SQL Server database. Configure a log retention period of 90 days minimum for PCI DSS compliance. (6) Post-migration: disable WPA2-Personal on the staff SSID. Retain it only as a break-glass SSID with a complex PSK stored in the secrets manager, for use only when NPS is unavailable.

Questions d'entraînement

Q1. Your organisation runs a FreeRADIUS 3.0.21 server supporting 802.1X authentication for 800 staff devices across a single-site campus. The RADIUS server is on the same management VLAN as all access points. A penetration test has identified that access points are sending Access-Request packets without the Message-Authenticator attribute. The security team wants to enforce Message-Authenticator immediately, but the network operations team is concerned about breaking authentication for 800 users. How do you sequence the remediation to minimise service disruption?

Conseil : Consider the difference between the RADIUS server requiring Message-Authenticator versus the NAS devices sending it. These are two separate configuration changes with different risk profiles.

Voir la réponse type

The correct sequence is: (1) First, patch FreeRADIUS to 3.2.5. This version enforces Message-Authenticator by default but includes a compatibility mode that logs a warning rather than rejecting packets that lack the attribute. This gives you the patch without immediately breaking authentication. (2) Audit access point firmware versions. Identify which models and firmware versions support Message-Authenticator in Access-Request packets. (3) Update access point firmware in batches, starting with a pilot group of 50 devices. Verify authentication continues to work after each batch. (4) Once all access points are confirmed to be sending Message-Authenticator, enable strict enforcement on the FreeRADIUS server (require_message_authenticator = yes in clients.conf). (5) Monitor RADIUS logs for any remaining 'Message-Authenticator missing' warnings, which would indicate NAS devices that missed the firmware update. The key principle is that you can patch the server first without breaking anything, because the compatibility mode allows a transition period. Enforcing strict rejection on the server should be the last step, after all NAS devices have been updated.

Q2. A conference centre operator runs a single RADIUS server supporting both the corporate staff SSID (802.1X with PEAP-MSCHAPv2) and the event guest WiFi (captive portal with MAC Authentication Bypass). The IT manager asks whether the guest WiFi RADIUS instance needs to be hardened to the same standard as the corporate RADIUS instance, given that guests are not authenticating with corporate credentials. What is your recommendation?

Conseil : Consider the attack vectors that apply to MAC Authentication Bypass versus EAP-based authentication, and the risk of lateral movement between the guest and corporate RADIUS instances.

Voir la réponse type

The guest WiFi RADIUS instance requires hardening, but the specific controls differ from the corporate instance. The BlastRADIUS patch applies equally — the vulnerability affects the RADIUS server regardless of the authentication method used by clients. Shared secret hygiene applies equally — a weak shared secret between the guest captive portal controller and the RADIUS server is exploitable regardless of whether EAP is in use. The key additional risk is the shared RADIUS server: if the guest and corporate SSID authentication requests are handled by the same RADIUS server process, a vulnerability in the guest RADIUS path could be used to pivot to the corporate authentication policy. The recommended architecture is to run separate RADIUS instances (or at minimum separate virtual servers within FreeRADIUS) for guest and corporate authentication, with separate shared secrets and separate policy sets. This provides isolation such that a compromise of the guest RADIUS path does not expose corporate credentials. For the guest instance specifically: patch for BlastRADIUS, rotate shared secrets, and ensure the guest RADIUS instance has no access to the corporate Active Directory. The EAP-TLS and RadSec requirements are less relevant for a captive portal deployment, but RadSec should still be considered if the captive portal controller is in a different network segment from the RADIUS server.

Q3. A healthcare trust is planning to migrate its clinical WiFi from WPA2-Personal to 802.1X authentication. The trust has 1,200 clinical devices including Windows laptops, iOS tablets, and Android handhelds. The CISO wants EAP-TLS as the target state. The IT director is concerned about the PKI deployment complexity and proposes PEAP-MSCHAPv2 as a permanent solution. How do you advise the CISO and IT director, and what is the recommended implementation path?

Conseil : Consider the specific threat model for a healthcare environment — what are the consequences of a credential compromise, and how does EAP-TLS address risks that PEAP-MSCHAPv2 does not?

Voir la réponse type

The CISO's instinct is correct, but the IT director's concern is valid. The recommended advice is: implement PEAP-MSCHAPv2 now as an interim position, with a committed 12-month roadmap to EAP-TLS. The rationale for not accepting PEAP-MSCHAPv2 as a permanent solution in healthcare is: (1) PEAP-MSCHAPv2 is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced. In a healthcare environment where clinical staff may connect personal devices, enforcing supplicant configuration consistently across 1,200 devices is operationally challenging. (2) MSCHAPv2 credentials, if captured via a rogue RADIUS attack, can be cracked offline using tools like hashcat. In a healthcare context, those credentials likely also provide access to clinical systems. (3) NHS DSPT and CQC assessments increasingly expect strong authentication controls for clinical network access. EAP-TLS provides a stronger audit evidence position. The implementation path: Month 1-2: Deploy PEAP-MSCHAPv2 with enforced server certificate validation via MDM profiles on all 1,200 devices. Month 3-6: Deploy Microsoft ADCS as the PKI infrastructure. Enrol Windows devices via Group Policy auto-enrolment. Month 6-9: Enrol iOS and Android devices via MDM certificate profiles. Month 9-12: Migrate the clinical SSID policy from PEAP to EAP-TLS. Retain PEAP as a fallback for any devices that fail certificate enrolment, with enhanced monitoring. For more on clinical network security architecture, the WiFi in Hospitals guide provides relevant deployment context.

Continuer la lecture de cette série

Comment configurer SCEP pour un BYOD sécurisé et l'authentification réseau 802.1X

Ce guide fournit une référence technique complète pour configurer SCEP afin de déployer une authentification réseau 802.1X basée sur des certificats. Il couvre la transition architecturale des mots de passe partagés vers EAP-TLS, l'intégration de la gestion des appareils mobiles (MDM) et une segmentation réseau stricte pour un accès BYOD sécurisé dans les environnements d'entreprise.

Intégration des points d'accès Grandstream GWN avec Purple WiFi

Ce guide de référence technique faisant autorité détaille comment intégrer les points d'accès Grandstream GWN avec la plateforme de Guest WiFi et d'analyse de Purple. Il couvre la configuration du Captive Portal Grandstream, les paramètres RADIUS AAA, la configuration du walled garden, l'authentification sécurisée du personnel en 802.1X avec routage VLAN dynamique, et la segmentation PPSK multi-tenant - fournissant des instructions pratiques, étape par étape, pour les MSP et les équipes informatiques déployant du WiFi pour les invités et le personnel à grande échelle.

Conditions d'utilisation du WiFi pour le personnel : Essentiels juridiques et de conformité

Ce guide présente les aspects juridiques et techniques essentiels pour rédiger et appliquer les conditions d'utilisation du WiFi pour le personnel dans les établissements d'entreprise. Il détaille les éléments à inclure dans une charte d'utilisation acceptable (AUP), comment respecter les exigences du GDPR et de la norme PCI DSS, et comment déployer l'authentification basée sur l'identité et la segmentation du réseau pour protéger les actifs de l'entreprise. Les responsables informatiques, les équipes RH et les directeurs des opérations des hôtels, des chaînes de magasins, des stades et des organisations du secteur public y trouveront des conseils pratiques à mettre en œuvre dès ce trimestre.