Mitigación de vulnerabilidades RADIUS: Una guía de fortalecimiento de seguridad

Esta guía proporciona una referencia completa y práctica para gerentes de TI, arquitectos de red y CTOs responsables de la infraestructura WiFi empresarial en entornos de hostelería, comercio minorista, eventos y sector público. Cubre toda la superficie de ataque de las implementaciones de servidores RADIUS —desde vulnerabilidades de colisión MD5 y secretos compartidos débiles hasta transporte UDP sin cifrar y métodos EAP mal configurados— y ofrece una hoja de ruta de fortalecimiento priorizada alineada con los requisitos de IEEE 802.1X, PCI DSS y GDPR. Las organizaciones que implementen estas recomendaciones reducirán materialmente su exposición a ataques de red basados en credenciales, cumplirán con las obligaciones de cumplimiento y construirán una postura de seguridad defendible para su infraestructura WiFi de invitados y corporativa.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Cómo funciona RADIUS y dónde falla

- El Ataque BlastRADIUS en Detalle

- Guía de Implementación

- Fase 1: Remediación Inmediata (Semana 1–2)

- Fase 2: Higiene del Secreto Compartido (Semana 2–4)

- Fase 3: Racionalización del Método EAP (Mes 1–2)

- Fase 4: Implementación de RadSec (Mes 2–3)

- Fase 5: MFA para Acceso Administrativo (Mes 2–3)

- Fase 6: Integración SIEM y Alertas (Mes 3–4)

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- Modos de Falla Comunes

- Registro de Riesgos

- ROI e Impacto Comercial

- Cuantificando el Riesgo

- Puntos de Referencia de Costos de Implementación

- Beneficios Operacionales Más Allá de la Seguridad

Resumen Ejecutivo

RADIUS (Remote Authentication Dial-In User Service) sigue siendo el protocolo dominante para el control de acceso a la red en implementaciones de WiFi empresarial, sustentando la autenticación IEEE 802.1X en hoteles, propiedades minoristas, estadios, centros de conferencias y edificios del sector público. Sin embargo, RADIUS fue diseñado en la década de 1990, y varias de sus decisiones de diseño fundamentales —la dependencia del hashing MD5, el transporte UDP sin cifrado nativo y los secretos compartidos estáticos— se han convertido en responsabilidades materiales en el entorno de amenazas actual.

En julio de 2024, la vulnerabilidad BlastRADIUS (CVE-2024-3596) demostró que un atacante man-in-the-middle puede falsificar respuestas RADIUS Access-Accept explotando la debilidad de integridad MD5 en los paquetes Access-Request. Esto afecta a todas las principales implementaciones de RADIUS, incluyendo FreeRADIUS, Cisco ISE y Microsoft NPS. Las implementaciones sin parches siguen expuestas.

Esta guía proporciona una hoja de ruta de fortalecimiento priorizada que cubre la gestión de parches, la higiene de secretos compartidos, la selección de métodos EAP, la implementación de RadSec, la autenticación multifactor para el acceso administrativo y la integración SIEM para la detección de anomalías. Está escrita para el profesional de TI que necesita tomar una decisión defendible este trimestre, no el próximo año.

Análisis Técnico Detallado

Cómo funciona RADIUS y dónde falla

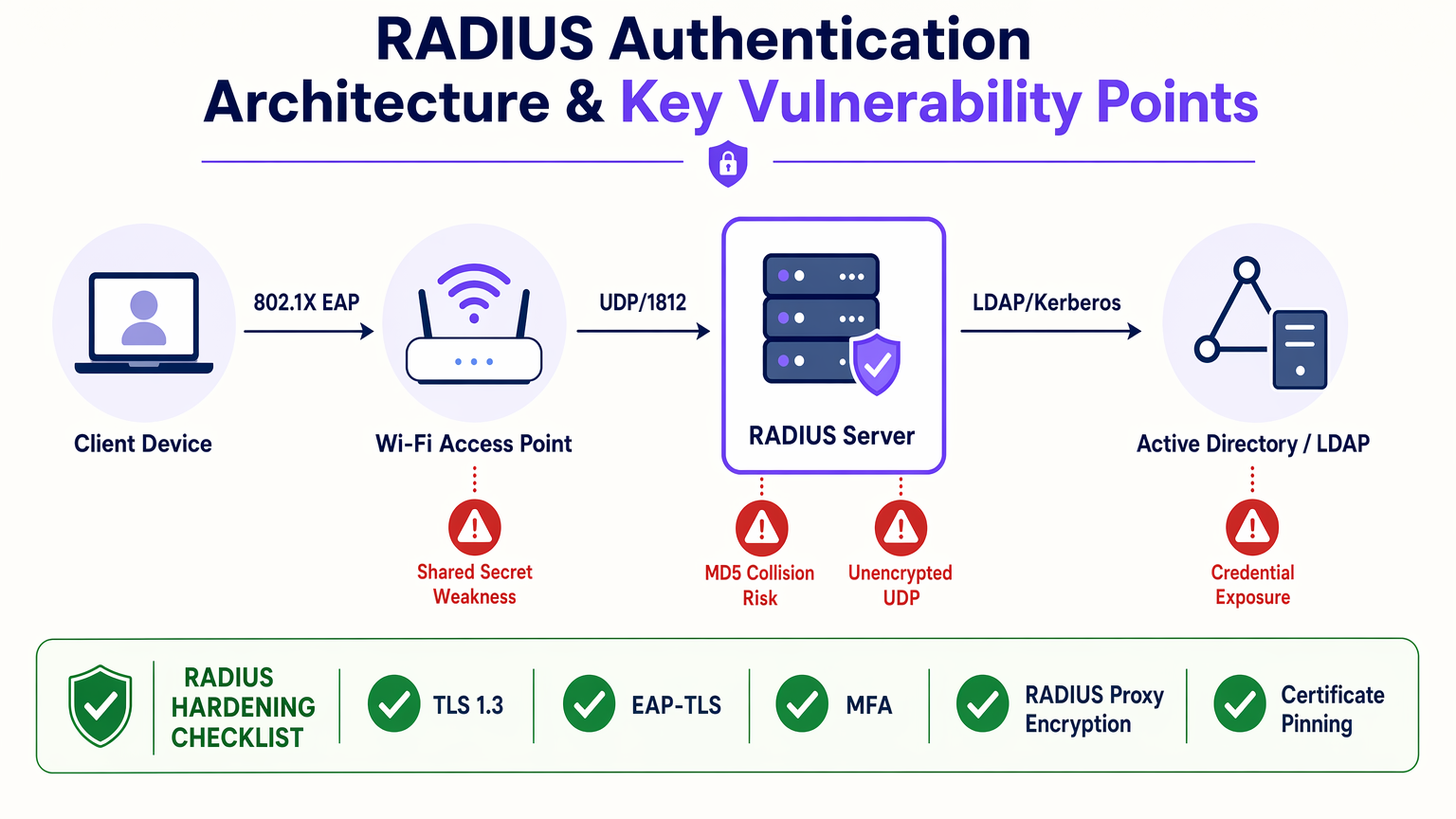

RADIUS opera como un protocolo cliente-servidor entre un Servidor de Acceso a la Red (NAS) —típicamente un punto de acceso WiFi, un switch o un concentrador VPN— y un servidor RADIUS que valida las credenciales contra un almacén de identidades de backend como Active Directory o LDAP. El intercambio de autenticación sigue un modelo de solicitud-desafío-respuesta definido en RFC 2865, con la contabilidad gestionada por separado bajo RFC 2866.

El protocolo transmite paquetes de autenticación sobre UDP, puerto 1812 para autenticación y puerto 1813 para contabilidad. El secreto compartido —una clave precompartida configurada tanto en el NAS como en el servidor RADIUS— se utiliza para generar el campo Response Authenticator y para ofuscar el atributo User-Password mediante un cifrado XOR basado en MD5. Esto no es cifrado en ningún sentido moderno; es ofuscación, y depende enteramente del secreto y la fuerza del secreto compartido.

Las cinco clases de vulnerabilidad principales en una implementación RADIUS típica son las siguientes.

Vulnerabilidades de colisión e integridad MD5. El ataque BlastRADIUS (CVE-2024-3596) explota la ausencia de protección de integridad en los paquetes Access-Request. Debido a que el NAS no incluye un atributo Message-Authenticator por defecto en muchas configuraciones, un atacante con una posición de man-in-the-middle puede inyectar un atributo manipulado en el paquete antes de que llegue al servidor RADIUS. Al explotar técnicas de colisión de prefijo elegido MD5, el atacante puede manipular el paquete de tal manera que el servidor RADIUS calcule un Response Authenticator válido para el paquete modificado, devolviendo un Access-Accept para una solicitud que debería haber sido rechazada. La remediación es hacer cumplir el atributo Message-Authenticator en todos los paquetes Access-Request, lo que proporciona protección de integridad HMAC-MD5 sobre el paquete completo. Este es un cambio de configuración tanto en el NAS como en el servidor RADIUS, no solo un parche de servidor.

Secretos compartidos débiles o estáticos. El secreto compartido es el ancla criptográfica del intercambio RADIUS. Si es corto, predecible o no se ha rotado, un atacante que capture el tráfico RADIUS —factible mediante suplantación de ARP o un dispositivo de red comprometido— puede realizar un ataque de fuerza bruta offline contra el atributo User-Password. La guía NIST SP 800-63B sobre secretos memorizados se aplica aquí: los secretos deben tener un mínimo de 20 caracteres, generarse aleatoriamente y almacenarse en un sistema de gestión de secretos. Para grandes propiedades con docenas o cientos de dispositivos NAS, la rotación manual es operativamente inviable; la automatización a través de HashiCorp Vault o un gestor de secretos comparable es el enfoque correcto.

Transporte UDP sin cifrar. El RADIUS estándar sobre UDP no proporciona confidencialidad a nivel de transporte. El atributo User-Password está ofuscado pero no cifrado. Todos los demás atributos —incluyendo nombre de usuario, IP del NAS y metadatos de sesión— se transmiten en texto claro. RadSec (RADIUS sobre TLS), definido en RFC 6614 y actualizado en RFC 7360, aborda esto envolviendo el protocolo RADIUS en una sesión TLS 1.2 o TLS 1.3 sobre el puerto TCP 2083. RadSec proporciona autenticación mutua de certificados entre el NAS y el servidor RADIUS, cifrado completo de la carga útil y protección contra repeticiones. Es el transporte correcto para cualquier tráfico RADIUS que cruce un límite de red no confiable.

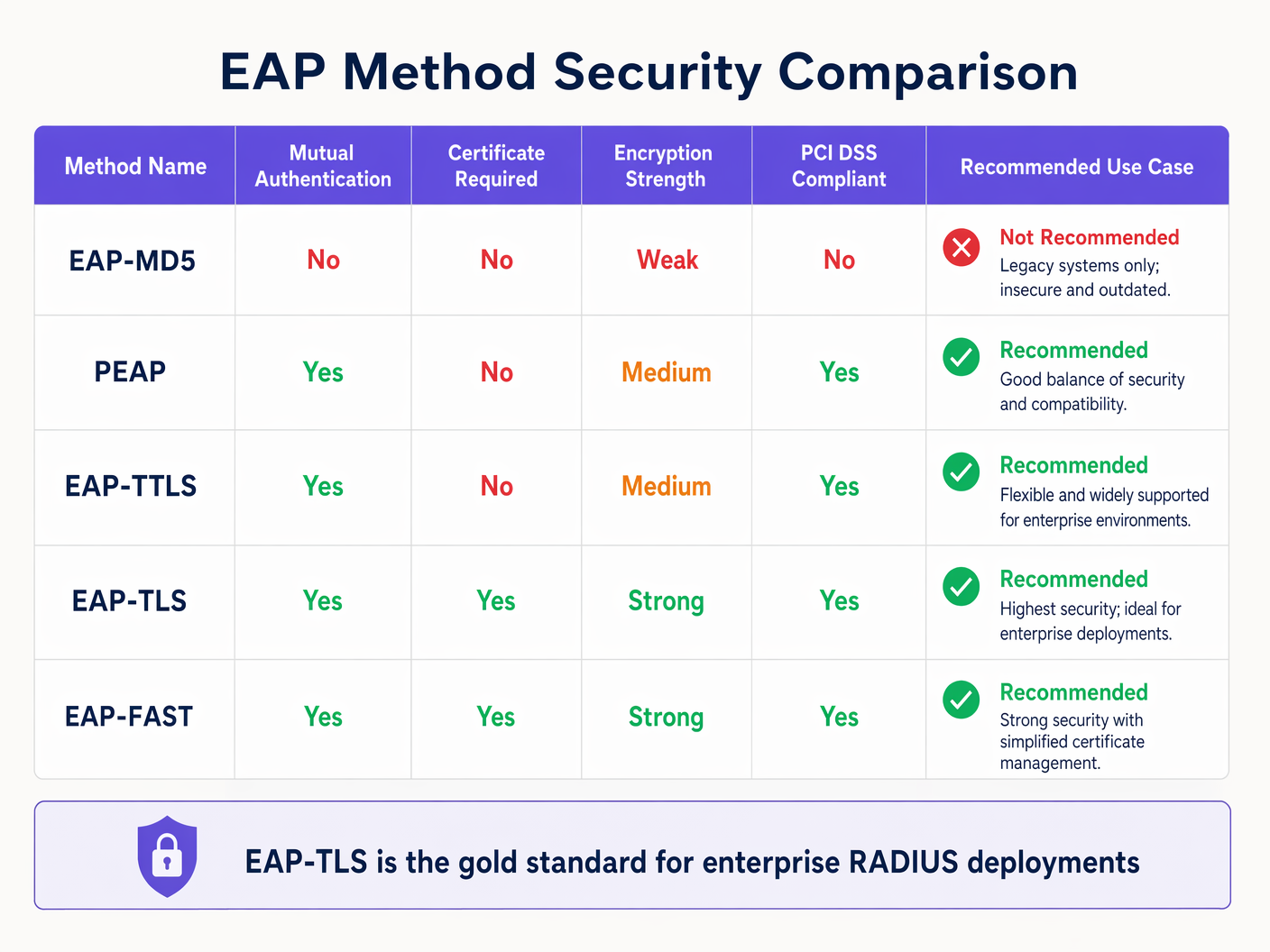

Selección de método EAP. El Protocolo de Autenticación Extensible (EAP) define el método de autenticación interno utilizado dentro del marco 802.1X. EAP-MD5 está obsoleto y debe eliminarse de todas las implementaciones de inmediato —no proporciona autenticación mutua ni protección contra la recolección de credenciales. PEAP (Protected EAP) y EAP-TTLS establecen un túnel TLS utilizando un certificado de servidor antes de transmitir las credenciales, proporcionando autenticación mutua y protegiendo el método interno de la escucha. EAP-TLS elimina por completo las contraseñas, requiriendo que tanto el servidor como el cliente presenten certificados X.509. Es inmune a ataques de phishing y fuerza bruta y es el método recomendado para entornos de alta seguridad.

Registro y monitoreo insuficientes. La contabilidad RADIUS registra cada evento de autenticación —éxito, fallo, inicio de sesión, fin de sesión. Estos datos son operativamente valiosos para la planificación de capacidad y comercialmente valiosos para WiFi Analytics , pero también son un crifuente de telemetría de seguridad crítica. Tormentas de autenticación fallidas, autenticaciones desde direcciones MAC inesperadas y patrones de acceso fuera de horario son todos detectables a partir de los registros de contabilidad de RADIUS. La mayoría de las organizaciones no están ingiriendo estos datos en un SIEM, y las que sí lo hacen a menudo no tienen umbrales de alerta configurados.

El Ataque BlastRADIUS en Detalle

BlastRADIUS fue revelado en julio de 2024 por investigadores de la Universidad de Boston y la Universidad de California en San Diego. El ataque requiere una posición de intermediario (man-in-the-middle) entre el NAS y el servidor RADIUS — lo cual es posible mediante envenenamiento ARP en un segmento de red compartido, un router comprometido o un insider malicioso con acceso a la red.

El ataque procede de la siguiente manera: el atacante intercepta un paquete Access-Request del NAS. Debido a que el paquete carece de un atributo Message-Authenticator (el valor predeterminado en muchas configuraciones), el atacante tiene la libertad de modificar la lista de atributos del paquete. Utilizando una colisión de prefijo elegido MD5, el atacante crea un paquete modificado que, al ser procesado por el servidor RADIUS, produce el mismo Response Authenticator que habría producido el paquete original. Por lo tanto, el servidor devuelve un Access-Accept para una solicitud que contiene atributos controlados por el atacante — incluyendo un Service-Type de Administrativo, que otorga acceso completo a la red.

El ataque es práctico contra implementaciones de PEAP y EAP-TTLS donde el método interno utiliza MSCHAPv2. No afecta a las implementaciones de EAP-TLS, porque la autenticación mutua basada en certificados proporciona una protección de integridad que MD5 no puede socavar.

Para las organizaciones que utilizan Guest WiFi junto con 802.1X corporativo, la instancia RADIUS de la red de invitados también debe ser parcheada, incluso si utiliza MAC Authentication Bypass en lugar de EAP. La higiene del secreto compartido y los requisitos de Message-Authenticator se aplican por igual.

Guía de Implementación

Fase 1: Remediación Inmediata (Semana 1–2)

La primera prioridad es la aplicación de parches. FreeRADIUS 3.2.5 y 3.0.27 incluyen la corrección de BlastRADIUS y aplican Message-Authenticator por defecto. Cisco ISE 3.1 Patch 8, 3.2 Patch 4 y 3.3 Patch 1 abordan la vulnerabilidad. Microsoft lanzó KB5040434 para Windows Server 2022 NPS en julio de 2024. Verifique sus versiones actuales y aplique los parches dentro de su próxima ventana de cambio programada.

Simultáneamente, audite el firmware de su dispositivo NAS. La aplicación de Message-Authenticator solo es efectiva si el NAS también envía el atributo. Consulte los avisos de su proveedor de puntos de acceso y switches — Aruba, Ruckus, Cisco y Juniper lanzaron actualizaciones de firmware que abordan BlastRADIUS. Si utiliza hardware Ruckus, la guía de puntos de acceso inalámbricos Ruckus proporciona contexto relevante para la gestión del firmware.

Para Solución de Problemas de Autenticación 802.1X en Windows 11 que puedan surgir después del parche, la causa más común es que el servidor NPS rechace las conexiones de clientes que no incluyen Message-Authenticator — un comportamiento de seguridad correcto que puede requerir la reconfiguración del suplicante en clientes Windows más antiguos.

Fase 2: Higiene del Secreto Compartido (Semana 2–4)

Exporte la lista completa de clientes NAS registrados en su servidor RADIUS. Para cada entrada, registre la longitud del secreto compartido y la fecha de su última modificación. Cualquier secreto de menos de 20 caracteres o sin cambios durante más de 24 meses debe rotarse inmediatamente.

Para nuevos secretos, utilice un generador criptográficamente aleatorio — openssl rand -base64 32 produce una cadena base64 de 44 caracteres adecuada para usar como secreto compartido RADIUS. Almacene todos los secretos en un sistema de gestión de secretos. Implemente un programa de rotación: anualmente para dispositivos NAS de bajo riesgo, cada seis meses para dispositivos NAS dentro del alcance de PCI DSS.

Fase 3: Racionalización del Método EAP (Mes 1–2)

Audite los métodos EAP permitidos por su servidor RADIUS. Deshabilite EAP-MD5. Si está utilizando PEAP-MSCHAPv2, verifique que la validación del certificado del servidor se aplique en todos los suplicantes — un suplicante mal configurado que acepta cualquier certificado de servidor es vulnerable a ataques de servidores RADIUS maliciosos. Para entornos dentro del alcance de PCI DSS, EAP-TLS es la ruta recomendada. Comience la planificación de PKI si no tiene una infraestructura de certificados existente.

Para Asegurar Redes Guest WiFi , tenga en cuenta que las redes de invitados suelen utilizar autenticación de captive portal en lugar de 802.1X, por lo que el endurecimiento del método EAP se aplica principalmente a los SSIDs corporativos y del personal.

Fase 4: Implementación de RadSec (Mes 2–3)

Identifique todas las rutas de tráfico RADIUS que cruzan límites de red no confiables. Los escenarios comunes incluyen: un servidor RADIUS central que atiende propiedades hoteleras remotas a través de internet; un servicio RADIUS alojado en la nube al que acceden dispositivos NAS locales; y cadenas de proxy RADIUS donde el tráfico pasa a través de múltiples dominios de red.

Para cada ruta identificada, configure RadSec. En FreeRADIUS, esto requiere habilitar el oyente tls en el puerto 2083 y configurar TLS mutuo con certificados de su PKI. En Cisco ISE, RadSec se configura en Administración > Dispositivos de Red. Asegúrese de que TLS 1.2 sea la versión mínima; deshabilite TLS 1.0 y 1.1 explícitamente.

Fase 5: MFA para Acceso Administrativo (Mes 2–3)

La interfaz de gestión del servidor RADIUS es un objetivo de alto valor. Un atacante que compromete el servidor RADIUS puede modificar las políticas de autenticación, extraer secretos compartidos y redirigir el tráfico de autenticación. Aplique MFA para todos los inicios de sesión administrativos en el servidor RADIUS y su sistema operativo subyacente. Restrinja el acceso de gestión a una VLAN de gestión fuera de banda dedicada. Implemente control de acceso basado en roles: los ingenieros de red no deben tener los mismos privilegios que los administradores de seguridad.

Fase 6: Integración SIEM y Alertas (Mes 3–4)

Configure su servidor RADIUS para reenviar registros de contabilidad a su SIEM en tiempo real. Defina los siguientes umbrales de alerta como línea base:

| Alerta | Umbral | Severidad |

|---|---|---|

| Autenticaciones fallidas desde una única MAC | >5 en 60 segundos | Alta |

| Pico en la tasa de Access-Reject | >200% de la línea base de 7 días | Media |

| Autenticación desde una nueva MAC en el SSID corporativo | Primera ocurrencia | Media |

| Vencimiento del certificado del servidor RADIUS | 90 / 30 / 7 días | Alta / Crítica / Crítica |

| Errores de falta de coincidencia de secreto compartido | Cualquier ocurrencia | Alta |

Mejores Prácticas

Las siguientes recomendaciones representan el consenso de IEEE 802.1X, NIST SP 800-63B, PCI DSS v4.0 y los avisos de seguridad del proveedor.

Gestión de Certificados. Cualquier implementación que utilice EAP-TLS o RadSec tiene certificados X.509 en la ruta de autenticación. El vencimiento del certificado es la causa más común de fallas de autenticación repentinas y totales en implementaciones de WiFi empresariales. Implemente una gestión automatizada del ciclo de vida de los certificados. Establezca alertas de monitoreo a los 90, 30 y 7 días antes del vencimiento. Para los certificados del servidor RADIUS, utilice un tamaño de clave mínimo de RSA de 2048 bits o ECDSA de 256 bits, con SHA-256 o algoritmos de firma más fuertes. No utilice SHA-1.

Segmentación de Red. El servidor RADIUS debe residir en un segmento de red de gestión dedicado, aislado tanto de la red de invitados como de la red corporativa general. El acceso a los puertos RADIUS (UDP 1812, 1813, TCP 2083 para RadSec) debe ser restringido por ACL de firewall a las direcciones IP específicas de los dispositivos NAS registrados. Sin acceso directo a internet a los puertos RADIUS.

Redundancia y Alta Disponibilidad. Un único servidor RADIUS es un punto único de falla para toda su infraestructura de control de acceso a la red. Implemente un mínimo de dos servidores RADIUS en una configuración activo-pasivo o activo-activo. Para implementaciones de Hospitality con requisitos de conectividad de invitados 24/7, el tiempo de inactividad del servidor RADIUS es directamente equivalente al tiempo de inactividad del WiFi para invitados, lo que representa un riesgo reputacional y comercial.

WPA3 y 802.1X. WPA3-Enterprise exige el uso del modo de seguridad de 192 bits para implementaciones gubernamentales y de alta seguridad, requiriendo AES-256-GCMP para el cifrado de datos y HMAC-SHA-384 para la autenticación. Para la mayoría de las implementaciones empresariales, WPA3-Enterprise con seguridad estándar de 128 bits es una mejora significativa sobre WPA2-Enterprise, particularmente en combinación con EAP-TLS. Los entornos de Retail que procesan pagos con tarjeta deben considerar la adopción de WPA3-Enterprise como una medida de reducción de riesgo de PCI DSS.

Cadencia de Parches del Proveedor. Suscríbase a los avisos de seguridad de su proveedor de servidor RADIUS y de sus proveedores de dispositivos NAS. FreeRADIUS, Cisco, Microsoft, Aruba y Ruckus publican notificaciones de CVE. Integre estas en su programa de gestión de vulnerabilidades con un SLA definido: vulnerabilidades críticas (CVSS ≥ 9.0) parcheadas en 72 horas; vulnerabilidades altas (CVSS 7.0–8.9) en 14 días.

Solución de Problemas y Mitigación de Riesgos

Modos de Falla Comunes

Fallas de Autenticación Post-Parche. Después de aplicar los parches de BlastRADIUS, algunos dispositivos NAS pueden fallar en la autenticación si su firmware no es compatible con Message-Authenticator. Síntomas: aumento repentino de respuestas de Access-Reject sin cambios en las credenciales del usuario. Diagnóstico: habilite el registro de depuración de RADIUS y verifique si hay errores de "Message-Authenticator required but not present". Resolución: actualice el firmware del NAS o, como medida temporal, configure el servidor RADIUS para aceptar solicitudes sin Message-Authenticator de IPs NAS específicas mientras se programan las actualizaciones de firmware.

Fallas en la Validación de Certificados en EAP-TLS. Síntomas: los clientes reciben "Authentication Failed" sin un Access-Reject correspondiente en los registros de RADIUS. Diagnóstico: verifique la cadena de certificados del servidor RADIUS — ¿la CA emisora es de confianza para el suplicante del cliente? ¿El certificado del servidor está dentro de su período de validez? Resolución: asegúrese de que la cadena de certificados completa (hoja + intermedio + raíz) esté configurada en el servidor RADIUS. Envíe el certificado de la CA raíz a los dispositivos cliente a través de MDM o GPO.

Fallas en el Handshake TLS de RadSec. Síntomas: los dispositivos NAS no logran establecer conexiones RadSec después de un cambio de configuración. Diagnóstico: verifique la compatibilidad de la versión de TLS — el firmware NAS más antiguo puede no ser compatible con TLS 1.2. Verifique la autenticación mutua de certificados — ambos extremos deben confiar en la CA del otro. Resolución: verifique el soporte de la versión de TLS en las notas de la versión del firmware del NAS; asegúrese de que los certificados del dispositivo NAS sean emitidos por la misma CA de confianza para el servidor RADIUS.

Falta de Coincidencia de Secreto Compartido. Síntomas: todas las autenticaciones de un NAS específico fallan con errores de "Invalid authenticator". Diagnóstico: falta de coincidencia del secreto compartido entre la configuración del NAS y la entrada del cliente del servidor RADIUS. Resolución: vuelva a introducir el secreto compartido en ambos lados, asegurándose de que no haya espacios en blanco al final ni problemas de codificación de caracteres. Utilice copiar y pegar desde un gestor de secretos para evitar errores de transcripción.

Registro de Riesgos

| Riesgo | Probabilidad | Impacto | Control Mitigador |

|---|---|---|---|

| Explotación de BlastRADIUS | Alta (sin parchear) | Crítico | Parche + aplicación de Message-Authenticator |

| Fuerza bruta de secreto compartido | Media | Alta | Secretos aleatorios de 32 caracteres, rotación anual |

| Servidor RADIUS no autorizado | Media | Alta | Autenticación mutua EAP-TLS, fijación de certificados |

| Vencimiento del certificado del servidor RADIUS | Alta | Crítico | Monitoreo automatizado, alertas a 90 días |

| Relleno de credenciales vía 802.1X | Media | Alta | Políticas de bloqueo de cuentas, alertas SIEM |

| Compromiso del servidor RADIUS | Baja | Crítico | MFA para acceso de administrador, segmentación de red |

ROI e Impacto Comercial

Cuantificando el Riesgo

El caso financiero para el endurecimiento de RADIUS es sencillo cuando se enmarca frente a los costos de una brecha. El costo promedio de una brecha de datos en el Reino Unido en 2024 fue de £3.58 millones, incluyendo multas regulatorias, remediación, costos legales y daño reputacional. Para organizaciones dentro del alcance de PCI DSS — lo que incluye prácticamente todas las operaciones de Retail y Hospitality operapara el procesamiento de pagos con tarjeta a través de WiFi — una violación del control de acceso a la red que expone los datos del titular de la tarjeta desencadena una investigación forense obligatoria, posibles multas del esquema de tarjetas y la posible suspensión de los privilegios de procesamiento de tarjetas.

Para las organizaciones de Healthcare , una violación de GDPR que involucre datos de pacientes accedidos a través de un servidor RADIUS comprometido conlleva multas de hasta el 4% de la facturación anual global según el Artículo 83(5). El historial de cumplimiento de la ICO demuestra que las fallas de seguridad de la red se tratan como negligencia, no como accidentes técnicos.

Puntos de Referencia de Costos de Implementación

Las siguientes estimaciones de costos son indicativas para un entorno empresarial de 500 dispositivos:

| Actividad de Reforzamiento | Costo Estimado | Plazo |

|---|---|---|

| Aplicación de parches (FreeRADIUS / NPS / ISE) | Solo mano de obra interna | 1–2 semanas |

| Auditoría y rotación de secretos compartidos | Mano de obra interna + licencia de gestor de secretos (~£2,000/año) | 2–4 semanas |

| Implementación de EAP-TLS PKI | £15,000–£30,000 (herramientas + servicios profesionales) | 2–3 meses |

| Implementación de RadSec | Mano de obra interna + costos de certificados (~£1,500) | 4–6 semanas |

| Integración y alertas de SIEM | Depende del SIEM existente; £0–£10,000 | 4–8 semanas |

Inversión total en reforzamiento para un entorno de tamaño mediano: aproximadamente £20,000–£45,000. Frente a un costo base de violación de £3.58 millones, el ROI ajustado al riesgo es convincente incluso con estimaciones de baja probabilidad de violación.

Beneficios Operacionales Más Allá de la Seguridad

Una infraestructura RADIUS reforzada también ofrece beneficios operacionales. La autenticación confiable y bien monitoreada reduce los tickets de soporte relacionados con la conectividad WiFi. Los datos de contabilidad de RADIUS, cuando se integran con WiFi Analytics , proporcionan visibilidad a nivel de sesión sobre los patrones de uso de la red, los tiempos de permanencia y los tipos de dispositivos — datos que tienen un valor comercial directo para los operadores de recintos en entornos de Hospitality y Transport .

Para las organizaciones del sector público y de Healthcare , un programa documentado de reforzamiento de RADIUS proporciona evidencia de controles técnicos para las evaluaciones Cyber Essentials Plus, ISO 27001 y NHS DSPT — reduciendo la carga de auditoría y demostrando la debida diligencia a los reguladores.

Definiciones clave

RADIUS (Remote Authentication Dial-In User Service)

A client-server protocol defined in RFC 2865 that provides centralised authentication, authorisation, and accounting (AAA) for network access. RADIUS servers validate credentials submitted by network devices (NAS) against a backend identity store such as Active Directory or LDAP.

IT teams encounter RADIUS as the authentication backend for 802.1X WiFi, wired port authentication, VPN access, and network device management. It is the protocol that decides who gets on the network.

IEEE 802.1X

An IEEE standard for port-based network access control that defines the encapsulation of EAP over LAN (EAPOL). It provides an authentication framework for both wired and wireless networks, requiring devices to authenticate before being granted network access.

802.1X is the standard that makes enterprise WiFi authentication work. When a staff member connects to a corporate SSID and is prompted for credentials, 802.1X is the framework orchestrating that exchange, with RADIUS as the backend.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates for mutual authentication between the client and the RADIUS server. Both parties must present valid certificates, eliminating passwords from the authentication exchange entirely.

EAP-TLS is the gold standard for enterprise WiFi authentication. It is immune to credential phishing and brute-force attacks. The operational requirement is a PKI infrastructure to issue and manage client certificates.

RadSec (RADIUS over TLS)

A protocol defined in RFC 6614 that encapsulates RADIUS packets within a TLS session over TCP port 2083. It provides transport-layer encryption, mutual certificate authentication, and replay protection for RADIUS traffic.

RadSec is required for any RADIUS traffic that crosses an untrusted network boundary — WAN links, internet connections, or shared network infrastructure. It is the correct replacement for standard RADIUS over UDP in multi-site deployments.

BlastRADIUS (CVE-2024-3596)

A man-in-the-middle attack disclosed in July 2024 that exploits the absence of integrity protection on RADIUS Access-Request packets. Using MD5 chosen-prefix collision techniques, an attacker can forge an Access-Accept response, granting network access to an unauthenticated user.

BlastRADIUS affects all major RADIUS implementations including FreeRADIUS, Cisco ISE, and Microsoft NPS. Organisations that have not applied patches released in July 2024 remain exposed to this attack.

Message-Authenticator

A RADIUS attribute (Attribute 80) that provides HMAC-MD5 integrity protection over the entire RADIUS packet. When present in an Access-Request, it prevents the packet modification attack used in BlastRADIUS.

Enforcing Message-Authenticator on all Access-Request packets is the primary remediation for BlastRADIUS. It must be configured on both the RADIUS server (to require the attribute) and the NAS device (to include the attribute in requests).

NAS (Network Access Server)

In RADIUS terminology, the NAS is the network device — typically a WiFi access point, switch, or VPN concentrator — that acts as the RADIUS client. It intercepts connection requests from end devices and forwards authentication requests to the RADIUS server.

NAS devices are the RADIUS clients in a deployment. Shared secrets are configured per-NAS. BlastRADIUS remediation requires firmware updates on NAS devices as well as patches on the RADIUS server.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that establishes a TLS tunnel using a server-side certificate before transmitting the inner authentication method (typically MSCHAPv2). It provides mutual authentication and protects credentials from eavesdropping.

PEAP-MSCHAPv2 is the most widely deployed enterprise WiFi authentication method. It is PCI DSS compliant and operationally simpler than EAP-TLS because it does not require client certificates. However, it is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced.

Shared Secret

A pre-shared key configured on both the RADIUS server and each NAS device. It is used to generate the Response Authenticator field and to obfuscate the User-Password attribute. It is not a password for end users — it is a server-to-server authentication credential.

Weak or static shared secrets are one of the most common RADIUS vulnerabilities. An attacker who captures RADIUS traffic can conduct an offline brute-force attack against a weak shared secret. Minimum recommended length is 32 characters, randomly generated.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for organisations that process, store, or transmit cardholder data. Version 4.0, effective from March 2024, includes specific requirements for network access control and strong authentication.

Retail and hospitality organisations with WiFi-connected POS terminals are in PCI DSS scope. RADIUS server vulnerabilities that could allow unauthorised network access to cardholder data environments are a direct compliance risk.

Ejemplos resueltos

A 350-room hotel group with 12 properties uses a centralised RADIUS server hosted in their head office data centre. Each property connects over a shared MPLS WAN. A security audit has flagged that RADIUS traffic is unencrypted over the WAN, shared secrets are 8-character strings set during initial deployment five years ago, and the RADIUS server is running FreeRADIUS 3.0.21. The group processes card payments via WiFi-connected POS terminals at their restaurant and spa facilities. What is the remediation priority and implementation sequence?

The remediation sequence should be ordered by risk severity and implementation speed. Step 1 (immediate, within 72 hours): Patch FreeRADIUS to 3.2.5 or 3.0.27. This addresses BlastRADIUS and enforces Message-Authenticator by default. Simultaneously, check access point firmware versions across all 12 properties and schedule firmware updates for any NAS devices that do not support Message-Authenticator. Step 2 (week 1–2): Rotate all shared secrets. Generate 32-character random secrets using openssl rand -base64 32 for each of the 12 property NAS registrations. Store in HashiCorp Vault or equivalent. Document the rotation date. Step 3 (month 1–2): Implement RadSec on the WAN path. Configure the FreeRADIUS server to accept RadSec connections on TCP 2083. Issue TLS certificates from an internal CA to each property's NAS devices. Update firewall rules to permit TCP 2083 from property NAS IP ranges to the RADIUS server. Disable UDP 1812/1813 from WAN-facing interfaces once RadSec is confirmed operational. Step 4 (month 2–3): For the PCI DSS-scoped POS WiFi SSID, migrate from PEAP-MSCHAPv2 to EAP-TLS. Deploy an internal PKI (Microsoft ADCS or HashiCorp Vault PKI engine). Issue client certificates to POS terminals via MDM. Update RADIUS policy to require EAP-TLS for the POS SSID. Step 5 (month 3): Integrate RADIUS accounting logs into the SIEM. Configure alerts for failed authentication spikes and certificate expiry.

A regional retail chain with 45 stores uses WPA2-Personal (pre-shared key) for staff WiFi and an open network for customer WiFi. The IT director wants to migrate staff WiFi to 802.1X authentication using Microsoft NPS as the RADIUS server, integrated with Active Directory. The stores have a mix of Aruba and Cisco access points. The chain is in PCI DSS scope. What architecture should they deploy, and what are the key configuration decisions?

The recommended architecture is 802.1X with PEAP-MSCHAPv2 as the initial EAP method, with a documented roadmap to EAP-TLS. The NPS server should be deployed in a redundant pair (primary + secondary) in the central data centre, with RADIUS proxy configuration on the access points to fail over automatically. Configuration decisions: (1) NPS Network Policy: create a policy matching the staff SSID with PEAP-MSCHAPv2, requiring group membership in an AD security group (e.g., 'WiFi-Staff-Access'). Set session timeout to 8 hours to force re-authentication. (2) Certificate: deploy an NPS server certificate from an internal Microsoft ADCS CA. Push the root CA certificate to all staff devices via Group Policy (Windows) and MDM (iOS/Android). (3) Supplicant configuration: configure Windows devices via Group Policy (Computer Configuration > Windows Settings > Security Settings > Wireless Network Policies). For iOS and Android devices, use an MDM profile. Enforce server certificate validation — do not allow users to accept arbitrary certificates. (4) Access point configuration: on Aruba, configure the RADIUS server under Authentication > Servers. Set the shared secret to a 32-character random string. Enable RadSec if the Aruba firmware supports it (AOS 8.9+). On Cisco, configure under Security > AAA > RADIUS. (5) NPS logging: enable NPS accounting logging to a SQL Server database. Configure a log retention period of 90 days minimum for PCI DSS compliance. (6) Post-migration: disable WPA2-Personal on the staff SSID. Retain it only as a break-glass SSID with a complex PSK stored in the secrets manager, for use only when NPS is unavailable.

Preguntas de práctica

Q1. Your organisation runs a FreeRADIUS 3.0.21 server supporting 802.1X authentication for 800 staff devices across a single-site campus. The RADIUS server is on the same management VLAN as all access points. A penetration test has identified that access points are sending Access-Request packets without the Message-Authenticator attribute. The security team wants to enforce Message-Authenticator immediately, but the network operations team is concerned about breaking authentication for 800 users. How do you sequence the remediation to minimise service disruption?

Sugerencia: Consider the difference between the RADIUS server requiring Message-Authenticator versus the NAS devices sending it. These are two separate configuration changes with different risk profiles.

Ver respuesta modelo

The correct sequence is: (1) First, patch FreeRADIUS to 3.2.5. This version enforces Message-Authenticator by default but includes a compatibility mode that logs a warning rather than rejecting packets that lack the attribute. This gives you the patch without immediately breaking authentication. (2) Audit access point firmware versions. Identify which models and firmware versions support Message-Authenticator in Access-Request packets. (3) Update access point firmware in batches, starting with a pilot group of 50 devices. Verify authentication continues to work after each batch. (4) Once all access points are confirmed to be sending Message-Authenticator, enable strict enforcement on the FreeRADIUS server (require_message_authenticator = yes in clients.conf). (5) Monitor RADIUS logs for any remaining 'Message-Authenticator missing' warnings, which would indicate NAS devices that missed the firmware update. The key principle is that you can patch the server first without breaking anything, because the compatibility mode allows a transition period. Enforcing strict rejection on the server should be the last step, after all NAS devices have been updated.

Q2. A conference centre operator runs a single RADIUS server supporting both the corporate staff SSID (802.1X with PEAP-MSCHAPv2) and the event guest WiFi (captive portal with MAC Authentication Bypass). The IT manager asks whether the guest WiFi RADIUS instance needs to be hardened to the same standard as the corporate RADIUS instance, given that guests are not authenticating with corporate credentials. What is your recommendation?

Sugerencia: Consider the attack vectors that apply to MAC Authentication Bypass versus EAP-based authentication, and the risk of lateral movement between the guest and corporate RADIUS instances.

Ver respuesta modelo

The guest WiFi RADIUS instance requires hardening, but the specific controls differ from the corporate instance. The BlastRADIUS patch applies equally — the vulnerability affects the RADIUS server regardless of the authentication method used by clients. Shared secret hygiene applies equally — a weak shared secret between the guest captive portal controller and the RADIUS server is exploitable regardless of whether EAP is in use. The key additional risk is the shared RADIUS server: if the guest and corporate SSID authentication requests are handled by the same RADIUS server process, a vulnerability in the guest RADIUS path could be used to pivot to the corporate authentication policy. The recommended architecture is to run separate RADIUS instances (or at minimum separate virtual servers within FreeRADIUS) for guest and corporate authentication, with separate shared secrets and separate policy sets. This provides isolation such that a compromise of the guest RADIUS path does not expose corporate credentials. For the guest instance specifically: patch for BlastRADIUS, rotate shared secrets, and ensure the guest RADIUS instance has no access to the corporate Active Directory. The EAP-TLS and RadSec requirements are less relevant for a captive portal deployment, but RadSec should still be considered if the captive portal controller is in a different network segment from the RADIUS server.

Q3. A healthcare trust is planning to migrate its clinical WiFi from WPA2-Personal to 802.1X authentication. The trust has 1,200 clinical devices including Windows laptops, iOS tablets, and Android handhelds. The CISO wants EAP-TLS as the target state. The IT director is concerned about the PKI deployment complexity and proposes PEAP-MSCHAPv2 as a permanent solution. How do you advise the CISO and IT director, and what is the recommended implementation path?

Sugerencia: Consider the specific threat model for a healthcare environment — what are the consequences of a credential compromise, and how does EAP-TLS address risks that PEAP-MSCHAPv2 does not?

Ver respuesta modelo

The CISO's instinct is correct, but the IT director's concern is valid. The recommended advice is: implement PEAP-MSCHAPv2 now as an interim position, with a committed 12-month roadmap to EAP-TLS. The rationale for not accepting PEAP-MSCHAPv2 as a permanent solution in healthcare is: (1) PEAP-MSCHAPv2 is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced. In a healthcare environment where clinical staff may connect personal devices, enforcing supplicant configuration consistently across 1,200 devices is operationally challenging. (2) MSCHAPv2 credentials, if captured via a rogue RADIUS attack, can be cracked offline using tools like hashcat. In a healthcare context, those credentials likely also provide access to clinical systems. (3) NHS DSPT and CQC assessments increasingly expect strong authentication controls for clinical network access. EAP-TLS provides a stronger audit evidence position. The implementation path: Month 1-2: Deploy PEAP-MSCHAPv2 with enforced server certificate validation via MDM profiles on all 1,200 devices. Month 3-6: Deploy Microsoft ADCS as the PKI infrastructure. Enrol Windows devices via Group Policy auto-enrolment. Month 6-9: Enrol iOS and Android devices via MDM certificate profiles. Month 9-12: Migrate the clinical SSID policy from PEAP to EAP-TLS. Retain PEAP as a fallback for any devices that fail certificate enrolment, with enhanced monitoring. For more on clinical network security architecture, the WiFi in Hospitals guide provides relevant deployment context.

Continúe leyendo esta serie

Guía paso a paso: Configuración de controladores inalámbricos Ruijie para Captive Portals de WiFi de invitados

Esta guía proporciona un recorrido técnico completo para configurar controladores inalámbricos y gateways Ruijie para implementar Captive Portals de WiFi de invitados de nivel empresarial. Cubre la segmentación de VLAN, la autenticación RADIUS externa a través del protocolo WISPr, la configuración de walled garden y la integración perfecta con la plataforma de Redes Basadas en Identidad de Purple para capturar datos de primera mano y generar un valor comercial medible en entornos de hotelería, retail y sector público.

Cómo configurar SCEP para un BYOD seguro y autenticación de red 802.1X

Esta guía proporciona una referencia técnica completa para configurar SCEP con el fin de implementar la autenticación de red 802.1X basada en certificados. Cubre la transición arquitectónica de contraseñas compartidas a EAP-TLS, la integración de Mobile Device Management y una segmentación de red estricta para un acceso BYOD seguro en entornos empresariales.

Guía de configuración de WiFi para invitados empresariales: segmentación de VLAN, seguridad y Captive Portals

Esta guía proporciona un plan técnico para la implementación de WiFi para invitados empresariales, centrándose en la segmentación de VLAN, los protocolos de seguridad y la arquitectura de Captive Portal. Detalla cómo aislar el tráfico, aplicar estándares de cifrado y capturar datos de primera mano de forma segura en entornos complejos.