RADIUS-Schwachstellen entschärfen: Ein Leitfaden zur Sicherheits-Härtung

Dieser Leitfaden bietet eine umfassende, umsetzbare Referenz für IT-Manager, Netzwerkarchitekten und CTOs, die für die Unternehmens-WiFi-Infrastruktur in den Bereichen Gastgewerbe, Einzelhandel, Veranstaltungen und öffentlicher Sektor verantwortlich sind. Er deckt die gesamte Angriffsfläche von RADIUS-Server-Bereitstellungen ab – von MD5-Kollisionsschwachstellen und schwachen Shared Secrets bis hin zu unverschlüsseltem UDP-Transport und falsch konfigurierten EAP-Methoden – und liefert einen priorisierten Härtungs-Fahrplan, der auf die Anforderungen von IEEE 802.1X, PCI DSS und GDPR abgestimmt ist. Organisationen, die diese Empfehlungen umsetzen, werden ihre Anfälligkeit für anmeldeinformationsbasierte Netzwerkangriffe erheblich reduzieren, Compliance-Verpflichtungen erfüllen und eine verteidigungsfähige Sicherheitsposition für ihre Gast- und Unternehmens-WiFi-Infrastruktur aufbauen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Einblick

- Wie RADIUS funktioniert und wo es Schwachstellen aufweist

- Der BlastRADIUS-Angriff im Detail

- Implementierungsleitfaden

- Phase 1: Sofortige Behebung (Woche 1–2)

- Phase 2: Shared-Secret-Hygiene (Woche 2–4)

- Phase 3: EAP-Methoden-Rationalisierung (Monat 1–2)

- Phase 4: RadSec-Bereitstellung (Monat 2–3)

- Phase 5: MFA für administrativen Zugriff (Monat 2–3)

- Phase 6: SIEM-Integration und Alarmierung (Monat 3–4)

- Best Practices

- Fehlerbehebung und Risikominderung

- Häufige Fehlermodi

- Risikoregister

- ROI und Geschäftsauswirkungen

- Quantifizierung des Risikos

- Kostenbenchmarks für die Implementierung

- Operative Vorteile jenseits der Sicherheit

Zusammenfassung für Führungskräfte

RADIUS (Remote Authentication Dial-In User Service) bleibt das dominierende Protokoll für die Netzwerkzugriffskontrolle in Unternehmens-WiFi-Bereitstellungen und untermauert die IEEE 802.1X-Authentifizierung in Hotels, Einzelhandelsimmobilien, Stadien, Konferenzzentren und Gebäuden des öffentlichen Sektors. RADIUS wurde jedoch in den 1990er Jahren konzipiert, und mehrere seiner grundlegenden Designentscheidungen – die Abhängigkeit von MD5-Hashing, UDP-Transport ohne native Verschlüsselung und statische Shared Secrets – sind im aktuellen Bedrohungsumfeld zu erheblichen Schwachstellen geworden.

Im Juli 2024 zeigte die BlastRADIUS-Schwachstelle (CVE-2024-3596), dass ein Man-in-the-Middle-Angreifer RADIUS Access-Accept-Antworten fälschen kann, indem er die MD5-Integritätsschwäche in Access-Request-Paketen ausnutzt. Dies betrifft alle wichtigen RADIUS-Implementierungen, einschließlich FreeRADIUS, Cisco ISE und Microsoft NPS. Nicht gepatchte Bereitstellungen bleiben exponiert.

Dieser Leitfaden bietet einen priorisierten Härtungs-Fahrplan, der Patch-Management, Shared-Secret-Hygiene, EAP-Methodenauswahl, RadSec-Bereitstellung, Multi-Faktor-Authentifizierung für den administrativen Zugriff und SIEM-Integration zur Anomalieerkennung abdeckt. Er richtet sich an den IT-Experten, der in diesem Quartal eine fundierte Entscheidung treffen muss, nicht erst im nächsten Jahr.

Technischer Einblick

Wie RADIUS funktioniert und wo es Schwachstellen aufweist

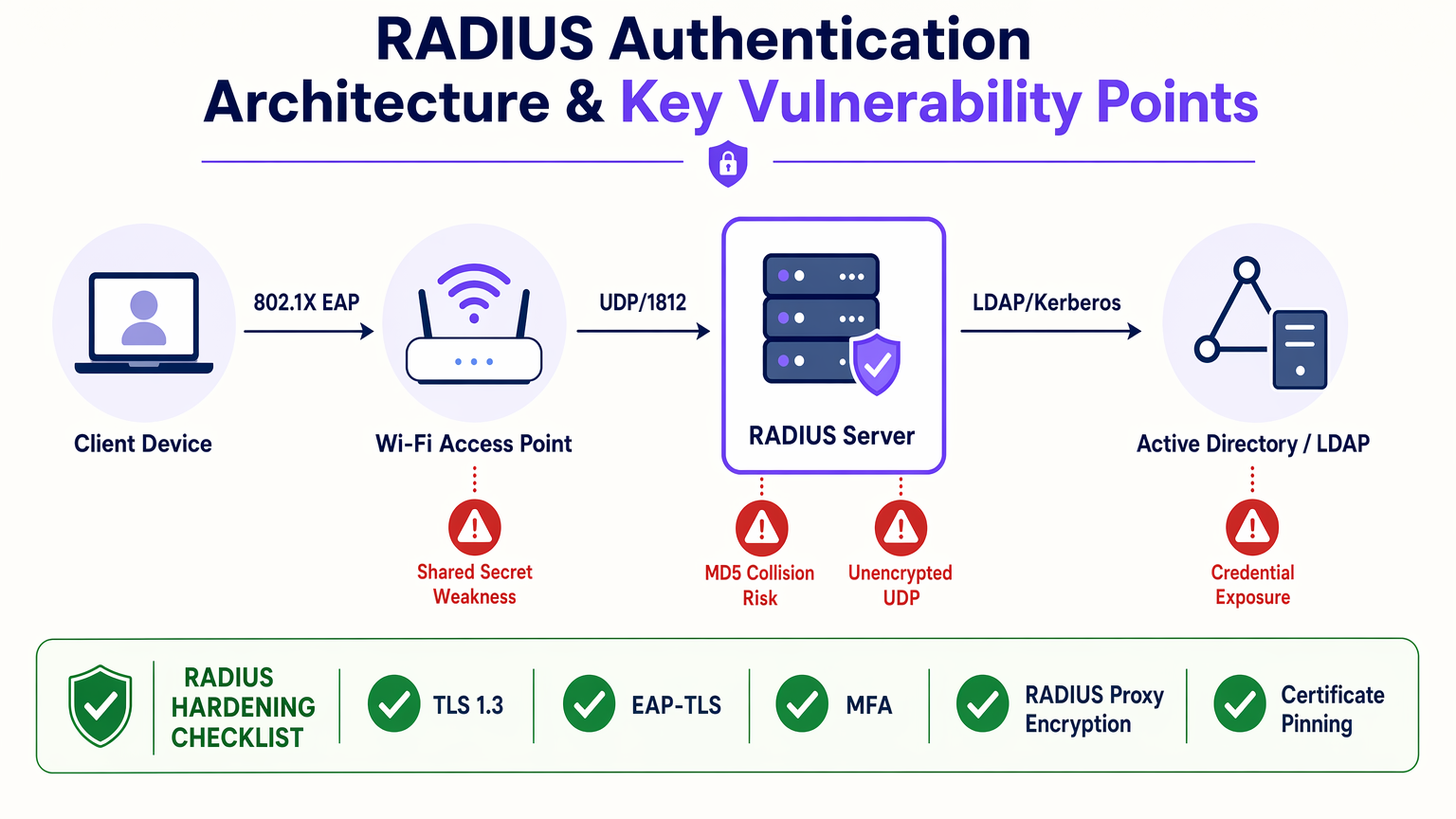

RADIUS arbeitet als Client-Server-Protokoll zwischen einem Network Access Server (NAS) – typischerweise einem WiFi-Access Point, Switch oder VPN-Konzentrator – und einem RADIUS-Server, der Anmeldeinformationen gegen einen Backend-Identitätsspeicher wie Active Directory oder LDAP validiert. Der Authentifizierungsaustausch folgt einem in RFC 2865 definierten Anforderungs-Herausforderungs-Antwort-Modell, wobei die Abrechnung separat gemäß RFC 2866 gehandhabt wird.

Das Protokoll überträgt Authentifizierungspakete über UDP, Port 1812 für die Authentifizierung und Port 1813 für die Abrechnung. Das Shared Secret – ein auf dem NAS und dem RADIUS-Server konfigurierter Pre-Shared Key – wird verwendet, um das Feld Response Authenticator zu generieren und das Attribut User-Password über eine MD5-basierte XOR-Chiffre zu verschleiern. Dies ist im modernen Sinne keine Verschlüsselung; es ist eine Verschleierung, und es hängt vollständig von der Geheimhaltung und Stärke des Shared Secrets ab.

Die fünf primären Schwachstellenklassen in einer typischen RADIUS-Bereitstellung sind wie folgt.

MD5-Kollisions- und Integritätsschwachstellen. Der BlastRADIUS-Angriff (CVE-2024-3596) nutzt das Fehlen von Integritätsschutz bei Access-Request-Paketen aus. Da der NAS in vielen Konfigurationen standardmäßig kein Message-Authenticator-Attribut enthält, kann ein Angreifer mit einer Man-in-the-Middle-Position ein manipuliertes Attribut in das Paket einschleusen, bevor es den RADIUS-Server erreicht. Durch die Ausnutzung von MD5-Chosen-Prefix-Kollisionstechniken kann der Angreifer das Paket so manipulieren, dass der RADIUS-Server einen gültigen Response Authenticator für das modifizierte Paket berechnet und einen Access-Accept für eine Anfrage zurückgibt, die hätte abgelehnt werden müssen. Die Abhilfe besteht darin, das Message-Authenticator-Attribut bei allen Access-Request-Paketen zu erzwingen, was einen HMAC-MD5-Integritätsschutz über das gesamte Paket bietet. Dies ist eine Konfigurationsänderung sowohl auf dem NAS als auch auf dem RADIUS-Server, nicht nur ein Server-Patch.

Schwache oder statische Shared Secrets. Das Shared Secret ist der kryptografische Anker des RADIUS-Austauschs. Wenn es kurz, erratbar oder nicht rotiert wurde, kann ein Angreifer, der RADIUS-Verkehr abfängt – machbar über ARP-Spoofing oder ein kompromittiertes Netzwerkgerät – einen Offline-Brute-Force-Angriff gegen das User-Password-Attribut durchführen. Die NIST SP 800-63B-Richtlinien für gespeicherte Geheimnisse gelten hier: Geheimnisse sollten mindestens 20 Zeichen lang, zufällig generiert und in einem Secrets-Management-System gespeichert sein. Für große Umgebungen mit Dutzenden oder Hunderten von NAS-Geräten ist eine manuelle Rotation betrieblich undurchführbar; die Automatisierung über HashiCorp Vault oder einen vergleichbaren Secrets Manager ist der richtige Ansatz.

Unverschlüsselter UDP-Transport. Standard-RADIUS über UDP bietet keine Vertraulichkeit auf Transportschicht. Das User-Password-Attribut ist verschleiert, aber nicht verschlüsselt. Alle anderen Attribute – einschließlich Benutzername, NAS IP und Sitzungsmetadaten – werden im Klartext übertragen. RadSec (RADIUS over TLS), definiert in RFC 6614 und aktualisiert in RFC 7360, behebt dies, indem es das RADIUS-Protokoll in eine TLS 1.2- oder TLS 1.3-Sitzung über TCP-Port 2083 einbettet. RadSec bietet gegenseitige Zertifikatsauthentifizierung zwischen dem NAS und dem RADIUS-Server, vollständige Nutzlastverschlüsselung und Replay-Schutz. Es ist der richtige Transport für jeden RADIUS-Verkehr, der eine nicht vertrauenswürdige Netzwerkgrenze überschreitet.

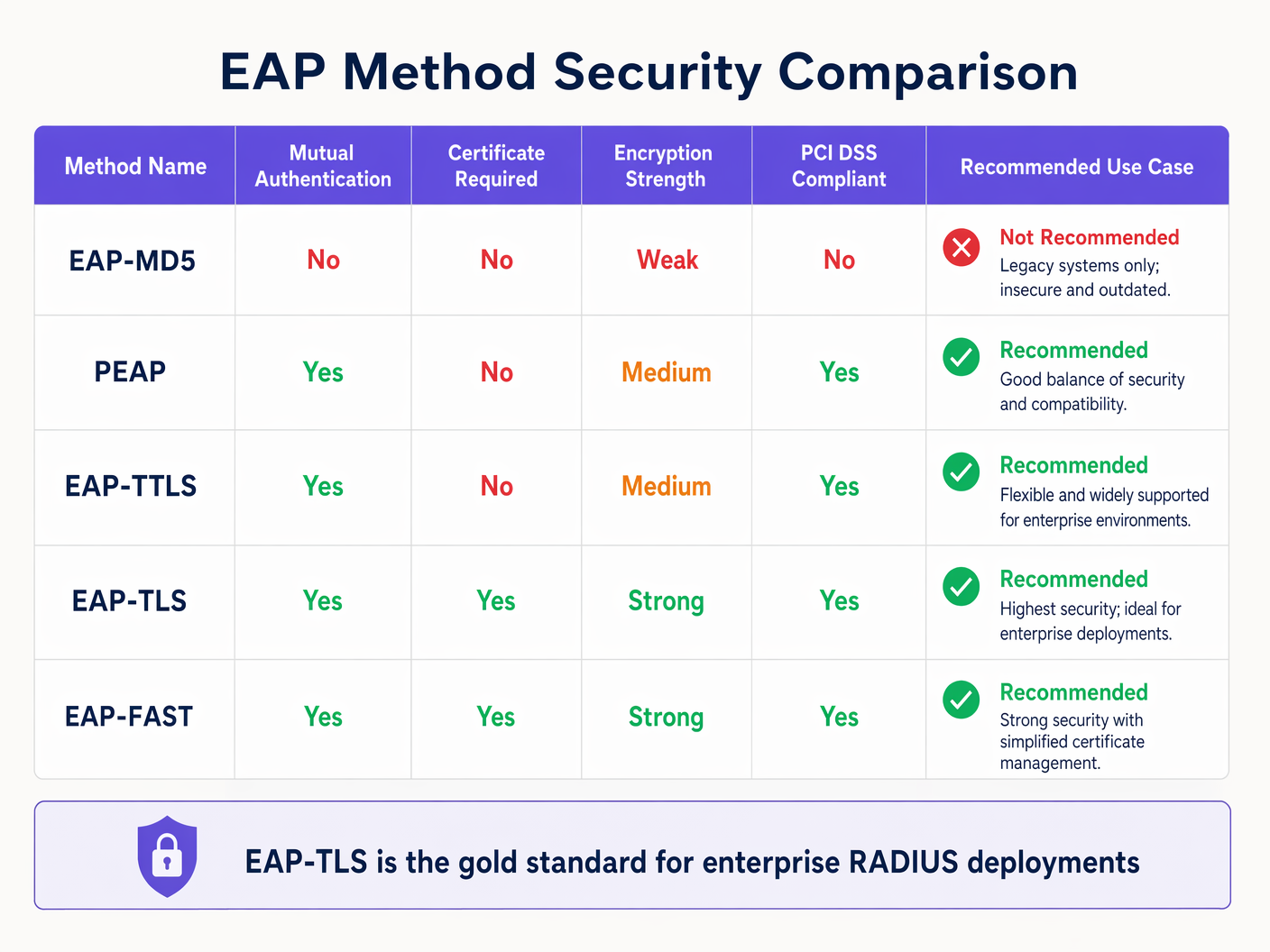

EAP-Methodenauswahl. Das Extensible Authentication Protocol (EAP) definiert die interne Authentifizierungsmethode, die innerhalb des 802.1X-Frameworks verwendet wird. EAP-MD5 ist veraltet und sollte sofort aus allen Bereitstellungen entfernt werden – es bietet keine gegenseitige Authentifizierung und keinen Schutz vor Credential Harvesting. PEAP (Protected EAP) und EAP-TTLS etablieren einen TLS-Tunnel unter Verwendung eines Serverzertifikats, bevor Anmeldeinformationen übertragen werden, was eine gegenseitige Authentifizierung bietet und die interne Methode vor Abhören schützt. EAP-TLS eliminiert Passwörter vollständig, indem es sowohl vom Server als auch vom Client die Präsentation von X.509-Zertifikaten erfordert. Es ist immun gegen Phishing- und Brute-Force-Angriffe und die empfohlene Methode für Hochsicherheitsumgebungen.

Unzureichende Protokollierung und Überwachung. Die RADIUS-Abrechnung erfasst jedes Authentifizierungsereignis – Erfolg, Fehler, Sitzungsstart, Sitzungsende. Diese Daten sind betrieblich wertvoll für die Kapazitätsplanung und kommerziell wertvoll für WiFi Analytics , aber sie sind auch ein kritische Sicherheitstelemetrie-Quelle. Fehlgeschlagene Authentifizierungsstürme, Authentifizierungen von unerwarteten MAC-Adressen und Zugriffsversuche außerhalb der Geschäftszeiten sind alle aus RADIUS-Accounting-Protokollen erkennbar. Die meisten Organisationen speisen diese Daten nicht in ein SIEM ein, und diejenigen, die es tun, haben oft keine Alarmschwellen konfiguriert.

Der BlastRADIUS-Angriff im Detail

BlastRADIUS wurde im Juli 2024 von Forschern der Boston University und der University of California San Diego offengelegt. Der Angriff erfordert eine Man-in-the-Middle-Position zwischen dem NAS und dem RADIUS-Server – erreichbar über ARP-Poisoning in einem gemeinsam genutzten Netzwerksegment, einen kompromittierten Router oder einen böswilligen Insider mit Netzwerkzugriff.

Der Angriff läuft wie folgt ab: Der Angreifer fängt ein Access-Request-Paket vom NAS ab. Da dem Paket ein Message-Authenticator-Attribut fehlt (Standard in vielen Konfigurationen), kann der Angreifer die Attributliste des Pakets frei ändern. Mithilfe einer MD5-Chosen-Prefix-Kollision erstellt der Angreifer ein modifiziertes Paket, das, wenn es vom RADIUS-Server verarbeitet wird, denselben Response Authenticator erzeugt, den das Originalpaket gehabt hätte. Der Server gibt daher ein Access-Accept für eine Anfrage zurück, die vom Angreifer kontrollierte Attribute enthält – einschließlich eines Service-Type von Administrative, der vollen Netzwerkzugriff gewährt.

Der Angriff ist praktisch gegen PEAP- und EAP-TTLS-Implementierungen, bei denen die innere Methode MSCHAPv2 verwendet. Er betrifft keine EAP-TLS-Implementierungen, da die zertifikatbasierte gegenseitige Authentifizierung einen Integritätsschutz bietet, den MD5 nicht untergraben kann.

Für Organisationen, die Gast-WiFi neben dem Unternehmens-802.1X betreiben, muss auch die RADIUS-Instanz des Gastnetzwerks gepatcht werden, selbst wenn sie MAC Authentication Bypass anstelle von EAP verwendet. Die Anforderungen an die Shared-Secret-Hygiene und den Message-Authenticator gelten gleichermaßen.

Implementierungsleitfaden

Phase 1: Sofortige Behebung (Woche 1–2)

Die erste Priorität ist das Patchen. FreeRADIUS 3.2.5 und 3.0.27 enthalten den BlastRADIUS-Fix und erzwingen standardmäßig den Message-Authenticator. Cisco ISE 3.1 Patch 8, 3.2 Patch 4 und 3.3 Patch 1 beheben die Schwachstelle. Microsoft veröffentlichte KB5040434 für Windows Server 2022 NPS im Juli 2024. Überprüfen Sie Ihre aktuellen Versionen und wenden Sie Patches innerhalb Ihres nächsten geplanten Wartungsfensters an.

Überprüfen Sie gleichzeitig die Firmware Ihrer NAS-Geräte. Die Erzwingung des Message-Authenticators ist nur wirksam, wenn das NAS das Attribut ebenfalls sendet. Überprüfen Sie die Hinweise Ihrer Access Point- und Switch-Anbieter – Aruba, Ruckus, Cisco und Juniper haben alle Firmware-Updates zur Behebung von BlastRADIUS veröffentlicht. Wenn Sie Ruckus-Hardware verwenden, bietet der Leitfaden für Ruckus Wireless Access Points relevante Informationen zur Firmware-Verwaltung.

Für Fehlerbehebung bei Windows 11 802.1X Authentifizierungsproblemen , die nach dem Patch auftreten können, ist die häufigste Ursache, dass der NPS-Server Verbindungen von Clients ablehnt, die keinen Message-Authenticator enthalten – ein korrektes Sicherheitsverhalten, das möglicherweise eine Neukonfiguration des Supplikanten auf älteren Windows-Clients erfordert.

Phase 2: Shared-Secret-Hygiene (Woche 2–4)

Exportieren Sie die vollständige Liste der auf Ihrem RADIUS-Server registrierten NAS-Clients. Notieren Sie für jeden Eintrag die Länge des Shared Secret und das Datum der letzten Änderung. Jedes Secret unter 20 Zeichen oder seit mehr als 24 Monaten unverändert sollte sofort rotiert werden.

Verwenden Sie für neue Secrets einen kryptografisch zufälligen Generator – openssl rand -base64 32 erzeugt einen 44-stelligen Base64-String, der als RADIUS Shared Secret geeignet ist. Speichern Sie alle Secrets in einem Secrets-Management-System. Implementieren Sie einen Rotationsplan: jährlich für NAS-Geräte mit geringem Risiko, alle sechs Monate für NAS-Geräte im PCI DSS-Umfeld.

Phase 3: EAP-Methoden-Rationalisierung (Monat 1–2)

Überprüfen Sie die auf Ihrem RADIUS-Server zugelassenen EAP-Methoden. Deaktivieren Sie EAP-MD5. Wenn Sie PEAP-MSCHAPv2 verwenden, stellen Sie sicher, dass die Serverzertifikatsvalidierung auf allen Supplikanten erzwungen wird – ein falsch konfigurierter Supplikant, der jedes Serverzertifikat akzeptiert, ist anfällig für Angriffe durch bösartige RADIUS-Server. Für Umgebungen im PCI DSS-Umfeld ist EAP-TLS der empfohlene Weg. Beginnen Sie mit der PKI-Planung, falls Sie keine bestehende Zertifikatsinfrastruktur haben.

Für Sicherung von Gast-WiFi-Netzwerken beachten Sie, dass Gastnetzwerke typischerweise Captive Portal-Authentifizierung anstelle von 802.1X verwenden, daher gilt die Härtung der EAP-Methoden hauptsächlich für Unternehmens- und Mitarbeiter-SSIDs.

Phase 4: RadSec-Bereitstellung (Monat 2–3)

Identifizieren Sie alle RADIUS-Verkehrspfade, die nicht vertrauenswürdige Netzwerkgrenzen überschreiten. Häufige Szenarien sind: ein zentraler RADIUS-Server, der entfernte Hotelobjekte über das Internet bedient; ein Cloud-gehosteter RADIUS-Dienst, auf den von lokalen NAS-Geräten zugegriffen wird; und RADIUS-Proxy-Ketten, bei denen der Verkehr mehrere Netzwerkdomänen durchläuft.

Konfigurieren Sie für jeden identifizierten Pfad RadSec. Unter FreeRADIUS erfordert dies die Aktivierung des tls-Listeners auf Port 2083 und die Konfiguration von gegenseitigem TLS mit Zertifikaten Ihrer PKI. Unter Cisco ISE wird RadSec unter Administration > Network Devices konfiguriert. Stellen Sie sicher, dass TLS 1.2 die Mindestversion ist; deaktivieren Sie TLS 1.0 und 1.1 explizit.

Phase 5: MFA für administrativen Zugriff (Monat 2–3)

Die Verwaltungsoberfläche des RADIUS-Servers ist ein hochrangiges Ziel. Ein Angreifer, der den RADIUS-Server kompromittiert, kann Authentifizierungsrichtlinien ändern, Shared Secrets extrahieren und den Authentifizierungsverkehr umleiten. Erzwingen Sie MFA für alle administrativen Anmeldungen am RADIUS-Server und dessen zugrunde liegendem Betriebssystem. Beschränken Sie den Verwaltungszugriff auf ein dediziertes Out-of-Band-Management-VLAN. Implementieren Sie eine rollenbasierte Zugriffskontrolle: Netzwerktechniker sollten nicht dieselben Berechtigungen wie Sicherheitsadministratoren haben.

Phase 6: SIEM-Integration und Alarmierung (Monat 3–4)

Konfigurieren Sie Ihren RADIUS-Server so, dass er Accounting-Logs in Echtzeit an Ihr SIEM weiterleitet. Definieren Sie die folgenden Alarmschwellenwerte als Basis:

| Alarm | Schwellenwert | Schweregrad |

|---|---|---|

| Fehlgeschlagene Authentifizierungen von einzelner MAC | >5 in 60 Sekunden | Hoch |

| Anstieg der Access-Reject-Rate | >200% des 7-Tage-Basiswerts | Mittel |

| Authentifizierung von neuer MAC auf Unternehmens-SSID | Erstmaliges Auftreten | Mittel |

| Ablauf des RADIUS-Server-Zertifikats | 90 / 30 / 7 Tage | Hoch / Kritisch / Kritisch |

| Fehler bei Nichtübereinstimmung des Shared Secret | Jedes Auftreten | Hoch |

Best Practices

Die folgenden Empfehlungen stellen den Konsens von IEEE 802.1X, NIST SP 800-63B, PCI DSS v4.0 und Sicherheitswarnungen von Anbietern dar.

Zertifikatsverwaltung. Jede Bereitstellung, die EAP-TLS oder RadSec verwendet, hat X.509-Zertifikate im Authentifizierungspfad. Der Ablauf von Zertifikaten ist die häufigste Ursache für plötzliche, vollständige Authentifizierungsfehler in Unternehmens-WiFi-Bereitstellungen. Implementieren Sie ein automatisiertes Zertifikats-Lebenszyklus-Management. Legen Sie Überwachungsalarme 90, 30 und 7 Tage vor dem Ablauf fest. Verwenden Sie für RADIUS-Server-Zertifikate eine minimale Schlüssellänge von 2048-Bit RSA oder 256-Bit ECDSA mit SHA-256 oder stärkeren Signaturalgorithmen. Verwenden Sie kein SHA-1.

Netzwerksegmentierung. Der RADIUS-Server sollte sich in einem dedizierten Management-Netzwerksegment befinden, isoliert sowohl vom Gastnetzwerk als auch vom allgemeinen Unternehmensnetzwerk. Der Zugriff auf RADIUS-Ports (UDP 1812, 1813, TCP 2083 für RadSec) sollte durch Firewall-ACL auf die spezifischen IP-Adressen registrierter NAS-Geräte beschränkt werden. Kein direkter Internetzugang zu RADIUS-Ports.

Redundanz und Hochverfügbarkeit. Ein einzelner RADIUS-Server stellt einen Single Point of Failure für Ihre gesamte Netzwerkzugriffskontrollinfrastruktur dar. Stellen Sie mindestens zwei RADIUS-Server in einer Aktiv-Passiv- oder Aktiv-Aktiv-Konfiguration bereit. Für Hospitality -Bereitstellungen mit 24/7-Gastkonnektivitätsanforderungen entspricht die Ausfallzeit des RADIUS-Servers direkt der Ausfallzeit des Gast-WiFi – ein Reputations- und Geschäftsrisiko.

WPA3 und 802.1X. WPA3-Enterprise schreibt die Verwendung des 192-Bit-Sicherheitsmodus für Regierungs- und Hochsicherheitsbereitstellungen vor, der AES-256-GCMP für die Datenverschlüsselung und HMAC-SHA-384 für die Authentifizierung erfordert. Für die meisten Unternehmensbereitstellungen ist WPA3-Enterprise mit standardmäßiger 128-Bit-Sicherheit eine erhebliche Verbesserung gegenüber WPA2-Enterprise, insbesondere in Kombination mit EAP-TLS. Retail -Umgebungen, die Kartenzahlungen verarbeiten, sollten die Einführung von WPA3-Enterprise als PCI DSS-Risikominderungsmaßnahme betrachten.

Patch-Frequenz des Anbieters. Abonnieren Sie Sicherheitswarnungen von Ihrem RADIUS-Server-Anbieter und Ihren NAS-Geräteanbietern. FreeRADIUS, Cisco, Microsoft, Aruba und Ruckus veröffentlichen alle CVE-Benachrichtigungen. Integrieren Sie diese in Ihr Schwachstellenmanagementprogramm mit einem definierten SLA: kritische Schwachstellen (CVSS ≥ 9.0) innerhalb von 72 Stunden behoben; hohe Schwachstellen (CVSS 7.0–8.9) innerhalb von 14 Tagen.

Fehlerbehebung und Risikominderung

Häufige Fehlermodi

Authentifizierungsfehler nach Patches. Nach der Anwendung von BlastRADIUS-Patches können einige NAS-Geräte die Authentifizierung verweigern, wenn ihre Firmware Message-Authenticator nicht unterstützt. Symptome: plötzlicher Anstieg von Access-Reject-Antworten ohne Änderung der Benutzeranmeldeinformationen. Diagnose: Aktivieren Sie die RADIUS-Debug-Protokollierung und suchen Sie nach Fehlern wie „Message-Authenticator required but not present“. Lösung: Aktualisieren Sie die NAS-Firmware oder konfigurieren Sie den RADIUS-Server vorübergehend so, dass er Anfragen ohne Message-Authenticator von bestimmten NAS-IPs akzeptiert, während Firmware-Updates geplant werden.

Zertifikatsvalidierungsfehler in EAP-TLS. Symptome: Clients erhalten „Authentication Failed“ ohne entsprechende Access-Reject-Einträge in den RADIUS-Logs. Diagnose: Überprüfen Sie die Zertifikatskette des RADIUS-Servers – wird die ausstellende CA vom Supplikanten des Clients vertraut? Liegt das Serverzertifikat innerhalb seines Gültigkeitszeitraums? Lösung: Stellen Sie sicher, dass die vollständige Zertifikatskette (Blatt + Zwischen + Stamm) auf dem RADIUS-Server konfiguriert ist. Verteilen Sie das Stamm-CA-Zertifikat über MDM oder Gruppenrichtlinien an Client-Geräte.

RadSec TLS-Handshake-Fehler. Symptome: NAS-Geräte können nach einer Konfigurationsänderung keine RadSec-Verbindungen herstellen. Diagnose: Überprüfen Sie die TLS-Versionskompatibilität – ältere NAS-Firmware unterstützt möglicherweise TLS 1.2 nicht. Überprüfen Sie die gegenseitige Zertifikatsauthentifizierung – beide Enden müssen der CA des jeweils anderen vertrauen. Lösung: Überprüfen Sie die TLS-Versionsunterstützung in den Release Notes der NAS-Firmware; stellen Sie sicher, dass die NAS-Gerätezertifikate von derselben CA ausgestellt wurden, der der RADIUS-Server vertraut.

Shared Secret-Nichtübereinstimmung. Symptome: Alle Authentifizierungen von einem bestimmten NAS schlagen mit „Invalid authenticator“-Fehlern fehl. Diagnose: Shared Secret-Nichtübereinstimmung zwischen der NAS-Konfiguration und dem RADIUS-Server-Client-Eintrag. Lösung: Geben Sie das Shared Secret auf beiden Seiten erneut ein und stellen Sie sicher, dass keine nachgestellten Leerzeichen oder Zeichenkodierungsprobleme vorliegen. Verwenden Sie Kopieren und Einfügen aus einem Secrets Manager, um Übertragungsfehler zu vermeiden.

Risikoregister

| Risiko | Wahrscheinlichkeit | Auswirkung | Mindernde Kontrolle |

|---|---|---|---|

| BlastRADIUS-Ausnutzung | Hoch (ungepatcht) | Kritisch | Patch + Message-Authenticator-Erzwingung |

| Shared Secret Brute-Force | Mittel | Hoch | 32-stellige Zufalls-Secrets, jährliche Rotation |

| Rogue RADIUS-Server | Mittel | Hoch | EAP-TLS gegenseitige Authentifizierung, Zertifikats-Pinning |

| Ablauf des RADIUS-Server-Zertifikats | Hoch | Kritisch | Automatisierte Überwachung, 90-Tage-Alarme |

| Credential Stuffing über 802.1X | Mittel | Hoch | Kontosperrrichtlinien, SIEM-Alarmierung |

| RADIUS-Server-Kompromittierung | Niedrig | Kritisch | MFA für Admin-Zugriff, Netzwerksegmentierung |

ROI und Geschäftsauswirkungen

Quantifizierung des Risikos

Der finanzielle Fall für die RADIUS-Härtung ist unkompliziert, wenn man ihn den Kosten von Datenschutzverletzungen gegenüberstellt. Die durchschnittlichen Kosten einer Datenschutzverletzung im Vereinigten Königreich im Jahr 2024 betrugen 3,58 Millionen Pfund, einschließlich behördlicher Bußgelder, Sanierung, Rechtskosten und Reputationsschäden. Für Organisationen im PCI DSS-Geltungsbereich – der praktisch jedes Retail - und Hospitality -Unternehmen umfasstfür die Verarbeitung von Kartenzahlungen über WiFi – ein Verstoß gegen die Netzwerkzugriffskontrolle, der Kartendaten offenlegt, löst eine obligatorische forensische Untersuchung, potenzielle Kartensystemstrafen und eine mögliche Aussetzung der Kartenverarbeitungsrechte aus.

Für Healthcare -Organisationen zieht ein GDPR-Verstoß, der Patientendaten über einen kompromittierten RADIUS-Server betrifft, gemäß Artikel 83(5) Bußgelder von bis zu 4 % des weltweiten Jahresumsatzes nach sich. Die Durchsetzungsbilanz des ICO zeigt, dass Netzwerksicherheitsfehler als Fahrlässigkeit und nicht als technische Unfälle behandelt werden.

Kostenbenchmarks für die Implementierung

Die folgenden Kostenschätzungen sind Richtwerte für ein Unternehmensnetzwerk mit 500 Geräten:

| Härtungsaktivität | Geschätzte Kosten | Zeitrahmen |

|---|---|---|

| Patching (FreeRADIUS / NPS / ISE) | Nur interne Arbeitskraft | 1–2 Wochen |

| Audit und Rotation gemeinsamer Geheimnisse | Interne Arbeitskraft + Secrets Manager Lizenz (~£2.000/Jahr) | 2–4 Wochen |

| EAP-TLS PKI-Bereitstellung | £15.000–£30.000 (Tools + professionelle Dienstleistungen) | 2–3 Monate |

| RadSec-Implementierung | Interne Arbeitskraft + Zertifikatskosten (~£1.500) | 4–6 Wochen |

| SIEM-Integration und Alarmierung | Abhängig vom bestehenden SIEM; £0–£10.000 | 4–8 Wochen |

Gesamtinvestition für die Härtung eines mittelgroßen Netzwerks: ca. £20.000–£45.000. Angesichts einer Basislinie für die Kosten eines Verstoßes von £3,58 Millionen ist der risikobereinigte ROI selbst bei niedrigen Schätzungen der Verstoßwahrscheinlichkeit überzeugend.

Operative Vorteile jenseits der Sicherheit

Eine gehärtete RADIUS-Infrastruktur bietet auch operative Vorteile. Eine zuverlässige, gut überwachte Authentifizierung reduziert Helpdesk-Tickets im Zusammenhang mit der WiFi-Konnektivität. RADIUS-Abrechnungsdaten, integriert mit WiFi Analytics , bieten Transparenz auf Sitzungsebene über Netzwerknutzungsmuster, Verweildauern und Gerätetypen – Daten, die für Betreiber von Veranstaltungsorten in Hospitality - und Transport -Umgebungen einen direkten kommerziellen Wert haben.

Für Organisationen des öffentlichen Sektors und im Healthcare -Bereich bietet ein dokumentiertes RADIUS-Härtungsprogramm Nachweise für technische Kontrollen bei Cyber Essentials Plus, ISO 27001 und NHS DSPT-Bewertungen – dies reduziert den Audit-Aufwand und demonstriert die Sorgfaltspflicht gegenüber Aufsichtsbehörden.

Schlüsseldefinitionen

RADIUS (Remote Authentication Dial-In User Service)

A client-server protocol defined in RFC 2865 that provides centralised authentication, authorisation, and accounting (AAA) for network access. RADIUS servers validate credentials submitted by network devices (NAS) against a backend identity store such as Active Directory or LDAP.

IT teams encounter RADIUS as the authentication backend for 802.1X WiFi, wired port authentication, VPN access, and network device management. It is the protocol that decides who gets on the network.

IEEE 802.1X

An IEEE standard for port-based network access control that defines the encapsulation of EAP over LAN (EAPOL). It provides an authentication framework for both wired and wireless networks, requiring devices to authenticate before being granted network access.

802.1X is the standard that makes enterprise WiFi authentication work. When a staff member connects to a corporate SSID and is prompted for credentials, 802.1X is the framework orchestrating that exchange, with RADIUS as the backend.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates for mutual authentication between the client and the RADIUS server. Both parties must present valid certificates, eliminating passwords from the authentication exchange entirely.

EAP-TLS is the gold standard for enterprise WiFi authentication. It is immune to credential phishing and brute-force attacks. The operational requirement is a PKI infrastructure to issue and manage client certificates.

RadSec (RADIUS over TLS)

A protocol defined in RFC 6614 that encapsulates RADIUS packets within a TLS session over TCP port 2083. It provides transport-layer encryption, mutual certificate authentication, and replay protection for RADIUS traffic.

RadSec is required for any RADIUS traffic that crosses an untrusted network boundary — WAN links, internet connections, or shared network infrastructure. It is the correct replacement for standard RADIUS over UDP in multi-site deployments.

BlastRADIUS (CVE-2024-3596)

A man-in-the-middle attack disclosed in July 2024 that exploits the absence of integrity protection on RADIUS Access-Request packets. Using MD5 chosen-prefix collision techniques, an attacker can forge an Access-Accept response, granting network access to an unauthenticated user.

BlastRADIUS affects all major RADIUS implementations including FreeRADIUS, Cisco ISE, and Microsoft NPS. Organisations that have not applied patches released in July 2024 remain exposed to this attack.

Message-Authenticator

A RADIUS attribute (Attribute 80) that provides HMAC-MD5 integrity protection over the entire RADIUS packet. When present in an Access-Request, it prevents the packet modification attack used in BlastRADIUS.

Enforcing Message-Authenticator on all Access-Request packets is the primary remediation for BlastRADIUS. It must be configured on both the RADIUS server (to require the attribute) and the NAS device (to include the attribute in requests).

NAS (Network Access Server)

In RADIUS terminology, the NAS is the network device — typically a WiFi access point, switch, or VPN concentrator — that acts as the RADIUS client. It intercepts connection requests from end devices and forwards authentication requests to the RADIUS server.

NAS devices are the RADIUS clients in a deployment. Shared secrets are configured per-NAS. BlastRADIUS remediation requires firmware updates on NAS devices as well as patches on the RADIUS server.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that establishes a TLS tunnel using a server-side certificate before transmitting the inner authentication method (typically MSCHAPv2). It provides mutual authentication and protects credentials from eavesdropping.

PEAP-MSCHAPv2 is the most widely deployed enterprise WiFi authentication method. It is PCI DSS compliant and operationally simpler than EAP-TLS because it does not require client certificates. However, it is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced.

Shared Secret

A pre-shared key configured on both the RADIUS server and each NAS device. It is used to generate the Response Authenticator field and to obfuscate the User-Password attribute. It is not a password for end users — it is a server-to-server authentication credential.

Weak or static shared secrets are one of the most common RADIUS vulnerabilities. An attacker who captures RADIUS traffic can conduct an offline brute-force attack against a weak shared secret. Minimum recommended length is 32 characters, randomly generated.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for organisations that process, store, or transmit cardholder data. Version 4.0, effective from March 2024, includes specific requirements for network access control and strong authentication.

Retail and hospitality organisations with WiFi-connected POS terminals are in PCI DSS scope. RADIUS server vulnerabilities that could allow unauthorised network access to cardholder data environments are a direct compliance risk.

Ausgearbeitete Beispiele

A 350-room hotel group with 12 properties uses a centralised RADIUS server hosted in their head office data centre. Each property connects over a shared MPLS WAN. A security audit has flagged that RADIUS traffic is unencrypted over the WAN, shared secrets are 8-character strings set during initial deployment five years ago, and the RADIUS server is running FreeRADIUS 3.0.21. The group processes card payments via WiFi-connected POS terminals at their restaurant and spa facilities. What is the remediation priority and implementation sequence?

The remediation sequence should be ordered by risk severity and implementation speed. Step 1 (immediate, within 72 hours): Patch FreeRADIUS to 3.2.5 or 3.0.27. This addresses BlastRADIUS and enforces Message-Authenticator by default. Simultaneously, check access point firmware versions across all 12 properties and schedule firmware updates for any NAS devices that do not support Message-Authenticator. Step 2 (week 1–2): Rotate all shared secrets. Generate 32-character random secrets using openssl rand -base64 32 for each of the 12 property NAS registrations. Store in HashiCorp Vault or equivalent. Document the rotation date. Step 3 (month 1–2): Implement RadSec on the WAN path. Configure the FreeRADIUS server to accept RadSec connections on TCP 2083. Issue TLS certificates from an internal CA to each property's NAS devices. Update firewall rules to permit TCP 2083 from property NAS IP ranges to the RADIUS server. Disable UDP 1812/1813 from WAN-facing interfaces once RadSec is confirmed operational. Step 4 (month 2–3): For the PCI DSS-scoped POS WiFi SSID, migrate from PEAP-MSCHAPv2 to EAP-TLS. Deploy an internal PKI (Microsoft ADCS or HashiCorp Vault PKI engine). Issue client certificates to POS terminals via MDM. Update RADIUS policy to require EAP-TLS for the POS SSID. Step 5 (month 3): Integrate RADIUS accounting logs into the SIEM. Configure alerts for failed authentication spikes and certificate expiry.

A regional retail chain with 45 stores uses WPA2-Personal (pre-shared key) for staff WiFi and an open network for customer WiFi. The IT director wants to migrate staff WiFi to 802.1X authentication using Microsoft NPS as the RADIUS server, integrated with Active Directory. The stores have a mix of Aruba and Cisco access points. The chain is in PCI DSS scope. What architecture should they deploy, and what are the key configuration decisions?

The recommended architecture is 802.1X with PEAP-MSCHAPv2 as the initial EAP method, with a documented roadmap to EAP-TLS. The NPS server should be deployed in a redundant pair (primary + secondary) in the central data centre, with RADIUS proxy configuration on the access points to fail over automatically. Configuration decisions: (1) NPS Network Policy: create a policy matching the staff SSID with PEAP-MSCHAPv2, requiring group membership in an AD security group (e.g., 'WiFi-Staff-Access'). Set session timeout to 8 hours to force re-authentication. (2) Certificate: deploy an NPS server certificate from an internal Microsoft ADCS CA. Push the root CA certificate to all staff devices via Group Policy (Windows) and MDM (iOS/Android). (3) Supplicant configuration: configure Windows devices via Group Policy (Computer Configuration > Windows Settings > Security Settings > Wireless Network Policies). For iOS and Android devices, use an MDM profile. Enforce server certificate validation — do not allow users to accept arbitrary certificates. (4) Access point configuration: on Aruba, configure the RADIUS server under Authentication > Servers. Set the shared secret to a 32-character random string. Enable RadSec if the Aruba firmware supports it (AOS 8.9+). On Cisco, configure under Security > AAA > RADIUS. (5) NPS logging: enable NPS accounting logging to a SQL Server database. Configure a log retention period of 90 days minimum for PCI DSS compliance. (6) Post-migration: disable WPA2-Personal on the staff SSID. Retain it only as a break-glass SSID with a complex PSK stored in the secrets manager, for use only when NPS is unavailable.

Übungsfragen

Q1. Your organisation runs a FreeRADIUS 3.0.21 server supporting 802.1X authentication for 800 staff devices across a single-site campus. The RADIUS server is on the same management VLAN as all access points. A penetration test has identified that access points are sending Access-Request packets without the Message-Authenticator attribute. The security team wants to enforce Message-Authenticator immediately, but the network operations team is concerned about breaking authentication for 800 users. How do you sequence the remediation to minimise service disruption?

Hinweis: Consider the difference between the RADIUS server requiring Message-Authenticator versus the NAS devices sending it. These are two separate configuration changes with different risk profiles.

Musterlösung anzeigen

The correct sequence is: (1) First, patch FreeRADIUS to 3.2.5. This version enforces Message-Authenticator by default but includes a compatibility mode that logs a warning rather than rejecting packets that lack the attribute. This gives you the patch without immediately breaking authentication. (2) Audit access point firmware versions. Identify which models and firmware versions support Message-Authenticator in Access-Request packets. (3) Update access point firmware in batches, starting with a pilot group of 50 devices. Verify authentication continues to work after each batch. (4) Once all access points are confirmed to be sending Message-Authenticator, enable strict enforcement on the FreeRADIUS server (require_message_authenticator = yes in clients.conf). (5) Monitor RADIUS logs for any remaining 'Message-Authenticator missing' warnings, which would indicate NAS devices that missed the firmware update. The key principle is that you can patch the server first without breaking anything, because the compatibility mode allows a transition period. Enforcing strict rejection on the server should be the last step, after all NAS devices have been updated.

Q2. A conference centre operator runs a single RADIUS server supporting both the corporate staff SSID (802.1X with PEAP-MSCHAPv2) and the event guest WiFi (captive portal with MAC Authentication Bypass). The IT manager asks whether the guest WiFi RADIUS instance needs to be hardened to the same standard as the corporate RADIUS instance, given that guests are not authenticating with corporate credentials. What is your recommendation?

Hinweis: Consider the attack vectors that apply to MAC Authentication Bypass versus EAP-based authentication, and the risk of lateral movement between the guest and corporate RADIUS instances.

Musterlösung anzeigen

The guest WiFi RADIUS instance requires hardening, but the specific controls differ from the corporate instance. The BlastRADIUS patch applies equally — the vulnerability affects the RADIUS server regardless of the authentication method used by clients. Shared secret hygiene applies equally — a weak shared secret between the guest captive portal controller and the RADIUS server is exploitable regardless of whether EAP is in use. The key additional risk is the shared RADIUS server: if the guest and corporate SSID authentication requests are handled by the same RADIUS server process, a vulnerability in the guest RADIUS path could be used to pivot to the corporate authentication policy. The recommended architecture is to run separate RADIUS instances (or at minimum separate virtual servers within FreeRADIUS) for guest and corporate authentication, with separate shared secrets and separate policy sets. This provides isolation such that a compromise of the guest RADIUS path does not expose corporate credentials. For the guest instance specifically: patch for BlastRADIUS, rotate shared secrets, and ensure the guest RADIUS instance has no access to the corporate Active Directory. The EAP-TLS and RadSec requirements are less relevant for a captive portal deployment, but RadSec should still be considered if the captive portal controller is in a different network segment from the RADIUS server.

Q3. A healthcare trust is planning to migrate its clinical WiFi from WPA2-Personal to 802.1X authentication. The trust has 1,200 clinical devices including Windows laptops, iOS tablets, and Android handhelds. The CISO wants EAP-TLS as the target state. The IT director is concerned about the PKI deployment complexity and proposes PEAP-MSCHAPv2 as a permanent solution. How do you advise the CISO and IT director, and what is the recommended implementation path?

Hinweis: Consider the specific threat model for a healthcare environment — what are the consequences of a credential compromise, and how does EAP-TLS address risks that PEAP-MSCHAPv2 does not?

Musterlösung anzeigen

The CISO's instinct is correct, but the IT director's concern is valid. The recommended advice is: implement PEAP-MSCHAPv2 now as an interim position, with a committed 12-month roadmap to EAP-TLS. The rationale for not accepting PEAP-MSCHAPv2 as a permanent solution in healthcare is: (1) PEAP-MSCHAPv2 is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced. In a healthcare environment where clinical staff may connect personal devices, enforcing supplicant configuration consistently across 1,200 devices is operationally challenging. (2) MSCHAPv2 credentials, if captured via a rogue RADIUS attack, can be cracked offline using tools like hashcat. In a healthcare context, those credentials likely also provide access to clinical systems. (3) NHS DSPT and CQC assessments increasingly expect strong authentication controls for clinical network access. EAP-TLS provides a stronger audit evidence position. The implementation path: Month 1-2: Deploy PEAP-MSCHAPv2 with enforced server certificate validation via MDM profiles on all 1,200 devices. Month 3-6: Deploy Microsoft ADCS as the PKI infrastructure. Enrol Windows devices via Group Policy auto-enrolment. Month 6-9: Enrol iOS and Android devices via MDM certificate profiles. Month 9-12: Migrate the clinical SSID policy from PEAP to EAP-TLS. Retain PEAP as a fallback for any devices that fail certificate enrolment, with enhanced monitoring. For more on clinical network security architecture, the WiFi in Hospitals guide provides relevant deployment context.

Weiterlesen in dieser Reihe

Konfiguration der Captive Portal-Weiterleitung auf Enterprise-Netzwerk-Controllern

Dieser maßgebliche Leitfaden beschreibt die technische Architektur und die herstellerspezifischen Konfigurationsschritte, die für die Implementierung der Captive Portal-Weiterleitung auf Enterprise-Netzwerk-Controllern erforderlich sind. Er bietet IT-Teams praxisnahe Anleitungen zur Konfiguration von Walled Gardens, zur Integration der RADIUS-Authentifizierung und zur Gewährleistung der Compliance mit GDPR und PCI DSS.

Enterprise-Gast-WiFi-Einrichtungsleitfaden: VLAN-Segmentierung, Sicherheit und Captive Portals

Dieser Leitfaden bietet einen technischen Entwurf für die Bereitstellung von Enterprise-Gast-WiFi mit Fokus auf VLAN-Segmentierung, Sicherheitsprotokolle und die Architektur von Captive Portals. Er beschreibt im Detail, wie Datenverkehr isoliert, Verschlüsselungsstandards durchgesetzt und First-Party-Daten an komplexen Standorten sicher erfasst werden.

Mitarbeiter-WiFi Captive Portal: Onboarding und Authentifizierung von Mitarbeitern

Eine umfassende technische Referenz für IT-Leiter zur Konzeption und Bereitstellung von Mitarbeiter-WiFi Captive Portals. Dieser Leitfaden behandelt EAP-TLS-Authentifizierung, BYOD-Onboarding, VLAN-Segmentierung und Bandbreitenmanagement zur Steigerung der betrieblichen Effizienz und Minimierung von Sicherheitsrisiken.