Mitigare le vulnerabilità RADIUS: Una guida al rafforzamento della sicurezza

Questa guida fornisce un riferimento completo e pratico per i responsabili IT, gli architetti di rete e i CTO responsabili dell'infrastruttura WiFi aziendale nei settori dell'ospitalità, della vendita al dettaglio, degli eventi e degli ambienti del settore pubblico. Copre l'intera superficie di attacco delle implementazioni di server RADIUS — dalle vulnerabilità di collisione MD5 e segreti condivisi deboli al trasporto UDP non crittografato e ai metodi EAP mal configurati — e offre una roadmap di rafforzamento prioritizzata allineata ai requisiti IEEE 802.1X, PCI DSS e GDPR. Le organizzazioni che implementeranno queste raccomandazioni ridurranno materialmente la loro esposizione agli attacchi di rete basati su credenziali, soddisferanno gli obblighi di conformità e costruiranno una postura di sicurezza difendibile per la loro infrastruttura WiFi per ospiti e aziendale.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Come funziona RADIUS e i suoi punti deboli

- L'attacco BlastRADIUS in dettaglio

- Guida all'implementazione

- Fase 1: Rimedio Immediato (Settimana 1–2)

- Fase 2: Igiene del Segreto Condiviso (Settimana 2–4)

- Fase 3: Razionalizzazione del Metodo EAP (Mese 1–2)

- Fase 4: Implementazione di RadSec (Mese 2–3)

- Fase 5: MFA per l'Accesso Amministrativo (Mese 2–3)

- Fase 6: Integrazione SIEM e Avvisi (Mese 3–4)

- Best Practices

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Fallimento Comuni

- Registro dei Rischi

- ROI e Impatto sul Business

- Quantificazione del Rischio

- Costi di Implementazione di Riferimento

- Vantaggi Operativi Oltre la Sicurezza

Riepilogo Esecutivo

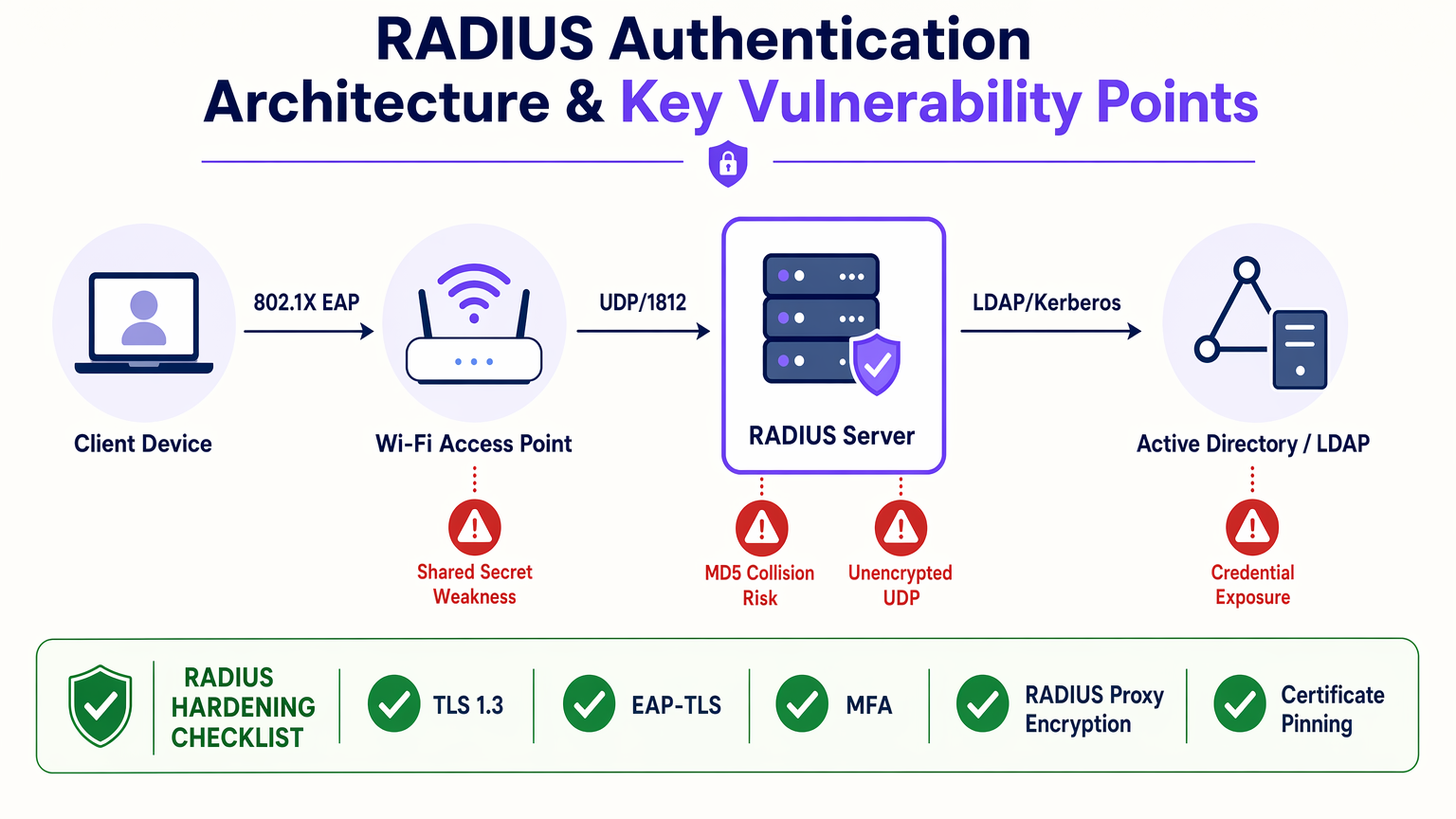

RADIUS (Remote Authentication Dial-In User Service) rimane il protocollo dominante per il controllo degli accessi alla rete nelle implementazioni WiFi aziendali, alla base dell'autenticazione IEEE 802.1X in hotel, proprietà commerciali, stadi, centri congressi ed edifici del settore pubblico. Tuttavia, RADIUS è stato progettato negli anni '90 e molte delle sue decisioni di design fondamentali — l'affidamento sull'hashing MD5, il trasporto UDP senza crittografia nativa e i segreti condivisi statici — sono diventate passività significative nell'attuale ambiente di minaccia.

Nel luglio 2024, la vulnerabilità BlastRADIUS (CVE-2024-3596) ha dimostrato che un attaccante man-in-the-middle può falsificare le risposte RADIUS Access-Accept sfruttando la debolezza di integrità MD5 nei pacchetti Access-Request. Ciò riguarda tutte le principali implementazioni RADIUS, inclusi FreeRADIUS, Cisco ISE e Microsoft NPS. Le implementazioni non patchate rimangono esposte.

Questa guida fornisce una roadmap di rafforzamento prioritizzata che copre la gestione delle patch, l'igiene dei segreti condivisi, la selezione del metodo EAP, l'implementazione di RadSec, l'autenticazione a più fattori per l'accesso amministrativo e l'integrazione SIEM per il rilevamento delle anomalie. È stata scritta per il professionista IT che deve prendere una decisione difendibile questo trimestre, non il prossimo anno.

Approfondimento Tecnico

Come funziona RADIUS e i suoi punti deboli

RADIUS opera come protocollo client-server tra un Network Access Server (NAS) — tipicamente un access point WiFi, uno switch o un concentratore VPN — e un server RADIUS che convalida le credenziali rispetto a un archivio di identità backend come Active Directory o LDAP. Lo scambio di autenticazione segue un modello richiesta-sfida-risposta definito in RFC 2865, con la contabilità gestita separatamente secondo RFC 2866.

Il protocollo trasmette i pacchetti di autenticazione su UDP, porta 1812 per l'autenticazione e porta 1813 per la contabilità. Il segreto condiviso — una chiave pre-condivisa configurata sia sul NAS che sul server RADIUS — viene utilizzato per generare il campo Response Authenticator e per offuscare l'attributo User-Password tramite una cifratura XOR basata su MD5. Questa non è crittografia in alcun senso moderno; è offuscamento e dipende interamente dalla segretezza e dalla forza del segreto condiviso.

Le cinque principali classi di vulnerabilità in una tipica implementazione RADIUS sono le seguenti.

Vulnerabilità di collisione e integrità MD5. L'attacco BlastRADIUS (CVE-2024-3596) sfrutta l'assenza di protezione dell'integrità sui pacchetti Access-Request. Poiché il NAS non include un attributo Message-Authenticator per impostazione predefinita in molte configurazioni, un attaccante con una posizione man-in-the-middle può iniettare un attributo manipolato nel pacchetto prima che raggiunga il server RADIUS. Sfruttando le tecniche di collisione MD5 a prefisso scelto, l'attaccante può manipolare il pacchetto in modo tale che il server RADIUS calcoli un Response Authenticator valido per il pacchetto modificato, restituendo un Access-Accept per una richiesta che avrebbe dovuto essere rifiutata. La soluzione è imporre l'attributo Message-Authenticator su tutti i pacchetti Access-Request, il che fornisce protezione dell'integrità HMAC-MD5 sull'intero pacchetto. Si tratta di una modifica della configurazione sia sul NAS che sul server RADIUS, non solo di una patch del server.

Segreti Condivisi Deboli o Statici. Il segreto condiviso è l'ancora crittografica dello scambio RADIUS. Se è corto, indovinabile o non è stato ruotato, un attaccante che cattura il traffico RADIUS — fattibile tramite spoofing ARP o un dispositivo di rete compromesso — può condurre un attacco di forza bruta offline contro l'attributo User-Password. La guida NIST SP 800-63B sui segreti memorizzati si applica qui: i segreti dovrebbero essere di almeno 20 caratteri, generati casualmente e archiviati in un sistema di gestione dei segreti. Per grandi infrastrutture con decine o centinaia di dispositivi NAS, la rotazione manuale è operativamente impraticabile; l'automazione tramite HashiCorp Vault o un gestore di segreti comparabile è l'approccio corretto.

Trasporto UDP Non Crittografato. RADIUS standard su UDP non fornisce riservatezza a livello di trasporto. L'attributo User-Password è offuscato ma non crittografato. Tutti gli altri attributi — inclusi nome utente, IP NAS e metadati di sessione — vengono trasmessi in chiaro. RadSec (RADIUS over TLS), definito in RFC 6614 e aggiornato in RFC 7360, risolve questo problema avvolgendo il protocollo RADIUS in una sessione TLS 1.2 o TLS 1.3 su porta TCP 2083. RadSec fornisce autenticazione reciproca dei certificati tra il NAS e il server RADIUS, crittografia completa del payload e protezione dal replay. È il trasporto corretto per qualsiasi traffico RADIUS che attraversa un confine di rete non attendibile.

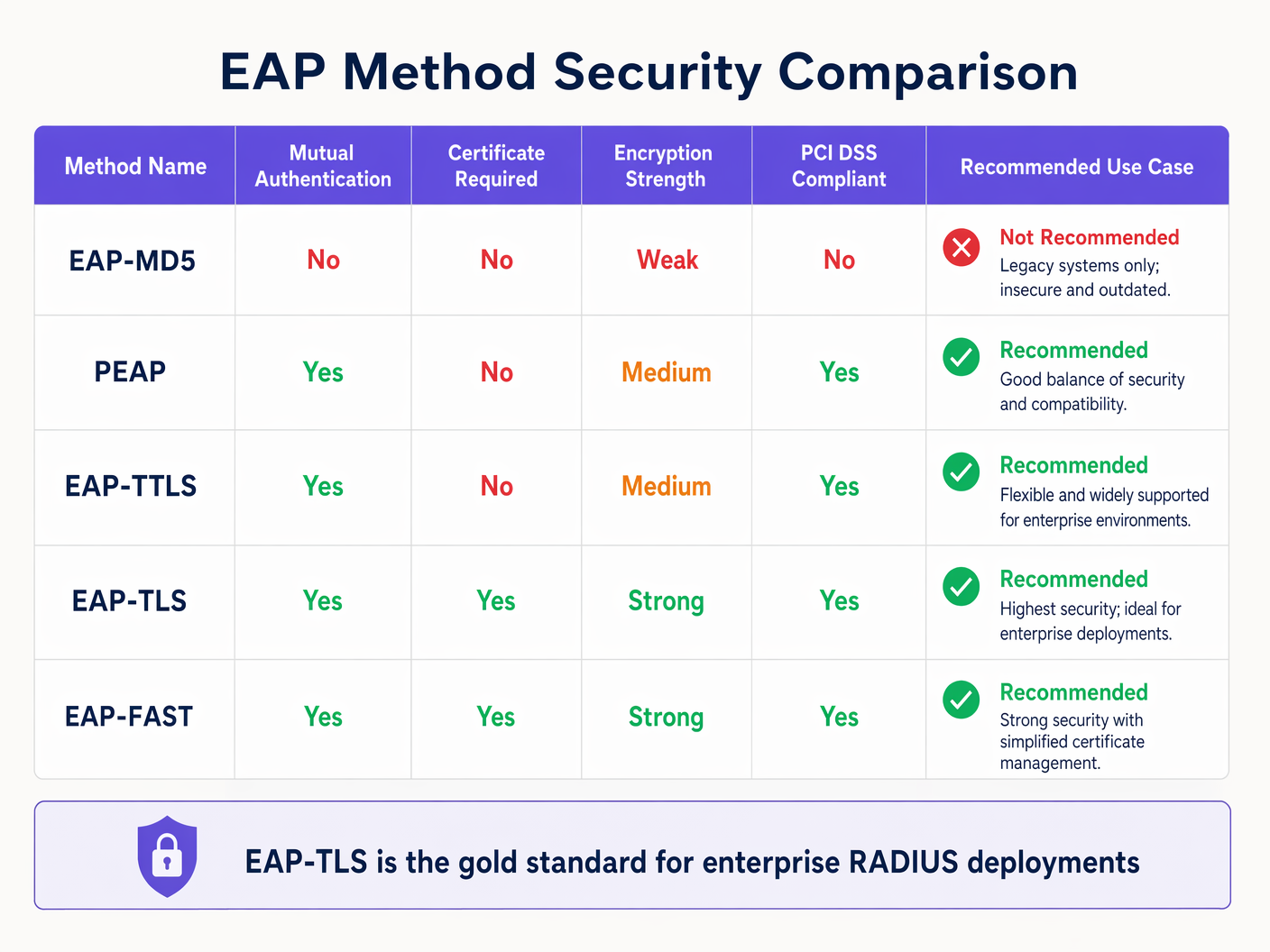

Selezione del Metodo EAP. L'Extensible Authentication Protocol (EAP) definisce il metodo di autenticazione interno utilizzato all'interno del framework 802.1X. EAP-MD5 è deprecato e dovrebbe essere rimosso immediatamente da tutte le implementazioni — non fornisce autenticazione reciproca e nessuna protezione contro il furto di credenziali. PEAP (Protected EAP) ed EAP-TTLS stabiliscono un tunnel TLS utilizzando un certificato server prima di trasmettere le credenziali, fornendo autenticazione reciproca e proteggendo il metodo interno dall'intercettazione. EAP-TLS elimina completamente le password, richiedendo sia al server che al client di presentare certificati X.509. È immune agli attacchi di phishing e di forza bruta ed è il metodo raccomandato per ambienti ad alta sicurezza.

Registrazione e Monitoraggio Insufficienti. La contabilità RADIUS registra ogni evento di autenticazione — successo, fallimento, inizio sessione, fine sessione. Questi dati sono operativamente preziosi per la pianificazione della capacità e commercialmente preziosi per WiFi Analytics , ma sono anche un crifonte di telemetria di sicurezza critica. Tempeste di autenticazione fallite, autenticazioni da indirizzi MAC inattesi e schemi di accesso fuori orario sono tutti rilevabili dai log di accounting RADIUS. La maggior parte delle organizzazioni non sta acquisendo questi dati in un SIEM, e quelle che lo fanno spesso non hanno soglie di allerta configurate.

L'attacco BlastRADIUS in dettaglio

BlastRADIUS è stato rivelato a luglio 2024 da ricercatori della Boston University e dell'Università della California San Diego. L'attacco richiede una posizione man-in-the-middle tra il NAS e il server RADIUS — realizzabile tramite ARP poisoning su un segmento di rete condiviso, un router compromesso o un insider malintenzionato con accesso alla rete.

L'attacco procede come segue: l'attaccante intercetta un pacchetto Access-Request dal NAS. Poiché il pacchetto è privo di un attributo Message-Authenticator (l'impostazione predefinita in molte configurazioni), l'attaccante ha la libertà di modificare l'elenco degli attributi del pacchetto. Utilizzando una collisione MD5 a prefisso scelto, l'attaccante crea un pacchetto modificato che, quando elaborato dal server RADIUS, produce lo stesso Response Authenticator che avrebbe prodotto il pacchetto originale. Il server restituisce quindi un Access-Accept per una richiesta che contiene attributi controllati dall'attaccante — incluso un Service-Type di Administrative, che garantisce l'accesso completo alla rete.

L'attacco è pratico contro le implementazioni PEAP ed EAP-TTLS in cui il metodo interno utilizza MSCHAPv2. Non influisce sulle implementazioni EAP-TLS, perché l'autenticazione reciproca basata su certificati fornisce una protezione dell'integrità che MD5 non può compromettere.

Per le organizzazioni che gestiscono Guest WiFi insieme a 802.1X aziendale, l'istanza RADIUS della rete guest deve essere patchata, anche se utilizza MAC Authentication Bypass anziché EAP. I requisiti di igiene del segreto condiviso e di Message-Authenticator si applicano in egual misura.

Guida all'implementazione

Fase 1: Rimedio Immediato (Settimana 1–2)

La prima priorità è l'applicazione delle patch. FreeRADIUS 3.2.5 e 3.0.27 includono la correzione BlastRADIUS e impongono Message-Authenticator per impostazione predefinita. Cisco ISE 3.1 Patch 8, 3.2 Patch 4 e 3.3 Patch 1 risolvono la vulnerabilità. Microsoft ha rilasciato KB5040434 per Windows Server 2022 NPS a luglio 2024. Verificare le versioni attuali e applicare le patch entro la prossima finestra di modifica programmata.

Contemporaneamente, verificare il firmware del dispositivo NAS. L'applicazione di Message-Authenticator è efficace solo se il NAS invia anche l'attributo. Controllare gli avvisi dei fornitori di access point e switch — Aruba, Ruckus, Cisco e Juniper hanno tutti rilasciato aggiornamenti firmware che risolvono BlastRADIUS. Se si utilizza hardware Ruckus, la guida agli access point wireless Ruckus fornisce un contesto rilevante per la gestione del firmware.

Per i Problemi di autenticazione 802.1X di Windows 11 che potrebbero sorgere dopo la patch, la causa più comune è il server NPS che rifiuta le connessioni da client che non includono Message-Authenticator — un comportamento di sicurezza corretto che potrebbe richiedere la riconfigurazione del supplicante su client Windows più datati.

Fase 2: Igiene del Segreto Condiviso (Settimana 2–4)

Esportare l'elenco completo dei client NAS registrati sul server RADIUS. Per ogni voce, registrare la lunghezza del segreto condiviso e la data dell'ultima modifica. Qualsiasi segreto inferiore a 20 caratteri o invariato per più di 24 mesi dovrebbe essere ruotato immediatamente.

Per i nuovi segreti, utilizzare un generatore crittograficamente casuale — openssl rand -base64 32 produce una stringa base64 di 44 caratteri adatta per l'uso come segreto condiviso RADIUS. Archiviare tutti i segreti in un sistema di gestione dei segreti. Implementare un programma di rotazione: annualmente per i dispositivi NAS a basso rischio, ogni sei mesi per i dispositivi NAS nell'ambito PCI DSS.

Fase 3: Razionalizzazione del Metodo EAP (Mese 1–2)

Verificare i metodi EAP consentiti dal server RADIUS. Disabilitare EAP-MD5. Se si utilizza PEAP-MSCHAPv2, verificare che la convalida del certificato del server sia applicata su tutti i supplicanti — un supplicante mal configurato che accetta qualsiasi certificato del server è vulnerabile agli attacchi di server RADIUS non autorizzati. Per gli ambienti nell'ambito PCI DSS, EAP-TLS è il percorso consigliato. Iniziare la pianificazione PKI se non si dispone di un'infrastruttura di certificati esistente.

Per Proteggere le reti Guest WiFi , si noti che le reti guest utilizzano tipicamente l'autenticazione tramite Captive Portal anziché 802.1X, quindi l'irrobustimento del metodo EAP si applica principalmente agli SSID aziendali e del personale.

Fase 4: Implementazione di RadSec (Mese 2–3)

Identificare tutti i percorsi del traffico RADIUS che attraversano confini di rete non attendibili. Gli scenari comuni includono: un server RADIUS centrale che serve proprietà alberghiere remote tramite internet; un servizio RADIUS ospitato nel cloud a cui accedono dispositivi NAS on-premises; e catene di proxy RADIUS dove il traffico passa attraverso più domini di rete.

Per ogni percorso identificato, configurare RadSec. Su FreeRADIUS, ciò richiede l'abilitazione del listener tls sulla porta 2083 e la configurazione di TLS reciproco con certificati dalla propria PKI. Su Cisco ISE, RadSec è configurato sotto Administration > Network Devices. Assicurarsi che TLS 1.2 sia la versione minima; disabilitare esplicitamente TLS 1.0 e 1.1.

Fase 5: MFA per l'Accesso Amministrativo (Mese 2–3)

L'interfaccia di gestione del server RADIUS è un obiettivo di alto valore. Un attaccante che compromette il server RADIUS può modificare le politiche di autenticazione, estrarre segreti condivisi e reindirizzare il traffico di autenticazione. Applicare MFA per tutti gli accessi amministrativi al server RADIUS e al suo sistema operativo sottostante. Limitare l'accesso alla gestione a una VLAN di gestione out-of-band dedicata. Implementare il controllo degli accessi basato sui ruoli: gli ingegneri di rete non dovrebbero avere gli stessi privilegi degli amministratori di sicurezza.

Fase 6: Integrazione SIEM e Avvisi (Mese 3–4)

Configura il tuo server RADIUS per inoltrare i log di accounting al tuo SIEM in tempo reale. Definisci le seguenti soglie di allerta come base:

| Allerta | Soglia | Gravità |

|---|---|---|

| Autenticazioni fallite da singolo MAC | >5 in 60 secondi | Alta |

| Picco del tasso di Access-Reject | >200% della base di riferimento di 7 giorni | Media |

| Autenticazione da nuovo MAC su SSID aziendale | Prima occorrenza | Media |

| Scadenza certificato server RADIUS | 90 / 30 / 7 giorni | Alta / Critica / Critica |

| Errori di mancata corrispondenza del segreto condiviso | Qualsiasi occorrenza | Alta |

Best Practices

Le seguenti raccomandazioni rappresentano il consenso di IEEE 802.1X, NIST SP 800-63B, PCI DSS v4.0 e degli avvisi di sicurezza dei fornitori.

Gestione dei Certificati. Qualsiasi implementazione che utilizzi EAP-TLS o RadSec ha certificati X.509 nel percorso di autenticazione. La scadenza dei certificati è la causa più comune di fallimento improvviso e totale dell'autenticazione nelle implementazioni WiFi aziendali. Implementa una gestione automatizzata del ciclo di vita dei certificati. Imposta avvisi di monitoraggio a 90, 30 e 7 giorni prima della scadenza. Per i certificati del server RADIUS, utilizza una dimensione minima della chiave di 2048 bit RSA o 256 bit ECDSA, con algoritmi di firma SHA-256 o più robusti. Non utilizzare SHA-1.

Segmentazione della Rete. Il server RADIUS dovrebbe risiedere su un segmento di rete di gestione dedicato, isolato sia dalla rete guest che dalla rete aziendale generale. L'accesso alle porte RADIUS (UDP 1812, 1813, TCP 2083 per RadSec) dovrebbe essere limitato tramite ACL del firewall agli specifici indirizzi IP dei dispositivi NAS registrati. Nessun accesso diretto a internet alle porte RADIUS.

Ridondanza e Alta Disponibilità. Un singolo server RADIUS è un singolo punto di fallimento per l'intera infrastruttura di controllo degli accessi alla rete. Implementa un minimo di due server RADIUS in una configurazione attivo-passivo o attivo-attivo. Per le implementazioni Hospitality con requisiti di connettività guest 24/7, il downtime del server RADIUS è direttamente equivalente al downtime del WiFi guest — un rischio reputazionale e commerciale.

WPA3 e 802.1X. WPA3-Enterprise impone l'uso della modalità di sicurezza a 192 bit per implementazioni governative e ad alta sicurezza, richiedendo AES-256-GCMP per la crittografia dei dati e HMAC-SHA-384 per l'autenticazione. Per la maggior parte delle implementazioni aziendali, WPA3-Enterprise con sicurezza standard a 128 bit rappresenta un miglioramento significativo rispetto a WPA2-Enterprise, in particolare in combinazione con EAP-TLS. Gli ambienti Retail che elaborano pagamenti con carta dovrebbero considerare l'adozione di WPA3-Enterprise come misura di riduzione del rischio PCI DSS.

Cadenza delle Patch del Fornitore. Iscriviti agli avvisi di sicurezza del tuo fornitore di server RADIUS e dei tuoi fornitori di dispositivi NAS. FreeRADIUS, Cisco, Microsoft, Aruba e Ruckus pubblicano tutti notifiche CVE. Integra queste informazioni nel tuo programma di gestione delle vulnerabilità con un SLA definito: vulnerabilità critiche (CVSS ≥ 9.0) patchate entro 72 ore; vulnerabilità elevate (CVSS 7.0–8.9) entro 14 giorni.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Fallimento Comuni

Fallimenti di Autenticazione Post-Patch. Dopo l'applicazione delle patch BlastRADIUS, alcuni dispositivi NAS potrebbero non riuscire ad autenticarsi se il loro firmware non supporta Message-Authenticator. Sintomi: aumento improvviso delle risposte Access-Reject senza modifiche alle credenziali utente. Diagnosi: abilita il logging di debug RADIUS e verifica la presenza di errori "Message-Authenticator required but not present". Risoluzione: aggiorna il firmware del NAS o, come misura temporanea, configura il server RADIUS per accettare richieste senza Message-Authenticator da specifici IP NAS mentre sono programmati gli aggiornamenti del firmware.

Fallimenti di Validazione del Certificato in EAP-TLS. Sintomi: i client ricevono "Autenticazione Fallita" senza un corrispondente Access-Reject nei log RADIUS. Diagnosi: controlla la catena di certificati del server RADIUS — la CA emittente è fidata dal supplicante del client? Il certificato del server è all'interno del suo periodo di validità? Risoluzione: assicurati che la catena di certificati completa (foglia + intermedio + radice) sia configurata sul server RADIUS. Invia il certificato CA radice ai dispositivi client tramite MDM o Criteri di gruppo.

Fallimenti di Handshake TLS RadSec. Sintomi: i dispositivi NAS non riescono a stabilire connessioni RadSec dopo una modifica della configurazione. Diagnosi: verifica la compatibilità della versione TLS — il firmware NAS più vecchio potrebbe non supportare TLS 1.2. Controlla l'autenticazione reciproca dei certificati — entrambe le estremità devono fidarsi della CA dell'altra. Risoluzione: verifica il supporto della versione TLS nelle note di rilascio del firmware NAS; assicurati che i certificati dei dispositivi NAS siano emessi dalla stessa CA fidata dal server RADIUS.

Mancata Corrispondenza del Segreto Condiviso. Sintomi: tutte le autenticazioni da un NAS specifico falliscono con errori "Invalid authenticator". Diagnosi: mancata corrispondenza del segreto condiviso tra la configurazione NAS e la voce client del server RADIUS. Risoluzione: reinserisci il segreto condiviso su entrambi i lati, assicurandoti che non ci siano spazi finali o problemi di codifica dei caratteri. Utilizza il copia-incolla da un gestore di segreti per evitare errori di trascrizione.

Registro dei Rischi

| Rischio | Probabilità | Impatto | Controllo di Mitigazione |

|---|---|---|---|

| Sfruttamento BlastRADIUS | Alta (non patchato) | Critico | Patch + applicazione Message-Authenticator |

| Brute-force del segreto condiviso | Media | Alto | Segreti casuali di 32 caratteri, rotazione annuale |

| Server RADIUS non autorizzato | Media | Alto | Autenticazione reciproca EAP-TLS, certificate pinning |

| Scadenza certificato server RADIUS | Alta | Critico | Monitoraggio automatizzato, avvisi a 90 giorni |

| Credential stuffing tramite 802.1X | Media | Alto | Politiche di blocco account, avvisi SIEM |

| Compromissione server RADIUS | Bassa | Critico | MFA per accesso admin, segmentazione della rete |

ROI e Impatto sul Business

Quantificazione del Rischio

Il caso finanziario per l'hardening di RADIUS è semplice se inquadrato rispetto ai costi delle violazioni. Il costo medio di una violazione dei dati nel Regno Unito nel 2024 è stato di 3,58 milioni di sterline, incluse multe normative, rimedio, costi legali e danni alla reputazione. Per le organizzazioni nell'ambito PCI DSS — che include praticamente ogni operazione Retail e Hospitality per l'elaborazione dei pagamenti con carta tramite WiFi — una violazione del controllo degli accessi di rete che espone i dati dei titolari di carta innesca un'indagine forense obbligatoria, potenziali multe da parte dei circuiti di carte e la possibile sospensione dei privilegi di elaborazione delle carte.

Per le organizzazioni sanitarie , una violazione GDPR che coinvolge dati dei pazienti accessibili tramite un server RADIUS compromesso comporta multe fino al 4% del fatturato annuo globale ai sensi dell'Articolo 83(5). Il registro delle sanzioni dell'ICO dimostra che i fallimenti della sicurezza di rete sono trattati come negligenza, non come incidenti tecnici.

Costi di Implementazione di Riferimento

Le seguenti stime di costo sono indicative per un'infrastruttura aziendale di 500 dispositivi:

| Attività di Hardening | Costo Stimato | Tempistiche |

|---|---|---|

| Patching (FreeRADIUS / NPS / ISE) | Solo manodopera interna | 1–2 settimane |

| Audit e rotazione dei segreti condivisi | Manodopera interna + licenza secrets manager (~£2.000/anno) | 2–4 settimane |

| Implementazione PKI EAP-TLS | £15.000–£30.000 (strumenti + servizi professionali) | 2–3 mesi |

| Implementazione RadSec | Manodopera interna + costi dei certificati (~£1.500) | 4–6 settimane |

| Integrazione e alerting SIEM | Dipendente dal SIEM esistente; £0–£10.000 | 4–8 settimane |

Investimento totale per l'hardening di un'infrastruttura di medie dimensioni: circa £20.000–£45.000. A fronte di un costo base di violazione di £3,58 milioni, il ROI aggiustato per il rischio è convincente anche con stime di bassa probabilità di violazione.

Vantaggi Operativi Oltre la Sicurezza

Un'infrastruttura RADIUS rafforzata offre anche vantaggi operativi. Un'autenticazione affidabile e ben monitorata riduce i ticket dell'helpdesk relativi alla connettività WiFi. I dati di accounting RADIUS, se integrati con WiFi Analytics , forniscono visibilità a livello di sessione sui modelli di utilizzo della rete, sui tempi di permanenza e sui tipi di dispositivi — dati che hanno un valore commerciale diretto per gli operatori di sedi negli ambienti Hospitality e Transport .

Per le organizzazioni del settore pubblico e sanitarie , un programma documentato di hardening RADIUS fornisce prove dei controlli tecnici per le valutazioni Cyber Essentials Plus, ISO 27001 e NHS DSPT — riducendo il carico di audit e dimostrando la dovuta diligenza ai regolatori.

Definizioni chiave

RADIUS (Remote Authentication Dial-In User Service)

A client-server protocol defined in RFC 2865 that provides centralised authentication, authorisation, and accounting (AAA) for network access. RADIUS servers validate credentials submitted by network devices (NAS) against a backend identity store such as Active Directory or LDAP.

IT teams encounter RADIUS as the authentication backend for 802.1X WiFi, wired port authentication, VPN access, and network device management. It is the protocol that decides who gets on the network.

IEEE 802.1X

An IEEE standard for port-based network access control that defines the encapsulation of EAP over LAN (EAPOL). It provides an authentication framework for both wired and wireless networks, requiring devices to authenticate before being granted network access.

802.1X is the standard that makes enterprise WiFi authentication work. When a staff member connects to a corporate SSID and is prompted for credentials, 802.1X is the framework orchestrating that exchange, with RADIUS as the backend.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates for mutual authentication between the client and the RADIUS server. Both parties must present valid certificates, eliminating passwords from the authentication exchange entirely.

EAP-TLS is the gold standard for enterprise WiFi authentication. It is immune to credential phishing and brute-force attacks. The operational requirement is a PKI infrastructure to issue and manage client certificates.

RadSec (RADIUS over TLS)

A protocol defined in RFC 6614 that encapsulates RADIUS packets within a TLS session over TCP port 2083. It provides transport-layer encryption, mutual certificate authentication, and replay protection for RADIUS traffic.

RadSec is required for any RADIUS traffic that crosses an untrusted network boundary — WAN links, internet connections, or shared network infrastructure. It is the correct replacement for standard RADIUS over UDP in multi-site deployments.

BlastRADIUS (CVE-2024-3596)

A man-in-the-middle attack disclosed in July 2024 that exploits the absence of integrity protection on RADIUS Access-Request packets. Using MD5 chosen-prefix collision techniques, an attacker can forge an Access-Accept response, granting network access to an unauthenticated user.

BlastRADIUS affects all major RADIUS implementations including FreeRADIUS, Cisco ISE, and Microsoft NPS. Organisations that have not applied patches released in July 2024 remain exposed to this attack.

Message-Authenticator

A RADIUS attribute (Attribute 80) that provides HMAC-MD5 integrity protection over the entire RADIUS packet. When present in an Access-Request, it prevents the packet modification attack used in BlastRADIUS.

Enforcing Message-Authenticator on all Access-Request packets is the primary remediation for BlastRADIUS. It must be configured on both the RADIUS server (to require the attribute) and the NAS device (to include the attribute in requests).

NAS (Network Access Server)

In RADIUS terminology, the NAS is the network device — typically a WiFi access point, switch, or VPN concentrator — that acts as the RADIUS client. It intercepts connection requests from end devices and forwards authentication requests to the RADIUS server.

NAS devices are the RADIUS clients in a deployment. Shared secrets are configured per-NAS. BlastRADIUS remediation requires firmware updates on NAS devices as well as patches on the RADIUS server.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that establishes a TLS tunnel using a server-side certificate before transmitting the inner authentication method (typically MSCHAPv2). It provides mutual authentication and protects credentials from eavesdropping.

PEAP-MSCHAPv2 is the most widely deployed enterprise WiFi authentication method. It is PCI DSS compliant and operationally simpler than EAP-TLS because it does not require client certificates. However, it is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced.

Shared Secret

A pre-shared key configured on both the RADIUS server and each NAS device. It is used to generate the Response Authenticator field and to obfuscate the User-Password attribute. It is not a password for end users — it is a server-to-server authentication credential.

Weak or static shared secrets are one of the most common RADIUS vulnerabilities. An attacker who captures RADIUS traffic can conduct an offline brute-force attack against a weak shared secret. Minimum recommended length is 32 characters, randomly generated.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for organisations that process, store, or transmit cardholder data. Version 4.0, effective from March 2024, includes specific requirements for network access control and strong authentication.

Retail and hospitality organisations with WiFi-connected POS terminals are in PCI DSS scope. RADIUS server vulnerabilities that could allow unauthorised network access to cardholder data environments are a direct compliance risk.

Esempi pratici

A 350-room hotel group with 12 properties uses a centralised RADIUS server hosted in their head office data centre. Each property connects over a shared MPLS WAN. A security audit has flagged that RADIUS traffic is unencrypted over the WAN, shared secrets are 8-character strings set during initial deployment five years ago, and the RADIUS server is running FreeRADIUS 3.0.21. The group processes card payments via WiFi-connected POS terminals at their restaurant and spa facilities. What is the remediation priority and implementation sequence?

The remediation sequence should be ordered by risk severity and implementation speed. Step 1 (immediate, within 72 hours): Patch FreeRADIUS to 3.2.5 or 3.0.27. This addresses BlastRADIUS and enforces Message-Authenticator by default. Simultaneously, check access point firmware versions across all 12 properties and schedule firmware updates for any NAS devices that do not support Message-Authenticator. Step 2 (week 1–2): Rotate all shared secrets. Generate 32-character random secrets using openssl rand -base64 32 for each of the 12 property NAS registrations. Store in HashiCorp Vault or equivalent. Document the rotation date. Step 3 (month 1–2): Implement RadSec on the WAN path. Configure the FreeRADIUS server to accept RadSec connections on TCP 2083. Issue TLS certificates from an internal CA to each property's NAS devices. Update firewall rules to permit TCP 2083 from property NAS IP ranges to the RADIUS server. Disable UDP 1812/1813 from WAN-facing interfaces once RadSec is confirmed operational. Step 4 (month 2–3): For the PCI DSS-scoped POS WiFi SSID, migrate from PEAP-MSCHAPv2 to EAP-TLS. Deploy an internal PKI (Microsoft ADCS or HashiCorp Vault PKI engine). Issue client certificates to POS terminals via MDM. Update RADIUS policy to require EAP-TLS for the POS SSID. Step 5 (month 3): Integrate RADIUS accounting logs into the SIEM. Configure alerts for failed authentication spikes and certificate expiry.

A regional retail chain with 45 stores uses WPA2-Personal (pre-shared key) for staff WiFi and an open network for customer WiFi. The IT director wants to migrate staff WiFi to 802.1X authentication using Microsoft NPS as the RADIUS server, integrated with Active Directory. The stores have a mix of Aruba and Cisco access points. The chain is in PCI DSS scope. What architecture should they deploy, and what are the key configuration decisions?

The recommended architecture is 802.1X with PEAP-MSCHAPv2 as the initial EAP method, with a documented roadmap to EAP-TLS. The NPS server should be deployed in a redundant pair (primary + secondary) in the central data centre, with RADIUS proxy configuration on the access points to fail over automatically. Configuration decisions: (1) NPS Network Policy: create a policy matching the staff SSID with PEAP-MSCHAPv2, requiring group membership in an AD security group (e.g., 'WiFi-Staff-Access'). Set session timeout to 8 hours to force re-authentication. (2) Certificate: deploy an NPS server certificate from an internal Microsoft ADCS CA. Push the root CA certificate to all staff devices via Group Policy (Windows) and MDM (iOS/Android). (3) Supplicant configuration: configure Windows devices via Group Policy (Computer Configuration > Windows Settings > Security Settings > Wireless Network Policies). For iOS and Android devices, use an MDM profile. Enforce server certificate validation — do not allow users to accept arbitrary certificates. (4) Access point configuration: on Aruba, configure the RADIUS server under Authentication > Servers. Set the shared secret to a 32-character random string. Enable RadSec if the Aruba firmware supports it (AOS 8.9+). On Cisco, configure under Security > AAA > RADIUS. (5) NPS logging: enable NPS accounting logging to a SQL Server database. Configure a log retention period of 90 days minimum for PCI DSS compliance. (6) Post-migration: disable WPA2-Personal on the staff SSID. Retain it only as a break-glass SSID with a complex PSK stored in the secrets manager, for use only when NPS is unavailable.

Domande di esercitazione

Q1. Your organisation runs a FreeRADIUS 3.0.21 server supporting 802.1X authentication for 800 staff devices across a single-site campus. The RADIUS server is on the same management VLAN as all access points. A penetration test has identified that access points are sending Access-Request packets without the Message-Authenticator attribute. The security team wants to enforce Message-Authenticator immediately, but the network operations team is concerned about breaking authentication for 800 users. How do you sequence the remediation to minimise service disruption?

Suggerimento: Consider the difference between the RADIUS server requiring Message-Authenticator versus the NAS devices sending it. These are two separate configuration changes with different risk profiles.

Visualizza risposta modello

The correct sequence is: (1) First, patch FreeRADIUS to 3.2.5. This version enforces Message-Authenticator by default but includes a compatibility mode that logs a warning rather than rejecting packets that lack the attribute. This gives you the patch without immediately breaking authentication. (2) Audit access point firmware versions. Identify which models and firmware versions support Message-Authenticator in Access-Request packets. (3) Update access point firmware in batches, starting with a pilot group of 50 devices. Verify authentication continues to work after each batch. (4) Once all access points are confirmed to be sending Message-Authenticator, enable strict enforcement on the FreeRADIUS server (require_message_authenticator = yes in clients.conf). (5) Monitor RADIUS logs for any remaining 'Message-Authenticator missing' warnings, which would indicate NAS devices that missed the firmware update. The key principle is that you can patch the server first without breaking anything, because the compatibility mode allows a transition period. Enforcing strict rejection on the server should be the last step, after all NAS devices have been updated.

Q2. A conference centre operator runs a single RADIUS server supporting both the corporate staff SSID (802.1X with PEAP-MSCHAPv2) and the event guest WiFi (captive portal with MAC Authentication Bypass). The IT manager asks whether the guest WiFi RADIUS instance needs to be hardened to the same standard as the corporate RADIUS instance, given that guests are not authenticating with corporate credentials. What is your recommendation?

Suggerimento: Consider the attack vectors that apply to MAC Authentication Bypass versus EAP-based authentication, and the risk of lateral movement between the guest and corporate RADIUS instances.

Visualizza risposta modello

The guest WiFi RADIUS instance requires hardening, but the specific controls differ from the corporate instance. The BlastRADIUS patch applies equally — the vulnerability affects the RADIUS server regardless of the authentication method used by clients. Shared secret hygiene applies equally — a weak shared secret between the guest captive portal controller and the RADIUS server is exploitable regardless of whether EAP is in use. The key additional risk is the shared RADIUS server: if the guest and corporate SSID authentication requests are handled by the same RADIUS server process, a vulnerability in the guest RADIUS path could be used to pivot to the corporate authentication policy. The recommended architecture is to run separate RADIUS instances (or at minimum separate virtual servers within FreeRADIUS) for guest and corporate authentication, with separate shared secrets and separate policy sets. This provides isolation such that a compromise of the guest RADIUS path does not expose corporate credentials. For the guest instance specifically: patch for BlastRADIUS, rotate shared secrets, and ensure the guest RADIUS instance has no access to the corporate Active Directory. The EAP-TLS and RadSec requirements are less relevant for a captive portal deployment, but RadSec should still be considered if the captive portal controller is in a different network segment from the RADIUS server.

Q3. A healthcare trust is planning to migrate its clinical WiFi from WPA2-Personal to 802.1X authentication. The trust has 1,200 clinical devices including Windows laptops, iOS tablets, and Android handhelds. The CISO wants EAP-TLS as the target state. The IT director is concerned about the PKI deployment complexity and proposes PEAP-MSCHAPv2 as a permanent solution. How do you advise the CISO and IT director, and what is the recommended implementation path?

Suggerimento: Consider the specific threat model for a healthcare environment — what are the consequences of a credential compromise, and how does EAP-TLS address risks that PEAP-MSCHAPv2 does not?

Visualizza risposta modello

The CISO's instinct is correct, but the IT director's concern is valid. The recommended advice is: implement PEAP-MSCHAPv2 now as an interim position, with a committed 12-month roadmap to EAP-TLS. The rationale for not accepting PEAP-MSCHAPv2 as a permanent solution in healthcare is: (1) PEAP-MSCHAPv2 is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced. In a healthcare environment where clinical staff may connect personal devices, enforcing supplicant configuration consistently across 1,200 devices is operationally challenging. (2) MSCHAPv2 credentials, if captured via a rogue RADIUS attack, can be cracked offline using tools like hashcat. In a healthcare context, those credentials likely also provide access to clinical systems. (3) NHS DSPT and CQC assessments increasingly expect strong authentication controls for clinical network access. EAP-TLS provides a stronger audit evidence position. The implementation path: Month 1-2: Deploy PEAP-MSCHAPv2 with enforced server certificate validation via MDM profiles on all 1,200 devices. Month 3-6: Deploy Microsoft ADCS as the PKI infrastructure. Enrol Windows devices via Group Policy auto-enrolment. Month 6-9: Enrol iOS and Android devices via MDM certificate profiles. Month 9-12: Migrate the clinical SSID policy from PEAP to EAP-TLS. Retain PEAP as a fallback for any devices that fail certificate enrolment, with enhanced monitoring. For more on clinical network security architecture, the WiFi in Hospitals guide provides relevant deployment context.

Continua a leggere questa serie

Integrazione dell'autenticazione WiFi WeChat: onboarding tramite Captive Portal per i clienti APAC

WeChat conta 1,41 miliardi di utenti attivi mensili, il che lo rende l'identità digitale principale per i consumatori cinesi a livello globale. Questa guida spiega come integrare l'autenticazione WeChat OAuth 2.0 nei Captive Portal aziendali per le sedi APAC, coprendo la registrazione della piattaforma, la selezione dello scope, l'applicazione del RADIUS Change of Authorisation e la conformità al doppio framework con il GDPR e la PIPL cinese. Si rivolge a IT manager, network architect e direttori delle operazioni delle sedi che devono agire in questo trimestre.

Integrazione di Cisco WLC e Catalyst con Purple WiFi: guida passo-passo all'accesso guest

Questa guida descrive in dettaglio l'integrazione passo-passo di Cisco WLC e Catalyst 9800 Wireless con Purple, coprendo il reindirizzamento al Captive Portal per Guest WiFi tramite Central Web Authentication, il WiFi aziendale sicuro per il personale tramite 802.1X EAP-TLS e la segmentazione multi-tenant tramite Cisco Identity Pre-Shared Keys (iPSK) con assegnazione dinamica della VLAN. È scritta per architetti di rete aziendali e direttori della sicurezza IT che distribuiscono l'infrastruttura Cisco nei settori hospitality, retail e grandi spazi pubblici.

Guida alla configurazione SCEP aziendale: autenticazione Wi-Fi basata su certificati per l'istruzione superiore e le grandi reti

Questa guida fornisce un progetto tecnico completo per l'implementazione dell'autenticazione WiFi basata su certificati tramite SCEP. Copre la transizione architetturale dalle chiavi precondivise a EAP-TLS, le sequenze di implementazione sulle piattaforme MDM e le strategie critiche di mitigazione del rischio per le reti su larga scala.