Mitigando Vulnerabilidades RADIUS: Um Guia de Fortalecimento de Segurança

Este guia oferece uma referência abrangente e acionável para gerentes de TI, arquitetos de rede e CTOs responsáveis pela infraestrutura de WiFi corporativo em ambientes de hospitalidade, varejo, eventos e setor público. Ele aborda toda a superfície de ataque das implantações de servidor RADIUS — desde vulnerabilidades de colisão MD5 e segredos compartilhados fracos até transporte UDP não criptografado e métodos EAP mal configurados — e entrega um roteiro de fortalecimento priorizado alinhado com os requisitos IEEE 802.1X, PCI DSS e GDPR. Organizações que implementarem estas recomendações reduzirão materialmente sua exposição a ataques de rede baseados em credenciais, cumprirão obrigações de conformidade e construirão uma postura de segurança defensável para sua infraestrutura de WiFi para convidados e corporativa.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- Como o RADIUS Funciona e Onde Falha

- O Ataque BlastRADIUS em Detalhe

- Guia de Implementação

- Fase 1: Remediação Imediata (Semana 1–2)

- Fase 2: Higiene do Segredo Compartilhado (Semana 2–4)

- Fase 3: Racionalização do Método EAP (Mês 1–2)

- Fase 4: Implantação do RadSec (Mês 2–3)

- Fase 5: MFA para Acesso Administrativo (Mês 2–3)

- Fase 6: Integração SIEM e Alerta (Mês 3–4)

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- Registro de Riscos

- ROI e Impacto nos Negócios

- Quantificando o Risco

- Referências de Custo de Implementação

- Benefícios Operacionais Além da Segurança

Resumo Executivo

RADIUS (Remote Authentication Dial-In User Service) continua sendo o protocolo dominante para controle de acesso à rede em implantações de WiFi corporativo, sustentando a autenticação IEEE 802.1X em hotéis, estabelecimentos de varejo, estádios, centros de conferências e edifícios do setor público. No entanto, o RADIUS foi arquitetado na década de 1990, e várias de suas decisões de design fundamentais — dependência de hashing MD5, transporte UDP sem criptografia nativa e segredos compartilhados estáticos — tornaram-se passivos materiais no ambiente de ameaças atual.

Em julho de 2024, a vulnerabilidade BlastRADIUS (CVE-2024-3596) demonstrou que um invasor man-in-the-middle pode forjar respostas RADIUS Access-Accept explorando a fraqueza de integridade MD5 em pacotes Access-Request. Isso afeta todas as principais implementações RADIUS, incluindo FreeRADIUS, Cisco ISE e Microsoft NPS. Implantações não corrigidas permanecem expostas.

Este guia oferece um roteiro de fortalecimento priorizado cobrindo gerenciamento de patches, higiene de segredos compartilhados, seleção de métodos EAP, implantação de RadSec, autenticação multifator para acesso administrativo e integração SIEM para detecção de anomalias. Ele é escrito para o profissional de TI que precisa tomar uma decisão defensável neste trimestre, não no próximo ano.

Análise Técnica Detalhada

Como o RADIUS Funciona e Onde Falha

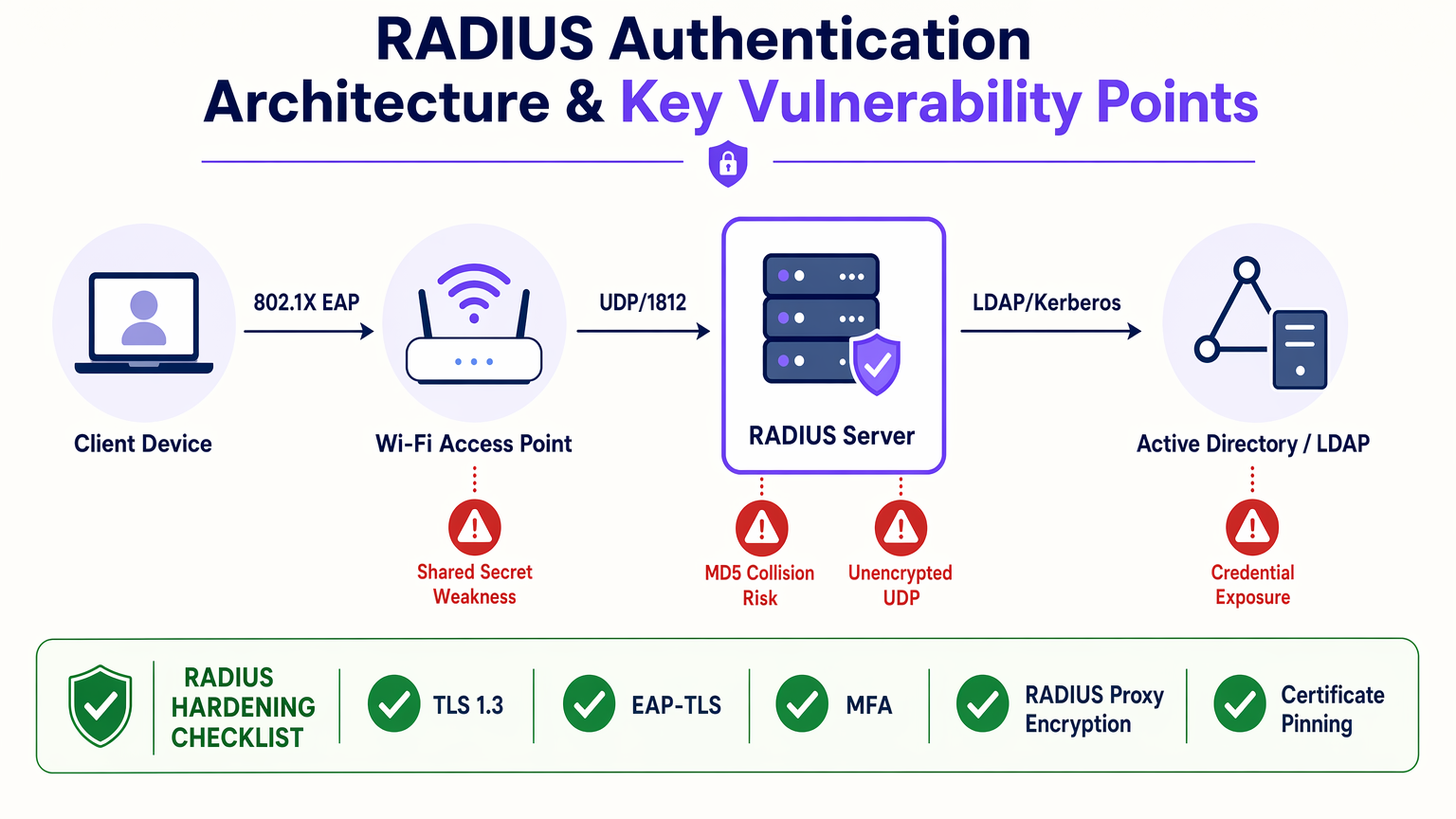

O RADIUS opera como um protocolo cliente-servidor entre um Network Access Server (NAS) — tipicamente um ponto de acesso WiFi, switch ou concentrador VPN — e um servidor RADIUS que valida credenciais contra um armazenamento de identidade de backend, como Active Directory ou LDAP. A troca de autenticação segue um modelo de solicitação-desafio-resposta definido na RFC 2865, com a contabilidade sendo tratada separadamente sob a RFC 2866.

O protocolo transmite pacotes de autenticação via UDP, porta 1812 para autenticação e porta 1813 para contabilidade. O segredo compartilhado — uma chave pré-compartilhada configurada tanto no NAS quanto no servidor RADIUS — é usado para gerar o campo Response Authenticator e para ofuscar o atributo User-Password via uma cifra XOR baseada em MD5. Isso não é criptografia em nenhum sentido moderno; é ofuscação, e depende inteiramente do sigilo e da força do segredo compartilhado.

As cinco classes de vulnerabilidade primárias em uma implantação RADIUS típica são as seguintes.

Vulnerabilidades de Colisão e Integridade MD5. O ataque BlastRADIUS (CVE-2024-3596) explora a ausência de proteção de integridade em pacotes Access-Request. Como o NAS não inclui um atributo Message-Authenticator por padrão em muitas configurações, um invasor com uma posição man-in-the-middle pode injetar um atributo forjado no pacote antes que ele chegue ao servidor RADIUS. Ao explorar técnicas de colisão de prefixo escolhido MD5, o invasor pode manipular o pacote de forma que o servidor RADIUS calcule um Response Authenticator válido para o pacote modificado, retornando um Access-Accept para uma solicitação que deveria ter sido rejeitada. A remediação é impor o atributo Message-Authenticator em todos os pacotes Access-Request, o que fornece proteção de integridade HMAC-MD5 sobre o pacote completo. Esta é uma mudança de configuração tanto no NAS quanto no servidor RADIUS, não apenas um patch de servidor.

Segredos Compartilhados Fracos ou Estáticos. O segredo compartilhado é a âncora criptográfica da troca RADIUS. Se for curto, fácil de adivinhar ou não tiver sido rotacionado, um invasor que capture o tráfego RADIUS — viável via spoofing de ARP ou um dispositivo de rede comprometido — pode realizar um ataque de força bruta offline contra o atributo User-Password. A orientação NIST SP 800-63B sobre segredos memorizados se aplica aqui: os segredos devem ter um mínimo de 20 caracteres, ser gerados aleatoriamente e armazenados em um sistema de gerenciamento de segredos. Para grandes propriedades com dezenas ou centenas de dispositivos NAS, a rotação manual é operacionalmente inviável; a automação via HashiCorp Vault ou um gerenciador de segredos comparável é a abordagem correta.

Transporte UDP Não Criptografado. O RADIUS padrão sobre UDP não oferece confidencialidade na camada de transporte. O atributo User-Password é ofuscado, mas não criptografado. Todos os outros atributos — incluindo nome de usuário, IP do NAS e metadados da sessão — são transmitidos em texto simples. O RadSec (RADIUS over TLS), definido na RFC 6614 e atualizado na RFC 7360, aborda isso encapsulando o protocolo RADIUS em uma sessão TLS 1.2 ou TLS 1.3 sobre a porta TCP 2083. O RadSec oferece autenticação mútua de certificado entre o NAS e o servidor RADIUS, criptografia completa da carga útil e proteção contra repetição. É o transporte correto para qualquer tráfego RADIUS que cruze um limite de rede não confiável.

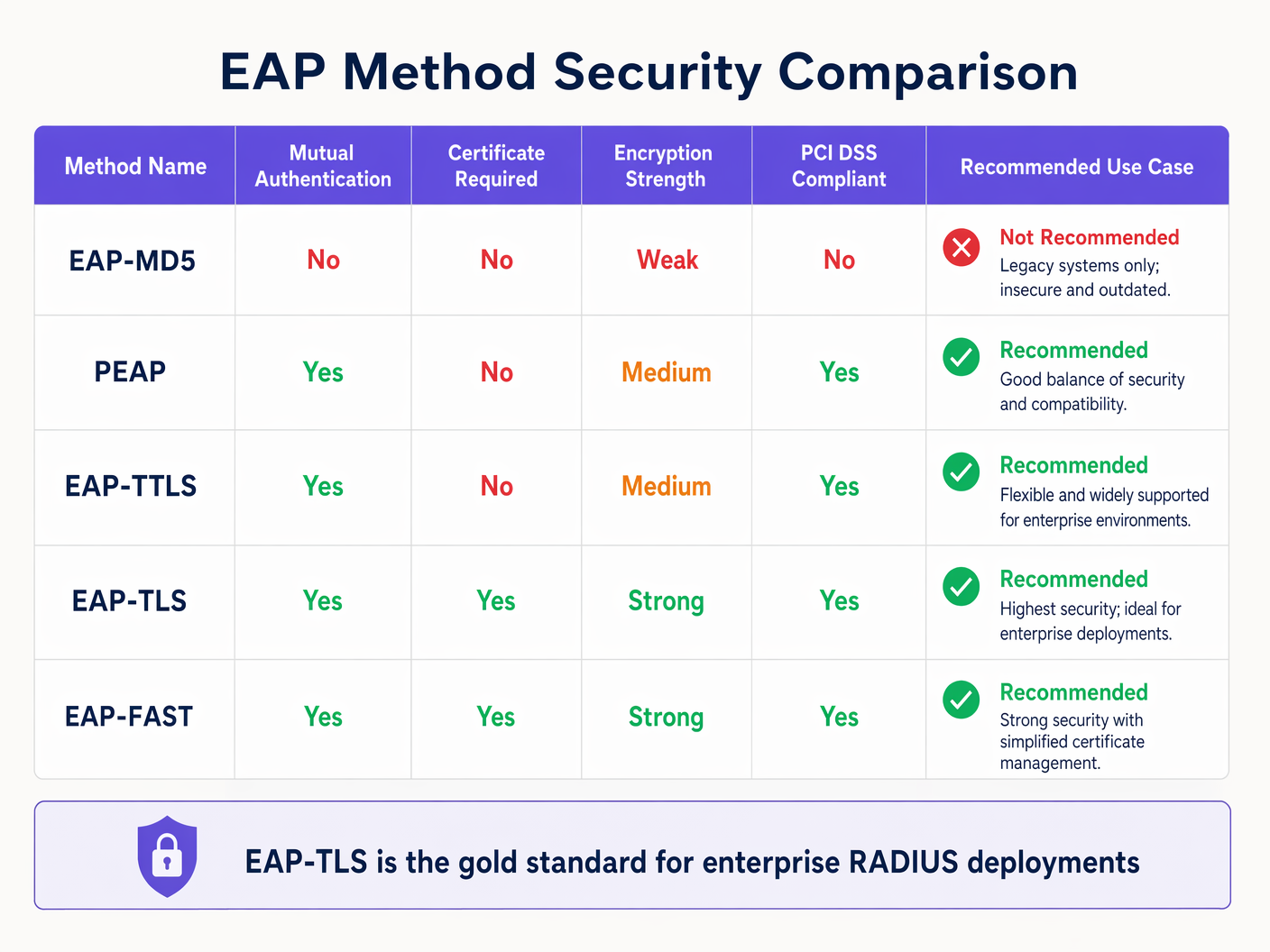

Seleção do Método EAP. O Extensible Authentication Protocol (EAP) define o método de autenticação interno usado dentro da estrutura 802.1X. O EAP-MD5 está obsoleto e deve ser removido de todas as implantações imediatamente — ele não oferece autenticação mútua nem proteção contra coleta de credenciais. PEAP (Protected EAP) e EAP-TTLS estabelecem um túnel TLS usando um certificado de servidor antes de transmitir credenciais, fornecendo autenticação mútua e protegendo o método interno contra espionagem. O EAP-TLS elimina completamente as senhas, exigindo que tanto o servidor quanto o cliente apresentem certificados X.509. É imune a ataques de phishing e força bruta e é o método recomendado para ambientes de alta segurança.

Registro e Monitoramento Insuficientes. O registro de contabilidade RADIUS registra cada evento de autenticação — sucesso, falha, início de sessão, fim de sessão. Esses dados são operacionalmente valiosos para planejamento de capacidade e comercialmente valiosos para WiFi Analytics , mas também são um crifonte de telemetria de segurança. Tempestades de autenticação falhas, autenticações de endereços MAC inesperados e padrões de acesso fora do horário comercial são todos detectáveis a partir dos logs de contabilidade do RADIUS. A maioria das organizações não está ingerindo esses dados em um SIEM, e aquelas que o fazem frequentemente não têm limites de alerta configurados.

O Ataque BlastRADIUS em Detalhe

O BlastRADIUS foi divulgado em julho de 2024 por pesquisadores da Boston University e da University of California San Diego. O ataque requer uma posição de man-in-the-middle entre o NAS e o servidor RADIUS — alcançável via envenenamento de ARP em um segmento de rede compartilhado, um roteador comprometido ou um insider malicioso com acesso à rede.

O ataque prossegue da seguinte forma: o invasor intercepta um pacote Access-Request do NAS. Como o pacote não possui um atributo Message-Authenticator (o padrão em muitas configurações), o invasor tem liberdade para modificar a lista de atributos do pacote. Usando uma colisão de prefixo escolhido MD5, o invasor cria um pacote modificado que, quando processado pelo servidor RADIUS, produz o mesmo Response Authenticator que o pacote original teria. O servidor, portanto, retorna um Access-Accept para uma solicitação que contém atributos controlados pelo invasor — incluindo um Service-Type de Administrative, que concede acesso total à rede.

O ataque é prático contra implantações PEAP e EAP-TTLS onde o método interno usa MSCHAPv2. Ele não afeta as implantações EAP-TLS, porque a autenticação mútua baseada em certificado fornece proteção de integridade que o MD5 não pode comprometer.

Para organizações que utilizam Guest WiFi juntamente com 802.1X corporativo, a instância RADIUS da rede de convidados também deve ser corrigida, mesmo que utilize MAC Authentication Bypass em vez de EAP. A higiene do segredo compartilhado e os requisitos de Message-Authenticator aplicam-se igualmente.

Guia de Implementação

Fase 1: Remediação Imediata (Semana 1–2)

A primeira prioridade é a aplicação de patches. FreeRADIUS 3.2.5 e 3.0.27 incluem a correção do BlastRADIUS e impõem o Message-Authenticator por padrão. Cisco ISE 3.1 Patch 8, 3.2 Patch 4 e 3.3 Patch 1 abordam a vulnerabilidade. A Microsoft lançou o KB5040434 para Windows Server 2022 NPS em julho de 2024. Verifique suas versões atuais e aplique os patches dentro da sua próxima janela de mudança programada.

Simultaneamente, audite o firmware do seu dispositivo NAS. A imposição do Message-Authenticator só é eficaz se o NAS também enviar o atributo. Verifique os avisos dos fornecedores de seus pontos de acesso e switches — Aruba, Ruckus, Cisco e Juniper lançaram atualizações de firmware que abordam o BlastRADIUS. Se você estiver usando hardware Ruckus, o guia de ponto de acesso sem fio Ruckus fornece contexto relevante para o gerenciamento de firmware.

Para Solução de Problemas de Autenticação 802.1X no Windows 11 que possam surgir após o patch, a causa mais comum é o servidor NPS rejeitar conexões de clientes que não incluem o Message-Authenticator — um comportamento de segurança correto que pode exigir a reconfiguração do suplicante em clientes Windows mais antigos.

Fase 2: Higiene do Segredo Compartilhado (Semana 2–4)

Exporte a lista completa de clientes NAS registrados em seu servidor RADIUS. Para cada entrada, registre o comprimento do segredo compartilhado e a data da última alteração. Qualquer segredo com menos de 20 caracteres ou inalterado por mais de 24 meses deve ser rotacionado imediatamente.

Para novos segredos, use um gerador criptograficamente aleatório — openssl rand -base64 32 produz uma string base64 de 44 caracteres adequada para uso como um segredo compartilhado RADIUS. Armazene todos os segredos em um sistema de gerenciamento de segredos. Implemente um cronograma de rotação: anualmente para dispositivos NAS de baixo risco, a cada seis meses para dispositivos NAS no escopo PCI DSS.

Fase 3: Racionalização do Método EAP (Mês 1–2)

Audite os métodos EAP permitidos em seu servidor RADIUS. Desative EAP-MD5. Se você estiver executando PEAP-MSCHAPv2, verifique se a validação do certificado do servidor é imposta em todos os suplicantes — um suplicante mal configurado que aceita qualquer certificado de servidor é vulnerável a ataques de servidor RADIUS maliciosos. Para ambientes no escopo PCI DSS, EAP-TLS é o caminho recomendado. Inicie o planejamento de PKI se você não tiver uma infraestrutura de certificado existente.

Para Protegendo Redes Guest WiFi , observe que as redes de convidados geralmente usam autenticação de captive portal em vez de 802.1X, portanto, o endurecimento do método EAP se aplica principalmente a SSIDs corporativos e de funcionários.

Fase 4: Implantação do RadSec (Mês 2–3)

Identifique todos os caminhos de tráfego RADIUS que cruzam limites de rede não confiáveis. Cenários comuns incluem: um servidor RADIUS central atendendo propriedades de hotéis remotos pela internet; um serviço RADIUS hospedado na nuvem acessado por dispositivos NAS locais; e cadeias de proxy RADIUS onde o tráfego passa por múltiplos domínios de rede.

Para cada caminho identificado, configure o RadSec. No FreeRADIUS, isso requer a habilitação do listener tls na porta 2083 e a configuração de TLS mútuo com certificados de sua PKI. No Cisco ISE, o RadSec é configurado em Administration > Network Devices. Garanta que o TLS 1.2 seja a versão mínima; desative TLS 1.0 e 1.1 explicitamente.

Fase 5: MFA para Acesso Administrativo (Mês 2–3)

A interface de gerenciamento do servidor RADIUS é um alvo de alto valor. Um invasor que compromete o servidor RADIUS pode modificar políticas de autenticação, extrair segredos compartilhados e redirecionar o tráfego de autenticação. Imponha MFA para todos os logins administrativos no servidor RADIUS e em seu sistema operacional subjacente. Restrinja o acesso de gerenciamento a uma VLAN de gerenciamento fora de banda dedicada. Implemente controle de acesso baseado em função: engenheiros de rede não devem ter os mesmos privilégios que administradores de segurança.

Fase 6: Integração SIEM e Alerta (Mês 3–4)

Configure seu servidor RADIUS para encaminhar logs de contabilidade para seu SIEM em tempo real. Defina os seguintes limites de alerta como linha de base:

| Alerta | Limite | Gravidade |

|---|---|---|

| Autenticações falhas de um único MAC | >5 em 60 segundos | Alta |

| Pico na taxa de Access-Reject | >200% da linha de base de 7 dias | Média |

| Autenticação de novo MAC em SSID corporativo | Primeira ocorrência | Média |

| Expiração de certificado do servidor RADIUS | 90 / 30 / 7 dias | Alta / Crítica / Crítica |

| Erros de incompatibilidade de segredo compartilhado | Qualquer ocorrência | Alta |

Melhores Práticas

As seguintes recomendações representam o consenso do IEEE 802.1X, NIST SP 800-63B, PCI DSS v4.0 e avisos de segurança de fornecedores.

Gerenciamento de Certificados. Qualquer implantação que utilize EAP-TLS ou RadSec possui certificados X.509 no caminho de autenticação. A expiração de certificados é a causa mais comum de falha de autenticação súbita e total em implantações de WiFi corporativo. Implemente o gerenciamento automatizado do ciclo de vida dos certificados. Defina alertas de monitoramento para 90, 30 e 7 dias antes da expiração. Para certificados de servidor RADIUS, utilize um tamanho mínimo de chave de RSA de 2048 bits ou ECDSA de 256 bits, com SHA-256 ou algoritmos de assinatura mais fortes. Não utilize SHA-1.

Segmentação de Rede. O servidor RADIUS deve residir em um segmento de rede de gerenciamento dedicado, isolado tanto da rede de convidados quanto da rede corporativa geral. O acesso às portas RADIUS (UDP 1812, 1813, TCP 2083 para RadSec) deve ser restrito por ACL de firewall aos endereços IP específicos dos dispositivos NAS registrados. Nenhum acesso direto à internet às portas RADIUS.

Redundância e Alta Disponibilidade. Um único servidor RADIUS é um ponto único de falha para toda a sua infraestrutura de controle de acesso à rede. Implante um mínimo de dois servidores RADIUS em uma configuração ativo-passivo ou ativo-ativo. Para implantações de Hospitality com requisitos de conectividade de convidados 24 horas por dia, 7 dias por semana, o tempo de inatividade do servidor RADIUS é diretamente equivalente ao tempo de inatividade do WiFi de convidados — um risco reputacional e comercial.

WPA3 e 802.1X. O WPA3-Enterprise exige o uso do modo de segurança de 192 bits para implantações governamentais e de alta segurança, requerendo AES-256-GCMP para criptografia de dados e HMAC-SHA-384 para autenticação. Para a maioria das implantações corporativas, o WPA3-Enterprise com segurança padrão de 128 bits é uma melhoria significativa em relação ao WPA2-Enterprise, particularmente em combinação com EAP-TLS. Ambientes de Retail que processam pagamentos com cartão devem tratar a adoção do WPA3-Enterprise como uma medida de redução de risco PCI DSS.

Cadência de Patches do Fornecedor. Assine os avisos de segurança do fornecedor do seu servidor RADIUS e dos fornecedores dos seus dispositivos NAS. FreeRADIUS, Cisco, Microsoft, Aruba e Ruckus publicam notificações de CVE. Integre-as ao seu programa de gerenciamento de vulnerabilidades com um SLA definido: vulnerabilidades críticas (CVSS ≥ 9.0) corrigidas em 72 horas; vulnerabilidades altas (CVSS 7.0–8.9) em 14 dias.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

Falhas de Autenticação Pós-Patch. Após aplicar patches do BlastRADIUS, alguns dispositivos NAS podem falhar na autenticação se seu firmware não suportar Message-Authenticator. Sintomas: aumento súbito nas respostas de Access-Reject sem alteração nas credenciais do usuário. Diagnóstico: habilite o registro de depuração RADIUS e verifique por erros de "Message-Authenticator required but not present". Resolução: atualize o firmware do NAS ou, como medida temporária, configure o servidor RADIUS para aceitar solicitações sem Message-Authenticator de IPs NAS específicos enquanto as atualizações de firmware são agendadas.

Falhas de Validação de Certificado em EAP-TLS. Sintomas: clientes recebem "Authentication Failed" sem Access-Reject correspondente nos logs RADIUS. Diagnóstico: verifique a cadeia de certificados do servidor RADIUS — a CA emissora é confiável para o suplicante do cliente? O certificado do servidor está dentro do seu período de validade? Resolução: certifique-se de que a cadeia de certificados completa (folha + intermediário + raiz) esteja configurada no servidor RADIUS. Envie o certificado raiz da CA para os dispositivos cliente via MDM ou Política de Grupo.

Falhas de Handshake TLS do RadSec. Sintomas: dispositivos NAS falham ao estabelecer conexões RadSec após alteração de configuração. Diagnóstico: verifique a compatibilidade da versão TLS — firmware NAS mais antigo pode não suportar TLS 1.2. Verifique a autenticação mútua de certificados — ambas as extremidades devem confiar na CA uma da outra. Resolução: verifique o suporte à versão TLS nas notas de lançamento do firmware do NAS; certifique-se de que os certificados do dispositivo NAS sejam emitidos pela mesma CA confiável para o servidor RADIUS.

Incompatibilidade de Segredo Compartilhado. Sintomas: todas as autenticações de um NAS específico falham com erros de "Invalid authenticator". Diagnóstico: incompatibilidade de segredo compartilhado entre a configuração do NAS e a entrada do cliente do servidor RADIUS. Resolução: reinsira o segredo compartilhado em ambos os lados, garantindo que não haja espaços em branco no final ou problemas de codificação de caracteres. Use copiar e colar de um gerenciador de segredos para evitar erros de transcrição.

Registro de Riscos

| Risco | Probabilidade | Impacto | Controle Mitigador |

|---|---|---|---|

| Exploração do BlastRADIUS | Alta (sem patch) | Crítico | Patch + imposição de Message-Authenticator |

| Força bruta de segredo compartilhado | Média | Alta | Segredos aleatórios de 32 caracteres, rotação anual |

| Servidor RADIUS desonesto | Média | Alta | Autenticação mútua EAP-TLS, fixação de certificado |

| Expiração de certificado do servidor RADIUS | Alta | Crítico | Monitoramento automatizado, alertas de 90 dias |

| Credential stuffing via 802.1X | Média | Alta | Políticas de bloqueio de conta, alertas SIEM |

| Comprometimento do servidor RADIUS | Baixa | Crítico | MFA para acesso administrativo, segmentação de rede |

ROI e Impacto nos Negócios

Quantificando o Risco

O caso financeiro para o endurecimento do RADIUS é direto quando enquadrado contra os custos de violação. O custo médio de uma violação de dados no Reino Unido em 2024 foi de £3,58 milhões, incluindo multas regulatórias, remediação, custos legais e danos à reputação. Para organizações no escopo do PCI DSS — o que inclui praticamente todas as operações de Retail e Hospitality tor processando pagamentos com cartão via WiFi — uma violação de controle de acesso à rede que expõe dados de titulares de cartão acarreta investigação forense obrigatória, potenciais multas de esquemas de cartão e possível suspensão dos privilégios de processamento de cartão.

Para organizações de Saúde , uma violação de GDPR envolvendo dados de pacientes acessados via um servidor RADIUS comprometido acarreta multas de até 4% do faturamento anual global sob o Artigo 83(5). O histórico de fiscalização do ICO demonstra que falhas de segurança de rede são tratadas como negligência, não como acidentes técnicos.

Referências de Custo de Implementação

As seguintes estimativas de custo são indicativas para um ambiente corporativo de 500 dispositivos:

| Atividade de Fortalecimento | Custo Estimado | Prazo |

|---|---|---|

| Aplicação de Patches (FreeRADIUS / NPS / ISE) | Apenas mão de obra interna | 1–2 semanas |

| Auditoria e rotação de segredo compartilhado | Mão de obra interna + licença de gerenciador de segredos (~£2.000/ano) | 2–4 semanas |

| Implantação de PKI EAP-TLS | £15.000–£30.000 (ferramentas + serviços profissionais) | 2–3 meses |

| Implementação de RadSec | Mão de obra interna + custos de certificado (~£1.500) | 4–6 semanas |

| Integração e alertas SIEM | Dependente do SIEM existente; £0–£10.000 | 4–8 semanas |

Investimento total em fortalecimento para um ambiente de médio porte: aproximadamente £20.000–£45.000. Em comparação com um custo base de violação de £3,58 milhões, o ROI ajustado ao risco é atraente mesmo com estimativas de baixa probabilidade de violação.

Benefícios Operacionais Além da Segurança

Uma infraestrutura RADIUS fortalecida também oferece benefícios operacionais. A autenticação confiável e bem monitorada reduz os tickets de suporte relacionados à conectividade WiFi. Dados de contabilidade RADIUS, quando integrados com WiFi Analytics , fornecem visibilidade em nível de sessão sobre padrões de uso da rede, tempos de permanência e tipos de dispositivos — dados que possuem valor comercial direto para operadores de locais nos ambientes de Hotelaria e Transporte .

Para organizações do setor público e de Saúde , um programa documentado de fortalecimento RADIUS fornece evidências de controles técnicos para avaliações Cyber Essentials Plus, ISO 27001 e NHS DSPT — reduzindo a sobrecarga de auditoria e demonstrando a devida diligência aos reguladores.

Definições principais

RADIUS (Remote Authentication Dial-In User Service)

A client-server protocol defined in RFC 2865 that provides centralised authentication, authorisation, and accounting (AAA) for network access. RADIUS servers validate credentials submitted by network devices (NAS) against a backend identity store such as Active Directory or LDAP.

IT teams encounter RADIUS as the authentication backend for 802.1X WiFi, wired port authentication, VPN access, and network device management. It is the protocol that decides who gets on the network.

IEEE 802.1X

An IEEE standard for port-based network access control that defines the encapsulation of EAP over LAN (EAPOL). It provides an authentication framework for both wired and wireless networks, requiring devices to authenticate before being granted network access.

802.1X is the standard that makes enterprise WiFi authentication work. When a staff member connects to a corporate SSID and is prompted for credentials, 802.1X is the framework orchestrating that exchange, with RADIUS as the backend.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates for mutual authentication between the client and the RADIUS server. Both parties must present valid certificates, eliminating passwords from the authentication exchange entirely.

EAP-TLS is the gold standard for enterprise WiFi authentication. It is immune to credential phishing and brute-force attacks. The operational requirement is a PKI infrastructure to issue and manage client certificates.

RadSec (RADIUS over TLS)

A protocol defined in RFC 6614 that encapsulates RADIUS packets within a TLS session over TCP port 2083. It provides transport-layer encryption, mutual certificate authentication, and replay protection for RADIUS traffic.

RadSec is required for any RADIUS traffic that crosses an untrusted network boundary — WAN links, internet connections, or shared network infrastructure. It is the correct replacement for standard RADIUS over UDP in multi-site deployments.

BlastRADIUS (CVE-2024-3596)

A man-in-the-middle attack disclosed in July 2024 that exploits the absence of integrity protection on RADIUS Access-Request packets. Using MD5 chosen-prefix collision techniques, an attacker can forge an Access-Accept response, granting network access to an unauthenticated user.

BlastRADIUS affects all major RADIUS implementations including FreeRADIUS, Cisco ISE, and Microsoft NPS. Organisations that have not applied patches released in July 2024 remain exposed to this attack.

Message-Authenticator

A RADIUS attribute (Attribute 80) that provides HMAC-MD5 integrity protection over the entire RADIUS packet. When present in an Access-Request, it prevents the packet modification attack used in BlastRADIUS.

Enforcing Message-Authenticator on all Access-Request packets is the primary remediation for BlastRADIUS. It must be configured on both the RADIUS server (to require the attribute) and the NAS device (to include the attribute in requests).

NAS (Network Access Server)

In RADIUS terminology, the NAS is the network device — typically a WiFi access point, switch, or VPN concentrator — that acts as the RADIUS client. It intercepts connection requests from end devices and forwards authentication requests to the RADIUS server.

NAS devices are the RADIUS clients in a deployment. Shared secrets are configured per-NAS. BlastRADIUS remediation requires firmware updates on NAS devices as well as patches on the RADIUS server.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that establishes a TLS tunnel using a server-side certificate before transmitting the inner authentication method (typically MSCHAPv2). It provides mutual authentication and protects credentials from eavesdropping.

PEAP-MSCHAPv2 is the most widely deployed enterprise WiFi authentication method. It is PCI DSS compliant and operationally simpler than EAP-TLS because it does not require client certificates. However, it is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced.

Shared Secret

A pre-shared key configured on both the RADIUS server and each NAS device. It is used to generate the Response Authenticator field and to obfuscate the User-Password attribute. It is not a password for end users — it is a server-to-server authentication credential.

Weak or static shared secrets are one of the most common RADIUS vulnerabilities. An attacker who captures RADIUS traffic can conduct an offline brute-force attack against a weak shared secret. Minimum recommended length is 32 characters, randomly generated.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for organisations that process, store, or transmit cardholder data. Version 4.0, effective from March 2024, includes specific requirements for network access control and strong authentication.

Retail and hospitality organisations with WiFi-connected POS terminals are in PCI DSS scope. RADIUS server vulnerabilities that could allow unauthorised network access to cardholder data environments are a direct compliance risk.

Exemplos práticos

A 350-room hotel group with 12 properties uses a centralised RADIUS server hosted in their head office data centre. Each property connects over a shared MPLS WAN. A security audit has flagged that RADIUS traffic is unencrypted over the WAN, shared secrets are 8-character strings set during initial deployment five years ago, and the RADIUS server is running FreeRADIUS 3.0.21. The group processes card payments via WiFi-connected POS terminals at their restaurant and spa facilities. What is the remediation priority and implementation sequence?

The remediation sequence should be ordered by risk severity and implementation speed. Step 1 (immediate, within 72 hours): Patch FreeRADIUS to 3.2.5 or 3.0.27. This addresses BlastRADIUS and enforces Message-Authenticator by default. Simultaneously, check access point firmware versions across all 12 properties and schedule firmware updates for any NAS devices that do not support Message-Authenticator. Step 2 (week 1–2): Rotate all shared secrets. Generate 32-character random secrets using openssl rand -base64 32 for each of the 12 property NAS registrations. Store in HashiCorp Vault or equivalent. Document the rotation date. Step 3 (month 1–2): Implement RadSec on the WAN path. Configure the FreeRADIUS server to accept RadSec connections on TCP 2083. Issue TLS certificates from an internal CA to each property's NAS devices. Update firewall rules to permit TCP 2083 from property NAS IP ranges to the RADIUS server. Disable UDP 1812/1813 from WAN-facing interfaces once RadSec is confirmed operational. Step 4 (month 2–3): For the PCI DSS-scoped POS WiFi SSID, migrate from PEAP-MSCHAPv2 to EAP-TLS. Deploy an internal PKI (Microsoft ADCS or HashiCorp Vault PKI engine). Issue client certificates to POS terminals via MDM. Update RADIUS policy to require EAP-TLS for the POS SSID. Step 5 (month 3): Integrate RADIUS accounting logs into the SIEM. Configure alerts for failed authentication spikes and certificate expiry.

A regional retail chain with 45 stores uses WPA2-Personal (pre-shared key) for staff WiFi and an open network for customer WiFi. The IT director wants to migrate staff WiFi to 802.1X authentication using Microsoft NPS as the RADIUS server, integrated with Active Directory. The stores have a mix of Aruba and Cisco access points. The chain is in PCI DSS scope. What architecture should they deploy, and what are the key configuration decisions?

The recommended architecture is 802.1X with PEAP-MSCHAPv2 as the initial EAP method, with a documented roadmap to EAP-TLS. The NPS server should be deployed in a redundant pair (primary + secondary) in the central data centre, with RADIUS proxy configuration on the access points to fail over automatically. Configuration decisions: (1) NPS Network Policy: create a policy matching the staff SSID with PEAP-MSCHAPv2, requiring group membership in an AD security group (e.g., 'WiFi-Staff-Access'). Set session timeout to 8 hours to force re-authentication. (2) Certificate: deploy an NPS server certificate from an internal Microsoft ADCS CA. Push the root CA certificate to all staff devices via Group Policy (Windows) and MDM (iOS/Android). (3) Supplicant configuration: configure Windows devices via Group Policy (Computer Configuration > Windows Settings > Security Settings > Wireless Network Policies). For iOS and Android devices, use an MDM profile. Enforce server certificate validation — do not allow users to accept arbitrary certificates. (4) Access point configuration: on Aruba, configure the RADIUS server under Authentication > Servers. Set the shared secret to a 32-character random string. Enable RadSec if the Aruba firmware supports it (AOS 8.9+). On Cisco, configure under Security > AAA > RADIUS. (5) NPS logging: enable NPS accounting logging to a SQL Server database. Configure a log retention period of 90 days minimum for PCI DSS compliance. (6) Post-migration: disable WPA2-Personal on the staff SSID. Retain it only as a break-glass SSID with a complex PSK stored in the secrets manager, for use only when NPS is unavailable.

Questões práticas

Q1. Your organisation runs a FreeRADIUS 3.0.21 server supporting 802.1X authentication for 800 staff devices across a single-site campus. The RADIUS server is on the same management VLAN as all access points. A penetration test has identified that access points are sending Access-Request packets without the Message-Authenticator attribute. The security team wants to enforce Message-Authenticator immediately, but the network operations team is concerned about breaking authentication for 800 users. How do you sequence the remediation to minimise service disruption?

Dica: Consider the difference between the RADIUS server requiring Message-Authenticator versus the NAS devices sending it. These are two separate configuration changes with different risk profiles.

Ver resposta modelo

The correct sequence is: (1) First, patch FreeRADIUS to 3.2.5. This version enforces Message-Authenticator by default but includes a compatibility mode that logs a warning rather than rejecting packets that lack the attribute. This gives you the patch without immediately breaking authentication. (2) Audit access point firmware versions. Identify which models and firmware versions support Message-Authenticator in Access-Request packets. (3) Update access point firmware in batches, starting with a pilot group of 50 devices. Verify authentication continues to work after each batch. (4) Once all access points are confirmed to be sending Message-Authenticator, enable strict enforcement on the FreeRADIUS server (require_message_authenticator = yes in clients.conf). (5) Monitor RADIUS logs for any remaining 'Message-Authenticator missing' warnings, which would indicate NAS devices that missed the firmware update. The key principle is that you can patch the server first without breaking anything, because the compatibility mode allows a transition period. Enforcing strict rejection on the server should be the last step, after all NAS devices have been updated.

Q2. A conference centre operator runs a single RADIUS server supporting both the corporate staff SSID (802.1X with PEAP-MSCHAPv2) and the event guest WiFi (captive portal with MAC Authentication Bypass). The IT manager asks whether the guest WiFi RADIUS instance needs to be hardened to the same standard as the corporate RADIUS instance, given that guests are not authenticating with corporate credentials. What is your recommendation?

Dica: Consider the attack vectors that apply to MAC Authentication Bypass versus EAP-based authentication, and the risk of lateral movement between the guest and corporate RADIUS instances.

Ver resposta modelo

The guest WiFi RADIUS instance requires hardening, but the specific controls differ from the corporate instance. The BlastRADIUS patch applies equally — the vulnerability affects the RADIUS server regardless of the authentication method used by clients. Shared secret hygiene applies equally — a weak shared secret between the guest captive portal controller and the RADIUS server is exploitable regardless of whether EAP is in use. The key additional risk is the shared RADIUS server: if the guest and corporate SSID authentication requests are handled by the same RADIUS server process, a vulnerability in the guest RADIUS path could be used to pivot to the corporate authentication policy. The recommended architecture is to run separate RADIUS instances (or at minimum separate virtual servers within FreeRADIUS) for guest and corporate authentication, with separate shared secrets and separate policy sets. This provides isolation such that a compromise of the guest RADIUS path does not expose corporate credentials. For the guest instance specifically: patch for BlastRADIUS, rotate shared secrets, and ensure the guest RADIUS instance has no access to the corporate Active Directory. The EAP-TLS and RadSec requirements are less relevant for a captive portal deployment, but RadSec should still be considered if the captive portal controller is in a different network segment from the RADIUS server.

Q3. A healthcare trust is planning to migrate its clinical WiFi from WPA2-Personal to 802.1X authentication. The trust has 1,200 clinical devices including Windows laptops, iOS tablets, and Android handhelds. The CISO wants EAP-TLS as the target state. The IT director is concerned about the PKI deployment complexity and proposes PEAP-MSCHAPv2 as a permanent solution. How do you advise the CISO and IT director, and what is the recommended implementation path?

Dica: Consider the specific threat model for a healthcare environment — what are the consequences of a credential compromise, and how does EAP-TLS address risks that PEAP-MSCHAPv2 does not?

Ver resposta modelo

The CISO's instinct is correct, but the IT director's concern is valid. The recommended advice is: implement PEAP-MSCHAPv2 now as an interim position, with a committed 12-month roadmap to EAP-TLS. The rationale for not accepting PEAP-MSCHAPv2 as a permanent solution in healthcare is: (1) PEAP-MSCHAPv2 is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced. In a healthcare environment where clinical staff may connect personal devices, enforcing supplicant configuration consistently across 1,200 devices is operationally challenging. (2) MSCHAPv2 credentials, if captured via a rogue RADIUS attack, can be cracked offline using tools like hashcat. In a healthcare context, those credentials likely also provide access to clinical systems. (3) NHS DSPT and CQC assessments increasingly expect strong authentication controls for clinical network access. EAP-TLS provides a stronger audit evidence position. The implementation path: Month 1-2: Deploy PEAP-MSCHAPv2 with enforced server certificate validation via MDM profiles on all 1,200 devices. Month 3-6: Deploy Microsoft ADCS as the PKI infrastructure. Enrol Windows devices via Group Policy auto-enrolment. Month 6-9: Enrol iOS and Android devices via MDM certificate profiles. Month 9-12: Migrate the clinical SSID policy from PEAP to EAP-TLS. Retain PEAP as a fallback for any devices that fail certificate enrolment, with enhanced monitoring. For more on clinical network security architecture, the WiFi in Hospitals guide provides relevant deployment context.

Continue a ler esta série

Como Configurar SCEP para BYOD Seguro e Autenticação de Rede 802.1X

Este guia fornece uma referência técnica abrangente para configurar o SCEP para implantar autenticação de rede 802.1X baseada em certificados. Ele aborda a transição arquitetônica de senhas compartilhadas para EAP-TLS, integração com Gerenciamento de Dispositivos Móveis (MDM) e segmentação estrita de rede para acesso BYOD seguro em ambientes corporativos.

Guia de Configuração de WiFi de Visitantes Corporativo: Segmentação de VLAN, Segurança e Captive Portals

Este guia fornece um modelo técnico para a implantação de WiFi de visitantes corporativo, com foco em segmentação de VLAN, protocolos de segurança e arquitetura de captive portal. Ele detalha como isolar o tráfego, aplicar padrões de criptografia e capturar dados primários de forma segura em locais complexos.

Como configurar WiFi de convidados e Captive Portals na Ruijie Networks

Este guia técnico detalha a configuração de WiFi de convidados e Captive Portals em hardware da Ruijie Networks, abrangendo tanto portais em nuvem nativos quanto integrações RADIUS externas. Ele fornece aos gerentes de TI e arquitetos de rede etapas práticas para isolamento de VLAN, configuração de walled garden e integração de plataformas de terceiros para impulsionar análises e receita.