पासवर्डलेस WiFi: यह क्या है और इसे कैसे कार्यान्वित करें

यह तकनीकी संदर्भ मार्गदर्शिका नेटवर्क आर्किटेक्ट्स और IT प्रबंधकों को असुरक्षित साझा पासवर्ड से सुरक्षित, प्रमाणपत्र-आधारित WiFi प्रमाणीकरण में संक्रमण के लिए एक व्यापक खाका प्रदान करती है। इसमें 802.1X आर्किटेक्चर, EAP-TLS परिनियोजन रणनीतियाँ, PKI प्रबंधन, और हेल्पडेस्क ओवरहेड को कम करते हुए उद्यम सुरक्षा स्थिति और अनुपालन तत्परता को बढ़ाने के मापने योग्य व्यावसायिक प्रभाव शामिल हैं।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: पासवर्डलेस WiFi की वास्तुकला

- 802.1X त्रि-पक्षीय मॉडल

- EAP-TLS: पासवर्डलेस प्रमाणीकरण के लिए स्वर्ण मानक

- पब्लिक की इंफ्रास्ट्रक्चर (PKI) की भूमिका

- कार्यान्वयन मार्गदर्शिका: चरण-दर-चरण परिनियोजन

- चरण 1: इंफ्रास्ट्रक्चर मूल्यांकन और तत्परता

- Phase 2: PKI सेटअप और प्रमाणपत्र प्रबंधन

- Phase 3: डिवाइस ऑनबोर्डिंग और प्रोविज़निंग

- Phase 4: नेटवर्क कॉन्फ़िगरेशन और परीक्षण

- एंटरप्राइज़ वातावरण के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

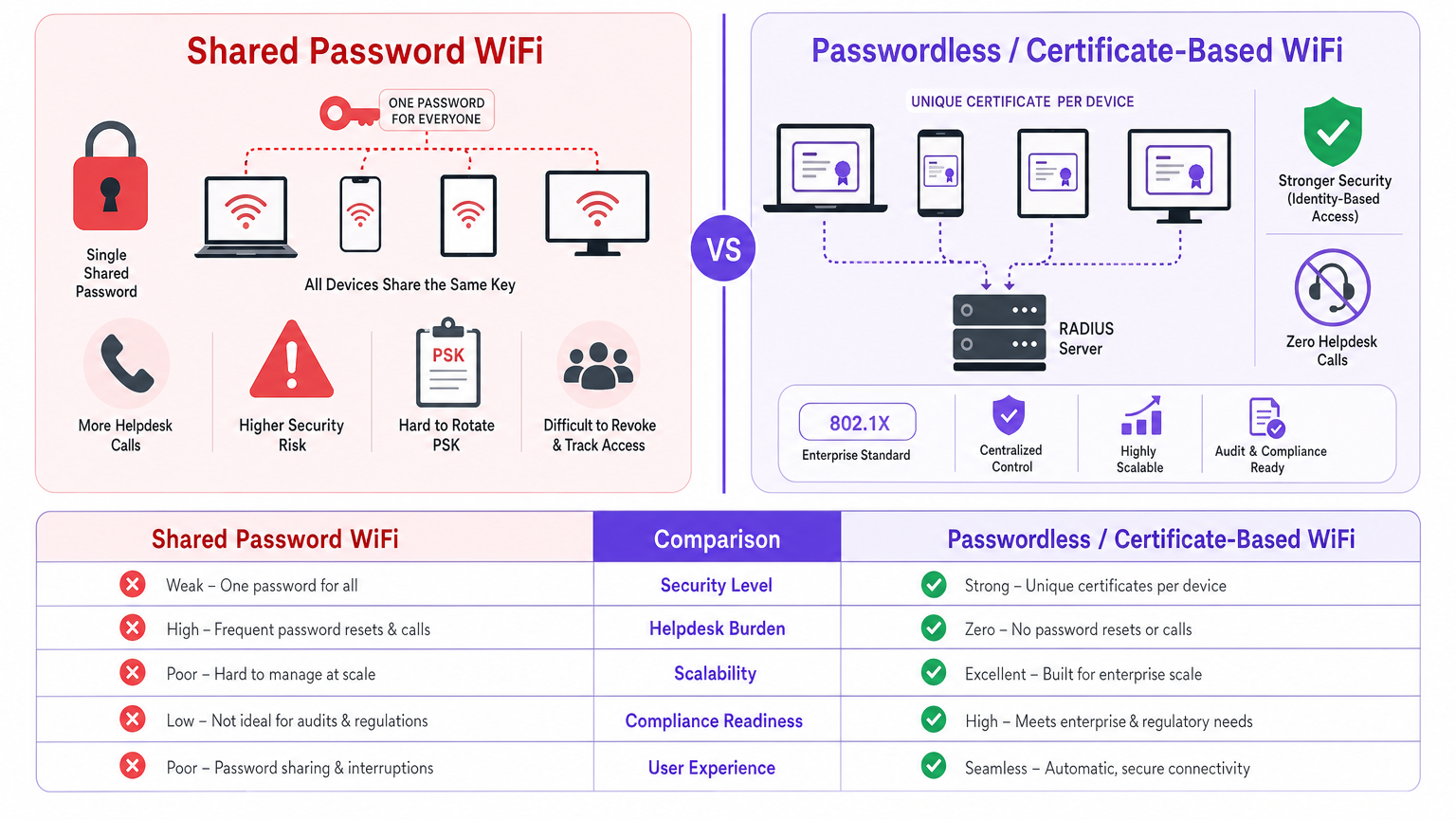

साझा प्री-शेयर्ड कीज़ (PSKs) से प्रमाणपत्र-आधारित, पासवर्डलेस WiFi प्रमाणीकरण में संक्रमण उद्यम नेटवर्कों के लिए एक महत्वपूर्ण वास्तुशिल्प बदलाव का प्रतिनिधित्व करता है। बड़े पैमाने पर काम करने वाले IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए — चाहे वह 200 कमरों वाला होटल हो, एक राष्ट्रीय खुदरा श्रृंखला हो, या एक विशाल सार्वजनिक क्षेत्र का परिसर हो — सभी अतिथि या BYOD एक्सेस के लिए एक ही पासवर्ड प्रबंधित करने का पारंपरिक तरीका अब व्यवहार्य नहीं है। यह अस्वीकार्य सुरक्षा कमजोरियाँ पैदा करता है, PCI DSS और GDPR जैसे फ्रेमवर्क के साथ अनुपालन को जटिल बनाता है, और कनेक्टिविटी समस्याओं तथा पासवर्ड रोटेशन से संबंधित हेल्पडेस्क टिकटों की एक असंगत मात्रा उत्पन्न करता है।

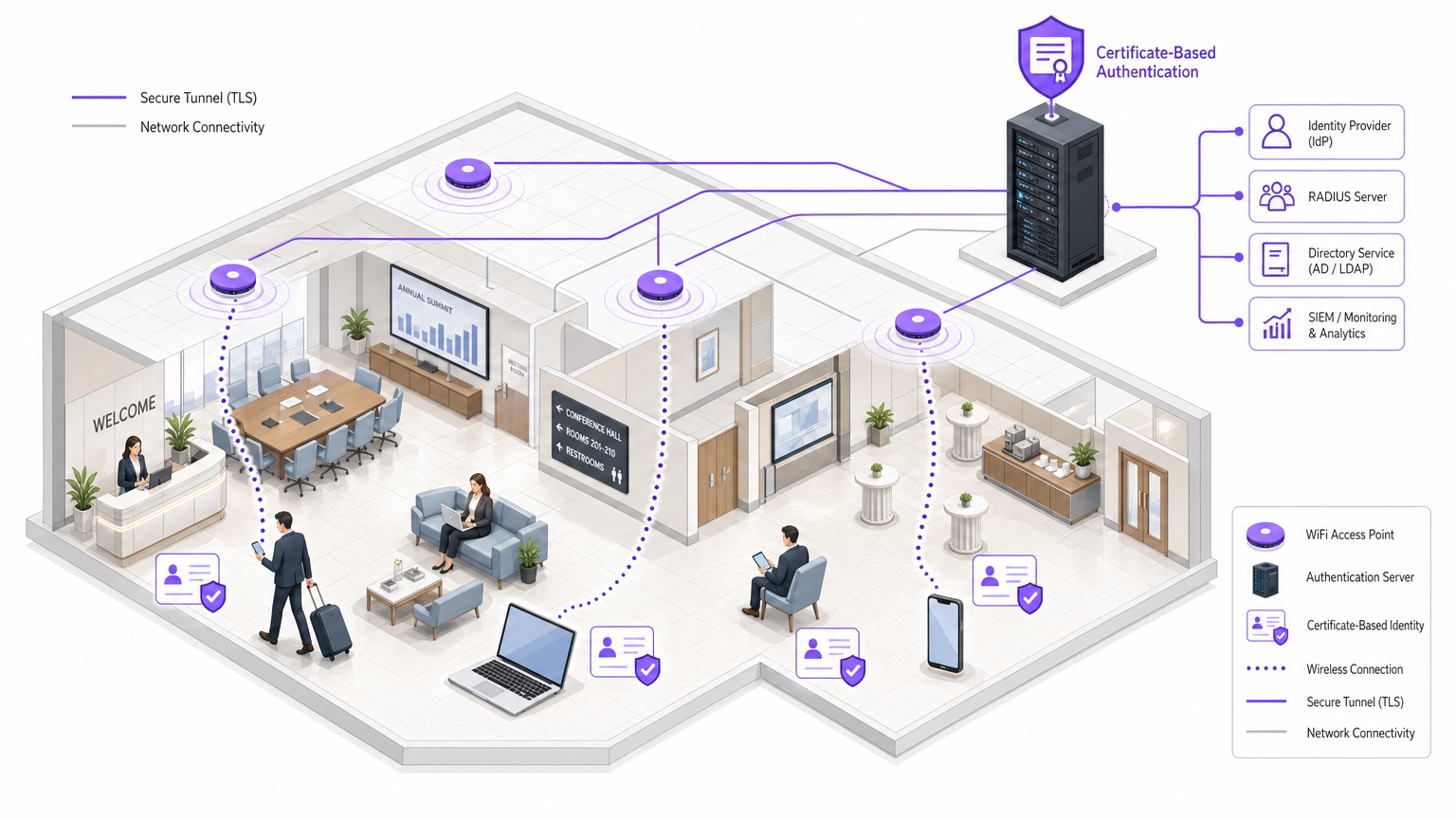

पासवर्डलेस WiFi, जो मूल रूप से IEEE 802.1X मानक और EAP-TLS (एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल - ट्रांसपोर्ट लेयर सिक्योरिटी) पर आधारित है, इन घर्षण बिंदुओं को समाप्त करता है। व्यक्तिगत उपकरणों को अद्वितीय, क्रिप्टोग्राफिक रूप से सुरक्षित प्रमाणपत्र जारी करके, नेटवर्क प्रशासक दानेदार, पहचान-जागरूक एक्सेस नियंत्रण लागू कर सकते हैं। यह मार्गदर्शिका पासवर्डलेस WiFi को लागू करने के लिए एक व्यापक तकनीकी संदर्भ प्रदान करती है, जिसमें अंतर्निहित आर्किटेक्चर, परिनियोजन पद्धतियों और कम परिचालन ओवरहेड तथा कम जोखिम के माध्यम से प्राप्त होने वाले निवेश पर मापने योग्य रिटर्न (ROI) का विवरण दिया गया है। इसके अलावा, हम यह भी पता लगाते हैं कि Purple के Guest WiFi जैसे प्लेटफॉर्म को एकीकृत करना इस संक्रमण को कैसे सुव्यवस्थित कर सकता है, जो सहज, सुरक्षित ऑनबोर्डिंग की सुविधा के लिए एक मजबूत आइडेंटिटी प्रोवाइडर (IdP) के रूप में कार्य करता है।

तकनीकी गहन-विश्लेषण: पासवर्डलेस WiFi की वास्तुकला

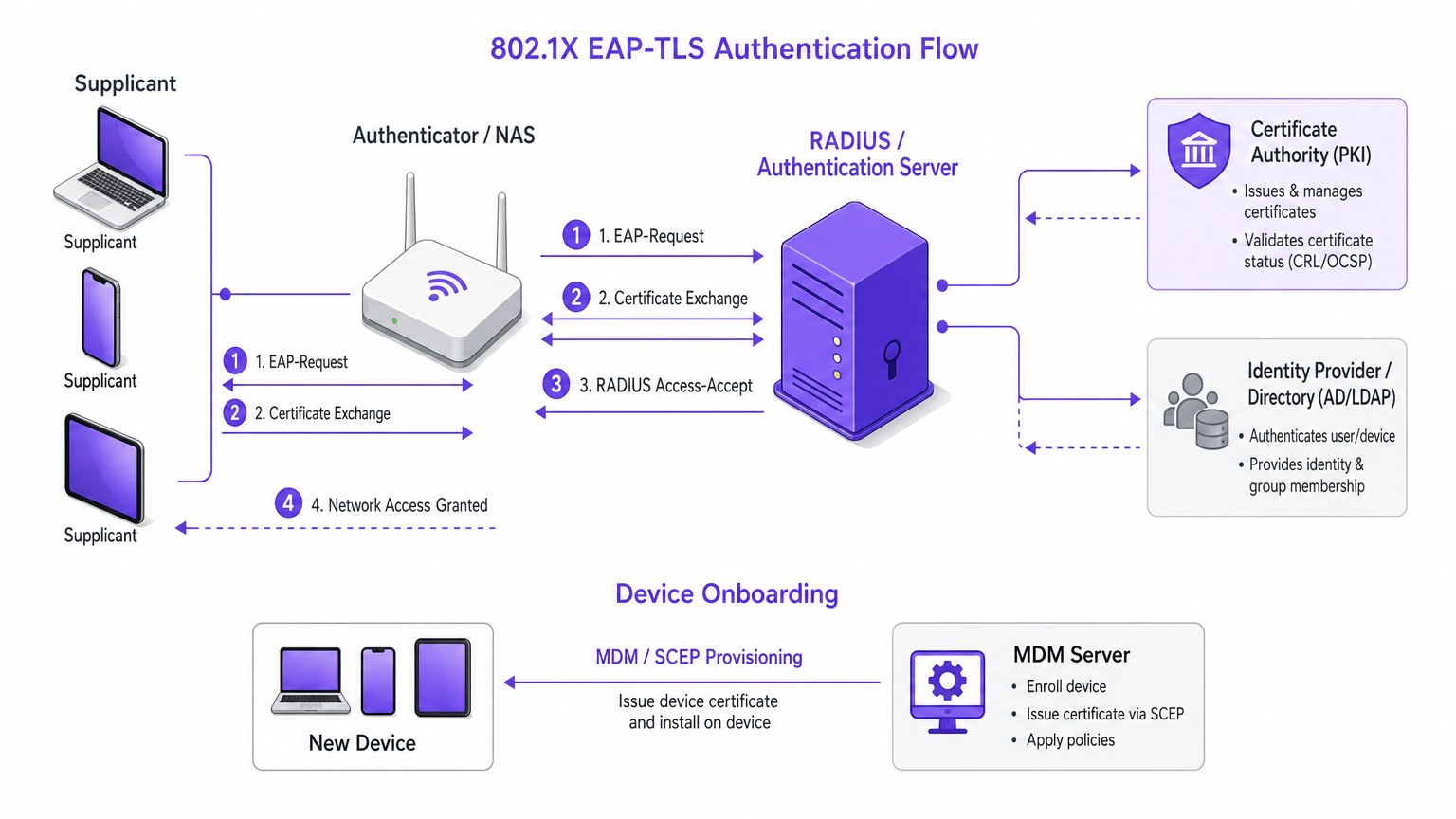

पासवर्डलेस WiFi के कार्यान्वयन को समझने के लिए, पहले 802.1X प्रमाणीकरण फ्रेमवर्क के मुख्य घटकों को समझना होगा। WPA2-पर्सनल के विपरीत, जो एक साझा रहस्य पर निर्भर करता है, 802.1X एक त्रि-पक्षीय मॉडल पर काम करता है: सप्लीकेंट, ऑथेंटिकेटर और ऑथेंटिकेशन सर्वर।

802.1X त्रि-पक्षीय मॉडल

सप्लीकेंट क्लाइंट डिवाइस है — एक स्मार्टफोन, लैपटॉप, या IoT सेंसर — जो नेटवर्क से कनेक्ट होने का प्रयास कर रहा है। पासवर्डलेस वातावरण में, सप्लीकेंट के पास पासवर्ड के बजाय एक वैध डिजिटल प्रमाणपत्र होना चाहिए। ऑथेंटिकेटर आमतौर पर वायरलेस एक्सेस पॉइंट (WAP) या वायरलेस LAN कंट्रोलर होता है। यह एक गेटकीपर के रूप में कार्य करता है, स्वयं क्रेडेंशियल का मूल्यांकन नहीं करता, बल्कि सप्लीकेंट के अनुरोध को एन्कैप्सुलेट करता है और RADIUS प्रोटोकॉल के माध्यम से इसे प्रमाणीकरण सर्वर पर अग्रेषित करता है। प्रमाणीकरण सर्वर केंद्रीकृत प्राधिकरण है — अक्सर एक RADIUS सर्वर जो एक्टिव डायरेक्टरी, LDAP, या क्लाउड-नेटिव डायरेक्टरी सेवा जैसे आइडेंटिटी प्रोवाइडर (IdP) के साथ एकीकृत होता है। सर्वर सप्लीकेंट द्वारा प्रस्तुत प्रमाणपत्र को अपने डेटाबेस और एक प्रमाणपत्र निरस्तीकरण सूची (CRL) के विरुद्ध मान्य करता है।

EAP-TLS: पासवर्डलेस प्रमाणीकरण के लिए स्वर्ण मानक

जबकि 802.1X विभिन्न एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) विधियों का समर्थन करता है, EAP-TLS को उद्यम परिनियोजन के लिए सबसे सुरक्षित मानक के रूप में सार्वभौमिक रूप से मान्यता प्राप्त है। EAP-TLS पारस्परिक प्रमाणीकरण अनिवार्य करता है: RADIUS सर्वर सप्लीकेंट को अपना प्रमाणपत्र प्रस्तुत करता है, यह साबित करते हुए कि नेटवर्क वैध है और ईविल ट्विन हमलों को रोकता है; और सप्लीकेंट RADIUS सर्वर को अपना अद्वितीय क्लाइंट प्रमाणपत्र प्रस्तुत करता है, हवा में कोई पासवर्ड हैश प्रसारित किए बिना अपनी पहचान साबित करता है। यह पारस्परिक क्रिप्टोग्राफिक हैंडशेक एक सुरक्षित TLS टनल स्थापित करता है जिसके माध्यम से अंतिम प्राधिकरण और कुंजी व्युत्पत्ति होती है, जिससे अधिकतम डेटा अखंडता और गोपनीयता सुनिश्चित होती है।

पब्लिक की इंफ्रास्ट्रक्चर (PKI) की भूमिका

EAP-TLS को लागू करने के लिए एक मजबूत पब्लिक की इंफ्रास्ट्रक्चर (PKI) की आवश्यकता होती है। PKI डिजिटल प्रमाणपत्रों के निर्माण, जारी करने और उनके जीवनचक्र के प्रबंधन के लिए जिम्मेदार है। ऐतिहासिक रूप से, एक स्थानीय प्रमाणपत्र प्राधिकरण (CA) का प्रबंधन एक महत्वपूर्ण बाधा थी। हालांकि, आधुनिक क्लाउड-प्रबंधित PKI समाधानों और मोबाइल डिवाइस मैनेजमेंट (MDM) एकीकरणों ने प्रोविजनिंग प्रक्रिया को स्वचालित कर दिया है, जिससे SCEP (सिंपल सर्टिफिकेट एनरोलमेंट प्रोटोकॉल) या EST (एनरोलमेंट ओवर सिक्योर ट्रांसपोर्ट) जैसे प्रोटोकॉल के माध्यम से प्रबंधित उपकरणों पर प्रमाणपत्रों को चुपचाप पुश किया जा सकता है।

अप्रबंधित उपकरणों के लिए — BYOD या अतिथि एक्सेस — ऑनबोर्डिंग प्लेटफॉर्म एक सेल्फ-सर्विस पोर्टल प्रदान करते हैं जहाँ उपयोगकर्ता एक बार प्रमाणीकरण करते हैं (उदाहरण के लिए, एक कॉर्पोरेट डायरेक्टरी के विरुद्ध OAuth या SAML के माध्यम से, या अतिथियों के लिए एक captive portal के माध्यम से) और बाद में एक अस्थायी प्रमाणपत्र या Passpoint/Hotspot 2.0 जैसे सुरक्षित प्रोफाइल के साथ प्रोविजन किए जाते हैं।

कार्यान्वयन मार्गदर्शिका: चरण-दर-चरण परिनियोजन

पासवर्डलेस WiFi आर्किटेक्चर को परिनियोजित करने के लिए सावधानीपूर्वक योजना और चरणबद्ध निष्पादन की आवश्यकता होती है। निम्नलिखित चरण एक विक्रेता-तटस्थ दृष्टिकोण की रूपरेखा प्रस्तुत करते हैं जो बड़े पैमाने के उद्यम वातावरण के लिए उपयुक्त है, जैसे कि Healthcare या Transport क्षेत्रों में पाए जाते हैं।

चरण 1: इंफ्रास्ट्रक्चर मूल्यांकन और तत्परता

प्रमाणीकरण विधियों को बदलने से पहले, सुनिश्चित करें कि अंतर्निहित नेटवर्क इंफ्रास्ट्रक्चर आवश्यक प्रोटोकॉल का समर्थन करता है। सत्यापित करें कि सभी वायरलेस LAN कंट्रोलर और एक्सेस पॉइंट 802.1X और WPA3-एंटरप्राइज का समर्थन करते हैं — पुराने हार्डवेयर को फर्मवेयर अपडेट या प्रतिस्थापन की आवश्यकता हो सकती है। अपेक्षित प्रमाणीकरण भार को संभालने में सक्षम एक मजबूत RADIUS समाधान चुनें; ऑन-प्रिमाइसेस परिनियोजन की तुलना में क्लाउड-RADIUS समाधान उच्च उपलब्धता और स्केलेबिलिटी प्रदान करते हैं। उपयोगकर्ता पहचानों के लिए सत्य के प्राथमिक स्रोत का निर्धारण करें (जैसे Azure AD, Okta, Google Workspace) और RADIUS सर्वर की पुष्टि करेंr can communicate with this directory.

Phase 2: PKI सेटअप और प्रमाणपत्र प्रबंधन

पासवर्ड-रहित एक्सेस का आधार प्रमाणपत्र लाइफसाइकिल प्रबंधन है। एक विश्वसनीय प्रमाणपत्र अथॉरिटी (CA) डिप्लॉय करें: आंतरिक कॉर्पोरेट डिवाइसों के लिए, एक आंतरिक CA पर्याप्त है; गेस्ट एक्सेस या BYOD के लिए, एक सार्वजनिक CA या एक विशेष ऑनबोर्डिंग सेवा पर विचार करें। स्पष्ट प्रमाणपत्र वैधता नीतियां परिभाषित करें — कॉर्पोरेट डिवाइसों को एक वर्ष के लिए वैध प्रमाणपत्र मिल सकते हैं, जबकि गेस्ट प्रमाणपत्र 24 घंटे के बाद समाप्त हो सकते हैं। निरस्तीकरण तंत्र कॉन्फ़िगर करें, यह सुनिश्चित करते हुए कि RADIUS सर्वर प्रमाणपत्र निरस्तीकरण सूचियों (CRLs) की जांच करता है या खोए हुए या समझौता किए गए डिवाइसों के लिए एक्सेस को तुरंत ब्लॉक करने के लिए OCSP का उपयोग करता है।

Phase 3: डिवाइस ऑनबोर्डिंग और प्रोविज़निंग

ऑनबोर्डिंग अनुभव डिप्लॉयमेंट की सफलता को निर्धारित करता है। प्रबंधित कॉर्पोरेट डिवाइसों के लिए, MDM समाधान (जैसे, Microsoft Intune, Jamf) का लाभ उठाएं ताकि SCEP या EST का उपयोग करके CA प्रमाणपत्र और अद्वितीय क्लाइंट प्रमाणपत्र को चुपचाप पुश किया जा सके। इसमें शून्य उपयोगकर्ता इंटरैक्शन की आवश्यकता होती है। अप्रबंधित BYOD डिवाइसों के लिए, एक सुरक्षित ऑनबोर्डिंग पोर्टल लागू करें जहां उपयोगकर्ता एक खुले प्रोविज़निंग SSID से कनेक्ट होते हैं, कॉर्पोरेट क्रेडेंशियल (SAML/OAuth) के माध्यम से प्रमाणित होते हैं, और एक कॉन्फ़िगरेशन प्रोफ़ाइल डाउनलोड करते हैं जो आवश्यक प्रमाणपत्रों को स्थापित करता है और सुरक्षित SSID को कॉन्फ़िगर करता है। Hospitality या Retail जैसे वातावरण में गेस्ट एक्सेस के लिए, Purple के WiFi Analytics जैसे प्लेटफॉर्म के साथ एकीकृत करें। Purple IdP के रूप में कार्य कर सकता है, जिससे मेहमान सोशल लॉगिन या एक अनुकूलित पोर्टल के माध्यम से प्रमाणित हो सकते हैं, जिसके बाद उन्हें एक सुरक्षित, एन्क्रिप्टेड कनेक्शन पर सहजता से स्थानांतरित कर दिया जाता है — अक्सर OpenRoaming या Passpoint मानकों का लाभ उठाते हुए — बिना कभी नेटवर्क पासवर्ड टाइप किए।

Phase 4: नेटवर्क कॉन्फ़िगरेशन और परीक्षण

WPA3-Enterprise (या यदि लेगेसी सपोर्ट की आवश्यकता हो तो WPA2-Enterprise) और 802.1X प्रमाणीकरण के लिए कॉन्फ़िगर किया गया नया SSID बनाएं, ऑथेंटिकेटर को RADIUS सर्वर पर इंगित करें। RADIUS सर्वर को सफल प्रमाणीकरण पर विशिष्ट विशेषताएँ वापस करने के लिए कॉन्फ़िगर करें — उदाहरण के लिए, उपयोगकर्ता को उनकी समूह सदस्यता के आधार पर एक विशिष्ट VLAN असाइन करना, कर्मचारियों को एक कॉर्पोरेट VLAN पर और मेहमानों को एक अलग इंटरनेट-ओनली VLAN पर रखना। सुरक्षित SSID को पहले एक छोटे पायलट समूह (IT विभाग आमतौर पर आदर्श होता है) में रोल आउट करें और पूर्ण डिप्लॉयमेंट से पहले किसी भी प्रमाणपत्र सत्यापन त्रुटि या RADIUS टाइमआउट की पहचान करने के लिए प्रमाणीकरण लॉग की सावधानीपूर्वक निगरानी करें।

एंटरप्राइज़ वातावरण के लिए सर्वोत्तम अभ्यास

पारस्परिक प्रमाणीकरण लागू करें: सर्वर के प्रमाणपत्र को मान्य करने के लिए सप्लीकेंट की आवश्यकता के बिना कभी भी EAP-TLS डिप्लॉय न करें। ऐसा करने में विफलता नेटवर्क को मैन-इन-द-मिडल (MitM) हमलों के प्रति उजागर करती है।

सख्त प्रमाणपत्र सत्यापन लागू करें: सप्लीकेंट को स्पष्ट रूप से केवल उस विशिष्ट CA पर भरोसा करने के लिए कॉन्फ़िगर करें जिसने RADIUS सर्वर का प्रमाणपत्र जारी किया है, और सर्वर के कॉमन नेम (CN) या सब्जेक्ट अल्टरनेटिव नेम (SAN) को सत्यापित करें।

Passpoint (Hotspot 2.0) का लाभ उठाएं: सार्वजनिक स्थानों के लिए, Passpoint पासवर्ड-रहित कनेक्टिविटी का भविष्य है। यह डिवाइसों को उनके मोबाइल ऑपरेटर या तीसरे पक्ष के IdP द्वारा प्रदान किए गए क्रेडेंशियल का उपयोग करके अधिकृत नेटवर्क से स्वचालित रूप से खोजने और सुरक्षित रूप से कनेक्ट करने की अनुमति देता है, जो सेलुलर रोमिंग की तरह कार्य करता है। Purple का Connect लाइसेंस OpenRoaming जैसी सेवाओं के लिए एक पहचान प्रदाता के रूप में कार्य करके इसे सुगम बनाता है।

ट्रैफ़िक को सेगमेंट करें: उपयोगकर्ताओं के विभिन्न वर्गों (POS टर्मिनल, कॉर्पोरेट कर्मचारी, IoT डिवाइस, मेहमान) को तार्किक रूप से अलग करने के लिए हमेशा RADIUS के माध्यम से डायनामिक VLAN असाइनमेंट का उपयोग करें। यह किसी भी संभावित समझौते के प्रभाव क्षेत्र को सीमित करता है। विशेष नेटवर्क को सेगमेंट करने के बारे में अधिक जानकारी के लिए, WiFi in Hospitals: A Guide to Secure Clinical Networks पर हमारी गाइड देखें।

समस्या निवारण और जोखिम न्यूनीकरण

यहां तक कि सावधानीपूर्वक योजना के साथ भी, समस्याएं उत्पन्न हो सकती हैं। सामान्य विफलता मोड को समझना त्वरित समाधान के लिए महत्वपूर्ण है।

क्लॉक स्क्यू EAP-TLS प्रमाणीकरण विफलताओं का सबसे आम कारण है। प्रमाणपत्र सत्यापन सटीक समय-पालन पर निर्भर करता है; यदि सप्लीकेंट, RADIUS सर्वर, या CA पर समय कुछ मिनटों से अधिक असिंक्रनाइज़ है, तो सत्यापन चुपचाप विफल हो जाएगा। सुनिश्चित करें कि सभी इन्फ्रास्ट्रक्चर एक विश्वसनीय NTP स्रोत पर निर्भर करता है।

प्रमाणपत्र चेन समस्याएँ तब होती हैं जब सप्लीकेंट के पास विश्वास की पूरी चेन — जिसमें मध्यवर्ती CA शामिल हैं — स्थापित नहीं होती है। यह सर्वर के प्रमाणपत्र को अस्वीकार कर देगा। हमेशा सुनिश्चित करें कि RADIUS सर्वर EAP एक्सचेंज के दौरान पूरी प्रमाणपत्र चेन भेजने के लिए कॉन्फ़िगर किया गया है।

RADIUS टाइमआउट तब हो सकता है जब ऑथेंटिकेटर (WAP) और RADIUS सर्वर के बीच विलंबता बहुत अधिक हो, जिससे EAP हैंडशेक टाइम आउट हो जाए। यह केंद्रीकृत क्लाउड RADIUS का उपयोग करके वितरित डिप्लॉयमेंट में आम है। WLC पर टाइमआउट मानों को समायोजित करें या क्षेत्रीय RADIUS प्रॉक्सी डिप्लॉय करने पर विचार करें।

बासी प्रमाणपत्र: समाप्त हो चुके प्रमाणपत्रों के साथ प्रमाणित करने का प्रयास करने वाले डिवाइसों को चुपचाप अस्वीकार कर दिया जाएगा। उपयोगकर्ताओं को प्रभावित करने से पहले आगामी प्रमाणपत्र समाप्ति के बारे में प्रशासकों को सचेत करने के लिए मजबूत निगरानी लागू करें।

जोखिम न्यूनीकरण के लिए, संक्रमण के दौरान लेगेसी PSK नेटवर्क को अस्थायी रूप से बनाए रखें, लेकिन माइग्रेशन को प्रोत्साहित करने के लिए इसकी बैंडविड्थ या एक्सेस विशेषाधिकारों को प्रतिबंधित करें। सभी RADIUS प्रमाणीकरण लॉग को SIEM प्लेटफॉर्म पर अग्रेषित करें और वर्तमान सुरक्षा मानकों के साथ संरेखण सुनिश्चित करने के लिए PKI इन्फ्रास्ट्रक्चर और RADIUS नीतियों की आवधिक समीक्षा करें।

ROI और व्यावसायिक प्रभाव

पासवर्ड-रहित WiFi में संक्रमण कई आयामों में एक मापने योग्य रिटर्न के साथ एक रणनीतिक निवेश है।

| मीट्रिक | साझा PSK | प्रमाणपत्र-आधारित (802.1X) |

|---|---|---|

| हेल्पडेस्क टिकट (कनेक्टिविटी) | उच्च — बार-बार पासवर्ड रीसेट | लगभग शून्य — स्वचालित प्रोविज़निंग |

| सुरक्षा जोखिम | उच्च — सभी के लिए एकल क्रेडेंशियल | कम — uअद्वितीय, प्रति डिवाइस निरस्त करने योग्य |

| अनुपालन तत्परता | खराब — कोई व्यक्तिगत जवाबदेही नहीं | मजबूत — प्रति डिवाइस पूर्ण ऑडिट ट्रेल |

| ऑनबोर्डिंग समय (कॉर्पोरेट) | मिनट (मैनुअल) | सेकंड (MDM स्वचालित) |

| क्रेडेंशियल निरस्तीकरण | विघटनकारी — पूर्ण PSK रोटेशन की आवश्यकता है | तत्काल — व्यक्तिगत प्रमाणपत्र निरस्त करें |

हेल्पडेस्क ओवरहेड में कमी: साझा पासवर्ड प्रबंधित करना IT संसाधनों पर एक महत्वपूर्ण बोझ है। पासवर्डलेस प्रमाणीकरण, विशेष रूप से जब MDM या एक स्व-सेवा ऑनबोर्डिंग पोर्टल के माध्यम से स्वचालित किया जाता है, तो पासवर्ड-संबंधी हेल्पडेस्क टिकटों को वस्तुतः समाप्त कर देता है।

बेहतर सुरक्षा स्थिति: साझा रहस्यों को समाप्त करके, क्रेडेंशियल चोरी और अनधिकृत नेटवर्क एक्सेस का जोखिम काफी कम हो जाता है। प्रत्येक डिवाइस की एक अद्वितीय, क्रिप्टोग्राफिक रूप से सुरक्षित पहचान होती है जिसे डिवाइस के खो जाने या समझौता होने पर तुरंत निरस्त किया जा सकता है।

सरलीकृत अनुपालन: PCI DSS जैसे फ्रेमवर्क के लिए सख्त एक्सेस नियंत्रण और व्यक्तिगत जवाबदेही की आवश्यकता होती है। प्रमाणपत्र-आधारित प्रमाणीकरण यह स्पष्ट ऑडिट ट्रेल प्रदान करता है कि किस डिवाइस ने नेटवर्क को कब एक्सेस किया, जिससे अनुपालन रिपोर्टिंग सरल हो जाती है।

बेहतर उपयोगकर्ता अनुभव और डेटा कैप्चर: एक बार प्रावधानित होने के बाद, कनेक्शन प्रक्रिया उपयोगकर्ता के लिए पूरी तरह से पारदर्शी होती है। Retail जैसे वातावरण में, यह घर्षण-रहित कनेक्टिविटी उपयोगकर्ताओं को नेटवर्क से जुड़ने के लिए प्रोत्साहित करती है, जिससे स्थानों को मूल्यवान फर्स्ट-पार्टी डेटा कैप्चर करने और Purple जैसे प्लेटफार्मों के माध्यम से व्यक्तिगत जुड़ाव को बढ़ावा देने की अनुमति मिलती है।

जटिल RF वातावरण का प्रबंधन करने वाले संगठनों के लिए, प्रमाणीकरण और भौतिक बुनियादी ढांचे के बीच के संबंध को समझना महत्वपूर्ण है। बुनियादी ढांचे के विचारों पर अधिक जानकारी Your Guide to a Wireless Access Point Ruckus में पाई जा सकती है। इसके अतिरिक्त, यह समझना उपयोगी हो सकता है कि व्यापक नेटवर्किंग अवधारणाएँ कैसे लागू होती हैं; Personal Area Networks (PANs): Technologies, Applications, Security, and Future Trends पर हमारी मार्गदर्शिका देखें।

Key Terms & Definitions

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It is the foundational protocol for enterprise-grade, passwordless WiFi.

The core standard that underpins all enterprise WiFi authentication, replacing the shared PSK model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure EAP method that requires mutual authentication using digital certificates on both the client and the server. No passwords are transmitted over the air.

Considered the gold standard for wireless security. The method of choice for any organisation serious about eliminating credential-based risk.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The engine that processes authentication requests from Access Points and validates them against a directory. A RADIUS server is a mandatory component of any 802.1X deployment.

Supplicant

The client device (e.g., laptop, smartphone, IoT sensor) attempting to access the network. In 802.1X, the supplicant must present a valid certificate or credential to gain access.

The starting point of every authentication request. Understanding the supplicant's capabilities (e.g., whether it supports EAP-TLS) is critical during the planning phase.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

The underlying system required to issue and manage the certificates used in EAP-TLS. Without a functioning PKI, certificate-based authentication is not possible.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard that streamlines network access, allowing devices to automatically discover and connect to authorised WiFi networks without manual authentication steps.

Enables a seamless, cellular-like roaming experience for users across different venues. Particularly relevant for hospitality, retail, and public-sector deployments.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the Authenticator to place a successfully authenticated user onto a specific Virtual LAN based on their identity or group membership.

Crucial for network segmentation, ensuring that IoT devices, guests, and corporate staff are logically isolated from one another — a key requirement for PCI DSS compliance.

SCEP (Simple Certificate Enrollment Protocol)

A protocol that enables network devices to automatically request and receive digital certificates from a Certificate Authority, typically orchestrated by an MDM solution.

The mechanism that enables zero-touch certificate provisioning for corporate devices, eliminating the need for manual certificate installation.

Case Studies

A national retail chain with 500 locations is currently using a single WPA2-Personal (PSK) network for both store operations (inventory scanners, POS tablets) and corporate staff laptops. The IT director needs to improve security to meet PCI DSS compliance and reduce the operational burden of rotating the PSK every time an employee leaves. How should they implement passwordless WiFi?

- Deploy a Cloud-RADIUS solution integrated with the central Identity Provider (e.g., Azure AD). 2. For corporate laptops, use the existing MDM (Microsoft Intune) to push a unique client certificate via SCEP, configuring devices to connect to a new 'Corp-Secure' SSID using EAP-TLS. 3. For inventory scanners and POS tablets, utilise an onboarding portal to provision device-specific certificates, binding them to a dedicated 'Ops-Secure' VLAN via RADIUS attributes. 4. Retain the PSK network temporarily, but change the password and restrict it to a quarantine VLAN to identify legacy devices that failed to migrate. 5. Once all devices are verified on the 802.1X network, decommission the PSK SSID.

A large conference centre wants to offer seamless, secure WiFi to attendees without printing passwords on badges or requiring them to re-enter a captive portal every day. They want to leverage their existing Purple analytics platform. How can they achieve this?

- The venue implements a Passpoint (Hotspot 2.0) enabled network infrastructure. 2. They utilise Purple's Connect licence, configuring Purple as the Identity Provider (IdP) for OpenRoaming. 3. When an attendee arrives, if their device already has an OpenRoaming profile (e.g., from their mobile carrier or a previous venue), they connect automatically and securely via EAP-TTLS or EAP-TLS. 4. For users without a profile, they connect to a standard onboarding SSID, authenticate once via the Purple captive portal (providing valuable first-party data), and are prompted to download a secure Passpoint profile. 5. For the remainder of the event, and on subsequent visits, the user connects automatically to the secure network without any passwords.

Scenario Analysis

Q1. You are deploying EAP-TLS across a university campus. During the pilot phase, several Windows laptops fail to connect, reporting an authentication error. The RADIUS logs show the server rejected the client certificates. The certificates are valid and issued by the correct internal CA. What is the most likely cause, and how do you resolve it?

💡 Hint:Consider the environmental factors that cryptographic certificate validation relies upon, beyond the certificate content itself.

Show Recommended Approach

The most likely cause is Clock Skew. EAP-TLS certificate validation is highly sensitive to time discrepancies. If the system time on the Windows laptops is significantly out of sync with the RADIUS server or the Certificate Authority, the certificates will be deemed invalid even if they are within their stated validity period. Resolution: ensure all devices and infrastructure components are configured to sync with a reliable NTP server. Verify time synchronisation on the RADIUS server, the CA, and the client devices.

Q2. A hospital IT director wants to implement passwordless WiFi for all clinical devices (infusion pumps, mobile workstations) but is concerned about the administrative overhead of managing certificates for thousands of headless devices that cannot use an onboarding portal. What is the recommended approach?

💡 Hint:Think about automated provisioning protocols used by device management systems, and how certificates can be delivered without user interaction.

Show Recommended Approach

The recommended approach is to leverage a Mobile Device Management (MDM) or Unified Endpoint Management (UEM) solution integrated with the hospital's PKI. Using protocols like SCEP (Simple Certificate Enrollment Protocol) or EST (Enrollment over Secure Transport), the MDM can silently request and install unique client certificates onto the clinical devices over the air, requiring zero manual intervention from IT staff or clinicians. The MDM should also be configured to automatically renew certificates before they expire.

Q3. Your organisation is transitioning from a shared PSK network to an 802.1X EAP-TLS network. You plan to run both SSIDs concurrently for one month. However, you want to ensure that users who have successfully migrated to the secure network do not accidentally fall back to the less secure PSK network. How can you configure the infrastructure to prevent this?

💡 Hint:Consider how the RADIUS server can be used to control access on the legacy network, and what information is available to it about devices that have already been provisioned.

Show Recommended Approach

Implement a RADIUS policy on the legacy PSK network that uses MAC Authentication Bypass (MAB) to identify devices. When a device successfully authenticates via EAP-TLS on the new network, its MAC address is recorded in the RADIUS database. The RADIUS policy for the legacy PSK network can then be configured to deny access — or assign to a quarantine VLAN with restricted bandwidth — for any MAC address known to be provisioned for 802.1X. This forces the device to use the secure SSID and prevents accidental fallback.