WiFi sans mot de passe : ce que c'est et comment le mettre en œuvre

Ce guide de référence technique fournit aux architectes réseau et aux responsables informatiques un plan complet pour passer des mots de passe partagés vulnérables à une authentification WiFi sécurisée basée sur des certificats. Il couvre l'architecture 802.1X, les stratégies de déploiement EAP-TLS, la gestion PKI et l'impact commercial mesurable de la réduction des frais généraux du support technique tout en améliorant la posture de sécurité de l'entreprise et sa préparation à la conformité.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement technique : l'architecture du WiFi sans mot de passe

- Le modèle tripartite 802.1X

- EAP-TLS : la norme d'or pour l'authentification sans mot de passe

- Le rôle de l'infrastructure à clé publique (PKI)

- Guide de mise en œuvre : déploiement étape par étape

- Phase 1 : Évaluation et préparation de l'infrastructure

- Phase 2 : Configuration PKI et gestion des certificats

- Phase 3 : Intégration et provisionnement des appareils

- Phase 4 : Configuration et test du réseau

- Bonnes pratiques pour les environnements d'entreprise

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

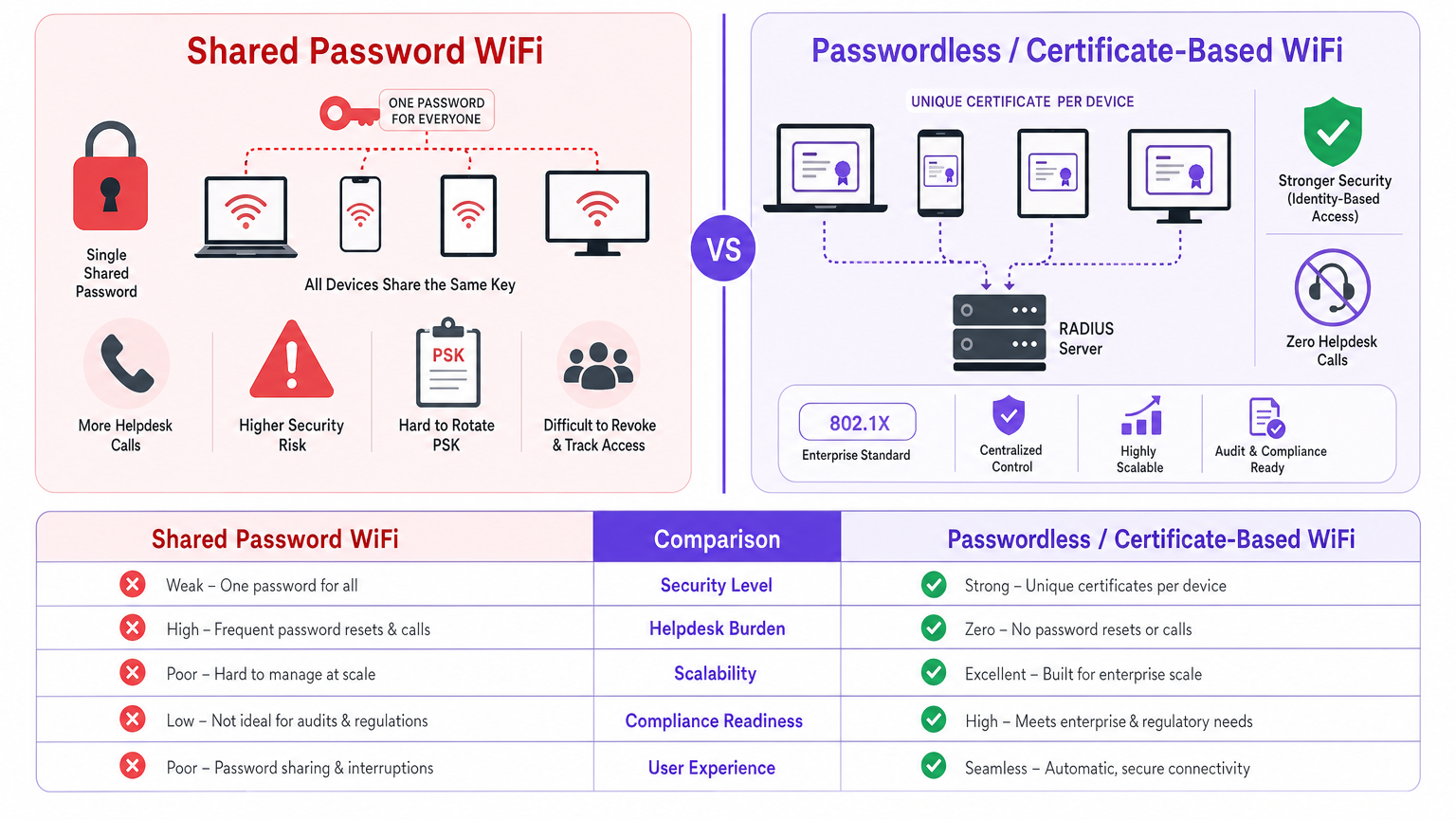

La transition des clés pré-partagées (PSK) partagées vers une authentification WiFi sans mot de passe, basée sur des certificats, représente un changement architectural critique pour les réseaux d'entreprise. Pour les responsables informatiques et les architectes réseau opérant à grande échelle — que ce soit dans un hôtel de 200 chambres, une chaîne de vente au détail nationale ou un vaste campus du secteur public — l'approche héritée de la gestion d'un mot de passe unique pour tous les accès invités ou BYOD n'est plus viable. Elle introduit des vulnérabilités de sécurité inacceptables, complique la conformité avec des cadres comme PCI DSS et GDPR, et génère un volume disproportionné de tickets de support technique liés aux problèmes de connectivité et à la rotation des mots de passe.

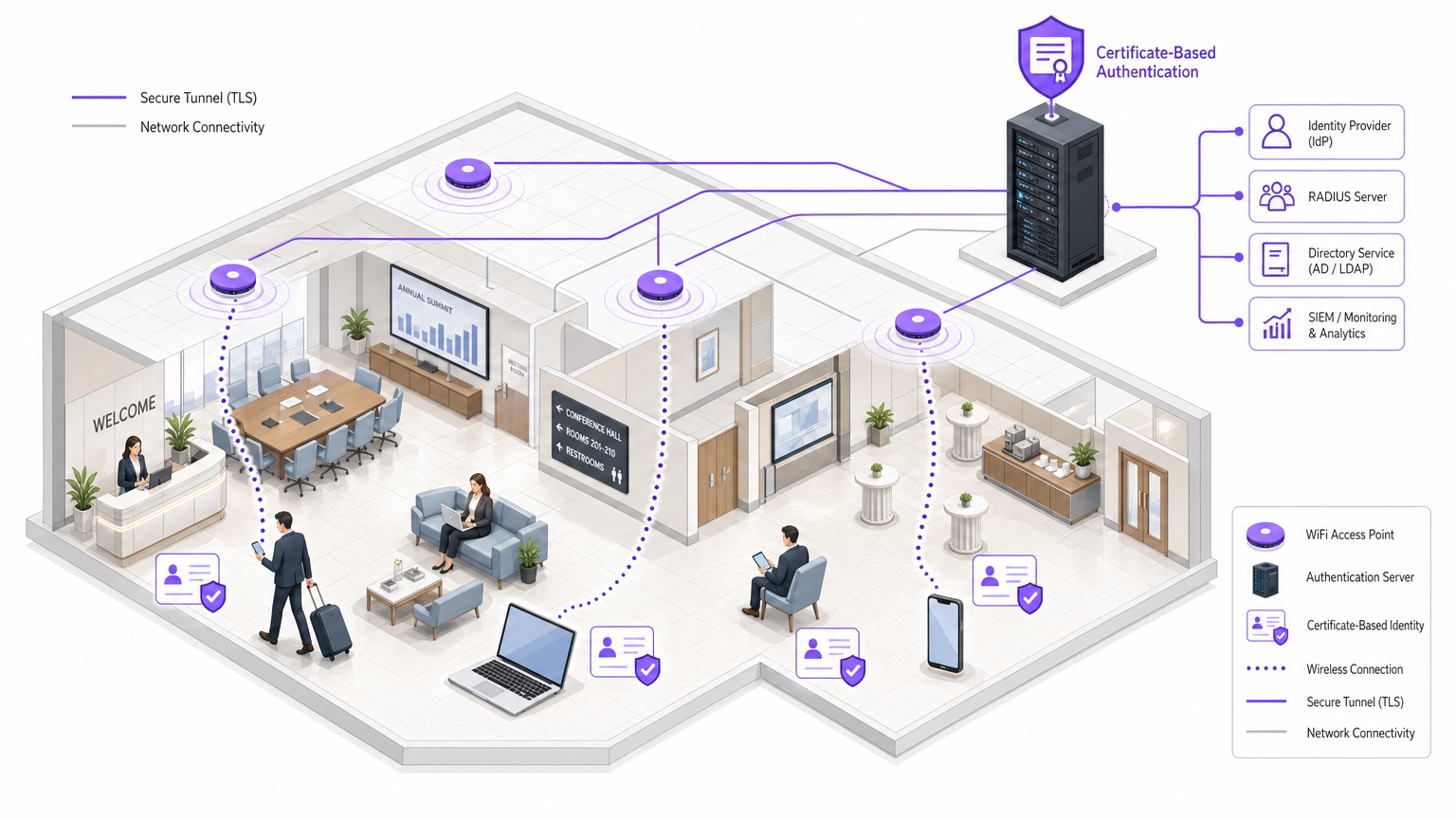

Le WiFi sans mot de passe, fondamentalement construit sur la norme IEEE 802.1X et EAP-TLS (Extensible Authentication Protocol - Transport Layer Security), élimine ces points de friction. En délivrant des certificats uniques et cryptographiquement sécurisés à des appareils individuels, les administrateurs réseau peuvent appliquer un contrôle d'accès granulaire et sensible à l'identité. Ce guide fournit une référence technique complète pour la mise en œuvre du WiFi sans mot de passe, détaillant l'architecture sous-jacente, les méthodologies de déploiement et le retour sur investissement (ROI) mesurable réalisable grâce à la réduction des frais généraux opérationnels et à l'atténuation des risques. De plus, nous explorons comment l'intégration d'une plateforme comme Guest WiFi de Purple peut simplifier cette transition, agissant comme un fournisseur d'identité (IdP) robuste pour faciliter un onboarding fluide et sécurisé.

Approfondissement technique : l'architecture du WiFi sans mot de passe

Pour comprendre la mise en œuvre du WiFi sans mot de passe, il faut d'abord déconstruire les composants essentiels du cadre d'authentification 802.1X. Contrairement au WPA2-Personal, qui repose sur un secret partagé, le 802.1X fonctionne sur un modèle tripartite : le Suppliant, l'Authentificateur et le Serveur d'Authentification.

Le modèle tripartite 802.1X

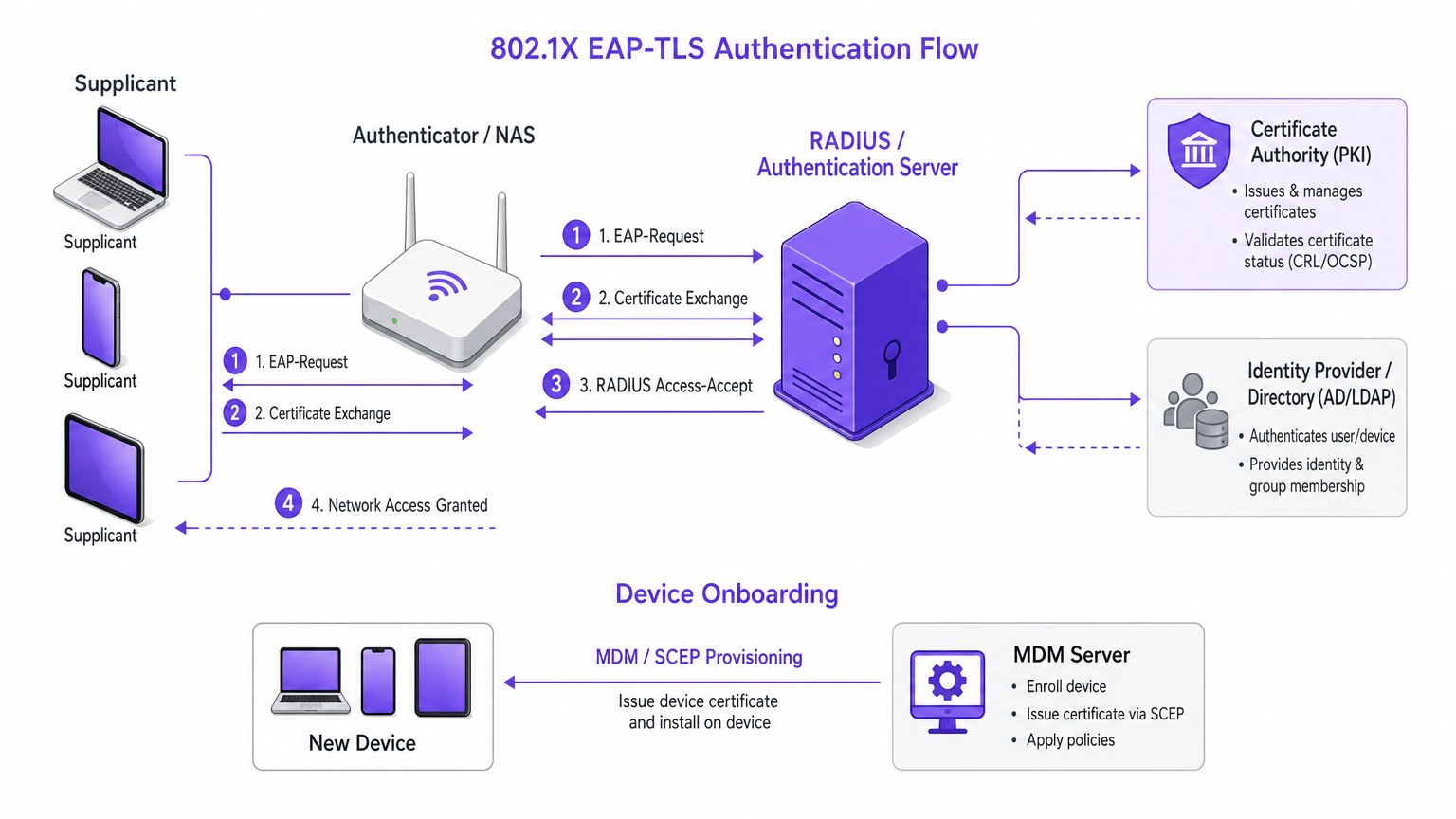

Le Suppliant est l'appareil client — un smartphone, un ordinateur portable ou un capteur IoT — tentant de se connecter au réseau. Dans un environnement sans mot de passe, le suppliant doit posséder un certificat numérique valide plutôt qu'un mot de passe. L'Authentificateur est généralement le point d'accès sans fil (WAP) ou le contrôleur de réseau local sans fil. Il agit comme un gardien, n'évaluant pas lui-même les informations d'identification, mais encapsulant la requête du suppliant et la transmettant au serveur d'authentification via le protocole RADIUS. Le Serveur d'Authentification est l'autorité centralisée — souvent un serveur RADIUS intégré à un fournisseur d'identité (IdP) tel qu'Active Directory, LDAP ou un service d'annuaire natif du cloud. Le serveur valide le certificat présenté par le suppliant par rapport à sa base de données et à une liste de révocation de certificats (CRL).

EAP-TLS : la norme d'or pour l'authentification sans mot de passe

Bien que le 802.1X prenne en charge diverses méthodes du protocole d'authentification extensible (EAP), EAP-TLS est universellement reconnu comme la norme la plus sécurisée pour les déploiements d'entreprise. EAP-TLS exige une authentification mutuelle : le serveur RADIUS présente son certificat au suppliant, prouvant que le réseau est légitime et empêchant les attaques de type "evil twin" ; et le suppliant présente son certificat client unique au serveur RADIUS, prouvant son identité sans transmettre de hachages de mot de passe par voie hertzienne. Cette poignée de main cryptographique mutuelle établit un tunnel TLS sécurisé à travers lequel l'autorisation finale et la dérivation de clé ont lieu, garantissant une intégrité et une confidentialité maximales des données.

Le rôle de l'infrastructure à clé publique (PKI)

La mise en œuvre d'EAP-TLS nécessite une infrastructure à clé publique (PKI) robuste. La PKI est responsable de la génération, de l'émission et de la gestion du cycle de vie des certificats numériques. Historiquement, la gestion d'une autorité de certification (CA) locale représentait un obstacle majeur. Cependant, les solutions PKI modernes gérées dans le cloud et les intégrations de gestion des appareils mobiles (MDM) ont automatisé le processus de provisionnement, permettant aux certificats d'être poussés silencieusement vers les appareils gérés via des protocoles comme SCEP (Simple Certificate Enrollment Protocol) ou EST (Enrollment over Secure Transport).

Pour les appareils non gérés — BYOD ou accès invité — les plateformes d'onboarding fournissent un portail en libre-service où les utilisateurs s'authentifient une fois (par exemple, via OAuth ou SAML contre un annuaire d'entreprise, ou via un Captive Portal pour les invités) et sont ensuite provisionnés avec un certificat temporaire ou un profil sécurisé tel que Passpoint/Hotspot 2.0.

Guide de mise en œuvre : déploiement étape par étape

Le déploiement d'une architecture WiFi sans mot de passe nécessite une planification minutieuse et une exécution par phases. Les étapes suivantes décrivent une approche neutre vis-à-vis des fournisseurs, adaptée aux environnements d'entreprise à grande échelle, tels que ceux que l'on trouve dans les secteurs de la Santé ou des Transports .

Phase 1 : Évaluation et préparation de l'infrastructure

Avant de modifier les méthodes d'authentification, assurez-vous que l'infrastructure réseau sous-jacente prend en charge les protocoles requis. Vérifiez que tous les contrôleurs de réseau local sans fil et les points d'accès prennent en charge le 802.1X et le WPA3-Enterprise — le matériel hérité peut nécessiter des mises à jour de firmware ou un remplacement. Sélectionnez une solution RADIUS robuste capable de gérer la charge d'authentification attendue ; les solutions RADIUS cloud offrent une haute disponibilité et une évolutivité par rapport aux déploiements sur site. Déterminez la source de vérité principale pour les identités des utilisateurs (par exemple, Azure AD, Okta, Google Workspace) et confirmez que le serveur RADIUSr peut communiquer avec ce répertoire.

Phase 2 : Configuration PKI et gestion des certificats

La base de l'accès sans mot de passe est la gestion du cycle de vie des certificats. Déployez une autorité de certification (CA) de confiance : pour les appareils d'entreprise internes, une CA interne est suffisante ; pour l'accès invité ou le BYOD, envisagez une CA publique ou un service d'intégration spécialisé. Définissez des politiques claires de validité des certificats — les appareils d'entreprise peuvent recevoir des certificats valides pour un an, tandis que les certificats invités peuvent expirer après 24 heures. Configurez des mécanismes de révocation, en vous assurant que le serveur RADIUS vérifie les listes de révocation de certificats (CRL) ou utilise OCSP pour bloquer immédiatement l'accès aux appareils perdus ou compromis.

Phase 3 : Intégration et provisionnement des appareils

L'expérience d'intégration dicte le succès du déploiement. Pour les appareils d'entreprise gérés, utilisez une solution MDM (par exemple, Microsoft Intune, Jamf) pour pousser silencieusement le certificat CA et le certificat client unique à l'aide de SCEP ou EST. Cela ne nécessite aucune interaction de l'utilisateur. Pour les appareils BYOD non gérés, implémentez un portail d'intégration sécurisé où les utilisateurs se connectent à un SSID de provisionnement ouvert, s'authentifient via des identifiants d'entreprise (SAML/OAuth) et téléchargent un profil de configuration qui installe les certificats nécessaires et configure le SSID sécurisé. Pour l'accès invité dans des environnements comme l' Hôtellerie ou le Commerce de détail , intégrez-vous à une plateforme comme WiFi Analytics de Purple. Purple peut agir comme IdP, permettant aux invités de s'authentifier via une connexion sociale ou un portail personnalisé, après quoi ils sont transférés de manière transparente vers une connexion sécurisée et chiffrée — souvent en utilisant les standards OpenRoaming ou Passpoint — sans jamais avoir à taper de mot de passe réseau.

Phase 4 : Configuration et test du réseau

Créez le nouveau SSID configuré pour WPA3-Enterprise (ou WPA2-Enterprise si un support hérité est requis) et l'authentification 802.1X, en pointant l'authentificateur vers le serveur RADIUS. Configurez le serveur RADIUS pour qu'il renvoie des attributs spécifiques lors d'une authentification réussie — par exemple, en attribuant l'utilisateur à un VLAN spécifique en fonction de son appartenance à un groupe, en plaçant le personnel sur un VLAN d'entreprise et les invités sur un VLAN isolé uniquement pour Internet. Déployez d'abord le SSID sécurisé auprès d'un petit groupe pilote (le service informatique est généralement idéal) et surveillez méticuleusement les journaux d'authentification pour identifier toute erreur de validation de certificat ou tout délai d'attente RADIUS avant un déploiement complet.

Bonnes pratiques pour les environnements d'entreprise

Appliquer l'authentification mutuelle : Ne déployez jamais EAP-TLS sans exiger que le demandeur valide le certificat du serveur. Ne pas le faire expose le réseau aux attaques de l'homme du milieu (MitM).

Mettre en œuvre une validation stricte des certificats : Configurez les demandeurs pour qu'ils fassent explicitement confiance uniquement à l'autorité de certification spécifique qui a émis le certificat du serveur RADIUS, et vérifiez le nom commun (CN) ou le nom alternatif du sujet (SAN) du serveur.

Tirer parti de Passpoint (Hotspot 2.0) : Pour les lieux publics, Passpoint est l'avenir de la connectivité sans mot de passe. Il permet aux appareils de découvrir et de se connecter automatiquement et en toute sécurité aux réseaux autorisés en utilisant les identifiants fournis par leur opérateur mobile ou un IdP tiers, fonctionnant de manière similaire à l'itinérance cellulaire. La licence Connect de Purple facilite cela en agissant comme fournisseur d'identité pour des services comme OpenRoaming.

Segmenter le trafic : Utilisez toujours l'attribution dynamique de VLAN via RADIUS pour séparer logiquement différentes classes d'utilisateurs (terminaux de point de vente, personnel d'entreprise, appareils IoT, invités). Cela limite le rayon d'impact de toute compromission potentielle. Pour une exploration plus approfondie de la segmentation des réseaux spécialisés, consultez notre guide sur WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés .

Dépannage et atténuation des risques

Même avec une planification méticuleuse, des problèmes peuvent survenir. Comprendre les modes de défaillance courants est essentiel pour une résolution rapide.

Décalage d'horloge est la cause la plus fréquente des échecs d'authentification EAP-TLS. La validation des certificats repose sur une synchronisation horaire précise ; si l'heure sur le demandeur, le serveur RADIUS ou la CA est désynchronisée de plus de quelques minutes, la validation échouera silencieusement. Assurez-vous que toute l'infrastructure repose sur une source NTP fiable.

Problèmes de chaîne de certificats surviennent lorsque le demandeur ne dispose pas de la chaîne de confiance complète — y compris les CA intermédiaires — installée. Il rejettera le certificat du serveur. Assurez-vous toujours que le serveur RADIUS est configuré pour envoyer la chaîne de certificats complète pendant l'échange EAP.

Délais d'attente RADIUS peuvent survenir si la latence entre l'authentificateur (WAP) et le serveur RADIUS est trop élevée, provoquant l'expiration de la poignée de main EAP. Ceci est courant dans les déploiements distribués utilisant un RADIUS cloud centralisé. Ajustez les valeurs de délai d'attente sur le WLC ou envisagez de déployer des proxys RADIUS régionaux.

Certificats périmés : Les appareils tentant de s'authentifier avec des certificats expirés seront rejetés silencieusement. Mettez en œuvre une surveillance robuste pour alerter les administrateurs des expirations de certificats imminentes avant qu'elles n'affectent les utilisateurs.

Pour l'atténuation des risques, maintenez temporairement le réseau PSK hérité pendant la transition, mais restreignez sa bande passante ou ses privilèges d'accès pour inciter à la migration. Transférez tous les journaux d'authentification RADIUS vers une plateforme SIEM et effectuez des examens périodiques de l'infrastructure PKI et des politiques RADIUS pour assurer la conformité aux normes de sécurité actuelles.

ROI et impact commercial

La transition vers le WiFi sans mot de passe est un investissement stratégique avec un retour mesurable sur plusieurs dimensions.

| Métrique | PSK partagé | Basé sur certificat (802.1X) |

|---|---|---|

| Tickets Helpdesk (connectivité) | Élevé — réinitialisations fréquentes de mots de passe | Quasi-nul — provisionnement automatisé |

| Risque de sécurité | Élevé — un seul identifiant pour tous | Faible — unique, révocable par appareil |

| Conformité | Faible — pas de responsabilité individuelle | Forte — piste d'audit complète par appareil |

| Temps d'intégration (entreprise) | Minutes (manuel) | Secondes (MDM automatisé) |

| Révocation des identifiants | Perturbatrice — nécessite une rotation complète du PSK | Instantanée — révoque le certificat individuel |

Réduction de la charge de travail du support technique : La gestion des mots de passe partagés représente une charge importante pour les ressources informatiques. L'authentification sans mot de passe, en particulier lorsqu'elle est automatisée via MDM ou un portail d'intégration en libre-service, élimine pratiquement les tickets de support technique liés aux mots de passe.

Amélioration de la posture de sécurité : En éliminant les secrets partagés, le risque de vol d'identifiants et d'accès non autorisé au réseau est considérablement réduit. Chaque appareil possède une identité unique et cryptographiquement sécurisée qui peut être instantanément révoquée si l'appareil est perdu ou compromis.

Conformité simplifiée : Les cadres réglementaires comme PCI DSS exigent des contrôles d'accès stricts et une responsabilité individuelle. L'authentification basée sur des certificats fournit une piste d'audit claire indiquant exactement quel appareil a accédé au réseau et quand, simplifiant ainsi les rapports de conformité.

Expérience utilisateur améliorée et capture de données : Une fois provisionné, le processus de connexion est entièrement transparent pour l'utilisateur. Dans des environnements comme le Commerce de détail , cette connectivité fluide encourage les utilisateurs à rejoindre le réseau, permettant aux lieux de capturer des données propriétaires précieuses et de stimuler un engagement personnalisé via des plateformes comme Purple.

Pour les organisations gérant des environnements RF complexes, il est crucial de comprendre l'interaction entre l'authentification et l'infrastructure physique. Des lectures complémentaires sur les considérations d'infrastructure sont disponibles dans Votre guide pour un point d'accès sans fil Ruckus . De plus, il peut être utile de comprendre comment les concepts de réseau plus larges s'appliquent ; consultez notre guide sur les Réseaux personnels (PAN) : Technologies, applications, sécurité et tendances futures .

Termes clés et définitions

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It is the foundational protocol for enterprise-grade, passwordless WiFi.

The core standard that underpins all enterprise WiFi authentication, replacing the shared PSK model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure EAP method that requires mutual authentication using digital certificates on both the client and the server. No passwords are transmitted over the air.

Considered the gold standard for wireless security. The method of choice for any organisation serious about eliminating credential-based risk.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The engine that processes authentication requests from Access Points and validates them against a directory. A RADIUS server is a mandatory component of any 802.1X deployment.

Supplicant

The client device (e.g., laptop, smartphone, IoT sensor) attempting to access the network. In 802.1X, the supplicant must present a valid certificate or credential to gain access.

The starting point of every authentication request. Understanding the supplicant's capabilities (e.g., whether it supports EAP-TLS) is critical during the planning phase.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

The underlying system required to issue and manage the certificates used in EAP-TLS. Without a functioning PKI, certificate-based authentication is not possible.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard that streamlines network access, allowing devices to automatically discover and connect to authorised WiFi networks without manual authentication steps.

Enables a seamless, cellular-like roaming experience for users across different venues. Particularly relevant for hospitality, retail, and public-sector deployments.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the Authenticator to place a successfully authenticated user onto a specific Virtual LAN based on their identity or group membership.

Crucial for network segmentation, ensuring that IoT devices, guests, and corporate staff are logically isolated from one another — a key requirement for PCI DSS compliance.

SCEP (Simple Certificate Enrollment Protocol)

A protocol that enables network devices to automatically request and receive digital certificates from a Certificate Authority, typically orchestrated by an MDM solution.

The mechanism that enables zero-touch certificate provisioning for corporate devices, eliminating the need for manual certificate installation.

Études de cas

A national retail chain with 500 locations is currently using a single WPA2-Personal (PSK) network for both store operations (inventory scanners, POS tablets) and corporate staff laptops. The IT director needs to improve security to meet PCI DSS compliance and reduce the operational burden of rotating the PSK every time an employee leaves. How should they implement passwordless WiFi?

- Deploy a Cloud-RADIUS solution integrated with the central Identity Provider (e.g., Azure AD). 2. For corporate laptops, use the existing MDM (Microsoft Intune) to push a unique client certificate via SCEP, configuring devices to connect to a new 'Corp-Secure' SSID using EAP-TLS. 3. For inventory scanners and POS tablets, utilise an onboarding portal to provision device-specific certificates, binding them to a dedicated 'Ops-Secure' VLAN via RADIUS attributes. 4. Retain the PSK network temporarily, but change the password and restrict it to a quarantine VLAN to identify legacy devices that failed to migrate. 5. Once all devices are verified on the 802.1X network, decommission the PSK SSID.

A large conference centre wants to offer seamless, secure WiFi to attendees without printing passwords on badges or requiring them to re-enter a captive portal every day. They want to leverage their existing Purple analytics platform. How can they achieve this?

- The venue implements a Passpoint (Hotspot 2.0) enabled network infrastructure. 2. They utilise Purple's Connect licence, configuring Purple as the Identity Provider (IdP) for OpenRoaming. 3. When an attendee arrives, if their device already has an OpenRoaming profile (e.g., from their mobile carrier or a previous venue), they connect automatically and securely via EAP-TTLS or EAP-TLS. 4. For users without a profile, they connect to a standard onboarding SSID, authenticate once via the Purple captive portal (providing valuable first-party data), and are prompted to download a secure Passpoint profile. 5. For the remainder of the event, and on subsequent visits, the user connects automatically to the secure network without any passwords.

Analyse de scénario

Q1. You are deploying EAP-TLS across a university campus. During the pilot phase, several Windows laptops fail to connect, reporting an authentication error. The RADIUS logs show the server rejected the client certificates. The certificates are valid and issued by the correct internal CA. What is the most likely cause, and how do you resolve it?

💡 Astuce :Consider the environmental factors that cryptographic certificate validation relies upon, beyond the certificate content itself.

Afficher l'approche recommandée

The most likely cause is Clock Skew. EAP-TLS certificate validation is highly sensitive to time discrepancies. If the system time on the Windows laptops is significantly out of sync with the RADIUS server or the Certificate Authority, the certificates will be deemed invalid even if they are within their stated validity period. Resolution: ensure all devices and infrastructure components are configured to sync with a reliable NTP server. Verify time synchronisation on the RADIUS server, the CA, and the client devices.

Q2. A hospital IT director wants to implement passwordless WiFi for all clinical devices (infusion pumps, mobile workstations) but is concerned about the administrative overhead of managing certificates for thousands of headless devices that cannot use an onboarding portal. What is the recommended approach?

💡 Astuce :Think about automated provisioning protocols used by device management systems, and how certificates can be delivered without user interaction.

Afficher l'approche recommandée

The recommended approach is to leverage a Mobile Device Management (MDM) or Unified Endpoint Management (UEM) solution integrated with the hospital's PKI. Using protocols like SCEP (Simple Certificate Enrollment Protocol) or EST (Enrollment over Secure Transport), the MDM can silently request and install unique client certificates onto the clinical devices over the air, requiring zero manual intervention from IT staff or clinicians. The MDM should also be configured to automatically renew certificates before they expire.

Q3. Your organisation is transitioning from a shared PSK network to an 802.1X EAP-TLS network. You plan to run both SSIDs concurrently for one month. However, you want to ensure that users who have successfully migrated to the secure network do not accidentally fall back to the less secure PSK network. How can you configure the infrastructure to prevent this?

💡 Astuce :Consider how the RADIUS server can be used to control access on the legacy network, and what information is available to it about devices that have already been provisioned.

Afficher l'approche recommandée

Implement a RADIUS policy on the legacy PSK network that uses MAC Authentication Bypass (MAB) to identify devices. When a device successfully authenticates via EAP-TLS on the new network, its MAC address is recorded in the RADIUS database. The RADIUS policy for the legacy PSK network can then be configured to deny access — or assign to a quarantine VLAN with restricted bandwidth — for any MAC address known to be provisioned for 802.1X. This forces the device to use the secure SSID and prevents accidental fallback.