Passwordless WiFi: O Que É e Como Implementá-lo

Este guia de referência técnica fornece a arquitetos de rede e gerentes de TI um plano abrangente para a transição de senhas compartilhadas vulneráveis para autenticação WiFi segura baseada em certificados. Ele aborda a arquitetura 802.1X, estratégias de implantação EAP-TLS, gerenciamento de PKI e o impacto comercial mensurável da redução da sobrecarga do helpdesk, ao mesmo tempo em que aprimora a postura de segurança empresarial e a prontidão para conformidade.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: A Arquitetura do Passwordless WiFi

- O Modelo Tripartite 802.1X

- EAP-TLS: O Padrão Ouro para Autenticação Sem Senha

- O Papel da Infraestrutura de Chave Pública (PKI)

- Guia de Implementação: Implantação Passo a Passo

- Fase 1: Avaliação e Preparação da Infraestrutura

- Fase 2: Configuração de PKI e Gerenciamento de Certificados

- Fase 3: Integração e Provisionamento de Dispositivos

- Fase 4: Configuração e Teste de Rede

- Melhores Práticas para Ambientes Corporativos

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

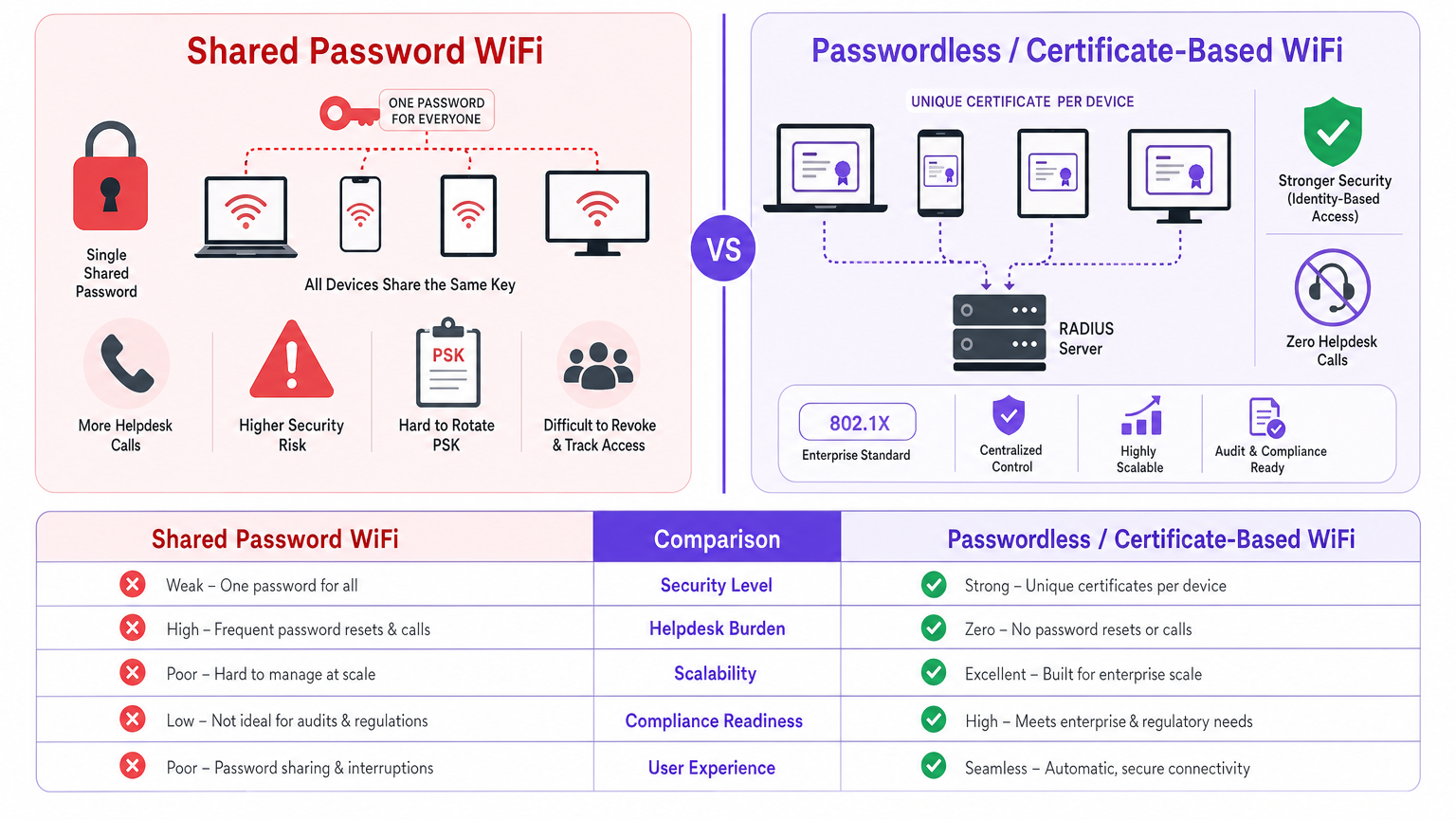

A transição de Chaves Pré-Compartilhadas (PSKs) para autenticação WiFi sem senha, baseada em certificados, representa uma mudança arquitetônica crítica para redes corporativas. Para gerentes de TI e arquitetos de rede operando em escala — seja em um hotel de 200 quartos, uma rede de varejo nacional ou um extenso campus do setor público — a abordagem legada de gerenciar uma única senha para todos os acessos de convidados ou BYOD não é mais viável. Ela introduz vulnerabilidades de segurança inaceitáveis, complica a conformidade com estruturas como PCI DSS e GDPR, e gera um volume desproporcional de tickets de helpdesk relacionados a problemas de conectividade e rotação de senhas.

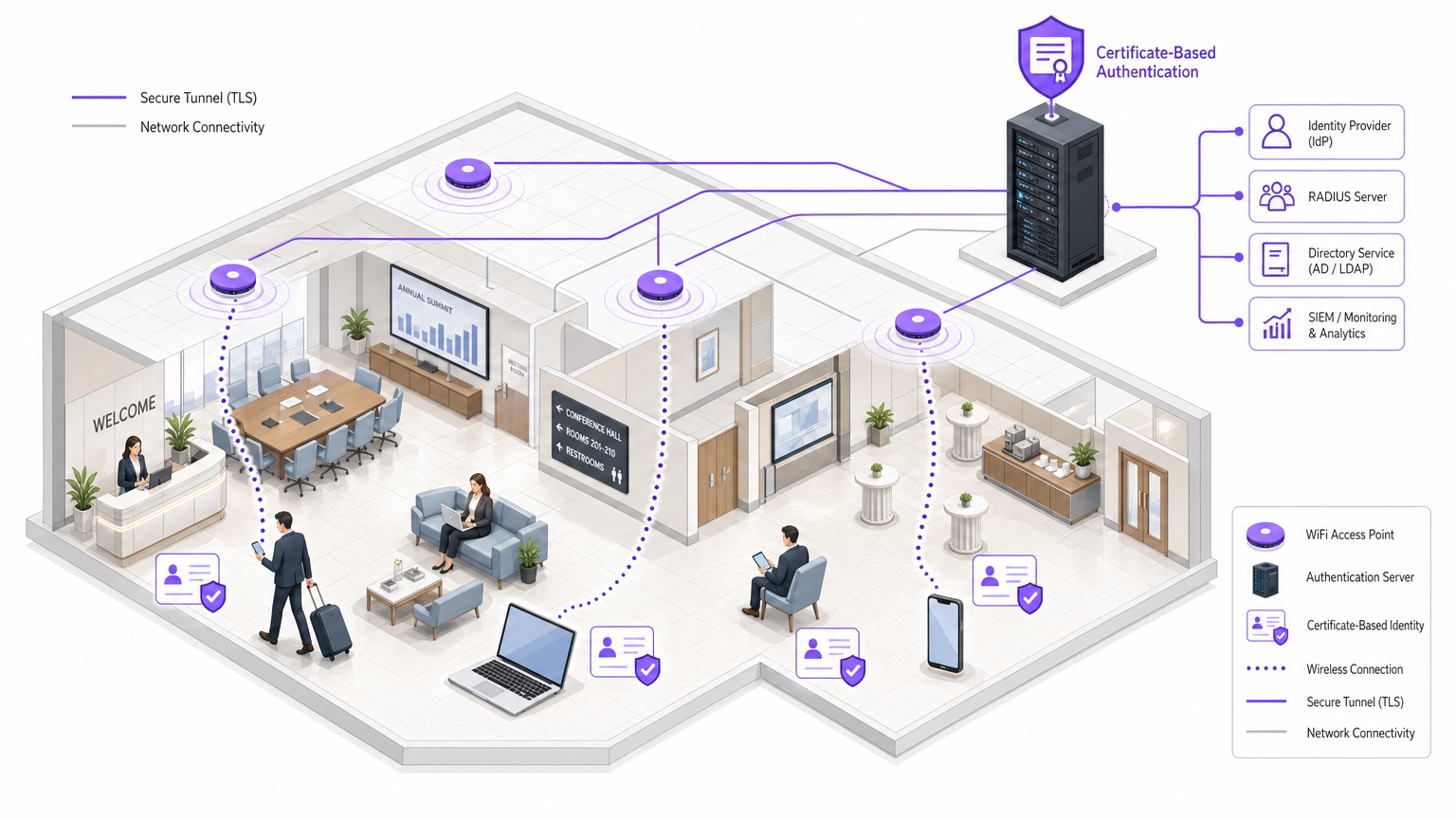

Passwordless WiFi, fundamentalmente construído sobre o padrão IEEE 802.1X e EAP-TLS (Extensible Authentication Protocol - Transport Layer Security), elimina esses pontos de atrito. Ao emitir certificados únicos e criptograficamente seguros para dispositivos individuais, os administradores de rede podem impor controle de acesso granular e sensível à identidade. Este guia fornece uma referência técnica abrangente para a implementação de Passwordless WiFi, detalhando a arquitetura subjacente, metodologias de implantação e o retorno sobre o investimento (ROI) mensurável alcançável através da redução da sobrecarga operacional e do risco mitigado. Além disso, exploramos como a integração de uma plataforma como o Guest WiFi da Purple pode otimizar essa transição, atuando como um robusto Provedor de Identidade (IdP) para facilitar um onboarding seguro e sem interrupções.

Análise Técnica Aprofundada: A Arquitetura do Passwordless WiFi

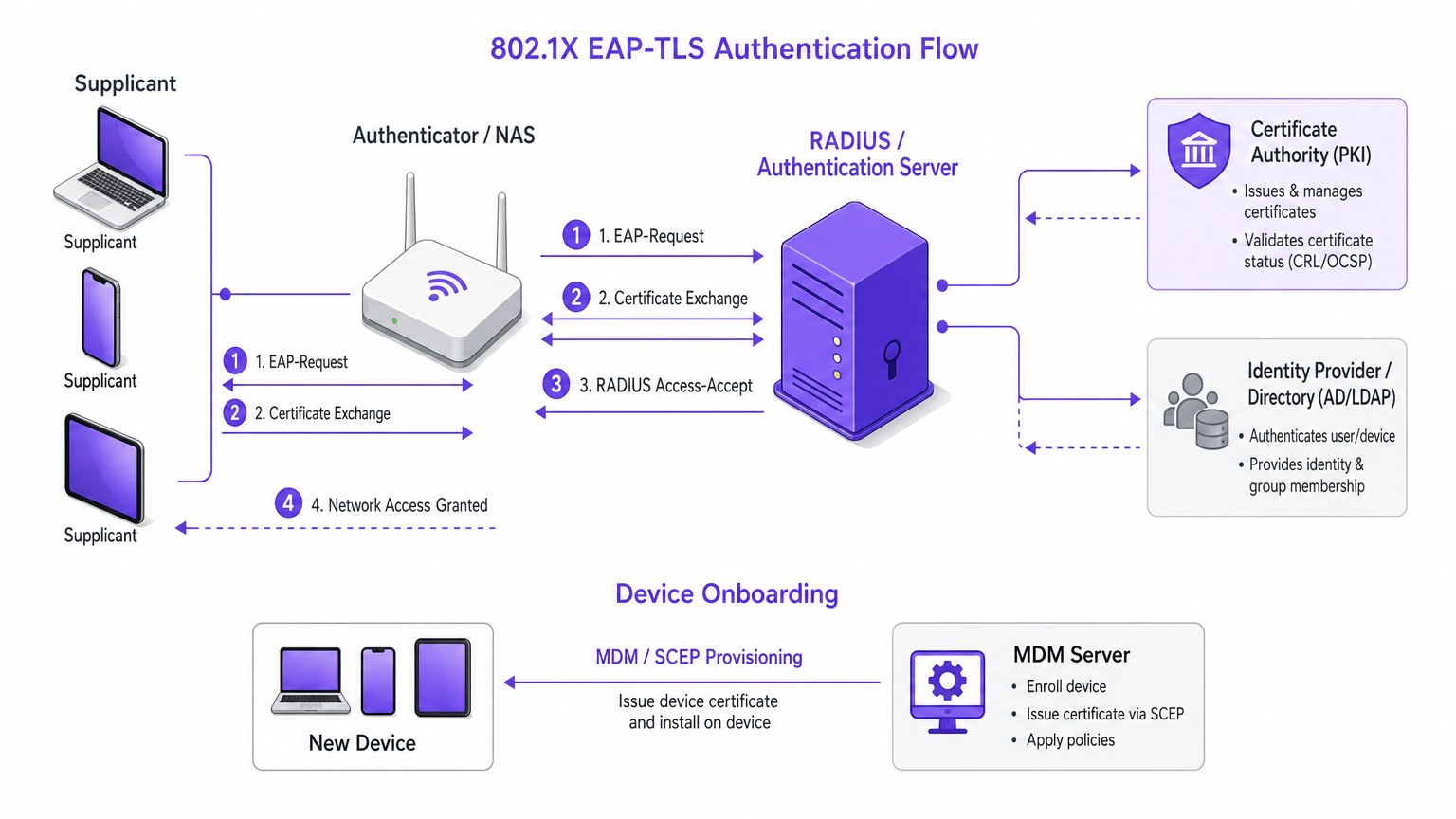

Para entender a implementação do Passwordless WiFi, é preciso primeiro desconstruir os componentes centrais da estrutura de autenticação 802.1X. Ao contrário do WPA2-Personal, que depende de um segredo compartilhado, o 802.1X opera em um modelo tripartite: o Solicitante, o Autenticador e o Servidor de Autenticação.

O Modelo Tripartite 802.1X

O Solicitante é o dispositivo cliente — um smartphone, laptop ou sensor IoT — tentando se conectar à rede. Em um ambiente sem senha, o solicitante deve possuir um certificado digital válido em vez de uma senha. O Autenticador é tipicamente o Ponto de Acesso Sem Fio (WAP) ou controlador de LAN sem fio. Ele atua como um guardião, não avaliando as credenciais por si só, mas encapsulando a solicitação do solicitante e a encaminhando para o servidor de autenticação via protocolo RADIUS. O Servidor de Autenticação é a autoridade centralizada — frequentemente um servidor RADIUS integrado a um Provedor de Identidade (IdP), como Active Directory, LDAP ou um serviço de diretório nativo da nuvem. O servidor valida o certificado apresentado pelo solicitante contra seu banco de dados e uma Lista de Revogação de Certificados (CRL).

EAP-TLS: O Padrão Ouro para Autenticação Sem Senha

Embora o 802.1X suporte vários métodos de Extensible Authentication Protocol (EAP), o EAP-TLS é universalmente reconhecido como o padrão mais seguro para implantações corporativas. O EAP-TLS exige autenticação mútua: o servidor RADIUS apresenta seu certificado ao solicitante, provando que a rede é legítima e prevenindo ataques de evil twin; e o solicitante apresenta seu certificado de cliente exclusivo ao servidor RADIUS, provando sua identidade sem transmitir quaisquer hashes de senha pelo ar. Este handshake criptográfico mútuo estabelece um túnel TLS seguro através do qual ocorrem a autorização final e a derivação de chaves, garantindo máxima integridade e confidencialidade dos dados.

O Papel da Infraestrutura de Chave Pública (PKI)

A implementação de EAP-TLS requer uma robusta Infraestrutura de Chave Pública (PKI). A PKI é responsável por gerar, emitir e gerenciar o ciclo de vida dos certificados digitais. Historicamente, gerenciar uma Autoridade Certificadora (CA) local era uma barreira significativa para a entrada. No entanto, soluções PKI gerenciadas em nuvem modernas e integrações de Gerenciamento de Dispositivos Móveis (MDM) automatizaram o processo de provisionamento, permitindo que os certificados sejam enviados silenciosamente para dispositivos gerenciados via protocolos como SCEP (Simple Certificate Enrollment Protocol) ou EST (Enrollment over Secure Transport).

Para dispositivos não gerenciados — BYOD ou acesso de convidados — as plataformas de onboarding fornecem um portal de autoatendimento onde os usuários se autenticam uma vez (por exemplo, via OAuth ou SAML contra um diretório corporativo, ou via um Captive Portal para convidados) e são subsequentemente provisionados com um certificado temporário ou um perfil seguro como Passpoint/Hotspot 2.0.

Guia de Implementação: Implantação Passo a Passo

A implantação de uma arquitetura Passwordless WiFi requer planejamento cuidadoso e execução faseada. As etapas a seguir descrevem uma abordagem neutra em relação ao fornecedor, adequada para ambientes corporativos de grande escala, como os encontrados nos setores de Saúde ou Transporte .

Fase 1: Avaliação e Preparação da Infraestrutura

Antes de alterar os métodos de autenticação, certifique-se de que a infraestrutura de rede subjacente suporte os protocolos necessários. Verifique se todos os Controladores de LAN Sem Fio e Pontos de Acesso suportam 802.1X e WPA3-Enterprise — hardware legado pode exigir atualizações de firmware ou substituição. Selecione uma solução RADIUS robusta capaz de lidar com a carga de autenticação esperada; as soluções RADIUS em nuvem oferecem alta disponibilidade e escalabilidade em comparação com as implantações locais. Determine a principal fonte de verdade para as identidades dos usuários (por exemplo, Azure AD, Okta, Google Workspace) e confirme o servidor RADIUSr pode se comunicar com este diretório.

Fase 2: Configuração de PKI e Gerenciamento de Certificados

A base do acesso sem senha é o gerenciamento do ciclo de vida dos certificados. Implante uma Autoridade Certificadora (CA) confiável: para dispositivos corporativos internos, uma CA interna é suficiente; para acesso de convidados ou BYOD, considere uma CA pública ou um serviço de integração especializado. Defina políticas claras de validade de certificados — dispositivos corporativos podem receber certificados válidos por um ano, enquanto certificados de convidados podem expirar após 24 horas. Configure mecanismos de revogação, garantindo que o servidor RADIUS verifique as Listas de Revogação de Certificados (CRLs) ou use OCSP para bloquear imediatamente o acesso a dispositivos perdidos ou comprometidos.

Fase 3: Integração e Provisionamento de Dispositivos

A experiência de integração determina o sucesso da implantação. Para dispositivos corporativos gerenciados, utilize uma solução MDM (por exemplo, Microsoft Intune, Jamf) para enviar silenciosamente o certificado da CA e o certificado de cliente exclusivo usando SCEP ou EST. Isso não requer interação do usuário. Para dispositivos BYOD não gerenciados, implemente um portal de integração seguro onde os usuários se conectam a um SSID de provisionamento aberto, autenticam-se via credenciais corporativas (SAML/OAuth) e baixam um perfil de configuração que instala os certificados necessários e configura o SSID seguro. Para acesso de convidados em ambientes como Hotelaria ou Varejo , integre-se a uma plataforma como o WiFi Analytics da Purple. A Purple pode atuar como o IdP, permitindo que os convidados se autentiquem via login social ou um portal personalizado, após o qual são transicionadas de forma contínua para uma conexão segura e criptografada — frequentemente utilizando os padrões OpenRoaming ou Passpoint — sem nunca digitar uma senha de rede.

Fase 4: Configuração e Teste de Rede

Crie o novo SSID configurado para WPA3-Enterprise (ou WPA2-Enterprise, se o suporte legado for necessário) e autenticação 802.1X, apontando o autenticador para o servidor RADIUS. Configure o servidor RADIUS para retornar atributos específicos após a autenticação bem-sucedida — por exemplo, atribuindo o usuário a uma VLAN específica com base em sua associação de grupo, colocando a equipe em uma VLAN corporativa e os convidados em uma VLAN isolada apenas para internet. Implemente o SSID seguro primeiro para um pequeno grupo piloto (o departamento de TI é geralmente ideal) e monitore os logs de autenticação meticulosamente para identificar quaisquer erros de validação de certificado ou timeouts do RADIUS antes de uma implantação completa.

Melhores Práticas para Ambientes Corporativos

Imponha Autenticação Mútua: Nunca implante EAP-TLS sem exigir que o suplicante valide o certificado do servidor. A falha em fazer isso expõe a rede a ataques Man-in-the-Middle (MitM).

Implemente Validação Estrita de Certificados: Configure os suplicantes para confiar explicitamente apenas na CA específica que emitiu o certificado do servidor RADIUS e verifique o Common Name (CN) ou Subject Alternative Name (SAN) do servidor.

Aproveite o Passpoint (Hotspot 2.0): Para locais públicos, o Passpoint é o futuro da conectividade sem senha. Ele permite que os dispositivos descubram e se conectem automaticamente a redes autorizadas usando credenciais fornecidas por sua operadora de celular ou um IdP de terceiros, funcionando de forma muito semelhante ao roaming celular. A licença Connect da Purple facilita isso, atuando como um provedor de identidade para serviços como OpenRoaming.

Segmente o Tráfego: Sempre use a atribuição dinâmica de VLAN via RADIUS para separar logicamente diferentes classes de usuários (terminais POS, funcionários corporativos, dispositivos IoT, convidados). Isso limita o raio de impacto de qualquer possível comprometimento. Para um aprofundamento na segmentação de redes especializadas, consulte nosso guia sobre WiFi em Hospitais: Um Guia para Redes Clínicas Seguras .

Solução de Problemas e Mitigação de Riscos

Mesmo com um planejamento meticuloso, problemas podem surgir. Compreender os modos de falha comuns é fundamental para uma resolução rápida.

Desvio de Relógio (Clock Skew) é a causa mais comum de falhas de autenticação EAP-TLS. A validação de certificados depende de uma cronometragem precisa; se o horário no suplicante, servidor RADIUS ou CA estiver fora de sincronia por mais de alguns minutos, a validação falhará silenciosamente. Garanta que toda a infraestrutura dependa de uma fonte NTP confiável.

Problemas na Cadeia de Certificados ocorrem quando o suplicante não possui a cadeia de confiança completa — incluindo CAs intermediárias — instalada. Ele rejeitará o certificado do servidor. Sempre garanta que o servidor RADIUS esteja configurado para enviar a cadeia de certificados completa durante a troca EAP.

Timeouts do RADIUS podem ocorrer se a latência entre o autenticador (WAP) e o servidor RADIUS for muito alta, fazendo com que o handshake EAP expire. Isso é comum em implantações distribuídas usando um RADIUS em nuvem centralizado. Ajuste os valores de timeout no WLC ou considere implantar proxies RADIUS regionais.

Certificados Expirados: Dispositivos que tentam autenticar com certificados expirados serão silenciosamente rejeitados. Implemente um monitoramento robusto para alertar os administradores sobre expirações iminentes de certificados antes que afetem os usuários.

Para mitigação de riscos, mantenha a rede PSK legada temporariamente durante a transição, mas restrinja sua largura de banda ou privilégios de acesso para incentivar a migração. Encaminhe todos os logs de autenticação RADIUS para uma plataforma SIEM e realize revisões periódicas da infraestrutura PKI e das políticas RADIUS para garantir o alinhamento com os padrões de segurança atuais.

ROI e Impacto nos Negócios

A transição para WiFi sem senha é um investimento estratégico com um retorno mensurável em várias dimensões.

| Métrica | PSK Compartilhado | Baseado em Certificado (802.1X) |

|---|---|---|

| Tickets de Helpdesk (conectividade) | Alto — redefinições frequentes de senha | Quase zero — provisionamento automatizado |

| Risco de segurança | Alto — credencial única para todos | Baixo — uúnica, revogável por dispositivo |

| Preparação para conformidade | Fraca — sem responsabilidade individual | Forte — trilha de auditoria completa por dispositivo |

| Tempo de integração (corporativo) | Minutos (manual) | Segundos (MDM automatizado) |

| Revogação de credenciais | Disruptiva — requer rotação completa de PSK | Instantânea — revogar certificado individual |

Redução da Sobrecarga do Helpdesk: Gerenciar senhas compartilhadas é um dreno significativo de recursos de TI. A autenticação sem senha, particularmente quando automatizada via MDM ou um portal de integração de autoatendimento, praticamente elimina os tickets de helpdesk relacionados a senhas.

Postura de Segurança Aprimorada: Ao eliminar segredos compartilhados, o risco de roubo de credenciais e acesso não autorizado à rede é drasticamente reduzido. Cada dispositivo possui uma identidade única e criptograficamente segura que pode ser instantaneamente revogada se o dispositivo for perdido ou comprometido.

Conformidade Simplificada: Estruturas como PCI DSS exigem controles de acesso rigorosos e responsabilidade individual. A autenticação baseada em certificado fornece uma trilha de auditoria clara de exatamente qual dispositivo acessou a rede e quando, simplificando os relatórios de conformidade.

Experiência do Usuário e Captura de Dados Aprimoradas: Uma vez provisionado, o processo de conexão é totalmente transparente para o usuário. Em ambientes como Varejo , essa conectividade sem atrito incentiva os usuários a se juntarem à rede, permitindo que os locais capturem dados primários valiosos e impulsionem o engajamento personalizado por meio de plataformas como Purple.

Para organizações que gerenciam ambientes de RF complexos, entender a interação entre autenticação e infraestrutura física é crucial. Leitura adicional sobre considerações de infraestrutura pode ser encontrada em Seu Guia para um Ponto de Acesso Sem Fio Ruckus . Além disso, entender como conceitos de rede mais amplos se aplicam pode ser útil; consulte nosso guia sobre Redes de Área Pessoal (PANs): Tecnologias, Aplicações, Segurança e Tendências Futuras .

Termos-Chave e Definições

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It is the foundational protocol for enterprise-grade, passwordless WiFi.

The core standard that underpins all enterprise WiFi authentication, replacing the shared PSK model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure EAP method that requires mutual authentication using digital certificates on both the client and the server. No passwords are transmitted over the air.

Considered the gold standard for wireless security. The method of choice for any organisation serious about eliminating credential-based risk.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The engine that processes authentication requests from Access Points and validates them against a directory. A RADIUS server is a mandatory component of any 802.1X deployment.

Supplicant

The client device (e.g., laptop, smartphone, IoT sensor) attempting to access the network. In 802.1X, the supplicant must present a valid certificate or credential to gain access.

The starting point of every authentication request. Understanding the supplicant's capabilities (e.g., whether it supports EAP-TLS) is critical during the planning phase.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

The underlying system required to issue and manage the certificates used in EAP-TLS. Without a functioning PKI, certificate-based authentication is not possible.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard that streamlines network access, allowing devices to automatically discover and connect to authorised WiFi networks without manual authentication steps.

Enables a seamless, cellular-like roaming experience for users across different venues. Particularly relevant for hospitality, retail, and public-sector deployments.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the Authenticator to place a successfully authenticated user onto a specific Virtual LAN based on their identity or group membership.

Crucial for network segmentation, ensuring that IoT devices, guests, and corporate staff are logically isolated from one another — a key requirement for PCI DSS compliance.

SCEP (Simple Certificate Enrollment Protocol)

A protocol that enables network devices to automatically request and receive digital certificates from a Certificate Authority, typically orchestrated by an MDM solution.

The mechanism that enables zero-touch certificate provisioning for corporate devices, eliminating the need for manual certificate installation.

Estudos de Caso

A national retail chain with 500 locations is currently using a single WPA2-Personal (PSK) network for both store operations (inventory scanners, POS tablets) and corporate staff laptops. The IT director needs to improve security to meet PCI DSS compliance and reduce the operational burden of rotating the PSK every time an employee leaves. How should they implement passwordless WiFi?

- Deploy a Cloud-RADIUS solution integrated with the central Identity Provider (e.g., Azure AD). 2. For corporate laptops, use the existing MDM (Microsoft Intune) to push a unique client certificate via SCEP, configuring devices to connect to a new 'Corp-Secure' SSID using EAP-TLS. 3. For inventory scanners and POS tablets, utilise an onboarding portal to provision device-specific certificates, binding them to a dedicated 'Ops-Secure' VLAN via RADIUS attributes. 4. Retain the PSK network temporarily, but change the password and restrict it to a quarantine VLAN to identify legacy devices that failed to migrate. 5. Once all devices are verified on the 802.1X network, decommission the PSK SSID.

A large conference centre wants to offer seamless, secure WiFi to attendees without printing passwords on badges or requiring them to re-enter a captive portal every day. They want to leverage their existing Purple analytics platform. How can they achieve this?

- The venue implements a Passpoint (Hotspot 2.0) enabled network infrastructure. 2. They utilise Purple's Connect licence, configuring Purple as the Identity Provider (IdP) for OpenRoaming. 3. When an attendee arrives, if their device already has an OpenRoaming profile (e.g., from their mobile carrier or a previous venue), they connect automatically and securely via EAP-TTLS or EAP-TLS. 4. For users without a profile, they connect to a standard onboarding SSID, authenticate once via the Purple captive portal (providing valuable first-party data), and are prompted to download a secure Passpoint profile. 5. For the remainder of the event, and on subsequent visits, the user connects automatically to the secure network without any passwords.

Análise de Cenário

Q1. You are deploying EAP-TLS across a university campus. During the pilot phase, several Windows laptops fail to connect, reporting an authentication error. The RADIUS logs show the server rejected the client certificates. The certificates are valid and issued by the correct internal CA. What is the most likely cause, and how do you resolve it?

💡 Dica:Consider the environmental factors that cryptographic certificate validation relies upon, beyond the certificate content itself.

Mostrar Abordagem Recomendada

The most likely cause is Clock Skew. EAP-TLS certificate validation is highly sensitive to time discrepancies. If the system time on the Windows laptops is significantly out of sync with the RADIUS server or the Certificate Authority, the certificates will be deemed invalid even if they are within their stated validity period. Resolution: ensure all devices and infrastructure components are configured to sync with a reliable NTP server. Verify time synchronisation on the RADIUS server, the CA, and the client devices.

Q2. A hospital IT director wants to implement passwordless WiFi for all clinical devices (infusion pumps, mobile workstations) but is concerned about the administrative overhead of managing certificates for thousands of headless devices that cannot use an onboarding portal. What is the recommended approach?

💡 Dica:Think about automated provisioning protocols used by device management systems, and how certificates can be delivered without user interaction.

Mostrar Abordagem Recomendada

The recommended approach is to leverage a Mobile Device Management (MDM) or Unified Endpoint Management (UEM) solution integrated with the hospital's PKI. Using protocols like SCEP (Simple Certificate Enrollment Protocol) or EST (Enrollment over Secure Transport), the MDM can silently request and install unique client certificates onto the clinical devices over the air, requiring zero manual intervention from IT staff or clinicians. The MDM should also be configured to automatically renew certificates before they expire.

Q3. Your organisation is transitioning from a shared PSK network to an 802.1X EAP-TLS network. You plan to run both SSIDs concurrently for one month. However, you want to ensure that users who have successfully migrated to the secure network do not accidentally fall back to the less secure PSK network. How can you configure the infrastructure to prevent this?

💡 Dica:Consider how the RADIUS server can be used to control access on the legacy network, and what information is available to it about devices that have already been provisioned.

Mostrar Abordagem Recomendada

Implement a RADIUS policy on the legacy PSK network that uses MAC Authentication Bypass (MAB) to identify devices. When a device successfully authenticates via EAP-TLS on the new network, its MAC address is recorded in the RADIUS database. The RADIUS policy for the legacy PSK network can then be configured to deny access — or assign to a quarantine VLAN with restricted bandwidth — for any MAC address known to be provisioned for 802.1X. This forces the device to use the secure SSID and prevents accidental fallback.