Passwordless WiFi: Was es ist und wie man es implementiert

Dieser technische Leitfaden bietet Netzwerkarchitekten und IT-Managern einen umfassenden Plan für den Übergang von anfälligen gemeinsamen Passwörtern zu einer sicheren, zertifikatbasierten WiFi-Authentifizierung. Er behandelt die 802.1X-Architektur, EAP-TLS-Bereitstellungsstrategien, PKI-Management und die messbaren geschäftlichen Auswirkungen der Reduzierung des Helpdesk-Aufwands bei gleichzeitiger Verbesserung der Unternehmenssicherheit und Compliance-Bereitschaft.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Die Architektur von Passwordless WiFi

- Das dreigliedrige 802.1X-Modell

- EAP-TLS: Der Goldstandard für passwortlose Authentifizierung

- Die Rolle der Public Key Infrastructure (PKI)

- Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

- Phase 1: Infrastrukturbewertung und Bereitschaft

- Phase 2: PKI-Einrichtung und Zertifikatsverwaltung

- Phase 3: Geräte-Onboarding und -Bereitstellung

- Phase 4: Netzwerkkonfiguration und Tests

- Best Practices für Unternehmensumgebungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

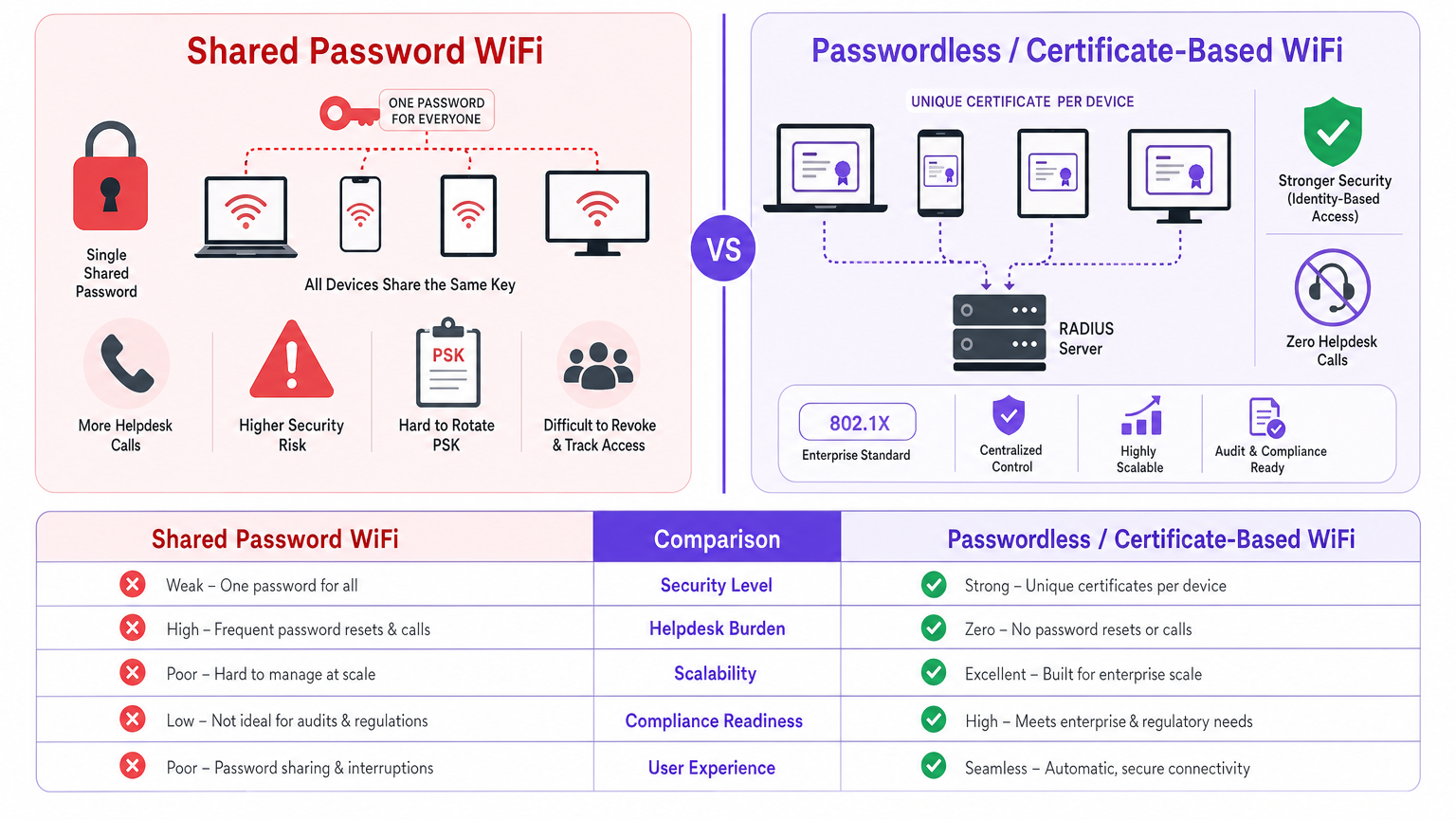

Der Übergang von gemeinsamen Pre-Shared Keys (PSKs) zu einer zertifikatbasierten, passwortlosen WiFi-Authentifizierung stellt eine kritische architektonische Veränderung für Unternehmensnetzwerke dar. Für IT-Manager und Netzwerkarchitekten, die in großem Maßstab agieren – sei es in einem Hotel mit 200 Zimmern, einer nationalen Einzelhandelskette oder einem weitläufigen Campus des öffentlichen Sektors – ist der traditionelle Ansatz, ein einziges Passwort für alle Gast- oder BYOD-Zugriffe zu verwalten, nicht länger tragfähig. Er führt zu inakzeptablen Sicherheitslücken, erschwert die Einhaltung von Rahmenwerken wie PCI DSS und GDPR und erzeugt ein unverhältnismäßig hohes Volumen an Helpdesk-Tickets im Zusammenhang mit Konnektivitätsproblemen und Passwortrotation.

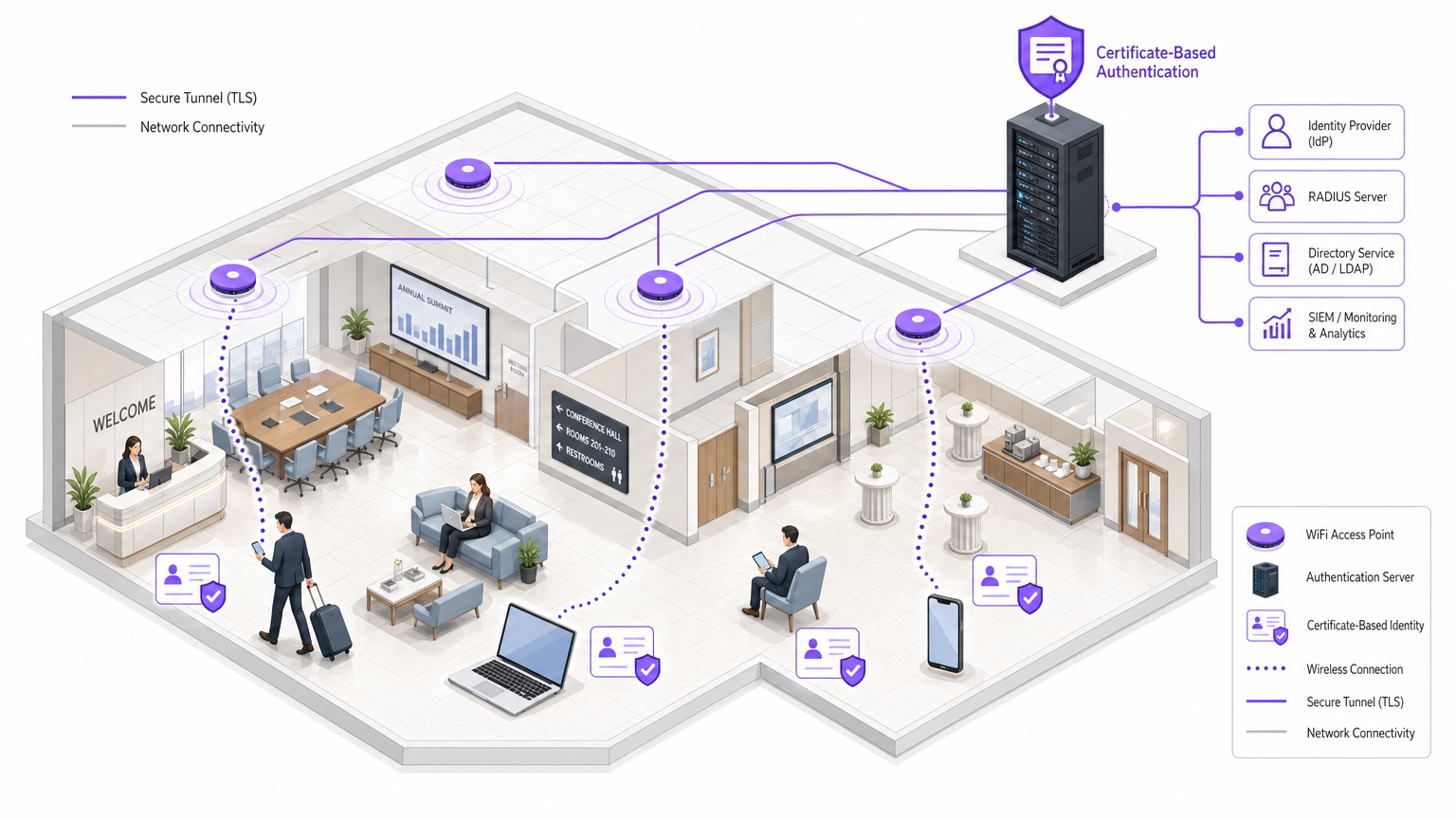

Passwordless WiFi, das grundlegend auf dem IEEE 802.1X-Standard und EAP-TLS (Extensible Authentication Protocol - Transport Layer Security) aufbaut, eliminiert diese Reibungspunkte. Durch die Ausstellung einzigartiger, kryptografisch sicherer Zertifikate für einzelne Geräte können Netzwerkadministratoren eine granulare, identitätsbasierte Zugriffskontrolle durchsetzen. Dieser Leitfaden bietet eine umfassende technische Referenz für die Implementierung von passwordless WiFi, detailliert die zugrunde liegende Architektur, Bereitstellungsmethoden und den messbaren Return on Investment (ROI), der durch reduzierte Betriebskosten und geminderte Risiken erzielt werden kann. Darüber hinaus untersuchen wir, wie die Integration einer Plattform wie Purple's Guest WiFi diesen Übergang optimieren kann, indem sie als robuster Identity Provider (IdP) fungiert, um ein nahtloses, sicheres Onboarding zu ermöglichen.

Technischer Deep-Dive: Die Architektur von Passwordless WiFi

Um die Implementierung von passwordless WiFi zu verstehen, muss man zunächst die Kernkomponenten des 802.1X-Authentifizierungsrahmens dekonstruieren. Im Gegensatz zu WPA2-Personal, das auf einem gemeinsamen Geheimnis basiert, arbeitet 802.1X nach einem dreigliedrigen Modell: dem Supplikanten, dem Authentifikator und dem Authentifizierungsserver.

Das dreigliedrige 802.1X-Modell

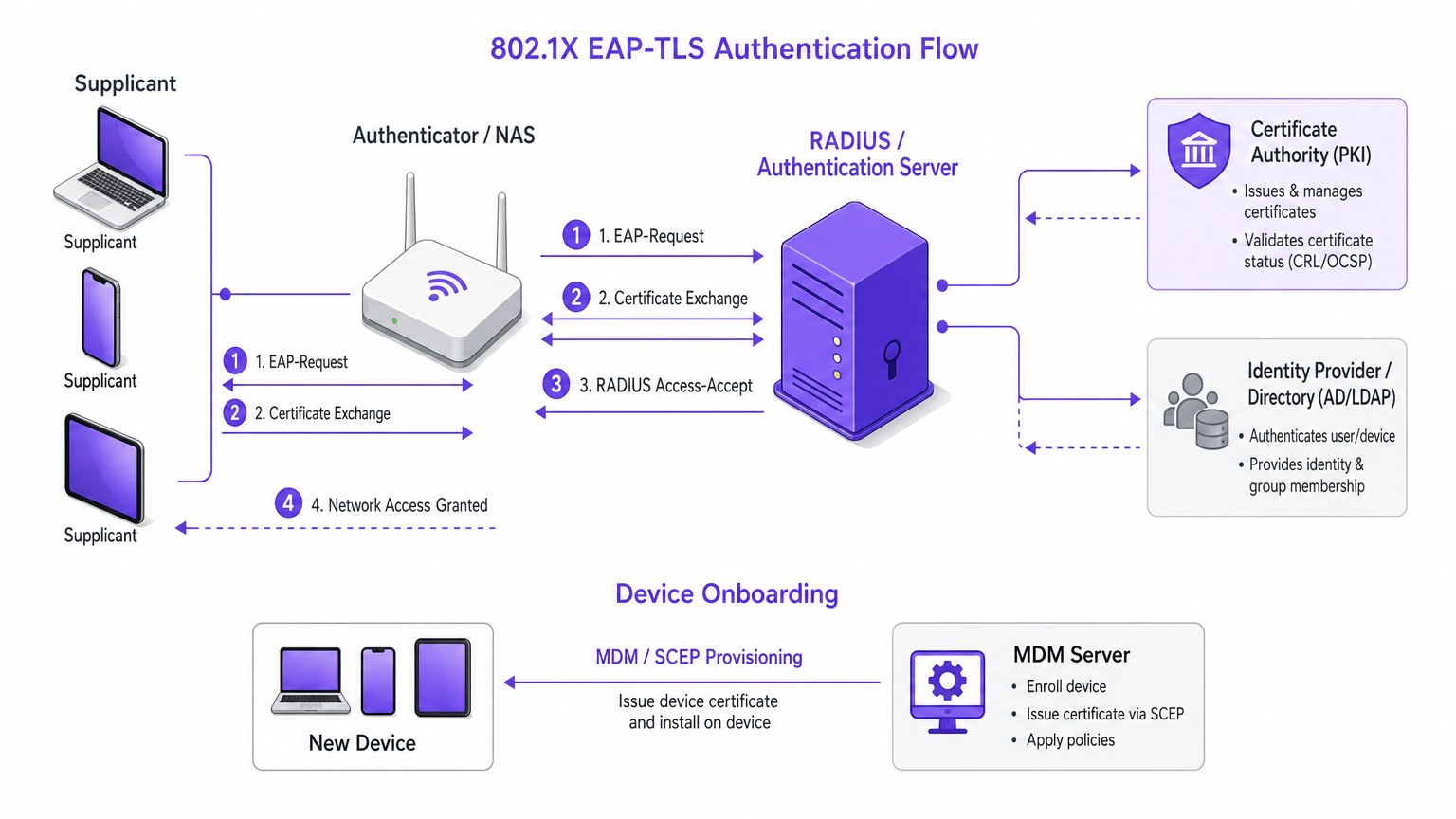

Der Supplikant ist das Client-Gerät – ein Smartphone, Laptop oder IoT-Sensor –, das versucht, sich mit dem Netzwerk zu verbinden. In einer passwortlosen Umgebung muss der Supplikant ein gültiges digitales Zertifikat besitzen und kein Passwort. Der Authentifikator ist typischerweise der Wireless Access Point (WAP) oder Wireless LAN Controller. Er fungiert als Gatekeeper, bewertet die Anmeldeinformationen nicht selbst, sondern kapselt die Anfrage des Supplikanten und leitet sie über das RADIUS-Protokoll an den Authentifizierungsserver weiter. Der Authentifizierungsserver ist die zentrale Autorität – oft ein RADIUS-Server, der in einen Identity Provider (IdP) wie Active Directory, LDAP oder einen Cloud-nativen Verzeichnisdienst integriert ist. Der Server validiert das vom Supplikanten vorgelegte Zertifikat anhand seiner Datenbank und einer Zertifikatsperrliste (CRL).

EAP-TLS: Der Goldstandard für passwortlose Authentifizierung

Während 802.1X verschiedene Extensible Authentication Protocol (EAP)-Methoden unterstützt, wird EAP-TLS universell als der sicherste Standard für Unternehmensbereitstellungen anerkannt. EAP-TLS schreibt die gegenseitige Authentifizierung vor: Der RADIUS-Server präsentiert sein Zertifikat dem Supplikanten, um zu beweisen, dass das Netzwerk legitim ist und Evil-Twin-Angriffe zu verhindern; und der Supplikant präsentiert sein einzigartiges Client-Zertifikat dem RADIUS-Server, um seine Identität zu beweisen, ohne Passworthashes über die Luftschnittstelle zu übertragen. Dieser gegenseitige kryptografische Handshake etabliert einen sicheren TLS-Tunnel, durch den die endgültige Autorisierung und Schlüsselableitung erfolgen, was maximale Datenintegrität und Vertraulichkeit gewährleistet.

Die Rolle der Public Key Infrastructure (PKI)

Die Implementierung von EAP-TLS erfordert eine robuste Public Key Infrastructure (PKI). Die PKI ist verantwortlich für die Generierung, Ausstellung und Verwaltung des Lebenszyklus digitaler Zertifikate. Historisch gesehen war die Verwaltung einer lokalen Zertifizierungsstelle (CA) eine erhebliche Eintrittsbarriere. Moderne Cloud-verwaltete PKI-Lösungen und Mobile Device Management (MDM)-Integrationen haben jedoch den Bereitstellungsprozess automatisiert, sodass Zertifikate über Protokolle wie SCEP (Simple Certificate Enrollment Protocol) oder EST (Enrollment over Secure Transport) stillschweigend an verwaltete Geräte übertragen werden können.

Für nicht verwaltete Geräte – BYOD oder Gastzugang – bieten Onboarding-Plattformen ein Self-Service-Portal, über das sich Benutzer einmal authentifizieren (z. B. über OAuth oder SAML gegen ein Unternehmensverzeichnis oder über ein Captive Portal für Gäste) und anschließend mit einem temporären Zertifikat oder einem sicheren Profil wie Passpoint/Hotspot 2.0 versorgt werden.

Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

Die Bereitstellung einer passwortlosen WiFi-Architektur erfordert sorgfältige Planung und eine schrittweise Ausführung. Die folgenden Schritte skizzieren einen herstellerneutralen Ansatz, der für große Unternehmensumgebungen geeignet ist, wie sie beispielsweise in den Sektoren Gesundheitswesen oder Transport zu finden sind.

Phase 1: Infrastrukturbewertung und Bereitschaft

Bevor Authentifizierungsmethoden geändert werden, stellen Sie sicher, dass die zugrunde liegende Netzwerkinfrastruktur die erforderlichen Protokolle unterstützt. Vergewissern Sie sich, dass alle Wireless LAN Controller und Access Points 802.1X und WPA3-Enterprise unterstützen – ältere Hardware erfordert möglicherweise Firmware-Updates oder einen Austausch. Wählen Sie eine robuste RADIUS-Lösung, die die erwartete Authentifizierungslast bewältigen kann; Cloud-RADIUS-Lösungen bieten im Vergleich zu lokalen Bereitstellungen eine hohe Verfügbarkeit und Skalierbarkeit. Bestimmen Sie die primäre Quelle der Wahrheit für Benutzeridentitäten (z. B. Azure AD, Okta, Google Workspace) und bestätigen Sie den RADIUS-Serverr mit diesem Verzeichnis kommunizieren kann.

Phase 2: PKI-Einrichtung und Zertifikatsverwaltung

Die Grundlage für den passwortlosen Zugriff ist das Zertifikats-Lebenszyklusmanagement. Stellen Sie eine vertrauenswürdige Zertifizierungsstelle (CA) bereit: Für interne Unternehmensgeräte ist eine interne CA ausreichend; für Gastzugang oder BYOD sollten Sie eine öffentliche CA oder einen spezialisierten Onboarding-Dienst in Betracht ziehen. Definieren Sie klare Richtlinien für die Zertifikatsgültigkeit – Unternehmensgeräte erhalten möglicherweise Zertifikate, die ein Jahr lang gültig sind, während Gastzertifikate nach 24 Stunden ablaufen können. Konfigurieren Sie Widerrufsmechanismen, um sicherzustellen, dass der RADIUS-Server Zertifikatsperrlisten (CRLs) prüft oder OCSP verwendet, um den Zugriff für verlorene oder kompromittierte Geräte sofort zu blockieren.

Phase 3: Geräte-Onboarding und -Bereitstellung

Das Onboarding-Erlebnis bestimmt den Erfolg der Bereitstellung. Für verwaltete Unternehmensgeräte nutzen Sie eine MDM-Lösung (z.B. Microsoft Intune, Jamf), um das CA-Zertifikat und das eindeutige Client-Zertifikat stillschweigend mittels SCEP oder EST zu übertragen. Dies erfordert keinerlei Benutzerinteraktion. Für unverwaltete BYOD-Geräte implementieren Sie ein sicheres Onboarding-Portal, über das Benutzer sich mit einer offenen Bereitstellungs-SSID verbinden, sich über Unternehmensanmeldeinformationen (SAML/OAuth) authentifizieren und ein Konfigurationsprofil herunterladen, das die erforderlichen Zertifikate installiert und die sichere SSID konfiguriert. Für den Gastzugang in Umgebungen wie Hospitality oder Retail integrieren Sie eine Plattform wie Purple's WiFi Analytics . Purple kann als IdP fungieren und Gästen die Authentifizierung über Social Login oder ein angepasstes Portal ermöglichen, wonach sie nahtlos zu einer sicheren, verschlüsselten Verbindung – oft unter Nutzung von OpenRoaming- oder Passpoint-Standards – übergehen, ohne jemals ein Netzwerkpasswort eingeben zu müssen.

Phase 4: Netzwerkkonfiguration und Tests

Erstellen Sie die neue SSID, die für WPA3-Enterprise (oder WPA2-Enterprise, falls Legacy-Unterstützung erforderlich ist) und 802.1X-Authentifizierung konfiguriert ist, und verweisen Sie den Authentifikator auf den RADIUS-Server. Konfigurieren Sie den RADIUS-Server so, dass er bei erfolgreicher Authentifizierung spezifische Attribute zurückgibt – zum Beispiel die Zuweisung des Benutzers zu einem bestimmten VLAN basierend auf seiner Gruppenmitgliedschaft, wobei Mitarbeiter in einem Unternehmens-VLAN und Gäste in einem isolierten, nur für das Internet bestimmten VLAN platziert werden. Rollen Sie die sichere SSID zunächst an eine kleine Pilotgruppe (die IT-Abteilung ist in der Regel ideal) aus und überwachen Sie die Authentifizierungsprotokolle akribisch, um Zertifikatsvalidierungsfehler oder RADIUS-Timeouts vor einer vollständigen Bereitstellung zu identifizieren.

Best Practices für Unternehmensumgebungen

Gegenseitige Authentifizierung erzwingen: Implementieren Sie EAP-TLS niemals, ohne dass der Supplicant das Serverzertifikat validieren muss. Andernfalls wird das Netzwerk Man-in-the-Middle (MitM)-Angriffen ausgesetzt.

Strenge Zertifikatsvalidierung implementieren: Konfigurieren Sie Supplicants so, dass sie explizit nur der spezifischen CA vertrauen, die das Zertifikat des RADIUS-Servers ausgestellt hat, und überprüfen Sie den Common Name (CN) oder Subject Alternative Name (SAN) des Servers.

Passpoint (Hotspot 2.0) nutzen: Für öffentliche Orte ist Passpoint die Zukunft der passwortlosen Konnektivität. Es ermöglicht Geräten, autorisierte Netzwerke automatisch zu erkennen und sicher zu verbinden, indem sie Anmeldeinformationen ihres Mobilfunkbetreibers oder eines Drittanbieter-IdP verwenden, ähnlich wie beim Mobilfunk-Roaming. Purple's Connect-Lizenz erleichtert dies, indem sie als Identitätsanbieter für Dienste wie OpenRoaming fungiert.

Datenverkehr segmentieren: Verwenden Sie immer eine dynamische VLAN-Zuweisung über RADIUS, um verschiedene Benutzerklassen (POS-Terminals, Unternehmensmitarbeiter, IoT-Geräte, Gäste) logisch zu trennen. Dies begrenzt den potenziellen Schaden bei einer Kompromittierung. Für einen tieferen Einblick in die Segmentierung spezialisierter Netzwerke lesen Sie unseren Leitfaden zu WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke .

Fehlerbehebung & Risikominderung

Auch bei sorgfältiger Planung können Probleme auftreten. Das Verständnis gängiger Fehlerursachen ist entscheidend für eine schnelle Lösung.

Zeitversatz (Clock Skew) ist die häufigste Ursache für EAP-TLS-Authentifizierungsfehler. Die Zertifikatsvalidierung basiert auf genauer Zeitmessung; wenn die Zeit auf dem Supplicant, dem RADIUS-Server oder der CA um mehr als ein paar Minuten abweicht, schlägt die Validierung stillschweigend fehl. Stellen Sie sicher, dass die gesamte Infrastruktur auf einer zuverlässigen NTP-Quelle basiert.

Zertifikatskettenprobleme treten auf, wenn der Supplicant nicht die vollständige Vertrauenskette – einschließlich Zwischen-CAs – installiert hat. Das Serverzertifikat wird dann abgelehnt. Stellen Sie immer sicher, dass der RADIUS-Server so konfiguriert ist, dass er die vollständige Zertifikatskette während des EAP-Austauschs sendet.

RADIUS-Timeouts können auftreten, wenn die Latenz zwischen dem Authentifikator (WAP) und dem RADIUS-Server zu hoch ist, wodurch der EAP-Handshake abbricht. Dies ist in verteilten Bereitstellungen mit einem zentralisierten Cloud-RADIUS üblich. Passen Sie die Timeout-Werte auf dem WLC an oder erwägen Sie den Einsatz regionaler RADIUS-Proxys.

Abgelaufene Zertifikate: Geräte, die versuchen, sich mit abgelaufenen Zertifikaten zu authentifizieren, werden stillschweigend abgelehnt. Implementieren Sie eine robuste Überwachung, um Administratoren vor bevorstehenden Zertifikatsablaufdaten zu warnen, bevor diese die Benutzer beeinträchtigen.

Zur Risikominderung behalten Sie das ältere PSK-Netzwerk während des Übergangs vorübergehend bei, beschränken Sie jedoch dessen Bandbreite oder Zugriffsrechte, um zur Migration anzuregen. Leiten Sie alle RADIUS-Authentifizierungsprotokolle an eine SIEM-Plattform weiter und führen Sie regelmäßige Überprüfungen der PKI-Infrastruktur und RADIUS-Richtlinien durch, um die Einhaltung aktueller Sicherheitsstandards zu gewährleisten.

ROI & Geschäftsauswirkungen

Der Übergang zu passwortlosem WiFi ist eine strategische Investition mit messbarem Ertrag in mehreren Dimensionen.

| Metrik | Gemeinsamer PSK | Zertifikatsbasiert (802.1X) |

|---|---|---|

| Helpdesk-Tickets (Konnektivität) | Hoch – häufige Passwort-Resets | Nahezu null – automatisierte Bereitstellung |

| Sicherheitsrisiko | Hoch – ein einziges Anmeldeinformation für alle | Niedrig – ueindeutig, pro Gerät widerrufbar |

| Compliance-Bereitschaft | Schlecht — keine individuelle Verantwortlichkeit | Stark — vollständiger Audit-Trail pro Gerät |

| Onboarding-Zeit (Unternehmen) | Minuten (manuell) | Sekunden (MDM-automatisiert) |

| Widerruf von Anmeldeinformationen | Störend — erfordert vollständige PSK-Rotation | Sofort — individuelles Zertifikat widerrufen |

Reduzierung des Helpdesk-Aufwands: Die Verwaltung gemeinsamer Passwörter bindet erhebliche IT-Ressourcen. Die passwortlose Authentifizierung, insbesondere wenn sie über MDM oder ein Self-Service-Onboarding-Portal automatisiert wird, eliminiert praktisch passwortbezogene Helpdesk-Tickets.

Verbesserte Sicherheitslage: Durch die Eliminierung gemeinsamer Geheimnisse wird das Risiko von Anmeldedatendiebstahl und unbefugtem Netzwerkzugriff drastisch reduziert. Jedes Gerät verfügt über eine eindeutige, kryptografisch sichere Identität, die sofort widerrufen werden kann, wenn das Gerät verloren geht oder kompromittiert wird.

Vereinfachte Compliance: Frameworks wie PCI DSS erfordern strenge Zugriffskontrollen und individuelle Verantwortlichkeit. Die zertifikatbasierte Authentifizierung bietet einen klaren Audit-Trail darüber, welches Gerät wann auf das Netzwerk zugegriffen hat, was die Compliance-Berichterstattung vereinfacht.

Verbesserte Benutzererfahrung und Datenerfassung: Einmal bereitgestellt, ist der Verbindungsprozess für den Benutzer vollständig transparent. In Umgebungen wie Retail fördert diese reibungslose Konnektivität die Teilnahme der Benutzer am Netzwerk, wodurch Veranstaltungsorte wertvolle Erstanbieterdaten erfassen und personalisiertes Engagement über Plattformen wie Purple fördern können.

Für Organisationen, die komplexe HF-Umgebungen verwalten, ist das Verständnis des Zusammenspiels zwischen Authentifizierung und physischer Infrastruktur entscheidend. Weitere Informationen zu Infrastrukturüberlegungen finden Sie in Ihr Leitfaden zu einem Wireless Access Point Ruckus . Darüber hinaus kann es nützlich sein zu verstehen, wie breitere Netzwerkkonzepte angewendet werden; siehe unseren Leitfaden zu Personal Area Networks (PANs): Technologien, Anwendungen, Sicherheit und zukünftige Trends .

Schlüsselbegriffe & Definitionen

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It is the foundational protocol for enterprise-grade, passwordless WiFi.

The core standard that underpins all enterprise WiFi authentication, replacing the shared PSK model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure EAP method that requires mutual authentication using digital certificates on both the client and the server. No passwords are transmitted over the air.

Considered the gold standard for wireless security. The method of choice for any organisation serious about eliminating credential-based risk.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The engine that processes authentication requests from Access Points and validates them against a directory. A RADIUS server is a mandatory component of any 802.1X deployment.

Supplicant

The client device (e.g., laptop, smartphone, IoT sensor) attempting to access the network. In 802.1X, the supplicant must present a valid certificate or credential to gain access.

The starting point of every authentication request. Understanding the supplicant's capabilities (e.g., whether it supports EAP-TLS) is critical during the planning phase.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

The underlying system required to issue and manage the certificates used in EAP-TLS. Without a functioning PKI, certificate-based authentication is not possible.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard that streamlines network access, allowing devices to automatically discover and connect to authorised WiFi networks without manual authentication steps.

Enables a seamless, cellular-like roaming experience for users across different venues. Particularly relevant for hospitality, retail, and public-sector deployments.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the Authenticator to place a successfully authenticated user onto a specific Virtual LAN based on their identity or group membership.

Crucial for network segmentation, ensuring that IoT devices, guests, and corporate staff are logically isolated from one another — a key requirement for PCI DSS compliance.

SCEP (Simple Certificate Enrollment Protocol)

A protocol that enables network devices to automatically request and receive digital certificates from a Certificate Authority, typically orchestrated by an MDM solution.

The mechanism that enables zero-touch certificate provisioning for corporate devices, eliminating the need for manual certificate installation.

Fallstudien

A national retail chain with 500 locations is currently using a single WPA2-Personal (PSK) network for both store operations (inventory scanners, POS tablets) and corporate staff laptops. The IT director needs to improve security to meet PCI DSS compliance and reduce the operational burden of rotating the PSK every time an employee leaves. How should they implement passwordless WiFi?

- Deploy a Cloud-RADIUS solution integrated with the central Identity Provider (e.g., Azure AD). 2. For corporate laptops, use the existing MDM (Microsoft Intune) to push a unique client certificate via SCEP, configuring devices to connect to a new 'Corp-Secure' SSID using EAP-TLS. 3. For inventory scanners and POS tablets, utilise an onboarding portal to provision device-specific certificates, binding them to a dedicated 'Ops-Secure' VLAN via RADIUS attributes. 4. Retain the PSK network temporarily, but change the password and restrict it to a quarantine VLAN to identify legacy devices that failed to migrate. 5. Once all devices are verified on the 802.1X network, decommission the PSK SSID.

A large conference centre wants to offer seamless, secure WiFi to attendees without printing passwords on badges or requiring them to re-enter a captive portal every day. They want to leverage their existing Purple analytics platform. How can they achieve this?

- The venue implements a Passpoint (Hotspot 2.0) enabled network infrastructure. 2. They utilise Purple's Connect licence, configuring Purple as the Identity Provider (IdP) for OpenRoaming. 3. When an attendee arrives, if their device already has an OpenRoaming profile (e.g., from their mobile carrier or a previous venue), they connect automatically and securely via EAP-TTLS or EAP-TLS. 4. For users without a profile, they connect to a standard onboarding SSID, authenticate once via the Purple captive portal (providing valuable first-party data), and are prompted to download a secure Passpoint profile. 5. For the remainder of the event, and on subsequent visits, the user connects automatically to the secure network without any passwords.

Szenarioanalyse

Q1. You are deploying EAP-TLS across a university campus. During the pilot phase, several Windows laptops fail to connect, reporting an authentication error. The RADIUS logs show the server rejected the client certificates. The certificates are valid and issued by the correct internal CA. What is the most likely cause, and how do you resolve it?

💡 Hinweis:Consider the environmental factors that cryptographic certificate validation relies upon, beyond the certificate content itself.

Empfohlenen Ansatz anzeigen

The most likely cause is Clock Skew. EAP-TLS certificate validation is highly sensitive to time discrepancies. If the system time on the Windows laptops is significantly out of sync with the RADIUS server or the Certificate Authority, the certificates will be deemed invalid even if they are within their stated validity period. Resolution: ensure all devices and infrastructure components are configured to sync with a reliable NTP server. Verify time synchronisation on the RADIUS server, the CA, and the client devices.

Q2. A hospital IT director wants to implement passwordless WiFi for all clinical devices (infusion pumps, mobile workstations) but is concerned about the administrative overhead of managing certificates for thousands of headless devices that cannot use an onboarding portal. What is the recommended approach?

💡 Hinweis:Think about automated provisioning protocols used by device management systems, and how certificates can be delivered without user interaction.

Empfohlenen Ansatz anzeigen

The recommended approach is to leverage a Mobile Device Management (MDM) or Unified Endpoint Management (UEM) solution integrated with the hospital's PKI. Using protocols like SCEP (Simple Certificate Enrollment Protocol) or EST (Enrollment over Secure Transport), the MDM can silently request and install unique client certificates onto the clinical devices over the air, requiring zero manual intervention from IT staff or clinicians. The MDM should also be configured to automatically renew certificates before they expire.

Q3. Your organisation is transitioning from a shared PSK network to an 802.1X EAP-TLS network. You plan to run both SSIDs concurrently for one month. However, you want to ensure that users who have successfully migrated to the secure network do not accidentally fall back to the less secure PSK network. How can you configure the infrastructure to prevent this?

💡 Hinweis:Consider how the RADIUS server can be used to control access on the legacy network, and what information is available to it about devices that have already been provisioned.

Empfohlenen Ansatz anzeigen

Implement a RADIUS policy on the legacy PSK network that uses MAC Authentication Bypass (MAB) to identify devices. When a device successfully authenticates via EAP-TLS on the new network, its MAC address is recorded in the RADIUS database. The RADIUS policy for the legacy PSK network can then be configured to deny access — or assign to a quarantine VLAN with restricted bandwidth — for any MAC address known to be provisioned for 802.1X. This forces the device to use the secure SSID and prevents accidental fallback.