WiFi sin contraseña: qué es y cómo implementarlo

Esta guía de referencia técnica proporciona a los arquitectos de red y a los gerentes de TI un plan integral para la transición de contraseñas compartidas vulnerables a una autenticación WiFi segura basada en certificados. Cubre la arquitectura 802.1X, las estrategias de implementación de EAP-TLS, la gestión de PKI y el impacto comercial medible de reducir los gastos generales del helpdesk al tiempo que mejora la postura de seguridad empresarial y la preparación para el cumplimiento.

🎧 Escuchar esta guía

Ver transcripción

- Resumen ejecutivo

- Análisis técnico en profundidad: la arquitectura del WiFi sin contraseña

- El modelo tripartito 802.1X

- EAP-TLS: el estándar de oro para la autenticación sin contraseña

- El papel de la Public Key Infrastructure (PKI)

- Guía de implementación: despliegue paso a paso

- Fase 1: Evaluación y preparación de la infraestructura

- Fase 2: Configuración de PKI y Gestión de Certificados

- Fase 3: Incorporación y Aprovisionamiento de Dispositivos

- Fase 4: Configuración y Pruebas de Red

- Mejores Prácticas para Entornos Empresariales

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen ejecutivo

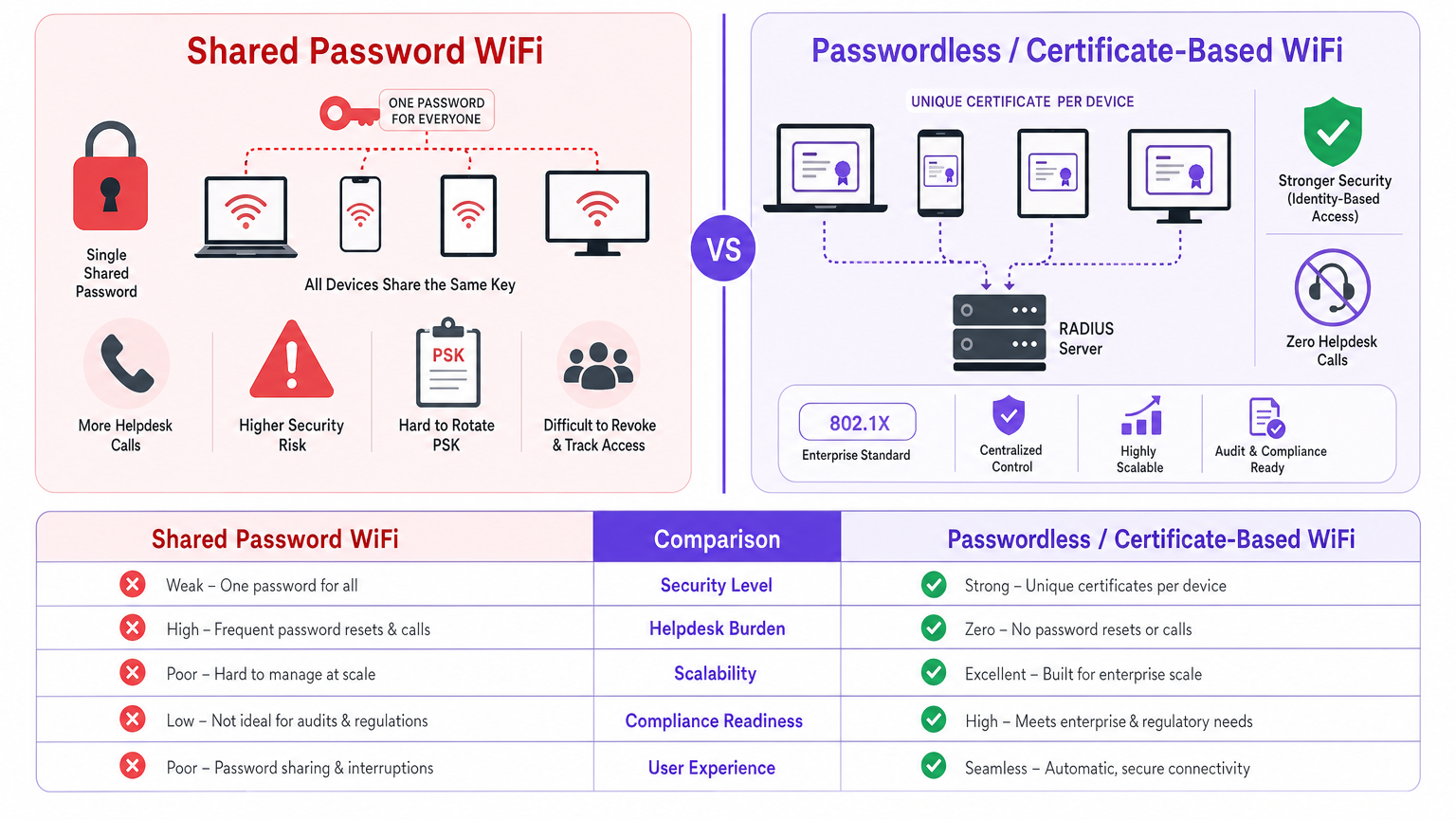

La transición de las claves precompartidas (PSKs) compartidas a la autenticación WiFi sin contraseña basada en certificados representa un cambio arquitectónico crítico para las redes empresariales. Para los gerentes de TI y los arquitectos de red que operan a escala —ya sea en un hotel de 200 habitaciones, una cadena minorista nacional o un extenso campus del sector público— el enfoque heredado de gestionar una única contraseña para todo el acceso de invitados o BYOD ya no es viable. Introduce vulnerabilidades de seguridad inaceptables, complica el cumplimiento de marcos como PCI DSS y GDPR, y genera un volumen desproporcionado de tickets de helpdesk relacionados con problemas de conectividad y rotación de contraseñas.

El WiFi sin contraseña, fundamentalmente construido sobre el estándar IEEE 802.1X y EAP-TLS (Extensible Authentication Protocol - Transport Layer Security), elimina estos puntos de fricción. Al emitir certificados únicos y criptográficamente seguros a dispositivos individuales, los administradores de red pueden aplicar un control de acceso granular y consciente de la identidad. Esta guía proporciona una referencia técnica completa para implementar WiFi sin contraseña, detallando la arquitectura subyacente, las metodologías de implementación y el retorno de la inversión (ROI) medible que se puede lograr a través de la reducción de los gastos operativos y la mitigación de riesgos. Además, exploramos cómo la integración de una plataforma como Guest WiFi de Purple puede agilizar esta transición, actuando como un robusto Identity Provider (IdP) para facilitar una incorporación segura y sin interrupciones.

Análisis técnico en profundidad: la arquitectura del WiFi sin contraseña

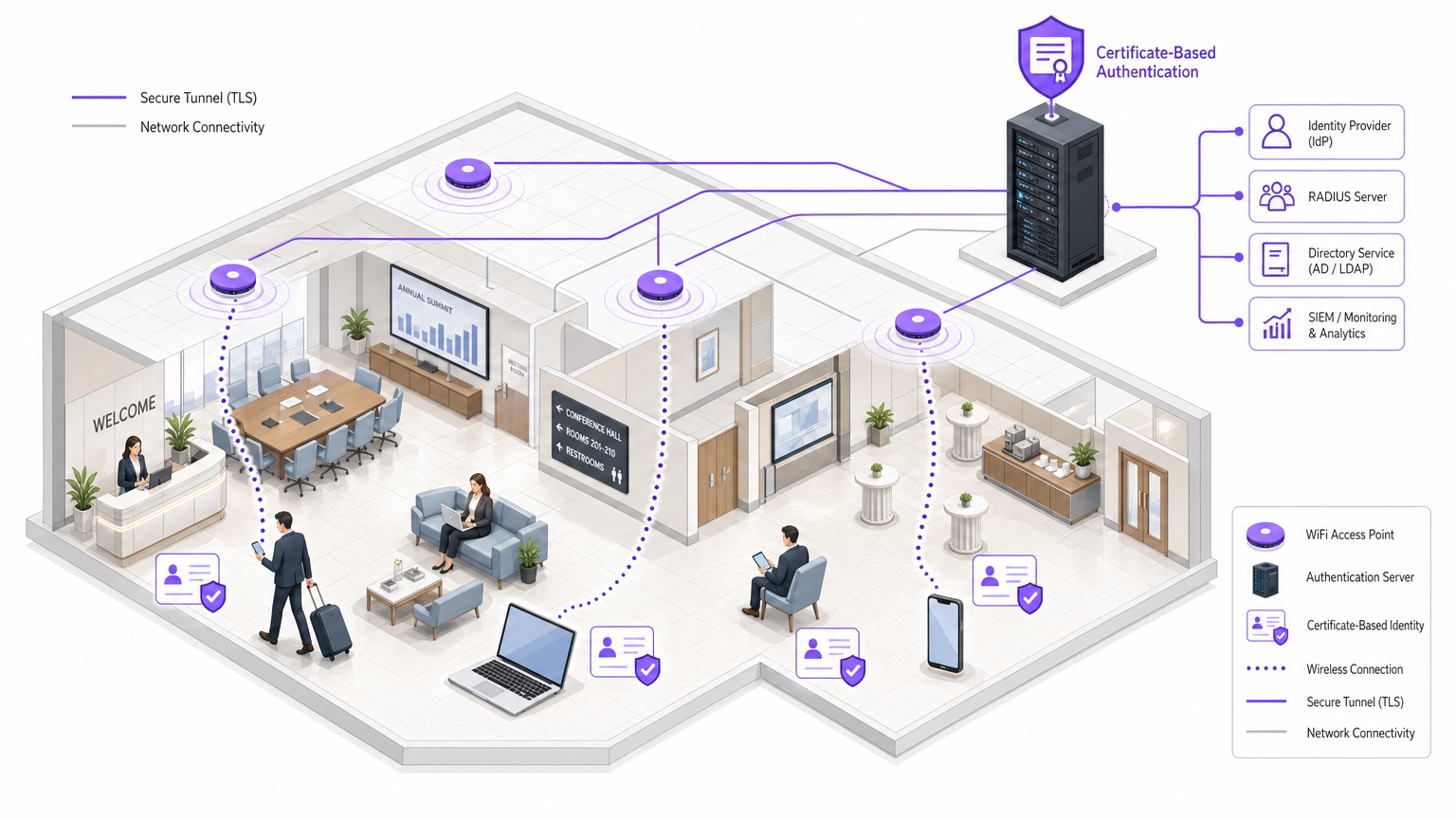

Para comprender la implementación del WiFi sin contraseña, primero hay que deconstruir los componentes centrales del marco de autenticación 802.1X. A diferencia de WPA2-Personal, que se basa en un secreto compartido, 802.1X opera en un modelo tripartito: el Supplicant, el Authenticator y el Authentication Server.

El modelo tripartito 802.1X

El Supplicant es el dispositivo cliente —un smartphone, portátil o sensor IoT— que intenta conectarse a la red. En un entorno sin contraseña, el supplicant debe poseer un certificado digital válido en lugar de una contraseña. El Authenticator es típicamente el Wireless Access Point (WAP) o el controlador de LAN inalámbrica. Actúa como un guardián, no evaluando las credenciales por sí mismo, sino encapsulando la solicitud del supplicant y reenviándola al authentication server a través del protocolo RADIUS. El Authentication Server es la autoridad centralizada —a menudo un servidor RADIUS integrado con un Identity Provider (IdP) como Active Directory, LDAP o un servicio de directorio nativo en la nube. El servidor valida el certificado presentado por el supplicant contra su base de datos y una Certificate Revocation List (CRL).

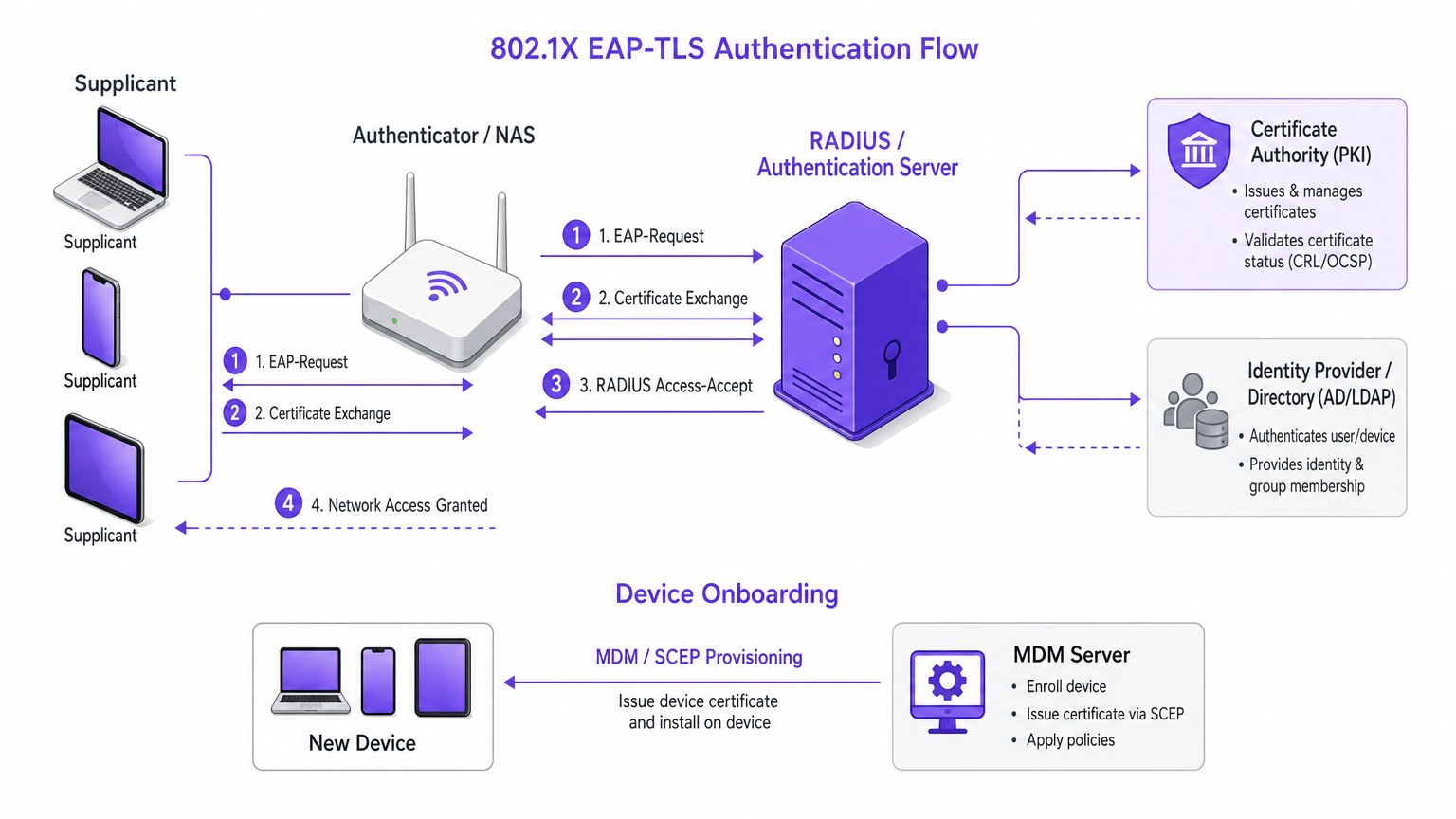

EAP-TLS: el estándar de oro para la autenticación sin contraseña

Aunque 802.1X admite varios métodos de Extensible Authentication Protocol (EAP), EAP-TLS es universalmente reconocido como el estándar más seguro para implementaciones empresariales. EAP-TLS exige autenticación mutua: el servidor RADIUS presenta su certificado al supplicant, demostrando que la red es legítima y previniendo ataques de gemelo malvado; y el supplicant presenta su certificado de cliente único al servidor RADIUS, demostrando su identidad sin transmitir ningún hash de contraseña por el aire. Este handshake criptográfico mutuo establece un túnel TLS seguro a través del cual se produce la autorización final y la derivación de claves, asegurando la máxima integridad y confidencialidad de los datos.

El papel de la Public Key Infrastructure (PKI)

La implementación de EAP-TLS requiere una robusta Public Key Infrastructure (PKI). La PKI es responsable de generar, emitir y gestionar el ciclo de vida de los certificados digitales. Históricamente, la gestión de una Certificate Authority (CA) local era una barrera de entrada significativa. Sin embargo, las soluciones modernas de PKI gestionadas en la nube y las integraciones de Mobile Device Management (MDM) han automatizado el proceso de aprovisionamiento, permitiendo que los certificados se envíen silenciosamente a los dispositivos gestionados a través de protocolos como SCEP (Simple Certificate Enrollment Protocol) o EST (Enrollment over Secure Transport).

Para dispositivos no gestionados —acceso BYOD o de invitados— las plataformas de incorporación proporcionan un portal de autoservicio donde los usuarios se autentican una vez (por ejemplo, a través de OAuth o SAML contra un directorio corporativo, o a través de un captive portal para invitados) y posteriormente se les aprovisiona con un certificado temporal o un perfil seguro como Passpoint/Hotspot 2.0.

Guía de implementación: despliegue paso a paso

El despliegue de una arquitectura WiFi sin contraseña requiere una planificación cuidadosa y una ejecución por fases. Los siguientes pasos describen un enfoque neutral respecto al proveedor, adecuado para entornos empresariales a gran escala, como los que se encuentran en los sectores de Healthcare o Transport .

Fase 1: Evaluación y preparación de la infraestructura

Antes de alterar los métodos de autenticación, asegúrese de que la infraestructura de red subyacente admita los protocolos requeridos. Verifique que todos los Wireless LAN Controllers y Access Points admitan 802.1X y WPA3-Enterprise; el hardware heredado puede requerir actualizaciones de firmware o reemplazo. Seleccione una solución RADIUS robusta capaz de manejar la carga de autenticación esperada; las soluciones cloud-RADIUS ofrecen alta disponibilidad y escalabilidad en comparación con las implementaciones locales. Determine la fuente principal de verdad para las identidades de usuario (por ejemplo, Azure AD, Okta, Google Workspace) y confirme que el servidor RADIUSr puede comunicarse con este directorio.

Fase 2: Configuración de PKI y Gestión de Certificados

La base del acceso sin contraseña es la gestión del ciclo de vida de los certificados. Implemente una Autoridad de Certificación de confianza: para dispositivos corporativos internos, una CA interna es suficiente; para el acceso de invitados o BYOD, considere una CA pública o un servicio de incorporación especializado. Defina políticas claras de validez de certificados: los dispositivos corporativos pueden recibir certificados válidos por un año, mientras que los certificados de invitados pueden caducar después de 24 horas. Configure mecanismos de revocación, asegurándose de que el servidor RADIUS verifique las Listas de Revocación de Certificados (CRLs) o utilice OCSP para bloquear inmediatamente el acceso a dispositivos perdidos o comprometidos.

Fase 3: Incorporación y Aprovisionamiento de Dispositivos

La experiencia de incorporación determina el éxito de la implementación. Para dispositivos corporativos gestionados, aproveche una solución MDM (por ejemplo, Microsoft Intune, Jamf) para enviar silenciosamente el certificado de CA y el certificado de cliente único utilizando SCEP o EST. Esto no requiere interacción del usuario. Para dispositivos BYOD no gestionados, implemente un portal de incorporación seguro donde los usuarios se conecten a un SSID de aprovisionamiento abierto, se autentiquen mediante credenciales corporativas (SAML/OAuth) y descarguen un perfil de configuración que instale los certificados necesarios y configure el SSID seguro. Para el acceso de invitados en entornos como Hostelería o Comercio Minorista , integre con una plataforma como WiFi Analytics de Purple. Purple puede actuar como IdP, permitiendo a los invitados autenticarse a través de inicio de sesión social o un portal personalizado, después de lo cual se les transfiere sin problemas a una conexión segura y cifrada —a menudo aprovechando los estándares OpenRoaming o Passpoint— sin necesidad de escribir nunca una contraseña de red.

Fase 4: Configuración y Pruebas de Red

Cree el nuevo SSID configurado para WPA3-Enterprise (o WPA2-Enterprise si se requiere soporte heredado) y autenticación 802.1X, apuntando el autenticador al servidor RADIUS. Configure el servidor RADIUS para que devuelva atributos específicos tras una autenticación exitosa —por ejemplo, asignando al usuario a una VLAN específica según su pertenencia a un grupo, colocando al personal en una VLAN corporativa y a los invitados en una VLAN aislada solo para internet. Implemente el SSID seguro primero en un pequeño grupo piloto (el departamento de TI suele ser ideal) y supervise los registros de autenticación meticulosamente para identificar cualquier error de validación de certificados o tiempos de espera de RADIUS antes de una implementación completa.

Mejores Prácticas para Entornos Empresariales

Imponer Autenticación Mutua: Nunca implemente EAP-TLS sin requerir que el solicitante valide el certificado del servidor. No hacerlo expone la red a ataques de intermediario (MitM).

Implementar Validación Estricta de Certificados: Configure los solicitantes para que confíen explícitamente solo en la CA específica que emitió el certificado del servidor RADIUS, y verifique el Nombre Común (CN) o el Nombre Alternativo del Sujeto (SAN) del servidor.

Aprovechar Passpoint (Hotspot 2.0): Para lugares públicos, Passpoint es el futuro de la conectividad sin contraseña. Permite que los dispositivos descubran y se conecten de forma segura automáticamente a redes autorizadas utilizando credenciales proporcionadas por su operador móvil o un IdP de terceros, funcionando de manera muy similar al roaming celular. La licencia Connect de Purple facilita esto al actuar como proveedor de identidad para servicios como OpenRoaming.

Segmentar el Tráfico: Utilice siempre la asignación dinámica de VLAN a través de RADIUS para separar lógicamente diferentes clases de usuarios (terminales POS, personal corporativo, dispositivos IoT, invitados). Esto limita el radio de impacto de cualquier posible compromiso. Para una inmersión más profunda en la segmentación de redes especializadas, consulte nuestra guía sobre WiFi en Hospitales: Una Guía para Redes Clínicas Seguras .

Resolución de Problemas y Mitigación de Riesgos

Incluso con una planificación meticulosa, pueden surgir problemas. Comprender los modos de fallo comunes es fundamental para una resolución rápida.

Desviación del Reloj es la causa más común de fallos de autenticación EAP-TLS. La validación de certificados depende de una sincronización horaria precisa; si la hora en el solicitante, el servidor RADIUS o la CA está desincronizada por más de unos pocos minutos, la validación fallará silenciosamente. Asegúrese de que toda la infraestructura dependa de una fuente NTP fiable.

Problemas de Cadena de Certificados ocurren cuando el solicitante no tiene instalada la cadena de confianza completa —incluidas las CA intermedias—. Rechazará el certificado del servidor. Asegúrese siempre de que el servidor RADIUS esté configurado para enviar la cadena de certificados completa durante el intercambio EAP.

Tiempos de Espera de RADIUS pueden ocurrir si la latencia entre el autenticador (WAP) y el servidor RADIUS es demasiado alta, provocando que el handshake EAP expire. Esto es común en implementaciones distribuidas que utilizan un RADIUS en la nube centralizado. Ajuste los valores de tiempo de espera en el WLC o considere implementar proxies RADIUS regionales.

Certificados Caducados: Los dispositivos que intenten autenticarse con certificados caducados serán rechazados silenciosamente. Implemente una monitorización robusta para alertar a los administradores sobre las próximas caducidades de certificados antes de que afecten a los usuarios.

Para la mitigación de riesgos, mantenga temporalmente la red PSK heredada durante la transición, pero restrinja su ancho de banda o privilegios de acceso para incentivar la migración. Reenvíe todos los registros de autenticación RADIUS a una plataforma SIEM y realice revisiones periódicas de la infraestructura PKI y las políticas RADIUS para asegurar la alineación con los estándares de seguridad actuales.

ROI e Impacto Empresarial

La transición a WiFi sin contraseña es una inversión estratégica con un retorno medible en varias dimensiones.

| Métrica | PSK Compartida | Basado en Certificados (802.1X) |

|---|---|---|

| Tickets de soporte (conectividad) | Alto — restablecimientos frecuentes de contraseña | Casi nulo — aprovisionamiento automatizado |

| Riesgo de seguridad | Alto — una única credencial para todos | Bajo — uúnica, revocable por dispositivo |

| Preparación para el cumplimiento | Baja — sin responsabilidad individual | Alta — registro de auditoría completo por dispositivo |

| Tiempo de incorporación (corporativo) | Minutos (manual) | Segundos (MDM automatizado) |

| Revocación de credenciales | Disruptiva — requiere rotación completa de PSK | Instantánea — revocar certificado individual |

Reducción de la sobrecarga del servicio de asistencia: La gestión de contraseñas compartidas supone un gran consumo de recursos de TI. La autenticación sin contraseña, especialmente cuando se automatiza a través de MDM o un portal de incorporación de autoservicio, elimina virtualmente los tickets del servicio de asistencia relacionados con contraseñas.

Mejora de la postura de seguridad: Al eliminar los secretos compartidos, el riesgo de robo de credenciales y acceso no autorizado a la red se reduce drásticamente. Cada dispositivo tiene una identidad única y criptográficamente segura que puede revocarse instantáneamente si el dispositivo se pierde o se ve comprometido.

Cumplimiento simplificado: Marcos como PCI DSS requieren controles de acceso estrictos y responsabilidad individual. La autenticación basada en certificados proporciona un registro de auditoría claro de qué dispositivo accedió a la red y cuándo, simplificando la elaboración de informes de cumplimiento.

Mejora de la experiencia del usuario y la captura de datos: Una vez aprovisionado, el proceso de conexión es totalmente transparente para el usuario. En entornos como Retail , esta conectividad sin fricciones anima a los usuarios a unirse a la red, permitiendo a los establecimientos capturar datos valiosos de primera mano e impulsar un engagement personalizado a través de plataformas como Purple.

Para las organizaciones que gestionan entornos de RF complejos, comprender la interacción entre la autenticación y la infraestructura física es crucial. Puede encontrar más información sobre las consideraciones de infraestructura en Su guía para un punto de acceso inalámbrico Ruckus . Además, comprender cómo se aplican conceptos de red más amplios puede ser útil; consulte nuestra guía sobre Redes de área personal (PAN): Tecnologías, aplicaciones, seguridad y tendencias futuras .

Términos clave y definiciones

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It is the foundational protocol for enterprise-grade, passwordless WiFi.

The core standard that underpins all enterprise WiFi authentication, replacing the shared PSK model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure EAP method that requires mutual authentication using digital certificates on both the client and the server. No passwords are transmitted over the air.

Considered the gold standard for wireless security. The method of choice for any organisation serious about eliminating credential-based risk.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The engine that processes authentication requests from Access Points and validates them against a directory. A RADIUS server is a mandatory component of any 802.1X deployment.

Supplicant

The client device (e.g., laptop, smartphone, IoT sensor) attempting to access the network. In 802.1X, the supplicant must present a valid certificate or credential to gain access.

The starting point of every authentication request. Understanding the supplicant's capabilities (e.g., whether it supports EAP-TLS) is critical during the planning phase.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

The underlying system required to issue and manage the certificates used in EAP-TLS. Without a functioning PKI, certificate-based authentication is not possible.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard that streamlines network access, allowing devices to automatically discover and connect to authorised WiFi networks without manual authentication steps.

Enables a seamless, cellular-like roaming experience for users across different venues. Particularly relevant for hospitality, retail, and public-sector deployments.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the Authenticator to place a successfully authenticated user onto a specific Virtual LAN based on their identity or group membership.

Crucial for network segmentation, ensuring that IoT devices, guests, and corporate staff are logically isolated from one another — a key requirement for PCI DSS compliance.

SCEP (Simple Certificate Enrollment Protocol)

A protocol that enables network devices to automatically request and receive digital certificates from a Certificate Authority, typically orchestrated by an MDM solution.

The mechanism that enables zero-touch certificate provisioning for corporate devices, eliminating the need for manual certificate installation.

Casos de éxito

A national retail chain with 500 locations is currently using a single WPA2-Personal (PSK) network for both store operations (inventory scanners, POS tablets) and corporate staff laptops. The IT director needs to improve security to meet PCI DSS compliance and reduce the operational burden of rotating the PSK every time an employee leaves. How should they implement passwordless WiFi?

- Deploy a Cloud-RADIUS solution integrated with the central Identity Provider (e.g., Azure AD). 2. For corporate laptops, use the existing MDM (Microsoft Intune) to push a unique client certificate via SCEP, configuring devices to connect to a new 'Corp-Secure' SSID using EAP-TLS. 3. For inventory scanners and POS tablets, utilise an onboarding portal to provision device-specific certificates, binding them to a dedicated 'Ops-Secure' VLAN via RADIUS attributes. 4. Retain the PSK network temporarily, but change the password and restrict it to a quarantine VLAN to identify legacy devices that failed to migrate. 5. Once all devices are verified on the 802.1X network, decommission the PSK SSID.

A large conference centre wants to offer seamless, secure WiFi to attendees without printing passwords on badges or requiring them to re-enter a captive portal every day. They want to leverage their existing Purple analytics platform. How can they achieve this?

- The venue implements a Passpoint (Hotspot 2.0) enabled network infrastructure. 2. They utilise Purple's Connect licence, configuring Purple as the Identity Provider (IdP) for OpenRoaming. 3. When an attendee arrives, if their device already has an OpenRoaming profile (e.g., from their mobile carrier or a previous venue), they connect automatically and securely via EAP-TTLS or EAP-TLS. 4. For users without a profile, they connect to a standard onboarding SSID, authenticate once via the Purple captive portal (providing valuable first-party data), and are prompted to download a secure Passpoint profile. 5. For the remainder of the event, and on subsequent visits, the user connects automatically to the secure network without any passwords.

Análisis de escenarios

Q1. You are deploying EAP-TLS across a university campus. During the pilot phase, several Windows laptops fail to connect, reporting an authentication error. The RADIUS logs show the server rejected the client certificates. The certificates are valid and issued by the correct internal CA. What is the most likely cause, and how do you resolve it?

💡 Sugerencia:Consider the environmental factors that cryptographic certificate validation relies upon, beyond the certificate content itself.

Mostrar enfoque recomendado

The most likely cause is Clock Skew. EAP-TLS certificate validation is highly sensitive to time discrepancies. If the system time on the Windows laptops is significantly out of sync with the RADIUS server or the Certificate Authority, the certificates will be deemed invalid even if they are within their stated validity period. Resolution: ensure all devices and infrastructure components are configured to sync with a reliable NTP server. Verify time synchronisation on the RADIUS server, the CA, and the client devices.

Q2. A hospital IT director wants to implement passwordless WiFi for all clinical devices (infusion pumps, mobile workstations) but is concerned about the administrative overhead of managing certificates for thousands of headless devices that cannot use an onboarding portal. What is the recommended approach?

💡 Sugerencia:Think about automated provisioning protocols used by device management systems, and how certificates can be delivered without user interaction.

Mostrar enfoque recomendado

The recommended approach is to leverage a Mobile Device Management (MDM) or Unified Endpoint Management (UEM) solution integrated with the hospital's PKI. Using protocols like SCEP (Simple Certificate Enrollment Protocol) or EST (Enrollment over Secure Transport), the MDM can silently request and install unique client certificates onto the clinical devices over the air, requiring zero manual intervention from IT staff or clinicians. The MDM should also be configured to automatically renew certificates before they expire.

Q3. Your organisation is transitioning from a shared PSK network to an 802.1X EAP-TLS network. You plan to run both SSIDs concurrently for one month. However, you want to ensure that users who have successfully migrated to the secure network do not accidentally fall back to the less secure PSK network. How can you configure the infrastructure to prevent this?

💡 Sugerencia:Consider how the RADIUS server can be used to control access on the legacy network, and what information is available to it about devices that have already been provisioned.

Mostrar enfoque recomendado

Implement a RADIUS policy on the legacy PSK network that uses MAC Authentication Bypass (MAB) to identify devices. When a device successfully authenticates via EAP-TLS on the new network, its MAC address is recorded in the RADIUS database. The RADIUS policy for the legacy PSK network can then be configured to deny access — or assign to a quarantine VLAN with restricted bandwidth — for any MAC address known to be provisioned for 802.1X. This forces the device to use the secure SSID and prevents accidental fallback.