गेस्ट WiFi के लिए SMS बनाम ईमेल सत्यापन: किसे चुनें

गेस्ट WiFi कैप्टिव पोर्टल्स के लिए SMS और ईमेल सत्यापन विधियों की एक व्यापक, डेटा-आधारित तकनीकी तुलना, जिसमें रूपांतरण दरें, आर्किटेक्चर, प्रति-सत्यापन लागत, अनुपालन आवश्यकताएँ और स्थल-विशिष्ट परिनियोजन अनुशंसाएँ शामिल हैं। आईटी प्रबंधकों, नेटवर्क आर्किटेक्ट्स और स्थल संचालन निदेशकों के लिए आवश्यक पठन, जो गेस्ट WiFi साइन-अप प्रवाह को डिज़ाइन या अनुकूलित कर रहे हैं।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन विश्लेषण: आर्किटेक्चर और प्रदर्शन

- SMS सत्यापन आर्किटेक्चर

- ईमेल सत्यापन आर्किटेक्चर

- कार्यान्वयन मार्गदर्शिका: स्थल-विशिष्ट परिनियोजन अनुशंसाएँ

- उच्च-घनत्व, क्षणिक स्थल (स्टेडियम, परिवहन हब, रिटेल कॉनकोर्स)

- कम-फुटफॉल, उच्च-ठहराव वाले स्थल (होटल, सम्मेलन केंद्र, कॉर्पोरेट कैंपस)

- दोहरी-विधि परिनियोजन (सभी स्थानों के लिए सर्वोत्तम अभ्यास)

- सर्वोत्तम अभ्यास और अनुपालन

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

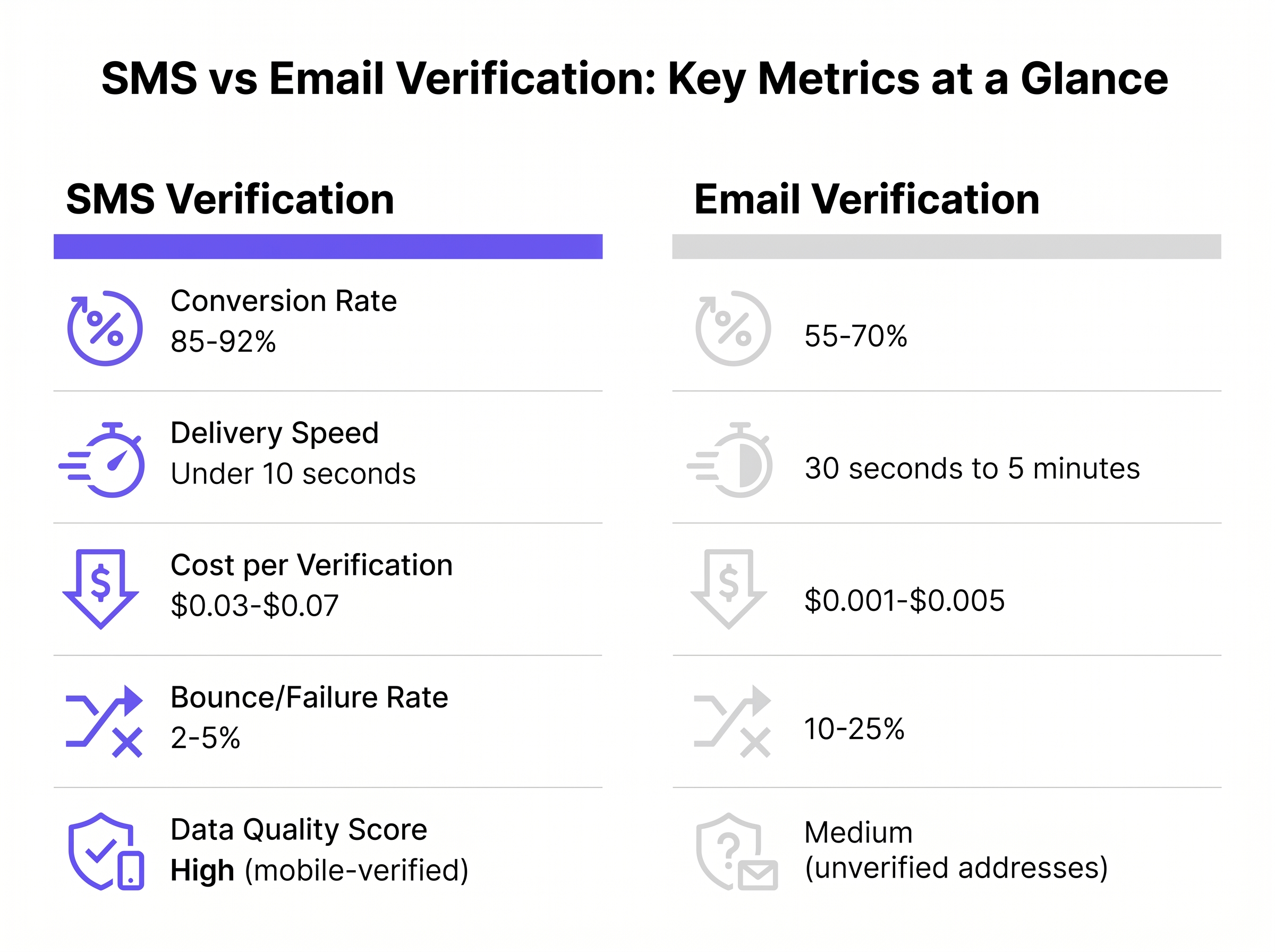

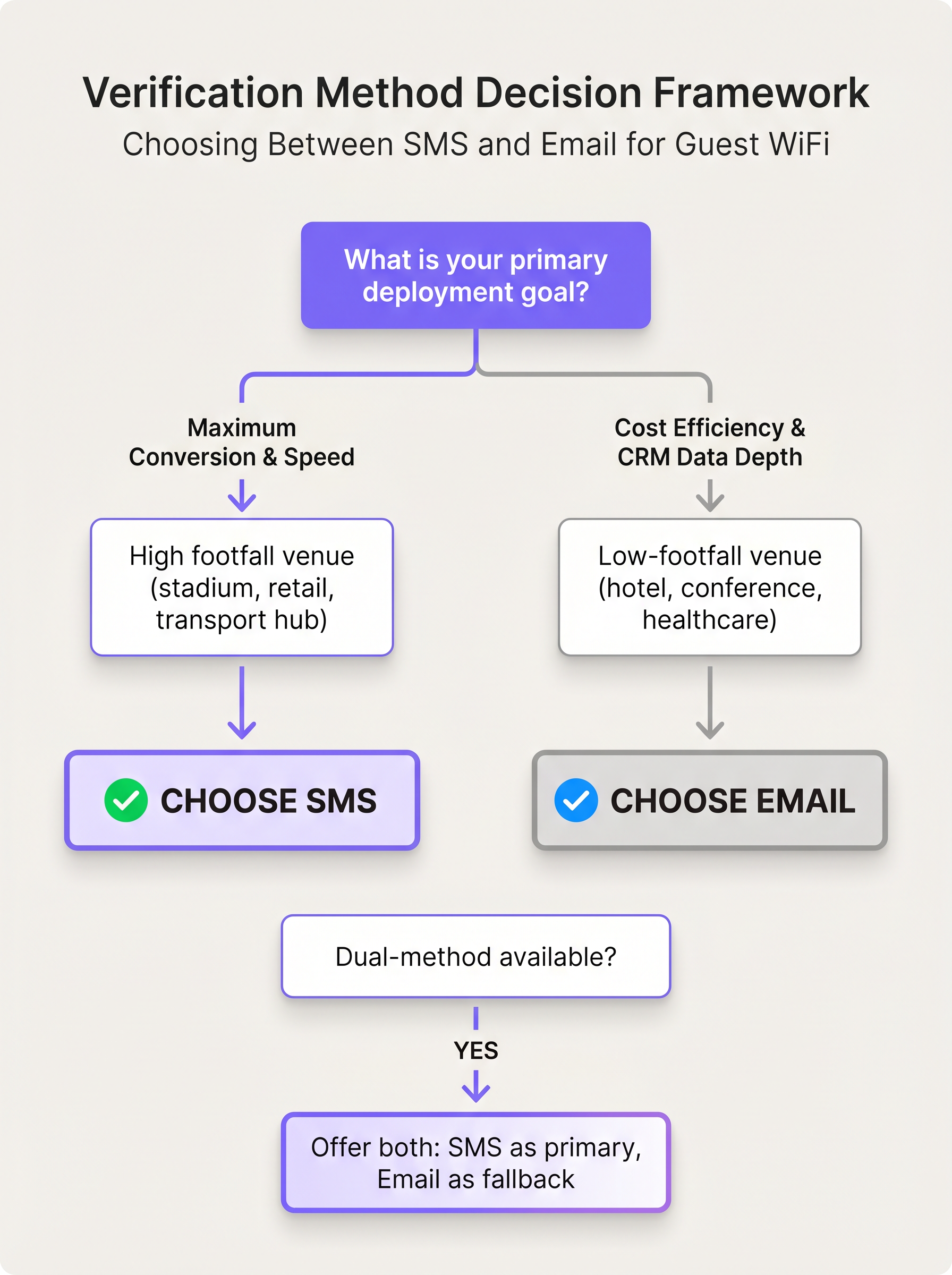

आईटी प्रबंधकों, नेटवर्क आर्किटेक्ट्स और स्थल संचालन निदेशकों के लिए, गेस्ट WiFi के लिए सही प्रमाणीकरण विधि का चयन उपयोगकर्ता अनुभव, डेटा गुणवत्ता और परिचालन लागत का एक महत्वपूर्ण संतुलन है। यह मार्गदर्शिका कैप्टिव पोर्टल्स के लिए SMS और ईमेल सत्यापन विधियों की डेटा-आधारित तुलना प्रदान करती है। जबकि SMS उच्च-फुटफॉल वाले वातावरण में बेहतर रूपांतरण दरें (85-92%) और गति प्रदान करता है, इसमें प्रति-संदेश की एक विशिष्ट लागत होती है। इसके विपरीत, ईमेल सत्यापन महत्वपूर्ण लागत दक्षता और गहरी CRM एकीकरण क्षमता प्रदान करता है, जिससे यह उन स्थलों के लिए आदर्श बन जाता है जो तीव्र थ्रूपुट पर दीर्घकालिक जुड़ाव को प्राथमिकता देते हैं। रिटेल , हॉस्पिटैलिटी और सार्वजनिक स्थलों पर तकनीकी व्यापार-बंद, अनुपालन आवश्यकताओं और वास्तविक-विश्व परिनियोजन परिदृश्यों को समझकर, तकनीकी नेता एक साइन-अप प्रवाह का निर्माण कर सकते हैं जो घर्षण को कम करते हुए ROI को अधिकतम करता है।

इस विषय पर पर्पल टेक्निकल ब्रीफिंग सुनें:

तकनीकी गहन विश्लेषण: आर्किटेक्चर और प्रदर्शन

आपकी चुनी हुई सत्यापन विधि का अंतर्निहित आर्किटेक्चर सीधे नेटवर्क प्रदर्शन, उपयोगकर्ता रूपांतरण और बैकएंड डेटा गुणवत्ता को प्रभावित करता है। परिनियोजन रणनीति के लिए प्रतिबद्ध होने से पहले इन यांत्रिकी को समझना आवश्यक है।

SMS सत्यापन आर्किटेक्चर

SMS सत्यापन एक आउट-ऑफ-बैंड प्रमाणीकरण प्रवाह पर निर्भर करता है। जब कोई उपयोगकर्ता कैप्टिव पोर्टल स्प्लैश स्क्रीन में अपना मोबाइल नंबर दर्ज करता है, तो सिस्टम एक API कॉल ट्रिगर करता है जो एक SMS गेटवे प्रदाता (जैसे Twilio, AWS SNS, या Vonage) को जाता है, जो सेलुलर नेटवर्क के माध्यम से डिवाइस पर एक वन-टाइम पासवर्ड (OTP) भेजता है। महत्वपूर्ण लाभ यह है कि आधुनिक iOS और Android ऑपरेटिंग सिस्टम मूल रूप से आने वाले OTP को इंटरसेप्ट करते हैं और उन्हें सीधे ब्राउज़र फ़ील्ड में ऑटोफिल करने की पेशकश करते हैं, जिससे उपयोगकर्ता को एप्लिकेशन स्विच करने की आवश्यकता समाप्त हो जाती है।

| Metric | SMS Verification |

|---|---|

| डिलीवरी गति | 10 सेकंड से कम |

| रूपांतरण दर | 85–92% |

| प्रति सत्यापन लागत | $0.03–$0.07 |

| बाउंस / विफलता दर | 2–5% |

| डेटा गुणवत्ता | उच्च (मोबाइल-सत्यापित) |

WiFi SMS सत्यापन के साथ प्राथमिक तकनीकी बाधा सेलुलर कवरेज पर निर्भरता है। खराब इनडोर सेलुलर रिसेप्शन वाले वातावरण में — भूमिगत रिटेल स्थान, भारी परिरक्षित अस्पताल वार्ड, या बेसमेंट कॉन्फ्रेंस सुइट्स — SMS डिलीवरी विफल हो जाएगी, जिससे उपयोगकर्ता कैप्टिव पोर्टल पर अटक जाएगा। इसके अलावा, अंतर्राष्ट्रीय परिनियोजन के लिए पोर्टल पर मजबूत फ़ोन नंबर सत्यापन तर्क की आवश्यकता होती है ताकि यह सुनिश्चित किया जा सके कि API कॉल भेजने से पहले सही देश कोड लागू किए गए हैं, क्योंकि एक गलत नंबर के परिणामस्वरूप एक मौन विफलता होगी।

ईमेल सत्यापन आर्किटेक्चर

ईमेल सत्यापन आमतौर पर उपयोगकर्ता द्वारा प्रदान किए गए पते पर SMTP के माध्यम से वितरित एक मैजिक लिंक या एक संख्यात्मक OTP का उपयोग करता है। उपयोगकर्ता को कैप्टिव पोर्टल स्प्लैश स्क्रीन से दूर जाना होगा, अपना ईमेल क्लाइंट खोलना होगा, कोड प्राप्त करना होगा या लिंक पर क्लिक करना होगा, और प्रमाणीकरण पूरा करने के लिए पोर्टल पर वापस लौटना होगा। यह बहु-चरणीय, बहु-एप्लिकेशन वर्कफ़्लो घर्षण का प्राथमिक स्रोत है।

| Metric | Email Verification |

|---|---|

| डिलीवरी गति | 30 सेकंड से 5 मिनट |

| रूपांतरण दर | 55–70% |

| प्रति सत्यापन लागत | $0.001–$0.005 |

| बाउंस / विफलता दर | 10–25% |

| डेटा गुणवत्ता | मध्यम (असत्यापित पते सामान्य हैं) |

ईमेल सत्यापन के लिए एक महत्वपूर्ण वास्तुशिल्प निर्भरता वॉल्ड गार्डन (नेटवर्क कंट्रोलर पर पूर्व-प्रमाणीकरण ACLs के माध्यम से कार्यान्वित) है। यह कॉन्फ़िगरेशन क्लाइंट डिवाइस को सीमित इंटरनेट एक्सेस प्रदान करता है — विशेष रूप से Gmail, Outlook, और Apple Mail जैसे सामान्य ईमेल प्रदाताओं तक पहुँचने के लिए — पूर्ण नेटवर्क एक्सेस प्रदान करने से पहले। इन वॉल्ड गार्डन नियमों का गलत कॉन्फ़िगरेशन उत्पादन परिनियोजन में ईमेल सत्यापन विफलता का सबसे आम कारण है।

कार्यान्वयन मार्गदर्शिका: स्थल-विशिष्ट परिनियोजन अनुशंसाएँ

इष्टतम सत्यापन विधि को तैनात करने के लिए प्रौद्योगिकी को स्थल की विशिष्ट परिचालन वास्तविकताओं के साथ संरेखित करना आवश्यक है। निम्नलिखित मार्गदर्शन विक्रेता-तटस्थ है और प्रमुख नेटवर्क कंट्रोलर प्लेटफॉर्म पर लागू होता है।

उच्च-घनत्व, क्षणिक स्थल (स्टेडियम, परिवहन हब, रिटेल कॉनकोर्स)

स्टेडियम कॉनकोर्स या हवाई अड्डे के टर्मिनल जैसे वातावरण में, थ्रूपुट महत्वपूर्ण मीट्रिक है। उपयोगकर्ताओं को तत्काल एक्सेस की आवश्यकता होती है, और औसत कनेक्शन अवधि कम होती है। कैप्टिव पोर्टल पर बिताया गया हर सेकंड संभावित परित्याग का एक सेकंड है।

अनुशंसा: SMS सत्यापन को प्राथमिक विधि के रूप में तैनात करें, जिसमें ईमेल एक अनिवार्य फ़ॉलबैक के रूप में हो।

10 सेकंड से कम का पूर्णता समय कैप्टिव पोर्टल पर ठहरने के समय को कम करता है, DHCP सर्वर और RADIUS इन्फ्रास्ट्रक्चर पर लोड को कम करता है। प्रति-सत्यापन की उच्च लागत उपयोगकर्ताओं के काफी बड़े प्रतिशत के सफल ऑनबोर्डिंग से उचित है — WiFi एनालिटिक्स और वास्तविक समय भीड़ प्रवाह निगरानी में एक सीधा इनपुट। इन वातावरणों के लिए नेटवर्क डिज़ाइन करने के बारे में अधिक जानकारी के लिए, उच्च-घनत्व WiFi डिज़ाइन: स्टेडियम और एरेना सर्वोत्तम अभ्यास पर मार्गदर्शिका देखें।

कम-फुटफॉल, उच्च-ठहराव वाले स्थल (होटल, सम्मेलन केंद्र, कॉर्पोरेट कैंपस)

हॉस्पिटैलिटी सेटिंग में, अतिथि संबंध स्थायी होता है — अक्सर कई दिनों तक चलता है — और WiFi साइन-अप अक्सर एक लॉयल्टी प्रोग्राम या संपत्ति से जुड़ा होता है प्रबंधन प्रणाली (PMS).

सिफारिश: ईमेल सत्यापन लागू करें, जिसे PMS या CRM के साथ API के माध्यम से सीधे एकीकृत किया गया हो।

हजारों विस्तारित अतिथि ठहरावों पर लागत बचत काफी अधिक है। अधिक महत्वपूर्ण बात यह है कि एक ईमेल पता अधिकांश होटल लॉयल्टी कार्यक्रमों के लिए प्राथमिक अद्वितीय पहचानकर्ता है, जिससे यह ऑनबोर्डिंग के समय कैप्चर करने के लिए सबसे व्यावसायिक रूप से मूल्यवान डेटा बिंदु बन जाता है। इस संदर्भ में धीमी डिलीवरी गति स्वीकार्य है, क्योंकि मेहमान आमतौर पर अपने कमरे या मेज पर बैठे होते हैं, न कि किसी गलियारे से जल्दबाजी में गुजर रहे होते हैं।

दोहरी-विधि परिनियोजन (सभी स्थानों के लिए सर्वोत्तम अभ्यास)

किसी भी स्थान के लिए इष्टतम आर्किटेक्चर दोनों तरीकों को एक साथ पेश करना है, जिसमें SMS को प्राथमिक विकल्प और ईमेल को फ़ॉलबैक के रूप में प्रस्तुत किया जाए। यह दृष्टिकोण उपयोगकर्ता जनसांख्यिकी में पहुंच को अधिकतम करता है और प्रत्येक व्यक्तिगत विधि की विफलता मोड को कम करता है।

सर्वोत्तम अभ्यास और अनुपालन

चुनी गई विधि के बावजूद, डेटा गोपनीयता नियमों और सुरक्षा मानकों का पालन करना गैर-परक्राम्य है।

GDPR और CCPA अनुपालन: नेटवर्क नियमों और शर्तों की स्वीकृति को मार्केटिंग संचार के लिए ऑप्ट-इन से तार्किक और दृश्य रूप से अलग किया जाना चाहिए। WiFi एक्सेस की शर्त के रूप में मार्केटिंग सहमति को मजबूर करना GDPR अनुच्छेद 7 के स्वतंत्र रूप से दी गई सहमति के सिद्धांतों का उल्लंघन करता है। एकत्र किए गए फ़ोन नंबर और ईमेल पते दोनों GDPR के तहत व्यक्तिगत डेटा का गठन करते हैं और तदनुसार संभाले जाने चाहिए, जिसमें प्रसंस्करण के लिए प्रलेखित वैध आधार और स्पष्ट डेटा प्रतिधारण नीतियां शामिल हैं।

वॉल्ड गार्डन रखरखाव: यदि ईमेल सत्यापन का उपयोग किया जा रहा है, तो वॉल्ड गार्डन IP और डोमेन सूचियों की लगातार समीक्षा की जानी चाहिए। प्रमुख ईमेल प्रदाता नियमित रूप से अपने CDN इन्फ्रास्ट्रक्चर को अपडेट करते हैं, और एक पुरानी वॉल्ड गार्डन कॉन्फ़िगरेशन चुपचाप उपयोगकर्ताओं के एक उपसमूह के लिए ईमेल डिलीवरी को बाधित कर देगी।

MAC रैंडमाइजेशन को संबोधित करना: आधुनिक मोबाइल ऑपरेटिंग सिस्टम उपयोगकर्ता गोपनीयता की रक्षा के लिए MAC एड्रेस रैंडमाइजेशन का उपयोग करते हैं। SMS और ईमेल सत्यापन दोनों WiFi Analytics पर इसके प्रभाव को सीधे कम करते हैं, सत्र को एक सत्यापित, स्थायी पहचान — एक फ़ोन नंबर या ईमेल पता — से जोड़कर, बजाय एक घूमने वाले हार्डवेयर पते के। फुटफॉल एनालिटिक्स पर निर्भर रहने वाले स्थान ऑपरेटरों के लिए, यह सत्यापन की आवश्यकता के लिए एक सम्मोहक परिचालन तर्क है, बजाय खुले एक्सेस की पेशकश के।

टेलीकॉम नियम: SMS सत्यापन कई न्यायालयों में कैरियर-स्तरीय नियमों के अधीन है। संयुक्त राज्य अमेरिका में, TCPA वाणिज्यिक SMS मैसेजिंग को नियंत्रित करता है, और यूके में, ICO का PECR लागू होता है। सुनिश्चित करें कि OTP संदेश टेम्पलेट को अनुपालन में रहने के लिए स्पष्ट रूप से एक लेनदेन संबंधी (मार्केटिंग नहीं) संदेश के रूप में पहचाना जाए।

समस्या निवारण और जोखिम न्यूनीकरण

विफलता मोड 1 — SMS डिलीवरी विफलता सबसे आम कारण खराब इनडोर सेलुलर कवरेज या गलत तरीके से स्वरूपित अंतर्राष्ट्रीय डायलिंग कोड है। शमन के लिए दोहरी-विधि फ़ॉलबैक लागू करने की आवश्यकता है: यदि SMS 30 सेकंड के भीतर नहीं आता है, तो पोर्टल को स्वचालित रूप से ईमेल सत्यापन विकल्प दिखाना चाहिए। UI में स्वरूपण त्रुटियों को कम करने के लिए एक प्रमुख, पूर्व-आबादी वाला देश कोड चयनकर्ता शामिल होना चाहिए।

विफलता मोड 2 — ईमेल वॉल्ड गार्डन अवरोधन यदि कैप्टिव पोर्टल के पूर्व-प्रमाणीकरण ACL में उपयोगकर्ता के ईमेल प्रदाता के लिए सही IP रेंज और डोमेन शामिल नहीं हैं, तो सत्यापन ईमेल प्राप्त नहीं किया जा सकता है। शमन के लिए वॉल्ड गार्डन कॉन्फ़िगरेशन का नियमित ऑडिटिंग और परीक्षण आवश्यक है, जिसमें वाइल्डकार्ड डोमेन प्रविष्टियों का उपयोग किया जाए जहां नेटवर्क नियंत्रक ईमेल प्रदाताओं द्वारा CDN परिवर्तनों को समायोजित करने के लिए उनका समर्थन करता है।

विफलता मोड 3 — कैप्टिव पोर्टल पहचान संघर्ष जब iOS या Android पर कोई उपयोगकर्ता OTP प्राप्त करने के लिए कैप्टिव पोर्टल मिनी-ब्राउज़र से अपने ईमेल ऐप पर स्विच करता है, तो OS WiFi कनेक्शन को टूटा हुआ मान सकता है और उसे छोड़ सकता है। यह Apple के कैप्टिव नेटवर्क असिस्टेंट के साथ विशेष रूप से आम है। शमन के लिए ईमेल सत्यापन के लिए संख्यात्मक OTP के बजाय "मैजिक लिंक" दृष्टिकोण लागू करना है, क्योंकि लिंक को सीधे पूर्ण ब्राउज़र में खोला जा सकता है, जिससे मिनी-ब्राउज़र सत्र पूरी तरह से बायपास हो जाता है।

ROI और व्यावसायिक प्रभाव

प्रत्येक विधि के लिए वित्तीय मामले का मूल्यांकन स्थान के व्यावसायिक उद्देश्यों और एकत्र किए गए डेटा से उत्पन्न WiFi Analytics मूल्य के संदर्भ में किया जाना चाहिए।

प्रत्यक्ष लागत तुलना: ईमेल सत्यापन लागत नगण्य है — आमतौर पर प्रति भेज एक सेंट का अंश। SMS सत्यापन की प्रति-संदेश लागत $0.03–$0.07 है। प्रति माह 100,000 प्रमाणीकरण संसाधित करने वाले स्थान के लिए, SMS की लागत मासिक $7,000 तक हो सकती है, जबकि ईमेल की लागत $50 से कम होगी। हालांकि, 85–92% SMS रूपांतरण दर बनाम 55–70% ईमेल दर का मतलब है कि SMS उसी फुटफॉल से लगभग 30% अधिक उपयोगकर्ताओं को ऑनबोर्ड करता है — एनालिटिक्स और मार्केटिंग डेटा संग्रह के लिए एक महत्वपूर्ण वृद्धि।

सत्यापित डेटा से मूल्य निर्माण: SMS सत्यापन की लागत को डेटा के डाउनस्ट्रीम मूल्य के मुकाबले तौला जाना चाहिए। सत्यापित मोबाइल नंबर लक्षित, स्थान-आधारित SMS मार्केटिंग अभियानों को सक्षम करते हैं। यदि 10,000 सत्यापित नंबरों पर भेजा गया एक अभियान $10 के प्रस्ताव पर 3% मोचन दर उत्पन्न करता है, तो $300–$700 की सत्यापन लागत एक महत्वपूर्ण मार्जिन के साथ वसूल की जाती है। स्थान यातायात के लिए हीटमैप विश्लेषण: एक व्यावहारिक मार्गदर्शिका दर्शाती है कि कैसे सत्यापित पहचान डेटा, WiFi Analytics के साथ मिलकर, कार्रवाई योग्य अंतर्दृष्टि उत्पन्न कर सकता है जो सीधे मर्चेंडाइजिंग और स्टाफिंग निर्णयों को सूचित करता है।

रणनीतिक संरेखण: अंततः, चुनाव को व्यापक डिजिटल रणनीति के साथ संरेखित होना चाहिए। यदि लक्ष्य तीव्र ऑनबोर्डिंग और वास्तविक समय Wayfinding या भीड़ प्रबंधन है, तो SMS वास्तुशिल्प रूप से बेहतर विकल्प है। यदि लक्ष्य दीर्घकालिक CRM डेटाबेस वृद्धि और ईमेल मार्केटिंग है, तो ईमेल सत्यापन ही सही डिप्लॉयमेंट निर्णय।

Key Terms & Definitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before broader network access is granted. Typically implemented via DNS redirection on the network controller.

The primary interface for Guest WiFi authentication and the point at which the SMS vs Email verification decision is implemented and experienced by the end user.

Walled Garden

A restricted network environment that controls the user's access to internet resources, allowing access to a specific, pre-approved set of IP addresses or domains prior to full network authentication.

Critical for Email verification deployments. Without a correctly configured Walled Garden permitting access to email provider infrastructure, users cannot retrieve the OTP sent to their inbox.

Out-of-Band Authentication

An authentication mechanism that uses a secondary, independent communication channel to verify a user's identity. The verification signal travels via a different network path than the primary access request.

SMS verification is an out-of-band method: the access request is made over WiFi, but the OTP is delivered via the cellular network. This independence provides a meaningful security benefit.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that uses a randomized, per-network MAC address when connecting to WiFi networks, rather than the device's permanent hardware MAC address.

Severely impacts device-based analytics and repeat visitor tracking. Requiring SMS or Email verification resolves this by tying the session to a persistent, verified identity.

One-Time Password (OTP)

A password that is valid for only one login session or transaction, generated algorithmically and typically time-limited to a short window (30–300 seconds).

The standard verification token used in both SMS and Email verification flows to confirm the user has access to the provided contact detail.

DHCP Pool Exhaustion

A network state in which the DHCP server has assigned all available IP addresses within its configured scope, preventing new client devices from obtaining an address and connecting to the network.

A significant operational risk in high-density venues. Slow verification methods (e.g., email) that cause clients to hold IP addresses in a pre-authenticated state for extended periods can contribute to pool exhaustion during peak periods.

Pre-Authentication ACL

Access Control Lists applied to a client device's network session before that device has successfully completed the captive portal authentication process.

The technical mechanism used on network controllers (e.g., Cisco, Aruba, Ruckus) to enforce Walled Garden policies, permitting limited access to specific resources before full authentication.

Synthetic Identity

A fabricated or disposable identity, typically constructed using temporary or randomly generated contact details, used to gain access to services without providing genuine personal information.

Email verification is susceptible to synthetic identities via temporary email services (e.g., Mailinator, Guerrilla Mail). SMS verification significantly mitigates this risk, as it requires a physical SIM card.

Case Studies

A 50,000-seat stadium is upgrading its Guest WiFi network ahead of a major international tournament. The marketing team wants to collect verified contact data from every connected fan, but the network operations team is concerned about DHCP pool exhaustion during peak half-time periods if users dwell too long on the captive portal splash screen. Which verification method should they deploy, and how should they configure the fallback?

The stadium should deploy SMS verification as the primary authentication method, configured with a 30-second OTP expiry and an automatic fallback to Email verification if the SMS is not confirmed within that window. The captive portal should present a pre-populated country code selector defaulting to the host nation's dialing code, with an easy mechanism to change it. The Walled Garden must be configured to allow access to major email providers as a fallback. The DHCP lease time should be reviewed and reduced to the minimum viable duration for the expected session length to mitigate pool exhaustion risk.

A national retail chain with 500 locations wants to implement Guest WiFi to track dwell times and repeat visit rates across different stores, feeding data into their existing email marketing platform. They have a limited IT budget and a small central IT team responsible for maintaining all 500 deployments. Which verification method and integration architecture should they adopt?

The retail chain should implement Email verification as the primary method. The captive portal must be configured with a robust, centrally managed Walled Garden template that allows access to major email providers (Gmail, Outlook, Yahoo, Apple Mail) before authentication is complete. The portal should integrate via a webhook or REST API directly with their existing email marketing platform (e.g., Mailchimp, Klaviyo, Salesforce Marketing Cloud) to automatically sync verified addresses and trigger a welcome journey. A centralised network management platform should be used to push Walled Garden configuration updates to all 500 locations simultaneously, reducing the maintenance burden on the central IT team.

Scenario Analysis

Q1. A hospital IT director needs to implement Guest WiFi across five campuses for patients and visitors. The buildings have notoriously poor indoor cellular reception due to reinforced concrete construction and medical equipment shielding. The hospital's marketing team wants to grow their patient communications email list. Which verification strategy should they adopt, and what are the key configuration requirements?

💡 Hint:Consider the physical limitations of the environment and the architectural dependencies of each verification method, as well as the stated business objective.

Show Recommended Approach

The hospital must prioritise Email verification. Because SMS relies on cellular networks to deliver the OTP, poor indoor reception will result in high failure rates and frustrated patients and visitors. Email verification utilises the WiFi network itself (via Walled Garden access) to deliver the OTP, bypassing the cellular reception issue entirely. Key configuration requirements include: (1) a correctly configured Walled Garden permitting access to major email providers, (2) GDPR-compliant separation of network ToS acceptance from marketing opt-in, and (3) API integration with the hospital's CRM to sync verified addresses. The marketing objective of growing the email list is also directly served by this approach.

Q2. You are configuring the Walled Garden for a new Email verification deployment at a conference centre. You have whitelisted the IP ranges for Gmail and Outlook, but users are reporting that after switching to their email app to retrieve the OTP, the captive portal page fails to load when they switch back. What is the most likely cause, and how do you resolve it?

💡 Hint:Think about what happens to a mobile device's WiFi connection state when it switches between applications during the pre-authentication phase, and consider the role of the OS captive portal detection mechanism.

Show Recommended Approach

The most likely cause is the OS-level Captive Network Assistant (CNA) behaviour on iOS or Android. When the user switches away from the CNA mini-browser to their email app, the OS may interpret the WiFi connection as broken or the captive portal as unresponsive, and either drop the WiFi connection or close the CNA session. The resolution is to switch from a numeric OTP to a magic link approach for email verification. A magic link can be opened directly in the device's full browser (not the CNA mini-browser), bypassing the session state issue. Additionally, ensure the Walled Garden is configured to allow the captive portal's own domain to be accessible, so the link resolves correctly when clicked.

Q3. A marketing manager at a retail chain insists on using SMS verification because they heard it has a higher conversion rate. However, their primary campaign objective is to grow a database for a monthly email newsletter. How do you advise them, and what alternative architecture would you propose?

💡 Hint:Align the verification method with the specific type of data required to fulfil the business objective, and consider whether the higher conversion rate of SMS actually serves the stated goal.

Show Recommended Approach

Advise against SMS as the sole method for this specific objective. While SMS has a higher conversion rate, it only directly captures a mobile number. If the business objective is to send a monthly email newsletter, an email address is the required data point. Using SMS as the only method would either require a secondary step to capture the email address (increasing friction and reducing the effective conversion rate), or leave the business without the data it needs. The recommended architecture is Email verification as the primary method, which directly captures the required data point in a single step. If the marketing manager is concerned about conversion rates, a dual-method approach (SMS primary, Email fallback) can be offered, but the Email capture must be a mandatory field in the SMS flow as well.