SMS vs Email Verification for Guest WiFi: Qual escolher

Uma comparação técnica abrangente e baseada em dados dos métodos de verificação por SMS e Email para portais cativos de WiFi para convidados, cobrindo taxas de conversão, arquitetura, custos por verificação, requisitos de conformidade e recomendações de implementação específicas para o local. Leitura essencial para gestores de TI, arquitetos de rede e diretores de operações de locais que estejam a projetar ou otimizar fluxos de registo de WiFi para convidados.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Desempenho

- Arquitetura de Verificação por SMS

- Arquitetura de Verificação por Email

- Guia de Implementação: Recomendações de Implementação Específicas para o Local

- Locais de Alta Densidade e Transitórios (Estádios, Centros de Transporte, Áreas Comerciais)

- Locais de Baixa Afluência e Longa Permanência (Hotéis, Centros de Conferências, Campi Corporativos)

- Implementação de Método Duplo (Melhor Prática para Todos os Locais)

- Melhores Práticas e Conformidade

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

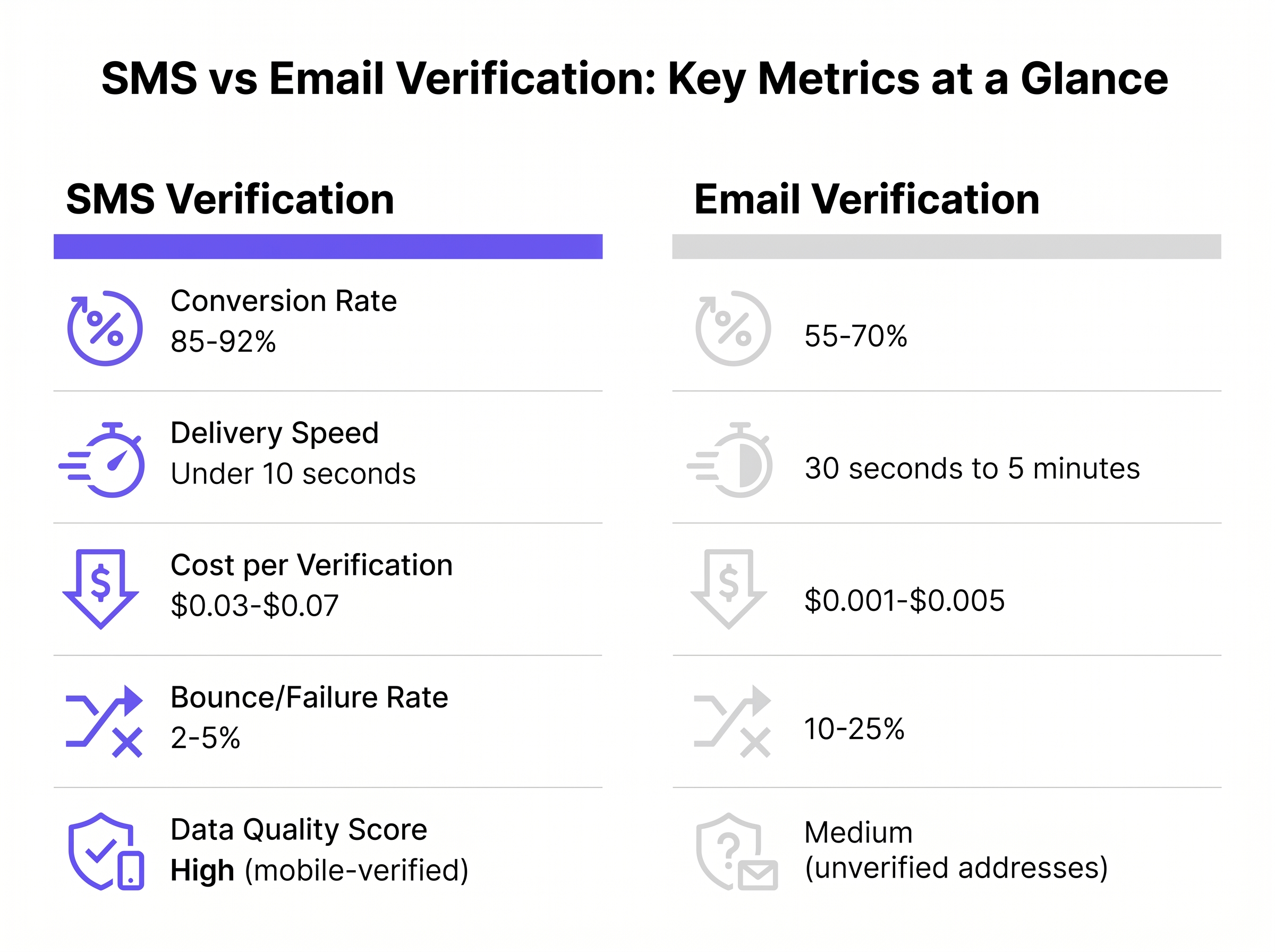

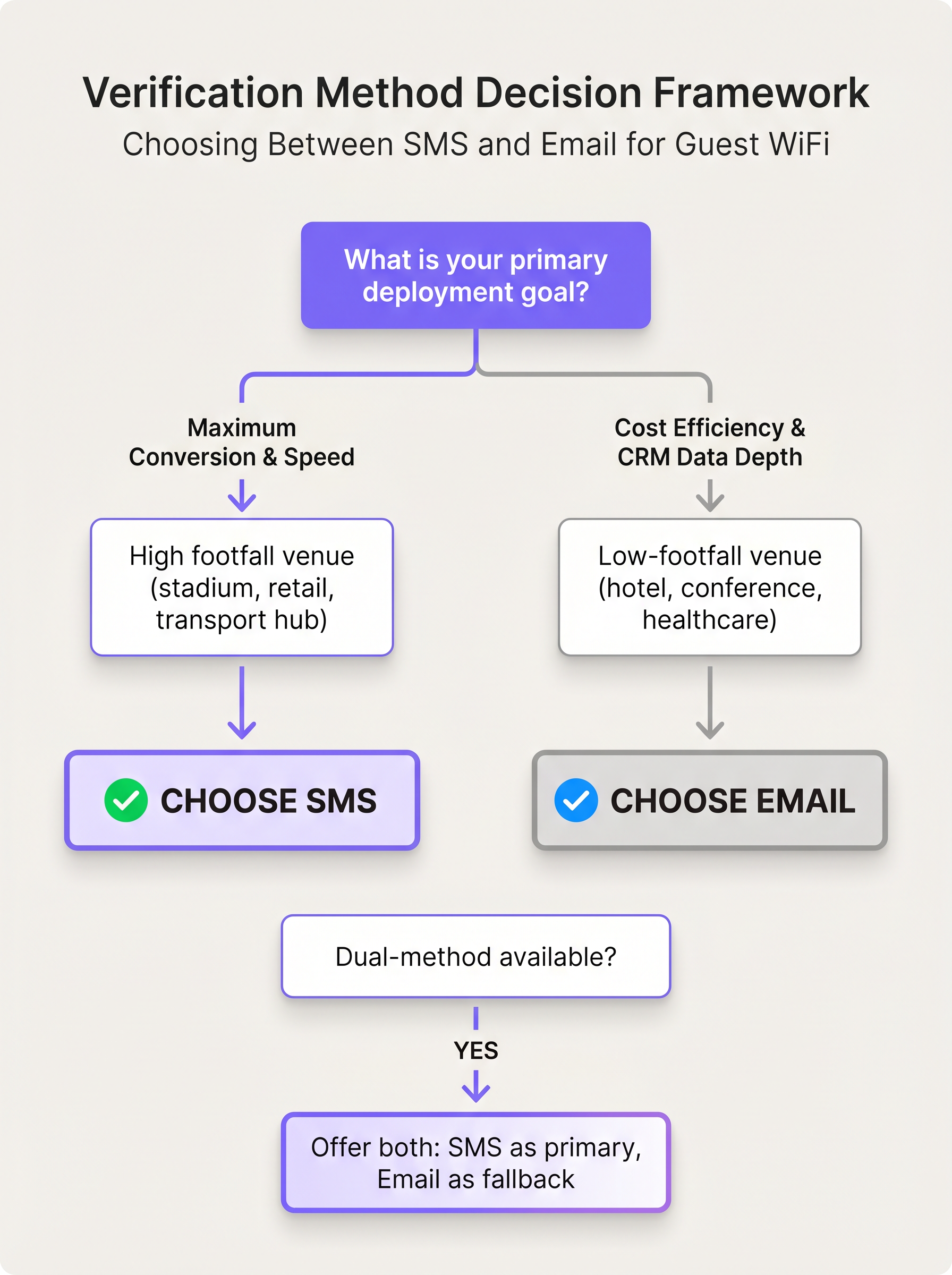

Para gestores de TI, arquitetos de rede e diretores de operações de locais, selecionar o método de autenticação certo para Guest WiFi é um equilíbrio crítico entre a experiência do utilizador, a qualidade dos dados e o custo operacional. Este guia fornece uma comparação baseada em dados dos métodos de verificação por SMS e Email para portais cativos. Embora o SMS ofereça taxas de conversão superiores (85–92%) e velocidade em ambientes de grande afluência, acarreta um custo distinto por mensagem. Por outro lado, a verificação por email oferece eficiências de custo significativas e um potencial de integração mais profundo com o CRM, tornando-o ideal para locais que priorizam o envolvimento a longo prazo em detrimento do rápido processamento. Ao compreender as compensações técnicas, os requisitos de conformidade e os cenários de implementação no mundo real em Retalho , Hotelaria e locais públicos, os líderes técnicos podem arquitetar um fluxo de registo que maximize o ROI, mitigando o atrito.

Ouça o Briefing Técnico da Purple sobre este tópico:

Análise Técnica Aprofundada: Arquitetura e Desempenho

A arquitetura subjacente do método de verificação escolhido impacta diretamente o desempenho da rede, a conversão de utilizadores e a qualidade dos dados de backend. Compreender estes mecanismos é essencial antes de se comprometer com uma estratégia de implementação.

Arquitetura de Verificação por SMS

A verificação por SMS baseia-se num fluxo de autenticação fora de banda. Quando um utilizador insere o seu número de telemóvel no ecrã inicial do Captive Portal, o sistema aciona uma chamada API para um fornecedor de gateway de SMS (como Twilio, AWS SNS ou Vonage), que envia uma Palavra-Passe de Uso Único (OTP) para o dispositivo através da rede celular. A vantagem crítica é que os sistemas operativos modernos iOS e Android intercetam nativamente os OTPs recebidos e oferecem-se para os preencher automaticamente diretamente no campo do navegador, eliminando a necessidade de o utilizador mudar de aplicação.

| Métrica | Verificação por SMS |

|---|---|

| Velocidade de Entrega | Menos de 10 segundos |

| Taxa de Conversão | 85–92% |

| Custo por Verificação | $0.03–$0.07 |

| Taxa de Rejeição / Falha | 2–5% |

| Qualidade dos Dados | Alta (verificado por telemóvel) |

A principal restrição técnica da verificação por SMS para WiFi é a dependência da cobertura celular. Em ambientes com fraca receção celular interna — espaços de Retalho subterrâneos, enfermarias hospitalares fortemente blindadas ou salas de conferência em caves — a entrega de SMS falhará, deixando o utilizador retido no Captive Portal. Além disso, as implementações internacionais exigem uma lógica robusta de validação de números de telefone no portal para garantir que os códigos de país corretos são aplicados antes de a chamada API ser enviada, pois um número malformado resultará numa falha silenciosa.

Arquitetura de Verificação por Email

A verificação por email normalmente emprega um link mágico ou um OTP numérico entregue via SMTP para o endereço fornecido pelo utilizador. O utilizador deve sair do ecrã inicial do Captive Portal, abrir o seu cliente de email, recuperar o código ou clicar no link, e regressar ao portal para completar a autenticação. Este fluxo de trabalho multi-passo e multi-aplicação é a principal fonte de atrito.

| Métrica | Verificação por Email |

|---|---|

| Velocidade de Entrega | 30 segundos a 5 minutos |

| Taxa de Conversão | 55–70% |

| Custo por Verificação | $0.001–$0.005 |

| Taxa de Rejeição / Falha | 10–25% |

| Qualidade dos Dados | Média (endereços não verificados são comuns) |

Uma dependência arquitetónica crítica para a verificação por email é o Walled Garden (implementado via ACLs de pré-autenticação no controlador de rede). Esta configuração concede ao dispositivo cliente acesso limitado à internet — especificamente para alcançar fornecedores de email comuns como Gmail, Outlook e Apple Mail — antes de o acesso total à rede ser concedido. A má configuração destas regras de Walled Garden é a causa mais comum de falha na verificação por email em implementações de produção.

Guia de Implementação: Recomendações de Implementação Específicas para o Local

A implementação do método de verificação ideal requer o alinhamento da tecnologia com as realidades operacionais específicas do local. As seguintes orientações são neutras em relação ao fornecedor e aplicáveis em todas as principais plataformas de controladores de rede.

Locais de Alta Densidade e Transitórios (Estádios, Centros de Transporte, Áreas Comerciais)

Em ambientes como um átrio de estádio ou um terminal de aeroporto, o débito é a métrica crítica. Os utilizadores exigem acesso imediato, e a duração média da ligação é curta. Cada segundo gasto no Captive Portal é um segundo de potencial abandono.

Recomendação: Implementar a verificação por SMS como método principal, com o Email como alternativa obrigatória.

O tempo de conclusão inferior a 10 segundos minimiza o tempo de permanência no Captive Portal, reduzindo a carga no servidor DHCP e na infraestrutura RADIUS. O custo mais elevado por verificação é justificado pelo sucesso na integração de uma percentagem significativamente maior de utilizadores — um input direto para WiFi Analytics e monitorização do fluxo de multidões em tempo real. Para mais informações sobre o design de redes para estes ambientes, consulte o guia sobre High-Density WiFi Design: Stadium and Arena Best Practices .

Locais de Baixa Afluência e Longa Permanência (Hotéis, Centros de Conferências, Campi Corporativos)

Num ambiente de Hotelaria , a relação com o hóspede é persistente — muitas vezes estendendo-se por vários dias — e o registo no WiFi está frequentemente ligado a um programa de fidelidade ou propriedade sistema de gestão (PMS).

Recomendação: Implementar a verificação por Email, integrada diretamente com o PMS ou CRM via API.

As poupanças de custos em milhares de estadias prolongadas de hóspedes são substanciais. Mais criticamente, um endereço de email é o principal identificador único para a maioria dos programas de fidelidade de hotéis, tornando-o o ponto de dados mais valioso comercialmente a ser capturado no momento da integração. A velocidade de entrega mais lenta é aceitável neste contexto, uma vez que os hóspedes estão tipicamente instalados no seu quarto ou numa mesa, não a apressar-se por um átrio.

Implementação de Método Duplo (Melhor Prática para Todos os Locais)

A arquitetura ideal para qualquer local é oferecer ambos os métodos simultaneamente, apresentando o SMS como a opção principal e o Email como alternativa. Esta abordagem maximiza a acessibilidade em todas as demografias de utilizadores e mitiga os modos de falha de cada método individual.

Melhores Práticas e Conformidade

Independentemente do método escolhido, a adesão às regulamentações de privacidade de dados e aos padrões de segurança é inegociável.

Conformidade com GDPR e CCPA: A aceitação dos Termos e Condições da rede deve ser lógica e visualmente separada da opção de adesão para comunicações de marketing. Forçar o consentimento de marketing como condição para o acesso ao WiFi viola os princípios do Artigo 7 do GDPR sobre consentimento livremente dado. Tanto o número de telefone como o endereço de email recolhidos constituem dados pessoais ao abrigo do GDPR e devem ser tratados em conformidade, incluindo bases legais documentadas para o processamento e políticas claras de retenção de dados.

Manutenção do Walled Garden: Se utilizar a verificação por Email, as listas de IP e domínios do Walled Garden devem ser continuamente revistas. Os principais fornecedores de email atualizam regularmente a sua infraestrutura CDN, e uma configuração desatualizada do Walled Garden irá silenciosamente quebrar a entrega de email para um subconjunto de utilizadores.

Abordagem à Aleatorização de MAC: Os sistemas operativos móveis modernos empregam a aleatorização de endereços MAC para proteger a privacidade do utilizador. Tanto a verificação por SMS como por Email mitigam diretamente o impacto disto nos WiFi Analytics , ao ligar a sessão a uma identidade verificada e persistente — um número de telefone ou endereço de email — em vez de um endereço de hardware rotativo. Para operadores de locais que dependem da análise de tráfego, este é um argumento operacional convincente para exigir verificação em vez de oferecer acesso aberto.

Regulamentações de Telecomunicações: A verificação por SMS está sujeita a regulamentações a nível de operadora em muitas jurisdições. Nos Estados Unidos, o TCPA rege as mensagens SMS comerciais, e no Reino Unido, aplica-se o PECR do ICO. Certifique-se de que o modelo de mensagem OTP é claramente identificado como uma mensagem transacional (não de marketing) para permanecer em conformidade.

Resolução de Problemas e Mitigação de Riscos

Modo de Falha 1 — Falha na Entrega de SMS A causa mais comum é a fraca cobertura de rede móvel interior ou um código de marcação internacional formatado incorretamente. A mitigação requer a implementação de um fallback de método duplo: se o SMS não chegar dentro de 30 segundos, o portal deve apresentar automaticamente a opção de verificação por Email. A UI deve incluir um seletor de código de país proeminente e pré-preenchido para reduzir erros de formatação.

Modo de Falha 2 — Bloqueio do Walled Garden para Email Se as ACLs de pré-autenticação do Captive Portal não incluírem os intervalos de IP e domínios corretos para o fornecedor de email do utilizador, o email de verificação não pode ser recuperado. A mitigação requer auditoria e teste regulares das configurações do Walled Garden, utilizando entradas de domínio wildcard onde o controlador de rede as suporta para contabilizar as alterações de CDN pelos fornecedores de email.

Modo de Falha 3 — Conflito de Deteção do Captive Portal Quando um utilizador em iOS ou Android muda do mini-navegador do Captive Portal para a sua aplicação de email para recuperar um OTP, o SO pode interpretar a ligação WiFi como quebrada e descartá-la. Isto é particularmente comum com o Captive Network Assistant da Apple. A mitigação é implementar uma abordagem de "link mágico" em vez de um OTP numérico para verificação por Email, uma vez que o link pode ser aberto diretamente no navegador completo, ignorando completamente a sessão do mini-navegador.

ROI e Impacto no Negócio

O caso financeiro para cada método deve ser avaliado no contexto dos objetivos comerciais do local e do valor dos WiFi Analytics gerado a partir dos dados recolhidos.

Comparação Direta de Custos: Os custos de verificação por Email são negligenciáveis — tipicamente frações de um cêntimo por envio. A verificação por SMS acarreta um custo fixo por mensagem de $0.03–$0.07. Para um local que processa 100.000 autenticações por mês, o SMS poderia custar até $7.000 mensalmente, enquanto o email custaria menos de $50. No entanto, a taxa de conversão de SMS de 85–92% versus a taxa de email de 55–70% significa que o SMS integra aproximadamente 30% mais utilizadores do mesmo tráfego — um aumento significativo para a recolha de dados de análise e marketing.

Criação de Valor a partir de Dados Verificados: O custo da verificação por SMS deve ser ponderado em relação ao valor a jusante dos dados. Números de telemóvel verificados permitem campanhas de marketing SMS direcionadas e baseadas na localização. Se uma campanha enviada para 10.000 números verificados gerar uma taxa de resgate de 3% numa oferta de $10, o custo de verificação de $300–$700 é recuperado com uma margem significativa. O Heatmap Analysis for Venue Traffic: A Practical Guide demonstra como os dados de identidade verificada, combinados com WiFi Analytics , podem gerar insights acionáveis que informam diretamente as decisões de merchandising e pessoal.

Alinhamento Estratégico: Em última análise, a escolha deve alinhar-se com a estratégia digital mais ampla. Se o objetivo é a integração rápida e Wayfinding em tempo real ou gestão de multidões, o SMS é a escolha arquitetonicamente superior. Se o objetivo é o crescimento a longo prazo da base de dados CRM e marketing por email, a verificação por Email é a decisão de implementação correta.

Definições Principais

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before broader network access is granted. Typically implemented via DNS redirection on the network controller.

The primary interface for Guest WiFi authentication and the point at which the SMS vs Email verification decision is implemented and experienced by the end user.

Walled Garden

A restricted network environment that controls the user's access to internet resources, allowing access to a specific, pre-approved set of IP addresses or domains prior to full network authentication.

Critical for Email verification deployments. Without a correctly configured Walled Garden permitting access to email provider infrastructure, users cannot retrieve the OTP sent to their inbox.

Out-of-Band Authentication

An authentication mechanism that uses a secondary, independent communication channel to verify a user's identity. The verification signal travels via a different network path than the primary access request.

SMS verification is an out-of-band method: the access request is made over WiFi, but the OTP is delivered via the cellular network. This independence provides a meaningful security benefit.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that uses a randomized, per-network MAC address when connecting to WiFi networks, rather than the device's permanent hardware MAC address.

Severely impacts device-based analytics and repeat visitor tracking. Requiring SMS or Email verification resolves this by tying the session to a persistent, verified identity.

One-Time Password (OTP)

A password that is valid for only one login session or transaction, generated algorithmically and typically time-limited to a short window (30–300 seconds).

The standard verification token used in both SMS and Email verification flows to confirm the user has access to the provided contact detail.

DHCP Pool Exhaustion

A network state in which the DHCP server has assigned all available IP addresses within its configured scope, preventing new client devices from obtaining an address and connecting to the network.

A significant operational risk in high-density venues. Slow verification methods (e.g., email) that cause clients to hold IP addresses in a pre-authenticated state for extended periods can contribute to pool exhaustion during peak periods.

Pre-Authentication ACL

Access Control Lists applied to a client device's network session before that device has successfully completed the captive portal authentication process.

The technical mechanism used on network controllers (e.g., Cisco, Aruba, Ruckus) to enforce Walled Garden policies, permitting limited access to specific resources before full authentication.

Synthetic Identity

A fabricated or disposable identity, typically constructed using temporary or randomly generated contact details, used to gain access to services without providing genuine personal information.

Email verification is susceptible to synthetic identities via temporary email services (e.g., Mailinator, Guerrilla Mail). SMS verification significantly mitigates this risk, as it requires a physical SIM card.

Exemplos Práticos

A 50,000-seat stadium is upgrading its Guest WiFi network ahead of a major international tournament. The marketing team wants to collect verified contact data from every connected fan, but the network operations team is concerned about DHCP pool exhaustion during peak half-time periods if users dwell too long on the captive portal splash screen. Which verification method should they deploy, and how should they configure the fallback?

The stadium should deploy SMS verification as the primary authentication method, configured with a 30-second OTP expiry and an automatic fallback to Email verification if the SMS is not confirmed within that window. The captive portal should present a pre-populated country code selector defaulting to the host nation's dialing code, with an easy mechanism to change it. The Walled Garden must be configured to allow access to major email providers as a fallback. The DHCP lease time should be reviewed and reduced to the minimum viable duration for the expected session length to mitigate pool exhaustion risk.

A national retail chain with 500 locations wants to implement Guest WiFi to track dwell times and repeat visit rates across different stores, feeding data into their existing email marketing platform. They have a limited IT budget and a small central IT team responsible for maintaining all 500 deployments. Which verification method and integration architecture should they adopt?

The retail chain should implement Email verification as the primary method. The captive portal must be configured with a robust, centrally managed Walled Garden template that allows access to major email providers (Gmail, Outlook, Yahoo, Apple Mail) before authentication is complete. The portal should integrate via a webhook or REST API directly with their existing email marketing platform (e.g., Mailchimp, Klaviyo, Salesforce Marketing Cloud) to automatically sync verified addresses and trigger a welcome journey. A centralised network management platform should be used to push Walled Garden configuration updates to all 500 locations simultaneously, reducing the maintenance burden on the central IT team.

Perguntas de Prática

Q1. A hospital IT director needs to implement Guest WiFi across five campuses for patients and visitors. The buildings have notoriously poor indoor cellular reception due to reinforced concrete construction and medical equipment shielding. The hospital's marketing team wants to grow their patient communications email list. Which verification strategy should they adopt, and what are the key configuration requirements?

Dica: Consider the physical limitations of the environment and the architectural dependencies of each verification method, as well as the stated business objective.

Ver resposta modelo

The hospital must prioritise Email verification. Because SMS relies on cellular networks to deliver the OTP, poor indoor reception will result in high failure rates and frustrated patients and visitors. Email verification utilises the WiFi network itself (via Walled Garden access) to deliver the OTP, bypassing the cellular reception issue entirely. Key configuration requirements include: (1) a correctly configured Walled Garden permitting access to major email providers, (2) GDPR-compliant separation of network ToS acceptance from marketing opt-in, and (3) API integration with the hospital's CRM to sync verified addresses. The marketing objective of growing the email list is also directly served by this approach.

Q2. You are configuring the Walled Garden for a new Email verification deployment at a conference centre. You have whitelisted the IP ranges for Gmail and Outlook, but users are reporting that after switching to their email app to retrieve the OTP, the captive portal page fails to load when they switch back. What is the most likely cause, and how do you resolve it?

Dica: Think about what happens to a mobile device's WiFi connection state when it switches between applications during the pre-authentication phase, and consider the role of the OS captive portal detection mechanism.

Ver resposta modelo

The most likely cause is the OS-level Captive Network Assistant (CNA) behaviour on iOS or Android. When the user switches away from the CNA mini-browser to their email app, the OS may interpret the WiFi connection as broken or the captive portal as unresponsive, and either drop the WiFi connection or close the CNA session. The resolution is to switch from a numeric OTP to a magic link approach for email verification. A magic link can be opened directly in the device's full browser (not the CNA mini-browser), bypassing the session state issue. Additionally, ensure the Walled Garden is configured to allow the captive portal's own domain to be accessible, so the link resolves correctly when clicked.

Q3. A marketing manager at a retail chain insists on using SMS verification because they heard it has a higher conversion rate. However, their primary campaign objective is to grow a database for a monthly email newsletter. How do you advise them, and what alternative architecture would you propose?

Dica: Align the verification method with the specific type of data required to fulfil the business objective, and consider whether the higher conversion rate of SMS actually serves the stated goal.

Ver resposta modelo

Advise against SMS as the sole method for this specific objective. While SMS has a higher conversion rate, it only directly captures a mobile number. If the business objective is to send a monthly email newsletter, an email address is the required data point. Using SMS as the only method would either require a secondary step to capture the email address (increasing friction and reducing the effective conversion rate), or leave the business without the data it needs. The recommended architecture is Email verification as the primary method, which directly captures the required data point in a single step. If the marketing manager is concerned about conversion rates, a dual-method approach (SMS primary, Email fallback) can be offered, but the Email capture must be a mandatory field in the SMS flow as well.

Continue a ler esta série

Captive Portal vs Splash Page

Este guia de referência analisa a distinção crítica entre captive portals e splash pages em redes WiFi de convidados. Clarifica como o mecanismo subjacente de interceção de rede funciona em conjunto com a interface visual do convidado, ajudando os líderes de TI e os operadores de espaços a tomar decisões informadas de arquitetura e aquisição.

Como Configurar um Hotspot WiFi para o Seu Negócio

Este guia autorizado fornece a líderes de TI, arquitetos de rede e diretores de operações de espaços um plano prático e neutro em relação a fornecedores para implementar hotspots WiFi para convidados seguros, conformes e que melhoram o negócio. Abrange decisões arquitetónicas críticas — desde a segmentação de VLAN e configuração de Captive Portal até à conformidade com o GDPR e modelagem de tráfego — e demonstra como transformar a infraestrutura de rede de um centro de custos numa plataforma de análise geradora de receita, utilizando as capacidades de Guest WiFi e análise da Purple.

Purple vs. Cisco Spaces (DNA Spaces): Quando Escolher Cada Um

Este guia de referência técnica fornece uma comparação abrangente entre Purple e Cisco Spaces (anteriormente DNA Spaces) para implementações de Captive Portal empresarial e WiFi para convidados. Avalia as diferenças arquitetónicas, a profundidade da automação de marketing e a questão crítica do bloqueio de fornecedor de hardware para ajudar os líderes de TI a tomar decisões informadas sobre infraestruturas.