Vérification SMS vs Email pour le WiFi invité : Laquelle choisir

Une comparaison technique complète et basée sur les données des méthodes de vérification SMS et Email pour les portails captifs WiFi invités, couvrant les taux de conversion, l'architecture, les coûts par vérification, les exigences de conformité et les recommandations de déploiement spécifiques aux sites. Lecture essentielle pour les IT managers, les architectes réseau et les directeurs des opérations de site qui conçoivent ou optimisent les flux d'inscription au WiFi invité.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique : Architecture et Performance

- Architecture de Vérification SMS

- Architecture de Vérification Email

- Guide d'Implémentation : Recommandations de Déploiement Spécifiques aux Sites

- Sites à Haute Densité et Transitoires (Stades, Pôles de Transport, Galeries Commerciales)

- Sites à Faible Affluence et Longue Durée de Séjour (Hôtels, Centres de Conférence, Campus d'Entreprise)

- Déploiement à double méthode (Meilleure pratique pour tous les lieux)

- Meilleures pratiques et conformité

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

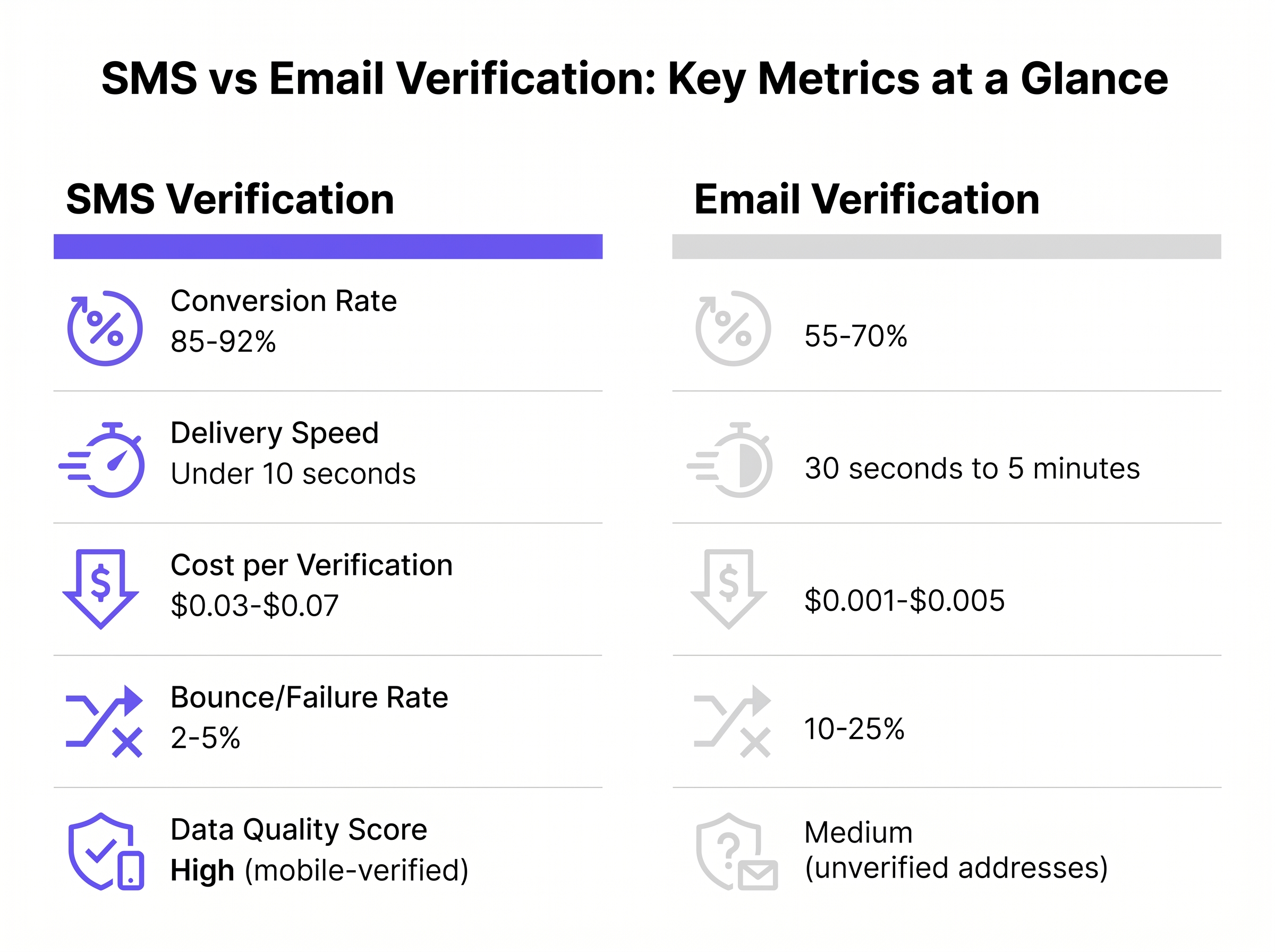

Pour les IT managers, les architectes réseau et les directeurs des opérations de site, choisir la bonne méthode d'authentification pour le Guest WiFi est un équilibre crucial entre l'expérience utilisateur, la qualité des données et les coûts opérationnels. Ce guide propose une comparaison basée sur les données des méthodes de vérification SMS et Email pour les portails captifs. Bien que le SMS offre des taux de conversion supérieurs (85–92 %) et une rapidité accrue dans les environnements à forte affluence, il entraîne un coût distinct par message. Inversement, la vérification par Email offre des gains d'efficacité significatifs et un potentiel d'intégration CRM plus profond, ce qui la rend idéale pour les sites qui privilégient l'engagement à long terme plutôt que le débit rapide. En comprenant les compromis techniques, les exigences de conformité et les scénarios de déploiement réels dans les secteurs du Retail , de l' Hospitality et les lieux publics, les leaders techniques peuvent concevoir un flux d'inscription qui maximise le ROI tout en réduisant les frictions.

Écoutez le briefing technique de Purple sur ce sujet :

Approfondissement Technique : Architecture et Performance

L'architecture sous-jacente de la méthode de vérification choisie a un impact direct sur les performances du réseau, la conversion des utilisateurs et la qualité des données backend. Comprendre ces mécanismes est essentiel avant de s'engager dans une stratégie de déploiement.

Architecture de Vérification SMS

La vérification SMS repose sur un flux d'authentification hors bande. Lorsqu'un utilisateur saisit son numéro de mobile sur l'écran d'accueil du portail captif, le système déclenche un appel API vers un fournisseur de passerelle SMS (tel que Twilio, AWS SNS ou Vonage), qui envoie un mot de passe à usage unique (OTP) à l'appareil via le réseau cellulaire. L'avantage crucial est que les systèmes d'exploitation modernes iOS et Android interceptent nativement les OTP entrants et proposent de les remplir automatiquement directement dans le champ du navigateur, éliminant ainsi le besoin pour l'utilisateur de changer d'application.

| Métrique | Vérification SMS |

|---|---|

| Vitesse de livraison | Moins de 10 secondes |

| Taux de conversion | 85–92% |

| Coût par vérification | 0,03 $–0,07 $ |

| Taux de rebond / échec | 2–5% |

| Qualité des données | Élevée (vérifiée par mobile) |

La principale contrainte technique de la vérification SMS WiFi est la dépendance à la couverture cellulaire. Dans les environnements où la réception cellulaire intérieure est faible — espaces de Retail souterrains, salles d'hôpital fortement blindées ou salles de conférence en sous-sol — la livraison des SMS échouera, bloquant l'utilisateur au portail captif. De plus, les déploiements internationaux nécessitent une logique de validation robuste des numéros de téléphone sur le portail pour s'assurer que les codes de pays corrects sont appliqués avant l'envoi de l'appel API, car un numéro mal formé entraînera un échec silencieux.

Architecture de Vérification Email

La vérification Email utilise généralement soit un lien magique, soit un OTP numérique livré via SMTP à l'adresse fournie par l'utilisateur. L'utilisateur doit quitter l'écran d'accueil du portail captif, ouvrir son client de messagerie, récupérer le code ou cliquer sur le lien, et revenir au portail pour terminer l'authentification. Ce flux de travail multi-étapes et multi-applications est la principale source de friction.

| Métrique | Vérification Email |

|---|---|

| Vitesse de livraison | 30 secondes à 5 minutes |

| Taux de conversion | 55–70% |

| Coût par vérification | 0,001 $–0,005 $ |

| Taux de rebond / échec | 10–25% |

| Qualité des données | Moyenne (adresses non vérifiées courantes) |

Une dépendance architecturale critique pour la vérification Email est le Jardin Muré (Walled Garden) (implémenté via des ACLs de pré-authentification sur le contrôleur réseau). Cette configuration accorde à l'appareil client un accès internet limité — spécifiquement pour atteindre les fournisseurs de messagerie courants tels que Gmail, Outlook et Apple Mail — avant que l'accès complet au réseau ne soit accordé. Une mauvaise configuration de ces règles de Jardin Muré est la cause la plus fréquente d'échec de la vérification Email dans les déploiements en production.

Guide d'Implémentation : Recommandations de Déploiement Spécifiques aux Sites

Le déploiement de la méthode de vérification optimale nécessite d'aligner la technologie avec les réalités opérationnelles spécifiques du site. Les conseils suivants sont neutres vis-à-vis des fournisseurs et applicables à toutes les principales plateformes de contrôleurs réseau.

Sites à Haute Densité et Transitoires (Stades, Pôles de Transport, Galeries Commerciales)

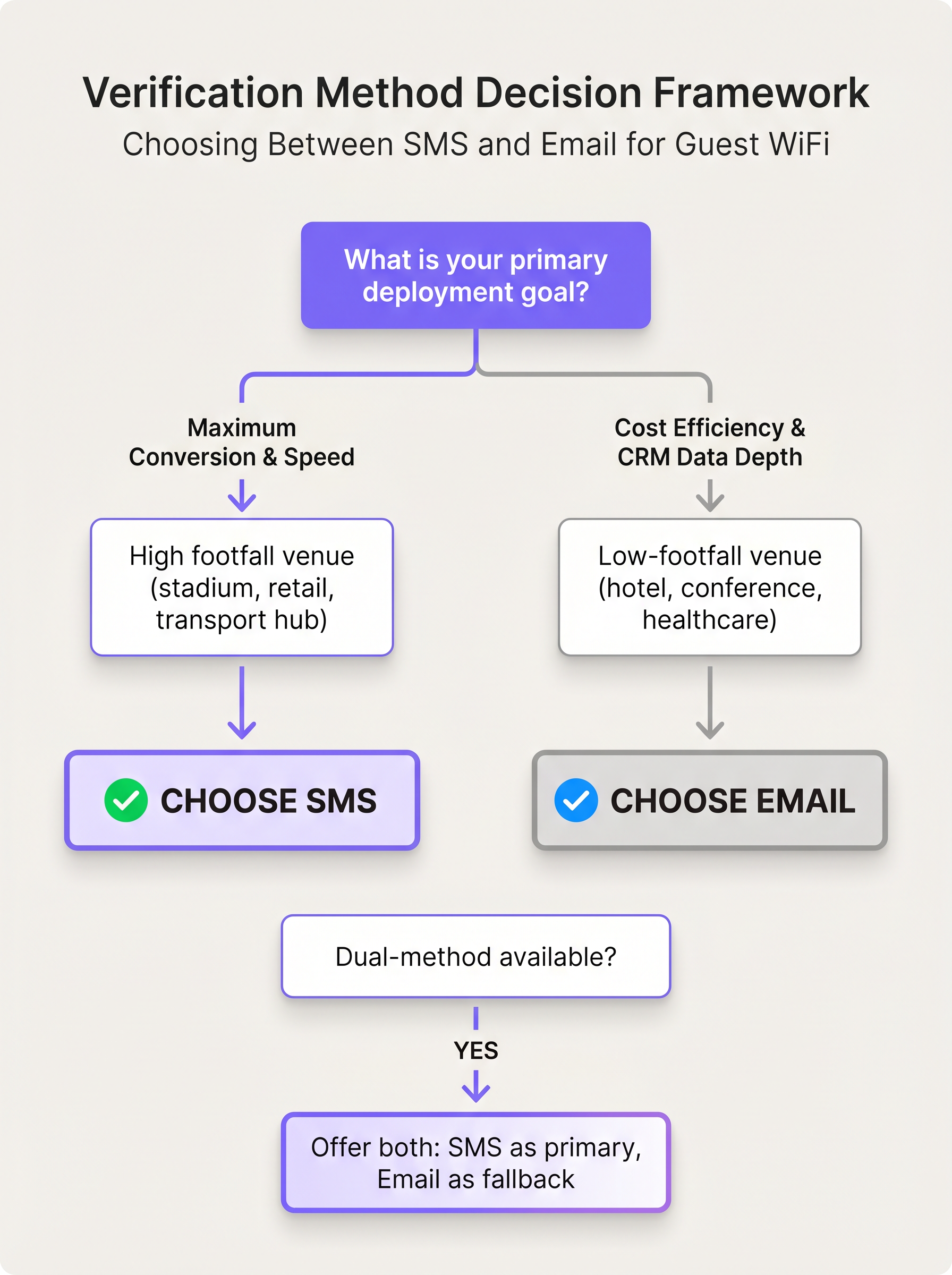

Dans des environnements comme un hall de stade ou un terminal d'aéroport, le débit est la métrique critique. Les utilisateurs ont besoin d'un accès immédiat, et la durée moyenne de connexion est courte. Chaque seconde passée sur le portail captif est une seconde d'abandon potentiel.

Recommandation : Déployer la vérification SMS comme méthode principale, avec l'Email comme solution de secours obligatoire.

Le temps d'achèvement inférieur à 10 secondes minimise le temps passé sur le portail captif, réduisant la charge sur le serveur DHCP et l'infrastructure RADIUS. Le coût par vérification plus élevé est justifié par l'intégration réussie d'un pourcentage d'utilisateurs significativement plus important — un apport direct aux WiFi Analytics et à la surveillance en temps réel des flux de foule. Pour en savoir plus sur la conception de réseaux pour ces environnements, consultez le guide sur la Conception WiFi Haute Densité : Meilleures Pratiques pour Stades et Arènes .

Sites à Faible Affluence et Longue Durée de Séjour (Hôtels, Centres de Conférence, Campus d'Entreprise)

Dans un environnement d' Hospitality , la relation client est persistante — s'étendant souvent sur plusieurs jours — et l'inscription au WiFi est fréquemment liée à un programme de fidélité ou à une propriété système de gestion (PMS).

Recommandation : Déployer la vérification par Email, intégrée directement au PMS ou CRM via API.

Les économies réalisées sur des milliers de séjours prolongés sont substantielles. Plus important encore, une adresse email est l'identifiant unique principal pour la plupart des programmes de fidélité hôteliers, ce qui en fait le point de données le plus précieux commercialement à capturer au moment de l'intégration. La vitesse de livraison plus lente est acceptable dans ce contexte, car les clients sont généralement installés dans leur chambre ou à une table, et non pressés dans un hall.

Déploiement à double méthode (Meilleure pratique pour tous les lieux)

L'architecture optimale pour tout lieu est d'offrir les deux méthodes simultanément, en présentant le SMS comme option principale et l'Email comme solution de repli. Cette approche maximise l'accessibilité pour toutes les catégories d'utilisateurs et atténue les modes de défaillance de chaque méthode individuelle.

Meilleures pratiques et conformité

Quelle que soit la méthode choisie, le respect des réglementations en matière de confidentialité des données et des normes de sécurité est non négociable.

Conformité GDPR et CCPA : L'acceptation des conditions générales du réseau doit être logiquement et visuellement séparée de l'opt-in pour les communications marketing. Forcer le consentement marketing comme condition d'accès au WiFi viole les principes de l'Article 7 du GDPR sur le consentement librement donné. Le numéro de téléphone et l'adresse email collectés constituent des données personnelles au sens du GDPR et doivent être traités en conséquence, y compris des bases légales documentées pour le traitement et des politiques claires de conservation des données.

Maintenance du Walled Garden : Si la vérification par email est utilisée, les listes d'IP et de domaines du Walled Garden doivent être continuellement révisées. Les principaux fournisseurs d'email mettent régulièrement à jour leur infrastructure CDN, et une configuration obsolète du Walled Garden interrompra silencieusement la livraison des emails pour un sous-ensemble d'utilisateurs.

Gestion de la randomisation MAC : Les systèmes d'exploitation mobiles modernes utilisent la randomisation des adresses MAC pour protéger la confidentialité des utilisateurs. La vérification par SMS et par Email atténue directement l'impact de cela sur les WiFi Analytics en liant la session à une identité vérifiée et persistante — un numéro de téléphone ou une adresse email — plutôt qu'à une adresse matérielle rotative. Pour les opérateurs de lieux qui s'appuient sur l'analyse de la fréquentation, c'est un argument opérationnel convaincant pour exiger une vérification plutôt que d'offrir un accès ouvert.

Réglementations des télécommunications : La vérification par SMS est soumise aux réglementations des opérateurs dans de nombreuses juridictions. Aux États-Unis, le TCPA régit les messages SMS commerciaux, et au Royaume-Uni, le PECR de l'ICO s'applique. Assurez-vous que le modèle de message OTP est clairement identifié comme un message transactionnel (non marketing) pour rester conforme.

Dépannage et atténuation des risques

Mode de défaillance 1 — Échec de la livraison des SMS La cause la plus fréquente est une mauvaise couverture cellulaire intérieure ou un code de numérotation international mal formaté. L'atténuation nécessite la mise en œuvre d'une solution de repli à double méthode : si le SMS n'arrive pas dans les 30 secondes, le portail doit automatiquement afficher l'option de vérification par email. L'interface utilisateur doit inclure un sélecteur de code de pays pré-rempli et bien visible pour réduire les erreurs de formatage.

Mode de défaillance 2 — Blocage du Walled Garden par email Si les ACL de pré-authentification du Captive Portal n'incluent pas les plages d'IP et les domaines corrects pour le fournisseur d'email de l'utilisateur, l'email de vérification ne peut pas être récupéré. L'atténuation nécessite un audit et des tests réguliers des configurations du Walled Garden, en utilisant des entrées de domaine génériques lorsque le contrôleur réseau les prend en charge pour tenir compte des changements CDN par les fournisseurs d'email.

Mode de défaillance 3 — Conflit de détection du Captive Portal Lorsqu'un utilisateur sur iOS ou Android passe du mini-navigateur du Captive Portal à son application d'email pour récupérer un OTP, le système d'exploitation peut interpréter la connexion WiFi comme interrompue et la couper. C'est particulièrement courant avec l'Assistant Réseau Captif d'Apple. L'atténuation consiste à implémenter une approche de "lien magique" plutôt qu'un OTP numérique pour la vérification par email, car le lien peut être ouvert directement dans le navigateur complet, contournant entièrement la session du mini-navigateur.

ROI et impact commercial

L'analyse financière de chaque méthode doit être évaluée dans le contexte des objectifs commerciaux du lieu et de la valeur des WiFi Analytics générée à partir des données collectées.

Comparaison des coûts directs : Les coûts de vérification par email sont négligeables — généralement des fractions de centime par envoi. La vérification par SMS entraîne un coût fixe par message de 0,03 $ à 0,07 $. Pour un lieu traitant 100 000 authentifications par mois, le SMS pourrait coûter jusqu'à 7 000 $ par mois, tandis que l'email coûterait moins de 50 $. Cependant, le taux de conversion SMS de 85 à 92 % contre un taux email de 55 à 70 % signifie que le SMS intègre environ 30 % d'utilisateurs supplémentaires à partir de la même fréquentation — une amélioration significative pour la collecte de données analytiques et marketing.

Création de valeur à partir de données vérifiées : Le coût de la vérification par SMS doit être mis en balance avec la valeur en aval des données. Les numéros de mobile vérifiés permettent des campagnes de marketing SMS ciblées et basées sur la localisation. Si une campagne envoyée à 10 000 numéros vérifiés génère un taux de rachat de 3 % sur une offre de 10 $, le coût de vérification de 300 $ à 700 $ est récupéré avec une marge significative. Le Heatmap Analysis for Venue Traffic: A Practical Guide démontre comment les données d'identité vérifiées, combinées aux WiFi Analytics , peuvent générer des informations exploitables qui éclairent directement les décisions en matière de merchandising et de personnel.

Alignement stratégique : En fin de compte, le choix doit s'aligner sur la stratégie numérique globale. Si l'objectif est une intégration rapide et une Wayfinding ou une gestion de foule en temps réel, le SMS est le choix architecturalement supérieur. Si l'objectif est la croissance à long terme de la base de données CRM et le marketing par email, la vérification par Email est le bonne décision de déploiement.

Définitions clés

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before broader network access is granted. Typically implemented via DNS redirection on the network controller.

The primary interface for Guest WiFi authentication and the point at which the SMS vs Email verification decision is implemented and experienced by the end user.

Walled Garden

A restricted network environment that controls the user's access to internet resources, allowing access to a specific, pre-approved set of IP addresses or domains prior to full network authentication.

Critical for Email verification deployments. Without a correctly configured Walled Garden permitting access to email provider infrastructure, users cannot retrieve the OTP sent to their inbox.

Out-of-Band Authentication

An authentication mechanism that uses a secondary, independent communication channel to verify a user's identity. The verification signal travels via a different network path than the primary access request.

SMS verification is an out-of-band method: the access request is made over WiFi, but the OTP is delivered via the cellular network. This independence provides a meaningful security benefit.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that uses a randomized, per-network MAC address when connecting to WiFi networks, rather than the device's permanent hardware MAC address.

Severely impacts device-based analytics and repeat visitor tracking. Requiring SMS or Email verification resolves this by tying the session to a persistent, verified identity.

One-Time Password (OTP)

A password that is valid for only one login session or transaction, generated algorithmically and typically time-limited to a short window (30–300 seconds).

The standard verification token used in both SMS and Email verification flows to confirm the user has access to the provided contact detail.

DHCP Pool Exhaustion

A network state in which the DHCP server has assigned all available IP addresses within its configured scope, preventing new client devices from obtaining an address and connecting to the network.

A significant operational risk in high-density venues. Slow verification methods (e.g., email) that cause clients to hold IP addresses in a pre-authenticated state for extended periods can contribute to pool exhaustion during peak periods.

Pre-Authentication ACL

Access Control Lists applied to a client device's network session before that device has successfully completed the captive portal authentication process.

The technical mechanism used on network controllers (e.g., Cisco, Aruba, Ruckus) to enforce Walled Garden policies, permitting limited access to specific resources before full authentication.

Synthetic Identity

A fabricated or disposable identity, typically constructed using temporary or randomly generated contact details, used to gain access to services without providing genuine personal information.

Email verification is susceptible to synthetic identities via temporary email services (e.g., Mailinator, Guerrilla Mail). SMS verification significantly mitigates this risk, as it requires a physical SIM card.

Exemples concrets

A 50,000-seat stadium is upgrading its Guest WiFi network ahead of a major international tournament. The marketing team wants to collect verified contact data from every connected fan, but the network operations team is concerned about DHCP pool exhaustion during peak half-time periods if users dwell too long on the captive portal splash screen. Which verification method should they deploy, and how should they configure the fallback?

The stadium should deploy SMS verification as the primary authentication method, configured with a 30-second OTP expiry and an automatic fallback to Email verification if the SMS is not confirmed within that window. The captive portal should present a pre-populated country code selector defaulting to the host nation's dialing code, with an easy mechanism to change it. The Walled Garden must be configured to allow access to major email providers as a fallback. The DHCP lease time should be reviewed and reduced to the minimum viable duration for the expected session length to mitigate pool exhaustion risk.

A national retail chain with 500 locations wants to implement Guest WiFi to track dwell times and repeat visit rates across different stores, feeding data into their existing email marketing platform. They have a limited IT budget and a small central IT team responsible for maintaining all 500 deployments. Which verification method and integration architecture should they adopt?

The retail chain should implement Email verification as the primary method. The captive portal must be configured with a robust, centrally managed Walled Garden template that allows access to major email providers (Gmail, Outlook, Yahoo, Apple Mail) before authentication is complete. The portal should integrate via a webhook or REST API directly with their existing email marketing platform (e.g., Mailchimp, Klaviyo, Salesforce Marketing Cloud) to automatically sync verified addresses and trigger a welcome journey. A centralised network management platform should be used to push Walled Garden configuration updates to all 500 locations simultaneously, reducing the maintenance burden on the central IT team.

Questions d'entraînement

Q1. A hospital IT director needs to implement Guest WiFi across five campuses for patients and visitors. The buildings have notoriously poor indoor cellular reception due to reinforced concrete construction and medical equipment shielding. The hospital's marketing team wants to grow their patient communications email list. Which verification strategy should they adopt, and what are the key configuration requirements?

Conseil : Consider the physical limitations of the environment and the architectural dependencies of each verification method, as well as the stated business objective.

Voir la réponse type

The hospital must prioritise Email verification. Because SMS relies on cellular networks to deliver the OTP, poor indoor reception will result in high failure rates and frustrated patients and visitors. Email verification utilises the WiFi network itself (via Walled Garden access) to deliver the OTP, bypassing the cellular reception issue entirely. Key configuration requirements include: (1) a correctly configured Walled Garden permitting access to major email providers, (2) GDPR-compliant separation of network ToS acceptance from marketing opt-in, and (3) API integration with the hospital's CRM to sync verified addresses. The marketing objective of growing the email list is also directly served by this approach.

Q2. You are configuring the Walled Garden for a new Email verification deployment at a conference centre. You have whitelisted the IP ranges for Gmail and Outlook, but users are reporting that after switching to their email app to retrieve the OTP, the captive portal page fails to load when they switch back. What is the most likely cause, and how do you resolve it?

Conseil : Think about what happens to a mobile device's WiFi connection state when it switches between applications during the pre-authentication phase, and consider the role of the OS captive portal detection mechanism.

Voir la réponse type

The most likely cause is the OS-level Captive Network Assistant (CNA) behaviour on iOS or Android. When the user switches away from the CNA mini-browser to their email app, the OS may interpret the WiFi connection as broken or the captive portal as unresponsive, and either drop the WiFi connection or close the CNA session. The resolution is to switch from a numeric OTP to a magic link approach for email verification. A magic link can be opened directly in the device's full browser (not the CNA mini-browser), bypassing the session state issue. Additionally, ensure the Walled Garden is configured to allow the captive portal's own domain to be accessible, so the link resolves correctly when clicked.

Q3. A marketing manager at a retail chain insists on using SMS verification because they heard it has a higher conversion rate. However, their primary campaign objective is to grow a database for a monthly email newsletter. How do you advise them, and what alternative architecture would you propose?

Conseil : Align the verification method with the specific type of data required to fulfil the business objective, and consider whether the higher conversion rate of SMS actually serves the stated goal.

Voir la réponse type

Advise against SMS as the sole method for this specific objective. While SMS has a higher conversion rate, it only directly captures a mobile number. If the business objective is to send a monthly email newsletter, an email address is the required data point. Using SMS as the only method would either require a secondary step to capture the email address (increasing friction and reducing the effective conversion rate), or leave the business without the data it needs. The recommended architecture is Email verification as the primary method, which directly captures the required data point in a single step. If the marketing manager is concerned about conversion rates, a dual-method approach (SMS primary, Email fallback) can be offered, but the Email capture must be a mandatory field in the SMS flow as well.

Continuer la lecture de cette série

Captive Portal WiFi pour le personnel : intégration et authentification des employés

Une référence technique complète pour les responsables informatiques sur la conception et le déploiement de Captive Portals WiFi pour le personnel. Ce guide couvre l'authentification EAP-TLS, l'intégration BYOD, la segmentation VLAN et la gestion de la bande passante pour améliorer l'efficacité opérationnelle et atténuer les risques de sécurité.

Captive Portal vs Splash Page

Ce guide de référence détaille la distinction cruciale entre les captive portals et les splash pages au sein des réseaux WiFi invités. Il explique comment le mécanisme d'interception réseau sous-jacent fonctionne en synergie avec l'interface visuelle destinée aux invités, aidant ainsi les responsables informatiques et les exploitants de sites à prendre des décisions d'architecture et d'achat éclairées.

Comment configurer un hotspot WiFi pour votre entreprise

Ce guide faisant autorité fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites un plan pratique et neutre vis-à-vis des fournisseurs pour le déploiement de hotspots WiFi invités sécurisés, conformes et améliorant l'activité. Il couvre les décisions architecturales critiques – de la segmentation VLAN et la configuration du Captive Portal à la conformité GDPR et la gestion du trafic – et démontre comment transformer l'infrastructure réseau d'un centre de coûts en une plateforme d'analyse génératrice de revenus en utilisant les capacités de Guest WiFi et d'analyse de Purple.