SMS vs. E-Mail-Verifizierung für Gast-WiFi: Welche Methode wählen?

Ein umfassender, datengestützter technischer Vergleich von SMS- und E-Mail-Verifizierungsmethoden für Gast-WiFi Captive Portals, der Konversionsraten, Architektur, Kosten pro Verifizierung, Compliance-Anforderungen und standortspezifische Bereitstellungsempfehlungen abdeckt. Unverzichtbare Lektüre für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, die Gast-WiFi-Anmeldeabläufe entwerfen oder optimieren.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung

- Technischer Deep-Dive: Architektur und Leistung

- SMS Verification Architecture

- Email Verification Architecture

- Implementierungsleitfaden: Standortspezifische Bereitstellungsempfehlungen

- Hochfrequentierte, temporäre Veranstaltungsorte (Stadien, Verkehrsknotenpunkte, Einzelhandelsflächen)

- Weniger frequentierte Veranstaltungsorte mit langer Verweildauer (Hotels, Konferenzzentren, Unternehmenscampusse)

- Bereitstellung mit zwei Methoden (Best Practice für alle Standorte)

- Best Practices und Compliance

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung

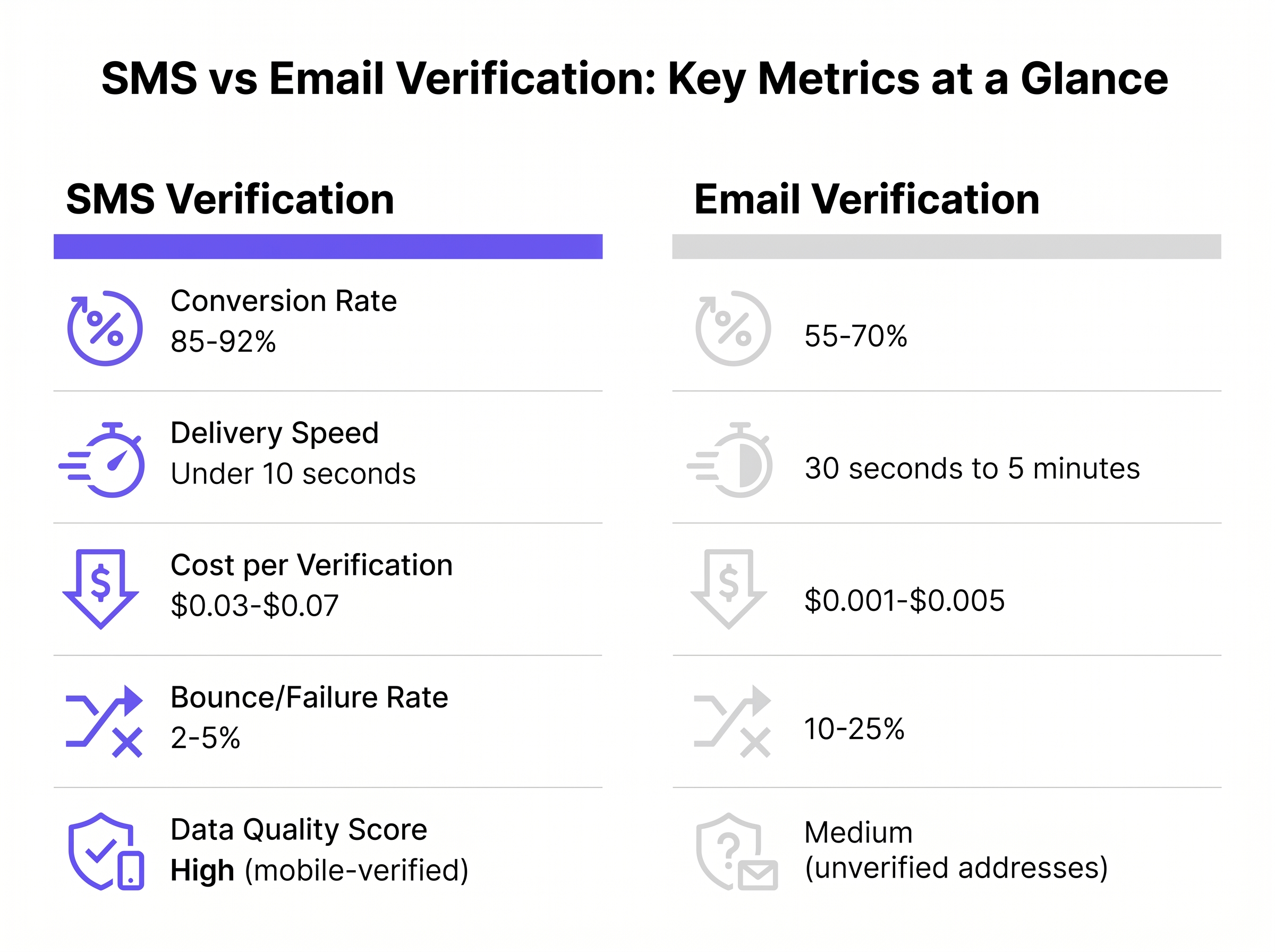

Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten ist die Wahl der richtigen Authentifizierungsmethode für Guest WiFi ein kritischer Ausgleich zwischen Benutzererfahrung, Datenqualität und Betriebskosten. Dieser Leitfaden bietet einen datengestützten Vergleich von SMS- und E-Mail-Verifizierungsmethoden für Captive Portals. Während SMS in Umgebungen mit hohem Besucheraufkommen überlegene Konversionsraten (85–92 %) und Geschwindigkeit bietet, sind damit deutliche Kosten pro Nachricht verbunden. Umgekehrt bietet die E-Mail-Verifizierung erhebliche Kosteneffizienzen und ein tieferes CRM-Integrationspotenzial, was sie ideal für Veranstaltungsorte macht, die langfristiges Engagement gegenüber schnellem Durchsatz priorisieren. Durch das Verständnis der technischen Kompromisse, Compliance-Anforderungen und realen Bereitstellungsszenarien in den Bereichen Retail , Hospitality und öffentlichen Veranstaltungsorten können technische Führungskräfte einen Anmeldeablauf gestalten, der den ROI maximiert und gleichzeitig Reibung minimiert.

Hören Sie sich das Purple Technical Briefing zu diesem Thema an:

Technischer Deep-Dive: Architektur und Leistung

Die zugrunde liegende Architektur Ihrer gewählten Verifizierungsmethode wirkt sich direkt auf die Netzwerkleistung, die Benutzerkonversion und die Backend-Datenqualität aus. Das Verständnis dieser Mechanismen ist unerlässlich, bevor eine Bereitstellungsstrategie festgelegt wird.

SMS Verification Architecture

Die SMS-Verifizierung basiert auf einem out-of-band authentication-Fluss. Wenn ein Benutzer seine Mobiltelefonnummer in den Captive Portal Splash Screen eingibt, löst das System einen API-Aufruf an einen SMS-Gateway-Anbieter (wie Twilio, AWS SNS oder Vonage) aus, der ein One-Time Password (OTP) über das Mobilfunknetz an das Gerät sendet. Der entscheidende Vorteil ist, dass moderne iOS- und Android-Betriebssysteme eingehende OTPs nativ abfangen und anbieten, diese direkt in das Browserfeld automatisch auszufüllen, wodurch der Benutzer nicht die Anwendung wechseln muss.

| Metrik | SMS Verification |

|---|---|

| Zustellgeschwindigkeit | Unter 10 Sekunden |

| Konversionsrate | 85–92% |

| Kosten pro Verifizierung | $0.03–$0.07 |

| Absprung-/Fehlerrate | 2–5% |

| Datenqualität | Hoch (mobil verifiziert) |

Die primäre technische Einschränkung bei der WiFi SMS-Verifizierung ist die Abhängigkeit von der Mobilfunkabdeckung. In Umgebungen mit schlechtem Mobilfunkempfang in Innenräumen – unterirdische Retail -Flächen, stark abgeschirmte Krankenhausstationen oder Konferenzräume im Untergeschoss – schlägt die SMS-Zustellung fehl, wodurch der Benutzer am Captive Portal hängen bleibt. Darüber hinaus erfordern internationale Bereitstellungen eine robuste Telefonnummern-Validierungslogik auf dem Portal, um sicherzustellen, dass die richtigen Ländercodes angewendet werden, bevor der API-Aufruf gesendet wird, da eine falsch formatierte Nummer zu einem stillen Fehler führt.

Email Verification Architecture

Die E-Mail-Verifizierung verwendet typischerweise entweder einen Magic Link oder ein numerisches OTP, das per SMTP an die angegebene Adresse des Benutzers gesendet wird. Der Benutzer muss den Captive Portal Splash Screen verlassen, seinen E-Mail-Client öffnen, den Code abrufen oder auf den Link klicken und zum Portal zurückkehren, um die Authentifizierung abzuschließen. Dieser mehrstufige, anwendungsübergreifende Workflow ist die Hauptursache für Reibung.

| Metrik | Email Verification |

|---|---|

| Zustellgeschwindigkeit | 30 Sekunden bis 5 Minuten |

| Konversionsrate | 55–70% |

| Kosten pro Verifizierung | $0.001–$0.005 |

| Absprung-/Fehlerrate | 10–25% |

| Datenqualität | Mittel (unverifizierte Adressen häufig) |

Eine kritische architektonische Abhängigkeit für die E-Mail-Verifizierung ist der Walled Garden (implementiert über Pre-Authentication ACLs auf dem Netzwerk-Controller). Diese Konfiguration gewährt dem Client-Gerät begrenzten Internetzugang – speziell um gängige E-Mail-Anbieter wie Gmail, Outlook und Apple Mail zu erreichen – bevor der vollständige Netzwerkzugang gewährt wird. Eine Fehlkonfiguration dieser Walled Garden-Regeln ist die häufigste Ursache für das Scheitern der E-Mail-Verifizierung in Produktionsumgebungen.

Implementierungsleitfaden: Standortspezifische Bereitstellungsempfehlungen

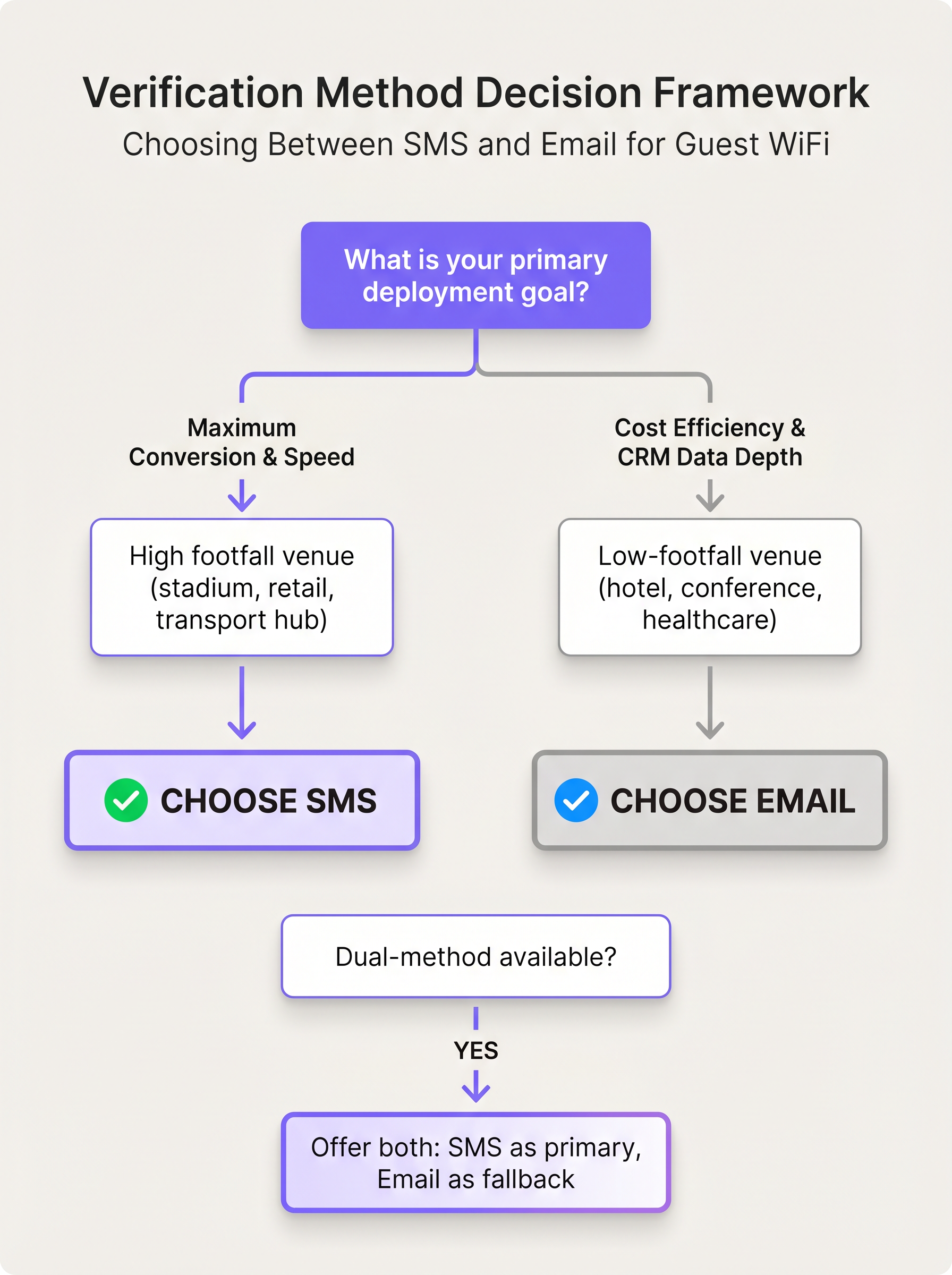

Die Bereitstellung der optimalen Verifizierungsmethode erfordert die Abstimmung der Technologie mit den spezifischen operativen Gegebenheiten des Veranstaltungsortes. Die folgende Anleitung ist herstellerneutral und auf alle gängigen Netzwerk-Controller-Plattformen anwendbar.

Hochfrequentierte, temporäre Veranstaltungsorte (Stadien, Verkehrsknotenpunkte, Einzelhandelsflächen)

In Umgebungen wie einer Stadionpromenade oder einem Flughafenterminal ist der Durchsatz die entscheidende Metrik. Benutzer benötigen sofortigen Zugang, und die durchschnittliche Verbindungsdauer ist kurz. Jede Sekunde, die auf dem Captive Portal verbracht wird, ist eine Sekunde potenziellen Abbruchs.

Empfehlung: SMS-Verifizierung als primäre Methode einsetzen, mit E-Mail als obligatorischem Fallback.

Die Abschlusszeit von unter 10 Sekunden minimiert die Verweildauer auf dem Captive Portal und reduziert die Last auf dem DHCP-Server und der RADIUS-Infrastruktur. Die höheren Kosten pro Verifizierung werden durch die erfolgreiche Anbindung eines deutlich größeren Prozentsatzes von Benutzern gerechtfertigt – ein direkter Input für WiFi Analytics und die Echtzeit-Überwachung des Besucherstroms. Weitere Informationen zur Netzwerkplanung für diese Umgebungen finden Sie im Leitfaden zu High-Density WiFi Design: Stadium and Arena Best Practices .

Weniger frequentierte Veranstaltungsorte mit langer Verweildauer (Hotels, Konferenzzentren, Unternehmenscampusse)

In einem Hospitality -Umfeld ist die Gastbeziehung dauerhaft – oft über mehrere Tage – und die WiFi-Anmeldung ist häufig an ein Treueprogramm oder eine Immobilie gebunden Managementsystem (PMS).

Empfehlung: Implementieren Sie die Email-Verifizierung, direkt integriert mit dem PMS oder CRM über API.

Die Kosteneinsparungen bei Tausenden von verlängerten Gästaufenthalten sind erheblich. Noch wichtiger ist, dass eine Email-Adresse der primäre eindeutige Identifikator für die meisten Hoteltreueprogramme ist, was sie zum kommerziell wertvollsten Datenpunkt macht, der zum Zeitpunkt des Onboardings erfasst werden kann. Die langsamere Zustellgeschwindigkeit ist in diesem Kontext akzeptabel, da Gäste typischerweise in ihrem Zimmer oder an einem Tisch sitzen und nicht durch eine Passage eilen.

Bereitstellung mit zwei Methoden (Best Practice für alle Standorte)

Die optimale Architektur für jeden Standort ist es, beide Methoden gleichzeitig anzubieten, wobei SMS als primäre Option und Email als Fallback präsentiert wird. Dieser Ansatz maximiert die Zugänglichkeit über alle Benutzerdemografien hinweg und mindert die Ausfallmodi jeder einzelnen Methode.

Best Practices und Compliance

Unabhängig von der gewählten Methode ist die Einhaltung von Datenschutzbestimmungen und Sicherheitsstandards nicht verhandelbar.

GDPR- und CCPA-Compliance: Die Annahme der Netzwerk-Nutzungsbedingungen muss logisch und visuell von der Zustimmung zu Marketingkommunikationen getrennt sein. Die Erzwingung der Marketingzustimmung als Bedingung für den WiFi-Zugang verstößt gegen die Grundsätze des GDPR-Artikels 7 zur freien Einwilligung. Sowohl die erfasste Telefonnummer als auch die Email-Adresse stellen personenbezogene Daten gemäß GDPR dar und müssen entsprechend behandelt werden, einschließlich dokumentierter rechtmäßiger Grundlagen für die Verarbeitung und klarer Datenaufbewahrungsrichtlinien.

Wartung des Walled Garden: Bei der Nutzung der Email-Verifizierung müssen die IP- und Domainlisten des Walled Garden kontinuierlich überprüft werden. Große Email-Anbieter aktualisieren regelmäßig ihre CDN-Infrastruktur, und eine veraltete Walled Garden-Konfiguration wird die Email-Zustellung für eine Untergruppe von Benutzern stillschweigend unterbrechen.

Umgang mit MAC-Randomisierung: Moderne mobile Betriebssysteme verwenden MAC-Adressen-Randomisierung, um die Privatsphäre der Benutzer zu schützen. Sowohl SMS- als auch Email-Verifizierung mindern die Auswirkungen dessen auf WiFi Analytics direkt, indem die Sitzung an eine verifizierte, persistente Identität – eine Telefonnummer oder Email-Adresse – gebunden wird, anstatt an eine rotierende Hardware-Adresse. Für Standortbetreiber, die sich auf Besucherfrequenzanalysen verlassen, ist dies ein überzeugendes operatives Argument für die Notwendigkeit einer Verifizierung anstatt eines offenen Zugangs.

Telekommunikationsvorschriften: Die SMS-Verifizierung unterliegt in vielen Gerichtsbarkeiten den Vorschriften auf Netzbetreiberebene. In den Vereinigten Staaten regelt der TCPA kommerzielle SMS-Nachrichten, und im Vereinigten Königreich gilt der PECR des ICO. Stellen Sie sicher, dass die OTP-Nachrichtenvorlage eindeutig als Transaktionsnachricht (nicht Marketing) identifiziert wird, um konform zu bleiben.

Fehlerbehebung und Risikominderung

Fehlermodus 1 — SMS-Zustellungsfehler Die häufigste Ursache ist eine schlechte Mobilfunkabdeckung in Innenräumen oder ein falsch formatiertes internationales Vorwahl. Die Minderung erfordert die Implementierung eines Dual-Methoden-Fallbacks: Wenn die SMS nicht innerhalb von 30 Sekunden ankommt, sollte das Portal automatisch die Email-Verifizierungsoption anzeigen. Die Benutzeroberfläche muss einen prominenten, vorab ausgefüllten Ländercode-Selektor enthalten, um Formatierungsfehler zu reduzieren.

Fehlermodus 2 — Email Walled Garden-Blockierung Wenn die Pre-Authentifizierungs-ACLs des Captive Portal nicht die korrekten IP-Bereiche und Domains für den Email-Anbieter des Benutzers enthalten, kann die Verifizierungs-Email nicht abgerufen werden. Die Minderung erfordert regelmäßige Überprüfung und Tests der Walled Garden-Konfigurationen, unter Verwendung von Wildcard-Domain-Einträgen, wo der Netzwerk-Controller diese unterstützt, um CDN-Änderungen durch Email-Anbieter zu berücksichtigen.

Fehlermodus 3 — Captive Portal-Erkennungskonflikt Wenn ein Benutzer auf iOS oder Android vom Captive Portal-Mini-Browser zu seiner Email-App wechselt, um ein OTP abzurufen, kann das Betriebssystem die WiFi-Verbindung als unterbrochen interpretieren und sie trennen. Dies ist besonders häufig bei Apples Captive Network Assistant. Die Minderung besteht darin, einen "Magic Link"-Ansatz anstelle eines numerischen OTP für die Email-Verifizierung zu implementieren, da der Link direkt im vollständigen Browser geöffnet werden kann, wodurch die Mini-Browser-Sitzung vollständig umgangen wird.

ROI und Geschäftsauswirkungen

Der finanzielle Fall für jede Methode muss im Kontext der kommerziellen Ziele des Standorts und des durch die gesammelten Daten generierten WiFi Analytics -Werts bewertet werden.

Direkter Kostenvergleich: Die Kosten für die Email-Verifizierung sind vernachlässigbar – typischerweise Bruchteile eines Cents pro Versand. Die SMS-Verifizierung verursacht feste Kosten pro Nachricht von 0,03–0,07 $. Für einen Standort, der 100.000 Authentifizierungen pro Monat verarbeitet, könnten SMS bis zu 7.000 $ monatlich kosten, während Email unter 50 $ kosten würde. Die SMS-Konversionsrate von 85–92 % gegenüber der Email-Rate von 55–70 % bedeutet jedoch, dass SMS etwa 30 % mehr Benutzer aus der gleichen Besucherfrequenz anbindet – ein signifikanter Anstieg für die Analyse und Marketingdatenerfassung.

Wertschöpfung aus verifizierten Daten: Die Kosten der SMS-Verifizierung müssen gegen den nachgelagerten Wert der Daten abgewogen werden. Verifizierte Mobiltelefonnummern ermöglichen gezielte, standortbasierte SMS-Marketingkampagnen. Wenn eine Kampagne, die an 10.000 verifizierte Nummern gesendet wird, eine Einlösequote von 3 % bei einem 10 $-Angebot generiert, werden die Verifizierungskosten von 300–700 $ mit einer erheblichen Marge wieder hereingeholt. Der Heatmap Analysis for Venue Traffic: A Practical Guide demonstriert, wie verifizierte Identitätsdaten, kombiniert mit WiFi Analytics , umsetzbare Erkenntnisse generieren können, die Merchandising- und Personalentscheidungen direkt beeinflussen.

Strategische Ausrichtung: Letztendlich muss die Wahl mit der übergeordneten digitalen Strategie übereinstimmen. Wenn das Ziel ein schnelles Onboarding und Echtzeit- Wayfinding oder Crowd Management ist, ist SMS die architektonisch überlegene Wahl. Wenn das Ziel langfristiges CRM-Datenbankwachstum und Email-Marketing ist, ist die Email-Verifizierung diekorrekte Bereitstellungsentscheidung.

Schlüsseldefinitionen

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before broader network access is granted. Typically implemented via DNS redirection on the network controller.

The primary interface for Guest WiFi authentication and the point at which the SMS vs Email verification decision is implemented and experienced by the end user.

Walled Garden

A restricted network environment that controls the user's access to internet resources, allowing access to a specific, pre-approved set of IP addresses or domains prior to full network authentication.

Critical for Email verification deployments. Without a correctly configured Walled Garden permitting access to email provider infrastructure, users cannot retrieve the OTP sent to their inbox.

Out-of-Band Authentication

An authentication mechanism that uses a secondary, independent communication channel to verify a user's identity. The verification signal travels via a different network path than the primary access request.

SMS verification is an out-of-band method: the access request is made over WiFi, but the OTP is delivered via the cellular network. This independence provides a meaningful security benefit.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that uses a randomized, per-network MAC address when connecting to WiFi networks, rather than the device's permanent hardware MAC address.

Severely impacts device-based analytics and repeat visitor tracking. Requiring SMS or Email verification resolves this by tying the session to a persistent, verified identity.

One-Time Password (OTP)

A password that is valid for only one login session or transaction, generated algorithmically and typically time-limited to a short window (30–300 seconds).

The standard verification token used in both SMS and Email verification flows to confirm the user has access to the provided contact detail.

DHCP Pool Exhaustion

A network state in which the DHCP server has assigned all available IP addresses within its configured scope, preventing new client devices from obtaining an address and connecting to the network.

A significant operational risk in high-density venues. Slow verification methods (e.g., email) that cause clients to hold IP addresses in a pre-authenticated state for extended periods can contribute to pool exhaustion during peak periods.

Pre-Authentication ACL

Access Control Lists applied to a client device's network session before that device has successfully completed the captive portal authentication process.

The technical mechanism used on network controllers (e.g., Cisco, Aruba, Ruckus) to enforce Walled Garden policies, permitting limited access to specific resources before full authentication.

Synthetic Identity

A fabricated or disposable identity, typically constructed using temporary or randomly generated contact details, used to gain access to services without providing genuine personal information.

Email verification is susceptible to synthetic identities via temporary email services (e.g., Mailinator, Guerrilla Mail). SMS verification significantly mitigates this risk, as it requires a physical SIM card.

Ausgearbeitete Beispiele

A 50,000-seat stadium is upgrading its Guest WiFi network ahead of a major international tournament. The marketing team wants to collect verified contact data from every connected fan, but the network operations team is concerned about DHCP pool exhaustion during peak half-time periods if users dwell too long on the captive portal splash screen. Which verification method should they deploy, and how should they configure the fallback?

The stadium should deploy SMS verification as the primary authentication method, configured with a 30-second OTP expiry and an automatic fallback to Email verification if the SMS is not confirmed within that window. The captive portal should present a pre-populated country code selector defaulting to the host nation's dialing code, with an easy mechanism to change it. The Walled Garden must be configured to allow access to major email providers as a fallback. The DHCP lease time should be reviewed and reduced to the minimum viable duration for the expected session length to mitigate pool exhaustion risk.

A national retail chain with 500 locations wants to implement Guest WiFi to track dwell times and repeat visit rates across different stores, feeding data into their existing email marketing platform. They have a limited IT budget and a small central IT team responsible for maintaining all 500 deployments. Which verification method and integration architecture should they adopt?

The retail chain should implement Email verification as the primary method. The captive portal must be configured with a robust, centrally managed Walled Garden template that allows access to major email providers (Gmail, Outlook, Yahoo, Apple Mail) before authentication is complete. The portal should integrate via a webhook or REST API directly with their existing email marketing platform (e.g., Mailchimp, Klaviyo, Salesforce Marketing Cloud) to automatically sync verified addresses and trigger a welcome journey. A centralised network management platform should be used to push Walled Garden configuration updates to all 500 locations simultaneously, reducing the maintenance burden on the central IT team.

Übungsfragen

Q1. A hospital IT director needs to implement Guest WiFi across five campuses for patients and visitors. The buildings have notoriously poor indoor cellular reception due to reinforced concrete construction and medical equipment shielding. The hospital's marketing team wants to grow their patient communications email list. Which verification strategy should they adopt, and what are the key configuration requirements?

Hinweis: Consider the physical limitations of the environment and the architectural dependencies of each verification method, as well as the stated business objective.

Musterlösung anzeigen

The hospital must prioritise Email verification. Because SMS relies on cellular networks to deliver the OTP, poor indoor reception will result in high failure rates and frustrated patients and visitors. Email verification utilises the WiFi network itself (via Walled Garden access) to deliver the OTP, bypassing the cellular reception issue entirely. Key configuration requirements include: (1) a correctly configured Walled Garden permitting access to major email providers, (2) GDPR-compliant separation of network ToS acceptance from marketing opt-in, and (3) API integration with the hospital's CRM to sync verified addresses. The marketing objective of growing the email list is also directly served by this approach.

Q2. You are configuring the Walled Garden for a new Email verification deployment at a conference centre. You have whitelisted the IP ranges for Gmail and Outlook, but users are reporting that after switching to their email app to retrieve the OTP, the captive portal page fails to load when they switch back. What is the most likely cause, and how do you resolve it?

Hinweis: Think about what happens to a mobile device's WiFi connection state when it switches between applications during the pre-authentication phase, and consider the role of the OS captive portal detection mechanism.

Musterlösung anzeigen

The most likely cause is the OS-level Captive Network Assistant (CNA) behaviour on iOS or Android. When the user switches away from the CNA mini-browser to their email app, the OS may interpret the WiFi connection as broken or the captive portal as unresponsive, and either drop the WiFi connection or close the CNA session. The resolution is to switch from a numeric OTP to a magic link approach for email verification. A magic link can be opened directly in the device's full browser (not the CNA mini-browser), bypassing the session state issue. Additionally, ensure the Walled Garden is configured to allow the captive portal's own domain to be accessible, so the link resolves correctly when clicked.

Q3. A marketing manager at a retail chain insists on using SMS verification because they heard it has a higher conversion rate. However, their primary campaign objective is to grow a database for a monthly email newsletter. How do you advise them, and what alternative architecture would you propose?

Hinweis: Align the verification method with the specific type of data required to fulfil the business objective, and consider whether the higher conversion rate of SMS actually serves the stated goal.

Musterlösung anzeigen

Advise against SMS as the sole method for this specific objective. While SMS has a higher conversion rate, it only directly captures a mobile number. If the business objective is to send a monthly email newsletter, an email address is the required data point. Using SMS as the only method would either require a secondary step to capture the email address (increasing friction and reducing the effective conversion rate), or leave the business without the data it needs. The recommended architecture is Email verification as the primary method, which directly captures the required data point in a single step. If the marketing manager is concerned about conversion rates, a dual-method approach (SMS primary, Email fallback) can be offered, but the Email capture must be a mandatory field in the SMS flow as well.

Weiterlesen in dieser Reihe

Mitarbeiter-WiFi Captive Portal: Onboarding und Authentifizierung von Mitarbeitern

Eine umfassende technische Referenz für IT-Leiter zur Konzeption und Bereitstellung von Mitarbeiter-WiFi Captive Portals. Dieser Leitfaden behandelt EAP-TLS-Authentifizierung, BYOD-Onboarding, VLAN-Segmentierung und Bandbreitenmanagement zur Steigerung der betrieblichen Effizienz und Minimierung von Sicherheitsrisiken.

So richten Sie einen WiFi Hotspot für Ihr Unternehmen ein

Dieser maßgebliche Leitfaden bietet IT-Führungskräften, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb eine praktische, herstellerunabhängige Blaupause für die Bereitstellung sicherer, konformer und geschäftsfördernder Gast-WiFi-Hotspots. Er behandelt kritische Architektur-Entscheidungen – von VLAN-Segmentierung und Captive Portal-Konfiguration bis hin zu GDPR-Konformität und Traffic Shaping – und zeigt, wie Netzwerkinfrastruktur von einem Kostenfaktor in eine umsatzsteigernde Analyseplattform umgewandelt werden kann, unter Nutzung der Gast-WiFi- und Analysefunktionen von Purple.

Purple vs. Cisco Spaces (DNA Spaces): Wann man sich für welches entscheiden sollte

Dieser technische Referenzleitfaden bietet einen umfassenden Vergleich von Purple und Cisco Spaces (ehemals DNA Spaces) für die Bereitstellung von Enterprise Captive Portals und Gast-WiFi. Er bewertet architektonische Unterschiede, die Tiefe der Marketingautomatisierung und die kritische Frage der Hardware-Herstellerbindung, um IT-Führungskräften zu helfen, fundierte Infrastruktur-Entscheidungen zu treffen.