Guest WiFi साठी SMS विरुद्ध Email पडताळणी: कोणती निवडावी

Guest WiFi Captive Portal साठी SMS आणि Email पडताळणी पद्धतींची सर्वसमावेशक, डेटा-आधारित तांत्रिक तुलना, ज्यामध्ये रूपांतरण दर, आर्किटेक्चर, प्रति-पडताळणी खर्च, अनुपालन आवश्यकता आणि व्हेन्यू-विशिष्ट डिप्लॉयमेंट शिफारसी समाविष्ट आहेत. Guest WiFi साइन-अप फ्लो डिझाइन किंवा ऑप्टिमाइझ करणाऱ्या IT व्यवस्थापक, नेटवर्क आर्किटेक्ट्स आणि व्हेन्यू ऑपरेशन्स डायरेक्टर्ससाठी आवश्यक वाचन.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती: आर्किटेक्चर आणि कार्यप्रदर्शन

- SMS पडताळणी आर्किटेक्चर

- Email पडताळणी आर्किटेक्चर

- अंमलबजावणी मार्गदर्शक: व्हेन्यू-विशिष्ट डिप्लॉयमेंट शिफारसी

- उच्च-घनता, ट्रान्झिएंट व्हेन्यूज (स्टेडियम्स, ट्रान्सपोर्ट हब्स, रिटेल कॉनकोर्सेस)

- कमी-वर्दळ, हाय-ड्वेल व्हेन्यूज (हॉटेल्स, कॉन्फरन्स सेंटर्स, कॉर्पोरेट कॅम्पस)

- ड्युअल-मेथड डिप्लॉयमेंट (सर्व व्हेन्यूजसाठी सर्वोत्तम सराव)

- सर्वोत्तम पद्धती आणि अनुपालन

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक प्रभाव

कार्यकारी सारांश

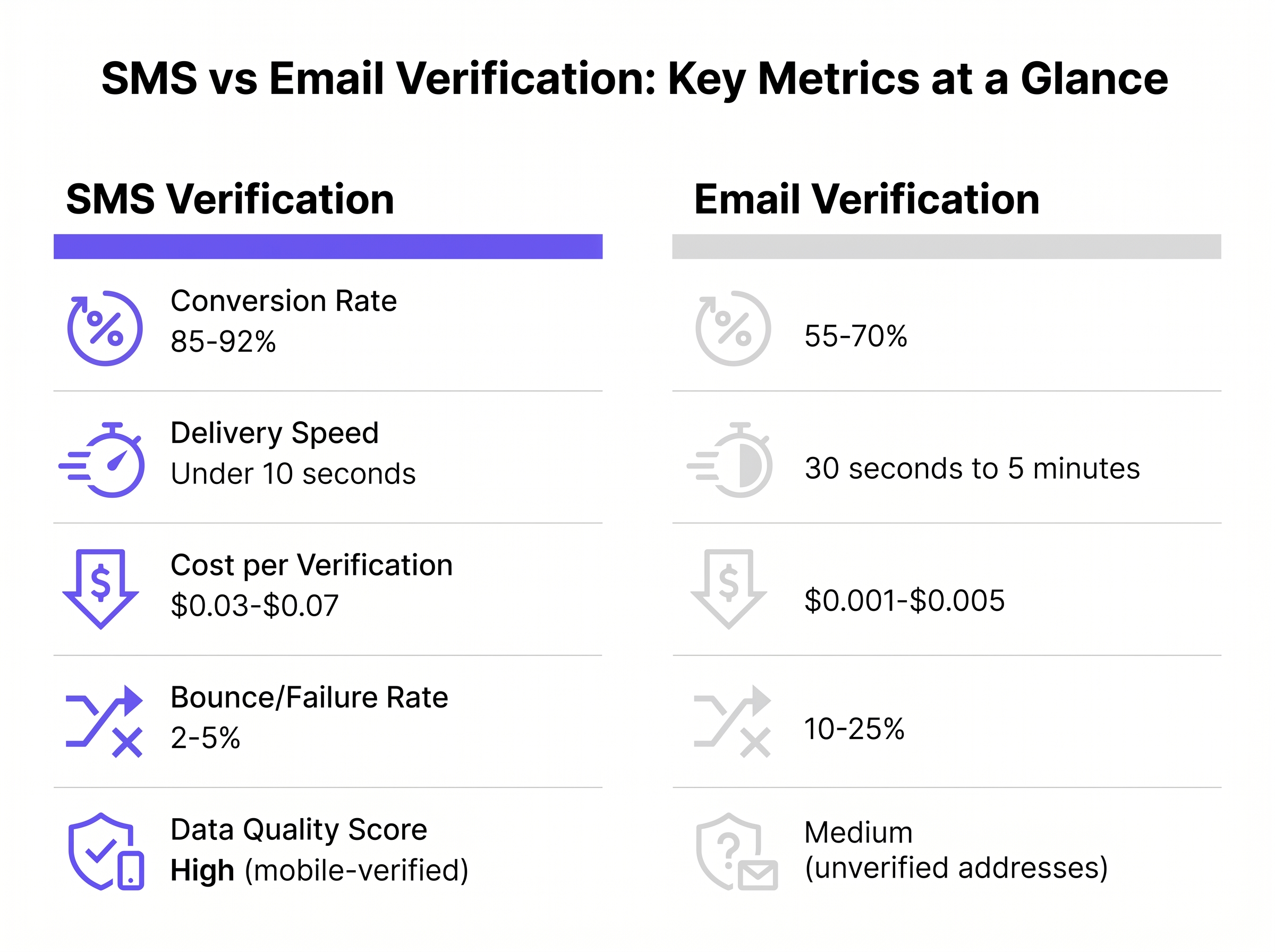

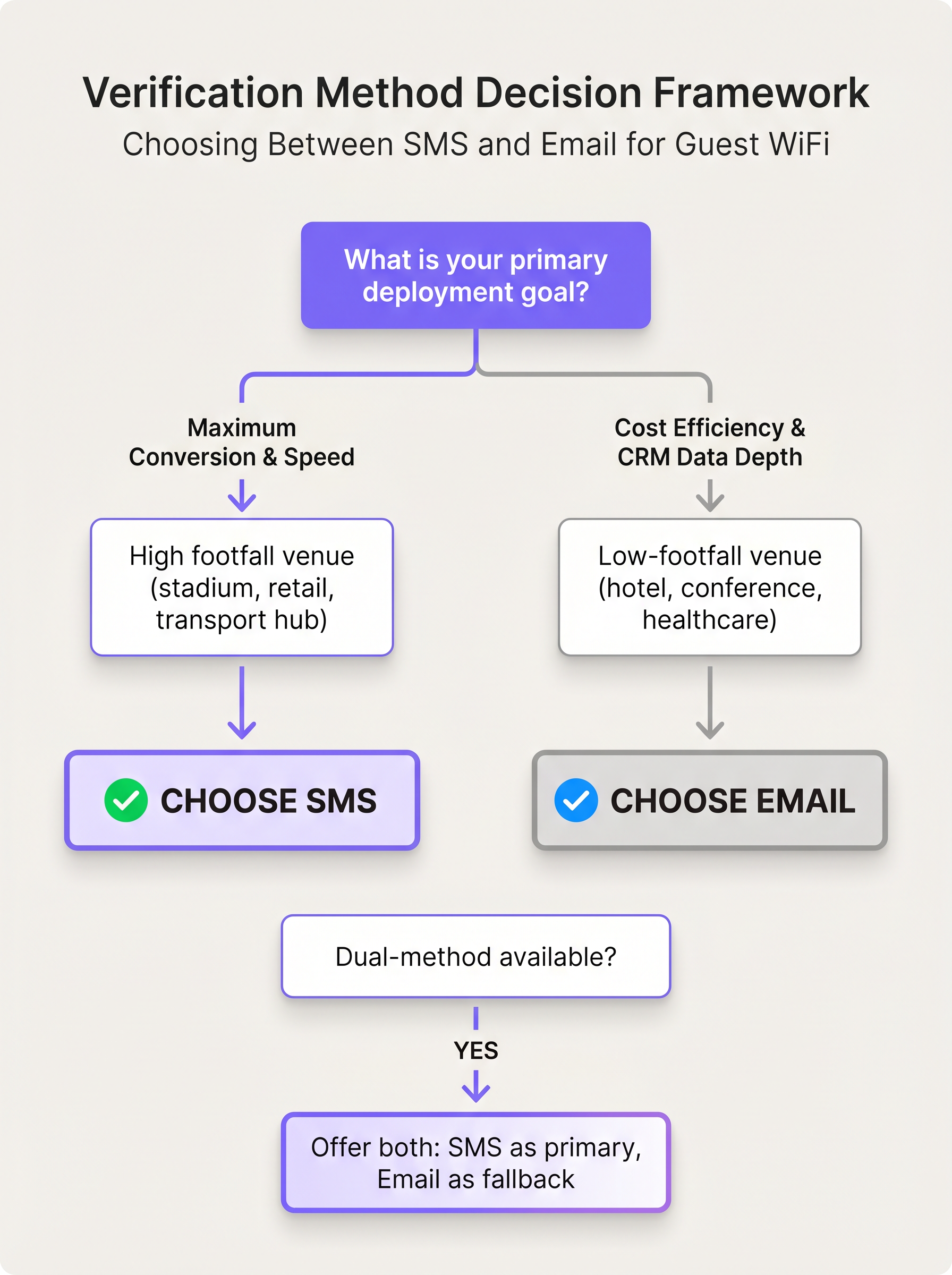

IT व्यवस्थापक, नेटवर्क आर्किटेक्ट्स आणि व्हेन्यू ऑपरेशन्स डायरेक्टर्ससाठी, Guest WiFi साठी योग्य प्रमाणीकरण पद्धत निवडणे हे वापरकर्ता अनुभव, डेटा गुणवत्ता आणि परिचालन खर्च यांच्यातील एक महत्त्वपूर्ण संतुलन आहे. हे मार्गदर्शक Captive Portal साठी SMS आणि Email पडताळणी पद्धतींची डेटा-आधारित तुलना प्रदान करते. जास्त वर्दळीच्या ठिकाणी SMS उत्कृष्ट रूपांतरण दर (85–92%) आणि गती प्रदान करत असला तरी, त्याचा प्रति-मेसेज एक निश्चित खर्च असतो. याउलट, ईमेल पडताळणी महत्त्वपूर्ण खर्च बचत आणि सखोल CRM एकत्रीकरणाची क्षमता देते, ज्यामुळे जलद थ्रूपुटपेक्षा दीर्घकालीन प्रतिबद्धतेला प्राधान्य देणाऱ्या व्हेन्यूजसाठी ते आदर्श ठरते. तांत्रिक तडजोडी, अनुपालन आवश्यकता आणि Retail , Hospitality आणि सार्वजनिक व्हेन्यूजमधील वास्तविक-जगातील डिप्लॉयमेंट परिस्थिती समजून घेऊन, तांत्रिक नेते असा साइन-अप फ्लो डिझाइन करू शकतात जो अडथळे कमी करून ROI वाढवतो.

या विषयावरील Purple तांत्रिक ब्रीफिंग ऐका:

तांत्रिक सखोल माहिती: आर्किटेक्चर आणि कार्यप्रदर्शन

तुम्ही निवडलेल्या पडताळणी पद्धतीचे मूळ आर्किटेक्चर नेटवर्क कार्यप्रदर्शन, वापरकर्ता रूपांतरण आणि बॅकएंड डेटा गुणवत्तेवर थेट परिणाम करते. डिप्लॉयमेंट धोरण निश्चित करण्यापूर्वी हे मेकॅनिक्स समजून घेणे आवश्यक आहे.

SMS पडताळणी आर्किटेक्चर

SMS पडताळणी आउट-ऑफ-बँड प्रमाणीकरण फ्लोवर अवलंबून असते. जेव्हा वापरकर्ता Captive Portal स्प्लॅश स्क्रीनवर त्यांचा मोबाईल नंबर प्रविष्ट करतो, तेव्हा सिस्टम SMS गेटवे प्रदाता (जसे की Twilio, AWS SNS, किंवा Vonage) ला API कॉल ट्रिगर करते, जे सेल्युलर नेटवर्कद्वारे डिव्हाइसवर वन-टाइम पासवर्ड (OTP) पाठवते. याचा सर्वात मोठा फायदा असा आहे की आधुनिक iOS आणि Android ऑपरेटिंग सिस्टम्स येणारे OTP मूळतः इंटरसेप्ट करतात आणि ते थेट ब्राउझर फील्डमध्ये ऑटोफिल करण्याची ऑफर देतात, ज्यामुळे वापरकर्त्याला ॲप्लिकेशन्स बदलण्याची गरज भासत नाही.

| मेट्रिक | SMS पडताळणी |

|---|---|

| वितरण गती | 10 सेकंदांच्या आत |

| रूपांतरण दर | 85–92% |

| प्रति पडताळणी खर्च | $0.03–$0.07 |

| बाऊन्स / अपयश दर | 2–5% |

| डेटा गुणवत्ता | उच्च (मोबाईल-पडताळणीकृत) |

WiFi SMS पडताळणीतील प्राथमिक तांत्रिक मर्यादा म्हणजे सेल्युलर कव्हरेजवरील अवलंबित्व. खराब इनडोअर सेल्युलर रिसेप्शन असलेल्या वातावरणात — जसे की भूमिगत Retail जागा, हेवी शील्डिंग असलेले हॉस्पिटल वॉर्ड्स, किंवा बेसमेंट कॉन्फरन्स सूट्स — SMS वितरण अयशस्वी होईल, ज्यामुळे वापरकर्ता Captive Portal वरच अडकून राहील. शिवाय, आंतरराष्ट्रीय डिप्लॉयमेंट्ससाठी पोर्टलवर मजबूत फोन नंबर व्हॅलिडेशन लॉजिक आवश्यक आहे जेणेकरून API कॉल पाठवण्यापूर्वी योग्य कंट्री कोड लागू केले जातील, कारण चुकीच्या फॉरमॅटमधील नंबरमुळे सायलेंट फेल्युअर होईल.

Email पडताळणी आर्किटेक्चर

ईमेल पडताळणीमध्ये सामान्यतः वापरकर्त्याने प्रदान केलेल्या पत्त्यावर SMTP द्वारे वितरित केलेली मॅजिक लिंक किंवा अंकीय OTP वापरला जातो. वापरकर्त्याने Captive Portal स्प्लॅश स्क्रीनवरून बाहेर पडून, त्यांचे ईमेल क्लायंट उघडून, कोड मिळवणे किंवा लिंकवर क्लिक करणे आणि प्रमाणीकरण पूर्ण करण्यासाठी पोर्टलवर परत येणे आवश्यक असते. हा बहु-टप्पी, बहु-ॲप्लिकेशन वर्कफ्लो अडथळ्याचे प्राथमिक कारण आहे.

| मेट्रिक | Email पडताळणी |

|---|---|

| वितरण गती | 30 सेकंद ते 5 मिनिटे |

| रूपांतरण दर | 55–70% |

| प्रति पडताळणी खर्च | $0.001–$0.005 |

| बाऊन्स / अपयश दर | 10–25% |

| डेटा गुणवत्ता | मध्यम (पडताळणी न केलेले पत्ते सामान्य आहेत) |

ईमेल पडताळणीसाठी एक महत्त्वपूर्ण आर्किटेक्चरल अवलंबित्व म्हणजे Walled Garden (नेटवर्क कंट्रोलरवरील प्री-ऑथेंटिकेशन ACLs द्वारे लागू केलेले). हे कॉन्फिगरेशन क्लायंट डिव्हाइसला मर्यादित इंटरनेट ॲक्सेस देते — विशेषतः पूर्ण नेटवर्क ॲक्सेस मिळण्यापूर्वी Gmail, Outlook आणि Apple Mail सारख्या सामान्य ईमेल प्रदात्यांपर्यंत पोहोचण्यासाठी. या Walled Garden नियमांचे चुकीचे कॉन्फिगरेशन हे प्रोडक्शन डिप्लॉयमेंट्समध्ये ईमेल पडताळणी अयशस्वी होण्याचे सर्वात सामान्य कारण आहे.

अंमलबजावणी मार्गदर्शक: व्हेन्यू-विशिष्ट डिप्लॉयमेंट शिफारसी

इष्टतम पडताळणी पद्धत डिप्लॉय करण्यासाठी तंत्रज्ञानाला व्हेन्यूच्या विशिष्ट परिचालन वास्तवाशी संरेखित करणे आवश्यक आहे. खालील मार्गदर्शन व्हेंडर-न्यूट्रल आहे आणि प्रमुख नेटवर्क कंट्रोलर प्लॅटफॉर्मवर लागू होते.

उच्च-घनता, ट्रान्झिएंट व्हेन्यूज (स्टेडियम्स, ट्रान्सपोर्ट हब्स, रिटेल कॉनकोर्सेस)

स्टेडियम कॉनकोर्स किंवा एअरपोर्ट टर्मिनल सारख्या वातावरणात, थ्रूपुट हे महत्त्वपूर्ण मेट्रिक आहे. वापरकर्त्यांना त्वरित ॲक्सेस आवश्यक असतो आणि सरासरी कनेक्शन कालावधी कमी असतो. Captive Portal वर घालवलेला प्रत्येक सेकंद हा संभाव्य परित्यागाचा (abandonment) सेकंद असतो.

शिफारस: प्राथमिक पद्धत म्हणून SMS पडताळणी डिप्लॉय करा, आणि Email अनिवार्य फॉलबॅक म्हणून ठेवा.

10-सेकंदांपेक्षा कमी पूर्णत्वाची वेळ Captive Portal वरील ड्वेल टाइम कमी करते, ज्यामुळे DHCP सर्व्हर आणि RADIUS इन्फ्रास्ट्रक्चरवरील भार कमी होतो. प्रति-पडताळणी जास्त खर्च हा वापरकर्त्यांच्या लक्षणीय मोठ्या टक्केवारीच्या यशस्वी ऑनबोर्डिंगद्वारे न्याय्य ठरतो — जो WiFi Analytics आणि रिअल-टाइम क्राउड फ्लो मॉनिटरिंगसाठी थेट इनपुट आहे. या वातावरणासाठी नेटवर्क डिझाइन करण्याविषयी अधिक माहितीसाठी, High-Density WiFi Design: Stadium and Arena Best Practices वरील मार्गदर्शक पहा.

कमी-वर्दळ, हाय-ड्वेल व्हेन्यूज (हॉटेल्स, कॉन्फरन्स सेंटर्स, कॉर्पोरेट कॅम्पस)

Hospitality सेटिंगमध्ये, अतिथी संबंध दीर्घकाळ टिकणारा असतो — अनेकदा अनेक दिवसांचा — आणि WiFi साइन-अप वारंवार लॉयल्टी प्रोग्राम किंवा प्रॉपर्टी मॅनेजमेंट सिस्टम (PMS) शी जोडलेला असतो.

शिफारस: API द्वारे थेट PMS किंवा CRM शी एकत्रित केलेली Email पडताळणी डिप्लॉय करा.

हजारो विस्तारित अतिथी मुक्कामांवरील खर्चातील बचत लक्षणीय आहे. अधिक महत्त्वाचे म्हणजे, ईमेल पत्ता हा बहुतांश हॉटेल लॉयल्टी प्रोग्राम्ससाठी प्राथमिक युनिक आयडेंटिफायर असतो, ज्यामुळे ऑनबोर्डिंगच्या वेळी कॅप्चर करण्यासाठी तो सर्वात व्यावसायिकदृष्ट्या मौल्यवान डेटा पॉईंट बनतो. या संदर्भात संथ वितरण गती स्वीकार्य आहे, कारण अतिथी सामान्यतः त्यांच्या खोलीत किंवा टेबलवर स्थिरावलेले असतात, कॉनकोर्समधून घाईघाईने जात नसतात.

ड्युअल-मेथड डिप्लॉयमेंट (सर्व व्हेन्यूजसाठी सर्वोत्तम सराव)

कोणत्याही व्हेन्यूसाठी इष्टतम आर्किटेक्चर म्हणजे दोन्ही पद्धती एकाच वेळी ऑफर करणे, SMS प्राथमिक पर्याय म्हणून आणि Email फॉलबॅक म्हणून सादर करणे. हा दृष्टिकोन वापरकर्ता लोकसंख्याशास्त्रामध्ये ॲक्सेसिबिलिटी वाढवतो आणि प्रत्येक वैयक्तिक पद्धतीच्या अपयशाच्या शक्यता कमी करतो.

सर्वोत्तम पद्धती आणि अनुपालन

कोणतीही पद्धत निवडली असली तरी, डेटा गोपनीयता नियम आणि सुरक्षा मानकांचे पालन करणे अनिवार्य आहे.

GDPR आणि CCPA अनुपालन: नेटवर्कच्या अटी आणि शर्तींची स्वीकृती मार्केटिंग कम्युनिकेशन्ससाठीच्या ऑप्ट-इनपासून तार्किक आणि दृश्यमानपणे वेगळी असणे आवश्यक आहे. WiFi ॲक्सेसची अट म्हणून मार्केटिंग संमतीची सक्ती करणे हे मुक्तपणे दिलेल्या संमतीवरील GDPR कलम 7 च्या तत्त्वांचे उल्लंघन करते. गोळा केलेला फोन नंबर आणि ईमेल पत्ता दोन्ही GDPR अंतर्गत वैयक्तिक डेटा मानले जातात आणि त्यानुसार हाताळले जाणे आवश्यक आहे, ज्यामध्ये प्रक्रियेसाठी दस्तऐवजीकरण केलेले कायदेशीर आधार आणि स्पष्ट डेटा धारणा धोरणे समाविष्ट आहेत.

Walled Garden देखभाल: ईमेल पडताळणी वापरत असल्यास, Walled Garden IP आणि डोमेन याद्यांचे सतत पुनरावलोकन केले जाणे आवश्यक आहे. प्रमुख ईमेल प्रदाते त्यांचे CDN इन्फ्रास्ट्रक्चर नियमितपणे अपडेट करतात, आणि जुने Walled Garden कॉन्फिगरेशन वापरकर्त्यांच्या एका उपसंचासाठी ईमेल वितरण सायलेंटली खंडित करेल.

MAC रँडमायझेशन हाताळणे: आधुनिक मोबाईल ऑपरेटिंग सिस्टम्स वापरकर्त्याच्या गोपनीयतेचे रक्षण करण्यासाठी MAC रँडमायझेशन वापरतात. SMS आणि Email पडताळणी दोन्ही WiFi Analytics वरील याच्या प्रभावाला थेट कमी करतात कारण ते सेशनला बदलणाऱ्या हार्डवेअर पत्त्याऐवजी पडताळणीकृत, कायमस्वरूपी ओळखीशी — फोन नंबर किंवा ईमेल पत्त्याशी — जोडतात. फूटफॉल ॲनालिटिक्सवर अवलंबून असलेल्या व्हेन्यू ऑपरेटर्ससाठी, ओपन ॲक्सेस ऑफर करण्याऐवजी पडताळणी आवश्यक करण्यासाठी हा एक भक्कम परिचालन युक्तिवाद आहे.

टेलिकॉम नियम: अनेक अधिकारक्षेत्रांमध्ये SMS पडताळणी कॅरियर-स्तरीय नियमांच्या अधीन आहे. युनायटेड स्टेट्समध्ये, TCPA व्यावसायिक SMS मेसेजिंग नियंत्रित करते, आणि यूकेमध्ये, ICO चे PECR लागू होते. अनुपालन राखण्यासाठी OTP मेसेज टेम्पलेट स्पष्टपणे ट्रान्झॅक्शनल (मार्केटिंग नाही) मेसेज म्हणून ओळखले जाते याची खात्री करा.

समस्यानिवारण आणि जोखीम कमी करणे

अपयश मोड 1 — SMS वितरण अपयश सर्वात सामान्य कारण म्हणजे खराब इनडोअर सेल्युलर कव्हरेज किंवा चुकीच्या फॉरमॅटमधील आंतरराष्ट्रीय डायलिंग कोड. हे कमी करण्यासाठी ड्युअल-मेथड फॉलबॅक लागू करणे आवश्यक आहे: जर SMS 30 सेकंदांच्या आत पोहोचण्यात अयशस्वी झाला, तर पोर्टलने स्वयंचलितपणे ईमेल पडताळणी पर्याय दर्शविला पाहिजे. फॉरमॅटिंग त्रुटी कमी करण्यासाठी UI मध्ये एक प्रमुख, पूर्व-भरलेला कंट्री कोड सिलेक्टर समाविष्ट असणे आवश्यक आहे.

अपयश मोड 2 — Email Walled Garden ब्लॉकिंग जर Captive Portal च्या प्री-ऑथेंटिकेशन ACLs मध्ये वापरकर्त्याच्या ईमेल प्रदात्यासाठी योग्य IP रेंजेस आणि डोमेन्स समाविष्ट नसतील, तर पडताळणी ईमेल प्राप्त करता येत नाही. हे कमी करण्यासाठी Walled Garden कॉन्फिगरेशन्सचे नियमित ऑडिटिंग आणि चाचणी करणे आवश्यक आहे, जिथे नेटवर्क कंट्रोलर त्यांना सपोर्ट करतो तिथे वाइल्डकार्ड डोमेन एंट्रीज वापरून ईमेल प्रदात्यांद्वारे होणाऱ्या CDN बदलांचा हिशेब ठेवला पाहिजे.

अपयश मोड 3 — Captive Portal डिटेक्शन कॉन्फ्लिक्ट जेव्हा iOS किंवा Android वरील वापरकर्ता OTP मिळवण्यासाठी Captive Portal मिनी-ब्राउझरवरून त्यांच्या ईमेल ॲपवर स्विच करतो, तेव्हा OS WiFi कनेक्शन तुटलेले आहे असे समजू शकते आणि ते ड्रॉप करू शकते. हे विशेषतः Apple च्या Captive Network Assistant च्या बाबतीत सामान्य आहे. यावरील उपाय म्हणजे ईमेल पडताळणीसाठी अंकीय OTP ऐवजी "मॅजिक लिंक" दृष्टिकोन लागू करणे, कारण लिंक थेट पूर्ण ब्राउझरमध्ये उघडली जाऊ शकते, ज्यामुळे मिनी-ब्राउझर सेशन पूर्णपणे बायपास होते.

ROI आणि व्यावसायिक प्रभाव

प्रत्येक पद्धतीच्या आर्थिक बाबीचे मूल्यमापन व्हेन्यूच्या व्यावसायिक उद्दिष्टांच्या आणि गोळा केलेल्या डेटावरून निर्माण होणाऱ्या WiFi Analytics मूल्याच्या संदर्भात केले जाणे आवश्यक आहे.

थेट खर्च तुलना: ईमेल पडताळणीचा खर्च नगण्य आहे — सामान्यतः प्रति सेंड सेंटचा काही अंश. SMS पडताळणीचा प्रति-मेसेज $0.03–$0.07 असा निश्चित खर्च असतो. दरमहा 100,000 प्रमाणीकरणे प्रोसेस करणाऱ्या व्हेन्यूसाठी, SMS चा खर्च दरमहा $7,000 पर्यंत असू शकतो, तर ईमेलचा खर्च $50 पेक्षा कमी असेल. तथापि, 55–70% ईमेल दराच्या तुलनेत 85–92% SMS रूपांतरण दर म्हणजे SMS त्याच फूटफॉलमधून अंदाजे 30% अधिक वापरकर्त्यांना ऑनबोर्ड करतो — जे ॲनालिटिक्स आणि मार्केटिंग डेटा संकलनासाठी एक महत्त्वपूर्ण वाढ आहे.

पडताळणीकृत डेटावरून मूल्य निर्मिती: SMS पडताळणीच्या खर्चाचे वजन डेटाच्या डाउनस्ट्रीम मूल्याच्या तुलनेत केले जाणे आवश्यक आहे. पडताळणीकृत मोबाईल नंबर लक्ष्यित, स्थान-आधारित SMS मार्केटिंग मोहिमा सक्षम करतात. जर 10,000 पडताळणीकृत नंबरांवर पाठवलेल्या मोहिमेने $10 च्या ऑफरवर 3% रिडेम्प्शन दर व्युत्पन्न केला, तर $300–$700 पडताळणी खर्च लक्षणीय फरकाने वसूल होतो. Heatmap Analysis for Venue Traffic: A Practical Guide हे दर्शविते की पडताळणीकृत ओळख डेटा, WiFi Analytics सह एकत्रित केल्यावर, मर्चेंडायझिंग आणि स्टाफिंग निर्णयांना थेट माहिती देणारे कृतीयोग्य अंतर्दृष्टी कसे निर्माण करू शकतो.

स्ट्रॅटेजिक अलाइनमेंट: शेवटी, निवड व्यापक डिजिटल धोरणाशी संरेखित असणे आवश्यक आहे. जर उद्दिष्ट जलद ऑनबोर्डिंग आणि रिअल-टाइम Wayfinding किंवा क्राउड मॅनेजमेंट असेल, तर SMS ही आर्किटेक्चरदृष्ट्या उत्कृष्ट निवड आहे. जर उद्दिष्ट दीर्घकालीन CRM डेटाबेस वाढ आणि ईमेल मार्केटिंग असेल, तर Email पडताळणी हा योग्य डिप्लॉयमेंट निर्णय आहे.

महत्वाच्या व्याख्या

Captive Portal

एक वेब पेज जे सार्वजनिक ॲक्सेस नेटवर्कच्या वापरकर्त्याला व्यापक नेटवर्क ॲक्सेस मिळण्यापूर्वी पाहणे आणि संवाद साधणे बंधनकारक असते. सामान्यतः नेटवर्क कंट्रोलरवर DNS रीडायरेक्शनद्वारे लागू केले जाते.

Guest WiFi प्रमाणीकरणासाठी प्राथमिक इंटरफेस आणि तो बिंदू जिथे SMS विरुद्ध Email पडताळणीचा निर्णय लागू केला जातो आणि अंतिम वापरकर्त्याद्वारे अनुभवला जातो.

Walled Garden

एक प्रतिबंधित नेटवर्क वातावरण जे वापरकर्त्याच्या इंटरनेट संसाधनांच्या ॲक्सेसवर नियंत्रण ठेवते, पूर्ण नेटवर्क प्रमाणीकरणापूर्वी विशिष्ट, पूर्व-मंजूर IP पत्ते किंवा डोमेन्सच्या सेटला ॲक्सेस देते.

Email पडताळणी डिप्लॉयमेंट्ससाठी महत्त्वपूर्ण. ईमेल प्रदाता इन्फ्रास्ट्रक्चरला ॲक्सेस देणाऱ्या योग्यरित्या कॉन्फिगर केलेल्या Walled Garden शिवाय, वापरकर्ते त्यांच्या इनबॉक्समध्ये पाठवलेला OTP मिळवू शकत नाहीत.

आउट-ऑफ-बँड प्रमाणीकरण

एक प्रमाणीकरण यंत्रणा जी वापरकर्त्याची ओळख सत्यापित करण्यासाठी दुय्यम, स्वतंत्र संप्रेषण चॅनेल वापरते. पडताळणी सिग्नल प्राथमिक ॲक्सेस विनंतीपेक्षा वेगळ्या नेटवर्क मार्गाने प्रवास करतो.

SMS पडताळणी ही एक आउट-ऑफ-बँड पद्धत आहे: ॲक्सेसची विनंती WiFi वर केली जाते, परंतु OTP सेल्युलर नेटवर्कद्वारे वितरित केला जातो. हे स्वातंत्र्य एक अर्थपूर्ण सुरक्षा लाभ प्रदान करते.

MAC रँडमायझेशन

आधुनिक मोबाईल ऑपरेटिंग सिस्टम्स (iOS 14+, Android 10+) मधील एक गोपनीयता वैशिष्ट्य जे WiFi नेटवर्कशी कनेक्ट होताना डिव्हाइसच्या कायमस्वरूपी हार्डवेअर MAC पत्त्याऐवजी रँडमाइज्ड, प्रति-नेटवर्क MAC पत्ता वापरते.

डिव्हाइस-आधारित ॲनालिटिक्स आणि रिपीट व्हिजिटर ट्रॅकिंगवर गंभीर परिणाम करते. SMS किंवा Email पडताळणी आवश्यक केल्याने सेशनला कायमस्वरूपी, पडताळणीकृत ओळखीशी जोडून याचे निराकरण होते.

वन-टाइम पासवर्ड (OTP)

एक पासवर्ड जो केवळ एका लॉगिन सेशन किंवा ट्रान्झॅक्शनसाठी वैध असतो, अल्गोरिदमिक पद्धतीने तयार केलेला आणि सामान्यतः एका लहान विंडोसाठी (30–300 सेकंद) वेळ-मर्यादित असतो.

वापरकर्त्याला प्रदान केलेल्या संपर्क तपशीलाचा ॲक्सेस असल्याची पुष्टी करण्यासाठी SMS आणि Email पडताळणी फ्लो दोन्हीमध्ये वापरले जाणारे मानक पडताळणी टोकन.

DHCP पूल एक्झॉशन

एक नेटवर्क स्थिती ज्यामध्ये DHCP सर्व्हरने त्याच्या कॉन्फिगर केलेल्या स्कोपमधील सर्व उपलब्ध IP पत्ते नियुक्त केले आहेत, ज्यामुळे नवीन क्लायंट उपकरणांना पत्ता मिळवण्यापासून आणि नेटवर्कशी कनेक्ट होण्यापासून प्रतिबंधित केले जाते.

जास्त घनतेच्या व्हेन्यूजमध्ये एक महत्त्वपूर्ण परिचालन जोखीम. संथ पडताळणी पद्धती (उदा. ईमेल) ज्यामुळे क्लायंट्स विस्तारित कालावधीसाठी प्री-ऑथेंटिकेटेड स्थितीत IP पत्ते धरून ठेवतात, ते पीक कालावधीत पूल एक्झॉशनला कारणीभूत ठरू शकतात.

प्री-ऑथेंटिकेशन ACL

त्या डिव्हाइसने Captive Portal प्रमाणीकरण प्रक्रिया यशस्वीरित्या पूर्ण करण्यापूर्वी क्लायंट डिव्हाइसच्या नेटवर्क सेशनवर लागू केलेल्या ॲक्सेस कंट्रोल लिस्ट्स.

Walled Garden धोरणे लागू करण्यासाठी नेटवर्क कंट्रोलर्सवर (उदा. Cisco, Aruba, Ruckus) वापरली जाणारी तांत्रिक यंत्रणा, जी पूर्ण प्रमाणीकरणापूर्वी विशिष्ट संसाधनांना मर्यादित ॲक्सेस देते.

सिंथेटिक आयडेंटिटी

एक बनावट किंवा डिस्पोजेबल ओळख, जी सामान्यतः तात्पुरते किंवा यादृच्छिकपणे व्युत्पन्न केलेले संपर्क तपशील वापरून तयार केली जाते, ज्याचा उपयोग खरी वैयक्तिक माहिती न देता सेवांचा ॲक्सेस मिळवण्यासाठी केला जातो.

ईमेल पडताळणी तात्पुरत्या ईमेल सेवांद्वारे (उदा. Mailinator, Guerrilla Mail) सिंथेटिक आयडेंटिटीला बळी पडू शकते. SMS पडताळणी हा धोका लक्षणीयरीत्या कमी करते, कारण त्यासाठी भौतिक सिम कार्ड आवश्यक असते.

सोडवलेली उदाहरणे

एका प्रमुख आंतरराष्ट्रीय स्पर्धेपूर्वी 50,000-आसनांचे स्टेडियम त्यांचे Guest WiFi नेटवर्क अपग्रेड करत आहे. मार्केटिंग टीमला कनेक्ट झालेल्या प्रत्येक चाहत्याकडून पडताळणीकृत संपर्क डेटा गोळा करायचा आहे, परंतु नेटवर्क ऑपरेशन्स टीमला चिंता आहे की जर वापरकर्ते Captive Portal स्प्लॅश स्क्रीनवर जास्त वेळ थांबले तर पीक हाफ-टाइम कालावधीत DHCP पूल एक्झॉशन होऊ शकते. त्यांनी कोणती पडताळणी पद्धत डिप्लॉय करावी, आणि त्यांनी फॉलबॅक कसा कॉन्फिगर करावा?

स्टेडियमने SMS पडताळणी प्राथमिक प्रमाणीकरण पद्धत म्हणून डिप्लॉय केली पाहिजे, जी 30-सेकंदांच्या OTP एक्सपायरीसह कॉन्फिगर केलेली असावी आणि जर त्या विंडोमध्ये SMS ची पुष्टी झाली नाही तर स्वयंचलितपणे Email पडताळणीवर फॉलबॅक व्हावे. Captive Portal ने यजमान राष्ट्राच्या डायलिंग कोडवर डिफॉल्ट होणारा पूर्व-भरलेला कंट्री कोड सिलेक्टर सादर केला पाहिजे, ज्यामध्ये तो बदलण्याची सोय असावी. फॉलबॅक म्हणून प्रमुख ईमेल प्रदात्यांना ॲक्सेस देण्यासाठी Walled Garden कॉन्फिगर केलेले असणे आवश्यक आहे. पूल एक्झॉशनचा धोका कमी करण्यासाठी DHCP लीज वेळेचे पुनरावलोकन केले पाहिजे आणि अपेक्षित सेशन लांबीसाठी किमान व्यवहार्य कालावधीपर्यंत कमी केले पाहिजे.

500 लोकेशन्स असलेली एक राष्ट्रीय रिटेल चेन वेगवेगळ्या स्टोअर्समधील ड्वेल टाइम आणि रिपीट व्हिजिट रेट्स ट्रॅक करण्यासाठी Guest WiFi लागू करू इच्छिते, आणि हा डेटा त्यांच्या विद्यमान ईमेल मार्केटिंग प्लॅटफॉर्मवर फीड करू इच्छिते. त्यांचे IT बजेट मर्यादित आहे आणि सर्व 500 डिप्लॉयमेंट्स राखण्यासाठी एक छोटी केंद्रीय IT टीम जबाबदार आहे. त्यांनी कोणती पडताळणी पद्धत आणि एकत्रीकरण आर्किटेक्चर स्वीकारले पाहिजे?

रिटेल चेनने प्राथमिक पद्धत म्हणून Email पडताळणी लागू केली पाहिजे. Captive Portal एका मजबूत, मध्यवर्ती व्यवस्थापित Walled Garden टेम्पलेटसह कॉन्फिगर केलेले असणे आवश्यक आहे जे प्रमाणीकरण पूर्ण होण्यापूर्वी प्रमुख ईमेल प्रदात्यांना (Gmail, Outlook, Yahoo, Apple Mail) ॲक्सेस देते. पडताळणीकृत पत्ते स्वयंचलितपणे सिंक करण्यासाठी आणि वेलकम जर्नी ट्रिगर करण्यासाठी पोर्टल वेबहुक किंवा REST API द्वारे थेट त्यांच्या विद्यमान ईमेल मार्केटिंग प्लॅटफॉर्मशी (उदा. Mailchimp, Klaviyo, Salesforce Marketing Cloud) एकत्रित केले पाहिजे. एकाच वेळी सर्व 500 लोकेशन्सवर Walled Garden कॉन्फिगरेशन अपडेट्स पुश करण्यासाठी केंद्रीकृत नेटवर्क मॅनेजमेंट प्लॅटफॉर्म वापरला जावा, ज्यामुळे केंद्रीय IT टीमवरील देखभालीचा भार कमी होईल.

सराव प्रश्न

Q1. एका हॉस्पिटलच्या IT डायरेक्टरला रुग्ण आणि अभ्यागतांसाठी पाच कॅम्पसमध्ये Guest WiFi लागू करायचे आहे. प्रबलित काँक्रीट बांधकाम आणि वैद्यकीय उपकरणांच्या शील्डिंगमुळे इमारतींमध्ये इनडोअर सेल्युलर रिसेप्शन अत्यंत खराब आहे. हॉस्पिटलच्या मार्केटिंग टीमला त्यांची पेशंट कम्युनिकेशन्स ईमेल लिस्ट वाढवायची आहे. त्यांनी कोणती पडताळणी धोरण स्वीकारले पाहिजे, आणि मुख्य कॉन्फिगरेशन आवश्यकता काय आहेत?

टीप: वातावरणाच्या भौतिक मर्यादा आणि प्रत्येक पडताळणी पद्धतीचे आर्किटेक्चरल अवलंबित्व, तसेच नमूद केलेले व्यावसायिक उद्दिष्ट विचारात घ्या.

नमुना उत्तर पहा

हॉस्पिटलने Email पडताळणीला प्राधान्य दिले पाहिजे. कारण SMS OTP वितरित करण्यासाठी सेल्युलर नेटवर्कवर अवलंबून असतो, खराब इनडोअर रिसेप्शनमुळे उच्च अपयश दर आणि रुग्ण व अभ्यागतांमध्ये निराशा निर्माण होईल. ईमेल पडताळणी OTP वितरित करण्यासाठी WiFi नेटवर्कचाच (Walled Garden ॲक्सेसद्वारे) वापर करते, ज्यामुळे सेल्युलर रिसेप्शनची समस्या पूर्णपणे बायपास होते. मुख्य कॉन्फिगरेशन आवश्यकतांमध्ये हे समाविष्ट आहे: (1) प्रमुख ईमेल प्रदात्यांना ॲक्सेस देणारे योग्यरित्या कॉन्फिगर केलेले Walled Garden, (2) नेटवर्क ToS स्वीकृतीचे मार्केटिंग ऑप्ट-इनपासून GDPR-सुसंगत पृथक्करण, आणि (3) पडताळणीकृत पत्ते सिंक करण्यासाठी हॉस्पिटलच्या CRM सह API एकत्रीकरण. ईमेल लिस्ट वाढवण्याचे मार्केटिंग उद्दिष्ट देखील या दृष्टिकोनाद्वारे थेट साध्य होते.

Q2. तुम्ही एका कॉन्फरन्स सेंटरमध्ये नवीन Email पडताळणी डिप्लॉयमेंटसाठी Walled Garden कॉन्फिगर करत आहात. तुम्ही Gmail आणि Outlook साठी IP रेंजेस व्हाईटलिस्ट केल्या आहेत, परंतु वापरकर्ते तक्रार करत आहेत की OTP मिळवण्यासाठी त्यांच्या ईमेल ॲपवर स्विच केल्यानंतर, जेव्हा ते परत स्विच करतात तेव्हा Captive Portal पेज लोड होत नाही. याचे सर्वात संभाव्य कारण काय आहे, आणि तुम्ही त्याचे निराकरण कसे कराल?

टीप: प्री-ऑथेंटिकेशन टप्प्यात जेव्हा मोबाईल डिव्हाइस ॲप्लिकेशन्स दरम्यान स्विच करते तेव्हा त्याच्या WiFi कनेक्शन स्थितीचे काय होते याचा विचार करा, आणि OS Captive Portal डिटेक्शन यंत्रणेच्या भूमिकेचा विचार करा.

नमुना उत्तर पहा

सर्वात संभाव्य कारण म्हणजे iOS किंवा Android वरील OS-स्तरीय Captive Network Assistant (CNA) वर्तन. जेव्हा वापरकर्ता CNA मिनी-ब्राउझरवरून त्यांच्या ईमेल ॲपवर स्विच करतो, तेव्हा OS WiFi कनेक्शन तुटलेले आहे किंवा Captive Portal प्रतिसाद देत नाही असे समजू शकते, आणि एकतर WiFi कनेक्शन ड्रॉप करू शकते किंवा CNA सेशन बंद करू शकते. यावरील उपाय म्हणजे ईमेल पडताळणीसाठी अंकीय OTP ऐवजी मॅजिक लिंक दृष्टिकोनावर स्विच करणे. मॅजिक लिंक थेट डिव्हाइसच्या पूर्ण ब्राउझरमध्ये (CNA मिनी-ब्राउझरमध्ये नाही) उघडली जाऊ शकते, ज्यामुळे सेशन स्टेट समस्या बायपास होते. याव्यतिरिक्त, Captive Portal चे स्वतःचे डोमेन ॲक्सेसिबल राहण्यासाठी Walled Garden कॉन्फिगर केले आहे याची खात्री करा, जेणेकरून क्लिक केल्यावर लिंक योग्यरित्या रिझॉल्व्ह होईल.

Q3. एका रिटेल चेनचा मार्केटिंग मॅनेजर SMS पडताळणी वापरण्याचा आग्रह धरतो कारण त्यांनी ऐकले आहे की त्याचा रूपांतरण दर जास्त आहे. तथापि, त्यांचे प्राथमिक मोहीम उद्दिष्ट मासिक ईमेल वृत्तपत्रासाठी डेटाबेस वाढवणे हे आहे. तुम्ही त्यांना काय सल्ला द्याल, आणि तुम्ही कोणते पर्यायी आर्किटेक्चर सुचवाल?

टीप: व्यावसायिक उद्दिष्ट पूर्ण करण्यासाठी आवश्यक असलेल्या विशिष्ट प्रकारच्या डेटासह पडताळणी पद्धत संरेखित करा, आणि SMS चा उच्च रूपांतरण दर खरोखरच नमूद केलेले उद्दिष्ट साध्य करतो का याचा विचार करा.

नमुना उत्तर पहा

या विशिष्ट उद्दिष्टासाठी एकमेव पद्धत म्हणून SMS वापरण्याविरुद्ध सल्ला द्या. SMS चा रूपांतरण दर जास्त असला तरी, तो केवळ मोबाईल नंबर थेट कॅप्चर करतो. जर व्यावसायिक उद्दिष्ट मासिक ईमेल वृत्तपत्र पाठवणे हे असेल, तर ईमेल पत्ता हा आवश्यक डेटा पॉईंट आहे. केवळ पद्धत म्हणून SMS वापरल्यास एकतर ईमेल पत्ता कॅप्चर करण्यासाठी दुय्यम पायरी आवश्यक असेल (ज्यामुळे अडथळा वाढेल आणि प्रभावी रूपांतरण दर कमी होईल), किंवा व्यवसायाला आवश्यक असलेल्या डेटाशिवाय राहावे लागेल. शिफारस केलेले आर्किटेक्चर म्हणजे प्राथमिक पद्धत म्हणून Email पडताळणी, जी एकाच चरणात आवश्यक डेटा पॉईंट थेट कॅप्चर करते. जर मार्केटिंग मॅनेजरला रूपांतरण दरांबद्दल चिंता असेल, तर ड्युअल-मेथड दृष्टिकोन (SMS प्राथमिक, Email फॉलबॅक) ऑफर केला जाऊ शकतो, परंतु SMS फ्लोमध्ये देखील Email कॅप्चर हे अनिवार्य फील्ड असणे आवश्यक आहे.

या मालिकेमध्ये पुढे वाचा

स्टाफ WiFi Captive Portal: कर्मचाऱ्यांचे ऑनबोर्डिंग आणि प्रमाणीकरण

आयटी नेत्यांसाठी स्टाफ WiFi captive portals डिझाइन आणि तैनात करण्याबाबतचा एक व्यापक तांत्रिक संदर्भ. हा मार्गदर्शक कार्यक्षमता वाढवण्यासाठी आणि सुरक्षा जोखीम कमी करण्यासाठी EAP-TLS प्रमाणीकरण, BYOD ऑनबोर्डिंग, VLAN विभाजन आणि बँडविड्थ व्यवस्थापन कव्हर करतो.

कस्टम Captive Portal: HTML आणि CSS मार्गदर्शिका

ही अधिकृत तांत्रिक संदर्भ मार्गदर्शिका कस्टम Captive Portal लँडिंग पेज डिझाइन आणि कोड करण्यासाठी आवश्यक असलेले डेव्हलपमेंट मानके, CSS आर्किटेक्चर आणि नेटवर्क-स्तरीय मर्यादांची रूपरेषा स्पष्ट करते. हे फ्रंटएंड डेव्हलपर्स आणि नेटवर्क आर्किटेक्ट्सना Apple CNA आणि Android webview वातावरणात नेव्हिगेट करण्यासाठी व्यावहारिक धोरणे प्रदान करते, ज्यामुळे पिक्सेल-परफेक्ट, सुसंगत आणि अत्यंत कार्यक्षम गेस्ट WiFi अनुभवांची खात्री मिळते.

तुमच्या व्यवसायासाठी WiFi हॉटस्पॉट कसे सेट करावे

हे अधिकृत मार्गदर्शक IT लीडर्स, नेटवर्क आर्किटेक्ट्स आणि व्हेन्यू ऑपरेशन्स डायरेक्टर्सना सुरक्षित, कंप्लायंट आणि व्यवसाय वाढवणारे गेस्ट WiFi हॉटस्पॉट्स डिप्लॉय करण्यासाठी एक व्यावहारिक, व्हेंडर-न्यूट्रल ब्ल्यूप्रिंट प्रदान करते. यात VLAN सेगमेंटेशन आणि Captive Portal कॉन्फिगरेशनपासून ते GDPR कंप्लायन्स आणि ट्रॅफिक शेपिंगपर्यंतचे महत्त्वपूर्ण आर्किटेक्चर निर्णय समाविष्ट आहेत आणि Purple च्या गेस्ट WiFi आणि ॲनालिटिक्स क्षमतांचा वापर करून नेटवर्क इन्फ्रास्ट्रक्चरला कॉस्ट सेंटरमधून रेव्हेन्यू-ड्रायव्हिंग ॲनालिटिक्स प्लॅटफॉर्ममध्ये कसे रूपांतरित करायचे हे दर्शविते.