तुमच्या व्यवसायासाठी WiFi हॉटस्पॉट कसे सेट करावे

हे अधिकृत मार्गदर्शक IT नेते, नेटवर्क आर्किटेक्ट आणि ठिकाण संचालन संचालकांना सुरक्षित, अनुरूप आणि व्यवसाय-वृद्धिंगत करणारे गेस्ट WiFi हॉटस्पॉट तैनात करण्यासाठी एक व्यावहारिक, विक्रेता-तटस्थ आराखडा प्रदान करते. यात VLAN सेगमेंटेशन आणि Captive Portal कॉन्फिगरेशनपासून ते GDPR अनुपालन आणि ट्रॅफिक शेपिंगपर्यंतच्या महत्त्वपूर्ण आर्किटेक्चर निर्णयांचा समावेश आहे आणि Purple च्या गेस्ट WiFi आणि ॲनालिटिक्स क्षमतांचा वापर करून नेटवर्क इन्फ्रास्ट्रक्चरला खर्च केंद्रातून महसूल-चालित ॲनालिटिक्स प्लॅटफॉर्ममध्ये कसे रूपांतरित करावे हे दर्शवते.

Listen to this guide

View podcast transcript

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: आर्किटेक्चर आणि सेगमेंटेशन

- VLANs द्वारे नेटवर्क सेगमेंटेशन

- Captive Portal प्रमाणीकरण प्रवाह

- वायरलेस मानके आणि फ्रिक्वेन्सी नियोजन

- अंमलबजावणी मार्गदर्शक: हार्डवेअर, कॉन्फिगरेशन आणि उपयोजन

- पायरी 1: ISP आणि अपलिंक आकारमान

- पायरी 2: Access Point निवड आणि स्थान

- पायरी 3: व्यवस्थापित स्विच आणि VLAN कॉन्फिगरेशन

- पायरी 4: फायरवॉल आणि ट्रॅफिक शेपिंग

- पायरी 5: Captive Portal कॉन्फिगरेशन

- सर्वोत्तम पद्धती आणि अनुपालन

- GDPR आणि डेटा गोपनीयता

- सत्र लॉगिंग आणि कायदेशीर अनुपालन

- WPA3 आणि एन्क्रिप्शन मानके

- MAC रँडमायझेशनला संबोधित करणे

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर परिणाम

कार्यकारी सारांश

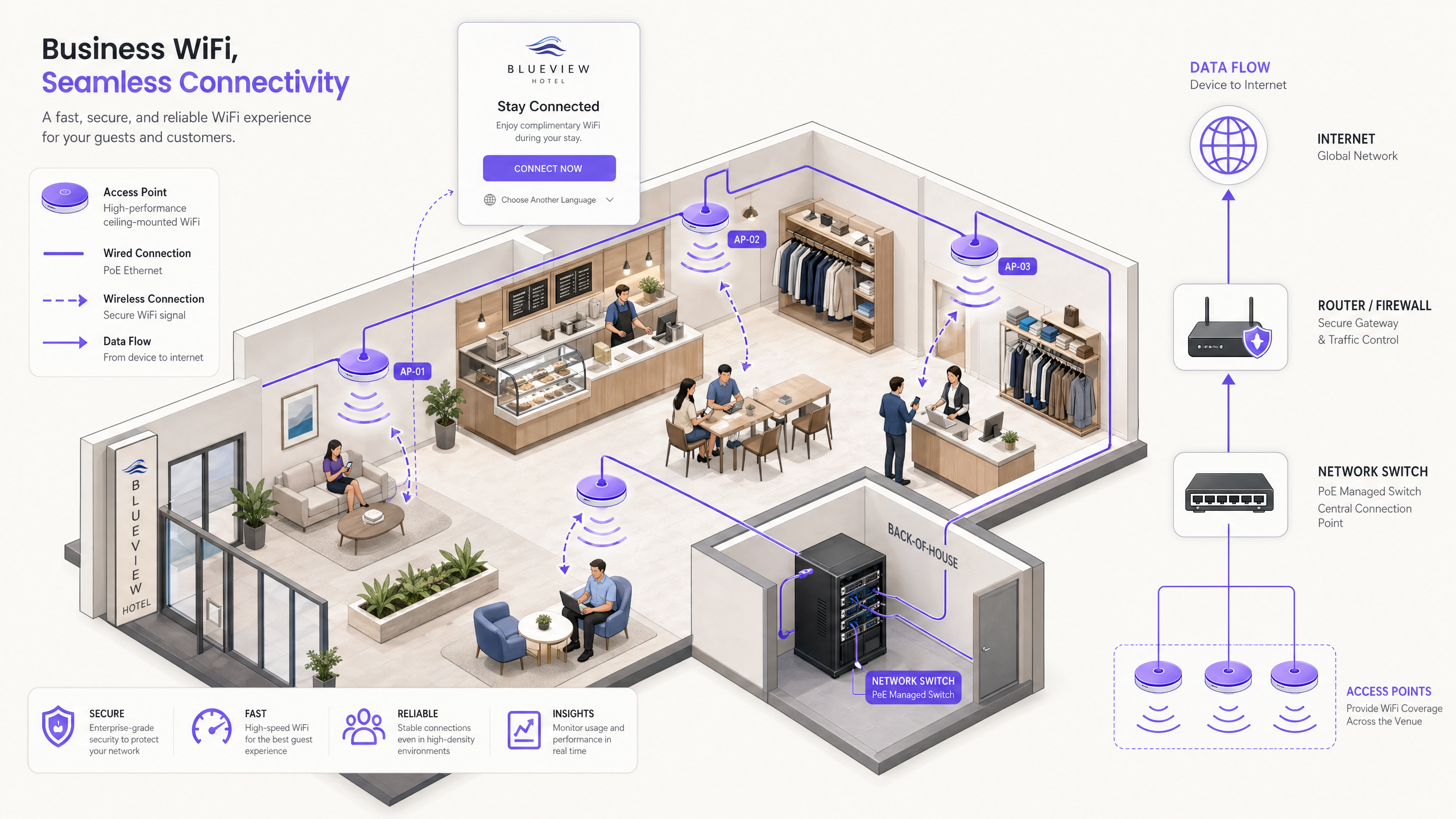

एंटरप्राइझ ठिकाणांसाठी—मग त्या किरकोळ साखळ्या असोत, हॉटेल समूह असोत, कॉन्फरन्स सेंटर्स असोत किंवा मोठ्या सार्वजनिक क्षेत्रातील सुविधा असोत—गेस्ट WiFi हे ऐच्छिक सुविधेपासून एक महत्त्वपूर्ण डिजिटल टचपॉइंट बनले आहे. पाहुणे आणि अभ्यागत आता विश्वसनीय, जलद कनेक्टिव्हिटीची मूलभूत अपेक्षा घेऊन येतात. तथापि, ग्राहक-श्रेणीतील राउटर आणि योग्यरित्या तैनात केलेल्या एंटरप्राइझ हॉटस्पॉटमधील कार्यात्मक आणि कायदेशीर अंतर लक्षणीय आहे. खराब अंमलबजावणी केलेले नेटवर्क कॉर्पोरेट मालमत्तेला लॅटरल मूव्हमेंट हल्ल्यांना सामोरे जाते, GDPR आणि कॉम्प्युटर मिसयूज ॲक्ट अंतर्गत दायित्व निर्माण करते आणि मौल्यवान फर्स्ट-पार्टी डेटा मिळवण्याची संधी वाया घालवते.

हे मार्गदर्शक सार्वजनिक WiFi सेवा तैनात किंवा अपग्रेड करण्याचे काम करणाऱ्या IT व्यवस्थापक आणि नेटवर्क आर्किटेक्टसाठी एक व्यावहारिक, विक्रेता-तटस्थ आराखडा प्रदान करते. आम्ही सुरक्षित, सेगमेंटेड हॉटस्पॉट प्रदान करण्यासाठी आवश्यक असलेल्या तांत्रिक आर्किटेक्चरचे तपशील देतो, ज्यामध्ये VLAN डिझाइन, Captive Portal प्रमाणीकरण प्रवाह, बँडविड्थ व्यवस्थापन आणि GDPR, PCI DSS आणि IEEE 802.1X सह अनुपालन आदेशांवर विशेष लक्ष केंद्रित केले आहे. Guest WiFi सारखे व्यवस्थापित प्लॅटफॉर्म कसे एकत्रित केल्याने कच्च्या कनेक्टिव्हिटीचे कृतीयोग्य WiFi Analytics मध्ये रूपांतर होते, ज्यामुळे ठिकाण संचालकांना पाऊलखुणांचे नमुने समजून घेता येतात, थांबण्याचा वेळ मोजता येतो आणि मोजता येण्याजोगा मार्केटिंग ROI वाढवता येतो हे देखील आम्ही तपासतो.

तांत्रिक सखोल अभ्यास: आर्किटेक्चर आणि सेगमेंटेशन

कोणत्याही एंटरप्राइझ हॉटस्पॉट तैनातीचे मूलभूत तत्त्व म्हणजे अलगीकरण. गेस्ट ट्रॅफिक नेटवर्क स्टॅकच्या प्रत्येक स्तरावर कॉर्पोरेट डेटापासून क्रिप्टोग्राफिकली आणि लॉजिकली वेगळे केले पाहिजे. हे अलगीकरण लागू करण्यात अयशस्वी होणे ही सार्वजनिक WiFi तैनातीमधील सर्वात सामान्य आणि सर्वात गंभीर चूक आहे.

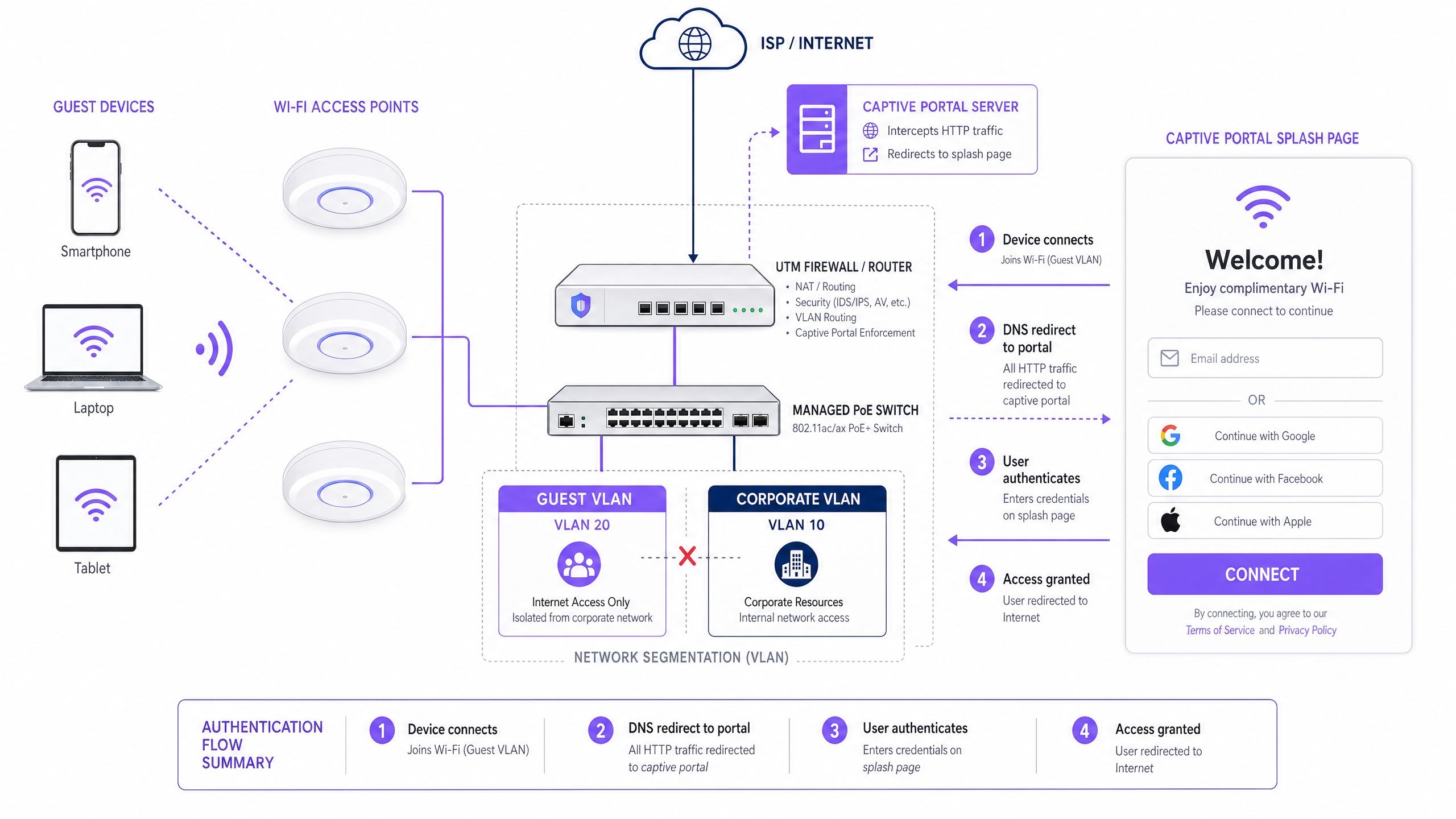

VLANs द्वारे नेटवर्क सेगमेंटेशन

गेस्ट आणि पॉइंट-ऑफ-सेल (POS) सिस्टम समान सबनेट सामायिक करणारे फ्लॅट नेटवर्क तैनात करणे हे एक विनाशकारी सुरक्षा अपयश आहे. एंटरप्राइझ तैनातीमध्ये व्यवस्थापित स्विच स्तरावर ट्रॅफिक सेगमेंट करण्यासाठी व्हर्च्युअल लोकल एरिया नेटवर्क (VLANs) वापरले जातात, ज्यामुळे भौतिक टोपोलॉजीची पर्वा न करता लॉजिकल सीमा लागू होतात.

एक मानक मल्टी-टेनंट तैनातीमध्ये सामान्यतः किमान दोन VLANs परिभाषित केले जातात:

| VLAN | उद्देश | सामान्य ID | राउटिंग धोरण |

|---|---|---|---|

| कॉर्पोरेट | कर्मचारी उपकरणे, POS टर्मिनल्स, बॅक-ऑफिस सर्व्हर | VLAN 10 | पूर्ण अंतर्गत प्रवेश |

| गेस्ट | केवळ सार्वजनिक इंटरनेट प्रवेश | VLAN 20 | केवळ इंटरनेट; अंतर्गत मार्ग नाहीत |

| IoT/इमारत | CCTV, HVAC, प्रवेश नियंत्रण | VLAN 30 | वेगळे; इंटरनेट नाही |

गेस्ट VLAN वरील ट्रॅफिक युनिफाइड थ्रेट मॅनेजमेंट (UTM) फायरवॉलद्वारे थेट इंटरनेटवर राउट केले जाते, ज्यामध्ये अंतर्गत सबनेटसाठी असलेल्या कोणत्याही पॅकेटला ड्रॉप करण्यासाठी कठोर ॲक्सेस कंट्रोल लिस्ट (ACLs) कॉन्फिगर केलेले असतात. हे सेगमेंटेशन PCI DSS आवश्यकता 1.3 अंतर्गत एक अनिवार्य नियंत्रण आहे, जे कार्डहोल्डर डेटा वातावरणाला अविश्वसनीय नेटवर्कपासून वेगळे ठेवण्याचे आदेश देते. समान भौतिक पायाभूत सुविधांवर पेमेंट टर्मिनल्स चालवणाऱ्या किरकोळ आणि हॉस्पिटॅलिटी ऑपरेटरसाठी हे गैर-वाटाघाटीयोग्य आहे.

Captive Portal प्रमाणीकरण प्रवाह

जेव्हा एखादे गेस्ट डिव्हाइस ॲक्सेस पॉइंट (AP) शी जोडले जाते, तेव्हा त्याला DHCP द्वारे IP ॲड्रेस मिळतो. या टप्प्यावर, फायरवॉल सर्व आउटबाउंड इंटरनेट ट्रॅफिक ब्लॉक करतो. संपूर्ण प्रमाणीकरण क्रम खालीलप्रमाणे पुढे जातो:

- जोडणी: डिव्हाइस ओपन SSID (किंवा 802.1X/EAP वापरून सुरक्षित OpenRoaming SSID) शी कनेक्ट होते.

- DHCP असाइनमेंट: गेस्ट VLAN चा DHCP सर्व्हर IP ॲड्रेस, डिफॉल्ट गेटवे आणि DNS सर्व्हर नियुक्त करतो.

- अवरोधन: जेव्हा डिव्हाइस HTTP विनंती करण्याचा प्रयत्न करते (किंवा OS एका सुप्रसिद्ध URL द्वारे Captive Portal प्रोब ट्रिगर करते), तेव्हा नेटवर्क DNS रीडायरेक्शनद्वारे विनंती अवरोधित करते आणि वापरकर्त्याला Captive Portal सर्व्हरकडे राउट करते.

- प्रमाणीकरण: वापरकर्त्याला ब्रँडेड स्प्लॅश पेज सादर केले जाते. ते ईमेल, सोशल लॉगिन (OAuth), SMS OTP किंवा OpenRoaming सारख्या अखंड ओळख प्रदात्याद्वारे प्रमाणीकरण करतात.

- संमती कॅप्चर: वापरकर्त्याला स्वीकारार्ह वापर धोरण (AUP) सादर केले जाते आणि, जर मार्केटिंगसाठी डेटा गोळा केला जात असेल, तर एक स्पष्ट ऑप्ट-इन संमती चेकबॉक्स सादर केला जातो.

- अधिकृतता सिग्नल: पोर्टल सर्व्हर RADIUS किंवा REST API द्वारे वायरलेस LAN कंट्रोलर किंवा फायरवॉलशी संवाद साधतो, डिव्हाइसच्या MAC ॲड्रेस किंवा IP ला इंटरनेट ॲक्सेससाठी अधिकृत करतो.

- प्रवेश मंजूर: फायरवॉल नियम डायनॅमिकली अपडेट केले जातात आणि वापरकर्त्याला त्यांच्या इच्छित गंतव्यस्थानावर रीडायरेक्ट केले जाते.

गेस्ट पोर्टलसोबत कर्मचारी उपकरणांसाठी एंटरप्राइझ-ग्रेड प्रमाणपत्र-आधारित प्रमाणीकरण आवश्यक असलेल्या वातावरणासाठी, iOS आणि macOS वर 802.1X सह एंटरप्राइझ WiFi कसे सेट करावे या आमच्या मार्गदर्शकाचा संदर्भ घ्या (पोर्तुगीजमध्ये देखील उपलब्ध: Como Configurar WiFi Corporativo em iOS e macOS com 802.1X ).

वायरलेस मानके आणि फ्रिक्वेन्सी नियोजन

एंटरप्राइझ तैनातीमध्ये 802.11ax (WiFi 6) किंवा 802.11be (WiFi 7) ॲक्सेस पॉइंट्सवर मानकीकरण केले पाहिजे. WiFi 6 OFDMA (ऑर्थोगोनल फ्रिक्वेन्सी डिव्हिजन मल्टिपल ॲक्सेस) सादर करते, जे एका AP ला अनेक क्लायंटना एकाच वेळी सब-चॅनेलवर सेवा देण्याची परवानगी देऊन, क्रमाने नव्हे, तर उच्च-घनतेच्या वातावरणात कार्यक्षमतेत लक्षणीय सुधारणा करते. आरोग्यसेवा सुविधा, कॉन्फरन्स सेंटर्स आणि स्टेडियम तैनातीमध्ये हे विशेषतः महत्त्वाचे आहे, जिथे शेकडो उपकरणे पीक कालावधीत एकाच AP शी जोडली जाऊ शकतात.

फ्रिक्वेन्सी बँड वाटप या तत्त्वांचे पालन केले पाहिजे. 2.4 GHz बँड अधिक श्रेणी आणि भिंतींमधून चांगले प्रवेश प्रदान करतो, ज्यामुळे ते जुन्या उपकरणांसाठी आणि मोठ्या मोकळ्या क्षेत्रांसाठी योग्य ठरते. तथापि, यात केवळ तीन नॉन-ओव्हरलॅपिंग चॅनेल (1, 6, 11), ज्यामुळे ते दाट उपयोजनांमध्ये सह-चॅनेल हस्तक्षेपासाठी अत्यंत संवेदनशील बनते. 5 GHz बँड 24+ नॉन-ओव्हरलॅपिंग चॅनेल आणि लक्षणीयरीत्या उच्च थ्रूपुट प्रदान करतो, परंतु कमी श्रेणीसह. आधुनिक एंटरप्राइझ वायरलेस कंट्रोलर बँड स्टीयरिंगला समर्थन देतात, जे सक्षम ड्युअल-बँड डिव्हाइसेसना 5 GHz शी कनेक्ट होण्यासाठी सक्रियपणे प्रोत्साहित करते, ज्यामुळे लेगसी क्लायंटसाठी 2.4 GHz स्पेक्ट्रम मोकळा होतो.

अंमलबजावणी मार्गदर्शक: हार्डवेअर, कॉन्फिगरेशन आणि उपयोजन

पायरी 1: ISP आणि अपलिंक आकारमान

हार्डवेअर निवडण्यापूर्वी, तुम्हाला आवश्यक असलेल्या अपलिंक बँडविड्थची गणना करा. सामान्य-उद्देशीय अतिथी नेटवर्कसाठी एक पुराणमतवादी अंदाज प्रति समवर्ती वापरकर्ता 1-2 Mbps आहे. 300 समवर्ती अतिथींची अपेक्षा असलेल्या ठिकाणासाठी, किमान 500 Mbps सममितीय फायबर कनेक्शनची शिफारस केली जाते, ज्यामध्ये 1 Gbps कनेक्शन वाढीसाठी जागा प्रदान करते. Transport हब किंवा मोठ्या कार्यक्रमांच्या ठिकाणांसाठी, एकाधिक बॉन्डेड अपलिंक्स किंवा SD-WAN फेलओव्हरचा विचार केला पाहिजे.

पायरी 2: Access Point निवड आणि स्थान

एंटरप्राइझ विक्रेत्यांकडून 802.11ax व्यवस्थापित Access Point वापरा. हे APs PoE+ (Power over Ethernet Plus, IEEE 802.3at) सक्षम असणे आवश्यक आहे, ज्यामुळे एकच Cat6 केबल व्यवस्थापित स्विचमधून AP पर्यंत डेटा आणि पॉवर दोन्ही वाहून नेऊ शकते. यामुळे प्रत्येक AP स्थानावर स्थानिक पॉवर आउटलेटची आवश्यकता दूर होते, ज्यामुळे स्थापनेचा खर्च लक्षणीयरीत्या कमी होतो.

AP चे स्थान व्यावसायिक RF साइट सर्वेक्षणाद्वारे निश्चित केले पाहिजे, अंदाजाने नाही. सर्वेक्षणात खालील गोष्टींचा विचार केला पाहिजे:

- क्षीणन (Attenuation): काँक्रीटच्या भिंती, धातूचे शेल्फिंग आणि काचेच्या विभाजनांमधून सिग्नलचे नुकसान.

- कव्हरेज ओव्हरलॅप: डेड झोनशिवाय अखंड रोमिंग सुनिश्चित करण्यासाठी APs अंदाजे 15–20% ओव्हरलॅप झाले पाहिजेत.

- क्षमता नियोजन: उच्च-घनतेच्या क्षेत्रांना (कॉन्फरन्स रूम, फूड कोर्ट, लॉबी) कमी ट्रान्समिट पॉवर असलेले अधिक APs आवश्यक असतात, जेणेकरून कमी अंतरावर अनेक क्लायंटना सेवा देता येईल, उच्च पॉवर असलेले कमी APs नको.

पायरी 3: व्यवस्थापित स्विच आणि VLAN कॉन्फिगरेशन

सर्व APs ला पॉवर देण्यासाठी पुरेसे PoE+ बजेट असलेला व्यवस्थापित लेयर 2/3 स्विच तैनात करा. सर्व अपलिंक आणि AP ट्रंक पोर्टवर 802.1Q VLAN टॅगिंग कॉन्फिगर करा. POS टर्मिनल किंवा कर्मचारी वर्कस्टेशनशी कनेक्ट होणारे ॲक्सेस पोर्ट कॉर्पोरेट VLAN ला अनटॅग्ड सदस्य म्हणून नियुक्त केले पाहिजेत. AP पोर्ट सर्व आवश्यक VLANs वाहून नेणारे ट्रंक पोर्ट म्हणून कॉन्फिगर केले पाहिजेत, ज्यामध्ये वायरलेस कंट्रोलर प्रत्येक SSID ला त्याच्या संबंधित VLAN शी मॅप करेल.

पायरी 4: फायरवॉल आणि ट्रॅफिक शेपिंग

UTM फायरवॉल हे सर्व सुरक्षा आणि बँडविड्थ धोरणांसाठी अंमलबजावणी बिंदू आहे. मुख्य कॉन्फिगरेशनमध्ये हे समाविष्ट आहे:

- VLAN राउटिंग नियम: गेस्ट VLAN ला इंटरनेटवर परवानगी द्या; गेस्ट VLAN ला सर्व अंतर्गत सबनेटवर नाकारा.

- प्रति-वापरकर्ता बँडविड्थ मर्यादा: वैयक्तिक थ्रूपुट मर्यादित करण्यासाठी ट्रॅफिक शेपिंग धोरणे लागू करा. एक मानक प्रारंभिक बिंदू प्रति वापरकर्ता 5 Mbps डाउन / 2 Mbps अप आहे. यामुळे एकच वापरकर्ता 4K व्हिडिओ स्ट्रीम करत असताना इतर सर्व अतिथींसाठी अनुभव खराब होण्यापासून प्रतिबंधित होते.

- ॲप्लिकेशन नियंत्रण: फायरवॉल स्तरावर पीअर-टू-पीअर फाइल शेअरिंग प्रोटोकॉल (BitTorrent, eDonkey) आणि इतर उच्च-बँडविड्थ किंवा बेकायदेशीर ॲप्लिकेशन्सना ब्लॉक करा.

- DNS फिल्टरिंग: दुर्भावनापूर्ण डोमेन, फिशिंग साइट्स आणि अयोग्य सामग्री श्रेणींमध्ये प्रवेश अवरोधित करण्यासाठी DNS-आधारित सामग्री फिल्टरिंग लागू करा. या स्तरासाठी तपशीलवार मार्गदर्शकासाठी, मजबूत DNS आणि सुरक्षिततेसह आपले नेटवर्क संरक्षित करा पहा.

पायरी 5: Captive Portal कॉन्फिगरेशन

Captive Portal हे उपयोजनाचा सर्वात दृश्यमान घटक आणि प्राथमिक डेटा-कॅप्चर यंत्रणा आहे. पोर्टल कॉन्फिगर करताना, याची खात्री करा:

- ब्राउझर सुरक्षा चेतावणी टाळण्यासाठी स्प्लॅश पेज HTTPS वर वैध, सार्वजनिकरित्या विश्वसनीय SSL प्रमाणपत्रासह सर्व्ह केले जाते.

- प्रमाणीकरण पर्यायांमध्ये किमान ईमेल/पासवर्ड आणि सोशल लॉगिन (Google, Facebook, Apple) समाविष्ट आहेत, ज्यामुळे रूपांतरण दर वाढवता येतील.

- AUP स्पष्टपणे प्रदर्शित केले जाते आणि प्रवेश मंजूर करण्यापूर्वी स्पष्ट स्वीकृती आवश्यक आहे.

- मार्केटिंग संप्रेषणांसाठी GDPR संमती एका स्वतंत्र, अन-टिक केलेल्या ऑप्ट-इन चेकबॉक्सद्वारे घेतली जाते.

- वापरकर्त्याच्या सोयी आणि सुरक्षितता यांच्यात संतुलन राखण्यासाठी सत्र टाइमआउट आणि पुन्हा-प्रमाणीकरण अंतराल कॉन्फिगर केले जातात.

सर्वोत्तम पद्धती आणि अनुपालन

GDPR आणि डेटा गोपनीयता

तुम्ही मार्केटिंग हेतूंसाठी वापरकर्ता डेटा गोळा करत असल्यास, UK GDPR आणि EU GDPR अंतर्गत स्पष्ट, माहितीपूर्ण संमती अनिवार्य आहे. कायदेशीर आवश्यकता स्पष्ट आहेत: पूर्व-टिक केलेले संमती बॉक्स प्रतिबंधित आहेत; संमती स्वेच्छेने, विशिष्ट, माहितीपूर्ण आणि स्पष्ट असावी; आणि वापरकर्त्यांनी ती दिली तितक्या सहजपणे संमती मागे घेता आली पाहिजे. तुमच्या Captive Portal ने कोणता डेटा गोळा केला जातो, प्रक्रियेचा कायदेशीर आधार, तो कसा वापरला जाईल आणि किती काळ ठेवला जाईल हे स्पष्टपणे नमूद केले पाहिजे.

सत्र लॉगिंग आणि कायदेशीर अनुपालन

यूकेमध्ये, Regulation of Investigatory Powers Act (RIPA) आणि संबंधित कायद्यानुसार, नेटवर्कवर बेकायदेशीर क्रियाकलाप झाल्यास कायद्याची अंमलबजावणी करणाऱ्यांना मदत करण्यासाठी ठिकाण चालकांना कनेक्शन लॉग—ज्यामध्ये MAC ॲड्रेस, टाइमस्टॅम्प आणि IP असाइनमेंट समाविष्ट आहेत—जतन करणे आवश्यक असू शकते. तुमच्या संस्थेला आणि अधिकारक्षेत्राला लागू असलेल्या विशिष्ट धारणा जबाबदाऱ्या निश्चित करण्यासाठी तुमच्या कायदेशीर सल्लागाराचा सल्ला घ्या.

WPA3 आणि एन्क्रिप्शन मानके

प्री-शेअर्ड की (उदा. कर्मचारी नेटवर्क) वापरणाऱ्या कोणत्याही SSID साठी, WPA2 ऐवजी WPA3-Personal (SAE) अनिवार्य करा. WPA3, WPA2 च्या 4-वे हँडशेकमध्ये असलेल्या ऑफलाइन डिक्शनरी ॲटॅकची असुरक्षितता दूर करते. 802.1X प्रमाणपत्र-आधारित प्रमाणीकरण वापरणाऱ्या एंटरप्राइझ कर्मचारी नेटवर्कसाठी, 192-बिट मोडसह WPA3-Enterprise सर्वोच्च पातळीची हमी प्रदान करते. तुमच्या वायरलेस इन्फ्रास्ट्रक्चरच्या भौतिक आणि लॉजिकल स्तरांना सुरक्षित करण्याबद्दल अधिक माहितीसाठी, Access Point सुरक्षा: तुमचे 2026 एंटरप्राइझ मार्गदर्शक पहा.

MAC रँडमायझेशनला संबोधित करणे

आधुनिक iOS (iOS 14 पासून) आणि Android (Android 10 पासून) डिव्हाइसेस डीफॉल्टनुसार MAC रँडमायझेशन वापरतात, प्रत्येक WiFi नेटवर्कसाठी एक अद्वितीय यादृच्छिक MAC ॲड्रेस तयार करतात. याचा अर्थ असा की MAC ॲड्रेस यापुढे विश्वसनीयपणे वापरले जाऊ शकत नाहीतपरत येणाऱ्या अभ्यागतांना ओळखण्यासाठी किंवा दीर्घकालीन वापरकर्ता प्रोफाइल तयार करण्यासाठी. योग्य आर्किटेक्चरल प्रतिसाद म्हणजे Captive Portal वर ओळख-आधारित प्रमाणीकरण अनिवार्य करणे—वापरकर्त्यांना ईमेल किंवा सोशल अकाउंटद्वारे लॉग इन करणे आवश्यक आहे—जेणेकरून हार्डवेअर आयडेंटिफायरऐवजी वापरकर्ता प्रोफाइल हे कायमस्वरूपी ट्रॅकिंग घटक बनेल.

समस्यानिवारण आणि जोखीम कमी करणे

चांगल्या प्रकारे डिझाइन केलेल्या नेटवर्क्समध्येही कार्यात्मक समस्या येतात. खालील सारणी सर्वात सामान्य अपयश पद्धती आणि त्यांच्या शिफारस केलेल्या उपायांचा सारांश देते.

| अपयश पद्धत | मूळ कारण | उपाय |

|---|---|---|

| DHCP संपणे | सबनेट खूप लहान किंवा पादचारी संख्येसाठी लीज वेळ खूप जास्त | /22 किंवा मोठा सबनेट वापरा; लीज वेळ 30-60 मिनिटांपर्यंत कमी करा |

| सह-चॅनेल हस्तक्षेप | ओव्हरलॅपिंग कव्हरेज क्षेत्रांमध्ये एकाच चॅनेलवर अनेक APs | वायरलेस कंट्रोलरवर डायनॅमिक चॅनेल असाइनमेंट सक्षम करा |

| Captive Portal SSL त्रुटी | पोर्टल सर्व्हरवर अवैध किंवा सेल्फ-साइन केलेले प्रमाणपत्र | वैध सार्वजनिक CA प्रमाणपत्र तैनात करा; Let's Encrypt वापरा |

| हळू रोमींग | APs क्लायंट असोसिएशन डेटा शेअर करत नाहीत | वायरलेस कंट्रोलरवर 802.11r (Fast BSS Transition) सक्षम करा |

| बँडविड्थ संपृक्तता | प्रति-वापरकर्ता ट्रॅफिक शेपिंग कॉन्फिगर केलेले नाही | फायरवॉलवर प्रति-वापरकर्ता QoS धोरणे लागू करा |

| गेस्ट-टू-कॉर्पोरेट लॅटरल मूव्हमेंट | फ्लॅट नेटवर्क किंवा चुकीचे कॉन्फिगर केलेले ACLs | VLAN ACLs चे ऑडिट करा; गेस्ट VLAN वर पेनिट्रेशन टेस्ट चालवा |

ROI आणि व्यवसायावर परिणाम

योग्यरित्या तैनात केलेला हॉटस्पॉट IT पायाभूत सुविधा म्हणून त्याच्या कार्यापलीकडे जातो—तो एक फर्स्ट-पार्टी डेटा इंजिन आणि थेट मार्केटिंग चॅनेल बनतो. व्यवस्थापित गेस्ट WiFi प्लॅटफॉर्ममध्ये गुंतवणूक करण्यासाठी व्यवसायाची बाजू प्रत्येक उभ्या क्षेत्रात आकर्षक आहे.

हॉस्पिटॅलिटी मध्ये, गेस्ट WiFi डेटा हॉटेल्सना पाहुणे कनेक्ट करण्यापूर्वी आणि नंतर कोणत्या सुविधा वापरतात हे समजून घेण्यास, मुक्कामादरम्यानच्या संप्रेषणांना वैयक्तिकृत करण्यास आणि स्वयंचलित मुक्काम-पश्चात मोहिमांद्वारे पुन्हा बुकिंग करण्यास मदत करतो. दररोज 200 ईमेल ऑप्ट-इन्स मिळवणारे 300 खोल्यांचे हॉटेल वर्षाला 70,000 ऑप्ट-इन संपर्कांचा मार्केटिंग डेटाबेस तयार करते—एक महत्त्वपूर्ण CRM मालमत्ता.

रिटेल मध्ये, WiFi ॲनालिटिक्स फूटफॉल हीटमॅप्स, झोननुसार थांबण्याचा वेळ आणि पुन्हा भेट देण्याचे दर प्रदान करते—हा डेटा पूर्वी केवळ महागड्या मॅन्युअल सर्वेक्षणांद्वारे उपलब्ध होता. किरकोळ विक्रेते या डेटाचा वापर स्टोअर लेआउट्स ऑप्टिमाइझ करण्यासाठी, प्रचारात्मक प्रदर्शनांचा प्रभाव मोजण्यासाठी आणि जेव्हा एखादा ज्ञात ग्राहक स्टोअरमध्ये प्रवेश करतो तेव्हा लॉयल्टी मोहिमा सुरू करण्यासाठी करू शकतात.

सार्वजनिक क्षेत्रातील आणि वाहतूक ऑपरेटरसाठी, मूल्याचा प्रस्ताव कार्यात्मक कार्यक्षमता आहे: गर्दीच्या कालावधी समजून घेणे, कर्मचाऱ्यांची संख्या ऑप्टिमाइझ करणे आणि नागरिक व प्रवाशांना सुलभ डिजिटल सेवा प्रदान करणे.

Purple च्या गेस्ट WiFi आणि WiFi ॲनालिटिक्स सारखे प्लॅटफॉर्म व्यवस्थापित पायाभूत सुविधा स्तर प्रदान करतात जे कच्च्या नेटवर्कला या व्यावसायिक परिणामांशी जोडतात. Purple च्या धोरणात्मक विस्तारातून दिसून येते—ज्यात VP एज्युकेशन टिम पीअर्स टीममध्ये सामील झाल्याच्या घोषणेमध्ये हायलाइट केल्याप्रमाणे नवीन उभ्या क्षेत्रांमध्ये अलीकडील हालचालींचा समावेश आहे—बुद्धिमान कनेक्टेड जागांचे मूल्य अर्थव्यवस्थेच्या सर्व क्षेत्रांमध्ये वेगाने वाढत आहे.

मूलभूत इंटरनेट कनेक्शनवरून बुद्धिमान, डेटा-आधारित नेटवर्कमध्ये संक्रमण हे आधुनिक एंटरप्राइझ WiFi उपयोजनाचे परिभाषित वैशिष्ट्य आहे. पायाभूत सुविधा खर्च मोठ्या प्रमाणात निश्चित असतो; व्यवस्थापित प्लॅटफॉर्म स्तरावरील वाढीव गुंतवणूक मार्केटिंग डेटाबेस वाढत असताना आणि ऑटोमेशन वर्कफ्लो परिपक्व होत असताना चक्रवाढ परतावा देते.

Key Definitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before internet access is granted. It intercepts HTTP traffic via DNS redirection and presents a splash page for authentication and consent capture.

The primary mechanism for enforcing Acceptable Use Policies, authenticating users, and capturing first-party marketing data on guest WiFi networks.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, enforced at the managed switch level via 802.1Q tagging.

Essential for isolating guest WiFi traffic from sensitive corporate networks. A mandatory control for PCI DSS compliance in any venue that processes payment card data.

Traffic Shaping (QoS)

The control of network traffic to optimize or guarantee performance by limiting the bandwidth available to individual users or application types.

Used to prevent a small number of heavy users from consuming the majority of the available uplink bandwidth, ensuring a consistent baseline experience for all concurrent guests.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a unique random MAC address when connecting to different WiFi networks, preventing persistent hardware-based tracking.

Forces venue operators to use identity-based captive portal logins rather than hardware address tracking to identify and re-engage returning visitors.

DHCP Exhaustion

A network failure condition where the DHCP server has assigned all available IP addresses in its configured pool, preventing new devices from obtaining an IP address and connecting to the network.

A common and easily preventable failure in high-footfall venues with undersized subnets or excessively long DHCP lease times.

Band Steering

A wireless controller feature that detects dual-band capable client devices and actively encourages or forces them to connect to the 5 GHz band rather than the more congested 2.4 GHz band.

Improves overall network performance in high-density deployments by distributing clients across the available spectrum and reducing co-channel interference on the 2.4 GHz band.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation standard that enables automatic, secure WiFi connections across participating networks using 802.1X/EAP authentication, without requiring users to interact with a captive portal.

Provides a seamless, cellular-like connectivity experience for users of participating identity providers. Purple operates as an identity provider within the OpenRoaming federation under its Connect licence.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) requiring any organisation that accepts, processes, stores, or transmits payment card data to maintain a secure, segmented network environment.

Directly relevant to any retail or hospitality WiFi deployment where payment terminals share physical network infrastructure with guest access points. Requirement 1.3 mandates strict isolation of the cardholder data environment from untrusted networks.

UTM Firewall (Unified Threat Management)

A network security appliance that combines multiple security functions—including stateful packet inspection, intrusion prevention, application control, DNS filtering, and VPN—into a single managed platform.

The central enforcement point for VLAN routing rules, per-user bandwidth policies, and content filtering in an enterprise guest WiFi deployment.

Worked Examples

A 200-room hotel is upgrading its guest WiFi. During peak evening hours, guests complain about slow speeds and dropped connections, despite the hotel having a 1 Gbps symmetric fiber uplink. Investigation reveals the current setup uses a single flat /24 subnet for both staff and guests, with no traffic shaping configured. The hotel also wants to start capturing guest email addresses for a post-stay marketing programme.

Phase 1 — Network Redesign:

- Implement VLAN segmentation. Move all staff devices, POS terminals, and the property management system to VLAN 10 (/24 subnet). Move guests to VLAN 20 with a /22 subnet (1,022 usable IPs) to accommodate peak occupancy with multiple devices per guest.

- Configure the UTM firewall with strict ACLs: Guest VLAN 20 has internet access only; all routes to VLAN 10 are explicitly denied.

Phase 2 — Performance Optimisation: 3. Configure per-user bandwidth limits of 10 Mbps down / 5 Mbps up on the firewall. This ensures the 1 Gbps pipe is distributed fairly among 400+ concurrent devices. 4. Enable Band Steering on the wireless controller to push capable devices to the less congested 5 GHz band. 5. Reduce DHCP lease time from the default 24 hours to 2 hours to prevent IP exhaustion during peak check-in periods.

Phase 3 — Captive Portal and Data Capture: 6. Deploy a branded captive portal (e.g., via Purple Guest WiFi) requiring email authentication. 7. Configure the splash page with an explicit, un-ticked GDPR opt-in checkbox for the post-stay marketing programme. 8. Integrate the portal's API with the hotel's CRM to sync authenticated guest profiles and trigger automated post-stay email sequences.

A 50-store retail chain wants to use their free guest WiFi to build their marketing database. They currently use a WPA2 pre-shared key (password printed on receipts) across all stores and have zero visibility into who is connecting or how long they stay. The marketing team wants to send weekly promotional emails to WiFi users, and the IT team is concerned about PCI DSS compliance given that payment terminals are on the same physical switches.

Step 1 — Remove the Pre-Shared Key: Transition the guest SSID to an open network (no password) that immediately redirects to a captive portal. This eliminates the shared secret vulnerability and enables per-user authentication.

Step 2 — VLAN Segmentation for PCI DSS: Create a dedicated Guest VLAN (e.g., VLAN 20) on all managed switches. Assign POS terminals to the existing Corporate VLAN (VLAN 10). Configure ACLs on the firewall to enforce hard isolation between the two VLANs. Document this segmentation as part of the PCI DSS network diagram.

Step 3 — Captive Portal with GDPR-Compliant Consent: Deploy a managed captive portal platform. Configure the splash page to require authentication via Email, Google, or Facebook. Include a clearly worded, un-ticked opt-in checkbox: 'I agree to receive promotional emails from [Brand Name]. You can unsubscribe at any time.'

Step 4 — CRM Integration and Automation: Connect the portal's API to the retailer's CRM (e.g., Salesforce, Klaviyo). Sync authenticated user profiles, visit timestamps, and store location data. Configure an automated welcome email triggered on first connection, and a re-engagement campaign triggered when a known user has not connected for 30 days.

Practice Questions

Q1. Your marketing team wants to collect guest email addresses via the new WiFi hotspot. They suggest setting the DHCP lease time to 24 hours so guests do not have to log in repeatedly during the day. Your venue sees 3,000 unique visitors per day. Your guest subnet is a /23 (510 usable IPs). What is the architectural flaw in this request, and how do you resolve it while still meeting the marketing team's requirement?

Hint: Consider the relationship between the number of daily visitors, the subnet size, and the lease duration. Then think about how to separate the network-layer concern from the application-layer concern.

View model answer

The architectural flaw is that a 24-hour lease time on a /23 subnet with 3,000 daily visitors will cause rapid DHCP exhaustion. Once 510 devices have connected, no new devices will receive an IP address for up to 24 hours. The solution is twofold: First, expand the subnet to at least a /21 (2,046 IPs) to accommodate peak concurrent devices. Second, reduce the DHCP lease time to 30–60 minutes to recycle IP addresses as guests leave the venue. To satisfy the marketing team's requirement that guests do not have to re-authenticate repeatedly, configure the captive portal controller to remember authenticated MAC addresses (or user identity tokens) for 24 hours. This allows a returning device to obtain a new IP via DHCP but bypass the splash page, delivering the seamless experience the marketing team wants without breaking the network.

Q2. A retail client wants to implement a captive portal but is concerned about the cost of replacing their existing unmanaged switches. They ask if they can run the guest WiFi on the same physical unmanaged switches as their Point of Sale terminals, with the guest network simply using a different SSID.

Hint: VLAN enforcement requires managed switch hardware. Consider what happens to traffic on an unmanaged switch.

View model answer

This configuration is not acceptable from a security or compliance standpoint. Unmanaged switches do not support 802.1Q VLAN tagging, meaning all traffic on the switch—regardless of SSID—is on the same broadcast domain. A guest device on the 'guest' SSID would be able to reach POS terminals on the same switch, violating PCI DSS Requirement 1.3. The client must replace unmanaged switches with managed Layer 2 switches that support 802.1Q VLAN tagging. The capital cost of managed switches is modest compared to the liability exposure of a PCI DSS breach or the fines associated with a data compromise.

Q3. You are deploying access points in a high-density conference centre that hosts events with up to 1,500 concurrent WiFi users. You notice significant latency and packet loss on the 2.4 GHz spectrum during events, even though the 5 GHz spectrum appears underutilised. How should you configure the wireless controller to address this, and what additional hardware consideration should you make?

Hint: Think about how to move capable devices off the congested frequency band, and consider the relationship between AP transmit power and client density.

View model answer

Enable Band Steering on the wireless controller. This feature detects if a client device is capable of connecting to the 5 GHz band and actively encourages or forces the device to associate there, freeing up the 2.4 GHz band for legacy devices. Additionally, reduce the transmit power on all APs. Counter-intuitively, in high-density deployments, lower transmit power improves performance by reducing co-channel interference between adjacent APs and encouraging clients to associate with the nearest AP rather than a distant one at high signal strength. Consider deploying additional APs at lower power rather than fewer APs at high power. Also enable 802.11r (Fast BSS Transition) to enable seamless roaming as users move through the venue.