Verifica SMS vs Email per il WiFi Ospiti: Quale scegliere

Un confronto tecnico completo e basato sui dati dei metodi di verifica SMS ed Email per i Captive Portal WiFi ospiti, che copre tassi di conversione, architettura, costi per verifica, requisiti di conformità e raccomandazioni di implementazione specifiche per la sede. Lettura essenziale per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi che progettano o ottimizzano i flussi di registrazione al WiFi ospiti.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico: Architettura e Prestazioni

- Architettura di Verifica SMS

- Architettura di Verifica Email

- Guida all'Implementazione: Raccomandazioni di Deployment Specifiche per la Sede

- Sedi ad Alta Densità e Transitorie (Stadi, Nodi di Trasporto, Aree Commerciali)

- Sedi a Basso Traffico, con Lunga Permanenza (Hotel, Centri Congressi, Campus Aziendali)

- Implementazione a Doppio Metodo (Migliore Pratica per Tutte le Sedi)

- Migliori Pratiche e Conformità

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto Commerciale

Sintesi Esecutiva

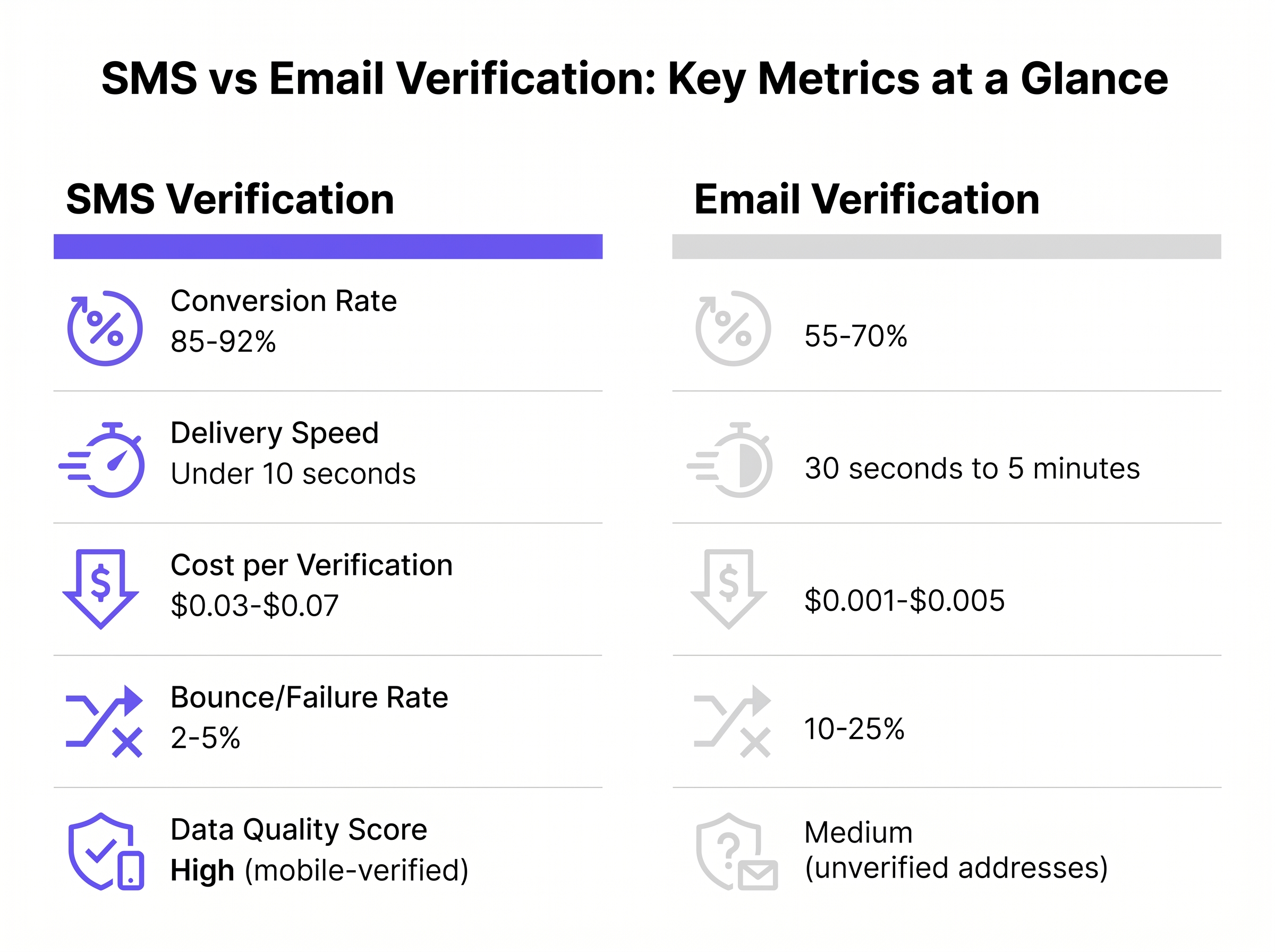

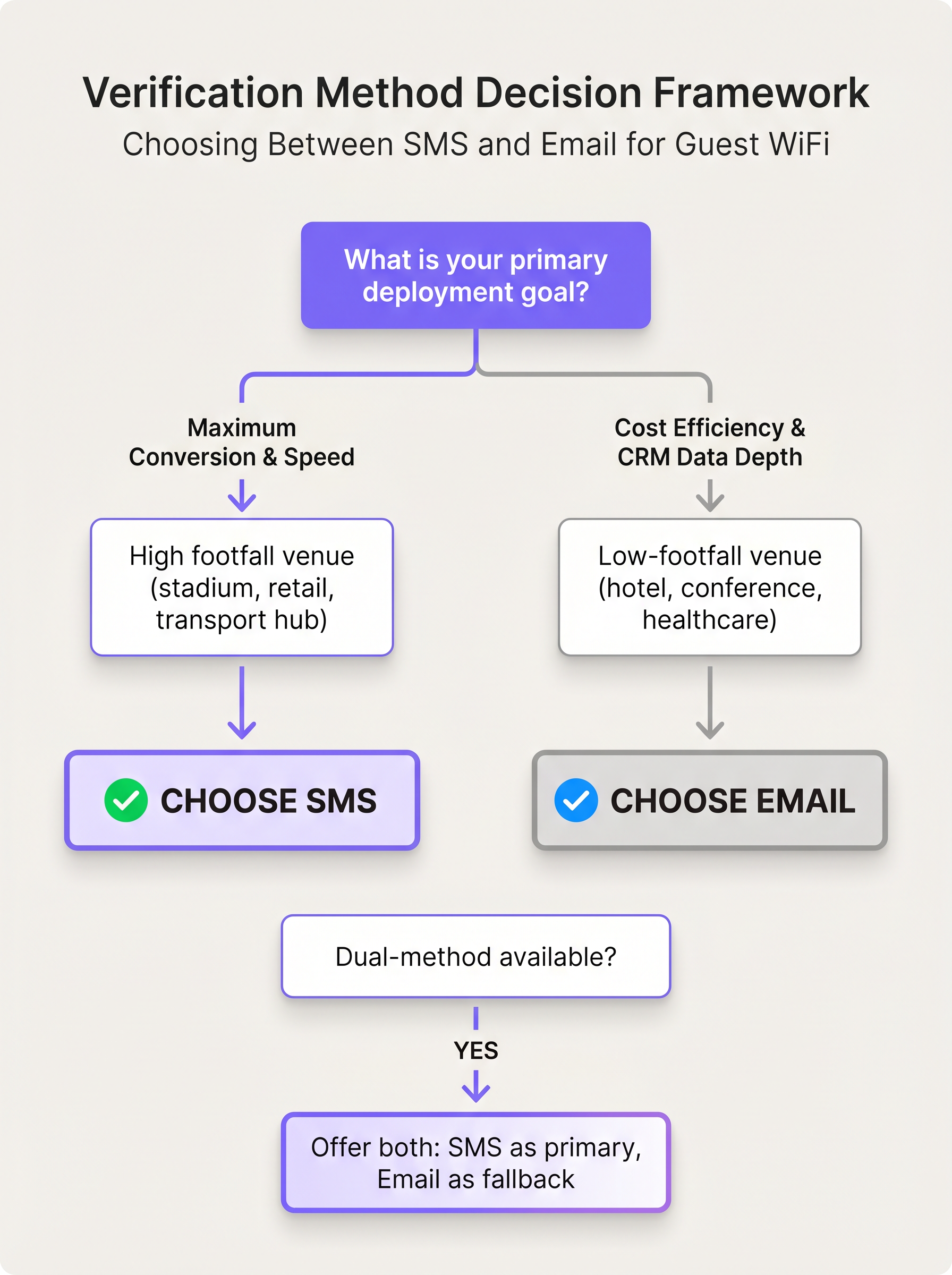

Per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi, la scelta del metodo di autenticazione corretto per il Guest WiFi è un equilibrio critico tra esperienza utente, qualità dei dati e costi operativi. Questa guida fornisce un confronto basato sui dati dei metodi di verifica SMS ed Email per i captive portal. Mentre gli SMS offrono tassi di conversione superiori (85–92%) e velocità in ambienti ad alto traffico, comportano un costo distinto per messaggio. Al contrario, la verifica via email offre significative efficienze di costo e un potenziale di integrazione CRM più profondo, rendendola ideale per le sedi che privilegiano l'engagement a lungo termine rispetto a un rapido throughput. Comprendendo i compromessi tecnici, i requisiti di conformità e gli scenari di implementazione reali in Retail , Hospitality e luoghi pubblici, i leader tecnici possono progettare un flusso di registrazione che massimizza il ROI mitigando l'attrito.

Ascolta il Briefing Tecnico Purple su questo argomento:

Approfondimento Tecnico: Architettura e Prestazioni

L'architettura sottostante del metodo di verifica scelto influisce direttamente sulle prestazioni della rete, sulla conversione degli utenti e sulla qualità dei dati di backend. Comprendere questi meccanismi è essenziale prima di impegnarsi in una strategia di implementazione.

Architettura di Verifica SMS

La verifica SMS si basa su un flusso di autenticazione out-of-band. Quando un utente inserisce il proprio numero di cellulare nella splash screen del captive portal, il sistema attiva una chiamata API a un provider di gateway SMS (come Twilio, AWS SNS o Vonage), che invia una One-Time Password (OTP) al dispositivo tramite la rete cellulare. Il vantaggio critico è che i moderni sistemi operativi iOS e Android intercettano nativamente le OTP in arrivo e offrono di inserirle automaticamente direttamente nel campo del browser, eliminando la necessità per l'utente di cambiare applicazione.

| Metrica | Verifica SMS |

|---|---|

| Velocità di Consegna | Meno di 10 secondi |

| Tasso di Conversione | 85–92% |

| Costo per Verifica | $0.03–$0.07 |

| Tasso di Rimbalzo / Fallimento | 2–5% |

| Qualità dei Dati | Alta (verificata via mobile) |

Il principale vincolo tecnico della verifica SMS WiFi è la dipendenza dalla copertura cellulare. In ambienti con scarsa ricezione cellulare interna — spazi Retail sotterranei, reparti ospedalieri fortemente schermati o sale conferenze interrate — la consegna degli SMS fallirà, bloccando l'utente al captive portal. Inoltre, le implementazioni internazionali richiedono una robusta logica di validazione del numero di telefono sul portale per garantire che i codici paese corretti siano applicati prima che la chiamata API venga inviata, poiché un numero malformato comporterà un errore silenzioso.

Architettura di Verifica Email

La verifica via email impiega tipicamente un magic link o una OTP numerica consegnata via SMTP all'indirizzo fornito dall'utente. L'utente deve allontanarsi dalla splash screen del captive portal, aprire il proprio client di posta elettronica, recuperare il codice o cliccare sul link e tornare al portale per completare l'autenticazione. Questo flusso di lavoro multi-step e multi-applicazione è la principale fonte di attrito.

| Metrica | Verifica Email |

|---|---|

| Velocità di Consegna | Da 30 secondi a 5 minuti |

| Tasso di Conversione | 55–70% |

| Costo per Verifica | $0.001–$0.005 |

| Tasso di Rimbalzo / Fallimento | 10–25% |

| Qualità dei Dati | Media (indirizzi non verificati comuni) |

Una dipendenza architettonica critica per la verifica via email è il Walled Garden (implementato tramite ACL di pre-autenticazione sul controller di rete). Questa configurazione concede al dispositivo client un accesso limitato a internet — specificamente per raggiungere i provider di posta elettronica comuni come Gmail, Outlook e Apple Mail — prima che venga concesso l'accesso completo alla rete. La misconfigurazione di queste regole del Walled Garden è la causa più comune di fallimento della verifica via email nelle implementazioni di produzione.

Guida all'Implementazione: Raccomandazioni di Deployment Specifiche per la Sede

L'implementazione del metodo di verifica ottimale richiede l'allineamento della tecnologia con le specifiche realtà operative della sede. La seguente guida è indipendente dal fornitore e applicabile a tutte le principali piattaforme di controller di rete.

Sedi ad Alta Densità e Transitorie (Stadi, Nodi di Trasporto, Aree Commerciali)

In ambienti come un'area di uno stadio o un terminal aeroportuale, il throughput è la metrica critica. Gli utenti richiedono accesso immediato e la durata media della connessione è breve. Ogni secondo trascorso sul captive portal è un secondo di potenziale abbandono.

Raccomandazione: Implementare la verifica SMS come metodo primario, con l'Email come fallback obbligatorio.

Il tempo di completamento inferiore a 10 secondi minimizza il tempo di permanenza sul captive portal, riducendo il carico sul server DHCP e sull'infrastruttura RADIUS. Il costo più elevato per verifica è giustificato dal successo nell'onboarding di una percentuale significativamente maggiore di utenti — un input diretto per WiFi Analytics e il monitoraggio del flusso di persone in tempo reale. Per maggiori informazioni sulla progettazione di reti per questi ambienti, fare riferimento alla guida su Progettazione WiFi ad Alta Densità: Best Practice per Stadi e Arene .

Sedi a Basso Traffico, con Lunga Permanenza (Hotel, Centri Congressi, Campus Aziendali)

In un contesto Hospitality , la relazione con l'ospite è persistente — spesso si estende per diversi giorni — e la registrazione al WiFi è frequentemente legata a un programma fedeltà o alla proprietà sistema di gestione (PMS).

Raccomandazione: Implementare la verifica tramite Email, integrata direttamente con il PMS o il CRM tramite API.

I risparmi sui costi per migliaia di soggiorni prolungati degli ospiti sono sostanziali. Ancora più importante, un indirizzo email è l'identificatore unico primario per la maggior parte dei programmi fedeltà degli hotel, rendendolo il dato più prezioso dal punto di vista commerciale da acquisire al momento dell'onboarding. La velocità di consegna più lenta è accettabile in questo contesto, poiché gli ospiti sono tipicamente sistemati nella loro stanza o a un tavolo, non di fretta attraverso un corridoio.

Implementazione a Doppio Metodo (Migliore Pratica per Tutte le Sedi)

L'architettura ottimale per qualsiasi sede è offrire entrambi i metodi contemporaneamente, presentando SMS come opzione principale ed Email come alternativa. Questo approccio massimizza l'accessibilità tra le diverse demografie di utenti e mitiga le modalità di fallimento di ogni singolo metodo.

Migliori Pratiche e Conformità

Indipendentemente dal metodo scelto, l'adesione alle normative sulla privacy dei dati e agli standard di sicurezza è non negoziabile.

Conformità GDPR e CCPA: L'accettazione dei Termini e Condizioni della rete deve essere logicamente e visivamente separata dall'opt-in per le comunicazioni di marketing. Forzare il consenso al marketing come condizione per l'accesso al WiFi viola i principi dell'Articolo 7 del GDPR sul consenso liberamente dato. Sia il numero di telefono che l'indirizzo email raccolti costituiscono dati personali ai sensi del GDPR e devono essere gestiti di conseguenza, incluse basi giuridiche documentate per il trattamento e chiare politiche di conservazione dei dati.

Manutenzione del Walled Garden: Se si utilizza la verifica tramite email, gli elenchi IP e di dominio del Walled Garden devono essere continuamente rivisti. I principali fornitori di servizi email aggiornano regolarmente la loro infrastruttura CDN e una configurazione obsoleta del Walled Garden interromperà silenziosamente la consegna delle email per un sottoinsieme di utenti.

Gestione della Randomizzazione MAC: I moderni sistemi operativi mobili impiegano la randomizzazione degli indirizzi MAC per proteggere la privacy dell'utente. Sia la verifica tramite SMS che tramite Email mitigano direttamente l'impatto di ciò su WiFi Analytics legando la sessione a un'identità verificata e persistente — un numero di telefono o un indirizzo email — piuttosto che a un indirizzo hardware rotante. Per gli operatori di sedi che si affidano all'analisi del traffico pedonale, questo è un argomento operativo convincente per richiedere la verifica piuttosto che offrire accesso aperto.

Regolamentazioni delle Telecomunicazioni: La verifica tramite SMS è soggetta a regolamentazioni a livello di operatore in molte giurisdizioni. Negli Stati Uniti, il TCPA disciplina la messaggistica SMS commerciale, e nel Regno Unito si applica il PECR dell'ICO. Assicurarsi che il modello di messaggio OTP sia chiaramente identificato come messaggio transazionale (non di marketing) per rimanere conformi.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Fallimento 1 — Mancata Consegna SMS La causa più comune è una scarsa copertura cellulare interna o un codice di composizione internazionale formattato in modo errato. La mitigazione richiede l'implementazione di un fallback a doppio metodo: se l'SMS non arriva entro 30 secondi, il portal dovrebbe automaticamente mostrare l'opzione di verifica tramite email. L'interfaccia utente deve includere un selettore di prefisso internazionale pre-popolato e ben visibile per ridurre gli errori di formattazione.

Modalità di Fallimento 2 — Blocco del Walled Garden per Email Se gli ACL di pre-autenticazione del Captive Portal non includono gli intervalli IP e i domini corretti per il fornitore di servizi email dell'utente, l'email di verifica non può essere recuperata. La mitigazione richiede audit e test regolari delle configurazioni del Walled Garden, utilizzando voci di dominio wildcard laddove il controller di rete le supporti per tenere conto dei cambiamenti CDN da parte dei fornitori di servizi email.

Modalità di Fallimento 3 — Conflitto di Rilevamento del Captive Portal Quando un utente su iOS o Android passa dal mini-browser del Captive Portal alla propria app di posta elettronica per recuperare un OTP, il sistema operativo potrebbe interpretare la connessione WiFi come interrotta e disconnetterla. Questo è particolarmente comune con il Captive Network Assistant di Apple. La mitigazione consiste nell'implementare un approccio a "link magico" piuttosto che un OTP numerico per la verifica tramite email, poiché il link può essere aperto direttamente nel browser completo, bypassando completamente la sessione del mini-browser.

ROI e Impatto Commerciale

Il caso finanziario per ciascun metodo deve essere valutato nel contesto degli obiettivi commerciali della sede e del valore di WiFi Analytics generato dai dati raccolti.

Confronto Costi Diretti: I costi di verifica tramite email sono trascurabili — tipicamente frazioni di centesimo per invio. La verifica tramite SMS comporta un costo fisso per messaggio di $0.03–$0.07. Per una sede che elabora 100.000 autenticazioni al mese, gli SMS potrebbero costare fino a $7.000 mensili, mentre l'email costerebbe meno di $50. Tuttavia, il tasso di conversione SMS dell'85–92% rispetto al tasso email del 55–70% significa che gli SMS coinvolgono circa il 30% in più di utenti dallo stesso traffico pedonale — un aumento significativo per l'analisi e la raccolta di dati di marketing.

Creazione di Valore dai Dati Verificati: Il costo della verifica tramite SMS deve essere bilanciato con il valore a valle dei dati. I numeri di cellulare verificati consentono campagne di marketing SMS mirate e basate sulla posizione. Se una campagna inviata a 10.000 numeri verificati genera un tasso di riscatto del 3% su un'offerta di $10, il costo di verifica di $300–$700 viene recuperato con un margine significativo. La Heatmap Analysis for Venue Traffic: A Practical Guide dimostra come i dati di identità verificati, combinati con WiFi Analytics , possano generare insight azionabili che informano direttamente le decisioni di merchandising e gestione del personale.

Allineamento Strategico: In definitiva, la scelta deve allinearsi con la strategia digitale più ampia. Se l'obiettivo è un onboarding rapido e Wayfinding o gestione della folla in tempo reale, SMS è la scelta architettonicamente superiore. Se l'obiettivo è la crescita a lungo termine del database CRM e l'email marketing, la verifica tramite Email è la corretta decisione di implementazione.

Definizioni chiave

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before broader network access is granted. Typically implemented via DNS redirection on the network controller.

The primary interface for Guest WiFi authentication and the point at which the SMS vs Email verification decision is implemented and experienced by the end user.

Walled Garden

A restricted network environment that controls the user's access to internet resources, allowing access to a specific, pre-approved set of IP addresses or domains prior to full network authentication.

Critical for Email verification deployments. Without a correctly configured Walled Garden permitting access to email provider infrastructure, users cannot retrieve the OTP sent to their inbox.

Out-of-Band Authentication

An authentication mechanism that uses a secondary, independent communication channel to verify a user's identity. The verification signal travels via a different network path than the primary access request.

SMS verification is an out-of-band method: the access request is made over WiFi, but the OTP is delivered via the cellular network. This independence provides a meaningful security benefit.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that uses a randomized, per-network MAC address when connecting to WiFi networks, rather than the device's permanent hardware MAC address.

Severely impacts device-based analytics and repeat visitor tracking. Requiring SMS or Email verification resolves this by tying the session to a persistent, verified identity.

One-Time Password (OTP)

A password that is valid for only one login session or transaction, generated algorithmically and typically time-limited to a short window (30–300 seconds).

The standard verification token used in both SMS and Email verification flows to confirm the user has access to the provided contact detail.

DHCP Pool Exhaustion

A network state in which the DHCP server has assigned all available IP addresses within its configured scope, preventing new client devices from obtaining an address and connecting to the network.

A significant operational risk in high-density venues. Slow verification methods (e.g., email) that cause clients to hold IP addresses in a pre-authenticated state for extended periods can contribute to pool exhaustion during peak periods.

Pre-Authentication ACL

Access Control Lists applied to a client device's network session before that device has successfully completed the captive portal authentication process.

The technical mechanism used on network controllers (e.g., Cisco, Aruba, Ruckus) to enforce Walled Garden policies, permitting limited access to specific resources before full authentication.

Synthetic Identity

A fabricated or disposable identity, typically constructed using temporary or randomly generated contact details, used to gain access to services without providing genuine personal information.

Email verification is susceptible to synthetic identities via temporary email services (e.g., Mailinator, Guerrilla Mail). SMS verification significantly mitigates this risk, as it requires a physical SIM card.

Esempi pratici

A 50,000-seat stadium is upgrading its Guest WiFi network ahead of a major international tournament. The marketing team wants to collect verified contact data from every connected fan, but the network operations team is concerned about DHCP pool exhaustion during peak half-time periods if users dwell too long on the captive portal splash screen. Which verification method should they deploy, and how should they configure the fallback?

The stadium should deploy SMS verification as the primary authentication method, configured with a 30-second OTP expiry and an automatic fallback to Email verification if the SMS is not confirmed within that window. The captive portal should present a pre-populated country code selector defaulting to the host nation's dialing code, with an easy mechanism to change it. The Walled Garden must be configured to allow access to major email providers as a fallback. The DHCP lease time should be reviewed and reduced to the minimum viable duration for the expected session length to mitigate pool exhaustion risk.

A national retail chain with 500 locations wants to implement Guest WiFi to track dwell times and repeat visit rates across different stores, feeding data into their existing email marketing platform. They have a limited IT budget and a small central IT team responsible for maintaining all 500 deployments. Which verification method and integration architecture should they adopt?

The retail chain should implement Email verification as the primary method. The captive portal must be configured with a robust, centrally managed Walled Garden template that allows access to major email providers (Gmail, Outlook, Yahoo, Apple Mail) before authentication is complete. The portal should integrate via a webhook or REST API directly with their existing email marketing platform (e.g., Mailchimp, Klaviyo, Salesforce Marketing Cloud) to automatically sync verified addresses and trigger a welcome journey. A centralised network management platform should be used to push Walled Garden configuration updates to all 500 locations simultaneously, reducing the maintenance burden on the central IT team.

Domande di esercitazione

Q1. A hospital IT director needs to implement Guest WiFi across five campuses for patients and visitors. The buildings have notoriously poor indoor cellular reception due to reinforced concrete construction and medical equipment shielding. The hospital's marketing team wants to grow their patient communications email list. Which verification strategy should they adopt, and what are the key configuration requirements?

Suggerimento: Consider the physical limitations of the environment and the architectural dependencies of each verification method, as well as the stated business objective.

Visualizza risposta modello

The hospital must prioritise Email verification. Because SMS relies on cellular networks to deliver the OTP, poor indoor reception will result in high failure rates and frustrated patients and visitors. Email verification utilises the WiFi network itself (via Walled Garden access) to deliver the OTP, bypassing the cellular reception issue entirely. Key configuration requirements include: (1) a correctly configured Walled Garden permitting access to major email providers, (2) GDPR-compliant separation of network ToS acceptance from marketing opt-in, and (3) API integration with the hospital's CRM to sync verified addresses. The marketing objective of growing the email list is also directly served by this approach.

Q2. You are configuring the Walled Garden for a new Email verification deployment at a conference centre. You have whitelisted the IP ranges for Gmail and Outlook, but users are reporting that after switching to their email app to retrieve the OTP, the captive portal page fails to load when they switch back. What is the most likely cause, and how do you resolve it?

Suggerimento: Think about what happens to a mobile device's WiFi connection state when it switches between applications during the pre-authentication phase, and consider the role of the OS captive portal detection mechanism.

Visualizza risposta modello

The most likely cause is the OS-level Captive Network Assistant (CNA) behaviour on iOS or Android. When the user switches away from the CNA mini-browser to their email app, the OS may interpret the WiFi connection as broken or the captive portal as unresponsive, and either drop the WiFi connection or close the CNA session. The resolution is to switch from a numeric OTP to a magic link approach for email verification. A magic link can be opened directly in the device's full browser (not the CNA mini-browser), bypassing the session state issue. Additionally, ensure the Walled Garden is configured to allow the captive portal's own domain to be accessible, so the link resolves correctly when clicked.

Q3. A marketing manager at a retail chain insists on using SMS verification because they heard it has a higher conversion rate. However, their primary campaign objective is to grow a database for a monthly email newsletter. How do you advise them, and what alternative architecture would you propose?

Suggerimento: Align the verification method with the specific type of data required to fulfil the business objective, and consider whether the higher conversion rate of SMS actually serves the stated goal.

Visualizza risposta modello

Advise against SMS as the sole method for this specific objective. While SMS has a higher conversion rate, it only directly captures a mobile number. If the business objective is to send a monthly email newsletter, an email address is the required data point. Using SMS as the only method would either require a secondary step to capture the email address (increasing friction and reducing the effective conversion rate), or leave the business without the data it needs. The recommended architecture is Email verification as the primary method, which directly captures the required data point in a single step. If the marketing manager is concerned about conversion rates, a dual-method approach (SMS primary, Email fallback) can be offered, but the Email capture must be a mandatory field in the SMS flow as well.

Continua a leggere questa serie

Captive Portal vs Splash Page

Questa guida autorevole analizza la distinzione fondamentale tra Captive Portal e splash page nelle reti WiFi per gli ospiti. Chiarisce come il meccanismo di intercettazione di rete sottostante funzioni in sinergia con l'interfaccia visiva per gli ospiti, aiutando i responsabili IT e i gestori delle strutture a prendere decisioni architetturali e di acquisto informate.

Login al Captive Portal: Risoluzione dei problemi e guida esplicativa

Questa guida fornisce un riferimento tecnico completo per comprendere, implementare e risolvere i problemi dei sistemi di login al captive portal in ambienti WiFi aziendali per ospiti. Spiega gli esatti meccanismi di reindirizzamento HTTP e di dirottamento DNS utilizzati dai moderni captive portal, descrive in dettaglio come l'HSTS e i browser HTTPS sicuri possano bloccare i reindirizzamenti locali e fornisce una checklist di risoluzione dei problemi chiara e pratica che copre sia le soluzioni lato client (disattivazione delle VPN, disattivazione della randomizzazione MAC, utilizzo di NeverSSL) sia le risoluzioni lato operatore (configurazione del walled garden, ottimizzazione del tempo di lease DHCP, verifica dell'intercettazione DNS). I gestori delle sedi, i responsabili IT e gli architetti di rete troveranno questa guida essenziale per ridurre al minimo i ticket di supporto degli ospiti e massimizzare il ROI della loro infrastruttura wireless.

Come configurare un hotspot WiFi per la tua attività

Questa guida autorevole fornisce a leader IT, architetti di rete e direttori delle operazioni di sede un modello pratico e indipendente dal fornitore per l'implementazione di hotspot WiFi per ospiti sicuri, conformi e che migliorano il business. Copre decisioni architetturali critiche — dalla segmentazione VLAN e configurazione del Captive Portal alla conformità GDPR e alla modellazione del traffico — e dimostra come trasformare l'infrastruttura di rete da un centro di costo a una piattaforma di analisi che genera entrate utilizzando le capacità di Guest WiFi e analisi di Purple.