Verificación por SMS vs Correo Electrónico para Guest WiFi: Cuál Elegir

Una comparación técnica exhaustiva y basada en datos de los métodos de verificación por SMS y correo electrónico para portales cautivos de Guest WiFi, que cubre tasas de conversión, arquitectura, costos por verificación, requisitos de cumplimiento y recomendaciones de implementación específicas para cada lugar. Lectura esencial para gerentes de TI, arquitectos de red y directores de operaciones de recintos que diseñan u optimizan los flujos de registro de Guest WiFi.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Rendimiento

- Arquitectura de Verificación por SMS

- Arquitectura de Verificación por Correo Electrónico

- Guía de Implementación: Recomendaciones de Despliegue Específicas para Cada Recinto

- Recintos de Alta Densidad y Tránsito (Estadios, Centros de Transporte, Zonas Comerciales)

- Recintos de Baja Afluencia y Larga Estancia (Hoteles, Centros de Conferencias, Campus Corporativos)

- Implementación de Doble Método (Mejor Práctica para Todos los Lugares)

- Mejores Prácticas y Cumplimiento

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

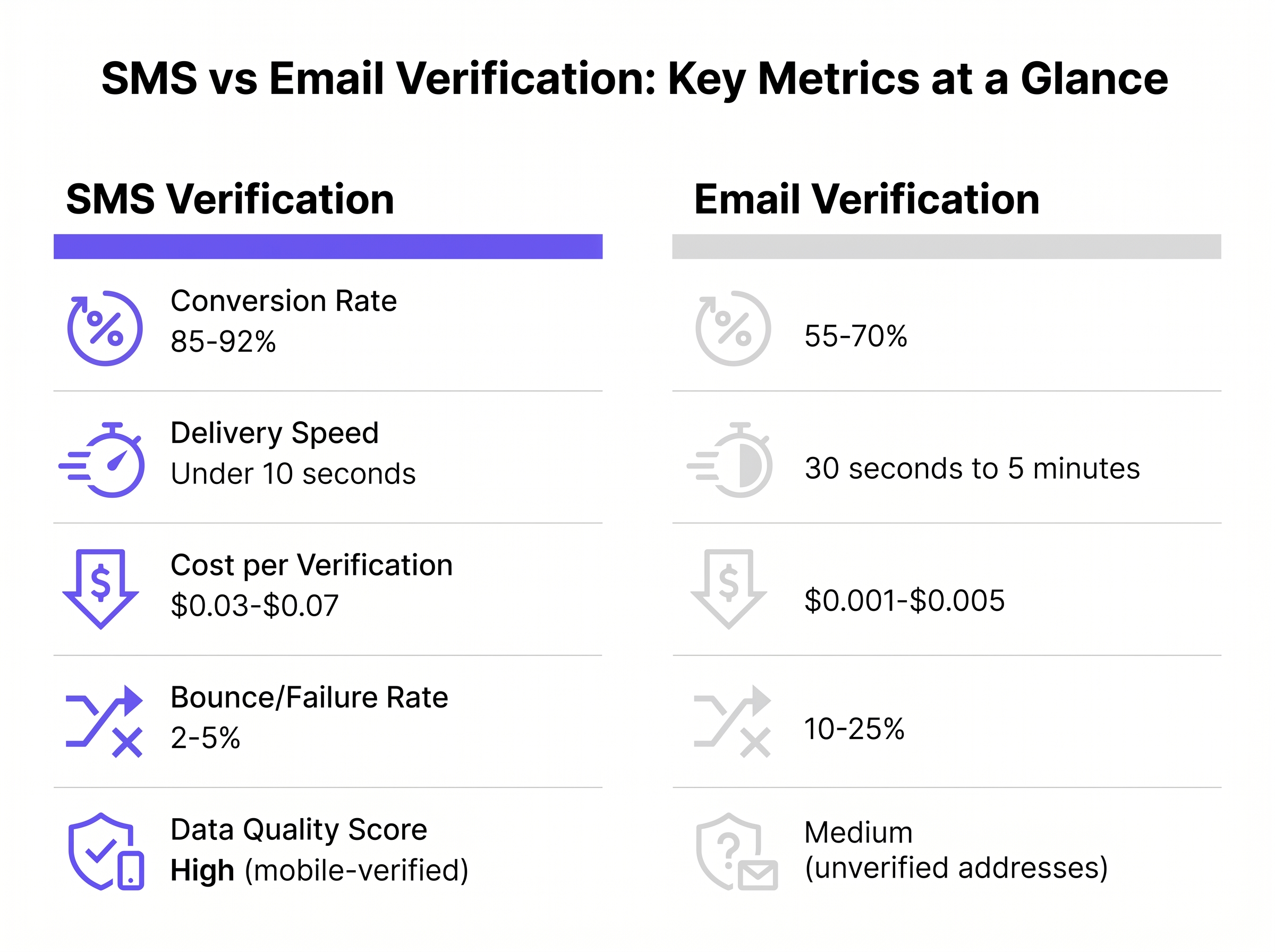

Para gerentes de TI, arquitectos de red y directores de operaciones de recintos, seleccionar el método de autenticación adecuado para Guest WiFi es un equilibrio crítico entre la experiencia del usuario, la calidad de los datos y el costo operativo. Esta guía proporciona una comparación basada en datos de los métodos de verificación por SMS y correo electrónico para portales cautivos. Mientras que la verificación por SMS ofrece tasas de conversión superiores (85–92%) y velocidad en entornos de alta afluencia, conlleva un costo distinto por mensaje. Por el contrario, la verificación por correo electrónico ofrece eficiencias de costos significativas y un potencial de integración CRM más profundo, lo que la hace ideal para recintos que priorizan el compromiso a largo plazo sobre el rendimiento rápido. Al comprender las compensaciones técnicas, los requisitos de cumplimiento y los escenarios de implementación en el mundo real en Retail , Hospitality y recintos públicos, los líderes técnicos pueden diseñar un flujo de registro que maximice el ROI mientras mitiga la fricción.

Escuche el Informe Técnico de Purple sobre este tema:

Análisis Técnico Detallado: Arquitectura y Rendimiento

La arquitectura subyacente del método de verificación elegido impacta directamente el rendimiento de la red, la conversión de usuarios y la calidad de los datos de backend. Comprender estos mecanismos es esencial antes de comprometerse con una estrategia de implementación.

Arquitectura de Verificación por SMS

La verificación por SMS se basa en un flujo de autenticación fuera de banda. Cuando un usuario ingresa su número de móvil en la pantalla de bienvenida del portal cautivo, el sistema activa una llamada API a un proveedor de puerta de enlace SMS (como Twilio, AWS SNS o Vonage), que envía una Contraseña de Un Solo Uso (OTP) al dispositivo a través de la red celular. La ventaja crítica es que los sistemas operativos modernos iOS y Android interceptan de forma nativa las OTP entrantes y ofrecen autocompletarlas directamente en el campo del navegador, eliminando la necesidad de que el usuario cambie de aplicación.

| Métrica | Verificación por SMS |

|---|---|

| Velocidad de Entrega | Menos de 10 segundos |

| Tasa de Conversión | 85–92% |

| Costo por Verificación | $0.03–$0.07 |

| Tasa de Rebote / Fallo | 2–5% |

| Calidad de Datos | Alta (verificado por móvil) |

La principal limitación técnica de la verificación por SMS de WiFi es la dependencia de la cobertura celular. En entornos con mala recepción celular en interiores —espacios de Retail subterráneos, salas de hospital fuertemente blindadas o suites de conferencias en sótanos— la entrega de SMS fallará, dejando al usuario varado en el portal cautivo. Además, las implementaciones internacionales requieren una lógica robusta de validación de números de teléfono en el portal para asegurar que se apliquen los códigos de país correctos antes de que se envíe la llamada API, ya que un número mal formado resultará en un fallo silencioso.

Arquitectura de Verificación por Correo Electrónico

La verificación por correo electrónico suele emplear un enlace mágico o una OTP numérica entregada vía SMTP a la dirección proporcionada por el usuario. El usuario debe navegar fuera de la pantalla de bienvenida del portal cautivo, abrir su cliente de correo electrónico, recuperar el código o hacer clic en el enlace, y regresar al portal para completar la autenticación. Este flujo de trabajo de múltiples pasos y aplicaciones es la principal fuente de fricción.

| Métrica | Verificación por Correo Electrónico |

|---|---|

| Velocidad de Entrega | 30 segundos a 5 minutos |

| Tasa de Conversión | 55–70% |

| Costo por Verificación | $0.001–$0.005 |

| Tasa de Rebote / Fallo | 10–25% |

| Calidad de Datos | Media (direcciones no verificadas comunes) |

Una dependencia arquitectónica crítica para la verificación por correo electrónico es el Walled Garden (implementado mediante ACLs de pre-autenticación en el controlador de red). Esta configuración otorga al dispositivo cliente acceso limitado a internet —específicamente para acceder a proveedores de correo electrónico comunes como Gmail, Outlook y Apple Mail— antes de que se conceda el acceso completo a la red. La mala configuración de estas reglas de Walled Garden es la causa más común de fallos en la verificación por correo electrónico en implementaciones de producción.

Guía de Implementación: Recomendaciones de Despliegue Específicas para Cada Recinto

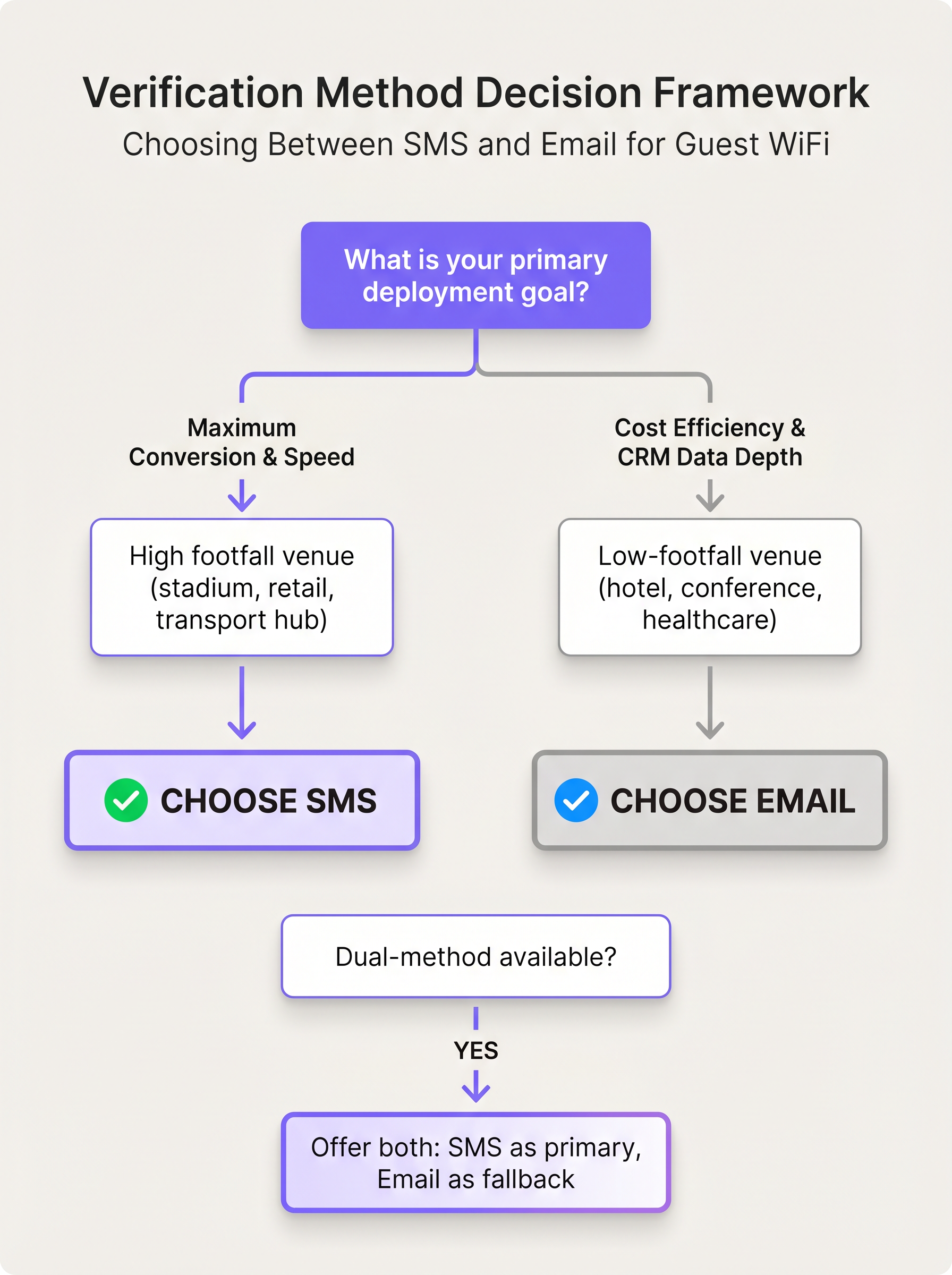

Desplegar el método de verificación óptimo requiere alinear la tecnología con las realidades operativas específicas del recinto. La siguiente guía es neutral en cuanto a proveedores y aplicable a las principales plataformas de controladores de red.

Recintos de Alta Densidad y Tránsito (Estadios, Centros de Transporte, Zonas Comerciales)

En entornos como un vestíbulo de estadio o una terminal de aeropuerto, el rendimiento es la métrica crítica. Los usuarios requieren acceso inmediato, y la duración promedio de la conexión es corta. Cada segundo que se pasa en el portal cautivo es un segundo de posible abandono.

Recomendación: Implementar la verificación por SMS como método principal, con el correo electrónico como respaldo obligatorio.

El tiempo de finalización de menos de 10 segundos minimiza el tiempo de permanencia en el portal cautivo, reduciendo la carga en el servidor DHCP y la infraestructura RADIUS. El mayor costo por verificación se justifica por la incorporación exitosa de un porcentaje significativamente mayor de usuarios —una entrada directa a WiFi Analytics y monitoreo de flujo de multitudes en tiempo real. Para más información sobre el diseño de redes para estos entornos, consulte la guía sobre Diseño de WiFi de Alta Densidad: Mejores Prácticas para Estadios y Arenas .

Recintos de Baja Afluencia y Larga Estancia (Hoteles, Centros de Conferencias, Campus Corporativos)

En un entorno de Hospitality , la relación con el huésped es persistente —a menudo abarcando varios días— y el registro de WiFi frecuentemente está vinculado a un programa de lealtad o propiedad sistema de gestión (PMS).

Recomendación: Implementar la verificación por Email, integrada directamente con el PMS o CRM a través de API.

Los ahorros de costos en miles de estancias prolongadas de huéspedes son sustanciales. Más críticamente, una dirección de correo electrónico es el identificador único principal para la mayoría de los programas de lealtad de hoteles, lo que la convierte en el punto de datos comercialmente más valioso para capturar en el momento del registro. La velocidad de entrega más lenta es aceptable en este contexto, ya que los huéspedes suelen estar instalados en su habitación o en una mesa, sin prisas por un pasillo.

Implementación de Doble Método (Mejor Práctica para Todos los Lugares)

La arquitectura óptima para cualquier lugar es ofrecer ambos métodos simultáneamente, presentando SMS como la opción principal y Email como la alternativa. Este enfoque maximiza la accesibilidad en todas las demografías de usuarios y mitiga los modos de falla de cada método individual.

Mejores Prácticas y Cumplimiento

Independientemente del método elegido, la adhesión a las regulaciones de privacidad de datos y los estándares de seguridad es innegociable.

Cumplimiento de GDPR y CCPA: La aceptación de los Términos y Condiciones de la red debe estar lógica y visualmente separada de la opción de suscripción para comunicaciones de marketing. Forzar el consentimiento de marketing como condición para el acceso a WiFi viola los principios del Artículo 7 de GDPR sobre el consentimiento libremente otorgado. Tanto el número de teléfono como la dirección de correo electrónico recopilados constituyen datos personales según GDPR y deben manejarse en consecuencia, incluyendo bases legales documentadas para el procesamiento y políticas claras de retención de datos.

Mantenimiento de Walled Garden: Si se utiliza la verificación por email, las listas de IP y dominios de Walled Garden deben revisarse continuamente. Los principales proveedores de email actualizan regularmente su infraestructura CDN, y una configuración obsoleta de Walled Garden interrumpirá silenciosamente la entrega de emails para un subconjunto de usuarios.

Abordando la Aleatorización de MAC: Los sistemas operativos móviles modernos emplean la aleatorización de direcciones MAC para proteger la privacidad del usuario. Tanto la verificación por SMS como por Email mitigan directamente el impacto de esto en WiFi Analytics al vincular la sesión a una identidad verificada y persistente —un número de teléfono o una dirección de correo electrónico— en lugar de una dirección de hardware rotativa. Para los operadores de lugares que dependen del análisis de afluencia, este es un argumento operativo convincente para requerir verificación en lugar de ofrecer acceso abierto.

Regulaciones de Telecomunicaciones: La verificación por SMS está sujeta a regulaciones a nivel de operador en muchas jurisdicciones. En los Estados Unidos, la TCPA rige los mensajes SMS comerciales, y en el Reino Unido, se aplica el PECR de la ICO. Asegúrese de que la plantilla de mensaje OTP esté claramente identificada como un mensaje transaccional (no de marketing) para cumplir con la normativa.

Solución de Problemas y Mitigación de Riesgos

Modo de Falla 1 — Falla en la Entrega de SMS La causa más común es una mala cobertura celular en interiores o un código de marcación internacional formateado incorrectamente. La mitigación requiere implementar un método de respaldo dual: si el SMS no llega en 30 segundos, el portal debe mostrar automáticamente la opción de verificación por email. La UI debe incluir un selector de código de país prominente y precargado para reducir errores de formato.

Modo de Falla 2 — Bloqueo de Walled Garden para Email Si las ACLs de preautenticación del Captive Portal no incluyen los rangos de IP y dominios correctos para el proveedor de email del usuario, el email de verificación no podrá ser recuperado. La mitigación requiere auditorías y pruebas regulares de las configuraciones de Walled Garden, utilizando entradas de dominio comodín donde el controlador de red las admita para tener en cuenta los cambios de CDN por parte de los proveedores de email.

Modo de Falla 3 — Conflicto de Detección de Captive Portal Cuando un usuario en iOS o Android cambia del mini-navegador del Captive Portal a su aplicación de email para recuperar un OTP, el sistema operativo puede interpretar la conexión WiFi como rota y desconectarla. Esto es particularmente común con el Asistente de Red Cautiva de Apple. La mitigación es implementar un enfoque de "enlace mágico" en lugar de un OTP numérico para la verificación por email, ya que el enlace se puede abrir directamente en el navegador completo, omitiendo por completo la sesión del mini-navegador.

ROI e Impacto Comercial

El caso financiero para cada método debe evaluarse en el contexto de los objetivos comerciales del lugar y el valor de WiFi Analytics generado a partir de los datos recopilados.

Comparación Directa de Costos: Los costos de verificación por Email son insignificantes —típicamente fracciones de un centavo por envío. La verificación por SMS conlleva un costo fijo por mensaje de $0.03–$0.07. Para un lugar que procesa 100,000 autenticaciones al mes, SMS podría costar hasta $7,000 mensuales, mientras que el email costaría menos de $50. Sin embargo, la tasa de conversión de SMS del 85–92% frente a la tasa de email del 55–70% significa que SMS incorpora aproximadamente un 30% más de usuarios de la misma afluencia —un aumento significativo para la recopilación de datos de análisis y marketing.

Creación de Valor a partir de Datos Verificados: El costo de la verificación por SMS debe sopesarse frente al valor posterior de los datos. Los números de móvil verificados permiten campañas de marketing por SMS dirigidas y basadas en la ubicación. Si una campaña enviada a 10,000 números verificados genera una tasa de canje del 3% en una oferta de $10, el costo de verificación de $300–$700 se recupera con un margen significativo. La Guía Práctica para el Análisis de Mapas de Calor del Tráfico en Lugares demuestra cómo los datos de identidad verificada, combinados con WiFi Analytics , pueden generar información procesable que informa directamente las decisiones de comercialización y personal.

Alineación Estratégica: En última instancia, la elección debe alinearse con la estrategia digital más amplia. Si el objetivo es una incorporación rápida y Wayfinding o gestión de multitudes en tiempo real, SMS es la opción arquitectónicamente superior. Si el objetivo es el crecimiento a largo plazo de la base de datos CRM y el marketing por email, la verificación por Email es la decisión de implementación correcta.

Definiciones clave

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before broader network access is granted. Typically implemented via DNS redirection on the network controller.

The primary interface for Guest WiFi authentication and the point at which the SMS vs Email verification decision is implemented and experienced by the end user.

Walled Garden

A restricted network environment that controls the user's access to internet resources, allowing access to a specific, pre-approved set of IP addresses or domains prior to full network authentication.

Critical for Email verification deployments. Without a correctly configured Walled Garden permitting access to email provider infrastructure, users cannot retrieve the OTP sent to their inbox.

Out-of-Band Authentication

An authentication mechanism that uses a secondary, independent communication channel to verify a user's identity. The verification signal travels via a different network path than the primary access request.

SMS verification is an out-of-band method: the access request is made over WiFi, but the OTP is delivered via the cellular network. This independence provides a meaningful security benefit.

MAC Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that uses a randomized, per-network MAC address when connecting to WiFi networks, rather than the device's permanent hardware MAC address.

Severely impacts device-based analytics and repeat visitor tracking. Requiring SMS or Email verification resolves this by tying the session to a persistent, verified identity.

One-Time Password (OTP)

A password that is valid for only one login session or transaction, generated algorithmically and typically time-limited to a short window (30–300 seconds).

The standard verification token used in both SMS and Email verification flows to confirm the user has access to the provided contact detail.

DHCP Pool Exhaustion

A network state in which the DHCP server has assigned all available IP addresses within its configured scope, preventing new client devices from obtaining an address and connecting to the network.

A significant operational risk in high-density venues. Slow verification methods (e.g., email) that cause clients to hold IP addresses in a pre-authenticated state for extended periods can contribute to pool exhaustion during peak periods.

Pre-Authentication ACL

Access Control Lists applied to a client device's network session before that device has successfully completed the captive portal authentication process.

The technical mechanism used on network controllers (e.g., Cisco, Aruba, Ruckus) to enforce Walled Garden policies, permitting limited access to specific resources before full authentication.

Synthetic Identity

A fabricated or disposable identity, typically constructed using temporary or randomly generated contact details, used to gain access to services without providing genuine personal information.

Email verification is susceptible to synthetic identities via temporary email services (e.g., Mailinator, Guerrilla Mail). SMS verification significantly mitigates this risk, as it requires a physical SIM card.

Ejemplos resueltos

A 50,000-seat stadium is upgrading its Guest WiFi network ahead of a major international tournament. The marketing team wants to collect verified contact data from every connected fan, but the network operations team is concerned about DHCP pool exhaustion during peak half-time periods if users dwell too long on the captive portal splash screen. Which verification method should they deploy, and how should they configure the fallback?

The stadium should deploy SMS verification as the primary authentication method, configured with a 30-second OTP expiry and an automatic fallback to Email verification if the SMS is not confirmed within that window. The captive portal should present a pre-populated country code selector defaulting to the host nation's dialing code, with an easy mechanism to change it. The Walled Garden must be configured to allow access to major email providers as a fallback. The DHCP lease time should be reviewed and reduced to the minimum viable duration for the expected session length to mitigate pool exhaustion risk.

A national retail chain with 500 locations wants to implement Guest WiFi to track dwell times and repeat visit rates across different stores, feeding data into their existing email marketing platform. They have a limited IT budget and a small central IT team responsible for maintaining all 500 deployments. Which verification method and integration architecture should they adopt?

The retail chain should implement Email verification as the primary method. The captive portal must be configured with a robust, centrally managed Walled Garden template that allows access to major email providers (Gmail, Outlook, Yahoo, Apple Mail) before authentication is complete. The portal should integrate via a webhook or REST API directly with their existing email marketing platform (e.g., Mailchimp, Klaviyo, Salesforce Marketing Cloud) to automatically sync verified addresses and trigger a welcome journey. A centralised network management platform should be used to push Walled Garden configuration updates to all 500 locations simultaneously, reducing the maintenance burden on the central IT team.

Preguntas de práctica

Q1. A hospital IT director needs to implement Guest WiFi across five campuses for patients and visitors. The buildings have notoriously poor indoor cellular reception due to reinforced concrete construction and medical equipment shielding. The hospital's marketing team wants to grow their patient communications email list. Which verification strategy should they adopt, and what are the key configuration requirements?

Sugerencia: Consider the physical limitations of the environment and the architectural dependencies of each verification method, as well as the stated business objective.

Ver respuesta modelo

The hospital must prioritise Email verification. Because SMS relies on cellular networks to deliver the OTP, poor indoor reception will result in high failure rates and frustrated patients and visitors. Email verification utilises the WiFi network itself (via Walled Garden access) to deliver the OTP, bypassing the cellular reception issue entirely. Key configuration requirements include: (1) a correctly configured Walled Garden permitting access to major email providers, (2) GDPR-compliant separation of network ToS acceptance from marketing opt-in, and (3) API integration with the hospital's CRM to sync verified addresses. The marketing objective of growing the email list is also directly served by this approach.

Q2. You are configuring the Walled Garden for a new Email verification deployment at a conference centre. You have whitelisted the IP ranges for Gmail and Outlook, but users are reporting that after switching to their email app to retrieve the OTP, the captive portal page fails to load when they switch back. What is the most likely cause, and how do you resolve it?

Sugerencia: Think about what happens to a mobile device's WiFi connection state when it switches between applications during the pre-authentication phase, and consider the role of the OS captive portal detection mechanism.

Ver respuesta modelo

The most likely cause is the OS-level Captive Network Assistant (CNA) behaviour on iOS or Android. When the user switches away from the CNA mini-browser to their email app, the OS may interpret the WiFi connection as broken or the captive portal as unresponsive, and either drop the WiFi connection or close the CNA session. The resolution is to switch from a numeric OTP to a magic link approach for email verification. A magic link can be opened directly in the device's full browser (not the CNA mini-browser), bypassing the session state issue. Additionally, ensure the Walled Garden is configured to allow the captive portal's own domain to be accessible, so the link resolves correctly when clicked.

Q3. A marketing manager at a retail chain insists on using SMS verification because they heard it has a higher conversion rate. However, their primary campaign objective is to grow a database for a monthly email newsletter. How do you advise them, and what alternative architecture would you propose?

Sugerencia: Align the verification method with the specific type of data required to fulfil the business objective, and consider whether the higher conversion rate of SMS actually serves the stated goal.

Ver respuesta modelo

Advise against SMS as the sole method for this specific objective. While SMS has a higher conversion rate, it only directly captures a mobile number. If the business objective is to send a monthly email newsletter, an email address is the required data point. Using SMS as the only method would either require a secondary step to capture the email address (increasing friction and reducing the effective conversion rate), or leave the business without the data it needs. The recommended architecture is Email verification as the primary method, which directly captures the required data point in a single step. If the marketing manager is concerned about conversion rates, a dual-method approach (SMS primary, Email fallback) can be offered, but the Email capture must be a mandatory field in the SMS flow as well.

Continúe leyendo esta serie

Captive Portal personalizado: Guía de HTML y CSS

Esta guía de referencia técnica autorizada describe los estándares de desarrollo, la arquitectura CSS y las restricciones a nivel de red requeridas para diseñar y programar una página de inicio de Captive Portal personalizada. Proporciona a los desarrolladores frontend y arquitectos de red estrategias prácticas para navegar por los entornos de Apple CNA y webview de Android, garantizando experiencias de WiFi para invitados impecables, conformes y de alto rendimiento.

Cómo Configurar un Hotspot WiFi para Su Negocio

Esta guía autorizada proporciona a líderes de TI, arquitectos de red y directores de operaciones de recintos un plan práctico y neutral en cuanto a proveedores para implementar hotspots WiFi para invitados seguros, conformes y que mejoran el negocio. Cubre decisiones arquitectónicas críticas —desde la segmentación de VLAN y la configuración de Captive Portal hasta el cumplimiento de GDPR y la gestión de tráfico— y demuestra cómo transformar la infraestructura de red de un centro de costos en una plataforma de análisis que genera ingresos utilizando las capacidades de Guest WiFi y análisis de Purple.

Purple vs. Cisco Spaces (DNA Spaces): Cuándo Elegir Cada Uno

Esta guía de referencia técnica ofrece una comparación exhaustiva de Purple y Cisco Spaces (anteriormente DNA Spaces) para implementaciones de Captive Portal empresarial y WiFi para invitados. Evalúa las diferencias arquitectónicas, la profundidad de la automatización de marketing y la cuestión crítica de la dependencia del proveedor de hardware para ayudar a los líderes de TI a tomar decisiones informadas sobre la infraestructura.