Para proteger su Wi-Fi adecuadamente, debe pensar más allá de solo tener una contraseña. El verdadero objetivo es la autenticación basada en la identidad para cada usuario y dispositivo. Esto significa utilizar protocolos robustos como WPA3-Enterprise y 802.1X para garantizar que solo las personas y los equipos autorizados puedan acercarse a su red. Es un paso fundamental para proteger los datos de su empresa de las ciberamenazas modernas.

Por qué la seguridad Wi-Fi tradicional le está fallando a su empresa

Seamos directos: el viejo modelo de una red de invitados simple con una contraseña compartida que nunca cambia está fundamentalmente roto. Para cualquier empresa, especialmente en hotelería, comercio minorista o propiedades de múltiples inquilinos, esto no es solo un riesgo menor. Es una invitación abierta para los atacantes.

La verdad es que los métodos de seguridad Wi-Fi tradicionales simplemente no pueden seguir el ritmo de la complejidad de los entornos de red actuales. Las vulnerabilidades a menudo comienzan con las cosas más básicas. Muchas empresas todavía dependen de la configuración predeterminada que viene con sus routers, que a menudo son de conocimiento público y fáciles de explotar.

Este no es solo un problema teórico. Una encuesta de 2025 reveló que un alarmante 47% de los usuarios de Internet en el Reino Unido nunca había cambiado la configuración predeterminada de su router, dejándolos completamente expuestos. Este enfoque laxo también se extiende a cómo se gestiona el acceso. Esa contraseña escrita en una pizarra o impresa en un recibo se convierte rápidamente en conocimiento público, y una vez que se divulga, usted pierde toda visibilidad y control sobre quién se conecta a su red.

El problema con BYOD y el IoT no administrado

Este desafío se vuelve aún mayor cuando se tienen en cuenta dos tendencias principales: las políticas de Trae tu propio dispositivo (BYOD) y la explosión de dispositivos de Internet de las cosas (IoT) no administrados. Cada teléfono inteligente, tableta y televisor inteligente personal que se conecta a su red representa otro posible punto de entrada para las amenazas.

Estos dispositivos rara vez cuentan con controles de seguridad de nivel empresarial, lo que los convierte en objetivos principales. Un solo teléfono de un empleado comprometido que se conecte a la red del personal podría darle a un atacante un camino directo hacia los datos confidenciales de la empresa. Del mismo modo, los dispositivos IoT no seguros, como termostatos inteligentes o cámaras de seguridad, pueden ser secuestrados y utilizados para lanzar ataques desde el interior del perímetro de su propia red.

El problema central del Wi-Fi tradicional es su dependencia de un único punto de falla: la contraseña compartida. Si esa clave se ve comprometida, toda la red queda expuesta. No hay responsabilidad individual, no hay forma de rastrear la actividad y no hay un método para revocar el acceso de un solo usuario sin interrumpir a todos los demás.

Las viejas formas de proteger el Wi-Fi claramente ya no funcionan. Para resaltar la brecha, veamos cómo se comparan las amenazas modernas con las defensas obsoletas.

Amenazas Wi-Fi modernas frente a defensas tradicionales

Como muestra esta tabla, el viejo manual está peligrosamente obsoleto. Es por eso que tantas organizaciones ahora implementan la seguridad Zero Trust , un marco moderno basado en el principio crítico de "nunca confiar, siempre verificar".

Las consecuencias comerciales en el mundo real

Estos riesgos no son solo técnicos; se traducen en daños comerciales tangibles. Una brecha que comienza en una red Wi-Fi insegura puede provocar pérdidas financieras devastadoras por robo de datos, multas regulatorias y el asombroso costo de la remediación.

Más allá del impacto financiero inmediato, el daño a la reputación puede ser aún más grave. Para un hotel, un minorista o un edificio residencial, una violación de datos publicitada puede erosionar por completo la confianza y la lealtad del cliente, afectando los ingresos en los años venideros. En última instancia, no invertir en seguridad Wi-Fi moderna no es solo un descuido técnico: es una apuesta que la mayoría de las empresas simplemente no pueden permitirse hacer.

Construyendo su base de Wi-Fi segura

Si todavía usa una contraseña única y compartida para su red Wi-Fi principal, es hora de un cambio fundamental. Ir más allá de ese modelo obsoleto es el primer paso real para proteger su infraestructura Wi-Fi. Para construir una postura de seguridad genuinamente robusta, necesita una base basada en protocolos modernos impulsados por la identidad. Esto significa dejar atrás las vulnerabilidades de las claves compartidas y adoptar un sistema donde cada conexión esté autenticada y sea de confianza.

La piedra angular de este enfoque moderno es WPA3-Enterprise. Si bien el nombre suena similar a su primo de uso doméstico (WPA3-Personal), la versión "Enterprise" opera en un nivel de seguridad completamente diferente. En lugar de una contraseña para todos, aprovecha el protocolo 802.1X para verificar la identidad de cada usuario y dispositivo individualmente frente a un directorio central.

Este es un cambio completo en la forma en que debe pensar sobre el acceso a la red. Ya no se trata de lo que sabe (una contraseña), sino de quién es (una identidad comprobada). Este método garantiza que solo las personas autorizadas y los dispositivos administrados por la empresa puedan acceder a la red, cerrando efectivamente la puerta a cualquiera que intente ingresar con una contraseña robada o compartida.

Entendiendo 802.1X y EAP

En el corazón de WPA3-Enterprise se encuentra el estándar 802.1X, que actúa como un guardián para su red. Trabaja de la mano con el Protocolo de Autenticación Extensible (EAP), que es el "idioma" específico utilizado para verificar las credenciales. Piense en 802.1X como el guardia de seguridad en la puerta y en EAP como la tarjeta de identificación que verifican.

Existen varios "sabores" de EAP, cada uno con su propia forma de verificar una identidad. Elegir el correcto es un acto de equilibrio crítico entre la seguridad y la experiencia del usuario.

- EAP-TLS (Seguridad de la capa de transporte): Este es ampliamente considerado como el estándar de oro para la seguridad Wi-Fi. Utiliza certificados digitales tanto en el servidor como en el dispositivo cliente para autenticarse mutuamente. Esto elimina por completo las contraseñas, haciéndolo increíblemente resistente al phishing y a los ataques de intermediario (man-in-the-middle).

- EAP-TTLS (Seguridad de la capa de transporte tunelizada): Este método crea primero un túnel seguro y cifrado y luego autentica al usuario dentro de él, a menudo con un nombre de usuario y contraseña estándar. Es una opción sólida que es un poco más fácil de implementar que EAP-TLS si aún no está listo para una configuración completa basada en certificados.

- PEAP (Protocolo de autenticación extensible protegido): Similar a EAP-TTLS, PEAP crea un túnel cifrado antes de verificar las credenciales del usuario. Fue desarrollado por Microsoft y es muy común en entornos con gran presencia de Windows.

Para la mayoría de las configuraciones empresariales, EAP-TLS es el objetivo final. Ofrece la seguridad más sólida al eliminar por completo el eslabón más débil de la cadena: la contraseña. Soluciones como Purple hacen que esto sea mucho más simple al integrarse con directorios en la nube para automatizar la implementación de certificados, poniendo esta seguridad de primer nivel a su alcance sin la complejidad habitual. Puede obtener más información revisando nuestra descripción general completa del marco de datos y seguridad de Purple .

El papel fundamental de la segmentación de la red

Una vez que tenga asegurada una autenticación sólida, el siguiente pilar fundamental es la segmentación de la red. En pocas palabras, no todo el tráfico es igual y no debería mezclarse en la misma red plana. La segmentación utiliza LAN virtuales (VLAN) para crear vías virtuales aisladas para diferentes tipos de tráfico.

Imagine su red como un edificio. Sin las VLAN, todos (el personal, los invitados y todos sus dispositivos IoT) deambulan por la misma oficina de planta abierta. Un solo dispositivo comprometido tiene vía libre para husmear en todo.

Con las VLAN, usted crea habitaciones separadas y cerradas con llave. El personal está en una habitación con acceso a recursos confidenciales de la empresa. Los invitados están en otra con acceso solo a Internet. Sus dispositivos IoT, como cámaras de seguridad y termostatos inteligentes, están en una tercera, completamente aislados de todo lo demás. Una brecha en una habitación no compromete a las demás.

La segmentación adecuada no es solo algo agradable de tener; es innegociable para proteger el Wi-Fi empresarial. Reduce drásticamente su superficie de ataque y contiene el daño si un dispositivo alguna vez se ve comprometido.

Poniéndolo en práctica con Meraki y Aruba

La teoría es una cosa, pero hacer que suceda es lo que cuenta. Afortunadamente, el hardware de red moderno de proveedores como Meraki y Aruba hace que la implementación de estos conceptos sea bastante sencilla.

- Configuración en un panel de Meraki: Para poner en marcha WPA3-Enterprise, debe navegar a la configuración del SSID, seleccionar "Enterprise con mi servidor RADIUS" e ingresar los detalles de su servidor RADIUS. Luego, crearía SSID separados para el tráfico del personal, los invitados y el IoT, asignando cada uno a un ID de VLAN distinto (p. ej., VLAN 10 para el personal, VLAN 20 para los invitados).

- Configuración en un controlador de Aruba: El proceso es muy similar. En la interfaz de Aruba, definiría una nueva WLAN, elegiría WPA3-Enterprise con autenticación 802.1X y la vincularía a su perfil de servidor de autenticación. A partir de ahí, asigna la WLAN a una VLAN específica, asegurándose de que el tráfico esté correctamente segregado desde el momento en que se conecta un dispositivo.

Al combinar una autenticación sólida basada en la identidad como WPA3-Enterprise con una rigurosa segmentación de red mediante VLAN, usted construye una base resistente. Esta defensa en capas garantiza que, incluso si falla un control de seguridad, otros estén listos para proteger sus activos críticos.

Avanzando hacia el acceso sin contraseña y basado en certificados

Una vez que haya asegurado su autenticación y segmentado su red, el siguiente gran salto es deshacerse del eslabón más débil de la cadena: la contraseña. Aquí es donde la seguridad moderna realmente comienza a brillar, pasando de algo que los usuarios tienen que recordar a algo que sus dispositivos simplemente son: confiables y verificados. Es un movimiento que termina con los dolores de cabeza de la administración de contraseñas para TI y elimina los riesgos de phishing para los usuarios, creando una experiencia mucho más segura y sin esfuerzo.

La demanda de este tipo de soluciones robustas está explotando. El mercado de seguridad de redes inalámbricas del Reino Unido alcanzó los 1.436,9 millones de dólares en 2023 y está en camino de casi duplicarse para 2030. Esta no es solo una tendencia; es una señal clara de que las empresas de hotelería, comercio minorista y atención médica buscan urgentemente mejores formas de proteger su Wi-Fi.

La experiencia fluida para invitados con OpenRoaming

Para las redes de invitados, especialmente en lugares públicos concurridos como hoteles, aeropuertos o centros comerciales, el objetivo es el acceso seguro sin fricciones. Para esto exactamente se crearon tecnologías como OpenRoaming y Passpoint (que quizás recuerde como Hotspot 2.0). Crean una experiencia de "conéctese una vez y estará siempre conectado".

Esta es la magia detrás de esto: un invitado se autentica solo una vez utilizando una identidad confiable, como su operador de telefonía móvil o incluso una simple verificación de correo electrónico a través de una plataforma como Purple. A partir de ese momento, su dispositivo se conecta de forma automática y segura al Wi-Fi cada vez que está cerca de cualquier lugar habilitado para OpenRoaming, abarcando miles de ubicaciones en todo el mundo.

Esto desbloquea dos beneficios masivos:

- Seguridad hermética: La conexión está cifrada desde el primer paquete, protegiendo a los usuarios de amenazas comunes como los ataques "Evil Twin", donde un hacker falsifica una red Wi-Fi de invitados legítima.

- Acceso sin fricciones: Los visitantes no tienen que buscar la red, escribir una contraseña o lidiar con un Captive Portal torpe cada vez que la visitan. Su dispositivo simplemente se conecta. Es una experiencia de usuario muy superior.

Autenticación basada en certificados para el personal

Para sus empleados, el estándar de oro es la autenticación basada en certificados. Este método vincula el acceso a la red directamente a la identidad digital de un dispositivo, que es administrada por su directorio central en la nube (piense en Entra ID, Google Workspace u Okta). En lugar de un nombre de usuario y contraseña, cada dispositivo corporativo obtiene un certificado digital único que actúa como su tarjeta de identificación infalsificable.

Cuando un empleado intenta conectarse, la red simplemente verifica el certificado de su dispositivo con el directorio. Si es válido, están dentro. Si no, la conexión se deniega rotundamente. Este enfoque es la piedra angular de una arquitectura de confianza cero (zero-trust).

La parte más poderosa del acceso basado en certificados es la capacidad de revocarlo instantáneamente. En el momento en que un empleado se va y su cuenta se deshabilita en Entra ID, su certificado Wi-Fi se invalida de inmediato. Sus dispositivos ya no pueden acceder a la red: una importante brecha de seguridad cerrada con cero esfuerzo manual por parte de TI.

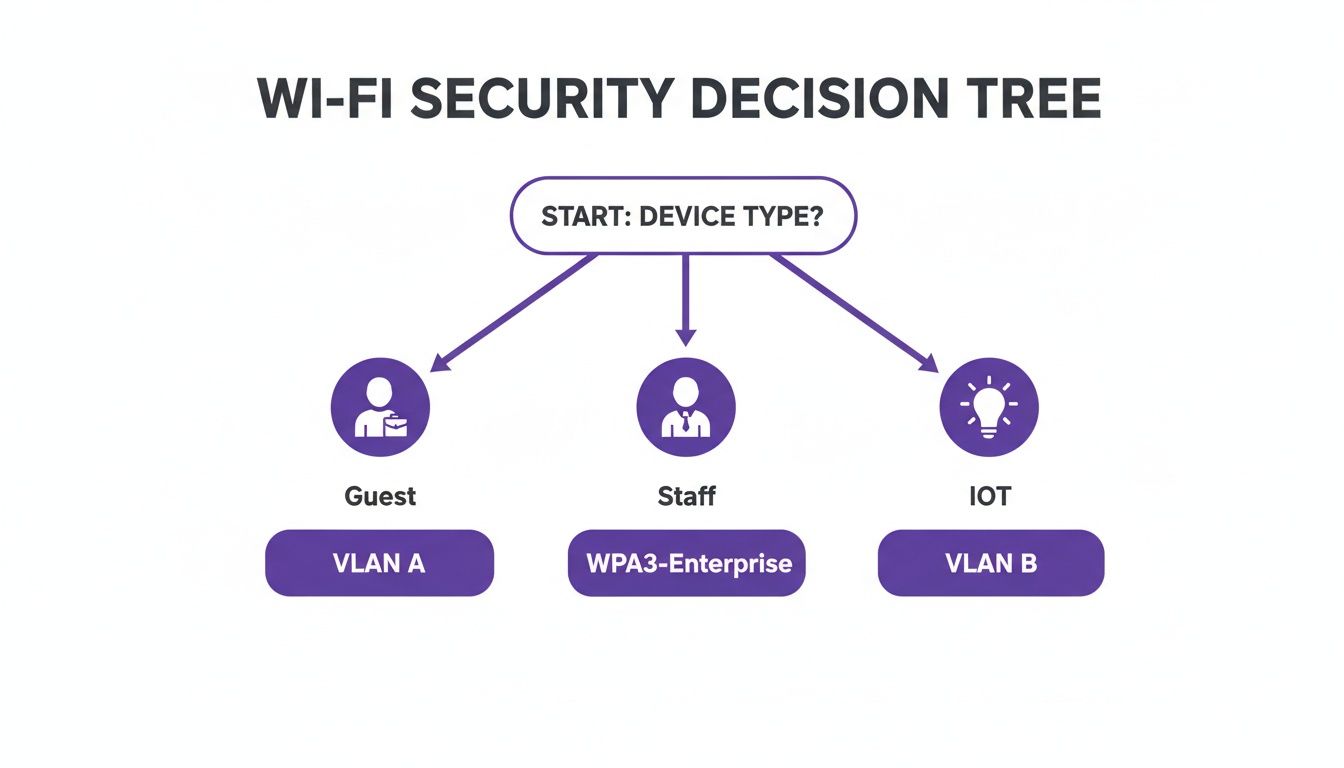

Elegir la política de seguridad adecuada realmente se reduce a quién o qué se está conectando. Este árbol de decisiones muestra una forma práctica de pensar en la aplicación de diferentes políticas para invitados, personal y dispositivos IoT.

La conclusión clave aquí es que una talla no sirve para todos. Necesita una política de seguridad adaptada a cada tipo de dispositivo para equilibrar adecuadamente la usabilidad con el riesgo.

Comparación de métodos de autenticación

Para ayudarle a decidir el enfoque correcto para diferentes partes de su red, aquí hay una comparación rápida de los principales métodos de autenticación que hemos discutido. Cada uno tiene su lugar, y comprender las compensaciones entre la seguridad y la experiencia del usuario es crucial.

En última instancia, un enfoque de múltiples capas que utiliza una combinación de estos métodos proporciona la postura de seguridad más completa para una red empresarial moderna.

Abordando dispositivos heredados e IoT con iPSK

Seamos realistas: no todos los dispositivos de su red pueden manejar la sofisticada autenticación 802.1X. Los sistemas heredados, las impresoras, los televisores inteligentes y todo un ejército de dispositivos IoT a menudo no tienen el software para ello. Aquí es donde las Claves precompartidas individuales (iPSK), también conocidas como PSK privada o Multi-PSK, entran como una solución brillante y práctica.

En lugar de una contraseña compartida para todos estos dispositivos misceláneos (un gran riesgo de seguridad), iPSK le permite generar una clave única para cada uno. Esto le brinda varias ventajas masivas sobre una red PSK estándar:

- Revocación individual: Si un dispositivo se ve comprometido o se retira, simplemente revoca su clave específica. Ningún otro dispositivo se ve afectado.

- Identificación del dispositivo: Usted sabe exactamente qué dispositivo está usando qué clave, lo que le brinda una visibilidad y trazabilidad muy necesarias.

- Segmentación de la red: Cada clave se puede vincular a una VLAN específica y a un conjunto de reglas de acceso. Esto garantiza que una cámara IoT, por ejemplo, solo pueda comunicarse con su servidor y con nada más en la red.

Para obtener un control verdaderamente granular, aplicar principios como el Control de acceso basado en roles (RBAC) es clave. iPSK es una gran herramienta para hacer cumplir estos principios a nivel de dispositivo, incluso para equipos que no admiten el inicio de sesión basado en el usuario. Si desea profundizar, nuestra guía sobre iPSK proporciona una descripción general completa de la seguridad basada en la identidad .

Al reunir estos métodos sin contraseña y basados en certificados, puede crear un entorno Wi-Fi que sea altamente seguro y muy fácil de acceder para sus usuarios. Una plataforma moderna como Purple puede orquestar todas estas tecnologías, simplificando la implementación y haciendo que este nivel de seguridad sea alcanzable en semanas, no en meses.

Integrando la seguridad Wi-Fi con su infraestructura central

La seguridad efectiva no es una característica que se añade al final; debe estar entretejida directamente en el tejido de su ecosistema de TI. Para cualquier empresa moderna, proteger el Wi-Fi significa deshacerse de los sistemas independientes y crear una postura de seguridad unificada. Se trata de reemplazar los servidores RADIUS locales, torpes y de alto mantenimiento, por soluciones ágiles y nativas de la nube que se comuniquen directamente con sus proveedores de identidad principales.

El objetivo es hacer que la autenticación Wi-Fi sea una extensión natural de su gestión de identidad central. Al conectarse directamente a directorios como Entra ID (lo que solía ser Azure AD), Google Workspace u Okta , puede automatizar por completo el ciclo de vida de acceso para sus empleados. Para los equipos de TI sobrecargados de trabajo, esto es un cambio total en las reglas del juego.

Conectándose a su directorio en la nube

La forma de la vieja escuela de administrar un servidor RADIUS local es simplemente buscar problemas. Es ineficiente y está plagada de posibilidades de error humano. Cada nuevo empleado necesita una configuración manual, y cada persona que se va exige una eliminación manual rápida para cancelar su acceso. Una cuenta olvidada es una brecha de seguridad a punto de ocurrir.

Las plataformas modernas basadas en la nube evitan por completo este riesgo. Cuando se integra con su directorio en la nube, el aprovisionamiento y desaprovisionamiento de usuarios se convierte en un proceso de "configurar y olvidar".

- Incorporación automatizada: Cuando se agrega un nuevo empleado a Entra ID, su acceso Wi-Fi se puede aprovisionar automáticamente. Incluso puede enviar un certificado de seguridad a su dispositivo de la empresa antes de que cruce la puerta el primer día.

- Revocación instantánea: En el momento en que un empleado se marca como inactivo en su directorio, se corta su acceso Wi-Fi. De forma instantánea y automática. No hay demoras, no hay una lista de verificación manual que revisar y cero posibilidades de que se pase por alto una cuenta.

Esta revocación automatizada es un control de seguridad crítico. Garantiza que cuando alguien se va, su acceso se corta de todos los sistemas al mismo tiempo, cerrando de golpe una vulnerabilidad común que muchas organizaciones luchan por gestionar. Es un gran paso hacia un modelo genuino de confianza cero.

Este profundo nivel de integración convierte la seguridad Wi-Fi de una tarea manual y reactiva en una fortaleza proactiva y automatizada. Libera a su equipo de TI para un trabajo más importante y fortalece enormemente su seguridad general. Puede obtener una comprensión más profunda de los principios detrás de esto en nuestro artículo sobre los beneficios de la autenticación 802.1X .

Diseñando flujos de trabajo seguros para la incorporación de dispositivos

Tener una base de seguridad sólida como una roca no tiene sentido si sus usuarios no pueden conectar sus dispositivos de manera segura y sencilla. Un proceso de incorporación torpe y frustrante solo conduce a una avalancha de tickets de soporte y alienta a las personas a encontrar soluciones alternativas inseguras. La clave es diseñar flujos de trabajo simples y seguros que funcionen tanto para dispositivos de propiedad corporativa como personales (BYOD).

Para los equipos propiedad de la empresa, el proceso debería ser prácticamente invisible para el usuario. Utilizando una plataforma de Gestión de dispositivos móviles (MDM), TI puede enviar perfiles y certificados Wi-Fi directamente a computadoras portátiles y teléfonos inteligentes. El dispositivo aparece preconfigurado y simplemente se conecta a la red corporativa segura sin que el usuario tenga que hacer nada.

Para BYOD, el flujo de trabajo debe ser igual de simple pero con las barreras de seguridad adecuadas en su lugar. Un portal de autoservicio es la manera perfecta de manejar esto.

Ejemplo de flujo de trabajo de incorporación BYOD

- Conexión inicial: El usuario conecta su dispositivo personal a un SSID de "Incorporación" dedicado. Esta red está completamente aislada y no puede acceder a ningún recurso interno; su único trabajo es llevar al usuario al portal de incorporación.

- Autenticación: Son redirigidos a una página web sencilla donde inician sesión con sus credenciales normales de la empresa (p. ej., su inicio de sesión de Microsoft 365 o Google).

- Instalación del perfil: Una vez que están autenticados, el portal los guía a través de un proceso de un solo clic para instalar un perfil de configuración. Este perfil contiene el certificado y todas las configuraciones necesarias para conectarse a la red Wi-Fi segura del personal (WPA3-Enterprise).

- Conexión segura: El dispositivo abandona automáticamente la red de incorporación y se conecta a la red del personal cifrada y adecuada. A partir de entonces, todas las conexiones futuras son automáticas.

Todo el proceso toma menos de un minuto. Garantiza que cada dispositivo personal que se conecte a su red esté correctamente autenticado y configurado de acuerdo con la política de TI, todo sin crear un dolor de cabeza para sus usuarios o su mesa de ayuda.

Monitoreando su red y respondiendo a las amenazas

Implementar una autenticación sólida y la segmentación de la red es un comienzo brillante, pero proteger su Wi-Fi es cualquier cosa menos un trabajo de una sola vez. Exige vigilancia constante. El verdadero cambio debe ser de una mentalidad puramente preventiva a una de detección y respuesta activas. Esto es crucial para manejar las amenazas que, inevitablemente, pondrán a prueba sus defensas.

Se trata de saber qué buscar y tener un plan de acción sólido cuando surge algo sospechoso.

Los atacantes son persistentes. Es un hecho simple. La investigación del gobierno destaca que las brechas de ciberseguridad afectaron al 43% de las empresas del Reino Unido en el último período de informe. Eso se traduce en más de 600.000 organizaciones en el comercio minorista, la hotelería y la atención médica que enfrentan ataques que comenzaron con una vulnerabilidad de red. Muestra cuán extendido está realmente el peligro. Descubra más información sobre estas estadísticas de ciberseguridad del Reino Unido .

Métricas clave y alertas a observar

El monitoreo efectivo comienza en el momento en que configura su sistema de administración de red para marcar comportamientos extraños. Su equipo de TI debe tener alertas ajustadas para varios eventos críticos de seguridad inalámbrica. Estas advertencias tempranas son su mejor oportunidad para detener un ataque antes de que cause un daño real.

Las alertas clave a configurar incluyen:

- Puntos de acceso no autorizados (Rogue AP): Su sistema debe marcar de inmediato cualquier AP no autorizado que transmita el SSID de su empresa. Esta es la firma clásica de un ataque "Evil Twin", diseñado para engañar a los usuarios para que se conecten a una red maliciosa.

- Ataques de desautenticación: Un aumento repentino de dispositivos que son expulsados por la fuerza de la red puede indicar un ataque de denegación de servicio (DoS). Los atacantes usan esto para interrumpir el negocio o coaccionar a los dispositivos para que se conecten a su AP no autorizado.

- Patrones de tráfico inusuales: Reciba alertas de transferencias de datos grandes y repentinas desde dispositivos que normalmente no mueven muchos datos, especialmente si ocurre fuera del horario laboral. Esto podría ser una clara señal de exfiltración de datos de una máquina comprometida.

Un sistema de alertas bien configurado actúa como su sistema nervioso digital. Le permite saber en el momento en que algo anda mal, lo que le permite reaccionar con velocidad y precisión en lugar de descubrir una brecha semanas o meses después del hecho.

Un plan de respuesta a incidentes para amenazas Wi-Fi

Cuando se dispara una alerta, su equipo necesita un plan claro y predefinido. Una respuesta caótica solo echa leña al fuego. Una lista de verificación de respuesta a incidentes específica para Wi-Fi es lo que separa un evento administrado de una crisis en toda regla.

Su lista de verificación debe guiar al equipo a través de estas fases:

- Investigar y verificar: El primer paso es siempre confirmar la amenaza. ¿Es un AP no autorizado genuino o solo un dispositivo de la empresa mal configurado? Utilice sus herramientas de red para identificar la fuente física de la señal sospechosa.

- Contener la amenaza: Una vez confirmada, la contención inmediata lo es todo. Esto podría significar apagar el puerto del conmutador conectado a un dispositivo no autorizado o usar su consola de administración para bloquear la dirección MAC de un cliente malicioso. El objetivo es aislar la amenaza y evitar que se propague.

- Erradicar y recuperar: Después de la contención, es hora de sacar la amenaza de su entorno. Esto significa eliminar físicamente el hardware no autorizado, borrar cualquier dispositivo comprometido y verificar tres veces que todos los sistemas estén limpios.

- Aprender y fortalecer: Este es el paso más importante. Realice una revisión posterior al incidente. Analice exactamente cómo ocurrió la brecha y qué puede hacer para fortalecer sus defensas. ¿Se ignoró una política? ¿Hay una brecha en su pila de seguridad? Utilice cada incidente como una lección para mejorar su postura de seguridad general.

Este enfoque estructurado transforma una crisis potencial en un evento manejable. Mejor aún, las plataformas de análisis modernas, como las integradas con Purple , pueden convertir estos datos de seguridad sin procesar en valiosa inteligencia empresarial. Al analizar los datos de conexión, los equipos de marketing y operaciones pueden tener una idea real de la afluencia y el comportamiento de los visitantes, demostrando que una inversión sólida para proteger el Wi-Fi puede generar un retorno poderoso y positivo en toda la empresa.

Su lista de verificación de implementación de seguridad Wi-Fi

Muy bien, pasemos de la teoría a la práctica. Todas las estrategias que hemos discutido son excelentes, pero son inútiles sin un plan de acción sólido. Esta lista de verificación es su hoja de ruta, consolidando todo en pasos claros y procesables para asegurar su infraestructura Wi-Fi.

Piense en esto como la construcción de una defensa en capas. No se trata solo de presionar un par de interruptores; se trata de crear una postura de seguridad que proteja a su organización desde cero.

Seguridad fundamental y control de acceso

Lo primero es lo primero, necesita una línea base sólida como una roca. Esto significa asegurar sus protocolos principales y tener un control estricto sobre quién puede acceder a qué y cómo.

- Hacer cumplir WPA3-Enterprise: Esto no es negociable para la red de su personal. Es el estándar de oro para el cifrado y, lo que es más importante, habilita la autenticación basada en la identidad que necesita para ir más allá de las riesgosas contraseñas compartidas. Conviértalo en su opción predeterminada.

- Implementar la autenticación 802.1X: Es hora de deshacerse de las claves precompartidas para siempre. Utilice 802.1X para obligar a cada usuario y dispositivo a demostrar quiénes son frente a un directorio de confianza antes de que se acerquen a su red.

- Integrarse con su directorio en la nube: Vincule su autenticación Wi-Fi directamente a su proveedor de identidad principal, ya sea Entra ID o Google Workspace . Hacer esto automatiza el aprovisionamiento de usuarios y, lo que es crucial, significa que el acceso se corta en el instante en que un empleado deja la empresa.

Segmentación de red e incorporación

Con una base sólida en su lugar, el siguiente trabajo es dividir el tráfico de su red y crear una forma segura y sencilla para que se conecten nuevos dispositivos. Se trata de contener amenazas potenciales y, al mismo tiempo, facilitar la vida de sus usuarios y de su equipo de TI.

Una lista de verificación de implementación bien estructurada es su mejor defensa contra la desviación de la configuración y el error humano. Garantiza la coherencia y la integridad, convirtiendo su política de seguridad en una realidad práctica que protege su negocio día tras día.

- Crear VLAN separadas: No tome atajos aquí. Segmentar su red con VLAN distintas para el personal, los invitados y los dispositivos IoT es fundamental. Evita que los atacantes se muevan lateralmente a través de su red y evita que una posible brecha en un área se convierta en una catástrofe.

- Implementar un SSID de incorporación seguro: Configure un flujo de trabajo de autoservicio dedicado para dispositivos BYOD. Esto permite a los usuarios configurar de forma segura sus teléfonos y computadoras portátiles personales para el acceso WPA3-Enterprise por sí mismos, evitando que su mesa de ayuda quede enterrada bajo una montaña de tickets de soporte.

Preguntas frecuentes sobre la protección del Wi-Fi

Cuando se está revisando la seguridad de la red, ciertas preguntas surgen una y otra vez. Abordemos algunos de los obstáculos más comunes que enfrentan los profesionales de TI al proteger su Wi-Fi empresarial.

WPA3-Personal frente a WPA3-Enterprise

La verdadera diferencia aquí se reduce al método de autenticación, y es crucial.

WPA3-Personal es básicamente la versión para el consumidor. Utiliza una sola contraseña, o Clave precompartida (PSK), para cada persona y dispositivo que se conecta a la red. Si bien el cifrado es un paso adelante con respecto a WPA2, sigue siendo fundamentalmente defectuoso para el uso empresarial porque se basa en un secreto compartido.

WPA3-Enterprise, por otro lado, está diseñado para empresas. Aprovecha el protocolo 802.1X, obligando a cada usuario y dispositivo a autenticarse individualmente frente a un directorio central como Entra ID. Esto significa que cada conexión tiene sus propias credenciales únicas, lo que le brinda un control granular y un registro de auditoría claro de quién está en su red y cuándo, algo que simplemente no puede hacer con una contraseña compartida.

Por qué el acceso sin contraseña es más seguro

Seamos honestos: las contraseñas tradicionales son el eslabón más débil de la cadena de seguridad. Son objeto de phishing, robadas, escritas en notas adhesivas y descifradas. Incluso con las políticas de contraseñas más estrictas imaginables, todavía está apostando por un comportamiento humano perfecto, lo que siempre es un juego perdido.

La autenticación sin contraseña, particularmente EAP-TLS con certificados digitales, evita por completo este riesgo humano. El acceso no se otorga por algo que usted sabe (una contraseña), sino por algo que tiene: un certificado criptográficamente seguro instalado en un dispositivo de confianza. Este enfoque es virtualmente inmune al phishing y al robo de credenciales, ofreciendo un nivel mucho mayor de garantía de seguridad.

Protegiendo dispositivos IoT heredados

Este es un problema que todos tienen. Tiene cámaras de seguridad antiguas, sensores HVAC u otros dispositivos IoT que simplemente no admiten protocolos de seguridad modernos como 802.1X. Arrojarlos a una red de contraseñas compartidas es una invitación abierta a los problemas.

La mejor manera de lidiar con estos dispositivos heredados implica un ataque en dos frentes:

- Utilice Claves precompartidas individuales (iPSK): En lugar de una contraseña para todos sus dispositivos IoT, asigna una contraseña única, larga y compleja a cada dispositivo individual. De esta manera, si un dispositivo se ve comprometido, puede revocar instantáneamente su acceso sin interrumpir todo lo demás.

- Segmentación estricta de la red: Esto no es negociable. Todos los dispositivos IoT deben vivir en su propia VLAN aislada, completamente separados de su red corporativa. A partir de ahí, bloquea su acceso para que solo pueda comunicarse con los servidores de Internet específicos que necesita absolutamente para funcionar, y nada más.

Esta estrategia contiene el riesgo de manera efectiva. Incluso si un atacante logra comprometer un dispositivo IoT, queda atrapado en una jaula digital sin a dónde ir. No pueden moverse lateralmente hacia las partes de su red que realmente importan.

¿Listo para eliminar las contraseñas y automatizar su seguridad Wi-Fi? Purple se integra a la perfección con su infraestructura existente y con proveedores líderes como Meraki y Aruba para ofrecer acceso basado en certificados y de confianza cero en semanas, no en meses. Obtenga más información en https://www.purple.ai