तुमचे Wi-Fi योग्यरित्या सुरक्षित करण्यासाठी, तुम्हाला केवळ पासवर्ड असण्याच्या पलीकडे विचार करणे आवश्यक आहे. प्रत्येक वापरकर्ता आणि डिव्हाइससाठी ओळख-आधारित ऑथेंटिकेशन हे खरे ध्येय आहे. याचा अर्थ केवळ अधिकृत लोक आणि उपकरणे तुमच्या नेटवर्कच्या जवळ पोहोचू शकतील याची खात्री करण्यासाठी WPA3-Enterprise आणि 802.1X सारख्या मजबूत प्रोटोकॉलचा वापर करणे. आधुनिक सायबर धोक्यांपासून तुमच्या बिझनेस डेटाचे संरक्षण करण्यासाठी हे एक मूलभूत पाऊल आहे.

पारंपारिक Wi-Fi सुरक्षा तुमच्या बिझनेससाठी का अपयशी ठरत आहे

थेट सांगायचे तर: कधीही न बदलणारा शेअर केलेला पासवर्ड असलेल्या साध्या गेस्ट नेटवर्कचे जुने मॉडेल मूलभूतपणे कुचकामी आहे. कोणत्याही एंटरप्राइझसाठी—विशेषतः हॉस्पिटॅलिटी, रिटेल किंवा मल्टी-टेनंट प्रॉपर्टीजमध्ये—हा केवळ एक किरकोळ धोका नाही. हे हल्लेखोरांसाठी एक खुले आमंत्रण आहे.

सत्य हे आहे की, पारंपारिक Wi-Fi सुरक्षा पद्धती आजच्या नेटवर्क वातावरणाच्या गुंतागुंतीशी जुळवून घेऊ शकत नाहीत. असुरक्षा अनेकदा सर्वात मूलभूत गोष्टींपासून सुरू होतात. अनेक व्यवसाय अजूनही त्यांच्या राउटरसोबत येणाऱ्या डीफॉल्ट सेटिंग्जवर अवलंबून असतात, जे अनेकदा सार्वजनिकरित्या ज्ञात असतात आणि ज्यांचा सहज गैरफायदा घेतला जाऊ शकतो.

ही केवळ एक सैद्धांतिक समस्या नाही. 2025 च्या सर्वेक्षणातून असे समोर आले आहे की यूकेमधील 47% इंटरनेट वापरकर्त्यांनी त्यांच्या राउटरच्या डीफॉल्ट सेटिंग्ज कधीही बदलल्या नाहीत, ज्यामुळे ते पूर्णपणे असुरक्षित राहिले आहेत. हा निष्काळजी दृष्टिकोन ॲक्सेस कसा व्यवस्थापित केला जातो यापर्यंतही विस्तारतो. व्हाईटबोर्डवर लिहिलेला किंवा पावतीवर छापलेला तो पासवर्ड पटकन सार्वजनिक होतो आणि एकदा तो बाहेर आला की, तुमच्या नेटवर्कशी कोण कनेक्ट होत आहे यावरील तुमची सर्व दृश्यमानता आणि नियंत्रण गमावले जाते.

BYOD आणि अनमॅनेज्ड IoT ची समस्या

जेव्हा तुम्ही दोन प्रमुख ट्रेंड्सचा विचार करता तेव्हा हे आव्हान आणखी मोठे होते: ब्रिंग युवर ओन डिव्हाइस (BYOD) धोरणे आणि अनमॅनेज्ड इंटरनेट ऑफ थिंग्ज (IoT) उपकरणांचा स्फोट. तुमच्या नेटवर्कशी कनेक्ट होणारा प्रत्येक वैयक्तिक स्मार्टफोन, टॅबलेट आणि स्मार्ट टीव्ही धोक्यांसाठी आणखी एक संभाव्य एंट्री पॉईंट दर्शवतो.

या उपकरणांमध्ये क्वचितच एंटरप्राइझ-ग्रेड सुरक्षा नियंत्रणे असतात, ज्यामुळे ते प्रमुख लक्ष्य बनतात. स्टाफ नेटवर्कशी कनेक्ट होणारा कर्मचाऱ्याचा एकच तडजोड केलेला फोन हल्लेखोराला कंपनीच्या संवेदनशील डेटापर्यंत थेट मार्ग देऊ शकतो. त्याचप्रमाणे, स्मार्ट थर्मोस्टॅट्स किंवा सुरक्षा कॅमेऱ्यांसारखी असुरक्षित IoT उपकरणे हायजॅक केली जाऊ शकतात आणि तुमच्या स्वतःच्या नेटवर्क परिमितीच्या आतून हल्ले करण्यासाठी वापरली जाऊ शकतात.

पारंपारिक Wi-Fi ची मुख्य समस्या म्हणजे त्याचे एकाच पॉईंट ऑफ फेल्युअरवर—शेअर केलेल्या पासवर्डवर अवलंबून असणे. जर त्या की शी तडजोड झाली, तर संपूर्ण नेटवर्क असुरक्षित होते. यामध्ये कोणतीही वैयक्तिक जबाबदारी नसते, ॲक्टिव्हिटी ट्रॅक करण्याचा कोणताही मार्ग नसतो आणि प्रत्येकाला व्यत्यय न आणता एका वापरकर्त्याचा ॲक्सेस रद्द करण्याची कोणतीही पद्धत नसते.

Wi-Fi सुरक्षित करण्याचे जुने मार्ग आता स्पष्टपणे काम करत नाहीत. ही तफावत अधोरेखित करण्यासाठी, आधुनिक धोके कालबाह्य संरक्षणासमोर कसे उभे राहतात ते पाहूया.

आधुनिक Wi-Fi धोके विरूद्ध पारंपारिक संरक्षण

या टेबलमध्ये दाखवल्याप्रमाणे, जुनी पद्धत धोकादायकरित्या कालबाह्य झाली आहे. म्हणूनच आता अनेक संस्था झिरो ट्रस्ट (Zero Trust) सुरक्षा लागू करतात , जी "कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा" या महत्त्वपूर्ण तत्त्वावर तयार केलेली एक आधुनिक फ्रेमवर्क आहे.

वास्तविक जगातील व्यावसायिक परिणाम

हे धोके केवळ तांत्रिक नाहीत; ते मूर्त व्यावसायिक नुकसानीत रूपांतरित होतात. असुरक्षित Wi-Fi नेटवर्कवर सुरू होणाऱ्या उल्लंघनामुळे डेटा चोरी, नियामक दंड आणि उपाययोजनांच्या प्रचंड खर्चामुळे विनाशकारी आर्थिक नुकसान होऊ शकते.

तात्काळ आर्थिक फटक्यापलीकडे, प्रतिष्ठेचे नुकसान आणखी गंभीर असू शकते. हॉटेल, रिटेलर किंवा निवासी इमारतीसाठी, सार्वजनिक झालेला डेटा ब्रीच ग्राहकांचा विश्वास आणि निष्ठा पूर्णपणे नष्ट करू शकतो, ज्याचा परिणाम पुढील अनेक वर्षे महसुलावर होऊ शकतो. शेवटी, आधुनिक Wi-Fi सुरक्षेमध्ये गुंतवणूक करण्यात अपयशी ठरणे ही केवळ तांत्रिक चूक नाही—हा एक असा जुगार आहे जो बहुतेक व्यवसायांना परवडणारा नाही.

तुमचा सुरक्षित Wi-Fi पाया तयार करणे

जर तुम्ही अजूनही तुमच्या मुख्य Wi-Fi नेटवर्कसाठी एकच, शेअर केलेला पासवर्ड वापरत असाल, तर आता मू���भूत बदलाची वेळ आली आहे. त्या कालबाह्य मॉडेलच्या पलीकडे जाणे हे तुमची Wi-Fi पायाभूत सुविधा सुरक्षित करण्याच्या दिशेने पहिले खरे पाऊल आहे. खऱ्या अर्थाने मजबूत सुरक्षा स्थिती निर्माण करण्यासाठी, तुम्हाला आधुनिक, ओळख-चालित प्रोटोकॉलवर आधारित पाया आवश्यक आहे. याचा अर्थ शेअर केलेल्या कीजच्या असुरक्षा मागे सोडणे आणि अशी प्रणाली स्वीकारणे जिथे प्रत्येक कनेक्शन ऑथेंटिकेटेड आणि विश्वासार्ह असेल.

या आधुनिक दृष्टिकोनाचा आधारस्तंभ WPA3-Enterprise आहे. जरी हे नाव त्याच्या घरगुती वापराच्या आवृत्तीसारखे (WPA3-Personal) वाटत असले तरी, "Enterprise" आवृत्ती पूर्णपणे वेगळ्या सुरक्षा स्तरावर कार्य करते. प्रत्येकासाठी एका पासवर्डऐवजी, ते मध्यवर्ती डिरेक्टरीच्या विरूद्ध प्रत्येक वापरकर्त्याची आणि डिव्हाइसची वैयक्तिकरित्या ओळख तपासण्यासाठी 802.1X प्रोटोकॉल चा फायदा घेते.

नेटवर्क ॲक्सेसबद्दल तुम्ही कसा विचार केला पाहिजे यात हा एक संपूर्ण बदल आहे. आता हे तुम्हाला काय माहित आहे (पासवर्ड) याबद्दल नाही तर तुम्ही कोण आहात (सिद्ध झालेली ओळख) याबद्दल आहे. ही पद्धत केवळ अधिकृत लोक आणि कंपनी-मॅनेज्ड डिव्हाइसेस नेटवर्कवर येऊ शकतील याची खात्री करते, चोरीला गेलेल्या किंवा शेअर केलेल्या पासवर्डसह प्रवेश करू पाहणाऱ्या कोणासाठीही प्रभावीपणे दरवाजे बंद करते.

802.1X आणि EAP समजून घेणे

WPA3-Enterprise च्या केंद्रस्थानी 802.1X स्टँडर्ड आहे, जे तुमच्या नेटवर्कसाठी गेटकीपर म्हणून काम करते. हे Extensible Authentication Protocol (EAP) सोबत काम करते, जी क्रेडेंशियल्स सत्यापित करण्यासाठी वापरली जाणारी विशिष्ट "भाषा" आहे. 802.1X ला दारावरील सुरक्षा रक्षक आणि EAP ला ते तपासत असलेले ओळखपत्र समजा.

EAP चे अनेक "प्रकार" आहेत, प्रत्येकाची ओळख सत्यापित करण्याची स्वतःची पद्धत आहे. योग्य प्रकार निवडणे हे सुरक्षा आणि वापरकर्ता अनुभव यांच्यातील एक महत्त्वपूर्ण संतुलन आहे.

- EAP-TLS (Transport Layer Security): हे मोठ्या प्रमाणावर Wi-Fi सुरक्षेसाठी सुवर्ण मानक म्हणून पाहिले जाते. हे एकमेकांना ऑथेंटिकेट करण्यासाठी सर्व्हर आणि क्लायंट डिव्हाइस दोन्हीवर डिजिटल प्रमाणपत्रांचा वापर करते. हे पासवर्ड्स पूर्णपणे काढून टाकते, ज्यामुळे ते फिशिंग आणि मॅन-इन-द-मिडल हल्ल्यांना अविश्वसनीयपणे प्रतिरोधक बनते.

- EAP-TTLS (Tunneled Transport Layer Security): ही पद्धत प्रथम एक सुरक्षित, एनक्रिप्टेड टनेल तयार करते आणि नंतर त्यामध्ये वापरकर्त्याला ऑथेंटिकेट करते, अनेकदा मानक वापरकर्तानाव आणि पासवर्डसह. जर तुम्ही पूर्ण प्रमाणपत्र-आधारित सेटअपसाठी तयार नसाल तर EAP-TLS पेक्षा रोल आउट करण्यासाठी हा एक मजबूत आणि थोडा सोपा पर्याय आहे.

- PEAP (Protected Extensible Authentication Protocol): EAP-TTLS प्रमाणेच, PEAP वापरकर्त्याची क्रेडेंशियल्स तपासण्यापूर्वी एक एनक्रिप्टेड टनेल तयार करते. हे मायक्रोसॉफ्टने विकसित केले होते आणि विंडोज-हेवी वातावरणात खूप सामान्य आहे.

बहुतांश एंटरप्राइझ सेटअप्ससाठी, EAP-TLS हे अंतिम ध्येय आहे. साखळीतील सर्वात कमकुवत दुवा—पासवर्ड—पूर्णपणे काढून टाकून हे सर्वात मजबूत सुरक्षा प्रदान करते. Purple सारखी सोल्युशन्स क्लाउड डिरेक्टरीजसह इंटिग्रेट करून प्रमाणपत्र उपयोजन स्वयंचलित करून हे अधिक सोपे करतात, ज्यामुळे नेहमीच्या गुंतागुंतीशिवाय ही उच्च-स्तरीय सुरक्षा आवाक्यात येते. तुम्ही आमच्या Purple च्या डेटा आणि सुरक्षा फ्रेमवर्कच्या सर्वसमावेशक विहंगावलोकनाचे पुनरावलोकन करून अधिक जाणून घेऊ शकता.

नेटवर्क सेगमेंटेशनची महत्त्वपूर्ण भूमिका

एकदा तुम्ही मजबूत ऑथेंटिकेशन निश्चित केले की, पुढचा मूलभूत स्तंभ म्हणजे नेटवर्क सेगमेंटेशन. सोप्या भाषेत सांगायचे तर, सर्व ट्रॅफिक समान तयार केले जात नाही आणि ते सर्व एकाच फ्लॅट नेटवर्कवर मिसळले जाऊ नये. सेगमेंटेशन विविध प्रकारच्या ट्रॅफिकसाठी वेगळे, आभासी मार्ग तयार करण्यासाठी Virtual LANs (VLANs) चा वापर करते.

तुमच्या नेटवर्कची एका इमारतीसारखी कल्पना करा. VLANs शिवाय, प्रत्येकजण—स्टाफ, अतिथी आणि तुमची सर्व IoT उपकरणे—एकाच ओपन-प्लॅन ऑफिसमध्ये फिरत आहेत. एका तडजोड केलेल्या डिव्हाइसला प्रत्येक गोष्टीवर पाळत ठेवण्याची पूर्ण मुभा असते.

VLANs सह, तुम्ही स्वतंत्र, लॉक केलेल्या खोल्या तयार करता. कर्मचारी एका खोलीत असतात ज्यांना कंपनीच्या संवेदनशील संसाधनांचा ॲक्सेस असतो. अतिथी दुसऱ्या खोलीत असतात ज्यांना फक्त इंटरनेट ॲक्सेस असतो. तुमची IoT उपकरणे, जसे की सुरक्षा कॅमेरे आणि स्मार्ट थर्मोस्टॅट्स, तिसऱ्या खोलीत असतात, जे इतर सर्व गोष्टींपासून पूर्णपणे वेगळे केलेले असतात. एका खोलीतील उल्लंघनामुळे इतरांना धोका निर्माण होत नाही.

योग्य सेगमेंटेशन ही केवळ एक चांगली गोष्ट नाही; एंटरप्राइझ Wi-Fi सुरक्षित करण्यासाठी ती तडजोड न करण्याजोगी बाब आहे. हे तुमचा अटॅक सरफेस लक्षणीयरीत्या कमी करते आणि जर एखादे डिव्हाइस कधीही तडजोड केले गेले तर नुकसान मर्यादित ठेवते.

Meraki आणि Aruba सह ते प्रत्यक्षात आणणे

सिद्धांत ही एक गोष्ट आहे, परंतु ते प्रत्यक्षात आणणे हे महत्त्वाचे आहे. सुदैवाने, Meraki आणि Aruba सारख्या व्हेंडर्सचे आधुनिक नेटवर्क हार्डवेअर या संकल्पनांची अंमलबजावणी करणे अगदी सोपे बनवते.

- Meraki डॅशबोर्डवर कॉन्फिगर करणे: WPA3-Enterprise चालू करण्यासाठी, तुम्ही SSID सेटिंग्जवर जाल, "Enterprise with my RADIUS server" निवडाल आणि तुमचे RADIUS सर्व्हर तपशील टाकाल. त्यानंतर तुम्ही स्टाफ, गेस्ट आणि IoT ट्रॅफिकसाठी स्वतंत्र SSID तयार कराल, प्रत्येकाला एक वेगळा VLAN ID नियुक्त कराल (उदा., स्टाफसाठी VLAN 10, गेस्टसाठी VLAN 20).

- Aruba कंट्रोलरवर सेट करणे: प्रक्रिया अगदी सारखीच आहे. Aruba इंटरफेसमध्ये, तुम्ही एक नवीन WLAN परिभाषित कराल, 802.1X ऑथेंटिकेशनसह WPA3-Enterprise निवडाल आणि ते तुमच्या ऑथेंटिकेशन सर्व्हर प्रोफाईलशी लिंक कराल. तेथून, तुम्ही WLAN ला एका विशिष्ट VLAN वर नियुक्त करता, हे सुनिश्चित करून की डिव्हाइस कनेक्ट झाल्याच्या क्षणापासून ट्रॅफिक योग्यरित्या वेगळे केले गेले आहे.

WPA3-Enterprise सारख्या मजबूत, ओळख-आधारित ऑथेंटिकेशनला VLANs वापरून कठोर नेटवर्क सेगमेंटेशनसह एकत्रित करून, तुम्ही एक लवचिक पाया तयार करता. हे स्तरित संरक्षण हे सुनिश्चित करते की जरी एक सुरक्षा नियंत्रण अयशस्वी झाले तरी, तुमच्या महत्त्वपूर्ण मालमत्तेचे संरक्षण करण्यासाठी इतर तयार असतात.

पासवर्डलेस आणि प्रमाणपत्र-आधारित ॲक्सेसकडे वाटचाल

एकदा तुम्ही तुमचे ऑथेंटिकेशन निश्चित केले आणि तुमचे नेटवर्क सेगमेंट केले की, पुढची मोठी झेप म्हणजे साखळीतील सर्वात कमकुवत दुव्यापासून मुक्त होणे: पासवर्ड. येथेच आधुनिक सुरक्षा खऱ्या अर्थाने चमकू लागते, वापरकर्त्यांना लक्षात ठेवाव्या लागणाऱ्या गोष्टीवरून त्यांच्या डिव्हाइसेसच्या असण्याकडे—विश्वासार्ह आणि सत्यापित—बदलते. हे एक असे पाऊल आहे जे IT साठी पासवर्ड व्यवस्थापनाची डोकेदुखी संपवते आणि वापरकर्त्यांसाठी फिशिंगचे धोके नष्ट करते, ज्यामुळे अधिक सुरक्षित आणि सहज अनुभव मिळतो.

या प्रकारच्या मजबूत सोल्युशन्सची मागणी वेगाने वाढत आहे. यूके वायरलेस नेटवर्क सिक्युरिटी मार्केटने 2023 मध्ये USD 1,436.9 दशलक्ष गाठले आणि 2030 पर्यंत ते जवळपास दुप्पट होण्याच्या मार्गावर आहे. हा केवळ एक ट्रेंड नाही; हे एक स्पष्ट संकेत आहे की हॉस्पिटॅलिटी, रिटेल आणि हेल्थकेअरमधील एंटरप्रायझेस त्यांचे Wi-Fi सुरक्षित करण्यासाठी तातडीने चांगले मार्ग शोधत आहेत.

OpenRoaming सह अखंड गेस्ट अनुभव

गेस्ट नेटवर्क्ससाठी—विशेषतः हॉटेल्स, विमानतळ किंवा शॉपिंग सेंटर्ससारख्या गजबजलेल्या सार्वजनिक ठिकाणी—कोणत्याही अडचणीशिवाय सुरक्षित ॲक्सेस मिळवणे हेच मुख्य उद्दिष्ट असते. OpenRoaming आणि Passpoint (ज्याला तुम्ही Hotspot 2.0 म्हणून ओळखत असाल) सारखे तंत्रज्ञान नेमके याचसाठी तयार केले गेले आहे. ते "एकदा कनेक्ट करा, आणि तुम्ही नेहमी कनेक्टेड आहात" असा अनुभव तयार करतात.

यामागील जादू अशी आहे: अतिथी त्यांच्या मोबाईल कॅरियरसारख्या विश्वासार्ह ओळखीचा वापर करून किंवा Purple सारख्या प्लॅटफॉर्मद्वारे साध्या ईमेल पडताळणीद्वारे फक्त एकदाच ऑथेंटिकेट करतो. त्यानंतर, जगभरातील हजारो ठिकाणांवर पसरलेल्या कोणत्याही OpenRoaming-सक्षम ठिकाणाजवळ असताना त्यांचे डिव्हाइस आपोआप आणि सुरक्षितपणे Wi-Fi शी कनेक्ट होते.

यामुळे दोन मोठे फायदे मिळतात:

- एअरटाईट सुरक्षा: कनेक्शन अगदी पहिल्या पॅकेटपासून एनक्रिप्ट केलेले असते, जे वापरकर्त्यांना "इव्हिल ट्विन" हल्ल्यांसारख्या सामान्य धोक्यांपासून वाचवते जिथे हॅकर कायदेशीर गेस्ट Wi-Fi नेटवर्कची फसवणूक करतो.

- अडथळामुक्त ॲक्सेस: अभ्यागतांना प्रत्येक वेळी भेट देताना नेटवर्क शोधण्याची, पासवर्ड टाईप करण्याची किंवा क्लंकी Captive Portal शी संघर्ष करण्याची गरज नसते. त्यांचे डिव्हाइस फक्त कनेक्ट होते. हा एक अत्यंत उत्कृष्ट वापरकर्ता अनुभव आहे.

स्टाफसाठी प्रमाणपत्र-आधारित ऑथेंटिकेशन

तुमच्या कर्मचाऱ्यांसाठी, सुवर्ण मानक हे प्रमाणपत्र-आधारित ऑथेंटिकेशन आहे. ही पद्धत नेटवर्क ॲक्सेस थेट डिव्हाइसच्या डिजिटल ओळखीशी जोडते, जी तुमच्या मध्यवर्ती क्लाउड डिरेक्टरीद्वारे व्यवस्थापित केली जाते—जसे की Entra ID, Google Workspace किंवा Okta. वापरकर्तानाव आणि पासवर्डऐवजी, प्रत्येक कॉर्पोरेट डिव्हाइसला एक अद्वितीय डिजिटल प्रमाणपत्र मिळते जे त्याचे बनावट न करता येण्याजोगे ओळखपत्र म्हणून कार्य करते.

जेव्हा एखादा कर्मचारी कनेक्ट करण्याचा प्रयत्न करतो, तेव्हा नेटवर्क फक्त डिरेक्टरीच्या विरूद्ध त्यांच्या डिव्हाइसचे प्रमाणपत्र तपासते. जर ते वैध असेल, तर त्यांना प्रवेश मिळतो. नसल्यास, कनेक्शन थेट नाकारले जाते. हा दृष्टिकोन झिरो-ट्रस्ट आर्किटेक्चरचा आधारस्तंभ आहे.

प्रमाणपत्र-आधारित ॲक्सेसचा सर्वात शक्तिशाली भाग म्हणजे तो त्वरित रद्द करण्याची क्षमता. ज्या क्षणी एखादा कर्मचारी नोकरी सोडतो आणि त्याचे खाते Entra ID मध्ये अक्षम केले जाते, तेव्हा त्याचे Wi-Fi प्रमाणपत्र त्वरित अवैध ठरवले जाते. त्यांची उपकरणे यापुढे नेटवर्कवर येऊ शकत नाहीत—IT कडून शून्य मॅन्युअल प्रयत्नांसह एक मोठी सुरक्षा त्रुटी बंद केली जाते.

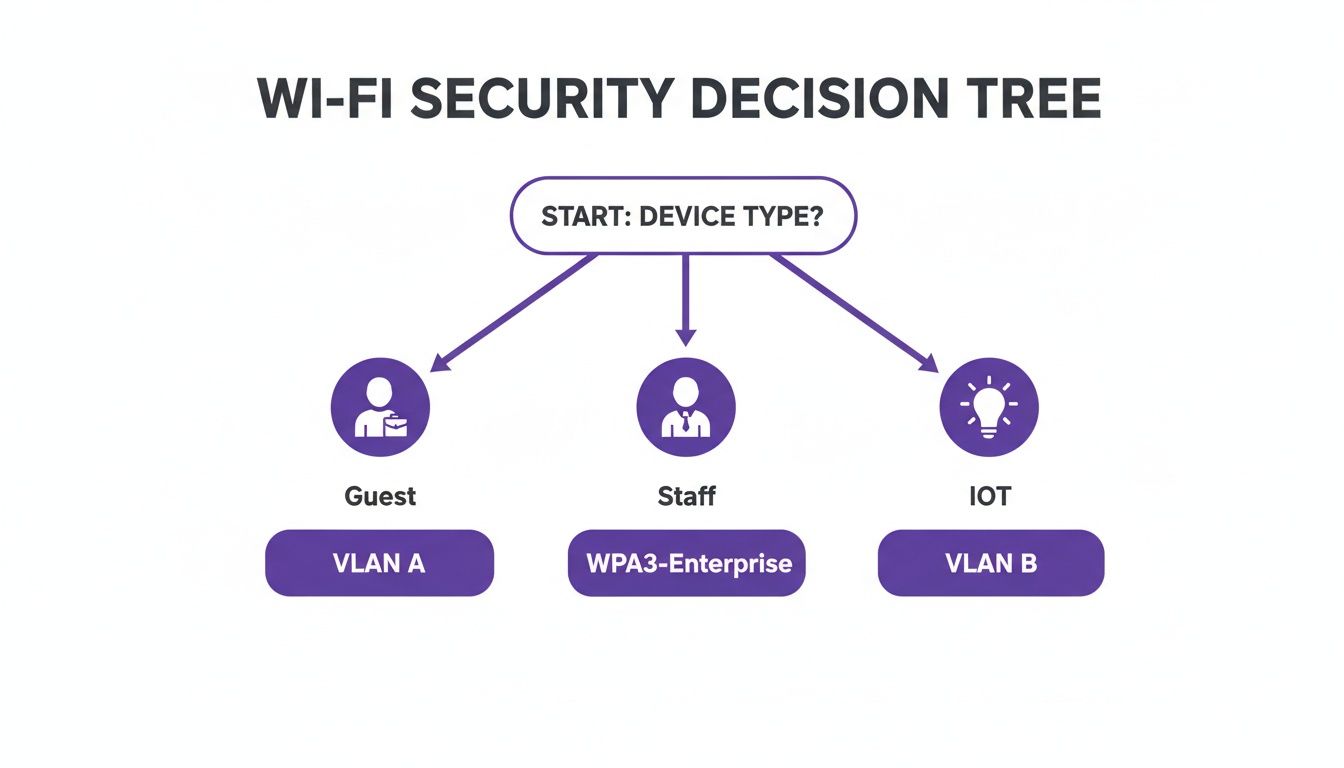

योग्य सुरक्षा धोरण निवडणे हे खरोखर कोण किंवा काय कनेक्ट होत आहे यावर अवलंबून असते. हा डिसीजन ट्री अतिथी, कर्मचारी आणि IoT उपकरणांसाठी भिन्न धोरणे लागू करण्याबद्दल विचार करण्याचा एक व्यावहारिक मार्ग दर्शवतो.

येथील मुख्य निष्कर्ष असा आहे की एकच उपाय सर्वांसाठी योग्य नसतो. उपयोगिता आणि जोखीम यांचा योग्य समतोल राखण्यासाठी तुम्हाला प्रत्येक डिव्हाइस प्रकारासाठी अनुकूल सुरक्षा धोरणाची आवश्यकता आहे.

ऑथेंटिकेशन पद्धतीची तुलना

तुमच्या नेटवर्कच्या वेगवेगळ्या भागांसाठी योग्य दृष्टिकोन ठरवण्यात तुम्हाला मदत करण्यासाठी, आम्ही चर्चा केलेल्या मुख्य ऑथेंटिकेशन पद्धतींची येथे एक द्रुत तुलना दिली आहे. प्रत्येकाचे स्वतःचे स्थान आहे आणि सुरक्षा आणि वापरकर्ता अनुभव यांच्यातील तडजोडी समजून घेणे महत्त्वपूर्ण आहे.

शेवटी, या पद्धतींच्या संयोजनाचा वापर करून एक बहु-स्तरीय दृष्टिकोन आधुनिक एंटरप्राइझ नेटवर्कसाठी सर्वात व्यापक सुरक्षा स्थिती प्रदान करतो.

iPSK सह लेगसी आणि IoT डिव्हाइसेस हाताळणे

वास्तववादी बनूया: तुमच्या नेटवर्कवरील प्रत्येक डिव्हाइस अत्याधुनिक 802.1X ऑथेंटिकेशन हाताळू शकत नाही. लेगसी सिस्टीम्स, प्रिंटर्स, स्मार्ट टीव्ही आणि IoT उपकरणांच्या संपूर्ण फौजकडे अनेकदा त्यासाठी सॉफ्टवेअर नसते. येथेच Individual Pre-Shared Keys (iPSK)—ज्याला Private PSK किंवा Multi-PSK म्हणूनही ओळखले जाते—एक उत्कृष्ट, व्यावहारिक उपाय म्हणून समोर येते.

या सर्व संकीर्ण उपकरणांसाठी एका शेअर केलेल्या पासवर्डऐवजी (एक मोठा सुरक्षा धोका), iPSK तुम्हाला प्रत्येकासाठी एक युनिक की जनरेट करू देते. हे तुम्हाला मानक PSK नेटवर्कच्या तुलनेत अनेक मोठे फायदे देते:

- वैयक्तिक रद्दीकरण (Individual Revocation): जर एखाद्या डिव्हाइसशी तडजोड झाली किंवा ते निवृत्त झाले, तर तुम्ही फक्त त्याची विशिष्ट की रद्द करता. इतर कोणत्याही डिव्हाइसवर परिणाम होत नाही.

- डिव्हाइस ओळख: कोणते डिव्हाइस कोणती की वापरत आहे हे तुम्हाला नेमके माहीत असते, ज्यामुळे तुम्हाला अत्यंत आवश्यक दृश्यमानता आणि शोधक्षमता मिळते.

- नेटवर्क सेगमेंटेशन: प्रत्येक की एका विशिष्ट VLAN आणि ॲक्सेस नियमांच्या संचाशी जोडली जाऊ शकते. हे सुनिश्चित करते की उदाहरणार्थ, एक IoT कॅमेरा फक्त त्याच्या सर्व्हरशी संवाद साधू शकतो आणि नेटवर्कवरील इतर कशाशीही नाही.

खऱ्या अर्थाने ग्रॅन्युलर नियंत्रण मिळवण्यासाठी, Role Based Access Control (RBAC) सारखी तत्त्वे लागू करणे महत्त्वाचे आहे. वापरकर्ता-आधारित लॉगिनला सपोर्ट न करणाऱ्या उपकरणांसाठीही, डिव्हाइस स्तरावर ही तत्त्वे लागू करण्यासाठी iPSK हे एक उत्तम साधन आहे. जर तुम्हाला अधिक सखोल माहिती हवी असेल, तर iPSK वरील आमचे मार्गदर्शक ओळख-आधारित सुरक्षेचे संपूर्ण विहंगावलोकन प्रदान करते .

या पासवर्डलेस आणि प्रमाणपत्र-आधारित पद्धती एकत्र आणून, तुम्ही असे Wi-Fi वातावरण तयार करू शकता जे अत्यंत सुरक्षित आणि तुमच्या वापरकर्त्यांसाठी ॲक्सेस करण्यासाठी अत्यंत सोपे असेल. Purple सारखा आधुनिक प्लॅटफॉर्म या सर्व तंत्रज्ञानाचे आयोजन करू शकतो, उपयोजन सुलभ करतो आणि या स्तराची सुरक्षा महिन्यांत नव्हे तर काही आठवड्यांत साध्य करण्यायोग्य बनवतो.

तुमच्या कोर इन्फ्रास्ट्रक्चरसह Wi-Fi सुरक्षेचे इंटिग्रेशन

प्रभावी सुरक्षा हे असे वैशिष्ट्य नाही जे तुम्ही ���ेवटी जोडता; ते तुमच्या IT इकोसिस्टमच्या रचनेत थेट विणलेले असले पाहिजे. कोणत्याही आधुनिक व्यवसायासाठी, Wi-Fi सुरक्षित करणे म्हणजे स्टँडअलोन सिस्टीम्स सोडून देणे आणि एक युनिफाईड सुरक्षा स्थिती तयार करणे. हे क्लंकी, उच्च-देखभाल आवश्यक असलेल्या ऑन-प्रीम RADIUS सर्व्हर्सना चपळ, क्लाउड-नेटिव्ह सोल्युशन्ससह बदलण्याबद्दल आहे जे थेट तुमच्या कोर आयडेंटिटी प्रोव्हायडर्सशी संवाद साधतात.

संपूर्ण मुद्दा हा आहे की Wi-Fi ऑथेंटिकेशनला तुमच्या मध्यवर्ती ओळख व्यवस्थापनाचा एक नैसर्गिक विस्तार बनवणे. Entra ID (जे पूर्वी Azure AD होते), Google Workspace , किंवा Okta सारख्या डिरेक्टरीजशी थेट कनेक्ट करून, तुम्ही तुमच्या कर्मचाऱ्यांसाठी ॲक्सेस लाईफसायकल पूर्णपणे स्वयंचलित करू शकता. जास्त कामाचा ताण असलेल्या IT टीम्ससाठी, हा एक संपूर्ण गेम-चेंजर आहे.

तुमच्या क्लाउड डिरेक्टरीशी कनेक्ट करणे

स्थानिक RADIUS सर्व्हर व्यवस्थापित करण्याचा जुना मार्ग म्हणजे केवळ संकटाला आमंत्रण देणे आहे. हे अकार्यक्षम आहे आणि मानवी चुकांच्या शक्यतेने भरलेले आहे. प्रत्येक नवीन कर्मचाऱ्याला मॅन्युअल सेटअपची आवश्यकता असते आणि प्रत्येक सोडून जाणाऱ्या कर्मचाऱ्याचा ॲक्सेस नष्ट करण्यासाठी जलद, मॅन्युअल काढण्याची मागणी असते. एक विसरलेले खाते म्हणजे सुरक्षा उल्लंघनाची वाट पाहण्यासारखे आहे.

आधुनिक क्लाउड-आधारित प्लॅटफॉर्म्स हा धोका पूर्णपणे टाळतात. जेव्हा तुम्ही तुमच्या क्लाउड डिरेक्टरीशी इंटिग्रेट करता, तेव्हा युजर प्रोव्हिजनिंग आणि डी-प्रोव्हिजनिंग ही "सेट करा आणि विसरून जा" अशी प्रक्रिया बनते.

- स्वयंचलित ऑनबोर्डिंग: जेव्हा Entra ID मध्ये नवीन कर्मचारी जोडला जातो, तेव्हा त्यांचा Wi-Fi ॲक्सेस आपोआप प्रोव्हिजन केला जाऊ शकतो. पहिल्या दिवशी ते दारात पाऊल ठेवण्यापूर्वीच तुम्ही त्यांच्या कंपनीच्या डिव्हाइसवर सुरक्षा प्रमाणपत्र पुश करू शकता.

- त्वरित रद्दीकरण: ज्या क्षणी एखादा कर्मचारी तुमच्या डिरेक्टरीमध्ये निष्क्रिय म्हणून चिन्हांकित केला जातो, तेव्हा त्यांचा Wi-Fi ॲक्सेस खंडित केला जातो. त्वरित आणि आपोआप. यात कोणताही विलंब नसतो, तपासण्यासाठी कोणतीही मॅन्युअल चेकलिस्ट नसते आणि खाते सुटण्याची शून्य शक्यता असते.

हे स्वयंचलित रद्दीकरण एक महत्त्वपूर्ण सुरक्षा नियंत्रण आहे. हे सुनिश्चित करते की जेव्हा कोणीतरी नोकरी सोडते, तेव्हा त्यांचा ॲक्सेस एकाच वेळी सर्व सिस्टीम्समधून खंडित केला जातो, ज्यामुळे अनेक संस्थांना व्यवस्थापित करण्यासाठी संघर्ष करावा लागणारी एक सामान्य असुरक्षा बंद होते. खऱ्या झिरो-ट्रस्ट मॉडेलच्या दिशेने हे एक मोठे पाऊल आहे.

इंटिग्रेशनचा हा सखोल स्तर Wi-Fi सुरक्षेला प्रतिक्रियात्मक, मॅन्युअल कामातून एका सक्रिय, स्वयंचलित सामर्थ्यामध्ये बदलतो. हे तुमच्या IT टीमला अधिक महत्त्वाच्या कामासाठी मोकळे करते आणि तुमची एकूण सुरक्षा मोठ्या प्रमाणावर मजबूत करते. 802.1X ऑथेंटिकेशनच्या फायद्यांवरील आमच्या लेखामध्ये तुम्ही यामागील तत्त्वांची सखोल माहिती मिळवू शकता.

सुरक्षित डिव्हाइस ऑनबोर्डिंग वर्कफ्लो डिझाइन करणे

जर तुमचे वापरकर्ते त्यांची उपकरणे सुरक्षितपणे आणि सहजपणे कनेक्ट करू शकत नसतील तर अत्यंत मजबूत सुरक्षा पाया असणे निरर्थक आहे. एक क्लंकी, निराशाजनक ऑनबोर्डिंग प्रक्रिया केवळ सपोर्ट तिकिटांचा पूर आणते आणि लोकांना असुरक्षित वर्कअराउंड्स शोधण्यास प्रोत्साहित करते. कॉर्पोरेट-मालकीच्या आणि वैयक्तिक (BYOD) दोन्ही उपकरणांसाठी काम करणारे साधे, सुरक्षित वर्कफ्लो डिझाइन करणे ही मुख्य गोष्ट आहे.

कंपनीच्या मालकीच्या उपकरणांसाठी, ही प्रक्रिया वापरकर्त्यासाठी व्यावहारिकदृष्ट्या अदृश्य असावी. मोबाईल डिव्हाइस मॅनेजमेंट (MDM) प्लॅटफॉर्म वापरून, IT थेट लॅपटॉप आणि स्मार्टफोन्सवर Wi-Fi प्रोफाईल्स आणि प्रमाणपत्रे पुश करू शकते. डिव्हाइस पूर्व-कॉन्फिगर केलेले दिसते आणि वापरकर्त्याला काहीही न करता सुरक्षित कॉर्पोरेट नेटवर्कशी कनेक्ट होते.

BYOD साठी, वर्कफ्लो तितकाच सोपा असणे आवश्यक आहे परंतु योग्य सुरक्षा गार्डरेल्ससह. हे हाताळण्यासाठी सेल्फ-सर्व्हिस पोर्टल हा एक उत्तम मार्ग आहे.

BYOD ऑनबोर्डिंग वर्कफ्लोचे उदाहरण

- प्रारंभिक कनेक्शन: वापरकर्ता त्यांचे वैयक्तिक डिव्हाइस एका समर्पित "Onboarding" SSID शी कनेक्ट करतो. हे नेटवर्क पूर्णपणे वेगळे केलेले असते आणि कोणत्याही अंतर्गत संसाधनांमध्ये प्रवेश करू शकत नाही; वापरकर्त्याला ऑनबोर्डिंग पोर्टलवर नेणे हे त्याचे एकमेव काम असते.

- ऑथेंटिकेशन: त्यांना एका साध्या वेबपेजवर पुनर्निर्देशित केले जाते जिथे ते त्यांच्या सामान्य कंपनी क्रेडेंशियल्ससह (उदा., त्यांचे Microsoft 365 किंवा Google लॉगिन) साइन इन करतात.

- प्रोफाईल इन्स्टॉलेशन: एकदा ते ऑथेंटिकेट झाल्यानंतर, पोर्टल त्यांना कॉन्फिगरेशन प्रोफाईल इन्स्टॉल करण्यासाठी वन-क्लिक प्रक्रियेद्वारे मार्गदर्शन करते. या प्रोफाईलमध्ये प्रमाणपत्र आणि सुरक्षित स्टाफ Wi-Fi नेटवर्क (WPA3-Enterprise) शी कनेक्ट करण्यासाठी आवश्यक असलेल्या सर्व सेटिंग्ज असतात.

- सुरक्षित कनेक्शन: डिव्हाइस आपोआप ऑनबोर्डिंग नेटवर्क सोडते आणि योग्य, एनक्रिप्टेड स्टाफ नेटवर्कशी कनेक्ट होते. त्यानंतर, भविष्यातील सर्व कनेक्शन्स स्वयंचलित असतात.

या संपूर्ण प्रक्रियेला एका मिनिटापेक्षा कमी वेळ लागतो. हे हमी देते की तुमच्या नेटवर्कशी कनेक्ट होणारे प्रत्येक वैयक्तिक डिव्हाइस योग्यरित्या ऑथेंटिकेटेड आहे आणि IT धोरणानुसार कॉन्फिगर केलेले आहे, तेही तुमच्या वापरकर्त्यांसाठी किंवा तुमच्या हेल्पडेस्कसाठी कोणतीही डोकेदुखी निर्माण न करता.

तुमच्या नेटवर्कचे निरीक्षण करणे आणि धोक्यांना प्रतिसाद देणे

मजबूत ऑथेंटिकेशन आणि नेटवर्क सेगमेंटेशन लागू करणे ही एक उत्तम सुरुवात आहे, परंतु तुमचे Wi-Fi सुरक्षित करणे हे केवळ एक वेळचे काम नाही. यासाठी सतत सतर्कता आवश्यक असते. खरा बदल हा केवळ प्रतिबंधात्मक मानसिकतेतून सक्रिय शोध आणि प्रतिसादाकडे असणे आवश्यक आहे. जे धोके अपरिहार्यपणे तुमच्या संरक्षणाची चाचणी घेतील, त्यांना हाताळण्यासाठी हे महत्त्वपूर्ण आहे.

हे काय शोधायचे हे जाणून घेण्याबद्दल आणि जेव्हा काही संशयास्पद घडते तेव्हा कृतीची ठोस योजना असण्याबद्दल आहे.

हल्लेखोर चिकाटीचे असतात. हे एक साधे सत्य आहे. सरकारी संशोधनातून असे दिसून आले आहे की मागील रिपोर्टिंग कालावधीत यूकेमधील 43% व्यवसायांना सायबर सुरक्षा उल्लंघनाचा फटका बसला आहे. याचा अर्थ रिटेल, हॉस्पिटॅलिटी आणि हेल्थकेअरमधील 600,000 हून अधिक संस्थांना नेटवर्क असुरक्षिततेपासून सुरू झालेल्या हल्ल्यांचा सामना करावा लागला. यावरून धोका खरोखर किती व्यापक आहे हे दिसून येते. या यूके सायबर सुरक्षा आकडेवारीबद्दल अधिक माहिती मिळवा .

लक्ष ठेवण्यासाठी प्रमुख मेट्रिक्स आणि अलर्ट्स

जेव्हा तुम्ही तुमची नेटवर्क मॅनेजमेंट सिस्टीम विचित्र वर्तनावर फ्लॅग करण्यासाठी कॉन्फिगर करता त्या क्षणापासून प्रभावी मॉनिटरिंग सुरू होते. तुमच्या IT टीमकडे अनेक ���ंभीर वायरलेस सुरक्षा इव्हेंट्ससाठी अलर्ट्स ट्यून केलेले असावेत. हे पूर्व इशारे म्हणजे कोणतेही वास्तविक नुकसान होण्यापूर्वी हल्ला थांबवण्याची तुमची सर्वोत्तम संधी असते.

सेट अप करण्यासाठी प्रमुख अलर्ट्समध्ये हे समाविष्ट आहे:

- रोग ॲक्सेस पॉईंट्स (Rogue Access Points): तुमच्या कंपनीचा SSID ब्रॉडकास्ट करणाऱ्या कोणत्याही अनधिकृत AP ला तुमच्या सिस्टीमने त्वरित फ्लॅग केले पाहिजे. हे "इव्हिल ट्विन" हल्ल्याचे क्लासिक लक्षण आहे, जे वापरकर्त्यांना दुर्भावनापूर्ण नेटवर्कशी कनेक्ट होण्यासाठी मूर्ख बनवण्यासाठी डिझाइन केलेले असते.

- डीऑथेंटिकेशन हल्ले (Deauthentication Attacks): नेटवर्कवरून जबरदस्तीने बाहेर काढल्या जाणाऱ्या उपकरणांमधील अचानक झालेली वाढ डिनायल-ऑफ-सर्व्हिस (DoS) हल्ल्याचे संकेत देऊ शकते. हल्लेखोर याचा वापर व्यवसायात व्यत्यय आणण्यासाठी किंवा उपकरणांना त्यांच्या रोग AP शी कनेक्ट होण्यास भाग पाडण्यासाठी करतात.

- असामान्य ट्रॅफिक पॅटर्न: विशेषत: जर ते कामाच्या वेळेबाहेर घडत असेल, तर सहसा जास्त डेटा ट्रान्सफर न करणाऱ्या उपकरणांमधून अचानक, मोठ्या डेटा ट्रान्सफरबद्दल सावध रहा. हे तडजोड केलेल्या मशीनमधून डेटा बाहेर काढण्याचे स्पष्ट लक्षण असू शकते.

एक उत्तम प्रकारे कॉन्फिगर केलेली अलर्टिंग सिस्टीम तुमची डिजिटल मज्जासंस्था म्हणून काम करते. जेव्हा काहीतरी चुकीचे असते तेव्हा ते तुम्हाला कळवते, ज्यामुळे तुम्हाला घटना घडल्यानंतर आठवडे किंवा महिन्यांनंतर उल्लंघन शोधण्याऐवजी वेग आणि अचूकतेने प्रतिक्रिया देण्याची परवानगी मिळते.

Wi-Fi धोक्यांसाठी इन्सिडेंट रिस्पॉन्स प्लॅन

जेव्हा एखादा अलर्ट वाजतो, तेव्हा तुमच्या टीमला एका स्पष्ट, पूर्व-परिभाषित योजनेची आवश्यकता असते. गोंधळलेला प्रतिसाद केवळ आगीत तेल ओतण्याचे काम करतो. Wi-Fi-विशिष्ट इन्सिडेंट रिस्पॉन्स चेकलिस्ट हीच एका व्यवस्थापित घटनेला पूर्ण संकटापासून वेगळे करते.

तुमच्या चेकलिस्टने टीमला या टप्प्यांमधून मार्गदर्शन केले पाहिजे:

- तपास करा आणि पडताळणी करा: पहिली पायरी नेहमी धोक्याची पुष्टी करणे ही असते. तो खरोखरच रोग AP आहे, की केवळ चुकीच्या पद्धतीने कॉन्फिगर केलेले कंपनीचे डिव्हाइस आहे? संशयास्पद सिग्नलचा भौतिक स्रोत शोधण्यासाठी तुमच्या नेटवर्क टूल्सचा वापर करा.

- धोका नियंत्रित करा: एकदा पुष्टी झाल्यानंतर, त्वरित नियंत्रण मिळवणे हे सर्वस्व असते. याचा अर्थ रोग डिव्हाइसशी कनेक्ट केलेला स्विच पोर्ट बंद करणे किंवा दुर्भावनापूर्ण क्लायंटचा MAC ॲड्रेस ब्लॉक करण्यासाठी तुमच्या मॅनेजमेंट कन्सोलचा वापर करणे असू शकते. धोक्याला वेगळे करणे आणि त्याला पसरण्यापासून थांबवणे हे ध्येय असते.

- निर्मूलन आणि पुनर्प्राप्ती: नियंत्रण मिळवल्यानंतर, तुमच्या वातावरणातून धोका बाहेर काढण्याची वेळ आली आहे. याचा अर्थ रोग हार्डवेअर भौतिकरित्या काढून टाकणे, कोणत्याही तडजोड केलेल्या उपकरणांना पुसून टाकणे आणि सर्व सिस्टीम्स स्वच्छ असल्याची तिहेरी तपासणी करणे.

- शिका आणि मजबूत करा: ही सर्वात महत्त्वाची पायरी आहे. घटनेनंतरचे पुनरावलोकन आयोजित करा. उल्लंघन नेमके कसे झाले आणि तुमचे संरक्षण मजबूत करण्यासाठी तुम्ही काय करू शकता याचे विश्लेषण करा. एखाद्या धोरणाकडे दुर्लक्ष केले गेले का? तुमच्या सिक्युरिटी स्टॅकमध्ये काही त्रुटी आहे का? तुमची एकूण सुरक्षा स्थिती सुधारण्यासाठी प्रत्येक घटनेचा धडा म्हणून वापर करा.

हा संरचित दृष्टिकोन संभाव्य संकटाचे व्यवस्थापन करण्यायोग्य घटनेत रूपांतर करतो. याहूनही उत्तम म्हणजे, Purple सह इंटिग्रेट केलेल्या आधुनिक ॲनालिटिक्स प्लॅटफॉर्म्ससारखे प्लॅटफॉर्म्स या कच्च्या सुरक्षा डेटाचे मौल्यवान बिझनेस इंटेलिजन्समध्ये रूपांतर करू शकतात. कनेक्शन डेटाचे विश्लेषण करून, मार्केटिंग आणि ऑपरेशन्स टीम्सना फूटफॉल आणि अभ्यागतांच्या वर्तनाची खरी कल्पना येऊ शकते, हे सिद्ध करते की Wi-Fi सुरक्षित करण्यामधील मजबूत गुंतवणूक संपूर्ण व्यवसायात एक शक्तिशाली, सकारात्मक परतावा देऊ शकते.

तुमची Wi-Fi सुरक्षा उपयोजन चेकलिस्ट

ठीक आहे, चला सिद्धांताला प्रत्यक्षात आणूया. आपण चर्चा केलेल्या सर्व धोरणे उत्तम आहेत, परंतु ठोस कृती योजनेशिवाय ती निरुपयोगी आहेत. ही चेकलिस्ट तुमचा रोडमॅप आहे, जी तुमची Wi-Fi पायाभूत सुविधा सुरक्षित करण्यासाठी सर्व गोष्टींना स्पष्ट, कृती करण्यायोग्य चरणांमध्ये एकत्रित करते.

याचा विचार एक स्तरित संरक्षण तयार करण्यासारखा करा. हे केवळ काही स्विचेस चालू करण्याबद्दल नाही; हे अशी सुरक्षा स्थिती तयार करण्याबद्दल आहे जी तुमच्या संस्थेचे तळागाळापासून संरक्षण करते.

मूलभूत सुरक्षा आणि ॲक्सेस कंट्रोल

सर्वात आधी, तुम्हाला एक अत्यंत मजबूत बेसलाईन आवश्यक आहे. याचा अर्थ तुमचे मुख्य प्रोटोकॉल लॉक करणे आणि कोण काय ॲक्सेस करू शकते आणि कसे, यावर घट्ट पकड मिळवणे.

- WPA3-Enterprise लागू करा: तुमच्या स्टाफ नेटवर्कसाठी ही तडजोड न करण्याजोगी बाब आहे. हे एनक्रिप्शनसाठी सुवर्ण मानक आहे आणि, अधिक महत्त्वाचे म्हणजे, हे तुम्हाला धोकादायक शेअर केलेल्या पासवर्डच्या पलीकडे जाण्यासाठी आवश्यक असलेले ओळख-आधारित ऑथेंटिकेशन सक्षम करते. याला तुमचे डीफॉल्ट बनवा.

- 802.1X ऑथेंटिकेशन लागू करा: प्री-शेअर्ड कीज कायमच्या सोडून देण्याची वेळ आली आहे. प्रत्येक वापरकर्त्याला आणि डिव्हाइसला तुमच्या नेटवर्कच्या जवळ येण्यापूर्वी एका विश्वासार्ह डिरेक्टरीच्या विरूद्ध ते कोण आहेत हे सिद्ध करण्यास भाग पाडण्यासाठी 802.1X चा वापर करा.

- तुमच्या क्लाउड डिरेक्टरीसह इंटिग्रेट करा: तुमचे Wi-Fi ऑथेंटिकेशन थेट तुमच्या मुख्य आयडेंटिटी प्रोव्हायडरशी जोडा, मग ते Entra ID असो किंवा Google Workspace . असे केल्याने युजर प्रोव्हिजनिंग स्वयंचलित होते आणि, महत्त्वाचे म्हणजे, कर्मचारी कंपनी सोडतो त्या क्षणी ॲक्सेस खंडित होतो.

नेटवर्क सेगमेंटेशन आणि ऑनबोर्डिंग

एक मजबूत पाया तयार झाल्यानंतर, पुढचे काम म्हणजे तुमचे नेटवर्क ट्रॅफिक विभागणे आणि नवीन उपकरणांना कनेक्ट होण्यासाठी एक सुरक्षित, सोपा मार्ग तयार करणे. हे सर्व संभाव्य धोके नियंत्रित करण्याबद्दल आणि त्याच वेळी तुमच्या वापरकर्त्यांसाठी आणि तुमच्या IT टीमसाठी जीवन सोपे करण्याबद्दल आहे.

एक सुव्यवस्थित उपयोजन चेकलिस्ट हे कॉन्फिगरेशन ड्रिफ्ट आणि मानवी चुकांविरूद्ध तुमचे सर्वोत्तम संरक्षण आहे. हे सुसंगतता आणि पूर्णता सुनिश्चित करते, तुमच्या सुरक्षा धोरणाला एका व्यावहारिक वास्तवात बदलते जे तुमच्या व्यवसायाचे रात्रंदिवस संरक्षण करते.

- स्वतंत्र VLANs तयार करा: येथे कोणतीही तडजोड करू नका. कर्मचारी, अतिथी आणि IoT उपकरणांसाठी वेगळ्या VLANs सह तुमचे नेटवर्क सेगमेंट करणे महत्त्वपूर्ण आहे. हे हल्लेखोरांना तुमच्या नेटवर्कवर लॅटरली फिरण्यापासून थांबवते आणि एका क्षेत्रातील संभाव्य उल्लंघनाला आपत्ती बनण्यापासून रोखते.

- सुरक्षित ऑनबोर्डिंग SSID तैनात करा: BYOD उपकरणांसाठी एक समर्पित, सेल्फ-सर्व्हिस वर्कफ्लो सेट करा. हे वापरकर्त्यांना त्यांचे वैयक्तिक फोन आणि लॅपटॉप WPA3-Enterprise ॲक्सेससाठी स्वतः सुरक्षितपणे कॉन्फिगर करू देते, ज्यामुळे तुमचा हेल्पडेस्क सपोर्ट तिकिटांच्या ढिगाऱ्याखाली गाडला जाण्यापासून वाचत���.

Wi-Fi सुरक्षित करण्याबद्दल वारंवार विचारले जाणारे प्रश्न

जेव्हा तुम्ही नेटवर्क सुरक्षेमध्ये आमूलाग्र बदल करत असता, तेव्हा काही प्रश्न वारंवार समोर येतात. IT प्रोफेशनल्सना त्यांचे एंटरप्राइझ Wi-Fi सुरक्षित करताना येणाऱ्या काही सर्वात सामान्य अडथळ्यांना सामोरे जाऊया.

WPA3-Personal विरूद्ध WPA3-Enterprise

येथील खरा फरक ऑथेंटिकेशन पद्धतीवर येतो आणि तो एक महत्त्वपूर्ण फरक आहे.

WPA3-Personal ही मुळात कंझ्युमर-ग्रेड आवृत्ती आहे. हे नेटवर्कशी कनेक्ट होणाऱ्या प्रत्येक व्यक्ती आणि डिव्हाइससाठी एकच पासवर्ड किंवा Pre-Shared Key (PSK) वापरते. जरी एनक्रिप्शन हे WPA2 च्या तुलनेत एक पाऊल पुढे असले तरी, व्यावसायिक वापरासाठी ते अजूनही मूलभूतपणे सदोष आहे कारण ते शेअर केलेल्या सिक्रेटवर अवलंबून असते.

दुसरीकडे, WPA3-Enterprise हे व्यवसायासाठी तयार केले आहे. हे 802.1X प्रोटोकॉल चा फायदा घेते, प्रत्येक वापरकर्त्याला आणि डिव्हाइसला Entra ID सारख्या मध्यवर्ती डिरेक्टरीच्या विरूद्ध वैयक्तिकरित्या ऑथेंटिकेट करण्यास भाग पाडते. याचा अर्थ प्रत्येक कनेक्शनचे स्वतःचे युनिक क्रेडेंशियल्स असतात, जे तुम्हाला ग्रॅन्युलर नियंत्रण आणि तुमच्या नेटवर्कवर कोण आणि केव्हा आहे याचा स्पष्ट ऑडिट ट्रेल देते—जे तुम्ही शेअर केलेल्या पासवर्डसह करू शकत नाही.

पासवर्डलेस अधिक सुरक्षित का आहे

प्रामाणिकपणे सांगायचे तर: पारंपारिक पासवर्ड हे सुरक्षा साखळीतील सर्वात कमकुवत दुवा आहेत. ते फिश केले जातात, चोरीला जातात, स्टिकी नोट्सवर लिहिले जातात आणि क्रॅक केले जातात. अगदी कल्पनेतील सर्वात कठोर पासवर्ड धोरणांसह, तुम्ही अजूनही परिपूर्ण मानवी वर्तनावर पैज लावत आहात, जो नेहमीच हरणारा खेळ असतो.

पासवर्डलेस ऑथेंटिकेशन, विशेषतः डिजिटल प्रमाणपत्रांसह EAP-TLS, हा मानवी धोका पूर्णपणे टाळते. ॲक्सेस तुम्हाला माहित असलेल्या गोष्टीद्वारे (पासवर्ड) दिला जात नाही, तर तुमच्याकडे असलेल्या गोष्टीद्वारे दिला जातो—एका विश्वासार्ह डिव्हाइसवर इन्स्टॉल केलेले क्रिप्टोग्राफिकदृष्ट्या सुरक्षित प्रमाणपत्र. हा दृष्टिकोन फिशिंग आणि क्रेडेंशियल चोरीपासून अक्षरशः मुक्त आहे, जो उच्च स्तरावरील सुरक्षा हमी देतो.

लेगसी IoT डिव्हाइसेस सुरक्षित करणे

ही प्रत्येकाची समस्या आहे. तुमच्याकडे जुने सुरक्षा कॅमेरे, HVAC सेन्सर्स किंवा इतर IoT गॅजेट्स आहेत जे 802.1X सारख्या आधुनिक सुरक्षा प्रोटोकॉलला सपोर्ट करत नाहीत. त्यांना शेअर केलेल्या पासवर्ड नेटवर्कवर टाकणे म्हणजे संकटाला खुले आमंत्रण आहे.

या लेगसी उपकरणांना हाताळण्याच्या सर्वोत्तम मार्गामध्ये दुहेरी दृष्टिकोनाचा समावेश आहे:

- Individual Pre-Shared Keys (iPSK) वापरा: तुमच्या सर्व IoT उपकरणांसाठी एका पासवर्डऐवजी, तुम्ही प्रत्येक वैयक्तिक डिव्हाइसला एक युनिक, लांब आणि गुंतागुंतीचा पासवर्ड नियुक्त करता. अशा प्रकारे, जर एखाद्या डिव्हाइसशी तडजोड झाली, तर तुम्ही इतर कोणत्याही गोष्टीमध्ये व्यत्यय न आणता त्याचा ॲक्सेस त्वरित रद्द करू शकता.

- कठोर नेटवर्क सेगमेंटेशन: ही तडजोड न करण्याजोगी बाब आहे. सर्व IoT उपकरणे त्यांच्या स्वतःच्या वेगळ्या VLAN वर असली पाहिजेत, जी तुमच्या कॉर्पोरेट नेटवर्कपासून पूर्णपणे वेगळी केलेली असावीत. तेथून, तुम्ही त्याचा ॲक्सेस लॉक करता जेणेकरून ते फक्त त्या विशिष्ट इंटरनेट सर्व्हर्सशी संवाद साधू शकेल ज्यांची त्याला कार्य करण्यासाठी अत्यंत आवश्यकता आहे, आणि त्याहून अधिक काहीही नाही.

हे धोरण प्रभावीपणे धोका नियंत्रित करते. जरी हल्लेखोर IoT डिव्हाइसशी तडजोड करण्यात यशस्वी झाला तरी, ते एका डिजिटल पिंजऱ्यात अडकतात जिथून त्यांना कुठेही जाता येत नाही. ते तुमच्या नेटवर्कच्या खऱ्या अर्थाने महत्त्वाच्या असलेल्या भागांमध्ये लॅटरली जाऊ शकत नाहीत.

पासवर्ड काढून टाकण्यासाठी आणि तुमची Wi-Fi सुरक्षा स्वयंचलित करण्यासाठी तयार आहात? Purple तुमच्या विद्यमान इन्फ्रास्ट्रक्चर आणि Meraki आणि Aruba सारख्या आघाडीच्या व्हेंडर्ससह अखंडपणे इंटिग्रेट होते जेणेकरून महिन्यांत नव्हे तर काही आठवड्यांत झिरो-ट्रस्ट, प्रमाणपत्र-आधारित ॲक्सेस प्रदान करता येईल. https://www.purple.ai वर अधिक जाणून घ्या