Pour sécuriser correctement votre Wi-Fi, vous devez aller au-delà du simple mot de passe. Le véritable objectif est l'authentification basée sur l'identité pour chaque utilisateur et appareil. Cela implique l'utilisation de protocoles robustes tels que WPA3-Enterprise et 802.1X pour garantir que seules les personnes et les équipements autorisés puissent s'approcher de votre réseau. Il s'agit d'une étape fondamentale pour protéger les données de votre entreprise contre les cybermenaces modernes.

Pourquoi la sécurité Wi-Fi traditionnelle fait défaut à votre entreprise

Soyons directs : l'ancien modèle d'un simple réseau invité avec un mot de passe partagé qui ne change jamais est fondamentalement défaillant. Pour toute entreprise — en particulier dans l'hôtellerie, la vente au détail ou les propriétés multi-locataires — ce n'est pas seulement un risque mineur. C’est une invitation grande ouverte pour les attaquants.

La vérité est que les méthodes de sécurité Wi-Fi traditionnelles ne peuvent tout simplement pas suivre la complexité des environnements réseau d'aujourd'hui. Les vulnérabilités commencent souvent par les éléments les plus basiques. De nombreuses entreprises s'appuient encore sur les paramètres par défaut de leurs routeurs, qui sont souvent connus du public et facilement exploités.

Il ne s'agit pas seulement d'un problème théorique. Une enquête de 2025 a révélé qu'un nombre alarmant de 47 % des internautes britanniques n'avaient jamais modifié les paramètres par défaut de leur routeur, les laissant complètement exposés. Cette approche laxiste s'étend également à la gestion des accès. Ce mot de passe écrit sur un tableau blanc ou imprimé sur un reçu devient rapidement de notoriété publique, et une fois divulgué, vous perdez toute visibilité et tout contrôle sur les personnes qui se connectent à votre réseau.

Le problème du BYOD et de l'IoT non géré

Ce défi prend encore plus d'ampleur lorsque l'on prend en compte deux tendances majeures : les politiques Bring Your Own Device (BYOD) et l'explosion des appareils de l'Internet des objets (IoT) non gérés. Chaque smartphone, tablette et smart TV personnel se connectant à votre réseau représente un autre point d'entrée potentiel pour les menaces.

Ces appareils disposent rarement de contrôles de sécurité de niveau entreprise, ce qui en fait des cibles de choix. Un seul téléphone d'employé compromis se connectant au réseau du personnel pourrait offrir à un attaquant un accès direct aux données sensibles de l'entreprise. De même, les appareils IoT non sécurisés tels que les thermostats intelligents ou les caméras de sécurité peuvent être piratés et utilisés pour lancer des attaques depuis l'intérieur même du périmètre de votre réseau.

Le problème central du Wi-Fi traditionnel est sa dépendance à un point de défaillance unique : le mot de passe partagé. Si cette clé est compromise, l'ensemble du réseau est exposé. Il n'y a aucune responsabilité individuelle, aucun moyen de tracer l'activité et aucune méthode pour révoquer l'accès d'un seul utilisateur sans perturber tous les autres.

Les anciennes méthodes de sécurisation du Wi-Fi ne fonctionnent clairement plus. Pour souligner cet écart, examinons comment les menaces modernes se mesurent aux défenses obsolètes.

Menaces Wi-Fi modernes vs Défenses traditionnelles

Comme le montre ce tableau, l'ancienne méthode est dangereusement obsolète. C'est pourquoi tant d'organisations mettent désormais en œuvre la sécurité Zero Trust , un cadre moderne fondé sur le principe critique de "ne jamais faire confiance, toujours vérifier".

Les conséquences réelles pour l'entreprise

Ces risques ne sont pas seulement techniques ; ils se traduisent par des préjudices commerciaux tangibles. Une violation qui commence sur un réseau Wi-Fi non sécurisé peut entraîner des pertes financières dévastatrices dues au vol de données, à des amendes réglementaires et au coût faramineux de la remédiation.

Au-delà de l'impact financier immédiat, les dommages à la réputation peuvent être encore plus graves. Pour un hôtel, un détaillant ou un immeuble résidentiel, une violation de données médiatisée peut complètement éroder la confiance et la fidélité des clients, impactant les revenus pour les années à venir. En fin de compte, ne pas investir dans une sécurité Wi-Fi moderne n'est pas seulement un oubli technique : c'est un pari que la plupart des entreprises ne peuvent tout simplement pas se permettre de prendre.

Construire les fondations de votre Wi-Fi sécurisé

Si vous utilisez toujours un mot de passe unique et partagé pour votre réseau Wi-Fi principal, il est temps de procéder à un changement fondamental. Dépasser ce modèle obsolète est la première véritable étape pour sécuriser votre infrastructure Wi-Fi. Pour construire une posture de sécurité véritablement robuste, vous avez besoin d'une fondation basée sur des protocoles modernes axés sur l'identité. Cela signifie laisser derrière soi les vulnérabilités des clés partagées et adopter un système où chaque connexion est authentifiée et de confiance.

La pierre angulaire de cette approche moderne est le WPA3-Enterprise. Bien que le nom ressemble à son cousin à usage domestique (WPA3-Personal), la version "Enterprise" fonctionne à un niveau de sécurité complètement différent. Au lieu d'un mot de passe pour tout le monde, elle s'appuie sur le protocole 802.1X pour vérifier l'identité de chaque utilisateur et appareil individuellement par rapport à un annuaire central.

C'est un changement radical dans la façon dont vous devez concevoir l'accès au réseau. Il ne s'agit plus de ce que vous savez (un mot de passe) mais de qui vous êtes (une identité prouvée). Cette méthode garantit que seules les personnes autorisées et les appareils gérés par l'entreprise peuvent accéder au réseau, fermant ainsi la porte à quiconque tente de s'y introduire avec un mot de passe volé ou partagé.

Comprendre le 802.1X et l'EAP

Au cœur du WPA3-Enterprise se trouve la norme 802.1X, qui agit comme un gardien pour votre réseau. Elle fonctionne de pair avec l'Extensible Authentication Protocol (EAP), qui est le "langage" spécifique utilisé pour vérifier les identifiants. Considérez le 802.1X comme l'agent de sécurité à la porte et l'EAP comme la carte d'identité qu'il vérifie.

Il existe plusieurs "variantes" d'EAP, chacune ayant sa propre façon de vérifier une identité. Choisir la bonne est un exercice d'équilibre critique entre sécurité et expérience utilisateur.

- EAP-TLS (Transport Layer Security) : Il est largement considéré comme la référence absolue en matière de sécurité Wi-Fi. Il utilise des certificats numériques à la fois sur le serveur et sur l'appareil client pour s'authentifier mutuellement. Cela élimine complètement les mots de passe, le rendant incroyablement résistant au phishing et aux attaques de l'homme du milieu.

- EAP-TTLS (Tunneled Transport Layer Security) : Cette méthode crée d'abord un tunnel sécurisé et chiffré, puis authentifie l'utilisateur à l'intérieur, souvent avec un nom d'utilisateur et un mot de passe standard. C'est une option solide qui est un peu plus facile à déployer que l'EAP-TLS si vous n'êtes pas tout à fait prêt pour une configuration entièrement basée sur des certificats.

- PEAP (Protected Extensible Authentication Protocol) : Similaire à l'EAP-TTLS, le PEAP crée un tunnel chiffré avant de vérifier les identifiants de l'utilisateur. Il a été développé par Microsoft et est très courant dans les environnements fortement axés sur Windows.

Pour la plupart des configurations d'entreprise, l'EAP-TLS est l'objectif ultime. Il offre la sécurité la plus forte en supprimant entièrement le maillon le plus faible de la chaîne : le mot de passe. Des solutions comme Purple rendent cela beaucoup plus simple en s'intégrant aux annuaires cloud pour automatiser le déploiement des certificats, mettant cette sécurité de premier plan à portée de main sans la complexité habituelle. Vous pouvez en apprendre davantage en consultant notre aperçu complet du cadre de données et de sécurité de Purple .

Le rôle critique de la segmentation du réseau

Une fois que vous avez verrouillé une authentification forte, le pilier fondamental suivant est la segmentation du réseau. Pour faire simple, tous les trafics ne se valent pas, et ils ne devraient pas tous se mélanger sur le même réseau plat. La segmentation utilise des réseaux locaux virtuels (VLAN) pour créer des voies virtuelles isolées pour différents types de trafic.

Imaginez votre réseau comme un bâtiment. Sans VLAN, tout le monde — le personnel, les invités et tous vos appareils IoT — se promène dans le même bureau en open space. Un seul appareil compromis a le champ libre pour fouiner partout.

Avec les VLAN, vous créez des pièces séparées et verrouillées. Le personnel est dans une pièce avec accès aux ressources sensibles de l'entreprise. Les invités sont dans une autre avec un accès Internet uniquement. Vos appareils IoT, comme les caméras de sécurité et les thermostats intelligents, sont dans une troisième, complètement isolée du reste. Une brèche dans une pièce ne compromet pas les autres.

Une segmentation appropriée n'est pas seulement un atout ; elle est non négociable pour sécuriser le Wi-Fi d'entreprise. Elle réduit considérablement votre surface d'attaque et limite les dégâts si un appareil venait à être compromis.

Mise en pratique avec Meraki et Aruba

La théorie est une chose, mais la mise en œuvre est ce qui compte. Heureusement, le matériel réseau moderne de fournisseurs tels que Meraki et Aruba rend l'implémentation de ces concepts assez simple.

- Configuration sur un tableau de bord Meraki : Pour faire fonctionner le WPA3-Enterprise, vous devez naviguer vers les paramètres du SSID, sélectionner "Enterprise avec mon serveur RADIUS" et saisir les détails de votre serveur RADIUS. Vous créerez ensuite des SSID séparés pour le trafic du personnel, des invités et de l'IoT, en attribuant à chacun un ID de VLAN distinct (ex. VLAN 10 pour le personnel, VLAN 20 pour les invités).

- Configuration sur un contrôleur Aruba : Le processus est très similaire. Dans l'interface Aruba, vous définissez un nouveau WLAN, choisissez WPA3-Enterprise avec authentification 802.1X et le liez à votre profil de serveur d'authentification. À partir de là, vous attribuez le WLAN à un VLAN spécifique, en vous assurant que le trafic est correctement séparé dès qu'un appareil se connecte.

En combinant une authentification forte basée sur l'identité comme le WPA3-Enterprise avec une segmentation réseau rigoureuse à l'aide de VLAN, vous construisez une fondation résiliente. Cette défense en profondeur garantit que même si un contrôle de sécurité échoue, d'autres sont prêts à protéger vos actifs critiques.

Passer à un accès sans mot de passe et basé sur des certificats

Une fois que vous avez verrouillé votre authentification et segmenté votre réseau, le prochain grand saut consiste à vous débarrasser du maillon le plus faible de la chaîne : le mot de passe. C'est là que la sécurité moderne commence vraiment à briller, passant de quelque chose que les utilisateurs doivent mémoriser à quelque chose que leurs appareils sont tout simplement : de confiance et vérifiés. C'est une évolution qui met fin aux maux de tête liés à la gestion des mots de passe pour l'informatique et élimine les risques de phishing pour les utilisateurs, créant une expérience beaucoup plus sécurisée et sans effort.

La demande pour ce type de solutions robustes explose. Le marché britannique de la sécurité des réseaux sans fil a atteint 1 436,9 millions USD en 2023 et est en passe de presque doubler d'ici 2030. Il ne s'agit pas seulement d'une tendance ; c'est un signal clair que les entreprises de l'hôtellerie, de la vente au détail et de la santé recherchent d'urgence de meilleurs moyens de sécuriser leur Wi-Fi.

L'expérience invité fluide avec OpenRoaming

Pour les réseaux invités — en particulier dans les lieux publics très fréquentés comme les hôtels, les aéroports ou les centres commerciaux — le mot d'ordre est un accès sécurisé sans friction. C'est exactement ce pour quoi des technologies comme OpenRoaming et Passpoint (dont vous vous souvenez peut-être sous le nom de Hotspot 2.0) ont été conçues. Elles créent une expérience "connectez-vous une fois, et vous êtes toujours connecté".

Voici la magie qui se cache derrière : un invité s'authentifie une seule fois en utilisant une identité de confiance, comme son opérateur mobile ou même une simple vérification par e-mail via une plateforme comme Purple. Dès lors, son appareil se connecte automatiquement et en toute sécurité au Wi-Fi chaque fois qu'il se trouve à proximité d'un lieu compatible OpenRoaming, couvrant des milliers d'emplacements dans le monde entier.

Cela débloque deux avantages massifs :

- Sécurité infaillible : La connexion est chiffrée dès le tout premier paquet, protégeant les utilisateurs des menaces courantes telles que les attaques "Evil Twin" où un pirate usurpe un réseau Wi-Fi invité légitime.

- Accès sans friction : Les visiteurs n'ont pas à chercher le réseau, à taper un mot de passe ou à se débattre avec un Captive Portal fastidieux à chaque visite. Leur appareil se connecte tout simplement. C'est une expérience utilisateur largement supérieure.

Authentification basée sur des certificats pour le personnel

Pour vos employés, la référence absolue est l'authentification basée sur des certificats. Cette méthode lie l'accès au réseau directement à l'identité numérique d'un appareil, qui est gérée par votre annuaire cloud central — pensez à Entra ID, Google Workspace ou Okta. Au lieu d'un nom d'utilisateur et d'un mot de passe, chaque appareil d'entreprise reçoit un certificat numérique unique qui agit comme sa carte d'identité infalsifiable.

Lorsqu'un employé tente de se connecter, le réseau vérifie simplement le certificat de son appareil par rapport à l'annuaire. S'il est valide, il est connecté. Sinon, la connexion est catégoriquement refusée. Cette approche est la pierre angulaire d'une architecture zero-trust.

La partie la plus puissante de l'accès basé sur des certificats est la capacité de le révoquer instantanément. Au moment où un employé part et que son compte est désactivé dans Entra ID, son certificat Wi-Fi est immédiatement invalidé. Ses appareils ne peuvent plus accéder au réseau — une faille de sécurité majeure comblée sans aucun effort manuel de la part du service informatique.

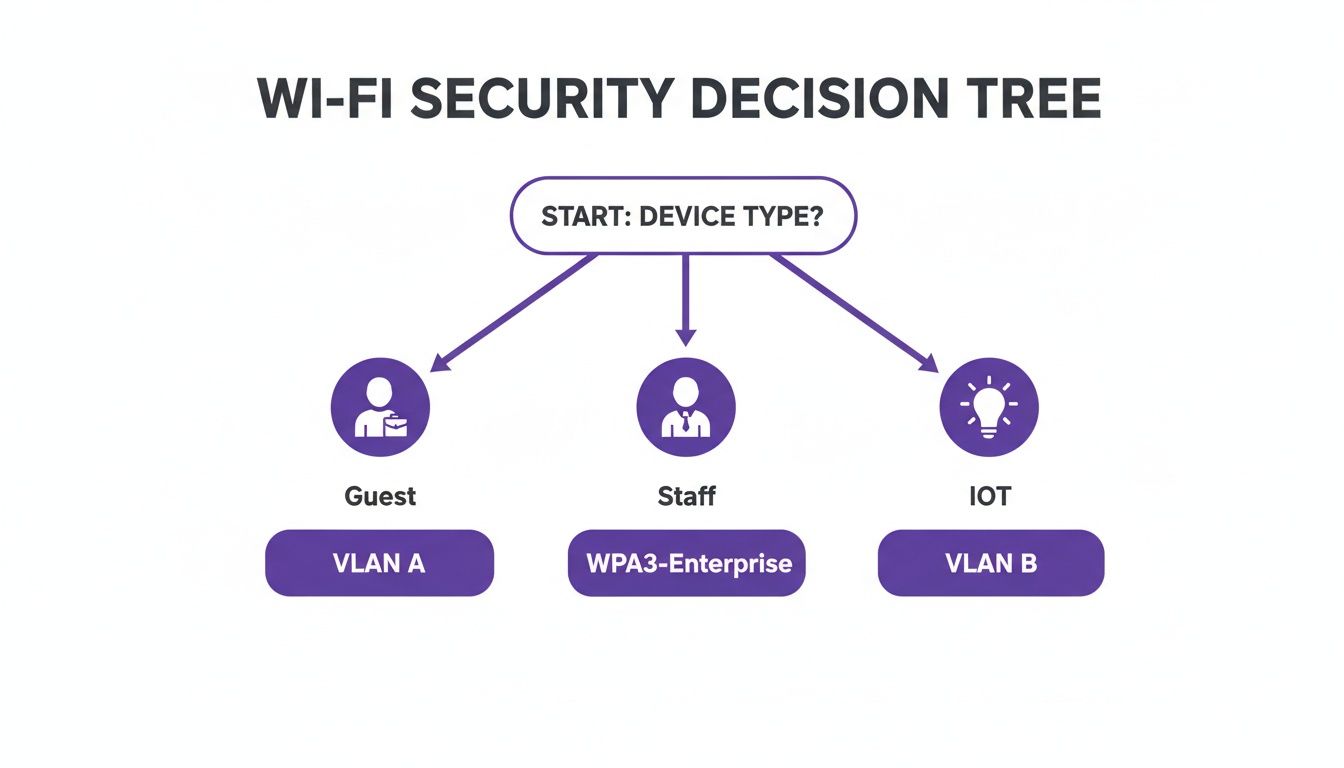

Choisir la bonne politique de sécurité dépend vraiment de qui ou de quoi se connecte. Cet arbre de décision montre une façon pratique d'envisager l'application de différentes politiques pour les invités, le personnel et les appareils IoT.

Ce qu'il faut retenir ici, c'est qu'il n'y a pas de solution universelle. Vous avez besoin d'une politique de sécurité sur mesure pour chaque type d'appareil afin d'équilibrer correctement la convivialité et le risque.

Comparaison des méthodes d'authentification

Pour vous aider à décider de la bonne approche pour les différentes parties de votre réseau, voici une comparaison rapide des principales méthodes d'authentification dont nous avons discuté. Chacune a sa place, et il est crucial de comprendre les compromis entre la sécurité et l'expérience utilisateur.

En fin de compte, une approche multicouche utilisant une combinaison de ces méthodes offre la posture de sécurité la plus complète pour un réseau d'entreprise moderne.

Gérer les appareils anciens et IoT avec l'iPSK

Soyons réalistes : tous les appareils de votre réseau ne peuvent pas gérer une authentification 802.1X sophistiquée. Les anciens systèmes, les imprimantes, les smart TV et toute une armée d'appareils IoT n'ont souvent pas le logiciel pour cela. C'est là que les Individual Pre-Shared Keys (iPSK) — également connues sous le nom de Private PSK ou Multi-PSK — interviennent comme une solution brillante et pratique.

Au lieu d'un mot de passe partagé pour tous ces appareils divers (un énorme risque de sécurité), l'iPSK vous permet de générer une clé unique pour chacun d'eux. Cela vous donne plusieurs avantages massifs par rapport à un réseau PSK standard :

- Révocation individuelle : Si un appareil est compromis ou retiré, il vous suffit de révoquer sa clé spécifique. Aucun autre appareil n'est affecté.

- Identification de l'appareil : Vous savez exactement quel appareil utilise quelle clé, ce qui vous donne une visibilité et une traçabilité indispensables.

- Segmentation du réseau : Chaque clé peut être liée à un VLAN spécifique et à un ensemble de règles d'accès. Cela garantit qu'une caméra IoT, par exemple, ne peut communiquer qu'avec son serveur et rien d'autre sur le réseau.

Pour obtenir un contrôle véritablement granulaire, l'application de principes tels que le Role Based Access Control (RBAC) est essentielle. L'iPSK est un excellent outil pour appliquer ces principes au niveau de l'appareil, même pour les équipements qui ne prennent pas en charge la connexion basée sur l'utilisateur. Si vous souhaitez aller plus loin, notre guide sur l'iPSK fournit un aperçu complet de la sécurité basée sur l'identité .

En réunissant ces méthodes sans mot de passe et basées sur des certificats, vous pouvez créer un environnement Wi-Fi à la fois hautement sécurisé et extrêmement simple d'accès pour vos utilisateurs. Une plateforme moderne comme Purple peut orchestrer toutes ces technologies, simplifiant le déploiement et rendant ce niveau de sécurité réalisable en quelques semaines, et non en quelques mois.

Intégrer la sécurité Wi-Fi à votre infrastructure de base

Une sécurité efficace n'est pas une fonctionnalité que l'on ajoute à la fin ; elle doit être tissée directement dans la trame de votre écosystème informatique. Pour toute entreprise moderne, sécuriser le Wi-Fi signifie abandonner les systèmes autonomes et créer une posture de sécurité unifiée. Il s'agit de remplacer les serveurs RADIUS sur site encombrants et nécessitant beaucoup de maintenance par des solutions agiles et cloud-natives qui communiquent directement avec vos principaux fournisseurs d'identité.

L'objectif est de faire de l'authentification Wi-Fi une extension naturelle de votre gestion centrale des identités. En vous connectant directement à des annuaires tels que Entra ID (anciennement Azure AD), Google Workspace ou Okta , vous pouvez automatiser complètement le cycle de vie des accès pour vos employés. Pour les équipes informatiques surchargées de travail, cela change totalement la donne.

Connexion à votre annuaire cloud

L'ancienne méthode de gestion d'un serveur RADIUS local est la porte ouverte aux problèmes. Elle est inefficace et truffée de risques d'erreur humaine. Chaque nouvel arrivant nécessite une configuration manuelle, et chaque départ exige une suppression manuelle rapide pour couper son accès. Un compte oublié est une faille de sécurité qui ne demande qu'à se produire.

Les plateformes cloud modernes contournent complètement ce risque. Lorsque vous vous intégrez à votre annuaire cloud, le provisionnement et le déprovisionnement des utilisateurs deviennent un processus automatisé.

- Intégration automatisée : Lorsqu'un nouvel employé est ajouté à Entra ID, son accès Wi-Fi peut être provisionné automatiquement. Vous pouvez même faire envoyer un certificat de sécurité sur son appareil d'entreprise avant même qu'il ne franchisse la porte le premier jour.

- Révocation instantanée : À la seconde où un employé est marqué comme inactif dans votre annuaire, son accès Wi-Fi est coupé. Instantanément et automatiquement. Il n'y a pas de décalage, pas de liste de contrôle manuelle à parcourir et aucune chance qu'un compte soit oublié.

Cette révocation automatisée est un contrôle de sécurité critique. Elle garantit que lorsque quelqu'un part, son accès est coupé de tous les systèmes en même temps, fermant ainsi une vulnérabilité courante que de nombreuses organisations ont du mal à gérer. C'est un grand pas vers un véritable modèle zero-trust.

Ce niveau d'intégration profond transforme la sécurité Wi-Fi d'une corvée manuelle et réactive en une force proactive et automatisée. Cela libère votre équipe informatique pour des tâches plus importantes et renforce massivement votre sécurité globale. Vous pouvez approfondir votre compréhension des principes sous-jacents dans notre article sur les avantages de l'authentification 802.1X .

Concevoir des flux de travail d'intégration d'appareils sécurisés

Avoir une base de sécurité solide comme le roc ne sert à rien si vos utilisateurs ne peuvent pas réellement connecter leurs appareils de manière sûre et facile. Un processus d'intégration maladroit et frustrant ne fait qu'entraîner un flot de tickets d'assistance et encourage les gens à trouver des solutions de contournement non sécurisées. La clé est de concevoir des flux de travail simples et sécurisés qui fonctionnent à la fois pour les appareils appartenant à l'entreprise et les appareils personnels (BYOD).

Pour le matériel appartenant à l'entreprise, le processus devrait être pratiquement invisible pour l'utilisateur. À l'aide d'une plateforme de gestion des appareils mobiles (MDM), le service informatique peut envoyer des profils Wi-Fi et des certificats directement sur les ordinateurs portables et les smartphones. L'appareil arrive préconfiguré et se connecte simplement au réseau d'entreprise sécurisé sans que l'utilisateur n'ait rien à faire.

Pour le BYOD, le flux de travail doit être tout aussi simple, mais avec les bons garde-fous de sécurité en place. Un portail en libre-service est le moyen idéal de gérer cela.

Exemple de flux de travail d'intégration BYOD

- Connexion initiale : L'utilisateur connecte son appareil personnel à un SSID "Onboarding" dédié. Ce réseau est complètement isolé et ne peut accéder à aucune ressource interne ; son seul rôle est d'amener l'utilisateur sur le portail d'intégration.

- Authentification : Ils sont redirigés vers une page web simple où ils se connectent avec leurs identifiants d'entreprise habituels (ex. leur identifiant Microsoft 365 ou Google).

- Installation du profil : Une fois authentifiés, le portail les guide à travers un processus en un clic pour installer un profil de configuration. Ce profil contient le certificat et tous les paramètres nécessaires pour se connecter au réseau Wi-Fi sécurisé du personnel (WPA3-Enterprise).

- Connexion sécurisée : L'appareil abandonne automatiquement le réseau d'intégration et se connecte au réseau chiffré approprié du personnel. Dès lors, toutes les connexions futures sont automatiques.

Le tout prend moins d'une minute. Cela garantit que chaque appareil personnel se connectant à votre réseau est correctement authentifié et configuré conformément à la politique informatique, le tout sans créer de maux de tête pour vos utilisateurs ou votre centre d'assistance.

Surveiller votre réseau et répondre aux menaces

Mettre en place une authentification forte et une segmentation du réseau est un excellent début, mais sécuriser votre Wi-Fi est tout sauf une tâche ponctuelle. Cela exige une vigilance constante. Le véritable changement doit consister à passer d'un état d'esprit purement préventif à une détection et une réponse actives. C'est crucial pour gérer les menaces qui, inévitablement, mettront vos défenses à l'épreuve.

Il s'agit de savoir quoi chercher et d'avoir un plan d'action solide lorsque quelque chose de suspect se présente.

Les attaquants sont persistants. C'est un fait simple. Des recherches gouvernementales soulignent que les violations de cybersécurité ont touché 43 % des entreprises britanniques au cours de la dernière période de référence. Cela se traduit par plus de 600 000 organisations dans les secteurs de la vente au détail, de l'hôtellerie et de la santé confrontées à des attaques qui ont commencé par une vulnérabilité réseau. Cela montre à quel point le danger est réellement répandu. Découvrez plus d'informations sur ces statistiques de cybersécurité au Royaume-Uni .

Indicateurs clés et alertes à surveiller

Une surveillance efficace commence au moment où vous configurez votre système de gestion de réseau pour signaler les comportements étranges. Votre équipe informatique doit disposer d'alertes réglées pour plusieurs événements critiques de sécurité sans fil. Ces alertes précoces sont votre meilleure chance de bloquer une attaque avant qu'elle ne cause de réels dégâts.

Les alertes clés à configurer incluent :

- Points d'accès malveillants (Rogue AP) : Votre système doit immédiatement signaler tout point d'accès non autorisé diffusant le SSID de votre entreprise. C'est la signature classique d'une attaque "Evil Twin", conçue pour tromper les utilisateurs et les amener à se connecter à un réseau malveillant.

- Attaques de désauthentification : Un pic soudain d'appareils expulsés de force du réseau peut signaler une attaque par déni de service (DoS). Les attaquants l'utilisent pour perturber les activités ou forcer les appareils à se connecter à leur point d'accès malveillant.

- Modèles de trafic inhabituels : Soyez alerté des transferts de données soudains et importants provenant d'appareils qui ne déplacent généralement pas beaucoup de données, surtout si cela se produit en dehors des heures de bureau. Cela pourrait être un signe clair d'exfiltration de données à partir d'une machine compromise.

Un système d'alerte bien configuré agit comme votre système nerveux numérique. Il vous informe dès que quelque chose ne va pas, vous permettant de réagir avec rapidité et précision plutôt que de découvrir une violation des semaines ou des mois après les faits.

Un plan de réponse aux incidents pour les menaces Wi-Fi

Lorsqu'une alerte se déclenche, votre équipe a besoin d'un plan clair et prédéfini. Une réponse chaotique ne fait que jeter de l'huile sur le feu. Une liste de contrôle de réponse aux incidents spécifique au Wi-Fi est ce qui sépare un événement géré d'une véritable crise.

Votre liste de contrôle doit guider l'équipe à travers ces phases :

- Enquêter et vérifier : La première étape consiste toujours à confirmer la menace. S'agit-il d'un véritable point d'accès malveillant ou simplement d'un appareil d'entreprise mal configuré ? Utilisez vos outils réseau pour localiser la source physique du signal suspect.

- Contenir la menace : Une fois confirmée, le confinement immédiat est primordial. Cela peut signifier fermer le port du commutateur connecté à un appareil malveillant ou utiliser votre console de gestion pour bloquer l'adresse MAC d'un client malveillant. L'objectif est d'isoler la menace et de l'empêcher de se propager.

- Éradiquer et récupérer : Après le confinement, il est temps d'éliminer la menace de votre environnement. Cela signifie retirer physiquement le matériel malveillant, effacer tous les appareils compromis et vérifier à trois reprises que tous les systèmes sont propres.

- Apprendre et renforcer : C'est l'étape la plus importante. Organisez une revue post-incident. Analysez exactement comment la violation s'est produite et ce que vous pouvez faire pour renforcer vos défenses. Une politique a-t-elle été ignorée ? Y a-t-il une lacune dans votre pile de sécurité ? Utilisez chaque incident comme une leçon pour améliorer votre posture de sécurité globale.

Cette approche structurée transforme une crise potentielle en un événement gérable. Mieux encore, les plateformes d'analyse modernes, comme celles intégrées à Purple , peuvent transformer ces données de sécurité brutes en une précieuse intelligence d'affaires. En analysant les données de connexion, les équipes marketing et opérationnelles peuvent avoir une idée réelle de la fréquentation et du comportement des visiteurs, prouvant qu'un investissement robuste dans la sécurisation du Wi-Fi peut offrir un retour puissant et positif à l'échelle de toute l'entreprise.

Votre liste de contrôle de déploiement de sécurité Wi-Fi

Très bien, passons de la théorie à la pratique. Toutes les stratégies dont nous avons discuté sont excellentes, mais elles sont inutiles sans un plan d'action solide. Cette liste de contrôle est votre feuille de route, consolidant tout en étapes claires et exploitables pour verrouiller votre infrastructure Wi-Fi.

Considérez cela comme la construction d'une défense en profondeur. Il ne s'agit pas seulement d'actionner quelques interrupteurs ; il s'agit de créer une posture de sécurité qui protège votre organisation de fond en comble.

Sécurité fondamentale et contrôle d'accès

Avant toute chose, vous avez besoin d'une base solide comme le roc. Cela signifie verrouiller vos protocoles de base et avoir un contrôle strict sur qui peut accéder à quoi, et comment.

- Appliquer le WPA3-Enterprise : C'est non négociable pour le réseau de votre personnel. C'est la référence absolue en matière de chiffrement et, plus important encore, cela permet l'authentification basée sur l'identité dont vous avez besoin pour dépasser les mots de passe partagés risqués. Faites-en votre norme par défaut.

- Mettre en œuvre l'authentification 802.1X : Il est temps d'abandonner définitivement les clés pré-partagées. Utilisez le 802.1X pour forcer chaque utilisateur et appareil à prouver son identité par rapport à un annuaire de confiance avant de s'approcher de votre réseau.

- Intégration à votre annuaire cloud : Liez votre authentification Wi-Fi directement à votre principal fournisseur d'identité, qu'il s'agisse d' Entra ID ou de Google Workspace . Cela automatise le provisionnement des utilisateurs et, surtout, signifie que l'accès est coupé à l'instant où un employé quitte l'entreprise.

Segmentation du réseau et intégration

Avec une base solide en place, la tâche suivante consiste à découper votre trafic réseau et à créer un moyen sûr et simple de connecter de nouveaux appareils. Il s'agit de contenir les menaces potentielles tout en facilitant la vie de vos utilisateurs et de votre équipe informatique.

Une liste de contrôle de déploiement bien structurée est votre meilleure défense contre la dérive de configuration et l'erreur humaine. Elle garantit la cohérence et l'exhaustivité, transformant votre politique de sécurité en une réalité pratique qui protège votre entreprise jour après jour.

- Créer des VLAN séparés : Ne prenez pas de raccourcis ici. Segmenter votre réseau avec des VLAN distincts pour le personnel, les invités et les appareils IoT est critique. Cela empêche les attaquants de se déplacer latéralement sur votre réseau et évite qu'une violation potentielle dans une zone ne se transforme en catastrophe.

- Déployer un SSID d'intégration sécurisé : Configurez un flux de travail dédié en libre-service pour les appareils BYOD. Cela permet aux utilisateurs de configurer eux-mêmes leurs téléphones et ordinateurs portables personnels pour un accès WPA3-Enterprise sécurisé, évitant ainsi à votre centre d'assistance d'être enseveli sous une montagne de tickets de support.

Foire aux questions sur la sécurisation du Wi-Fi

Lorsque vous remaniez la sécurité du réseau, certaines questions reviennent sans cesse. Abordons certains des obstacles les plus courants auxquels les professionnels de l'informatique sont confrontés lors de la sécurisation de leur Wi-Fi d'entreprise.

WPA3-Personal vs. WPA3-Enterprise

La véritable différence ici se résume à la méthode d'authentification, et elle est cruciale.

Le WPA3-Personal est essentiellement la version grand public. Il utilise un mot de passe unique, ou Pre-Shared Key (PSK), pour chaque personne et appareil se connectant au réseau. Bien que le chiffrement soit une amélioration par rapport au WPA2, il reste fondamentalement défaillant pour un usage professionnel car il repose sur un secret partagé.

Le WPA3-Enterprise, en revanche, est conçu pour les entreprises. Il s'appuie sur le protocole 802.1X, forçant chaque utilisateur et appareil à s'authentifier individuellement par rapport à un annuaire central comme Entra ID. Cela signifie que chaque connexion possède ses propres identifiants uniques, vous offrant un contrôle granulaire et une piste d'audit claire de qui se trouve sur votre réseau et quand — ce que vous ne pouvez tout simplement pas faire avec un mot de passe partagé.

Pourquoi le sans mot de passe est plus sécurisé

Soyons honnêtes : les mots de passe traditionnels sont le maillon le plus faible de la chaîne de sécurité. Ils sont hameçonnés, volés, écrits sur des post-it et craqués. Même avec les politiques de mots de passe les plus strictes imaginables, vous pariez toujours sur un comportement humain parfait, ce qui est toujours un jeu perdant.

L'authentification sans mot de passe, en particulier l'EAP-TLS avec des certificats numériques, contourne complètement ce risque humain. L'accès n'est pas accordé par quelque chose que vous connaissez (un mot de passe), mais par quelque chose que vous possédez — un certificat cryptographiquement sécurisé installé sur un appareil de confiance. Cette approche est pratiquement immunisée contre le phishing et le vol d'identifiants, offrant un niveau d'assurance de sécurité bien supérieur.

Sécuriser les anciens appareils IoT

C'est un problème que tout le monde rencontre. Vous avez d'anciennes caméras de sécurité, des capteurs CVC ou d'autres gadgets IoT qui ne prennent tout simplement pas en charge les protocoles de sécurité modernes comme le 802.1X. Les jeter sur un réseau à mot de passe partagé est une invitation ouverte aux problèmes.

La meilleure façon de gérer ces anciens appareils implique une attaque sur deux fronts :

- Utiliser des Individual Pre-Shared Keys (iPSK) : Au lieu d'un seul mot de passe pour tout votre matériel IoT, vous attribuez un mot de passe unique, long et complexe à chaque appareil individuel. De cette façon, si un appareil est compromis, vous pouvez révoquer instantanément son accès sans perturber tout le reste.

- Segmentation stricte du réseau : C'est non négociable. Tous les appareils IoT doivent vivre sur leur propre VLAN isolé, complètement séparé de votre réseau d'entreprise. À partir de là, vous verrouillez son accès afin qu'il ne puisse communiquer qu'avec les serveurs Internet spécifiques dont il a absolument besoin pour fonctionner, et rien de plus.

Cette stratégie contient efficacement le risque. Même si un attaquant parvient à compromettre un appareil IoT, il est piégé dans une cage numérique sans nulle part où aller. Il ne peut pas se déplacer latéralement vers les parties de votre réseau qui comptent vraiment.

Prêt à éliminer les mots de passe et à automatiser votre sécurité Wi-Fi ? Purple s'intègre de manière transparente à votre infrastructure existante et aux principaux fournisseurs tels que Meraki et Aruba pour offrir un accès zero-trust basé sur des certificats en quelques semaines, et non en quelques mois. En savoir plus sur https://www.purple.ai