Per proteggere adeguatamente il tuo Wi-Fi, devi andare oltre la semplice password. Il vero obiettivo è l'autenticazione basata sull'identità per ogni singolo utente e dispositivo. Ciò significa utilizzare protocolli robusti come WPA3-Enterprise e 802.1X per garantire che solo le persone e le apparecchiature autorizzate possano avvicinarsi alla tua rete. È un passo fondamentale per proteggere i dati aziendali dalle moderne minacce informatiche.

Perché la sicurezza Wi-Fi tradizionale sta mettendo a rischio la tua azienda

Siamo diretti: il vecchio modello di una semplice rete guest con una password condivisa che non cambia mai è fondamentalmente superato. Per qualsiasi azienda, specialmente nel settore alberghiero, retail o in proprietà multi-tenant, questo non è solo un rischio minore. È un invito aperto per gli aggressori.

La verità è che i metodi di sicurezza Wi-Fi tradizionali non riescono a tenere il passo con la complessità degli odierni ambienti di rete. Le vulnerabilità spesso iniziano dalle cose più basilari. Molte aziende si affidano ancora alle impostazioni predefinite dei propri router, che sono spesso di dominio pubblico e facilmente sfruttabili.

Questo non è solo un problema teorico. Un sondaggio del 2025 ha rivelato che un allarmante 47% degli utenti internet nel Regno Unito non ha mai cambiato le impostazioni predefinite del proprio router, rimanendo completamente esposto. Questo approccio superficiale si estende anche alla gestione degli accessi. Quella password scritta su una lavagna o stampata su uno scontrino diventa rapidamente di dominio pubblico e, una volta diffusa, si perde ogni visibilità e controllo su chi si connette alla rete.

Il problema del BYOD e dell'IoT non gestito

Questa sfida diventa ancora più grande se si considerano due tendenze principali: le policy Bring Your Own Device (BYOD) e l'esplosione dei dispositivi Internet of Things (IoT) non gestiti. Ogni smartphone, tablet e smart TV personale che si connette alla rete rappresenta un altro potenziale punto di ingresso per le minacce.

Questi dispositivi raramente dispongono di controlli di sicurezza di livello enterprise, rendendoli bersagli ideali. Un singolo telefono compromesso di un dipendente che si connette alla rete del personale potrebbe offrire a un aggressore un percorso diretto verso i dati aziendali sensibili. Allo stesso modo, dispositivi IoT non protetti come termostati intelligenti o telecamere di sicurezza possono essere violati e utilizzati per lanciare attacchi dall'interno del perimetro della rete.

Il problema centrale del Wi-Fi tradizionale è la sua dipendenza da un singolo punto di vulnerabilità: la password condivisa. Se quella chiave viene compromessa, l'intera rete è esposta. Non c'è responsabilità individuale, nessun modo per tracciare le attività e nessun metodo per revocare l'accesso a un singolo utente senza interrompere il servizio per tutti.

I vecchi metodi per proteggere il Wi-Fi chiaramente non funzionano più. Per evidenziare il divario, diamo un'occhiata a come le minacce moderne si confrontano con le difese obsolete.

Minacce Wi-Fi moderne vs Difese tradizionali

Come mostra questa tabella, il vecchio approccio è pericolosamente obsoleto. Questo è il motivo per cui così tante organizzazioni ora implementano la sicurezza Zero Trust , un framework moderno basato sul principio critico del "non fidarsi mai, verificare sempre".

Le conseguenze aziendali nel mondo reale

Questi rischi non sono solo tecnici; si traducono in danni aziendali tangibili. Una violazione che inizia su una rete Wi-Fi non sicura può portare a perdite finanziarie devastanti dovute al furto di dati, sanzioni normative e costi sbalorditivi di ripristino.

Oltre all'impatto finanziario immediato, il danno reputazionale può essere ancora più grave. Per un hotel, un rivenditore o un edificio residenziale, una violazione dei dati resa pubblica può erodere completamente la fiducia e la fedeltà dei clienti, incidendo sui ricavi per gli anni a venire. In definitiva, non investire nella moderna sicurezza Wi-Fi non è solo una svista tecnica: è un azzardo che la maggior parte delle aziende semplicemente non può permettersi di correre.

Costruire le fondamenta del tuo Wi-Fi sicuro

Se stai ancora utilizzando una singola password condivisa per la tua rete Wi-Fi principale, è tempo di un cambiamento fondamentale. Andare oltre quel modello obsoleto è il primo vero passo per proteggere la tua infrastruttura Wi-Fi. Per costruire una postura di sicurezza genuinamente robusta, hai bisogno di fondamenta basate su protocolli moderni e guidati dall'identità. Ciò significa lasciarsi alle spalle le vulnerabilità delle chiavi condivise e abbracciare un sistema in cui ogni singola connessione è autenticata e considerata attendibile.

La pietra angolare di questo approccio moderno è WPA3-Enterprise. Sebbene il nome suoni simile al suo cugino per uso domestico (WPA3-Personal), la versione "Enterprise" opera su un livello di sicurezza completamente diverso. Invece di una password per tutti, sfrutta il protocollo 802.1X per verificare l'identità di ogni utente e dispositivo individualmente rispetto a una directory centrale.

Questo è un cambiamento radicale nel modo in cui dovresti pensare all'accesso alla rete. Non si tratta più di cosa sai (una password) ma di chi sei (un'identità comprovata). Questo metodo garantisce che solo le persone autorizzate e i dispositivi gestiti dall'azienda possano accedere alla rete, chiudendo di fatto la porta a chiunque cerchi di entrare con una password rubata o condivisa.

Comprendere 802.1X ed EAP

Al centro di WPA3-Enterprise c'è lo standard 802.1X, che funge da guardiano per la tua rete. Lavora di pari passo con l'Extensible Authentication Protocol (EAP), che è il "linguaggio" specifico utilizzato per verificare le credenziali. Pensa a 802.1X come alla guardia di sicurezza alla porta e all'EAP come al badge identificativo che controlla.

Esistono diverse "varianti" di EAP, ognuna con il proprio modo di verificare un'identità. Scegliere quella giusta è un delicato atto di equilibrio tra sicurezza ed esperienza utente.

- EAP-TLS (Transport Layer Security): Questo è ampiamente considerato il gold standard per la sicurezza Wi-Fi. Utilizza certificati digitali sia sul server che sul dispositivo client per l'autenticazione reciproca. Questo elimina completamente le password, rendendolo incredibilmente resistente al phishing e agli attacchi man-in-the-middle.

- EAP-TTLS (Tunneled Transport Layer Security): Questo metodo crea prima un tunnel sicuro e crittografato e poi autentica l'utente al suo interno, spesso con un nome utente e una password standard. È un'opzione solida e un po' più facile da implementare rispetto a EAP-TLS se non sei ancora pronto per una configurazione completamente basata su certificati.

- PEAP (Protected Extensible Authentication Protocol): Simile a EAP-TTLS, PEAP crea un tunnel crittografato prima di controllare le credenziali dell'utente. È stato sviluppato da Microsoft ed è molto comune negli ambienti basati su Windows.

Per la maggior parte delle configurazioni enterprise, EAP-TLS è l'obiettivo finale. Offre la massima sicurezza rimuovendo completamente l'anello più debole della catena: la password. Soluzioni come Purple rendono tutto questo molto più semplice integrandosi con le directory cloud per automatizzare la distribuzione dei certificati, mettendo questa sicurezza di alto livello a portata di mano senza la solita complessità. Puoi saperne di più consultando la nostra panoramica completa del framework di dati e sicurezza di Purple .

Il ruolo critico della segmentazione di rete

Una volta blindata l'autenticazione forte, il pilastro fondamentale successivo è la segmentazione di rete. In parole povere, non tutto il traffico è uguale e non dovrebbe mescolarsi sulla stessa rete piatta. La segmentazione utilizza le Virtual LAN (VLAN) per creare percorsi virtuali isolati per diversi tipi di traffico.

Immagina la tua rete come un edificio. Senza VLAN, tutti (personale, ospiti e tutti i tuoi dispositivi IoT) si aggirano nello stesso ufficio open space. Un singolo dispositivo compromesso ha campo libero per curiosare ovunque.

Con le VLAN, crei stanze separate e chiuse a chiave. Il personale è in una stanza con accesso alle risorse aziendali sensibili. Gli ospiti sono in un'altra con solo accesso a internet. I tuoi dispositivi IoT, come telecamere di sicurezza e termostati intelligenti, sono in una terza, completamente isolata da tutto il resto. Una violazione in una stanza non compromette le altre.

Una corretta segmentazione non è solo un optional; è non negoziabile per proteggere il Wi-Fi aziendale. Riduce drasticamente la superficie di attacco e contiene i danni se un dispositivo dovesse mai essere compromesso.

Metterlo in pratica con Meraki e Aruba

La teoria è una cosa, ma realizzarla è ciò che conta. Fortunatamente, l'hardware di rete moderno di fornitori come Meraki e Aruba rende l'implementazione di questi concetti piuttosto semplice.

- Configurazione su una Dashboard Meraki: Per far funzionare WPA3-Enterprise, dovresti navigare nelle impostazioni dell'SSID, selezionare "Enterprise with my RADIUS server" e inserire i dettagli del tuo server RADIUS. Creeresti quindi SSID separati per il traffico Staff, Guest e IoT, assegnando a ciascuno un ID VLAN distinto (es. VLAN 10 per lo Staff, VLAN 20 per i Guest).

- Impostazione su un Controller Aruba: Il processo è molto simile. Nell'interfaccia Aruba, definiresti una nuova WLAN, sceglieresti WPA3-Enterprise con autenticazione 802.1X e la collegheresti al profilo del tuo server di autenticazione. Da lì, assegni la WLAN a una VLAN specifica, assicurandoti che il traffico sia adeguatamente segregato dal momento in cui un dispositivo si connette.

Combinando un'autenticazione forte basata sull'identità come WPA3-Enterprise con una rigorosa segmentazione di rete tramite VLAN, costruisci fondamenta resilienti. Questa difesa a strati garantisce che, anche se un controllo di sicurezza fallisce, altri siano pronti a proteggere i tuoi asset critici.

Passaggio all'accesso senza password e basato su certificati

Una volta blindata l'autenticazione e segmentata la rete, il grande passo successivo è sbarazzarsi dell'anello più debole della catena: la password. È qui che la sicurezza moderna inizia davvero a brillare, passando da qualcosa che gli utenti devono ricordare a qualcosa che i loro dispositivi semplicemente sono: attendibili e verificati. È una mossa che pone fine ai mal di testa della gestione delle password per l'IT e azzera i rischi di phishing per gli utenti, creando un'esperienza molto più sicura e senza sforzo.

La domanda per questo tipo di soluzioni robuste sta esplodendo. Il mercato della sicurezza delle reti wireless nel Regno Unito ha raggiunto 1.436,9 milioni di dollari nel 2023 ed è sulla buona strada per quasi raddoppiare entro il 2030. Questa non è solo una tendenza; è un chiaro segnale che le aziende nei settori alberghiero, retail e sanitario stanno cercando urgentemente modi migliori per proteggere il proprio Wi-Fi.

L'esperienza Guest fluida con OpenRoaming

Per le reti guest, specialmente in luoghi pubblici affollati come hotel, aeroporti o centri commerciali, l'obiettivo è un accesso sicuro senza attriti. Questo è esattamente ciò per cui sono state create tecnologie come OpenRoaming e Passpoint (che potresti ricordare come Hotspot 2.0). Creano un'esperienza del tipo "connettiti una volta e sei sempre connesso".

Ecco la magia che c'è dietro: un ospite si autentica una sola volta utilizzando un'identità attendibile, come il proprio operatore di telefonia mobile o anche una semplice verifica via email tramite una piattaforma come Purple. Da quel momento in poi, il suo dispositivo si connette automaticamente e in modo sicuro al Wi-Fi ogni volta che si trova vicino a qualsiasi sede abilitata per OpenRoaming, coprendo migliaia di località in tutto il mondo.

Questo sblocca due enormi vantaggi:

- Sicurezza ermetica: La connessione è crittografata fin dal primo pacchetto, proteggendo gli utenti da minacce comuni come gli attacchi "Evil Twin" in cui un hacker falsifica una rete Wi-Fi guest legittima.

- Accesso senza attriti: I visitatori non devono cercare la rete, digitare una password o lottare con un Captive Portal macchinoso ogni singola volta che visitano. Il loro dispositivo si connette e basta. È un'esperienza utente nettamente superiore.

Autenticazione basata su certificati per lo Staff

Per i tuoi dipendenti, il gold standard è l'autenticazione basata su certificati. Questo metodo lega l'accesso alla rete direttamente all'identità digitale di un dispositivo, che è gestita dalla tua directory cloud centrale (pensa a Entra ID, Google Workspace o Okta). Invece di un nome utente e una password, ogni dispositivo aziendale ottiene un certificato digitale univoco che funge da carta d'identità infalsificabile.

Quando un dipendente tenta di connettersi, la rete controlla semplicemente il certificato del suo dispositivo rispetto alla directory. Se è valido, è dentro. In caso contrario, la connessione viene categoricamente negata. Questo approccio è una pietra miliare di un'architettura zero-trust.

La parte più potente dell'accesso basato su certificati è la capacità di revocarlo istantaneamente. Nel momento in cui un dipendente se ne va e il suo account viene disabilitato in Entra ID, il suo certificato Wi-Fi viene immediatamente invalidato. I suoi dispositivi non possono più accedere alla rete: un'importante falla di sicurezza chiusa con zero sforzo manuale da parte dell'IT.

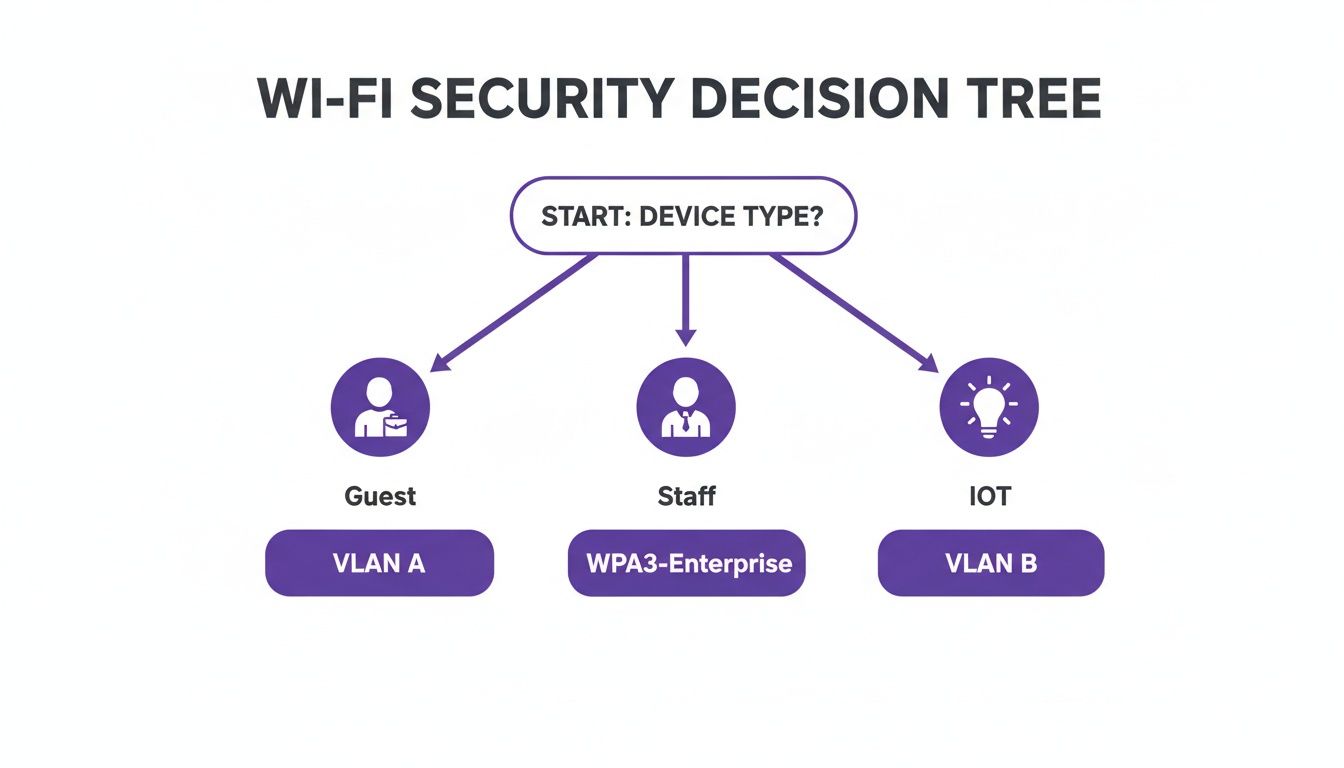

Scegliere la giusta policy di sicurezza si riduce davvero a chi o cosa si sta connettendo. Questo albero decisionale mostra un modo pratico di pensare all'applicazione di policy diverse per ospiti, personale e dispositivi IoT.

Il punto chiave qui è che non esiste una soluzione unica per tutti. Hai bisogno di una policy di sicurezza su misura per ogni tipo di dispositivo per bilanciare adeguatamente l'usabilità con il rischio.

Confronto dei metodi di autenticazione

Per aiutarti a decidere l'approccio giusto per le diverse parti della tua rete, ecco un rapido confronto dei principali metodi di autenticazione di cui abbiamo discusso. Ognuno ha il suo posto e comprendere i compromessi tra sicurezza ed esperienza utente è fondamentale.

In definitiva, un approccio multilivello che utilizza una combinazione di questi metodi fornisce la postura di sicurezza più completa per una moderna rete aziendale.

Affrontare i dispositivi legacy e IoT con iPSK

Siamo realistici: non tutti i dispositivi sulla tua rete possono gestire la sofisticata autenticazione 802.1X. Sistemi legacy, stampanti, smart TV e un intero esercito di dispositivi IoT spesso non dispongono del software necessario. È qui che le Individual Pre-Shared Keys (iPSK) (note anche come Private PSK o Multi-PSK) entrano in gioco come una soluzione brillante e pratica.

Invece di un'unica password condivisa per tutti questi dispositivi eterogenei (un enorme rischio per la sicurezza), iPSK ti consente di generare una chiave univoca per ciascuno di essi. Questo ti offre diversi enormi vantaggi rispetto a una rete PSK standard:

- Revoca individuale: Se un dispositivo viene compromesso o ritirato, revochi semplicemente la sua chiave specifica. Nessun altro dispositivo ne risente.

- Identificazione del dispositivo: Sai esattamente quale dispositivo sta utilizzando quale chiave, offrendoti la visibilità e la tracciabilità di cui hai tanto bisogno.

- Segmentazione di rete: Ogni chiave può essere legata a una VLAN specifica e a un set di regole di accesso. Ciò garantisce che una telecamera IoT, ad esempio, possa comunicare solo con il suo server e con nient'altro sulla rete.

Per ottenere un controllo veramente granulare, l'applicazione di principi come il Role Based Access Control (RBAC) è fondamentale. iPSK è un ottimo strumento per far rispettare questi principi a livello di dispositivo, anche per le apparecchiature che non supportano l'accesso basato sull'utente. Se vuoi approfondire, la nostra guida su iPSK fornisce una panoramica completa della sicurezza basata sull'identità .

Riunendo questi metodi senza password e basati su certificati, puoi costruire un ambiente Wi-Fi che sia altamente sicuro e semplicissimo da usare per i tuoi utenti. Una piattaforma moderna come Purple può orchestrare tutte queste tecnologie, semplificando l'implementazione e rendendo questo livello di sicurezza raggiungibile in settimane, non in mesi.

Integrazione della sicurezza Wi-Fi con la tua infrastruttura principale

Una sicurezza efficace non è una funzionalità che si aggiunge alla fine; deve essere intessuta direttamente nel tessuto del tuo ecosistema IT. Per qualsiasi azienda moderna, proteggere il Wi-Fi significa abbandonare i sistemi standalone e creare una postura di sicurezza unificata. Si tratta di sostituire i server RADIUS on-premise macchinosi e ad alta manutenzione con soluzioni agili e cloud-native che comunicano direttamente con i tuoi principali provider di identità.

Il punto è rendere l'autenticazione Wi-Fi un'estensione naturale della tua gestione centrale delle identità. Connettendoti direttamente a directory come Entra ID (quello che era Azure AD), Google Workspace o Okta , puoi automatizzare completamente il ciclo di vita degli accessi per i tuoi dipendenti. Per i team IT sovraccarichi di lavoro, questo è un vero e proprio punto di svolta.

Connessione alla tua directory cloud

Il modo vecchia scuola di gestire un server RADIUS locale è solo un invito ai problemi. È inefficiente e pieno di potenziale per l'errore umano. Ogni nuovo assunto ha bisogno di una configurazione manuale e ogni dipendente che se ne va richiede una rimozione rapida e manuale per annullare il suo accesso. Un account dimenticato è una violazione della sicurezza in attesa di accadere.

Le moderne piattaforme basate su cloud evitano completamente questo rischio. Quando ti integri con la tua directory cloud, il provisioning e il de-provisioning degli utenti diventano un processo "imposta e dimentica".

- Onboarding automatizzato: Quando un nuovo dipendente viene aggiunto a Entra ID, il suo accesso Wi-Fi può essere fornito automaticamente. Puoi persino far inviare un certificato di sicurezza al suo dispositivo aziendale prima ancora che varchi la porta il primo giorno.

- Revoca istantanea: Nel momento in cui un dipendente viene contrassegnato come inattivo nella tua directory, il suo accesso Wi-Fi viene interrotto. Istantaneamente e automaticamente. Non c'è alcun ritardo, nessuna checklist manuale da scorrere e zero possibilità che un account venga dimenticato.

Questa revoca automatizzata è un controllo di sicurezza critico. Garantisce che quando qualcuno se ne va, il suo accesso venga interrotto da tutti i sistemi contemporaneamente, chiudendo di colpo una vulnerabilità comune che molte organizzazioni faticano a gestire. È un enorme passo avanti verso un autentico modello zero-trust.

Questo profondo livello di integrazione trasforma la sicurezza Wi-Fi da un compito manuale e reattivo in un punto di forza proattivo e automatizzato. Libera il tuo team IT per lavori più importanti e rafforza in modo massiccio la tua sicurezza complessiva. Puoi ottenere una comprensione più profonda dei principi alla base di questo nel nostro articolo sui vantaggi dell'autenticazione 802.1X .

Progettazione di flussi di lavoro sicuri per l'onboarding dei dispositivi

Avere solide fondamenta di sicurezza è inutile se i tuoi utenti non riescono a connettere i loro dispositivi in modo sicuro e semplice. Un processo di onboarding macchinoso e frustrante porta solo a un'ondata di ticket di supporto e incoraggia le persone a trovare soluzioni alternative non sicure. La chiave è progettare flussi di lavoro semplici e sicuri che funzionino sia per i dispositivi di proprietà dell'azienda che per quelli personali (BYOD).

Per le apparecchiature di proprietà dell'azienda, il processo dovrebbe essere praticamente invisibile all'utente. Utilizzando una piattaforma di Mobile Device Management (MDM), l'IT può inviare profili Wi-Fi e certificati direttamente a laptop e smartphone. Il dispositivo si presenta preconfigurato e si connette semplicemente alla rete aziendale sicura senza che l'utente debba fare nulla.

Per il BYOD, il flusso di lavoro deve essere altrettanto semplice ma con i giusti guardrail di sicurezza in atto. Un portale self-service è il modo perfetto per gestirlo.

Esempio di flusso di lavoro per l'onboarding BYOD

- Connessione iniziale: L'utente connette il proprio dispositivo personale a un SSID di "Onboarding" dedicato. Questa rete è completamente isolata e non può accedere ad alcuna risorsa interna; il suo unico compito è portare l'utente al portale di onboarding.

- Autenticazione: Vengono reindirizzati a una semplice pagina web dove accedono con le loro normali credenziali aziendali (es. il loro login Microsoft 365 o Google).

- Installazione del profilo: Una volta autenticati, il portale li guida attraverso un processo in un clic per installare un profilo di configurazione. Questo profilo contiene il certificato e tutte le impostazioni necessarie per connettersi alla rete Wi-Fi sicura del personale (WPA3-Enterprise).

- Connessione sicura: Il dispositivo abbandona automaticamente la rete di onboarding e si connette alla rete crittografata corretta del personale. Da quel momento in poi, tutte le connessioni future sono automatiche.

L'intera operazione richiede meno di un minuto. Garantisce che ogni dispositivo personale che si connette alla tua rete sia adeguatamente autenticato e configurato secondo le policy IT, il tutto senza creare mal di testa ai tuoi utenti o al tuo helpdesk.

Monitoraggio della rete e risposta alle minacce

Mettere in atto un'autenticazione forte e la segmentazione di rete è un inizio brillante, ma proteggere il tuo Wi-Fi è tutt'altro che un lavoro una tantum. Richiede una vigilanza costante. Il vero cambiamento deve essere da una mentalità puramente preventiva a una di rilevamento e risposta attivi. Questo è fondamentale per gestire le minacce che, inevitabilmente, metteranno alla prova le tue difese.

Si tratta di sapere cosa cercare e avere un solido piano d'azione quando emerge qualcosa di sospetto.

Gli aggressori sono persistenti. È un dato di fatto. Una ricerca governativa evidenzia che le violazioni della sicurezza informatica hanno colpito il 43% delle aziende del Regno Unito nell'ultimo periodo di riferimento. Ciò si traduce in oltre 600.000 organizzazioni nei settori retail, alberghiero e sanitario che affrontano attacchi iniziati con una vulnerabilità di rete. Mostra quanto sia davvero diffuso il pericolo. Scopri ulteriori approfondimenti su queste statistiche di sicurezza informatica del Regno Unito .

Metriche chiave e avvisi da monitorare

Un monitoraggio efficace inizia nel momento in cui configuri il tuo sistema di gestione della rete per segnalare comportamenti anomali. Il tuo team IT dovrebbe avere avvisi sintonizzati per diversi eventi critici di sicurezza wireless. Questi allarmi precoci sono la tua migliore possibilità per bloccare un attacco prima che causi danni reali.

Gli avvisi chiave da impostare includono:

- Rogue Access Point: Il tuo sistema deve segnalare immediatamente qualsiasi AP non autorizzato che trasmette l'SSID della tua azienda. Questa è la classica firma di un attacco "Evil Twin", progettato per ingannare gli utenti inducendoli a connettersi a una rete dannosa.

- Attacchi di deautenticazione: Un improvviso picco di dispositivi espulsi forzatamente dalla rete può segnalare un attacco denial-of-service (DoS). Gli aggressori lo usano per interrompere le attività o costringere i dispositivi a connettersi al loro AP non autorizzato.

- Modelli di traffico insoliti: Ricevi avvisi per trasferimenti di dati improvvisi e di grandi dimensioni da dispositivi che in genere non spostano molti dati, specialmente se avvengono fuori orario. Questo potrebbe essere un chiaro segno di esfiltrazione di dati da una macchina compromessa.

Un sistema di allerta ben configurato funge da sistema nervoso digitale. Ti fa sapere nel momento in cui qualcosa non va, permettendoti di reagire con velocità e precisione piuttosto che scoprire una violazione settimane o mesi dopo il fatto.

Un piano di risposta agli incidenti per le minacce Wi-Fi

Quando scatta un allarme, il tuo team ha bisogno di un piano chiaro e predefinito. Una risposta caotica getta solo benzina sul fuoco. Una checklist di risposta agli incidenti specifica per il Wi-Fi è ciò che separa un evento gestito da una crisi in piena regola.

La tua checklist dovrebbe guidare il team attraverso queste fasi:

- Indagare e verificare: La prima mossa è sempre confermare la minaccia. Si tratta di un vero AP non autorizzato o solo di un dispositivo aziendale configurato in modo errato? Usa i tuoi strumenti di rete per individuare la fonte fisica del segnale sospetto.

- Contenere la minaccia: Una volta confermata, il contenimento immediato è tutto. Ciò potrebbe significare spegnere la porta dello switch collegata a un dispositivo non autorizzato o utilizzare la console di gestione per bloccare l'indirizzo MAC di un client dannoso. L'obiettivo è isolare la minaccia e impedirle di diffondersi.

- Sradicare e ripristinare: Dopo il contenimento, è il momento di eliminare la minaccia dal tuo ambiente. Ciò significa rimuovere fisicamente l'hardware non autorizzato, cancellare eventuali dispositivi compromessi e controllare tre volte che tutti i sistemi siano puliti.

- Imparare e rafforzare: Questo è il passaggio più importante. Tieni una revisione post-incidente. Analizza esattamente come è avvenuta la violazione e cosa puoi fare per rafforzare le tue difese. È stata ignorata una policy? C'è una lacuna nel tuo stack di sicurezza? Usa ogni incidente come una lezione per migliorare la tua postura di sicurezza complessiva.

Questo approccio strutturato trasforma una potenziale crisi in un evento gestibile. Ancora meglio, le moderne piattaforme di analisi, come quelle integrate con Purple , possono trasformare questi dati di sicurezza grezzi in preziosa business intelligence. Analizzando i dati di connessione, i team di marketing e operations possono avere un'idea reale dell'affluenza e del comportamento dei visitatori, dimostrando che un solido investimento nella sicurezza del Wi-Fi può fornire un ritorno potente e positivo in tutta l'azienda.

La tua checklist per l'implementazione della sicurezza Wi-Fi

Bene, passiamo dalla teoria alla pratica. Tutte le strategie di cui abbiamo discusso sono ottime, ma sono inutili senza un solido piano d'azione. Questa checklist è la tua tabella di marcia, che consolida tutto in passaggi chiari e attuabili per blindare la tua infrastruttura Wi-Fi.

Pensa a questo come alla costruzione di una difesa a strati. Non si tratta solo di premere qualche interruttore; si tratta di creare una postura di sicurezza che protegga la tua organizzazione dalle fondamenta.

Sicurezza fondamentale e controllo degli accessi

Prima di tutto, hai bisogno di una base solida come la roccia. Ciò significa blindare i tuoi protocolli principali e avere una presa salda su chi può accedere a cosa e come.

- Imponi WPA3-Enterprise: Questo non è negoziabile per la rete del tuo personale. È il gold standard per la crittografia e, cosa più importante, abilita l'autenticazione basata sull'identità di cui hai bisogno per andare oltre le rischiose password condivise. Rendilo il tuo standard.

- Implementa l'autenticazione 802.1X: È tempo di abbandonare per sempre le chiavi precondivise. Usa 802.1X per costringere ogni singolo utente e dispositivo a dimostrare chi è rispetto a una directory attendibile prima che si avvicini alla tua rete.

- Integrazione con la tua directory cloud: Collega la tua autenticazione Wi-Fi direttamente al tuo provider di identità principale, che si tratti di Entra ID o Google Workspace . In questo modo si automatizza il provisioning degli utenti e, cosa fondamentale, significa che l'accesso viene interrotto nell'istante in cui un dipendente lascia l'azienda.

Segmentazione di rete e onboarding

Con solide fondamenta in atto, il lavoro successivo è suddividere il traffico di rete e creare un modo sicuro e semplice per connettere i nuovi dispositivi. Si tratta di contenere le potenziali minacce rendendo la vita più facile ai tuoi utenti e al tuo team IT.

Una checklist di implementazione ben strutturata è la tua migliore difesa contro la deriva della configurazione e l'errore umano. Garantisce coerenza e completezza, trasformando la tua policy di sicurezza in una realtà pratica che protegge la tua azienda giorno dopo giorno.

- Crea VLAN separate: Non prendere scorciatoie qui. Segmentare la tua rete con VLAN distinte per personale, ospiti e dispositivi IoT è fondamentale. Impedisce agli aggressori di muoversi lateralmente attraverso la tua rete e impedisce che una potenziale violazione in un'area diventi una catastrofe.

- Distribuisci un SSID di onboarding sicuro: Imposta un flusso di lavoro self-service dedicato per i dispositivi BYOD. Ciò consente agli utenti di configurare in modo sicuro i propri telefoni e laptop personali per l'accesso WPA3-Enterprise da soli, salvando il tuo helpdesk dall'essere sepolto sotto una montagna di ticket di supporto.

Domande frequenti sulla sicurezza del Wi-Fi

Quando si revisiona la sicurezza della rete, alcune domande si ripresentano di volta in volta. Affrontiamo alcuni degli ostacoli più comuni che i professionisti IT devono affrontare quando proteggono il Wi-Fi aziendale.

WPA3-Personal vs. WPA3-Enterprise

La vera differenza qui si riduce al metodo di autenticazione, ed è cruciale.

WPA3-Personal è fondamentalmente la versione di livello consumer. Utilizza una singola password, o Pre-Shared Key (PSK), per ogni singola persona e dispositivo che si connette alla rete. Sebbene la crittografia sia un passo avanti rispetto a WPA2, è ancora fondamentalmente inadeguata per l'uso aziendale perché si basa su un segreto condiviso.

WPA3-Enterprise, d'altra parte, è progettato per le aziende. Sfrutta il protocollo 802.1X, costringendo ogni utente e dispositivo ad autenticarsi individualmente rispetto a una directory centrale come Entra ID. Ciò significa che ogni connessione ha le proprie credenziali univoche, offrendoti un controllo granulare e un chiaro audit trail di chi è sulla tua rete e quando: qualcosa che semplicemente non puoi fare con una password condivisa.

Perché l'accesso senza password è più sicuro

Siamo onesti: le password tradizionali sono l'anello più debole della catena di sicurezza. Vengono rubate tramite phishing, sottratte, scritte su post-it e violate. Anche con le policy per le password più rigorose immaginabili, stai ancora scommettendo sul comportamento umano perfetto, che è sempre un gioco a perdere.

L'autenticazione senza password, in particolare EAP-TLS con certificati digitali, elude completamente questo rischio umano. L'accesso non è garantito da qualcosa che sai (una password), ma da qualcosa che hai: un certificato crittograficamente sicuro installato su un dispositivo attendibile. Questo approccio è virtualmente immune al phishing e al furto di credenziali, offrendo un livello di garanzia di sicurezza molto più elevato.

Protezione dei dispositivi IoT legacy

Questo è un problema che hanno tutti. Hai vecchie telecamere di sicurezza, sensori HVAC o altri gadget IoT che semplicemente non supportano i moderni protocolli di sicurezza come 802.1X. Lanciarli su una rete con password condivisa è un invito aperto ai problemi.

Il modo migliore per gestire questi dispositivi legacy prevede un attacco su due fronti:

- Usa Individual Pre-Shared Keys (iPSK): Invece di una password per tutta la tua attrezzatura IoT, assegni una password univoca, lunga e complessa a ogni singolo dispositivo. In questo modo, se un dispositivo viene compromesso, puoi revocarne istantaneamente l'accesso senza interrompere tutto il resto.

- Rigorosa segmentazione di rete: Questo non è negoziabile. Tutti i dispositivi IoT devono risiedere sulla propria VLAN isolata, completamente separata dalla rete aziendale. Da lì, blocchi il suo accesso in modo che possa comunicare solo con i server internet specifici di cui ha assolutamente bisogno per funzionare, e nient'altro.

Questa strategia contiene efficacemente il rischio. Anche se un aggressore riesce a compromettere un dispositivo IoT, è intrappolato in una gabbia digitale senza un posto dove andare. Non può muoversi lateralmente nelle parti della tua rete che contano davvero.

Pronto a eliminare le password e automatizzare la sicurezza del tuo Wi-Fi? Purple si integra perfettamente con la tua infrastruttura esistente e con i principali fornitori come Meraki e Aruba per fornire un accesso zero-trust basato su certificati in settimane, non in mesi. Scopri di più su https://www.purple.ai