Para proteger seu Wi-Fi adequadamente, você precisa pensar além de apenas ter uma senha. O verdadeiro objetivo é a autenticação baseada em identidade para cada usuário e dispositivo. Isso significa usar protocolos robustos como WPA3-Enterprise e 802.1X para garantir que apenas pessoas e equipamentos autorizados possam chegar perto da sua rede. É um passo fundamental para proteger os dados da sua empresa contra ameaças cibernéticas modernas.

Por que a Segurança Tradicional do Wi-Fi Está Falhando com a sua Empresa

Vamos ser diretos: o modelo antigo de uma rede simples para visitantes com uma senha compartilhada que nunca muda está fundamentalmente quebrado. Para qualquer empresa — especialmente em hospitalidade, varejo ou propriedades com vários locatários — isso não é apenas um risco menor. É um convite aberto para invasores.

A verdade é que os métodos tradicionais de segurança de Wi-Fi simplesmente não conseguem acompanhar a complexidade dos ambientes de rede atuais. As vulnerabilidades geralmente começam com as coisas mais básicas. Muitas empresas ainda dependem das configurações padrão que vêm com seus roteadores, que muitas vezes são de conhecimento público e facilmente exploradas.

Este não é apenas um problema teórico. Uma pesquisa de 2025 revelou que alarmantes 47% dos usuários de internet no Reino Unido nunca haviam alterado as configurações padrão de seus roteadores, deixando-os completamente expostos. Essa abordagem negligente também se estende à forma como o acesso é gerenciado. Aquela senha escrita em um quadro branco ou impressa em um recibo rapidamente se torna de conhecimento público e, uma vez divulgada, você perde toda a visibilidade e controle sobre quem está se conectando à sua rede.

O Problema com BYOD e IoT Não Gerenciada

Esse desafio se torna ainda maior quando você considera duas grandes tendências: políticas de Bring Your Own Device (BYOD) e a explosão de dispositivos não gerenciados da Internet das Coisas (IoT). Cada smartphone, tablet e smart TV pessoal que se conecta à sua rede representa outro ponto de entrada potencial para ameaças.

Esses dispositivos raramente possuem controles de segurança de nível corporativo, tornando-os alvos principais. Um único telefone de funcionário comprometido conectando-se à rede da equipe pode dar a um invasor um caminho direto para dados confidenciais da empresa. Da mesma forma, dispositivos IoT não seguros, como termostatos inteligentes ou câmeras de segurança, podem ser sequestrados e usados para lançar ataques de dentro do seu próprio perímetro de rede.

O problema central do Wi-Fi tradicional é sua dependência de um único ponto de falha: a senha compartilhada. Se essa chave for comprometida, toda a rede fica exposta. Não há responsabilidade individual, nenhuma maneira de rastrear atividades e nenhum método para revogar o acesso de um único usuário sem interromper todos os outros.

As antigas formas de proteger o Wi-Fi claramente não estão mais funcionando. Para destacar a lacuna, vamos ver como as ameaças modernas se comparam às defesas desatualizadas.

Ameaças Modernas de Wi-Fi vs. Defesas Tradicionais

Como esta tabela mostra, a cartilha antiga está perigosamente obsoleta. É por isso que tantas organizações agora implementam a segurança Zero Trust , um framework moderno construído sobre o princípio crítico de "nunca confie, sempre verifique".

As Consequências Comerciais no Mundo Real

Esses riscos não são apenas técnicos; eles se traduzem em danos comerciais tangíveis. Uma violação que começa em uma rede Wi-Fi insegura pode levar a perdas financeiras devastadoras por roubo de dados, multas regulatórias e o custo impressionante de remediação.

Além do impacto financeiro imediato, os danos à reputação podem ser ainda mais graves. Para um hotel, varejista ou edifício residencial, uma violação de dados divulgada pode corroer completamente a confiança e a lealdade do cliente, impactando a receita por anos. Em última análise, não investir na segurança moderna do Wi-Fi não é apenas um descuido técnico — é uma aposta que a maioria das empresas simplesmente não pode se dar ao luxo de fazer.

Construindo a Base Segura do seu Wi-Fi

Se você ainda está usando uma senha única e compartilhada para sua rede Wi-Fi principal, é hora de uma mudança fundamental. Ir além desse modelo desatualizado é o primeiro passo real para proteger sua infraestrutura de Wi-Fi. Para construir uma postura de segurança genuinamente robusta, você precisa de uma base fundamentada em protocolos modernos e orientados à identidade. Isso significa deixar as vulnerabilidades das chaves compartilhadas para trás e adotar um sistema onde cada conexão é autenticada e confiável.

A pedra angular dessa abordagem moderna é o WPA3-Enterprise. Embora o nome soe semelhante ao seu primo de uso doméstico (WPA3-Personal), a versão "Enterprise" opera em um nível de segurança completamente diferente. Em vez de uma senha para todos, ele aproveita o protocolo 802.1X para verificar a identidade de cada usuário e dispositivo individualmente em um diretório central.

Esta é uma mudança completa na forma como você deve pensar sobre o acesso à rede. Não se trata mais do que você sabe (uma senha), mas de quem você é (uma identidade comprovada). Esse método garante que apenas pessoas autorizadas e dispositivos gerenciados pela empresa possam entrar na rede, fechando efetivamente a porta para qualquer um que tente entrar com uma senha roubada ou compartilhada.

Entendendo o 802.1X e o EAP

No coração do WPA3-Enterprise está o padrão 802.1X, que atua como um guardião para a sua rede. Ele trabalha lado a lado com o Extensible Authentication Protocol (EAP), que é a "linguagem" específica usada para verificar credenciais. Pense no 802.1X como o segurança na porta e no EAP como o crachá de identificação que ele verifica.

Existem vários "sabores" de EAP, cada um com sua própria maneira de verificar uma identidade. Escolher o certo é um ato de equilíbrio crítico entre segurança e experiência do usuário.

- EAP-TLS (Transport Layer Security): Este é amplamente visto como o padrão ouro para a segurança do Wi-Fi. Ele usa certificados digitais tanto no servidor quanto no dispositivo cliente para autenticarem-se mutuamente. Isso elimina completamente as senhas, tornando-o incrivelmente resistente a phishing e ataques man-in-the-middle.

- EAP-TTLS (Tunneled Transport Layer Security): Este método cria primeiro um túnel seguro e criptografado e, em seguida, autentica o usuário dentro dele, geralmente com um nome de usuário e senha padrão. É uma opção forte e um pouco mais fácil de implementar do que o EAP-TLS se você ainda não estiver pronto para uma configuração totalmente baseada em certificados.

- PEAP (Protected Extensible Authentication Protocol): Semelhante ao EAP-TTLS, o PEAP cria um túnel criptografado antes de verificar as credenciais do usuário. Foi desenvolvido pela Microsoft e é muito comum em ambientes com forte presença de Windows.

Para a maioria das configurações corporativas, o EAP-TLS é o objetivo final. Ele oferece a segurança mais forte ao remover totalmente o elo mais fraco da cadeia: a senha. Soluções como a Purple tornam isso muito mais simples ao se integrarem a diretórios em nuvem para automatizar a implantação de certificados, colocando essa segurança de alto nível ao seu alcance sem a complexidade habitual. Você pode aprender mais revisando nossa visão geral abrangente do framework de dados e segurança da Purple .

O Papel Crítico da Segmentação de Rede

Depois de garantir uma autenticação forte, o próximo pilar fundamental é a segmentação de rede. Simplificando, nem todo tráfego é criado igual e não deveria se misturar na mesma rede plana. A segmentação usa Virtual LANs (VLANs) para criar caminhos virtuais isolados para diferentes tipos de tráfego.

Imagine sua rede como um edifício. Sem VLANs, todos — equipe, visitantes e todos os seus dispositivos IoT — estão vagando pelo mesmo escritório de plano aberto. Um único dispositivo comprometido tem liberdade para bisbilhotar tudo.

Com VLANs, você cria salas separadas e trancadas. A equipe fica em uma sala com acesso a recursos confidenciais da empresa. Os visitantes ficam em outra, apenas com acesso à internet. Seus dispositivos IoT, como câmeras de segurança e termostatos inteligentes, ficam em uma terceira, completamente isolados de todo o resto. Uma violação em uma sala não compromete as outras.

A segmentação adequada não é apenas um diferencial; é inegociável para proteger o Wi-Fi corporativo. Ela reduz drasticamente sua superfície de ataque e contém os danos caso um dispositivo seja comprometido.

Colocando em Prática com Meraki e Aruba

A teoria é uma coisa, mas fazer acontecer é o que conta. Felizmente, o hardware de rede moderno de fornecedores como Meraki e Aruba torna a implementação desses conceitos bastante simples.

- Configurando em um Dashboard Meraki: Para colocar o WPA3-Enterprise em funcionamento, você navegaria até as configurações do SSID, selecionaria "Enterprise with my RADIUS server" e inseriria os detalhes do seu servidor RADIUS. Em seguida, você criaria SSIDs separados para o tráfego da Equipe, Visitantes e IoT, atribuindo cada um a um ID de VLAN distinto (ex.: VLAN 10 para Equipe, VLAN 20 para Visitantes).

- Configurando em uma Controladora Aruba: O processo é muito semelhante. Na interface da Aruba, você definiria uma nova WLAN, escolheria WPA3-Enterprise com autenticação 802.1X e a vincularia ao perfil do seu servidor de autenticação. A partir daí, você atribui a WLAN a uma VLAN específica, garantindo que o tráfego seja devidamente segregado a partir do momento em que um dispositivo se conecta.

Ao combinar uma autenticação forte e baseada em identidade, como o WPA3-Enterprise, com uma segmentação de rede rigorosa usando VLANs, você constrói uma base resiliente. Essa defesa em camadas garante que, mesmo se um controle de segurança falhar, outros estarão prontos para proteger seus ativos críticos.

Mudando para o Acesso sem Senha e Baseado em Certificados

Depois de garantir sua autenticação e segmentar sua rede, o próximo grande salto é se livrar do elo mais fraco da cadeia: a senha. É aqui que a segurança moderna realmente começa a brilhar, mudando de algo que os usuários precisam lembrar para algo que seus dispositivos simplesmente são — confiáveis e verificados. É um movimento que acaba com as dores de cabeça de gerenciamento de senhas para a TI e elimina os riscos de phishing para os usuários, criando uma experiência muito mais segura e sem esforço.

A demanda por esses tipos de soluções robustas está explodindo. O mercado de segurança de redes sem fio do Reino Unido atingiu US$ 1.436,9 milhões em 2023 e está a caminho de quase dobrar até 2030. Isso não é apenas uma tendência; é um sinal claro de que empresas de hospitalidade, varejo e saúde estão buscando urgentemente melhores maneiras de proteger seu Wi-Fi.

A Experiência Perfeita para Visitantes com o OpenRoaming

Para redes de visitantes — especialmente em locais públicos movimentados como hotéis, aeroportos ou shopping centers — o nome do jogo é acesso seguro sem atrito. É exatamente para isso que tecnologias como OpenRoaming e Passpoint (que você deve lembrar como Hotspot 2.0) foram criadas. Elas criam uma experiência de "conecte-se uma vez e esteja sempre conectado".

Aqui está a mágica por trás disso: um visitante se autentica apenas uma vez usando uma identidade confiável, como sua operadora de celular ou até mesmo uma simples verificação de e-mail por meio de uma plataforma como a Purple. A partir de então, seu dispositivo se conecta automática e seguramente ao Wi-Fi sempre que estiver perto de qualquer local habilitado para OpenRoaming, abrangendo milhares de locais em todo o mundo.

Isso desbloqueia dois benefícios enormes:

- Segurança Hermética: A conexão é criptografada desde o primeiro pacote, protegendo os usuários de ameaças comuns como ataques "Evil Twin", onde um hacker falsifica uma rede Wi-Fi legítima para visitantes.

- Acesso sem Atrito: Os visitantes não precisam procurar a rede, digitar uma senha ou lutar com um Captive Portal desajeitado toda vez que visitam. O dispositivo deles simplesmente se conecta. É uma experiência de usuário amplamente superior.

Autenticação Baseada em Certificados para a Equipe

Para seus funcionários, o padrão ouro é a autenticação baseada em certificados. Esse método vincula o acesso à rede diretamente à identidade digital de um dispositivo, que é gerenciada pelo seu diretório central em nuvem — pense no Entra ID, Google Workspace ou Okta. Em vez de um nome de usuário e senha, cada dispositivo corporativo recebe um certificado digital exclusivo que atua como seu crachá de identificação infalsificável.

Quando um funcionário tenta se conectar, a rede simplesmente verifica o certificado do dispositivo dele no diretório. Se for válido, ele entra. Se não, a conexão é totalmente negada. Essa abordagem é a pedra angular de uma arquitetura zero-trust.

A parte mais poderosa do acesso baseado em certificados é a capacidade de revogá-lo instantaneamente. No momento em que um funcionário sai e sua conta é desativada no Entra ID, seu certificado Wi-Fi é imediatamente invalidado. Seus dispositivos não podem mais entrar na rede — uma grande lacuna de segurança fechada com zero esforço manual da TI.

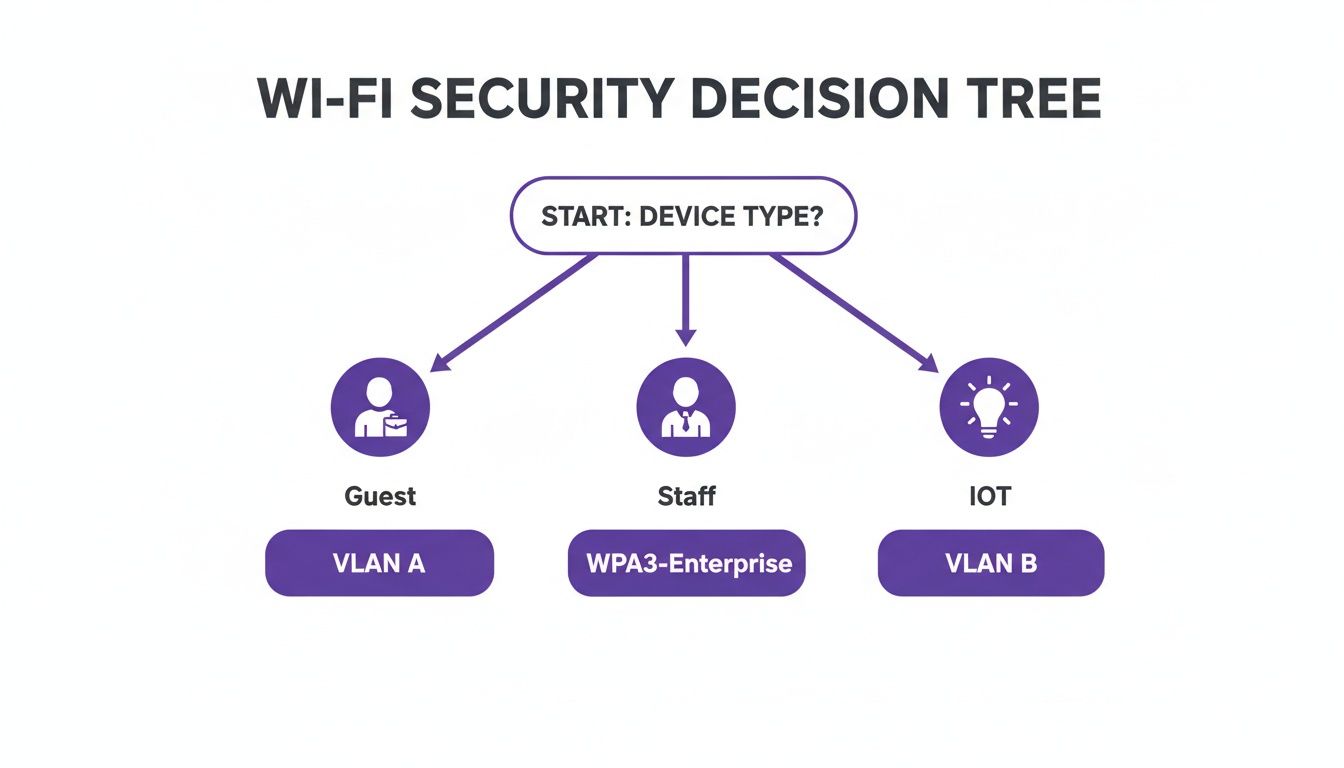

Escolher a política de segurança certa realmente se resume a quem ou o que está se conectando. Esta árvore de decisão mostra uma maneira prática de pensar sobre a aplicação de diferentes políticas para visitantes, equipe e dispositivos IoT.

A principal lição aqui é que um tamanho não serve para todos. Você precisa de uma política de segurança adaptada para cada tipo de dispositivo para equilibrar adequadamente a usabilidade com o risco.

Comparação de Métodos de Autenticação

Para ajudá-lo a decidir sobre a abordagem certa para diferentes partes da sua rede, aqui está uma rápida comparação dos principais métodos de autenticação que discutimos. Cada um tem o seu lugar, e entender as compensações entre segurança e experiência do usuário é crucial.

Em última análise, uma abordagem em várias camadas usando uma combinação desses métodos fornece a postura de segurança mais abrangente para uma rede corporativa moderna.

Lidando com Dispositivos Legados e IoT com iPSK

Sejamos realistas: nem todo dispositivo na sua rede consegue lidar com a sofisticada autenticação 802.1X. Sistemas legados, impressoras, smart TVs e todo um exército de dispositivos IoT muitas vezes não têm o software para isso. É aqui que as Individual Pre-Shared Keys (iPSK) — também conhecidas como Private PSK ou Multi-PSK — entram como uma solução brilhante e prática.

Em vez de uma senha compartilhada para todos esses dispositivos diversos (um enorme risco de segurança), o iPSK permite gerar uma chave exclusiva para cada um. Isso oferece várias vantagens enormes sobre uma rede PSK padrão:

- Revogação Individual: Se um dispositivo for comprometido ou aposentado, você apenas revoga sua chave específica. Nenhum outro dispositivo é afetado.

- Identificação do Dispositivo: Você sabe exatamente qual dispositivo está usando qual chave, oferecendo a visibilidade e rastreabilidade tão necessárias.

- Segmentação de Rede: Cada chave pode ser vinculada a uma VLAN específica e a um conjunto de regras de acesso. Isso garante que uma câmera IoT, por exemplo, só possa se comunicar com seu servidor e nada mais na rede.

Para obter um controle verdadeiramente granular, aplicar princípios como o Role Based Access Control (RBAC) é fundamental. O iPSK é uma ótima ferramenta para impor esses princípios no nível do dispositivo, mesmo para equipamentos que não suportam login baseado no usuário. Se você quiser se aprofundar, nosso guia sobre iPSK fornece uma visão geral completa da segurança baseada em identidade .

Ao reunir esses métodos sem senha e baseados em certificados, você pode construir um ambiente Wi-Fi que seja altamente seguro e extremamente simples para seus usuários acessarem. Uma plataforma moderna como a Purple pode orquestrar todas essas tecnologias, simplificando a implantação e tornando esse nível de segurança alcançável em semanas, não em meses.

Integrando a Segurança do Wi-Fi com sua Infraestrutura Principal

A segurança eficaz não é um recurso que você adiciona no final; ela deve ser tecida diretamente na estrutura do seu ecossistema de TI. Para qualquer empresa moderna, proteger o Wi-Fi significa abandonar sistemas independentes e criar uma postura de segurança unificada. Trata-se de substituir servidores RADIUS locais desajeitados e de alta manutenção por soluções ágeis e nativas da nuvem que se comunicam diretamente com seus principais provedores de identidade.

O objetivo principal é tornar a autenticação Wi-Fi uma extensão natural do seu gerenciamento central de identidades. Ao se conectar diretamente a diretórios como Entra ID (o antigo Azure AD), Google Workspace ou Okta , você pode automatizar completamente o ciclo de vida de acesso para seus funcionários. Para equipes de TI sobrecarregadas, isso é um divisor de águas total.

Conectando-se ao seu Diretório em Nuvem

A maneira tradicional de gerenciar um servidor RADIUS local é pedir por problemas. É ineficiente e repleta de potencial para erro humano. Cada novo funcionário precisa de uma configuração manual, e cada pessoa que sai exige uma remoção manual rápida para cortar seu acesso. Uma conta esquecida é uma violação de segurança esperando para acontecer.

Plataformas modernas baseadas em nuvem evitam completamente esse risco. Quando você se integra ao seu diretório em nuvem, o provisionamento e desprovisionamento de usuários se tornam um processo de "configurar e esquecer".

- Integração Automatizada: Quando um novo funcionário é adicionado ao Entra ID, seu acesso ao Wi-Fi pode ser provisionado automaticamente. Você pode até mesmo enviar um certificado de segurança para o dispositivo da empresa antes mesmo de ele entrar pela porta no primeiro dia.

- Revogação Instantânea: No segundo em que um funcionário é marcado como inativo no seu diretório, o acesso dele ao Wi-Fi é cortado. Instantânea e automaticamente. Não há atraso, nenhuma lista de verificação manual para executar e zero chance de uma conta ser esquecida.

Essa revogação automatizada é um controle de segurança crítico. Ela garante que, quando alguém sai, seu acesso seja cortado de todos os sistemas ao mesmo tempo, fechando de vez uma vulnerabilidade comum que muitas organizações lutam para gerenciar. É um grande passo em direção a um modelo zero-trust genuíno.

Esse nível profundo de integração transforma a segurança do Wi-Fi de uma tarefa manual e reativa em uma força proativa e automatizada. Isso libera sua equipe de TI para trabalhos mais importantes e fortalece massivamente sua segurança geral. Você pode obter uma compreensão mais profunda dos princípios por trás disso em nosso artigo sobre os benefícios da autenticação 802.1X .

Projetando Fluxos de Trabalho Seguros para Integração de Dispositivos

Ter uma base de segurança sólida como uma rocha é inútil se seus usuários não conseguirem conectar seus dispositivos de forma segura e fácil. Um processo de integração desajeitado e frustrante apenas leva a uma enxurrada de tickets de suporte e incentiva as pessoas a encontrarem soluções alternativas inseguras. A chave é projetar fluxos de trabalho simples e seguros que funcionem tanto para dispositivos corporativos quanto pessoais (BYOD).

Para equipamentos de propriedade da empresa, o processo deve ser praticamente invisível para o usuário. Usando uma plataforma de Mobile Device Management (MDM), a TI pode enviar perfis e certificados Wi-Fi diretamente para laptops e smartphones. O dispositivo aparece pré-configurado e simplesmente se conecta à rede corporativa segura sem que o usuário precise fazer nada.

Para BYOD, o fluxo de trabalho precisa ser igualmente simples, mas com as proteções de segurança corretas em vigor. Um portal de autoatendimento é a maneira perfeita de lidar com isso.

Exemplo de Fluxo de Trabalho de Integração BYOD

- Conexão Inicial: O usuário conecta seu dispositivo pessoal a um SSID dedicado de "Integração". Esta rede é completamente isolada e não pode acessar nenhum recurso interno; seu único trabalho é levar o usuário ao portal de integração.

- Autenticação: Eles são redirecionados para uma página da web simples onde fazem login com suas credenciais normais da empresa (ex.: seu login do Microsoft 365 ou Google).

- Instalação do Perfil: Uma vez autenticados, o portal os guia por um processo de um clique para instalar um perfil de configuração. Este perfil contém o certificado e todas as configurações necessárias para se conectar à rede Wi-Fi segura da equipe (WPA3-Enterprise).

- Conexão Segura: O dispositivo abandona automaticamente a rede de integração e se conecta à rede criptografada adequada da equipe. A partir de então, todas as conexões futuras são automáticas.

Tudo isso leva menos de um minuto. Isso garante que cada dispositivo pessoal que se conecta à sua rede seja devidamente autenticado e configurado de acordo com a política de TI, tudo sem criar dor de cabeça para seus usuários ou seu helpdesk.

Monitorando sua Rede e Respondendo a Ameaças

Implementar uma autenticação forte e segmentação de rede é um começo brilhante, mas proteger seu Wi-Fi não é um trabalho de uma vez só. Exige vigilância constante. A verdadeira mudança precisa ser de uma mentalidade puramente preventiva para uma de detecção e resposta ativas. Isso é crucial para lidar com as ameaças que, inevitavelmente, testarão suas defesas.

Trata-se de saber o que procurar e ter um plano de ação sólido quando algo suspeito surgir.

Os invasores são persistentes. É um fato simples. Pesquisas governamentais destacam que violações de segurança cibernética atingiram 43% das empresas do Reino Unido no último período de relatório. Isso se traduz em mais de 600.000 organizações em varejo, hospitalidade e saúde enfrentando ataques que começaram com uma vulnerabilidade de rede. Isso mostra o quão generalizado o perigo realmente é. Descubra mais insights sobre essas estatísticas de segurança cibernética do Reino Unido .

Principais Métricas e Alertas para Observar

O monitoramento eficaz começa no momento em que você configura seu sistema de gerenciamento de rede para sinalizar comportamentos estranhos. Sua equipe de TI deve ter alertas ajustados para vários eventos críticos de segurança sem fio. Esses avisos antecipados são sua melhor chance de interromper um ataque antes que ele cause qualquer dano real.

Os principais alertas a serem configurados incluem:

- Rogue Access Points: Seu sistema deve sinalizar imediatamente qualquer AP não autorizado transmitindo o SSID da sua empresa. Esta é a assinatura clássica de um ataque "Evil Twin", projetado para enganar os usuários e fazê-los se conectar a uma rede maliciosa.

- Ataques de Desautenticação: Um pico repentino de dispositivos sendo expulsos à força da rede pode sinalizar um ataque de negação de serviço (DoS). Os invasores usam isso para interromper os negócios ou coagir os dispositivos a se conectarem ao seu AP não autorizado.

- Padrões de Tráfego Incomuns: Seja alertado sobre transferências repentinas e grandes de dados de dispositivos que normalmente não movem muitos dados, especialmente se estiver acontecendo fora do horário comercial. Isso pode ser um sinal claro de exfiltração de dados de uma máquina comprometida.

Um sistema de alertas bem configurado atua como seu sistema nervoso digital. Ele avisa no momento em que algo está errado, permitindo que você reaja com velocidade e precisão, em vez de descobrir uma violação semanas ou meses após o fato.

Um Plano de Resposta a Incidentes para Ameaças de Wi-Fi

Quando um alerta dispara, sua equipe precisa de um plano claro e predefinido. Uma resposta caótica apenas joga lenha na fogueira. Uma lista de verificação de resposta a incidentes específica para Wi-Fi é o que separa um evento gerenciado de uma crise total.

Sua lista de verificação deve guiar a equipe por estas fases:

- Investigar e Verificar: O primeiro passo é sempre confirmar a ameaça. É um AP não autorizado genuíno ou apenas um dispositivo da empresa mal configurado? Use suas ferramentas de rede para identificar a fonte física do sinal suspeito.

- Conter a Ameaça: Uma vez confirmada, a contenção imediata é tudo. Isso pode significar desligar a porta do switch conectada a um dispositivo não autorizado ou usar seu console de gerenciamento para bloquear o endereço MAC de um cliente malicioso. O objetivo é isolar a ameaça e impedi-la de se espalhar.

- Erradicar e Recuperar: Após a contenção, é hora de tirar a ameaça do seu ambiente. Isso significa remover fisicamente o hardware não autorizado, limpar quaisquer dispositivos comprometidos e verificar três vezes se todos os sistemas estão limpos.

- Aprender e Fortalecer: Este é o passo mais importante. Realize uma revisão pós-incidente. Analise exatamente como a violação aconteceu e o que você pode fazer para fortalecer suas defesas. Uma política foi ignorada? Há uma lacuna na sua pilha de segurança? Use cada incidente como uma lição para melhorar sua postura geral de segurança.

Essa abordagem estruturada transforma uma crise potencial em um evento gerenciável. Melhor ainda, plataformas de análise modernas, como as integradas com a Purple , podem transformar esses dados brutos de segurança em inteligência de negócios valiosa. Ao analisar os dados de conexão, as equipes de marketing e operações podem ter uma noção real do fluxo de pessoas e do comportamento dos visitantes, provando que um investimento robusto na segurança do Wi-Fi pode oferecer um retorno poderoso e positivo em toda a empresa.

Sua Lista de Verificação de Implantação de Segurança de Wi-Fi

Certo, vamos transformar a teoria em prática. Todas as estratégias que discutimos são ótimas, mas são inúteis sem um plano de ação sólido. Esta lista de verificação é o seu roteiro, consolidando tudo em etapas claras e acionáveis para garantir a segurança da sua infraestrutura de Wi-Fi.

Pense nisso como a construção de uma defesa em camadas. Não se trata apenas de apertar alguns botões; trata-se de criar uma postura de segurança que proteja sua organização desde a base.

Segurança Fundamental e Controle de Acesso

Primeiro as coisas mais importantes, você precisa de uma linha de base sólida como uma rocha. Isso significa bloquear seus protocolos principais e ter um controle rígido sobre quem pode acessar o quê, e como.

- Impor o WPA3-Enterprise: Isso é inegociável para a rede da sua equipe. É o padrão ouro para criptografia e, mais importante, permite a autenticação baseada em identidade que você precisa para ir além das arriscadas senhas compartilhadas. Torne-o seu padrão.

- Implementar Autenticação 802.1X: É hora de abandonar as chaves pré-compartilhadas de vez. Use o 802.1X para forçar cada usuário e dispositivo a provar quem são em um diretório confiável antes de chegarem perto da sua rede.

- Integrar com seu Diretório em Nuvem: Vincule sua autenticação Wi-Fi diretamente ao seu provedor de identidade principal, seja ele o Entra ID ou o Google Workspace . Fazer isso automatiza o provisionamento de usuários e, crucialmente, significa que o acesso é cortado no instante em que um funcionário sai da empresa.

Segmentação de Rede e Integração

Com uma base forte em vigor, o próximo trabalho é fatiar o tráfego da sua rede e construir uma maneira segura e simples para que novos dispositivos se conectem. Trata-se de conter ameaças potenciais enquanto facilita a vida dos seus usuários e da sua equipe de TI.

Uma lista de verificação de implantação bem estruturada é sua melhor defesa contra desvios de configuração e erros humanos. Ela garante consistência e integridade, transformando sua política de segurança em uma realidade prática que protege sua empresa dia após dia.

- Criar VLANs Separadas: Não pegue atalhos aqui. Segmentar sua rede com VLANs distintas para equipe, visitantes e dispositivos IoT é fundamental. Isso impede que os invasores se movam lateralmente pela sua rede e evita que uma possível violação em uma área se torne uma catástrofe.

- Implantar um SSID de Integração Seguro: Configure um fluxo de trabalho de autoatendimento dedicado para dispositivos BYOD. Isso permite que os usuários configurem com segurança seus telefones e laptops pessoais para acesso WPA3-Enterprise por conta própria, salvando seu helpdesk de ser soterrado sob uma montanha de tickets de suporte.

Perguntas Frequentes Sobre a Segurança do Wi-Fi

Quando você está reformulando a segurança da rede, certas perguntas surgem repetidas vezes. Vamos abordar alguns dos obstáculos mais comuns que os profissionais de TI enfrentam ao proteger o Wi-Fi corporativo.

WPA3-Personal vs. WPA3-Enterprise

A verdadeira diferença aqui se resume ao método de autenticação, e é uma diferença crucial.

O WPA3-Personal é basicamente a versão para o consumidor. Ele usa uma única senha, ou Pre-Shared Key (PSK), para cada pessoa e dispositivo que se conecta à rede. Embora a criptografia seja um avanço em relação ao WPA2, ela ainda é fundamentalmente falha para uso comercial porque depende de um segredo compartilhado.

O WPA3-Enterprise, por outro lado, foi desenvolvido para empresas. Ele aproveita o protocolo 802.1X, forçando cada usuário e dispositivo a se autenticar individualmente em um diretório central como o Entra ID. Isso significa que cada conexão tem suas próprias credenciais exclusivas, oferecendo controle granular e uma trilha de auditoria clara de quem está na sua rede e quando — algo que você simplesmente não pode fazer com uma senha compartilhada.

Por que o Acesso sem Senha é Mais Seguro

Sejamos honestos: as senhas tradicionais são o elo mais fraco da cadeia de segurança. Elas são alvo de phishing, roubadas, escritas em post-its e quebradas. Mesmo com as políticas de senha mais rígidas imagináveis, você ainda está apostando no comportamento humano perfeito, o que é sempre um jogo perdido.

A autenticação sem senha, particularmente o EAP-TLS com certificados digitais, evita completamente esse risco humano. O acesso não é concedido por algo que você sabe (uma senha), mas por algo que você tem — um certificado criptograficamente seguro instalado em um dispositivo confiável. Essa abordagem é virtualmente imune a phishing e roubo de credenciais, oferecendo um nível muito maior de garantia de segurança.

Protegendo Dispositivos IoT Legados

Este é um problema que todos têm. Você tem câmeras de segurança mais antigas, sensores HVAC ou outros gadgets IoT que simplesmente não suportam protocolos de segurança modernos como o 802.1X. Jogá-los em uma rede de senha compartilhada é um convite aberto para problemas.

A melhor maneira de lidar com esses dispositivos legados envolve um ataque em duas frentes:

- Use Individual Pre-Shared Keys (iPSK): Em vez de uma senha para todas as suas tralhas de IoT, você atribui uma senha única, longa e complexa a cada dispositivo individual. Dessa forma, se um dispositivo for comprometido, você pode revogar instantaneamente seu acesso sem interromper todo o resto.

- Segmentação de Rede Rigorosa: Isso é inegociável. Todos os dispositivos IoT devem viver em sua própria VLAN isolada, completamente isolada da sua rede corporativa. A partir daí, você bloqueia o acesso para que ele só possa se comunicar com os servidores de internet específicos de que absolutamente precisa para funcionar, e nada mais.

Essa estratégia contém efetivamente o risco. Mesmo que um invasor consiga comprometer um dispositivo IoT, ele fica preso em uma gaiola digital sem ter para onde ir. Eles não podem se mover lateralmente para as partes da sua rede que realmente importam.

Pronto para eliminar senhas e automatizar a segurança do seu Wi-Fi? A Purple se integra perfeitamente à sua infraestrutura existente e aos principais fornecedores, como Meraki e Aruba, para fornecer acesso zero-trust baseado em certificados em semanas, não em meses. Saiba mais em https://www.purple.ai