Guest WiFi के लिए वॉल्ड गार्डन कॉन्फ़िगरेशन

This guide provides a comprehensive, vendor-neutral technical reference for configuring walled gardens in enterprise guest WiFi deployments. It covers the architecture of pre-authentication access, the critical role of dynamic DNS resolution, social login domain whitelisting, OS captive portal probe requirements, and compliance considerations under PCI DSS and GDPR. Aimed at IT managers, network architects, and venue operations directors, it delivers actionable implementation guidance with real-world case studies from hospitality, retail, and events environments.

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी डीप-डाइव

- प्री-ऑथेंटिकेशन एक्सेस की संरचना

- DNS रिज़ॉल्यूशन की समस्या

- HTTPS इंटरसेप्शन और TLS अनुपालन

- Captive Network Assistant (CNA) और OS प्रोब डोमेन

- कार्यान्वयन गाइड

- चरण 1: बेसलाइन डोमेन डिस्कवरी

- चरण 2: कंट्रोलर कॉन्फ़िगरेशन

- चरण 3: प्री-गो-लाइव टेस्टिंग प्रोटोकॉल

- सर्वोत्तम प्रथाएँ

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

वॉल्ड गार्डन किसी भी सुरक्षित, उपयोगकर्ता के अनुकूल गेस्ट WiFi परिनियोजन (deployment) का एक मूलभूत घटक है। यह नेटवर्क संसाधनों के उस सीमित सेट को परिभाषित करता है जिसे कोई गेस्ट डिवाइस Captive Portal के माध्यम से प्रमाणीकरण (authentication) पूरा करने से पहले एक्सेस कर सकता है। गलत या अधूरा वॉल्ड गार्डन कॉन्फ़िगरेशन एंटरप्राइज़ परिनियोजन में गेस्ट लॉगिन विफलताओं का सबसे प्रमुख कारण है — जिसके परिणामस्वरूप उपयोगकर्ता अनुभव में गिरावट आती है, हेल्पडेस्क टिकट बढ़ते हैं, और हॉस्पिटैलिटी व रिटेल वातावरण में प्रतिष्ठा को मापने योग्य नुकसान होता है। IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए, वॉल्ड गार्डन WiFi कॉन्फ़िगरेशन में महारत हासिल करना केवल एक तकनीकी कार्य नहीं है; यह सुरक्षा जोखिमों को कम करने, PCI DSS v4.0 और GDPR जैसे मानकों के अनुपालन को सुनिश्चित करने और गेस्ट WiFi एस्टेट के निवेश पर रिटर्न (ROI) को अधिकतम करने के लिए एक महत्वपूर्ण कदम है। यह गाइड एक मजबूत वॉल्ड गार्डन को डिज़ाइन करने, लागू करने और बनाए रखने के लिए एक वेंडर-न्यूट्रल, कार्रवाई योग्य ढांचा प्रदान करती है, जो आधुनिक प्रमाणीकरण विधियों का समर्थन करता है — जिसमें OAuth 2.0 के माध्यम से सोशल लॉगिन, पेमेंट गेटवे और OS-स्तरीय Captive Portal डिटेक्शन शामिल हैं — और यह हॉस्पिटैलिटी, रिटेल, इवेंट्स और सार्वजनिक क्षेत्र के संगठनों सहित एंटरप्राइज़ वातावरण में लागू होता है।

तकनीकी डीप-डाइव

प्री-ऑथेंटिकेशन एक्सेस की संरचना

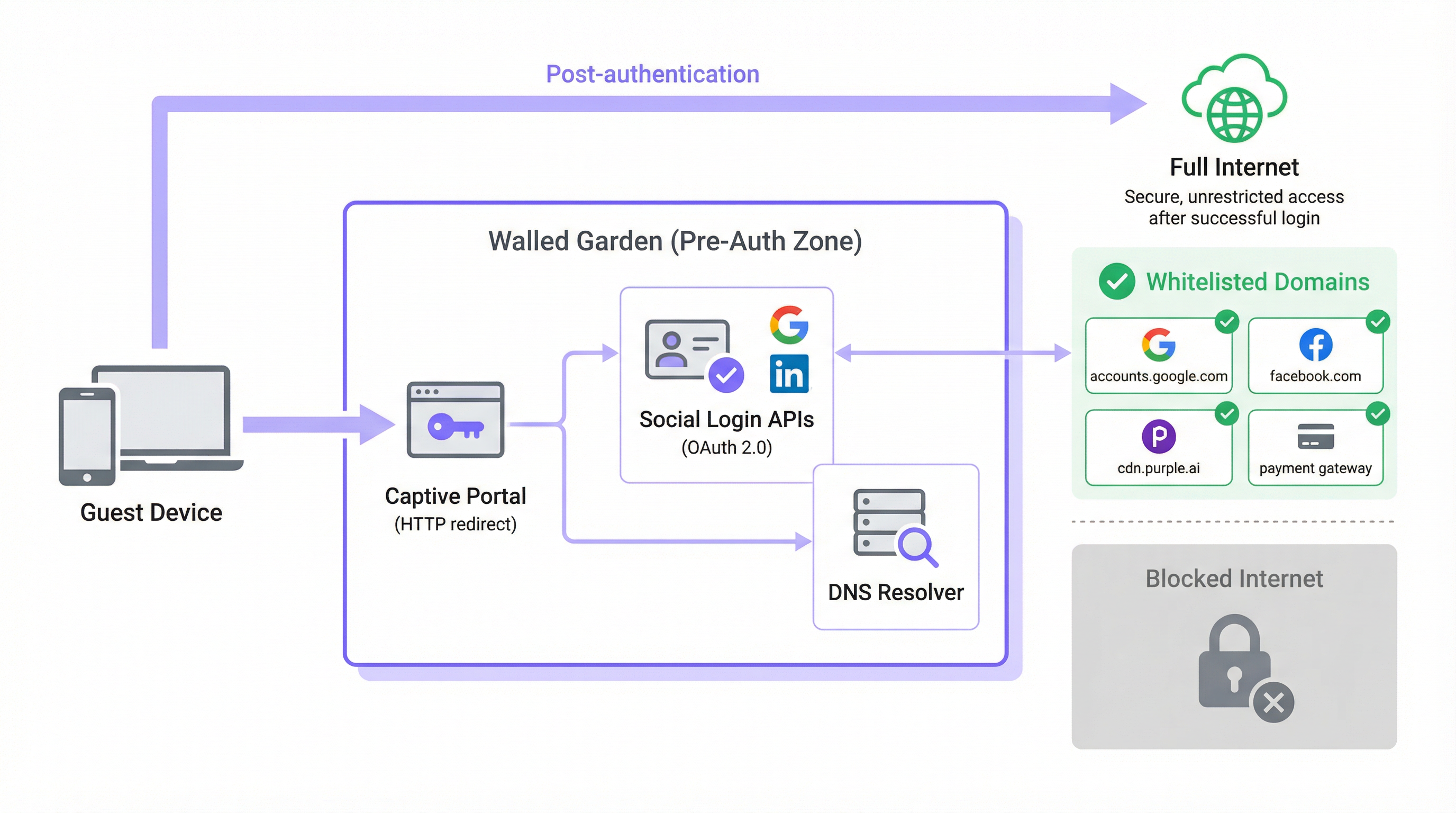

एक सामान्य गेस्ट WiFi आर्किटेक्चर में, जब किसी उपयोगकर्ता का डिवाइस एक ओपन SSID से जुड़ता है, तो उसे DHCP के माध्यम से एक IP एड्रेस असाइन किया जाता है और नेटवर्क कंट्रोलर द्वारा प्री-ऑथेंटिकेशन रोल या आइसोलेटेड VLAN में रखा जाता है। इस स्थिति में, कंट्रोलर सभी आउटबाउंड HTTP और HTTPS ट्रैफ़िक को इंटरसेप्ट करता है और इसे Captive Portal स्प्लैश पेज पर रीडायरेक्ट करता है। यह वह तंत्र है जो गेस्ट के ब्राउज़र को लॉगिन स्क्रीन पर जाने के लिए बाध्य करता है। वॉल्ड गार्डन इस इंटरसेप्शन नियम का स्पष्ट अपवाद है: बाहरी डोमेन और IP एड्रेस रेंज की एक क्यूरेटेड व्हाइटलिस्ट जिसके साथ डिवाइस को प्री-ऑथेंटिकेशन चरण के दौरान स्वतंत्र रूप से संचार करने की अनुमति होती है।

ठीक से कॉन्फ़िगर किए गए वॉल्ड गार्डन के बिना, प्रमाणीकरण पूरा करने के लिए आवश्यक सेवाएँ ही ब्लॉक हो जाती हैं। आधुनिक Captive Portal मोनोलिथिक, स्व-निहित एप्लिकेशन नहीं हैं। वे माइक्रोसर्विसेज़ और थर्ड-पार्टी API के संयोजन हैं। पोर्टल की अपनी संपत्तियां — HTML, CSS, JavaScript और छवियां — एक कंटेंट डिलीवरी नेटवर्क (CDN) से सर्व की जा सकती हैं जो कंट्रोलर के स्थानीय बुनियादी ढांचे से पूरी तरह अलग है। सोशल लॉगिन कार्यक्षमता Google, Facebook, Apple या Microsoft पर OAuth 2.0 एंडपॉइंट्स तक पहुंचने पर निर्भर करती है। यदि सशुल्क WiFi टियर की पेशकश की जाती है, तो पोर्टल को Stripe या PayPal जैसे पेमेंट प्रोसेसर के साथ संचार करना चाहिए। एनालिटिक्स और मार्केटिंग प्लेटफ़ॉर्म अपने स्वयं के CDN ओरिजिन से ट्रैकिंग स्क्रिप्ट लोड कर सकते हैं। इनमें से प्रत्येक निर्भरता एक ऐसे डोमेन का प्रतिनिधित्व करती है जिसे वॉल्ड गार्डन में स्पष्ट रूप से अनुमति दी जानी चाहिए, अन्यथा प्रमाणीकरण प्रवाह चुपचाप या किसी भ्रामक त्रुटि के साथ विफल हो जाएगा।

DNS रिज़ॉल्यूशन की समस्या

वॉल्ड गार्डन कॉन्फ़िगरेशन का सबसे तकनीकी रूप से सूक्ष्म पहलू डोमेन-आधारित प्रशासन और IP-आधारित प्रवर्तन (enforcement) के बीच का अंतर है। जबकि नेटवर्क व्यवस्थापक मानव-पठनीय डोमेन नाम (उदा., accounts.google.com) का उपयोग करके वॉल्ड गार्डन को कॉन्फ़िगर करते हैं, अधिकांश नेटवर्क कंट्रोलर इन नियमों को IP लेयर पर लागू करते हैं। जब किसी डोमेन को व्हाइटलिस्ट में जोड़ा जाता है, तो कंट्रोलर इसे एक या अधिक IP एड्रेस में रिज़ॉल्व करने के लिए DNS लुकअप करता है और उन IP को एक अस्थायी एक्सेस कंट्रोल लिस्ट (ACL) में जोड़ता है।

यह प्रमुख क्लाउड प्रदाताओं के साथ एक महत्वपूर्ण परिचालन जोखिम पैदा करता है। Google, Meta, Apple और प्रमुख CDN एनीकास्ट रूटिंग और डायनेमिक IP एड्रेस असाइनमेंट का उपयोग करते हैं। कॉन्फ़िगरेशन के समय accounts.google.com जिस IP एड्रेस पर रिज़ॉल्व होता है, वह छह महीने बाद या किसी भिन्न नेटवर्क सेगमेंट पर रिज़ॉल्व होने वाले एड्रेस से पूरी तरह अलग हो सकता है। इसलिए एक स्टैटिक IP व्हाइटलिस्ट एक स्थायी कॉन्फ़िगरेशन नहीं है; CDN IP रेंज के रोटेट होने पर यह समय के साथ खराब हो जाएगा।

सही समाधान डायनेमिक DNS रिज़ॉल्यूशन है, जहाँ नेटवर्क कंट्रोलर समय-समय पर प्रत्येक व्हाइटलिस्ट किए गए डोमेन को फिर से रिज़ॉल्व करता है और तदनुसार अपने ACL को अपडेट करता है। Cisco, Aruba, Ruckus और Fortinet के अधिकांश एंटरप्राइज़-ग्रेड कंट्रोलर मूल रूप से इसका समर्थन करते हैं। यदि आपका कंट्रोलर ऐसा नहीं करता है, तो आप एक ऐसे कॉन्फ़िगरेशन के साथ काम कर रहे हैं जो रुक-रुक कर विफलताएं उत्पन्न करेगा जिनका निदान करना मुश्किल है और जो समय के साथ और खराब हो जाएंगी।

HTTPS इंटरसेप्शन और TLS अनुपालन

HTTPS के प्रचलन से जटिलता का एक और स्तर उत्पन्न होता है। जब प्री-ऑथेंटिकेशन स्थिति में कोई गेस्ट डिवाइस गैर-व्हाइटलिस्ट किए गए HTTPS संसाधन को लोड करने का प्रयास करता है, तो कंट्रोलर को यह तय करना होगा कि अनुरोध को कैसे संभाला जाए। दो सामान्य दृष्टिकोण हैं, यदि सही ढंग से प्रबंधित नहीं किया गया तो दोनों में महत्वपूर्ण कमियां हैं।

पहला दृष्टिकोण साइलेंट ड्रॉप है, जहाँ कंट्रोलर बस कनेक्शन को ब्लॉक कर देता है। गेस्ट का ब्राउज़र एक सामान्य "साइट तक नहीं पहुंचा जा सकता" त्रुटि प्रदर्शित करता है, जो कोई उपयोगी मार्गदर्शन प्रदान नहीं करता है और इसे अक्सर पोर्टल प्रॉम्प्ट के बजाय नेटवर्क दोष के रूप में समझा जाता है। दूसरा दृष्टिकोण HTTPS इंटरसेप्शन है, जहाँ कंट्रोलर Captive Portal पर रीडायरेक्ट प्रस्तुत करने का प्रयास करता है। इसके लिए कंट्रोलर को मैन-इन-द-मिडिल (MITM) प्रॉक्सी के रूप में कार्य करने की आवश्यकता होती है, जो अपना स्वयं का TLS प्रमाणपत्र प्रस्तुत करता है। यदि गेस्ट के डिवाइस द्वारा इस प्रमाणपत्र पर भरोसा नहीं किया जाता है — जो कि सार्वजनिक गेस्ट नेटवर्क पर लगभग कभी नहीं होता है — तो ब्राउज़र एक सुरक्षा चेतावनी प्रदर्शित करेगा, जो उपयोगकर्ताओं के लिए चिंताजनक है और, विनियमित वातावरण में, अनुपालन समस्या का गठन कर सकता है।

सही आर्किटेक्चरल दृष्टिकोण यह सुनिश्चित करना है कि प्रमाणीकरण प्रवाह के लिए आवश्यक सभी डोमेन व्हाइटलिस्ट किए गए हैं, जिससे उनके HTTPS ट्रैफ़िक को बिना छुए गुजरने की अनुमति मिलती है। Captive Portal रीडायरेक्ट को HTTPS इंटरसेप्शन के बजाय OS-स्तरीय प्रोब तंत्र द्वारा ट्रिगर किया जाना चाहिए। यह प्रमाणपत्र विश्वास समस्या को पूरी तरह से समाप्त कर देता है। आधुनिक ब्राउज़र HTTP स्ट्रिक्ट ट्रांसपोर्ट सिक्योरिटी (HSTS) और, कुछ मामलों में, सर्टिफ़िकेट पिनिंग भी लागू करते हैं। दोनों तंत्र प्रमुख डोमेन के लिए HTTPS इंटरसेप्शन को पूरी तरह से विफल कर देंगे, जिससे रीडायरेक्ट के बजाय एक टूटा हुआ कनेक्शन उत्पन्न होगा — जो एक व्यापक HTTPS इंटरसेप्शन नीति के बजाय सही ढंग से कॉन्फ़िगर किए गए वॉल्ड गार्डन के लिए एक और मजबूत तर्क है।

Captive Network Assistant (CNA) और OS प्रोब डोमेन

वॉल्ड गार्डन कॉन्फ़िगरेशन के सबसे अधिक अनदेखे पहलुओं में से एक वह तंत्र है जिसके द्वारा आधुनिक ऑपरेटिंग सिस्टम Captive Portal की उपस्थिति का पता लगाते हैं। सभी प्रमुख ऑपरेटिंग सिस्टम — iOS, iPadOS, macOS, Android और Windows — एक Captive Network Assistant (CNA) लागू करते हैं जो एक नए WiFi नेटवर्क से कनेक्ट होने के तुरंत बाद एक ज्ञात HTTP एंडपॉइंट की जांच (probe) करता है। यदि प्रतिक्रिया अपेक्षित मान से विचलित होती है, तो OS यह अनुमान लगाता है कि यह एक Captive Portal के पीछे है और लॉगिन को संभालने के लिए स्वचालित रूप से एक ब्राउज़र विंडो लॉन्च करता है।

प्रत्येक प्लेटफ़ॉर्म द्वारा उपयोग किए जाने वाले प्रोब एंडपॉइंट इस प्रकार हैं:

| ऑपरेटिंग सिस्टम | प्रोब डोमेन | अपेक्षित प्रतिक्रिया |

|---|---|---|

| Apple (iOS, macOS) | captive.apple.com |

विशिष्ट बॉडी के साथ HTTP 200 |

| Android (Google) | connectivitycheck.gstatic.com |

HTTP 204 कोई सामग्री नहीं |

| Windows | www.msftconnecttest.com |

विशिष्ट बॉडी के साथ HTTP 200 |

| Firefox / Mozilla | detectportal.firefox.com |

विशिष्ट बॉडी के साथ HTTP 200 |

यदि इनमें से कोई भी प्रोब डोमेन वॉल्ड गार्डन द्वारा ब्लॉक किया गया है, तो OS कभी भी Captive Portal का पता नहीं लगाएगा। गेस्ट के दृष्टिकोण से, WiFi नेटवर्क में बस कोई इंटरनेट एक्सेस नहीं है। यह उत्पादन परिनियोजन में देखी जाने वाली सबसे आम गलत कॉन्फ़िगरेशन विफलताओं में से एक है और बेसलाइन व्हाइटलिस्ट में इन डोमेन को शामिल करके इसे पूरी तरह से रोका जा सकता है।

कार्यान्वयन गाइड

चरण 1: बेसलाइन डोमेन डिस्कवरी

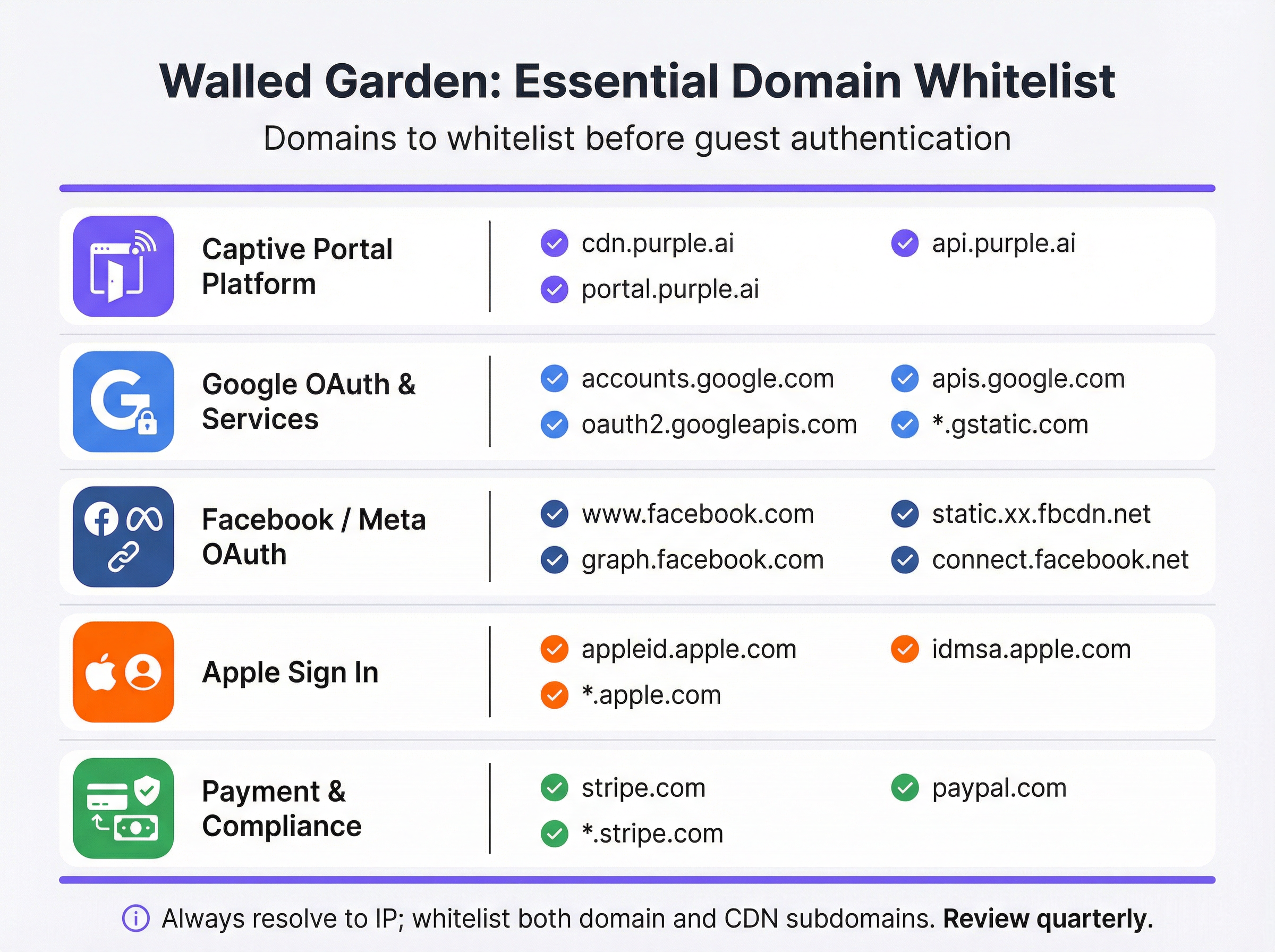

अपने कंट्रोलर कॉन्फ़िगरेशन को छूने से पहले, हर उस बाहरी सेवा का गहन ऑडिट करें जिस पर आपका Captive Portal निर्भर करता है। यह डेवलपर टूल खुले होने के साथ ब्राउज़र में पोर्टल को लोड करके और सभी बाहरी संसाधन अनुरोधों की पहचान करने के लिए नेटवर्क टैब का निरीक्षण करके सबसे अच्छी तरह से पूरा किया जाता है। परिणामी सूची को निम्नानुसार वर्गीकृत किया जाना चाहिए:

| श्रेणी | उद्देश्य | आवश्यक डोमेन |

|---|---|---|

| Captive Portal प्लेटफ़ॉर्म | स्प्लैश पेज एसेट्स सर्व करता है और ऑथेंटिकेशन लॉजिक को संभालता है। | *.purple.ai, cdn.your-vendor.com |

| Google OAuth | Google साइन-इन सक्षम करता है। | accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com |

| Facebook / Meta OAuth | Facebook लॉगिन सक्षम करता है। | www.facebook.com, graph.facebook.com, connect.facebook.net, *.fbcdn.net |

| Apple Sign In | Apple के साथ साइन इन सक्षम करता है। | appleid.apple.com, idmsa.apple.com, *.apple.com |

| OS Captive Portal प्रोब्स | स्वचालित पोर्टल डिटेक्शन सक्षम करता है। | captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com |

| पेमेंट गेटवे | प्रीमियम टियर के लिए भुगतान संसाधित करता है। | *.stripe.com, *.paypal.com |

| एनालिटिक्स / मार्केटिंग | ट्रैकिंग और एनालिटिक्स स्क्रिप्ट लोड करता है। | वेंडर-विशिष्ट (उदा., *.segment.com, *.mixpanel.com) |

चरण 2: कंट्रोलर कॉन्फ़िगरेशन

कार्यान्वयन वेंडर के अनुसार भिन्न होता है, लेकिन अंतर्निहित सिद्धांत सार्वभौमिक हैं। अपने नेटवर्क कंट्रोलर के प्रबंधन इंटरफ़ेस में Captive Portal या स्प्लैश पेज कॉन्फ़िगरेशन पर नेविगेट करें — Cisco Meraki में, यह Wireless > Configure > Splash Page के अंतर्गत पाया जाता है; Aruba Central में, यह Captive Portal Profile है; Fortinet में, यह Security Policies > Captive Portal के भीतर है। प्री-ऑथेंटिकेशन एक्सेस या वॉल्ड गार्डन व्हाइटलिस्ट अनुभाग का पता लगाएं और निम्नानुसार आगे बढ़ें:

- श्रेणी के अनुसार डोमेन दर्ज करें: प्रत्येक श्रेणी के माध्यम से काम करते हुए, अपने ऑडिट से प्रत्येक डोमेन को व्यवस्थित रूप से जोड़ें। जहां आपका कंट्रोलर उनका समर्थन करता है और जहां जोखिम प्रोफ़ाइल स्वीकार्य है, वहां वाइल्डकार्ड (

*.gstatic.com) का उपयोग करें। उच्च-सुरक्षा वाले वातावरण के लिए, व्यापक वाइल्डकार्ड के बजाय स्पष्ट उपडोमेन को प्राथमिकता दें। - डायनेमिक DNS रिज़ॉल्यूशन सक्षम करें: पुष्टि करें कि आपका कंट्रोलर एक स्टैटिक IP सूची को कैश करने के बजाय समय-समय पर व्हाइटलिस्ट किए गए डोमेन को फिर से रिज़ॉल्व करने के लिए कॉन्फ़िगर किया गया है। यह सक्रिय है या नहीं, यह सत्यापित करने के लिए अपने वेंडर के दस्तावेज़ देखें। वॉल्ड गार्डन प्रविष्टियों के लिए 60 सेकंड या उससे कम का DNS TTL सेट करें।

- डुअल-स्टैक नियम कॉन्फ़िगर करें: यदि आपका नेटवर्क IPv6 का समर्थन करता है — और IPv4 एड्रेस स्पेस की कमी को देखते हुए इसे करना चाहिए — तो सुनिश्चित करें कि आपके वॉल्ड गार्डन ACL IPv4 और IPv6 दोनों ट्रैफ़िक पर लागू होते हैं। IPv6 एड्रेस वाला गेस्ट डिवाइस केवल-IPv4 ACL को बायपास कर देगा।

- गेस्ट SSID पर लागू करें: Captive Portal प्रोफ़ाइल और उसके वॉल्ड गार्डन को केवल गेस्ट SSID के साथ संबद्ध करें। कॉर्पोरेट SSID पर कभी भी गेस्ट-स्तरीय वॉल्ड गार्डन नीतियां लागू न करें।

चरण 3: प्री-गो-लाइव टेस्टिंग प्रोटोकॉल

परीक्षण गैर-परक्राम्य है और इसे वास्तविक प्री-ऑथेंटिकेशन स्थिति में वास्तविक उपकरणों के साथ आयोजित किया जाना चाहिए — न कि व्यवस्थापक खातों के साथ जिनके पास उन्नत एक्सेस हो सकता है, और न ही उन उपकरणों के साथ जो पहले नेटवर्क से जुड़े हैं और जिनके पास कैश्ड क्रेडेंशियल हो सकते हैं।

प्रत्येक डिवाइस प्लेटफ़ॉर्म (iOS, Android, Windows, macOS) के लिए, निम्नलिखित कार्य करें:

- यह सुनिश्चित करने के लिए कि कोई कैश्ड स्थिति नहीं है, परीक्षण डिवाइस पर नेटवर्क को भूल जाएं (Forget the network)।

- गेस्ट SSID से कनेक्ट करें और देखें कि क्या Captive Portal CNA तंत्र के माध्यम से स्वचालित रूप से लॉन्च होता है।

- पोर्टल पर पेश की गई प्रत्येक लॉगिन विधि का प्रयास करें — ईमेल पंजीकरण, Google साइन-इन, Facebook लॉगिन, Apple साइन इन — और पुष्टि करें कि प्रत्येक सफलतापूर्वक पूरा होता है।

- यदि सशुल्क टियर की पेशकश की जाती है, तो अपने पेमेंट गेटवे के सैंडबॉक्स वातावरण से परीक्षण कार्ड नंबर का उपयोग करके भुगतान प्रवाह का परीक्षण करें।

- किसी भी विफल परीक्षण पर ब्राउज़र कंसोल का निरीक्षण करें। नेटवर्क टैब ब्लॉक किए जा रहे सटीक डोमेन की पहचान करेगा, जिससे आप इसे सटीकता के साथ व्हाइटलिस्ट में जोड़ सकेंगे।

अनुपालन उद्देश्यों के लिए बनाए रखे गए कॉन्फ़िगरेशन रिकॉर्ड में इस परीक्षण प्रोटोकॉल के परिणामों का दस्तावेजीकरण करें。

सर्वोत्तम प्रथाएँ

न्यूनतम विशेषाधिकार का सिद्धांत (Principle of Least Privilege) वॉल्ड गार्डन कॉन्फ़िगरेशन के लिए मूलभूत नियम है। केवल उन डोमेन को व्हाइटलिस्ट करें जो प्रमाणीकरण प्रवाह के कार्य करने के लिए स्पष्ट रूप से आवश्यक हैं। व्यापक वाइल्डकार्ड जैसे *.google.com या *.facebook.com से बचें जब तक कि आपके कंट्रोलर के कार्यान्वयन को उनकी आवश्यकता न हो; विशिष्ट उपडोमेन को प्राथमिकता दें। प्रत्येक अतिरिक्त व्हाइटलिस्ट किया गया डोमेन प्री-ऑथेंटिकेशन ज़ोन में एक संभावित हमले की सतह का प्रतिनिधित्व करता है।

समय के साथ एक कार्यात्मक वॉल्ड गार्डन बनाए रखने के लिए त्रैमासिक समीक्षा ताल (Quarterly Review Cadence) आवश्यक है। सोशल लॉगिन प्रदाता और CDN नियमित रूप से अपने बुनियादी ढांचे को अपडेट करते हैं। Apple ने 2023 में अपने साइन इन डोमेन संरचना को संशोधित किया। Google ने कई अवसरों पर अपने OAuth प्रवाह में नए उपडोमेन जोड़े हैं। एक वॉल्ड गार्डन जो परिनियोजन के समय सटीक था, सक्रिय रखरखाव के बिना महीनों के भीतर संरेखण से बाहर हो जाएगा। प्रत्येक प्रदाता के वर्तमान दस्तावेज़ों के विरुद्ध अपनी व्हाइटलिस्ट को क्रॉस-रेफ़रेंस करते हुए, अपने परिचालन कैलेंडर में एक त्रैमासिक समीक्षा बनाएं।

अनुपालन संरेखण (Compliance Alignment) के लिए आवश्यक है कि आपका वॉल्ड गार्डन कॉन्फ़िगरेशन अनजाने में लागू मानकों की आवश्यकताओं का उल्लंघन न करे। PCI DSS v4.0 के तहत, कोई भी नेटवर्क जो कार्डधारक डेटा को संसाधित, संग्रहीत या प्रसारित करता है, उसे सख्त एक्सेस नियंत्रण बनाए रखना चाहिए। यदि आपके गेस्ट WiFi में एक सशुल्क टियर शामिल है, तो वॉल्ड गार्डन को बिना किसी इंटरसेप्शन के आपके पेमेंट प्रोसेसर को TLS 1.2 या उच्चतर कनेक्शन की अनुमति देनी चाहिए। GDPR के तहत, गोपनीयता नोटिस गेस्ट्स को कोई भी व्यक्तिगत डेटा प्रदान करने से पहले सुलभ होना चाहिए — जिसका अर्थ है कि आपकी गोपनीयता नीति का लिंक प्रमाणीकरण से पहले ही वॉल्ड गार्डन के भीतर से पहुंचने योग्य होना चाहिए।

परिवर्तन प्रबंधन दस्तावेज़ीकरण (Change Management Documentation) किसी भी उत्पादन नेटवर्क परिवर्तन के लिए एक पेशेवर दायित्व है। वॉल्ड गार्डन में प्रत्येक संशोधन — चाहे नया डोमेन जोड़ना हो, किसी अप्रचलित को हटाना हो, या वाइल्डकार्ड को अपडेट करना हो — एक टाइमस्टैम्प, परिवर्तन के कारण और जिम्मेदार इंजीनियर के साथ लॉग किया जाना चाहिए। यह ऑडिट ट्रेल रुक-रुक कर होने वाली विफलताओं के निवारण और अनुपालन ऑडिट में उचित परिश्रम प्रदर्शित करने के लिए अमूल्य है।

समस्या निवारण और जोखिम न्यूनीकरण

निम्नलिखित तालिका सबसे आम विफलता मोड को उनके मूल कारणों और अनुशंसित शमन के साथ मैप करती है:

| लक्षण | मूल कारण | शमन |

|---|---|---|

| पोर्टल iOS/Android पर स्वचालित रूप से लॉन्च नहीं होता है | OS Captive Portal प्रोब डोमेन ब्लॉक हैं। | वॉल्ड गार्डन में captive.apple.com और connectivitycheck.gstatic.com जोड़ें। |

| Google साइन-इन बटन अनुत्तरदायी है | एक या अधिक Google OAuth या CDN डोमेन गायब हैं। | accounts.google.com, oauth2.googleapis.com, apis.google.com, और *.gstatic.com जोड़ें। |

| Facebook लॉगिन CORS त्रुटि के साथ विफल रहता है | Facebook CDN उपडोमेन (*.fbcdn.net) व्हाइटलिस्ट नहीं किए गए हैं। |

*.fbcdn.net और *.facebook.com के लिए वाइल्डकार्ड प्रविष्टियां जोड़ें। |

| लॉगिन शुरू में काम करता है लेकिन रुक-रुक कर विफल रहता है | स्टैटिक IP व्हाइटलिस्ट; CDN IP एड्रेस रोटेट हो गए हैं। | कंट्रोलर पर डायनेमिक DNS रिज़ॉल्यूशन सक्षम करें। |

| गेस्ट्स को TLS प्रमाणपत्र चेतावनियां दिखाई देती हैं | कंट्रोलर गैर-व्हाइटलिस्ट किए गए डोमेन पर HTTPS ट्रैफ़िक को इंटरसेप्ट कर रहा है। | सभी आवश्यक डोमेन को व्हाइटलिस्ट करें ताकि HTTPS निर्बाध रूप से गुजर सके। |

| भुगतान पृष्ठ लोड होने में विफल रहता है | पेमेंट गेटवे CDN या API डोमेन व्हाइटलिस्ट नहीं किए गए हैं। | आवश्यकतानुसार *.stripe.com या *.paypal.com जोड़ें। |

| IPv6 उपयोगकर्ता पोर्टल तक नहीं पहुंच सकते | वॉल्ड गार्डन ACL केवल-IPv4 हैं। | IPv6 एड्रेस रेंज को कवर करने के लिए सभी वॉल्ड गार्डन नियमों का विस्तार करें। |

जोखिम न्यूनीकरण: ओवर-व्हाइटलिस्टिंग एक वास्तविक और कम आंका गया जोखिम है। जब रुक-रुक कर विफलताएं होती हैं, तो आकर्षक प्रतिक्रिया यह होती है कि समस्या के गायब होने तक उत्तरोत्तर व्यापक वाइल्डकार्ड प्रविष्टियां जोड़ी जाएं। इस दृष्टिकोण के परिणामस्वरूप एक वॉल्ड गार्डन प्रभावी रूप से खुला हो सकता है, जिससे अप्रमाणित गेस्ट्स लॉगिन प्रवाह को पूरा किए बिना इंटरनेट के बड़े हिस्से तक पहुंच सकते हैं। यह Captive Portal के उद्देश्य को विफल करता है, मार्केटिंग उद्देश्यों के लिए डेटा संग्रह को कमजोर करता है, और यदि गेस्ट नियम और शर्तों पर सहमति दिए बिना नेटवर्क तक पहुंच सकते हैं तो GDPR के तहत दायित्व पैदा कर सकता है। प्रविष्टियां जोड़ने से पहले हमेशा विशिष्ट ब्लॉक किए गए डोमेन का निदान करें।

ROI और व्यावसायिक प्रभाव

सही ढंग से लागू किया गया वॉल्ड गार्डन कई आयामों में मापने योग्य व्यावसायिक मूल्य प्रदान करता है। हॉस्पिटैलिटी क्षेत्र में, एक निर्बाध गेस्ट WiFi लॉगिन अनुभव सीधे गेस्ट संतुष्टि स्कोर से संबंधित है। J.D. Power का शोध लगातार WiFi प्रदर्शन को होटल गेस्ट संतुष्टि के शीर्ष चालकों में से एक के रूप में पहचानता है। एक पोर्टल जो लोड होने में विफल रहता है — क्योंकि वॉल्ड गार्डन गलत तरीके से कॉन्फ़िगर किया गया है — एक नकारात्मक पहली छाप बनाता है जो पूरे ठहरने के अनुभव को प्रभावित करता है।

रिटेल ऑपरेटरों के लिए, वॉल्ड गार्डन लॉयल्टी कार्यक्रम का प्रवेश द्वार है। Captive Portal के माध्यम से सफलतापूर्वक लॉग इन करने वाला प्रत्येक गेस्ट एक सत्यापित पहचान प्रदान करता है जिसे खरीद व्यवहार से जोड़ा जा सकता है, जिससे अनाम विज्ञापन की तुलना में स्पष्ट रूप से उच्च रूपांतरण दरों के साथ व्यक्तिगत मार्केटिंग अभियान सक्षम होते हैं। एक गलत तरीके से कॉन्फ़िगर किया गया वॉल्ड गार्डन जो लॉगिन को रोकता है, सीधे कैप्चर किए गए प्रथम-पक्ष डेटा की मात्रा को कम करता है, जिसका मार्केटिंग ROI पर मात्रात्मक प्रभाव पड़ता है।

इवेंट्स क्षेत्र में — स्टेडियम, सम्मेलन केंद्र, प्रदर्शनी हॉल — वॉल्ड गार्डन को बड़े पैमाने के लिए डिज़ाइन किया जाना चाहिए। पीक लोड पर, एक साथ दसियों हज़ार डिवाइस प्रमाणित करने का प्रयास करेंगे। एक वॉल्ड गार्डन जो धीमे या ओवरलोडेड DNS रिज़ॉल्वर पर निर्भर करता है, एक अड़चन पैदा करेगा जो धीमे या अनुत्तरदायी पोर्टल के रूप में प्रकट होता है, भले ही अंतर्निहित नेटवर्क बुनियादी ढांचे का आकार सही हो। एक स्थानीय, कैशिंग DNS रिज़ॉल्वर तैनात करना जो वॉल्ड गार्डन डोमेन के लिए आधिकारिक है, उच्च-घनत्व परिनियोजन के लिए एक मानक अभ्यास है।

सार्वजनिक क्षेत्र के संगठनों के लिए, वॉल्ड गार्डन एक अनुपालन साधन भी है। यूके के नेटवर्क और सूचना प्रणाली (NIS) विनियमों और व्यापक GDPR ढांचे के तहत, संगठनों को यह प्रदर्शित करना होगा कि सार्वजनिक-सामना करने वाले नेटवर्क तक पहुंच नियंत्रित और ऑडिट योग्य है। एक अनुपालन Captive Portal के साथ संयुक्त रूप से ठीक से कॉन्फ़िगर किया गया वॉल्ड गार्डन, इस ऑडिट ट्रेल के लिए तकनीकी आधार प्रदान करता है।

वॉल्ड गार्डन को गलत करने की लागत केवल तकनीकी नहीं है। इसे हेल्पडेस्क कॉल वॉल्यूम, गेस्ट संतुष्टि स्कोर, खोए हुए मार्केटिंग डेटा और संभावित नियामक जोखिम में मापा जाता है। इन जोखिमों के सापेक्ष एक मजबूत वॉल्ड गार्डन को कॉन्फ़िगर करने और बनाए रखने में निवेश मामूली है, और रिटर्न — उच्च पोर्टल अपनाने की दर, समृद्ध प्रथम-पक्ष डेटा और कम परिचालन घर्षण के रूप में — मापने योग्य और महत्वपूर्ण दोनों है।

मुख्य शब्द और परिभाषाएं

Walled Garden

A controlled set of pre-approved domains and IP address ranges that a guest device can access on a WiFi network before completing authentication. All traffic to domains outside this list is blocked or redirected to the captive portal.

This is the foundational mechanism that allows a captive portal to function. Without it, the portal itself — and all social login providers it depends on — would be unreachable by unauthenticated devices.

Captive Portal

A web page that intercepts the internet traffic of a newly connected WiFi user and requires them to complete an action — such as logging in, accepting terms, or making a payment — before granting full network access.

The captive portal is the primary point of interaction for guests. It is the mechanism through which operators collect first-party data, enforce terms of service, and manage paid access tiers.

OAuth 2.0

An open authorisation standard that allows users to grant a third-party application limited access to their account on another service, without sharing their password. It is the protocol underpinning 'Login with Google' and 'Login with Facebook'.

Every social login option on a captive portal relies on OAuth 2.0. Each provider's OAuth endpoints must be whitelisted in the walled garden for the login flow to complete successfully.

Dynamic DNS Resolution

A network controller feature that periodically re-resolves whitelisted domain names to their current IP addresses and updates the enforcement ACLs accordingly, rather than using a static IP list.

This is essential for walled garden reliability. Without it, the IP addresses cached at deployment time will become stale as CDNs rotate their infrastructure, causing intermittent and hard-to-diagnose login failures.

Content Delivery Network (CDN)

A geographically distributed network of servers that delivers web content to users from the nearest available location, improving performance and availability.

Captive portals and social login providers rely on CDNs to serve scripts, fonts, and images. CDN subdomains (e.g., *.gstatic.com for Google, *.fbcdn.net for Facebook) must be included in the walled garden.

Captive Network Assistant (CNA)

A built-in feature of modern operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal by probing a known HTTP endpoint after connecting to a new WiFi network.

The CNA is what causes the portal login window to pop up automatically on a guest's device. If the probe domain is blocked by the walled garden, the CNA cannot detect the portal and the guest sees no login prompt.

Pre-Authentication ACL

An Access Control List applied to a network session before the user has authenticated. It defines which traffic is permitted (the walled garden) and which is blocked or redirected.

This is the technical implementation of the walled garden on enterprise network controllers. IT teams configure Pre-Authentication ACLs in the captive portal settings of their wireless controllers.

PCI DSS

The Payment Card Industry Data Security Standard is a set of security standards designed to ensure that all companies that accept, process, store, or transmit credit card information maintain a secure environment.

Relevant to any guest WiFi deployment with a paid access tier. The walled garden must permit TLS 1.2+ connections to the payment gateway without interception, and the guest network must be segmented from any cardholder data environment.

HTTP Strict Transport Security (HSTS)

A web security policy mechanism that instructs browsers to only interact with a server using HTTPS, preventing protocol downgrade attacks and cookie hijacking.

HSTS causes HTTPS interception by a captive portal controller to fail outright for major domains, as the browser refuses to accept a certificate it does not trust. This reinforces the case for a correctly configured walled garden over an HTTPS interception approach.

केस स्टडीज

A 500-room luxury hotel is deploying a new guest WiFi network using Cisco Meraki hardware and the Purple platform. They need to support Google and Facebook logins, and offer a paid premium-speed tier via Stripe. What is the minimum set of domains that must be whitelisted in the Meraki walled garden, and how should they be configured?

The following domains must be entered into the Meraki dashboard under Wireless > Configure > Splash Page > Walled Garden Ranges:

- Purple Platform: *.purple.ai (covers cdn, portal, and api subdomains)

- Google OAuth: accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com

- Facebook OAuth: www.facebook.com , graph.facebook.com, connect.facebook.net, *.fbcdn.net

- Stripe Payments: *.stripe.com

- OS Probes: captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com

Cisco Meraki performs dynamic DNS resolution natively for walled garden entries, so no additional configuration is required for IP resolution. The hotel should also ensure their privacy policy URL is accessible from within the walled garden to comply with GDPR. Post-deployment, the IT team should test with a factory-reset iOS device and a factory-reset Android device to verify the full login flow for both social login methods.

A national retail chain with 200 stores is experiencing intermittent Google login failures on their guest WiFi. The failures are random — some stores are unaffected, others see failures on certain days or at certain times. The network uses Fortinet FortiGate controllers. What is the most likely root cause and how would you resolve it?

The most likely root cause is that the FortiGate walled garden is using a static IP list for Google's OAuth domains, and Google's CDN has rotated its IP addresses at some locations. The intermittent, location-specific nature of the failures is a classic indicator of CDN IP rotation — some stores' cached IP lists are still valid, others have become stale.

Resolution steps:

- Log into the FortiGate management console at an affected store and navigate to the captive portal walled garden configuration.

- Verify whether the Google OAuth domains are configured as domain names or as static IP addresses.

- If static IPs are present, replace them with domain-based entries: accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com.

- Enable the FortiGate's FQDN-based address objects with a short refresh interval (recommended: 60 seconds) to ensure dynamic DNS resolution is active.

- Roll this configuration change out to all 200 stores via FortiManager to ensure consistency.

- Monitor the affected stores for 48 hours post-change to confirm resolution.

परिदृश्य विश्लेषण

Q1. You are designing the guest WiFi for a new international airport terminal. The requirements include login via Google, Apple, and WeChat, plus a premium access tier sold via PayPal. What unique challenges does this scenario present for your walled garden configuration, and how would you address them?

💡 संकेत:Consider the geographical and application-specific nature of WeChat's login flow, and the implications of a globally diverse user base for CDN IP resolution.

अनुशंसित दृष्टिकोण दिखाएं

Three unique challenges arise. First, WeChat login: unlike standard web-based OAuth, WeChat's login flow on mobile devices often attempts to open the native WeChat app via a deep link rather than completing the flow in a web browser. This can break the captive portal flow entirely. The solution is to configure the portal to force a web-based QR code flow and whitelist the specific Tencent domains that serve the QR code and handle the authentication handshake (e.g., open.weixin.qq.com, wx.qq.com). Second, global CDN resolution: an international airport serves users from every region. Dynamic DNS resolution is critical, as Google, Apple, and PayPal serve their content from geographically distributed CDN nodes. The controller must re-resolve walled garden domains frequently to ensure the correct regional IP addresses are whitelisted. Third, PayPal localisation: PayPal uses country-specific domains and CDNs for localised payment experiences. In addition to *.paypal.com, you may need to whitelist *.paypalobjects.com and regional variants. A thorough audit of the PayPal checkout flow from multiple device locales is recommended before go-live.

Q2. A 60,000-seat stadium is experiencing widespread portal login failures during the first 15 minutes of every event, after which performance normalises. The infrastructure is correctly sized for the user load. What is the likely bottleneck and how would you resolve it?

💡 संकेत:Think about what happens when 60,000 devices all attempt to connect and resolve the same domains simultaneously.

अनुशंसित दृष्टिकोण दिखाएं

The bottleneck is almost certainly DNS resolution. When 60,000 devices connect simultaneously, they all attempt to resolve the same walled garden domains (portal CDN, Google OAuth, Apple Sign In, etc.) at the same time. If the upstream DNS resolver — typically the ISP's recursive resolver or a cloud DNS service — cannot handle this burst of queries, resolution latency spikes, causing the portal to appear slow or unresponsive even though the network itself is performing correctly. The performance normalises after the initial rush because the resolver's cache warms up and subsequent queries are served from cache. The solution is to deploy a local, caching DNS resolver (e.g., Unbound or a dedicated appliance) within the stadium's network infrastructure. This resolver should be pre-seeded with the walled garden domains before the event begins, so that all DNS queries for those domains are answered from local cache with sub-millisecond latency. The controller's DHCP configuration should point guest devices to this local resolver.

Q3. Your company is acquiring a chain of boutique hotels that uses a competitor's captive portal platform. You are tasked with migrating them to Purple. The existing IT team has no documentation of their current walled garden configuration. How would you approach the migration to ensure no guest-facing disruption?

💡 संकेत:Before you build the new, you must understand the old. Consider both technical discovery and business requirements.

अनुशंसित दृष्टिकोण दिखाएं

The migration should proceed in four stages. Stage 1 — Discovery: Connect a laptop to the existing guest WiFi in an unauthenticated state and use a packet capture tool (Wireshark) to record all DNS queries and HTTP/HTTPS requests made during the authentication flow. This produces a definitive list of every domain the existing portal depends on, regardless of what is or is not documented. Stage 2 — Categorisation: Map the discovered domains to the standard categories (portal platform, OAuth, CDN, OS probes, payments). Identify any non-standard domains — these may indicate custom integrations (e.g., a loyalty programme API, a local marketing platform) that must be preserved in the new configuration. Stage 3 — Parallel Deployment: Configure the Purple platform with the discovered domain list and deploy it on a test SSID alongside the existing portal. Run the full test protocol on both SSIDs simultaneously to validate that the Purple configuration is functionally equivalent. Stage 4 — Cutover: Once validated, migrate the production SSID to Purple during a low-traffic period (e.g., 3am on a weeknight). Monitor portal adoption rates and helpdesk tickets for the following 48 hours to confirm a clean cutover.

मुख्य निष्कर्ष

- ✓A walled garden is the whitelist of domains accessible before guest WiFi authentication — it is the mechanism that allows the captive portal itself to function.

- ✓Incorrect walled garden configuration is the leading cause of guest login failures; the most common omission is OS captive portal probe domains (captive.apple.com, connectivitycheck.gstatic.com).

- ✓Every social login method (Google, Facebook, Apple) requires its own set of OAuth and CDN domains to be whitelisted — missing even one will cause silent failures.

- ✓Always use dynamic DNS resolution for walled garden domains; static IP lists will degrade over time as CDN providers rotate their infrastructure.

- ✓Test every login path with real, factory-reset devices before go-live — administrator accounts and previously connected devices will not reveal misconfiguration.

- ✓Schedule a quarterly review of your walled garden whitelist; OAuth providers and CDNs change their domain structures regularly without notice.

- ✓A correctly configured walled garden directly increases portal adoption rates, first-party data capture, and guest satisfaction — making it a measurable driver of marketing and operational ROI.