Configuração de Walled Garden para Guest WiFi

This guide provides a comprehensive, vendor-neutral technical reference for configuring walled gardens in enterprise guest WiFi deployments. It covers the architecture of pre-authentication access, the critical role of dynamic DNS resolution, social login domain whitelisting, OS captive portal probe requirements, and compliance considerations under PCI DSS and GDPR. Aimed at IT managers, network architects, and venue operations directors, it delivers actionable implementation guidance with real-world case studies from hospitality, retail, and events environments.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Aprofundamento Técnico

- A Anatomia do Acesso Pré-Autenticação

- O Problema da Resolução de DNS

- Interceptação HTTPS e Conformidade TLS

- Captive Network Assistant (CNA) e Domínios de Sondagem do SO

- Guia de Implementação

- Passo 1: Descoberta de Domínio de Linha de Base

- Passo 2: Configuração do Controlador

- Passo 3: Protocolo de Teste Pré-Lançamento (Go-Live)

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Um walled garden é um componente fundamental de qualquer implantação de Guest WiFi segura e amigável. Ele define o conjunto limitado de recursos de rede que um dispositivo de visitante pode acessar antes de concluir a autenticação por meio de um Captive Portal. Uma configuração incorreta ou incompleta do walled garden é a principal causa de falhas de login de visitantes em implantações corporativas — resultando em uma experiência do usuário degradada, aumento de chamados no helpdesk e danos mensuráveis à reputação em ambientes de hospitalidade e varejo. Para gerentes de TI e arquitetos de rede, dominar a configuração de WiFi do walled garden não é apenas uma tarefa técnica; é uma etapa crítica na mitigação de riscos de segurança, garantindo a conformidade com padrões como PCI DSS v4.0 e GDPR, e maximizando o retorno sobre o investimento de uma infraestrutura de Guest WiFi. Este guia fornece uma estrutura acionável e neutra em relação a fornecedores para projetar, implementar e manter um walled garden robusto que suporte métodos de autenticação modernos — incluindo logins sociais via OAuth 2.0, gateways de pagamento e detecção de Captive Portal no nível do sistema operacional — em ambientes corporativos, incluindo hospitalidade, varejo, eventos e organizações do setor público.

Aprofundamento Técnico

A Anatomia do Acesso Pré-Autenticação

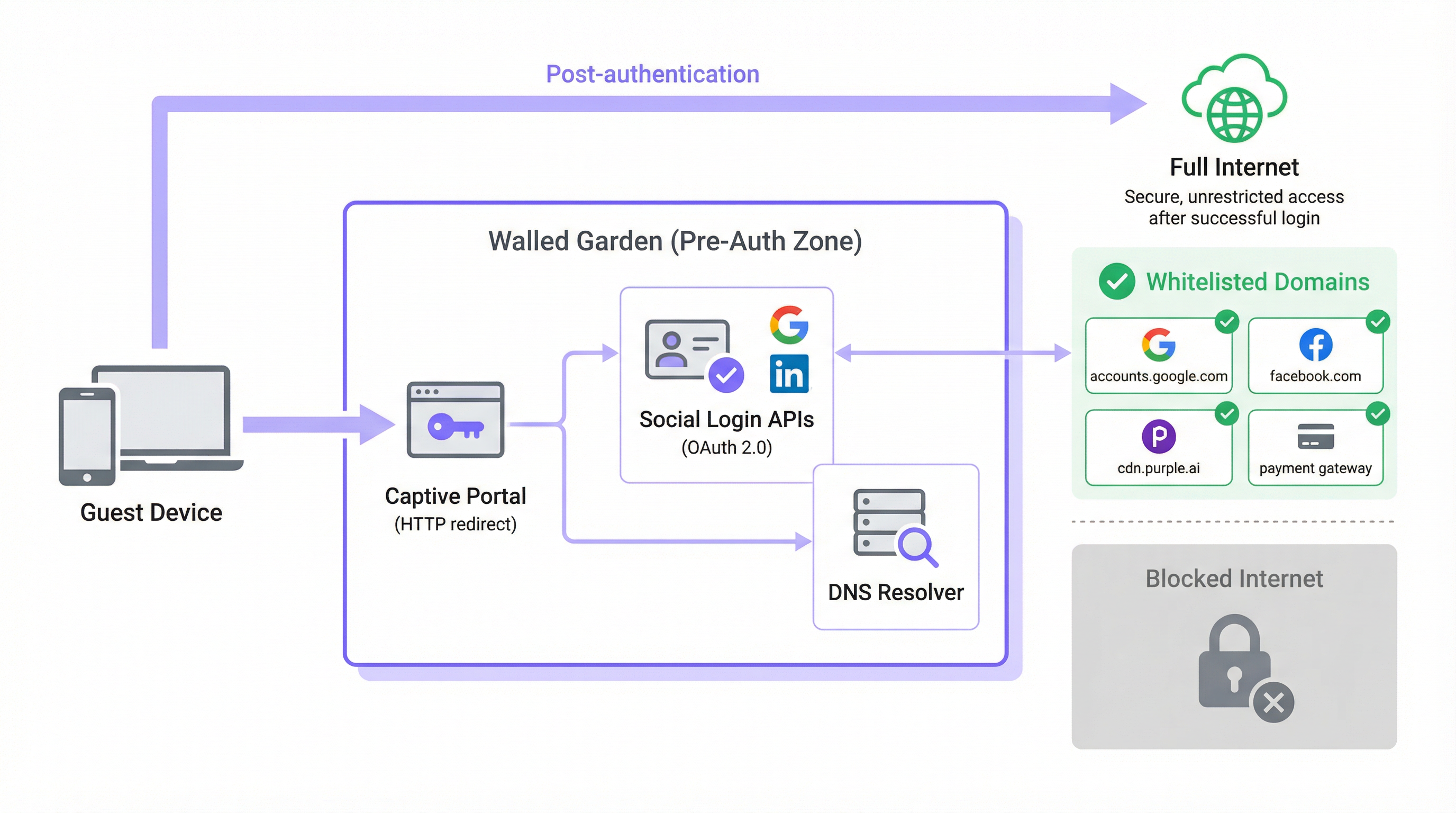

Em uma arquitetura típica de Guest WiFi, quando o dispositivo de um usuário se associa a um SSID aberto, ele recebe um endereço IP via DHCP e é colocado em uma função de pré-autenticação ou VLAN isolada pelo controlador de rede. Neste estado, o controlador intercepta todo o tráfego HTTP e HTTPS de saída e o redireciona para a splash page do Captive Portal. Este é o mecanismo que força o navegador do visitante para a tela de login. O walled garden é a exceção explícita a essa regra de interceptação: uma whitelist (lista de permissões) curada de domínios externos e intervalos de endereços IP com os quais o dispositivo tem permissão para se comunicar livremente durante a fase de pré-autenticação.

Sem um walled garden configurado corretamente, os próprios serviços necessários para concluir a autenticação são bloqueados. Os Captive Portals modernos não são aplicativos monolíticos e independentes. Eles são compostos por microsserviços e APIs de terceiros. Os próprios ativos do portal — HTML, CSS, JavaScript e imagens — podem ser fornecidos por uma Content Delivery Network (CDN) totalmente separada da infraestrutura local do controlador. A funcionalidade de login social depende do alcance de endpoints OAuth 2.0 no Google, Facebook, Apple ou Microsoft. Se um nível de WiFi pago for oferecido, o portal deverá se comunicar com um processador de pagamentos como Stripe ou PayPal. Plataformas de analytics e marketing podem carregar scripts de rastreamento de suas próprias origens de CDN. Cada uma dessas dependências representa um domínio que deve ser explicitamente permitido no walled garden, ou o fluxo de autenticação falhará silenciosamente ou com um erro confuso.

O Problema da Resolução de DNS

O aspecto tecnicamente mais complexo da configuração do walled garden é a lacuna entre a administração baseada em domínio e a aplicação baseada em IP. Enquanto os administradores de rede configuram o walled garden usando nomes de domínio legíveis por humanos (por exemplo, accounts.google.com), a maioria dos controladores de rede aplica essas regras na camada IP. Quando um domínio é adicionado à whitelist, o controlador executa uma consulta DNS para resolvê-lo em um ou mais endereços IP e adiciona esses IPs a uma lista de controle de acesso (ACL) temporária.

Isso cria um risco operacional significativo com os principais provedores de nuvem. Google, Meta, Apple e as principais CDNs usam roteamento anycast e atribuição dinâmica de endereços IP. O endereço IP para o qual accounts.google.com é resolvido no momento da configuração pode ser totalmente diferente do endereço para o qual ele será resolvido seis meses depois, ou até mesmo em um segmento de rede diferente. Uma whitelist de IP estático, portanto, não é uma configuração sustentável; ela se degradará com o tempo à medida que os intervalos de IP da CDN forem rotacionados.

A solução correta é a resolução dinâmica de DNS, onde o controlador de rede resolve periodicamente cada domínio da whitelist e atualiza suas ACLs de acordo. A maioria dos controladores de nível corporativo da Cisco, Aruba, Ruckus e Fortinet oferece suporte nativo a isso. Se o seu controlador não o fizer, você estará operando com uma configuração que produzirá falhas intermitentes difíceis de diagnosticar e que piorarão com o tempo.

Interceptação HTTPS e Conformidade TLS

Uma camada adicional de complexidade surge da prevalência do HTTPS. Quando um dispositivo de visitante no estado de pré-autenticação tenta carregar um recurso HTTPS que não está na whitelist, o controlador deve decidir como lidar com a solicitação. Existem duas abordagens comuns, ambas com desvantagens significativas se não forem gerenciadas corretamente.

A primeira abordagem é um descarte silencioso (silent drop), onde o controlador simplesmente bloqueia a conexão. O navegador do visitante exibe um erro genérico de "não é possível acessar o site", que não fornece nenhuma orientação útil e é frequentemente interpretado como uma falha de rede em vez de um prompt do portal. A segunda abordagem é a interceptação HTTPS, onde o controlador tenta apresentar um redirecionamento para o Captive Portal. Isso exige que o controlador atue como um proxy man-in-the-middle (MITM), apresentando seu próprio certificado TLS. Se este certificado não for confiável para o dispositivo do visitante — o que quase nunca é em uma rede pública de visitantes — o navegador exibirá um aviso de segurança, o que é alarmante para os usuários e, em ambientes regulamentados, pode constituir um problema de conformidade.

A abordagem arquitetônica correta é garantir que todos os domínios necessários para o fluxo de autenticação estejam na whitelist, permitindo que seu tráfego HTTPS passe intacto. O redirecionamento do Captive Portal deve ser acionado pelo mecanismo de sondagem (probe) no nível do sistema operacional, em vez da interceptação HTTPS. Isso elimina totalmente o problema de confiança do certificado. Navegadores modernos também implementam HTTP Strict Transport Security (HSTS) e, em alguns casos, fixação de certificado (certificate pinning). Ambos os mecanismos farão com que a interceptação HTTPS falhe completamente para os principais domínios, produzindo uma conexão interrompida em vez de um redirecionamento — outro forte argumento para um walled garden configurado corretamente em vez de uma política ampla de interceptação HTTPS.

Captive Network Assistant (CNA) e Domínios de Sondagem do SO

Um dos aspectos mais frequentemente negligenciados da configuração do walled garden é o mecanismo pelo qual os sistemas operacionais modernos detectam a presença de um Captive Portal. Todos os principais sistemas operacionais — iOS, iPadOS, macOS, Android e Windows — implementam um Captive Network Assistant (CNA) que sonda um endpoint HTTP conhecido imediatamente após se conectar a uma nova rede WiFi. Se a resposta desviar do valor esperado, o sistema operacional infere que está atrás de um Captive Portal e inicia automaticamente uma janela do navegador para lidar com o login.

Os endpoints de sondagem usados por cada plataforma são os seguintes:

| Sistema Operacional | Domínio de Sondagem | Resposta Esperada |

|---|---|---|

| Apple (iOS, macOS) | captive.apple.com |

HTTP 200 com corpo específico |

| Android (Google) | connectivitycheck.gstatic.com |

HTTP 204 Sem Conteúdo |

| Windows | www.msftconnecttest.com |

HTTP 200 com corpo específico |

| Firefox / Mozilla | detectportal.firefox.com |

HTTP 200 com corpo específico |

Se algum desses domínios de sondagem for bloqueado pelo walled garden, o sistema operacional nunca detectará o Captive Portal. Da perspectiva do visitante, a rede WiFi simplesmente não tem acesso à internet. Esta é uma das falhas de configuração incorreta mais comuns observadas em implantações de produção e é totalmente evitável incluindo esses domínios na whitelist de linha de base.

Guia de Implementação

Passo 1: Descoberta de Domínio de Linha de Base

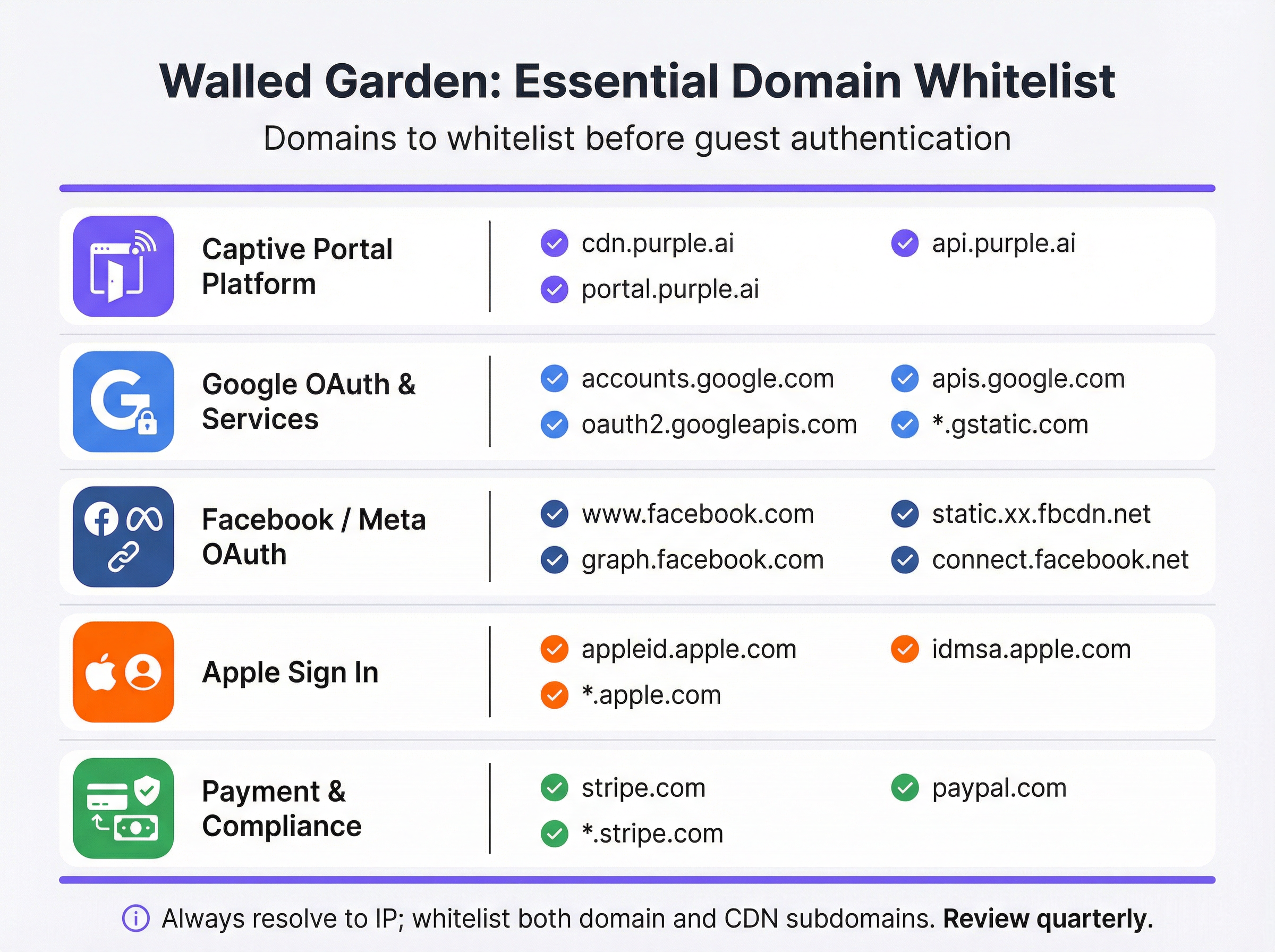

Antes de tocar na configuração do seu controlador, conduza uma auditoria completa de todos os serviços externos dos quais seu Captive Portal depende. A melhor maneira de fazer isso é carregar o portal em um navegador com as ferramentas de desenvolvedor abertas e inspecionar a guia de rede para identificar todas as solicitações de recursos externos. A lista resultante deve ser categorizada da seguinte forma:

| Categoria | Propósito | Domínios Essenciais |

|---|---|---|

| Plataforma de Captive Portal | Fornece ativos da splash page e lida com a lógica de autenticação. | *.purple.ai, cdn.your-vendor.com |

| Google OAuth | Habilita o Login do Google. | accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com |

| Facebook / Meta OAuth | Habilita o Login do Facebook. | www.facebook.com, graph.facebook.com, connect.facebook.net, *.fbcdn.net |

| Apple Sign In | Habilita o Sign in with Apple. | appleid.apple.com, idmsa.apple.com, *.apple.com |

| Sondagens de Captive Portal do SO | Habilita a detecção automática do portal. | captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com |

| Gateways de Pagamento | Processa pagamentos para níveis premium. | *.stripe.com, *.paypal.com |

| Analytics / Marketing | Carrega scripts de rastreamento e analytics. | Específico do fornecedor (ex., *.segment.com, *.mixpanel.com) |

Passo 2: Configuração do Controlador

A implementação varia de acordo com o fornecedor, mas os princípios subjacentes são universais. Navegue até a configuração do Captive Portal ou splash page na interface de gerenciamento do seu controlador de rede — no Cisco Meraki, isso é encontrado em Wireless > Configure > Splash Page; no Aruba Central, é o Captive Portal Profile; no Fortinet, está em Security Policies > Captive Portal. Localize a seção de acesso pré-autenticação ou whitelist do walled garden e proceda da seguinte forma:

- Insira Domínios por Categoria: Adicione cada domínio de sua auditoria sistematicamente, trabalhando em cada categoria. Use curingas (wildcards) (

*.gstatic.com) onde seu controlador os suportar e onde o perfil de risco for aceitável. Para ambientes de alta segurança, prefira subdomínios explícitos a curingas amplos. - Habilite a Resolução Dinâmica de DNS: Confirme se o seu controlador está configurado para resolver periodicamente os domínios da whitelist em vez de armazenar em cache uma lista de IP estática. Consulte a documentação do seu fornecedor para verificar se isso está ativo. Defina um TTL de DNS de 60 segundos ou menos para entradas do walled garden.

- Configure Regras Dual-Stack: Se a sua rede suportar IPv6 — e deveria, dada a escassez do espaço de endereçamento IPv4 — certifique-se de que as ACLs do seu walled garden se apliquem ao tráfego IPv4 e IPv6. Um dispositivo de visitante com um endereço IPv6 contornará as ACLs exclusivas para IPv4.

- Aplique ao SSID de Visitantes: Associe o perfil do Captive Portal e seu walled garden apenas ao SSID de visitantes. Nunca aplique políticas de walled garden de nível de visitante a SSIDs corporativos.

Passo 3: Protocolo de Teste Pré-Lançamento (Go-Live)

Os testes são inegociáveis e devem ser conduzidos com dispositivos reais em um estado genuíno de pré-autenticação — não com contas de administrador que possam ter acesso elevado, e não com dispositivos que já se conectaram à rede anteriormente e possam ter credenciais em cache.

Para cada plataforma de dispositivo (iOS, Android, Windows, macOS), execute o seguinte:

- Esqueça a rede no dispositivo de teste para garantir que não haja estado em cache.

- Conecte-se ao SSID de visitantes e observe se o Captive Portal é iniciado automaticamente por meio do mecanismo CNA.

- Tente todos os métodos de login oferecidos no portal — registro por e-mail, Google Sign-In, Facebook Login, Apple Sign In — e confirme se cada um é concluído com êxito.

- Teste o fluxo de pagamento se um nível pago for oferecido, usando um número de cartão de teste do ambiente sandbox do seu gateway de pagamento.

- Inspecione o console do navegador em qualquer teste com falha. A guia de rede identificará o domínio exato que está sendo bloqueado, permitindo que você o adicione à whitelist com precisão.

Documente os resultados deste protocolo de teste em um registro de configuração que é retido para fins de conformidade.

Melhores Práticas

O Princípio do Menor Privilégio é a regra fundamental para a configuração do walled garden. Coloque na whitelist apenas os domínios que são comprovadamente necessários para que o fluxo de autenticação funcione. Evite curingas amplos como *.google.com ou *.facebook.com, a menos que a implementação do seu controlador os exija; prefira subdomínios específicos. Cada domínio adicional na whitelist representa uma superfície de ataque potencial na zona de pré-autenticação.

A Cadência de Revisão Trimestral é essencial para manter um walled garden funcional ao longo do tempo. Provedores de login social e CDNs atualizam sua infraestrutura regularmente. A Apple modificou sua estrutura de domínio de Sign In em 2023. O Google adicionou novos subdomínios ao seu fluxo OAuth em várias ocasiões. Um walled garden que era preciso na implantação ficará desalinhado em meses sem manutenção ativa. Crie uma revisão trimestral em seu calendário operacional, cruzando sua whitelist com a documentação atual de cada provedor.

O Alinhamento de Conformidade exige que a configuração do seu walled garden não viole inadvertidamente os requisitos dos padrões aplicáveis. Sob o PCI DSS v4.0, qualquer rede que processe, armazene ou transmita dados do titular do cartão deve manter controles de acesso rigorosos. Se o seu Guest WiFi incluir um nível pago, o walled garden deverá permitir conexões TLS 1.2 ou superior ao seu processador de pagamentos sem interceptação. Sob a GDPR, o aviso de privacidade deve estar acessível aos visitantes antes que eles forneçam quaisquer dados pessoais — o que significa que o link para sua política de privacidade deve ser acessível de dentro do walled garden, mesmo antes da autenticação.

A Documentação de Gerenciamento de Mudanças é uma obrigação profissional para qualquer mudança na rede de produção. Cada modificação no walled garden — seja adicionando um novo domínio, removendo um obsoleto ou atualizando um curinga — deve ser registrada com um carimbo de data/hora, o motivo da mudança e o engenheiro responsável. Essa trilha de auditoria é inestimável para solucionar falhas intermitentes e para demonstrar a devida diligência em uma auditoria de conformidade.

Solução de Problemas e Mitigação de Riscos

A tabela a seguir mapeia os modos de falha mais comuns para suas causas raízes e mitigações recomendadas:

| Sintoma | Causa Raiz | Mitigação |

|---|---|---|

| O portal não é iniciado automaticamente no iOS/Android | Os domínios de sondagem do Captive Portal do SO estão bloqueados. | Adicione captive.apple.com e connectivitycheck.gstatic.com ao walled garden. |

| O botão do Google Sign-In não responde | Um ou mais domínios do Google OAuth ou CDN estão ausentes. | Adicione accounts.google.com, oauth2.googleapis.com, apis.google.com e *.gstatic.com. |

| O login do Facebook falha com um erro de CORS | Os subdomínios da CDN do Facebook (*.fbcdn.net) não estão na whitelist. |

Adicione entradas curinga para *.fbcdn.net e *.facebook.com. |

| O login funciona inicialmente, mas falha intermitentemente | Whitelist de IP estático; os endereços IP da CDN foram rotacionados. | Habilite a resolução dinâmica de DNS no controlador. |

| Os visitantes veem avisos de certificado TLS | O controlador está interceptando o tráfego HTTPS para domínios que não estão na whitelist. | Coloque todos os domínios necessários na whitelist para que o HTTPS passe ininterruptamente. |

| A página de pagamento falha ao carregar | Os domínios da CDN ou API do gateway de pagamento não estão na whitelist. | Adicione *.stripe.com ou *.paypal.com conforme apropriado. |

| Usuários IPv6 não conseguem acessar o portal | As ACLs do walled garden são exclusivas para IPv4. | Estenda todas as regras do walled garden para cobrir intervalos de endereços IPv6. |

Mitigação de Riscos: Over-Whitelisting (excesso de permissões) é um risco real e subestimado. Quando ocorrem falhas intermitentes, a resposta tentadora é adicionar entradas curinga progressivamente mais amplas até que o problema desapareça. Essa abordagem pode resultar em um walled garden que é efetivamente aberto, permitindo que visitantes não autenticados acessem grandes partes da internet sem concluir o fluxo de login. Isso anula o propósito do Captive Portal, prejudica a coleta de dados para fins de marketing e pode criar responsabilidade sob a GDPR se os visitantes puderem acessar a rede sem consentir com os termos e condições. Sempre diagnostique o domínio bloqueado específico antes de adicionar entradas.

ROI e Impacto nos Negócios

Um walled garden implementado corretamente entrega valor de negócios mensurável em várias dimensões. No setor de hospitalidade, uma experiência de login de Guest WiFi perfeita se correlaciona diretamente com as pontuações de satisfação do hóspede. Pesquisas da J.D. Power identificam consistentemente o desempenho do WiFi como um dos principais impulsionadores da satisfação dos hóspedes de hotéis. Um portal que falha ao carregar — porque o walled garden está configurado incorretamente — cria uma primeira impressão negativa que afeta toda a experiência da estadia.

Para operadores de varejo, o walled garden é a porta de entrada para o programa de fidelidade. Cada visitante que faz login com sucesso por meio do Captive Portal fornece uma identidade verificada que pode ser vinculada ao comportamento de compra, permitindo campanhas de marketing personalizadas com taxas de conversão comprovadamente mais altas do que a publicidade anônima. Um walled garden mal configurado que impede o login reduz diretamente o volume de dados primários (first-party data) capturados, com um impacto quantificável no ROI de marketing.

No setor de eventos — estádios, centros de conferências, pavilhões de exposições — o walled garden deve ser projetado para escala. No pico de carga, dezenas de milhares de dispositivos tentarão se autenticar simultaneamente. Um walled garden que depende de um resolvedor de DNS lento ou sobrecarregado criará um gargalo que se manifesta como um portal lento ou que não responde, mesmo que a infraestrutura de rede subjacente esteja dimensionada corretamente. A implantação de um resolvedor de DNS de cache local que seja autoritativo para domínios do walled garden é uma prática padrão para implantações de alta densidade.

Para organizações do setor público, o walled garden também é um instrumento de conformidade. Sob os Regulamentos de Sistemas de Rede e Informação (NIS) do Reino Unido e a estrutura mais ampla da GDPR, as organizações devem demonstrar que o acesso a redes voltadas para o público é controlado e auditável. Um walled garden configurado adequadamente, combinado com um Captive Portal em conformidade, fornece a base técnica para essa trilha de auditoria.

O custo de errar no walled garden não é meramente técnico. Ele é medido no volume de chamadas do helpdesk, nas pontuações de satisfação dos visitantes, na perda de dados de marketing e na potencial exposição regulatória. O investimento na configuração e manutenção de um walled garden robusto é modesto em relação a esses riscos, e o retorno — na forma de taxas mais altas de adoção do portal, dados primários mais ricos e atrito operacional reduzido — é mensurável e significativo.

Termos-Chave e Definições

Walled Garden

A controlled set of pre-approved domains and IP address ranges that a guest device can access on a WiFi network before completing authentication. All traffic to domains outside this list is blocked or redirected to the captive portal.

This is the foundational mechanism that allows a captive portal to function. Without it, the portal itself — and all social login providers it depends on — would be unreachable by unauthenticated devices.

Captive Portal

A web page that intercepts the internet traffic of a newly connected WiFi user and requires them to complete an action — such as logging in, accepting terms, or making a payment — before granting full network access.

The captive portal is the primary point of interaction for guests. It is the mechanism through which operators collect first-party data, enforce terms of service, and manage paid access tiers.

OAuth 2.0

An open authorisation standard that allows users to grant a third-party application limited access to their account on another service, without sharing their password. It is the protocol underpinning 'Login with Google' and 'Login with Facebook'.

Every social login option on a captive portal relies on OAuth 2.0. Each provider's OAuth endpoints must be whitelisted in the walled garden for the login flow to complete successfully.

Dynamic DNS Resolution

A network controller feature that periodically re-resolves whitelisted domain names to their current IP addresses and updates the enforcement ACLs accordingly, rather than using a static IP list.

This is essential for walled garden reliability. Without it, the IP addresses cached at deployment time will become stale as CDNs rotate their infrastructure, causing intermittent and hard-to-diagnose login failures.

Content Delivery Network (CDN)

A geographically distributed network of servers that delivers web content to users from the nearest available location, improving performance and availability.

Captive portals and social login providers rely on CDNs to serve scripts, fonts, and images. CDN subdomains (e.g., *.gstatic.com for Google, *.fbcdn.net for Facebook) must be included in the walled garden.

Captive Network Assistant (CNA)

A built-in feature of modern operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal by probing a known HTTP endpoint after connecting to a new WiFi network.

The CNA is what causes the portal login window to pop up automatically on a guest's device. If the probe domain is blocked by the walled garden, the CNA cannot detect the portal and the guest sees no login prompt.

Pre-Authentication ACL

An Access Control List applied to a network session before the user has authenticated. It defines which traffic is permitted (the walled garden) and which is blocked or redirected.

This is the technical implementation of the walled garden on enterprise network controllers. IT teams configure Pre-Authentication ACLs in the captive portal settings of their wireless controllers.

PCI DSS

The Payment Card Industry Data Security Standard is a set of security standards designed to ensure that all companies that accept, process, store, or transmit credit card information maintain a secure environment.

Relevant to any guest WiFi deployment with a paid access tier. The walled garden must permit TLS 1.2+ connections to the payment gateway without interception, and the guest network must be segmented from any cardholder data environment.

HTTP Strict Transport Security (HSTS)

A web security policy mechanism that instructs browsers to only interact with a server using HTTPS, preventing protocol downgrade attacks and cookie hijacking.

HSTS causes HTTPS interception by a captive portal controller to fail outright for major domains, as the browser refuses to accept a certificate it does not trust. This reinforces the case for a correctly configured walled garden over an HTTPS interception approach.

Estudos de Caso

A 500-room luxury hotel is deploying a new guest WiFi network using Cisco Meraki hardware and the Purple platform. They need to support Google and Facebook logins, and offer a paid premium-speed tier via Stripe. What is the minimum set of domains that must be whitelisted in the Meraki walled garden, and how should they be configured?

The following domains must be entered into the Meraki dashboard under Wireless > Configure > Splash Page > Walled Garden Ranges:

- Purple Platform: *.purple.ai (covers cdn, portal, and api subdomains)

- Google OAuth: accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com

- Facebook OAuth: www.facebook.com , graph.facebook.com, connect.facebook.net, *.fbcdn.net

- Stripe Payments: *.stripe.com

- OS Probes: captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com

Cisco Meraki performs dynamic DNS resolution natively for walled garden entries, so no additional configuration is required for IP resolution. The hotel should also ensure their privacy policy URL is accessible from within the walled garden to comply with GDPR. Post-deployment, the IT team should test with a factory-reset iOS device and a factory-reset Android device to verify the full login flow for both social login methods.

A national retail chain with 200 stores is experiencing intermittent Google login failures on their guest WiFi. The failures are random — some stores are unaffected, others see failures on certain days or at certain times. The network uses Fortinet FortiGate controllers. What is the most likely root cause and how would you resolve it?

The most likely root cause is that the FortiGate walled garden is using a static IP list for Google's OAuth domains, and Google's CDN has rotated its IP addresses at some locations. The intermittent, location-specific nature of the failures is a classic indicator of CDN IP rotation — some stores' cached IP lists are still valid, others have become stale.

Resolution steps:

- Log into the FortiGate management console at an affected store and navigate to the captive portal walled garden configuration.

- Verify whether the Google OAuth domains are configured as domain names or as static IP addresses.

- If static IPs are present, replace them with domain-based entries: accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com.

- Enable the FortiGate's FQDN-based address objects with a short refresh interval (recommended: 60 seconds) to ensure dynamic DNS resolution is active.

- Roll this configuration change out to all 200 stores via FortiManager to ensure consistency.

- Monitor the affected stores for 48 hours post-change to confirm resolution.

Análise de Cenário

Q1. You are designing the guest WiFi for a new international airport terminal. The requirements include login via Google, Apple, and WeChat, plus a premium access tier sold via PayPal. What unique challenges does this scenario present for your walled garden configuration, and how would you address them?

💡 Dica:Consider the geographical and application-specific nature of WeChat's login flow, and the implications of a globally diverse user base for CDN IP resolution.

Mostrar Abordagem Recomendada

Three unique challenges arise. First, WeChat login: unlike standard web-based OAuth, WeChat's login flow on mobile devices often attempts to open the native WeChat app via a deep link rather than completing the flow in a web browser. This can break the captive portal flow entirely. The solution is to configure the portal to force a web-based QR code flow and whitelist the specific Tencent domains that serve the QR code and handle the authentication handshake (e.g., open.weixin.qq.com, wx.qq.com). Second, global CDN resolution: an international airport serves users from every region. Dynamic DNS resolution is critical, as Google, Apple, and PayPal serve their content from geographically distributed CDN nodes. The controller must re-resolve walled garden domains frequently to ensure the correct regional IP addresses are whitelisted. Third, PayPal localisation: PayPal uses country-specific domains and CDNs for localised payment experiences. In addition to *.paypal.com, you may need to whitelist *.paypalobjects.com and regional variants. A thorough audit of the PayPal checkout flow from multiple device locales is recommended before go-live.

Q2. A 60,000-seat stadium is experiencing widespread portal login failures during the first 15 minutes of every event, after which performance normalises. The infrastructure is correctly sized for the user load. What is the likely bottleneck and how would you resolve it?

💡 Dica:Think about what happens when 60,000 devices all attempt to connect and resolve the same domains simultaneously.

Mostrar Abordagem Recomendada

The bottleneck is almost certainly DNS resolution. When 60,000 devices connect simultaneously, they all attempt to resolve the same walled garden domains (portal CDN, Google OAuth, Apple Sign In, etc.) at the same time. If the upstream DNS resolver — typically the ISP's recursive resolver or a cloud DNS service — cannot handle this burst of queries, resolution latency spikes, causing the portal to appear slow or unresponsive even though the network itself is performing correctly. The performance normalises after the initial rush because the resolver's cache warms up and subsequent queries are served from cache. The solution is to deploy a local, caching DNS resolver (e.g., Unbound or a dedicated appliance) within the stadium's network infrastructure. This resolver should be pre-seeded with the walled garden domains before the event begins, so that all DNS queries for those domains are answered from local cache with sub-millisecond latency. The controller's DHCP configuration should point guest devices to this local resolver.

Q3. Your company is acquiring a chain of boutique hotels that uses a competitor's captive portal platform. You are tasked with migrating them to Purple. The existing IT team has no documentation of their current walled garden configuration. How would you approach the migration to ensure no guest-facing disruption?

💡 Dica:Before you build the new, you must understand the old. Consider both technical discovery and business requirements.

Mostrar Abordagem Recomendada

The migration should proceed in four stages. Stage 1 — Discovery: Connect a laptop to the existing guest WiFi in an unauthenticated state and use a packet capture tool (Wireshark) to record all DNS queries and HTTP/HTTPS requests made during the authentication flow. This produces a definitive list of every domain the existing portal depends on, regardless of what is or is not documented. Stage 2 — Categorisation: Map the discovered domains to the standard categories (portal platform, OAuth, CDN, OS probes, payments). Identify any non-standard domains — these may indicate custom integrations (e.g., a loyalty programme API, a local marketing platform) that must be preserved in the new configuration. Stage 3 — Parallel Deployment: Configure the Purple platform with the discovered domain list and deploy it on a test SSID alongside the existing portal. Run the full test protocol on both SSIDs simultaneously to validate that the Purple configuration is functionally equivalent. Stage 4 — Cutover: Once validated, migrate the production SSID to Purple during a low-traffic period (e.g., 3am on a weeknight). Monitor portal adoption rates and helpdesk tickets for the following 48 hours to confirm a clean cutover.

Principais Conclusões

- ✓A walled garden is the whitelist of domains accessible before guest WiFi authentication — it is the mechanism that allows the captive portal itself to function.

- ✓Incorrect walled garden configuration is the leading cause of guest login failures; the most common omission is OS captive portal probe domains (captive.apple.com, connectivitycheck.gstatic.com).

- ✓Every social login method (Google, Facebook, Apple) requires its own set of OAuth and CDN domains to be whitelisted — missing even one will cause silent failures.

- ✓Always use dynamic DNS resolution for walled garden domains; static IP lists will degrade over time as CDN providers rotate their infrastructure.

- ✓Test every login path with real, factory-reset devices before go-live — administrator accounts and previously connected devices will not reveal misconfiguration.

- ✓Schedule a quarterly review of your walled garden whitelist; OAuth providers and CDNs change their domain structures regularly without notice.

- ✓A correctly configured walled garden directly increases portal adoption rates, first-party data capture, and guest satisfaction — making it a measurable driver of marketing and operational ROI.