WiFi gerenciado na nuvem vs. WiFi baseado em controladora: qual você deve escolher?

This guide provides a vendor-neutral technical comparison of cloud-managed WiFi and controller-based (on-premise) WiFi architectures, helping IT managers, network architects, and CTOs make an informed deployment decision. It covers the architectural trade-offs across scalability, data sovereignty, cost model, and offline resilience, with real-world case studies from hospitality, retail, and public-sector environments. It also explains how Purple's WiFi intelligence platform integrates with either architecture to deliver guest experience management, first-party data capture, and GDPR-compliant analytics.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- O que é WiFi gerenciado na nuvem?

- O que é WiFi baseado em controladora?

- Trade-offs Arquitetônicos: Uma Comparação Estruturada

- Considerações sobre a Arquitetura de Segurança

- Como a Purple se integra a ambas as arquiteturas

- Guia de Implantação

- Passo 1: Defina seu Perfil de Requisitos

- Passo 2: Selecione seu Modelo de Arquitetura

- Passo 3: Avalie os Fornecedores de Rede

- Passo 4: Implante a Purple como sua Camada de Inteligência

- Passo 5: Valide a Conformidade e a Segurança

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

A decisão entre WiFi gerenciado na nuvem e WiFi baseado em controladora é uma das escolhas arquitetônicas mais consequentes que uma equipe de rede fará nesta década. Ambos os modelos oferecem conectividade sem fio de nível corporativo, mas diferem fundamentalmente em onde a inteligência reside, como escalam, quanto custam ao longo do tempo e como lidam com obrigações de conformidade.

O WiFi gerenciado na nuvem move a função da controladora para uma plataforma em nuvem hospedada pelo fornecedor, permitindo provisionamento zero-touch, atualizações automáticas de firmware e gerenciamento centralizado (single-pane-of-glass) em um número ilimitado de locais. O WiFi baseado em controladora mantém essa inteligência no local (on-premise), fornecendo máxima soberania de dados, resiliência offline e controle granular — ao custo de um CapEx mais alto e maior sobrecarga operacional.

Para a maioria dos operadores com vários locais — redes de hotéis, propriedades de varejo, operadores de estádios e autoridades locais —, o WiFi gerenciado na nuvem representa hoje a escolha operacionalmente superior. Para grandes implantações em um único campus com requisitos rigorosos de residência de dados, as controladoras on-premise continuam sendo atraentes. Em ambos os casos, a plataforma de gerenciamento de WiFi da Purple opera como uma camada (overlay) agnóstica em relação à infraestrutura, adicionando gerenciamento da experiência do visitante, captura de dados em conformidade com a GDPR e análises acionáveis sobre qualquer arquitetura que você escolher.

Análise Técnica Aprofundada

O que é WiFi gerenciado na nuvem?

O WiFi gerenciado na nuvem é uma arquitetura de LAN sem fio na qual a função da controladora — autenticação, aplicação de políticas, gerenciamento de radiofrequência, distribuição de firmware e monitoramento — é hospedada em uma plataforma em nuvem operada pelo fornecedor, em vez de em um hardware on-premise dedicado. Os pontos de acesso (access points) nos locais conectam-se à plataforma de gerenciamento em nuvem por meio de túneis HTTPS ou CAPWAP criptografados, recebendo sua configuração e enviando dados de telemetria para a nuvem. O plano de dados — o encaminhamento real do tráfego do usuário — normalmente permanece local no ponto de acesso, garantindo que uma interrupção da WAN não interrompa as sessões ativas dos usuários.

As principais plataformas de WiFi gerenciado na nuvem incluem Cisco Meraki, Aruba Central (HPE), Juniper Mist, Extreme Networks CloudIQ e Ruckus One. Cada plataforma fornece um console de gerenciamento baseado na web, uma API RESTful para integração com sistemas de terceiros e graus variados de otimização de RF impulsionada por IA e detecção de anomalias.

O que é WiFi baseado em controladora?

O WiFi baseado em controladora é a arquitetura sem fio corporativa tradicional na qual uma controladora de LAN sem fio (WLC) física ou virtual é implantada on-premise para gerenciar todos os pontos de acesso dentro de um local ou campus. A controladora lida com a autenticação IEEE 802.1X via RADIUS, aplica políticas de QoS e segurança, gerencia o roaming rápido entre pontos de acesso (IEEE 802.11r) e fornece monitoramento e solução de problemas centralizados. Em uma configuração de túnel dividido (split-tunnel) ou comutação local (local-switching), o tráfego do usuário é encaminhado localmente no ponto de acesso; em uma configuração de comutação centralizada (centralised-switching), todo o tráfego é encapsulado de volta para a controladora.

As principais plataformas baseadas em controladora incluem Cisco Catalyst Wireless (anteriormente AireOS), Aruba Mobility Controllers, Juniper Mist com controladoras virtuais on-premise e Ruckus SmartZone. Essas plataformas são maduras, ricas em recursos e amplamente implantadas em ambientes corporativos, de saúde e do setor público.

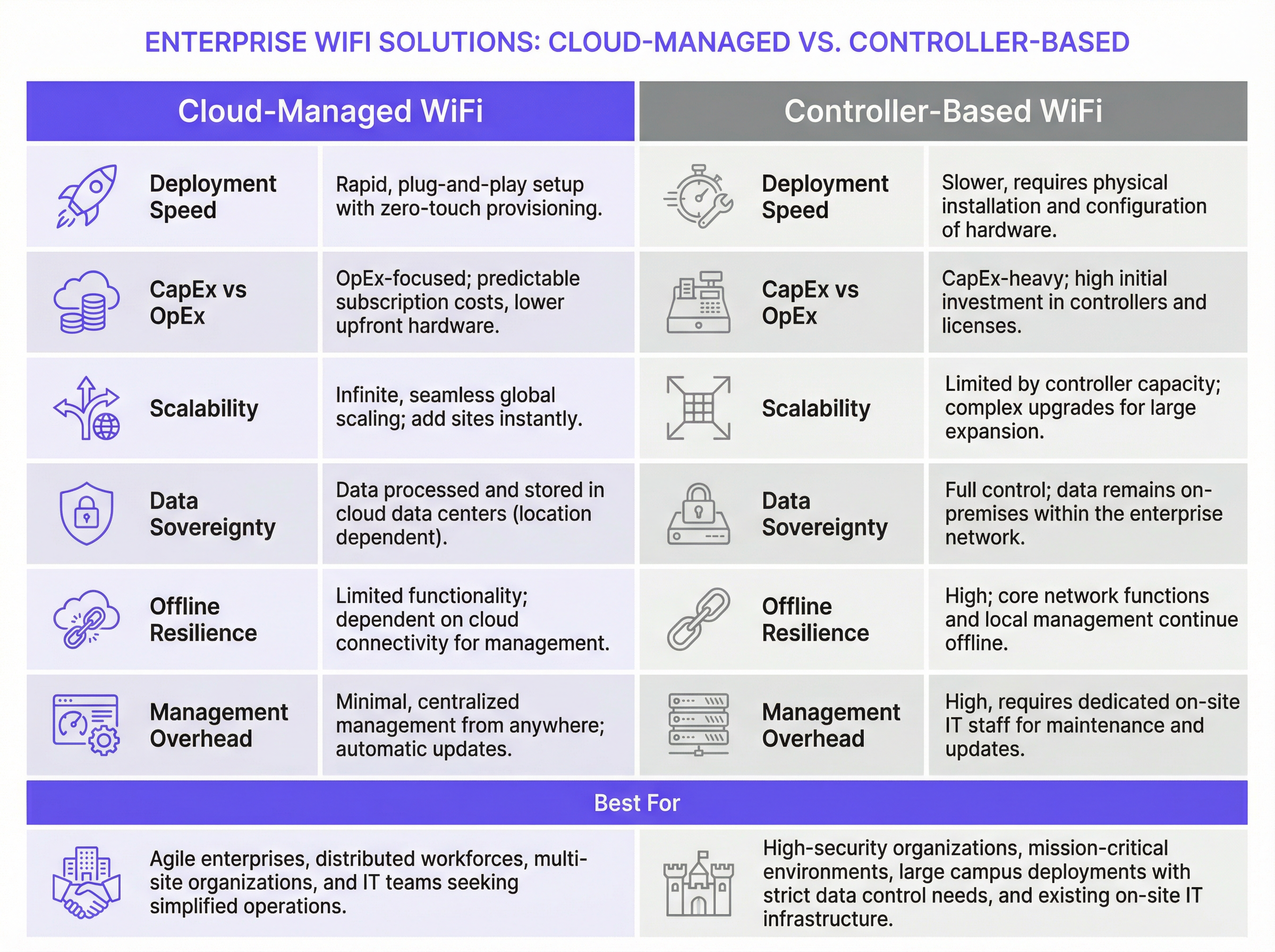

Trade-offs Arquitetônicos: Uma Comparação Estruturada

| Dimensão | WiFi gerenciado na nuvem | WiFi baseado em controladora |

|---|---|---|

| Velocidade de Implantação | Rápida; provisionamento zero-touch via configuração prévia de AP | Mais lenta; requer instalação da controladora no local e registro de AP |

| Modelo de Custo | Dominante em OpEx; licenciamento de assinatura por AP | Dominante em CapEx; compra de hardware mais contratos anuais de suporte |

| Escalabilidade | Efetivamente ilimitada; adicione locais sem alterações de hardware | Limitada pela capacidade da controladora; requer atualizações de hardware para escalar |

| Resiliência Offline | O encaminhamento de tráfego local continua; acesso de gerenciamento é perdido | Funcionalidade completa de gerenciamento e plano de dados mantida localmente |

| Soberania de Dados | Dados de gerenciamento processados na nuvem (dependente da região) | Todos os dados permanecem dentro do limite da rede corporativa |

| Gerenciamento de Firmware | Atualizações automáticas gerenciadas pelo fornecedor | Manual ou agendado; requer supervisão da equipe de TI |

| Recursos Avançados | Melhorando rapidamente; otimização de RF impulsionada por IA disponível | Maduros; QoS avançado, serviços de localização e granularidade de políticas |

| Gerenciamento de Vários Locais | Visão centralizada (single pane of glass) em todos os locais nativamente | Requer ferramentas adicionais de NOC ou gerenciamento por local |

| Sobrecarga de TI | Baixa; requer conhecimento mínimo no local | Alta; requer engenheiros de rede sem fio qualificados para manutenção |

Considerações sobre a Arquitetura de Segurança

Ambas as arquiteturas suportam padrões de segurança de nível corporativo. O WPA3-Enterprise com autenticação IEEE 802.1X está disponível em todas as plataformas modernas gerenciadas na nuvem e baseadas em controladora. A integração RADIUS para autenticação centralizada é padrão em ambos os modelos. A segmentação de VLAN para isolar o tráfego de visitantes, funcionários e IoT é suportada por todos os principais fornecedores.

A principal distinção de segurança reside no plano de gerenciamento. Em uma implantação baseada em controladora, todo o tráfego de gerenciamento permanece dentro do perímetro da sua rede, o que é uma vantagem significativa para organizações sujeitas ao PCI DSS (que exige controles rigorosos em ambientes de dados de portadores de cartão) ou aos requisitos de certificação ISO 27001. Em uma implantação gerenciada na nuvem, o tráfego de gerenciamento atravessa a internet pública — embora criptografado — e sua postura de segurança depende em parte dos próprios controles e certificações de segurança do fornecedor da nuvem.

Para o WiFi de visitantes especificamente, a conformidade com a GDPR exige que quaisquer dados pessoais coletados por meio de um Captive Portal — incluindo endereços de e-mail, tokens de login social ou identificadores de dispositivos — sejam capturados com consentimento explícito e informado, armazenados com segurança e sujeitos aos direitos do titular dos dados, incluindo acesso e exclusão. Essa obrigação se aplica independentemente de sua rede subjacente ser gerenciada na nuvem ou baseada em controladora. A estrutura de gerenciamento de consentimento da Purple atende a esse requisito diretamente, fornecendo registros de consentimento com carimbo de data/hora, políticas automatizadas de retenção de dados e um portal de autoatendimento para solicitações dos titulares dos dados.

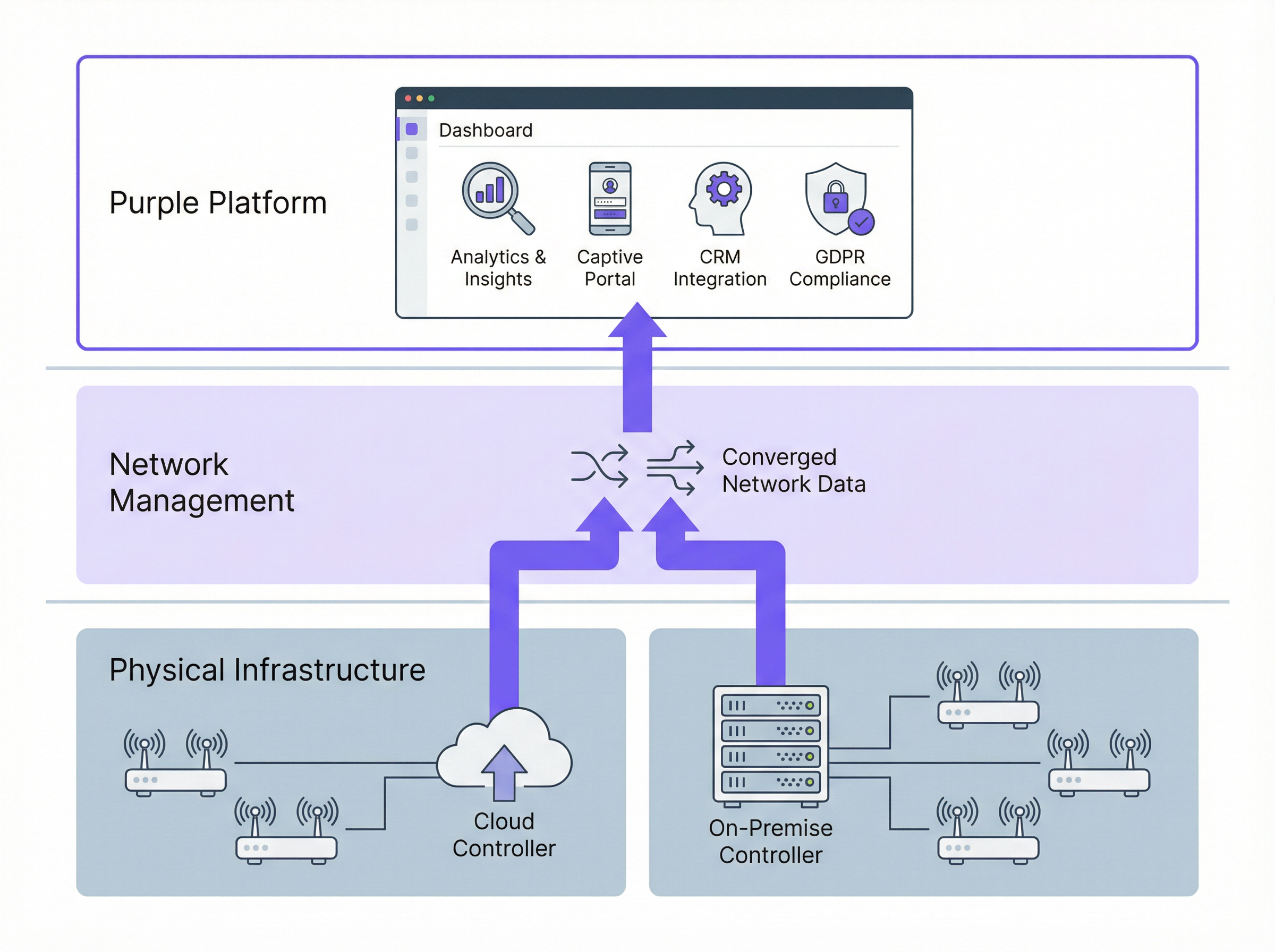

Como a Purple se integra a ambas as arquiteturas

A Purple opera como uma camada de inteligência de WiFi (overlay) — ela não substitui seu fornecedor de rede, mas o aprimora com uma camada de experiência do visitante e análises. A Purple se conecta à sua infraestrutura de rede por meio de APIs padrão e integração RADIUS, independentemente de seus pontos de acesso serem gerenciados por uma plataforma em nuvem ou por uma controladora on-premise.

Para o WiFi de visitantes, a Purple fornece um Captive Portal personalizável que lida com a autenticação do usuário (login social, e-mail, verificação por SMS ou o Purple App), captura de consentimento em conformidade com a GDPR e transferência contínua (handoff) para a rede. Para o WiFi de funcionários, os recursos de rede baseados em identidade da Purple permitem o provisionamento e a revogação automáticos de acesso vinculados ao seu sistema de RH ou de gerenciamento de identidade — garantindo que o acesso à rede de um funcionário que está saindo seja encerrado sem intervenção manual.

A plataforma de análises da Purple processa então os dados de conexão para gerar métricas de fluxo de pessoas (footfall), análise de tempo de permanência (dwell time), proporção de visitantes novos versus recorrentes e insights demográficos. Essas análises estão disponíveis por meio do painel da Purple, via integração de API com suas ferramentas de business intelligence ou por meio de conectores diretos de CRM para plataformas como Salesforce, HubSpot e Microsoft Dynamics.

Guia de Implantação

Passo 1: Defina seu Perfil de Requisitos

Antes de avaliar fornecedores, documente seus requisitos em cinco dimensões: contagem e distribuição de locais (campus único versus propriedade com vários locais); obrigações de conformidade (GDPR, PCI DSS, requisitos de residência de dados); capacidade da equipe de TI (você pode suportar hardware on-premise em cada local?); objetivos comerciais (você precisa de captura de dados de visitantes e análises?); e modelo de orçamento (preferência por CapEx versus OpEx).

Passo 2: Selecione seu Modelo de Arquitetura

Aplique a seguinte lógica de decisão. Se você opera mais de cinco locais distribuídos geograficamente, o WiFi gerenciado na nuvem é quase certamente a escolha certa para sua camada de acesso — a economia operacional do gerenciamento centralizado e do provisionamento zero-touch superará os custos de assinatura dentro de doze a dezoito meses. Se você opera um único grande campus com requisitos rigorosos de soberania de dados, avalie as controladoras on-premise, incluindo opções de controladoras virtuais que reduzem o CapEx de hardware. Se você tiver uma mistura de tipos de locais, considere um modelo híbrido deliberado com critérios claramente definidos para cada tipo de implantação.

Passo 3: Avalie os Fornecedores de Rede

Emita uma RFP estruturada cobrindo: especificações de hardware de AP (suporte a Wi-Fi 6E, design de antena, requisitos de PoE); recursos da plataforma de gerenciamento (abrangência da API, monitoramento, alertas); certificações de segurança (SOC 2 Tipo II para plataformas em nuvem, ISO 27001); compromissos de SLA (garantias de tempo de atividade, tempos de resposta de suporte); e ecossistema de integração (RADIUS, VLAN, APIs de plataformas de terceiros).

Passo 4: Implante a Purple como sua Camada de Inteligência

Uma vez selecionada a sua infraestrutura de rede, implante a Purple para adicionar o gerenciamento da experiência do visitante e análises. O processo de implantação da Purple envolve: configurar um SSID de visitante dedicado em sua infraestrutura de rede; apontar a página de splash do SSID ou a autenticação RADIUS para a plataforma em nuvem da Purple; personalizar o Captive Portal com a identidade da sua marca e fluxos de consentimento; e conectar a Purple às suas plataformas de CRM e automação de marketing por meio do marketplace de integrações.

Passo 5: Valide a Conformidade e a Segurança

Antes do go-live, conduza uma revisão de conformidade cobrindo: validação do fluxo de consentimento da GDPR (garanta que o consentimento seja explícito, granular e registrado); verificação da segmentação de rede (confirme se o tráfego de visitantes não pode alcançar sistemas internos); avaliação de escopo do PCI DSS (se os dados do cartão de pagamento forem processados em qualquer lugar da rede); e testes de penetração (pentest) do ambiente de WiFi de visitantes.

Melhores Práticas

Segmente agressivamente. Sempre implante SSIDs separados para dispositivos de visitantes, funcionários e IoT, cada um mapeado para uma VLAN dedicada com políticas de firewall apropriadas. O tráfego de visitantes deve ser isolado dos sistemas internos por padrão, com acesso apenas à internet, a menos que um requisito de negócios específico justifique o contrário.

Aplique o WPA3 onde o hardware suportar. Os pontos de acesso Wi-Fi 6 e Wi-Fi 6E suportam universalmente o WPA3. Para redes de visitantes, o WPA3-Personal com Autenticação Simultânea de Iguais (SAE) fornece proteção significativamente mais forte contra ataques de dicionário offline do que o WPA2-PSK. Para redes de funcionários, o WPA3-Enterprise com 802.1X fornece autenticação por usuário e sigilo de encaminhamento (forward secrecy).

Planeje para o OpenRoaming. O padrão OpenRoaming da Wi-Fi Alliance, construído sobre o Passpoint (IEEE 802.11u), permite que os usuários se conectem automaticamente a qualquer rede habilitada para OpenRoaming usando credenciais de seu provedor de identidade de origem — sua operadora de celular, seu empregador ou uma plataforma como o Purple App. A implantação do OpenRoaming elimina o atrito do Captive Portal para usuários recorrentes, mantendo o acesso autenticado e seguro. A Purple suporta o OpenRoaming nativamente.

Automatize o gerenciamento de firmware. O firmware sem patch é um dos vetores de ataque mais comuns em implantações de WiFi corporativo. As plataformas gerenciadas na nuvem lidam com isso automaticamente; para implantações on-premise, estabeleça um ciclo trimestral de revisão de firmware e use a funcionalidade de atualização agendada da sua controladora para enviar atualizações durante as janelas de manutenção.

Monitore continuamente. Implante recursos de WIDS (Sistema de Detecção de Intrusão Sem Fio), disponíveis em todas as principais plataformas corporativas, para detectar pontos de acesso não autorizados (rogue APs), ataques de desautenticação e ataques de evil twin. Integre os alertas do WIDS à sua plataforma SIEM para monitoramento de segurança centralizado.

Solução de Problemas e Mitigação de Riscos

Risco: Interrupção da plataforma de gerenciamento em nuvem. Mitigação: Verifique se a plataforma escolhida suporta a capacidade de sobrevivência local do AP — a capacidade dos pontos de acesso continuarem operando com sua última configuração conhecida se a conectividade com a nuvem for perdida. Todas as principais plataformas em nuvem (Meraki, Aruba Central, Juniper Mist) suportam esse recurso. Teste-o explicitamente durante a fase de testes de aceitação.

Risco: Não conformidade com a GDPR na captura de dados de visitantes. Mitigação: Use uma plataforma como a Purple, que fornece uma estrutura de gerenciamento de consentimento pré-construída e revisada legalmente. Evite criar Captive Portals personalizados sem revisão legal — a linguagem específica, a granularidade e os requisitos de registro para o consentimento da GDPR são precisos e frequentemente implementados de forma incorreta.

Risco: Falha de hardware da controladora em implantações on-premise. Mitigação: Implante controladoras em pares de alta disponibilidade com failover automático. Para controladoras virtuais, certifique-se de que a infraestrutura de hypervisor subjacente tenha redundância apropriada. Documente seu objetivo de tempo de recuperação (RTO) e teste os procedimentos de failover anualmente.

Risco: Largura de banda de WAN insuficiente para gerenciamento em nuvem. Mitigação: O tráfego de gerenciamento em nuvem é tipicamente modesto — um a dois megabits por segundo por cem pontos de acesso —, mas apresenta picos durante as atualizações de firmware. Agende as atualizações de firmware fora dos horários de pico e use políticas de QoS para priorizar o tráfego de gerenciamento sobre os dados de visitantes se a largura de banda da WAN for restrita.

Risco: Aprisionamento tecnológico (Vendor lock-in). Mitigação: Avalie a abertura da API da plataforma escolhida e seu suporte a padrões neutros de fornecedor (RADIUS, 802.1X, marcação de VLAN). A arquitetura agnóstica de infraestrutura da Purple significa que você pode mudar seu fornecedor de rede subjacente sem perder seus dados de visitantes, histórico de análises ou integrações de CRM.

ROI e Impacto nos Negócios

O business case para o WiFi gerenciado na nuvem com a Purple como camada de inteligência está bem estabelecido em vários setores. O McDonald's, um cliente da Purple, alcançou uma redução de 90% nas visitas de engenheiros de TI ao local ao implantar o WiFi de visitantes gerenciado na nuvem com gerenciamento centralizado — uma economia direta de custos operacionais que financiou o investimento na plataforma no primeiro ano. O Aeroporto de Charleroi Bruxelas Sul alcançou um ROI de 10.630% com as análises de WiFi de visitantes da Purple, impulsionado pela melhoria na experiência do passageiro, aumento do tempo de permanência em áreas de varejo e decisões comerciais baseadas em dados.

Para uma propriedade hoteleira típica de 40 estabelecimentos, o modelo financeiro é aproximadamente o seguinte. Implantação baseada em controladora: £ 80.000 a £ 120.000 em CapEx de hardware de controladora, mais £ 15.000 a £ 25.000 por ano em contratos de suporte, além do tempo de engenharia para manutenção. Implantação gerenciada na nuvem: £ 0 em hardware de controladora, mais £ 8.000 a £ 15.000 por ano em assinaturas de plataforma, além de uma sobrecarga de engenharia significativamente reduzida. O modelo gerenciado na nuvem normalmente atinge o ponto de equilíbrio (break-even) entre 18 e 24 meses e oferece um custo total de propriedade (TCO) menor em um horizonte de cinco anos.

O valor comercial da camada de análises da Purple adiciona uma dimensão extra ao cálculo do ROI. Os dados primários (first-party data) de visitantes capturados por meio do Captive Portal da Purple — endereços de e-mail, frequência de visitas, dados demográficos — têm valor comercial direto para campanhas de marketing, inscrição em programas de fidelidade e comunicações personalizadas. As organizações que integram a Purple à sua plataforma de CRM normalmente relatam um aumento de 25 a 40% nos contatos qualificados de marketing nos primeiros doze meses de implantação.

Ouça o podcast Purple Technical Briefing para um passo a passo em áudio de 10 minutos deste guia, cobrindo trade-offs de arquitetura, recomendações de implantação e uma sessão rápida de perguntas e respostas.

Termos-Chave e Definições

Cloud-Managed WiFi

A wireless LAN architecture in which the controller function — including authentication, policy enforcement, radio frequency management, and firmware distribution — is hosted in a vendor-operated cloud platform. Access points connect to the cloud platform for configuration and monitoring, while local traffic forwarding typically remains at the access point.

IT teams encounter this term when evaluating modern WiFi platforms from vendors such as Cisco Meraki, Aruba Central, and Juniper Mist. It is the dominant deployment model for new enterprise WiFi deployments as of 2024.

On-Premise WiFi Controller (WLC)

A physical or virtual appliance deployed within the enterprise network that centrally manages all access points, handling authentication, QoS, roaming, and security policy enforcement. All management traffic remains within the enterprise network perimeter.

IT teams encounter this in legacy enterprise environments and in organisations with strict data sovereignty or compliance requirements. Major platforms include Cisco Catalyst 9800, Aruba Mobility Controller, and Ruckus SmartZone.

Zero-Touch Provisioning (ZTP)

A deployment capability that allows network devices — access points, switches, or routers — to be shipped directly to a site and automatically configured upon first connection to the network, without requiring on-site engineer intervention. The device contacts a cloud management platform, downloads its pre-staged configuration, and becomes operational.

ZTP is a primary operational advantage of cloud-managed WiFi for multi-site deployments. It eliminates the need to pre-configure devices in a staging environment or dispatch engineers to remote sites for initial setup.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN. It requires a supplicant (the connecting device), an authenticator (the access point or switch), and an authentication server (typically a RADIUS server) to complete an authentication exchange before network access is granted.

IT teams implement 802.1X for staff WiFi networks to enforce per-user authentication, typically using EAP-TLS (certificate-based) or PEAP-MSCHAPv2 (username/password) as the inner authentication method. It is required for WPA3-Enterprise deployments.

WPA3-Enterprise

The current generation of WiFi security protocol for enterprise networks, defined by the Wi-Fi Alliance. WPA3-Enterprise uses IEEE 802.1X for authentication and supports 192-bit cryptographic strength (CNSA suite) for high-security environments. It provides forward secrecy, meaning that the compromise of a long-term key does not expose past session traffic.

IT teams should be deploying WPA3-Enterprise on all new staff WiFi SSIDs where hardware supports it. All Wi-Fi 6 and Wi-Fi 6E certified access points are required to support WPA3.

Captive Portal

A web page presented to users when they connect to a WiFi network, requiring them to complete an action — accepting terms of service, entering credentials, or providing personal information — before being granted internet access. Captive portals are implemented using DNS and HTTP redirection at the network level.

IT teams deploy captive portals for guest WiFi to enforce acceptable use policies, capture user data for marketing or analytics purposes, and comply with legal requirements for identifying users on public networks. Purple provides a fully customisable, GDPR-compliant captive portal as a core product feature.

GDPR (General Data Protection Regulation)

The European Union's primary data protection regulation, effective from May 2018, which governs the collection, processing, and storage of personal data relating to EU residents. Under GDPR, organisations must have a lawful basis for processing personal data, provide transparent privacy notices, and respect data subject rights including access, rectification, and erasure.

GDPR is directly relevant to guest WiFi deployments because the collection of email addresses, device identifiers, or behavioural data via a captive portal constitutes processing of personal data. Organisations must ensure their captive portal consent flows meet GDPR requirements for valid consent under Article 7.

OpenRoaming

A Wi-Fi Alliance standard built on Passpoint (IEEE 802.11u) that enables automatic, seamless WiFi authentication across networks operated by different providers, using credentials from a user's home identity provider (mobile carrier, employer, or platform account). Users connect without a captive portal, and the network authenticates them via a federated identity exchange.

IT teams deploying guest WiFi in venues with high repeat visitor rates — airports, hotel chains, retail estates — should evaluate OpenRoaming to reduce authentication friction for returning users. Purple supports OpenRoaming natively, enabling users who have previously authenticated via the Purple App to connect automatically at any Purple-enabled venue.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards developed by the major card networks (Visa, Mastercard, Amex, Discover) that applies to any organisation that stores, processes, or transmits payment card data. PCI DSS includes specific requirements for network segmentation, access control, encryption, and monitoring that directly affect WiFi architecture design.

IT teams at hospitality, retail, and events venues must ensure that their WiFi architecture does not bring guest or staff networks into PCI DSS scope unnecessarily. The standard approach is to isolate payment card processing systems on a dedicated, firewalled network segment that is physically and logically separated from guest WiFi traffic.

WiFi Management Platform

A software platform that provides centralised visibility, configuration management, analytics, and policy enforcement for a wireless LAN deployment. This term encompasses both the network management layer (controller or cloud platform) and the application layer (guest experience, analytics, and compliance platforms such as Purple).

IT teams use this term when evaluating the full stack of software required to operate an enterprise WiFi deployment. It is important to distinguish between the network management layer (which controls how APs operate) and the intelligence layer (which extracts business value from the network).

Estudos de Caso

A 45-property mid-market hotel chain is replacing end-of-life WiFi infrastructure across its estate. Properties range from 80 to 220 rooms. The IT team consists of three engineers based at head office, with no dedicated on-site IT staff at individual properties. The chain wants to capture guest email addresses for its loyalty programme and needs GDPR-compliant data handling. Budget is constrained, with a preference for OpEx over CapEx. Which WiFi architecture should they choose, and how should Purple be deployed?

This scenario is a strong fit for cloud-managed WiFi with Purple as the guest experience layer. The recommended deployment approach is as follows.

Infrastructure selection: Deploy a cloud-managed platform such as Cisco Meraki MR or Aruba Instant On across all 45 properties. Use zero-touch provisioning: pre-stage AP configurations in the cloud management portal, then ship APs directly to each property for installation by local staff or a third-party field services provider. No on-site controller hardware is required.

SSID architecture: Configure three SSIDs per property: (1) a guest SSID mapped to an internet-only VLAN, with Purple's captive portal as the splash page; (2) a staff SSID using WPA3-Enterprise with 802.1X authentication against the chain's Active Directory via a cloud RADIUS service such as Cisco ISE or JumpCloud; (3) an IoT SSID for in-room devices, isolated on a dedicated VLAN with restricted inter-device communication.

Purple deployment: Configure Purple's captive portal on the guest SSID. Implement a two-step consent flow: step one collects the guest's email address and loyalty programme opt-in; step two presents the WiFi terms of service and GDPR privacy notice with explicit consent checkboxes. Connect Purple to the chain's CRM (e.g., Salesforce) via Purple's native connector to sync guest profiles automatically.

Compliance validation: Enable Purple's data retention policies to automatically anonymise guest records after 24 months in line with the chain's data retention schedule. Configure Purple's consent audit log to satisfy GDPR Article 7(1) requirements for demonstrating valid consent.

Ongoing management: All 45 properties are managed from a single cloud dashboard. Firmware updates are pushed automatically during the 02:00–04:00 maintenance window. The three-person IT team receives automated alerts for AP offline events and can remotely diagnose and resolve most issues without travel.

A Premier League football stadium with a capacity of 62,000 seats is upgrading its WiFi infrastructure ahead of a major international tournament. The stadium hosts 25 home matches per year plus concerts and corporate events. Peak concurrent users are estimated at 18,000 during sold-out events. The stadium's IT team has five engineers on-site. Data sovereignty is a concern as the stadium processes payment card data in its hospitality suites. The stadium wants to offer free guest WiFi to all fans and capture connection data for sponsorship reporting. What architecture is recommended?

This scenario warrants a hybrid architecture with on-premise controllers for the primary network and Purple as the analytics and guest experience layer.

Infrastructure selection: Deploy a centralised on-premise wireless LAN controller cluster (e.g., Cisco Catalyst 9800 or Aruba Mobility Controller) in the stadium's data centre. Deploy Wi-Fi 6E access points (802.11ax, 6 GHz band) across the bowl, concourses, hospitality suites, and back-of-house areas — approximately 800 to 1,200 APs depending on the stadium's geometry. Use a high-density AP deployment design with directional antennas to serve seated fans without co-channel interference.

Network segmentation: Create separate VLANs for: fan guest WiFi (internet-only, Purple captive portal); hospitality suite WiFi (internet plus access to point-of-sale systems, PCI DSS scoped); staff and operations WiFi (access to stadium management systems); and broadcast and media WiFi (dedicated high-bandwidth SSID for press and broadcast teams).

PCI DSS compliance: The hospitality suite network must be isolated from the guest network and subject to PCI DSS controls including network segmentation, access logging, and quarterly vulnerability scanning. The on-premise controller architecture supports this by keeping all PCI-scoped traffic within the stadium's network perimeter.

Purple deployment: Deploy Purple's captive portal on the fan guest WiFi SSID. For a stadium environment, minimise friction: use a single-click social login or the Purple App for authentication. Configure Purple's analytics to capture per-event connection counts, peak concurrent users, and return visitor rates — the key metrics for sponsorship reporting. Integrate Purple with the stadium's sponsorship management platform via API to automate report generation.

Capacity planning: For 18,000 peak concurrent users, target a minimum of one AP per 30 to 40 concurrent users in high-density seating areas, with a throughput budget of 2 to 5 Mbps per user for typical fan usage patterns (social media, messaging, live score apps).

A national retail chain with 280 stores wants to deploy guest WiFi to capture customer data for its marketing team, while also improving store operations through WiFi-based footfall analytics. The chain's IT team manages infrastructure centrally. Stores range from small convenience formats (500 sq ft) to large superstore formats (50,000 sq ft). Some stores are in areas with limited or unreliable internet connectivity. How should the architecture be designed to handle the connectivity variability?

Architecture: Cloud-managed WiFi with local AP survivability enabled, plus Purple for guest experience and analytics.

Connectivity resilience: For stores in areas with unreliable internet connectivity, configure APs with local survivability mode — this ensures that guest WiFi continues to operate with the last-known configuration even if the cloud management connection is lost. For the most connectivity-constrained stores, consider deploying a 4G/LTE failover router as a secondary WAN link, with automatic failover triggered when the primary connection drops below a defined threshold.

Tiered AP deployment: For small convenience formats, deploy two to three APs per store. For large superstore formats, deploy 15 to 25 APs with a high-density design in checkout and food service areas. Use the cloud management platform's template-based configuration to push consistent SSID, VLAN, and security policies across all 280 stores from a single configuration template.

Purple analytics for operations: Beyond guest data capture, configure Purple's footfall analytics to measure customer dwell time in key departments, identify peak traffic periods, and compare performance across the estate. This data feeds directly into the retail operations team's workforce planning and merchandising decisions.

Data architecture: Connect Purple to the chain's CDP (Customer Data Platform) via API to merge WiFi-derived behavioural data with transactional data from the POS system, creating unified customer profiles that the marketing team can use for personalised campaigns.

Análise de Cenário

Q1. A regional NHS trust operates 12 hospitals and 45 GP surgeries across a county. The trust's IT team of eight engineers manages all infrastructure centrally. The trust is subject to NHS Data Security and Protection Toolkit requirements and processes patient data on its clinical networks. It wants to offer free guest WiFi to patients and visitors in waiting areas, and is evaluating whether to deploy cloud-managed or controller-based WiFi. What architecture would you recommend, and what are the key compliance considerations?

💡 Dica:Consider the NHS DSP Toolkit requirements around data residency and the separation between clinical and guest networks. Also consider the IT team's capacity to manage 57 sites.

Mostrar Abordagem Recomendada

The recommended architecture is cloud-managed WiFi for the guest network, with strict network segmentation to ensure the guest network is completely isolated from clinical systems. The 57-site scale and the small central IT team make cloud-managed WiFi the operationally superior choice — the alternative of deploying on-premise controllers at each site would require significantly more engineering resource than the team can sustain. The guest WiFi SSID should be on a dedicated VLAN with internet-only access, enforced by firewall rules that block all traffic to clinical network segments. This segmentation ensures that the guest network does not fall within the scope of NHS DSP Toolkit clinical data requirements. For data residency, select a cloud-managed platform that processes and stores data within the UK (or EEA at minimum), and verify this in the vendor's data processing agreement. Deploy Purple on the guest SSID for GDPR-compliant patient data capture, with consent flows that clearly distinguish between WiFi access (which requires minimal data) and optional marketing communications (which require explicit opt-in). The key compliance consideration is demonstrating to NHS Digital that clinical data cannot be accessed from the guest network — this requires documented network segmentation evidence, not just a policy statement.

Q2. A conference centre operator runs a single 15,000 sq metre venue that hosts 200 events per year, ranging from small boardroom meetings (20 delegates) to large exhibitions (5,000 attendees). The venue's IT team has two engineers. The operator wants to offer exhibitor-grade WiFi (dedicated bandwidth per stand) as a paid service, alongside free delegate WiFi. The venue currently has an ageing on-premise controller that is out of support. What architecture should replace it?

💡 Dica:Consider the variable density requirements (20 to 5,000 users), the paid WiFi service model, and the small IT team. Also consider how Purple can support the commercial model.

Mostrar Abordagem Recomendada

Replace the ageing on-premise controller with a cloud-managed WiFi platform, deploying Wi-Fi 6E access points throughout the venue. The cloud-managed model suits the small IT team and eliminates the hardware maintenance burden of an on-premise controller. For the paid exhibitor WiFi service, configure dedicated SSIDs per exhibition stand using dynamic VLAN assignment, with bandwidth shaping policies enforced at the access point level — all major cloud-managed platforms support this capability. For the free delegate WiFi, deploy Purple's captive portal to capture delegate data (email, organisation, job title) with GDPR-compliant consent, creating a valuable database for the venue's marketing and event follow-up activities. Purple's analytics will also provide the venue operator with per-event attendance data, dwell time metrics, and return visitor rates — useful for commercial reporting to event organisers. The variable density requirement (20 to 5,000 users) is handled by the cloud management platform's dynamic RF management, which automatically adjusts transmit power and channel allocation based on active user density. Ensure the AP deployment design includes sufficient density for peak exhibition capacity, and validate throughput during a high-density test before the first major event.

Q3. A luxury hotel group is deploying a new WiFi estate across 8 five-star properties in Europe. Each property has 150 to 300 rooms, multiple F&B outlets, spa facilities, and conference rooms. The group's CTO wants to use WiFi data to personalise the guest experience — recognising returning guests, understanding their movement patterns within the property, and triggering personalised offers via the hotel app. The group's legal team has flagged GDPR concerns about tracking guest movements. How should the architecture be designed to achieve the commercial objective while remaining GDPR-compliant?

💡 Dica:Consider the distinction between network-level data (which device is connected to which AP) and personal data (which guest is connected). GDPR compliance depends on the consent basis and the data minimisation principle.

Mostrar Abordagem Recomendada

Deploy cloud-managed WiFi across all 8 properties with Purple as the guest intelligence layer. The GDPR compliance framework requires careful design of the consent and data architecture. At the point of WiFi authentication via Purple's captive portal, present guests with a layered consent notice: the first layer covers basic WiFi access (minimal data, legitimate interest basis); the second layer, presented as an optional enhancement, covers personalised services including movement analytics and targeted offers (explicit consent basis, clearly described). Guests who consent to personalised services have their device's WiFi probe data associated with their guest profile, enabling movement pattern analysis. Guests who do not consent receive standard WiFi access without tracking. This approach satisfies GDPR's requirement for granular, informed consent and the data minimisation principle (only collecting movement data from guests who have explicitly consented). Purple's consent management framework records consent timestamps and scope for each guest, providing the audit trail required under GDPR Article 7. The hotel app integration allows consenting guests to receive personalised offers triggered by their location within the property — for example, a spa offer when they are near the spa entrance. The legal team should review the privacy notice language to ensure the description of movement analytics is sufficiently clear and specific to constitute valid informed consent.

Principais Conclusões

- ✓Cloud-managed WiFi is operationally superior for multi-site deployments (5+ sites) due to zero-touch provisioning, automatic firmware updates, and single-pane-of-glass management — typically delivering lower total cost of ownership than on-premise controllers within 18 to 24 months.

- ✓Controller-based WiFi remains the right choice for large single-campus deployments with strict data sovereignty requirements, PCI DSS scope concerns, or the need for advanced features such as granular QoS and real-time RF optimisation.

- ✓Purple operates as an infrastructure-agnostic WiFi intelligence overlay — it integrates with both cloud-managed and controller-based architectures, adding GDPR-compliant guest data capture, footfall analytics, and CRM integration without requiring changes to the underlying network infrastructure.

- ✓GDPR compliance for guest WiFi is non-negotiable and applies regardless of network architecture: consent must be explicit, granular, and recorded before any personal data is processed. Purple's consent management framework addresses this requirement out of the box.

- ✓Security best practice for any enterprise WiFi deployment requires WPA3-Enterprise on staff networks, strict VLAN segmentation between guest, staff, and IoT traffic, and a documented firmware management process — automated in cloud-managed deployments, scheduled quarterly in on-premise deployments.

- ✓The commercial ROI of guest WiFi analytics is well-evidenced: Purple customers including McDonald's (90% reduction in IT engineer site visits) and Brussels South Charleroi Airport (10,630% ROI) demonstrate that WiFi intelligence delivers measurable business value beyond connectivity.

- ✓Avoid the hybrid trap: if you must operate both cloud-managed and controller-based infrastructure, define explicit criteria for each deployment type and ensure your monitoring and security operations tools can span both environments — unmanaged architectural complexity erodes the cost savings you were trying to achieve.