সুরক্ষিত IoT নেটওয়ার্কের জন্য iPSK (Identity Pre-Shared Key) বাস্তবায়ন

এই নির্ভরযোগ্য নির্দেশিকাটি এন্টারপ্রাইজ IoT এনভায়রনমেন্ট সুরক্ষিত করতে Identity Pre-Shared Key (iPSK) আর্কিটেকচার কীভাবে বাস্তবায়ন করতে হয় তা বিস্তারিতভাবে বর্ণনা করে। এটি হসপিটালিটি, রিটেইল এবং পাবলিক-সেক্টর নেটওয়ার্ক অপারেটরদের জন্য কার্যকর ডিপ্লয়মেন্ট ধাপ, VLAN সেগমেন্টেশন কৌশল এবং কমপ্লায়েন্স ফ্রেমওয়ার্ক প্রদান করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ

- লিগ্যাসি অথেন্টিকেশনের সীমাবদ্ধতা

- iPSK আর্কিটেকচার

- WPA3 এবং iPSK

- বাস্তবায়ন নির্দেশিকা

- পর্যায় ১: ডিভাইস ডিসকভারি এবং ক্লাসিফিকেশন

- পর্যায় ২: ইনফ্রাস্ট্রাকচার প্রস্তুতি

- পর্যায় ৩: RADIUS এবং WLAN কনফিগারেশন

- পর্যায় ৪: পাইলট এবং মাইগ্রেশন

- সেরা অনুশীলন

- ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার মোড

- ROI এবং ব্যবসায়িক প্রভাব

এক্সিকিউটিভ সামারি

এন্টারপ্রাইজ ওয়্যারলেস এজ সুরক্ষিত করার বিষয়টি এখন কেবল কর্মীদের ল্যাপটপ পরিচালনা থেকে হাজার হাজার হেডলেস IoT ডিভাইস নিয়ন্ত্রণের দিকে বিবর্তিত হয়েছে। প্রথাগত WPA2-Personal নেটওয়ার্ক, যা একটি একক, সর্বজনীনভাবে শেয়ার করা পাসফ্রেজের ওপর নির্ভর করে, আধুনিক ভেন্যুগুলোর জন্য অগ্রহণযোগ্য ঝুঁকির প্রোফাইল তৈরি করে। একটি একক আপোসকৃত (compromised) ডিভাইস বা শেয়ার করা পাসওয়ার্ড পুরো নেটওয়ার্ক সেগমেন্টকে উন্মুক্ত করে দেয়, যা কমপ্লায়েন্স ফ্রেমওয়ার্ক লঙ্ঘন করে এবং ইনসিডেন্ট রেসপন্সকে জটিল করে তোলে।

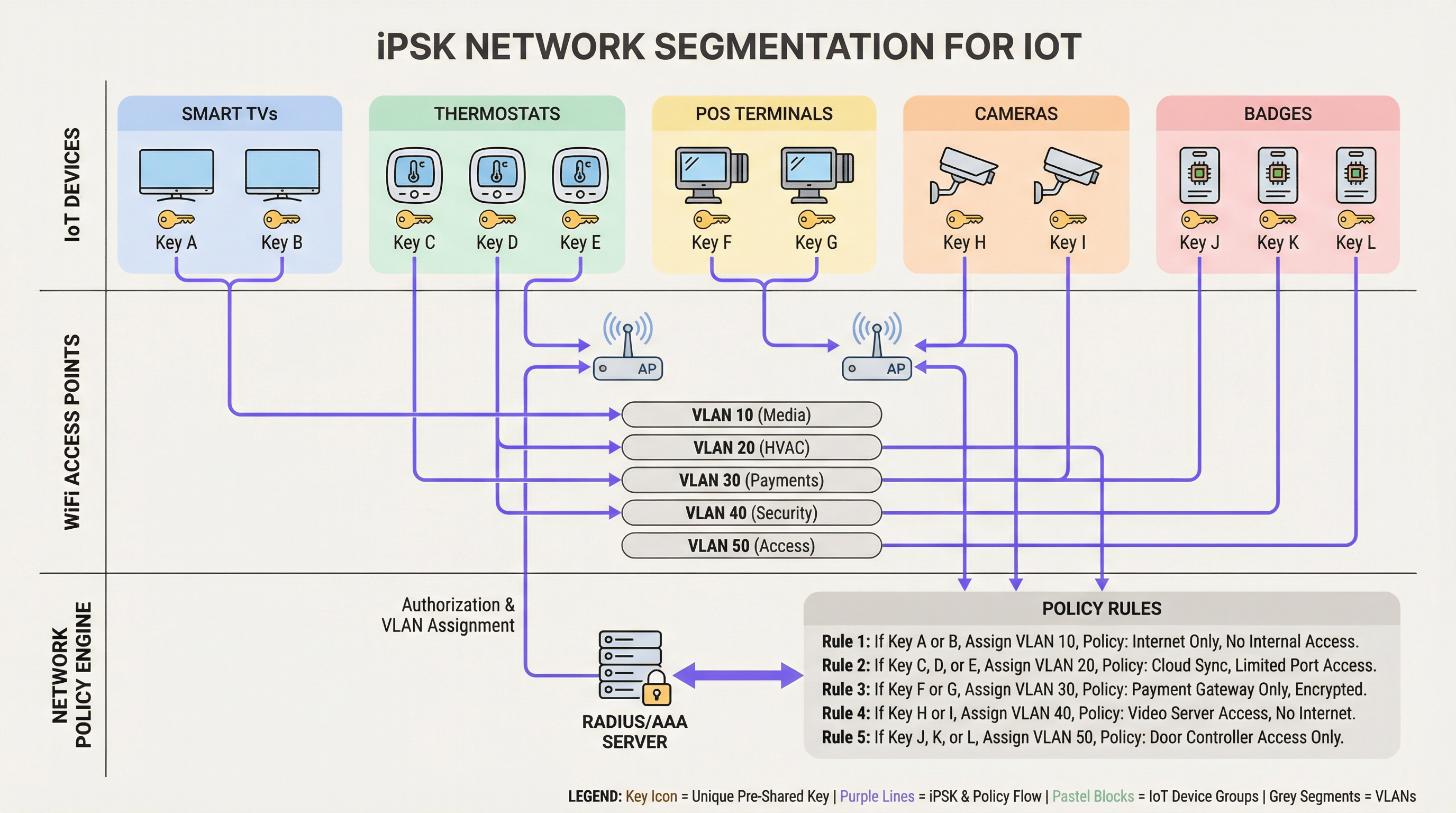

Identity Pre-Shared Key (iPSK) একটি একক SSID বজায় রেখে পৃথক ডিভাইস বা ফাংশনাল গ্রুপগুলোতে অনন্য ক্রেডেনশিয়াল বরাদ্দ করার মাধ্যমে এর সমাধান করে। একটি RADIUS সার্ভারের সাথে ইন্টিগ্রেট করার মাধ্যমে, iPSK ডায়নামিকভাবে Virtual Local Area Networks (VLANs) বরাদ্দ করে এবং অ্যাক্সেস পয়েন্ট স্তরে গ্র্যানুলার অ্যাক্সেস পলিসি প্রয়োগ করে। এই আর্কিটেকচার IoT হার্ডওয়্যারে জটিল 802.1X সাপ্লিক্যান্টের প্রয়োজনীয়তা দূর করে, অপারেশনাল ঘর্ষণ ছাড়াই এন্টারপ্রাইজ-গ্রেড সেগমেন্টেশন প্রদান করে।

Hospitality , Retail , এবং পাবলিক ভেন্যুগুলোর IT ডিরেক্টর এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য, iPSK হলো শক্তিশালী নিরাপত্তা এবং নিরবচ্ছিন্ন IoT ডিপ্লয়মেন্টের মধ্যে একটি নিশ্চিত সেতুবন্ধন। এই নির্দেশিকাটি স্কেলে iPSK ডিপ্লয় করার জন্য প্রয়োজনীয় আর্কিটেকচার, বাস্তবায়ন পর্যায় এবং অপারেশনাল সেরা অনুশীলনগুলো বিস্তারিতভাবে বর্ণনা করে।

টেকনিক্যাল ডিপ-ডাইভ

লিগ্যাসি অথেন্টিকেশনের সীমাবদ্ধতা

প্রথাগত এন্টারপ্রাইজ ডিপ্লয়মেন্টে, IT টিমগুলো একটি দ্বিধায় পড়ে: শক্তিশালী আইডেন্টিটি-ভিত্তিক অ্যাক্সেসের জন্য 802.1X ব্যবহার করা, অথবা সহজবোধ্যতার জন্য WPA2/WPA3-Personal (Pre-Shared Key) ব্যবহার করা। যদিও 802.1X হলো কর্পোরেট এন্ডপয়েন্টগুলোর জন্য গোল্ড স্ট্যান্ডার্ড—যা আমাদের 802.1X Authentication: Securing Network Access on Modern Devices নির্দেশিকায় বিস্তারিত আছে—এটির জন্য একটি সাপ্লিক্যান্ট প্রয়োজন, যা বেশিরভাগ IoT ডিভাইস (স্মার্ট থার্মোস্ট্যাট, ডিজিটাল সাইনেজ, Sensors ) এর মৌলিকভাবে অভাব রয়েছে।

একটি স্ট্যান্ডার্ড PSK নেটওয়ার্কে ফিরে যাওয়া একটি ফ্ল্যাট, আনসেগমেন্টেড এনভায়রনমেন্ট তৈরি করে। যদি একটি নির্দিষ্ট ব্র্যান্ডের স্মার্ট টিভিতে কোনো দুর্বলতা পাওয়া যায়, তবে পুরো নেটওয়ার্ক ঝুঁকির মুখে পড়ে। কী (key) পরিবর্তন করার জন্য সেই SSID-এর প্রতিটি ডিভাইস স্পর্শ করতে হয়, যা ৫০০ কক্ষের হোটেল বা বিশাল রিটেইল এস্টেটে অপারেশনালভাবে অসম্ভব কাজ।

iPSK আর্কিটেকচার

iPSK (ভেন্ডরের ওপর নির্ভর করে Multiple PSK বা Dynamic PSK নামেও পরিচিত) PSK মডেলে আইডেন্টিটি প্রবর্তন করে। এই আর্কিটেকচারটি চারটি মূল উপাদানের ওপর নির্ভর করে:

- Wireless Access Points (APs) / Controllers: এজ ইনফ্রাস্ট্রাকচার অবশ্যই iPSK সমর্থন করতে হবে, যা ক্লায়েন্টের অ্যাসোসিয়েশন রিকোয়েস্ট ইন্টারসেপ্ট করে এবং MAC অ্যাড্রেস ও PSK অথেন্টিকেশন সার্ভারে পাঠায়।

- RADIUS Server (Policy Engine): অথেন্টিকেশন সার্ভার (যেমন, Cisco ISE, Aruba ClearPass, FreeRADIUS) তথ্যের উৎস হিসেবে কাজ করে। এটি ডিভাইসের MAC অ্যাড্রেস বা গ্রুপ প্রোফাইলের বিপরীতে PSK যাচাই করে।

- Dynamic VLAN Assignment: সফল অথেন্টিকেশনের পর, RADIUS সার্ভার স্ট্যান্ডার্ড RADIUS অ্যাট্রিবিউট (যেমন

Tunnel-Type=VLANএবংTunnel-Private-Group-Id) সম্বলিত একটিAccess-Acceptমেসেজ পাঠায়। AP ডায়নামিকভাবে ক্লায়েন্টকে নির্ধারিত VLAN-এ স্থাপন করে। - Policy Enforcement Point: ফায়ারওয়াল বা লেয়ার ৩ সুইচগুলো নির্ধারিত VLAN-এ Access Control Lists (ACLs) প্রয়োগ করে, যা ল্যাটারাল মুভমেন্ট এবং ইন্টারনেট এগ্রেস সীমাবদ্ধ করে।

WPA3 এবং iPSK

আধুনিক iPSK ডিপ্লয়মেন্টে যেখানে ক্লায়েন্ট সাপোর্ট করে সেখানে WPA3-Personal ব্যবহার করা উচিত। WPA3 Simultaneous Authentication of Equals (SAE) প্রবর্তন করে, যা WPA2-এর দুর্বল ফোর-ওয়ে হ্যান্ডশেককে প্রতিস্থাপন করে। SAE অফলাইন ডিকশনারি অ্যাটাক থেকে রক্ষা করে, এটি নিশ্চিত করে যে আক্রমণকারী হ্যান্ডশেক ক্যাপচার করলেও তারা PSK ব্রুট-ফোর্স করতে পারবে না। শীর্ষস্থানীয় এন্টারপ্রাইজ AP-গুলো WPA3 ট্রানজিশন মোড সমর্থন করে, যা একই iPSK-সক্ষম SSID-তে WPA2 এবং WPA3 ক্লায়েন্টদের সহাবস্থানের অনুমতি দেয়।

বাস্তবায়ন নির্দেশিকা

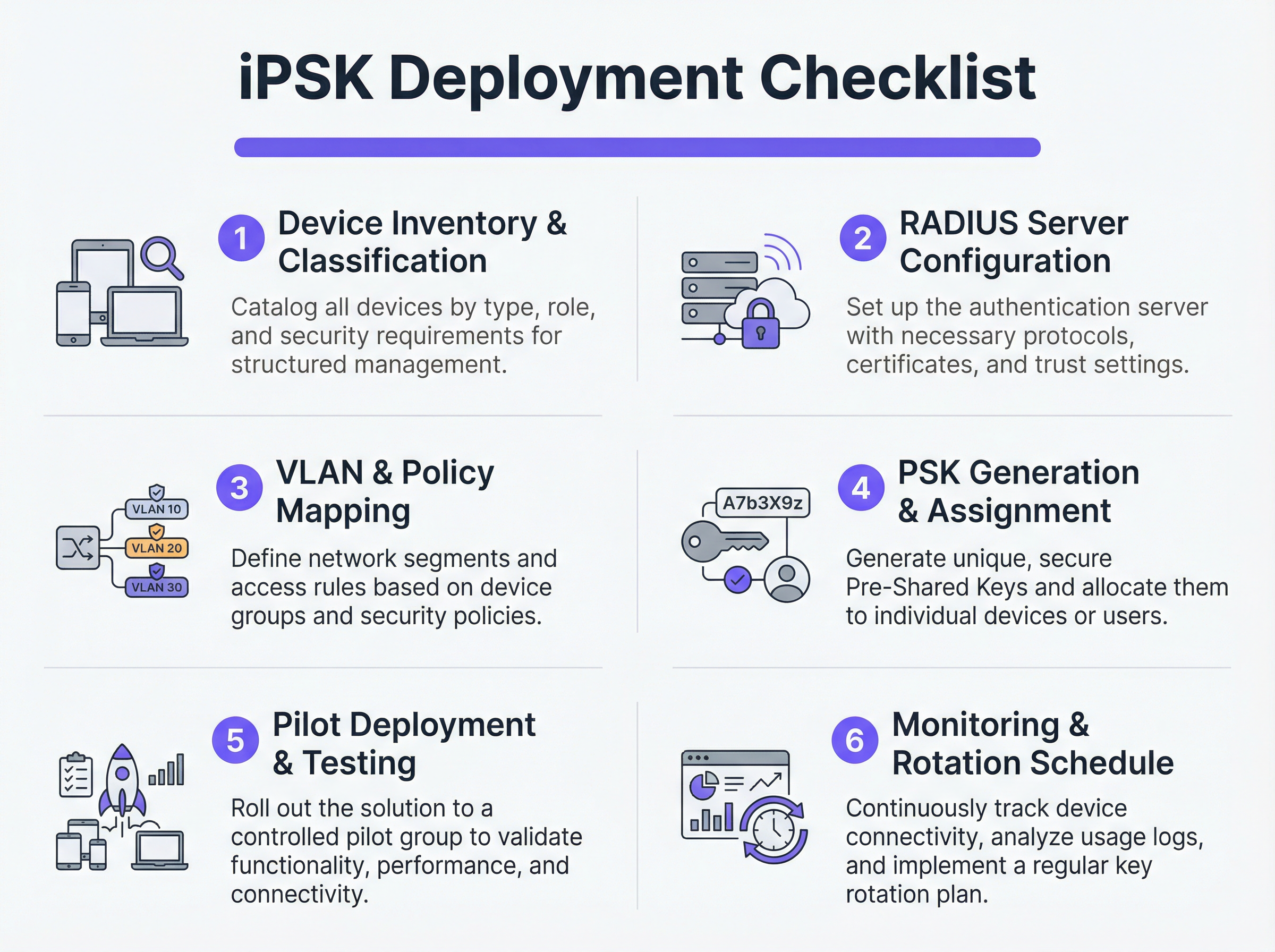

iPSK ডিপ্লয় করার জন্য সার্ভিস বিঘ্নিত হওয়া এড়াতে পদ্ধতিগত পরিকল্পনার প্রয়োজন। এন্টারপ্রাইজ এনভায়রনমেন্টের জন্য নিম্নলিখিত পর্যায়ক্রমিক পদ্ধতি সুপারিশ করা হয়।

পর্যায় ১: ডিভাইস ডিসকভারি এবং ক্লাসিফিকেশন

নেটওয়ার্ক কনফিগারেশন পরিবর্তন করার আগে, সমস্ত ওয়্যারলেস IoT ডিভাইসের একটি বিস্তৃত ইনভেন্টরি তৈরি করুন। ফাংশন, ভেন্ডর এবং প্রয়োজনীয় নেটওয়ার্ক অ্যাক্সেসের ভিত্তিতে ডিভাইসগুলোকে শ্রেণীবদ্ধ করুন। ভেন্যু এনভায়রনমেন্টে সাধারণ ক্লাসিফিকেশনগুলোর মধ্যে রয়েছে:

- Payment & POS: কার্ড টার্মিনাল, মোবাইল POS ট্যাবলেট (উচ্চ নিরাপত্তা, PCI-স্কোপড)।

- Building Management (BMS): HVAC কন্ট্রোলার, স্মার্ট লাইটিং, এনভায়রনমেন্টাল সেন্সর (কেবল অভ্যন্তরীণ, কোনো ইন্টারনেট অ্যাক্সেস নেই)।

- Guest Services: স্মার্ট টিভি, কাস্টিং ডিভাইস, ভয়েস অ্যাসিস্ট্যান্ট (ইন্টারনেট অ্যাক্সেস, অভ্যন্তরীণ নেটওয়ার্ক থেকে বিচ্ছিন্ন)।

- Security: ওয়্যারলেস IP ক্যামেরা, ডোর অ্যাক্সেস কন্ট্রোলার (উচ্চ ব্যান্ডউইথ, কেবল অভ্যন্তরীণ রেকর্ডিং সার্ভার)।

পর্যায় ২: ইনফ্রাস্ট্রাকচার প্রস্তুতি

নতুন সেগমেন্টেশন কৌশল সমর্থন করার জন্য অন্তর্নিহিত ওয়্যারড নেটওয়ার্ক কনফিগার করুন। আপনার সুইচিং ফ্যাব্রিক জুড়ে প্রয়োজনীয় VLAN-গুলো প্রোভিশন করুন এবং কঠোর ইন্টার-VLAN রাউটিং নিয়ম নির্ধারণ করুন। সমস্ত IoT VLAN-এ একটি default-deny অবস্থান প্রয়োগ করা উচিত, যা কেবল প্রয়োজনীয় ট্র্যাফিককে স্পষ্টভাবে অনুমতি দেয় (যেমন, POS টার্মিনালগুলোকে পোর্ট ৪৪৩-এর মাধ্যমে নির্দিষ্ট পেমেন্ট গেটওয়েতে পৌঁছানোর অনুমতি দেওয়া)।

আপনার RADIUS সার্ভার উচ্চ মাত্রায় উপলব্ধ (highly available) কিনা তা নিশ্চিত করুন। iPSK প্রতিটি ক্লায়েন্ট অ্যাসোসিয়েশনের জন্য RADIUS-এর ওপর একটি কঠোর নির্ভরতা তৈরি করে। রিডান্ড্যান্ট RADIUS নোড ডিপ্লয় করুন, আদর্শভাবে মাল্টি-সাইট WAN আর্কিটেকচার পরিচালনা করলে ভৌগোলিকভাবে বিতরণ করা। ওয়াইড-এরিয়া নেটওয়ার্ক ডিজাইন সম্পর্কে আরও জানতে, The Core SD WAN Benefits for Modern Businesses দেখুন।

পর্যায় ৩: RADIUS এবং WLAN কনফিগারেশন

আপনার RADIUS পলিসি ইঞ্জিনের মধ্যে, আপনার ক্লাসিফিকেশন অনুযায়ী ডিভাইস গ্রুপ তৈরি করুন। প্রতিটি গ্রুপ বা পৃথক ডিভাইসের জন্য হাই-এনট্রপি (নূন্যতম ২০ ক্যারেক্টার), র্যান্ডম PSK জেনারেট করুন। RADIUS অথরাইজেশন প্রোফাইলের মাধ্যমে এই PSK-গুলোকে তাদের নিজ নিজ VLAN ID-তে ম্যাপ করুন।

ওয়্যারলেস কন্ট্রোলারে, একটি একক SSID (যেমন, Venue_IoT) কনফিগার করুন এবং RADIUS অথেন্টিকেশনের সাথে MAC ফিল্টারিং সক্ষম করুন। RADIUS-বরাদ্দকৃত VLAN গ্রহণ করার জন্য SSID কনফিগার করুন (যাকে প্রায়শই 'AAA Override' বলা হয়)।

পর্যায় ৪: পাইলট এবং মাইগ্রেশন

একবারে সব মাইগ্রেশন (flash-cut) করার চেষ্টা করবেন না। একটি প্রতিনিধি পাইলট সাইট বা একটি নির্দিষ্ট ডিভাইস গ্রুপ নির্বাচন করুন। পাইলট ডিভাইসগুলোতে নতুন PSK প্রোভিশন করুন এবং RADIUS লগগুলো মনিটর করুন। যাচাই করুন যে ডিভাইসগুলো সফলভাবে অথেন্টিকেট হচ্ছে, সঠিক VLAN অ্যাসাইনমেন্ট পাচ্ছে এবং তাদের সীমাবদ্ধ নেটওয়ার্ক সেগমেন্টের মধ্যে প্রত্যাশিতভাবে কাজ করছে।

একবার যাচাই হয়ে গেলে, পর্যায়ক্রমে রোলআউট শুরু করুন। সক্ষম ডিভাইসগুলোতে নতুন নেটওয়ার্ক প্রোফাইল পাঠাতে Mobile Device Management (MDM) প্ল্যাটফর্মগুলো ব্যবহার করুন এবং হেডলেস IoT হার্ডওয়্যার ম্যানুয়ালি আপডেট করতে ফ্যাসিলিটি টিমের সাথে সমন্বয় করুন।

সেরা অনুশীলন

- Default-Deny Fallback বাস্তবায়ন করুন: যদি কোনো ডিভাইস একটি বৈধ PSK দিয়ে কানেক্ট করে কিন্তু তার MAC অ্যাড্রেস RADIUS সার্ভার দ্বারা স্বীকৃত না হয়, তবে তাকে জিরো নেটওয়ার্ক অ্যাক্সেস সহ একটি 'quarantine' VLAN-এ বরাদ্দ করুন। এটি অননুমোদিত ডিভাইসগুলোকে পরিচিত কী-এর মাধ্যমে নেটওয়ার্কে প্রবেশ করতে বাধা দেয়।

- কী লাইফসাইকেল ম্যানেজমেন্ট অটোমেট করুন: শত শত PSK পরিচালনা করার জন্য স্প্রেডশীটের ওপর নির্ভর করা একটি গুরুতর দুর্বলতা। কী জেনারেশন, রোটেশন এবং রিভোকেশন স্বয়ংক্রিয় করতে API-চালিত RADIUS প্ল্যাটফর্ম বা ডেডিকেটেড iPSK ম্যানেজমেন্ট পোর্টাল ব্যবহার করুন।

- MAC Spoofing ঝুঁকি সীমিত করুন: যদিও iPSK স্ট্যান্ডার্ড PSK-এর চেয়ে উল্লেখযোগ্যভাবে বেশি সুরক্ষিত, এটি প্রায়শই আইডেন্টিটি বাইন্ডিংয়ের অংশ হিসেবে MAC অ্যাড্রেসের ওপর নির্ভর করে। যেহেতু MAC অ্যাড্রেস স্পুফ করা সম্ভব, তাই iPSK-এর সাথে কন্টিনিউয়াস প্রোফাইলিং এবং অ্যানোমালি ডিটেকশন যুক্ত করুন। যদি স্মার্ট থার্মোস্ট্যাট হিসেবে অথেন্টিকেট করা কোনো ডিভাইস হঠাৎ উইন্ডোজ ল্যাপটপের মতো ট্র্যাফিক প্যাটার্ন দেখায়, তবে সিস্টেমের স্বয়ংক্রিয়ভাবে অ্যাক্সেস বাতিল করা উচিত।

- অ্যানালিটিক্সের সাথে ইন্টিগ্রেট করুন: অথেন্টিকেশন লগ এবং নেটওয়ার্ক টেলিমেট্রি আপনার WiFi Analytics প্ল্যাটফর্মে ফিড করুন। এটি ভেন্যু অপারেটরদের ডিভাইসের স্বাস্থ্য, ঘনত্ব এবং ব্যবহার সংক্রান্ত কার্যকর ইন্টেলিজেন্স প্রদান করে।

ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

সাধারণ ব্যর্থতার মোড

- RADIUS টাইমআউট/অপ্রাপ্যতা: যদি AP RADIUS সার্ভারে পৌঁছাতে না পারে, তবে ক্লায়েন্টরা অথেন্টিকেট করতে ব্যর্থ হবে। প্রশমন: RADIUS সার্ভার লোড ব্যালেন্সিং বাস্তবায়ন করুন এবং গুরুত্বপূর্ণ ইনফ্রাস্ট্রাকচারের জন্য লোকাল সারভাইবিলিটি ফিচার (যেমন AP বা লোকাল কন্ট্রোলারে ক্রেডেনশিয়াল ক্যাশ করা) সক্ষম করা নিশ্চিত করুন।

- VLAN পুলিং নিঃশেষ হওয়া: ঘনবসতিপূর্ণ পরিবেশে, একটি একক /24 সাবনেটে খুব বেশি ডিভাইস বরাদ্দ করলে DHCP স্কোপ শেষ হয়ে যেতে পারে। প্রশমন: একই লজিক্যাল পলিসি বজায় রেখে একাধিক সাবনেটে ক্লায়েন্টদের বিতরণ করতে RADIUS অথরাইজেশন প্রোফাইলের মধ্যে VLAN পুলিং ব্যবহার করুন।

- ক্লায়েন্ট রোমিং সমস্যা: কিছু লিগ্যাসি IoT ডিভাইস ডায়নামিক VLAN অ্যাসাইনমেন্টের সময় ফাস্ট রোমিং (802.11r) নিয়ে সমস্যায় পড়ে। প্রশমন: যদি রোমিংয়ের প্রয়োজন না হয় (যেমন একটি ফিক্সড স্মার্ট টিভির জন্য), তবে সামঞ্জস্যতা বাড়াতে IoT SSID-তে 802.11r নিষ্ক্রিয় করুন। AP সক্ষমতা সম্পর্কে আরও গভীর ধারণার জন্য, Wireless Access Points Definition Your Ultimate 2026 Guide দেখুন।

ROI এবং ব্যবসায়িক প্রভাব

iPSK বাস্তবায়ন নিরাপত্তা, অপারেশন এবং কমপ্লায়েন্স ডোমেইন জুড়ে পরিমাপযোগ্য রিটার্ন প্রদান করে।

- অডিট স্কোপ হ্রাস: PCI এবং PII-হ্যান্ডলিং ডিভাইসগুলোকে স্পষ্টভাবে বিচ্ছিন্ন VLAN-এ সেগমেন্ট করার মাধ্যমে, সংস্থাগুলো কমপ্লায়েন্স অডিটের (যেমন PCI DSS, HIPAA) পরিধি এবং খরচ ব্যাপকভাবে হ্রাস করে।

- অপারেশনাল দক্ষতা: একাধিক নির্দিষ্ট উদ্দেশ্যের SSID-কে (একটি POS-এর জন্য, একটি AV-এর জন্য, একটি ফ্যাসিলিটির জন্য) একটি একক iPSK-সক্ষম SSID-তে একত্রিত করা কো-চ্যানেল ইন্টারফেয়ারেন্স কমায়, সামগ্রিক RF পারফরম্যান্স উন্নত করে এবং গেস্ট অভিজ্ঞতা সহজ করে। এটি Modern Hospitality WiFi Solutions Your Guests Deserve প্রদানের জন্য অত্যন্ত গুরুত্বপূর্ণ।

- ইনসিডেন্ট কন্টেইনমেন্ট: কোনো ডিভাইস আপোসকৃত হলে, নিরাপত্তা টিম ভেন্যুটির বাকি অপারেশনকে প্রভাবিত না করেই তাৎক্ষণিকভাবে নির্দিষ্ট PSK বাতিল করতে পারে বা সংশ্লিষ্ট VLAN-কে কোয়ারেন্টাইন করতে পারে।

মূল শব্দ ও সংজ্ঞা

iPSK (Identity Pre-Shared Key)

A wireless authentication method that allows multiple unique passwords to be used on a single SSID, with each password tying the device to a specific identity, VLAN, and policy.

Used by IT teams to secure headless IoT devices that cannot support enterprise 802.1X authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users or devices connecting to a network service.

Acts as the policy engine in an iPSK deployment, verifying the password and telling the access point which VLAN to assign.

Dynamic VLAN Assignment

The process where a network switch or access point places a connecting device into a specific Virtual LAN based on credentials provided during authentication, rather than the physical port or SSID.

Essential for network segmentation, allowing payment terminals and smart TVs to share an SSID but remain on completely separate networks.

Headless Device

A piece of hardware (like a sensor, thermostat, or camera) that lacks a traditional user interface, screen, or keyboard.

These devices cannot easily run the complex software (supplicants) required for standard enterprise security, making iPSK the ideal solution.

MAC Spoofing

A technique where a malicious actor changes the factory-assigned Media Access Control (MAC) address of their network interface to impersonate a legitimate device.

A key risk in IoT networks; IT teams must use behavioral profiling alongside iPSK to detect when a laptop is pretending to be a printer.

SAE (Simultaneous Authentication of Equals)

The secure key establishment protocol used in WPA3, which replaces the WPA2 four-way handshake and protects against offline dictionary attacks.

When deploying modern iPSK, utilizing WPA3/SAE ensures that even if an attacker captures the connection traffic, they cannot crack the password.

Endpoint Profiling

The continuous analysis of a device's network behavior, HTTP user agents, and traffic patterns to accurately determine its manufacturer, model, and operating system.

Used to validate that a device connecting to the network is actually what it claims to be, adding a layer of security beyond just the password.

PCI DSS Scope

The subset of an organization's network, systems, and personnel that store, process, or transmit cardholder data, and are therefore subject to strict security audits.

By using iPSK to force all payment terminals onto an isolated VLAN, organizations drastically shrink their PCI scope, saving time and money on compliance.

কেস স্টাডিজ

A 400-room luxury hotel is deploying new smart TVs, wireless VoIP phones for housekeeping, and a fleet of mobile POS terminals for the pool bar. They currently use three separate SSIDs with standard WPA2 passwords. The IT Director wants to consolidate to a single SSID while ensuring the POS terminals meet PCI compliance. How should they architect the iPSK solution?

- Create three distinct device groups in the RADIUS server: 'Guest_Media', 'Staff_VoIP', and 'Retail_POS'.

- Generate a unique PSK for each group (or ideally, unique PSKs per device if the management platform supports it).

- Map 'Guest_Media' to VLAN 100 (Internet only, client isolation enabled).

- Map 'Staff_VoIP' to VLAN 200 (Access to internal PBX server, QoS tags applied).

- Map 'Retail_POS' to VLAN 300 (Strict ACLs allowing only outbound traffic to the payment gateway over port 443; no lateral movement).

- Broadcast a single SSID ('Hotel_IoT') with iPSK enabled. When a POS terminal connects using its specific PSK, the RADIUS server dynamically assigns it to VLAN 300, instantly satisfying PCI segmentation requirements.

A large retail chain uses iPSK for their digital signage and inventory scanners. During a routine audit, the security team discovers that an employee brought a personal gaming console from home, entered the PSK intended for the digital signage, and successfully connected to the network. How can this be prevented in the future?

The network team must implement MAC-to-PSK binding within the RADIUS policy.

- Update the RADIUS configuration so that authentication requires both the correct PSK AND a MAC address that exists in the authorized 'Digital_Signage' endpoint database.

- Implement a 'Default-Deny' or 'Quarantine' authorization profile. If a device presents the correct PSK but an unknown MAC address, the RADIUS server should return an Access-Accept but assign the device to a dead-end VLAN (e.g., VLAN 999) with no DHCP or routing.

- Enable endpoint profiling to detect MAC spoofing (e.g., identifying if a device claiming to be a Samsung display is exhibiting the network behavior of an Xbox).

দৃশ্যপট বিশ্লেষণ

Q1. You are deploying iPSK across a stadium environment for 500 digital signage displays. You have the option to generate one unique PSK for all 500 displays (Group PSK) or 500 individual PSKs (Unique PSK per device). Which approach should you choose, and what is the primary operational trade-off?

💡 ইঙ্গিত:Consider what happens if a single display is stolen or compromised, versus the administrative overhead of managing the initial deployment.

প্রস্তাবিত পদ্ধতি দেখুন

You should aim for Unique PSK per device if your RADIUS and MDM tooling supports automated provisioning. This provides the highest security: if one display is compromised, you revoke a single key without affecting the other 499. However, the operational trade-off is significant administrative overhead during deployment. If automated provisioning is not available, a Group PSK (one key for all 500 displays) is acceptable, provided it is combined with strict MAC address authorization and endpoint profiling to prevent credential sharing.

Q2. During an iPSK pilot deployment, smart thermostats are successfully authenticating and receiving their correct VLAN assignment from the RADIUS server. However, they are failing to obtain an IP address. Laptops placed on the same SSID (for testing) connect and get an IP without issue. What is the most likely cause?

💡 ইঙ্গিত:Think about how access points handle broadcast traffic and client roaming features that legacy IoT devices might not understand.

প্রস্তাবিত পদ্ধতি দেখুন

The most likely cause is an incompatibility with 802.11r (Fast BSS Transition). Many legacy IoT devices, including smart thermostats, do not understand the 802.11r Information Elements in the AP's beacon frames and will fail to complete the DHCP process or associate properly, even if the RADIUS authentication succeeds. The solution is to disable 802.11r on the specific SSID used for IoT devices, as stationary sensors do not require fast roaming capabilities.

Q3. A retail client wants to use iPSK to secure their mobile POS tablets. They insist on using a cloud-based RADIUS provider. What architectural risk does this introduce, and how must the network engineer mitigate it?

💡 ইঙ্গিত:Consider the path the authentication request must take and what happens if the WAN link goes down.

প্রস্তাবিত পদ্ধতি দেখুন

Using a cloud RADIUS provider introduces a hard dependency on the WAN connection for local authentication. If the retail store's internet connection drops, the APs cannot reach the RADIUS server, meaning mobile POS tablets cannot authenticate or roam, halting sales. The engineer must mitigate this by enabling local survivability features on the branch APs or controllers (such as caching recent successful authentications) or deploying a local, lightweight RADIUS proxy/replica at the branch site.

মূল বিষয়সমূহ

- ✓iPSK eliminates the shared-password vulnerability of standard WPA2/WPA3-Personal networks by assigning unique keys to devices or groups.

- ✓It enables dynamic VLAN assignment and policy enforcement for headless IoT devices that cannot support 802.1X supplicants.

- ✓A comprehensive device inventory is the mandatory first step before configuring RADIUS policies or network segments.

- ✓Deployments must include a default-deny or quarantine VLAN for devices that present valid keys but fail MAC authorization.

- ✓iPSK significantly reduces compliance audit scope (e.g., PCI DSS) by physically and logically isolating sensitive devices on the network.