Für jedes moderne Unternehmen ist der Goldstandard der WiFi-Sicherheit eine Kombination aus WPA3-Enterprise und zertifikatsbasierter Authentifizierung. Diese modernen Methoden heben Ihr Netzwerk über einfache, teilbare Passwörter hinaus und schaffen eine weitaus stärkere, identitätsbasierte Verteidigung für Ihr Unternehmen.

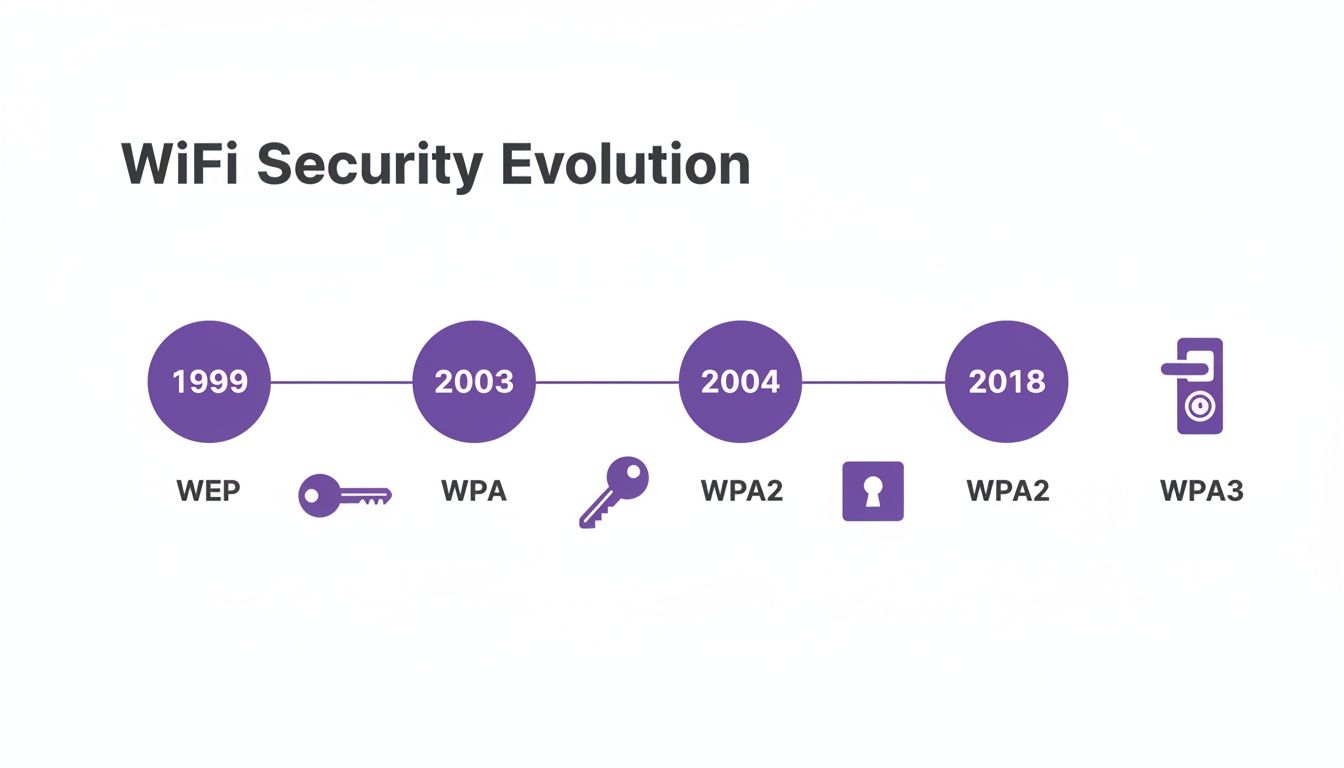

Von WEP bis WPA3: Eine kurze Geschichte der WiFi-Sicherheit

Um wirklich zu verstehen, warum die heutige Sicherheit so wichtig ist, lohnt sich ein Blick in die Vergangenheit. Die Geschichte der WiFi-Sicherheit ist ein ständiges Tauziehen zwischen Schutz und Ausbeutung, wobei jedes neue Protokoll eine direkte Antwort auf die Schwächen des vorherigen war.

Stellen Sie sich das wie die Entwicklung eines Türschlosses vor – von einem einfachen Riegel, der leicht aufgebrochen werden konnte, bis hin zum High-Tech-Smart-Lock, auf das wir uns heute verlassen.

WEP: Der kaputte Riegel

Der allererste Versuch der WiFi-Sicherheit war Wired Equivalent Privacy (WEP), eingeführt im Jahr 1999. Der Name ist Programm: Das Ziel war lediglich, ein drahtloses Netzwerk so privat wie ein kabelgebundenes zu machen. Leider basierte WEP auf einem grundlegend fehlerhaften Design. Es war, als würde man einen fadenscheinigen Badezimmerriegel an einem Banktresor anbringen.

Angreifer erkannten schnell, dass der statische, unveränderliche Verschlüsselungsschlüssel von WEP mit frei verfügbarer Software in wenigen Minuten geknackt werden konnte. Es bot ein falsches Gefühl der Sicherheit und ist heute völlig veraltet. Die heutige Nutzung von WEP ist das digitale Äquivalent dazu, die Haustür weit offen zu lassen mit einem Schild, auf dem steht: "Bedienen Sie sich."

WPA und WPA2: Das Standard-Schloss

Als Reaktion auf das katastrophale Scheitern von WEP führte die Wi-Fi Alliance Wi-Fi Protected Access (WPA) im Jahr 2003 ein. WPA war eine Übergangslösung, die entwickelt wurde, um auf bestehender Hardware bessere Sicherheit zu bieten, während eine robustere Lösung entwickelt wurde. Die wichtigste Verbesserung war das Temporal Key Integrity Protocol (TKIP), das die Verschlüsselungsschlüssel ständig änderte und es so viel schwerer zu knacken machte als WEP.

Nur ein Jahr später erschien WPA2 und wurde für weit über ein Jahrzehnt zum Sicherheitsmaßstab. Es führte eine viel stärkere Verschlüsselungsmethode namens Advanced Encryption Standard (AES) ein, die noch heute eine staatlich anerkannte Chiffre ist. Für die meiste Zeit seiner Existenz war WPA2 das zuverlässige Schloss an unseren digitalen Türen – stark, vertrauenswürdig und überall im Einsatz.

Aber selbst dieses bewährte Schloss war nicht perfekt. Die Entdeckung der Key Reinstallation Attack (KRACK) im Jahr 2017 war ein Weckruf. Sie zeigte, dass selbst WPA2-Netzwerke unter bestimmten Bedingungen angreifbar sein konnten, was es einem Angreifer ermöglichte, Daten abzufangen. Diese Schwachstelle bewies, dass man sich nicht länger auf ein einziges gemeinsames Passwort verlassen konnte, egal wie stark die Verschlüsselung war.

Die folgende Zeitleiste zeigt diese Entwicklung von einem einfachen "Riegel" zu einem modernen "Smart Lock".

Wie Sie sehen können, war die Veröffentlichung jedes neuen Standards eine direkte Reaktion auf die Sicherheitseinschränkungen des vorherigen.

WPA3: Das moderne Smart Lock

Die Risse in der Rüstung von WPA2 ebneten den Weg für WPA3, das 2018 eingeführt wurde. WPA3 ist das moderne Smart Lock für Ihr Netzwerk, das speziell entwickelt wurde, um die Kernschwächen seiner Vorgänger zu beheben. Es macht die WiFi-Sicherheit sowohl stärker als auch einfacher für alle, vom Heimanwender bis hin zu Großunternehmen.

Dieser neue Standard ist nicht nur ein kleines Update; es ist eine grundlegende Weiterentwicklung, die notwendig ist, um Daten in einer Welt stetig wachsender Bedrohungen zu schützen.

WiFi-Sicherheitsprotokolle auf einen Blick

Um diese Akronyme verständlich zu machen, finden Sie hier einen kurzen Vergleich der wichtigsten Protokolle und ihres aktuellen Stands.

| Protokoll | Verschlüsselung | Hauptschwachstelle | Empfohlene Nutzung |

|---|---|---|---|

| WEP | RC4 (fehlerhaft) | Statischer Schlüssel, leicht zu knacken | Keine. Völlig unsicher und veraltet. |

| WPA | TKIP | Anfällig für mehrere bekannte Angriffe | Keine. Veraltet, nur verwenden, wenn keine andere Option besteht. |

| WPA2 | AES-CCMP | Anfällig für KRACK-Angriffe | Mindeststandard. Noch weit verbreitet, aber Migration wird empfohlen. |

| WPA3 | AES-GCMP/SAE | Keine größeren Schwachstellen bekannt | Empfohlener Standard für alle neuen Bereitstellungen. |

Diese Tabelle zeigt deutlich die Entwicklung hin zu stärkerer Verschlüsselung und Widerstandsfähigkeit. Während WPA2 uns gute Dienste geleistet hat, hat sich die Branche fest in Richtung WPA3 als neue Basis für sichere drahtlose Kommunikation bewegt.

WPA3: Ihr neuer Mindestsicherheitsstandard

Wenn es um Ihre WiFi-Sicherheit geht, ist WPA3 nicht nur der nächste Schritt – es ist das neue Fundament. Betrachten Sie es weniger als optionales Upgrade, sondern vielmehr als obligatorischen Ausgangspunkt für jedes Unternehmen, das seine Daten und die seiner Kunden ernst nimmt. WPA3 wurde von Grund auf neu entwickelt, um die tiefgreifenden Fehler von WPA2 zu beheben und robuste Sicherheit zum Standard zu machen, nicht zum nachträglichen Einfall.

Dies ist nicht nur ein kleiner Patch. WPA3 bringt mehrere Kernverbesserungen mit sich, die direkt den Arten von Cyberbedrohungen entgegenwirken, denen Unternehmen heute ausgesetzt sind. Dies sind nicht nur Fachbegriffe auf einem Datenblatt; es sind reale Schutzmaßnahmen für Ihre Mitarbeiter, Ihre Kunden und Ihr Geschäftsergebnis.

Eines der wichtigsten Upgrades nennt sich Simultaneous Authentication of Equals (SAE). Es ist ein etwas sperriger Begriff, aber seine Aufgabe ist einfach: Es fungiert als digitaler Bodyguard für Ihr Passwort und verändert grundlegend, wie sich Geräte mit Ihrem Netzwerk verbinden.

Stärkere Abwehr gegen Passwortangriffe

Beim älteren WPA2-Personal konnte ein entschlossener Angreifer den Authentifizierungs-"Handshake" zwischen einem Gerät und Ihrem Netzwerk abfangen. Er konnte diese erfassten Daten dann offline nehmen und mit einem Wörterbuchangriff bearbeiten, indem er Millionen von Passwort-Vermutungen darauf anwendete, bis er einen Treffer fand. Dies machte selbst recht komplexe Passwörter angreifbar, wenn man nur genug Zeit hatte.

SAE schiebt dieser gesamten Angriffskategorie einen Riegel vor. Es erstellt eine sichere, einmalige Verbindung für jedes Gerät, jedes Mal, wenn es dem Netzwerk beitritt. Selbst wenn ein Angreifer lauert und es schafft, die Handshake-Daten abzufangen, sind sie für das Offline-Raten völlig nutzlos. Es ist wie ein Einwegschlüssel, der in dem Moment wertlos ist, in dem er benutzt wurde.

Das SAE-Protokoll von WPA3 bedeutet, dass selbst wenn ein Benutzer ein nicht perfektes Passwort wählt, es nicht einfach offline geknackt werden kann. Dies bietet einen dringend benötigten Puffer gegen die häufigsten Arten von Passwortangriffen.

Plötzlich werden die Brute-Force-Angriffe, die für WPA2-Netzwerke ständige Kopfschmerzen bereiteten, gegen ein richtig eingerichtetes WPA3-Netzwerk fast völlig wirkungslos.

Sicherung offener öffentlicher Netzwerke

Öffentliche Gastnetzwerke waren schon immer der Wilde Westen des WiFi. Traditionell hatten diese offenen Netzwerke keinerlei Verschlüsselung. Alles, was ein Benutzer tat – vom Surfen auf Websites bis zum Einloggen in Konten – wurde im Klartext gesendet, was sie weit offen für "Man-in-the-Middle"-Angriffe von jedem in der Nähe mit einem Laptop und bösen Absichten machte.

WPA3 geht dies mit Enhanced Open, auch bekannt als Opportunistic Wireless Encryption (OWE), direkt an. Selbst in einem passwortfreien Gastnetzwerk erstellt OWE automatisch einen individuellen, verschlüsselten Tunnel zwischen dem Gerät jedes Benutzers und dem Access Point.

Diese individualisierte Verschlüsselung bietet entscheidende Privatsphäre und Sicherheit für Gäste in öffentlichen Räumen wie:

- Cafés und Restaurants: Schutz der Kunden beim Surfen, Arbeiten oder Eingeben von Zahlungsdaten.

- Hotels und Lobbys: Sicherung von Gastdaten vom Moment der Verbindung an, ohne komplizierte Login-Schritte.

- Einkaufszentren: Gibt Käufern das Vertrauen, sich mit dem Gast-WiFi zu verbinden, ohne befürchten zu müssen, dass ihre persönlichen Daten ausgespäht werden.

Enhanced Open ist ein Game-Changer. Es bietet eine Basis an Privatsphäre und Sicherheit, ohne dem Benutzer auch nur die geringsten Hürden in den Weg zu legen, und verwandelt Ihr öffentliches Netzwerk von einem potenziellen Risiko in eine sichere, vertrauenswürdige Annehmlichkeit.

Schutz Ihres Netzwerks vor Störungen

Ein weiteres wichtiges Upgrade in WPA3 ist die obligatorische Verwendung von Protected Management Frames (PMF). Management-Frames sind die unsichtbaren Kontrollnachrichten, die WiFi-Geräte verwenden, um das Netzwerk zu betreiben – Dinge wie das Verbinden mit einem Access Point, das Trennen der Verbindung und die Authentifizierung.

In der Vergangenheit wurden diese wichtigen Nachrichten unverschlüsselt gesendet. Dies ermöglichte es Angreifern, problemlos gefälschte "Deauthentifizierungs"-Frames zu senden, um Geräte aus dem Netzwerk zu werfen, entweder um Chaos zu stiften oder um ein Gerät zu zwingen, sich neu zu verbinden, damit sie diesen anfänglichen Handshake abfangen konnten. Wenn Sie auf eine Strategie für sichere drahtlose Netzwerke hinarbeiten, ist die Verhinderung dieser Störungen ein großer Schritt nach vorn.

PMF verschlüsselt diese kritischen Management-Nachrichten und sperrt sie so ab, dass nur legitime Geräte sie senden können. Dies schützt Ihre WiFi-Verbindung vor Störungen und Abhören und schafft ein stabileres und zuverlässigeres Netzwerk für alle. Angesichts moderner Cyberbedrohungen ist das Upgrade auf WPA3 keine Wahl mehr – es ist eine Notwendigkeit.

Die Wahl zwischen Personal- und Enterprise-Sicherheit

Wenn Sie sich für eine WiFi-Sicherheit entscheiden, stehen Sie schnell an einer Weggabelung, selbst innerhalb des neuesten WPA3-Standards. Die Wahl besteht zwischen den Modi Personal und Enterprise, und es ist eine Entscheidung, die grundlegend verändert, wie Sie den Zugriff verwalten und letztendlich, wie sicher Ihr Netzwerk wirklich ist.

Stellen Sie sich das so vor: Geben Sie jedem denselben Schlüssel zur Haustür, oder geben Sie individuelle, nachverfolgbare Schlüsselkarten aus, wie Sie es für ein modernes Bürogebäude tun würden?

Die erste Option, WPA3-Personal, verwendet einen Pre-Shared Key (PSK). Dies ist die Methode, die wir alle vom Heim-WiFi kennen – ein Passwort für alle. Es ist schnell einzurichten und einfach zu teilen, was es für kleinere Unternehmen, die gerade erst anfangen, verlockend macht.

Aber diese Einfachheit ist eine Falle, die einige große Sicherheitsmängel für jede Geschäftsumgebung verbirgt. Dieser "Ein Schlüssel für alle"-Ansatz schafft von Anfang an eine Kaskade von Problemen.

Die Grenzen eines einzigen gemeinsamen Passworts

Sich auf einen einzigen PSK für Ihr Hauptgeschäftsnetzwerk zu verlassen, ist so, als würden Sie Ihre gesamte Sicherheitsstrategie auf einem einzigen Point of Failure aufbauen. In dem Moment, in dem dieses Passwort durchsickert, kompromittiert wird oder auch nur auf einen Notizzettel gekritzelt wird, steht Ihr gesamtes Netzwerk weit offen.

Allein die tägliche Verwaltung kann schnell zu einem Albtraum werden. Denken Sie nur daran, was passiert, wenn ein Mitarbeiter das Unternehmen verlässt. Um seinen Zugriff ordnungsgemäß zu widerrufen, müssen Sie das WiFi-Passwort ändern und dann jedes einzelne Unternehmensgerät aktualisieren – jeden Laptop, jedes Firmentelefon, jeden Drucker und jeden Smart-TV. Es ist eine enorme Störung und ein Prozess, der geradezu nach menschlichen Fehlern schreit.

Schlimmer noch, ein PSK bietet Ihnen keinerlei Verantwortlichkeit. Wenn jeder dasselbe Passwort verwendet, haben Sie keine Ahnung, wer was in Ihrem Netzwerk tut. Wenn etwas Bösartiges passiert, ist der Versuch, es auf eine bestimmte Person zurückzuführen, praktisch unmöglich. Für jede Organisation ist dieser Mangel an Transparenz ein massives Risiko.

Die Probleme mit einem PSK sind klar und schmerzhaft:

- Massive Störungen beim Widerruf des Zugriffs: Das Ändern des Passworts für eine Person bedeutet, jedes einzelne Gerät neu zu konfigurieren.

- Hohes Kompromittierungsrisiko: Ein durchgesickertes Passwort setzt das gesamte Netzwerk jedem aus, der es hat.

- Keine Benutzerverantwortlichkeit: Es ist unmöglich, individuelle Aktivitäten zu verfolgen oder die Quelle einer Sicherheitsverletzung genau zu bestimmen.

- Schwierige Sicherung von Headless-Geräten: IoT-Geräte und Drucker speichern den PSK oft im Klartext, was sie zu einem leichten Ziel für einen Angreifer macht.

Dieses Modell skaliert einfach nicht und bleibt weit hinter der granularen Kontrolle und Sicherheit zurück, die moderne Unternehmen benötigen.

Die Stärke der individualisierten Authentifizierung

Die weitaus bessere Alternative ist WPA3-Enterprise, das auf dem IEEE 802.1X-Framework basiert. Anstelle eines einzigen gemeinsamen Passworts authentifiziert der Enterprise-Modus jeden Benutzer oder jedes Gerät individuell. Es ist die digitale Version davon, jeder Person eine eigene, widerrufbare Schlüsselkarte zu geben.

Diese Methode funktioniert durch die Verwendung eines zentralen Authentifizierungsservers, bekannt als RADIUS-Server (Remote Authentication Dial-In User Service), um Anmeldeinformationen zu überprüfen. Wenn jemand versucht, sich zu verbinden, präsentiert sein Gerät dem Access Point seine eindeutigen Anmeldeinformationen. Der Access Point trifft die Entscheidung nicht selbst; er leitet die Anfrage an den RADIUS-Server weiter, der bestätigt, ob dieser spezifische Benutzer autorisiert ist.

Mit WPA3-Enterprise wechseln Sie von einem anonymen, passwortbasierten Modell zu einem sicheren, identitätsgesteuerten Modell. Der Zugriff wird basierend darauf gewährt, wer der Benutzer ist, nicht welches Passwort er kennt.

Dies verändert die Art und Weise, wie Sie die Netzwerksicherheit verwalten, völlig. Wenn ein Mitarbeiter das Unternehmen verlässt, widerrufen Sie einfach seine individuellen Anmeldeinformationen in Ihrem zentralen Verzeichnis, wie Entra ID oder Okta . Sein Zugriff wird sofort gesperrt, ohne dass jemand anderes im Netzwerk davon betroffen ist.

Dieser individualisierte Ansatz bietet enorme Vorteile:

- Granulare Zugriffskontrolle: Sie können verschiedene Zugriffsebenen für verschiedene Gruppen erstellen, wie z. B. Mitarbeiter, Auftragnehmer oder Führungskräfte.

- Müheloser Widerruf: Das Entfernen eines Benutzers ist so einfach wie das Deaktivieren seines Kontos an einem zentralen Ort.

- Volle Verantwortlichkeit: Jede Verbindung ist an einen bestimmten Benutzer oder ein bestimmtes Gerät gebunden, was Ihnen einen kristallklaren Audit-Trail bietet.

- Erhöhte Sicherheit: Indem Sie gemeinsame Passwörter abschaffen, reduzieren Sie das Risiko von auf Anmeldeinformationen basierenden Angriffen drastisch.

Während die Einrichtung eines traditionellen RADIUS-Servers früher eine komplexe und kostspielige Angelegenheit war, haben moderne Cloud-Plattformen 802.1X für Unternehmen jeder Größe zugänglich gemacht. Es beseitigt die Notwendigkeit teurer On-Premise-Hardware und macht Sicherheit auf Enterprise-Niveau zu einer praktischen und notwendigen Wahl für jedes zukunftsorientierte Unternehmen.

Werden Sie passwortlos mit zertifikatsbasierter Authentifizierung

Während WPA3-Enterprise den Grundstein für bessere Sicherheit legt, erreichen Sie mit der zertifikatsbasierten Authentifizierung wirklich den Goldstandard. Es ist eine grundlegende Abkehr von etwas, das Benutzer wissen (wie ein Passwort), hin zu etwas, das sie haben – eine einzigartige digitale Identität. Dies ist der absolute Höhepunkt der Wi-Fi-Sicherheit, da Passwörter vollständig aus der Gleichung entfernt werden.

Stellen Sie sich das so vor: Sie rüsten von einer gesprochenen Passphrase, die durch Phishing gestohlen, geteilt oder einfach vergessen werden kann, auf einen einzigartigen digitalen Pass für jedes einzelne Gerät auf. Das ist die Kernidee hinter der zertifikatsbasierten Authentifizierung, die am häufigsten mit dem EAP-TLS-Protokoll (Extensible Authentication Protocol-Transport Layer Security) in die Praxis umgesetzt wird.

Mit EAP-TLS erhält jedes Gerät, egal ob Firmenlaptop oder Smartphone, sein eigenes einzigartiges digitales Zertifikat. Dieses Zertifikat fungiert als seine unbestreitbare ID. Wenn dieses Gerät dem Netzwerk beitreten möchte, findet ein sicherer, kryptografischer Handshake statt, bei dem sowohl das Gerät als auch das Netzwerk einander ihre Identität beweisen, bevor auch nur ein einziges Byte an Daten gesendet wird.

Wie gegenseitige Authentifizierung eine kugelsichere Verbindung schafft

Im Gegensatz zu passwortbasierten Systemen, bei denen nur der Benutzer dem Netzwerk seine Identität beweist, erfordert EAP-TLS eine gegenseitige Authentifizierung. Das Gerät präsentiert sein Zertifikat, um zu zeigen, dass es ein vertrauenswürdiges Unternehmens-Asset ist, und im Gegenzug präsentiert das Netzwerk sein eigenes Zertifikat, um zu beweisen, dass es das legitime Unternehmensnetzwerk ist – und kein bösartiger "Evil Twin"-Hotspot, der auf dem Parkplatz eingerichtet wurde.

Diese Zwei-Wege-Verifizierung baut eine Verbindung auf, die unglaublich widerstandsfähig gegen die häufigsten Netzwerkangriffe ist.

- Phishing wird wirkungslos: Angreifer können Ihre Mitarbeiter nicht dazu verleiten, ein Passwort preiszugeben, weil es schlichtweg keines gibt. Die Authentifizierung wird automatisch und sicher vom Gerät selbst abgewickelt.

- "Man-in-the-Middle"-Angriffe werden blockiert: Ein Gerät verbindet sich nicht mit einem betrügerischen Access Point, der sich als Ihr offizielles Wi-Fi ausgibt, da es zuerst das Zertifikat des Netzwerks überprüft. Wenn es nicht übereinstimmt, wird keine Verbindung hergestellt.

- Diebstahl von Anmeldeinformationen wird neutralisiert: Selbst wenn ein Gerät gestohlen wird, ist das Zertifikat an diese spezifische Hardware gebunden. Ein Angreifer kann es nicht einfach kopieren und ohne erheblichen Aufwand und Fachwissen auf einer anderen Maschine verwenden.

Dieser Ansatz wandelt Ihre Sicherheitshaltung von reaktiv zu proaktiv. Anstatt nur darauf zu warten, eine durch ein gestohlenes Passwort verursachte Sicherheitsverletzung zu entdecken, verhindern Sie, dass sie überhaupt erst passiert, indem Sie das Passwort als Schwachstelle entfernen.

Dieses Sicherheitsniveau ist nicht nur ein "Nice-to-have"; es ist eine kritische Anforderung für Branchen, in denen Datenschutz alles ist. In Sektoren wie Finanzen, Regierung und Gesundheitswesen kann eine einzige Datenschutzverletzung verheerende finanzielle und rufschädigende Schäden verursachen. Die zertifikatsbasierte Authentifizierung bietet die Sicherheit, die diese Organisationen benötigen. Sie können mehr erfahren, indem Sie die Vorteile der 802.1X-Authentifizierung im Detail erkunden.

Zertifikatsbasierte Sicherheit zugänglich machen

In der Vergangenheit war die Einrichtung eines zertifikatsbasierten Systems mit massiven Kopfschmerzen verbunden. Es bedeutete den Aufbau und die Wartung einer On-Premise Public Key Infrastructure (PKI), komplett mit einem Certificate Authority (CA)-Server zur Ausstellung und Verwaltung aller digitalen Zertifikate. Dies war ein Job ausschließlich für Großunternehmen mit dedizierten IT-Sicherheitsteams und tiefen Taschen.

Glücklicherweise ist diese Barriere fast vollständig verschwunden. Moderne Cloud-Plattformen haben die Spielregeln komplett verändert.

Cloud-native Lösungen können nun den gesamten Zertifikatslebenszyklus automatisch für Sie verwalten. Sie lassen sich direkt in Ihren bestehenden Identitätsanbieter integrieren, wie Microsoft Entra ID oder Okta . Wenn ein neuer Mitarbeiter anfängt und dem Unternehmensverzeichnis hinzugefügt wird, kann sofort ein Zertifikat auf seine Unternehmensgeräte gepusht werden. Wenn er das Unternehmen verlässt, wird es ebenso einfach widerrufen.

Dieser cloudbasierte Ansatz beseitigt die Notwendigkeit komplexer Vor-Ort-Server und speziellen Fachwissens. Er macht die stärkste Art der Sicherheit für Wi-Fi für eine viel breitere Palette von Unternehmen wirklich zugänglich und ermöglicht es ihnen, ihre Netzwerke ohne die traditionellen Kosten und Komplexitäten abzusichern. Durch die Annahme dieser passwortlosen Zukunft können Organisationen endlich die Tür für die Bedrohungen schließen, die passwortbasierte Systeme seit Jahrzehnten plagen.

Wie moderne Bedrohungen eine starke WiFi-Sicherheit unerlässlich machen

Über WiFi-Sicherheit nachzudenken, ist nicht mehr nur ein IT-Job; es ist ein grundlegendes geschäftliches Anliegen. Die Bedrohungslandschaft ist viel gefährlicher geworden, und Angreifer zielen auf das schwächste Glied in den Verteidigungslinien der meisten Organisationen ab – das drahtlose Netzwerk. An veralteter Sicherheit festzuhalten, ist so, als würde man Eindringlingen die Haustür weit offen lassen.

Viele Unternehmen vertrauen auf Netzwerk-Firewalls und Antivirensoftware in der Annahme, sie seien vollständig geschützt. Aber dies sind meist reaktive Tools, die darauf ausgelegt sind, Bedrohungen abzufangen, die bereits nach innen gelangt sind. Echte, moderne Sicherheit beginnt ganz am Rand Ihres Netzwerks, indem sie unglaublich streng regelt, wer sich überhaupt verbinden darf.

Hier schaffen ältere Sicherheitsmethoden, insbesondere solche, die sich auf ein einziges gemeinsames Passwort (einen PSK), eine riesige, leicht angreifbare Schwachstelle für Ihre gesamte Organisation.

Die alarmierende Realität von Cyberangriffen in Großbritannien

Dies ist nicht nur ein theoretisches Problem. Cyberangriffe in Großbritannien weisen einen erschreckenden Aufwärtstrend auf, wobei Organisationen bis Februar 2026 mit einem Anstieg der Angriffshäufigkeit um 36 % im Jahresvergleich konfrontiert sind. Phishing ist nach wie vor die wichtigste Waffe und für massive 93 % der erfolgreichen Sicherheitsverletzungen bei Unternehmen verantwortlich.

Obwohl die meisten Unternehmen angeben, über aktuelle Firewalls (72 %) und Malware-Schutz (77 %) zu verfügen, stoppen diese Verteidigungsmaßnahmen offensichtlich keine raffinierten Angriffe, die auf gestohlenen Anmeldeinformationen basieren.

Die Daten sprechen eine klare Sprache. Angreifer verbringen nicht ihre ganze Zeit damit, Firewalls zu durchbrechen; sie spazieren direkt mit gestohlenen Schlüsseln herein, die oft aus einer einfachen Phishing-E-Mail stammen. Wenn Ihr gesamtes Unternehmen ein einziges WiFi-Passwort verwendet, kann ein einziger Mitarbeiter, der auf einen Betrug hereinfällt, das gesamte Netzwerk gefährden.

Wahre Sicherheit ist proaktiv, nicht reaktiv. Sie beginnt mit der Einführung eines identitätsbasierten Netzwerkmodells, bei dem der Zugriff basierend darauf gewährt wird, wer Sie sind, und nicht darauf, welches Passwort Sie kennen.

Dieses Umdenken geht direkt die größte Bedrohung an, die wir heute sehen: Phishing und den Diebstahl von Anmeldeinformationen. Indem Sie sich von gemeinsamen Geheimnissen abwenden und dazu übergehen, jeden Benutzer und jedes Gerät einzeln zu verifizieren, schlagen Sie genau die Tür zu, die Angreifer nutzen, um hereinzukommen.

Über die bloße Verschlüsselung Ihres drahtlosen Datenverkehrs hinaus bedeutet eine vollständige Strategie zur Abwehr moderner Bedrohungen auch, die entscheidende Bedeutung einer sicheren Datenvernichtung für alle IT-Assets des Unternehmens zu verstehen, um Datenlecks zu verhindern. Letztendlich ist die beste Art der Sicherheit für WiFi eine, die erkennt und direkt anspricht, wie heutige Cyberkriminelle tatsächlich arbeiten.

Sicherung von Gast- und BYOD-Zugriffen ohne Passwörter

Die Herausgabe eines einzigen, gemeinsamen Passworts für Ihr Gast-WiFi ist ein Sicherheitsalbtraum, der nur darauf wartet, wahr zu werden. Auf der anderen Seite führt der Zwang für Mitarbeiter, ständig komplexe Anmeldeinformationen für ihre persönlichen Geräte neu einzugeben, nur zu Kopfschmerzen und ermutigt sie, unsichere Workarounds zu finden. Die alten Methoden zur Verwaltung von Gast- und Mitarbeitergeräten sind kaputt.

Moderne WiFi-Lösungen beseitigen das Passwortproblem vollständig. Sie tauschen diese anfälligen gemeinsamen Geheimnisse gegen ein System aus, das die Identität eines Benutzers automatisch verifiziert. Dies macht die Verbindung zum Netzwerk für Ihre Benutzer mühelos und für Ihr Unternehmen weitaus sicherer, wodurch eine große Sicherheitslücke in ein intelligentes, identitätsbewusstes Asset verwandelt wird.

Sie können sehen, wie dieser Wandel auf breiter Front stattfindet. In Großbritannien machen drahtlose Alarmsysteme mittlerweile 55 % des Marktes für Wohnsicherheit aus, was eine klare Bewegung hin zu flexibleren, vernetzten Lösungen zeigt. Und da 60 % der neuen Sicherheitsinstallationen eine mobile App-Integration beinhalten, erwarten die Menschen überall dasselbe nahtlose Erlebnis – eine Nachfrage, die passwortloses WiFi perfekt erfüllen kann. Weitere Informationen zu diesen Trends finden Sie in den aktuellen Statistiken der britischen Sicherheitsbranche auf wifitalents.com.

Gäste nahtlos mit OpenRoaming und Passpoint verbinden

Stellen Sie sich eine Welt vor, in der sich Ihre Kunden und Gäste in dem Moment, in dem sie eintreten, automatisch und sicher mit Ihrem WiFi verbinden. Kein Suchen nach Netzwerken, kein Fragen des Personals nach einem Passwort, kein Kämpfen mit einer klobigen Login-Seite. Das ist die Realität, die Passpoint und sein weltweites Netzwerk OpenRoaming bieten.

Es ist ein „Einmal verbinden, überall roamen“-Modell. Nach einer einfachen, einmaligen Einrichtung tritt das Telefon oder der Laptop eines Benutzers automatisch und sicher jedem teilnehmenden OpenRoaming-Netzwerk auf der Welt bei. Für Ihren Standort ist dies ein Game-Changer:

- Keine Passwortanfragen mehr: Ihr Team ist befreit vom endlosen Kreislauf der Herausgabe des WiFi-Passworts.

- Sicherheit von Anfang an: Jede Verbindung ist vom allerersten Paket an verschlüsselt und schützt Benutzer vor den häufigen Bedrohungen, die öffentliches WiFi plagen.

- Ein echtes Premium-Erlebnis: Besucher erhalten sofortige, problemlose Konnektivität, jedes Mal, wenn sie an Ihren Standort zurückkehren oder einen anderen im globalen Netzwerk besuchen.

Durch die Einführung von OpenRoaming wird Ihr Standort Teil eines globalen, sicheren Netzwerks. Dies sichert nicht nur Ihr WiFi ab; es wertet Ihre Marke auf, indem es eine hochmoderne Annehmlichkeit bietet, die einfach funktioniert.

Dieser Ansatz ist perfekt für große öffentliche Räume wie Flughäfen, Stadien, Stadtzentren und Einzelhandels- oder Gastronomieketten mit mehreren Standorten. Er beseitigt die größten Reibungspunkte und Unsicherheiten im Zusammenhang mit dem Gastzugang vollständig.

Sicherung von Legacy-Geräten mit identitätsbasiertem PSK

Zertifikatsbasierte Sicherheit ist also der Goldstandard für Ihre Firmenlaptops, aber was ist mit allem anderen? Ihr Netzwerk ist wahrscheinlich voll von "Headless"- oder Legacy-Geräten – Dinge wie Smart-TVs, Drucker, Spielekonsolen und IoT-Sensoren, die keine erweiterte 802.1X-Authentifizierung verarbeiten können. Sie in einem offenen Netzwerk oder einem Netzwerk mit gemeinsamem Passwort zu belassen, ist ein massiver blinder Fleck in der Sicherheit.

Genau dieses Problem sollen Identity-based Pre-Shared Keys (iPSK) lösen. Anstelle eines Passworts für jedes Gerät ermöglicht iPSK die Generierung eines eindeutigen Schlüssels für jedes einzelne Gerät oder jede Gerätegruppe. Jeder Schlüssel ist an eine bestimmte Identität gebunden, und Sie können ihm eigene Regeln und Berechtigungen zuweisen.

Es ist ein leistungsstarker Mittelweg, der Ihnen Kontrolle auf Enterprise-Niveau über die Geräte gibt, die keine vollständige Enterprise-Authentifizierung unterstützen können. Unser vollständiger Leitfaden zu iPSK bietet einen tieferen Einblick in die Funktionsweise dieser identitätsbasierten WiFi-Sicherheit . Durch den Einsatz dieser modernen Tools können Sie endlich die Sicherheitslücken schließen, die durch Gastzugang und BYOD entstehen, und Ihr Netzwerk in eine wirklich passwortlose, identitätsgesteuerte Zukunft führen.

Ihre wichtigsten Fragen zur WiFi-Sicherheit beantwortet

Die Wahl der richtigen WiFi-Sicherheit kann sich anfühlen wie das Navigieren durch ein Minenfeld von Akronymen, aber es richtig zu machen, ist eine der wichtigsten Entscheidungen, die Sie für Ihr Unternehmen treffen werden. Hier sind einige klare, unkomplizierte Antworten auf die Fragen, die wir am häufigsten von Unternehmen hören, die versuchen, ihre Netzwerke abzusichern.

Was ist die sicherste Art der WiFi-Sicherheit?

Der Goldstandard für Sicherheit ist heute WPA3-Enterprise gepaart mit zertifikatsbasierter Authentifizierung (EAP-TLS). Dieses Setup entfernt Passwörter vollständig aus der Gleichung, die fast immer das schwächste Glied in jeder Sicherheitskette sind.

Anstelle eines Passworts, das gestohlen, durch Phishing erbeutet oder geteilt werden kann, erhält jedes Gerät ein einzigartiges digitales Zertifikat. Stellen Sie sich das wie einen digitalen Personalausweis vor, der nicht kopiert oder weitergegeben werden kann. Es ist der effektivste Weg, um den Diebstahl von Anmeldeinformationen zu verhindern.

Kann ich WPA2 noch verwenden?

Während WPA2 über ein Jahrzehnt lang das Arbeitstier der WiFi-Sicherheit war, ist es für eine Geschäftsumgebung nicht mehr zeitgemäß. Wir wissen jetzt, dass es anfällig für große Angriffe wie KRACK ist, und seine Abhängigkeit von einem einzigen gemeinsamen Passwort (in seinem 'Personal'-Modus) schafft eine massive Sicherheitslücke.

Für jedes neue Netzwerk, das Sie einrichten, sollte WPA3 der absolute Mindeststandard sein.

Das Ziel ist es, sich von gemeinsamen Geheimnissen zu verabschieden. Wenn Ihr Netzwerk immer noch auf ein einziges Passwort angewiesen ist, das jeder kennt, ist es an der Zeit, ein Upgrade zu planen. Dieser Single Point of Failure ist ein zu großes Risiko in der heutigen Bedrohungsumgebung.

Brauche ich WPA3-Enterprise oder reicht Personal aus?

Für jedes Unternehmen, unabhängig von der Größe, ist WPA3-Enterprise die einzige echte Wahl. WPA3-Personal verwendet trotz der stärkeren Verschlüsselung immer noch ein einziges Passwort für alle. Dies ist ein Verwaltungsalbtraum und völlig unsicher.

Der Enterprise-Modus ist anders. Er authentifiziert jeden einzelnen Benutzer oder jedes Gerät individuell. Dies gibt Ihnen feingranulare Kontrolle, einen klaren Audit-Trail darüber, wer sich in Ihrem Netzwerk befindet, und die Möglichkeit, einen einzelnen Benutzer sofort hinauszuwerfen, ohne das Passwort für alle anderen ändern zu müssen.

Ist es schwierig, zertifikatsbasierte Sicherheit einzurichten?

In der Vergangenheit, ja. Es war notorisch komplex. Die Einrichtung bedeutete den Aufbau und die Wartung eigener On-Premise-Server (einer Public Key Infrastructure oder PKI), was teuer war und spezielles Fachwissen erforderte.

Zum Glück sind diese Zeiten vorbei. Moderne Cloud-Identitätsplattformen haben es unglaublich einfach gemacht. Diese Dienste lassen sich direkt in Ihre bestehenden Benutzerverzeichnisse wie Entra ID oder Okta integrieren, um den gesamten Zertifikatsprozess automatisch abzuwickeln. Dies macht das höchste Sicherheitsniveau für jedes Unternehmen erreichbar, ohne die traditionellen Kosten und Komplexitäten.

Sind Sie bereit, veraltete Passwörter hinter sich zu lassen und die beste Art der Sicherheit für Ihr WiFi zu implementieren? Purple bietet eine vollständige identitätsbasierte Netzwerkplattform, die Sicherheit auf Zertifikatsniveau einfach macht. Integrieren Sie Ihren bestehenden Identitätsanbieter, binden Sie Benutzer automatisch ein und sichern Sie jede Verbindung ohne die Kopfschmerzen eines traditionellen RADIUS-Setups. Entdecken Sie passwortloses WiFi mit Purple .