Para cualquier empresa actual, el estándar de oro en seguridad WiFi es una combinación de WPA3-Enterprise y autenticación basada en certificados. Estos métodos modernos llevan a tu red más allá de las contraseñas simples y compartibles, creando una defensa mucho más sólida y basada en la identidad para tu negocio.

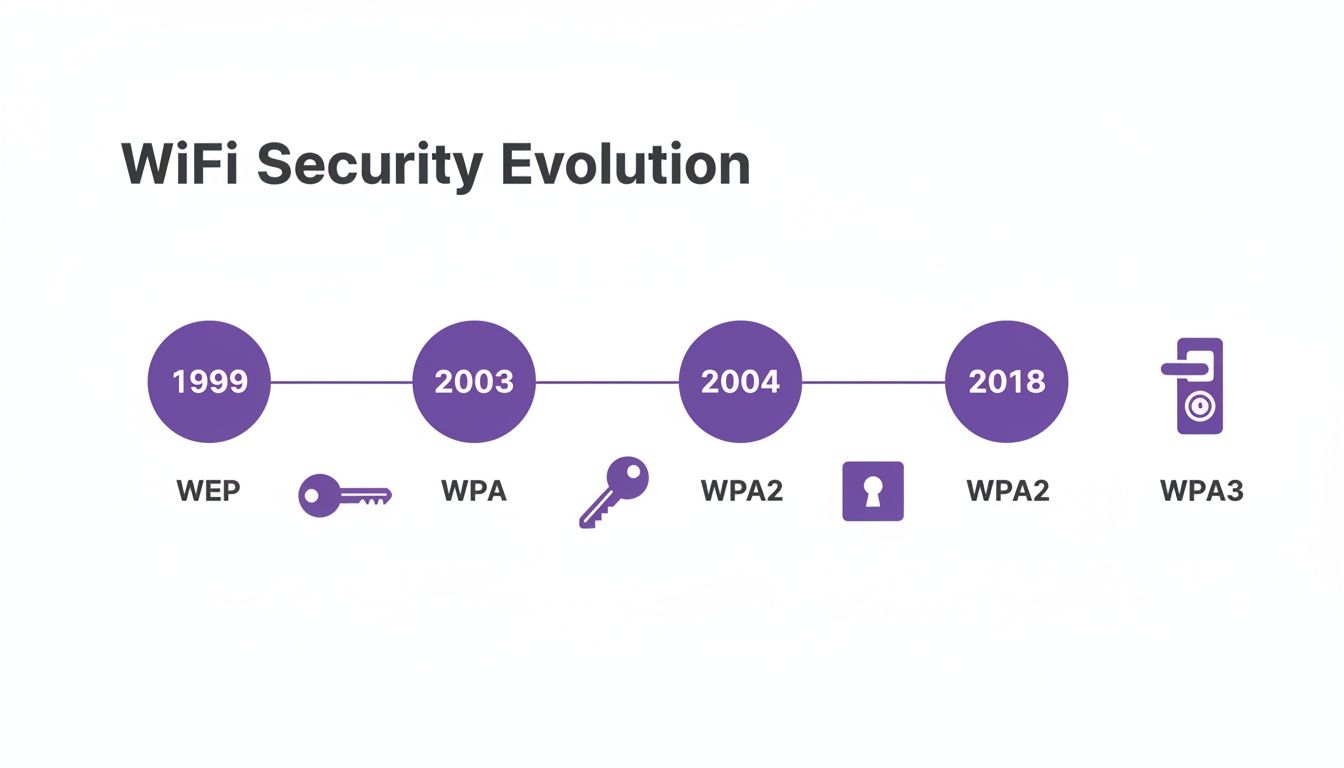

De WEP a WPA3: una breve historia de la seguridad WiFi

Para comprender realmente por qué la seguridad actual es tan vital, resulta útil mirar atrás y ver cómo hemos llegado hasta aquí. La historia de la seguridad WiFi es un tira y afloja constante entre la protección y la explotación, donde cada nuevo protocolo es una respuesta directa a los fallos del anterior.

Piénsalo como la evolución de la cerradura de una puerta: desde un simple pestillo que podía forzarse fácilmente, hasta la cerradura inteligente de alta tecnología en la que confiamos hoy en día.

WEP: el pestillo roto

El primer intento de seguridad WiFi fue Wired Equivalent Privacy (WEP), introducido en 1999. El nombre lo dice todo: el objetivo era simplemente hacer que una red inalámbrica fuera tan privada como una cableada. Lamentablemente, WEP se basó en un diseño fundamentalmente defectuoso. Era como poner un pestillo de baño endeble en la cámara acorazada de un banco.

Los atacantes se dieron cuenta rápidamente de que la clave de cifrado estática e inmutable de WEP podía descifrarse en minutos utilizando software gratuito. Ofrecía una falsa sensación de seguridad y ahora está completamente obsoleto. Usar WEP hoy en día es el equivalente digital a dejar la puerta principal abierta de par en par con un cartel que diga: "Sírvanse ustedes mismos".

WPA y WPA2: el cerrojo estándar

En respuesta al fallo catastrófico de WEP, la Wi-Fi Alliance lanzó Wi-Fi Protected Access (WPA) en 2003. WPA fue una medida provisional, diseñada para ofrecer mejor seguridad en el hardware existente mientras se desarrollaba una solución más robusta. Su principal mejora fue el Protocolo de Integridad de Clave Temporal (TKIP), que cambiaba constantemente las claves de cifrado, haciéndolo mucho más difícil de descifrar que WEP.

Solo un año después, llegó WPA2 y se convirtió en el punto de referencia de seguridad durante más de una década. Introdujo un método de cifrado mucho más fuerte llamado Advanced Encryption Standard (AES), que sigue siendo un cifrado aprobado por los gobiernos. Durante la mayor parte de su vida, WPA2 fue el cerrojo fiable de nuestras puertas digitales: fuerte, de confianza y utilizado en todas partes.

Pero incluso este cerrojo de confianza no era perfecto. El descubrimiento del ataque de reinstalación de claves (KRACK) en 2017 fue una llamada de atención. Demostró que incluso las redes WPA2 podían ser vulnerables bajo condiciones específicas, permitiendo a un atacante interceptar datos. Esta vulnerabilidad demostró que depender de una única contraseña compartida, sin importar lo fuerte que fuera el cifrado, ya no era una apuesta segura.

La siguiente línea de tiempo muestra esta progresión desde un simple "pestillo" hasta una moderna "cerradura inteligente".

Como puedes ver, el lanzamiento de cada nuevo estándar fue una reacción directa a las limitaciones de seguridad del anterior.

WPA3: la cerradura inteligente moderna

Las fisuras en la armadura de WPA2 allanaron el camino para WPA3, que se introdujo en 2018. WPA3 es la cerradura inteligente moderna para tu red, diseñada específicamente para solucionar las debilidades centrales de sus predecesores. Hace que la seguridad WiFi sea más fuerte y más sencilla para todos, desde usuarios domésticos hasta grandes empresas.

Este nuevo estándar no es solo una actualización menor; es una evolución fundamental necesaria para proteger los datos en un mundo de amenazas en constante crecimiento.

Protocolos de seguridad WiFi de un vistazo

Para dar sentido a estas siglas, aquí tienes una comparación rápida de los principales protocolos y su situación actual.

| Protocolo | Cifrado | Debilidad principal | Uso recomendado |

|---|---|---|---|

| WEP | RC4 (defectuoso) | Clave estática, fácil de descifrar | Ninguno. Completamente inseguro y obsoleto. |

| WPA | TKIP | Vulnerable a varios ataques conocidos | Ninguno. Obsoleto, usar solo si no hay otra opción. |

| WPA2 | AES-CCMP | Vulnerable a ataques KRACK | Estándar mínimo. Aún es común, pero se recomienda la migración. |

| WPA3 | AES-GCMP/SAE | Sin debilidades importantes conocidas | Estándar recomendado para todas las nuevas implementaciones. |

Esta tabla muestra claramente la progresión hacia un cifrado y una resiliencia más fuertes. Aunque WPA2 nos sirvió bien, la industria ha avanzado firmemente hacia WPA3 como la nueva base para las comunicaciones inalámbricas seguras.

WPA3: tu nuevo estándar mínimo de seguridad

Cuando se trata de tu seguridad WiFi, WPA3 no es solo el siguiente paso: es la nueva base. Piénsalo menos como una actualización opcional y más como el punto de partida obligatorio para cualquier empresa que se tome en serio sus datos y los de sus clientes. WPA3 se construyó desde cero para solucionar los fallos profundamente arraigados de WPA2, haciendo que la seguridad robusta sea la norma, no una idea de último momento.

Esto no es solo un parche menor. WPA3 aporta varias mejoras fundamentales que contrarrestan directamente los tipos de ciberamenazas a las que se enfrentan las empresas hoy en día. No son solo términos técnicos en una hoja de especificaciones; son protecciones en el mundo real para tu personal, tus clientes y tus resultados.

Una de las actualizaciones más importantes se llama Simultaneous Authentication of Equals (SAE). Es un nombre un poco largo, pero su trabajo es sencillo: actúa como un guardaespaldas digital para tu contraseña, cambiando por completo la forma en que los dispositivos se conectan a tu red.

Defensas más fuertes contra ataques de contraseñas

Con el antiguo WPA2-Personal, un atacante decidido podía capturar el "handshake" de autenticación entre un dispositivo y tu red. Luego, podía llevar estos datos capturados fuera de línea y atacarlos con un ataque de diccionario, lanzando millones de intentos de contraseñas hasta encontrar una coincidencia. Esto hacía que incluso las contraseñas bastante complejas fueran vulnerables si se les daba suficiente tiempo.

SAE cierra la puerta a toda esta categoría de ataques. Crea una conexión segura y de un solo uso para cada dispositivo, cada vez que se une a la red. Incluso si un atacante está al acecho y logra capturar los datos del handshake, son completamente inútiles para adivinar contraseñas fuera de línea. Es como una llave de un solo uso que no vale nada en el momento en que se ha utilizado.

El protocolo SAE de WPA3 significa que, incluso si un usuario elige una contraseña que no es perfecta, no se puede descifrar fácilmente fuera de línea. Esto proporciona un margen de seguridad muy necesario contra los tipos más comunes de ataques de contraseñas.

De repente, los ataques de fuerza bruta que eran un dolor de cabeza constante para las redes WPA2 se vuelven casi completamente ineficaces contra una red WPA3 configurada correctamente.

Protección de redes públicas abiertas

Las redes públicas para invitados siempre han sido el salvaje oeste del WiFi. Tradicionalmente, estas redes abiertas no tenían ningún tipo de cifrado. Todo lo que hacía un usuario (desde navegar por sitios web hasta iniciar sesión en cuentas) se enviaba en texto sin formato, dejándolo expuesto a ataques "man-in-the-middle" de cualquier persona cercana con un portátil y malas intenciones.

WPA3 aborda esto de frente con Enhanced Open, también conocido como Cifrado Inalámbrico Oportunista (OWE). Incluso en una red de invitados sin contraseña, OWE crea automáticamente un túnel individual y cifrado entre el dispositivo de cada usuario y el punto de acceso.

Este cifrado individualizado ofrece una privacidad crucial y tranquilidad a los invitados en espacios públicos como:

- Cafeterías y restaurantes: protegiendo a los clientes mientras navegan, trabajan o introducen datos de pago.

- Hoteles y vestíbulos: asegurando los datos de los huéspedes desde el momento en que se conectan, sin pasos de inicio de sesión complicados.

- Centros comerciales: dando a los compradores la confianza para conectarse al WiFi de invitados sin temor a que su información personal sea espiada.

Enhanced Open cambia las reglas del juego. Proporciona una base de privacidad y seguridad sin añadir ni un ápice de fricción para el usuario, transformando tu red pública de un riesgo potencial a un servicio seguro y de confianza.

Protección de tu red frente a interrupciones

Otra mejora importante en WPA3 es el uso obligatorio de Protected Management Frames (PMF). Las tramas de gestión son los mensajes de control invisibles que utilizan los dispositivos WiFi para ejecutar la red: cosas como asociarse a un punto de acceso, desasociarse y autenticarse.

En el pasado, estos mensajes vitales se enviaban sin cifrar. Esto permitía a los atacantes enviar fácilmente tramas de "desautenticación" falsas para expulsar a los dispositivos de la red, ya fuera para causar caos o para forzar a un dispositivo a reconectarse y así poder capturar ese handshake inicial. A medida que avanzas hacia una estrategia de redes inalámbricas seguras , prevenir estas interrupciones es un gran paso adelante.

PMF cifra estos mensajes de gestión críticos, bloqueándolos para que solo los dispositivos legítimos puedan enviarlos. Esto protege tu conexión WiFi de interrupciones y escuchas, creando una red más estable y fiable para todos. Ante las ciberamenazas modernas, actualizar a WPA3 ya no es una opción: es una necesidad.

Elegir entre seguridad Personal y Enterprise

Cuando decides sobre la seguridad WiFi, rápidamente te encontrarás en una encrucijada, incluso dentro del último estándar WPA3. La elección es entre los modos Personal y Enterprise, y es una decisión que cambia fundamentalmente la forma en que gestionas el acceso y, en última instancia, lo segura que es realmente tu red.

Piénsalo de esta manera: ¿vas a dar a todos la misma llave de la puerta principal, o vas a emitir tarjetas de acceso individuales y rastreables como lo harías en un edificio de oficinas moderno?

La primera opción, WPA3-Personal, utiliza una Pre-Shared Key (PSK). Este es el método que todos conocemos del WiFi doméstico: una contraseña para todos. Es rápido de configurar y fácil de compartir, lo que lo hace tentador para las empresas más pequeñas que acaban de empezar.

Pero esa simplicidad es una trampa, que oculta algunos fallos de seguridad importantes para cualquier entorno empresarial. Ese enfoque de "una llave para todos" crea una cascada de problemas desde el principio.

Los límites de una única contraseña compartida

Depender de una única PSK para tu red empresarial principal es como basar toda tu estrategia de seguridad en un único punto de fallo. En el momento en que esa contraseña se filtra, se ve comprometida o simplemente se garabatea en una nota adhesiva, toda tu red queda expuesta.

La gestión diaria por sí sola puede convertirse rápidamente en una pesadilla. Solo piensa en lo que sucede cuando un empleado se va. Para revocar adecuadamente su acceso, tienes que cambiar la contraseña del WiFi y luego ir actualizando cada uno de los dispositivos de la empresa: cada portátil, teléfono corporativo, impresora y Smart TV. Es una gran interrupción y un proceso propenso al error humano.

Peor aún, una PSK no te ofrece ninguna responsabilidad. Cuando todos usan la misma contraseña, no tienes idea de quién está haciendo qué en tu red. Si ocurre algo malicioso, intentar rastrearlo hasta una persona específica es prácticamente imposible. Para cualquier organización, esa falta de visibilidad es un riesgo enorme.

Los problemas con una PSK son claros y dolorosos:

- Interrupción masiva al revocar el acceso: cambiar la contraseña de una persona significa reconfigurar cada uno de los dispositivos.

- Alto riesgo de compromiso: una contraseña filtrada expone toda la red a cualquiera que la tenga.

- Sin responsabilidad del usuario: es imposible rastrear la actividad individual o identificar el origen de una brecha de seguridad.

- Dificultad para asegurar dispositivos sin interfaz (headless): los dispositivos IoT y las impresoras a menudo almacenan la PSK en texto sin formato, lo que los convierte en un objetivo fácil para un atacante.

Este modelo simplemente no escala, y se queda completamente corto en cuanto al control granular y la seguridad que necesitan las empresas modernas.

El poder de la autenticación individualizada

La alternativa mucho mejor es WPA3-Enterprise, que se ejecuta en el marco IEEE 802.1X. En lugar de una única contraseña compartida, el modo Enterprise autentica a cada usuario o dispositivo individualmente. Es la versión digital de dar a cada persona su propia tarjeta de acceso única y revocable.

Este método funciona utilizando un servidor de autenticación central, conocido como servidor RADIUS (Remote Authentication Dial-In User Service), para comprobar las credenciales. Cuando alguien intenta conectarse, su dispositivo presenta sus credenciales únicas al punto de acceso. El punto de acceso no toma la decisión por sí mismo; reenvía la solicitud al servidor RADIUS, que confirma si ese usuario específico está autorizado.

Con WPA3-Enterprise, pasas de un modelo anónimo basado en contraseñas a uno seguro y basado en la identidad. El acceso se concede en función de quién es el usuario, no de qué contraseña conoce.

Esto transforma por completo la forma en que gestionas la seguridad de la red. Si un empleado se va, simplemente revocas su credencial individual en tu directorio central, como Entra ID u Okta . Su acceso se corta al instante, sin afectar a nadie más en la red.

Este enfoque individualizado ofrece enormes beneficios:

- Control de acceso granular: puedes crear diferentes niveles de acceso para distintos grupos, como personal, contratistas o ejecutivos.

- Revocación sin esfuerzo: eliminar a un usuario es tan sencillo como desactivar su cuenta en un lugar central.

- Responsabilidad total: cada conexión está vinculada a un usuario o dispositivo específico, lo que te proporciona un rastro de auditoría muy claro.

- Seguridad mejorada: al deshacerte de las contraseñas compartidas, reduces drásticamente el riesgo de ataques basados en credenciales.

Aunque configurar un servidor RADIUS tradicional solía ser un asunto complejo y costoso, las plataformas modernas en la nube han hecho que 802.1X sea accesible para empresas de todos los tamaños. Elimina la necesidad de hardware local costoso, haciendo que la seguridad de nivel Enterprise sea una opción práctica y necesaria para cualquier empresa con visión de futuro.

Pásate a un modelo sin contraseñas con la autenticación basada en certificados

Aunque WPA3-Enterprise sienta las bases para una mejor seguridad, la autenticación basada en certificados es donde realmente se alcanza el estándar de oro. Es un cambio fundamental de algo que los usuarios saben (como una contraseña) a algo que tienen: una identidad digital única. Esta es la cima absoluta de la seguridad Wi-Fi, ya que elimina las contraseñas de la ecuación por completo.

Piénsalo así: estás actualizando de una frase de contraseña hablada que puede ser objeto de phishing, compartida o simplemente olvidada, a un pasaporte digital único para cada dispositivo. Esa es la idea central detrás de la autenticación basada en certificados, que a menudo se pone en práctica utilizando el protocolo EAP-TLS (Extensible Authentication Protocol-Transport Layer Security).

Con EAP-TLS, cada dispositivo, ya sea un portátil corporativo o un smartphone, obtiene su propio certificado digital único. Este certificado actúa como su identificación innegable. Cuando ese dispositivo quiere unirse a la red, se produce un handshake criptográfico seguro en el que tanto el dispositivo como la red demuestran sus identidades mutuamente antes de que se envíe un solo byte de datos.

Cómo la autenticación mutua crea una conexión a prueba de balas

A diferencia de los sistemas basados en contraseñas en los que solo el usuario demuestra su identidad a la red, EAP-TLS requiere autenticación mutua. El dispositivo presenta su certificado para demostrar que es un activo corporativo de confianza y, a cambio, la red presenta su propio certificado para demostrar que es la red legítima de la empresa, no un punto de acceso malicioso "gemelo malvado" configurado en el aparcamiento.

Esta verificación bidireccional construye una conexión que es increíblemente resistente a los ataques de red más comunes.

- El phishing se vuelve ineficaz: los atacantes no pueden engañar a tu personal para que revele una contraseña porque simplemente no hay ninguna que revelar. La autenticación es gestionada de forma automática y segura por el propio dispositivo.

- Los ataques "Man-in-the-Middle" se bloquean: un dispositivo no se conectará a un punto de acceso falso que se haga pasar por tu Wi-Fi oficial porque primero comprueba el certificado de la red. Si no coincide, no se establece la conexión.

- El robo de credenciales se neutraliza: incluso si se roba un dispositivo, el certificado está vinculado a ese hardware específico. Un atacante no puede simplemente copiarlo y usarlo en otra máquina sin un gran esfuerzo y experiencia.

Este enfoque cambia tu postura de seguridad de ser reactiva a proactiva. En lugar de simplemente esperar a detectar una brecha causada por una contraseña robada, evitas que ocurra eliminando la contraseña como punto débil.

Este nivel de seguridad no es solo algo "agradable de tener"; es un requisito crítico para las industrias donde la protección de datos lo es todo. En sectores como las finanzas, el gobierno y la sanidad, una sola brecha de datos puede causar daños financieros y de reputación devastadores. La autenticación basada en certificados ofrece la garantía que estas organizaciones necesitan. Puedes obtener más información explorando los beneficios de la autenticación 802.1X en más detalle.

Hacer accesible la seguridad basada en certificados

En el pasado, configurar un sistema basado en certificados era un gran dolor de cabeza. Significaba construir y mantener una Infraestructura de Clave Pública (PKI) local, completa con un servidor de Autoridad de Certificación (CA) para emitir y gestionar todos los certificados digitales. Este era un trabajo estrictamente para grandes empresas con equipos dedicados de seguridad de TI y grandes presupuestos.

Afortunadamente, esa barrera casi ha desaparecido. Las plataformas modernas en la nube han cambiado por completo las reglas del juego.

Las soluciones nativas de la nube ahora pueden gestionar todo el ciclo de vida de los certificados por ti, de forma automática. Se conectan directamente a tu proveedor de identidad existente, como Microsoft Entra ID u Okta . Cuando un nuevo empleado se incorpora y se añade al directorio de la empresa, se puede enviar un certificado al instante a sus dispositivos corporativos. Cuando se van, se revoca con la misma facilidad.

Este enfoque basado en la nube elimina la necesidad de servidores locales complejos y conocimientos especializados. Hace que el tipo de seguridad más fuerte para Wi-Fi sea genuinamente accesible para una gama mucho más amplia de empresas, permitiéndoles asegurar sus redes sin el coste y la complejidad tradicionales. Al adoptar este futuro sin contraseñas, las organizaciones finalmente pueden cerrar la puerta a las amenazas que han plagado los sistemas basados en contraseñas durante décadas.

Cómo las amenazas modernas hacen que una seguridad WiFi fuerte sea esencial

Pensar en la seguridad WiFi ya no es solo un trabajo de TI; es una preocupación empresarial fundamental. El panorama de amenazas se ha vuelto mucho más peligroso, y los atacantes se están centrando en el eslabón más débil de las defensas de la mayoría de las organizaciones: la red inalámbrica. Seguir con una seguridad obsoleta es como dejar la puerta principal abierta de par en par a los intrusos.

Muchas empresas confían en los firewalls de red y el software antivirus, asumiendo que están completamente protegidas. Pero estas son en su mayoría herramientas reactivas, diseñadas para atrapar amenazas que ya han logrado entrar. La seguridad real y moderna comienza en el mismo borde de tu red, siendo increíblemente estricto sobre quién puede conectarse en primer lugar.

Aquí es donde los métodos de seguridad más antiguos, especialmente aquellos que dependen de una única contraseña compartida (una PSK), crean un punto débil enorme y fácil de atacar para toda tu organización.

La alarmante realidad de los ciberataques en el Reino Unido

Este no es solo un problema teórico. Los ciberataques en el Reino Unido tienen una tendencia al alza aterradora, y las organizaciones se enfrentan a un aumento interanual del 36 % en la frecuencia de los ataques a partir de febrero de 2026. El phishing sigue siendo el arma principal, responsable de un enorme 93 % de las brechas exitosas contra las empresas.

Aunque la mayoría de las empresas informan tener firewalls actualizados (72 %) y protección contra malware (77 %), estas defensas claramente no están deteniendo los ataques sofisticados que dependen de credenciales robadas.

Los datos cuentan una historia clara. Los atacantes no pasan todo su tiempo intentando atravesar firewalls; entran directamente con llaves robadas, a menudo obtenidas de un simple correo electrónico de phishing. Cuando toda tu empresa utiliza una contraseña WiFi, un solo empleado que caiga en una estafa puede exponer toda la red.

La verdadera seguridad es proactiva, no reactiva. Comienza adoptando un modelo de red basado en la identidad donde el acceso se concede en función de quién eres, no de qué contraseña conoces.

Este cambio de mentalidad aborda directamente la mayor amenaza que vemos hoy en día: el phishing y el robo de credenciales. Al alejarte de los secretos compartidos y avanzar hacia la verificación individual de cada usuario y dispositivo, cierras de golpe la misma puerta que los atacantes están utilizando para entrar.

Más allá de simplemente cifrar tu tráfico inalámbrico, una estrategia completa para contrarrestar las amenazas modernas también significa comprender la importancia crítica de una destrucción segura de datos para todos los activos de TI de la empresa para evitar fugas de datos. En última instancia, el mejor tipo de seguridad para WiFi es aquel que reconoce y aborda directamente cómo trabajan realmente los ciberdelincuentes de hoy en día.

Asegurar el acceso de invitados y BYOD sin contraseñas

Entregar una única contraseña compartida para tu WiFi de invitados es una pesadilla de seguridad a punto de ocurrir. Por otro lado, obligar al personal a volver a introducir constantemente credenciales complejas para sus dispositivos personales solo crea dolores de cabeza y los anima a encontrar soluciones alternativas inseguras. Las viejas formas de gestionar los dispositivos de invitados y de los empleados están rotas.

Las soluciones WiFi modernas eliminan el problema de las contraseñas por completo. Cambian esos secretos compartidos vulnerables por un sistema que verifica automáticamente la identidad de un usuario. Esto hace que conectarse a la red sea fácil para tus usuarios y mucho más seguro para tu negocio, convirtiendo una importante brecha de seguridad en un activo inteligente y consciente de la identidad.

Puedes ver que este cambio se está produciendo en todos los ámbitos. En el Reino Unido, los sistemas de alarma inalámbricos representan ahora el 55 % del mercado de seguridad residencial, lo que muestra un claro movimiento hacia soluciones más flexibles y conectadas. Y con el 60 % de las nuevas instalaciones de seguridad que incluyen integración de aplicaciones móviles, la gente espera esa misma experiencia fluida en todas partes: una demanda que el WiFi sin contraseñas está perfectamente diseñado para satisfacer. Puedes encontrar más información sobre estas tendencias en las recientes estadísticas de la industria de la seguridad del Reino Unido en wifitalents.com.

Conecta a los invitados sin problemas con OpenRoaming y Passpoint

Imagina un mundo en el que tus clientes e invitados se conectan a tu WiFi de forma automática y segura en el momento en que entran. Sin buscar redes, sin pedir una contraseña al personal, sin pelear con una página de inicio de sesión engorrosa. Esa es la realidad que ofrecen Passpoint y su red mundial, OpenRoaming.

Es un modelo de "conectar una vez, usar en todas partes". Después de una configuración sencilla y única, el teléfono o portátil de un usuario se unirá de forma automática y segura a cualquier red OpenRoaming participante en el mundo. Para tu establecimiento, esto cambia las reglas del juego:

- No más solicitudes de contraseñas: tu equipo se libera del ciclo interminable de dar la contraseña del WiFi.

- Seguridad desde el principio: cada conexión está cifrada desde el primer paquete, protegiendo a los usuarios de las amenazas comunes que plagan el WiFi público.

- Una experiencia verdaderamente premium: los visitantes obtienen conectividad instantánea y sin complicaciones cada vez que regresan a tu establecimiento o visitan otro en la red global.

Al adoptar OpenRoaming, tu establecimiento se convierte en parte de una red global y segura. Esto no solo asegura tu WiFi; eleva tu marca al ofrecer un servicio de vanguardia que simplemente funciona.

Este enfoque es perfecto para espacios públicos a gran escala como aeropuertos, estadios, centros urbanos y cadenas minoristas o de hostelería con múltiples ubicaciones. Elimina por completo los mayores puntos de fricción e inseguridad vinculados al acceso de invitados.

Asegura los dispositivos heredados con PSK basada en la identidad

Así que la seguridad basada en certificados es el estándar de oro para los portátiles de tu empresa, pero ¿qué pasa con todo lo demás? Es probable que tu red esté llena de dispositivos sin interfaz (headless) o heredados: cosas como Smart TVs, impresoras, consolas de juegos y sensores IoT que no pueden manejar la autenticación avanzada 802.1X. Dejarlos en una red abierta o en una red con contraseña compartida es un enorme punto ciego de seguridad.

Este es exactamente el problema que Identity-based Pre-Shared Keys (iPSK) se diseñó para resolver. En lugar de una contraseña para cada dispositivo, iPSK te permite generar una clave única para cada dispositivo individual o grupo de dispositivos. Cada clave está vinculada a una identidad específica, y puedes darle su propio conjunto de reglas y permisos.

Es un poderoso punto intermedio, que te brinda control de nivel empresarial sobre los dispositivos que no pueden soportar la autenticación empresarial completa. Nuestra guía completa sobre iPSK proporciona una inmersión más profunda en cómo funciona esta seguridad WiFi basada en la identidad . Al utilizar estas herramientas modernas, finalmente puedes cerrar las brechas de seguridad que dejan el acceso de invitados y BYOD, moviendo tu red hacia un futuro verdaderamente sin contraseñas y basado en la identidad.

Tus principales preguntas sobre seguridad WiFi, respondidas

Elegir la seguridad WiFi adecuada puede parecer como navegar por un campo minado de siglas, pero acertar es una de las decisiones más importantes que tomarás para tu negocio. Aquí tienes algunas respuestas claras y directas a las preguntas que escuchamos con más frecuencia de las empresas que intentan asegurar sus redes.

¿Cuál es el tipo de seguridad WiFi más seguro?

El estándar de oro para la seguridad hoy en día es WPA3-Enterprise combinado con autenticación basada en certificados (EAP-TLS). Esta configuración elimina por completo las contraseñas de la ecuación, que casi siempre son el eslabón más débil en cualquier cadena de seguridad.

En lugar de una contraseña que puede ser robada, objeto de phishing o compartida, a cada dispositivo se le emite un certificado digital único. Piénsalo como una tarjeta de identificación digital que no se puede copiar ni regalar. Es la forma más eficaz de prevenir el robo de credenciales.

¿Aún puedo usar WPA2?

Aunque WPA2 fue el caballo de batalla de la seguridad WiFi durante más de una década, ya no está a la altura para un entorno empresarial. Ahora sabemos que es vulnerable a ataques importantes como KRACK, y su dependencia de una única contraseña compartida (en su modo 'Personal') crea un enorme agujero de seguridad.

Para cualquier red nueva que estés configurando, WPA3 debería ser el estándar mínimo absoluto.

El objetivo es alejarse de los secretos compartidos. Si tu red aún depende de una única contraseña que todos conocen, es hora de planificar una actualización. Ese único punto de fallo es un riesgo demasiado grande en el entorno de amenazas actual.

¿Necesito WPA3-Enterprise o es suficiente con Personal?

Para cualquier empresa, sin importar el tamaño, WPA3-Enterprise es la única opción real. WPA3-Personal, a pesar del cifrado más fuerte, sigue utilizando una única contraseña para todos. Esto es una pesadilla de gestión y completamente inseguro.

El modo Enterprise es diferente. Autentica a cada usuario o dispositivo individualmente. Esto te da un control detallado, un rastro de auditoría claro de quién está en tu red y el poder de expulsar instantáneamente a un solo usuario sin tener que cambiar la contraseña para todos los demás.

¿Es difícil configurar la seguridad basada en certificados?

En el pasado, sí. Era notoriamente complejo. Configurarlo significaba construir y mantener tus propios servidores locales (una Infraestructura de Clave Pública o PKI), lo cual era costoso y requería experiencia especializada.

Afortunadamente, esos días han terminado. Las plataformas modernas de identidad en la nube lo han hecho increíblemente sencillo. Estos servicios se conectan directamente a tus directorios de usuarios existentes como Entra ID u Okta para gestionar todo el proceso de certificados de forma automática. Esto pone el nivel más alto de seguridad al alcance de cualquier empresa, sin el coste y la complejidad tradicionales.

¿Listo para dejar atrás las contraseñas obsoletas e implementar el mejor tipo de seguridad para tu WiFi? Purple proporciona una plataforma completa de red basada en la identidad que simplifica la seguridad de nivel de certificado. Intégrate con tu proveedor de identidad existente, incorpora usuarios automáticamente y asegura cada conexión sin los dolores de cabeza de una configuración RADIUS tradicional. Descubre el WiFi sin contraseñas con Purple .