EAP-Methoden im Vergleich: PEAP, EAP-TLS, EAP-TTLS und EAP-FAST

Dieser maßgebliche technische Leitfaden bietet einen direkten Vergleich von PEAP, EAP-TLS, EAP-TTLS und EAP-FAST für die WiFi-Authentifizierung in Unternehmen. Er liefert praxisnahe Anleitungen zu Sicherheitsstatus, Bereitstellungskomplexität und Gerätekompatibilität, um IT-Manager und Netzwerkarchitekten bei der Wahl der optimalen 802.1X-Bereitstellungsstrategie zu unterstützen.

- Executive Summary

- Technical Deep-Dive: EAP Methods Compared

- PEAP (Protected EAP)

- EAP-TLS (EAP-Transport Layer Security)

- EAP-TTLS (EAP Tunneled TLS)

- EAP-FAST (Flexible Authentication via Secure Tunneling)

- Implementierungsleitfaden

- Schritt 1: Definition der Authentifizierungsstrategie

- Schritt 2: Zertifikatsmanagement

- Schritt 3: RADIUS- und Access-Point-Konfiguration

- Schritt 4: Konfiguration des Endpoint-Supplicants

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & geschäftliche Auswirkungen

- Podcast-Briefing

Executive Summary

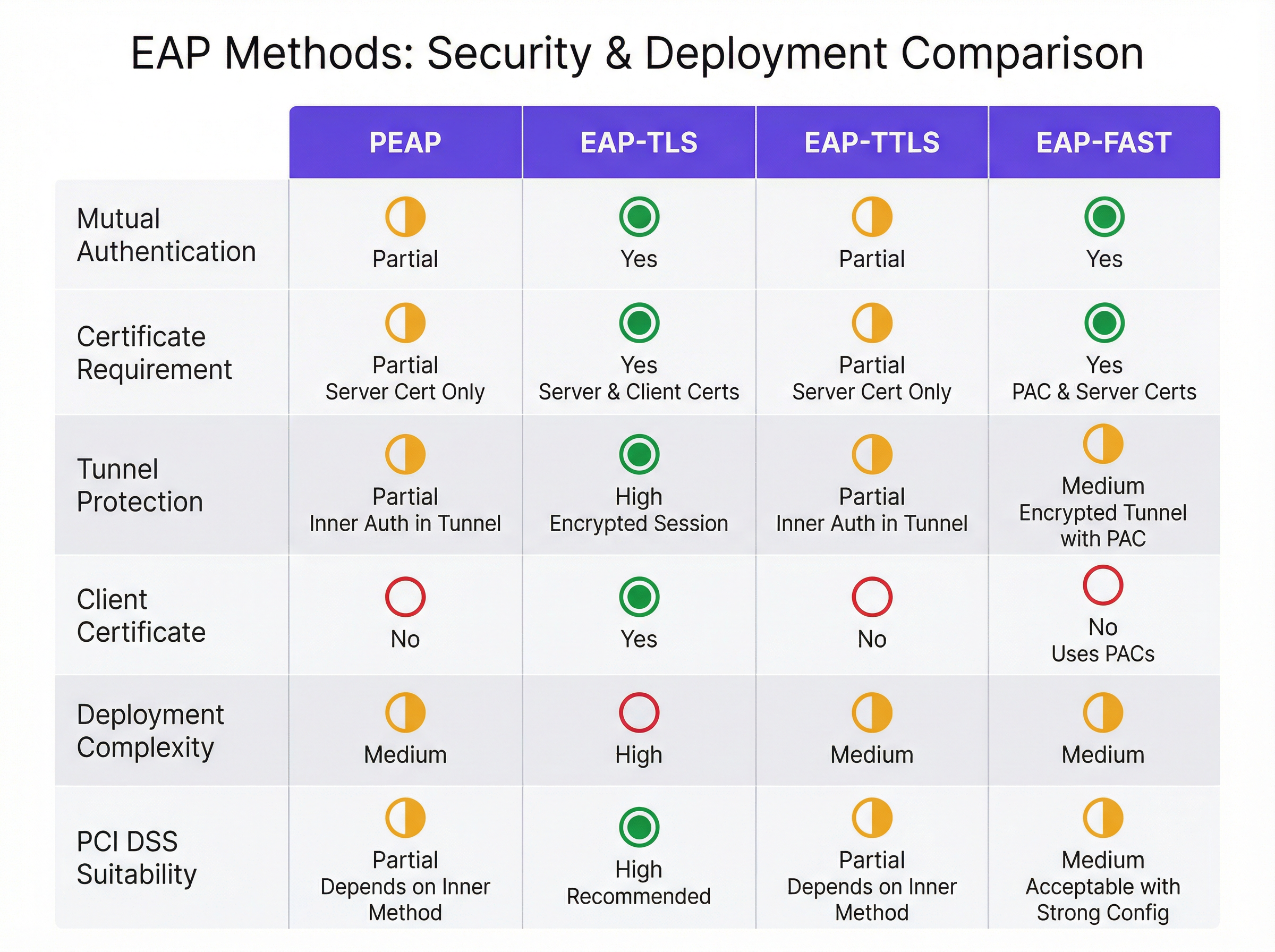

Für IT-Manager und Netzwerkarchitekten in Unternehmen ist die Wahl der richtigen EAP-Methode (Extensible Authentication Protocol) eine kritische Entscheidung, die Sicherheitsstatus, Bereitstellungskomplexität und Benutzererfahrung gegeneinander abwägt. Da Unternehmen von anfälligen Pre-Shared Keys (PSKs) zur 802.1X-Authentifizierung übergehen, konzentriert sich die Auswahl meist auf vier primäre Methoden: PEAP, EAP-TLS, EAP-TTLS und EAP-FAST. Dieser Leitfaden bietet einen direkten technischen Vergleich dieser Methoden und befähigt Sie, fundierte Architektur-Entscheidungen für Ihr Guest WiFi und interne Unternehmensnetzwerke zu treffen. Wir untersuchen die Sicherheitsunterschiede zwischen passwortbasierten getunnelten Methoden und gegenseitiger Zertifikatsauthentifizierung, bewerten, wann bestimmte Methoden angemessen sind, und geben praktische Implementierungshinweise für moderne Unternehmensumgebungen.

Technical Deep-Dive: EAP Methods Compared

PEAP (Protected EAP)

PEAP gilt weithin als das Arbeitstier für die 802.1X-Authentifizierung in Unternehmen. Es wurde gemeinsam von Cisco, Microsoft und RSA Security entwickelt und erstellt einen verschlüsselten TLS-Tunnel unter Verwendung eines serverseitigen Zertifikats. Innerhalb dieses sicheren Tunnels authentifiziert sich der Client mit einer Legacy-Methode, am häufigsten MSCHAPv2.

Der Hauptvorteil von PEAP ist die nahezu universelle native Unterstützung auf modernen Betriebssystemen, einschließlich Windows, macOS, iOS und Android. Da es nur ein Zertifikat auf dem RADIUS-Server und nicht auf den Client-Geräten erfordert, ist die Bereitstellung deutlich weniger komplex als bei zertifikatsbasierten Alternativen. Dies macht PEAP hochattraktiv für BYOD-Umgebungen (Bring Your Own Device) oder große öffentliche Veranstaltungsorte wie Transport -Knotenpunkte, an denen die Verwaltung von Client-Zertifikaten unpraktisch ist.

Die Abhängigkeit von PEAP von Passwörtern (über MSCHAPv2) birgt jedoch Sicherheitsrisiken. Wenn ein Client-Gerät nicht strikt für die Validierung des Serverzertifikats konfiguriert ist, können Benutzer dazu verleitet werden, sich mit einem bösartigen Access Point (einem „Evil Twin“-Angriff) zu verbinden. Der Rogue AP kann dann den MSCHAPv2-Challenge-Response erfassen, der offline geknackt werden kann, um das Passwort des Benutzers wiederherzustellen. Daher ist die Durchsetzung einer strikten Serverzertifikatsvalidierung über Gruppenrichtlinien oder MDM eine obligatorische Sicherheitsmaßnahme bei der Bereitstellung von PEAP.

EAP-TLS (EAP-Transport Layer Security)

EAP-TLS stellt den Goldstandard für die drahtlose Sicherheit in Unternehmen dar. Im Gegensatz zu PEAP erfordert EAP-TLS eine gegenseitige Zertifikatsauthentifizierung. Sowohl der RADIUS-Server als auch das Client-Gerät müssen ein gültiges digitales Zertifikat vorlegen, bevor ein Netzwerkzugriff gewährt wird.

Diese gegenseitige Authentifizierung macht Passwörter vollständig überflüssig und macht den Diebstahl von Anmeldedaten, Wörterbuchangriffe und Rogue-AP-Angriffe wirkungslos. Wenn einem Gerät das richtige Client-Zertifikat fehlt, kann es sich schlichtweg nicht mit dem Netzwerk verbinden. Für Organisationen, die strengen regulatorischen Anforderungen unterliegen, wie PCI DSS im Sektor Retail oder HIPAA im Bereich Healthcare , ist EAP-TLS der dringend empfohlene Ansatz.

Der Kompromiss für diese erhöhte Sicherheit ist die Komplexität der Bereitstellung. Die Implementierung von EAP-TLS erfordert eine robuste Public Key Infrastructure (PKI) zum Ausstellen, Erneuern und Widerrufen von Zertifikaten. Zudem ist eine MDM-Lösung (Mobile Device Management) wie Microsoft Intune oder Jamf erforderlich, um diese Zertifikate sicher an die Endpunkte zu verteilen. Anleitungen für Apple-Umgebungen finden Sie in unserem Leitfaden zu Jamf und RADIUS: Zertifikatsbasierte WiFi-Authentifizierung für Apple-Geräteflotten . EAP-TLS ist die optimale Wahl für unternehmenseigene, verwaltete Geräteflotten, bei denen Sicherheit an erster Stelle steht.

EAP-TTLS (EAP Tunneled TLS)

EAP-TTLS, gemeinsam entwickelt von Funk Software und Certicom, funktioniert ähnlich wie PEAP, indem es einen verschlüsselten TLS-Tunnel mit einem serverseitigen Zertifikat aufbaut. Das Hauptunterscheidungsmerkmal ist die Flexibilität hinsichtlich der inneren Authentifizierungsmethode. Während PEAP stark an MSCHAPv2 gebunden ist, kann EAP-TTLS fast jedes Authentifizierungsprotokoll, einschließlich PAP, CHAP oder MSCHAP, sicher innerhalb des Tunnels kapseln.

Diese Flexibilität macht EAP-TTLS in Umgebungen wertvoll, die eine Authentifizierung gegenüber älteren LDAP-Verzeichnissen, RADIUS-Proxys oder Nicht-Microsoft-Identitätsspeichern erfordern, die MSCHAPv2 nicht nativ unterstützen. Es ist bekanntermaßen das zugrunde liegende Protokoll für eduroam, den globalen Roaming-Zugangsdienst für die internationale Forschungs- und Bildungsgemeinschaft. In der Vergangenheit war die native Client-Unterstützung für EAP-TTLS weniger verbreitet als für PEAP und erforderte oft Supplicants von Drittanbietern auf älteren Windows-Versionen, aber moderne Betriebssysteme bieten heute eine robuste native Unterstützung.

EAP-FAST (Flexible Authentication via Secure Tunneling)

EAP-FAST wurde von Cisco als schneller Ersatz für das hochgradig anfällige LEAP-Protokoll entwickelt und bietet eine sichere Authentifizierung ohne die strikte Anforderung digitaler Zertifikate. Anstatt ein Serverzertifikat zum Aufbau des sicheren Tunnels zu verwenden, verlässt sich EAP-FAST auf Protected Access Credentials (PACs) – opake Datenblöcke, die vom Authentifizierungsserver dynamisch für Clients bereitgestellt werden.

EAP-FAST zeichnet sich durch seine schnellen Funktionen zur Sitzungswiederaufnahme aus. Obwohl es einen sicheren, verschlüsselten Tunnel bietet, macht die Abhängigkeit von PACs anstelle von Standard-X.509-Zertifikaten das Protokoll proprietär und weniger kompatibel mit modernen, herstellerneutralen Zero-Trust-Architekturen. Heute ist EAP-FAST primär in älteren Cisco-zentrierten Umgebungen, spezifischen IoT-Bereitstellungen oder spezialisierten robusten Geräten relevant. Für die meisten neuen Unternehmensbereitstellungen werden PEAP oder EAP-TLS bevorzugt.

Implementierungsleitfaden

Die Bereitstellung der 802.1X-Authentifizierung erfordert eine sorgfältige Planung über den gesamten Netzwerk-Stack hinweg, von den Wireless Access Points bis hin zur RADIUS-Infrastruktur und den Identity Providern. Bei der Integration in die Plattform von Purple unterstützen unsere RADIUS-Server alle gängigen EAP-Methoden und gewährleisten so eine nahtlose Authentifizierung, bevor Benutzer mit Funktionen wie Wayfinding oder WiFi Analytics interagieren.

Schritt 1: Definition der Authentifizierungsstrategie

Bewerten Sie Ihre Endgeräte-Flotte. Wenn Geräte im Unternehmenseigentum stehen und über MDM verwaltet werden, setzen Sie auf EAP-TLS. Wenn Sie BYOD unterstützen, ist PEAP die pragmatische Wahl. Stellen Sie sicher, dass Ihr Identity Provider (Active Directory, Google Workspace, Okta) die erforderlichen Protokolle unterstützt (z. B. MSCHAPv2 für PEAP).

Schritt 2: Zertifikatsmanagement

Für alle Methoden außer EAP-FAST müssen Sie ein Serverzertifikat auf Ihrem RADIUS-Server bereitstellen. Dieses Zertifikat sollte idealerweise von einer vertrauenswürdigen öffentlichen Zertifizierungsstelle (CA) ausgestellt werden, um Vertrauenswarnungen auf Client-Seite zu minimieren, obwohl eine interne Enterprise-CA verwendet werden kann, wenn Sie alle Endpunkte kontrollieren. Richten Sie für EAP-TLS Ihre PKI ein und konfigurieren Sie Ihr MDM so, dass Client-Zertifikate automatisch mit den korrekten SAN-Mappings (Subject Alternative Name) bereitgestellt werden.

Schritt 3: RADIUS- und Access-Point-Konfiguration

Konfigurieren Sie Ihre Wireless Access Points für die Verwendung von WPA2-Enterprise oder WPA3-Enterprise und verweisen Sie diese mit den korrekten Shared Secrets auf die IP-Adressen Ihres RADIUS-Servers. Definieren Sie auf dem RADIUS-Server Ihre Netzwerkrichtlinien, legen Sie die zulässigen EAP-Methoden fest und ordnen Sie erfolgreiche Authentifizierungen basierend auf der Benutzer- oder Gerätegruppenzugehörigkeit den entsprechenden VLANs zu.

Schritt 4: Konfiguration des Endpoint-Supplicants

Dies ist der kritischste Schritt für die Sicherheit. Verwenden Sie für PEAP MDM oder Gruppenrichtlinien, um ein vorkonfiguriertes WiFi-Profil auf die Geräte zu übertragen. Dieses Profil MUSS explizit die vertrauenswürdigen RADIUS-Servernamen und die vertrauenswürdige Root-CA angeben, die das Serverzertifikat ausgestellt hat. Deaktivieren Sie unbedingt die Option, die Benutzer auffordert, neuen Servern oder Zertifikaten zu vertrauen.

Best Practices

- Verlassen Sie sich bei Zertifikaten niemals auf das Urteilsvermögen der Benutzer: Konfigurieren Sie bei der Bereitstellung von PEAP oder EAP-TTLS die Endpoint-Supplicants immer so vor, dass sie bestimmten Serverzertifikaten vertrauen. Wenn man sich darauf verlässt, dass Benutzer bei einer Zertifikatswarnung auf „Akzeptieren“ klicken, untergräbt dies das gesamte Sicherheitsmodell und setzt das Netzwerk Angriffen durch Rogue APs aus.

- Automatisieren Sie das Lifecycle-Management von Zertifikaten: Das Ablaufen von Zertifikaten ist eine Hauptursache für 802.1X-Ausfälle. Implementieren Sie automatisierte Überwachungs- und Erneuerungsprozesse sowohl für RADIUS-Serverzertifikate als auch für Client-Zertifikate in EAP-TLS-Bereitstellungen.

- Implementieren Sie WPA3-Enterprise: Sofern die Client-Unterstützung dies zulässt, sollten Sie auf WPA3-Enterprise umsteigen. Es schreibt die Verwendung von Protected Management Frames (PMF) vor und bietet eine 192-Bit-Security-Suite-Option, die einen stärkeren kryptografischen Schutz als WPA2 bietet.

- Segmentieren Sie das Netzwerk: Verwenden Sie RADIUS-Attribute (wie Filter-Id oder Tunnel-Private-Group-Id), um authentifizierte Benutzer basierend auf ihrer Rolle dynamisch bestimmten VLANs zuzuweisen und so den Gast-Traffic von Unternehmensressourcen zu isolieren. Weitere Informationen zum modernen Netzwerkdesign finden Sie unter The Core SD WAN Benefits for Modern Businesses .

Fehlerbehebung & Risikominderung

Typische Fehlerszenarien bei EAP-Bereitstellungen drehen sich meist um die Zertifikatsvalidierung und die Integration von Identity Providern.

- Symptom: Clients können nach einem RADIUS-Server-Update keine Verbindung herstellen.

- Risiko: Das neue Serverzertifikat wurde nicht von der Root-CA ausgestellt, der die Clients vertrauen, oder der Servername hat sich geändert.

- Abhilfe: Testen Sie Zertifikats-Rollover immer in einer Staging-Umgebung. Stellen Sie sicher, dass die neue Zertifikatskette von allen Endpunktprofilen vollständig als vertrauenswürdig eingestuft wird, bevor Sie sie in der Produktion einsetzen.

- Symptom: iOS-Geräte lassen sich problemlos verbinden, Windows-Geräte schlagen jedoch fehl.

- Risiko: Windows-Supplicants sind oft strenger bei der Validierung der Server Name Indication (SNI) oder der spezifischen EKU-Attribute (Extended Key Usage) im Serverzertifikat.

- Abhilfe: Überprüfen Sie, ob das Serverzertifikat die EKU „Serverauthentifizierung“ enthält und ob der SAN mit dem im Windows-WiFi-Profil konfigurierten Namen übereinstimmt.

ROI & geschäftliche Auswirkungen

Der Übergang zu einer robusten EAP-Methode bietet einen erheblichen geschäftlichen Mehrwert, der über die reine Sicherheit hinausgeht. Durch den Verzicht auf gemeinsam genutzte Passwörter reduzieren IT-Teams den operativen Aufwand für Helpdesk-Tickets im Zusammenhang mit Passwort-Resets oder kompromittierten PSKs. In Umgebungen wie dem Gastgewerbe , in denen die Personalfluktuation hoch sein kann, stellt die zertifikatsbasierte Authentifizierung (EAP-TLS) sicher, dass der Zugriff automatisch widerrufen wird, wenn ein Gerät gelöscht wird oder ein Zertifikat abläuft, ohne dass ein globales Passwort geändert werden muss.

Darüber hinaus ist eine starke Authentifizierung eine Voraussetzung für Compliance-Frameworks wie PCI DSS und GDPR. Durch den Nachweis robuster Zugriffskontrollen minimieren Unternehmen das Risiko von Bußgeldern und Reputationsschäden im Zusammenhang mit Datenschutzverletzungen. Einen umfassenderen Blick auf die Modernisierung der Standort-Infrastruktur finden Sie unter Modern Hospitality WiFi Solutions Your Guests Deserve .

Podcast-Briefing

Hören Sie sich unser 10-minütiges technisches Briefing zu EAP-Methoden an, das Implementierungsstrategien und häufige Fallstricke behandelt:

Schlüsselbegriffe & Definitionen

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

IT teams implement 802.1X to replace insecure shared passwords (PSKs) with individualised, enterprise-grade authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the central brain of an 802.1X deployment, verifying credentials against an identity provider and telling the access point whether to allow the connection.

Supplicant

The software client on an endpoint device (laptop, smartphone) that communicates with the authenticator (access point) to negotiate network access via 802.1X.

Misconfigured supplicants are the primary cause of security vulnerabilities in PEAP deployments, particularly when server certificate validation is disabled.

Mutual Authentication

A security process in which both entities in a communications link authenticate each other (e.g., the client verifies the server, and the server verifies the client).

Crucial for preventing rogue AP attacks; EAP-TLS enforces this inherently, while PEAP requires strict supplicant configuration to achieve the client-to-server verification.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software and procedures needed to create, manage, distribute, use, store and revoke digital certificates.

A robust PKI is the prerequisite for deploying EAP-TLS, often representing the largest barrier to entry for smaller IT teams.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate enterprise network to eavesdrop on wireless communications or steal credentials.

This is the primary threat vector against poorly configured PEAP deployments where clients do not validate the RADIUS server certificate.

PAC (Protected Access Credential)

A strong shared secret dynamically provisioned to a client by an authentication server, used specifically in EAP-FAST to establish a secure tunnel.

PACs allow EAP-FAST to provide secure authentication without requiring the deployment of digital certificates.

MDM (Mobile Device Management)

Security software used by an IT department to monitor, manage, and secure employees' mobile devices across multiple mobile service providers and across multiple mobile operating systems.

MDM is essential for modern EAP-TLS deployments, allowing IT to silently push client certificates and strict WiFi profiles to corporate devices.

Fallstudien

A national retail chain needs to deploy secure WiFi for point-of-sale (POS) tablets across 500 stores. The tablets are corporate-owned and managed via Microsoft Intune. They must comply with PCI DSS requirements. Which EAP method should they deploy and how?

The organisation should deploy EAP-TLS. Using Microsoft Intune, they will configure a Simple Certificate Enrollment Protocol (SCEP) profile to automatically provision unique client certificates to each POS tablet. They will then push a Wi-Fi profile via Intune that configures the tablets to connect using WPA2/WPA3-Enterprise, specifying EAP-TLS as the authentication method and selecting the provisioned client certificate. The RADIUS servers will be configured to authenticate the devices based on these certificates, mapping them to a restricted PCI-compliant VLAN.

A large university needs to provide secure WiFi for 20,000 students using a mix of personal laptops, smartphones, and tablets (BYOD). The university uses Active Directory for identity management. How should they approach 802.1X?

The university should deploy PEAP with MSCHAPv2. They will install a server certificate from a well-known public Certificate Authority (e.g., DigiCert, Let's Encrypt) on their RADIUS servers. To ensure security, they must provide an onboarding tool (like SecureW2 or a custom app) that automatically configures the students' devices. This tool will create the WiFi profile, explicitly define the trusted RADIUS server names, and enforce server certificate validation, preventing students from connecting to rogue APs.

Szenarioanalyse

Q1. Your organisation is migrating from Google Workspace to a new cloud-based identity provider that only supports LDAP and does not support MSCHAPv2. You need to maintain your existing password-based 802.1X WiFi for legacy devices. Which EAP method must you configure on your RADIUS server?

💡 Hinweis:Consider which tunneled method allows for inner authentication protocols other than MSCHAPv2.

Empfohlenen Ansatz anzeigen

You must configure EAP-TTLS. Unlike PEAP, which is heavily reliant on MSCHAPv2 for inner authentication, EAP-TTLS can encapsulate older protocols like PAP or CHAP within its secure TLS tunnel, allowing it to interface with LDAP directories that lack MSCHAPv2 support.

Q2. A security audit reveals that users' Active Directory passwords are being compromised when they connect their smartphones to public WiFi networks at coffee shops. The attackers are broadcasting the corporate SSID. Your current deployment uses PEAP. How do you mitigate this without changing the EAP method?

💡 Hinweis:The issue is that the client devices are blindly trusting the rogue AP. How do you force the client to verify it's talking to the real corporate network?

Empfohlenen Ansatz anzeigen

You must configure the endpoint supplicants (via MDM or Group Policy) to enforce strict server certificate validation. The WiFi profile must explicitly specify the names of the trusted corporate RADIUS servers and the specific Root CA that issued their certificates. Additionally, you must disable the setting that prompts users to trust unknown certificates, ensuring the connection fails silently if the server is not authenticated.

Q3. You are deploying a fleet of ruggedised barcode scanners in a warehouse. The devices run a legacy embedded OS that does not support WPA2-Enterprise or standard 802.1X certificates, but they do support Cisco Compatible Extensions (CCX). You need secure authentication. What is the most likely EAP method to use?

💡 Hinweis:Look for the protocol developed specifically by Cisco for environments where certificate deployment is challenging or impossible.

Empfohlenen Ansatz anzeigen

EAP-FAST is the appropriate choice here. It was designed by Cisco specifically for environments where deploying certificates is impractical. It uses dynamically provisioned Protected Access Credentials (PACs) to establish the secure tunnel, making it suitable for legacy or specialised hardware that supports CCX but lacks robust PKI capabilities.

Wichtigste Erkenntnisse

- ✓PEAP is the versatile workhorse, ideal for BYOD environments due to broad native support, but requires strict client-side configuration to prevent credential theft.

- ✓EAP-TLS is the gold standard for security, mandating mutual certificate authentication and eliminating passwords entirely, making it perfect for PCI DSS compliance.

- ✓EAP-TLS requires significant deployment infrastructure, specifically a robust PKI and MDM solution to manage client certificates.

- ✓EAP-TTLS provides a secure tunnel similar to PEAP but offers flexibility to use older inner authentication protocols (like PAP), making it useful for non-Microsoft identity stores.

- ✓EAP-FAST uses Protected Access Credentials (PACs) instead of certificates, remaining relevant primarily in legacy Cisco-centric or specific IoT environments.

- ✓Regardless of the method chosen, automating certificate lifecycle management is critical to preventing network outages.

- ✓Purple's platform integrates seamlessly with RADIUS servers supporting all major EAP methods, enabling secure foundations for advanced venue analytics.