Comparação de Métodos EAP: PEAP, EAP-TLS, EAP-TTLS e EAP-FAST

Este guia de referência técnica fidedigno fornece uma comparação detalhada de PEAP, EAP-TLS, EAP-TTLS e EAP-FAST para autenticação WiFi empresarial. Oferece orientações práticas sobre postura de segurança, complexidade de implementação e compatibilidade de dispositivos para ajudar gestores de TI e arquitetos de rede a escolher a estratégia de implementação 802.1X ideal.

- Resumo Executivo

- Análise Técnica Aprofundada: Comparação de Métodos EAP

- PEAP (Protected EAP)

- EAP-TLS (EAP-Transport Layer Security)

- EAP-TTLS (EAP Tunneled TLS)

- EAP-FAST (Flexible Authentication via Secure Tunneling)

- Guia de Implementação

- Passo 1: Definir a Estratégia de Autenticação

- Passo 2: Gestão de Certificados

- Passo 3: Configuração de RADIUS e Pontos de Acesso

- Passo 4: Configuração do Suplicante do Dispositivo Final

- Boas Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

- Briefing em Podcast

Resumo Executivo

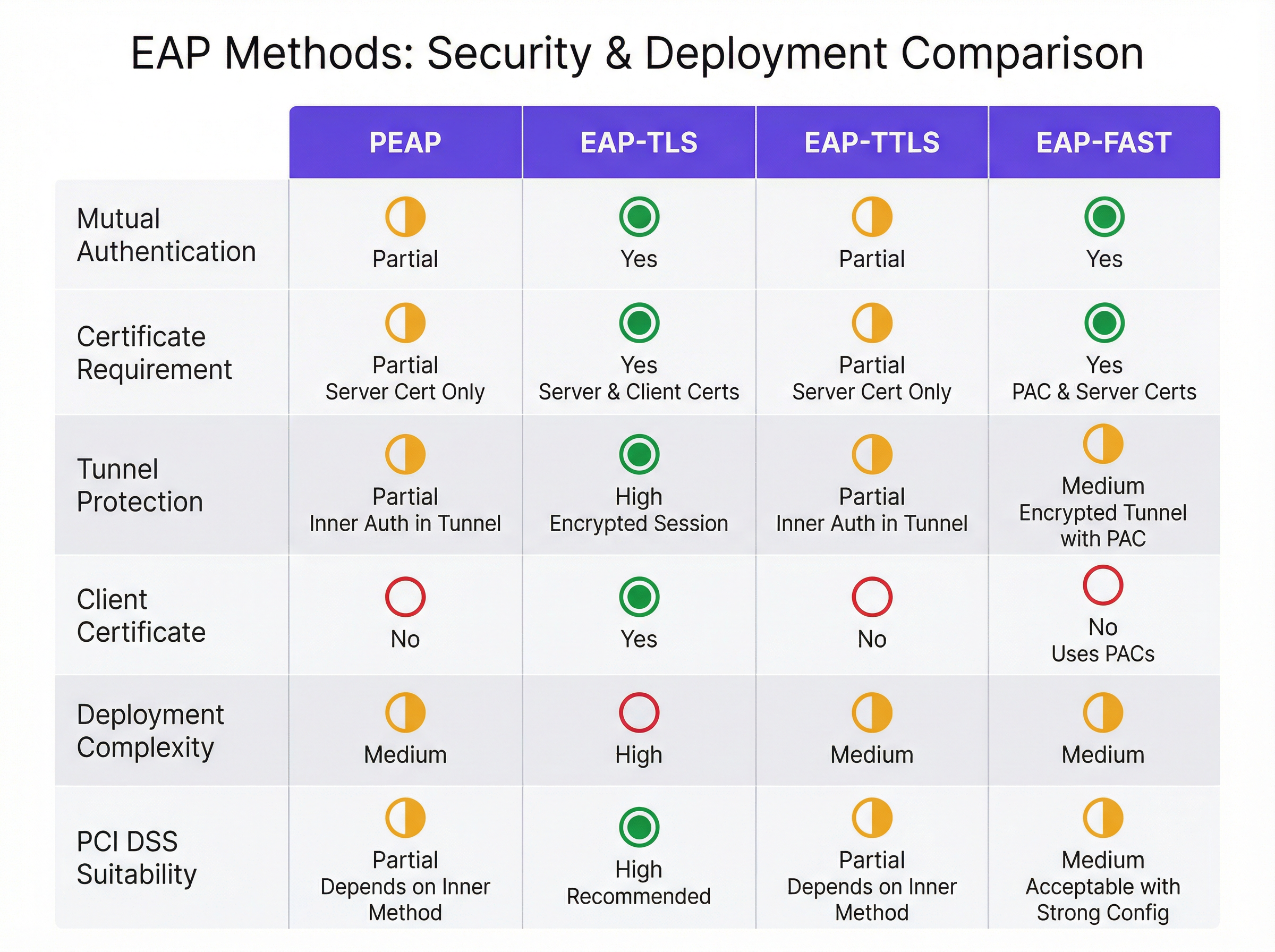

Para gestores de TI e arquitetos de rede empresariais, selecionar o método Extensible Authentication Protocol (EAP) correto é uma decisão crítica que equilibra a postura de segurança, a complexidade de implementação e a experiência do utilizador. À medida que as organizações abandonam as vulneráveis chaves pré-partilhadas (PSKs) em favor da autenticação 802.1X, a escolha recai tipicamente sobre quatro métodos principais: PEAP, EAP-TLS, EAP-TTLS e EAP-FAST. Este guia fornece uma comparação técnica direta destes métodos, capacitando-o a tomar decisões arquiteturais informadas para o seu Guest WiFi e redes corporativas internas. Analisaremos as diferenças de segurança entre métodos em túnel baseados em palavra-passe e autenticação mútua por certificado, avaliaremos quando métodos específicos são apropriados e forneceremos orientações de implementação práticas para ambientes empresariais modernos.

Análise Técnica Aprofundada: Comparação de Métodos EAP

PEAP (Protected EAP)

O PEAP é amplamente considerado a solução de referência empresarial para autenticação 802.1X. Co-desenvolvido pela Cisco, Microsoft e RSA Security, cria um túnel TLS encriptado utilizando um certificado do lado do servidor. Dentro deste túnel seguro, o cliente autentica-se utilizando um método legado, mais comummente o MSCHAPv2.

A principal vantagem do PEAP é o seu suporte nativo quase universal em sistemas operativos modernos, incluindo Windows, macOS, iOS e Android. Como apenas requer um certificado no servidor RADIUS e não nos dispositivos clientes, a implementação é significativamente menos complexa do que as alternativas baseadas em certificados. Isto torna o PEAP altamente atrativo para ambientes Bring Your Own Device (BYOD) ou grandes espaços públicos, como centros de Transportes , onde a gestão de certificados de cliente é impraticável.

No entanto, a dependência do PEAP em palavras-passe (via MSCHAPv2) introduz riscos de segurança. Se um dispositivo cliente não estiver estritamente configurado para validar o certificado do servidor, os utilizadores podem ser induzidos a ligar-se a um ponto de acesso não autorizado (um ataque "evil twin"). O rogue AP pode então capturar o challenge-response do MSCHAPv2, que pode ser quebrado offline para recuperar a palavra-passe do utilizador. Portanto, a imposição de uma validação rigorosa do certificado do servidor via Group Policy ou MDM é um controlo de segurança obrigatório ao implementar PEAP.

EAP-TLS (EAP-Transport Layer Security)

O EAP-TLS representa o padrão de excelência para a segurança wireless empresarial. Ao contrário do PEAP, o EAP-TLS requer autenticação mútua por certificado. Tanto o servidor RADIUS como o dispositivo cliente devem apresentar um certificado digital válido antes de ser concedido qualquer acesso à rede.

Esta autenticação mútua elimina totalmente a necessidade de palavras-passe, tornando ineficazes o roubo de credenciais, ataques de dicionário e ataques de rogue AP. Se um dispositivo não possuir o certificado de cliente correto, simplesmente não consegue ligar-se à rede. Para organizações sujeitas a requisitos regulamentares rigorosos, como o PCI DSS no setor do Retalho ou o HIPAA na Saúde , o EAP-TLS é a abordagem fortemente recomendada.

A contrapartida desta segurança reforçada é a complexidade de implementação. Implementar EAP-TLS requer uma Public Key Infrastructure (PKI) robusta para emitir, renovar e revogar certificados. Também necessita de uma solução de Mobile Device Management (MDM), como o Microsoft Intune ou Jamf, para distribuir estes certificados pelos endpoints de forma segura. Para orientações sobre ambientes Apple, consulte o nosso guia sobre Jamf e RADIUS: Autenticação WiFi Baseada em Certificado para Frotas de Dispositivos Apple . O EAP-TLS é a escolha ideal para frotas de dispositivos geridos e propriedade da empresa, onde a segurança é primordial.

EAP-TTLS (EAP Tunneled TLS)

O EAP-TTLS, co-desenvolvido pela Funk Software e Certicom, opera de forma semelhante ao PEAP, estabelecendo um túnel TLS encriptado através de um certificado do lado do servidor. O principal diferencial é a sua flexibilidade em relação ao método de autenticação interno. Enquanto o PEAP está fortemente ligado ao MSCHAPv2, o EAP-TTLS pode encapsular quase qualquer protocolo de autenticação, incluindo PAP, CHAP ou MSCHAP, de forma segura dentro do túnel.

Esta flexibilidade torna o EAP-TTLS altamente valioso em ambientes que precisam de autenticar contra diretórios LDAP mais antigos, proxies RADIUS ou repositórios de identidade não-Microsoft que não suportam nativamente MSCHAPv2. É reconhecido como o protocolo subjacente ao eduroam, o serviço global de acesso em roaming para a comunidade internacional de investigação e educação. Historicamente, o suporte nativo do cliente para EAP-TTLS era menos comum do que para PEAP, exigindo frequentemente suplicantes de terceiros em versões mais antigas do Windows, mas os sistemas operativos modernos oferecem agora um suporte nativo robusto.

EAP-FAST (Flexible Authentication via Secure Tunneling)

Desenvolvido pela Cisco como uma substituição rápida para o protocolo LEAP altamente vulnerável, o EAP-FAST foi concebido para fornecer autenticação segura sem o requisito estrito de implementar certificados digitais. Em vez de utilizar um certificado de servidor para estabelecer o túnel seguro, o EAP-FAST baseia-se em Protected Access Credentials (PACs) — blocos de dados opacos aprovisionados dinamicamente nos clientes pelo servidor de autenticação.

O EAP-FAST caracteriza-se pelas suas capacidades de retoma rápida de sessão. Embora forneça um túnel seguro e encriptado, a sua dependência de PACs em vez de certificados X.509 padrão torna-o algo proprietário e menos alinhado com arquiteturas zero-trust modernas e independentes de fornecedor. Atualmente, o EAP-FAST é relevante sobretudo em ambientes legados centrados em Cisco, implementações específicas de IoT ou dispositivos robustecidos especializados. Para a maioria das novas implementações empresariais, o PEAP ou o EAP-TLS são os preferidos.

Guia de Implementação

A implementação da autenticação 802.1X exige um planeamento cuidadoso em toda a pilha de rede, desde os pontos de acesso sem fios até à infraestrutura RADIUS e fornecedores de identidade. Ao integrar com a plataforma da Purple, os nossos servidores RADIUS suportam todos os principais métodos EAP, garantindo uma autenticação simples antes de os utilizadores interagirem com funcionalidades como Wayfinding ou WiFi Analytics .

Passo 1: Definir a Estratégia de Autenticação

Avalie a sua frota de dispositivos finais. Se os dispositivos forem propriedade da empresa e geridos via MDM, opte pelo EAP-TLS. Se estiver a suportar BYOD, o PEAP é a escolha pragmática. Certifique-se de que o seu fornecedor de identidade (Active Directory, Google Workspace, Okta) suporta os protocolos necessários (ex: MSCHAPv2 para PEAP).

Passo 2: Gestão de Certificados

Para todos os métodos, exceto o EAP-FAST, deve implementar um certificado de servidor no seu servidor RADIUS. Idealmente, este certificado deve ser emitido por uma Autoridade de Certificação (CA) pública fidedigna para minimizar os avisos de fidedignidade no lado do cliente, embora possa ser utilizada uma CA empresarial interna se controlar todos os dispositivos finais. Para o EAP-TLS, estabeleça a sua PKI e configure o seu MDM para fornecer automaticamente certificados de cliente com os mapeamentos de Subject Alternative Name (SAN) corretos.

Passo 3: Configuração de RADIUS e Pontos de Acesso

Configure os seus pontos de acesso sem fios para utilizar WPA2-Enterprise ou WPA3-Enterprise, apontando-os para os endereços IP do seu servidor RADIUS com os segredos partilhados corretos. No servidor RADIUS, defina as suas políticas de rede, especificando os métodos EAP permitidos e mapeando as autenticações bem-sucedidas para as VLANs apropriadas com base na adesão a grupos de utilizadores ou dispositivos.

Passo 4: Configuração do Suplicante do Dispositivo Final

Este é o passo mais crítico para a segurança. Para o PEAP, utilize o MDM ou a Política de Grupo para enviar um perfil de WiFi pré-configurado para os dispositivos. Este perfil DEVE especificar explicitamente os nomes dos servidores RADIUS fidedignos e a Root CA fidedigna que emitiu o certificado do servidor. Crucialmente, desative a opção que solicita aos utilizadores que confiem em novos servidores ou certificados.

Boas Práticas

- Nunca Dependa do Julgamento do Utilizador para Certificados: Ao implementar PEAP ou EAP-TTLS, configure sempre previamente os suplicantes dos dispositivos finais para confiarem em certificados de servidor específicos. Confiar que os utilizadores cliquem em "Aceitar" num aviso de certificado compromete todo o modelo de segurança e expõe a rede a ataques de AP falsos.

- Automatize a Gestão do Ciclo de Vida dos Certificados: A expiração de certificados é uma das principais causas de interrupções no 802.1X. Implemente processos automatizados de monitorização e renovação tanto para certificados de servidor RADIUS como para certificados de cliente em implementações EAP-TLS.

- Implemente WPA3-Enterprise: Sempre que o suporte do cliente o permitir, transite para WPA3-Enterprise. Este exige a utilização de Protected Management Frames (PMF) e oferece uma opção de conjunto de segurança de 192 bits, proporcionando proteções criptográficas mais fortes do que o WPA2.

- Segmente a Rede: Utilize atributos RADIUS (como Filter-Id ou Tunnel-Private-Group-Id) para atribuir dinamicamente utilizadores autenticados a VLANs específicas com base na sua função, isolando o tráfego de convidados dos ativos corporativos. Para saber mais sobre o design de redes modernas, consulte Os Principais Benefícios do SD WAN para Empresas Modernas .

Resolução de Problemas e Mitigação de Riscos

Os modos de falha comuns em implementações EAP giram normalmente em torno da validação de certificados e da integração do fornecedor de identidade.

- Sintoma: Os clientes não conseguem ligar-se após uma atualização do servidor RADIUS.

- Risco: O novo certificado do servidor não foi emitido pela Root CA em que os clientes confiam, ou o nome do servidor foi alterado.

- Mitigação: Teste sempre as renovações de certificados num ambiente de testes. Certifique-se de que a nova cadeia de certificados é totalmente fidedigna para todos os perfis de dispositivos finais antes de a aplicar à produção.

- Sintoma: Os dispositivos iOS ligam-se sem problemas, mas os dispositivos Windows falham.

- Risco: Os suplicantes do Windows são frequentemente mais rigorosos na validação da Server Name Indication (SNI) ou dos atributos específicos de EKU (Extended Key Usage) no certificado do servidor.

- Mitigação: Verifique se o certificado do servidor inclui o EKU 'Server Authentication' e se o SAN corresponde ao nome configurado no perfil de WiFi do Windows.

ROI e Impacto no Negócio

A transição para um método EAP robusto proporciona um valor comercial significativo para além da segurança pura. Ao eliminar as palavras-passe partilhadas, as equipas de TI reduzem a carga operacional de pedidos de suporte relacionados com a reposição de palavras-passe ou PSKs comprometidas. Em ambientes como a Hospitalidade , onde a rotatividade de pessoal pode ser elevada, a autenticação baseada em certificados (EAP-TLS) garante que o acesso é automaticamente revogado quando um dispositivo é limpo ou um certificado expira, sem necessidade de alterar uma palavra-passe global.

Além disso, uma autenticação forte é um pré-requisito para quadros de conformidade como o PCI DSS e o GDPR. Ao demonstrar controlos de acesso robustos, as organizações mitigam o risco de multas regulamentares e danos na reputação associados a violações de dados. Para uma visão mais ampla sobre a atualização da infraestrutura de locais, consulte Soluções Modernas de WiFi para Hospitalidade que os seus Convidados Merecem .

Briefing em Podcast

Ouça o nosso briefing técnico de 10 minutos sobre métodos EAP, abrangendo estratégias de implementação e armadilhas comuns:

Termos-Chave e Definições

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

IT teams implement 802.1X to replace insecure shared passwords (PSKs) with individualised, enterprise-grade authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the central brain of an 802.1X deployment, verifying credentials against an identity provider and telling the access point whether to allow the connection.

Supplicant

The software client on an endpoint device (laptop, smartphone) that communicates with the authenticator (access point) to negotiate network access via 802.1X.

Misconfigured supplicants are the primary cause of security vulnerabilities in PEAP deployments, particularly when server certificate validation is disabled.

Mutual Authentication

A security process in which both entities in a communications link authenticate each other (e.g., the client verifies the server, and the server verifies the client).

Crucial for preventing rogue AP attacks; EAP-TLS enforces this inherently, while PEAP requires strict supplicant configuration to achieve the client-to-server verification.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software and procedures needed to create, manage, distribute, use, store and revoke digital certificates.

A robust PKI is the prerequisite for deploying EAP-TLS, often representing the largest barrier to entry for smaller IT teams.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate enterprise network to eavesdrop on wireless communications or steal credentials.

This is the primary threat vector against poorly configured PEAP deployments where clients do not validate the RADIUS server certificate.

PAC (Protected Access Credential)

A strong shared secret dynamically provisioned to a client by an authentication server, used specifically in EAP-FAST to establish a secure tunnel.

PACs allow EAP-FAST to provide secure authentication without requiring the deployment of digital certificates.

MDM (Mobile Device Management)

Security software used by an IT department to monitor, manage, and secure employees' mobile devices across multiple mobile service providers and across multiple mobile operating systems.

MDM is essential for modern EAP-TLS deployments, allowing IT to silently push client certificates and strict WiFi profiles to corporate devices.

Estudos de Caso

A national retail chain needs to deploy secure WiFi for point-of-sale (POS) tablets across 500 stores. The tablets are corporate-owned and managed via Microsoft Intune. They must comply with PCI DSS requirements. Which EAP method should they deploy and how?

The organisation should deploy EAP-TLS. Using Microsoft Intune, they will configure a Simple Certificate Enrollment Protocol (SCEP) profile to automatically provision unique client certificates to each POS tablet. They will then push a Wi-Fi profile via Intune that configures the tablets to connect using WPA2/WPA3-Enterprise, specifying EAP-TLS as the authentication method and selecting the provisioned client certificate. The RADIUS servers will be configured to authenticate the devices based on these certificates, mapping them to a restricted PCI-compliant VLAN.

A large university needs to provide secure WiFi for 20,000 students using a mix of personal laptops, smartphones, and tablets (BYOD). The university uses Active Directory for identity management. How should they approach 802.1X?

The university should deploy PEAP with MSCHAPv2. They will install a server certificate from a well-known public Certificate Authority (e.g., DigiCert, Let's Encrypt) on their RADIUS servers. To ensure security, they must provide an onboarding tool (like SecureW2 or a custom app) that automatically configures the students' devices. This tool will create the WiFi profile, explicitly define the trusted RADIUS server names, and enforce server certificate validation, preventing students from connecting to rogue APs.

Análise de Cenários

Q1. Your organisation is migrating from Google Workspace to a new cloud-based identity provider that only supports LDAP and does not support MSCHAPv2. You need to maintain your existing password-based 802.1X WiFi for legacy devices. Which EAP method must you configure on your RADIUS server?

💡 Dica:Consider which tunneled method allows for inner authentication protocols other than MSCHAPv2.

Mostrar Abordagem Recomendada

You must configure EAP-TTLS. Unlike PEAP, which is heavily reliant on MSCHAPv2 for inner authentication, EAP-TTLS can encapsulate older protocols like PAP or CHAP within its secure TLS tunnel, allowing it to interface with LDAP directories that lack MSCHAPv2 support.

Q2. A security audit reveals that users' Active Directory passwords are being compromised when they connect their smartphones to public WiFi networks at coffee shops. The attackers are broadcasting the corporate SSID. Your current deployment uses PEAP. How do you mitigate this without changing the EAP method?

💡 Dica:The issue is that the client devices are blindly trusting the rogue AP. How do you force the client to verify it's talking to the real corporate network?

Mostrar Abordagem Recomendada

You must configure the endpoint supplicants (via MDM or Group Policy) to enforce strict server certificate validation. The WiFi profile must explicitly specify the names of the trusted corporate RADIUS servers and the specific Root CA that issued their certificates. Additionally, you must disable the setting that prompts users to trust unknown certificates, ensuring the connection fails silently if the server is not authenticated.

Q3. You are deploying a fleet of ruggedised barcode scanners in a warehouse. The devices run a legacy embedded OS that does not support WPA2-Enterprise or standard 802.1X certificates, but they do support Cisco Compatible Extensions (CCX). You need secure authentication. What is the most likely EAP method to use?

💡 Dica:Look for the protocol developed specifically by Cisco for environments where certificate deployment is challenging or impossible.

Mostrar Abordagem Recomendada

EAP-FAST is the appropriate choice here. It was designed by Cisco specifically for environments where deploying certificates is impractical. It uses dynamically provisioned Protected Access Credentials (PACs) to establish the secure tunnel, making it suitable for legacy or specialised hardware that supports CCX but lacks robust PKI capabilities.

Principais Conclusões

- ✓PEAP is the versatile workhorse, ideal for BYOD environments due to broad native support, but requires strict client-side configuration to prevent credential theft.

- ✓EAP-TLS is the gold standard for security, mandating mutual certificate authentication and eliminating passwords entirely, making it perfect for PCI DSS compliance.

- ✓EAP-TLS requires significant deployment infrastructure, specifically a robust PKI and MDM solution to manage client certificates.

- ✓EAP-TTLS provides a secure tunnel similar to PEAP but offers flexibility to use older inner authentication protocols (like PAP), making it useful for non-Microsoft identity stores.

- ✓EAP-FAST uses Protected Access Credentials (PACs) instead of certificates, remaining relevant primarily in legacy Cisco-centric or specific IoT environments.

- ✓Regardless of the method chosen, automating certificate lifecycle management is critical to preventing network outages.

- ✓Purple's platform integrates seamlessly with RADIUS servers supporting all major EAP methods, enabling secure foundations for advanced venue analytics.