Der ultimative Leitfaden für OpenRoaming-Architektur und Authentifizierung

Dieser Leitfaden bietet eine maßgebliche technische Referenz zur WBA OpenRoaming-Architektur und deckt die Passpoint-Grundlagen, die RADIUS-Föderation, RadSec mTLS-Sicherheit sowie eine Schritt-für-Schritt-Anleitung für die Bereitstellung in Unternehmen ab. Er vermittelt IT-Managern, Netzwerkarchitekten und Standortbetreibern das Wissen, um Captive Portals durch nahtlose, sichere und konforme Wi-Fi-Konnektivität zu ersetzen, die einen messbaren ROI liefert.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Management-Zusammenfassung

- Technischer Deep-Dive: Die OpenRoaming-Architektur

- Die Passpoint-Grundlage

- Die RADIUS-Föderation und RadSec

- Roaming Consortium Organization Identifiers (RCOIs)

- Implementierungsleitfaden

- Schritt 1: Bewertung der Infrastruktur-Bereitschaft

- Schritt 2: WBA-Mitgliedschaft und Broker-Einbindung

- Schritt 3: Konfiguration der RADIUS-Infrastruktur

- Schritt 4: Strategie zur Gerätebereitstellung

- Schritt 5: Richtlinienkonfiguration und VLAN-Segmentierung

- Best Practices für Sicherheit und Konformität

- WPA3-Enterprise und 802.1X-Authentifizierung

- Datenschutz und GDPR-Konformität

- Netzwerksegmentierung und PCI DSS

- Fallstudien: OpenRoaming in der Praxis

- Fallstudie 1: RAI Amsterdam Convention Centre (Events & Konferenzen)

- Fallstudie 2: Delhaize Einzelhandelskette (Einzelhandel)

- Fehlerbehebung & Risikominderung

- ROI & geschäftliche Auswirkungen

Management-Zusammenfassung

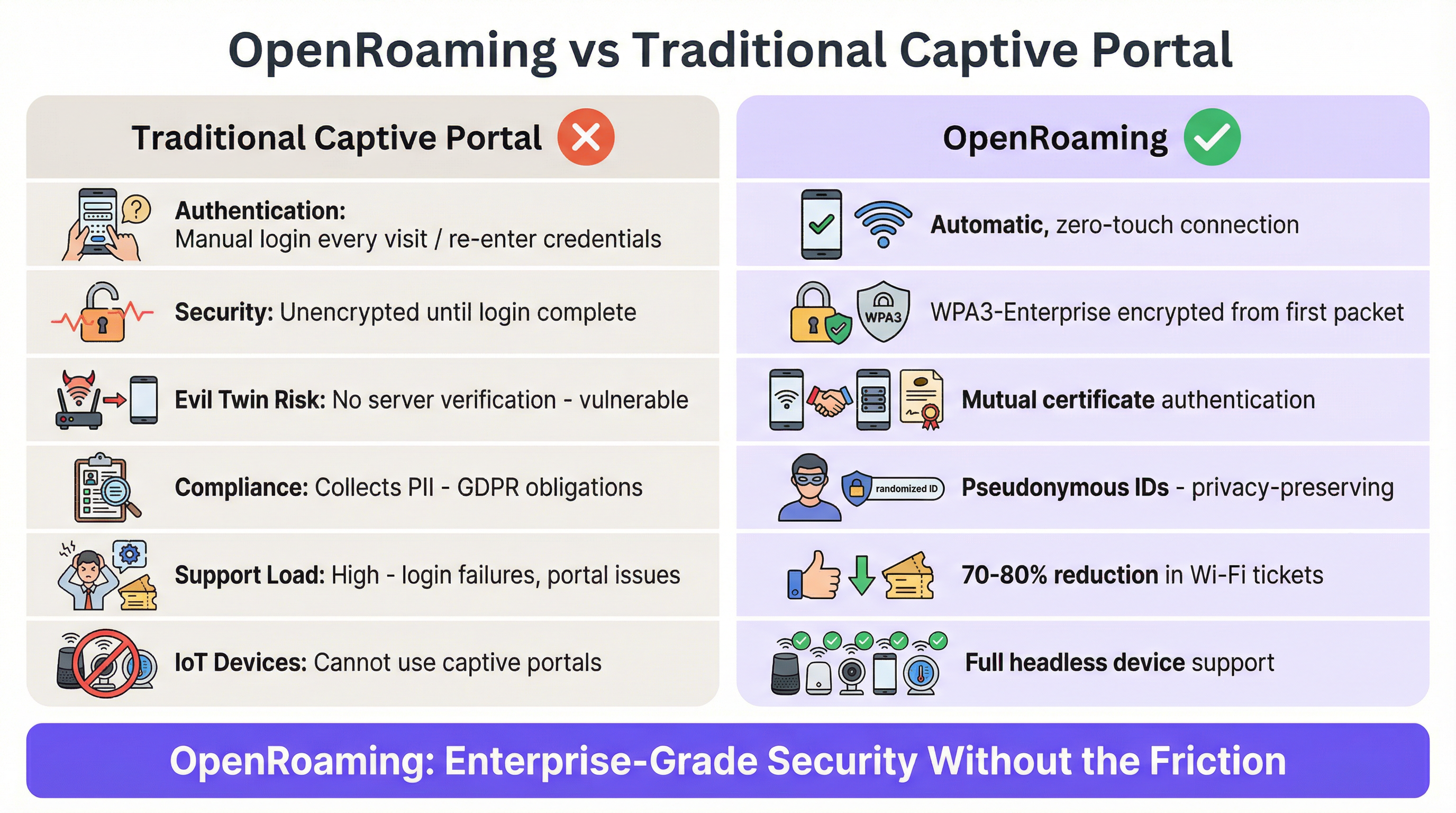

Das traditionelle Captive Portal-Modell für Gäste-Wi-Fi ist veraltet. Seit Jahrzehnten verlassen sich Standorte auf manuelle Anmeldeseiten, die Benutzer frustrieren, schlechte Sicherheit bieten und einen erheblichen Support-Aufwand verursachen. WBA OpenRoaming stellt einen grundlegenden architektonischen Wandel dar und ersetzt die manuelle Authentifizierung durch eine globale Föderation sicherer, automatischer Verbindungen, die auf der Passpoint-Technologie (Hotspot 2.0) und 802.1X-Authentifizierung: Sicherung des Netzwerkzugriffs auf modernen Geräten basieren.

Für IT-Manager und Netzwerkarchitekten ist die Bereitstellung von OpenRoaming nicht mehr nur eine Frage der Verbesserung der Benutzererfahrung – es ist eine strategische Notwendigkeit, um die Netzwerksicherheit zu erhöhen, Support-Tickets zu reduzieren und durch eine höhere Netzwerkauslastung einen messbaren ROI zu erzielen. Dieser Leitfaden bietet eine umfassende technische Referenz für die Implementierung der OpenRoaming-Architektur, die Navigation in der RADIUS-Föderation und die Gewährleistung der Konformität mit modernen Sicherheitsstandards in Unternehmens-, Einzelhandels- und Hospitality-Umgebungen .

Technischer Deep-Dive: Die OpenRoaming-Architektur

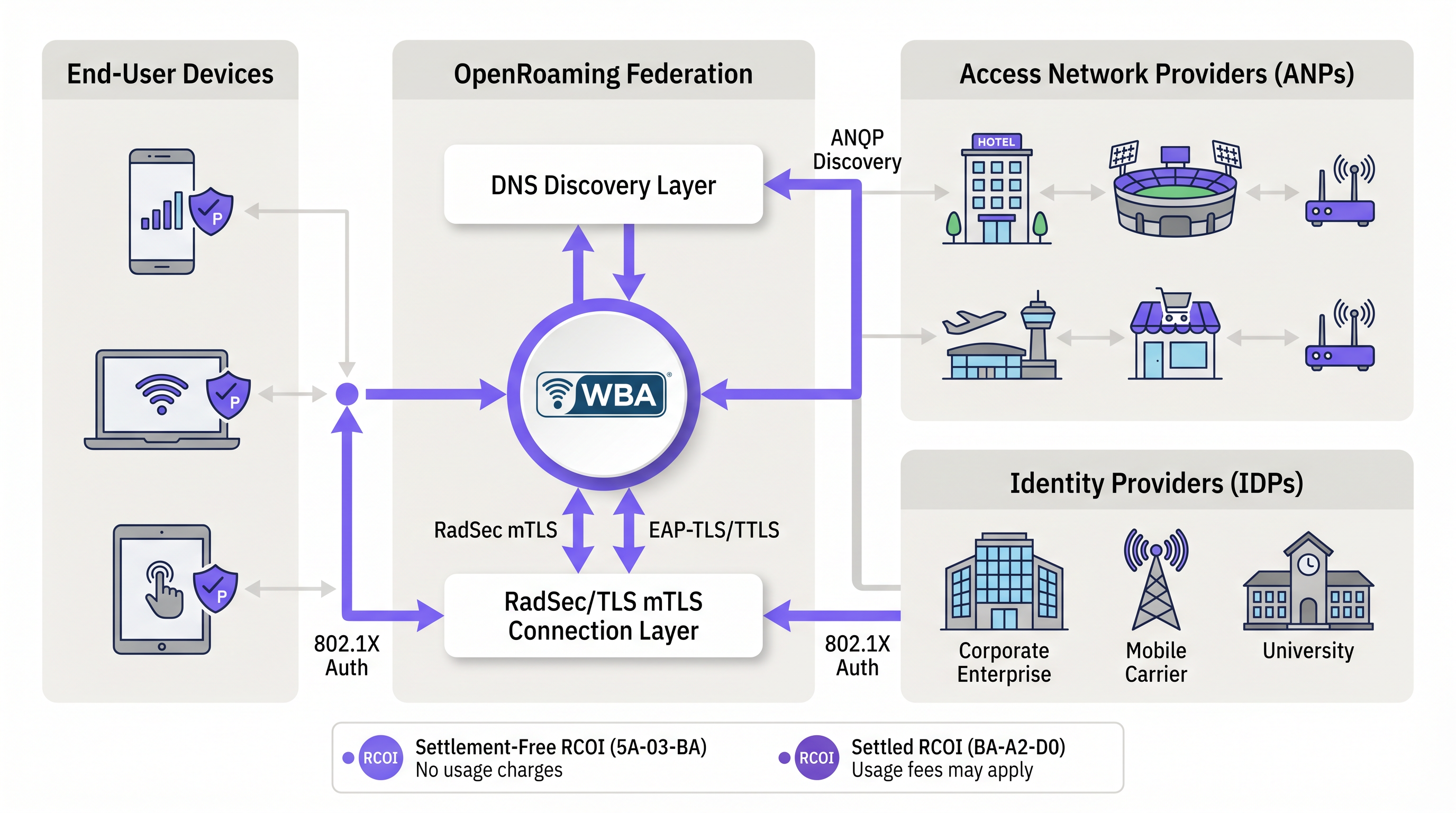

Die OpenRoaming-Architektur operiert über eine Trust-Föderation, die von der Wireless Broadband Alliance (WBA) verwaltet wird. Sie schließt die Lücke zwischen Identity Providern (IDPs), die Anmeldedaten ausstellen, und Access Network Providern (ANPs), die die Wi-Fi-Infrastruktur betreiben.

Die Passpoint-Grundlage

Im Kern von OpenRoaming steht der Wi-Fi Alliance Passpoint-Standard (basierend auf IEEE 802.11u). Passpoint ermöglicht es Geräten, Wi-Fi-Netzwerke automatisch zu entdecken und sich dort zu authentifizieren. Wenn ein Gerät einen OpenRoaming-fähigen Standort betritt, verwendet es das Access Network Query Protocol (ANQP), um den Access Point vor der Assoziierung nach unterstützten Roaming Consortium Organization Identifiers (RCOIs) abzufragen. Diese Entdeckung vor der Assoziierung ist für den Benutzer völlig unsichtbar – das Gerät stellt im Hintergrund fest, ob es über gültige Anmeldedaten für das Netzwerk verfügt, bevor es einen Verbindungsversuch einleitet.

Die RADIUS-Föderation und RadSec

Traditionelles Carrier-Wi-Fi-Roaming basiert auf statischen RADIUS-Routing-Tabellen, die durch bilaterale Vereinbarungen gefüllt und über IPSec-Tunnel gesichert werden. Dieses Modell lässt sich nicht auf eine globale, offene Föderation skalieren. OpenRoaming löst dies durch die Nutzung von dynamischer DNS-basierter Peer-Discovery (RFC 7585) und RadSec (RADIUS über TLS, RFC 6614).

Wenn ein Access Point eine Authentifizierungsanfrage erhält, führt der lokale RADIUS-Proxy einen DNS-NAPTR-Lookup für den Realm des Benutzers durch, um den RadSec-Server des IDP dynamisch zu finden. Die Signalisierung wird mittels Mutual TLS (mTLS) mit Zertifikaten gesichert, die von der vierstufigen Public Key Infrastructure (PKI) der WBA ausgestellt wurden. Dies gewährleistet eine End-to-End-Sicherheit zwischen dem Zugangsnetzwerk und dem Identity Provider, ohne dass vorab festgelegte bilaterale Vereinbarungen erforderlich sind.

Roaming Consortium Organization Identifiers (RCOIs)

OpenRoaming verwendet spezifische RCOIs, um Richtlinienkontrollen und Abrechnungsmodelle zu übertragen. Diese werden im 802.11-Beacon und über ANQP angekündigt:

| RCOI-Wert | Modell | Beschreibung |

|---|---|---|

| 5A-03-BA | Abrechnungsfrei | Der ANP stellt die Konnektivität für den IDP kostenlos zur Verfügung. Dominantes Modell für Unternehmen, Einzelhandel und Hospitality. |

| BA-A2-D0 | Abgerechnet | Der ANP erwartet eine finanzielle Vergütung. Wird für Premium-Konnektivitätsszenarien verwendet. |

Die 12 signifikantesten Bits des RCOI können auch zur Definition von Closed Access Group (CAG)-Richtlinien verwendet werden, was es ANPs und IDPs ermöglicht, Quality of Service-Stufen, Identitätsprüfungsgrade und Datenschutzanforderungen auf granularer Ebene auszuhandeln.

Implementierungsleitfaden

Die Bereitstellung von OpenRoaming erfordert die Koordination von Netzwerk-Hardware, RADIUS-Infrastruktur und Identitätsmanagement. Für einen umfassenden Überblick über die Hardware-Anforderungen lesen Sie unseren Leitfaden Definition von Wireless Access Points: Ihr ultimativer Leitfaden für 2026 .

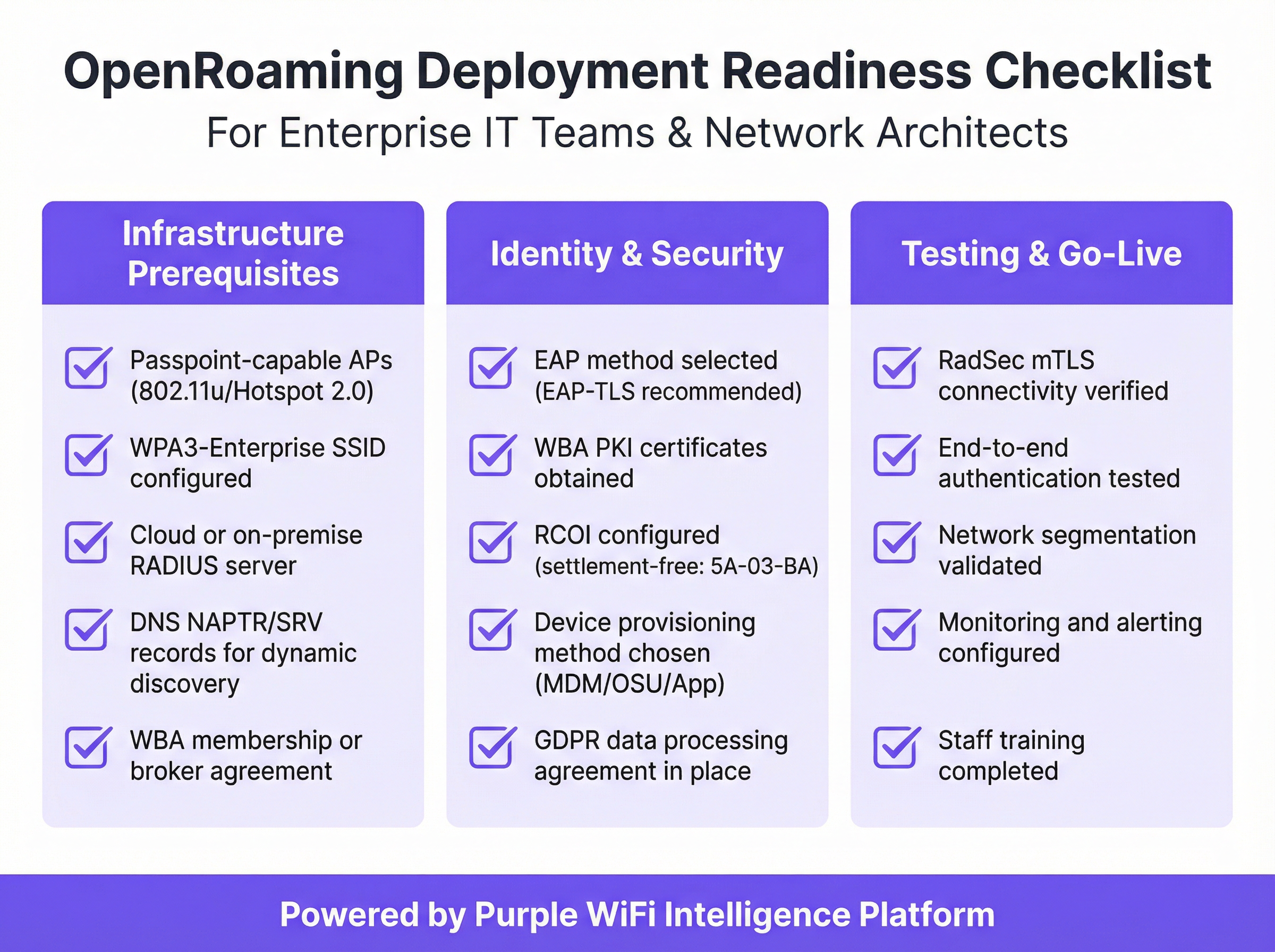

Schritt 1: Bewertung der Infrastruktur-Bereitschaft

Überprüfen Sie, ob Ihre Access Points und Wireless LAN Controller Passpoint/Hotspot 2.0 (IEEE 802.11u) unterstützen. Die meisten nach 2018 hergestellten Enterprise-Geräte verfügen über native Unterstützung. Konfigurieren Sie eine dedizierte SSID, die mit WPA3-Enterprise (oder WPA2-Enterprise für die Kompatibilität mit älteren Geräten) gesichert ist. Diese SSID wird den OpenRoaming-Verkehr übertragen und muss mit den entsprechenden ANQP-Einstellungen konfiguriert werden, um Ihren RCOI auszustrahlen.

Schritt 2: WBA-Mitgliedschaft und Broker-Einbindung

Um an der OpenRoaming-Föderation teilzunehmen, muss Ihr Unternehmen entweder direkt der WBA beitreten oder einen autorisierten WBA-Broker beauftragen. Der Broker weist Ihrem Unternehmen eine WBA-Identität (WBAID) zu, stellt Ihre RadSec-Zertifikate unter der WBA-PKI aus und konfiguriert Ihre DNS-NAPTR/SRV-Einträge, um die dynamische Entdeckung zu ermöglichen. Dies ist der grundlegende Schritt, der Ihre Infrastruktur mit der globalen Föderation verbindet.

Schritt 3: Konfiguration der RADIUS-Infrastruktur

Ihr RADIUS-Server muss so konfiguriert sein, dass er Authentifizierungsanfragen an die OpenRoaming-Föderation weiterleitet. Dies beinhaltet die Konfiguration von RadSec, um mTLS-Verbindungen unter Verwendung Ihrer von der WBA ausgestellten Zertifikate herzustellen. Der RADIUS-Proxy muss in der Lage sein, DNS-NAPTR-Lookups durchzuführen, um IDP-Endpunkte dynamisch aufzulösen. Cloud-basierte RADIUS-Lösungen können diesen Schritt erheblich vereinfachen, indem sie die komplexen DNS-Entdeckungs- und Zertifikatsmanagementprozesse abstrahieren.

Schritt 4: Strategie zur Gerätebereitstellung

Das Aufspielen von Passpoint-Profilen auf Benutzergeräte ist die primäre operative Überlegung. Vier Ansätze stehen zur Verfügung:

| Methode | Bestens geeignet für | Mechanismus |

|---|---|---|

| MDM-Push | Verwaltete Unternehmensgeräte | Intune, Jamf oder Workspace ONE pushen Profile automatisch |

| Online-Anmeldung (OSU) | Kundenorientierte Bereitstellungen | Standardisierte Selbstregistrierung über das Passpoint-OSU-Protokoll |

| App-basierte Bereitstellung | Mitglieder von Treueprogrammen | Mobile App installiert Passpoint-Profil nach der Authentifizierung |

| QR-Code-Registrierung | Hospitality-Check-in | Physischer QR-Code löst Profilinstallation aus |

Schritt 5: Richtlinienkonfiguration und VLAN-Segmentierung

Konfigurieren Sie Ihren WLAN-Controller so, dass er die entsprechenden OpenRoaming-RCOIs über ANQP ausstrahlt. Implementieren Sie eine dynamische VLAN-Zuweisung über RADIUS-Attribute, um sicherzustellen, dass der Gästeverkehr von Unternehmensnetzwerken isoliert ist. Dies ist für die PCI DSS-Konformität in Einzelhandels- Umgebungen unverzichtbar und Best Practice in allen Branchen.

Best Practices für Sicherheit und Konformität

OpenRoaming verbessert die Sicherheitslage von Standort-Wi-Fi grundlegend, indem es von offenen, unverschlüsselten Netzwerken zu robuster Sicherheit auf Unternehmensniveau übergeht. Für einen tieferen Einblick in die zugrunde liegenden Authentifizierungsmechanismen lesen Sie 802.1X-Authentifizierung: Sicherung des Netzwerkzugriffs auf modernen Geräten .

WPA3-Enterprise und 802.1X-Authentifizierung

Im Gegensatz zu Captive Portals, bei denen der Verkehr bis zur Anmeldung unverschlüsselt ist, nutzt OpenRoaming WPA3-Enterprise-Verschlüsselung ab dem ersten Paket. Der gegenseitige 802.1X-Authentifizierungsprozess stellt sicher, dass das Gerät des Benutzers die Identität des Netzwerks kryptografisch verifiziert, bevor Anmeldedaten übertragen werden. Dies eliminiert das Risiko von „Evil Twin“-Access Points – eine Schwachstelle, die herkömmliche Captive Portals nicht adressieren können.

Datenschutz und GDPR-Konformität

Herkömmliche Captive Portals erfassen oft umfangreiche personenbezogene Daten (PII), was erhebliche Belastungen für die GDPR-Konformität mit sich bringt. OpenRoaming authentifiziert Benutzer über pseudonyme Identifikatoren wie das Attribut Chargeable-User-Identity (CUI). Der Standort verifiziert, dass der Benutzer legitim ist, ohne notwendigerweise seine rohen PII zu erfassen. Dies steht im Einklang mit den Prinzipien der Datenminimierung der GDPR und reduziert den Umfang Ihrer Datenverarbeitungspflichten.

Netzwerksegmentierung und PCI DSS

Für Einzelhandels- Umgebungen ist die PCI DSS-Konformität von entscheidender Bedeutung. Der OpenRoaming-Verkehr muss strikt von Point of Sale (POS)-Systemen und Unternehmensnetzwerken segmentiert werden. Nutzen Sie die dynamische VLAN-Zuweisung über RADIUS-Attribute, um den Gästeverkehr sofort nach der Authentifizierung zu isolieren und ihn in eine VRF-Instanz mit nur einer Standard-Internetroute und expliziten Deny-Regeln für den gesamten internen RFC 1918-Adressraum zu platzieren.

Fallstudien: OpenRoaming in der Praxis

Fallstudie 1: RAI Amsterdam Convention Centre (Events & Konferenzen)

Das RAI Amsterdam Convention Centre, einer der größten Veranstaltungsorte Europas mit jährlich 1,5 Millionen Gästen, hat 2023 Wi-Fi 6 mit WBA OpenRoaming eingeführt. Auf der Cisco Live Europe hatten über 18.000 Teilnehmer Zugang zu nahtloser OpenRoaming-Konnektivität und verbrauchten in vier Tagen mehr als 77 Terabyte an Daten. Die Teilnehmer verbrachten durchschnittlich sechs Stunden im Netzwerk. Die Bereitstellung zeigte, wie OpenRoaming den Verbindungsansturm eliminiert, der normalerweise auftritt, wenn sich die Tore einer Veranstaltung öffnen, indem die Authentifizierungslast gleichmäßig über die Föderation verteilt wird. Für Transport-Knotenpunkte und Konferenzzentren ist diese Fallstudie der definitive Proof of Concept.

Fallstudie 2: Delhaize Einzelhandelskette (Einzelhandel)

Die belgische Einzelhandelsgruppe Delhaize hat OpenRoaming in ihrem gesamten Filialnetz eingeführt, um die Kundenkonnektivität zu verbessern und die Abläufe zu rationalisieren. Die Bereitstellung löste hartnäckige Probleme mit den Konversionsraten von Captive Portals – eine Herausforderung, vor der alle Einzelhandels- Betreiber stehen, da Kunden zunehmend standardmäßig mobile Daten nutzen, anstatt sich mit manuellen Anmeldeseiten zu beschäftigen. Durch die Ermöglichung einer automatischen, sicheren Konnektivität für Nutzer der Treue-App konnte Delhaize die Wi-Fi-Akzeptanz steigern und die Qualität der Analysedaten in den Filialen verbessern, was Entscheidungen zur Warenpräsentation und Flächennutzung direkt unterstützt. Dies entspricht dem breiteren Trend der Integration von WiFi Analytics in Retail-Intelligence-Plattformen.

Fehlerbehebung & Risikominderung

Während OpenRoaming die Endbenutzererfahrung vereinfacht, ist die zugrunde liegende Infrastruktur komplex. Netzwerkarchitekten müssen proaktiv gängige Fehlerszenarien mindern:

Ablauf von RadSec-Zertifikaten ist das kritischste operative Risiko. Die mTLS-Verbindungen basieren auf WBA-PKI-Zertifikaten. Ein abgelaufenes Zertifikat unterbricht sofort das Föderations-Routing und führt zu stillen Authentifizierungsfehlern. Implementieren Sie ein Monitoring mit mindestens 60 Tagen Vorwarnzeit und einem definierten Erneuerungsprozess.

DNS-Auflösungsfehler sind die zweithäufigste Ursache für OpenRoaming-Ausfälle. Die dynamische Peer-Discovery hängt von einer zuverlässigen DNS-Auflösung von NAPTR- und SRV-Einträgen ab. Stellen Sie sicher, dass Ihre RADIUS-Proxys über redundante, leistungsstarke DNS-Forwarder verfügen, und testen Sie die DNS-Auflösung im Rahmen Ihrer regelmäßigen Netzwerk-Checks.

Kompatibilität mit älteren Geräten muss während des Übergangs geplant werden. Während moderne iOS-, Android-, Windows- und macOS-Geräte Passpoint nativ unterstützen, tun dies ältere Geräte nicht. Betreiben Sie während der Übergangsphase parallel ein traditionelles Gäste-WiFi Netzwerk, um eine universelle Abdeckung zu gewährleisten.

Fehlkonfiguration des RADIUS-Proxys kann zu Realm-basierten Routing-Fehlern führen. Stellen Sie sicher, dass Ihr Proxy den EAP-Identity-Realm korrekt verarbeitet und dass Ihre DNS-NAPTR-Einträge korrekt für die RFC 7585-Entdeckung formatiert sind. Testen Sie vor dem Go-Live mit mehreren IDP-Realms.

ROI & geschäftliche Auswirkungen

Der Business Case für OpenRoaming geht weit über technische Eleganz hinaus. Standortbetreiber können messbare Erträge in mehreren Bereichen erwarten:

| Metrik | Typisches Ergebnis | Quelle |

|---|---|---|

| Reduzierung von Wi-Fi-Support-Tickets | 70–80 % Rückgang | WBA-Bereitstellungsberichte |

| Steigerung der Wi-Fi-Adoptionsrate | 40–50 % Anstieg | WBA-Flughafen-Bereitstellungsdaten |

| Datenverbrauch pro Benutzer | Deutlich höher vs. Captive Portal | RAI Amsterdam Fallstudie |

| PII-Konformitätsrisiko | Erheblich reduziert | GDPR pseudonymes ID-Modell |

Durch die Einführung von OpenRoaming bieten Standorte die modernen Hospitality-Wi-Fi-Lösungen, die Ihre Gäste verdienen , und verwandeln Wi-Fi von einem frustrierenden Hilfsmittel in einen nahtlosen, unsichtbaren Ermöglicher des digitalen Erlebnisses. Die Integration mit WiFi Analytics Plattformen wird wertvoller, da höhere Attach-Raten reichhaltigere und repräsentativere Datensätze erzeugen. Für Unternehmen, die das breitere Bild der Netzwerkmodernisierung betrachten, bietet Die wichtigsten SD-WAN-Vorteile für moderne Unternehmen ergänzenden Kontext dazu, wie OpenRoaming in eine moderne, softwaredefinierte Netzwerkarchitektur passt.

Auch der Gesundheitssektor profitiert erheblich: OpenRoaming ermöglicht eine sichere, automatische Konnektivität für Gastärzte und medizinische IoT-Geräte – ohne die Konformitätsrisiken offener Gästenetzwerke oder den operativen Aufwand einer gerätebezogenen Captive Portal-Verwaltung.

Schlüsselbegriffe & Definitionen

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables devices to automatically discover and authenticate to Wi-Fi networks without user intervention, using pre-provisioned credentials.

The foundational technology that makes the seamless OpenRoaming experience possible on the end-user device. Without Passpoint support on both the AP and the device, OpenRoaming cannot function.

RadSec

A protocol (RFC 6614) that transports RADIUS packets over a TCP and TLS connection, providing encrypted, reliable, and authenticated delivery of authentication signalling.

Used to secure authentication traffic traversing the public internet between the venue's RADIUS proxy and the global OpenRoaming federation. Replaces the legacy IPSec tunnel model.

RCOI (Roaming Consortium Organization Identifier)

A 3-octet or 5-octet identifier broadcast by access points in 802.11 beacons and ANQP responses to indicate which roaming federations and settlement policies the network supports.

Devices read the RCOI to determine if they hold valid credentials to connect before attempting authentication. The settlement-free RCOI (5A-03-BA) is the standard for enterprise deployments.

ANQP (Access Network Query Protocol)

An IEEE 802.11 protocol used by devices to query access points for network information — including supported RCOIs, venue name, and NAI realm list — prior to association.

Enables devices to silently evaluate whether a network supports their credentials without disrupting the user or initiating a connection attempt.

Identity Provider (IDP)

An organisation that maintains user identities and issues the Passpoint credentials (certificates or profiles) used for OpenRoaming authentication.

Mobile carriers, corporate IT departments, and loyalty programmes act as IDPs. The IDP authenticates the user and signals the result to the ANP via the RADIUS federation.

Access Network Provider (ANP)

The venue or organisation that operates the physical Wi-Fi infrastructure, broadcasts OpenRoaming RCOIs, and enforces local access policies.

Hotels, stadiums, retail stores, and enterprise offices act as ANPs. The ANP controls what authenticated users can access, regardless of which IDP authenticated them.

WBA PKI

The four-level Public Key Infrastructure managed by the Wireless Broadband Alliance, used to issue the mTLS certificates required for RadSec connections between federation participants.

Provides the foundational cryptographic trust that allows thousands of independent networks to securely federate without pre-established bilateral agreements.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) methods.

The robust security framework underpinning OpenRoaming. It prevents unauthorised access and enables WPA3-Enterprise encryption from the first data packet.

Chargeable-User-Identity (CUI)

A RADIUS attribute (RFC 4372) that provides a pseudonymous, stable identifier for a user across multiple sessions, without exposing their actual identity to the access network.

Enables venues to track unique visitors for analytics purposes while minimising PII collection, directly supporting GDPR data minimisation compliance.

Fallstudien

A 500-room luxury hotel currently uses a captive portal requiring guests to log in with their room number and last name. They are experiencing high support volumes and poor guest satisfaction scores regarding Wi-Fi. They want to implement OpenRoaming but are concerned about losing the ability to tier bandwidth for VIP guests and loyalty programme members.

The hotel should deploy OpenRoaming using the settlement-free RCOI (5A-03-BA), with the hotel's loyalty app acting as an Identity Provider. When a VIP loyalty member authenticates, the IDP's RADIUS Access-Accept response includes Vendor-Specific Attributes (VSAs) that instruct the hotel's WLAN controller to assign the user to a premium QoS profile and a dedicated high-bandwidth VLAN. Standard guests authenticated via a third-party IDP (e.g., their mobile carrier) receive the default QoS profile. The hotel's RADIUS server acts as the policy enforcement point, translating IDP-supplied identity attributes into local network policies.

A large retail chain with 200 stores wants to deploy OpenRoaming to improve customer connectivity and feed their WiFi Analytics platform with richer footfall data. Their security team is concerned about PCI DSS compliance and the risk of guest devices accessing the corporate network or point-of-sale systems.

The retail chain must implement strict network segmentation as a prerequisite to deployment. The OpenRoaming SSID must be mapped to an isolated guest VLAN at the access layer (the AP or distribution switch). The RADIUS server should enforce dynamic VLAN assignment, ensuring all OpenRoaming-authenticated users are placed into a VRF instance with only a default route to the internet and explicit ACL deny rules for all RFC 1918 internal address space. The OpenRoaming RADIUS proxy should be deployed in a DMZ, with no direct routing path to the corporate network. A quarterly penetration test should verify that the segmentation boundary holds.

Szenarioanalyse

Q1. Your venue is experiencing frequent silent authentication failures for a subset of OpenRoaming users. Packet captures confirm the EAP-Identity response is received by the AP, but no RADIUS Access-Request ever reaches the Identity Provider. What is the most likely architectural failure point, and how would you diagnose it?

💡 Hinweis:Consider the steps required for the RADIUS proxy to locate the correct destination for the specific user's realm before it can forward the authentication request.

Empfohlenen Ansatz anzeigen

The most likely failure point is DNS resolution at the RADIUS proxy. OpenRoaming relies on dynamic discovery (RFC 7585), requiring the proxy to perform a DNS NAPTR/SRV lookup on the realm provided in the EAP-Identity. If DNS fails, the proxy cannot determine the IP address of the IDP's RadSec server, resulting in a silent failure. Diagnose by running a manual NAPTR lookup from the RADIUS proxy for the affected realm, verifying that the correct SRV records are returned and that the RadSec server IP is reachable on port 2083.

Q2. A hospital IT director wants to deploy OpenRoaming to improve connectivity for visiting clinicians and medical IoT devices, but mandates that all guest traffic must be encrypted over the air from the moment of connection to comply with internal security policy. They currently use a captive portal with WPA2-Personal (PSK). Does OpenRoaming satisfy this requirement, and how does the encryption model differ?

💡 Hinweis:Compare the encryption timing of captive portals versus 802.1X-based authentication, and consider what happens to traffic before the captive portal login is completed.

Empfohlenen Ansatz anzeigen

Yes, OpenRoaming fully satisfies this requirement. With a captive portal, traffic is unencrypted over the air until the user completes the login process — creating a vulnerability window. OpenRoaming uses 802.1X authentication and WPA3-Enterprise (or WPA2-Enterprise), which establishes a unique, cryptographically secure encrypted session via a 4-way handshake immediately upon successful authentication, before any user data is transmitted. Each session uses a unique PMK derived from the EAP exchange, ensuring per-session encryption that is far stronger than the shared PSK model.

Q3. You are configuring the WLAN controller for a new stadium deployment that will participate in the settlement-free OpenRoaming federation. A colleague suggests also broadcasting the settled RCOI to maximise compatibility. What are the implications of broadcasting both RCOIs simultaneously, and what is your recommendation?

💡 Hinweis:Consider the commercial and operational implications of the settled RCOI, and how devices prioritise RCOI matching.

Empfohlenen Ansatz anzeigen

Broadcasting the settled RCOI (BA-A2-D0) alongside the settlement-free RCOI (5A-03-BA) is technically possible but carries significant commercial risk. The settled RCOI signals to Identity Providers that the ANP expects financial compensation for connectivity. This may deter IDPs from allowing their users to connect, as they would incur charges. For a stadium seeking maximum user adoption and seamless connectivity, broadcasting only the settlement-free RCOI is the correct approach. The settled RCOI should only be used when a specific commercial settlement agreement is in place with the relevant IDPs.

Wichtigste Erkenntnisse

- ✓OpenRoaming replaces manual captive portals with automatic, zero-touch Wi-Fi connectivity built on Passpoint (IEEE 802.11u) and 802.1X authentication.

- ✓The global federation scales through dynamic DNS-based peer discovery (RFC 7585) and RadSec mTLS (RFC 6614), eliminating the need for static routing tables or bilateral agreements.

- ✓WPA3-Enterprise encryption is established from the very first packet, and mutual certificate authentication eliminates Evil Twin attack vectors.

- ✓Pseudonymous identifiers (Chargeable-User-Identity) minimise PII collection, directly reducing GDPR compliance obligations for venue operators.

- ✓Venues typically report a 70-80% reduction in Wi-Fi-related support tickets and a 40-50% increase in Wi-Fi adoption rates after deployment.

- ✓Certificate lifecycle management is the single most critical operational task — expired WBA PKI certificates cause silent RadSec failures.

- ✓Dynamic VLAN assignment via RADIUS is mandatory for PCI DSS compliance in retail environments and best practice across all verticals.