O Guia Definitivo para a Arquitetura e Autenticação OpenRoaming

Este guia fornece uma referência técnica autoritária sobre a arquitetura WBA OpenRoaming, abrangendo a base Passpoint, federação RADIUS, segurança RadSec mTLS e orientações de implementação passo a passo para locais empresariais. Equipar gestores de TI, arquitetos de rede e operadores de espaços com o conhecimento necessário para substituir Captive Portals por uma conectividade Wi-Fi contínua, segura e em conformidade que oferece um ROI mensurável.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: A Arquitetura OpenRoaming

- A Base Passpoint

- A Federação RADIUS e RadSec

- Roaming Consortium Organization Identifiers (RCOIs)

- Guia de Implementação

- Passo 1: Avaliação de Prontidão da Infraestrutura

- Passo 2: Adesão à WBA e Envolvimento de Broker

- Passo 3: Configuração da Infraestrutura RADIUS

- Passo 4: Estratégia de Provisionamento de Dispositivos

- Passo 5: Configuração de Políticas e Segmentação de VLAN

- Melhores Práticas para Segurança e Conformidade

- WPA3-Enterprise e Autenticação 802.1X

- Privacidade e Conformidade com o GDPR

- Segmentação de Rede e PCI DSS

- Casos de Estudo: OpenRoaming em Produção

- Caso de Estudo 1: RAI Amsterdam Convention Centre (Eventos e Conferências)

- Caso de Estudo 2: Cadeia de Retalho Delhaize (Retalho)

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

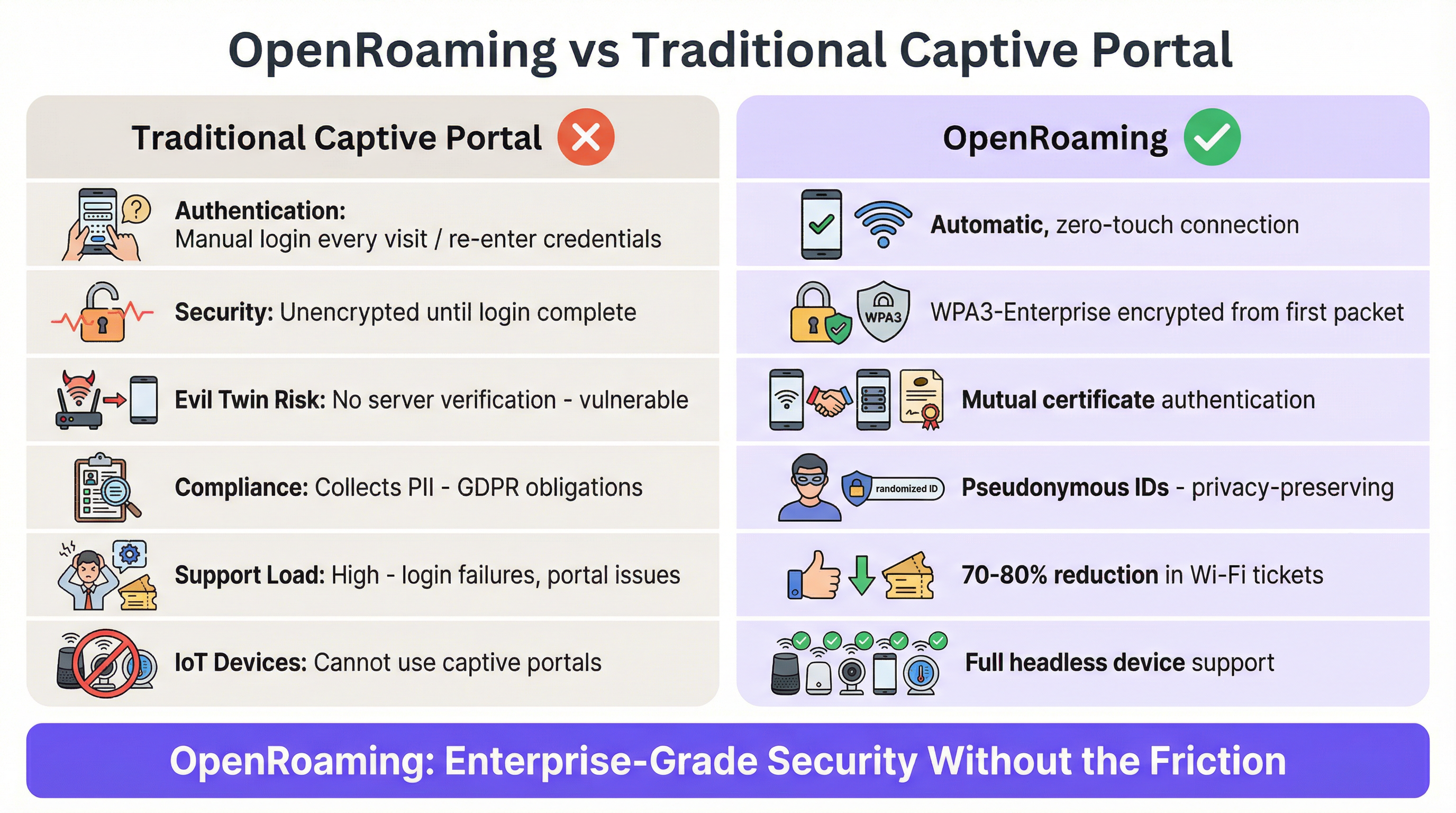

O modelo tradicional de Captive Portal para Wi-Fi de convidados está ultrapassado. Durante décadas, os locais dependeram de ecrãs de login manual que frustram os utilizadores, oferecem pouca segurança e geram custos operacionais de suporte significativos. O WBA OpenRoaming representa uma mudança arquitetónica fundamental, substituindo a autenticação manual por uma federação global de ligações seguras e automáticas baseadas na tecnologia Passpoint (Hotspot 2.0) e na Autenticação 802.1X: Protegendo o Acesso à Rede em Dispositivos Modernos .

Para gestores de TI e arquitetos de rede, implementar o OpenRoaming já não se trata apenas de melhorar a experiência do utilizador — é um imperativo estratégico para reforçar a segurança da rede, reduzir os pedidos de suporte e impulsionar um ROI mensurável através de uma maior utilização da rede. Este guia fornece uma referência técnica abrangente para implementar a arquitetura OpenRoaming, navegar na federação RADIUS e garantir a conformidade com os padrões de segurança modernos em ambientes empresariais, de Retalho e de Hotelaria .

Análise Técnica Aprofundada: A Arquitetura OpenRoaming

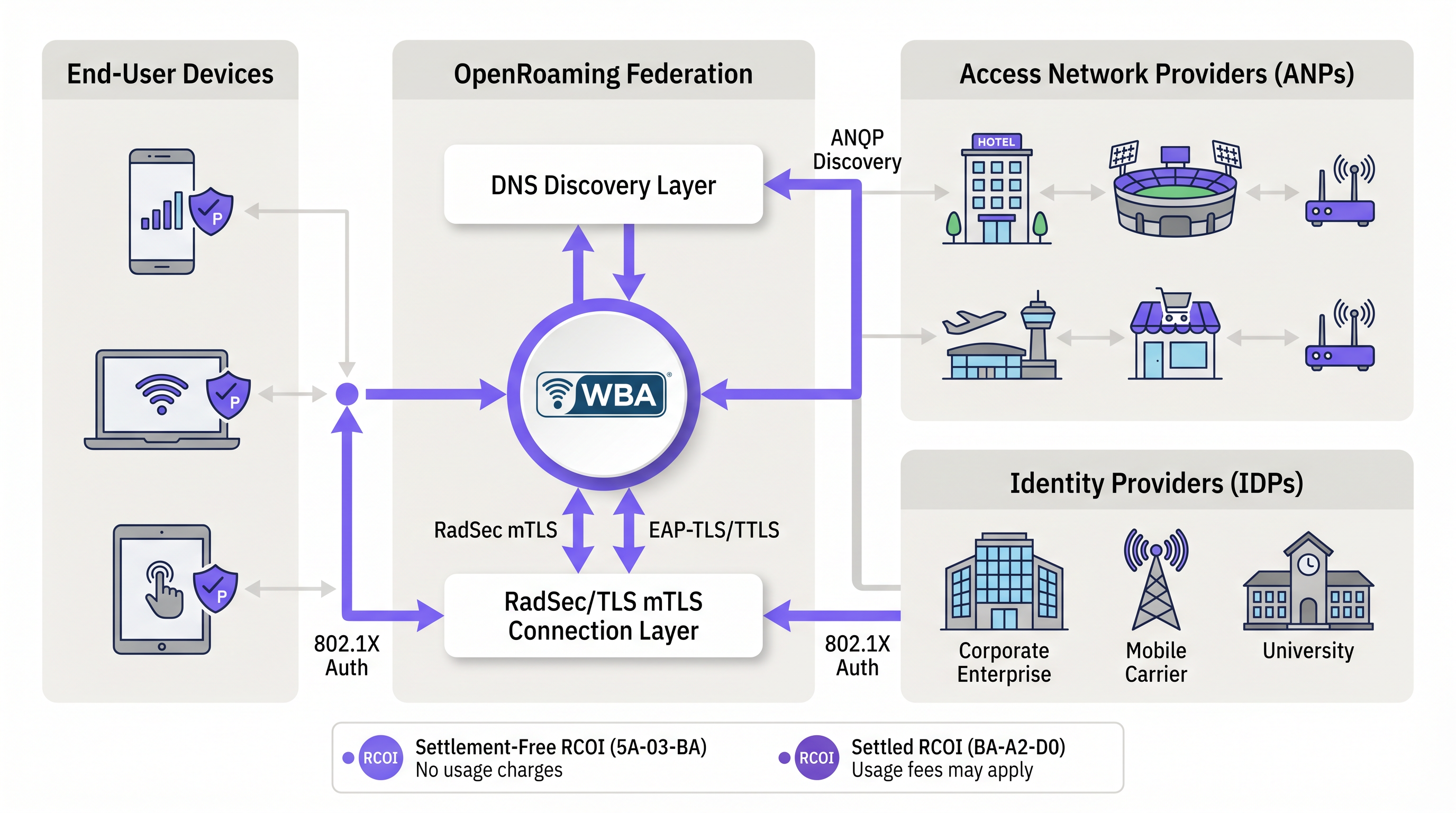

A arquitetura OpenRoaming opera através de uma federação de confiança gerida pela Wireless Broadband Alliance (WBA). Esta estabelece a ponte entre os Identity Providers (IDPs) que emitem credenciais e os Access Network Providers (ANPs) que operam a infraestrutura Wi-Fi.

A Base Passpoint

No núcleo do OpenRoaming está o padrão Wi-Fi Alliance Passpoint (baseado no IEEE 802.11u). O Passpoint permite que os dispositivos descubram e se autentiquem em redes Wi-Fi automaticamente. Quando um dispositivo entra num local com OpenRoaming ativado, utiliza o Access Network Query Protocol (ANQP) para consultar o ponto de acesso sobre os Roaming Consortium Organization Identifiers (RCOIs) suportados antes da associação. Esta descoberta pré-associação é inteiramente invisível para o utilizador — o dispositivo determina silenciosamente se possui credenciais válidas para a rede antes de iniciar qualquer tentativa de ligação.

A Federação RADIUS e RadSec

O roaming Wi-Fi de operadora tradicional baseia-se em tabelas de encaminhamento RADIUS estáticas preenchidas através de acordos bilaterais, protegidas via túneis IPSec. Este modelo não é escalável para uma federação global e aberta. O OpenRoaming resolve isto utilizando a descoberta dinâmica de pares baseada em DNS (RFC 7585) e RadSec (RADIUS sobre TLS, RFC 6614).

Quando um ponto de acesso recebe um pedido de autenticação, o proxy RADIUS local executa uma consulta DNS NAPTR no domínio do utilizador para descobrir dinamicamente o servidor RadSec do IDP. A sinalização é protegida utilizando mutual TLS (mTLS) com certificados emitidos pela infraestrutura de chaves públicas (PKI) de quatro níveis da WBA, garantindo segurança de ponta a ponta entre a Rede de Acesso e o Fornecedor de Identidade sem exigir acordos bilaterais pré-estabelecidos.

Roaming Consortium Organization Identifiers (RCOIs)

O OpenRoaming utiliza RCOIs específicos para transmitir controlos de política e modelos de liquidação. Estes são anunciados no beacon 802.11 e via ANQP:

| Valor RCOI | Modelo | Descrição |

|---|---|---|

| 5A-03-BA | Sem Liquidação | O ANP fornece conectividade sem custos para o IDP. Modelo dominante para empresas, retalho e hotelaria. |

| BA-A2-D0 | Com Liquidação | O ANP espera compensação financeira. Utilizado para cenários de conectividade premium. |

Os 12 bits mais significativos do RCOI também podem ser utilizados para definir políticas de Closed Access Group (CAG), permitindo que ANPs e IDPs negociem níveis de Qualidade de Serviço, níveis de prova de identidade e requisitos de privacidade de forma granular.

Guia de Implementação

A implementação do OpenRoaming requer coordenação entre o hardware de rede, a infraestrutura RADIUS e a gestão de identidade. Para uma visão abrangente dos requisitos de hardware, consulte o nosso guia sobre Definição de Pontos de Acesso Sem Fios: O Seu Guia Definitivo para 2026 .

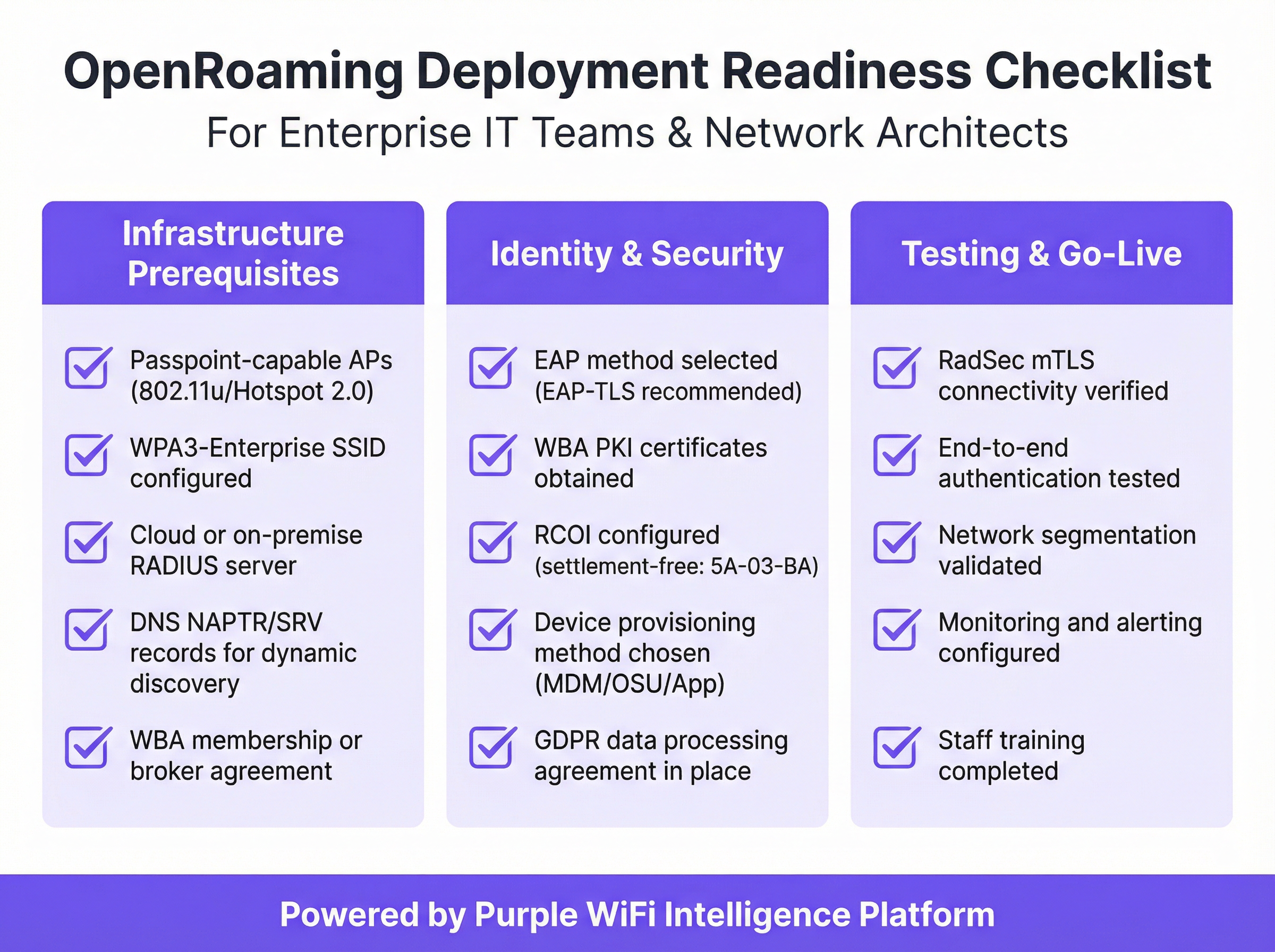

Passo 1: Avaliação de Prontidão da Infraestrutura

Verifique se os seus pontos de acesso e controladores de LAN sem fios suportam Passpoint/Hotspot 2.0 (IEEE 802.11u). A maioria dos equipamentos de classe empresarial fabricados após 2018 inclui suporte nativo. Configure um SSID dedicado protegido com WPA3-Enterprise (ou WPA2-Enterprise para compatibilidade com dispositivos antigos). Este SSID transportará o tráfego OpenRoaming e deve ser configurado com as definições ANQP apropriadas para transmitir o seu RCOI.

Passo 2: Adesão à WBA e Envolvimento de Broker

Para participar na federação OpenRoaming, a sua organização deve aderir diretamente à WBA ou contratar um broker autorizado da WBA. O broker atribuirá à sua organização um WBA Identity (WBAID), emitirá os seus certificados RadSec sob a PKI da WBA e configurará os seus registos DNS NAPTR/SRV para permitir a descoberta dinâmica. Este é o passo fundamental que liga a sua infraestrutura à federação global.

Passo 3: Configuração da Infraestrutura RADIUS

O seu servidor RADIUS deve ser configurado para encaminhar pedidos de autenticação para a federação OpenRoaming. Isto envolve a configuração do RadSec para estabelecer ligações mTLS utilizando os seus certificados emitidos pela WBA. O proxy RADIUS deve ser capaz de realizar consultas DNS NAPTR para resolver dinamicamente os endpoints do IDP. As soluções RADIUS baseadas na nuvem podem simplificar significativamente este passo, abstraindo os complexos processos de descoberta de DNS e gestão de certificados.

Passo 4: Estratégia de Provisionamento de Dispositivos

Colocar perfis Passpoint nos dispositivos dos utilizadores é a principal consideração operacional. Estão disponíveis quatro abordagens:

| Método | Ideal Para | Mecanismo |

|---|---|---|

| MDM Push | Gestão de cordispositivos corporativos | Perfis push do Intune, Jamf ou Workspace ONE automaticamente |

| Online Sign-Up (OSU) | Implementações voltadas para o consumidor | Auto-registo normalizado através do protocolo Passpoint OSU |

| App-Based Provisioning | Membros de programas de fidelização | A aplicação móvel instala o perfil Passpoint após a autenticação |

| QR Code Enrolment | Check-in em hotelaria | O QR Code físico aciona a instalação do perfil |

Passo 5: Configuração de Políticas e Segmentação de VLAN

Configure o seu controlador WLAN para transmitir os RCOIs de OpenRoaming adequados via ANQP. Implemente a atribuição dinâmica de VLAN através de atributos RADIUS para garantir que o tráfego de convidados seja isolado das redes corporativas. Isto é inegociável para a conformidade com PCI DSS em ambientes de Retalho e uma boa prática em todos os setores.

Melhores Práticas para Segurança e Conformidade

O OpenRoaming melhora fundamentalmente a postura de segurança do Wi-Fi do local, passando de redes abertas e não encriptadas para uma segurança robusta de nível empresarial. Para um aprofundamento nos mecanismos de autenticação subjacentes, reveja Autenticação 802.1X: Proteger o Acesso à Rede em Dispositivos Modernos .

WPA3-Enterprise e Autenticação 802.1X

Ao contrário dos Captive Portals, onde o tráfego não é encriptado até ao login, o OpenRoaming utiliza a encriptação WPA3-Enterprise desde o primeiro pacote. O processo de autenticação mútua 802.1X garante que o dispositivo do utilizador verifica criptograficamente a identidade da rede antes de transmitir quaisquer credenciais, eliminando o risco de pontos de acesso falsos "Evil Twin" — uma vulnerabilidade que os Captive Portals tradicionais não conseguem resolver.

Privacidade e Conformidade com o GDPR

Os Captive Portals tradicionais recolhem frequentemente Informações de Identificação Pessoal (PII) extensas, criando encargos significativos de conformidade com o GDPR. O OpenRoaming autentica os utilizadores através de identificadores pseudónimos, como o atributo Chargeable-User-Identity (CUI). O local verifica se o utilizador é legítimo sem necessariamente ingerir as suas PII brutas, alinhando-se com os princípios de minimização de dados do GDPR e reduzindo o âmbito das suas obrigações de processamento de dados.

Segmentação de Rede e PCI DSS

Para ambientes de Retalho , a conformidade com PCI DSS é crítica. O tráfego de OpenRoaming deve ser estritamente segmentado dos sistemas de Ponto de Venda (POS) e das redes corporativas. Utilize a atribuição dinâmica de VLAN através de atributos RADIUS para isolar o tráfego de convidados imediatamente após a autenticação, colocando-o numa instância VRF apenas com uma rota de internet predefinida e regras de negação explícitas para todo o espaço de endereçamento interno RFC 1918.

Casos de Estudo: OpenRoaming em Produção

Caso de Estudo 1: RAI Amsterdam Convention Centre (Eventos e Conferências)

O RAI Amsterdam Convention Centre, um dos maiores locais de eventos da Europa, que recebe 1,5 milhões de convidados anualmente, implementou Wi-Fi 6 com WBA OpenRoaming em 2023. No Cisco Live Europe, mais de 18.000 participantes tiveram acesso a conectividade OpenRoaming contínua, consumindo mais de 77 terabytes de dados ao longo de quatro dias. Os participantes passaram uma média de seis horas na rede. A implementação demonstrou como o OpenRoaming elimina o pico de ligações que ocorre tipicamente quando as portas dos eventos abrem, distribuindo a carga de autenticação uniformemente pela federação. Para centros de Transporte e centros de conferências, este caso de estudo é a prova de conceito definitiva.

Caso de Estudo 2: Cadeia de Retalho Delhaize (Retalho)

O grupo de retalho belga Delhaize implementou o OpenRoaming em toda a sua rede de lojas para melhorar a conectividade dos clientes e otimizar as operações. A implementação resolveu problemas persistentes com as taxas de conversão de Captive Portals — um desafio que todos os operadores de Retalho enfrentam, à medida que os clientes optam cada vez mais por dados móveis em vez de utilizarem ecrãs de login manual. Ao permitir uma conectividade automática e segura para os utilizadores da aplicação de fidelização, a Delhaize aumentou a adoção de Wi-Fi e melhorou a qualidade dos dados analíticos em loja, apoiando diretamente as decisões de merchandising e utilização de espaço. Isto alinha-se com a tendência mais ampla de integrar WiFi Analytics com plataformas de inteligência de retalho.

Resolução de Problemas e Mitigação de Riscos

Embora o OpenRoaming simplifique a experiência do utilizador final, a infraestrutura subjacente é complexa. Os arquitetos de rede devem mitigar proativamente os modos de falha comuns:

A Expiração do Certificado RadSec é o risco operacional mais crítico. As ligações mTLS dependem de certificados WBA PKI. Um certificado expirado interromperá imediatamente o encaminhamento da federação, causando falhas de autenticação silenciosas. Implemente a monitorização com pelo menos 60 dias de aviso prévio e um processo de renovação definido.

As Falhas de Resolução de DNS são a segunda causa mais comum de interrupções no OpenRoaming. A descoberta dinâmica de pares depende de uma resolução de DNS fiável de registos NAPTR e SRV. Certifique-se de que os seus proxies RADIUS têm reencaminhadores de DNS redundantes e de alto desempenho configurados e teste a resolução de DNS como parte das suas verificações regulares de estado da rede.

A Compatibilidade com Dispositivos Antigos deve ser planeada durante a transição. Embora os dispositivos modernos iOS, Android, Windows e macOS suportem nativamente o Passpoint, os dispositivos mais antigos não o fazem. Mantenha uma rede tradicional de Guest WiFi paralela durante o período de transição para garantir uma cobertura universal.

A Má Configuração do Proxy RADIUS pode causar falhas de encaminhamento baseadas em domínios. Certifique-se de que o seu proxy lida corretamente com o domínio EAP-Identity e que os seus registos DNS NAPTR estão formatados corretamente para a descoberta RFC 7585.Teste com múltiplos domínios IDP antes do go-live.

ROI e Impacto no Negócio

O caso de negócio para o OpenRoaming vai muito além da elegância técnica. Os operadores de espaços podem esperar retornos mensuráveis em vários vetores:

| Métrica | Resultado Típico | Fonte |

|---|---|---|

| Redução de pedidos de suporte de Wi-Fi | Diminuição de 70–80% | Relatórios de implementação da WBA |

| Aumento da taxa de adoção de Wi-Fi | Aumento de 40–50% | Dados de implementação em aeroportos da WBA |

| Consumo de dados por utilizador | Significativamente superior vs. Captive Portal | Estudo de caso da RAI Amsterdam |

| Risco de conformidade de PII | Substancialmente reduzido | Modelo de ID pseudónimo do GDPR |

Ao adotar o OpenRoaming, os espaços oferecem as Soluções de WiFi Modernas para Hotelaria que os seus Hóspedes Merecem , transformando o Wi-Fi de um utilitário frustrante num facilitador invisível e contínuo da experiência digital. A integração com plataformas de WiFi Analytics torna-se mais valiosa à medida que taxas de adesão mais elevadas produzem conjuntos de dados mais ricos e representativos. Para organizações que exploram o cenário mais amplo da modernização de rede, os Principais Benefícios de SD WAN para Empresas Modernas fornecem um contexto complementar sobre como o OpenRoaming se enquadra numa arquitetura de rede moderna e definida por software.

O setor da Saúde também beneficiará significativamente, com o OpenRoaming a permitir conectividade segura e automática para médicos visitantes e dispositivos IoT médicos — sem os riscos de conformidade de redes de convidados abertas ou a sobrecarga operacional da gestão de Captive Portal por dispositivo.

Termos-Chave e Definições

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables devices to automatically discover and authenticate to Wi-Fi networks without user intervention, using pre-provisioned credentials.

The foundational technology that makes the seamless OpenRoaming experience possible on the end-user device. Without Passpoint support on both the AP and the device, OpenRoaming cannot function.

RadSec

A protocol (RFC 6614) that transports RADIUS packets over a TCP and TLS connection, providing encrypted, reliable, and authenticated delivery of authentication signalling.

Used to secure authentication traffic traversing the public internet between the venue's RADIUS proxy and the global OpenRoaming federation. Replaces the legacy IPSec tunnel model.

RCOI (Roaming Consortium Organization Identifier)

A 3-octet or 5-octet identifier broadcast by access points in 802.11 beacons and ANQP responses to indicate which roaming federations and settlement policies the network supports.

Devices read the RCOI to determine if they hold valid credentials to connect before attempting authentication. The settlement-free RCOI (5A-03-BA) is the standard for enterprise deployments.

ANQP (Access Network Query Protocol)

An IEEE 802.11 protocol used by devices to query access points for network information — including supported RCOIs, venue name, and NAI realm list — prior to association.

Enables devices to silently evaluate whether a network supports their credentials without disrupting the user or initiating a connection attempt.

Identity Provider (IDP)

An organisation that maintains user identities and issues the Passpoint credentials (certificates or profiles) used for OpenRoaming authentication.

Mobile carriers, corporate IT departments, and loyalty programmes act as IDPs. The IDP authenticates the user and signals the result to the ANP via the RADIUS federation.

Access Network Provider (ANP)

The venue or organisation that operates the physical Wi-Fi infrastructure, broadcasts OpenRoaming RCOIs, and enforces local access policies.

Hotels, stadiums, retail stores, and enterprise offices act as ANPs. The ANP controls what authenticated users can access, regardless of which IDP authenticated them.

WBA PKI

The four-level Public Key Infrastructure managed by the Wireless Broadband Alliance, used to issue the mTLS certificates required for RadSec connections between federation participants.

Provides the foundational cryptographic trust that allows thousands of independent networks to securely federate without pre-established bilateral agreements.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) methods.

The robust security framework underpinning OpenRoaming. It prevents unauthorised access and enables WPA3-Enterprise encryption from the first data packet.

Chargeable-User-Identity (CUI)

A RADIUS attribute (RFC 4372) that provides a pseudonymous, stable identifier for a user across multiple sessions, without exposing their actual identity to the access network.

Enables venues to track unique visitors for analytics purposes while minimising PII collection, directly supporting GDPR data minimisation compliance.

Estudos de Caso

A 500-room luxury hotel currently uses a captive portal requiring guests to log in with their room number and last name. They are experiencing high support volumes and poor guest satisfaction scores regarding Wi-Fi. They want to implement OpenRoaming but are concerned about losing the ability to tier bandwidth for VIP guests and loyalty programme members.

The hotel should deploy OpenRoaming using the settlement-free RCOI (5A-03-BA), with the hotel's loyalty app acting as an Identity Provider. When a VIP loyalty member authenticates, the IDP's RADIUS Access-Accept response includes Vendor-Specific Attributes (VSAs) that instruct the hotel's WLAN controller to assign the user to a premium QoS profile and a dedicated high-bandwidth VLAN. Standard guests authenticated via a third-party IDP (e.g., their mobile carrier) receive the default QoS profile. The hotel's RADIUS server acts as the policy enforcement point, translating IDP-supplied identity attributes into local network policies.

A large retail chain with 200 stores wants to deploy OpenRoaming to improve customer connectivity and feed their WiFi Analytics platform with richer footfall data. Their security team is concerned about PCI DSS compliance and the risk of guest devices accessing the corporate network or point-of-sale systems.

The retail chain must implement strict network segmentation as a prerequisite to deployment. The OpenRoaming SSID must be mapped to an isolated guest VLAN at the access layer (the AP or distribution switch). The RADIUS server should enforce dynamic VLAN assignment, ensuring all OpenRoaming-authenticated users are placed into a VRF instance with only a default route to the internet and explicit ACL deny rules for all RFC 1918 internal address space. The OpenRoaming RADIUS proxy should be deployed in a DMZ, with no direct routing path to the corporate network. A quarterly penetration test should verify that the segmentation boundary holds.

Análise de Cenários

Q1. Your venue is experiencing frequent silent authentication failures for a subset of OpenRoaming users. Packet captures confirm the EAP-Identity response is received by the AP, but no RADIUS Access-Request ever reaches the Identity Provider. What is the most likely architectural failure point, and how would you diagnose it?

💡 Dica:Consider the steps required for the RADIUS proxy to locate the correct destination for the specific user's realm before it can forward the authentication request.

Mostrar Abordagem Recomendada

The most likely failure point is DNS resolution at the RADIUS proxy. OpenRoaming relies on dynamic discovery (RFC 7585), requiring the proxy to perform a DNS NAPTR/SRV lookup on the realm provided in the EAP-Identity. If DNS fails, the proxy cannot determine the IP address of the IDP's RadSec server, resulting in a silent failure. Diagnose by running a manual NAPTR lookup from the RADIUS proxy for the affected realm, verifying that the correct SRV records are returned and that the RadSec server IP is reachable on port 2083.

Q2. A hospital IT director wants to deploy OpenRoaming to improve connectivity for visiting clinicians and medical IoT devices, but mandates that all guest traffic must be encrypted over the air from the moment of connection to comply with internal security policy. They currently use a captive portal with WPA2-Personal (PSK). Does OpenRoaming satisfy this requirement, and how does the encryption model differ?

💡 Dica:Compare the encryption timing of captive portals versus 802.1X-based authentication, and consider what happens to traffic before the captive portal login is completed.

Mostrar Abordagem Recomendada

Yes, OpenRoaming fully satisfies this requirement. With a captive portal, traffic is unencrypted over the air until the user completes the login process — creating a vulnerability window. OpenRoaming uses 802.1X authentication and WPA3-Enterprise (or WPA2-Enterprise), which establishes a unique, cryptographically secure encrypted session via a 4-way handshake immediately upon successful authentication, before any user data is transmitted. Each session uses a unique PMK derived from the EAP exchange, ensuring per-session encryption that is far stronger than the shared PSK model.

Q3. You are configuring the WLAN controller for a new stadium deployment that will participate in the settlement-free OpenRoaming federation. A colleague suggests also broadcasting the settled RCOI to maximise compatibility. What are the implications of broadcasting both RCOIs simultaneously, and what is your recommendation?

💡 Dica:Consider the commercial and operational implications of the settled RCOI, and how devices prioritise RCOI matching.

Mostrar Abordagem Recomendada

Broadcasting the settled RCOI (BA-A2-D0) alongside the settlement-free RCOI (5A-03-BA) is technically possible but carries significant commercial risk. The settled RCOI signals to Identity Providers that the ANP expects financial compensation for connectivity. This may deter IDPs from allowing their users to connect, as they would incur charges. For a stadium seeking maximum user adoption and seamless connectivity, broadcasting only the settlement-free RCOI is the correct approach. The settled RCOI should only be used when a specific commercial settlement agreement is in place with the relevant IDPs.

Principais Conclusões

- ✓OpenRoaming replaces manual captive portals with automatic, zero-touch Wi-Fi connectivity built on Passpoint (IEEE 802.11u) and 802.1X authentication.

- ✓The global federation scales through dynamic DNS-based peer discovery (RFC 7585) and RadSec mTLS (RFC 6614), eliminating the need for static routing tables or bilateral agreements.

- ✓WPA3-Enterprise encryption is established from the very first packet, and mutual certificate authentication eliminates Evil Twin attack vectors.

- ✓Pseudonymous identifiers (Chargeable-User-Identity) minimise PII collection, directly reducing GDPR compliance obligations for venue operators.

- ✓Venues typically report a 70-80% reduction in Wi-Fi-related support tickets and a 40-50% increase in Wi-Fi adoption rates after deployment.

- ✓Certificate lifecycle management is the single most critical operational task — expired WBA PKI certificates cause silent RadSec failures.

- ✓Dynamic VLAN assignment via RADIUS is mandatory for PCI DSS compliance in retail environments and best practice across all verticals.