BYOD WiFi सुरक्षा: अपने नेटवर्क पर व्यक्तिगत उपकरणों को सुरक्षित रूप से कैसे अनुमति दें

BYOD WiFi एक्सेस को सुरक्षित करने के लिए IT लीडर्स के लिए एक व्यावहारिक, विक्रेता-तटस्थ गाइड। यह व्यक्तिगत उपकरणों को सक्षम करते हुए कॉर्पोरेट संपत्तियों की सुरक्षा के लिए 802.1X प्रमाणीकरण, MDM एकीकरण और सख्त नेटवर्क सेगमेंटेशन के कार्यान्वयन को कवर करता है।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: आर्किटेक्चर और मानक

- 802.1X मानक और EAP प्रोटोकॉल

- नेटवर्क सेगमेंटेशन और VLANs

- मोबाइल डिवाइस मैनेजमेंट (MDM) एकीकरण

- कार्यान्वयन गाइड: चरण-दर-चरण डिप्लॉयमेंट

- चरण 1: इन्फ्रास्ट्रक्चर तैयारी

- चरण 2: प्रमाणपत्र प्राधिकरण और MDM सेटअप

- चरण 3: ऑनबोर्डिंग अनुभव

- सर्वोत्तम अभ्यास और उद्योग मानक

- समस्या निवारण और जोखिम न्यूनीकरण

- प्रमाणपत्र की समय-सीमा समाप्ति

- Android MAC रैंडमाइजेशन

- रोग एक्सेस पॉइंट

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

जैसे-जैसे कॉर्पोरेट नेटवर्क की परिधि घुलती जा रही है, BYOD (अपना खुद का उपकरण लाओ) WiFi एक्सेस का प्रबंधन एक सुविधा सुविधा से एक महत्वपूर्ण सुरक्षा अनिवार्यता में बदल गया है। एंटरप्राइज़ वातावरण— हॉस्पिटैलिटी और रिटेल से लेकर हेल्थकेयर और ट्रांसपोर्ट तक—में काम करने वाले IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए चुनौती स्पष्ट है: कॉर्पोरेट संपत्तियों को अस्वीकार्य जोखिम में डाले बिना व्यक्तिगत उपकरणों को नेटवर्क पर सुरक्षित रूप से कैसे अनुमति दें।

यह गाइड सुरक्षित BYOD WiFi को डिप्लॉय करने के लिए एक व्यावहारिक, विक्रेता-तटस्थ फ्रेमवर्क प्रदान करता है। हम सैद्धांतिक मॉडलों को दरकिनार कर कार्रवाई योग्य आर्किटेक्चर पर ध्यान केंद्रित करेंगे: 802.1X प्रमाणीकरण लागू करना, अनुपालन के लिए मोबाइल डिवाइस मैनेजमेंट (MDM) का लाभ उठाना, और सख्त नेटवर्क सेगमेंटेशन लागू करना। इन तकनीकी नियंत्रणों को व्यावसायिक परिणामों से मैप करके, IT लीडर्स ऐसे समाधान डिप्लॉय कर सकते हैं जो परिचालन दक्षता बनाए रखते हुए डेटा अखंडता की रक्षा करते हैं। चाहे आप विरासत WPA2-PSK नेटवर्कों को अपग्रेड कर रहे हों या शुरू से एक ज़ीरो-ट्रस्ट आर्किटेक्चर डिज़ाइन कर रहे हों, यह संदर्भ आधुनिक एंटरप्राइज़ एज को सुरक्षित करने के लिए आवश्यक सटीक कॉन्फ़िगरेशन का विवरण देता है।

तकनीकी गहन-विश्लेषण: आर्किटेक्चर और मानक

सुरक्षित BYOD WiFi सुरक्षा की नींव पहचान-आधारित एक्सेस कंट्रोल के पक्ष में साझा पासवर्ड को त्यागने पर टिकी है।

802.1X मानक और EAP प्रोटोकॉल

IEEE 802.1X मानक एंटरप्राइज़ WiFi सुरक्षा के लिए गैर-परक्राम्य आधारभूत है। यह पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल (PNAC) प्रदान करता है, यह सुनिश्चित करता है कि कोई डिवाइस नेटवर्क पर तब तक संचार नहीं कर सकता जब तक कि उसे स्पष्ट रूप से प्रमाणित न किया गया हो।

BYOD डिप्लॉयमेंट के लिए, चुना गया एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) तरीका महत्वपूर्ण है। जबकि उपयोगकर्ता नाम और पासवर्ड का उपयोग करके EAP-PEAP (प्रोटेक्टेड EAP) एक आधारभूत प्रदान करता है, EAP-TLS (ट्रांसपोर्ट लेयर सिक्योरिटी) स्वर्ण मानक है। EAP-TLS क्लाइंट-साइड प्रमाणपत्रों पर निर्भर करता है, जिससे क्रेडेंशियल चोरी और मैन-इन-द-मिडल हमलों का जोखिम समाप्त हो जाता है। जब किसी उपयोगकर्ता का व्यक्तिगत स्मार्टफोन कनेक्ट करने का प्रयास करता है, तो RADIUS सर्वर उस डिवाइस पर स्थापित अद्वितीय प्रमाणपत्र को मान्य करता है, जिससे उपयोगकर्ता की पहचान और डिवाइस की प्राधिकरण स्थिति दोनों सुनिश्चित होती हैं।

नेटवर्क सेगमेंटेशन और VLANs

एक फ्लैट नेटवर्क एक समझौता किया गया नेटवर्क है। BYOD डिवाइस को कभी भी कॉर्पोरेट सर्वर, पॉइंट-ऑफ-सेल सिस्टम, या महत्वपूर्ण इन्फ्रास्ट्रक्चर के साथ सबनेट साझा नहीं करना चाहिए।

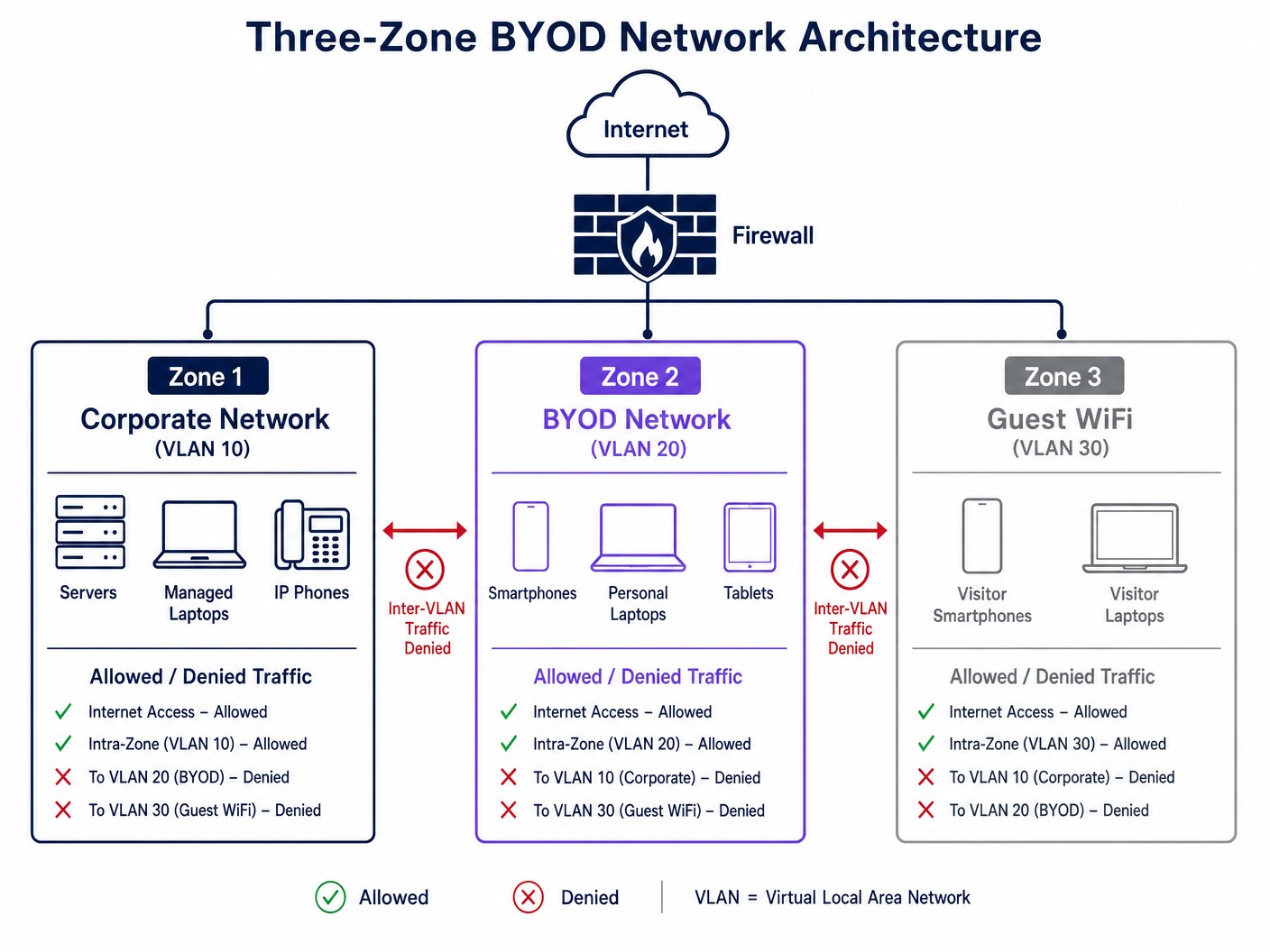

एक सख्त थ्री-ज़ोन आर्किटेक्चर लागू करना आवश्यक है:

- कॉर्पोरेट ज़ोन (VLAN 10): प्रबंधित, कंपनी के स्वामित्व वाले डिवाइस जिनमें आंतरिक संसाधनों तक पूर्ण पहुंच होती है।

- BYOD ज़ोन (VLAN 20): कर्मचारी-स्वामित्व वाले डिवाइस। इस ज़ोन में इंटरनेट एक्सेस और विशिष्ट आंतरिक एप्लिकेशनों तक प्रतिबंधित, भारी निगरानी वाला एक्सेस होना चाहिए (उदाहरण के लिए, एक रिवर्स प्रॉक्सी या आंतरिक VPN के माध्यम से)।

- गेस्ट ज़ोन (VLAN 30): विज़िटर डिवाइस। केवल इंटरनेट एक्सेस। पीयर-टू-पीयर संचार को रोकने के लिए क्लाइंट आइसोलेशन सक्षम होना चाहिए।

मोबाइल डिवाइस मैनेजमेंट (MDM) एकीकरण

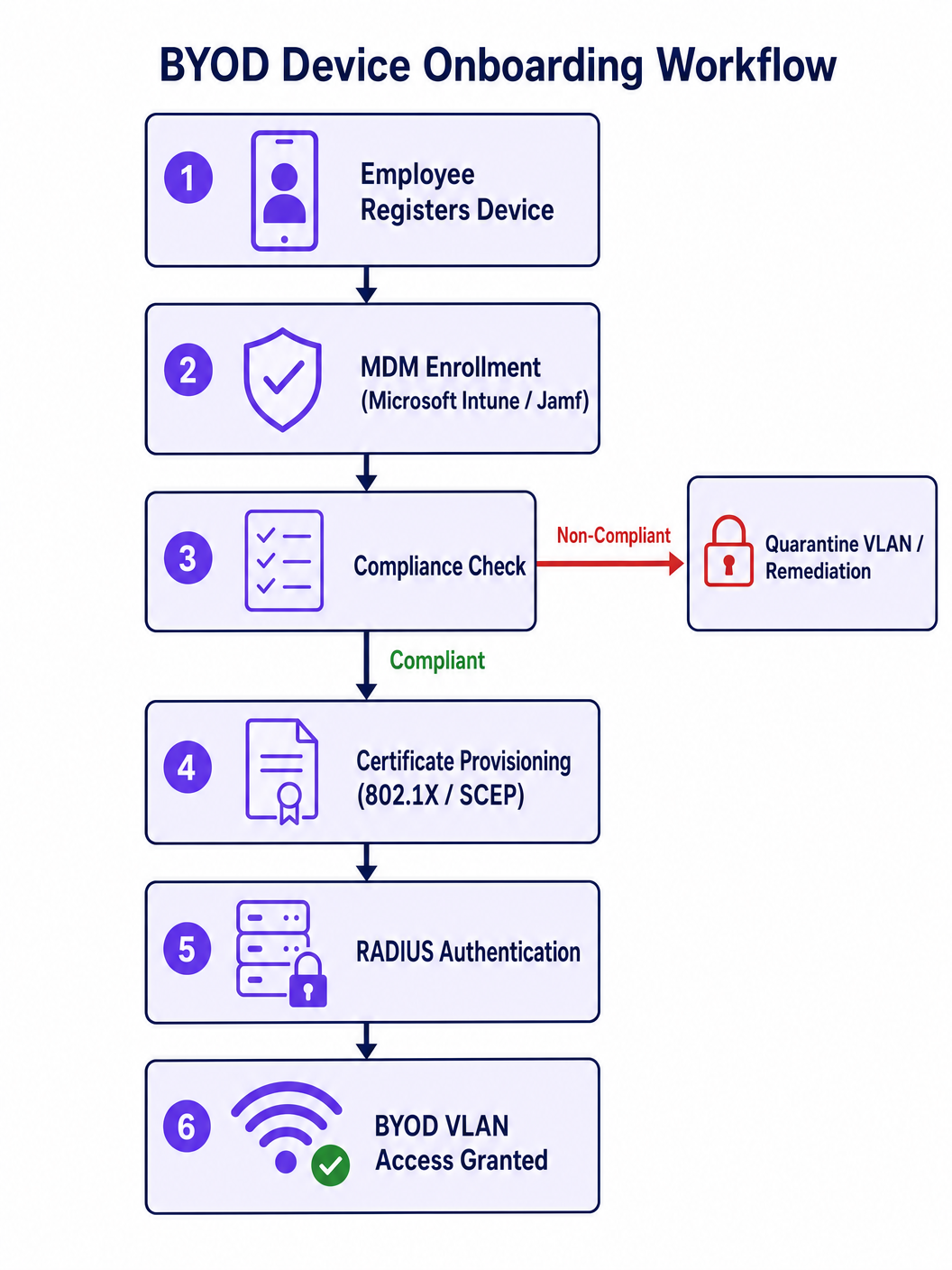

व्यक्तिगत उपकरणों पर अनुपालन लागू करने के लिए, MDM एकीकरण आवश्यक है। Microsoft Intune या Jamf जैसे समाधान IT को नेटवर्क एक्सेस के लिए आवश्यक EAP-TLS प्रमाणपत्र जारी करने से पहले न्यूनतम OS संस्करण, सक्रिय स्क्रीन लॉक और अन-रूटेड़ स्थिति जैसे आधारभूत सुरक्षा पोस्चर लागू करने की अनुमति देते हैं। यदि कोई डिवाइस अनुपालन से बाहर हो जाता है, तो MDM प्रमाणपत्र रद्द कर देता है, जिससे WiFi एक्सेस तुरंत समाप्त हो जाता है।

कार्यान्वयन गाइड: चरण-दर-चरण डिप्लॉयमेंट

एक सुरक्षित BYOD आर्किटेक्चर को डिप्लॉय करने के लिए वायरलेस LAN कंट्रोलर (WLC), आइडेंटिटी प्रोवाइडर (IdP), और MDM प्लेटफॉर्म के बीच सावधानीपूर्वक तालमेल की आवश्यकता होती है।

चरण 1: इन्फ्रास्ट्रक्चर तैयारी

- VLANs कॉन्फ़िगर करें: अपने कोर स्विच पर विशिष्ट VLANs स्थापित करें और उन्हें एक्सेस पॉइंट तक प्रसारित करें। सुनिश्चित करें कि फ़ायरवॉल पर डिफ़ॉल्ट रूप से इंटर-VLAN रूटिंग अस्वीकृत है।

- RADIUS डिप्लॉय करें: अपने कॉर्पोरेट डायरेक्टरी (एक्टिव डायरेक्टरी, एंट्रा ID) के साथ एकीकृत एक RADIUS सर्वर (जैसे, सिस्को ISE, अरुबा क्लियरपास, या क्लाउड RADIUS) लागू करें।

चरण 2: प्रमाणपत्र प्राधिकरण और MDM सेटअप

- एक PKI स्थापित करें: क्लाइंट प्रमाणपत्र जारी करने के लिए एक प्रमाणपत्र प्राधिकरण (CA) स्थापित करें।

- SCEP/EST कॉन्फ़िगर करें: उपकरणों को प्रमाणपत्र वितरण को स्वचालित करने के लिए सिंपल सर्टिफिकेट एनरोलमेंट प्रोटोकॉल (SCEP) या एनरोलमेंट ओवर सिक्योर ट्रांसपोर्ट (EST) सक्षम करें।

- MDM नीतियां परिभाषित करें: अपने MDM में, एक अनुपालन नीति बनाएं जो डिवाइस स्वास्थ्य की जांच करती है। एक WiFi प्रोफ़ाइल पेलोड बनाएं जो EAP-TLS कॉन्फ़िगरेशन और SCEP URL को अनुपालन करने वाले उपकरणों पर धकेलता है।

चरण 3: ऑनबोर्डिंग अनुभव

हेल्पडेस्क ओवरलोड को रोकने के लिए ऑनबोर्डिंग प्रक्रिया निर्बाध होनी चाहिए।

- प्रोविजनिंग SSID: एक खुला या WPA3-SAE प्रोविजनिंग SSID प्रसारित करें।

- कैप्टिव पोर्टल रीडायरेक्शन: जब उपयोगकर्ता कनेक्ट करते हैं, तो उन्हें एक Captive Portal पर रीडायरेक्ट करें। यहां, Purple का गेस्ट WiFi प्लेटफॉर्म प्रारंभिक संपर्क बिंदु के रूप में कार्य कर सकता है, जो उपयोगकर्ताओं को MDM प्रोफ़ाइल डाउनलोड करने के लिए मार्गदर्शन करता है।

- स्वचालित संक्रमण: एक बार MDM प्रोफ़ाइल स्थापित हो जाने और प्रमाणपत्र प्रोविजन हो जाने के बाद, डिवाइस स्वचालित रूप से प्रोविजनिंग SSID से डिस्कनेक्ट हो जाता है और सुरक्षित 802.1X BYOD SSID से कनेक्ट हो जाता है।

सर्वोत्तम अभ्यास और उद्योग मानक

एक मजबूत सुरक्षा स्थिति बनाए रखने के लिए, निम्नलिखित सर्वोत्तम प्रथाओं का पालन करें:

- क्लाइंट आइसोलेशन लागू करें: गेस्ट और BYOD VLANs दोनों पर, एक्सेस पॉइंट स्तर पर क्लाइंट आइसोलेशन सक्षम करें। यह पार्श्व गति को रोकता है यदि कोई व्यक्तिगत डिवाइस समझौता किया जाता है।

- WPA3-एंटरप्राइज़ लागू करें: ट्रांजिशनWPA2 से WPA3-एंटरप्राइज़ में अपग्रेड करें ताकि अनिवार्य प्रोटेक्टेड मैनेजमेंट फ्रेम्स (PMF) और उन्नत क्रिप्टोग्राफिक सुइट्स का लाभ मिल सके।

- OpenRoaming का लाभ उठाएं: स्थानों पर निर्बाध, सुरक्षित कनेक्टिविटी के लिए, OpenRoaming को लागू करने पर विचार करें। Purple Connect लाइसेंस के तहत OpenRoaming के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जिससे मैन्युअल ऑनबोर्डिंग के बिना सुरक्षित पहुंच सरल हो जाती है।

- निरंतर निगरानी: WiFi Analytics का उपयोग करके ट्रैफ़िक पैटर्न की निगरानी करें। BYOD सबनेट से असामान्य बैंडविड्थ खपत या कनेक्शन के प्रयासों से स्वचालित अलर्ट ट्रिगर होने चाहिए।

- अनुपालन संरेखण: सुनिश्चित करें कि आपकी BYOD नीतियां प्रासंगिक विनियमों के अनुरूप हों। उदाहरण के लिए, स्वास्थ्य सेवा में, HIPAA अनुपालन के लिए BYOD ट्रैफ़िक को अलग करना महत्वपूर्ण है, जैसा कि WiFi in Hospitals: A Guide to Secure Clinical Networks में विस्तार से बताया गया है।

समस्या निवारण और जोखिम न्यूनीकरण

एक मजबूत आर्किटेक्चर के साथ भी, समस्याएं उत्पन्न होंगी। यहां सामान्य विफलता मोड और न्यूनीकरण रणनीतियाँ दी गई हैं:

प्रमाणपत्र की समय-सीमा समाप्ति

जोखिम: जब क्लाइंट प्रमाणपत्र समाप्त हो जाते हैं तो डिवाइस अचानक कनेक्टिविटी खो देते हैं। न्यूनीकरण: MDM को SCEP के माध्यम से समाप्ति से 30 दिन पहले प्रमाणपत्रों को स्वचालित रूप से नवीनीकृत करने के लिए कॉन्फ़िगर करें। आसन्न समाप्ति के बारे में IT को सचेत करने के लिए CA पर निगरानी लागू करें।

Android MAC रैंडमाइजेशन

जोखिम: आधुनिक iOS और Android डिवाइस डिफ़ॉल्ट रूप से अपने MAC पते को रैंडमाइज़ करते हैं, जिससे MAC-आधारित एक्सेस कंट्रोल या Captive Portal बाईपास नियम टूट सकते हैं। न्यूनीकरण: प्रमाणीकरण और नीति प्रवर्तन के लिए MAC पते के बजाय पूरी तरह से 802.1X पहचान (प्रमाणपत्र) पर निर्भर रहें।

रोग एक्सेस पॉइंट

जोखिम: कर्मचारी प्रतिबंधों को बायपास करने के लिए व्यक्तिगत राउटर लगा सकते हैं, जिससे रोग एक्सेस पॉइंट बन सकते हैं। न्यूनीकरण: अपने एंटरप्राइज़ WLC पर रोग AP डिटेक्शन सक्षम करें (उदाहरण के लिए, जब Wireless Access Point Ruckus डिप्लॉयमेंट का प्रबंधन कर रहे हों) और कई MAC पते (पोर्ट सिक्योरिटी) का पता लगने पर स्विच पोर्ट को अक्षम करने के लिए कॉन्फ़िगर करें।

ROI और व्यावसायिक प्रभाव

BYOD WiFi को सुरक्षित करना केवल एक लागत केंद्र नहीं है; यह मापने योग्य व्यावसायिक मूल्य प्रदान करता है:

- कम हेल्पडेस्क ओवरहेड: MDM के माध्यम से प्रमाणपत्र प्रावधान को स्वचालित करने से पासवर्ड रीसेट टिकट और मैन्युअल ऑनबोर्डिंग अनुरोध 80% तक कम हो जाते हैं।

- जोखिम न्यूनीकरण: कठोर विभाजन और अनुपालन जांच एक समझौता किए गए व्यक्तिगत डिवाइस से उत्पन्न होने वाले महंगे डेटा उल्लंघन की संभावना को नाटकीय रूप से कम करती है।

- बढ़ी हुई उत्पादकता: कर्मचारी अपने पसंदीदा डिवाइस पर आवश्यक संसाधनों तक निर्बाध, सुरक्षित पहुंच प्राप्त करते हैं, जिससे समग्र दक्षता में सुधार होता है।

- डेटा-संचालित अंतर्दृष्टि: BYOD और अतिथि ट्रैफ़िक को एक एनालिटिक्स प्लेटफ़ॉर्म के माध्यम से रूट करके, स्थान अंतरिक्ष उपयोग और ठहरने के समय पर कार्रवाई योग्य जानकारी एकत्र कर सकते हैं।

व्यक्तिगत डिवाइस व्यापक नेटवर्क इकोसिस्टम में कैसे एकीकृत होते हैं, इस पर व्यापक दृष्टिकोण के लिए, Personal Area Networks (PANs): Technologies, Applications, Security, and Future Trends पर हमारी मार्गदर्शिका देखें।

Key Terms & Definitions

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that prevents unauthorized devices from passing traffic on the enterprise network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses public key infrastructure (PKI) and client-side certificates.

The gold standard for BYOD authentication, eliminating the need for passwords and protecting against credential theft.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and laptops.

Used to verify device health (compliance) before issuing the certificate required to join the BYOD WiFi.

Network Segmentation

The practice of dividing a computer network into multiple subnets or VLANs to improve performance and security.

Crucial for ensuring that compromised personal devices cannot access corporate servers or point-of-sale systems.

Client Isolation

A wireless network security feature that prevents devices connected to the same AP from communicating directly with each other.

Must be enabled on Guest and BYOD networks to prevent peer-to-peer malware spread or lateral movement.

SCEP (Simple Certificate Enrollment Protocol)

A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by the MDM to silently and automatically push EAP-TLS certificates to compliant BYOD devices.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that checks the device's certificate against the directory and tells the WLC whether to allow the connection.

WPA3-Enterprise

The latest generation of WiFi security, offering enhanced cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for modern BYOD deployments to prevent deauthentication attacks.

Case Studies

A 200-room hotel needs to allow staff to use personal smartphones to access a cloud-based housekeeping app, but must ensure these devices cannot access the property management system (PMS) or the guest WiFi network.

- Configure a dedicated BYOD VLAN (e.g., VLAN 20) on the core switch and WLC.

- Create an 802.1X SSID (e.g., 'Staff-BYOD') mapped to VLAN 20.

- Integrate an MDM (e.g., Intune) to push EAP-TLS certificates only to devices that meet minimum security baselines.

- Configure firewall rules at the edge: Allow outbound internet access for VLAN 20 to reach the cloud housekeeping app. Explicitly deny routing from VLAN 20 to the Corporate VLAN (where the PMS resides) and the Guest VLAN.

A large retail chain is experiencing high helpdesk call volumes because employee BYOD certificates are expiring, locking staff out of the inventory network.

- Audit the MDM and Certificate Authority (CA) integration.

- Configure the MDM policy to utilize SCEP (Simple Certificate Enrollment Protocol) for automated certificate renewal.

- Set the renewal threshold to trigger 30 days prior to the certificate expiration date.

- Implement an alert system on the CA to notify the IT operations team if a batch of renewals fails.

Scenario Analysis

Q1. A hospital IT director wants to allow visiting doctors to use their personal iPads to view non-sensitive schedules. The director proposes putting these iPads on the existing Corporate VLAN to simplify routing. What is the primary risk, and what is the correct architectural approach?

💡 Hint:Consider the principle of least privilege and the impact of a compromised personal device on clinical systems.

Show Recommended Approach

The primary risk is lateral movement; if a visiting doctor's iPad is infected with malware, placing it on the Corporate VLAN exposes critical clinical systems and electronic health records (EHR) to potential compromise. The correct approach is to implement a dedicated BYOD or Partner VLAN with strict firewall rules that only permit outbound access to the specific scheduling application, explicitly denying routing to the Corporate VLAN.

Q2. Your network currently uses MAC Address Authentication Bypass (MAB) to allow executive personal devices onto a privileged WiFi network. Executives are complaining that they have to re-register their new iPhones frequently. Why is this happening, and how should you redesign the authentication mechanism?

💡 Hint:Think about modern mobile OS privacy features regarding hardware identifiers.

Show Recommended Approach

This is happening because modern iOS (and Android) devices use MAC randomization by default to protect user privacy, meaning the MAC address changes, breaking the MAB rules. To fix this, you must abandon MAC-based authentication and implement 802.1X with EAP-TLS. By deploying an MDM to push unique client certificates to the executives' devices, authentication becomes tied to cryptographic identity rather than a volatile hardware identifier.

Q3. During a BYOD rollout, you decide to use EAP-PEAP (username and password) instead of EAP-TLS to save time on setting up a Certificate Authority. What specific security vulnerability does this introduce?

💡 Hint:Consider how devices verify the network they are connecting to and how credentials are transmitted.

Show Recommended Approach

Using EAP-PEAP introduces the risk of credential theft via Man-in-the-Middle (MitM) attacks or rogue access points. If a device is not configured to strictly validate the server certificate (which is common on unmanaged BYOD devices), an attacker can broadcast a spoofed SSID, intercept the PEAP handshake, and capture the user's corporate credentials. EAP-TLS mitigates this entirely by requiring mutual certificate authentication.