Sécurité WiFi BYOD : Comment autoriser les appareils personnels sur votre réseau en toute sécurité

Un guide pragmatique et neutre vis-à-vis des fournisseurs pour les leaders informatiques sur la sécurisation de l'accès WiFi BYOD. Il couvre la mise en œuvre de l'authentification 802.1X, l'intégration MDM et une segmentation stricte du réseau pour protéger les actifs de l'entreprise tout en permettant l'utilisation d'appareils personnels.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement technique : Architecture et normes

- La norme 802.1X et les protocoles EAP

- Segmentation du réseau et VLANs

- Intégration de la gestion des appareils mobiles (MDM)

- Guide de mise en œuvre : Déploiement étape par étape

- Phase 1 : Préparation de l'infrastructure

- Phase 2 : Configuration de l'autorité de certification et du MDM

- Phase 3 : L'expérience d'intégration

- Bonnes pratiques et normes de l'industrie

- Dépannage et atténuation des risques

- Expiration des certificats

- Randomisation de l'adresse MAC Android

- Points d'accès non autorisés

- ROI et impact commercial

Résumé Exécutif

Alors que le périmètre du réseau d'entreprise continue de se dissoudre, la gestion de l'accès WiFi BYOD (Bring Your Own Device) est passée d'une fonctionnalité de commodité à un impératif de sécurité critique. Pour les responsables informatiques et les architectes réseau opérant dans des environnements d'entreprise — de l' Hôtellerie et du Commerce de détail à la Santé et au Transport — le défi est clair : comment autoriser les appareils personnels sur le réseau en toute sécurité sans exposer les actifs de l'entreprise à des risques inacceptables.

Ce guide fournit un cadre pragmatique et neutre vis-à-vis des fournisseurs pour le déploiement d'un WiFi BYOD sécurisé. Nous dépasserons les modèles théoriques pour nous concentrer sur une architecture exploitable : la mise en œuvre de l'authentification 802.1X, l'exploitation de la gestion des appareils mobiles (MDM) pour la conformité et l'application d'une segmentation stricte du réseau. En associant ces contrôles techniques aux résultats commerciaux, les leaders informatiques peuvent déployer des solutions qui protègent l'intégrité des données tout en maintenant l'efficacité opérationnelle. Que vous mettiez à niveau des réseaux WPA2-PSK existants ou que vous conceviez une architecture de confiance zéro à partir de zéro, cette référence détaille les configurations précises requises pour sécuriser la périphérie de l'entreprise moderne.

Approfondissement technique : Architecture et normes

La base de la sécurité WiFi BYOD repose sur l'abandon des mots de passe partagés au profit d'un contrôle d'accès basé sur l'identité.

La norme 802.1X et les protocoles EAP

La norme IEEE 802.1X est la base non négociable pour la sécurité WiFi d'entreprise. Elle fournit un contrôle d'accès réseau basé sur les ports (PNAC), garantissant qu'un appareil ne peut pas communiquer sur le réseau tant qu'il n'a pas été explicitement authentifié.

Pour les déploiements BYOD, la méthode du protocole d'authentification extensible (EAP) choisie est critique. Alors que l'EAP-PEAP (Protected EAP) utilisant un nom d'utilisateur et un mot de passe fournit une base, l'EAP-TLS (Transport Layer Security) est la norme d'or. L'EAP-TLS s'appuie sur des certificats côté client, éliminant le risque de vol d'identifiants et d'attaques de l'homme du milieu. Lorsqu'un smartphone personnel d'un utilisateur tente de se connecter, le serveur RADIUS valide le certificat unique installé sur cet appareil, garantissant à la fois l'identité de l'utilisateur et le statut d'autorisation de l'appareil.

Segmentation du réseau et VLANs

Un réseau plat est un réseau compromis. Les appareils BYOD ne doivent jamais partager un sous-réseau avec les serveurs d'entreprise, les systèmes de point de vente ou les infrastructures critiques.

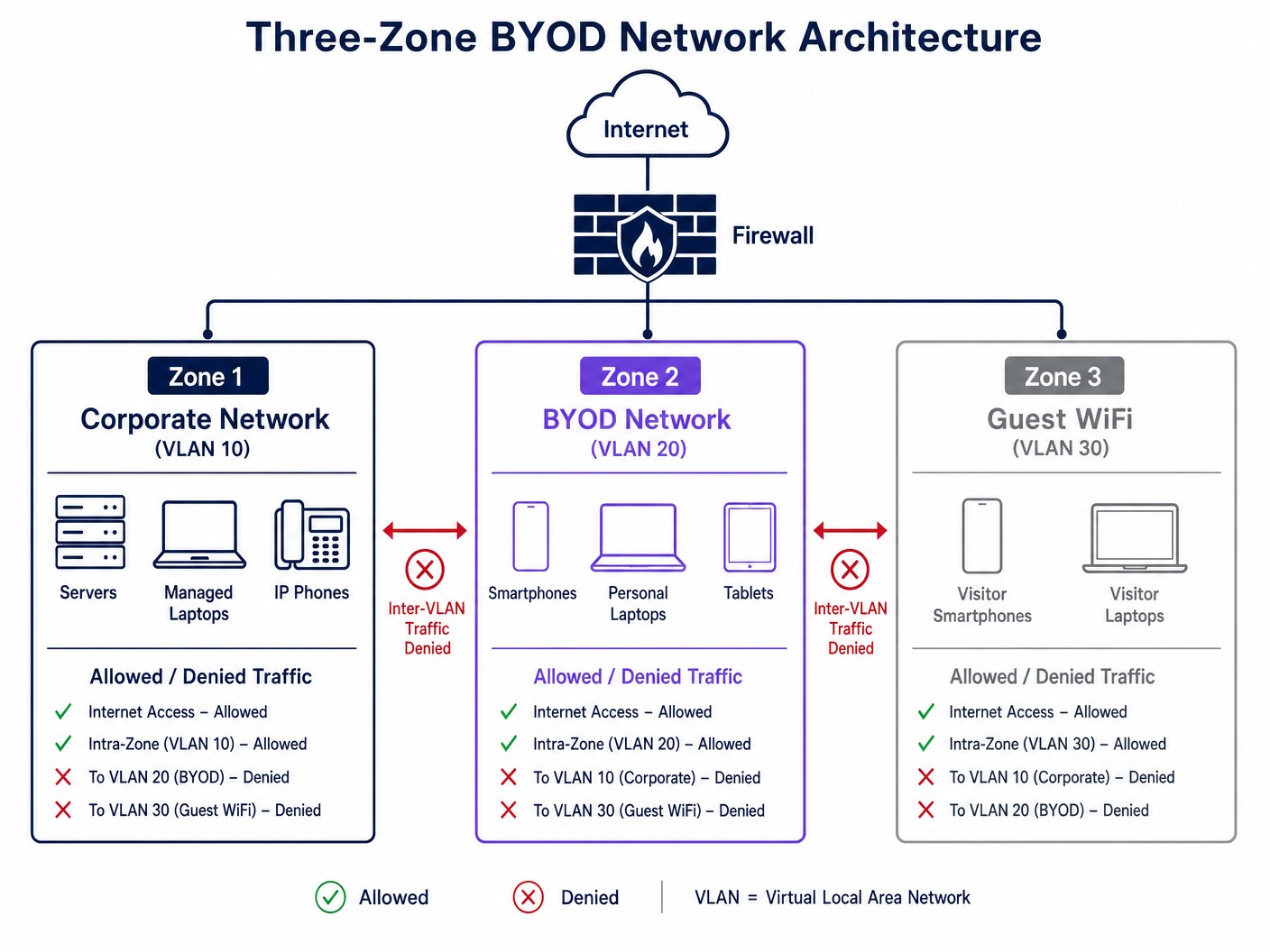

La mise en œuvre d'une architecture stricte à trois zones est requise :

- Zone d'entreprise (VLAN 10) : Appareils gérés, appartenant à l'entreprise, avec un accès complet aux ressources internes.

- Zone BYOD (VLAN 20) : Appareils appartenant aux employés. Cette zone doit avoir un accès à Internet et un accès restreint, fortement surveillé, à des applications internes spécifiques (par exemple, via un proxy inverse ou un VPN interne).

- Zone Invité (VLAN 30) : Appareils des visiteurs. Accès à Internet uniquement. L'isolation des clients doit être activée pour empêcher la communication de pair à pair.

Intégration de la gestion des appareils mobiles (MDM)

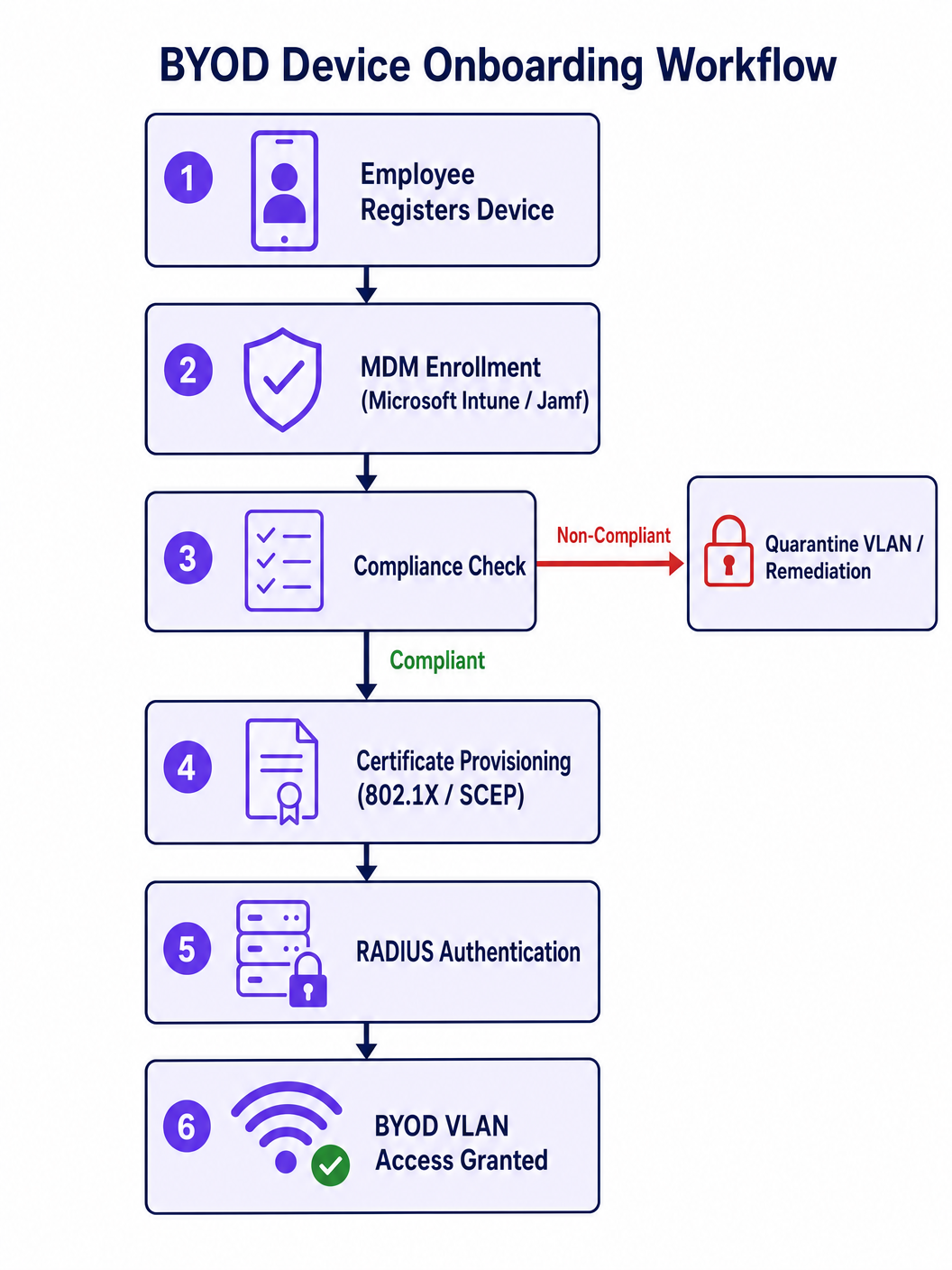

Pour faire respecter la conformité sur les appareils personnels, l'intégration MDM est essentielle. Des solutions comme Microsoft Intune ou Jamf permettent aux services informatiques d'appliquer des postures de sécurité de base — telles que les versions minimales du système d'exploitation, les verrous d'écran actifs et le statut non rooté — avant de délivrer le certificat EAP-TLS requis pour l'accès au réseau. Si un appareil n'est plus conforme, le MDM révoque le certificat, mettant fin immédiatement à l'accès WiFi.

Guide de mise en œuvre : Déploiement étape par étape

Le déploiement d'une architecture BYOD sécurisée nécessite une orchestration minutieuse entre le contrôleur de réseau local sans fil (WLC), le fournisseur d'identité (IdP) et la plateforme MDM.

Phase 1 : Préparation de l'infrastructure

- Configurer les VLANs : Établissez les VLANs distincts sur vos commutateurs centraux et propagez-les aux points d'accès. Assurez-vous que le routage inter-VLAN est refusé par défaut au niveau du pare-feu.

- Déployer RADIUS : Implémentez un serveur RADIUS (par exemple, Cisco ISE, Aruba ClearPass ou RADIUS cloud) intégré à votre annuaire d'entreprise (Active Directory, Entra ID).

Phase 2 : Configuration de l'autorité de certification et du MDM

- Établir une PKI : Mettez en place une autorité de certification (CA) pour émettre des certificats clients.

- Configurer SCEP/EST : Activez le protocole d'inscription de certificat simple (SCEP) ou l'inscription via un transport sécurisé (EST) pour automatiser la livraison des certificats aux appareils.

- Définir les politiques MDM : Dans votre MDM, créez une politique de conformité qui vérifie l'état de santé de l'appareil. Créez une charge utile de profil WiFi qui pousse la configuration EAP-TLS et l'URL SCEP vers les appareils conformes.

Phase 3 : L'expérience d'intégration

Le processus d'intégration doit être fluide pour éviter la surcharge du service d'assistance.

- SSID de provisionnement : Diffusez un SSID de provisionnement ouvert ou WPA3-SAE.

- Redirection vers le Captive Portal : Lorsque les utilisateurs se connectent, redirigez-les vers un Captive Portal. Ici, la plateforme Guest WiFi de Purple peut servir de point de contact initial, guidant les utilisateurs pour télécharger le profil MDM.

- Transition automatisée : Une fois le profil MDM installé et le certificat provisionné, l'appareil se déconnecte automatiquement du SSID de provisionnement et se connecte au SSID BYOD sécurisé 802.1X.

Bonnes pratiques et normes de l'industrie

Pour maintenir une posture de sécurité robuste, respectez les bonnes pratiques suivantes :

- Appliquer l'isolation des clients : Sur les VLANs Guest et BYOD, activez l'isolation des clients au niveau du point d'accès. Cela empêche les mouvements latéraux si un appareil personnel est compromis.

- Mettre en œuvre WPA3-Enterprise : Transition du WPA2 au WPA3-Enterprise pour bénéficier des Protected Management Frames (PMF) obligatoires et des suites cryptographiques améliorées.

- Tirer parti d'OpenRoaming : Pour une connectivité transparente et sécurisée sur tous les sites, envisagez d'implémenter OpenRoaming. Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, simplifiant l'accès sécurisé sans intégration manuelle.

- Surveillance continue : Utilisez WiFi Analytics pour surveiller les modèles de trafic. Une consommation de bande passante inhabituelle ou des tentatives de connexion depuis le sous-réseau BYOD devraient déclencher des alertes automatisées.

- Alignement de la conformité : Assurez-vous que vos politiques BYOD sont conformes aux réglementations pertinentes. Par exemple, dans le secteur de la santé, la ségrégation du trafic BYOD est cruciale pour la conformité HIPAA, comme détaillé dans WiFi in Hospitals: A Guide to Secure Clinical Networks .

Dépannage et atténuation des risques

Même avec une architecture robuste, des problèmes surviendront. Voici les modes de défaillance courants et les stratégies d'atténuation :

Expiration des certificats

Risque : Les appareils perdent soudainement la connectivité lorsque leurs certificats clients expirent. Atténuation : Configurez le MDM pour renouveler automatiquement les certificats 30 jours avant leur expiration via SCEP. Mettez en œuvre une surveillance sur l'AC pour alerter l'IT des expirations imminentes.

Randomisation de l'adresse MAC Android

Risque : Les appareils iOS et Android modernes randomisent leurs adresses MAC par défaut, ce qui peut rompre les contrôles d'accès basés sur l'adresse MAC ou les règles de contournement du Captive Portal. Atténuation : Fiez-vous entièrement à l'identité 802.1X (le certificat) plutôt qu'à l'adresse MAC pour l'authentification et l'application des politiques.

Points d'accès non autorisés

Risque : Les employés peuvent brancher des routeurs personnels pour contourner les restrictions, créant ainsi des points d'accès non autorisés. Atténuation : Activez la détection des points d'accès non autorisés sur votre WLC d'entreprise (par exemple, lors de la gestion d'un déploiement Wireless Access Point Ruckus ) et configurez les ports du commutateur pour qu'ils se désactivent lors de la détection de plusieurs adresses MAC (Port Security).

ROI et impact commercial

Sécuriser le WiFi BYOD n'est pas seulement un centre de coûts ; cela apporte une valeur commerciale mesurable :

- Réduction des frais généraux du support technique : L'automatisation de l'approvisionnement des certificats via MDM réduit les tickets de réinitialisation de mot de passe et les demandes d'intégration manuelle jusqu'à 80 %.

- Atténuation des risques : Une segmentation stricte et des contrôles de conformité réduisent drastiquement la probabilité d'une violation de données coûteuse provenant d'un appareil personnel compromis.

- Productivité améliorée : Les employés bénéficient d'un accès transparent et sécurisé aux ressources nécessaires sur leurs appareils préférés, améliorant l'efficacité globale.

- Informations basées sur les données : En acheminant le trafic BYOD et invité via une plateforme d'analyse, les sites peuvent recueillir des informations exploitables sur l'utilisation de l'espace et les temps de présence.

Pour une perspective plus large sur la façon dont les appareils personnels s'intègrent dans des écosystèmes de réseau plus vastes, consultez notre guide sur les réseaux personnels (PAN) : Technologies, applications, sécurité et tendances futures .

Termes clés et définitions

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that prevents unauthorized devices from passing traffic on the enterprise network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses public key infrastructure (PKI) and client-side certificates.

The gold standard for BYOD authentication, eliminating the need for passwords and protecting against credential theft.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and laptops.

Used to verify device health (compliance) before issuing the certificate required to join the BYOD WiFi.

Network Segmentation

The practice of dividing a computer network into multiple subnets or VLANs to improve performance and security.

Crucial for ensuring that compromised personal devices cannot access corporate servers or point-of-sale systems.

Client Isolation

A wireless network security feature that prevents devices connected to the same AP from communicating directly with each other.

Must be enabled on Guest and BYOD networks to prevent peer-to-peer malware spread or lateral movement.

SCEP (Simple Certificate Enrollment Protocol)

A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by the MDM to silently and automatically push EAP-TLS certificates to compliant BYOD devices.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that checks the device's certificate against the directory and tells the WLC whether to allow the connection.

WPA3-Enterprise

The latest generation of WiFi security, offering enhanced cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for modern BYOD deployments to prevent deauthentication attacks.

Études de cas

A 200-room hotel needs to allow staff to use personal smartphones to access a cloud-based housekeeping app, but must ensure these devices cannot access the property management system (PMS) or the guest WiFi network.

- Configure a dedicated BYOD VLAN (e.g., VLAN 20) on the core switch and WLC.

- Create an 802.1X SSID (e.g., 'Staff-BYOD') mapped to VLAN 20.

- Integrate an MDM (e.g., Intune) to push EAP-TLS certificates only to devices that meet minimum security baselines.

- Configure firewall rules at the edge: Allow outbound internet access for VLAN 20 to reach the cloud housekeeping app. Explicitly deny routing from VLAN 20 to the Corporate VLAN (where the PMS resides) and the Guest VLAN.

A large retail chain is experiencing high helpdesk call volumes because employee BYOD certificates are expiring, locking staff out of the inventory network.

- Audit the MDM and Certificate Authority (CA) integration.

- Configure the MDM policy to utilize SCEP (Simple Certificate Enrollment Protocol) for automated certificate renewal.

- Set the renewal threshold to trigger 30 days prior to the certificate expiration date.

- Implement an alert system on the CA to notify the IT operations team if a batch of renewals fails.

Analyse de scénario

Q1. A hospital IT director wants to allow visiting doctors to use their personal iPads to view non-sensitive schedules. The director proposes putting these iPads on the existing Corporate VLAN to simplify routing. What is the primary risk, and what is the correct architectural approach?

💡 Astuce :Consider the principle of least privilege and the impact of a compromised personal device on clinical systems.

Afficher l'approche recommandée

The primary risk is lateral movement; if a visiting doctor's iPad is infected with malware, placing it on the Corporate VLAN exposes critical clinical systems and electronic health records (EHR) to potential compromise. The correct approach is to implement a dedicated BYOD or Partner VLAN with strict firewall rules that only permit outbound access to the specific scheduling application, explicitly denying routing to the Corporate VLAN.

Q2. Your network currently uses MAC Address Authentication Bypass (MAB) to allow executive personal devices onto a privileged WiFi network. Executives are complaining that they have to re-register their new iPhones frequently. Why is this happening, and how should you redesign the authentication mechanism?

💡 Astuce :Think about modern mobile OS privacy features regarding hardware identifiers.

Afficher l'approche recommandée

This is happening because modern iOS (and Android) devices use MAC randomization by default to protect user privacy, meaning the MAC address changes, breaking the MAB rules. To fix this, you must abandon MAC-based authentication and implement 802.1X with EAP-TLS. By deploying an MDM to push unique client certificates to the executives' devices, authentication becomes tied to cryptographic identity rather than a volatile hardware identifier.

Q3. During a BYOD rollout, you decide to use EAP-PEAP (username and password) instead of EAP-TLS to save time on setting up a Certificate Authority. What specific security vulnerability does this introduce?

💡 Astuce :Consider how devices verify the network they are connecting to and how credentials are transmitted.

Afficher l'approche recommandée

Using EAP-PEAP introduces the risk of credential theft via Man-in-the-Middle (MitM) attacks or rogue access points. If a device is not configured to strictly validate the server certificate (which is common on unmanaged BYOD devices), an attacker can broadcast a spoofed SSID, intercept the PEAP handshake, and capture the user's corporate credentials. EAP-TLS mitigates this entirely by requiring mutual certificate authentication.