BYOD WiFi-Sicherheit: Wie Sie persönliche Geräte sicher in Ihr Netzwerk lassen

Ein pragmatischer, herstellerneutraler Leitfaden für IT-Führungskräfte zur Sicherung des BYOD WiFi-Zugangs. Er behandelt die Implementierung der 802.1X-Authentifizierung, die MDM-Integration und eine strikte Netzwerksegmentierung, um Unternehmenswerte zu schützen und gleichzeitig die Nutzung persönlicher Geräte zu ermöglichen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Überblick: Architektur und Standards

- Der 802.1X Standard und EAP-Protokolle

- Netzwerksegmentierung und VLANs

- Integration von Mobile Device Management (MDM)

- Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

- Phase 1: Infrastrukturvorbereitung

- Phase 2: Einrichtung der Zertifizierungsstelle und des MDM

- Phase 3: Das Onboarding-Erlebnis

- Best Practices und Industriestandards

- Fehlerbehebung & Risikominderung

- Zertifikatsablauf

- Android MAC-Randomisierung

- Rogue Access Points

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Da sich die Grenzen des Unternehmensnetzwerks immer weiter auflösen, hat sich die Verwaltung des BYOD (Bring Your Own Device) WiFi-Zugangs von einer Komfortfunktion zu einem kritischen Sicherheitsimperativ entwickelt. Für IT-Manager und Netzwerkarchitekten, die in Unternehmensumgebungen – von Hospitality und Retail bis hin zu Healthcare und Transport – tätig sind, ist die Herausforderung klar: Wie können persönliche Geräte sicher in das Netzwerk gelassen werden, ohne Unternehmenswerte einem inakzeptablen Risiko auszusetzen?

Dieser Leitfaden bietet einen pragmatischen, herstellerneutralen Rahmen für die Bereitstellung von sicherem BYOD WiFi. Wir werden theoretische Modelle umgehen, um uns auf umsetzbare Architekturen zu konzentrieren: die Implementierung der 802.1X-Authentifizierung, die Nutzung von Mobile Device Management (MDM) zur Einhaltung von Richtlinien und die Durchsetzung einer strikten Netzwerksegmentierung. Durch die Zuordnung dieser technischen Kontrollen zu Geschäftsergebnissen können IT-Führungskräfte Lösungen implementieren, die die Datenintegrität schützen und gleichzeitig die betriebliche Effizienz aufrechterhalten. Egal, ob Sie ältere WPA2-PSK-Netzwerke aufrüsten oder eine Zero-Trust-Architektur von Grund auf neu entwerfen, diese Referenz beschreibt die präzisen Konfigurationen, die zur Sicherung des modernen Unternehmensrandes erforderlich sind.

Technischer Überblick: Architektur und Standards

Die Grundlage einer sicheren BYOD WiFi-Sicherheit liegt in der Abkehr von gemeinsam genutzten Passwörtern zugunsten einer identitätsbasierten Zugriffssteuerung.

Der 802.1X Standard und EAP-Protokolle

Der IEEE 802.1X-Standard ist die nicht verhandelbare Basis für die WiFi-Sicherheit in Unternehmen. Er bietet eine portbasierte Netzwerkzugriffskontrolle (PNAC), die sicherstellt, dass ein Gerät erst dann im Netzwerk kommunizieren kann, wenn es explizit authentifiziert wurde.

Für BYOD-Implementierungen ist die gewählte Extensible Authentication Protocol (EAP)-Methode entscheidend. Während EAP-PEAP (Protected EAP) mit Benutzername und Passwort eine Basis bietet, ist EAP-TLS (Transport Layer Security) der Goldstandard. EAP-TLS basiert auf clientseitigen Zertifikaten, wodurch das Risiko von Anmeldedatendiebstahl und Man-in-the-Middle-Angriffen eliminiert wird. Wenn das persönliche Smartphone eines Benutzers versucht, sich zu verbinden, validiert der RADIUS-Server das auf diesem Gerät installierte eindeutige Zertifikat und stellt so sowohl die Identität des Benutzers als auch den Autorisierungsstatus des Geräts sicher.

Netzwerksegmentierung und VLANs

Ein flaches Netzwerk ist ein kompromittiertes Netzwerk. BYOD-Geräte dürfen niemals ein Subnetz mit Unternehmensservern, Point-of-Sale-Systemen oder kritischer Infrastruktur teilen.

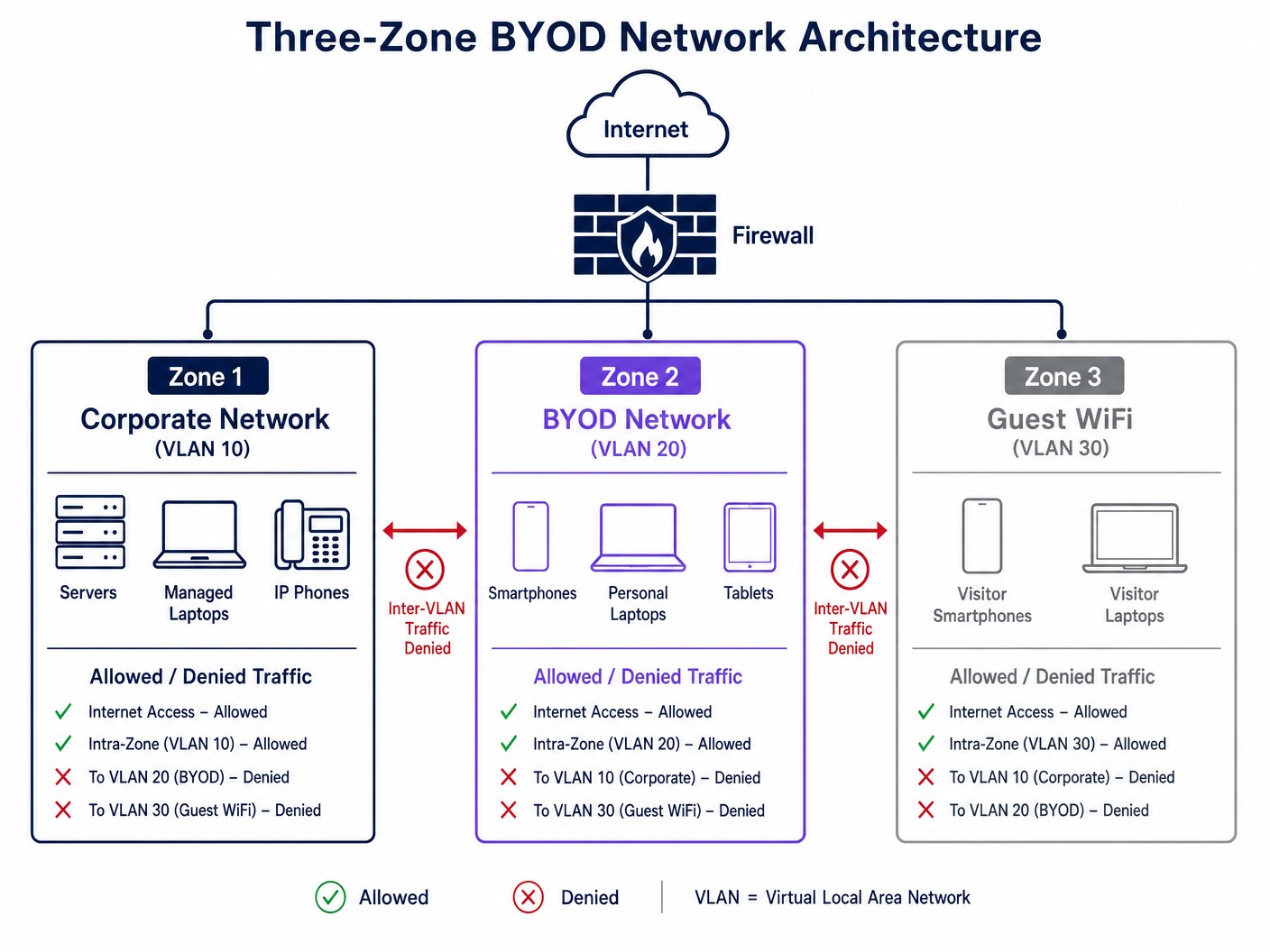

Die Implementierung einer strikten Drei-Zonen-Architektur ist erforderlich:

- Unternehmenszone (VLAN 10): Verwaltete, unternehmenseigene Geräte mit vollem Zugriff auf interne Ressourcen.

- BYOD-Zone (VLAN 20): Geräte im Besitz von Mitarbeitern. Diese Zone sollte Internetzugang und eingeschränkten, streng überwachten Zugriff auf bestimmte interne Anwendungen haben (z. B. über einen Reverse Proxy oder internes VPN).

- Gastzone (VLAN 30): Geräte von Besuchern. Nur Internetzugang. Client-Isolation muss aktiviert sein, um Peer-to-Peer-Kommunikation zu verhindern.

Integration von Mobile Device Management (MDM)

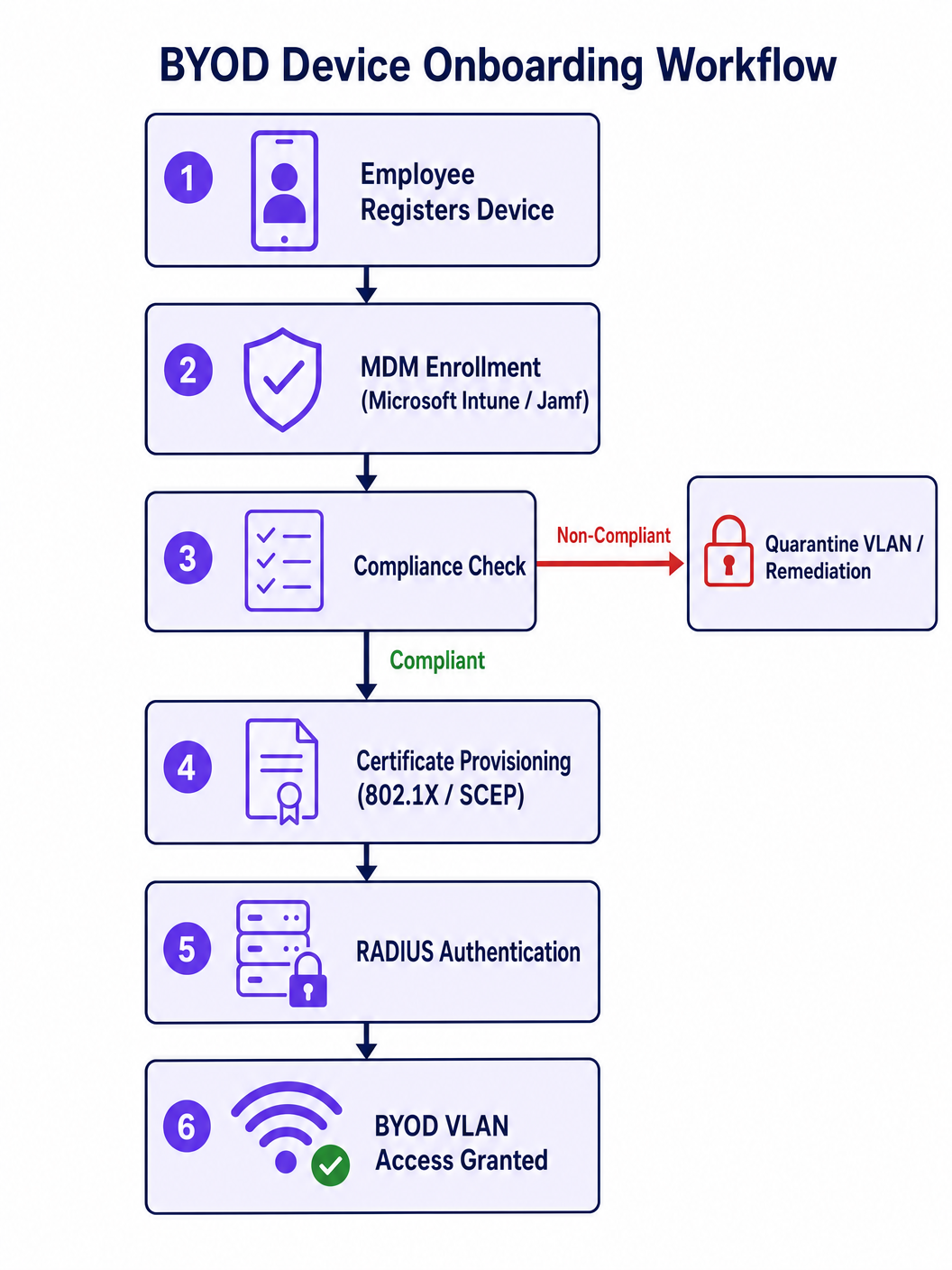

Um die Einhaltung von Richtlinien auf persönlichen Geräten durchzusetzen, ist die MDM-Integration unerlässlich. Lösungen wie Microsoft Intune oder Jamf ermöglichen es der IT, grundlegende Sicherheitsvorgaben – wie minimale OS-Versionen, aktive Bildschirmsperren und den Status „nicht gerootet“ – durchzusetzen, bevor das für den Netzwerkzugang erforderliche EAP-TLS-Zertifikat ausgestellt wird. Wenn ein Gerät die Compliance-Anforderungen nicht mehr erfüllt, widerruft das MDM das Zertifikat und beendet sofort den WiFi-Zugang.

Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

Die Bereitstellung einer sicheren BYOD-Architektur erfordert eine sorgfältige Orchestrierung zwischen dem Wireless LAN Controller (WLC), dem Identity Provider (IdP) und der MDM-Plattform.

Phase 1: Infrastrukturvorbereitung

- VLANs konfigurieren: Richten Sie die einzelnen VLANs auf Ihren Core-Switches ein und propagieren Sie diese an die Access Points. Stellen Sie sicher, dass das Inter-VLAN-Routing standardmäßig an der Firewall verweigert wird.

- RADIUS bereitstellen: Implementieren Sie einen RADIUS-Server (z. B. Cisco ISE, Aruba ClearPass oder Cloud RADIUS), der in Ihr Unternehmensverzeichnis (Active Directory, Entra ID) integriert ist.

Phase 2: Einrichtung der Zertifizierungsstelle und des MDM

- PKI einrichten: Richten Sie eine Certificate Authority (CA) ein, um Client-Zertifikate auszustellen.

- SCEP/EST konfigurieren: Aktivieren Sie das Simple Certificate Enrollment Protocol (SCEP) oder Enrollment over Secure Transport (EST), um die Zertifikatsbereitstellung an Geräte zu automatisieren.

- MDM-Richtlinien definieren: Erstellen Sie in Ihrem MDM eine Compliance-Richtlinie, die den Gerätezustand überprüft. Erstellen Sie eine WiFi-Profil-Payload, die die EAP-TLS-Konfiguration und die SCEP URL an konforme Geräte pusht.

Phase 3: Das Onboarding-Erlebnis

Der Onboarding-Prozess muss nahtlos sein, um eine Überlastung des Helpdesks zu vermeiden.

- Provisioning SSID: Senden Sie eine offene oder WPA3-SAE Provisioning SSID.

- Captive Portal-Umleitung: Wenn Benutzer sich verbinden, leiten Sie sie zu einem Captive Portal um. Hier kann Purples Guest WiFi -Plattform als erster Kontaktpunkt dienen, der Benutzer zum Herunterladen des MDM-Profils anleitet.

- Automatischer Übergang: Sobald das MDM-Profil installiert und das Zertifikat bereitgestellt ist, trennt sich das Gerät automatisch von der Provisioning SSID und verbindet sich mit der sicheren 802.1X BYOD SSID.

Best Practices und Industriestandards

Um eine robuste Sicherheitslage aufrechtzuerhalten, halten Sie sich an die folgenden Best Practices:

- Client-Isolation erzwingen: Aktivieren Sie auf den Guest- und BYOD VLANs die Client-Isolation auf Access Point-Ebene. Dies verhindert laterale Bewegungen, falls ein persönliches Gerät kompromittiert wird.

- WPA3-Enterprise implementieren: Transition von WPA2 zu WPA3-Enterprise, um von obligatorischen Protected Management Frames (PMF) und verbesserten kryptografischen Suiten zu profitieren.

- OpenRoaming nutzen: Für nahtlose, sichere Konnektivität an verschiedenen Standorten sollten Sie die Implementierung von OpenRoaming in Betracht ziehen. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming unter der Connect-Lizenz und vereinfacht den sicheren Zugriff ohne manuelles Onboarding.

- Kontinuierliche Überwachung: Nutzen Sie WiFi Analytics , um Datenverkehrsmuster zu überwachen. Ungewöhnlicher Bandbreitenverbrauch oder Verbindungsversuche aus dem BYOD-Subnetz sollten automatische Warnmeldungen auslösen.

- Compliance-Ausrichtung: Stellen Sie sicher, dass Ihre BYOD-Richtlinien mit den relevanten Vorschriften übereinstimmen. Im Gesundheitswesen ist beispielsweise die Trennung des BYOD-Datenverkehrs für die HIPAA-Konformität entscheidend, wie in WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke beschrieben.

Fehlerbehebung & Risikominderung

Auch bei einer robusten Architektur können Probleme auftreten. Hier sind häufige Fehlerursachen und Minderungsstrategien:

Zertifikatsablauf

Risiko: Geräte verlieren plötzlich die Konnektivität, wenn ihre Client-Zertifikate ablaufen. Minderung: Konfigurieren Sie das MDM so, dass Zertifikate 30 Tage vor Ablauf automatisch über SCEP erneuert werden. Implementieren Sie eine Überwachung auf der CA, um die IT über bevorstehende Abläufe zu informieren.

Android MAC-Randomisierung

Risiko: Moderne iOS- und Android-Geräte randomisieren standardmäßig ihre MAC-Adressen, was MAC-basierte Zugriffskontrollen oder Captive Portal-Bypass-Regeln außer Kraft setzen kann. Minderung: Verlassen Sie sich für Authentifizierung und Richtliniendurchsetzung ausschließlich auf die 802.1X-Identität (das Zertifikat) und nicht auf die MAC-Adresse.

Rogue Access Points

Risiko: Mitarbeiter könnten persönliche Router anschließen, um Beschränkungen zu umgehen, wodurch Rogue Access Points entstehen. Minderung: Aktivieren Sie die Erkennung von Rogue APs auf Ihrem Unternehmens-WLC (z. B. bei der Verwaltung einer Wireless Access Point Ruckus -Bereitstellung) und konfigurieren Sie Switch-Ports so, dass sie bei der Erkennung mehrerer MAC-Adressen (Port Security) deaktiviert werden.

ROI & Geschäftsauswirkungen

Die Sicherung von BYOD WiFi ist nicht nur ein Kostenfaktor; sie liefert messbaren Geschäftswert:

- Reduzierter Helpdesk-Aufwand: Die Automatisierung der Zertifikatsbereitstellung über MDM reduziert Passwort-Reset-Tickets und manuelle Onboarding-Anfragen um bis zu 80 %.

- Risikominderung: Strenge Segmentierung und Compliance-Prüfungen reduzieren drastisch die Wahrscheinlichkeit einer kostspieligen Datenpanne, die von einem kompromittierten persönlichen Gerät ausgeht.

- Erhöhte Produktivität: Mitarbeiter erhalten nahtlosen, sicheren Zugriff auf notwendige Ressourcen auf ihren bevorzugten Geräten, was die Gesamteffizienz verbessert.

- Datengestützte Erkenntnisse: Durch die Weiterleitung von BYOD- und Gast-Datenverkehr über eine Analyseplattform können Standorte verwertbare Informationen zur Raumnutzung und Verweildauer sammeln.

Für eine breitere Perspektive, wie persönliche Geräte in größere Netzwerk-Ökosysteme integriert werden, verweisen wir auf unseren Leitfaden zu Personal Area Networks (PANs): Technologien, Anwendungen, Sicherheit und zukünftige Trends .

Schlüsselbegriffe & Definitionen

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that prevents unauthorized devices from passing traffic on the enterprise network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses public key infrastructure (PKI) and client-side certificates.

The gold standard for BYOD authentication, eliminating the need for passwords and protecting against credential theft.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and laptops.

Used to verify device health (compliance) before issuing the certificate required to join the BYOD WiFi.

Network Segmentation

The practice of dividing a computer network into multiple subnets or VLANs to improve performance and security.

Crucial for ensuring that compromised personal devices cannot access corporate servers or point-of-sale systems.

Client Isolation

A wireless network security feature that prevents devices connected to the same AP from communicating directly with each other.

Must be enabled on Guest and BYOD networks to prevent peer-to-peer malware spread or lateral movement.

SCEP (Simple Certificate Enrollment Protocol)

A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by the MDM to silently and automatically push EAP-TLS certificates to compliant BYOD devices.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that checks the device's certificate against the directory and tells the WLC whether to allow the connection.

WPA3-Enterprise

The latest generation of WiFi security, offering enhanced cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for modern BYOD deployments to prevent deauthentication attacks.

Fallstudien

A 200-room hotel needs to allow staff to use personal smartphones to access a cloud-based housekeeping app, but must ensure these devices cannot access the property management system (PMS) or the guest WiFi network.

- Configure a dedicated BYOD VLAN (e.g., VLAN 20) on the core switch and WLC.

- Create an 802.1X SSID (e.g., 'Staff-BYOD') mapped to VLAN 20.

- Integrate an MDM (e.g., Intune) to push EAP-TLS certificates only to devices that meet minimum security baselines.

- Configure firewall rules at the edge: Allow outbound internet access for VLAN 20 to reach the cloud housekeeping app. Explicitly deny routing from VLAN 20 to the Corporate VLAN (where the PMS resides) and the Guest VLAN.

A large retail chain is experiencing high helpdesk call volumes because employee BYOD certificates are expiring, locking staff out of the inventory network.

- Audit the MDM and Certificate Authority (CA) integration.

- Configure the MDM policy to utilize SCEP (Simple Certificate Enrollment Protocol) for automated certificate renewal.

- Set the renewal threshold to trigger 30 days prior to the certificate expiration date.

- Implement an alert system on the CA to notify the IT operations team if a batch of renewals fails.

Szenarioanalyse

Q1. A hospital IT director wants to allow visiting doctors to use their personal iPads to view non-sensitive schedules. The director proposes putting these iPads on the existing Corporate VLAN to simplify routing. What is the primary risk, and what is the correct architectural approach?

💡 Hinweis:Consider the principle of least privilege and the impact of a compromised personal device on clinical systems.

Empfohlenen Ansatz anzeigen

The primary risk is lateral movement; if a visiting doctor's iPad is infected with malware, placing it on the Corporate VLAN exposes critical clinical systems and electronic health records (EHR) to potential compromise. The correct approach is to implement a dedicated BYOD or Partner VLAN with strict firewall rules that only permit outbound access to the specific scheduling application, explicitly denying routing to the Corporate VLAN.

Q2. Your network currently uses MAC Address Authentication Bypass (MAB) to allow executive personal devices onto a privileged WiFi network. Executives are complaining that they have to re-register their new iPhones frequently. Why is this happening, and how should you redesign the authentication mechanism?

💡 Hinweis:Think about modern mobile OS privacy features regarding hardware identifiers.

Empfohlenen Ansatz anzeigen

This is happening because modern iOS (and Android) devices use MAC randomization by default to protect user privacy, meaning the MAC address changes, breaking the MAB rules. To fix this, you must abandon MAC-based authentication and implement 802.1X with EAP-TLS. By deploying an MDM to push unique client certificates to the executives' devices, authentication becomes tied to cryptographic identity rather than a volatile hardware identifier.

Q3. During a BYOD rollout, you decide to use EAP-PEAP (username and password) instead of EAP-TLS to save time on setting up a Certificate Authority. What specific security vulnerability does this introduce?

💡 Hinweis:Consider how devices verify the network they are connecting to and how credentials are transmitted.

Empfohlenen Ansatz anzeigen

Using EAP-PEAP introduces the risk of credential theft via Man-in-the-Middle (MitM) attacks or rogue access points. If a device is not configured to strictly validate the server certificate (which is common on unmanaged BYOD devices), an attacker can broadcast a spoofed SSID, intercept the PEAP handshake, and capture the user's corporate credentials. EAP-TLS mitigates this entirely by requiring mutual certificate authentication.