Seguridad WiFi BYOD: Cómo permitir de forma segura dispositivos personales en su red

Una guía pragmática e independiente del proveedor para líderes de TI sobre cómo asegurar el acceso WiFi BYOD. Cubre la implementación de la autenticación 802.1X, la integración de MDM y la segmentación estricta de la red para proteger los activos corporativos al tiempo que permite el uso de dispositivos personales.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Estándares

- El Estándar 802.1X y los Protocolos EAP

- Segmentación de Red y VLANs

- Integración de Gestión de Dispositivos Móviles (MDM)

- Guía de Implementación: Despliegue Paso a Paso

- Fase 1: Preparación de la Infraestructura

- Fase 2: Configuración de la Autoridad de Certificación y MDM

- Fase 3: La Experiencia de Incorporación

- Mejores Prácticas y Estándares de la Industria

- Resolución de Problemas y Mitigación de Riesgos

- Caducidad de Certificados

- Aleatorización de MAC en Android

- Puntos de Acceso Maliciosos (Rogue Access Points)

- ROI e Impacto Empresarial

Resumen Ejecutivo

A medida que el perímetro de la red corporativa continúa disolviéndose, la gestión del acceso WiFi BYOD (Bring Your Own Device) ha pasado de ser una característica de conveniencia a un imperativo de seguridad crítico. Para los gerentes de TI y arquitectos de red que operan en entornos empresariales —desde Hostelería y Comercio Minorista hasta Sanidad y Transporte — el desafío es claro: cómo permitir de forma segura dispositivos personales en la red sin exponer los activos corporativos a un riesgo inaceptable.

Esta guía proporciona un marco pragmático e independiente del proveedor para implementar una WiFi BYOD segura. Dejaremos de lado los modelos teóricos para centrarnos en una arquitectura accionable: la implementación de la autenticación 802.1X, el aprovechamiento de la Gestión de Dispositivos Móviles (MDM) para el cumplimiento y la aplicación de una segmentación estricta de la red. Al mapear estos controles técnicos a los resultados empresariales, los líderes de TI pueden implementar soluciones que protejan la integridad de los datos mientras mantienen la eficiencia operativa. Ya sea que esté actualizando redes WPA2-PSK heredadas o diseñando una arquitectura de confianza cero desde cero, esta referencia detalla las configuraciones precisas necesarias para asegurar el perímetro empresarial moderno.

Análisis Técnico Detallado: Arquitectura y Estándares

La base de la seguridad WiFi BYOD segura reside en abandonar las contraseñas compartidas en favor del control de acceso basado en la identidad.

El Estándar 802.1X y los Protocolos EAP

El estándar IEEE 802.1X es la base innegociable para la seguridad WiFi empresarial. Proporciona Control de Acceso a la Red basado en puertos (PNAC), asegurando que un dispositivo no pueda comunicarse en la red hasta que haya sido autenticado explícitamente.

Para las implementaciones BYOD, el método de Protocolo de Autenticación Extensible (EAP) elegido es crítico. Mientras que EAP-PEAP (Protected EAP) utilizando nombre de usuario y contraseña proporciona una base, EAP-TLS (Transport Layer Security) es el estándar de oro. EAP-TLS se basa en certificados del lado del cliente, eliminando el riesgo de robo de credenciales y ataques de intermediario (man-in-the-middle). Cuando el smartphone personal de un usuario intenta conectarse, el servidor RADIUS valida el certificado único instalado en ese dispositivo, asegurando tanto la identidad del usuario como el estado de autorización del dispositivo.

Segmentación de Red y VLANs

Una red plana es una red comprometida. Los dispositivos BYOD nunca deben compartir una subred con servidores corporativos, sistemas de punto de venta o infraestructura crítica.

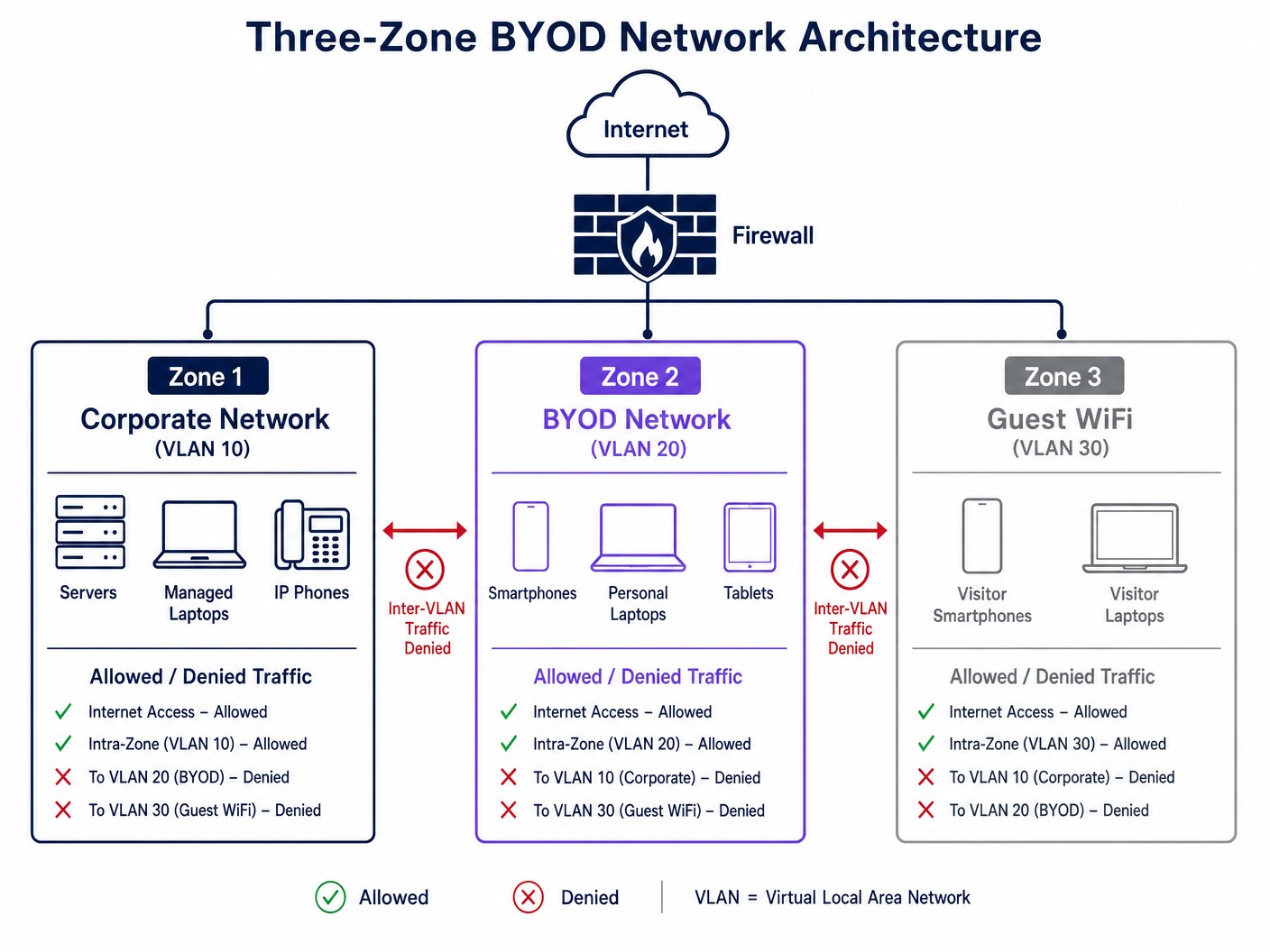

Se requiere implementar una Arquitectura Estricta de Tres Zonas:

- Zona Corporativa (VLAN 10): Dispositivos gestionados y propiedad de la empresa con acceso completo a los recursos internos.

- Zona BYOD (VLAN 20): Dispositivos propiedad de los empleados. Esta zona debe tener acceso a internet y acceso restringido y altamente monitorizado a aplicaciones internas específicas (por ejemplo, a través de un proxy inverso o una VPN interna).

- Zona de Invitados (VLAN 30): Dispositivos de visitantes. Solo acceso a internet. Se debe habilitar el aislamiento de clientes para evitar la comunicación peer-to-peer.

Integración de Gestión de Dispositivos Móviles (MDM)

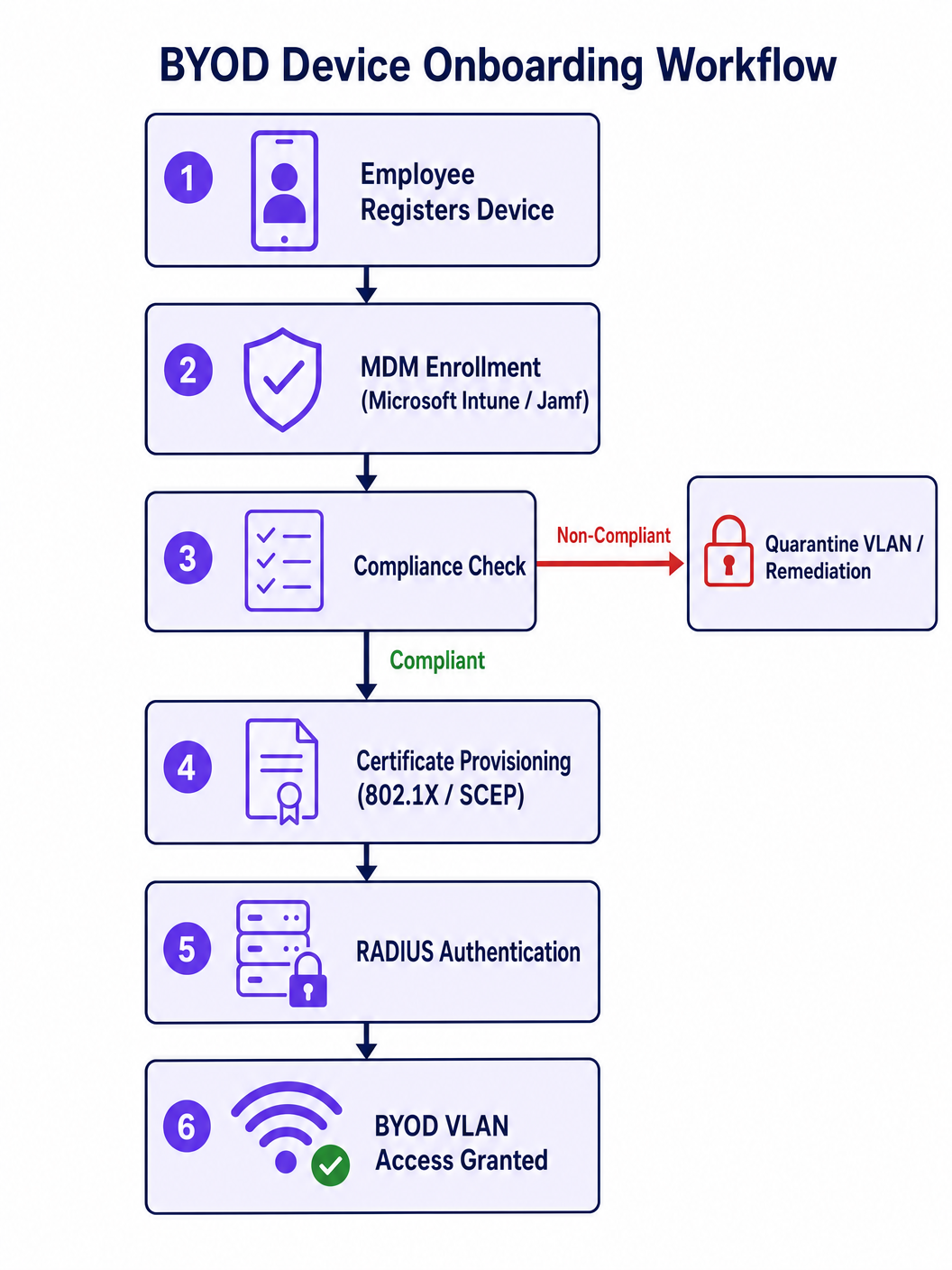

Para hacer cumplir el cumplimiento en dispositivos personales, la integración de MDM es esencial. Soluciones como Microsoft Intune o Jamf permiten a TI aplicar posturas de seguridad básicas —como versiones mínimas de SO, bloqueos de pantalla activos y estado no rooteado— antes de emitir el certificado EAP-TLS requerido para el acceso a la red. Si un dispositivo deja de cumplir con las políticas, el MDM revoca el certificado, terminando inmediatamente el acceso WiFi.

Guía de Implementación: Despliegue Paso a Paso

El despliegue de una arquitectura BYOD segura requiere una orquestación cuidadosa entre el controlador de LAN inalámbrica (WLC), el proveedor de identidad (IdP) y la plataforma MDM.

Fase 1: Preparación de la Infraestructura

- Configurar VLANs: Establezca las VLANs distintas en sus switches centrales y propáguelas a los puntos de acceso. Asegúrese de que el enrutamiento entre VLANs esté denegado por defecto en el firewall.

- Desplegar RADIUS: Implemente un servidor RADIUS (por ejemplo, Cisco ISE, Aruba ClearPass o RADIUS en la nube) integrado con su directorio corporativo (Active Directory, Entra ID).

Fase 2: Configuración de la Autoridad de Certificación y MDM

- Establecer una PKI: Configure una Autoridad de Certificación (CA) para emitir certificados de cliente.

- Configurar SCEP/EST: Habilite el Protocolo Simple de Inscripción de Certificados (SCEP) o la Inscripción sobre Transporte Seguro (EST) para automatizar la entrega de certificados a los dispositivos.

- Definir Políticas MDM: En su MDM, cree una política de cumplimiento que verifique la salud del dispositivo. Cree una carga útil de perfil WiFi que envíe la configuración EAP-TLS y la URL SCEP a los dispositivos que cumplen.

Fase 3: La Experiencia de Incorporación

El proceso de incorporación debe ser fluido para evitar la sobrecarga del servicio de asistencia.

- SSID de Aprovisionamiento: Difunda un SSID de aprovisionamiento abierto o WPA3-SAE.

- Redirección a Captive Portal: Cuando los usuarios se conecten, rediríjalos a un Captive Portal. Aquí, la plataforma Guest WiFi de Purple puede servir como punto de contacto inicial, guiando a los usuarios para que descarguen el perfil MDM.

- Transición Automatizada: Una vez que el perfil MDM está instalado y el certificado aprovisionado, el dispositivo se desconecta automáticamente del SSID de aprovisionamiento y se conecta al SSID BYOD seguro 802.1X.

Mejores Prácticas y Estándares de la Industria

Para mantener una postura de seguridad robusta, siga las siguientes mejores prácticas:

- Aplicar Aislamiento de Cliente: En las VLANs de Invitados y BYOD, habilite el aislamiento de cliente a nivel de punto de acceso. Esto previene el movimiento lateral si un dispositivo personal se ve comprometido.

- Implementar WPA3-Enterprise: Transitiode WPA2 a WPA3-Enterprise para beneficiarse de los marcos de gestión protegidos obligatorios (PMF) y de las suites criptográficas mejoradas.

- Aproveche OpenRoaming: Para una conectividad segura y sin interrupciones en todos los recintos, considere implementar OpenRoaming. Purple actúa como un proveedor de identidad gratuito para OpenRoaming bajo la licencia Connect, simplificando el acceso seguro sin una incorporación manual.

- Monitorización Continua: Utilice WiFi Analytics para monitorizar los patrones de tráfico. Un consumo inusual de ancho de banda o intentos de conexión desde la subred BYOD deberían activar alertas automatizadas.

- Alineación con la Conformidad: Asegúrese de que sus políticas BYOD se alineen con las regulaciones pertinentes. Por ejemplo, en el sector sanitario, segregar el tráfico BYOD es crucial para el cumplimiento de HIPAA, como se detalla en WiFi en Hospitales: Una Guía para Redes Clínicas Seguras .

Resolución de Problemas y Mitigación de Riesgos

Incluso con una arquitectura robusta, surgirán problemas. Aquí se presentan los modos de fallo comunes y las estrategias de mitigación:

Caducidad de Certificados

Riesgo: Los dispositivos pierden repentinamente la conectividad cuando sus certificados de cliente caducan. Mitigación: Configure el MDM para renovar automáticamente los certificados 30 días antes de su caducidad a través de SCEP. Implemente la monitorización en la CA para alertar al departamento de TI sobre las caducidades inminentes.

Aleatorización de MAC en Android

Riesgo: Los dispositivos iOS y Android modernos aleatorizan sus direcciones MAC por defecto, lo que puede romper los controles de acceso basados en MAC o las reglas de omisión del captive portal. Mitigación: Confíe totalmente en la identidad 802.1X (el certificado) en lugar de la dirección MAC para la autenticación y la aplicación de políticas.

Puntos de Acceso Maliciosos (Rogue Access Points)

Riesgo: Los empleados pueden conectar routers personales para eludir las restricciones, creando puntos de acceso maliciosos. Mitigación: Habilite la detección de Rogue AP en su WLC empresarial (por ejemplo, al gestionar una implementación de Wireless Access Point Ruckus deployment) y configure los puertos del switch para que se deshabiliten al detectar múltiples direcciones MAC (Seguridad de Puertos).

ROI e Impacto Empresarial

Asegurar el WiFi BYOD no es meramente un centro de costes; ofrece un valor empresarial medible:

- Reducción de la Carga del Servicio de Asistencia: La automatización del aprovisionamiento de certificados a través de MDM reduce los tickets de restablecimiento de contraseña y las solicitudes de incorporación manual hasta en un 80%.

- Mitigación de Riesgos: La segmentación estricta y las comprobaciones de cumplimiento reducen drásticamente la probabilidad de una costosa filtración de datos originada por un dispositivo personal comprometido.

- Productividad Mejorada: Los empleados obtienen acceso seguro y sin interrupciones a los recursos necesarios en sus dispositivos preferidos, mejorando la eficiencia general.

- Información Basada en Datos: Al enrutar el tráfico BYOD y de invitados a través de una plataforma de análisis, los recintos pueden recopilar inteligencia procesable sobre la utilización del espacio y los tiempos de permanencia.

Para una perspectiva más amplia sobre cómo los dispositivos personales se integran en ecosistemas de red más amplios, consulte nuestra guía sobre Redes de Área Personal (PANs): Tecnologías, Aplicaciones, Seguridad y Tendencias Futuras .

Términos clave y definiciones

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that prevents unauthorized devices from passing traffic on the enterprise network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses public key infrastructure (PKI) and client-side certificates.

The gold standard for BYOD authentication, eliminating the need for passwords and protecting against credential theft.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and laptops.

Used to verify device health (compliance) before issuing the certificate required to join the BYOD WiFi.

Network Segmentation

The practice of dividing a computer network into multiple subnets or VLANs to improve performance and security.

Crucial for ensuring that compromised personal devices cannot access corporate servers or point-of-sale systems.

Client Isolation

A wireless network security feature that prevents devices connected to the same AP from communicating directly with each other.

Must be enabled on Guest and BYOD networks to prevent peer-to-peer malware spread or lateral movement.

SCEP (Simple Certificate Enrollment Protocol)

A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by the MDM to silently and automatically push EAP-TLS certificates to compliant BYOD devices.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that checks the device's certificate against the directory and tells the WLC whether to allow the connection.

WPA3-Enterprise

The latest generation of WiFi security, offering enhanced cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for modern BYOD deployments to prevent deauthentication attacks.

Casos de éxito

A 200-room hotel needs to allow staff to use personal smartphones to access a cloud-based housekeeping app, but must ensure these devices cannot access the property management system (PMS) or the guest WiFi network.

- Configure a dedicated BYOD VLAN (e.g., VLAN 20) on the core switch and WLC.

- Create an 802.1X SSID (e.g., 'Staff-BYOD') mapped to VLAN 20.

- Integrate an MDM (e.g., Intune) to push EAP-TLS certificates only to devices that meet minimum security baselines.

- Configure firewall rules at the edge: Allow outbound internet access for VLAN 20 to reach the cloud housekeeping app. Explicitly deny routing from VLAN 20 to the Corporate VLAN (where the PMS resides) and the Guest VLAN.

A large retail chain is experiencing high helpdesk call volumes because employee BYOD certificates are expiring, locking staff out of the inventory network.

- Audit the MDM and Certificate Authority (CA) integration.

- Configure the MDM policy to utilize SCEP (Simple Certificate Enrollment Protocol) for automated certificate renewal.

- Set the renewal threshold to trigger 30 days prior to the certificate expiration date.

- Implement an alert system on the CA to notify the IT operations team if a batch of renewals fails.

Análisis de escenarios

Q1. A hospital IT director wants to allow visiting doctors to use their personal iPads to view non-sensitive schedules. The director proposes putting these iPads on the existing Corporate VLAN to simplify routing. What is the primary risk, and what is the correct architectural approach?

💡 Sugerencia:Consider the principle of least privilege and the impact of a compromised personal device on clinical systems.

Mostrar enfoque recomendado

The primary risk is lateral movement; if a visiting doctor's iPad is infected with malware, placing it on the Corporate VLAN exposes critical clinical systems and electronic health records (EHR) to potential compromise. The correct approach is to implement a dedicated BYOD or Partner VLAN with strict firewall rules that only permit outbound access to the specific scheduling application, explicitly denying routing to the Corporate VLAN.

Q2. Your network currently uses MAC Address Authentication Bypass (MAB) to allow executive personal devices onto a privileged WiFi network. Executives are complaining that they have to re-register their new iPhones frequently. Why is this happening, and how should you redesign the authentication mechanism?

💡 Sugerencia:Think about modern mobile OS privacy features regarding hardware identifiers.

Mostrar enfoque recomendado

This is happening because modern iOS (and Android) devices use MAC randomization by default to protect user privacy, meaning the MAC address changes, breaking the MAB rules. To fix this, you must abandon MAC-based authentication and implement 802.1X with EAP-TLS. By deploying an MDM to push unique client certificates to the executives' devices, authentication becomes tied to cryptographic identity rather than a volatile hardware identifier.

Q3. During a BYOD rollout, you decide to use EAP-PEAP (username and password) instead of EAP-TLS to save time on setting up a Certificate Authority. What specific security vulnerability does this introduce?

💡 Sugerencia:Consider how devices verify the network they are connecting to and how credentials are transmitted.

Mostrar enfoque recomendado

Using EAP-PEAP introduces the risk of credential theft via Man-in-the-Middle (MitM) attacks or rogue access points. If a device is not configured to strictly validate the server certificate (which is common on unmanaged BYOD devices), an attacker can broadcast a spoofed SSID, intercept the PEAP handshake, and capture the user's corporate credentials. EAP-TLS mitigates this entirely by requiring mutual certificate authentication.