BYOD WiFi Security: Come consentire in sicurezza i dispositivi personali sulla tua rete

Una guida pragmatica e vendor-neutral per i leader IT sulla messa in sicurezza dell'accesso BYOD WiFi. Copre l'implementazione dell'autenticazione 802.1X, l'integrazione MDM e una rigorosa segmentazione della rete per proteggere le risorse aziendali consentendo l'uso di dispositivi personali.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura e Standard

- Lo Standard 802.1X e i Protocolli EAP

- Segmentazione della Rete e VLAN

- Integrazione del Mobile Device Management (MDM)

- Guida all'Implementazione: Distribuzione Passo Dopo Passo

- Fase 1: Preparazione dell'Infrastruttura

- Fase 2: Configurazione della Certificate Authority e dell'MDM

- Fase 3: L'Esperienza di Onboarding

- Best Practice e Standard di Settore

- Risoluzione dei Problemi e Mitigazione del Rischio

- Scadenza del Certificato

- Randomizzazione MAC Android

- Access Point Rogue

- ROI e Impatto sul Business

Riepilogo Esecutivo

Poiché il perimetro della rete aziendale continua a dissolversi, la gestione dell'accesso BYOD (Bring Your Own Device) WiFi è passata da una funzionalità di comodità a un imperativo di sicurezza critico. Per i manager IT e gli architetti di rete che operano in ambienti aziendali—dall' Ospitalità e Vendita al Dettaglio alla Sanità e ai Trasporti —la sfida è chiara: come consentire in sicurezza i dispositivi personali sulla rete senza esporre le risorse aziendali a rischi inaccettabili.

Questa guida fornisce un framework pragmatico e vendor-neutral per l'implementazione di un BYOD WiFi sicuro. Supereremo i modelli teorici per concentrarci su un'architettura attuabile: implementazione dell'autenticazione 802.1X, sfruttamento del Mobile Device Management (MDM) per la conformità e applicazione di una rigorosa segmentazione della rete. Mappando questi controlli tecnici ai risultati di business, i leader IT possono implementare soluzioni che proteggono l'integrità dei dati mantenendo l'efficienza operativa. Sia che tu stia aggiornando reti WPA2-PSK legacy o progettando un'architettura zero-trust da zero, questo riferimento descrive le configurazioni precise necessarie per proteggere il moderno perimetro aziendale.

Approfondimento Tecnico: Architettura e Standard

La base della sicurezza BYOD WiFi si fonda sull'abbandono delle password condivise a favore del controllo degli accessi basato sull'identità.

Lo Standard 802.1X e i Protocolli EAP

Lo standard IEEE 802.1X è la base non negoziabile per la sicurezza WiFi aziendale. Fornisce il Network Access Control (PNAC) basato su porta, garantendo che un dispositivo non possa comunicare sulla rete finché non è stato esplicitamente autenticato.

Per le implementazioni BYOD, il metodo Extensible Authentication Protocol (EAP) scelto è fondamentale. Mentre EAP-PEAP (Protected EAP) che utilizza nome utente e password fornisce una base, EAP-TLS (Transport Layer Security) è lo standard d'oro. EAP-TLS si basa su certificati lato client, eliminando il rischio di furto di credenziali e attacchi man-in-the-middle. Quando lo smartphone personale di un utente tenta di connettersi, il server RADIUS convalida il certificato univoco installato su quel dispositivo, garantendo sia l'identità dell'utente che lo stato di autorizzazione del dispositivo.

Segmentazione della Rete e VLAN

Una rete piatta è una rete compromessa. I dispositivi BYOD non devono mai condividere una sottorete con server aziendali, sistemi point-of-sale o infrastrutture critiche.

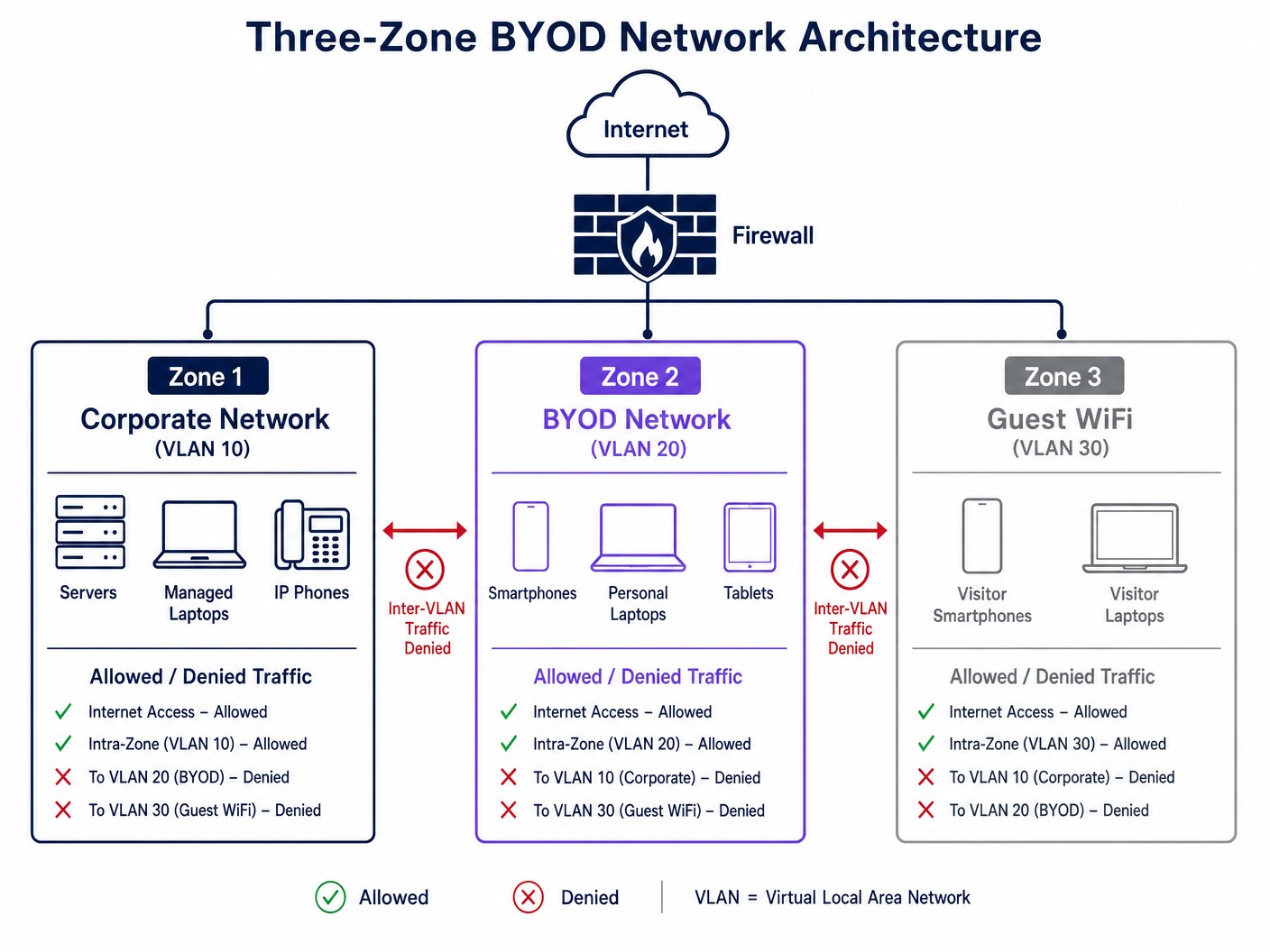

È richiesta l'implementazione di una rigorosa Architettura a Tre Zone:

- Zona Aziendale (VLAN 10): Dispositivi gestiti e di proprietà dell'azienda con accesso completo alle risorse interne.

- Zona BYOD (VLAN 20): Dispositivi di proprietà dei dipendenti. Questa zona dovrebbe avere accesso a internet e un accesso limitato e fortemente monitorato ad applicazioni interne specifiche (ad esempio, tramite un reverse proxy o una VPN interna).

- Zona Ospiti (VLAN 30): Dispositivi dei visitatori. Solo accesso a internet. L'isolamento del client deve essere abilitato per prevenire la comunicazione peer-to-peer.

Integrazione del Mobile Device Management (MDM)

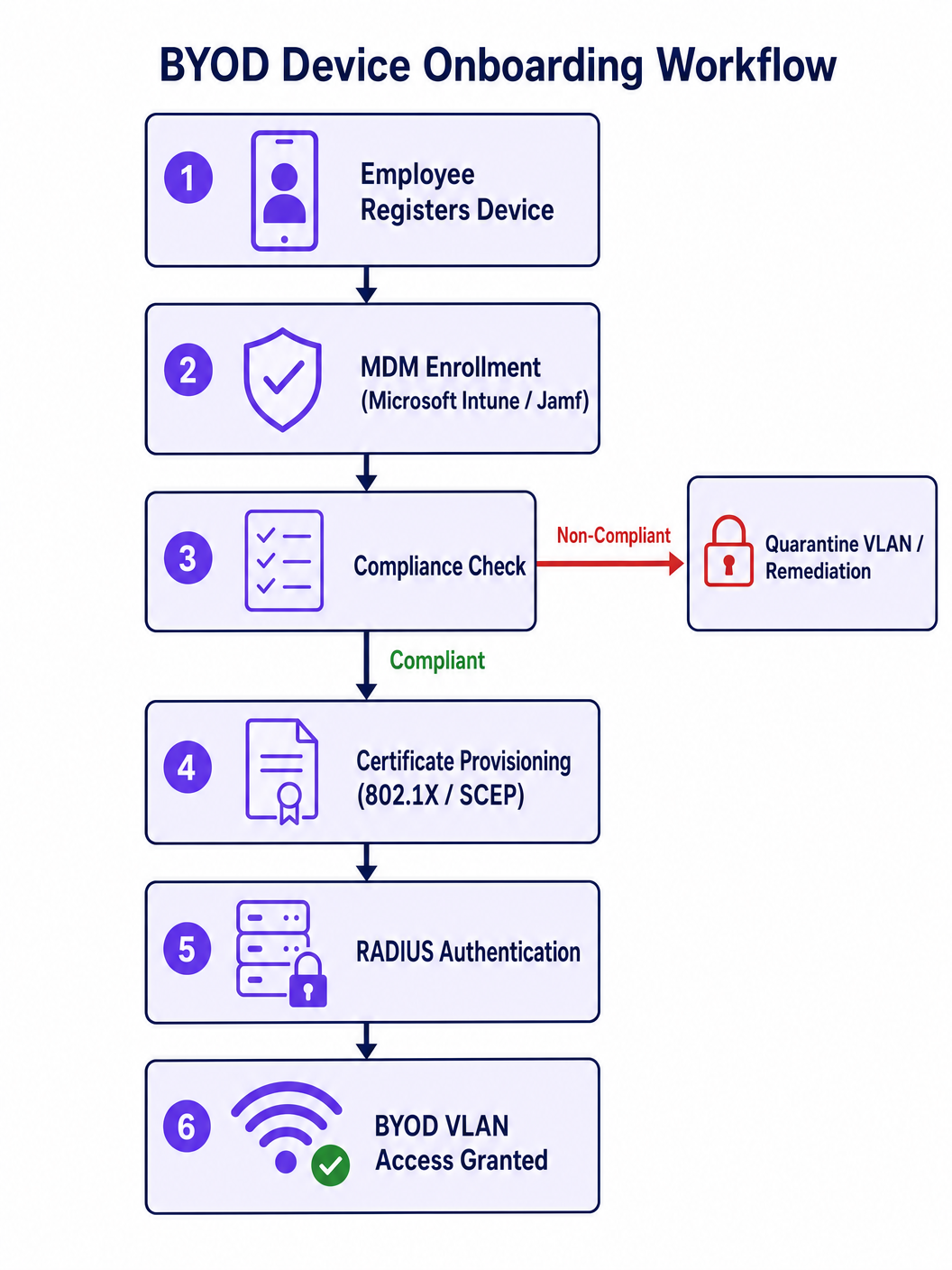

Per imporre la conformità sui dispositivi personali, l'integrazione MDM è essenziale. Soluzioni come Microsoft Intune o Jamf consentono all'IT di imporre posture di sicurezza di base—come versioni minime del sistema operativo, blocchi schermo attivi e stato non rootato—prima di rilasciare il certificato EAP-TLS richiesto per l'accesso alla rete. Se un dispositivo non è più conforme, l'MDM revoca il certificato, terminando immediatamente l'accesso WiFi.

Guida all'Implementazione: Distribuzione Passo Dopo Passo

La distribuzione di un'architettura BYOD sicura richiede un'attenta orchestrazione tra il controller LAN wireless (WLC), il provider di identità (IdP) e la piattaforma MDM.

Fase 1: Preparazione dell'Infrastruttura

- Configurare le VLAN: Stabilire le VLAN distinte sui vostri switch core e propagarle agli access point. Assicurarsi che il routing inter-VLAN sia negato per impostazione predefinita sul firewall.

- Implementare RADIUS: Implementare un server RADIUS (ad esempio, Cisco ISE, Aruba ClearPass o RADIUS cloud) integrato con la vostra directory aziendale (Active Directory, Entra ID).

Fase 2: Configurazione della Certificate Authority e dell'MDM

- Stabilire una PKI: Configurare una Certificate Authority (CA) per rilasciare i certificati client.

- Configurare SCEP/EST: Abilitare il Simple Certificate Enrollment Protocol (SCEP) o l'Enrollment over Secure Transport (EST) per automatizzare la consegna dei certificati ai dispositivi.

- Definire le Politiche MDM: Nel vostro MDM, creare una politica di conformità che verifichi lo stato di salute del dispositivo. Creare un payload del profilo WiFi che invii la configurazione EAP-TLS e l'URL SCEP ai dispositivi conformi.

Fase 3: L'Esperienza di Onboarding

Il processo di onboarding deve essere senza interruzioni per prevenire il sovraccarico dell'helpdesk.

- SSID di Provisioning: Trasmettere un SSID di provisioning aperto o WPA3-SAE.

- Reindirizzamento al Captive Portal: Quando gli utenti si connettono, reindirizzarli a un captive portal. Qui, la piattaforma Guest WiFi di Purple può fungere da punto di contatto iniziale, guidando gli utenti a scaricare il profilo MDM.

- Transizione Automatica: Una volta installato il profilo MDM e fornito il certificato, il dispositivo si disconnette automaticamente dall'SSID di provisioning e si connette all'SSID BYOD 802.1X sicuro.

Best Practice e Standard di Settore

Per mantenere una solida postura di sicurezza, attenersi alle seguenti best practice:

- Applicare l'Isolamento del Client: Su entrambe le VLAN Guest e BYOD, abilitare l'isolamento del client a livello di access point. Ciò previene il movimento laterale se un dispositivo personale viene compromesso.

- Implementare WPA3-Enterprise: Transitioda WPA2 a WPA3-Enterprise per beneficiare dei Protected Management Frames (PMF) obbligatori e delle suite crittografiche avanzate.

- Sfruttare OpenRoaming: Per una connettività sicura e senza interruzioni in tutte le sedi, considera l'implementazione di OpenRoaming. Purple funge da provider di identità gratuito per OpenRoaming con la licenza Connect, semplificando l'accesso sicuro senza onboarding manuale.

- Monitoraggio Continuo: Utilizza WiFi Analytics per monitorare i modelli di traffico. Consumi insoliti di larghezza di banda o tentativi di connessione dalla sottorete BYOD dovrebbero attivare avvisi automatici.

- Allineamento alla Conformità: Assicurati che le tue politiche BYOD siano allineate con le normative pertinenti. Ad esempio, nel settore sanitario, la segregazione del traffico BYOD è cruciale per la conformità HIPAA, come dettagliato in WiFi in Hospitals: A Guide to Secure Clinical Networks .

Risoluzione dei Problemi e Mitigazione del Rischio

Anche con un'architettura robusta, i problemi possono sorgere. Ecco le modalità di guasto comuni e le strategie di mitigazione:

Scadenza del Certificato

Rischio: I dispositivi perdono improvvisamente la connettività quando i loro certificati client scadono. Mitigazione: Configura l'MDM per rinnovare automaticamente i certificati 30 giorni prima della scadenza tramite SCEP. Implementa il monitoraggio sulla CA per avvisare l'IT delle scadenze imminenti.

Randomizzazione MAC Android

Rischio: I moderni dispositivi iOS e Android randomizzano i loro indirizzi MAC per impostazione predefinita, il che può compromettere i controlli di accesso basati su MAC o le regole di bypass del captive portal. Mitigazione: Affidati interamente all'identità 802.1X (il certificato) piuttosto che all'indirizzo MAC per l'autenticazione e l'applicazione delle politiche.

Access Point Rogue

Rischio: I dipendenti potrebbero collegare router personali per aggirare le restrizioni, creando access point rogue. Mitigazione: Abilita il rilevamento di AP Rogue sul tuo WLC aziendale (ad esempio, quando gestisci una distribuzione Wireless Access Point Ruckus ) e configura le porte dello switch per disabilitarsi al rilevamento di più indirizzi MAC (Port Security).

ROI e Impatto sul Business

Proteggere il WiFi BYOD non è solo un centro di costo; offre un valore aziendale misurabile:

- Riduzione del Carico di Lavoro dell'Helpdesk: L'automazione del provisioning dei certificati tramite MDM riduce i ticket di reimpostazione della password e le richieste di onboarding manuale fino all'80%.

- Mitigazione del Rischio: La segmentazione rigorosa e i controlli di conformità riducono drasticamente la probabilità di una costosa violazione dei dati originata da un dispositivo personale compromesso.

- Produttività Migliorata: I dipendenti ottengono un accesso sicuro e senza interruzioni alle risorse necessarie sui loro dispositivi preferiti, migliorando l'efficienza complessiva.

- Insight Basati sui Dati: Instradando il traffico BYOD e degli ospiti attraverso una piattaforma di analisi, le sedi possono raccogliere informazioni utili sull'utilizzo dello spazio e sui tempi di permanenza.

Per una prospettiva più ampia su come i dispositivi personali si integrano in ecosistemi di rete più ampi, consulta la nostra guida su Personal Area Networks (PANs): Technologies, Applications, Security, and Future Trends .

Termini chiave e definizioni

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that prevents unauthorized devices from passing traffic on the enterprise network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses public key infrastructure (PKI) and client-side certificates.

The gold standard for BYOD authentication, eliminating the need for passwords and protecting against credential theft.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and laptops.

Used to verify device health (compliance) before issuing the certificate required to join the BYOD WiFi.

Network Segmentation

The practice of dividing a computer network into multiple subnets or VLANs to improve performance and security.

Crucial for ensuring that compromised personal devices cannot access corporate servers or point-of-sale systems.

Client Isolation

A wireless network security feature that prevents devices connected to the same AP from communicating directly with each other.

Must be enabled on Guest and BYOD networks to prevent peer-to-peer malware spread or lateral movement.

SCEP (Simple Certificate Enrollment Protocol)

A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by the MDM to silently and automatically push EAP-TLS certificates to compliant BYOD devices.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that checks the device's certificate against the directory and tells the WLC whether to allow the connection.

WPA3-Enterprise

The latest generation of WiFi security, offering enhanced cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for modern BYOD deployments to prevent deauthentication attacks.

Casi di studio

A 200-room hotel needs to allow staff to use personal smartphones to access a cloud-based housekeeping app, but must ensure these devices cannot access the property management system (PMS) or the guest WiFi network.

- Configure a dedicated BYOD VLAN (e.g., VLAN 20) on the core switch and WLC.

- Create an 802.1X SSID (e.g., 'Staff-BYOD') mapped to VLAN 20.

- Integrate an MDM (e.g., Intune) to push EAP-TLS certificates only to devices that meet minimum security baselines.

- Configure firewall rules at the edge: Allow outbound internet access for VLAN 20 to reach the cloud housekeeping app. Explicitly deny routing from VLAN 20 to the Corporate VLAN (where the PMS resides) and the Guest VLAN.

A large retail chain is experiencing high helpdesk call volumes because employee BYOD certificates are expiring, locking staff out of the inventory network.

- Audit the MDM and Certificate Authority (CA) integration.

- Configure the MDM policy to utilize SCEP (Simple Certificate Enrollment Protocol) for automated certificate renewal.

- Set the renewal threshold to trigger 30 days prior to the certificate expiration date.

- Implement an alert system on the CA to notify the IT operations team if a batch of renewals fails.

Analisi degli scenari

Q1. A hospital IT director wants to allow visiting doctors to use their personal iPads to view non-sensitive schedules. The director proposes putting these iPads on the existing Corporate VLAN to simplify routing. What is the primary risk, and what is the correct architectural approach?

💡 Suggerimento:Consider the principle of least privilege and the impact of a compromised personal device on clinical systems.

Mostra l'approccio consigliato

The primary risk is lateral movement; if a visiting doctor's iPad is infected with malware, placing it on the Corporate VLAN exposes critical clinical systems and electronic health records (EHR) to potential compromise. The correct approach is to implement a dedicated BYOD or Partner VLAN with strict firewall rules that only permit outbound access to the specific scheduling application, explicitly denying routing to the Corporate VLAN.

Q2. Your network currently uses MAC Address Authentication Bypass (MAB) to allow executive personal devices onto a privileged WiFi network. Executives are complaining that they have to re-register their new iPhones frequently. Why is this happening, and how should you redesign the authentication mechanism?

💡 Suggerimento:Think about modern mobile OS privacy features regarding hardware identifiers.

Mostra l'approccio consigliato

This is happening because modern iOS (and Android) devices use MAC randomization by default to protect user privacy, meaning the MAC address changes, breaking the MAB rules. To fix this, you must abandon MAC-based authentication and implement 802.1X with EAP-TLS. By deploying an MDM to push unique client certificates to the executives' devices, authentication becomes tied to cryptographic identity rather than a volatile hardware identifier.

Q3. During a BYOD rollout, you decide to use EAP-PEAP (username and password) instead of EAP-TLS to save time on setting up a Certificate Authority. What specific security vulnerability does this introduce?

💡 Suggerimento:Consider how devices verify the network they are connecting to and how credentials are transmitted.

Mostra l'approccio consigliato

Using EAP-PEAP introduces the risk of credential theft via Man-in-the-Middle (MitM) attacks or rogue access points. If a device is not configured to strictly validate the server certificate (which is common on unmanaged BYOD devices), an attacker can broadcast a spoofed SSID, intercept the PEAP handshake, and capture the user's corporate credentials. EAP-TLS mitigates this entirely by requiring mutual certificate authentication.