Segurança WiFi BYOD: Como Permitir Dispositivos Pessoais na Sua Rede com Segurança

Um guia pragmático e neutro em relação a fornecedores para líderes de TI sobre como proteger o acesso WiFi BYOD. Abrange a implementação de autenticação 802.1X, integração MDM e segmentação de rede rigorosa para proteger ativos corporativos enquanto permite dispositivos pessoais.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Aprofundamento Técnico: Arquitetura e Padrões

- O Padrão 802.1X e Protocolos EAP

- Segmentação de Rede e VLANs

- Integração de Mobile Device Management (MDM)

- Guia de Implementação: Implantação Passo a Passo

- Fase 1: Preparação da Infraestrutura

- Fase 2: Configuração da Autoridade Certificadora e MDM

- Fase 3: A Experiência de Onboarding

- Melhores Práticas e Padrões da Indústria

- Solução de Problemas e Mitigação de Riscos

- Expiração de Certificados

- Randomização de MAC do Android

- Pontos de Acesso Maliciosos

- ROI e Impacto nos Negócios

Resumo Executivo

À medida que o perímetro da rede corporativa continua a se dissolver, gerenciar o acesso WiFi BYOD (Bring Your Own Device) deixou de ser um recurso de conveniência para se tornar um imperativo crítico de segurança. Para gerentes de TI e arquitetos de rede que operam em ambientes empresariais – de Hospitality e Retail a Healthcare e Transport – o desafio é claro: como permitir com segurança que dispositivos pessoais acessem a rede sem expor os ativos corporativos a riscos inaceitáveis.

Este guia fornece uma estrutura pragmática e neutra em relação a fornecedores para a implantação de WiFi BYOD seguro. Iremos além dos modelos teóricos para focar em arquitetura acionável: implementando autenticação 802.1X, utilizando Mobile Device Management (MDM) para conformidade e aplicando segmentação de rede rigorosa. Ao mapear esses controles técnicos para resultados de negócios, os líderes de TI podem implantar soluções que protegem a integridade dos dados enquanto mantêm a eficiência operacional. Seja você atualizando redes WPA2-PSK legadas ou projetando uma arquitetura zero-trust do zero, esta referência detalha as configurações precisas necessárias para proteger a borda da empresa moderna.

Aprofundamento Técnico: Arquitetura e Padrões

A base da segurança WiFi BYOD segura reside no abandono de senhas compartilhadas em favor do controle de acesso baseado em identidade.

O Padrão 802.1X e Protocolos EAP

O padrão IEEE 802.1X é a linha de base inegociável para a segurança WiFi empresarial. Ele fornece Network Access Control (PNAC) baseado em porta, garantindo que um dispositivo não possa se comunicar na rede até que tenha sido explicitamente autenticado.

Para implantações BYOD, o método Extensible Authentication Protocol (EAP) escolhido é crítico. Embora o EAP-PEAP (Protected EAP) usando nome de usuário e senha forneça uma linha de base, o EAP-TLS (Transport Layer Security) é o padrão ouro. O EAP-TLS depende de certificados do lado do cliente, eliminando o risco de roubo de credenciais e ataques man-in-the-middle. Quando o smartphone pessoal de um usuário tenta se conectar, o servidor RADIUS valida o certificado exclusivo instalado nesse dispositivo, garantindo tanto a identidade do usuário quanto o status de autorização do dispositivo.

Segmentação de Rede e VLANs

Uma rede plana é uma rede comprometida. Dispositivos BYOD nunca devem compartilhar uma sub-rede com servidores corporativos, sistemas de ponto de venda ou infraestrutura crítica.

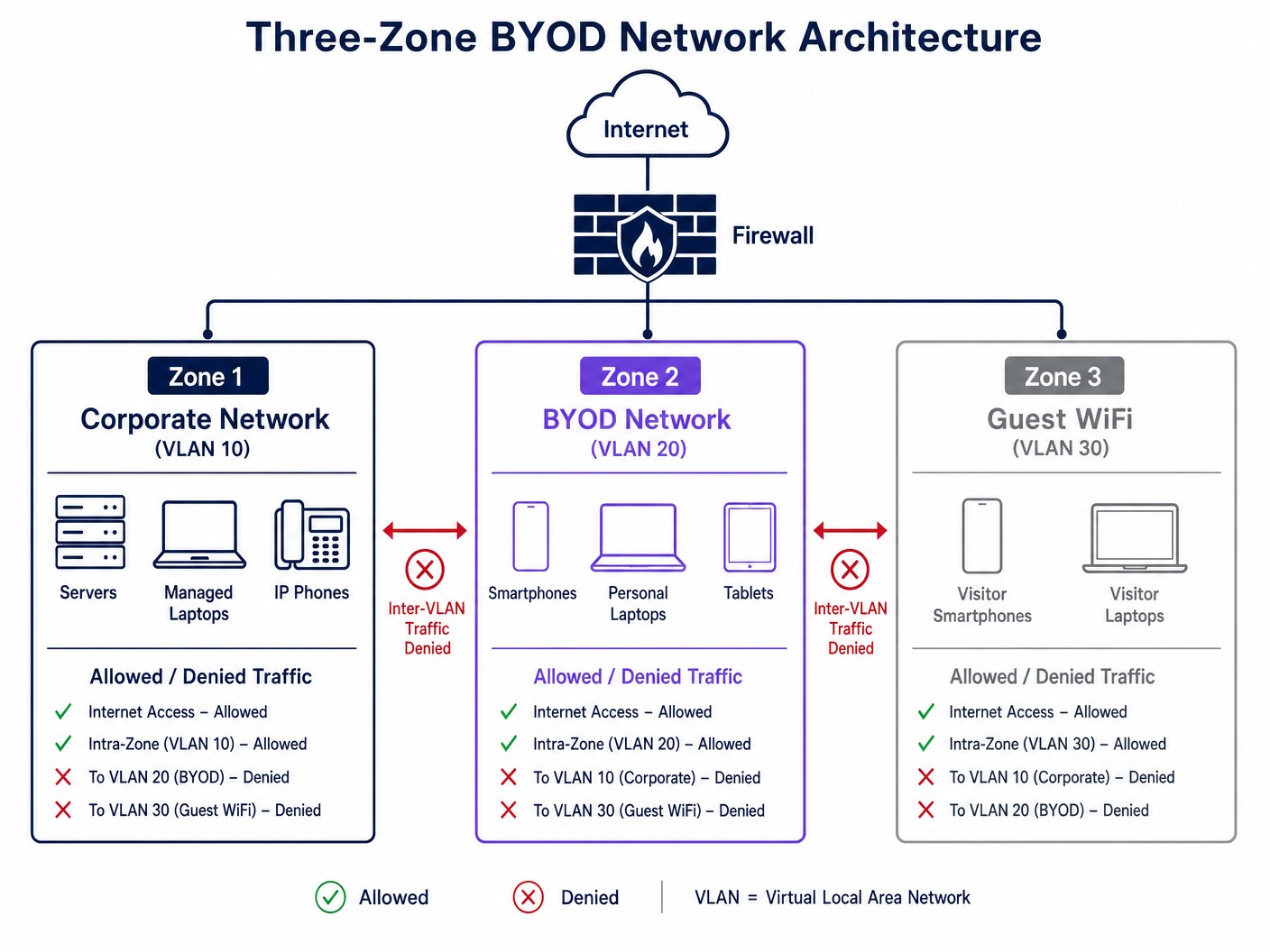

A implementação de uma Arquitetura de Três Zonas rigorosa é necessária:

- Zona Corporativa (VLAN 10): Dispositivos gerenciados e de propriedade da empresa com acesso total aos recursos internos.

- Zona BYOD (VLAN 20): Dispositivos de propriedade de funcionários. Esta zona deve ter acesso à internet e acesso restrito e fortemente monitorado a aplicativos internos específicos (por exemplo, via proxy reverso ou VPN interna).

- Zona de Convidados (VLAN 30): Dispositivos de visitantes. Apenas acesso à internet. O isolamento do cliente deve ser ativado para evitar a comunicação peer-to-peer.

Integração de Mobile Device Management (MDM)

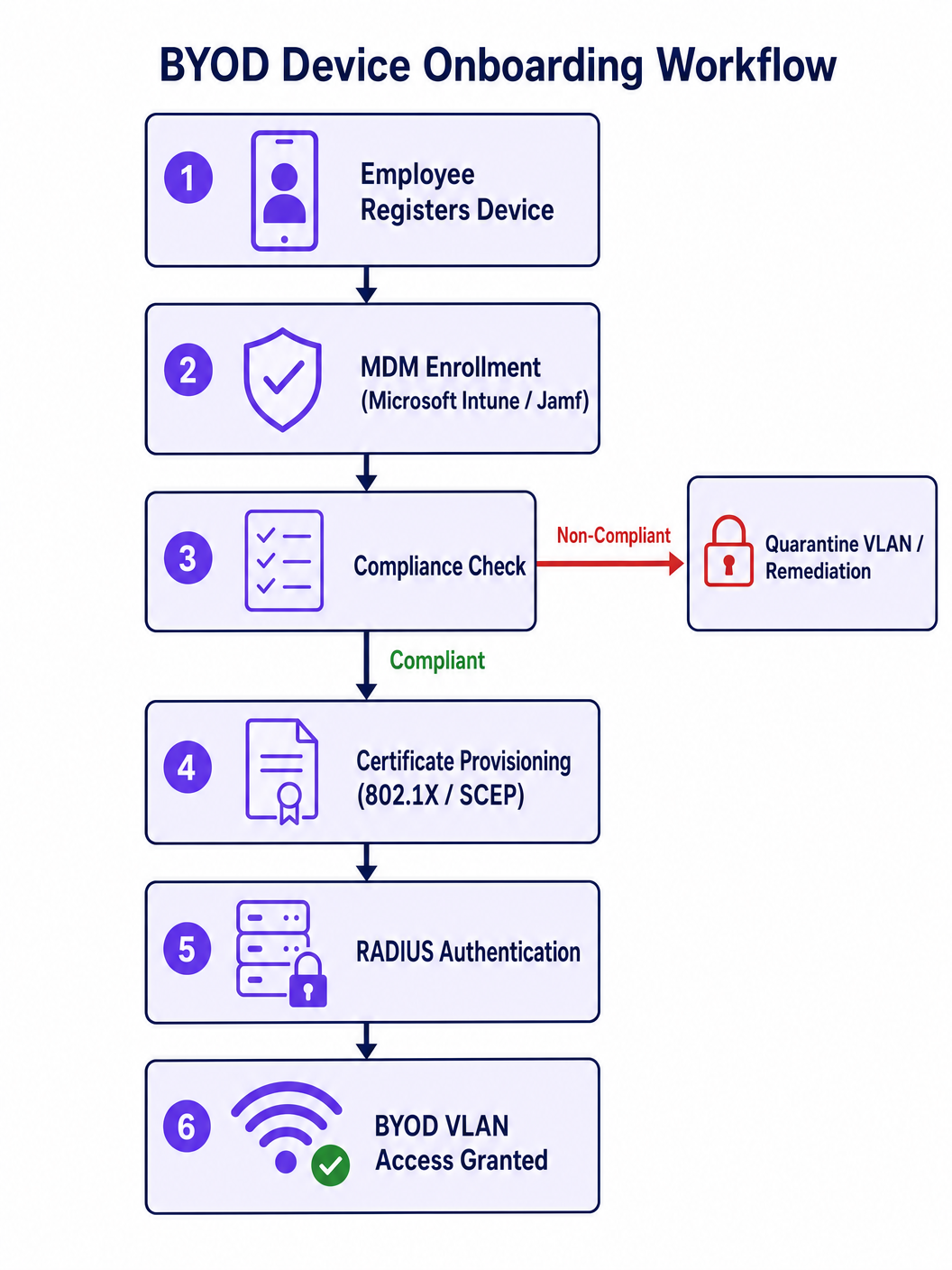

Para impor a conformidade em dispositivos pessoais, a integração MDM é essencial. Soluções como Microsoft Intune ou Jamf permitem que a TI imponha posturas de segurança básicas – como versões mínimas de OS, bloqueios de tela ativos e status não-rooted – antes de emitir o certificado EAP-TLS necessário para o acesso à rede. Se um dispositivo sair da conformidade, o MDM revoga o certificado, encerrando imediatamente o acesso WiFi.

Guia de Implementação: Implantação Passo a Passo

A implantação de uma arquitetura BYOD segura requer uma orquestração cuidadosa entre o controlador de LAN sem fio (WLC), o provedor de identidade (IdP) e a plataforma MDM.

Fase 1: Preparação da Infraestrutura

- Configurar VLANs: Estabeleça as VLANs distintas em seus switches principais e propague-as para os pontos de acesso. Garanta que o roteamento inter-VLAN seja negado por padrão no firewall.

- Implantar RADIUS: Implemente um servidor RADIUS (por exemplo, Cisco ISE, Aruba ClearPass ou RADIUS em nuvem) integrado ao seu diretório corporativo (Active Directory, Entra ID).

Fase 2: Configuração da Autoridade Certificadora e MDM

- Estabelecer uma PKI: Configure uma Certificate Authority (CA) para emitir certificados de cliente.

- Configurar SCEP/EST: Habilite o Simple Certificate Enrollment Protocol (SCEP) ou Enrollment over Secure Transport (EST) para automatizar a entrega de certificados aos dispositivos.

- Definir Políticas MDM: Em seu MDM, crie uma política de conformidade que verifique a saúde do dispositivo. Crie um payload de perfil WiFi que envie a configuração EAP-TLS e a URL SCEP para dispositivos compatíveis.

Fase 3: A Experiência de Onboarding

O processo de onboarding deve ser contínuo para evitar sobrecarga do helpdesk.

- SSID de Provisionamento: Transmita um SSID de provisionamento aberto ou WPA3-SAE.

- Redirecionamento do Captive Portal: Quando os usuários se conectam, redirecione-os para um Captive Portal. Aqui, a plataforma Guest WiFi da Purple pode servir como o ponto de contato inicial, guiando os usuários para baixar o perfil MDM.

- Transição Automatizada: Uma vez que o perfil MDM é instalado e o certificado é provisionado, o dispositivo se desconecta automaticamente do SSID de provisionamento e se conecta ao SSID BYOD 802.1X seguro.

Melhores Práticas e Padrões da Indústria

Para manter uma postura de segurança robusta, siga as seguintes melhores práticas:

- Impor Isolamento de Cliente: Em ambas as VLANs Guest e BYOD, habilite o isolamento de cliente no nível do ponto de acesso. Isso evita o movimento lateral se um dispositivo pessoal for comprometido.

- Implementar WPA3-Enterprise: Transitiode WPA2 para WPA3-Enterprise para se beneficiar de Protected Management Frames (PMF) obrigatórios e suítes criptográficas aprimoradas.

- Aproveite o OpenRoaming: Para conectividade segura e sem interrupções em diversos locais, considere implementar o OpenRoaming. A Purple atua como um provedor de identidade gratuito para OpenRoaming sob a licença Connect, simplificando o acesso seguro sem a necessidade de integração manual.

- Monitoramento Contínuo: Utilize WiFi Analytics para monitorar padrões de tráfego. Consumo incomum de largura de banda ou tentativas de conexão da sub-rede BYOD devem acionar alertas automatizados.

- Alinhamento com a Conformidade: Garanta que suas políticas BYOD estejam alinhadas com as regulamentações relevantes. Por exemplo, na área da saúde, segregar o tráfego BYOD é crucial para a conformidade com a HIPAA, conforme detalhado em WiFi in Hospitals: A Guide to Secure Clinical Networks .

Solução de Problemas e Mitigação de Riscos

Mesmo com uma arquitetura robusta, problemas surgirão. Aqui estão os modos de falha comuns e as estratégias de mitigação:

Expiração de Certificados

Risco: Dispositivos perdem a conectividade repentinamente quando seus certificados de cliente expiram. Mitigação: Configure o MDM para renovar automaticamente os certificados 30 dias antes da expiração via SCEP. Implemente monitoramento na CA para alertar a TI sobre expirações iminentes.

Randomização de MAC do Android

Risco: Dispositivos iOS e Android modernos randomizam seus endereços MAC por padrão, o que pode quebrar controles de acesso baseados em MAC ou regras de bypass de captive portal. Mitigação: Confie inteiramente na identidade 802.1X (o certificado) em vez do endereço MAC para autenticação e aplicação de políticas.

Pontos de Acesso Maliciosos

Risco: Funcionários podem conectar roteadores pessoais para contornar restrições, criando pontos de acesso maliciosos. Mitigação: Habilite a detecção de APs Maliciosos em seu WLC corporativo (por exemplo, ao gerenciar uma implantação de Wireless Access Point Ruckus ) e configure as portas do switch para desabilitar ao detectar múltiplos endereços MAC (Port Security).

ROI e Impacto nos Negócios

Proteger o BYOD WiFi não é apenas um centro de custo; ele oferece valor de negócio mensurável:

- Redução da Sobrecarga do Helpdesk: A automação do provisionamento de certificados via MDM reduz os tickets de redefinição de senha e as solicitações de integração manual em até 80%.

- Mitigação de Riscos: A segmentação rigorosa e as verificações de conformidade reduzem drasticamente a probabilidade de uma violação de dados dispendiosa originada de um dispositivo pessoal comprometido.

- Produtividade Aprimorada: Os funcionários obtêm acesso seguro e sem interrupções aos recursos necessários em seus dispositivos preferidos, melhorando a eficiência geral.

- Insights Orientados por Dados: Ao rotear o tráfego BYOD e de convidados por meio de uma plataforma de análise, os locais podem coletar inteligência acionável sobre a utilização do espaço e os tempos de permanência.

Para uma perspectiva mais ampla sobre como os dispositivos pessoais se integram em ecossistemas de rede mais amplos, consulte nosso guia sobre Personal Area Networks (PANs): Technologies, Applications, Security, and Future Trends .

Termos-Chave e Definições

802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that prevents unauthorized devices from passing traffic on the enterprise network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses public key infrastructure (PKI) and client-side certificates.

The gold standard for BYOD authentication, eliminating the need for passwords and protecting against credential theft.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and laptops.

Used to verify device health (compliance) before issuing the certificate required to join the BYOD WiFi.

Network Segmentation

The practice of dividing a computer network into multiple subnets or VLANs to improve performance and security.

Crucial for ensuring that compromised personal devices cannot access corporate servers or point-of-sale systems.

Client Isolation

A wireless network security feature that prevents devices connected to the same AP from communicating directly with each other.

Must be enabled on Guest and BYOD networks to prevent peer-to-peer malware spread or lateral movement.

SCEP (Simple Certificate Enrollment Protocol)

A protocol designed to make the issuing and revocation of digital certificates as scalable as possible.

Used by the MDM to silently and automatically push EAP-TLS certificates to compliant BYOD devices.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that checks the device's certificate against the directory and tells the WLC whether to allow the connection.

WPA3-Enterprise

The latest generation of WiFi security, offering enhanced cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for modern BYOD deployments to prevent deauthentication attacks.

Estudos de Caso

A 200-room hotel needs to allow staff to use personal smartphones to access a cloud-based housekeeping app, but must ensure these devices cannot access the property management system (PMS) or the guest WiFi network.

- Configure a dedicated BYOD VLAN (e.g., VLAN 20) on the core switch and WLC.

- Create an 802.1X SSID (e.g., 'Staff-BYOD') mapped to VLAN 20.

- Integrate an MDM (e.g., Intune) to push EAP-TLS certificates only to devices that meet minimum security baselines.

- Configure firewall rules at the edge: Allow outbound internet access for VLAN 20 to reach the cloud housekeeping app. Explicitly deny routing from VLAN 20 to the Corporate VLAN (where the PMS resides) and the Guest VLAN.

A large retail chain is experiencing high helpdesk call volumes because employee BYOD certificates are expiring, locking staff out of the inventory network.

- Audit the MDM and Certificate Authority (CA) integration.

- Configure the MDM policy to utilize SCEP (Simple Certificate Enrollment Protocol) for automated certificate renewal.

- Set the renewal threshold to trigger 30 days prior to the certificate expiration date.

- Implement an alert system on the CA to notify the IT operations team if a batch of renewals fails.

Análise de Cenário

Q1. A hospital IT director wants to allow visiting doctors to use their personal iPads to view non-sensitive schedules. The director proposes putting these iPads on the existing Corporate VLAN to simplify routing. What is the primary risk, and what is the correct architectural approach?

💡 Dica:Consider the principle of least privilege and the impact of a compromised personal device on clinical systems.

Mostrar Abordagem Recomendada

The primary risk is lateral movement; if a visiting doctor's iPad is infected with malware, placing it on the Corporate VLAN exposes critical clinical systems and electronic health records (EHR) to potential compromise. The correct approach is to implement a dedicated BYOD or Partner VLAN with strict firewall rules that only permit outbound access to the specific scheduling application, explicitly denying routing to the Corporate VLAN.

Q2. Your network currently uses MAC Address Authentication Bypass (MAB) to allow executive personal devices onto a privileged WiFi network. Executives are complaining that they have to re-register their new iPhones frequently. Why is this happening, and how should you redesign the authentication mechanism?

💡 Dica:Think about modern mobile OS privacy features regarding hardware identifiers.

Mostrar Abordagem Recomendada

This is happening because modern iOS (and Android) devices use MAC randomization by default to protect user privacy, meaning the MAC address changes, breaking the MAB rules. To fix this, you must abandon MAC-based authentication and implement 802.1X with EAP-TLS. By deploying an MDM to push unique client certificates to the executives' devices, authentication becomes tied to cryptographic identity rather than a volatile hardware identifier.

Q3. During a BYOD rollout, you decide to use EAP-PEAP (username and password) instead of EAP-TLS to save time on setting up a Certificate Authority. What specific security vulnerability does this introduce?

💡 Dica:Consider how devices verify the network they are connecting to and how credentials are transmitted.

Mostrar Abordagem Recomendada

Using EAP-PEAP introduces the risk of credential theft via Man-in-the-Middle (MitM) attacks or rogue access points. If a device is not configured to strictly validate the server certificate (which is common on unmanaged BYOD devices), an attacker can broadcast a spoofed SSID, intercept the PEAP handshake, and capture the user's corporate credentials. EAP-TLS mitigates this entirely by requiring mutual certificate authentication.