क्या सार्वजनिक WiFi सुरक्षित है? निश्चित गाइड

यह निश्चित गाइड एंटरप्राइज़ IT लीडर्स को सुरक्षित सार्वजनिक WiFi नेटवर्क आर्किटेक्ट करने के लिए कार्रवाई योग्य रणनीतियाँ प्रदान करता है। यह MITM हमलों और रोग एक्सेस पॉइंट जैसे प्राथमिक खतरों के तकनीकी शमन का विवरण देता है, साथ ही, यह Purple जैसे प्लेटफॉर्म का लाभ उठाकर अनुपालन सुनिश्चित करने, कॉर्पोरेट इन्फ्रास्ट्रक्चर की सुरक्षा करने और गेस्ट कनेक्टिविटी को सुरक्षित रूप से मुद्रीकृत करने का तरीका भी बताता है।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: खतरे का परिदृश्य और आर्किटेक्चर

- मुख्य कमजोरियाँ

- सुरक्षित आर्किटेक्चर सिद्धांत

- कार्यान्वयन गाइड: सुरक्षित गेस्ट WiFi डिप्लॉय करना

- चरण 1: नेटवर्क सेगमेंटेशन और फ़ायरवॉल कॉन्फ़िगरेशन

- चरण 2: एक्सेस पॉइंट कॉन्फ़िगरेशन

- चरण 3: कैप्टिव पोर्टल और प्रमाणीकरण

- उद्योग वर्टिकल के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम शमन

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

एंटरप्राइज़ IT लीडर्स, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस डायरेक्टर्स के लिए, यह सवाल कि "क्या सार्वजनिक WiFi सुरक्षित है?" अब केवल उपभोक्ता की चिंता नहीं है—यह एक महत्वपूर्ण इन्फ्रास्ट्रक्चर जनादेश है। जैसे-जैसे सार्वजनिक कनेक्टिविटी हॉस्पिटैलिटी सुविधा से रिटेल, हेल्थकेयर और बड़े पैमाने के वेन्यू में एक बुनियादी परिचालन आवश्यकता में बदल रही है, खतरे का परिदृश्य विकसित हुआ है। असुरक्षित नेटवर्क मेहमानों को डेटा इंटरसेप्शन और कॉर्पोरेट इन्फ्रास्ट्रक्चर को लेटरल मूवमेंट के लिए उजागर करते हैं।

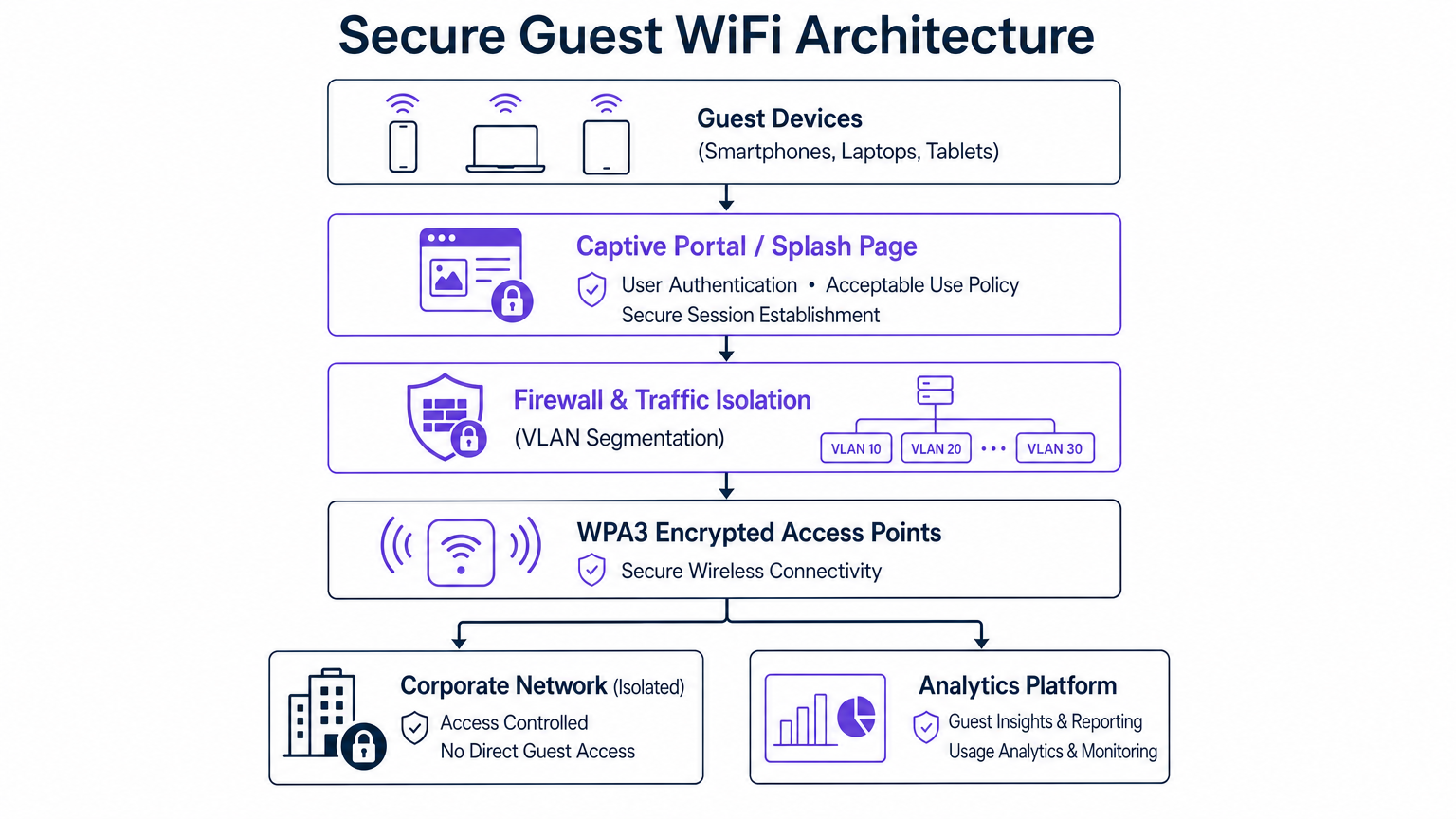

यह निश्चित गाइड सुरक्षित सार्वजनिक WiFi डिप्लॉयमेंट को आर्किटेक्ट करने के लिए कार्रवाई योग्य, वेंडर-न्यूट्रल रणनीतियाँ प्रदान करता है। हम प्राथमिक खतरों—जिनमें मैन-इन-द-मिडल (MITM) हमले और ईविल ट्विन एक्सेस पॉइंट शामिल हैं—की कार्यप्रणाली की जाँच करते हैं और उन्हें कम करने के लिए आवश्यक तकनीकी प्रतिवादों की रूपरेखा तैयार करते हैं। सख्त VLAN सेगमेंटेशन लागू करके, WPA3 एन्हांस्ड ओपन एन्क्रिप्शन का लाभ उठाकर, और Purple जैसे प्लेटफॉर्म के माध्यम से मजबूत कैप्टिव पोर्टल डिप्लॉय करके, संगठन कमजोर खुले नेटवर्क को सुरक्षित, अनुपालन योग्य और मुद्रीकृत करने योग्य संपत्तियों में बदल सकते हैं। यह गाइड एंटरप्राइज़-ग्रेड गेस्ट WiFi डिप्लॉय करने के लिए एक व्यावहारिक ब्लूप्रिंट के रूप में कार्य करता है जो उपयोगकर्ताओं की सुरक्षा करता है, नियामक अनुपालन (जैसे GDPR और PCI DSS) सुनिश्चित करता है, और कॉर्पोरेट डेटा की सुरक्षा करता है।

तकनीकी गहन-विश्लेषण: खतरे का परिदृश्य और आर्किटेक्चर

पारंपरिक सार्वजनिक WiFi की अंतर्निहित भेद्यता खुले SSIDs पर लिंक-लेयर एन्क्रिप्शन की कमी से उत्पन्न होती है। जब डेटा स्पष्ट रूप से प्रसारित होता है, तो रेडियो रेंज में कोई भी डिवाइस जो पैकेट-स्निफिंग सॉफ़्टवेयर से लैस है, ट्रैफ़िक को इंटरसेप्ट कर सकता है।

मुख्य कमजोरियाँ

- मैन-इन-द-मिडल (MITM) हमले: हमलावर खुद को गेस्ट डिवाइस और एक्सेस पॉइंट (AP) या राउटर के बीच रखता है। संचार प्रवाह को इंटरसेप्ट करके, हमलावर संवेदनशील डेटा पर जासूसी कर सकता है या ट्रांज़िट में ट्रैफ़िक को बदल सकता है।

- ईविल ट्विन एक्सेस पॉइंट: हमलावर एक रोग AP डिप्लॉय करते हैं जो वैध वेन्यू नेटवर्क (जैसे, "Free_Stadium_WiFi") के समान सर्विस सेट आइडेंटिफ़ायर (SSID) प्रसारित करता है। डिवाइस स्वचालित रूप से मजबूत सिग्नल से कनेक्ट हो जाते हैं, जिससे सभी ट्रैफ़िक हमलावर के हार्डवेयर के माध्यम से रूट होता है।

- पैकेट स्निफिंग: हवा में यात्रा कर रहे अनएन्क्रिप्टेड डेटा पैकेटों का निष्क्रिय इंटरसेप्शन। जबकि HTTPS पेलोड निरीक्षण को कम करता है, मेटाडेटा और DNS क्वेरी अक्सर उजागर रहते हैं।

- सेशन हाइजैकिंग: इंटरसेप्टेड सेशन कुकीज़ का फायदा उठाकर प्रमाणित प्लेटफॉर्म पर उपयोगकर्ता का प्रतिरूपण करना, लॉगिन आवश्यकताओं को बायपास करना।

सुरक्षित आर्किटेक्चर सिद्धांत

इन खतरों का मुकाबला करने के लिए, एंटरप्राइज़ डिप्लॉयमेंट को बुनियादी फ्लैट नेटवर्क से आगे बढ़ना होगा। एक सुरक्षित आर्किटेक्चर गहराई में रक्षा के सिद्धांतों पर निर्भर करता है:

- VLAN सेगमेंटेशन: गेस्ट ट्रैफ़िक को कॉर्पोरेट, पॉइंट-ऑफ़-सेल (POS), और ऑपरेशनल टेक्नोलॉजी (OT) नेटवर्क से तार्किक रूप से अलग किया जाना चाहिए। एक समर्पित VLAN यह सुनिश्चित करता है कि भले ही एक गेस्ट डिवाइस से समझौता किया गया हो, कॉर्पोरेट वातावरण में लेटरल मूवमेंट अवरुद्ध हो जाता है।

- क्लाइंट आइसोलेशन (लेयर 2 आइसोलेशन): एक्सेस पॉइंट को एक ही गेस्ट SSID से जुड़े डिवाइसों के बीच पीयर-टू-पीयर संचार को रोकने के लिए कॉन्फ़िगर किया जाना चाहिए। यह संक्रमित गेस्ट डिवाइसों को अन्य मेहमानों को स्कैन करने या उन पर हमला करने से रोकता है।

- WPA3 और अवसरवादी वायरलेस एन्क्रिप्शन (OWE): WPA3 एन्हांस्ड ओपन प्रस्तुत करता है, जो एक खुले नेटवर्क पर प्रत्येक क्लाइंट कनेक्शन के लिए व्यक्तिगत एन्क्रिप्शन प्रदान करने के लिए OWE का उपयोग करता है, जिससे साझा पासवर्ड की आवश्यकता के बिना निष्क्रिय जासूसी समाप्त हो जाती है।

- Passpoint / OpenRoaming: IEEE 802.1X का लाभ उठाते हुए, Passpoint डिवाइसों को एक पहचान प्रदाता द्वारा प्रदान किए गए क्रेडेंशियल का उपयोग करके स्वचालित रूप से और सुरक्षित रूप से प्रमाणित करने की अनुमति देता है। Purple कनेक्ट लाइसेंस के तहत OpenRoaming के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जो निर्बाध, एन्क्रिप्टेड एक्सेस की सुविधा प्रदान करता है।

कार्यान्वयन गाइड: सुरक्षित गेस्ट WiFi डिप्लॉय करना

एक सुरक्षित नेटवर्क डिप्लॉय करने के लिए वायरलेस कंट्रोलर, स्विच और फ़ायरवॉल में सावधानीपूर्वक कॉन्फ़िगरेशन की आवश्यकता होती है।

चरण 1: नेटवर्क सेगमेंटेशन और फ़ायरवॉल कॉन्फ़िगरेशन

गेस्ट ट्रैफ़िक के लिए एक समर्पित सबनेट और VLAN परिभाषित करके शुरू करें। एज फ़ायरवॉल को सख्त एक्सेस कंट्रोल लिस्ट (ACLs) के साथ कॉन्फ़िगर करें।

- नियम 1: गेस्ट VLAN से किसी भी RFC 1918 निजी IP स्पेस (कॉर्पोरेट नेटवर्क) तक सभी ट्रैफ़िक को अस्वीकार करें।

- नियम 2: गेस्ट VLAN से WAN (इंटरनेट) तक आवश्यक पोर्ट (जैसे, 80, 443, 53) पर ट्रैफ़िक को सख्ती से अनुमति दें।

- नियम 3: ज्ञात दुर्भावनापूर्ण डोमेन को ब्लॉक करने के लिए DNS फ़िल्टरिंग लागू करें, जिससे मेहमानों को फ़िशिंग साइटों तक पहुँचने या मैलवेयर डाउनलोड करने से रोका जा सके।

चरण 2: एक्सेस पॉइंट कॉन्फ़िगरेशन

अपने APs को प्रोविज़न करते समय (वेंडर-विशिष्ट विवरण के लिए वायरलेस एक्सेस पॉइंट रकस के लिए आपकी गाइड जैसे संसाधनों का संदर्भ लें):

- क्लाइंट आइसोलेशन सक्षम करें।

- RF वातावरण को स्कैन करने और आपके नेटवर्क को स्पूफ करने का प्रयास कर रहे अनधिकृत SSIDs को दबाने के लिए रोग AP डिटेक्शन कॉन्फ़िगर करें।

- एकल उपयोगकर्ता द्वारा कनेक्शन पर एकाधिकार करने के कारण होने वाली डिनायल-ऑफ़-सर्विस (DoS) स्थितियों को रोकने के लिए प्रति क्लाइंट बैंडविड्थ सीमित करें।

चरण 3: कैप्टिव पोर्टल और प्रमाणीकरण

कैप्टिव पोर्टल सुरक्षा और अनुपालन के लिए महत्वपूर्ण प्रवेश द्वार है। एक साधारण प्री-शेयर्ड की (PSK) के बजाय, उपयोगकर्ताओं को एक मजबूत पोर्टल के माध्यम से रूट करें।

- Purple के गेस्ट WiFi समाधान जैसे प्लेटफॉर्म को एकीकृत करें।

- एक्सेस प्रदान करने से पहले एक स्वीकार्य उपयोग नीति (AUP) की स्वीकृति लागू करें।

- एक सत्यापित सत्र स्थापित करने के लिए सुरक्षित प्रमाणीकरण विधियों (जैसे, सोशल लॉगिन या SMS सत्यापन के माध्यम से OAuth) का उपयोग करें।

उद्योग वर्टिकल के लिए सर्वोत्तम अभ्यास

सुरक्षा आवश्यआवश्यकताएँ परिनियोजन परिवेश के आधार पर काफी भिन्न होती हैं।

- हॉस्पिटैलिटी और रिटेल: रिटेल और हॉस्पिटैलिटी जैसे परिवेशों में, ध्यान सुरक्षा के साथ घर्षण-रहित पहुँच को संतुलित करने पर होता है। Captive portals मोबाइल-अनुकूलित होने चाहिए। डेटा संग्रह को GDPR या स्थानीय गोपनीयता कानूनों का कड़ाई से पालन करना चाहिए।

- हेल्थकेयर: हेल्थकेयर परिवेशों को कड़े नियामक आवश्यकताओं (जैसे, HIPAA) का सामना करना पड़ता है। गेस्ट नेटवर्क को क्लिनिकल सिस्टम से पूरी तरह से अलग रखा जाना चाहिए। गहन जानकारी के लिए, WiFi in Hospitals: A Guide to Secure Clinical Networks देखें।

- परिवहन और सार्वजनिक स्थल: परिवहन हब या स्टेडियमों में, उच्च-घनत्व वाले परिवेशों को क्षणिक उपयोगकर्ताओं की भारी संख्या के कारण आक्रामक क्लाइंट प्रबंधन और मजबूत रोग AP शमन की आवश्यकता होती है। Your Guide to Enterprise In Car Wi Fi Solutions जैसे उन्नत परिनियोजन पर विचार करें।

एंटरप्राइज़ हार्डवेयर और सॉफ्टवेयर संबंधी विचारों के व्यापक अवलोकन के लिए, Enterprise WiFi Solutions: A Buyer's Guide देखें।

समस्या निवारण और जोखिम शमन

यहां तक कि अच्छी तरह से डिज़ाइन किए गए नेटवर्क में भी विसंगतियाँ आती हैं। निरंतर निगरानी आवश्यक है।

- विफलता मोड: अपूर्ण विभाजन।

- लक्षण: गेस्ट डिवाइस आंतरिक सर्वर को पिंग कर सकते हैं।

- शमन: फ़ायरवॉल नियमों का नियमित रूप से ऑडिट करें और गेस्ट नेटवर्क के दृष्टिकोण से पैठ परीक्षण करें।

- विफलता मोड: रोग AP प्रसार।

- लक्षण: उपयोगकर्ता नेटवर्क से कनेक्ट होने की रिपोर्ट करते हैं लेकिन Captive portal तक पहुँचने में विफल रहते हैं, या IT डुप्लिकेट SSIDs का पता लगाता है।

- शमन: सुनिश्चित करें कि वायरलेस इंट्रूज़न प्रिवेंशन सिस्टम (WIPS) सक्रिय हैं और डीऑथेंटिकेशन फ़्रेम के माध्यम से रोग APs को स्वचालित रूप से नियंत्रित करने के लिए कॉन्फ़िगर किए गए हैं।

- विफलता मोड: दुर्भावनापूर्ण आउटबाउंड ट्रैफ़िक।

- लक्षण: एक गेस्ट डिवाइस कमांड-एंड-कंट्रोल (C2) सर्वर से संपर्क करने या आउटबाउंड स्पैम अभियान शुरू करने का प्रयास करता है।

- शमन: ट्रैफ़िक पैटर्न की निगरानी के लिए WiFi Analytics का उपयोग करें। असामान्य व्यवहार प्रदर्शित करने वाले MAC एड्रेस के लिए स्वचालित थ्रॉटलिंग या ब्लैकलिस्टिंग लागू करें।

ROI और व्यावसायिक प्रभाव

सुरक्षित सार्वजनिक WiFi में निवेश केवल एक जोखिम शमन अभ्यास नहीं है; यह मापने योग्य व्यावसायिक मूल्य प्रदान करता है।

- जोखिम से बचाव: एक असुरक्षित गेस्ट नेटवर्क से उत्पन्न होने वाला एक भी डेटा उल्लंघन गंभीर नियामक जुर्माने (जैसे, GDPR दंड) और विनाशकारी ब्रांड क्षति का कारण बन सकता है। सुरक्षित आर्किटेक्चर इस अपरिमेय जोखिम को कम करता है।

- बेहतर डेटा संग्रह: एक सुरक्षित, अनुपालनकारी Captive portal उपयोगकर्ता का विश्वास बनाता है। जब उपयोगकर्ता सुरक्षित महसूस करते हैं, तो वे वास्तविक क्रेडेंशियल का उपयोग करके प्रमाणित होने की अधिक संभावना रखते हैं, जिससे मार्केटिंग पहलों के लिए एकत्र किए गए फर्स्ट-पार्टी डेटा की गुणवत्ता में सुधार होता है।

- परिचालन दक्षता: OpenRoaming के माध्यम से स्वचालित ऑनबोर्डिंग कनेक्टिविटी समस्याओं से संबंधित हेल्पडेस्क टिकटों को कम करता है। क्लाउड-प्रबंधित एनालिटिक्स प्लेटफ़ॉर्म IT टीमों को केंद्रीकृत दृश्यता प्रदान करते हैं, जिससे नेटवर्क विसंगतियों का निवारण करने के लिए आवश्यक समय कम हो जाता है।

सार्वजनिक WiFi को एंटरप्राइज़ सुरक्षा परिधि के विस्तार के रूप में मानकर, संगठन अपने बुनियादी ढांचे पर पूर्ण नियंत्रण बनाए रखते हुए एक सहज गेस्ट अनुभव प्रदान कर सकते हैं।

Key Terms & Definitions

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated broadcast domains.

Essential for keeping guest traffic entirely separate from corporate data and payment systems.

Client Isolation (Layer 2 Isolation)

A wireless network setting that prevents devices connected to the same access point from communicating with each other.

Critical on public networks to stop infected guest devices from spreading malware to other guests.

Man-in-the-Middle (MITM) Attack

A cyberattack where an adversary secretly intercepts and relays communications between two parties who believe they are communicating directly.

The primary threat on unencrypted public WiFi, allowing attackers to steal credentials or inject malicious code.

Evil Twin Access Point

A fraudulent Wi-Fi access point that appears to be legitimate, set up to eavesdrop on wireless communications.

Attackers use this in venues to trick users into connecting, routing all traffic through the attacker's hardware.

WPA3 Enhanced Open (OWE)

A security certification that provides unauthenticated data encryption for users connecting to open Wi-Fi networks.

Replaces the legacy open network model, ensuring that even without a password, over-the-air traffic cannot be passively sniffed.

Passpoint / OpenRoaming

A protocol based on IEEE 802.1X that allows devices to automatically and securely authenticate to Wi-Fi networks using credentials from an identity provider.

Provides cellular-like roaming capabilities on Wi-Fi, improving user experience while mandating strong encryption.

Captive Portal

A web page that users of a public-access network are obliged to view and interact with before access is granted.

The enforcement point for Acceptable Use Policies and the primary mechanism for collecting compliant first-party data.

Wireless Intrusion Prevention System (WIPS)

A network device that monitors the radio spectrum for unauthorized access points (intrusion detection) and can automatically take countermeasures.

Required in enterprise deployments to automatically detect and suppress Evil Twin attacks.

Case Studies

A 400-room luxury hotel is upgrading its network infrastructure. The IT Director needs to deploy a guest WiFi solution that provides seamless roaming across the property, captures guest data for marketing, but absolutely prevents guests from accessing the hotel's property management system (PMS) and point-of-sale (POS) terminals.

- Define VLAN 10 for Corporate/PMS, VLAN 20 for POS, and VLAN 30 for Guest Access. 2. Configure the edge firewall to drop all packets originating from VLAN 30 destined for VLAN 10 or 20. 3. Enable Layer 2 Client Isolation on all access points broadcasting the Guest SSID. 4. Deploy Purple's Guest WiFi captive portal to handle authentication and enforce the AUP, routing authenticated traffic directly to the WAN.

A large retail shopping centre is experiencing complaints that users are connecting to 'Free_Mall_WiFi' but receiving certificate errors when browsing, indicating a potential MITM attack via a rogue AP.

- Activate the Wireless Intrusion Prevention System (WIPS) on the enterprise wireless controller. 2. Configure the WIPS to classify any unmanaged AP broadcasting the official SSID or matching the venue's BSSID profile as 'Rogue'. 3. Enable automated containment, allowing legitimate APs to send deauthentication frames to clients attempting to connect to the rogue device. 4. Dispatch security personnel to physically locate the rogue hardware using signal strength mapping.

Scenario Analysis

Q1. You are deploying a guest network in a hospital waiting area. You must provide free access while ensuring absolute compliance with patient data protection regulations. What is the most critical architectural requirement?

💡 Hint:Consider how traffic is routed once it leaves the access point.

Show Recommended Approach

Strict VLAN segmentation and firewall ACLs to physically or logically isolate the guest network from the clinical and administrative networks. A captive portal must also be used to enforce an Acceptable Use Policy.

Q2. A stadium deployment is seeing high CPU utilisation on the core router during events, and analytics show several devices performing rapid IP scans across the subnet. What configuration was likely missed?

💡 Hint:Think about how devices communicate with each other on the same SSID.

Show Recommended Approach

Client Isolation (Layer 2 Isolation) is likely disabled on the access points. Enabling this prevents peer-to-peer communication on the guest network, stopping the IP scanning behaviour.

Q3. The marketing team wants to offer 'frictionless' access without a password, but the security team mandates that over-the-air traffic cannot be passively sniffed. How do you resolve this conflict?

💡 Hint:Look at modern wireless encryption standards designed for open networks.

Show Recommended Approach

Implement WPA3 with Enhanced Open (Opportunistic Wireless Encryption). This provides individualised encryption for each connection without requiring the user to enter a pre-shared key, satisfying both marketing and security requirements.