¿Es segura la WiFi pública? La guía definitiva

Esta guía definitiva proporciona a los líderes de TI empresariales estrategias prácticas para diseñar redes WiFi públicas seguras. Detalla la mitigación técnica de las principales amenazas, como los ataques MITM y los puntos de acceso maliciosos, al tiempo que describe cómo aprovechar plataformas como Purple para garantizar el cumplimiento, proteger la infraestructura corporativa y monetizar de forma segura la conectividad de los invitados.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: El Panorama de Amenazas y la Arquitectura

- Vulnerabilidades Principales

- Principios de Arquitectura Segura

- Guía de Implementación: Despliegue de WiFi Segura para Invitados

- Paso 1: Segmentación de Red y Configuración de Firewall

- Paso 2: Configuración del Punto de Acceso

- Paso 3: Captive Portal y Autenticación

- Mejores Prácticas para Sectores Verticales de la Industria

- Resolución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

Para los líderes de TI empresariales, arquitectos de red y directores de operaciones de recintos, la pregunta "¿es segura la WiFi pública?" ya no es una preocupación del consumidor, sino un mandato crítico de infraestructura. A medida que la conectividad pública pasa de ser un beneficio de hospitalidad a un requisito operativo básico en el comercio minorista, la atención médica y los grandes recintos, el panorama de amenazas ha evolucionado. Las redes no seguras exponen tanto a los invitados a la interceptación de datos como a la infraestructura corporativa al movimiento lateral.

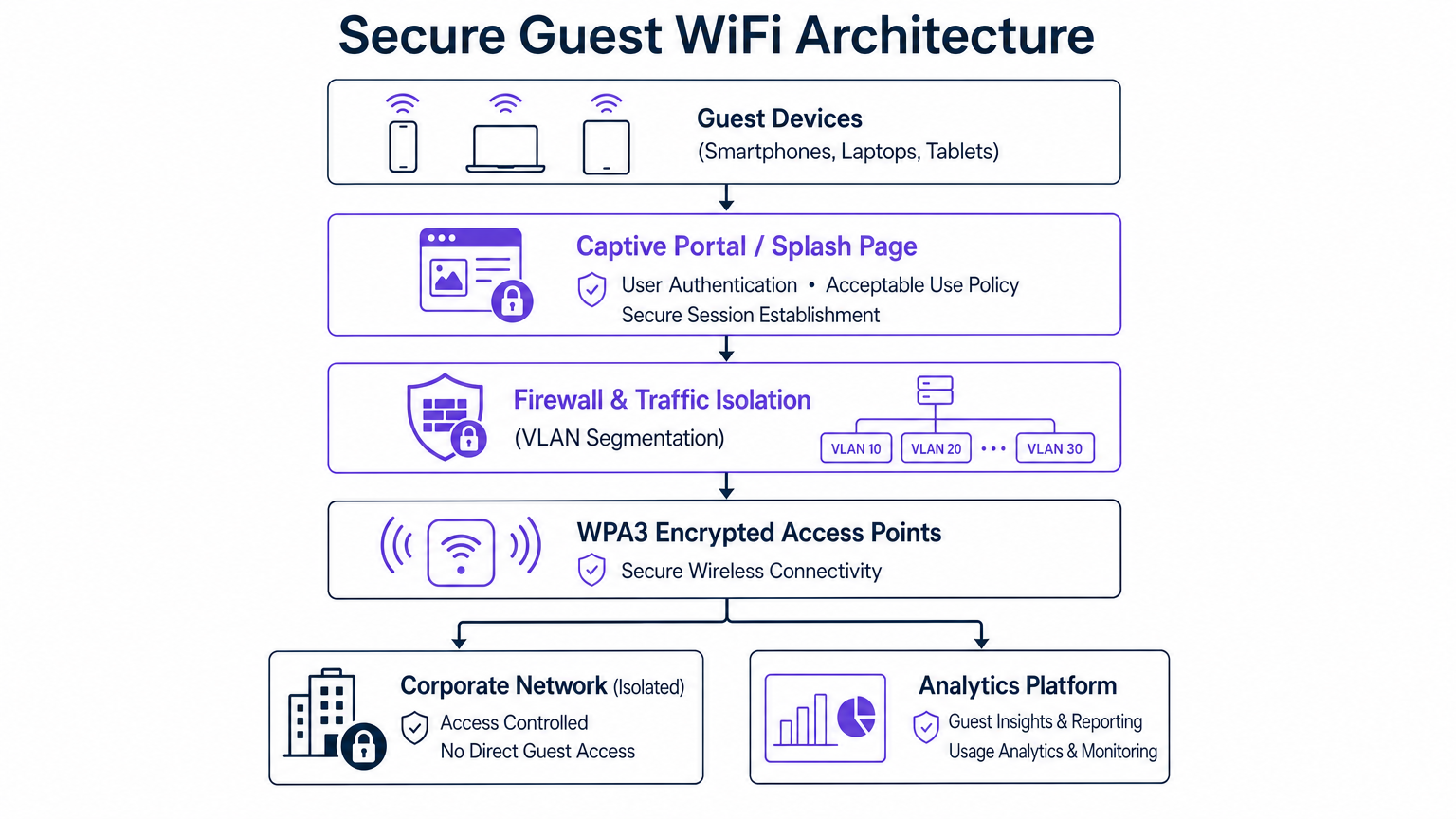

Esta guía definitiva proporciona estrategias prácticas y neutrales respecto al proveedor para diseñar implementaciones seguras de WiFi pública. Examinamos la mecánica de las amenazas principales, incluidos los ataques Man-in-the-Middle (MITM) y los puntos de acceso Evil Twin, y describimos las contramedidas técnicas necesarias para mitigarlas. Al implementar una estricta segmentación de VLAN, aprovechar el cifrado WPA3 Enhanced Open y desplegar robustos Captive Portals a través de plataformas como Purple, las organizaciones pueden transformar redes abiertas vulnerables en activos seguros, conformes y monetizables. Esta guía sirve como un plan práctico para implementar WiFi para invitados de nivel empresarial que protege a los usuarios, garantiza el cumplimiento normativo (como GDPR y PCI DSS) y salvaguarda los datos corporativos.

Análisis Técnico Detallado: El Panorama de Amenazas y la Arquitectura

La vulnerabilidad inherente de la WiFi pública tradicional se debe a la falta de cifrado de capa de enlace en los SSIDs abiertos. Cuando los datos se transmiten sin cifrar, cualquier dispositivo dentro del alcance de la radio equipado con software de rastreo de paquetes puede interceptar el tráfico.

Vulnerabilidades Principales

- Ataques Man-in-the-Middle (MITM): El atacante se posiciona entre el dispositivo del invitado y el punto de acceso (AP) o router. Al interceptar el flujo de comunicación, el atacante puede escuchar datos sensibles o alterar el tráfico en tránsito.

- Puntos de Acceso Evil Twin: Los atacantes despliegan un AP malicioso que emite el mismo Service Set Identifier (SSID) que la red legítima del recinto (por ejemplo, "Free_Stadium_WiFi"). Los dispositivos se conectan automáticamente a la señal más fuerte, enrutando todo el tráfico a través del hardware del atacante.

- Rastreo de Paquetes: Interceptación pasiva de paquetes de datos no cifrados que viajan por las ondas. Si bien HTTPS mitiga la inspección de la carga útil, los metadatos y las consultas DNS a menudo permanecen expuestos.

- Secuestro de Sesión: Explotación de cookies de sesión interceptadas para suplantar al usuario en plataformas autenticadas, eludiendo los requisitos de inicio de sesión.

Principios de Arquitectura Segura

Para contrarrestar estas amenazas, las implementaciones empresariales deben ir más allá de las redes planas básicas. Una arquitectura segura se basa en principios de defensa en profundidad:

- Segmentación de VLAN: El tráfico de invitados debe estar lógicamente aislado de las redes corporativas, de Punto de Venta (POS) y de tecnología operativa (OT). Una VLAN dedicada garantiza que, incluso si un dispositivo de invitado se ve comprometido, el movimiento lateral hacia el entorno corporativo se bloquea.

- Aislamiento de Cliente (Aislamiento de Capa 2): Los puntos de acceso deben configurarse para evitar la comunicación peer-to-peer entre dispositivos conectados al mismo SSID de invitado. Esto evita que los dispositivos de invitado infectados escaneen o ataquen a otros invitados.

- WPA3 y Cifrado Inalámbrico Oportunista (OWE): WPA3 introduce Enhanced Open, que utiliza OWE para proporcionar cifrado individualizado para cada conexión de cliente en una red abierta, eliminando la escucha pasiva sin requerir una contraseña compartida.

- Passpoint / OpenRoaming: Aprovechando IEEE 802.1X, Passpoint permite que los dispositivos se autentiquen de forma automática y segura utilizando credenciales proporcionadas por un proveedor de identidad. Purple actúa como un proveedor de identidad gratuito para OpenRoaming bajo la licencia Connect, facilitando un acceso cifrado y sin interrupciones.

Guía de Implementación: Despliegue de WiFi Segura para Invitados

El despliegue de una red segura requiere una configuración meticulosa en el controlador inalámbrico, los switches y los firewalls.

Paso 1: Segmentación de Red y Configuración de Firewall

Comience definiendo una subred y VLAN dedicadas para el tráfico de invitados. Configure el firewall de borde con estrictas Listas de Control de Acceso (ACLs).

- Regla 1: Denegar todo el tráfico desde la VLAN de Invitados a cualquier espacio IP privado RFC 1918 (redes corporativas).

- Regla 2: Permitir el tráfico desde la VLAN de Invitados estrictamente a la WAN (Internet) en los puertos requeridos (por ejemplo, 80, 443, 53).

- Regla 3: Implementar filtrado DNS para bloquear dominios maliciosos conocidos, evitando que los invitados accedan a sitios de phishing o descarguen malware.

Paso 2: Configuración del Punto de Acceso

Al aprovisionar sus APs (consulte recursos como Su Guía para un Punto de Acceso Inalámbrico Ruckus para detalles específicos del proveedor):

- Habilitar el Aislamiento de Cliente.

- Configurar la detección de APs Maliciosos para escanear el entorno de RF y suprimir SSIDs no autorizados que intenten suplantar su red.

- Limitar el ancho de banda por cliente para evitar condiciones de denegación de servicio (DoS) causadas por un solo usuario que monopoliza la conexión.

Paso 3: Captive Portal y Autenticación

El Captive Portal es la puerta de enlace crítica para la seguridad y el cumplimiento. En lugar de una simple clave precompartida (PSK), dirija a los usuarios a través de un portal robusto.

- Integrar una plataforma como la solución WiFi para Invitados de Purple.

- Exigir la aceptación de una Política de Uso Aceptable (AUP) antes de conceder el acceso.

- Utilizar métodos de autenticación seguros (por ejemplo, OAuth a través de inicios de sesión sociales o verificación por SMS) para establecer una sesión verificada.

Mejores Prácticas para Sectores Verticales de la Industria

Requisitos de seguridadLos requisitos varían significativamente según el entorno de implementación.

- Hostelería y Comercio minorista: En entornos como Comercio minorista y Hostelería , el enfoque está en equilibrar el acceso sin fricciones con la seguridad. Los Captive portals deben estar optimizados para dispositivos móviles. La recopilación de datos debe cumplir estrictamente con GDPR o las leyes de privacidad locales.

- Sanidad: Los entornos Sanitarios se enfrentan a estrictos requisitos normativos (por ejemplo, HIPAA). Las redes de invitados deben estar absolutamente aisladas de los sistemas clínicos. Para obtener información más detallada, consulte WiFi en hospitales: una guía para redes clínicas seguras .

- Transporte y Lugares Públicos: En centros de Transporte o estadios, los entornos de alta densidad requieren una gestión agresiva de clientes y una sólida mitigación de APs no autorizados debido al gran volumen de usuarios transitorios. Considere implementaciones avanzadas como Su guía para soluciones de Wi-Fi empresarial en el coche .

Para una visión general completa de las consideraciones de hardware y software empresarial, consulte la Guía del comprador de soluciones WiFi empresariales .

Resolución de problemas y mitigación de riesgos

Incluso las redes bien diseñadas experimentan anomalías. La monitorización continua es esencial.

- Modo de fallo: Segmentación incompleta.

- Síntoma: Los dispositivos de invitados pueden hacer ping a servidores internos.

- Mitigación: Audite regularmente las reglas del firewall y realice pruebas de penetración desde la perspectiva de la red de invitados.

- Modo de fallo: Proliferación de APs no autorizados.

- Síntoma: Los usuarios informan que se conectan a la red pero no logran acceder al captive portal, o el equipo de TI detecta SSIDs duplicados.

- Mitigación: Asegúrese de que los Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) estén activos y configurados para contener automáticamente los APs no autorizados mediante tramas de desautenticación.

- Modo de fallo: Tráfico saliente malicioso.

- Síntoma: Un dispositivo de invitado intenta contactar con servidores de comando y control (C2) o lanzar campañas de spam salientes.

- Mitigación: Utilice WiFi Analytics para monitorizar los patrones de tráfico. Implemente la limitación automática o el bloqueo de direcciones MAC que muestren un comportamiento anómalo.

ROI e impacto empresarial

Invertir en WiFi público seguro no es simplemente un ejercicio de mitigación de riesgos; impulsa un valor empresarial medible.

- Evitación de riesgos: Una única violación de datos originada en una red de invitados no segura puede resultar en multas regulatorias severas (por ejemplo, sanciones de GDPR) y un daño catastrófico a la marca. Una arquitectura segura mitiga este riesgo incuantificable.

- Recopilación de datos mejorada: Un captive portal seguro y conforme genera confianza en el usuario. Cuando los usuarios se sienten seguros, es más probable que se autentiquen utilizando credenciales reales, mejorando la calidad de los datos de primera parte recopilados para iniciativas de marketing.

- Eficiencia operativa: La incorporación automatizada a través de OpenRoaming reduce los tickets de soporte relacionados con problemas de conectividad. Las plataformas de análisis gestionadas en la nube proporcionan a los equipos de TI visibilidad centralizada, reduciendo el tiempo necesario para solucionar anomalías de la red.

Al tratar el WiFi público como una extensión del perímetro de seguridad empresarial, las organizaciones pueden ofrecer una experiencia de invitado fluida manteniendo un control absoluto sobre su infraestructura.

Términos clave y definiciones

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated broadcast domains.

Essential for keeping guest traffic entirely separate from corporate data and payment systems.

Client Isolation (Layer 2 Isolation)

A wireless network setting that prevents devices connected to the same access point from communicating with each other.

Critical on public networks to stop infected guest devices from spreading malware to other guests.

Man-in-the-Middle (MITM) Attack

A cyberattack where an adversary secretly intercepts and relays communications between two parties who believe they are communicating directly.

The primary threat on unencrypted public WiFi, allowing attackers to steal credentials or inject malicious code.

Evil Twin Access Point

A fraudulent Wi-Fi access point that appears to be legitimate, set up to eavesdrop on wireless communications.

Attackers use this in venues to trick users into connecting, routing all traffic through the attacker's hardware.

WPA3 Enhanced Open (OWE)

A security certification that provides unauthenticated data encryption for users connecting to open Wi-Fi networks.

Replaces the legacy open network model, ensuring that even without a password, over-the-air traffic cannot be passively sniffed.

Passpoint / OpenRoaming

A protocol based on IEEE 802.1X that allows devices to automatically and securely authenticate to Wi-Fi networks using credentials from an identity provider.

Provides cellular-like roaming capabilities on Wi-Fi, improving user experience while mandating strong encryption.

Captive Portal

A web page that users of a public-access network are obliged to view and interact with before access is granted.

The enforcement point for Acceptable Use Policies and the primary mechanism for collecting compliant first-party data.

Wireless Intrusion Prevention System (WIPS)

A network device that monitors the radio spectrum for unauthorized access points (intrusion detection) and can automatically take countermeasures.

Required in enterprise deployments to automatically detect and suppress Evil Twin attacks.

Casos de éxito

A 400-room luxury hotel is upgrading its network infrastructure. The IT Director needs to deploy a guest WiFi solution that provides seamless roaming across the property, captures guest data for marketing, but absolutely prevents guests from accessing the hotel's property management system (PMS) and point-of-sale (POS) terminals.

- Define VLAN 10 for Corporate/PMS, VLAN 20 for POS, and VLAN 30 for Guest Access. 2. Configure the edge firewall to drop all packets originating from VLAN 30 destined for VLAN 10 or 20. 3. Enable Layer 2 Client Isolation on all access points broadcasting the Guest SSID. 4. Deploy Purple's Guest WiFi captive portal to handle authentication and enforce the AUP, routing authenticated traffic directly to the WAN.

A large retail shopping centre is experiencing complaints that users are connecting to 'Free_Mall_WiFi' but receiving certificate errors when browsing, indicating a potential MITM attack via a rogue AP.

- Activate the Wireless Intrusion Prevention System (WIPS) on the enterprise wireless controller. 2. Configure the WIPS to classify any unmanaged AP broadcasting the official SSID or matching the venue's BSSID profile as 'Rogue'. 3. Enable automated containment, allowing legitimate APs to send deauthentication frames to clients attempting to connect to the rogue device. 4. Dispatch security personnel to physically locate the rogue hardware using signal strength mapping.

Análisis de escenarios

Q1. You are deploying a guest network in a hospital waiting area. You must provide free access while ensuring absolute compliance with patient data protection regulations. What is the most critical architectural requirement?

💡 Sugerencia:Consider how traffic is routed once it leaves the access point.

Mostrar enfoque recomendado

Strict VLAN segmentation and firewall ACLs to physically or logically isolate the guest network from the clinical and administrative networks. A captive portal must also be used to enforce an Acceptable Use Policy.

Q2. A stadium deployment is seeing high CPU utilisation on the core router during events, and analytics show several devices performing rapid IP scans across the subnet. What configuration was likely missed?

💡 Sugerencia:Think about how devices communicate with each other on the same SSID.

Mostrar enfoque recomendado

Client Isolation (Layer 2 Isolation) is likely disabled on the access points. Enabling this prevents peer-to-peer communication on the guest network, stopping the IP scanning behaviour.

Q3. The marketing team wants to offer 'frictionless' access without a password, but the security team mandates that over-the-air traffic cannot be passively sniffed. How do you resolve this conflict?

💡 Sugerencia:Look at modern wireless encryption standards designed for open networks.

Mostrar enfoque recomendado

Implement WPA3 with Enhanced Open (Opportunistic Wireless Encryption). This provides individualised encryption for each connection without requiring the user to enter a pre-shared key, satisfying both marketing and security requirements.