O WiFi Público é Seguro? O Guia Definitivo

Este guia definitivo fornece aos líderes de TI corporativos estratégias acionáveis para arquitetar redes WiFi públicas seguras. Ele detalha a mitigação técnica de ameaças primárias como ataques MITM e pontos de acesso não autorizados, ao mesmo tempo em que descreve como alavancar plataformas como a Purple para garantir conformidade, proteger a infraestrutura corporativa e monetizar com segurança a conectividade de convidados.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: O Cenário de Ameaças e a Arquitetura

- Vulnerabilidades Centrais

- Princípios de Arquitetura Segura

- Guia de Implementação: Implantando WiFi de Convidado Seguro

- Passo 1: Segmentação de Rede e Configuração de Firewall

- Passo 2: Configuração do Ponto de Acesso

- Passo 3: Captive Portal e Autenticação

- Melhores Práticas para Verticais da Indústria

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para líderes de TI corporativos, arquitetos de rede e diretores de operações de locais, a pergunta "o WiFi público é seguro?" não é mais uma preocupação do consumidor — é um mandato crítico de infraestrutura. À medida que a conectividade pública transita de um benefício de hospitalidade para um requisito operacional básico em varejo, saúde e grandes locais, o cenário de ameaças evoluiu. Redes não seguras expõem tanto os convidados à interceptação de dados quanto a infraestrutura corporativa a movimentos laterais.

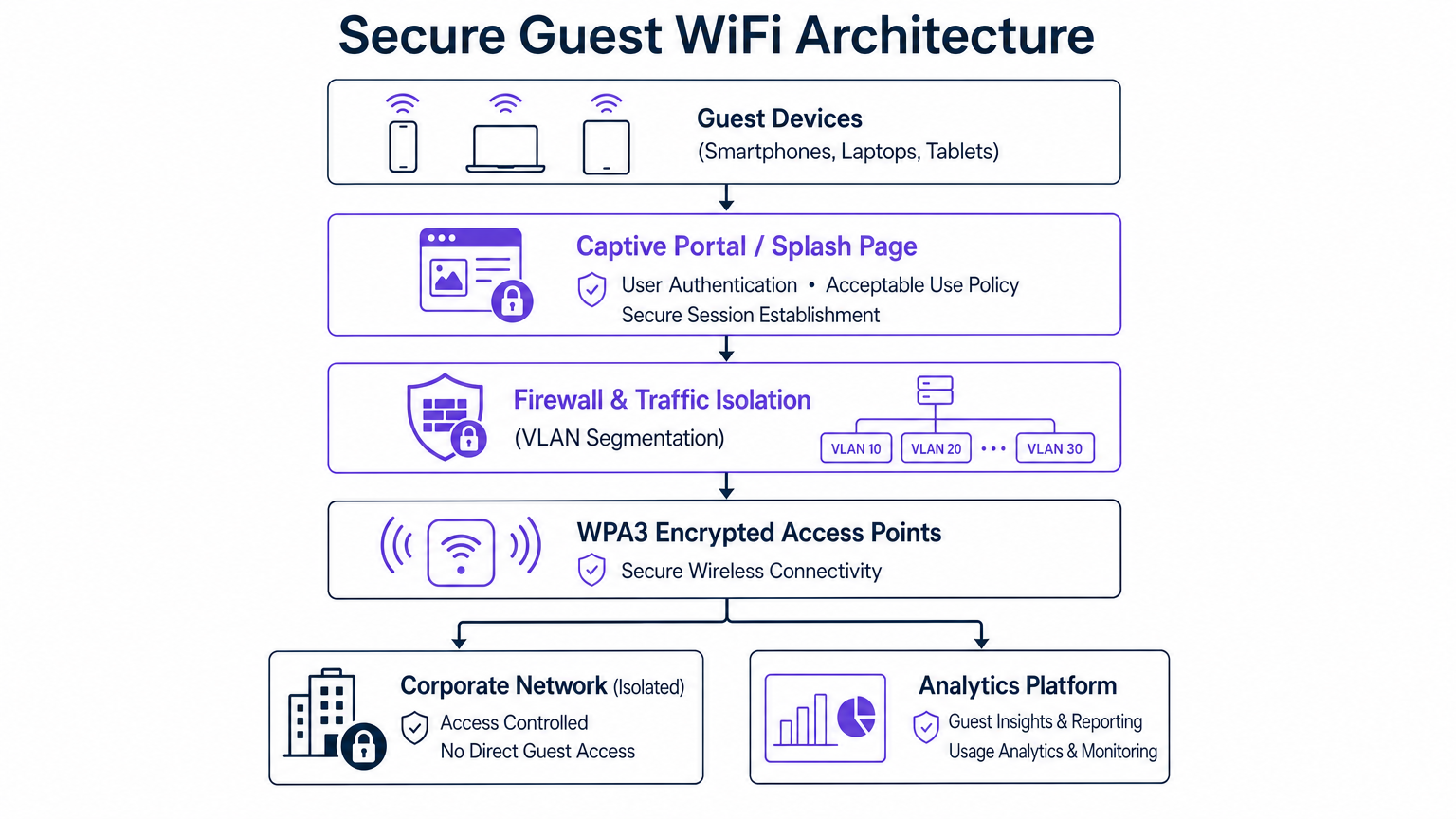

Este guia definitivo fornece estratégias acionáveis e neutras em relação a fornecedores para arquitetar implantações seguras de WiFi público. Examinamos a mecânica das ameaças primárias — incluindo ataques Man-in-the-Middle (MITM) e pontos de acesso Evil Twin — e descrevemos as contramedidas técnicas necessárias para mitigá-las. Ao implementar segmentação VLAN rigorosa, alavancar a criptografia WPA3 Enhanced Open e implantar Captive Portals robustos via plataformas como a Purple, as organizações podem transformar redes abertas vulneráveis em ativos seguros, compatíveis e monetizáveis. Este guia serve como um plano prático para implantar WiFi de convidado de nível empresarial que protege os usuários, garante a conformidade regulatória (como GDPR e PCI DSS) e salvaguarda os dados corporativos.

Análise Técnica Aprofundada: O Cenário de Ameaças e a Arquitetura

A vulnerabilidade inerente do WiFi público tradicional decorre da falta de criptografia na camada de enlace em SSIDs abertos. Quando os dados são transmitidos sem criptografia, qualquer dispositivo dentro do alcance de rádio equipado com software de rastreamento de pacotes pode interceptar o tráfego.

Vulnerabilidades Centrais

- Ataques Man-in-the-Middle (MITM): O invasor se posiciona entre o dispositivo do convidado e o ponto de acesso (AP) ou roteador. Ao interceptar o fluxo de comunicação, o invasor pode espionar dados sensíveis ou alterar o tráfego em trânsito.

- Pontos de Acesso Evil Twin: Invasores implantam um AP não autorizado transmitindo o mesmo Service Set Identifier (SSID) da rede legítima do local (por exemplo, "Free_Stadium_WiFi"). Os dispositivos se conectam automaticamente ao sinal mais forte, roteando todo o tráfego através do hardware do invasor.

- Rastreamento de Pacotes (Packet Sniffing): Interceptação passiva de pacotes de dados não criptografados que viajam pelas ondas de rádio. Embora o HTTPS mitigue a inspeção de carga útil, metadados e consultas DNS frequentemente permanecem expostos.

- Sequestro de Sessão (Session Hijacking): Exploração de cookies de sessão interceptados para se passar pelo usuário em plataformas autenticadas, ignorando os requisitos de login.

Princípios de Arquitetura Segura

Para combater essas ameaças, as implantações corporativas devem ir além das redes planas básicas. Uma arquitetura segura depende de princípios de defesa em profundidade:

- Segmentação VLAN: O tráfego de convidados deve ser logicamente isolado das redes corporativas, de Ponto de Venda (POS) e de tecnologia operacional (OT). Uma VLAN dedicada garante que, mesmo que um dispositivo de convidado seja comprometido, o movimento lateral para o ambiente corporativo seja bloqueado.

- Isolamento de Cliente (Isolamento de Camada 2): Os pontos de acesso devem ser configurados para evitar a comunicação peer-to-peer entre dispositivos conectados ao mesmo SSID de convidado. Isso impede que dispositivos de convidados infectados escaneiem ou ataquem outros convidados.

- WPA3 e Criptografia Sem Fio Oportunista (OWE): O WPA3 introduz o Enhanced Open, que utiliza OWE para fornecer criptografia individualizada para cada conexão de cliente em uma rede aberta, eliminando a escuta passiva sem exigir uma senha compartilhada.

- Passpoint / OpenRoaming: Alavancando o IEEE 802.1X, o Passpoint permite que os dispositivos se autentiquem automaticamente e com segurança usando credenciais fornecidas por um provedor de identidade. A Purple atua como um provedor de identidade gratuito para o OpenRoaming sob a licença Connect, facilitando o acesso contínuo e criptografado.

Guia de Implementação: Implantando WiFi de Convidado Seguro

A implantação de uma rede segura requer configuração meticulosa em todo o controlador sem fio, switches e firewalls.

Passo 1: Segmentação de Rede e Configuração de Firewall

Comece definindo uma sub-rede e VLAN dedicadas para o tráfego de convidados. Configure o firewall de borda com Listas de Controle de Acesso (ACLs) rigorosas.

- Regra 1: Negar todo o tráfego da VLAN de Convidado para qualquer espaço IP privado RFC 1918 (redes corporativas).

- Regra 2: Permitir o tráfego da VLAN de Convidado estritamente para a WAN (Internet) nas portas necessárias (por exemplo, 80, 443, 53).

- Regra 3: Implementar filtragem de DNS para bloquear domínios maliciosos conhecidos, impedindo que os convidados acessem sites de phishing ou baixem malware.

Passo 2: Configuração do Ponto de Acesso

Ao provisionar seus APs (consulte recursos como Seu Guia para um Ponto de Acesso Sem Fio Ruckus para detalhes específicos do fornecedor):

- Habilitar Isolamento de Cliente.

- Configurar a detecção de APs Maliciosos para escanear o ambiente de RF e suprimir SSIDs não autorizados que tentam falsificar sua rede.

- Limitar a largura de banda por cliente para evitar condições de negação de serviço (DoS) causadas por um único usuário monopolizando a conexão.

Passo 3: Captive Portal e Autenticação

O Captive Portal é o gateway crítico para segurança e conformidade. Em vez de uma simples chave pré-compartilhada (PSK), direcione os usuários através de um portal robusto.

- Integrar uma plataforma como a solução Guest WiFi da Purple.

- Impor a aceitação de uma Política de Uso Aceitável (AUP) antes de conceder acesso.

- Utilizar métodos de autenticação seguros (por exemplo, OAuth via logins sociais ou verificação por SMS) para estabelecer uma sessão verificada.

Melhores Práticas para Verticais da Indústria

Segurança reqrequisitos variam significativamente dependendo do ambiente de implantação.

- Hotelaria e Varejo: Em ambientes como Varejo e Hotelaria , o foco é equilibrar o acesso sem atrito com a segurança. Os Captive Portals devem ser otimizados para dispositivos móveis. A coleta de dados deve aderir estritamente ao GDPR ou às leis de privacidade locais.

- Saúde: Ambientes de Saúde enfrentam requisitos regulatórios rigorosos (por exemplo, HIPAA). As redes de convidados devem ser absolutamente isoladas dos sistemas clínicos. Para insights mais aprofundados, consulte WiFi em Hospitais: Um Guia para Redes Clínicas Seguras .

- Transporte e Locais Públicos: Em centros de Transporte ou estádios, ambientes de alta densidade exigem gerenciamento agressivo de clientes e mitigação robusta de APs não autorizados devido ao grande volume de usuários transitórios. Considere implantações avançadas como Seu Guia para Soluções Wi-Fi Empresariais em Carros .

Para uma visão geral abrangente das considerações de hardware e software empresariais, consulte o Soluções WiFi Empresariais: Um Guia do Comprador .

Solução de Problemas e Mitigação de Riscos

Mesmo redes bem arquitetadas experimentam anomalias. O monitoramento contínuo é essencial.

- Modo de Falha: Segmentação Incompleta.

- Sintoma: Dispositivos de convidados podem fazer ping em servidores internos.

- Mitigação: Audite regularmente as regras do firewall e realize testes de penetração da perspectiva da rede de convidados.

- Modo de Falha: Proliferação de APs Não Autorizados.

- Sintoma: Usuários relatam conectar-se à rede, mas não conseguem acessar o Captive Portal, ou a TI detecta SSIDs duplicados.

- Mitigação: Garanta que os Sistemas de Prevenção de Intrusão Sem Fio (WIPS) estejam ativos e configurados para conter automaticamente APs não autorizados via quadros de desautenticação.

- Modo de Falha: Tráfego de Saída Malicioso.

- Sintoma: Um dispositivo de convidado tenta contatar servidores de comando e controle (C2) ou lançar campanhas de spam de saída.

- Mitigação: Utilize WiFi Analytics para monitorar padrões de tráfego. Implemente limitação automática ou lista negra para endereços MAC que exibam comportamento anômalo.

ROI e Impacto nos Negócios

Investir em WiFi público seguro não é meramente um exercício de mitigação de riscos; ele gera valor de negócio mensurável.

- Evitar Riscos: Uma única violação de dados originada de uma rede de convidados insegura pode resultar em multas regulatórias severas (por exemplo, penalidades do GDPR) e danos catastróficos à marca. Uma arquitetura segura mitiga esse risco inquantificável.

- Coleta de Dados Aprimorada: Um Captive Portal seguro e compatível constrói a confiança do usuário. Quando os usuários se sentem seguros, são mais propensos a se autenticar usando credenciais reais, melhorando a qualidade dos dados primários coletados para iniciativas de marketing.

- Eficiência Operacional: O onboarding automatizado via OpenRoaming reduz os tickets de suporte relacionados a problemas de conectividade. Plataformas de análise gerenciadas na nuvem fornecem às equipes de TI visibilidade centralizada, reduzindo o tempo necessário para solucionar anomalias de rede.

Ao tratar o WiFi público como uma extensão do perímetro de segurança empresarial, as organizações podem oferecer uma experiência de convidado perfeita, mantendo controle absoluto sobre sua infraestrutura.

Termos-Chave e Definições

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated broadcast domains.

Essential for keeping guest traffic entirely separate from corporate data and payment systems.

Client Isolation (Layer 2 Isolation)

A wireless network setting that prevents devices connected to the same access point from communicating with each other.

Critical on public networks to stop infected guest devices from spreading malware to other guests.

Man-in-the-Middle (MITM) Attack

A cyberattack where an adversary secretly intercepts and relays communications between two parties who believe they are communicating directly.

The primary threat on unencrypted public WiFi, allowing attackers to steal credentials or inject malicious code.

Evil Twin Access Point

A fraudulent Wi-Fi access point that appears to be legitimate, set up to eavesdrop on wireless communications.

Attackers use this in venues to trick users into connecting, routing all traffic through the attacker's hardware.

WPA3 Enhanced Open (OWE)

A security certification that provides unauthenticated data encryption for users connecting to open Wi-Fi networks.

Replaces the legacy open network model, ensuring that even without a password, over-the-air traffic cannot be passively sniffed.

Passpoint / OpenRoaming

A protocol based on IEEE 802.1X that allows devices to automatically and securely authenticate to Wi-Fi networks using credentials from an identity provider.

Provides cellular-like roaming capabilities on Wi-Fi, improving user experience while mandating strong encryption.

Captive Portal

A web page that users of a public-access network are obliged to view and interact with before access is granted.

The enforcement point for Acceptable Use Policies and the primary mechanism for collecting compliant first-party data.

Wireless Intrusion Prevention System (WIPS)

A network device that monitors the radio spectrum for unauthorized access points (intrusion detection) and can automatically take countermeasures.

Required in enterprise deployments to automatically detect and suppress Evil Twin attacks.

Estudos de Caso

A 400-room luxury hotel is upgrading its network infrastructure. The IT Director needs to deploy a guest WiFi solution that provides seamless roaming across the property, captures guest data for marketing, but absolutely prevents guests from accessing the hotel's property management system (PMS) and point-of-sale (POS) terminals.

- Define VLAN 10 for Corporate/PMS, VLAN 20 for POS, and VLAN 30 for Guest Access. 2. Configure the edge firewall to drop all packets originating from VLAN 30 destined for VLAN 10 or 20. 3. Enable Layer 2 Client Isolation on all access points broadcasting the Guest SSID. 4. Deploy Purple's Guest WiFi captive portal to handle authentication and enforce the AUP, routing authenticated traffic directly to the WAN.

A large retail shopping centre is experiencing complaints that users are connecting to 'Free_Mall_WiFi' but receiving certificate errors when browsing, indicating a potential MITM attack via a rogue AP.

- Activate the Wireless Intrusion Prevention System (WIPS) on the enterprise wireless controller. 2. Configure the WIPS to classify any unmanaged AP broadcasting the official SSID or matching the venue's BSSID profile as 'Rogue'. 3. Enable automated containment, allowing legitimate APs to send deauthentication frames to clients attempting to connect to the rogue device. 4. Dispatch security personnel to physically locate the rogue hardware using signal strength mapping.

Análise de Cenário

Q1. You are deploying a guest network in a hospital waiting area. You must provide free access while ensuring absolute compliance with patient data protection regulations. What is the most critical architectural requirement?

💡 Dica:Consider how traffic is routed once it leaves the access point.

Mostrar Abordagem Recomendada

Strict VLAN segmentation and firewall ACLs to physically or logically isolate the guest network from the clinical and administrative networks. A captive portal must also be used to enforce an Acceptable Use Policy.

Q2. A stadium deployment is seeing high CPU utilisation on the core router during events, and analytics show several devices performing rapid IP scans across the subnet. What configuration was likely missed?

💡 Dica:Think about how devices communicate with each other on the same SSID.

Mostrar Abordagem Recomendada

Client Isolation (Layer 2 Isolation) is likely disabled on the access points. Enabling this prevents peer-to-peer communication on the guest network, stopping the IP scanning behaviour.

Q3. The marketing team wants to offer 'frictionless' access without a password, but the security team mandates that over-the-air traffic cannot be passively sniffed. How do you resolve this conflict?

💡 Dica:Look at modern wireless encryption standards designed for open networks.

Mostrar Abordagem Recomendada

Implement WPA3 with Enhanced Open (Opportunistic Wireless Encryption). This provides individualised encryption for each connection without requiring the user to enter a pre-shared key, satisfying both marketing and security requirements.