Ist öffentliches WiFi sicher? Der definitive Leitfaden

Dieser definitive Leitfaden bietet IT-Führungskräften in Unternehmen umsetzbare Strategien für den Aufbau sicherer öffentlicher WiFi-Netzwerke. Er beschreibt die technische Minderung primärer Bedrohungen wie MITM-Angriffe und Rogue Access Points und zeigt auf, wie Plattformen wie Purple genutzt werden können, um Compliance zu gewährleisten, die Unternehmensinfrastruktur zu schützen und die Gastkonnektivität sicher zu monetarisieren.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Die Bedrohungslandschaft und Architektur

- Kernschwachstellen

- Prinzipien sicherer Architektur

- Implementierungsleitfaden: Bereitstellung von sicherem Gast-WiFi

- Schritt 1: Netzwerksegmentierung und Firewall-Konfiguration

- Schritt 2: Access Point-Konfiguration

- Schritt 3: Captive Portal und Authentifizierung

- Best Practices für Branchenvertikalen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Führungskräfte in Unternehmen, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb ist die Frage „Ist öffentliches WiFi sicher?“ nicht länger ein Verbraucheranliegen – sie ist ein kritisches Infrastrukturmandat. Da sich die öffentliche Konnektivität von einem Gastfreundschaftsvorteil zu einer grundlegenden betrieblichen Anforderung im Einzelhandel, Gesundheitswesen und in großen Veranstaltungsorten entwickelt, hat sich die Bedrohungslandschaft verändert. Ungesicherte Netzwerke setzen sowohl Gäste der Datenabfangung als auch die Unternehmensinfrastruktur der lateralen Bewegung aus.

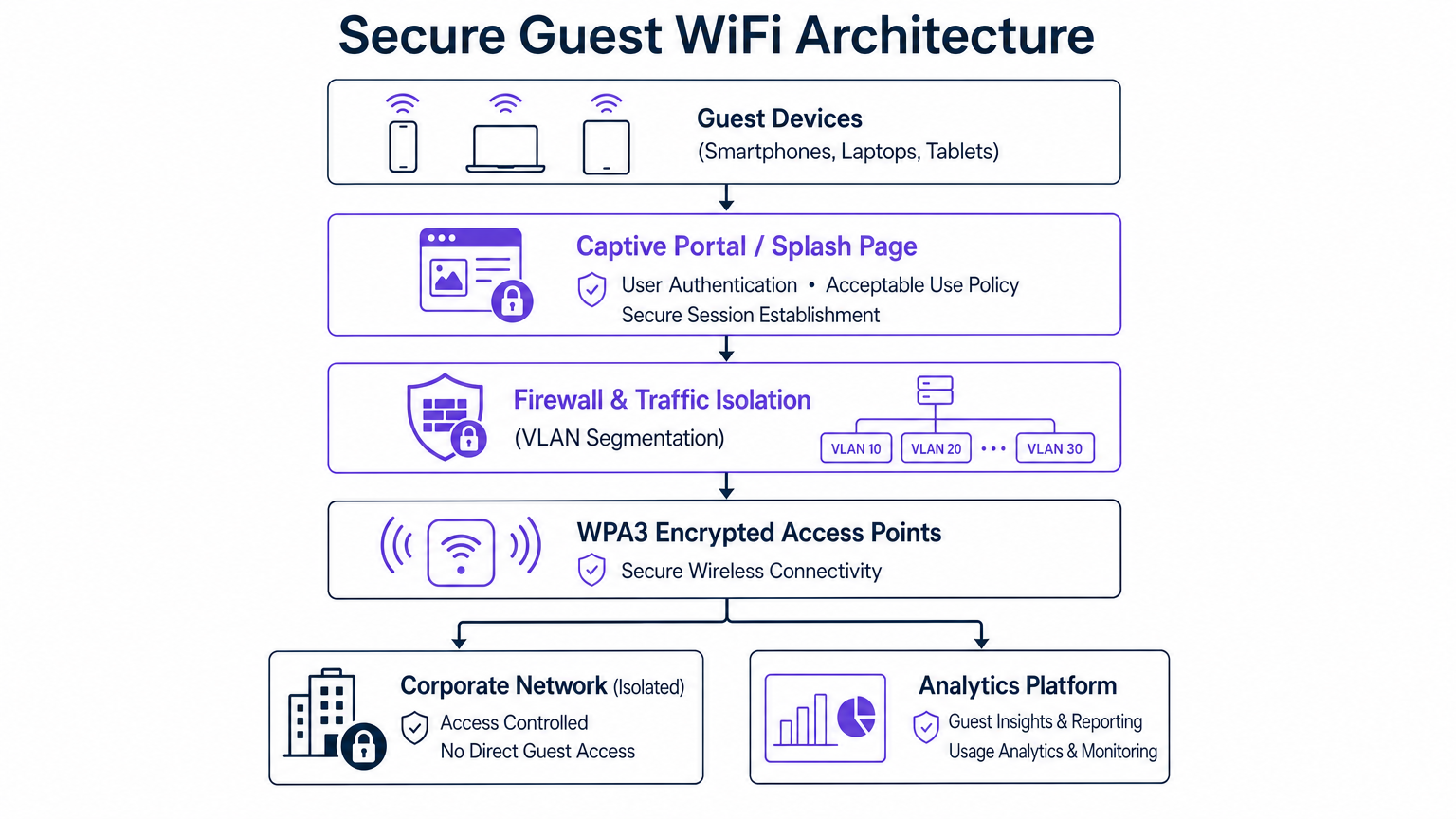

Dieser definitive Leitfaden bietet umsetzbare, herstellerneutrale Strategien für den Aufbau sicherer öffentlicher WiFi-Bereitstellungen. Wir untersuchen die Mechanismen primärer Bedrohungen – einschließlich Man-in-the-Middle (MITM)-Angriffe und Evil Twin Access Points – und skizzieren die technischen Gegenmaßnahmen, die zu ihrer Minderung erforderlich sind. Durch die Implementierung strenger VLAN-Segmentierung, die Nutzung der WPA3 Enhanced Open-Verschlüsselung und die Bereitstellung robuster Captive Portals über Plattformen wie Purple können Organisationen anfällige offene Netzwerke in sichere, konforme und monetarisierbare Assets umwandeln. Dieser Leitfaden dient als praktischer Bauplan für die Bereitstellung von unternehmensgerechtem Gast-WiFi, das Benutzer schützt, die Einhaltung gesetzlicher Vorschriften (wie GDPR und PCI DSS) gewährleistet und Unternehmensdaten sichert.

Technischer Deep-Dive: Die Bedrohungslandschaft und Architektur

Die inhärente Anfälligkeit traditioneller öffentlicher WiFi-Netzwerke rührt vom Fehlen einer Link-Layer-Verschlüsselung auf offenen SSIDs her. Wenn Daten unverschlüsselt übertragen werden, kann jedes Gerät innerhalb der Funkreichweite, das mit Paket-Sniffing-Software ausgestattet ist, den Datenverkehr abfangen.

Kernschwachstellen

- Man-in-the-Middle (MITM)-Angriffe: Der Angreifer positioniert sich zwischen dem Gastgerät und dem Access Point (AP) oder Router. Durch das Abfangen des Kommunikationsflusses kann der Angreifer sensible Daten abhören oder den Datenverkehr während der Übertragung manipulieren.

- Evil Twin Access Points: Angreifer setzen einen Rogue AP ein, der dieselbe Service Set Identifier (SSID) wie das legitime Netzwerk des Veranstaltungsortes sendet (z.B. „Free_Stadium_WiFi“). Geräte verbinden sich automatisch mit dem stärkeren Signal und leiten den gesamten Datenverkehr über die Hardware des Angreifers.

- Paket-Sniffing: Passives Abfangen unverschlüsselter Datenpakete, die über Funkwellen übertragen werden. Während HTTPS die Nutzlastinspektion mindert, bleiben Metadaten und DNS-Anfragen oft ungeschützt.

- Session Hijacking: Ausnutzung abgefangener Session-Cookies, um sich auf authentifizierten Plattformen als Benutzer auszugeben und Anmeldeanforderungen zu umgehen.

Prinzipien sicherer Architektur

Um diesen Bedrohungen zu begegnen, müssen Unternehmensbereitstellungen über einfache flache Netzwerke hinausgehen. Eine sichere Architektur basiert auf dem Prinzip der gestaffelten Verteidigung:

- VLAN-Segmentierung: Der Gastdatenverkehr muss logisch von Unternehmens-, Point-of-Sale (POS)- und Operational Technology (OT)-Netzwerken isoliert werden. Ein dediziertes VLAN stellt sicher, dass selbst wenn ein Gastgerät kompromittiert wird, eine laterale Bewegung in die Unternehmensumgebung blockiert wird.

- Client-Isolation (Layer-2-Isolation): Access Points müssen so konfiguriert werden, dass die Peer-to-Peer-Kommunikation zwischen Geräten, die mit derselben Gast-SSID verbunden sind, verhindert wird. Dies verhindert, dass infizierte Gastgeräte andere Gäste scannen oder angreifen.

- WPA3 und Opportunistic Wireless Encryption (OWE): WPA3 führt Enhanced Open ein, das OWE nutzt, um eine individualisierte Verschlüsselung für jede Client-Verbindung in einem offenen Netzwerk bereitzustellen, wodurch passives Abhören ohne die Notwendigkeit eines gemeinsamen Passworts eliminiert wird.

- Passpoint / OpenRoaming: Durch die Nutzung von IEEE 802.1X ermöglicht Passpoint Geräten, sich automatisch und sicher mit Anmeldeinformationen eines Identitätsanbieters zu authentifizieren. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming unter der Connect-Lizenz und ermöglicht so einen nahtlosen, verschlüsselten Zugang.

Implementierungsleitfaden: Bereitstellung von sicherem Gast-WiFi

Die Bereitstellung eines sicheren Netzwerks erfordert eine sorgfältige Konfiguration über den Wireless Controller, Switches und Firewalls hinweg.

Schritt 1: Netzwerksegmentierung und Firewall-Konfiguration

Beginnen Sie mit der Definition eines dedizierten Subnetzes und VLANs für den Gastdatenverkehr. Konfigurieren Sie die Edge-Firewall mit strengen Access Control Lists (ACLs).

- Regel 1: Deny (Verweigern) jeglichen Datenverkehr vom Gast-VLAN zu jedem privaten IP-Bereich gemäß RFC 1918 (Unternehmensnetzwerke).

- Regel 2: Allow (Erlauben) Datenverkehr vom Gast-VLAN ausschließlich zum WAN (Internet) auf den erforderlichen Ports (z.B. 80, 443, 53).

- Regel 3: Implementieren Sie DNS-Filterung, um bekannte bösartige Domains zu blockieren und Gäste daran zu hindern, auf Phishing-Seiten zuzugreifen oder Malware herunterzuladen.

Schritt 2: Access Point-Konfiguration

Bei der Bereitstellung Ihrer APs (siehe Ressourcen wie Ihr Leitfaden zu einem Wireless Access Point Ruckus für herstellerspezifische Details):

- Aktivieren Sie die Client-Isolation.

- Konfigurieren Sie die Rogue AP-Erkennung, um die HF-Umgebung zu scannen und nicht autorisierte SSIDs zu unterdrücken, die versuchen, Ihr Netzwerk zu fälschen.

- Begrenzen Sie die Bandbreite pro Client, um Denial-of-Service (DoS)-Bedingungen zu verhindern, die durch einen einzelnen Benutzer verursacht werden, der die Verbindung monopolisiert.

Schritt 3: Captive Portal und Authentifizierung

Das Captive Portal ist das kritische Gateway für Sicherheit und Compliance. Leiten Sie Benutzer anstelle eines einfachen Pre-Shared Key (PSK) durch ein robustes Portal.

- Integrieren Sie eine Plattform wie die Guest WiFi -Lösung von Purple.

- Erzwingen Sie die Annahme einer Acceptable Use Policy (AUP), bevor der Zugang gewährt wird.

- Nutzen Sie sichere Authentifizierungsmethoden (z.B. OAuth über soziale Logins oder SMS-Verifizierung), um eine verifizierte Sitzung herzustellen.

Best Practices für Branchenvertikalen

SicherheitsanforderungenAnforderungen variieren erheblich je nach Bereitstellungsumgebung.

- Gastgewerbe & Einzelhandel: In Umgebungen wie dem Einzelhandel und dem Gastgewerbe liegt der Fokus auf der Balance zwischen reibungslosem Zugang und Sicherheit. Captive portals müssen mobiloptimiert sein. Die Datenerfassung muss streng den GDPR oder lokalen Datenschutzgesetzen entsprechen.

- Gesundheitswesen: Umgebungen im Gesundheitswesen unterliegen strengen regulatorischen Anforderungen (z.B. HIPAA). Gastnetzwerke müssen absolut von klinischen Systemen isoliert sein. Für tiefere Einblicke konsultieren Sie WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke .

- Transport & Öffentliche Orte: In Transport -Drehkreuzen oder Stadien erfordern Umgebungen mit hoher Dichte ein aggressives Client-Management und eine robuste Rogue AP-Minderung aufgrund der schieren Anzahl transienter Benutzer. Ziehen Sie fortschrittliche Bereitstellungen wie Ihr Leitfaden für Enterprise In Car Wi Fi Lösungen in Betracht.

Für einen umfassenden Überblick über Hardware- und Softwareüberlegungen für Unternehmen, siehe den Enterprise WiFi Solutions: Ein Einkaufsführer .

Fehlerbehebung & Risikominderung

Selbst gut konzipierte Netzwerke weisen Anomalien auf. Kontinuierliche Überwachung ist unerlässlich.

- Fehlermodus: Unvollständige Segmentierung.

- Symptom: Gastgeräte können interne Server anpingen.

- Abhilfe: Überprüfen Sie regelmäßig Firewall-Regeln und führen Sie Penetrationstests aus der Perspektive des Gastnetzwerks durch.

- Fehlermodus: Rogue AP-Verbreitung.

- Symptom: Benutzer melden, dass sie sich mit dem Netzwerk verbinden, aber das captive portal nicht erreichen können, oder die IT erkennt doppelte SSIDs.

- Abhilfe: Stellen Sie sicher, dass Wireless Intrusion Prevention Systems (WIPS) aktiv und so konfiguriert sind, dass sie Rogue APs automatisch über Deauthentifizierungs-Frames eindämmen.

- Fehlermodus: Bösartiger ausgehender Datenverkehr.

- Symptom: Ein Gastgerät versucht, Command-and-Control (C2)-Server zu kontaktieren oder ausgehende Spam-Kampagnen zu starten.

- Abhilfe: Nutzen Sie WiFi Analytics , um Datenverkehrsmuster zu überwachen. Implementieren Sie eine automatisierte Drosselung oder Blacklisting für MAC-Adressen, die anomales Verhalten zeigen.

ROI & Geschäftsauswirkungen

Die Investition in sicheres öffentliches WiFi ist nicht nur eine Risikominderungsmaßnahme; sie schafft messbaren Geschäftswert.

- Risikovermeidung: Eine einzige Datenpanne, die von einem ungesicherten Gastnetzwerk ausgeht, kann zu hohen behördlichen Bußgeldern (z.B. GDPR-Strafen) und katastrophalem Markenschaden führen. Eine sichere Architektur mindert dieses unbezifferbare Risiko.

- Verbesserte Datenerfassung: Ein sicheres, konformes captive portal schafft Benutzervertrauen. Wenn sich Benutzer sicher fühlen, ist es wahrscheinlicher, dass sie sich mit echten Anmeldeinformationen authentifizieren, was die Qualität der für Marketinginitiativen gesammelten Erstanbieterdaten verbessert.

- Operative Effizienz: Automatisiertes Onboarding über OpenRoaming reduziert Helpdesk-Tickets im Zusammenhang mit Konnektivitätsproblemen. Cloud-verwaltete Analyseplattformen bieten IT-Teams eine zentralisierte Übersicht, wodurch der Zeitaufwand für die Fehlerbehebung bei Netzwerkanomalien reduziert wird.

Indem Organisationen öffentliches WiFi als Erweiterung des Unternehmenssicherheitsperimeters behandeln, können sie ein nahtloses Gasterlebnis bieten und gleichzeitig die absolute Kontrolle über ihre Infrastruktur behalten.

Schlüsselbegriffe & Definitionen

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated broadcast domains.

Essential for keeping guest traffic entirely separate from corporate data and payment systems.

Client Isolation (Layer 2 Isolation)

A wireless network setting that prevents devices connected to the same access point from communicating with each other.

Critical on public networks to stop infected guest devices from spreading malware to other guests.

Man-in-the-Middle (MITM) Attack

A cyberattack where an adversary secretly intercepts and relays communications between two parties who believe they are communicating directly.

The primary threat on unencrypted public WiFi, allowing attackers to steal credentials or inject malicious code.

Evil Twin Access Point

A fraudulent Wi-Fi access point that appears to be legitimate, set up to eavesdrop on wireless communications.

Attackers use this in venues to trick users into connecting, routing all traffic through the attacker's hardware.

WPA3 Enhanced Open (OWE)

A security certification that provides unauthenticated data encryption for users connecting to open Wi-Fi networks.

Replaces the legacy open network model, ensuring that even without a password, over-the-air traffic cannot be passively sniffed.

Passpoint / OpenRoaming

A protocol based on IEEE 802.1X that allows devices to automatically and securely authenticate to Wi-Fi networks using credentials from an identity provider.

Provides cellular-like roaming capabilities on Wi-Fi, improving user experience while mandating strong encryption.

Captive Portal

A web page that users of a public-access network are obliged to view and interact with before access is granted.

The enforcement point for Acceptable Use Policies and the primary mechanism for collecting compliant first-party data.

Wireless Intrusion Prevention System (WIPS)

A network device that monitors the radio spectrum for unauthorized access points (intrusion detection) and can automatically take countermeasures.

Required in enterprise deployments to automatically detect and suppress Evil Twin attacks.

Fallstudien

A 400-room luxury hotel is upgrading its network infrastructure. The IT Director needs to deploy a guest WiFi solution that provides seamless roaming across the property, captures guest data for marketing, but absolutely prevents guests from accessing the hotel's property management system (PMS) and point-of-sale (POS) terminals.

- Define VLAN 10 for Corporate/PMS, VLAN 20 for POS, and VLAN 30 for Guest Access. 2. Configure the edge firewall to drop all packets originating from VLAN 30 destined for VLAN 10 or 20. 3. Enable Layer 2 Client Isolation on all access points broadcasting the Guest SSID. 4. Deploy Purple's Guest WiFi captive portal to handle authentication and enforce the AUP, routing authenticated traffic directly to the WAN.

A large retail shopping centre is experiencing complaints that users are connecting to 'Free_Mall_WiFi' but receiving certificate errors when browsing, indicating a potential MITM attack via a rogue AP.

- Activate the Wireless Intrusion Prevention System (WIPS) on the enterprise wireless controller. 2. Configure the WIPS to classify any unmanaged AP broadcasting the official SSID or matching the venue's BSSID profile as 'Rogue'. 3. Enable automated containment, allowing legitimate APs to send deauthentication frames to clients attempting to connect to the rogue device. 4. Dispatch security personnel to physically locate the rogue hardware using signal strength mapping.

Szenarioanalyse

Q1. You are deploying a guest network in a hospital waiting area. You must provide free access while ensuring absolute compliance with patient data protection regulations. What is the most critical architectural requirement?

💡 Hinweis:Consider how traffic is routed once it leaves the access point.

Empfohlenen Ansatz anzeigen

Strict VLAN segmentation and firewall ACLs to physically or logically isolate the guest network from the clinical and administrative networks. A captive portal must also be used to enforce an Acceptable Use Policy.

Q2. A stadium deployment is seeing high CPU utilisation on the core router during events, and analytics show several devices performing rapid IP scans across the subnet. What configuration was likely missed?

💡 Hinweis:Think about how devices communicate with each other on the same SSID.

Empfohlenen Ansatz anzeigen

Client Isolation (Layer 2 Isolation) is likely disabled on the access points. Enabling this prevents peer-to-peer communication on the guest network, stopping the IP scanning behaviour.

Q3. The marketing team wants to offer 'frictionless' access without a password, but the security team mandates that over-the-air traffic cannot be passively sniffed. How do you resolve this conflict?

💡 Hinweis:Look at modern wireless encryption standards designed for open networks.

Empfohlenen Ansatz anzeigen

Implement WPA3 with Enhanced Open (Opportunistic Wireless Encryption). This provides individualised encryption for each connection without requiring the user to enter a pre-shared key, satisfying both marketing and security requirements.