Le WiFi public est-il sécurisé ? Le guide définitif

This definitive guide provides enterprise IT leaders with actionable strategies for architecting secure public WiFi networks. It details the technical mitigation of primary threats like MITM attacks and rogue access points, while outlining how to leverage platforms like Purple to ensure compliance, protect corporate infrastructure, and safely monetise guest connectivity.

🎧 Écouter ce guide

Voir la transcription

- Résumé exécutif

- Analyse technique approfondie : le paysage des menaces et l'architecture

- Vulnérabilités principales

- Principes d'architecture sécurisée

- Guide de mise en œuvre : déployer un WiFi invité sécurisé

- Étape 1 : Segmentation du réseau et configuration du pare-feu

- Étape 2 : Configuration du point d'accès

- Étape 3 : Captive Portal et authentification

- Bonnes pratiques par secteur d'activité

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé exécutif

Pour les responsables informatiques d'entreprise, les architectes réseau et les directeurs des opérations de sites, la question « le WiFi public est-il sécurisé ? » n'est plus une préoccupation de consommateur : c'est un impératif d'infrastructure critique. Alors que la connectivité publique passe d'un avantage hôtelier à une exigence opérationnelle de base dans le commerce de détail, la santé et les grands sites, le paysage des menaces a évolué. Les réseaux non sécurisés exposent à la fois les clients à l'interception de données et l'infrastructure de l'entreprise à des mouvements latéraux.

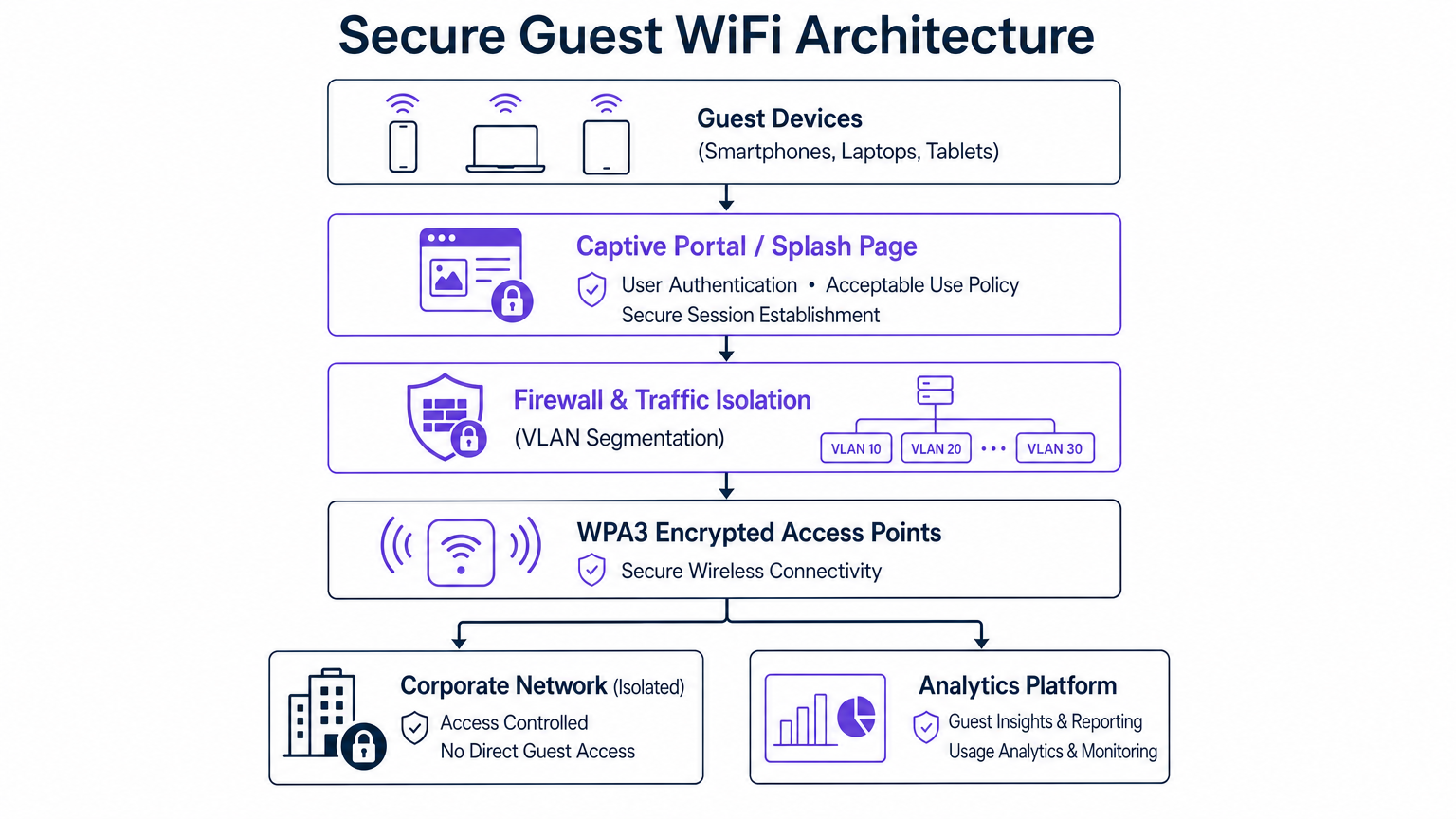

Ce guide définitif fournit des stratégies exploitables et indépendantes des fournisseurs pour concevoir des déploiements WiFi publics sécurisés. Nous examinons les mécanismes des principales menaces — y compris les attaques de l'homme du milieu (MITM) et les points d'accès Evil Twin — et décrivons les contre-mesures techniques nécessaires pour les atténuer. En mettant en œuvre une segmentation VLAN stricte, en exploitant le chiffrement WPA3 Enhanced Open et en déployant des Captive Portals robustes via des plateformes comme Purple, les organisations peuvent transformer des réseaux ouverts vulnérables en actifs sécurisés, conformes et monétisables. Ce guide sert de modèle pratique pour déployer un WiFi invité de niveau entreprise qui protège les utilisateurs, garantit la conformité réglementaire (telle que le GDPR et la norme PCI DSS) et protège les données de l'entreprise.

Analyse technique approfondie : le paysage des menaces et l'architecture

La vulnérabilité inhérente du WiFi public traditionnel découle de l'absence de chiffrement de la couche liaison sur les SSID ouverts. Lorsque les données sont transmises en clair, tout appareil à portée radio équipé d'un logiciel d'analyse de paquets peut intercepter le trafic.

Vulnérabilités principales

- Attaques de l'homme du milieu (MITM) : L'attaquant se positionne entre l'appareil invité et le point d'accès (AP) ou le routeur. En interceptant le flux de communication, l'attaquant peut écouter les données sensibles ou altérer le trafic en transit.

- Points d'accès Evil Twin : Les attaquants déploient un point d'accès malveillant diffusant le même Service Set Identifier (SSID) que le réseau légitime du site (par ex., « Free_Stadium_WiFi »). Les appareils se connectent automatiquement au signal le plus fort, acheminant tout le trafic via le matériel de l'attaquant.

- Analyse de paquets (Packet Sniffing) : Interception passive de paquets de données non chiffrés voyageant sur les ondes. Bien que le HTTPS atténue l'inspection de la charge utile, les métadonnées et les requêtes DNS restent souvent exposées.

- Détournement de session (Session Hijacking) : Exploitation de cookies de session interceptés pour usurper l'identité de l'utilisateur sur des plateformes authentifiées, en contournant les exigences de connexion.

Principes d'architecture sécurisée

Pour contrer ces menaces, les déploiements d'entreprise doivent aller au-delà des réseaux plats de base. Une architecture sécurisée repose sur des principes de défense en profondeur :

- Segmentation VLAN : Le trafic invité doit être logiquement isolé des réseaux d'entreprise, des points de vente (POS) et des technologies opérationnelles (OT). Un VLAN dédié garantit que même si un appareil invité est compromis, tout mouvement latéral vers l'environnement de l'entreprise est bloqué.

- Isolation des clients (Isolation de niveau 2) : Les points d'accès doivent être configurés pour empêcher la communication de pair à pair entre les appareils connectés au même SSID invité. Cela empêche les appareils invités infectés d'analyser ou d'attaquer d'autres invités.

- WPA3 et Opportunistic Wireless Encryption (OWE) : Le WPA3 introduit l'Enhanced Open, qui utilise l'OWE pour fournir un chiffrement individualisé pour chaque connexion client sur un réseau ouvert, éliminant ainsi l'écoute passive sans nécessiter de mot de passe partagé.

- Passpoint / OpenRoaming : En s'appuyant sur la norme IEEE 802.1X, Passpoint permet aux appareils de s'authentifier automatiquement et de manière sécurisée à l'aide d'identifiants fournis par un fournisseur d'identité. Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, facilitant un accès transparent et chiffré.

Guide de mise en œuvre : déployer un WiFi invité sécurisé

Le déploiement d'un réseau sécurisé nécessite une configuration méticuleuse sur le contrôleur sans fil, les commutateurs et les pare-feu.

Étape 1 : Segmentation du réseau et configuration du pare-feu

Commencez par définir un sous-réseau et un VLAN dédiés pour le trafic invité. Configurez le pare-feu de périphérie avec des listes de contrôle d'accès (ACL) strictes.

- Règle 1 : Refuser tout trafic du VLAN invité vers tout espace IP privé RFC 1918 (réseaux d'entreprise).

- Règle 2 : Autoriser le trafic du VLAN invité strictement vers le WAN (Internet) sur les ports requis (par ex., 80, 443, 53).

- Règle 3 : Mettre en œuvre un filtrage DNS pour bloquer les domaines malveillants connus, empêchant les invités d'accéder à des sites de phishing ou de télécharger des logiciels malveillants.

Étape 2 : Configuration du point d'accès

Lors du provisionnement de vos points d'accès (consultez des ressources telles que Votre guide sur les points d'accès sans fil Ruckus pour des détails spécifiques aux fournisseurs) :

- Activer l'isolation des clients.

- Configurer la détection des points d'accès malveillants (Rogue AP) pour analyser l'environnement RF et supprimer les SSID non autorisés tentant d'usurper votre réseau.

- Limiter la bande passante par client pour éviter les conditions de déni de service (DoS) causées par un seul utilisateur monopolisant la connexion.

Étape 3 : Captive Portal et authentification

Le Captive Portal est la passerelle critique pour la sécurité et la conformité. Au lieu d'une simple clé pré-partagée (PSK), acheminez les utilisateurs via un portail robuste.

- Intégrer une plateforme comme la solution WiFi invité de Purple.

- Imposer l'acceptation d'une politique d'utilisation acceptable (AUP) avant d'accorder l'accès.

- Utiliser des méthodes d'authentification sécurisées (par ex., OAuth via des connexions sociales ou vérification par SMS) pour établir une session vérifiée.

Bonnes pratiques par secteur d'activité

Les exigences de sécurité varient considérablement en fonction de l'environnement de déploiement.

- Hôtellerie et commerce de détail : Dans des environnements tels que le Commerce de détail et l' Hôtellerie , l'objectif est de trouver un équilibre entre un accès sans friction et la sécurité. Les Captive Portals doivent être optimisés pour les mobiles. La collecte de données doit strictement respecter le GDPR ou les lois locales sur la confidentialité.

- Santé : Les environnements de la Santé sont confrontés à des exigences réglementaires strictes (par ex., HIPAA). Les réseaux invités doivent être absolument isolés des systèmes cliniques. Pour des informations plus approfondies, consultez Le WiFi dans les hôpitaux : un guide pour sécuriser les réseaux cliniques .

- Transports et lieux publics : Dans les pôles de Transport ou les stades, les environnements à haute densité nécessitent une gestion agressive des clients et une atténuation robuste des points d'accès malveillants en raison du volume important d'utilisateurs de passage. Envisagez des déploiements avancés tels que Votre guide des solutions Wi-Fi embarquées pour les entreprises .

Pour un aperçu complet des considérations matérielles et logicielles d'entreprise, consultez le Solutions WiFi d'entreprise : le guide d'achat .

Dépannage et atténuation des risques

Même les réseaux bien conçus connaissent des anomalies. Une surveillance continue est essentielle.

- Mode de défaillance : Segmentation incomplète.

- Symptôme : Les appareils invités peuvent envoyer un ping aux serveurs internes.

- Atténuation : Auditer régulièrement les règles du pare-feu et effectuer des tests d'intrusion du point de vue du réseau invité.

- Mode de défaillance : Prolifération de points d'accès malveillants.

- Symptôme : Les utilisateurs signalent s'être connectés au réseau mais ne parviennent pas à atteindre le Captive Portal, ou le service informatique détecte des SSID en double.

- Atténuation : S'assurer que les systèmes de prévention des intrusions sans fil (WIPS) sont actifs et configurés pour contenir automatiquement les points d'accès malveillants via des trames de désauthentification.

- Mode de défaillance : Trafic sortant malveillant.

- Symptôme : Un appareil invité tente de contacter des serveurs de commande et de contrôle (C2) ou de lancer des campagnes de spam sortantes.

- Atténuation : Utiliser WiFi Analytics pour surveiller les modèles de trafic. Mettre en œuvre une limitation automatisée ou une mise sur liste noire pour les adresses MAC présentant un comportement anormal.

ROI et impact commercial

Investir dans un WiFi public sécurisé n'est pas seulement un exercice d'atténuation des risques ; cela génère une valeur commerciale mesurable.

- Évitement des risques : Une seule violation de données provenant d'un réseau invité non sécurisé peut entraîner de lourdes amendes réglementaires (par ex., des pénalités liées au GDPR) et des dommages catastrophiques pour la marque. Une architecture sécurisée atténue ce risque inquantifiable.

- Collecte de données améliorée : Un Captive Portal sécurisé et conforme renforce la confiance des utilisateurs. Lorsque les utilisateurs se sentent en sécurité, ils sont plus susceptibles de s'authentifier à l'aide de véritables identifiants, améliorant ainsi la qualité des données de première partie collectées pour les initiatives marketing.

- Efficacité opérationnelle : L'intégration automatisée via OpenRoaming réduit les tickets d'assistance liés aux problèmes de connectivité. Les plateformes d'analyse gérées dans le cloud offrent aux équipes informatiques une visibilité centralisée, réduisant ainsi le temps nécessaire pour résoudre les anomalies du réseau.

En traitant le WiFi public comme une extension du périmètre de sécurité de l'entreprise, les organisations peuvent offrir une expérience invité fluide tout en conservant un contrôle absolu sur leur infrastructure.

Termes clés et définitions

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated broadcast domains.

Essential for keeping guest traffic entirely separate from corporate data and payment systems.

Client Isolation (Layer 2 Isolation)

A wireless network setting that prevents devices connected to the same access point from communicating with each other.

Critical on public networks to stop infected guest devices from spreading malware to other guests.

Man-in-the-Middle (MITM) Attack

A cyberattack where an adversary secretly intercepts and relays communications between two parties who believe they are communicating directly.

The primary threat on unencrypted public WiFi, allowing attackers to steal credentials or inject malicious code.

Evil Twin Access Point

A fraudulent Wi-Fi access point that appears to be legitimate, set up to eavesdrop on wireless communications.

Attackers use this in venues to trick users into connecting, routing all traffic through the attacker's hardware.

WPA3 Enhanced Open (OWE)

A security certification that provides unauthenticated data encryption for users connecting to open Wi-Fi networks.

Replaces the legacy open network model, ensuring that even without a password, over-the-air traffic cannot be passively sniffed.

Passpoint / OpenRoaming

A protocol based on IEEE 802.1X that allows devices to automatically and securely authenticate to Wi-Fi networks using credentials from an identity provider.

Provides cellular-like roaming capabilities on Wi-Fi, improving user experience while mandating strong encryption.

Captive Portal

A web page that users of a public-access network are obliged to view and interact with before access is granted.

The enforcement point for Acceptable Use Policies and the primary mechanism for collecting compliant first-party data.

Wireless Intrusion Prevention System (WIPS)

A network device that monitors the radio spectrum for unauthorized access points (intrusion detection) and can automatically take countermeasures.

Required in enterprise deployments to automatically detect and suppress Evil Twin attacks.

Études de cas

A 400-room luxury hotel is upgrading its network infrastructure. The IT Director needs to deploy a guest WiFi solution that provides seamless roaming across the property, captures guest data for marketing, but absolutely prevents guests from accessing the hotel's property management system (PMS) and point-of-sale (POS) terminals.

- Define VLAN 10 for Corporate/PMS, VLAN 20 for POS, and VLAN 30 for Guest Access. 2. Configure the edge firewall to drop all packets originating from VLAN 30 destined for VLAN 10 or 20. 3. Enable Layer 2 Client Isolation on all access points broadcasting the Guest SSID. 4. Deploy Purple's Guest WiFi captive portal to handle authentication and enforce the AUP, routing authenticated traffic directly to the WAN.

A large retail shopping centre is experiencing complaints that users are connecting to 'Free_Mall_WiFi' but receiving certificate errors when browsing, indicating a potential MITM attack via a rogue AP.

- Activate the Wireless Intrusion Prevention System (WIPS) on the enterprise wireless controller. 2. Configure the WIPS to classify any unmanaged AP broadcasting the official SSID or matching the venue's BSSID profile as 'Rogue'. 3. Enable automated containment, allowing legitimate APs to send deauthentication frames to clients attempting to connect to the rogue device. 4. Dispatch security personnel to physically locate the rogue hardware using signal strength mapping.

Analyse de scénario

Q1. You are deploying a guest network in a hospital waiting area. You must provide free access while ensuring absolute compliance with patient data protection regulations. What is the most critical architectural requirement?

💡 Astuce :Consider how traffic is routed once it leaves the access point.

Afficher l'approche recommandée

Strict VLAN segmentation and firewall ACLs to physically or logically isolate the guest network from the clinical and administrative networks. A captive portal must also be used to enforce an Acceptable Use Policy.

Q2. A stadium deployment is seeing high CPU utilisation on the core router during events, and analytics show several devices performing rapid IP scans across the subnet. What configuration was likely missed?

💡 Astuce :Think about how devices communicate with each other on the same SSID.

Afficher l'approche recommandée

Client Isolation (Layer 2 Isolation) is likely disabled on the access points. Enabling this prevents peer-to-peer communication on the guest network, stopping the IP scanning behaviour.

Q3. The marketing team wants to offer 'frictionless' access without a password, but the security team mandates that over-the-air traffic cannot be passively sniffed. How do you resolve this conflict?

💡 Astuce :Look at modern wireless encryption standards designed for open networks.

Afficher l'approche recommandée

Implement WPA3 with Enhanced Open (Opportunistic Wireless Encryption). This provides individualised encryption for each connection without requiring the user to enter a pre-shared key, satisfying both marketing and security requirements.