¿Alguna vez se ha encontrado en un hotel o cafetería intentando conectarse a internet, solo para ser detenido por una página de inicio de sesión antes de poder navegar? Eso es un inicio de sesión de Captive Portal. Es el equivalente digital a la recepción de una red Wi-Fi: antes de obtener acceso completo, debe registrarse.

Su primer encuentro con un Captive Portal

Imagínese esto: acaba de llegar a su hotel tras un largo viaje. Abre su portátil, se conecta al Wi-Fi del hotel y espera acceder directamente a sus correos electrónicos. En su lugar, le recibe una página con el logotipo del hotel que le pide su número de habitación y apellidos. Esta pequeña interrupción es el Captive Portal en acción.

Su función principal es sencilla: gestionar quién accede a la red. Lo hace creando un entorno cerrado y temporal para cualquier dispositivo nuevo. Mientras se encuentra en este estado "cautivo", el único lugar al que puede acceder su dispositivo es esa página de inicio de sesión específica. Básicamente, la red retiene su conexión a internet hasta que haga lo que se le pide.

La analogía del portero digital

Una buena forma de entender un Captive Portal es imaginarlo como un portero amable pero firme en un club exclusivo (en este caso, internet).

- Conexión inicial: Usted llega a la entrada del club (se conecta al Wi-Fi).

- La intercepción: El portero le detiene educadamente antes de que pueda entrar (su tráfico es interceptado).

- Autenticación: Usted muestra su invitación o identificación (introduce sus datos de inicio de sesión o acepta los términos).

- Acceso concedido: El portero retira la cuerda de terciopelo y usted es libre de entrar (ahora tiene acceso completo a internet).

Este proceso garantiza que solo los usuarios autorizados se conecten, permitiendo al establecimiento decidir quién se conecta, durante cuánto tiempo y bajo qué condiciones. Es una herramienta fundamental para cualquier empresa que ofrezca Wi-Fi público o para invitados.

Un Captive Portal no trata solo de seguridad; es un punto de contacto fundamental para la interacción y comunicación con los invitados. Transforma una simple conexión en una oportunidad para presentar su marca, compartir ofertas o comunicar términos de servicio importantes directamente al usuario en el momento de conectarse.

Esta puerta de enlace controlada está en todas partes en los espacios públicos. En el Reino Unido, por ejemplo, el mercado de los Captive Portal ha crecido enormemente junto con el aumento del Wi-Fi público en el sector hotelero. Tras la entrada en vigor del GDPR, los hoteles del Reino Unido experimentaron un aumento del 35 % en los inicios de sesión Wi-Fi de los huéspedes. Pero no todo es un camino de rosas; el 22 % de los usuarios del Reino Unido simplemente se rinde si el proceso de inicio de sesión es demasiado engorroso. Puede descubrir más información sobre el crecimiento del mercado de los Captive Portal y sus desafíos aquí. Esto demuestra lo complicado que es equilibrar el control de la red con una experiencia de usuario fluida, que es exactamente la razón por la que las alternativas modernas están ganando tanta tracción.

Cómo funciona realmente el inicio de sesión de un Captive Portal

Entonces, ¿qué ocurre entre bastidores cuando se encuentra con ese Captive Portal? Volvamos a nuestra analogía del portero digital. En el momento en que se conecta a una nueva red Wi-Fi, su dispositivo (ya sea su teléfono, tableta o portátil) intenta instintivamente acceder a internet. Tal vez esté comprobando si hay nuevos correos electrónicos, obteniendo una notificación push o simplemente verificando que tiene conexión.

Pero la puerta de enlace de la red, nuestro portero digital, tiene otros planes.

Intercepta esa primera solicitud. En lugar de dejar que la señal de su dispositivo viaje hacia internet, la puerta de enlace la captura y le redirige a una página web local alojada en la propia red: la página de inicio de sesión del Captive Portal. Este es el truco principal, una ingeniosa redirección de red que utiliza DNS y HTTP para garantizar que, independientemente del sitio que intente visitar primero, aterrice en la pantalla de autenticación.

Usted está, literalmente, cautivo hasta que le dé la contraseña al portero.

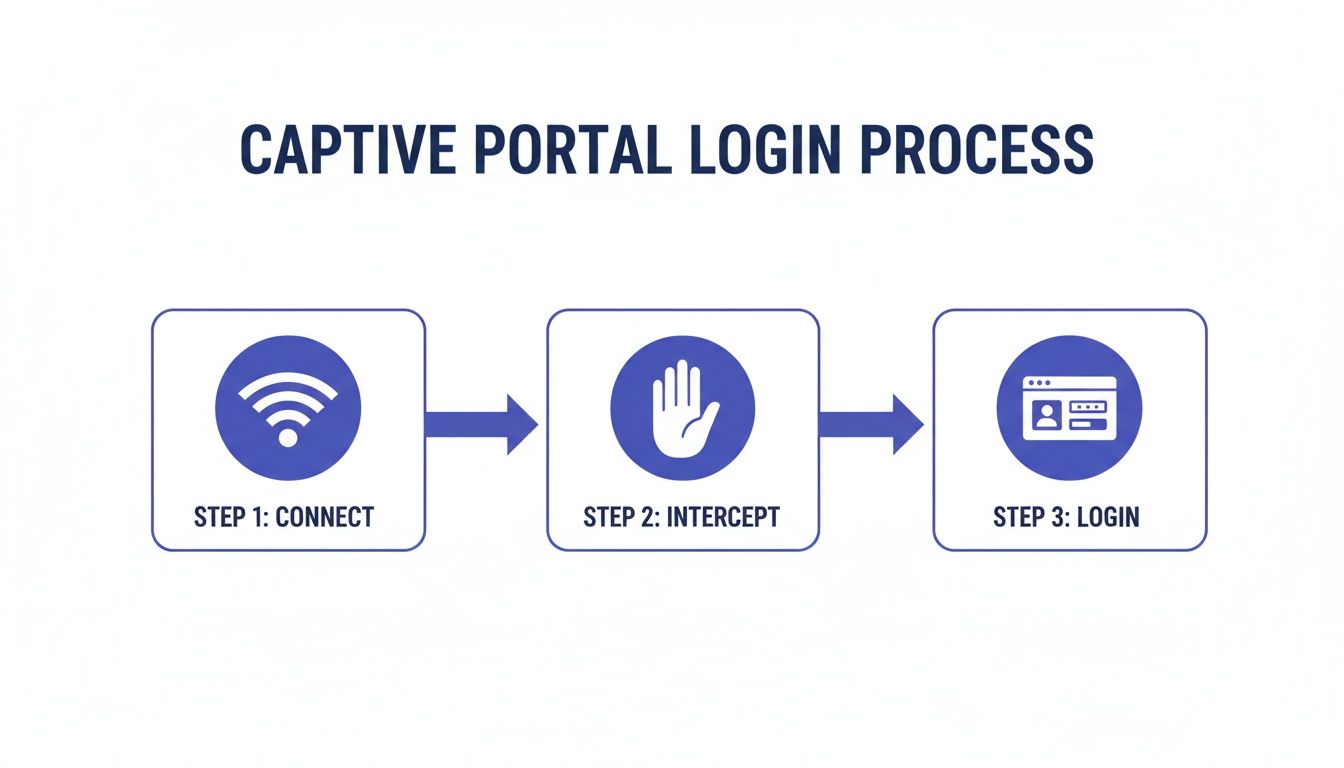

Esta infografía desglosa el sencillo pero potente viaje de tres pasos que realiza cada usuario cuando se conecta por primera vez.

Como puede ver, ese paso intermedio (la intercepción) es el eslabón crítico entre el momento en que un usuario se une a la red y el momento en que se le permite usarla realmente.

El momento de la autenticación: cómo acceder

Una vez que se encuentra frente a esa página de inicio de sesión, el sistema necesita una forma de confirmar quién es usted. Aquí es donde entran en juego los diferentes métodos de autenticación, y el que elija una empresa dice mucho sobre sus objetivos. ¿La prioridad es una experiencia rápida y sin fricciones? ¿O se trata de recopilar datos de marketing o garantizar una seguridad de primer nivel?

Cada método tiene un propósito diferente, creando un recorrido de usuario distinto. Es casi seguro que se haya encontrado con la mayoría de ellos.

Comparación de los métodos de autenticación comunes de Captive Portal

Elegir la forma correcta de permitir que los usuarios accedan a su red es un acto de equilibrio. Debe sopesar la comodidad del usuario frente a sus objetivos empresariales, como la seguridad y la recopilación de datos. A continuación, se muestra un desglose práctico de los métodos más comunes que encontrará en la práctica.

Estos métodos demuestran que no existe una única "mejor" forma de autenticar a los usuarios. La elección correcta siempre depende de las necesidades específicas del establecimiento y de las expectativas de sus usuarios. Una cafetería no necesita el mismo nivel de seguridad que una sede corporativa.

Autenticación de nivel empresarial: más allá de un simple inicio de sesión

Aunque los métodos anteriores son perfectos para redes de invitados, los entornos corporativos o de alta seguridad exigen algo más robusto. Aquí, el objetivo no es solo permitir que las personas se conecten; es verificar que solo las personas autorizadas obtengan acceso, a menudo integrándose directamente con los sistemas de TI internos de una empresa.

La autenticación no es solo una puerta; es una comprobación de identidad. La solidez de esa comprobación debe coincidir con el valor de lo que hay detrás de la puerta. Para una red empresarial, eso significa ir más allá de los simples códigos hacia métodos que se integren con fuentes de identidad de confianza.

Uno de los métodos más consolidados y fiables es RADIUS (Remote Authentication Dial-In User Service). Piense en un servidor RADIUS como un portero centralizado para su red. Cuando un usuario introduce sus credenciales en el portal, la solicitud se pasa al servidor RADIUS. A continuación, comprueba esa información en un directorio de usuarios central, como Active Directory, para confirmar la identidad del usuario y conceder acceso en función de reglas preestablecidas.

Un enfoque aún más moderno y fácil de usar es el Single Sign-On (SSO). Esto supone un cambio radical para la experiencia de los empleados. Permite al personal utilizar el mismo inicio de sesión que ya utilizan para todo lo demás, como su cuenta de Microsoft 365 o Google Workspace . Todos ganan: los empleados se conectan sin tener que recordar otra contraseña, y el departamento de TI puede gestionar el acceso a la red desde una única plataforma segura.

Los riesgos ocultos de seguridad y privacidad a los que se enfrenta

Aunque el inicio de sesión de un Captive Portal parece una parte estándar de la conexión a un Wi-Fi público, esta puerta de enlace digital también puede ser un punto débil, exponiendo tanto a las empresas como a sus clientes a graves amenazas de seguridad y privacidad. El mismo mecanismo que le redirige a una página de inicio de sesión puede ser explotado por atacantes, convirtiendo un momento de comodidad en una vulnerabilidad importante.

Imagine que está en un aeropuerto concurrido, ansioso por conectarse. Ve dos redes Wi-Fi: "Airport_Free_WiFi" y "Airport_Free_Wi-Fi". Parecen idénticas, pero una es una trampa. Este es el clásico ataque de "gemelo malvado" (evil twin), y es una de las amenazas más comunes asociadas a los Captive Portal.

Un atacante simplemente configura un punto de acceso Wi-Fi falso con un nombre que imita al legítimo. Cuando se conecta, su portal malicioso (una copia perfecta del real) captura cualquier información que introduzca, desde su dirección de correo electrónico hasta contraseñas o datos personales. Usted cree que está iniciando sesión, pero en realidad está entregando sus credenciales directamente a un ciberdelincuente.

Conexiones no cifradas e intercepción de datos

Incluso en una red legítima, los riesgos no desaparecen sin más, especialmente si la conexión no está debidamente protegida. Muchos Captive Portal antiguos o mal configurados siguen funcionando a través de una conexión HTTP no cifrada. Esto significa que los datos que envía entre su dispositivo y el portal se transmiten en texto plano.

Cualquiera en la misma red con herramientas básicas de hacking puede llevar a cabo un ataque de intermediario (man-in-the-middle o MitM). Pueden interceptar, leer e incluso alterar la información que fluye entre usted y el punto de acceso Wi-Fi. Esto incluye credenciales de inicio de sesión, información personal introducida en formularios y los sitios web que visita inmediatamente después de conectarse.

Datos recientes muestran la gravedad que ha alcanzado esto en el Reino Unido. Los ataques de intermediario han aumentado un 28 % en las redes Wi-Fi públicas en los últimos años. En el sector minorista, un asombroso 34 % de los centros comerciales informaron de intentos de acceso no autorizado a través de portales falsos, comprometiendo unas 750.000 credenciales de usuarios. El sector hotelero tampoco es inmune; se descubrió que el 19 % de los inicios de sesión de huéspedes en hoteles del Reino Unido eran vulnerables a este tipo de intercepción de datos. Lea la investigación completa sobre estas tendencias de seguridad de los Captive Portal .

El problema de privacidad con la recopilación de datos

Más allá de las amenazas de seguridad activas, los Captive Portal crean importantes desafíos de privacidad. Para obtener acceso, a menudo se pide a los usuarios que entreguen datos personales: un nombre, dirección de correo electrónico, número de teléfono o incluso acceso a sus perfiles de redes sociales. Aunque esta información es valiosa para el marketing, también crea una gran responsabilidad para la empresa que la recopila.

Bajo normativas como el Reglamento General de Protección de Datos (GDPR) en el Reino Unido y Europa, las organizaciones deben ser completamente transparentes sobre qué datos recopilan, por qué los necesitan y cómo planean utilizarlos.

Un Captive Portal no es solo una herramienta de red; es un punto de recopilación de datos. Si solicita datos de los usuarios, está legalmente obligado a protegerlos. No hacerlo puede resultar en graves sanciones económicas y daños importantes a la reputación de su marca.

Esto supone una enorme carga para las empresas a la hora de garantizar que su proceso de inicio de sesión del Captive Portal cumpla con la normativa. Las consideraciones clave incluyen:

- Consentimiento explícito: Los usuarios deben aceptar de forma activa y clara que se recopilen sus datos. Las casillas marcadas previamente ya no son válidas.

- Política de privacidad clara: Debe proporcionar una política de privacidad de fácil acceso que explique las prácticas de manejo de datos en términos sencillos y directos.

- Minimización de datos: Recopile únicamente los datos que necesite absolutamente para el servicio que está prestando.

- Almacenamiento seguro: Los datos recopilados deben almacenarse de forma segura para evitar brechas.

El desafío es que muchos sistemas básicos de Captive Portal carecen de las funciones necesarias para gestionar estos requisitos de cumplimiento de forma eficaz. Esto deja a las empresas expuestas a riesgos legales y erosiona la confianza de sus clientes. Proteger estos datos es primordial y requiere un profundo conocimiento de sus obligaciones. Puede obtener más información sobre las mejores prácticas de datos y seguridad para garantizar que su red sea totalmente compatible y segura.

La combinación de estos riesgos de seguridad y privacidad es exactamente la razón por la que el sector avanza hacia métodos de acceso más modernos e inherentemente seguros que protegen a los usuarios desde el momento en que se conectan.

El cambio más allá de los inicios de sesión de portales tradicionales

Esa rutina familiar de encontrar una red Wi-Fi y acceder a una página de inicio de sesión se está convirtiendo poco a poco en algo del pasado. Aunque los Captive Portal han sido los guardianes digitales de las redes públicas durante años, sus grietas están empezando a mostrarse. Los problemas de seguridad, la experiencia del usuario y la gestión engorrosa han allanado el camino para una nueva generación de tecnologías de acceso. El sector avanza definitivamente hacia un futuro más seguro, fluido y automatizado.

No se trata solo de una actualización de software menor; es un replanteamiento completo de cómo nos conectamos a las redes inalámbricas. El objetivo principal es eliminar la fricción y los puntos débiles que forman parte del proceso de inicio de sesión tradicional. En lugar de tener que introducir datos en una página web, las soluciones modernas trabajan en segundo plano para que sus dispositivos se autentiquen de forma automática y segura, desde el momento en que están dentro del alcance.

El auge del roaming sin interrupciones

Imagine que su teléfono se conecta a una red Wi-Fi con la misma seguridad sin esfuerzo que utiliza para una red móvil: sin páginas de inicio de sesión, sin contraseñas, solo acceso instantáneo y de confianza. Esto es exactamente lo que ofrecen tecnologías como Passpoint (también conocido como Hotspot 2.0) y el marco OpenRoaming. Piense en ellos como un pasaporte Wi-Fi universal para sus dispositivos.

Una vez que un usuario configura su dispositivo para una red habilitada para OpenRoaming o Passpoint, sus credenciales se guardan de forma segura. A partir de entonces, su dispositivo se conectará de forma automática y segura a cualquier red participante en cualquier parte del mundo.

Passpoint (Hotspot 2.0): Este es el protocolo principal de la Wi-Fi Alliance que gestiona todo el trabajo de descubrimiento automático de redes e inicio de sesión. Utiliza un cifrado WPA2/WPA3 sólido de nivel empresarial, creando un túnel seguro desde el primer paquete de datos y eliminando el riesgo de ataques de "gemelo malvado".

OpenRoaming: Construido sobre Passpoint, se trata de una federación global de redes. Permite a alguien que se autentica en una red miembro (como su cafetería local) desplazarse sin problemas a cualquier otra red miembro (como un aeropuerto u hotel) sin tener que volver a iniciar sesión.

La gran idea detrás de estas tecnologías es hacer que el acceso Wi-Fi seguro sea tan sencillo y generalizado como el roaming móvil. Al trasladar el proceso de autenticación de un navegador web al propio dispositivo, eliminan los eslabones más débiles de la cadena: el usuario y la página del portal no cifrada.

Acceso avanzado para entornos corporativos

Este movimiento hacia un acceso sin interrupciones no es solo para redes públicas de invitados; también está ocurriendo en el mundo corporativo. Para los empleados, los equipos de TI y los dispositivos gestionados, la necesidad de una seguridad estricta y una simplicidad total ha empujado a las empresas a adoptar métodos de autenticación más sólidos que se conectan directamente a sus sistemas de identidad.

Uno de los enfoques más eficaces es la autenticación basada en certificados. En lugar de una contraseña, se instala un certificado digital único en cada dispositivo propiedad de la empresa. Cuando un usuario intenta conectarse, la red comprueba este certificado con un proveedor de identidad como Microsoft Entra ID, Okta o Google Workspace. Es un modelo de seguridad Zero Trust (confianza cero) que requiere cero interacción por parte del usuario.

Otra innovación inteligente son las claves precompartidas individuales (iPSK), a veces llamadas Private PSK. Esto es perfecto para dispositivos que no pueden manejar una autenticación compleja, como el hardware IoT (termostatos inteligentes, cámaras de seguridad) o equipos más antiguos. Cada dispositivo obtiene su propia contraseña Wi-Fi única, que se puede gestionar y revocar fácilmente sin interrumpir a ningún otro dispositivo de la red. Combina la simplicidad de una clave precompartida con la seguridad de la responsabilidad individual: un gran paso adelante respecto a tener una contraseña compartida para todos.

A medida que los fabricantes de dispositivos eliminan progresivamente los métodos de inicio de sesión Wi-Fi heredados, estos nuevos enfoques se están volviendo innegociables. Puede obtener más información sobre la muerte del Captive Portal y lo que significa para las empresas.

Cómo las plataformas modernas reinventan el inicio de sesión Wi-Fi

El antiguo inicio de sesión del Captive Portal, con todos sus dolores de cabeza de seguridad y flujos de usuario engorrosos, finalmente está desapareciendo. Está siendo reemplazado por plataformas de red inteligentes basadas en la identidad que están cambiando fundamentalmente las reglas del juego. Soluciones como Purple abordan los principales puntos débiles de esos sistemas heredados, alejándose de un modelo engorroso de intercepción y redirección hacia uno de autenticación automatizada y de confianza. No se trata solo de una actualización incremental; es una reinvención completa de lo que debería ser la puerta de entrada digital de una red.

En lugar de tratar cada conexión como una amenaza potencial que requiere un inicio de sesión manual, estas plataformas modernas establecen confianza desde la primera interacción. Crean una bienvenida segura, fluida y mucho más sofisticada para cualquiera que entre en su establecimiento.

Para los invitados: una bienvenida sin contraseñas

Para sus invitados, el cambio más importante y bienvenido es que la página de inicio de sesión simplemente desaparece. Al utilizar tecnologías como Passpoint y OpenRoaming, las plataformas modernas ofrecen una verdadera experiencia de "conectar y listo".

Un invitado solo tiene que autenticarse una vez. La próxima vez que visite (o cuando entre en cualquiera de las miles de otras ubicaciones de la red de roaming), su dispositivo simplemente se conectará, de forma automática y segura. Funciona de manera muy parecida a como su teléfono móvil se conecta a una red celular; simplemente ocurre, sin necesidad de ninguna acción. Este enfoque también evita por completo el riesgo de ataques de intermediario. Puede profundizar en cómo el Wi-Fi sin interrupciones elimina las amenazas de seguridad comunes en nuestra guía detallada.

Una plataforma Wi-Fi moderna transforma el acceso a la red de una tarea recurrente a un apretón de manos seguro y único. La mejor experiencia de inicio de sesión es aquella que el usuario nunca tiene que ver.

Esto también aborda de frente las preocupaciones sobre la privacidad. En el Reino Unido, las leyes de privacidad de datos como el GDPR han remodelado por completo la forma en que se pueden utilizar los portales, exigiendo un consentimiento claro e inequívoco. Aunque los equipos de marketing minorista del Reino Unido vieron en su día tasas de interacción un 42 % más altas tras implementar un portal, los crecientes temores sobre la privacidad provocaron una caída del 15 % en la adopción, ya que los usuarios se preocupaban por las brechas de datos. Plataformas como Purple no solo garantizan el pleno cumplimiento, sino que también convierten esos datos de origen (first-party data) en información con un ROI demostrado, como un aumento del 22 % en las visitas para los clientes de hostelería.

Para el personal: acceso de nivel empresarial Zero Trust

Para sus propios empleados y usuarios corporativos, las plataformas modernas eliminan las molestias de los servidores RADIUS in situ y la pesadilla de seguridad de las contraseñas compartidas. En su lugar, se conectan directamente a los proveedores de identidad basados en la nube que ya utiliza.

Esto hace que sea increíblemente sencillo para las organizaciones implementar un modelo de seguridad Zero Trust.

- Integración SSO: Las plataformas se conectan con Microsoft Entra ID, Google Workspace y Okta. El personal solo utiliza sus credenciales normales de la empresa para el Single Sign-On (SSO), lo que facilita enormemente el acceso.

- Autenticación basada en certificados: Para los dispositivos propiedad de la empresa, se entregan automáticamente certificados digitales únicos. Esto concede acceso en función de una identidad de dispositivo de confianza, no solo de una contraseña que puede ser objeto de phishing o robo.

- PSK individual (iPSK): Incluso esos complicados dispositivos heredados e IoT que no pueden manejar la autenticación avanzada pueden bloquearse. Cada dispositivo obtiene su propia contraseña única que se puede revocar en un segundo sin interrumpir nada más.

Dado que todo se gestiona desde la nube, cuando un empleado deja la empresa, su acceso a la red se corta en el momento en que se le elimina del directorio central. Esto cierra un enorme agujero de seguridad que se encuentra en muchas redes tradicionales, aportando seguridad de nivel empresarial con la simplicidad del nivel de consumidor a todos los sectores, desde la hostelería y el comercio minorista hasta la atención sanitaria.

Su lista de verificación para el acceso a redes modernas

Pasar de un inicio de sesión de Captive Portal tradicional a una red moderna basada en la identidad no es algo que se haga por capricho. Requiere un poco de planificación cuidadosa. Esta práctica lista de verificación es su hoja de ruta, diseñada para guiar a los administradores de TI y a los propietarios de empresas a través de las etapas clave de la actualización del acceso a la red para todos: invitados, personal y todos esos dispositivos conectados.

1. Defina sus políticas de acceso

Antes de tocar cualquier tecnología, el primer paso es averiguar quién necesita acceso y qué tipo de acceso debería obtener. Es un error clásico tratar a todos los usuarios por igual.

- Acceso de invitados: ¿Cuál es el objetivo principal aquí? ¿Es puramente para la comodidad del cliente, una forma de recopilar datos de marketing o un servicio premium de pago? Su respuesta le orientará hacia una experiencia de OpenRoaming sin interrupciones o hacia un Captive Portal con un formulario de captura de datos que cumpla con la normativa.

- Acceso de empleados: ¿Cómo debería conectarse su equipo? Los dispositivos corporativos deberían tener acceso zero-touch mediante certificados, mientras que sus dispositivos personales podrían ser más adecuados para utilizar credenciales SSO que ya conocen.

- Dispositivos IoT y heredados: Este es el punto complicado. ¿Cómo conectará de forma segura dispositivos como impresoras, televisores inteligentes o sensores de edificios que no pueden manejar inicios de sesión complejos? Aquí es exactamente donde las claves precompartidas individuales (iPSK) se vuelven esenciales.

2. Evalúe su infraestructura e integraciones

Su hardware y software existentes van a desempeñar un papel fundamental en su plan de migración. Una auditoría exhaustiva no es solo una buena idea; es un primer paso innegociable.

Una solución de acceso moderna no debería obligarle a realizar una revisión completa del hardware. Debería funcionar con lo que ya tiene, integrándose con su infraestructura de red y sistemas de identidad existentes para actuar como una capa inteligente que lo mejora todo.

Empiece por comprobar la compatibilidad con sus puntos de acceso Wi-Fi actuales, ya sean de proveedores como Meraki , Aruba o UniFi . Igual de importante es identificar a su proveedor de identidad principal. ¿Es Microsoft Entra ID , Google Workspace u Okta ? Su nuevo sistema debe conectarse a esta fuente central de información para automatizar quién obtiene acceso y quién no.

3. Diseñe la experiencia de incorporación del usuario

La forma en que los usuarios se conectan por primera vez a la red marca la pauta de toda su experiencia. Un proceso confuso o interminable socavará por completo todos los beneficios de la actualización.

- Para Passpoint/OpenRoaming: Asegúrese de tener instrucciones claras listas para la configuración única. Un simple código QR o un enlace a un perfil de configuración pueden convertir esto en un proceso que solo lleva unos segundos.

- Para SSO y acceso basado en certificados: Para los empleados, esto debería ser totalmente invisible. El objetivo es que seleccionen el SSID corporativo y que simplemente funcione: sin portales, sin contraseñas, sin complicaciones.

4. Planifique la seguridad y el cumplimiento

Por último, asegúrese de que su nuevo sistema refuerza su seguridad y cumple con todas las normativas necesarias. Esto significa verificar que cada conexión esté cifrada desde el principio utilizando WPA2/WPA3-Enterprise. Si recopila algún dato, confirme que su plataforma cuenta con mecanismos de consentimiento claros y políticas de privacidad totalmente alineadas con el GDPR. Al hacer de la seguridad y el cumplimiento una parte fundamental del plan, construye una red que no solo es fácil de usar, sino también fiable y resistente.

Preguntas frecuentes

Cuando se trata del acceso a la red, es inevitable que surjan preguntas, especialmente al intentar encontrar el equilibrio adecuado entre una gran experiencia de usuario y una seguridad sólida. Aquí tiene algunas respuestas directas a las consultas más comunes que escuchamos sobre los Captive Portal y sus alternativas más modernas.

¿Pueden los usuarios eludir el inicio de sesión de un Captive Portal?

La respuesta corta es: no en una red bien configurada. Aunque pueda leer sobre trucos técnicos como la suplantación de MAC (MAC spoofing), cualquier firewall moderno o punto de acceso inteligente está diseñado para bloquearlos. Es una práctica estándar canalizar todo el tráfico a través del portal hasta que un usuario se haya autenticado correctamente.

Para cualquier empresa, asegurarse de que su sistema realmente impone el inicio de sesión es vital para la seguridad de la red, la integridad de los datos y el cumplimiento normativo. Y para los usuarios, el camino de menor resistencia es casi siempre pasar por el proceso de inicio de sesión según lo previsto.

¿Es seguro introducir mi información en un Captive Portal?

Esto depende realmente de quién sea el propietario de la red y de cómo esté configurada. Si se conecta al Wi-Fi de una marca de confianza, como una gran cadena hotelera o un aeropuerto, el riesgo suele ser menor. Pero siempre debe ser precavido. Lo primero que debe hacer es comprobar si hay HTTPS en la dirección web del portal antes de escribir nada.

Una buena regla general: nunca entregue información muy confidencial, como números de tarjetas de crédito o datos de identificación gubernamental, solo por Wi-Fi gratis. El peligro de los ataques de "gemelo malvado" (donde un hacker configura un punto de acceso falso y convincente para robar sus datos) es muy real en las redes públicas.

Esta es exactamente la razón por la que las soluciones automatizadas y cifradas como Passpoint y OpenRoaming se consideran mucho más seguras. Eliminan por completo la página de inicio de sesión manual, que es el eslabón débil que explotan este tipo de ataques.

¿En qué es mejor OpenRoaming que un Captive Portal?

OpenRoaming no es solo una mejora; es una forma completamente diferente y mejor de conectarse al Wi-Fi. Hace que todo el concepto de página de inicio de sesión quede obsoleto. Una vez que su dispositivo tiene un perfil de OpenRoaming, le conecta de forma automática y segura a cualquier red del ecosistema, en cualquier parte del mundo. Se acabó el buscar SSID o hacer clic en pantallas de inicio de sesión.

Funciona utilizando la autenticación basada en certificados para crear una conexión privada y cifrada desde el primer momento. Esto aporta algunas ventajas importantes:

- Una experiencia verdaderamente sin fricciones: Elimina por completo la molestia de encontrar la red, abrir un navegador e introducir sus datos cada vez.

- Seguridad seriamente mejorada: Al utilizar el cifrado WPA2/WPA3-Enterprise desde el momento en que se conecta, le protege de amenazas comunes como los ataques de gemelo malvado y de intermediario.

- Conectividad global y escalable: Ofrece una conexión sin interrupciones que funciona igual que el roaming de su teléfono móvil, brindándole acceso de confianza en miles de ubicaciones en todo el mundo.

Al final, OpenRoaming cambia un proceso engorroso e inseguro por uno que es invisible, automático y mejor para todos los implicados: tanto el usuario como el establecimiento que proporciona el Wi-Fi.

¿Listo para ir más allá de los inicios de sesión engorrosos y ofrecer una experiencia Wi-Fi segura y sin interrupciones? Purple ofrece una plataforma de red basada en la identidad que sustituye a los Captive Portal tradicionales por un acceso automatizado y sin contraseñas para invitados y personal. Descubra cómo Purple puede modernizar su red .