Waren Sie schon einmal in einem Hotel oder Café und wollten online gehen, wurden aber von einer Anmeldeseite gestoppt, bevor Sie surfen konnten? Das ist ein Captive Portal Login. Es ist das digitale Äquivalent zur Rezeption eines Wi-Fi-Netzwerks – bevor Sie vollen Zugriff erhalten, müssen Sie „einchecken“.

Ihre erste Begegnung mit einem Captive Portal

Stellen Sie sich vor: Sie sind nach einer langen Reise gerade in Ihrem Hotel angekommen. Sie öffnen Ihren Laptop, verbinden sich mit dem Wi-Fi des Hotels und erwarten, direkt Ihre E-Mails abrufen zu können. Stattdessen werden Sie von einer Seite mit dem Logo des Hotels begrüßt, die nach Ihrer Zimmernummer und Ihrem Nachnamen fragt. Diese kleine Unterbrechung ist das Captive Portal in Aktion.

Seine Hauptaufgabe ist einfach: zu verwalten, wer in das Netzwerk gelangt. Dies geschieht durch die Schaffung eines temporären, abgeschotteten Bereichs für jedes neue Gerät. Während Sie sich in diesem „gefangenen“ (captive) Zustand befinden, ist der einzige Ort, den Ihr Gerät erreichen kann, diese spezifische Anmeldeseite. Das Netzwerk hält Ihre Internetverbindung im Grunde genommen als Geisel, bis Sie tun, was verlangt wird.

Die Analogie des digitalen Türstehers

Eine gute Möglichkeit, sich ein Captive Portal vorzustellen, ist wie ein freundlicher, aber bestimmter Türsteher in einem exklusiven Club – in diesem Fall dem Internet.

- Erste Verbindung: Sie erscheinen am Eingang des Clubs (Verbindung mit dem Wi-Fi).

- Das Abfangen: Der Türsteher hält Sie höflich auf, bevor Sie eintreten können (Ihr Datenverkehr wird abgefangen).

- Authentifizierung: Sie zeigen Ihre Einladung oder Ihren Ausweis vor (Sie geben Ihre Anmeldedaten ein oder stimmen den Bedingungen zu).

- Zugang gewährt: Der Türsteher öffnet die Samtschnur und Sie können eintreten (Sie haben nun vollen Internetzugang).

Dieser Prozess stellt sicher, dass nur autorisierte Benutzer online gehen, und lässt den Standort entscheiden, wer sich verbindet, für wie lange und zu welchen Bedingungen. Es ist ein grundlegendes Werkzeug für jedes Unternehmen, das Gäste- oder öffentliches Wi-Fi anbietet.

Bei einem Captive Portal geht es nicht nur um Sicherheit; es ist ein entscheidender Berührungspunkt für die Einbindung und Kommunikation von Gästen. Es verwandelt eine einfache Verbindung in die Möglichkeit, im Moment der Verbindung direkt Branding zu präsentieren, Angebote zu teilen oder wichtige Nutzungsbedingungen an den Benutzer zu kommunizieren.

Dieses kontrollierte Gateway ist im öffentlichen Raum allgegenwärtig. In Großbritannien beispielsweise ist der Markt für Captive Portal-Lösungen parallel zum Aufstieg von öffentlichem Wi-Fi im Gastgewerbe massiv gewachsen. Nachdem die GDPR in Kraft getreten war, verzeichneten britische Hotels einen Anstieg von 35 % bei den Wi-Fi-Logins von Gästen. Aber es läuft nicht alles reibungslos; 22 % der britischen Nutzer geben einfach auf, wenn der Anmeldeprozess zu umständlich ist. Weitere Einblicke in das Marktwachstum von Captive Portal-Lösungen und deren Herausforderungen finden Sie hier. Dies zeigt, wie schwierig es ist, Netzwerkkontrolle mit einer reibungslosen Benutzererfahrung in Einklang zu bringen, was genau der Grund ist, warum moderne Alternativen so viel an Bedeutung gewinnen.

Wie ein Captive Portal Login tatsächlich funktioniert

Was passiert also hinter den Kulissen, wenn Sie auf dieses Captive Portal stoßen? Lassen Sie uns zu unserer Analogie des digitalen Türstehers zurückkehren. In dem Moment, in dem Sie sich mit einem neuen Wi-Fi-Netzwerk verbinden, versucht Ihr Gerät – ob Smartphone, Tablet oder Laptop – instinktiv, das weite Internet zu erreichen. Vielleicht sucht es nach neuen E-Mails, ruft eine Push-Benachrichtigung ab oder überprüft einfach, ob eine Verbindung besteht.

Aber das Gateway des Netzwerks, unser digitaler Türsteher, hat andere Pläne.

Es fängt diese allererste Anfrage ab. Anstatt das Signal Ihres Geräts ins Internet weiterzuleiten, greift das Gateway es auf und leitet Sie auf eine lokale Webseite um, die im Netzwerk selbst gehostet wird: die Captive Portal Login-Seite. Dies ist der Kerntrick, eine clevere Netzwerkumleitung, die DNS und HTTP nutzt, um sicherzustellen, dass Sie, egal welche Seite Sie zuerst besuchen möchten, auf dem Authentifizierungsbildschirm landen.

Sie werden im wahrsten Sinne des Wortes gefangen gehalten, bis Sie dem Türsteher das Passwort geben.

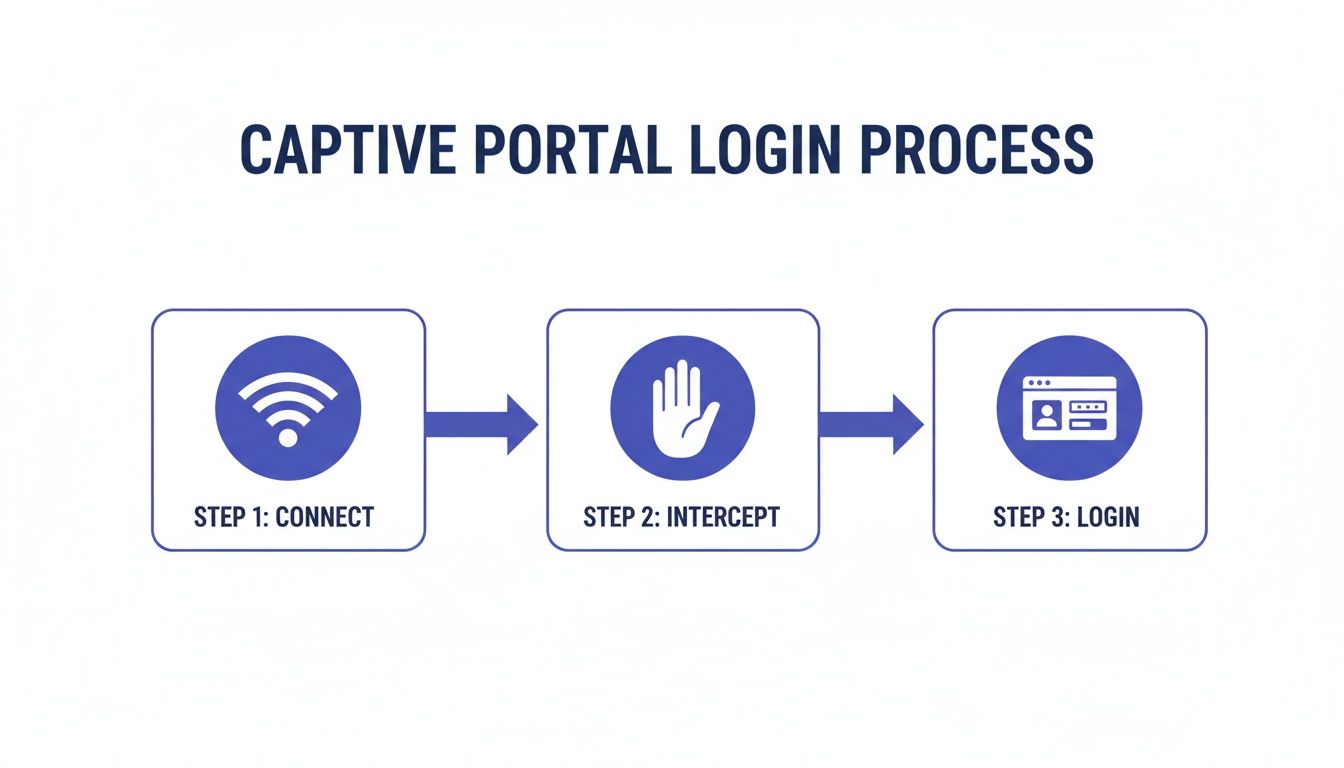

Diese Infografik schlüsselt die einfache, aber wirkungsvolle dreistufige Reise auf, die jeder Benutzer bei seiner ersten Verbindung unternimmt.

Wie Sie sehen können, ist dieser mittlere Schritt – das Abfangen – das entscheidende Bindeglied zwischen dem Beitritt eines Benutzers zum Netzwerk und der Erlaubnis, es tatsächlich zu nutzen.

Der Moment der Authentifizierung: Wie Sie hineinkommen

Sobald Sie auf diese Anmeldeseite blicken, benötigt das System eine Möglichkeit, Ihre Identität zu bestätigen. Hier kommen verschiedene Authentifizierungsmethoden ins Spiel, und diejenige, die ein Unternehmen wählt, sagt viel über seine Ziele aus. Liegt die Priorität auf einer schnellen, reibungslosen Erfahrung? Oder geht es darum, Marketingdaten zu sammeln oder erstklassige Sicherheit zu gewährleisten?

Jede Methode erfüllt einen anderen Zweck und schafft eine eigene User Journey. Sie sind mit ziemlicher Sicherheit den meisten davon schon begegnet.

Vergleich gängiger Captive Portal-Authentifizierungsmethoden

Die Wahl des richtigen Weges, um Benutzern den Zugang zu Ihrem Netzwerk zu ermöglichen, ist ein Balanceakt. Sie müssen den Benutzerkomfort gegen Ihre Geschäftsziele wie Sicherheit und Datenerfassung abwägen. Nachfolgend finden Sie eine praktische Aufschlüsselung der gängigsten Methoden, die Sie in der Praxis finden.

Diese Methoden zeigen, dass es nicht den einen „besten“ Weg gibt, Benutzer zu authentifizieren. Die richtige Wahl hängt immer von den spezifischen Anforderungen des Standorts und den Erwartungen seiner Benutzer ab. Ein Café benötigt nicht das gleiche Sicherheitsniveau wie eine Unternehmenszentrale.

Authentifizierung auf Enterprise-Niveau: Mehr als ein einfacher Login

Während die oben genannten Methoden perfekt für Gästenetzwerke sind, erfordern Unternehmens- oder Hochsicherheitsumgebungen etwas Robusteres. Hier ist das Ziel nicht nur, Personen online gehen zu lassen; es geht darum zu überprüfen, dass nur autorisierte Personen Zugang erhalten, oft durch direkte Integration in die internen IT-Systeme eines Unternehmens.

Authentifizierung ist nicht nur ein Tor; es ist eine Identitätsprüfung. Die Stärke dieser Prüfung muss dem Wert dessen entsprechen, was sich hinter dem Tor befindet. Für ein Unternehmensnetzwerk bedeutet das, über einfache Codes hinauszugehen und Methoden zu verwenden, die sich in vertrauenswürdige Identitätsquellen integrieren lassen.

Eine der etabliertesten und zuverlässigsten Methoden ist RADIUS (Remote Authentication Dial-In User Service). Stellen Sie sich einen RADIUS-Server als zentralisierten Türsteher für Ihr Netzwerk vor. Wenn ein Benutzer seine Anmeldedaten in das Portal eingibt, wird die Anfrage an den RADIUS-Server weitergeleitet. Dieser gleicht diese Informationen dann mit einem zentralen Benutzerverzeichnis, wie Active Directory, ab, um die Identität des Benutzers zu bestätigen und den Zugriff basierend auf voreingestellten Regeln zu gewähren.

Ein noch modernerer und benutzerfreundlicherer Ansatz ist Single Sign-On (SSO). Dies ist ein Game-Changer für die Mitarbeitererfahrung. Es ermöglicht dem Personal, denselben Login zu verwenden, den sie bereits für alles andere nutzen – wie ihr Microsoft 365 - oder Google Workspace -Konto. Es ist eine Win-Win-Situation: Mitarbeiter gehen online, ohne sich ein weiteres Passwort merken zu müssen, und die IT kann den Netzwerkzugriff über eine einzige, sichere Plattform verwalten.

Die versteckten Sicherheits- und Datenschutzrisiken, denen Sie ausgesetzt sind

Während sich ein Captive Portal Login wie ein Standardbestandteil der Verbindung mit öffentlichem Wi-Fi anfühlt, kann dieses digitale Gateway auch ein Schwachpunkt sein, der sowohl Unternehmen als auch deren Kunden ernsthaften Sicherheits- und Datenschutzbedrohungen aussetzt. Genau der Mechanismus, der Sie auf eine Anmeldeseite umleitet, kann von Angreifern ausgenutzt werden und einen Moment der Bequemlichkeit in eine große Schwachstelle verwandeln.

Stellen Sie sich vor, Sie sind an einem belebten Flughafen und möchten unbedingt online gehen. Sie sehen zwei Wi-Fi-Netzwerke: „Airport_Free_WiFi“ und „Airport_Free_Wi-Fi“. Sie sehen identisch aus, aber eines ist eine Falle. Dies ist der klassische „Evil Twin“-Angriff, und es ist eine der häufigsten Bedrohungen im Zusammenhang mit Captive Portals.

Ein Angreifer richtet einfach einen bösartigen Wi-Fi-Hotspot mit einem Namen ein, der den legitimen imitiert. Wenn Sie sich verbinden, erfasst ihr bösartiges Portal – eine perfekte Kopie des Originals – alle Informationen, die Sie eingeben, von Ihrer E-Mail-Adresse bis hin zu Passwörtern oder persönlichen Daten. Sie denken, Sie melden sich an, aber in Wirklichkeit übergeben Sie Ihre Anmeldedaten direkt an einen Cyberkriminellen.

Unverschlüsselte Verbindungen und Datenabfangen

Selbst in einem legitimen Netzwerk verschwinden die Risiken nicht einfach, insbesondere wenn die Verbindung nicht ordnungsgemäß gesichert ist. Viele ältere oder schlecht konfigurierte Captive Portals arbeiten immer noch über eine unverschlüsselte HTTP-Verbindung. Das bedeutet, dass die Daten, die Sie zwischen Ihrem Gerät und dem Portal senden, im Klartext übertragen werden.

Jeder im selben Netzwerk mit grundlegenden Hacking-Tools kann einen Man-in-the-Middle (MitM)-Angriff durchführen. Sie können die Informationen, die zwischen Ihnen und dem Wi-Fi-Hotspot fließen, abfangen, lesen und sogar verändern. Dazu gehören Anmeldedaten, in Formulare eingegebene persönliche Informationen und die Websites, die Sie unmittelbar nach der Verbindung besuchen.

Aktuelle Daten zeigen, wie ernst dies in Großbritannien geworden ist. Man-in-the-Middle-Angriffe sind in den letzten Jahren in öffentlichen Wi-Fi-Netzwerken um 28 % gestiegen. Im Einzelhandel meldeten erstaunliche 34 % der Einkaufszentren unbefugte Zugriffsversuche über gefälschte Portale, wodurch schätzungsweise 750.000 Benutzeranmeldeinformationen kompromittiert wurden. Auch das Gastgewerbe ist nicht immun; 19 % der Gäste-Logins in britischen Hotels erwiesen sich als anfällig für diese Art des Datenabfangens. Lesen Sie die vollständige Studie über diese Captive Portal-Sicherheitstrends .

Das Datenschutzproblem bei der Datenerfassung

Über aktive Sicherheitsbedrohungen hinaus schaffen Captive Portals erhebliche Datenschutzherausforderungen. Um Zugang zu erhalten, werden Benutzer oft gebeten, persönliche Daten preiszugeben – einen Namen, eine E-Mail-Adresse, eine Telefonnummer oder sogar Zugriff auf ihre Social-Media-Profile. Während diese Informationen für das Marketing wertvoll sind, schaffen sie auch eine große Verantwortung für das Unternehmen, das sie sammelt.

Unter Vorschriften wie der General Data Protection Regulation (GDPR) in Großbritannien und Europa müssen Organisationen völlig transparent darüber sein, welche Daten sie sammeln, warum sie diese benötigen und wie sie diese verwenden möchten.

Ein Captive Portal ist nicht nur ein Netzwerk-Tool; es ist ein Datenerfassungspunkt. Wenn Sie nach Benutzerdaten fragen, sind Sie gesetzlich verpflichtet, diese zu schützen. Ein Versäumnis kann zu schweren finanziellen Strafen und ernsthaften Schäden für den Ruf Ihrer Marke führen.

Dies stellt eine enorme Belastung für Unternehmen dar, um sicherzustellen, dass ihr Captive Portal Login-Prozess konform ist. Zu den wichtigsten Überlegungen gehören:

- Ausdrückliche Zustimmung: Benutzer müssen der Erfassung ihrer Daten aktiv und eindeutig zustimmen. Vorab angekreuzte Kästchen reichen einfach nicht mehr aus.

- Klare Datenschutzrichtlinie: Sie müssen eine leicht zugängliche Datenschutzrichtlinie bereitstellen, die die Datenverarbeitungspraktiken in einfachen, verständlichen Worten erklärt.

- Datenminimierung: Sammeln Sie nur die Daten, die Sie für den von Ihnen bereitgestellten Dienst unbedingt benötigen.

- Sichere Speicherung: Die gesammelten Daten müssen sicher gespeichert werden, um Verstöße zu verhindern.

Die Herausforderung besteht darin, dass vielen grundlegenden Captive Portal-Systemen die Funktionen fehlen, die zur effektiven Verwaltung dieser Compliance-Anforderungen erforderlich sind. Dies setzt Unternehmen rechtlichen Risiken aus und untergräbt das Vertrauen ihrer Kunden. Der Schutz dieser Daten ist von größter Bedeutung und erfordert ein tiefes Verständnis Ihrer Verpflichtungen. Sie können mehr über Best Practices für Daten und Sicherheit erfahren, um sicherzustellen, dass Ihr Netzwerk vollständig konform und sicher ist.

Die Kombination dieser Sicherheits- und Datenschutzrisiken ist genau der Grund, warum sich die Branche in Richtung modernerer, von Natur aus sicherer Zugriffsmethoden bewegt, die Benutzer vom Moment der Verbindung an schützen.

Der Wandel über traditionelle Portal-Logins hinaus

Diese vertraute Routine, ein Wi-Fi-Netzwerk zu finden und auf eine Anmeldeseite zu stoßen, gehört langsam der Vergangenheit an. Während Captive Portals jahrelang die digitalen Gatekeeper für öffentliche Netzwerke waren, beginnen sich ihre Risse zu zeigen. Probleme mit Sicherheit, Benutzererfahrung und umständlichem Management haben den Weg für eine neue Generation von Zugriffstechnologien geebnet. Die Branche bewegt sich definitiv in eine Zukunft, die sicherer, nahtloser und automatisierter ist.

Dies ist nicht nur ein kleines Software-Update; es ist ein komplettes Überdenken der Art und Weise, wie wir uns mit drahtlosen Netzwerken verbinden. Das Hauptziel ist es, die Reibung und Schwachstellen zu beseitigen, die Teil des traditionellen Anmeldeprozesses sind. Anstatt Details in eine Webseite eingeben zu müssen, arbeiten moderne Lösungen hinter den Kulissen, um Ihre Geräte automatisch und sicher zu authentifizieren, sobald Sie in Reichweite sind.

Der Aufstieg des nahtlosen Roamings

Stellen Sie sich vor, Ihr Telefon verbindet sich mit einem Wi-Fi-Netzwerk mit derselben mühelosen Sicherheit, die es für ein Mobilfunknetz verwendet – keine Anmeldeseiten, keine Passwörter, nur sofortiger, vertrauenswürdiger Zugriff. Genau das liefern Technologien wie Passpoint (auch bekannt als Hotspot 2.0) und das OpenRoaming-Framework. Stellen Sie sich diese als universellen Wi-Fi-Pass für Ihre Geräte.

Sobald ein Benutzer sein Gerät für ein OpenRoaming- oder Passpoint-fähiges Netzwerk einrichtet, sind seine Anmeldedaten sicher verstaut. Von da an verbindet sich sein Gerät automatisch und sicher mit jedem teilnehmenden Netzwerk überall auf der Welt.

Passpoint (Hotspot 2.0): Dies ist das Kernprotokoll der Wi-Fi Alliance, das die gesamte automatische Netzwerkerkennung und Anmeldearbeit übernimmt. Es verwendet eine starke WPA2/WPA3-Verschlüsselung auf Enterprise-Niveau, die vom ersten Datenpaket an einen sicheren Tunnel erstellt und das Risiko von „Evil Twin“-Angriffen ausschließt.

OpenRoaming: Aufbauend auf Passpoint ist dies ein globaler Zusammenschluss von Netzwerken. Es ermöglicht jemandem, der sich in einem Mitgliedsnetzwerk (wie Ihrem örtlichen Café) authentifiziert, nahtlos in jedes andere Mitgliedsnetzwerk (wie einen Flughafen oder ein Hotel) zu wechseln, ohne sich jemals wieder anmelden zu müssen.

Die große Idee hinter diesen Technologien ist es, sicheren Wi-Fi-Zugang so einfach und weit verbreitet zu machen wie Mobilfunk-Roaming. Indem sie den Authentifizierungsprozess von einem Webbrowser auf das Gerät selbst verlagern, eliminieren sie die schwächsten Glieder in der Kette – den Benutzer und die unverschlüsselte Portalseite.

Erweiterter Zugriff für Unternehmensumgebungen

Dieser Schritt hin zu nahtlosem Zugriff gilt nicht nur für öffentliche Gästenetzwerke; er findet auch in der Unternehmenswelt statt. Für Mitarbeiter, IT-Teams und verwaltete Geräte hat das Bedürfnis nach strenger Sicherheit und absoluter Einfachheit Unternehmen dazu veranlasst, stärkere Authentifizierungsmethoden einzuführen, die direkt in ihre Identitätssysteme integriert werden.

Einer der effektivsten Ansätze ist die zertifikatsbasierte Authentifizierung. Anstelle eines Passworts wird auf jedem firmeneigenen Gerät ein eindeutiges digitales Zertifikat installiert. Wenn ein Benutzer versucht, sich zu verbinden, gleicht das Netzwerk dieses Zertifikat mit einem Identitätsanbieter wie Microsoft Entra ID, Okta oder Google Workspace ab. Es ist ein Zero-Trust-Sicherheitsmodell, das keinerlei Benutzerinteraktion erfordert.

Eine weitere clevere Innovation sind Individual Pre-Shared Keys (iPSK), manchmal auch Private PSK genannt. Dies ist perfekt für Geräte, die keine komplexe Authentifizierung verarbeiten können, wie IoT-Hardware (intelligente Thermostate, Überwachungskameras) oder ältere Geräte. Jedes Gerät erhält sein eigenes, eindeutiges Wi-Fi-Passwort, das einfach verwaltet und widerrufen werden kann, ohne ein anderes Gerät im Netzwerk zu stören. Es verbindet die Einfachheit eines Pre-Shared Keys mit der Sicherheit individueller Verantwortlichkeit – ein massiver Fortschritt gegenüber einem einzigen gemeinsamen Passwort für alle.

Da Gerätehersteller zunehmend veraltete Wi-Fi-Anmeldemethoden auslaufen lassen, werden diese neuen Ansätze unverzichtbar. Sie können mehr über den Tod des Captive Portals erfahren und was dies für Unternehmen bedeutet.

Wie moderne Plattformen den Wi-Fi-Login neu erfinden

Der alte Captive Portal Login mit all seinen Sicherheitskopfschmerzen und umständlichen Benutzerabläufen ist endlich auf dem Rückzug. Er wird durch intelligente, identitätsbasierte Netzwerkplattformen ersetzt, die das Spiel grundlegend verändern. Lösungen wie Purple adressieren die Hauptschmerzpunkte dieser Legacy-Systeme und wechseln von einem umständlichen Modell des Abfangens und Umleitens zu einer automatisierten, vertrauenswürdigen Authentifizierung. Dies ist nicht nur ein inkrementelles Upgrade; es ist eine völlige Neugestaltung dessen, was die digitale Eingangstür eines Netzwerks sein sollte.

Anstatt jede einzelne Verbindung als potenzielle Bedrohung zu behandeln, die einen manuellen Login erfordert, bauen diese modernen Plattformen vom ersten Moment an Vertrauen auf. Sie schaffen einen sicheren, nahtlosen und weitaus anspruchsvolleren Empfang für jeden, der Ihren Standort betritt.

Für Gäste: Ein passwortloser Empfang

Für Ihre Gäste ist die größte und willkommenste Änderung, dass die Anmeldeseite einfach verschwindet. Durch den Einsatz von Technologien wie Passpoint und OpenRoaming bieten moderne Plattformen ein echtes „Connect and Go“-Erlebnis.

Ein Gast muss sich nur einmal authentifizieren. Bei seinem nächsten Besuch – oder wenn er einen der Tausenden anderen Standorte im Roaming-Netzwerk betritt – verbindet sich sein Gerät einfach automatisch und sicher. Es funktioniert ähnlich wie Ihr Mobiltelefon, das sich mit einem Mobilfunknetz verbindet; es passiert einfach, ohne dass eine Aktion erforderlich ist. Dieser Ansatz umgeht auch das Risiko von Man-in-the-Middle-Angriffen vollständig. In unserem detaillierten Leitfaden können Sie tiefer in die Materie eintauchen, wie nahtloses Wi-Fi gängige Sicherheitsbedrohungen eliminiert.

Eine moderne Wi-Fi-Plattform verwandelt den Netzwerkzugang von einer wiederkehrenden lästigen Pflicht in einen einmaligen, sicheren Handshake. Das beste Anmeldeerlebnis ist dasjenige, das der Benutzer nie zu Gesicht bekommt.

Dies geht auch Datenschutzbedenken direkt an. In Großbritannien haben Datenschutzgesetze wie die GDPR die Nutzung von Portalen völlig neu gestaltet und fordern eine klare und eindeutige Zustimmung. Während britische Einzelhandelsmarketingteams einst 42 % höhere Engagement-Raten verzeichneten, nachdem sie ein Portal eingerichtet hatten, führten wachsende Datenschutzängste zu einem Rückgang der Akzeptanz um 15 %, da sich die Benutzer Sorgen über Datenschutzverletzungen machten. Plattformen wie Purple stellen nicht nur die vollständige Compliance sicher, sondern verwandeln diese First-Party-Daten auch in ROI-bewiesene Erkenntnisse, wie z. B. einen Anstieg der Besuche um 22 % für Kunden im Gastgewerbe.

Für Mitarbeiter: Zero-Trust-Zugriff auf Enterprise-Niveau

Für Ihre eigenen Mitarbeiter und Unternehmensbenutzer beseitigen moderne Plattformen den Aufwand von lokalen RADIUS-Servern und den Sicherheitsalbtraum gemeinsam genutzter Passwörter. Stattdessen werden sie direkt in die Cloud-basierten Identitätsanbieter integriert, die Sie bereits verwenden.

Dies macht es für Organisationen unglaublich einfach, ein Zero-Trust-Sicherheitsmodell zu implementieren.

- SSO-Integration: Plattformen verbinden sich mit Microsoft Entra ID, Google Workspace und Okta. Mitarbeiter verwenden einfach ihre normalen Unternehmensdaten für Single Sign-On (SSO), was den Zugriff zum Kinderspiel macht.

- Zertifikatsbasierte Authentifizierung: Für firmeneigene Geräte werden automatisch eindeutige digitale Zertifikate ausgegeben. Dies gewährt Zugriff basierend auf einer vertrauenswürdigen Geräteidentität, nicht nur auf einem Passwort, das durch Phishing erbeutet oder gestohlen werden kann.

- Individual PSK (iPSK): Selbst diese kniffligen Legacy- und IoT-Geräte, die keine erweiterte Authentifizierung verarbeiten können, können abgesichert werden. Jedes Gerät erhält sein eigenes, eindeutiges Passwort, das in Sekundenschnelle widerrufen werden kann, ohne etwas anderes zu stören.

Da alles über die Cloud verwaltet wird, wird der Netzwerkzugriff eines Mitarbeiters, der das Unternehmen verlässt, in dem Moment unterbrochen, in dem er aus dem zentralen Verzeichnis entfernt wird. Dies schließt eine riesige Sicherheitslücke, die in vielen traditionellen Netzwerken zu finden ist, und bringt Sicherheit auf Enterprise-Niveau mit der Einfachheit für Endverbraucher in jeden Sektor, vom Gastgewerbe und Einzelhandel bis hin zum Gesundheitswesen.

Ihre Checkliste für modernen Netzwerkzugang

Der Wechsel von einem traditionellen Captive Portal Login zu einem modernen, identitätsbasierten Netzwerk ist nichts, was man aus einer Laune heraus tut. Es erfordert ein wenig sorgfältige Planung. Diese praktische Checkliste ist Ihr Fahrplan, der IT-Administratoren und Geschäftsinhaber durch die wichtigsten Phasen der Aktualisierung des Netzwerkzugangs für alle führen soll – Gäste, Mitarbeiter und all diese verbundenen Geräte.

1. Definieren Sie Ihre Zugriffsrichtlinien

Bevor Sie irgendeine Technologie anfassen, besteht der erste Schritt darin, herauszufinden, wer Zugriff benötigt und welche Art von Zugriff er erhalten soll. Es ist ein klassischer Fehler, jeden Benutzer gleich zu behandeln.

- Gästezugang: Was ist hier das Hauptziel? Geht es rein um Kundenkomfort, eine Möglichkeit, Marketingdaten zu sammeln, oder um einen kostenpflichtigen Premium-Service? Ihre Antwort wird Sie entweder zu einem nahtlosen OpenRoaming -Erlebnis oder zu einem Captive Portal mit einem konformen Datenerfassungsformular führen.

- Mitarbeiterzugang: Wie sollte sich Ihr Team verbinden? Firmeneigene Geräte sollten über Zertifikate einen Zero-Touch-Zugriff haben, während ihre persönlichen Geräte möglicherweise besser für die Verwendung von SSO-Anmeldeinformationen geeignet sind, die sie bereits kennen.

- IoT- und Legacy-Geräte: Dies ist der knifflige Teil. Wie verbinden Sie Geräte wie Drucker, Smart-TVs oder Gebäudesensoren sicher, die keine komplexen Logins verarbeiten können? Genau hier werden Individual Pre-Shared Keys (iPSK) unerlässlich.

2. Bewerten Sie Ihre Infrastruktur und Integrationen

Ihre vorhandene Hard- und Software wird eine massive Rolle in Ihrem Migrationsplan spielen. Ein gründliches Audit ist nicht nur eine gute Idee; es ist ein nicht verhandelbarer erster Schritt.

Eine moderne Zugriffslösung sollte Sie nicht zu einer kompletten Hardware-Überholung zwingen. Sie sollte mit dem funktionieren, was Sie bereits haben, und sich in Ihre bestehende Netzwerkinfrastruktur und Identitätssysteme integrieren, um als intelligente Schicht zu fungieren, die alles besser macht.

Beginnen Sie mit der Überprüfung der Kompatibilität mit Ihren aktuellen Wi-Fi-Access-Points, unabhängig davon, ob sie von Anbietern wie Meraki , Aruba oder UniFi stammen. Genauso wichtig ist es, Ihren Hauptidentitätsanbieter zu identifizieren. Ist es Microsoft Entra ID , Google Workspace oder Okta ? Ihr neues System muss sich in diese zentrale Single Source of Truth einklinken, um zu automatisieren, wer Zugriff erhält und wer nicht.

3. Gestalten Sie das User Onboarding-Erlebnis

Die Art und Weise, wie sich Benutzer zum ersten Mal mit dem Netzwerk verbinden, gibt den Ton für ihr gesamtes Erlebnis an. Ein verwirrender oder langwieriger Prozess wird alle Vorteile des Upgrades völlig zunichtemachen.

- Für Passpoint/OpenRoaming: Stellen Sie sicher, dass Sie klare Anweisungen für die einmalige Einrichtung bereithalten. Ein einfacher QR-Code oder ein Link zu einem Konfigurationsprofil kann dies in einen Prozess verwandeln, der nur wenige Sekunden dauert.

- Für SSO und zertifikatsbasierten Zugriff: Für Mitarbeiter sollte dies völlig unsichtbar sein. Das Ziel ist, dass sie die Unternehmens-SSID auswählen und es einfach funktioniert – keine Portale, keine Passwörter, kein Aufwand.

4. Planen Sie für Sicherheit und Compliance

Stellen Sie schließlich absolut sicher, dass Ihr neues System Ihre Sicherheit erhöht und alle erforderlichen Vorschriften erfüllt. Dies bedeutet, dass Sie überprüfen müssen, ob jede Verbindung von Anfang an mit WPA2/WPA3-Enterprise verschlüsselt ist. Wenn Sie Daten sammeln, bestätigen Sie, dass Ihre Plattform über klare Zustimmungsmechanismen und Datenschutzrichtlinien verfügt, die vollständig mit der GDPR übereinstimmen. Indem Sie Sicherheit und Compliance zu einem Kernbestandteil des Plans machen, bauen Sie ein Netzwerk auf, das nicht nur einfach zu bedienen, sondern auch vertrauenswürdig und widerstandsfähig ist.

Häufig gestellte Fragen

Wenn Sie sich mit Netzwerkzugang befassen, tauchen unweigerlich Fragen auf, insbesondere wenn Sie versuchen, das richtige Gleichgewicht zwischen einer großartigen Benutzererfahrung und solider Sicherheit zu finden. Hier sind einige unkomplizierte Antworten auf die häufigsten Fragen, die wir zu Captive Portals und ihren moderneren Alternativen hören.

Können Benutzer einen Captive Portal Login umgehen?

Die kurze Antwort lautet: nicht in einem gut konfigurierten Netzwerk. Während Sie vielleicht von technischen Tricks wie MAC-Spoofing lesen, ist jede moderne Firewall oder jeder intelligente Access Point darauf ausgelegt, diese zu unterbinden. Es ist gängige Praxis, den gesamten Datenverkehr durch das Portal zu leiten, bis sich ein Benutzer ordnungsgemäß authentifiziert hat.

Für jedes Unternehmen ist es für die Netzwerksicherheit, Datenintegrität und Compliance von entscheidender Bedeutung, sicherzustellen, dass Ihr System den Login tatsächlich erzwingt. Und für Benutzer ist der Weg des geringsten Widerstands fast immer, einfach den Anmeldeprozess wie vorgesehen zu durchlaufen.

Ist es sicher, meine Informationen in ein Captive Portal einzugeben?

Das hängt wirklich davon ab, wem das Netzwerk gehört und wie es eingerichtet ist. Wenn Sie sich mit dem Wi-Fi einer vertrauenswürdigen Marke wie einer großen Hotelkette oder einem Flughafen verbinden, ist das Risiko im Allgemeinen geringer. Aber Sie sollten immer vorsichtig sein. Das Erste, was Sie tun sollten, ist, nach HTTPS in der Webadresse des Portals zu suchen, bevor Sie etwas eingeben.

Eine gute Faustregel: Geben Sie niemals hochsensible Informationen wie Kreditkartennummern oder staatliche Ausweisdaten nur für kostenloses Wi-Fi preis. Die Gefahr von „Evil Twin“-Angriffen – bei denen ein Hacker einen gefälschten, überzeugend aussehenden Hotspot einrichtet, um Ihre Daten zu stehlen – ist in öffentlichen Netzwerken sehr real.

Genau aus diesem Grund gelten automatisierte, verschlüsselte Lösungen wie Passpoint und OpenRoaming als so viel sicherer. Sie beseitigen die manuelle Anmeldeseite vollständig, die das schwache Glied ist, das diese Art von Angriffen ausnutzt.

Wie ist OpenRoaming besser als ein Captive Portal?

OpenRoaming ist nicht nur eine Verbesserung; es ist eine völlig andere und bessere Art, sich mit Wi-Fi zu verbinden. Es macht das gesamte Konzept der Anmeldeseite überflüssig. Sobald Ihr Gerät über ein OpenRoaming-Profil verfügt, verbindet es Sie automatisch und sicher mit jedem Netzwerk im Ökosystem, überall auf der Welt. Kein Suchen mehr nach SSIDs oder Klicken durch Anmeldebildschirme.

Es funktioniert durch die Verwendung einer zertifikatsbasierten Authentifizierung, um von Anfang an eine private, verschlüsselte Verbindung herzustellen. Dies bringt einige große Vorteile mit sich:

- Ein wirklich reibungsloses Erlebnis: Es beseitigt völlig den Aufwand, das Netzwerk zu finden, einen Browser zu öffnen und jedes Mal Ihre Daten einzugeben.

- Erheblich verbesserte Sicherheit: Durch die Verwendung der WPA2/WPA3-Enterprise-Verschlüsselung vom Moment der Verbindung an schützt es Sie vor gängigen Bedrohungen wie Evil Twin- und Man-in-the-Middle-Angriffen.

- Globale, skalierbare Konnektivität: Es bietet eine nahtlose Verbindung, die genau wie das Roaming Ihres Mobiltelefons funktioniert und Ihnen vertrauenswürdigen Zugriff an Tausenden von Standorten weltweit ermöglicht.

Letztendlich tauscht OpenRoaming einen umständlichen, unsicheren Prozess gegen einen aus, der unsichtbar, automatisch und für alle Beteiligten besser ist – sowohl für den Benutzer als auch für den Standort, der das Wi-Fi bereitstellt.

Sind Sie bereit, umständliche Logins hinter sich zu lassen und ein sicheres, nahtloses Wi-Fi-Erlebnis zu bieten? Purple bietet eine identitätsbasierte Netzwerkplattform, die traditionelle Captive Portals durch passwortlosen, automatisierten Zugriff für Gäste und Mitarbeiter ersetzt. Finden Sie heraus, wie Purple Ihr Netzwerk modernisieren kann .