आइडेंटिटी-बेस्ड नेटवर्किंग: यह क्या है और यह क्यों महत्वपूर्ण है

This guide provides a comprehensive technical reference on Identity-Based Networking (IBN) — what it is, how it works, and why it is a critical investment for any organisation managing large, diverse user populations across hotels, retail chains, stadiums, and public-sector venues. It covers the core IEEE 802.1X architecture, Purple's cloud-native implementation, real-world deployment scenarios, and a clear ROI framework to support procurement decisions.

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

कार्यकारी सारांश

आइडेंटिटी-बेस्ड नेटवर्किंग (IBN) नेटवर्क एक्सेस को प्रबंधित करने के तरीके में एक बुनियादी बदलाव का प्रतिनिधित्व करता है, जो एक स्थिर, पोर्ट-आधारित मॉडल से एक गतिशील, उपयोगकर्ता-केंद्रित मॉडल की ओर बढ़ता है। एक पारंपरिक नेटवर्क में, एक्सेस अधिकार भौतिक पोर्ट या MAC एड्रेस से जुड़े होते हैं, जिससे एक कठोर और असुरक्षित वातावरण बनता है। IBN नेटवर्क एक्सेस विशेषाधिकारों को उपयोगकर्ता की सत्यापित पहचान से जोड़ता है। इसका मतलब यह है कि उपयोगकर्ता कैसे या कहाँ कनेक्ट होता है — Wi-Fi, ईथरनेट, या VPN के माध्यम से — नेटवर्क संसाधनों तक उनकी पहुंच इस बात से निर्धारित होती है कि वे कौन हैं, न कि वे किस डिवाइस का उपयोग कर रहे हैं या वे कहाँ प्लग इन कर रहे हैं।

होटल, रिटेल चेन और स्टेडियम जैसे वातावरण में बड़े, विविध उपयोगकर्ता आधारों का प्रबंधन करने वाले संगठनों के लिए, यह एक गेम-चेंजर है। यह डिफ़ॉल्ट रूप से एक ज़ीरो ट्रस्ट (Zero Trust) सुरक्षा स्थिति को सक्षम बनाता है, जहाँ एक्सेस प्राप्त करने से पहले प्रत्येक उपयोगकर्ता और डिवाइस को प्रमाणित और अधिकृत किया जाना चाहिए। यह नेटवर्क सेगमेंटेशन को नाटकीय रूप से सरल बनाता है, खतरों को रोककर सुरक्षा बढ़ाता है, और PCI DSS और GDPR जैसे नियमों के अनुपालन को सुव्यवस्थित करता है。

एक CTO के लिए, IBN जटिल VLAN और एक्सेस कंट्रोल लिस्ट (ACL) के प्रबंधन के प्रशासनिक बोझ को कम करके, सुरक्षा उल्लंघनों के जोखिम को कम करके, और नेटवर्क उपयोग पैटर्न में गहरी दृश्यता प्रदान करके महत्वपूर्ण ROI प्रदान करता है जो व्यावसायिक रणनीति को सूचित कर सकता है। Purple का IBN कार्यान्वयन मौजूदा बुनियादी ढांचे का लाभ उठाता है और आधुनिक उद्यम के लिए उपयुक्त एक स्केलेबल, लचीली और बुद्धिमान एक्सेस लेयर प्रदान करने के लिए क्लाउड आइडेंटिटी प्रदाताओं के साथ सहजता से एकीकृत होता है।

तकनीकी डीप-डाइव

पोर्ट्स से लोगों तक: मुख्य आर्किटेक्चरल बदलाव

पारंपरिक नेटवर्किंग, उस समय का अवशेष जब डिवाइस स्थिर थे और उपयोगकर्ता डेस्क से बंधे थे, नेटवर्क परिधि के भीतर अंतर्निहित विश्वास के सिद्धांत पर काम करती है। एक प्रमाणित डिवाइस पर भरोसा किया जाता है, और इसका भौतिक कनेक्शन बिंदु (एक स्विच पोर्ट) इसके नेटवर्क एक्सेस को निर्धारित करता है। यह मॉडल BYOD (ब्रिंग योर ओन डिवाइस), IoT और मोबाइल कार्यबल के आधुनिक युग में चुनौतियों से भरा है।

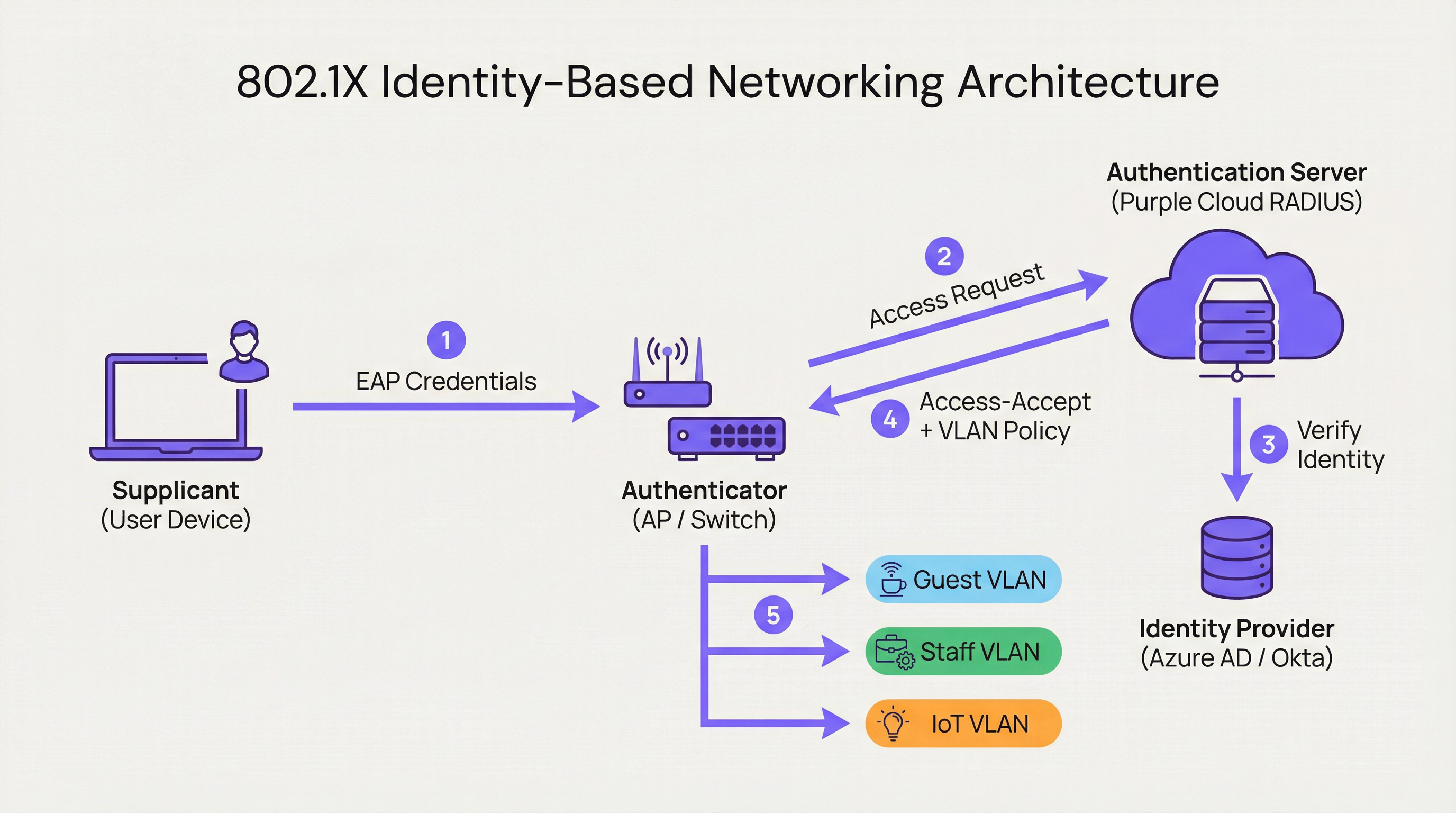

आइडेंटिटी-बेस्ड नेटवर्किंग (IBN), जिसे अक्सर IEEE 802.1X मानक का उपयोग करके लागू किया जाता है, मौलिक रूप से इस मॉडल को उलट देता है। यह उपयोगकर्ता को भौतिक पोर्ट से अलग करता है और पहचान को नई परिधि बनाता है। IBN आर्किटेक्चर के मुख्य घटक हैं:

सप्लिकेंट (Supplicant): नेटवर्क एक्सेस का अनुरोध करने वाला क्लाइंट डिवाइस (जैसे, लैपटॉप, स्मार्टफोन)। यह ऐसा सॉफ़्टवेयर चलाता है जो ऑथेंटिकेटर के साथ संचार करता है। आधुनिक ऑपरेटिंग सिस्टम — Windows, macOS, iOS, और Android — में एक नेटिव 802.1X सप्लिकेंट शामिल होता है, इसलिए अंतिम उपयोगकर्ताओं के लिए किसी अतिरिक्त सॉफ़्टवेयर इंस्टॉलेशन की आवश्यकता नहीं होती है।

ऑथेंटिकेटर (Authenticator): नेटवर्क एक्सेस डिवाइस, जैसे कि वायरलेस एक्सेस पॉइंट (WAP) या ईथरनेट स्विच। यह एक गेटकीपर के रूप में कार्य करता है, जो सप्लिकेंट से ट्रैफ़िक को रोकता है या अनुमति देता है। ऑथेंटिकेटर पोर्ट को तब तक अनधिकृत स्थिति में रखता है जब तक कि उसे ऑथेंटिकेशन सर्वर से स्पष्ट निर्देश प्राप्त न हो जाए।

ऑथेंटिकेशन सर्वर (AS): आमतौर पर एक RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूज़र सर्विस) सर्वर। यह सर्वर ऑपरेशन की इंटेलिजेंस लेयर है। यह ऑथेंटिकेटर से सप्लिकेंट के क्रेडेंशियल्स प्राप्त करता है, उन्हें एक आइडेंटिटी स्टोर (जैसे, Azure Active Directory, Google Workspace, एक स्थानीय डेटाबेस) के विरुद्ध मान्य करता है, और एक प्राधिकरण निर्णय वापस भेजता है जिसमें एक विशिष्ट नेटवर्क नीति शामिल होती है।

जब कोई उपयोगकर्ता कनेक्ट होता है, तो ऑथेंटिकेटर पोर्ट को अनधिकृत स्थिति में रखता है, 802.1X ऑथेंटिकेशन पैकेट को छोड़कर सभी ट्रैफ़िक को ब्लॉक कर देता है। सप्लिकेंट अपने क्रेडेंशियल्स प्रदान करता है, जिन्हें ऑथेंटिकेटर ऑथेंटिकेशन सर्वर को अग्रेषित करता है। AS पहचान की जांच करता है और पूर्व-निर्धारित नीतियों के आधार पर, ऑथेंटिकेटर को निर्देश देता है कि क्या करना है। यह निर्देश केवल एक बाइनरी अनुमति या अस्वीकार नहीं है; इसमें डायनामिक VLAN असाइनमेंट, क्वालिटी ऑफ़ सर्विस (QoS) प्रोफ़ाइल, सेशन टाइमआउट और विशिष्ट फ़ायरवॉल नियम शामिल हो सकते हैं। एक कॉर्पोरेट उपयोगकर्ता को आंतरिक सर्वर तक पहुंच के साथ CORP_VLAN पर रखा जा सकता है, जबकि एक अतिथि को केवल इंटरनेट एक्सेस के साथ GUEST_VLAN पर रखा जाता है — उसी SSID या भौतिक पोर्ट से।

Purple IBN को कैसे लागू करता है

Purple का प्लेटफ़ॉर्म एक क्लाउड-नेटिव ऑथेंटिकेशन सर्वर और पॉलिसी इंजन के रूप में कार्य करता है, जिसे बड़े सार्वजनिक स्थानों की जटिलताओं के लिए डिज़ाइन किया गया है। हमारा दृष्टिकोण RADIUS और 802.1X कॉन्फ़िगरेशन की जटिलता को दूर करने पर केंद्रित है।

क्लाउड-नेटिव RADIUS: हम ऑन-प्रिमाइसेस ऑथेंटिकेशन सर्वर की आवश्यकता को समाप्त करते हैं, एक विश्व स्तर पर वितरित, अत्यधिक उपलब्ध सेवा प्रदान करते हैं जो मांग पर स्केल होती है। इसमें रैक करने के लिए कोई सर्वर नहीं है, पैच करने के लिए कोई फ़र्मवेयर नहीं है, और विफलता का कोई एकल बिंदु नहीं है।

आइडेंटिटी प्रोवाइडर (IdP) इंटीग्रेशन: हम Azure AD, Okta और Google Workspace सहित प्रमुख IdPs के साथ सहजता से जुड़ते हैं। यह संगठनों को पहचान के लिए अपने मौजूदा सिंगल सोर्स ऑफ़ ट्रुथ का उपयोग करने की अनुमति देता है, यह सुनिश्चित करते हुए कि जब किसी कर्मचारी का खाता अक्षम हो जाता है, तो उनका नेटवर्क एक्सेस तुरंत रद्द कर दिया जाता है।

डायनामिक पॉलिसी इंजन: हमारा सहज प्रबंधन कंसोल IT प्रबंधकों को समूह सदस्यता, भूमिका और विभाग जैसे उपयोगकर्ता विशेषताओं के आधार पर विस्तृत एक्सेस नीतियां बनाने की अनुमति देता है। एक नीति यह बता सकती है: "सुबह 9 बजे से शाम 5 बजे के बीच 'Staff-WiFi' SSID से कनेक्ट होने वाले 'Retail-Staff' समूह के सभी उपयोगकर्ताओं को 10 Mbps की बैंडविड्थ सीमा के साथ 'POS_VLAN' असाइन किया गया है।"

डायनामिक VLAN असाइनमेंट: यह हमारे IBN कार्यान्वयन की आधारशिला है। प्रत्येक स्विच पोर्ट पर मैन्युअल रूप से VLAN कॉन्फ़िगर करने के बजाय, नेटवर्क गतिशील रूप से उपयोगकर्ता को उनकी पहचान के आधार पर सही VLAN असाइन करता है। यह एक बड़े पैमाने पर परिचालन दक्षता लाभ और एक महत्वपूर्ण सुरक्षा वृद्धि है।

कार्यान्वयन मार्गदर्शिका

Purple के साथ IBN तैनात करना एक संरचित प्रक्रिया है जिसे पहले दिन से व्यवधान को कम करने और सुरक्षा को अधिकतम करने के लिए डिज़ाइन किया गया है।

चरण 1: नेटवर्क इन्फ्रास्ट्रक्चर ऑडिट

परिनियोजन से पहले, सत्यापित करें कि आपका नेटवर्क हार्डवेयर — स्विच और एक्सेस पॉइंट — IEEE 802.1X का समर्थन करता है। पिछले दशक में निर्मित अधिकांश एंटरप्राइज़-ग्रेड उपकरण ऐसा करते हैं। इसमें Cisco, Meraki, Aruba और Ruckus जैसे विक्रेता शामिल हैं। सुनिश्चित करें कि सभी फ़र्मवेयर अद्यतित हैं, क्योंकि पुराने फ़र्मवेयर संस्करणों में ज्ञात 802.1X कमजोरियां हो सकती हैं।

चरण 2: उपयोगकर्ता भूमिकाएं और एक्सेस नीतियां परिभाषित करें

यह सबसे महत्वपूर्ण चरण है। सभी नेटवर्क उपयोगकर्ताओं को विशिष्ट भूमिकाओं में वर्गीकृत करने के लिए HR, संचालन और प्रबंधन के हितधारकों के साथ काम करें। सामान्य उदाहरणों में कॉर्पोरेट कर्मचारी (आंतरिक संसाधनों तक पूर्ण पहुंच), अतिथि उपयोगकर्ता (Captive Portal के माध्यम से केवल इंटरनेट एक्सेस), ठेकेदार (विशिष्ट एप्लिकेशन तक समय-सीमित पहुंच), और IoT डिवाइस (एक समर्पित VLAN तक अत्यधिक प्रतिबंधित पहुंच, केवल उनके विशिष्ट प्रबंधन सर्वर के साथ संचार करना) शामिल हैं। प्रत्येक भूमिका के लिए, आवश्यक एक्सेस स्तर को स्पष्ट रूप से परिभाषित करें।

चरण 3: Purple को ऑथेंटिकेशन सर्वर के रूप में कॉन्फ़िगर करें

अपने नेटवर्क कंट्रोलर में — जैसे Meraki Dashboard या Aruba Central — एक साझा रहस्य (shared secret) के साथ Purple ऑथेंटिकेशन एंडपॉइंट्स को इंगित करने वाला एक नया RADIUS प्रोफ़ाइल कॉन्फ़िगर करें। यह आपके नेटवर्क हार्डवेयर और Purple क्लाउड के बीच विश्वास संबंध स्थापित करता है। Purple का ऑनबोर्डिंग दस्तावेज़ सभी प्रमुख हार्डवेयर विक्रेताओं के लिए चरण-दर-चरण कॉन्फ़िगरेशन मार्गदर्शिका प्रदान करता है।

चरण 4: चरणबद्ध रोलआउट और परीक्षण

फ्लैश-कट माइग्रेशन का प्रयास न करें। उपयोगकर्ताओं के एक पायलट समूह या अपने स्थान के एक विशिष्ट क्षेत्र, जैसे कि एक मंजिल या गैर-महत्वपूर्ण रिटेल स्टोर से शुरू करें। IBN परीक्षण के लिए एक नया, समर्पित SSID बनाएं। पायलट उपयोगकर्ताओं को ऑनबोर्ड करें और सभी परिभाषित भूमिकाओं का परीक्षण करें। सत्यापित करें कि उपयोगकर्ताओं को सही VLAN असाइन किए जा रहे हैं और एक्सेस अनुमतियां सही ढंग से लागू की गई हैं। गंभीर रूप से, विफलता मोड का परीक्षण करें: यदि RADIUS सर्वर अगम्य है तो क्या होता है? फेल-क्लोज़्ड (fail-closed) स्थिति के लिए हार्डवेयर कॉन्फ़िगर करें।

चरण 5: पूर्ण परिनियोजन और लीगेसी डिकमीशनिंग

एक बार पायलट सफल हो जाने पर, पूरे संगठन में रोलआउट का विस्तार करें। उपयोगकर्ताओं को नए सुरक्षित नेटवर्क से कनेक्ट होने की एकमुश्त प्रक्रिया के माध्यम से मार्गदर्शन करने के लिए एक स्पष्ट संचार योजना विकसित करें। एक बार सभी उपयोगकर्ता माइग्रेट हो जाने के बाद, पुराने, असुरक्षित SSIDs और पोर्ट कॉन्फ़िगरेशन को डिकमीशन करें。

सर्वोत्तम प्रथाएं

WPA3-Enterprise का लाभ उठाएं: जहां समर्थित हो, 802.1X के संयोजन में WPA3-Enterprise का उपयोग करें। यह WPA2 पर महत्वपूर्ण सुरक्षा संवर्द्धन प्रदान करता है, जिसमें प्रबंधन फ्रेम (802.11w) के लिए सुरक्षा और मजबूत एन्क्रिप्शन एल्गोरिदम शामिल हैं।

सर्टिफिकेट-आधारित ऑथेंटिकेशन: कॉर्पोरेट उपकरणों के लिए, उपयोगकर्ता नाम और पासवर्ड क्रेडेंशियल्स (EAP-PEAP) से आगे बढ़ें और सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS) लागू करें। यह 802.1X सुरक्षा के लिए स्वर्ण मानक है, क्योंकि यह फ़िशिंग जोखिमों को कम करता है और पासवर्ड प्रॉम्प्ट को समाप्त करके उपयोगकर्ता अनुभव को सरल बनाता है।

पहचान को केंद्रीकृत करें: उपयोगकर्ता की पहचान के लिए सत्य का एक एकल, आधिकारिक स्रोत बनाए रखें। यह पहचान के फैलाव को रोकता है और यह सुनिश्चित करता है कि जब कोई कर्मचारी संगठन छोड़ता है, तो उनका नेटवर्क एक्सेस स्रोत पर तुरंत रद्द कर दिया जाता है।

नियमित नीति समीक्षा: उपयोगकर्ता की भूमिकाएं और एक्सेस आवश्यकताएं बदलती रहती हैं। यह सुनिश्चित करने के लिए अपनी IBN नीतियों की त्रैमासिक समीक्षा करें कि वे अभी भी व्यावसायिक आवश्यकताओं और सुरक्षा सिद्धांतों के साथ संरेखित हैं। अप्रयुक्त भूमिकाओं को हटा दें और अनुमेय नियमों को सख्त करें।

| सर्वोत्तम प्रथा | मानक / संदर्भ | प्राथमिकता |

|---|---|---|

| WPA3-Enterprise | IEEE 802.11ax, Wi-Fi Alliance | उच्च |

| सर्टिफिकेट ऑथेंटिकेशन (EAP-TLS) | RFC 5216 | उच्च |

| डायनामिक VLAN सेगमेंटेशन | IEEE 802.1Q | क्रिटिकल |

| केंद्रीकृत पहचान (IdP) | NIST SP 800-63 | क्रिटिकल |

| फेल-क्लोज़्ड RADIUS नीति | CIS Benchmark | उच्च |

| त्रैमासिक नीति समीक्षा | ISO 27001 | मध्यम |

समस्या निवारण और जोखिम न्यूनीकरण

विफलता मोड: RADIUS सर्वर अगम्य

यदि ऑथेंटिकेटर Purple क्लाउड तक नहीं पहुंच सकता है, तो डिफ़ॉल्ट हार्डवेयर व्यवहार फेल-ओपन (सभी एक्सेस की अनुमति दें) या फेल-क्लोज़्ड (सभी एक्सेस अस्वीकार करें) हो सकता है। अधिकतम सुरक्षा के लिए अपने हार्डवेयर को फेल-क्लोज़्ड स्थिति के लिए कॉन्फ़िगर करें। Purple का भू-वितरित बुनियादी ढांचा विस्तारित आउटेज को अत्यधिक असंभव बनाता है, लेकिन गहराई से रक्षा (defence-in-depth) आवश्यक है। महत्वपूर्ण बुनियादी ढांचे के लिए एक स्थानीय RADIUS फ़ॉलबैक कॉन्फ़िगर करने पर विचार करें।

विफलता मोड: गलत कॉन्फ़िगर की गई नीतियां

खराब तरीके से लिखी गई नीति अत्यधिक विशेषाधिकार प्रदान कर सकती है या वैध पहुंच से इनकार कर सकती है। उत्पादन में रोल आउट करने से पहले हर नीति परिवर्तन का परीक्षण करने के लिए एक स्टेजिंग वातावरण या एक पायलट समूह का उपयोग करें। Purple का नीति सिम्युलेटर आपको परिवर्तन करने से पहले उपयोगकर्ता के अपेक्षित एक्सेस स्तर का परीक्षण करने की अनुमति देता है।

जोखिम: ऑनबोर्डिंग जटिलता

उपयोगकर्ताओं के लिए प्रारंभिक कनेक्शन प्रक्रिया जटिल हो सकती है, विशेष रूप से सर्टिफिकेट परिनियोजन के साथ। स्क्रीनशॉट के साथ स्पष्ट, चरण-दर-चरण मार्गदर्शिकाएं प्रदान करें और संक्रमण अवधि के दौरान हेल्पडेस्क सहायता प्रदान करें। डिवाइस कॉन्फ़िगरेशन प्रक्रिया को स्वचालित करने के लिए Purple के नेटवर्क एक्सेस मैनेजर जैसे ऑनबोर्डिंग टूल को तैनात करने पर विचार करें।

जोखिम: 802.1X समर्थन के बिना लीगेसी डिवाइस

सभी डिवाइस — विशेष रूप से पुराने IoT हार्डवेयर, प्रिंटर और चिकित्सा उपकरण — 802.1X का समर्थन नहीं करते हैं। इन उपकरणों के लिए MAC ऑथेंटिकेशन बायपास (MAB) का उपयोग करें, उनके MAC पतों को पूर्व-पंजीकृत करें और उन्हें सख्त फ़ायरवॉल नियमों के साथ अत्यधिक प्रतिबंधित, पृथक VLAN असाइन करें।

ROI और व्यावसायिक प्रभाव

IBN के लिए व्यावसायिक मामला तीन स्तंभों पर बना है: लागत में कमी, जोखिम न्यूनीकरण, और व्यापार सक्षमता।

लागत में कमी: प्राथमिक बचत परिचालन है। VLAN और ACL प्रबंधन को स्वचालित करने से नेटवर्क प्रशासन के लिए आवश्यक मानव-घंटों में भारी कमी आती है। स्वतंत्र नेटवर्क संचालन बेंचमार्क के अनुसार, डायनामिक VLAN असाइनमेंट नेटवर्क प्रोविजनिंग समय को 85% से अधिक कम कर सकता है। यह IT कर्मचारियों को नियमित रखरखाव के बजाय रणनीतिक पहलों पर ध्यान केंद्रित करने के लिए मुक्त करता है।

जोखिम न्यूनीकरण: डेटा उल्लंघन की लागत पर्याप्त है — IBM की कॉस्ट ऑफ़ ए डेटा ब्रीच रिपोर्ट लगातार वैश्विक औसत को 4 मिलियन अमरीकी डालर से ऊपर रखती है। ज़ीरो ट्रस्ट मॉडल और माइक्रो-सेगमेंटेशन को लागू करके, IBN हमले की सतह को काफी कम कर देता है। यदि किसी उपयोगकर्ता के डिवाइस से समझौता किया जाता है, तो उल्लंघन उनके विशिष्ट, सीमित नेटवर्क सेगमेंट के भीतर समाहित होता है। यह रिटेल में PCI DSS अनुपालन और सार्वजनिक क्षेत्र के संगठनों में GDPR अनुपालन के लिए महत्वपूर्ण है।

व्यापार सक्षमता: IBN इस बात पर समृद्ध डेटा प्रदान करता है कि नेटवर्क का उपयोग कौन कर रहा है, वे कहां हैं, और वे क्या कर रहे हैं। यह इंटेलिजेंस वेन्यू संचालन के लिए अमूल्य है। एक होटल अतिथि आंदोलन पैटर्न को समझ सकता है, एक रिटेलर विभिन्न विभागों में फुटफॉल का विश्लेषण कर सकता है, और एक स्टेडियम रीयल-टाइम भीड़ घनत्व के आधार पर स्टाफिंग को अनुकूलित कर सकता है। यह नेटवर्क को एक लागत केंद्र से एक रणनीतिक व्यावसायिक संपत्ति में बदल देता है।

| ROI आयाम | मीट्रिक | विशिष्ट परिणाम |

|---|---|---|

| परिचालन दक्षता | प्रति सप्ताह बचाए गए IT व्यवस्थापक घंटे | 40-60% की कमी |

| सुरक्षा स्थिति | हमले की सतह में कमी | माइक्रो-सेगमेंटेशन के माध्यम से महत्वपूर्ण |

| अनुपालन | ऑडिट तैयारी का समय | स्वचालित लॉगिंग के माध्यम से कम किया गया |

| बिजनेस इंटेलिजेंस | अतिथि डेटा कैप्चर दर | Captive Portal एकीकरण के माध्यम से वृद्धि |

| कर्मचारी उत्पादकता | नेटवर्क प्रोविजनिंग समय | 85%+ की कमी |

मुख्य शब्द और परिभाषाएं

Identity-Based Networking (IBN)

An approach to network administration where access to network resources is granted based on the authenticated identity of a user or device, rather than its physical connection point or IP address.

IT teams use IBN to create more secure and flexible networks that can handle BYOD, IoT, and mobile users safely. It is the foundational technology for a Zero Trust network architecture.

IEEE 802.1X

An IEEE standard for Port-Based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, using the EAP framework to carry authentication credentials.

This is the primary technical standard that underpins most IBN deployments. Network hardware must support 802.1X to be compatible with an identity-driven access model.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server is the brain of an IBN system. It makes the decisions about who gets access and what level of access they receive. Purple provides this as a cloud-native service, eliminating the need for on-premises RADIUS infrastructure.

Dynamic VLAN Assignment

The ability of a network to assign a user to a specific Virtual LAN (VLAN) based on their authenticated identity, regardless of the physical port or SSID they connect to.

This is a key operational benefit of IBN. It automates the process of network segmentation, saving significant administrative time and reducing the risk of misconfiguration that leads to security incidents.

Supplicant

The software on a client device (such as a laptop or smartphone) that provides credentials to the network authenticator as part of the 802.1X authentication process.

Modern operating systems (Windows, macOS, iOS, Android) have a built-in 802.1X supplicant, so end users do not need to install any special software to connect to an IBN-secured network.

EAP (Extensible Authentication Protocol)

An authentication framework that provides a common way for supplicants and authentication servers to negotiate an authentication method. Common EAP types include EAP-TLS (certificate-based) and EAP-PEAP (password-based).

IT teams choose an EAP type based on their desired balance of security and usability. EAP-TLS is the most secure option and is recommended for corporate devices; EAP-PEAP is simpler to deploy but relies on password security.

MAC Authentication Bypass (MAB)

A technique that allows devices without 802.1X supplicant support to be authenticated on an IBN network by pre-registering their hardware MAC address with the authentication server.

MAB is a pragmatic solution for IoT devices, printers, and legacy hardware that cannot participate in 802.1X. It is less secure than full 802.1X authentication and should be combined with strict VLAN isolation and firewall rules.

Zero Trust

A security model based on the principle of 'never trust, always verify.' It requires that all users, whether inside or outside the organisation's network, be authenticated, authorised, and continuously validated before being granted access to applications and data.

IBN is a foundational technology for implementing a Zero Trust architecture. It ensures that the principle of 'always verify' is applied right at the network edge, before any traffic is allowed to flow.

WPA3-Enterprise

The latest generation of the Wi-Fi Protected Access security protocol for enterprise networks. It mandates the use of 802.1X authentication and offers stronger encryption (192-bit security mode) and protection for management frames.

IT teams should target WPA3-Enterprise for all new deployments and hardware refreshes. It provides a significant security uplift over WPA2-Enterprise, particularly in high-density public environments.

केस स्टडीज

A 500-room luxury hotel needs to provide secure, differentiated Wi-Fi access for guests, conference attendees, staff, and back-of-house IoT devices (minibars, smart locks). They currently use a single, shared WPA2-Personal password for everyone, which is a major security and compliance risk.

Role Definition: Define four distinct roles: Guest, Conference, Staff, and IoT.

Policy Creation in Purple:

- Guest: Authenticate via captive portal with room number and surname. Assign to Guest_VLAN with a 20 Mbps bandwidth cap and client isolation enabled to prevent peer-to-peer attacks.

- Conference: Authenticate via a shared, time-limited credential provided by the event organiser. Assign to Conference_VLAN with a 50 Mbps cap, allowing communication between devices within the same conference group.

- Staff: Authenticate via Azure AD credentials. Assign to Staff_VLAN with access to the Property Management System (PMS) and internal servers only.

- IoT: Authenticate using MAC Authentication Bypass (MAB) with a pre-registered list of device MAC addresses. Assign to IoT_VLAN, which has no internet access and can only communicate with the IoT management platform.

Network Configuration: Configure hotel APs to use Purple's cloud RADIUS. Create a single SSID, Hotel_WiFi, using WPA2/WPA3-Enterprise.

Rollout: Pilot the new SSID in a single wing of the hotel before full deployment. Validate each role before expanding.

A retail chain with 150 stores wants to replace its aging guest Wi-Fi and provide secure network access for corporate staff, store associates using handheld scanners, and third-party vendors (merchandisers). They need to achieve and maintain PCI DSS compliance.

Role Definition: Define four roles: Corporate, Store_Associate, Vendor, and Guest.

Policy Creation in Purple:

- Corporate: Authenticate via Okta credentials. Assign to CORP_VLAN with full network access.

- Store_Associate: Authenticate handheld scanners via EAP-TLS (device certificates issued by the company CA). Assign to POS_VLAN, which is fully segmented from all other network traffic and only has access to the payment processing gateway and inventory server. This is the critical control for PCI DSS compliance.

- Vendor: Authenticate via a self-service portal where they register for time-limited access (e.g., 8 hours). Assign to Vendor_VLAN with internet-only access.

- Guest: Authenticate via a social login (Facebook, Google) or email on a branded captive portal. Assign to Guest_VLAN with client isolation.

Network Configuration: Deploy Meraki APs in all stores, managed centrally via Meraki Dashboard. Configure the Retail_Secure SSID to point to Purple for authentication. Centralise all policy management in Purple.

Measurement: Use Purple's analytics to track guest engagement, dwell times, and repeat visits, providing valuable data to the marketing team and demonstrating the commercial value of the Wi-Fi investment.

परिदृश्य विश्लेषण

Q1. A large conference centre is hosting a high-profile tech event with 5,000 attendees, 200 event staff, and a dedicated live-streaming production crew requiring guaranteed bandwidth. How would you design the IBN policy to serve all three groups from a single network infrastructure?

💡 संकेत:Consider the distinct requirements of each group: attendees need basic internet access, staff need access to event management systems, and the production crew needs guaranteed, high-priority bandwidth with no contention.

अनुशंसित दृष्टिकोण दिखाएं

Define three distinct roles. Attendees authenticate via a simple captive portal (email address or event registration code). Place them on a Public_VLAN with a strict per-client bandwidth limit (e.g., 5 Mbps) and client isolation enabled to prevent peer-to-peer attacks and ensure fair bandwidth distribution. Event Staff authenticate using pre-shared credentials managed by the event organiser. Place them on a Staff_VLAN with a higher bandwidth limit (e.g., 25 Mbps) and access to event management systems. Production Crew is the most critical group. Authenticate their equipment using EAP-TLS certificates for maximum security. Place them on a dedicated Production_VLAN with the highest QoS priority (DSCP EF marking) and no bandwidth restrictions. This VLAN must be completely isolated from all other traffic to guarantee performance for the live stream. Use Purple's policy engine to set session timeouts for attendee credentials that align with the event schedule.

Q2. Your CFO is questioning the investment in an IBN solution, arguing that the existing WPA2-Personal passwords 'work fine.' How do you construct a compelling business case focused on ROI?

💡 संकेत:Translate the technical benefits — security, automation, compliance — into financial terms: cost savings, risk reduction, and revenue enablement.

अनुशंसित दृष्टिकोण दिखाएं

The business case has three parts. First, Operational Savings: calculate the weekly hours your IT team spends on manual network changes (MAC whitelisting, VLAN updates, ACL changes, password resets). Show how automating this with IBN frees up that time for strategic projects. Even recovering five hours per week at a fully-loaded cost of £50/hour represents £13,000 per year in recovered productivity. Second, Risk Reduction: reference industry data on the average cost of a data breach. Frame IBN as an insurance policy that significantly lowers the probability of such an event by implementing micro-segmentation and Zero Trust principles. Third, Compliance Costs: if subject to PCI DSS or GDPR, highlight the cost of failing an audit or the scale of potential regulatory fines (up to 4% of global annual turnover under GDPR). Position IBN as a key enabler for compliance, directly reducing that financial risk.

Q3. You are deploying IBN in a hospital. A critical piece of medical equipment — an MRI scanner — does not support 802.1X. How do you securely connect it to the network while maintaining your Zero Trust posture?

💡 संकेत:The device cannot authenticate itself using standard 802.1X. How can the network authenticate it on its behalf, and what compensating controls are needed?

अनुशंसित दृष्टिकोण दिखाएं

This is a classic use case for MAC Authentication Bypass (MAB). Register the MRI scanner's MAC address in the Purple platform and associate it with a Medical_Device access profile. When the switch detects that MAC address, it queries Purple, which instructs the switch to place the device into a highly restricted Medical_VLAN. This VLAN must have a strict firewall policy (implemented at the network layer) that only permits the MRI machine to communicate with its dedicated imaging server on specific ports, and blocks all other traffic. This provides a secure, albeit less ideal, alternative to 802.1X for legacy or non-supplicant devices. Document this as a known exception in your security risk register, and schedule a hardware refresh to a 802.1X-capable model at the next available opportunity. The compensating control of strict VLAN isolation and firewall rules is the key to maintaining your Zero Trust posture.

मुख्य निष्कर्ष

- ✓Identity-Based Networking (IBN) ties network access to verified user identity, not physical ports or MAC addresses.

- ✓It is a core component of a modern Zero Trust security strategy, operating on the principle of 'never trust, always verify.'

- ✓Key enabling technologies are IEEE 802.1X, RADIUS, EAP, and dynamic VLAN assignment.

- ✓IBN dramatically simplifies network administration by automating VLAN and access rule management.

- ✓It delivers measurable ROI through reduced operational costs, mitigated breach risk, and enhanced regulatory compliance (PCI DSS, GDPR).

- ✓Purple provides a cloud-native RADIUS platform that integrates with existing IdPs (Azure AD, Okta) to implement IBN at scale without on-premises infrastructure.

- ✓Deployment should follow a phased approach: audit infrastructure, define roles, configure Purple, pilot test, then roll out fully.