Identity-Based Networking: O que é e por que é importante

This guide provides a comprehensive technical reference on Identity-Based Networking (IBN) — what it is, how it works, and why it is a critical investment for any organisation managing large, diverse user populations across hotels, retail chains, stadiums, and public-sector venues. It covers the core IEEE 802.1X architecture, Purple's cloud-native implementation, real-world deployment scenarios, and a clear ROI framework to support procurement decisions.

🎧 Ouça este Guia

Ver Transcrição

Resumo Executivo

O Identity-Based Networking (IBN), ou Redes Baseadas em Identidade, representa uma mudança fundamental na forma como o acesso à rede é gerenciado, passando de um modelo estático baseado em portas para um modelo dinâmico centrado no usuário. Em uma rede tradicional, os direitos de acesso estão vinculados a portas físicas ou endereços MAC, criando um ambiente rígido e inseguro. O IBN vincula os privilégios de acesso à rede à identidade verificada de um usuário. Isso significa que, independentemente de como ou onde um usuário se conecta — via Wi-Fi, Ethernet ou VPN —, seu acesso aos recursos da rede é determinado por quem ele é, e não pelo dispositivo que está usando ou onde está conectado.

Para organizações que gerenciam bases de usuários grandes e diversas em ambientes como hotéis, redes de varejo e estádios, isso é um divisor de águas. Ele permite uma postura de segurança Zero Trust por padrão, onde cada usuário e dispositivo deve ser autenticado e autorizado antes de obter acesso. Isso simplifica drasticamente a segmentação da rede, aprimora a segurança ao conter ameaças e agiliza a conformidade com regulamentações como PCI DSS e GDPR.

Para um CTO, o IBN oferece um ROI significativo ao reduzir a sobrecarga administrativa de gerenciar VLANs complexas e listas de controle de acesso (ACLs), mitigando o risco de violações de segurança e fornecendo visibilidade profunda dos padrões de uso da rede que podem orientar a estratégia de negócios. A implementação de IBN da Purple aproveita a infraestrutura existente e se integra perfeitamente a provedores de identidade em nuvem para fornecer uma camada de acesso escalável, resiliente e inteligente, adequada para a empresa moderna.

Análise Técnica Aprofundada

De Portas para Pessoas: A Principal Mudança Arquitetônica

As redes tradicionais, uma relíquia de uma época em que os dispositivos eram estáticos e os usuários ficavam presos às mesas, operam com base em um princípio de confiança implícita dentro de um perímetro de rede. Um dispositivo autenticado é confiável, e seu ponto de conexão física (uma porta de switch) dita seu acesso à rede. Esse modelo está repleto de desafios na era moderna do BYOD (Bring Your Own Device), IoT e forças de trabalho móveis.

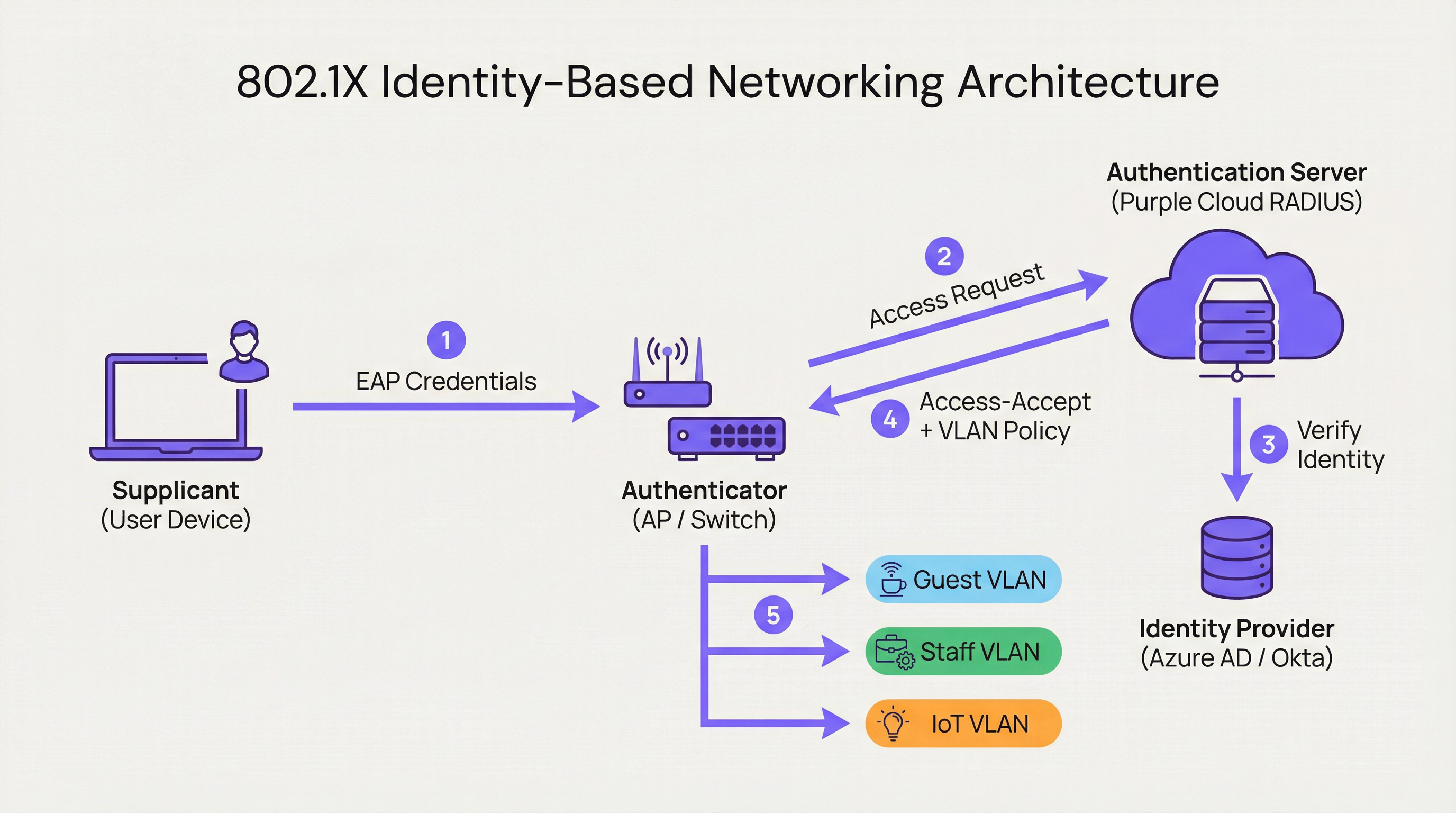

O Identity-Based Networking (IBN), frequentemente implementado usando o padrão IEEE 802.1X, inverte fundamentalmente esse modelo. Ele desvincula o usuário da porta física e torna a identidade o novo perímetro. Os principais componentes de uma arquitetura IBN são:

Suplicante (Supplicant): O dispositivo cliente (ex.: laptop, smartphone) que solicita acesso à rede. Ele executa um software que se comunica com o autenticador. Sistemas operacionais modernos — Windows, macOS, iOS e Android — incluem um suplicante 802.1X nativo, portanto, nenhuma instalação de software adicional é necessária para os usuários finais.

Autenticador (Authenticator): O dispositivo de acesso à rede, como um Ponto de Acesso Sem Fio (WAP) ou um switch Ethernet. Ele atua como um guardião, bloqueando ou permitindo o tráfego do suplicante. O autenticador mantém a porta em um estado não autorizado até receber instruções explícitas do servidor de autenticação.

Servidor de Autenticação (AS): Normalmente, um servidor RADIUS (Remote Authentication Dial-In User Service). Este servidor é a camada de inteligência da operação. Ele recebe as credenciais do suplicante do autenticador, as valida em um armazenamento de identidades (ex.: Azure Active Directory, Google Workspace, um banco de dados local) e envia de volta uma decisão de autorização que inclui uma política de rede específica.

Quando um usuário se conecta, o autenticador coloca a porta em um estado não autorizado, bloqueando todo o tráfego, exceto os pacotes de autenticação 802.1X. O suplicante fornece suas credenciais, que o autenticador encaminha para o Servidor de Autenticação. O AS verifica a identidade e, com base em políticas predefinidas, instrui o autenticador sobre o que fazer. Essa instrução não é simplesmente um permitir ou negar binário; ela pode incluir atribuição dinâmica de VLAN, perfis de Qualidade de Serviço (QoS), tempos limite de sessão e regras de firewall específicas. Um usuário corporativo pode ser colocado na CORP_VLAN com acesso a servidores internos, enquanto um convidado é colocado na GUEST_VLAN com acesso apenas à internet — a partir do mesmo SSID ou porta física.

Como a Purple Implementa o IBN

A plataforma da Purple atua como um Servidor de Autenticação nativo da nuvem e mecanismo de políticas, projetado para as complexidades de grandes locais públicos. Nossa abordagem se concentra em abstrair a complexidade da configuração do RADIUS e do 802.1X.

RADIUS Nativo da Nuvem: Eliminamos a necessidade de servidores de autenticação locais, fornecendo um serviço globalmente distribuído e de alta disponibilidade que escala sob demanda. Não há servidores para montar em rack, nenhum firmware para corrigir e nenhum ponto único de falha.

Integração com Provedor de Identidade (IdP): Nós nos conectamos perfeitamente aos principais IdPs, incluindo Azure AD, Okta e Google Workspace. Isso permite que as organizações usem sua fonte única de verdade existente para identidade, garantindo que, quando a conta de um funcionário for desativada, seu acesso à rede seja revogado instantaneamente.

Mecanismo de Políticas Dinâmicas: Nosso console de gerenciamento intuitivo permite que os gerentes de TI criem políticas de acesso granulares com base em atributos do usuário, como associação a grupos, função e departamento. Uma política pode declarar: "Todos os usuários do grupo 'Retail-Staff' que se conectarem ao SSID 'Staff-WiFi' entre 9h e 17h serão atribuídos à 'POS_VLAN' com um limite de largura de banda de 10 Mbps."

Atribuição Dinâmica de VLAN: Esta é uma pedra angular da nossa implementação de IBN. Em vez de configurar VLANs manualmente em cada porta de switch, a rede atribui dinamicamente um usuário à VLAN correta com base em sua identidade. Este é um ganho massivo de eficiência operacional e um aprimoramento significativo de segurança.

Guia de Implementação

A implantação do IBN com a Purple é um processo estruturado projetado para minimizar interrupções e maximizar a segurança desde o primeiro dia.

Passo 1: Auditoria da Infraestrutura de Rede

Antes da implantação, verifique se o hardware da sua rede — switches e pontos de acesso — suporta IEEE 802.1X. A maioria dos equipamentos de nível corporativo fabricados na última década possui esse suporte. Isso inclui fornecedores como Cisco, Meraki, Aruba e Ruckus. Certifique-se de que todo o firmware esteja atualizado, pois versões mais antigas podem ter vulnerabilidades 802.1X conhecidas.

Passo 2: Definir Funções de Usuário e Políticas de Acesso

Esta é a fase mais crítica. Trabalhe com as partes interessadas de RH, operações e gerenciamento para classificar todos os usuários da rede em funções distintas. Exemplos comuns incluem Equipe Corporativa (acesso total a recursos internos), Usuários Convidados (acesso apenas à internet via um Captive Portal), Contratados (acesso por tempo limitado a aplicativos específicos) e Dispositivos IoT (acesso altamente restrito a uma VLAN dedicada, comunicando-se apenas com seu servidor de gerenciamento específico). Para cada função, defina o nível de acesso necessário explicitamente.

Passo 3: Configurar a Purple como o Servidor de Autenticação

No seu controlador de rede — como Meraki Dashboard ou Aruba Central — configure um novo perfil RADIUS apontando para os endpoints de autenticação da Purple com um segredo compartilhado. Isso estabelece a relação de confiança entre o hardware da sua rede e a nuvem da Purple. A documentação de integração da Purple fornece guias de configuração passo a passo para todos os principais fornecedores de hardware.

Passo 4: Lançamento em Fases e Testes

Não tente uma migração abrupta. Comece com um grupo piloto de usuários ou uma área específica do seu local, como um único andar ou uma loja de varejo não crítica. Crie um novo SSID dedicado para o teste de IBN. Integre os usuários piloto e teste todas as funções definidas. Valide se os usuários estão sendo atribuídos às VLANs corretas e se as permissões de acesso estão sendo aplicadas corretamente. De forma crítica, teste os modos de falha: o que acontece se o servidor RADIUS estiver inacessível? Configure o hardware para uma postura "fail-closed" (falha fechada).

Passo 5: Implantação Total e Desativação do Legado

Assim que o piloto for bem-sucedido, expanda o lançamento para toda a organização. Desenvolva um plano de comunicação claro para orientar os usuários no processo único de conexão à nova rede segura. Quando todos os usuários forem migrados, desative os SSIDs e configurações de porta antigos e inseguros.

Melhores Práticas

Aproveite o WPA3-Enterprise: Onde houver suporte, use o WPA3-Enterprise em conjunto com o 802.1X. Ele oferece aprimoramentos de segurança significativos em relação ao WPA2, incluindo proteção para quadros de gerenciamento (802.11w) e algoritmos de criptografia mais fortes.

Autenticação Baseada em Certificado: Para dispositivos corporativos, vá além das credenciais de nome de usuário e senha (EAP-PEAP) e implemente a autenticação baseada em certificado (EAP-TLS). Este é o padrão ouro para a segurança 802.1X, pois mitiga os riscos de phishing e simplifica a experiência do usuário eliminando as solicitações de senha.

Centralize a Identidade: Mantenha uma fonte única e autoritativa de verdade para a identidade do usuário. Isso evita a dispersão de identidades e garante que, quando um funcionário sai da organização, seu acesso à rede seja revogado instantaneamente na origem.

Revisão Regular de Políticas: As funções de usuário e os requisitos de acesso mudam. Realize revisões trimestrais de suas políticas de IBN para garantir que elas ainda estejam alinhadas com as necessidades de negócios e os princípios de segurança. Remova funções não utilizadas e restrinja regras permissivas.

| Melhor Prática | Padrão / Referência | Prioridade |

|---|---|---|

| WPA3-Enterprise | IEEE 802.11ax, Wi-Fi Alliance | Alta |

| Autenticação por Certificado (EAP-TLS) | RFC 5216 | Alta |

| Segmentação Dinâmica de VLAN | IEEE 802.1Q | Crítica |

| Identidade Centralizada (IdP) | NIST SP 800-63 | Crítica |

| Política RADIUS Fail-Closed | CIS Benchmark | Alta |

| Revisão Trimestral de Políticas | ISO 27001 | Média |

Solução de Problemas e Mitigação de Riscos

Modo de Falha: Servidor RADIUS Inacessível

Se o autenticador não conseguir acessar a nuvem da Purple, o comportamento padrão do hardware pode ser "fail-open" (permitir todo o acesso) ou "fail-closed" (negar todo o acesso). Configure seu hardware para uma postura "fail-closed" para segurança máxima. A infraestrutura geodistribuída da Purple torna interrupções prolongadas altamente improváveis, mas a defesa em profundidade é essencial. Considere configurar um fallback RADIUS local para infraestrutura crítica.

Modo de Falha: Políticas Mal Configuradas

Uma política mal escrita pode conceder privilégios excessivos ou negar acesso legítimo. Use um ambiente de homologação ou um grupo piloto para testar cada alteração de política antes de lançá-la em produção. O simulador de políticas da Purple permite que você teste o nível de acesso esperado de um usuário antes de confirmar uma alteração.

Risco: Complexidade de Integração (Onboarding)

O processo de conexão inicial para os usuários pode ser complexo, especialmente com a implantação de certificados. Forneça guias claros e passo a passo com capturas de tela e ofereça suporte de helpdesk durante o período de transição. Considere implantar uma ferramenta de integração como o Network Access Manager da Purple para automatizar o processo de configuração do dispositivo.

Risco: Dispositivos Legados Sem Suporte a 802.1X

Nem todos os dispositivos — particularmente hardware IoT mais antigo, impressoras e equipamentos médicos — suportam 802.1X. Use o MAC Authentication Bypass (MAB) para esses dispositivos, pré-registrando seus endereços MAC e atribuindo-os a VLANs isoladas e altamente restritas com regras de firewall rigorosas.

ROI e Impacto nos Negócios

O business case para o IBN é construído sobre três pilares: redução de custos, mitigação de riscos e capacitação de negócios.

Redução de Custos: A principal economia é operacional. A automação do gerenciamento de VLAN e ACL reduz drasticamente as horas de trabalho necessárias para a administração da rede. A atribuição dinâmica de VLAN pode reduzir o tempo de provisionamento da rede em mais de 85%, de acordo com benchmarks independentes de operações de rede. Isso libera a equipe de TI para se concentrar em iniciativas estratégicas em vez de manutenção de rotina.

Mitigação de Riscos: O custo de uma violação de dados é substancial — o Relatório de Custo de uma Violação de Dados da IBM coloca consistentemente a média global acima de US$ 4 milhões. Ao implementar um modelo Zero Trust e microssegmentação, o IBN reduz significativamente a superfície de ataque. Se o dispositivo de um usuário for comprometido, a violação será contida em seu segmento de rede específico e limitado. Isso é fundamental para a conformidade com o PCI DSS no varejo e a conformidade com o GDPR em organizações do setor público.

Capacitação de Negócios: O IBN fornece dados ricos sobre quem está usando a rede, onde estão e o que estão fazendo. Essa inteligência é inestimável para as operações do local. Um hotel pode entender os padrões de movimento dos hóspedes, um varejista pode analisar o fluxo de pessoas em diferentes departamentos e um estádio pode otimizar a equipe com base na densidade da multidão em tempo real. Isso transforma a rede de um centro de custos em um ativo de negócios estratégico.

| Dimensão do ROI | Métrica | Resultado Típico |

|---|---|---|

| Eficiência Operacional | Horas de admin de TI economizadas por semana | Redução de 40-60% |

| Postura de Segurança | Redução da superfície de ataque | Significativa via microssegmentação |

| Conformidade | Tempo de preparação para auditoria | Reduzido via registro automatizado |

| Business Intelligence | Taxa de captura de dados de hóspedes | Aumentada via integração com Captive Portal |

| Produtividade da Equipe | Tempo de provisionamento de rede | Redução de 85%+ |

Termos-Chave e Definições

Identity-Based Networking (IBN)

An approach to network administration where access to network resources is granted based on the authenticated identity of a user or device, rather than its physical connection point or IP address.

IT teams use IBN to create more secure and flexible networks that can handle BYOD, IoT, and mobile users safely. It is the foundational technology for a Zero Trust network architecture.

IEEE 802.1X

An IEEE standard for Port-Based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, using the EAP framework to carry authentication credentials.

This is the primary technical standard that underpins most IBN deployments. Network hardware must support 802.1X to be compatible with an identity-driven access model.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server is the brain of an IBN system. It makes the decisions about who gets access and what level of access they receive. Purple provides this as a cloud-native service, eliminating the need for on-premises RADIUS infrastructure.

Dynamic VLAN Assignment

The ability of a network to assign a user to a specific Virtual LAN (VLAN) based on their authenticated identity, regardless of the physical port or SSID they connect to.

This is a key operational benefit of IBN. It automates the process of network segmentation, saving significant administrative time and reducing the risk of misconfiguration that leads to security incidents.

Supplicant

The software on a client device (such as a laptop or smartphone) that provides credentials to the network authenticator as part of the 802.1X authentication process.

Modern operating systems (Windows, macOS, iOS, Android) have a built-in 802.1X supplicant, so end users do not need to install any special software to connect to an IBN-secured network.

EAP (Extensible Authentication Protocol)

An authentication framework that provides a common way for supplicants and authentication servers to negotiate an authentication method. Common EAP types include EAP-TLS (certificate-based) and EAP-PEAP (password-based).

IT teams choose an EAP type based on their desired balance of security and usability. EAP-TLS is the most secure option and is recommended for corporate devices; EAP-PEAP is simpler to deploy but relies on password security.

MAC Authentication Bypass (MAB)

A technique that allows devices without 802.1X supplicant support to be authenticated on an IBN network by pre-registering their hardware MAC address with the authentication server.

MAB is a pragmatic solution for IoT devices, printers, and legacy hardware that cannot participate in 802.1X. It is less secure than full 802.1X authentication and should be combined with strict VLAN isolation and firewall rules.

Zero Trust

A security model based on the principle of 'never trust, always verify.' It requires that all users, whether inside or outside the organisation's network, be authenticated, authorised, and continuously validated before being granted access to applications and data.

IBN is a foundational technology for implementing a Zero Trust architecture. It ensures that the principle of 'always verify' is applied right at the network edge, before any traffic is allowed to flow.

WPA3-Enterprise

The latest generation of the Wi-Fi Protected Access security protocol for enterprise networks. It mandates the use of 802.1X authentication and offers stronger encryption (192-bit security mode) and protection for management frames.

IT teams should target WPA3-Enterprise for all new deployments and hardware refreshes. It provides a significant security uplift over WPA2-Enterprise, particularly in high-density public environments.

Estudos de Caso

A 500-room luxury hotel needs to provide secure, differentiated Wi-Fi access for guests, conference attendees, staff, and back-of-house IoT devices (minibars, smart locks). They currently use a single, shared WPA2-Personal password for everyone, which is a major security and compliance risk.

Role Definition: Define four distinct roles: Guest, Conference, Staff, and IoT.

Policy Creation in Purple:

- Guest: Authenticate via captive portal with room number and surname. Assign to Guest_VLAN with a 20 Mbps bandwidth cap and client isolation enabled to prevent peer-to-peer attacks.

- Conference: Authenticate via a shared, time-limited credential provided by the event organiser. Assign to Conference_VLAN with a 50 Mbps cap, allowing communication between devices within the same conference group.

- Staff: Authenticate via Azure AD credentials. Assign to Staff_VLAN with access to the Property Management System (PMS) and internal servers only.

- IoT: Authenticate using MAC Authentication Bypass (MAB) with a pre-registered list of device MAC addresses. Assign to IoT_VLAN, which has no internet access and can only communicate with the IoT management platform.

Network Configuration: Configure hotel APs to use Purple's cloud RADIUS. Create a single SSID, Hotel_WiFi, using WPA2/WPA3-Enterprise.

Rollout: Pilot the new SSID in a single wing of the hotel before full deployment. Validate each role before expanding.

A retail chain with 150 stores wants to replace its aging guest Wi-Fi and provide secure network access for corporate staff, store associates using handheld scanners, and third-party vendors (merchandisers). They need to achieve and maintain PCI DSS compliance.

Role Definition: Define four roles: Corporate, Store_Associate, Vendor, and Guest.

Policy Creation in Purple:

- Corporate: Authenticate via Okta credentials. Assign to CORP_VLAN with full network access.

- Store_Associate: Authenticate handheld scanners via EAP-TLS (device certificates issued by the company CA). Assign to POS_VLAN, which is fully segmented from all other network traffic and only has access to the payment processing gateway and inventory server. This is the critical control for PCI DSS compliance.

- Vendor: Authenticate via a self-service portal where they register for time-limited access (e.g., 8 hours). Assign to Vendor_VLAN with internet-only access.

- Guest: Authenticate via a social login (Facebook, Google) or email on a branded captive portal. Assign to Guest_VLAN with client isolation.

Network Configuration: Deploy Meraki APs in all stores, managed centrally via Meraki Dashboard. Configure the Retail_Secure SSID to point to Purple for authentication. Centralise all policy management in Purple.

Measurement: Use Purple's analytics to track guest engagement, dwell times, and repeat visits, providing valuable data to the marketing team and demonstrating the commercial value of the Wi-Fi investment.

Análise de Cenário

Q1. A large conference centre is hosting a high-profile tech event with 5,000 attendees, 200 event staff, and a dedicated live-streaming production crew requiring guaranteed bandwidth. How would you design the IBN policy to serve all three groups from a single network infrastructure?

💡 Dica:Consider the distinct requirements of each group: attendees need basic internet access, staff need access to event management systems, and the production crew needs guaranteed, high-priority bandwidth with no contention.

Mostrar Abordagem Recomendada

Define three distinct roles. Attendees authenticate via a simple captive portal (email address or event registration code). Place them on a Public_VLAN with a strict per-client bandwidth limit (e.g., 5 Mbps) and client isolation enabled to prevent peer-to-peer attacks and ensure fair bandwidth distribution. Event Staff authenticate using pre-shared credentials managed by the event organiser. Place them on a Staff_VLAN with a higher bandwidth limit (e.g., 25 Mbps) and access to event management systems. Production Crew is the most critical group. Authenticate their equipment using EAP-TLS certificates for maximum security. Place them on a dedicated Production_VLAN with the highest QoS priority (DSCP EF marking) and no bandwidth restrictions. This VLAN must be completely isolated from all other traffic to guarantee performance for the live stream. Use Purple's policy engine to set session timeouts for attendee credentials that align with the event schedule.

Q2. Your CFO is questioning the investment in an IBN solution, arguing that the existing WPA2-Personal passwords 'work fine.' How do you construct a compelling business case focused on ROI?

💡 Dica:Translate the technical benefits — security, automation, compliance — into financial terms: cost savings, risk reduction, and revenue enablement.

Mostrar Abordagem Recomendada

The business case has three parts. First, Operational Savings: calculate the weekly hours your IT team spends on manual network changes (MAC whitelisting, VLAN updates, ACL changes, password resets). Show how automating this with IBN frees up that time for strategic projects. Even recovering five hours per week at a fully-loaded cost of £50/hour represents £13,000 per year in recovered productivity. Second, Risk Reduction: reference industry data on the average cost of a data breach. Frame IBN as an insurance policy that significantly lowers the probability of such an event by implementing micro-segmentation and Zero Trust principles. Third, Compliance Costs: if subject to PCI DSS or GDPR, highlight the cost of failing an audit or the scale of potential regulatory fines (up to 4% of global annual turnover under GDPR). Position IBN as a key enabler for compliance, directly reducing that financial risk.

Q3. You are deploying IBN in a hospital. A critical piece of medical equipment — an MRI scanner — does not support 802.1X. How do you securely connect it to the network while maintaining your Zero Trust posture?

💡 Dica:The device cannot authenticate itself using standard 802.1X. How can the network authenticate it on its behalf, and what compensating controls are needed?

Mostrar Abordagem Recomendada

This is a classic use case for MAC Authentication Bypass (MAB). Register the MRI scanner's MAC address in the Purple platform and associate it with a Medical_Device access profile. When the switch detects that MAC address, it queries Purple, which instructs the switch to place the device into a highly restricted Medical_VLAN. This VLAN must have a strict firewall policy (implemented at the network layer) that only permits the MRI machine to communicate with its dedicated imaging server on specific ports, and blocks all other traffic. This provides a secure, albeit less ideal, alternative to 802.1X for legacy or non-supplicant devices. Document this as a known exception in your security risk register, and schedule a hardware refresh to a 802.1X-capable model at the next available opportunity. The compensating control of strict VLAN isolation and firewall rules is the key to maintaining your Zero Trust posture.

Principais Conclusões

- ✓Identity-Based Networking (IBN) ties network access to verified user identity, not physical ports or MAC addresses.

- ✓It is a core component of a modern Zero Trust security strategy, operating on the principle of 'never trust, always verify.'

- ✓Key enabling technologies are IEEE 802.1X, RADIUS, EAP, and dynamic VLAN assignment.

- ✓IBN dramatically simplifies network administration by automating VLAN and access rule management.

- ✓It delivers measurable ROI through reduced operational costs, mitigated breach risk, and enhanced regulatory compliance (PCI DSS, GDPR).

- ✓Purple provides a cloud-native RADIUS platform that integrates with existing IdPs (Azure AD, Okta) to implement IBN at scale without on-premises infrastructure.

- ✓Deployment should follow a phased approach: audit infrastructure, define roles, configure Purple, pilot test, then roll out fully.