WiFi ऑथेंटिकेशनसाठी OCSP आणि सर्टिफिकेट रिव्होकेशन

हे सर्वसमावेशक मार्गदर्शक एंटरप्राइझ WiFi वातावरणातील सर्टिफिकेट रिव्होकेशनच्या महत्त्वपूर्ण यंत्रणेचा शोध घेते, ज्यामध्ये CRLs कडून OCSP कडे होणाऱ्या संक्रमणावर लक्ष केंद्रित केले आहे. हे मोठ्या प्रमाणावरील, हाय-डेन्सिटी नेटवर्क्स व्यवस्थापित करणाऱ्या IT टीम्ससाठी कृतीयोग्य अंमलबजावणी धोरणे प्रदान करते, जिथे रिअल-टाइम सुरक्षा आणि लो लॅटन्सी अत्यंत महत्त्वाची असते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- 802.1X मधील रिव्होकेशनची यंत्रणा

- OCSP कडे संक्रमण

- WiFi वातावरणात OCSP स्टॅपलिंग

- अंमलबजावणी मार्गदर्शक

- 1. हाय-अवेलेबिलिटी CA इन्फ्रास्ट्रक्चर

- 2. RADIUS सर्व्हर कॉन्फिगरेशन आणि कॅशिंग

- 3. फेलओव्हर आणि रेझिलियन्स यंत्रणा

- सर्वोत्तम पद्धती

- ट्रबलशूटिंग आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर होणारा परिणाम

कार्यकारी सारांश

हाय-डेन्सिटी WiFi नेटवर्क्स चालवणाऱ्या एंटरप्राइझ ठिकाणांसाठी—विस्तृत रिटेल चेन्सपासून ते आधुनिक कॉन्फरन्स सेंटर्सपर्यंत—नेटवर्क ॲक्सेस सुरक्षित करण्यासाठी सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS) हे निश्चित मानक आहे. तथापि, सर्टिफिकेट जारी करणे हे लाइफसायकलचे केवळ अर्धे काम आहे. रिव्होकेशनमध्ये मुख्य ऑपरेशनल आव्हान असते: जेव्हा एखादे डिव्हाइस धोक्यात येते, हरवते किंवा बंद केले जाते, तेव्हा त्याचा नेटवर्क ॲक्सेस त्वरित समाप्त केला जातो याची खात्री करणे. हे मार्गदर्शक सर्टिफिकेट रिव्होकेशनच्या तांत्रिक आर्किटेक्चरचा शोध घेते, ज्यामध्ये जुन्या Certificate Revocation Lists (CRLs) ची तुलना Online Certificate Status Protocol (OCSP) शी केली आहे. आम्ही RADIUS सर्व्हर्स रिअल-टाइम रिव्होकेशन लागू करण्यासाठी Public Key Infrastructure (PKI) सोबत कसे समाकलित होतात, 802.1X संदर्भात OCSP स्टॅपलिंगची गुंतागुंत आणि कडक सुरक्षा आणि अखंड वापरकर्ता अनुभव यांचा समतोल राखण्यासाठी आवश्यक धोरणात्मक उपयोजन मॉडेल्सचे तपशील देतो. मजबूत OCSP चेकिंग लागू करून, ठिकाण चालक जोखीम कमी करू शकतात, अनुपालन सुनिश्चित करू शकतात आणि Guest WiFi आणि एंटरप्राइझ ॲक्सेससाठी आवश्यक हाय थ्रूपुट राखू शकतात.

या विषयावरील आमचे 10-मिनिटांचे कार्यकारी ब्रीफिंग ऐका:

तांत्रिक सखोल माहिती

802.1X मधील रिव्होकेशनची यंत्रणा

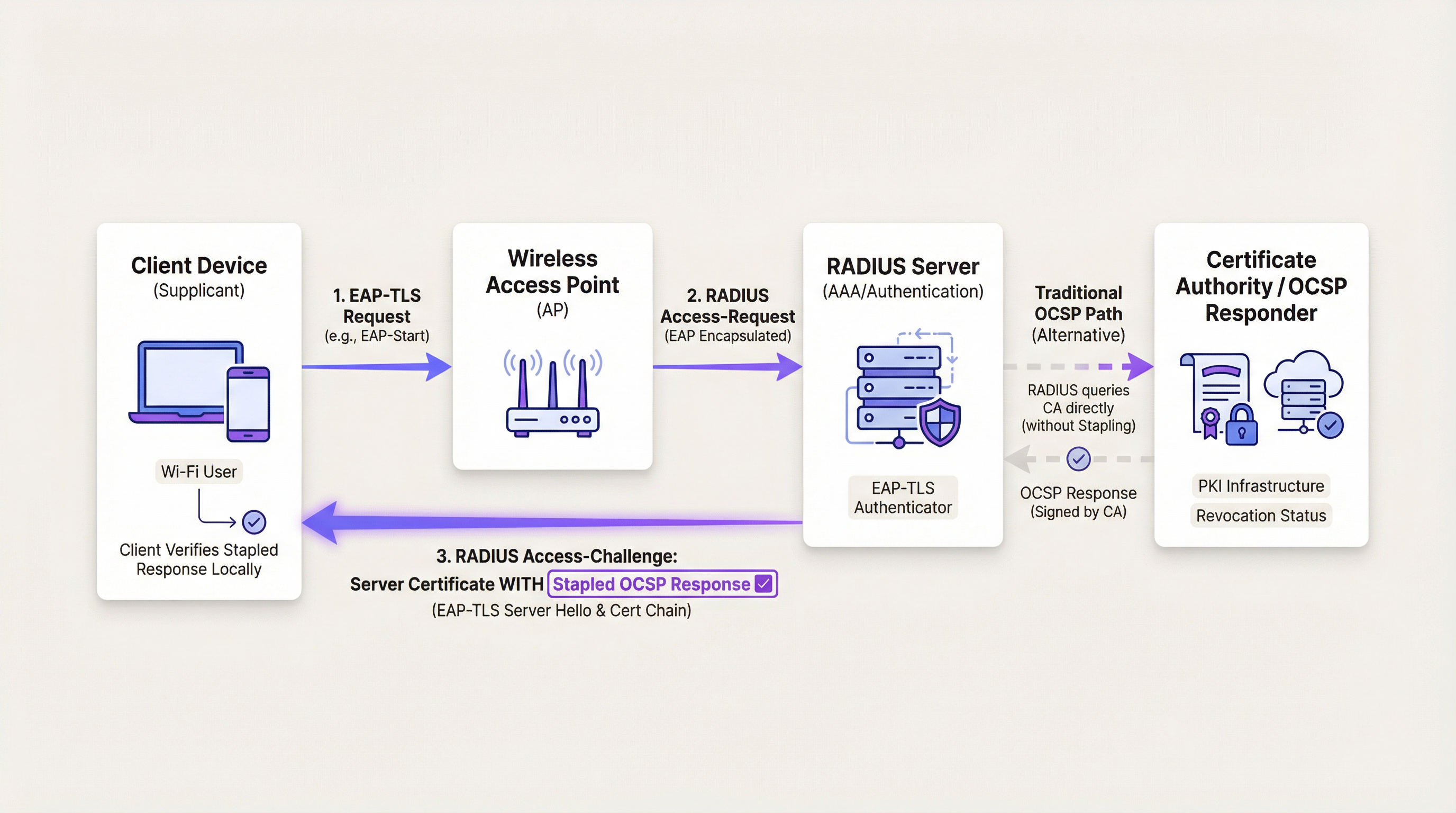

802.1X ऑथेंटिकेशन फ्लोमध्ये, वायरलेस ॲक्सेस पॉइंट (AP) ऑथेंटिकेटर म्हणून काम करतो, जो क्लायंट डिव्हाइस (supplicant) आणि RADIUS सर्व्हर दरम्यान Extensible Authentication Protocol (EAP) मेसेजेस पाठवतो. जेव्हा क्लायंट EAP-TLS हँडशेक दरम्यान सर्टिफिकेट सादर करतो, तेव्हा RADIUS सर्व्हरने त्याची क्रिप्टोग्राफिक अखंडता प्रमाणित करणे, त्याची ट्रस्ट चेन तपासणे आणि त्याची वर्तमान रिव्होकेशन स्थिती निश्चित करणे आवश्यक असते.

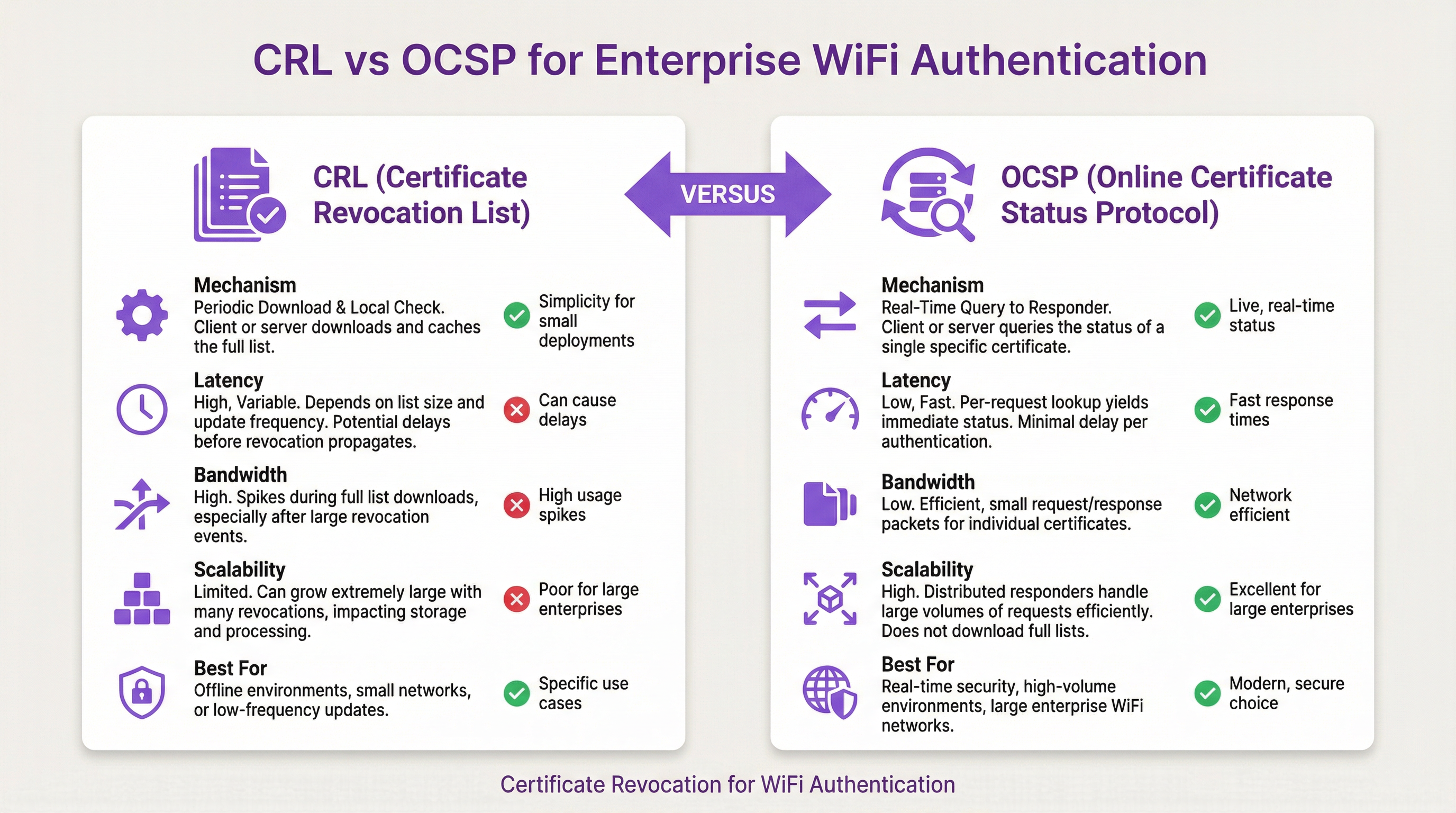

ऐतिहासिकदृष्ट्या, हे Certificate Revocation List (CRL) द्वारे साध्य केले जात असे. CRL ही विशिष्ट Certificate Authority (CA) द्वारे जारी केलेल्या सर्व रद्द केलेल्या सर्टिफिकेट्सचे सिरीयल नंबर्स असलेली डिजिटल स्वाक्षरी केलेली फाइल असते. RADIUS सर्व्हर ही फाइल वेळोवेळी डाउनलोड करतो आणि स्थानिक पातळीवर कॅशे करतो. अंमलबजावणीसाठी सोपे असले तरी, CRLs मोठ्या प्रमाणावर स्केलेबिलिटी आव्हाने निर्माण करतात. Retail क्षेत्रासारख्या मोठ्या एंटरप्राइझ वातावरणात, CRLs चा आकार मेगाबाइट्सपर्यंत वाढू शकतो. या लिस्ट्स डाउनलोड आणि पार्स केल्याने बँडविड्थ आणि प्रोसेसिंग सायकल खर्च होतात. अधिक महत्त्वाचे म्हणजे, CRLs एक व्हल्नरेबिलिटी विंडो तयार करतात: CA कडे सर्टिफिकेट रिव्होक होणे आणि RADIUS सर्व्हरने अपडेटेड लिस्ट डाउनलोड करणे यामधील वेळ.

OCSP कडे संक्रमण

CRLs च्या मर्यादा दूर करण्यासाठी, Online Certificate Status Protocol (OCSP) विकसित केले गेले. OCSP बल्क डाउनलोड मॉडेलच्या जागी रिअल-टाइम, लक्ष्यित क्वेरी यंत्रणा आणते. जेव्हा क्लायंट सर्टिफिकेट सादर करतो, तेव्हा RADIUS सर्व्हर सर्टिफिकेटच्या Authority Information Access (AIA) एक्स्टेंशनमधून OCSP रिस्पॉन्डर URI काढतो. त्यानंतर तो रिस्पॉन्डरला एक हलकी HTTP विनंती पाठवतो, ज्यामध्ये त्या विशिष्ट सर्टिफिकेट सिरीयल नंबरची स्थिती विचारली जाते. रिस्पॉन्डर सर्टिफिकेट 'Good', 'Revoked', किंवा 'Unknown' आहे की नाही हे दर्शवणारा स्वाक्षरी केलेला प्रतिसाद देतो.

हा दृष्टिकोन CRLs शी संबंधित व्हल्नरेबिलिटी विंडो काढून टाकतो, रिव्होकेशन त्वरित लागू करतो. हे बँडविड्थचा वापर देखील लक्षणीयरीत्या कमी करते, कारण RADIUS सर्व्हर केवळ सक्रियपणे ऑथेंटिकेशनचा प्रयत्न करणाऱ्या सर्टिफिकेट्ससाठी डेटाची विनंती करतो.

WiFi वातावरणात OCSP स्टॅपलिंग

OCSP स्टॅपलिंग हे वेब सर्व्हर्समध्ये मोठ्या प्रमाणावर वापरले जाणारे परफॉर्मन्स ऑप्टिमायझेशन तंत्र आहे. क्लायंटने OCSP रिस्पॉन्डरला क्वेरी करण्याऐवजी, सर्व्हर स्वतःच्या सर्टिफिकेट स्थितीसाठी रिस्पॉन्डरला वेळोवेळी क्वेरी करतो. त्यानंतर तो TLS हँडशेक दरम्यान क्लायंटला सादर केलेल्या सर्टिफिकेटला स्वाक्षरी केलेला प्रतिसाद 'स्टॅपल' करतो. यामुळे क्वेरीचा भार क्लायंटकडून सर्व्हरकडे जातो आणि आवश्यक बाह्य नेटवर्क कनेक्शन्सची संख्या कमी होते.

WiFi ऑथेंटिकेशनच्या संदर्भात, OCSP स्टॅपलिंग अत्यंत संबंधित परंतु सूक्ष्म आहे. EAP-TLS दरम्यान, RADIUS सर्व्हर आपली ओळख सिद्ध करण्यासाठी क्लायंटला स्वतःचे सर्व्हर सर्टिफिकेट सादर करतो. RADIUS सर्व्हर येथे OCSP स्टॅपलिंग वापरू शकतो, EAP-TLS Server Hello मध्ये OCSP प्रतिसाद जोडू शकतो. हे क्लायंट डिव्हाइसला स्वतःच्या इंटरनेट कनेक्शनची आवश्यकता नसताना RADIUS सर्व्हरची रिव्होकेशन स्थिती तपासण्याची परवानगी देते—ज्या डिव्हाइसेसना अद्याप नेटवर्क ॲक्सेस मिळालेला नाही त्यांच्यासाठी हे एक महत्त्वपूर्ण वैशिष्ट्य आहे.

तथापि, क्लायंटच्या सर्टिफिकेट स्थितीचे स्टॅपलिंग करणे शक्य नाही. क्लायंट स्वतःची स्थिती स्टॅपल करू शकत नाही कारण नेटवर्क अद्याप क्लायंटवर विश्वास ठेवत नाही. म्हणून, क्लायंट सर्टिफिकेट व्हॅलिडेशनसाठी, RADIUS सर्व्हरने CA कडे पारंपारिक OCSP क्वेरी करणे आवश्यक आहे.

अंमलबजावणी मार्गदर्शक

हाय-डेन्सिटी एंटरप्राइझ वातावरणात OCSP तैनात करण्यासाठी सुरक्षा आणि उपलब्धता दोन्ही सुनिश्चित करण्यासाठी काळजीपूर्वक आर्किटेक्चरल नियोजनाची आवश्यकता असते. खालील पायऱ्या एक मजबूत उपयोजन धोरण दर्शवतात.

1. हाय-अवेलेबिलिटी CA इन्फ्रास्ट्रक्चर

OCSP कडे वळल्याने CA च्या रिस्पॉन्डर इन्फ्रास्ट्रक्चरवर एक गंभीर अवलंबित्व निर्माण होते. जर RADIUS सर्व्हर OCSP रिस्पॉन्डरपर्यंत पोहोचू शकला नाही, तर तो सर्टिफिकेटची स्थिती निश्चितपणे तपासू शकत नाही. म्हणून, OCSP रिस्पॉन्डर अत्यंत उपलब्ध, भौगोलिकदृष्ट्या वितरित आणि ऑथेंटिकेशन स्पाइक्स (जसे की मोठ्या कॉन्फरन्स किंवा क्रीडा स्पर्धेदरम्यान अनुभवले जातात) हाताळण्यासाठी लोड बॅलन्सरच्या मागे असणे आवश्यक आहे.

2. RADIUS सर्व्हर कॉन्फिगरेशन आणि कॅशिंग

रिअल-टाइम OCSP क्वेरीमुळे निर्माण होणारी लॅटन्सी कमी करण्यासाठी, एंटरप्राइझ RADIUS सर्व्हर्स इंटेलिजेंट कॅशिंग यंत्रणेसह कॉन्फिगर केलेले असणे आवश्यक आहे. जेव्हा RADIUS सर्व्हरला OCSP रिस्पॉन्डरकडून 'Good' प्रतिसाद मिळतो, तेव्हा त्याने तो प्रतिसाद एका कॉन्फिगर करण्यायोग्य कालावधीसाठी—साधारणपणे 15 ते 60 मिनिटांच्या दरम्यान—कॅशे केला पाहिजे. त्या विंडोमधील त्याच क्लायंटच्या पुढील ऑथेंटिकेशन विनंत्या कॅशेच्या विरूद्ध प्रमाणित केल्या जातील, ज्यामुळे बाह्य क्वेरी टाळली जाईल. हे व्यस्त नेटवर्कच्या परफॉर्मन्स गरजांसह रिअल-टाइम सुरक्षेच्या गरजेचा समतोल राखते.

3. फेलओव्हर आणि रेझिलियन्स यंत्रणा

OCSP रिस्पॉन्डर पोहोचण्यायोग्य नसल्यास नेटवर्क आर्किटेक्ट्सनी RADIUS सर्व्हरचे वर्तन परिभाषित केले पाहिजे. याला 'fail open' विरुद्ध 'fail closed' असे म्हणतात. 'fail closed' कॉन्फिगरेशनमध्ये, RADIUS सर्व्हर सर्टिफिकेटची स्थिती तपासू शकत नसल्यास ॲक्सेस नाकारेल. ही सर्वात सुरक्षित स्थिती आहे परंतु CA इन्फ्रास्ट्रक्चर अयशस्वी झाल्यास मोठ्या प्रमाणावर आउटेजचा धोका असतो. 'fail open' कॉन्फिगरेशनमध्ये, रिस्पॉन्डर पोहोचण्यायोग्य नसल्यास RADIUS सर्व्हर ॲक्सेस देईल, कडक सुरक्षेपेक्षा उपलब्धतेला प्राधान्य देईल.

शिफारस केलेल्या हायब्रिड दृष्टिकोनामध्ये प्रथम OCSP क्वेरीचा प्रयत्न करण्यासाठी RADIUS सर्व्हर कॉन्फिगर करणे समाविष्ट आहे. जर रिस्पॉन्डर पोहोचण्यायोग्य नसेल, तर सर्व्हर स्थानिक पातळीवर कॅशे केलेल्या CRL कडे परत जातो. हे रिव्होकेशन चेकिंगची बेसलाइन पातळी राखताना CA आउटेज विरूद्ध लवचिकता प्रदान करते.

सर्वोत्तम पद्धती

- सर्टिफिकेट लाइफस्पॅन कमी करा: रिव्होकेशन अकाली अवैधता हाताळत असताना, सर्वात प्रभावी सुरक्षा नियंत्रण म्हणजे कमी सर्टिफिकेट लाइफस्पॅन. वर्षे ऐवजी काही दिवस किंवा आठवड्यांसाठी वैध सर्टिफिकेट्स जारी करण्यासाठी MDM द्वारे स्वयंचलित सर्टिफिकेट प्रोव्हिजनिंग लागू करा. हे रिव्होकेशन यंत्रणेवरील अवलंबित्व पूर्णपणे कमी करते. आधुनिक डिव्हाइस सुरक्षेबद्दल अधिक वाचण्यासाठी, आमच्या 802.1X Authentication: Securing Network Access on Modern Devices मार्गदर्शकाचा संदर्भ घ्या.

- OCSP लॅटन्सीचे निरीक्षण करा: तुमच्या RADIUS सर्व्हर्सपासून CA इन्फ्रास्ट्रक्चरपर्यंतच्या OCSP क्वेरींच्या लॅटन्सीचे सतत निरीक्षण करा. हाय लॅटन्सीचा थेट वापरकर्त्याच्या अनुभवावर परिणाम होईल, ज्यामुळे ऑथेंटिकेशन टाइमआउट आणि ड्रॉप कनेक्शन होतील.

- कडक CA ॲक्सेस नियंत्रणे लागू करा: तुमच्या WiFi नेटवर्कची सुरक्षा तुमच्या CA च्या सुरक्षेशी आंतरिकरित्या जोडलेली आहे. सर्व CA मॅनेजमेंट इंटरफेससाठी कडक ॲक्सेस नियंत्रणे, मल्टी-फॅक्टर ऑथेंटिकेशन आणि सर्वसमावेशक ऑडिटिंग असल्याची खात्री करा.

ट्रबलशूटिंग आणि जोखीम कमी करणे

OCSP तैनात करताना, IT टीम्सना वारंवार अनेक सामान्य बिघाड मोडचा सामना करावा लागतो:

- ऑथेंटिकेशन टाइमआउट्स: जर OCSP रिस्पॉन्डर प्रतिसाद देण्यास उशीर करत असेल, तर EAP-TLS हँडशेक टाइम आउट होऊ शकतो. हे सहसा नेटवर्क कंजेशन किंवा कमी-प्रोव्हिजन केलेल्या CA इन्फ्रास्ट्रक्चरमुळे होते. मिटिगेशनमध्ये RADIUS सर्व्हरवर OCSP कॅशिंग ऑप्टिमाइझ करणे आणि रिस्पॉन्डर इन्फ्रास्ट्रक्चर स्केलिंग करणे समाविष्ट आहे.

- क्लॉक स्क्यू: OCSP प्रतिसाद टाइम-स्टॅम्प केलेले आणि स्वाक्षरी केलेले असतात. जर RADIUS सर्व्हरवरील घड्याळ CA शी सिंक नसेल, तर सर्व्हर वैध OCSP प्रतिसाद कालबाह्य म्हणून नाकारू शकतो. विश्वसनीय NTP सर्व्हर्सद्वारे सर्व इन्फ्रास्ट्रक्चर घटक सिंक्रोनाइझ असल्याची खात्री करा.

- फायरवॉल ब्लॉकिंग: OCSP क्वेरी सहसा HTTP (पोर्ट 80) किंवा HTTPS (पोर्ट 443) वापरतात. RADIUS सर्व्हर आणि CA इन्फ्रास्ट्रक्चरमधील फायरवॉल्स या ट्रॅफिकला परवानगी देण्यासाठी कॉन्फिगर केल्या आहेत याची खात्री करा. आधुनिक अंमलबजावणीमध्ये गोपनीयता संरक्षित करण्यासाठी आणि नेटवर्क निरीक्षकांना सर्टिफिकेट क्वेरींचे विश्लेषण करण्यापासून रोखण्यासाठी वाढत्या प्रमाणात HTTPS चा वापर केला जातो.

ROI आणि व्यवसायावर होणारा परिणाम

मजबूत सर्टिफिकेट रिव्होकेशन यंत्रणा लागू केल्याने कच्च्या सुरक्षा अनुपालनाच्या पलीकडे मोजता येण्याजोगे व्यावसायिक मूल्य मिळते.

- जोखीम कमी करणे: CRLs शी संबंधित व्हल्नरेबिलिटी विंडो काढून टाकून, OCSP धोक्यात आलेल्या डिव्हाइसद्वारे संवेदनशील कॉर्पोरेट संसाधनांमध्ये प्रवेश करण्याचा धोका लक्षणीयरीत्या कमी करते. हे बौद्धिक संपदा संरक्षित करते आणि डेटा ब्रीचमुळे होणारे आर्थिक आणि प्रतिष्ठेचे नुकसान कमी करते.

- ऑपरेशनल कार्यक्षमता: OCSP द्वारे रिव्होकेशन चेक स्वयंचलित केल्याने मोठ्या CRL फाइल्स व्यवस्थापित करण्याशी संबंधित प्रशासकीय ओव्हरहेड कमी होतो. IT टीम्स CRL डाउनलोड बिघाड ट्रबलशूट करण्याऐवजी धोरणात्मक उपक्रमांवर लक्ष केंद्रित करू शकतात.

- अनुपालन सक्षमीकरण: Healthcare किंवा फायनान्स सारख्या नियमन केलेल्या उद्योगांमध्ये कार्यरत असलेल्या ठिकाणांसाठी, कडक ॲक्सेस नियंत्रणे आणि रिअल-टाइम रिव्होकेशन या अनेकदा अनिवार्य अनुपालन आवश्यकता असतात (उदा. HIPAA, PCI DSS). एक मजबूत OCSP उपयोजन सतत अनुपालन सुनिश्चित करते आणि ऑडिट प्रक्रिया सुलभ करते.

महत्त्वाच्या संज्ञा आणि व्याख्या

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Used by RADIUS servers to instantly verify if a device's certificate has been revoked, closing the vulnerability window associated with legacy CRLs.

CRL (Certificate Revocation List)

A periodically updated, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

The legacy method for revocation checking. It suffers from scalability issues and introduces a vulnerability window between updates.

OCSP Stapling

A mechanism where the certificate presenter (e.g., a RADIUS server) obtains a time-stamped OCSP response from the CA and appends it to the certificate during the TLS handshake.

Used to improve performance and privacy by offloading the OCSP query burden from the client device.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure 802.1X authentication method that requires mutual certificate-based authentication between the client and the RADIUS server.

The standard protocol used in enterprise WiFi environments that necessitates robust certificate revocation checking.

Vulnerability Window

The period of time between a certificate being revoked at the CA and the enforcing system (e.g., RADIUS server) becoming aware of the revocation.

A primary driver for adopting OCSP over CRLs, as OCSP effectively reduces this window to near zero.

Fail Open vs. Fail Closed

A configuration decision determining the system's behaviour when a dependency (like an OCSP responder) is unreachable. 'Fail open' allows access; 'fail closed' denies access.

A critical architectural decision for IT teams balancing network availability against strict security compliance.

AIA (Authority Information Access)

An extension within an X.509 certificate that indicates how to access information and services for the issuer of the certificate, including the OCSP responder URI.

The RADIUS server reads this extension to determine exactly where to send the OCSP query for a specific client certificate.

Supplicant

The software client on a device (e.g., a laptop or smartphone) that attempts to access the network and responds to authentication requests.

The entity presenting the client certificate that the RADIUS server must validate against the OCSP responder.

केस स्टडीज

A 500-room luxury hotel in the [Hospitality](/industries/hospitality) sector is upgrading its back-of-house WiFi network to use EAP-TLS for staff devices. They currently use a centralized RADIUS server in their corporate data centre, connected via SD-WAN. They are concerned that real-time OCSP queries to their cloud-based CA will cause authentication timeouts during shift changes when hundreds of staff connect simultaneously.

The implementation must prioritize low-latency authentication without compromising security. The solution involves three steps: 1) Deploy a localized RADIUS proxy at the hotel property to handle the initial EAP termination. 2) Configure the RADIUS proxy to perform OCSP queries and cache the 'Good' responses for 60 minutes. 3) Implement a fallback mechanism where the RADIUS proxy relies on a locally downloaded, daily CRL if the SD-WAN link to the cloud CA fails.

A large public-sector organisation is deploying [Sensors](/products/sensors) across multiple municipal buildings. These IoT devices authenticate via 802.1X using certificates with a 5-year lifespan. The IT security team requires immediate network disconnection if a sensor is reported stolen.

Given the long certificate lifespan, robust revocation is critical. The organisation must configure their RADIUS servers to perform mandatory OCSP queries for every authentication request from the sensor VLAN. Caching should be disabled or set to a very short duration (e.g., 5 minutes). The RADIUS servers must be configured to 'fail closed'—if the OCSP responder is unreachable, the sensor is denied access.

परिस्थिती विश्लेषण

Q1. Your organisation is migrating from a daily CRL download to real-time OCSP checking for your corporate WiFi. During the pilot phase, you notice a significant increase in authentication timeouts, particularly for users roaming between buildings. What is the most likely cause and the recommended mitigation?

💡 संकेत:Consider the latency introduced by external network queries during the EAP-TLS handshake.

शिफारस केलेला दृष्टिकोन दाखवा

The timeouts are likely caused by the latency of performing an external HTTP query to the OCSP responder for every authentication event, including fast reconnects during roaming. The recommended mitigation is to configure OCSP caching on the RADIUS server. By caching 'Good' responses for a period (e.g., 30 minutes), subsequent roam events will be validated locally against the cache, eliminating the external query latency and preventing timeouts.

Q2. A critical security audit requires that no compromised device can access the network for more than 5 minutes after its certificate is revoked in the MDM platform. Your RADIUS server is configured to use OCSP with a 60-minute cache. Does this configuration meet the audit requirement?

💡 संकेत:Analyze the relationship between the cache duration and the vulnerability window.

शिफारस केलेला दृष्टिकोन दाखवा

No, this configuration fails the audit requirement. The 60-minute cache creates a vulnerability window of up to one hour. If a device authenticates and its 'Good' status is cached, and the certificate is revoked 1 minute later, the RADIUS server will continue to permit access for the remaining 59 minutes based on the cached response. To meet the 5-minute requirement, the OCSP cache duration must be reduced to 5 minutes or less, though this will increase the query load on the CA infrastructure.

Q3. During a major ISP outage, your cloud-based OCSP responder becomes unreachable. Your RADIUS server is configured for OCSP checking with a 'fail closed' policy. What is the impact on the network, and how could the architecture be improved for resilience?

💡 संकेत:Consider the implications of 'fail closed' when a critical dependency is unavailable.

शिफारस केलेला दृष्टिकोन दाखवा

The impact is a total outage for all new WiFi authentications. Because the RADIUS server cannot reach the responder and is configured to 'fail closed', it will deny all access requests. To improve resilience, the architecture should implement a fallback mechanism. The RADIUS server should be configured to attempt OCSP first, and if unreachable, fall back to a locally cached CRL. This allows authentications to proceed using the last known good revocation state during the ISP outage.

महत्त्वाचे निष्कर्ष

- ✓OCSP replaces bulky CRL downloads with real-time, targeted certificate status queries, eliminating the vulnerability window.

- ✓In 802.1X environments, the RADIUS server performs the OCSP query to validate the client's certificate before granting network access.

- ✓OCSP stapling allows the RADIUS server to prove its own validity to the client without requiring the client to query the CA.

- ✓Intelligent caching of 'Good' OCSP responses on the RADIUS server is critical to prevent authentication timeouts in high-density venues.

- ✓Implementing a CRL fallback mechanism ensures network resilience if the primary OCSP responder becomes unreachable.

- ✓A 'fail closed' configuration maximizes security but risks widespread outages, whereas 'fail open' prioritizes availability.

- ✓Robust certificate lifecycle management, including short certificate lifespans, reduces reliance on revocation mechanisms.