OCSP e revoca dei certificati per l'autenticazione WiFi

Questa guida completa esplora i meccanismi critici della revoca dei certificati negli ambienti WiFi aziendali, concentrandosi sul passaggio dalle CRL all'OCSP. Fornisce strategie di implementazione pratiche per i team IT che gestiscono reti ad alta densità su larga scala, dove la sicurezza in tempo reale e la bassa latenza sono fondamentali.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi operativa

- Approfondimento tecnico

- La meccanica della revoca in 802.1X

- Il passaggio a OCSP

- OCSP Stapling negli ambienti WiFi

- Guida all'implementazione

- 1. Infrastruttura CA ad alta disponibilità

- 2. Configurazione del server RADIUS e caching

- 3. Meccanismi di failover e resilienza

- Best Practice

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto sul business

Sintesi operativa

Per le sedi aziendali che gestiscono reti WiFi ad alta densità — dalle grandi catene di vendita al dettaglio ai moderni centri congressi — l'autenticazione basata su certificati (EAP-TLS) è lo standard definitivo per proteggere l'accesso alla rete. Tuttavia, l'emissione di un certificato è solo metà del ciclo di vita. La sfida operativa critica risiede nella revoca: garantire che quando un dispositivo viene compromesso, smarrito o dismesso, il suo accesso alla rete venga interrotto immediatamente. Questa guida esplora l'architettura tecnica della revoca dei certificati, mettendo a confronto le Certificate Revocation Lists (CRL) legacy con l'Online Certificate Status Protocol (OCSP). Dettagliamo come i server RADIUS si integrano con la Public Key Infrastructure (PKI) per applicare la revoca in tempo reale, le complessità dell'OCSP stapling in un contesto 802.1X e i modelli di implementazione strategica necessari per bilanciare una sicurezza rigorosa con un'esperienza utente fluida. Implementando un controllo OCSP robusto, i gestori delle sedi possono mitigare i rischi, garantire la conformità e mantenere l'elevato throughput richiesto per il Guest WiFi e l'accesso aziendale.

Ascolta il nostro briefing esecutivo di 10 minuti su questo argomento:

Approfondimento tecnico

La meccanica della revoca in 802.1X

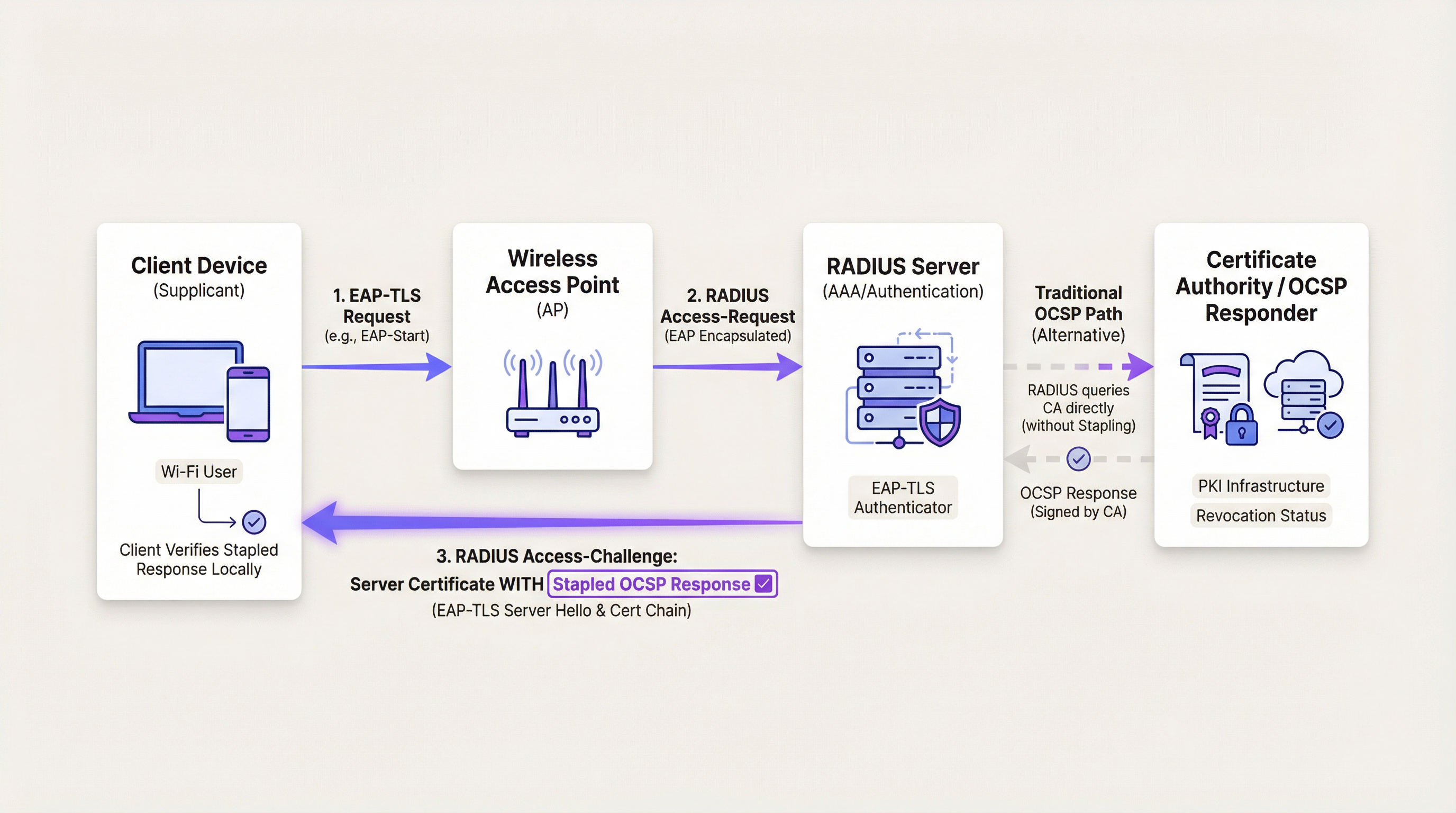

In un flusso di autenticazione 802.1X, l'Access Point wireless (AP) funge da autenticatore, passando i messaggi Extensible Authentication Protocol (EAP) tra il dispositivo client (supplicant) e il server RADIUS. Quando un client presenta un certificato durante l'handshake EAP-TLS, il server RADIUS deve convalidarne l'integrità crittografica, verificare la catena di fiducia e confermare lo stato di revoca attuale.

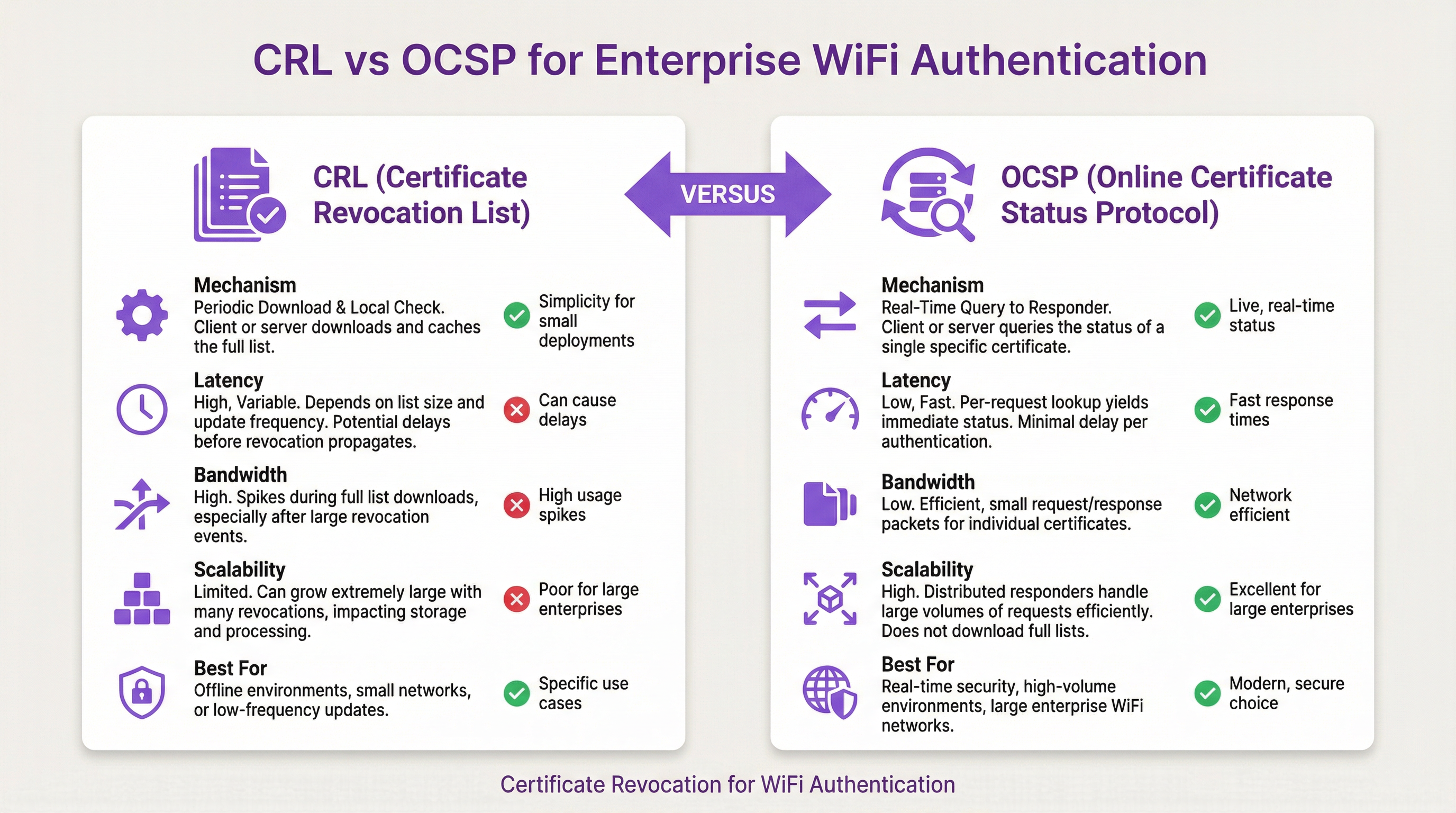

Storicamente, ciò avveniva tramite una Certificate Revocation List (CRL). Una CRL è un file firmato digitalmente contenente i numeri di serie di tutti i certificati revocati emessi da una specifica Autorità di Certificazione (CA). Il server RADIUS scarica periodicamente questo file e lo memorizza localmente nella cache. Sebbene semplici da implementare, le CRL presentano sfide di scalabilità significative. In ambienti aziendali di grandi dimensioni, come quelli del settore Retail , le CRL possono raggiungere dimensioni di diversi megabyte. Il download e l'analisi di questi elenchi consumano larghezza di banda e cicli di elaborazione. Aspetto ancora più critico, le CRL introducono una finestra di vulnerabilità: il tempo che intercorre tra la revoca di un certificato presso la CA e il download dell'elenco aggiornato da parte del server RADIUS.

Il passaggio a OCSP

Per superare i limiti delle CRL, è stato sviluppato l'Online Certificate Status Protocol (OCSP). L'OCSP sostituisce il modello di download massivo con un meccanismo di query mirato in tempo reale. Quando un client presenta un certificato, il server RADIUS estrae l'URI del risponditore OCSP dall'estensione Authority Information Access (AIA) del certificato. Invia quindi una richiesta HTTP leggera al risponditore, interrogando lo stato di quello specifico numero di serie del certificato. Il risponditore restituisce una risposta firmata indicando se il certificato è 'Valido', 'Revocato' o 'Sconosciuto'.

Questo approccio elimina la finestra di vulnerabilità associata alle CRL, applicando le revoche immediatamente. Riduce inoltre in modo significativo il consumo di banda, poiché il server RADIUS richiede dati solo per i certificati che tentano attivamente l'autenticazione.

OCSP Stapling negli ambienti WiFi

L'OCSP stapling è una tecnica di ottimizzazione delle prestazioni ampiamente utilizzata nei server web. Invece di far interrogare il risponditore OCSP dal client, il server interroga periodicamente il risponditore per il proprio stato del certificato. Quindi 'spilla' (staple) la risposta firmata al certificato che presenta al client durante l'handshake TLS. Ciò sposta l'onere della query dal client al server e riduce il numero di connessioni di rete esterne richieste.

Nel contesto dell'autenticazione WiFi, l'OCSP stapling è molto rilevante ma presenta delle sfumature. Durante l'EAP-TLS, il server RADIUS presenta il proprio certificato server al client per dimostrare la propria identità. Il server RADIUS può utilizzare l'OCSP stapling in questo caso, allegando la risposta OCSP al Server Hello EAP-TLS. Ciò consente al dispositivo client di verificare lo stato di revoca del server RADIUS senza richiedere una propria connessione Internet — una funzione critica per i dispositivi a cui non è ancora stato concesso l'accesso alla rete.

Tuttavia, lo stapling dello stato del certificato del client non è fattibile. Il client non può eseguire lo stapling del proprio stato perché la rete non si fida ancora del client. Pertanto, per la convalida del certificato client, il server RADIUS deve eseguire una query OCSP tradizionale alla CA.

Guida all'implementazione

L'implementazione di OCSP in un ambiente aziendale ad alta densità richiede un'attenta pianificazione dell'architettura per garantire sia la sicurezza che la disponibilità. I seguenti passaggi delineano una strategia di implementazione robusta.

1. Infrastruttura CA ad alta disponibilità

Il passaggio a OCSP introduce una dipendenza critica dall'infrastruttura del risponditore della CA. Se il server RADIUS non riesce a raggiungere il risponditore OCSP, non può verificare con certezza lo stato del certificato. Pertanto, il risponditore OCSP deve essere altamente disponibile, distribuito geograficamente e posizionato dietro bilanciatori di carico per gestire i picchi di autenticazione, come quelli che si verificano durante una grande conferenza o un evento sportivo.

2. Configurazione del server RADIUS e caching

Per mitigare la latenza introdotta dalle query OCSP in tempo reale, i server RADIUS aziendali devono essere configurati con meccanismi di caching intelligenti. Quando un server RADIUS riceve una risposta 'Valida' dal risponditore OCSP, dovrebbe memorizzare tale risposta nella cache per una durata configurabile — in genere tra 15 e 60 minuti. Le successive richieste di autenticazione dallo stesso client entro quella finestra verranno convalidate rispetto alla cache, bypassando la query esterna. Ciò bilancia la necessità di sicurezza in tempo reale con i requisiti di prestazioni di una rete trafficata.

3. Meccanismi di failover e resilienza

Gli architetti di rete devono definire il comportamento del server RADIUS nel caso in cui il risponditore OCSP non sia raggiungibile. Questo è noto come 'fail open' rispetto a 'fail closed'. In una configurazione 'fail closed', il server RADIUS negherà l'accesso se non può verificare lo stato del certificato. Questa è la posizione più sicura, ma rischia interruzioni diffuse se l'infrastruttura CA fallisce. In una configurazione 'fail open', il server RADIUS consentirà l'accesso se il risponditore non è raggiungibile, dando priorità alla disponibilità rispetto alla sicurezza rigorosa.

Un approccio ibrido raccomandato consiste nel configurare il server RADIUS affinché tenti prima una query OCSP. Se il risponditore non è raggiungibile, il server ripiega su una CRL memorizzata localmente. Ciò garantisce resilienza contro i guasti della CA mantenendo un livello base di controllo della revoca.

Best Practice

- Ridurre al minimo la durata dei certificati: Sebbene la revoca gestisca l'invalidazione prematura, il controllo di sicurezza più efficace è una breve durata del certificato. Implementa il provisioning automatico dei certificati tramite MDM per emettere certificati validi per giorni o settimane, anziché anni. Ciò riduce completamente la dipendenza dai meccanismi di revoca. Per ulteriori letture sulla sicurezza dei dispositivi moderni, consulta la nostra guida sull' Autenticazione 802.1X: Proteggere l'accesso alla rete sui dispositivi moderni .

- Monitorare la latenza OCSP: Monitora continuamente la latenza delle query OCSP dai tuoi server RADIUS all'infrastruttura CA. Una latenza elevata influirà direttamente sull'esperienza utente, portando a timeout di autenticazione e connessioni interrotte.

- Implementare controlli di accesso rigorosi alla CA: La sicurezza della tua rete WiFi è intrinsecamente legata alla sicurezza della tua CA. Assicurati che siano in atto controlli di accesso rigorosi, autenticazione a più fattori e auditing completo per tutte le interfacce di gestione della CA.

Risoluzione dei problemi e mitigazione dei rischi

Durante l'implementazione di OCSP, i team IT riscontrano spesso diverse modalità di guasto comuni:

- Timeout di autenticazione: Se il risponditore OCSP è lento a rispondere, l'handshake EAP-TLS potrebbe andare in timeout. Ciò è spesso causato dalla congestione della rete o da un'infrastruttura CA sottodimensionata. La mitigazione prevede l'ottimizzazione del caching OCSP sul server RADIUS e il dimensionamento dell'infrastruttura del risponditore.

- Disallineamento dell'orologio (Clock Skew): Le risposte OCSP sono dotate di timestamp e firmate. Se l'orologio sul server RADIUS non è sincronizzato con la CA, il server potrebbe rifiutare una risposta OCSP valida in quanto scaduta. Assicurati che tutti i componenti dell'infrastruttura siano sincronizzati tramite server NTP affidabili.

- Blocco del firewall: Le query OCSP utilizzano in genere HTTP (porta 80) o HTTPS (porta 443). Assicurati che i firewall tra il server RADIUS e l'infrastruttura CA siano configurati per consentire questo traffico. Le implementazioni moderne utilizzano sempre più HTTPS per proteggere la privacy e impedire agli osservatori di rete di analizzare le query dei certificati.

ROI e impatto sul business

L'implementazione di robusti meccanismi di revoca dei certificati offre un valore aziendale misurabile che va oltre la semplice conformità alla sicurezza.

- Mitigazione del rischio: Eliminando la finestra di vulnerabilità associata alle CRL, l'OCSP riduce significativamente il rischio che un dispositivo compromesso acceda a risorse aziendali sensibili. Ciò protegge la proprietà intellettuale e mitiga i danni finanziari e di reputazione di una violazione dei dati.

- Efficienza operativa: L'automazione dei controlli di revoca tramite OCSP riduce il sovraccarico amministrativo associato alla gestione di enormi file CRL. I team IT possono concentrarsi su iniziative strategiche anziché sulla risoluzione dei problemi di download delle CRL.

- Abilitazione della conformità: Per le sedi che operano in settori regolamentati, come la Sanità o la finanza, controlli di accesso rigorosi e revoca in tempo reale sono spesso requisiti di conformità obbligatori (ad esempio, HIPAA, PCI DSS). Un'implementazione OCSP robusta garantisce la conformità continua e semplifica i processi di audit.

Termini chiave e definizioni

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Used by RADIUS servers to instantly verify if a device's certificate has been revoked, closing the vulnerability window associated with legacy CRLs.

CRL (Certificate Revocation List)

A periodically updated, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

The legacy method for revocation checking. It suffers from scalability issues and introduces a vulnerability window between updates.

OCSP Stapling

A mechanism where the certificate presenter (e.g., a RADIUS server) obtains a time-stamped OCSP response from the CA and appends it to the certificate during the TLS handshake.

Used to improve performance and privacy by offloading the OCSP query burden from the client device.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure 802.1X authentication method that requires mutual certificate-based authentication between the client and the RADIUS server.

The standard protocol used in enterprise WiFi environments that necessitates robust certificate revocation checking.

Vulnerability Window

The period of time between a certificate being revoked at the CA and the enforcing system (e.g., RADIUS server) becoming aware of the revocation.

A primary driver for adopting OCSP over CRLs, as OCSP effectively reduces this window to near zero.

Fail Open vs. Fail Closed

A configuration decision determining the system's behaviour when a dependency (like an OCSP responder) is unreachable. 'Fail open' allows access; 'fail closed' denies access.

A critical architectural decision for IT teams balancing network availability against strict security compliance.

AIA (Authority Information Access)

An extension within an X.509 certificate that indicates how to access information and services for the issuer of the certificate, including the OCSP responder URI.

The RADIUS server reads this extension to determine exactly where to send the OCSP query for a specific client certificate.

Supplicant

The software client on a device (e.g., a laptop or smartphone) that attempts to access the network and responds to authentication requests.

The entity presenting the client certificate that the RADIUS server must validate against the OCSP responder.

Casi di studio

A 500-room luxury hotel in the [Hospitality](/industries/hospitality) sector is upgrading its back-of-house WiFi network to use EAP-TLS for staff devices. They currently use a centralized RADIUS server in their corporate data centre, connected via SD-WAN. They are concerned that real-time OCSP queries to their cloud-based CA will cause authentication timeouts during shift changes when hundreds of staff connect simultaneously.

The implementation must prioritize low-latency authentication without compromising security. The solution involves three steps: 1) Deploy a localized RADIUS proxy at the hotel property to handle the initial EAP termination. 2) Configure the RADIUS proxy to perform OCSP queries and cache the 'Good' responses for 60 minutes. 3) Implement a fallback mechanism where the RADIUS proxy relies on a locally downloaded, daily CRL if the SD-WAN link to the cloud CA fails.

A large public-sector organisation is deploying [Sensors](/products/sensors) across multiple municipal buildings. These IoT devices authenticate via 802.1X using certificates with a 5-year lifespan. The IT security team requires immediate network disconnection if a sensor is reported stolen.

Given the long certificate lifespan, robust revocation is critical. The organisation must configure their RADIUS servers to perform mandatory OCSP queries for every authentication request from the sensor VLAN. Caching should be disabled or set to a very short duration (e.g., 5 minutes). The RADIUS servers must be configured to 'fail closed'—if the OCSP responder is unreachable, the sensor is denied access.

Analisi degli scenari

Q1. Your organisation is migrating from a daily CRL download to real-time OCSP checking for your corporate WiFi. During the pilot phase, you notice a significant increase in authentication timeouts, particularly for users roaming between buildings. What is the most likely cause and the recommended mitigation?

💡 Suggerimento:Consider the latency introduced by external network queries during the EAP-TLS handshake.

Mostra l'approccio consigliato

The timeouts are likely caused by the latency of performing an external HTTP query to the OCSP responder for every authentication event, including fast reconnects during roaming. The recommended mitigation is to configure OCSP caching on the RADIUS server. By caching 'Good' responses for a period (e.g., 30 minutes), subsequent roam events will be validated locally against the cache, eliminating the external query latency and preventing timeouts.

Q2. A critical security audit requires that no compromised device can access the network for more than 5 minutes after its certificate is revoked in the MDM platform. Your RADIUS server is configured to use OCSP with a 60-minute cache. Does this configuration meet the audit requirement?

💡 Suggerimento:Analyze the relationship between the cache duration and the vulnerability window.

Mostra l'approccio consigliato

No, this configuration fails the audit requirement. The 60-minute cache creates a vulnerability window of up to one hour. If a device authenticates and its 'Good' status is cached, and the certificate is revoked 1 minute later, the RADIUS server will continue to permit access for the remaining 59 minutes based on the cached response. To meet the 5-minute requirement, the OCSP cache duration must be reduced to 5 minutes or less, though this will increase the query load on the CA infrastructure.

Q3. During a major ISP outage, your cloud-based OCSP responder becomes unreachable. Your RADIUS server is configured for OCSP checking with a 'fail closed' policy. What is the impact on the network, and how could the architecture be improved for resilience?

💡 Suggerimento:Consider the implications of 'fail closed' when a critical dependency is unavailable.

Mostra l'approccio consigliato

The impact is a total outage for all new WiFi authentications. Because the RADIUS server cannot reach the responder and is configured to 'fail closed', it will deny all access requests. To improve resilience, the architecture should implement a fallback mechanism. The RADIUS server should be configured to attempt OCSP first, and if unreachable, fall back to a locally cached CRL. This allows authentications to proceed using the last known good revocation state during the ISP outage.

Punti chiave

- ✓OCSP replaces bulky CRL downloads with real-time, targeted certificate status queries, eliminating the vulnerability window.

- ✓In 802.1X environments, the RADIUS server performs the OCSP query to validate the client's certificate before granting network access.

- ✓OCSP stapling allows the RADIUS server to prove its own validity to the client without requiring the client to query the CA.

- ✓Intelligent caching of 'Good' OCSP responses on the RADIUS server is critical to prevent authentication timeouts in high-density venues.

- ✓Implementing a CRL fallback mechanism ensures network resilience if the primary OCSP responder becomes unreachable.

- ✓A 'fail closed' configuration maximizes security but risks widespread outages, whereas 'fail open' prioritizes availability.

- ✓Robust certificate lifecycle management, including short certificate lifespans, reduces reliance on revocation mechanisms.